Juniper.net zieht um auf HPE.com – einer zentralen Basis für alle Netzwerkinnovationen. Weitere Informationen

Lösungen

Empfohlene Lösungen KI Campus und Zweigstelle Datencenter WAN Sicherheit Service Provider Cloud-Betreiber Branchen

Willkommen beim NOW Way to Wi-Fi

Bringen Sie Ihre Netzwerkleistung mit einer modernen, Cloud-nativen, KI-nativen Architektur auf ein neues Niveau. Nur mit Juniper und unserer KI-nativen Plattform können Sie das volle Potenzial von Wi-Fi 7 für Innovationen ausschöpfen.

KI-Datencenter-Netzwerke

Die Lösung für KI-Datencenter-Netzwerke von Juniper ist der schnelle Weg, ein leistungsstarkes KI-Training und Inferenznetzwerke mit einem hochflexiblen Design, die leicht zu verwalten sind, mit limitierten IT-Ressourcen bereitzustellen.

KI-natives Routing für Unternehmen

Die KI-native Routing-Lösung von Juniper bietet leistungsfähige 400 GbE und 800 GbE -Kapazitäten für unübertroffene Performance, Zuverlässigkeit und Nachhaltigkeit im großen Maßstab.

-

KI für Unternehmensnetzwerke

-

Unternehmensnetzwerke für KI

-

Zero-Trust-Datencenter

-

Vernetzung von Datencentern

Ops4AI Lab

Besuchen Sie unser Labor in Sunnyvale, Kalifornien, und erleben Sie unsere Lösung für KI-Datencenter in Aktion. Sie können auch Funktionalität und Performance Ihres eigenen Modells testen.

KI-natives Routing für Unternehmen

Die KI-native Routing-Lösung von Juniper bietet leistungsfähige 400 GbE und 800 GbE -Kapazitäten für unübertroffene Performance, Zuverlässigkeit und Nachhaltigkeit im großen Maßstab.

-

Managed Services

Positive Erfahrungen für Studierende: The NOW Way zu Hochschulnetzwerken

Juniper Networks CIO Sharon Mandell spricht bei einem virtuellen Gipfeltreffen mit den IT-Direktoren renommierter Hochschuleinrichtungen über die Bemühungen im Rahmen aktueller digitaler Transformationsinitiativen auf Campus-Geländen.

KI-native Unternehmensnetzwerke im Gesundheitswesen

Seien Sie dabei, wenn Sudheer Matta, SVP Product Management bei Juniper Networks, Philip Bradley, Digital Health Strategist bei HIMSS Analytics, und andere IT-Führungskräfte im Gesundheitswesen über die Herausforderungen bei der Bereitstellung einer qualitativ hochwertigen Patientenversorgung und die Rolle KI-nativer Unternehmensnetzwerke sprechen.

KI-native Unternehmensnetzwerke für skalierbaren Erfolg im Einzelhandel

Seien Sie dabei, wenn Sanjoy Dey, VP of Product Marketing bei Juniper, mit weltweit führenden Einzelhändlern auf unserem virtuellen Einzelhandels-Summit zeigt, wie Juniper die IT-Infrastruktur für die Zukunft der Branche neu definiert.

Produkte

Drahtloser Zugriff Kabelgebundener Zugriff SD-WAN/SASE Routing und Switching Sicherheit Marvis AI Verwaltungssoftware Netzwerkbetriebssystem Das Konzept für KI-native Beschleunigung Optik-

Betrieb

-

-

Datencenter-Automatisierung

-

Firewalls

-

Edge-Sicherheit

-

Netzwerkzugriffssteuerung (NAC)

-

Sicherheitsverwaltung und -services

-

Mehr dazu

Der Podcast „Q&AI“

Diese Podcast-Reihe bietet praktische Lösungen und anregende Gespräche und ist eine wichtige Ressource für all diejenigen, die sich umfassend über das Transformationspotenzial von KI informieren möchten.

-

Sicherheit

-

Bereitstellen und Optimieren

Services

Services-

Tools und Ressourcen

AI Care Services von Juniper bieten Ihnen ein gänzlich neues Serviceerlebnis

Unsere branchenweit ersten KI-nativen Services verbinden AIOps mit unserer umfassenden Expertise rund um den gesamten Lebenszyklus von Unternehmensnetzwerken. Anstatt nur zu reagieren können Sie ab sofort proaktiv Einblicke erhalten und Maßnahmen ergreifen.

KI-Datencenter-Bereitstellungsservices von Juniper optimieren Ihre KI-Modell-Ausführung

Mit unserer Erfahrung und validierten Designs unterstützen wir Sie bei Konzeption, Bereitstellung, Validierung und Abstimmung von Unternehmensnetzwerken, inklusive GPUs und Speicher, damit Sie Ihre KI-gestützte Infrastruktur optimal betreiben können.

Partner

Partner-

Werden Sie Partner

-

Registrierter Partner

Support und Dokumentation

Support und Dokumentation-

Juniper Support Portal

Die mobile App Juniper Support Portal (JSP) ist ab sofort verfügbar.

Nutzen Sie jederzeit und überall den Support von Juniper mit der JSP-Anwendung für Mobilgeräte, die ab sofort für Android und iOS verfügbar ist.

Mehr

Über Juniper Schulungen Veranstaltungen The Feed Ressourcen Technologieschulungsthemen Thought Leadership und Einblicke-

Karrieren

-

Beziehungen zu Medien und Analysten

Trust Center

Unser Trust Center dient als zentrale Informationsquelle für unsere Kunden, Partner und die Branche im Allgemeinen.

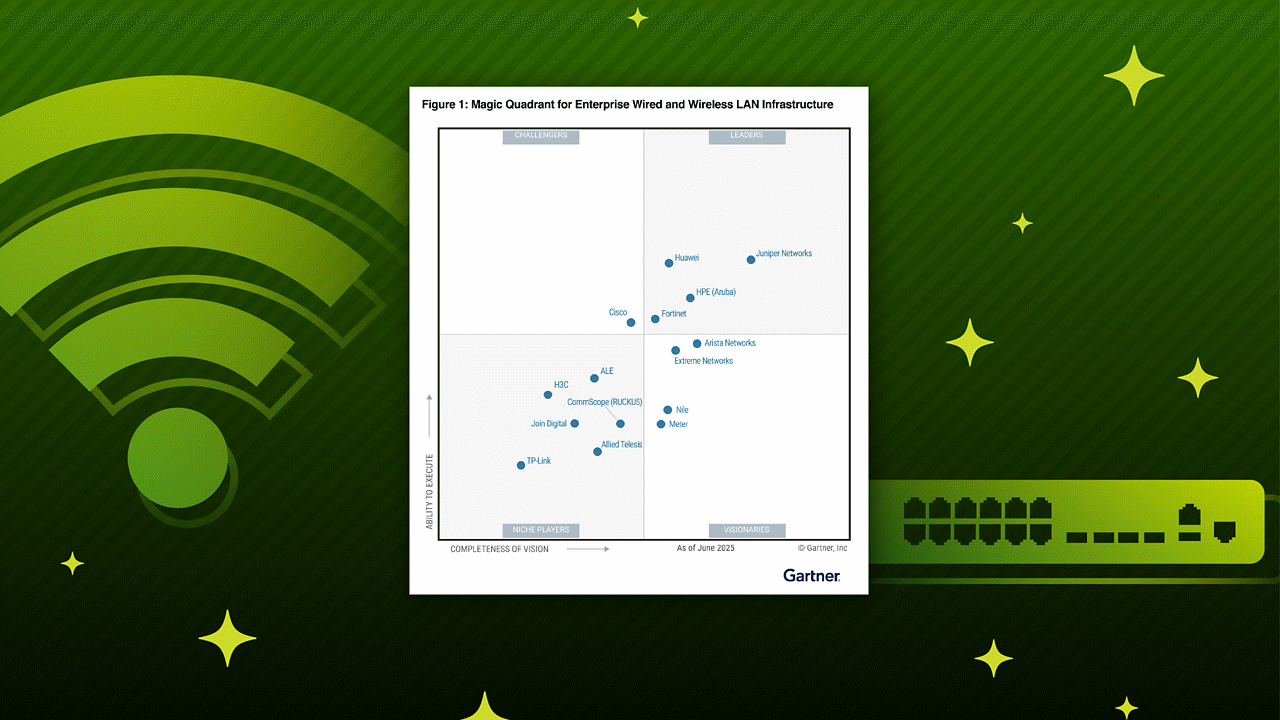

Ein Leader im Gartner® Magic Quadrant™

Gartner® hat Juniper als einen „Leader“ im Magic Quadrant™ for Enterprise Wired and Wireless WLAN Infrastructure im Jahr 2025 bezeichnet.

-

Beliebte Ressourcen

-

Netzwerk-Routing und -Switching

-

SD-WAN/SASE

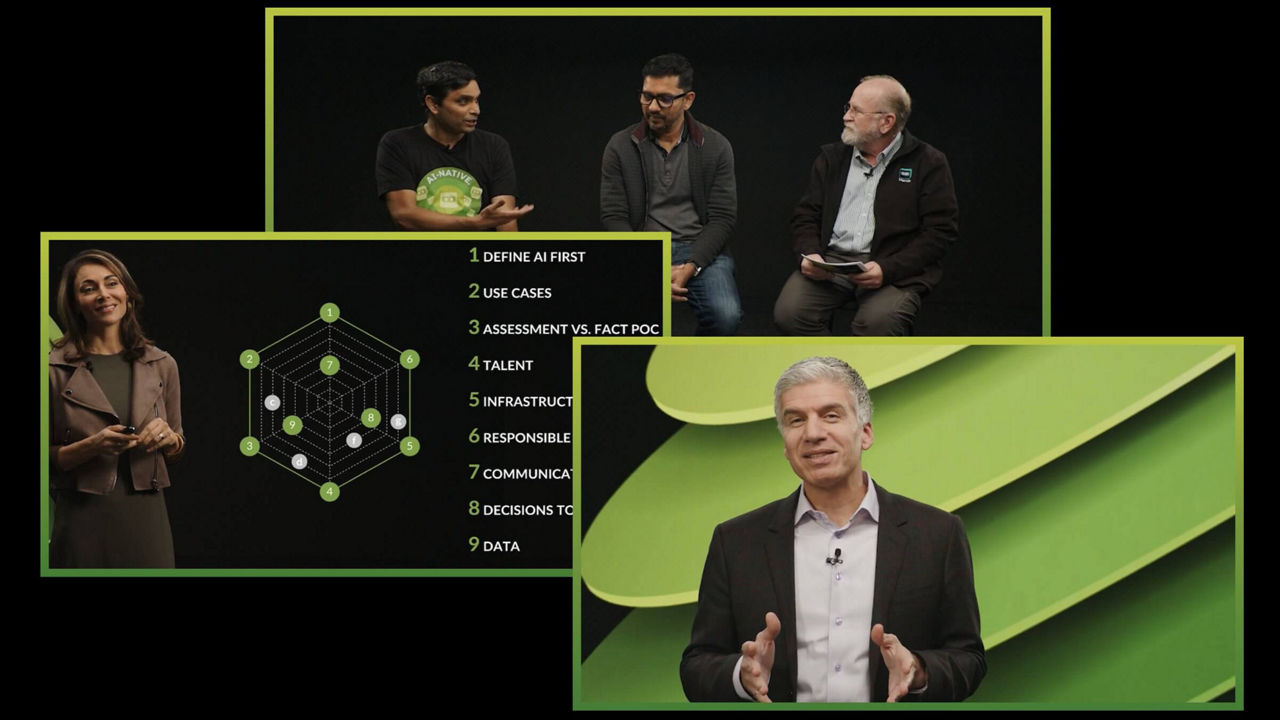

Insights für Führungskräfte

Führende Experten und Vordenker versorgen Sie mit ausführlichen Informationen zu den Themen, die für Ihr Unternehmen besonders wichtig sind, von KI über Netzwerksicherheit bis hin zur schnellen und sinnvollen Umsetzung der Unternehmenstransformation.

Leadership Voices

Juniper Networks ist federführend bei der Gestaltung zukunftsweisender Unternehmensnetzwerke. Erfahren Sie, mit welchen Themen sich das Führungsteam des Unternehmens beschäftigt.

Bob Friday Talks

Seien Sie dabei, wenn Bob über bekannte und neue Aspekte von KI spricht.