Juniper.net 正在迁移至 HPE.com — 所有网络创新的统一主页。阅读全文

-

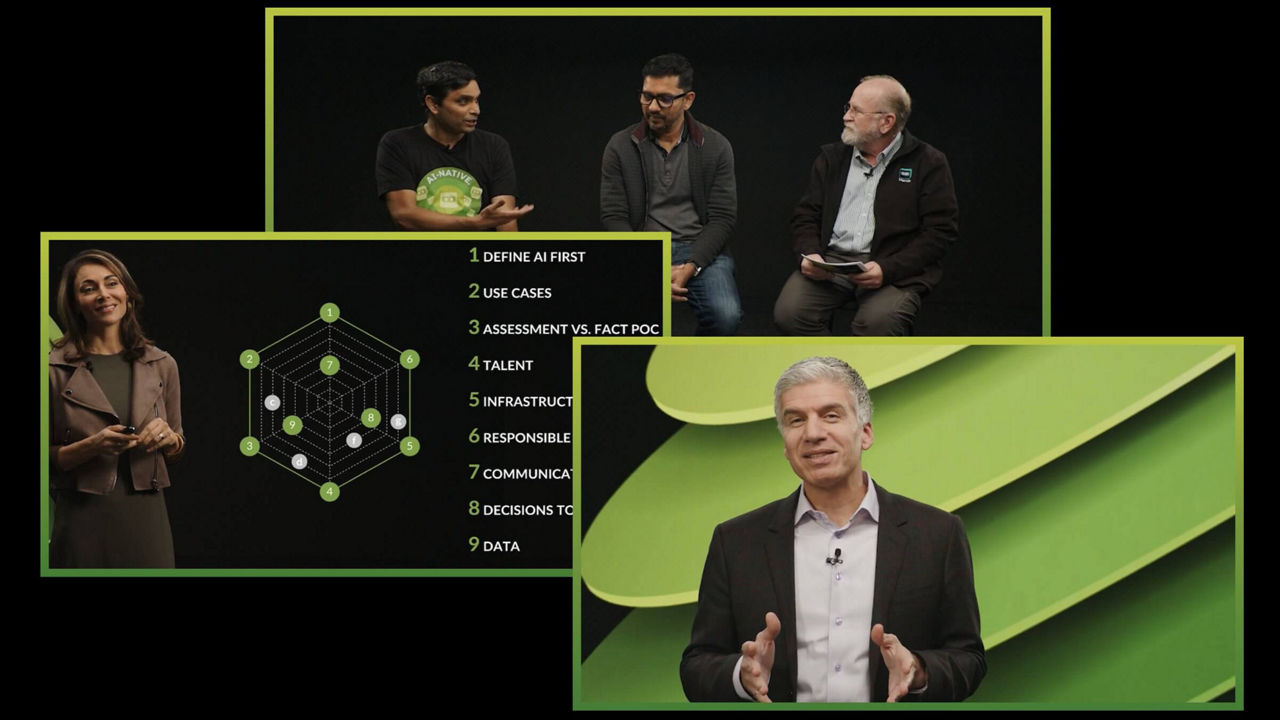

网络人工智能

-

零信任数据中心

-

数据中心互连

-

SD-WAN

-

边缘安全

-

防火墙

-

边缘安全

-

网络访问控制 (NAC)

-

Mist AI™

-

了解更多

-

购买

服务

服务

瞻博网络 AI Care 服务,革新您的服务体验

我们的业界首创人工智能原生服务将 AIOps 与我们在网络全生命周期中的深厚专业知识相结合,帮助您从被动响应转变为获得主动洞察和行动。

瞻博网络 AI 数据中心部署服务,优化您的 AI 模型运行

我们利用自身的专业知识和经验证的设计方案,帮助您设计、部署、验证和调整网络(包括 GPU 和存储),以实现 AI 基础架构运维的最大价值。

-

网络路由和交换

-

SD-WAN/SASE