Juniper Mist Systems Access Assurance – Datenblatt

Datenblatt herunterladenProduktübersicht

Juniper Mist Access Assurance ist ein Cloud-basierter Service, der einen vertrauenswürdigen, identitätsbasierten Netzwerkzugriff sowie eine umfassende Zuweisung von Richtlinien und Segmentierungen mit einer End-to-End-Visibilität der Benutzererfahrung gewährleistet. Der Service bietet eine Reihe von Zugriffssteuerungsfunktionen mit einem flexiblen, aber einfachen Rahmen für die Autorisierungsrichtlinie für das Onboarding von Gast-, IoT-, BYOD- und Unternehmensgeräten. Die Client-Verbindung wird auf der Grundlage von Benutzer- und Geräteidentitäten gesteuert, wodurch der Zugriff auf Geräte, die sich mit dem Netz verbinden, geregelt wird. Access Assurance bietet außerdem Zugriffssteuerungsservices für Geräte, die 802.1X-Authentifizierung und MAC-Adressenumgehung für kabelgebundene IoT-Geräte, die nicht auf der 802.1X-Zulassungsliste stehen, nutzen.

Produktbeschreibung

Juniper® Mist™ Access Assurance ist ein Microservices-basierter, Cloud-basierter Netzwerk-Zugriffssteuerungsservice (Network Access Control, NAC), mit dem Unternehmen problemlos ein Zero-Trust-Sicherheitsmodell durchsetzen können. Access Assurance löst viele Herausforderungen in Bezug auf die Komplexität, die mit herkömmlichen NAC-Angeboten verbunden sind, durch:

- Entfernen lokaler Serverhardware

- Bereitstellen von inhärent hochverfügbaren und ausfallsicheren Services

- Ermöglichen automatischer Funktionsupdates zur Laufzeit sowie Beheben von Sicherheits- und Schwachstellen

Access Assurance geht über die Funktionen von Juniper Mist IoT Assurance hinaus, die das Onboarding von Headless- und BYOD-Geräten simplifiziert. Mit Access Assurance können IT-Teams kabelgebundene und drahtlose Geräte mit 802.1X-Authentifizierungs- oder MAC Authentication Bypass (MAB)-Methoden einbinden, auch für Geräte ohne 802.1X.

Access Assurance verwendet Hunderte von verschiedenen Vektoren, um die Identität des Benutzers und des Geräts abzugleichen, wie z. B. X.509-Zertifikatsattribute, Benutzergruppenmitgliedschaften, Gerätekonformität und -positionsmetriken sowie Standortkontext. Diese Vektoren helfen bei der Bestimmung identitätsbasierter Netzwerkzulassungskriterien, z. B. des Netzwerksegments oder Mikrosegments, mit dem sich ein Gerät verbinden soll, und der Netzwerkrichtlinie, die dynamisch auf einen Benutzer angewendet werden soll.

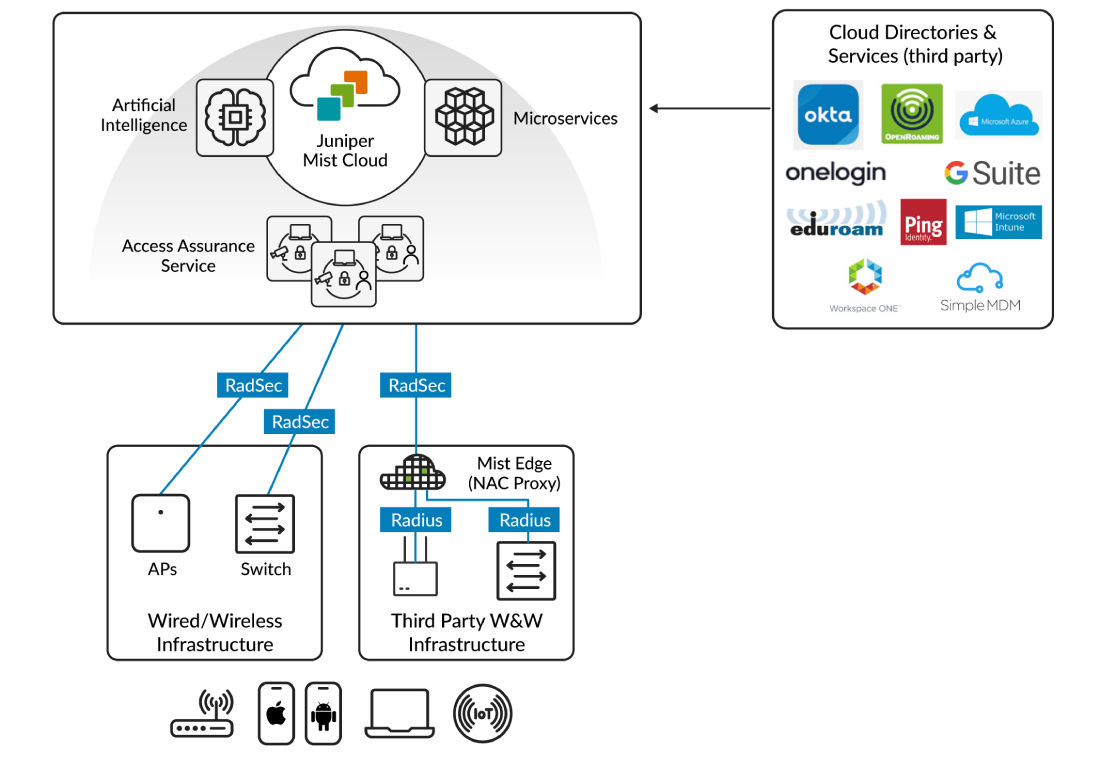

Abbildung 1: Der Juniper Mist Access Assurance Cloud-Service simplifiziert die Netzwerk-Zugriffssteuerung erheblich

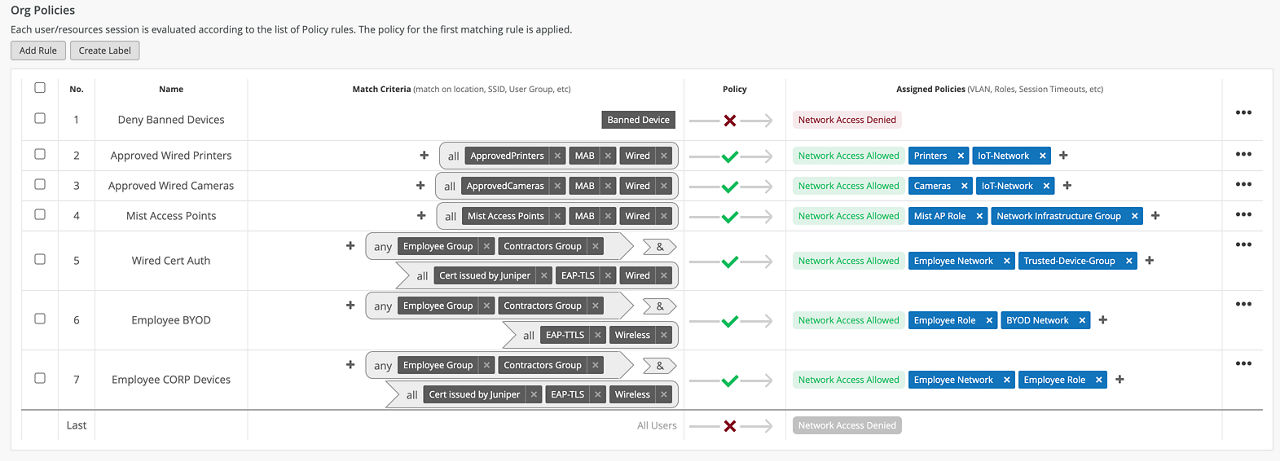

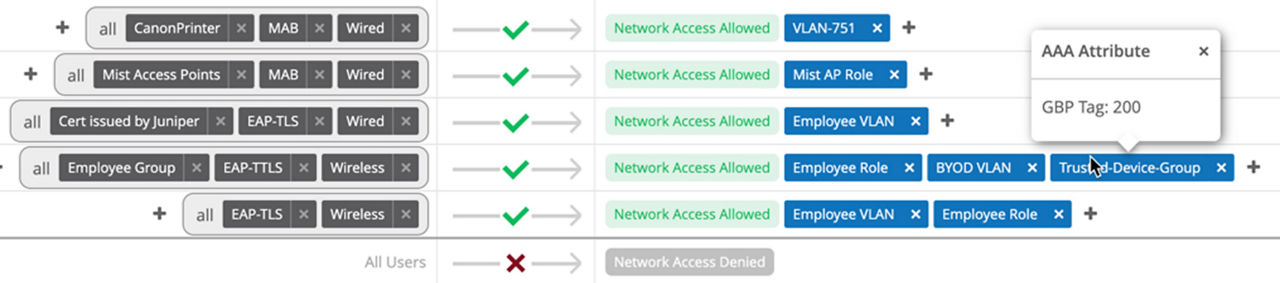

Abbildung 2: Die flexible Schnittstelle zur Richtlinienerstellung hilft Administratoren bei der Zuweisung von Richtlinien auf der Grundlage von Geschäftsanforderungen.

Vor allem aber bietet Access Assurance eine End-to-End-Fehlerbehebung für Konnektivität in einer einheitlichen Ansicht aus der Perspektive des Clients, der Netzwerkinfrastruktur und der Zugriffskontrolle, was den Support ab Tag 2 drastisch simplifiziert. IT-Administratoren erhalten einen kohärenten Überblick über die Endbenutzererfahrung und können feststellen, ob schlechte Erfahrungen auf die Client-Konfiguration, die Netzwerkinfrastruktur, die Authentifizierung oder einen Service zurückzuführen sind.

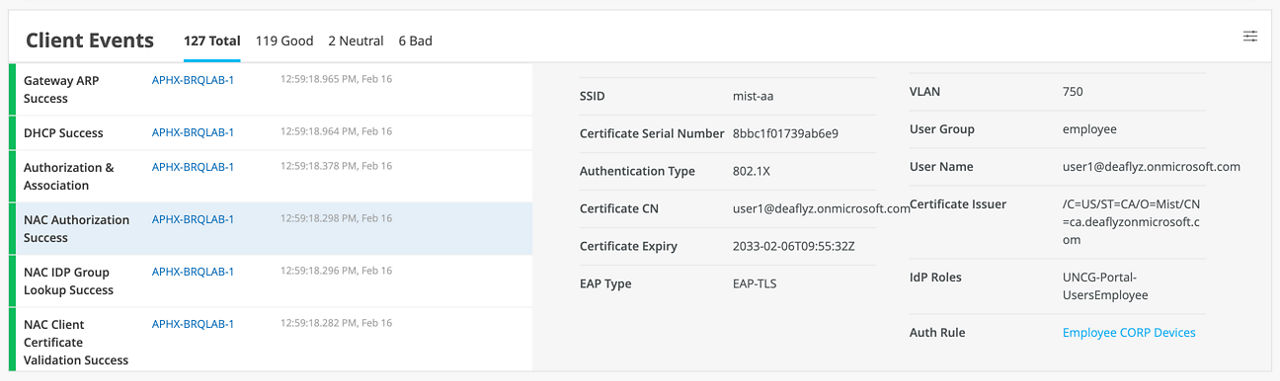

Abbildung 3: Client-SLE verfolgt Netzwerk-Zugriffssteuerungsereignisse

Architektur und Schlüsselkomponenten

Access Assurance wird über die Juniper Mist Cloud bereitgestellt und basiert auf Mist AI. Die Microservices-Architektur verbindet Hochverfügbarkeit, Redundanz und automatische Skalierung für einen optimalen Netzwerkzugriff über kabelgebundene, WLAN- und Weitverkehrsnetze. Mithilfe von Geo-Awareness leitet Access Assurance Authentifizierungsanfragen aus verschiedenen Regionen automatisch an die nächstgelegene Access Assurance-Instanz weiter, um minimale Latenzzeiten und die beste Endbenutzererfahrung zu gewährleisten.

Access Assurance bietet einen Authentifizierungsservice durch die Integration von externen Verzeichnisdiensten wie Google Workspace, Microsoft Azure AD, Okta Identity und anderen. Außerdem werden externe PKI- (Public Key Infrastructure) und MDM-Anbieter (Mobile Device Management) wie Jamf, Microsoft Intune und andere integriert, um eine granulare Benutzer- und Geräteidentifizierung zu ermöglichen und eine identitätsbasierte, Zero Trust-Netzwerk-Zugriffssteuerung durchzusetzen.

Funktionen und Vorteile

Priorisierung der Client-Erfahrungen

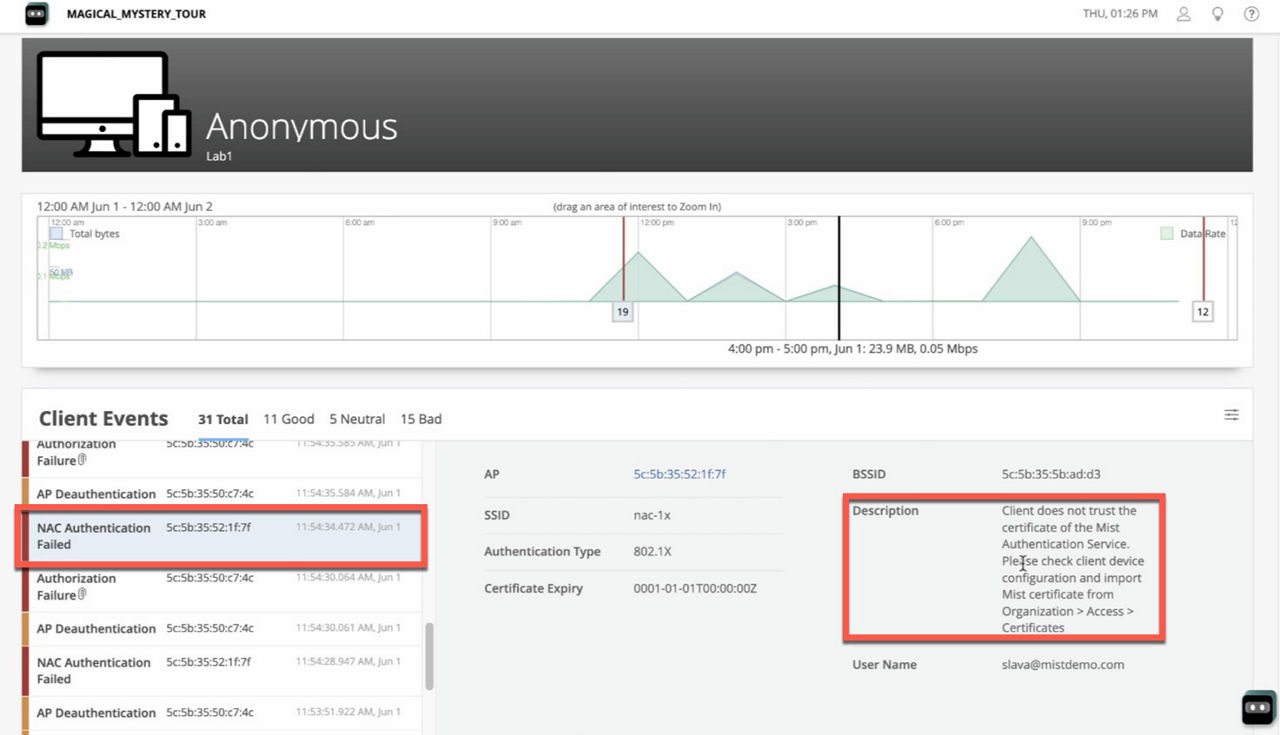

Access Assurance bietet eine ganzheitliche, vereinheitlichte Sicht auf die Client-Konnektivität und kann ein Problem leicht erkennen und eine Ursachenanalyse durchführen. Alle Client-Ereignisse, einschließlich erfolgreicher und fehlgeschlagener Verbindungen und Authentifizierungen, werden von der Juniper Mist Cloud erfasst. Mit diesen Daten unterstützt die Juniper Mist Cloud die Simplifizierung des täglichen Betriebs, indem sie auf einfache Weise feststellt, ob ein Konnektivitätsproblem des Endbenutzers durch einen Fehler in der Client-Konfiguration, durch Probleme mit der Netzwerkinfrastruktur und den Services oder durch Probleme bei der Konfiguration der Authentifizierungsrichtlinien verursacht wurde. Die Servicelevel-Erwartungen (SLEs) von Juniper Mist Systems für kabelgebundene und drahtlose Clients wurden um Netzwerk-Zugriffsereignisse wie Authentifizierungsereignisse, Zertifikatsvalidierungen und mehr erweitert.

Abbildung 4: Client-SLE-Fehler enthalten Beschreibungen für bekannte Probleme

Verwaltung und Betrieb über eine zentrale Konsole

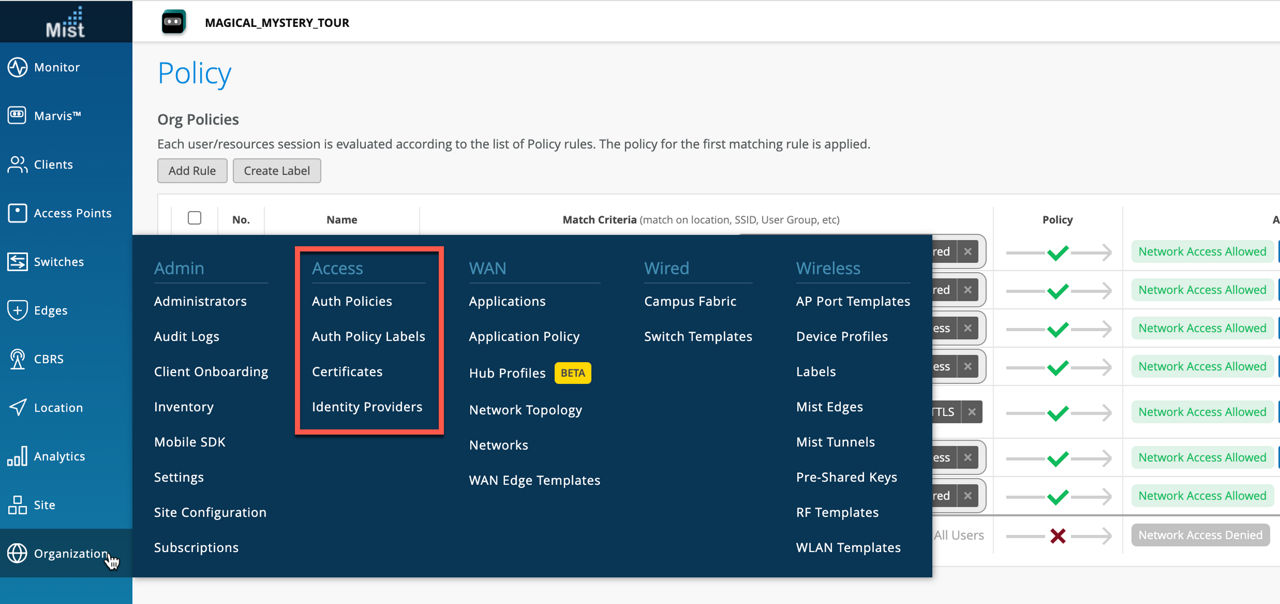

Access Assurance ist eng in die Juniper Mist Cloud integriert und bietet ein Full-Stack-Management und den täglichen Betrieb für Wi-Fi Assurance, Wired Assurance, SD-WAN Assurance und Access Assurance in einem einzigen Dashboard für eine End-to-End-Visibilität. Die Marvis™ KI-Engine nutzt Daten aus mehreren Quellen für die Anomalieerkennung, um umsetzbare Metriken zu liefern. Über das Dashboard können die Benutzer:

- Zugriffsrichtlinien erstellen und anwenden, die sicherstellen, dass nur autorisierte Geräte und Benutzer auf das Netzwerk zugreifen können

- Benutzer und Geräte dem richtigen Netzwerksegment zuordnen

- Verhindern, dass Benutzer und Geräte auf eingeschränkte Ressourcen zugreifen

- Zertifikate und Zertifizierungsstellen hinzufügen und ändern

- Identitätsanbieter konfigurieren

- Client-Aktivität unternehmensweit überwachen

Abbildung 5: Eine benutzerfreundliche Benutzeroberfläche hebt die Zugriffskontrolle hervor

Granulare Benutzer- und Geräteidentität

Access Assurance ermöglicht ein granulares Identitäts-Fingerprinting auf der Grundlage von X.509-Zertifikatsattributen. Außerdem werden Informationen des Identitätsanbieters (IdP) wie Gruppenmitgliedschaft, Status des Benutzerkontos, MDM-Compliance-Status, Client-Listen und Benutzerstandort für das Fingerprinting verwendet. Der daraus resultierende Benutzer- und Geräte-Fingerabdruck liefert einen Identitätsvektor für eine genaue Richtlinienzuweisung im Rahmen der Zero-Trust-Prinzipien.

Abbildung 6: Identitäts-Fingerprinting ist über mehrere Methoden möglich

Durchsetzung der Netzwerkrichtlinien und Mikrosegmentierung

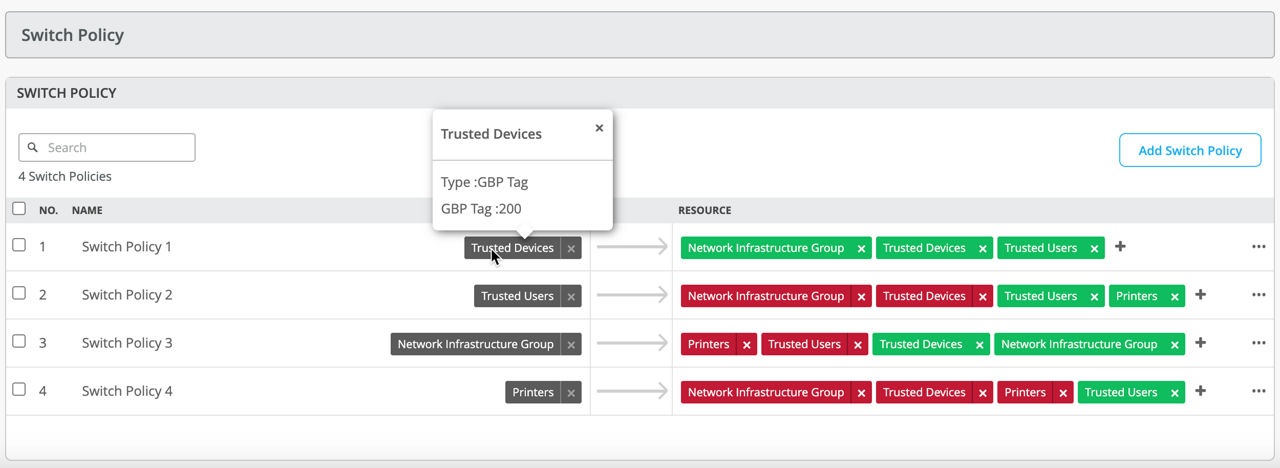

Auf der Grundlage der Benutzer- und Geräteidentität kann Access Assurance das Netzwerk anweisen, einen Benutzer einem bestimmten Netzwerksegment (VLAN oder einem gruppenbasierten Richtlinien-Tag) zuzuweisen und die Netzwerkrichtlinien durch Zuweisung einer Benutzerrolle durchzusetzen. Solche Rollen können im Juniper Mist WxLAN-Richtlinienrahmen oder in Switch-Richtlinien genutzt werden.

Abbildung 7: Erzwungene Richtlinien für VLANs, gruppenbasierte Richtlinien und Benutzerrollen sind leicht erkennbar

Abbildung 8: Die Erkennung von Richtlinien mit gruppenbasierten Tags ist schnell und unkompliziert

Integrierte Hochverfügbarkeit und Geo-Affinität

Mit Access Assurance erhalten Unternehmen eine zuverlässige und latenzarme Netzwerk-Zugriffssteuerung für ihre Netzwerke in Einzel- und Multi-Site-Bereitstellungen. Juniper hat Cloud-Instanzen seines Cloud-Services für die Netzwerk-Zugriffssteuerung an mehreren regionalen Standorten bereitgestellt. Bei Multi-Site-Bereitstellungen wird der Authentifizierungsdatenverkehr, der von der Netzwerkinfrastruktur kommt, automatisch an die nächste Access Assurance-Instanz weitergeleitet. Die Latenz wird minimiert und die Benutzer genießen eine außergewöhnliche drahtlose Erfahrung. Dieser automatisierte Prozess ist für die Benutzer völlig transparent und erfordert keine Beteiligung des IT-Teams. Unternehmen können sich auf einen zuverlässigen, redundanten Netzwerkzugriff für Client-Geräte verlassen, unabhängig vom Zustand der nächstgelegenen regionalen Instanz.

Automatische Funktions- und Sicherheitsupdates

Die Microservices-basierte Cloud-Architektur von Juniper Mist sorgt dafür, dass Access Assurance optimal auf modernste Technologien abgestimmt bleibt. Neue Funktionen, Sicherheitspatches und Updates werden automatisch alle zwei Wochen zu Access Assurance hinzugefügt, ohne dass es zu Unterbrechungen oder Ausfallzeiten des Services kommt. So werden Wartungsmaßnahmen von IT-Netzwerkadministratoren drastisch simplifiziert und verbessert und langwierige Softwareupgrades oder Serviceunterbrechungen können vermieden werden. Juniper kann neue Features und Funktionen für seine Cloud-basierten Services problemlos bereitstellen, sodass Weiterentwicklungen schneller auf den Markt kommen und das Client-to-Cloud-Erlebnis kontinuierlich verbessert wird.

Access Assurance erweitert Juniper Mist IoT Assurance

Access Assurance wird mit Juniper Mist IoT Assurance gekoppelt, um Kontrollen für das Onboarding und die Verwaltung von Unternehmensgeräten mit 802.1X-Authentifizierung und MAC-freiem Onboarding von Nicht-802.1X-IoT- und BYOD-Geräten aufzubauen. IoT Assurance-Funktionen simplifizieren den IT-Betrieb und sichern Verbindungen für Headless-IoT- und BYOD-Geräte über einen MPSK-Mechanismus (Multiple Pre-Shared Key). Es enthält eine vollständige Reihe von Zugriffssteuerungsfunktionen, die MPSK oder Private Pre-Shared Key (PPSK) als eine neue Art von Identitäts- und Richtlinienvektor nutzen.

IoT Assurance bietet zudem die Erstellung von PSK-Portalen, die BYOD-Onboarding-Workflows durch automatisierte PSK-Generierung auf der Grundlage der Benutzeridentität ermöglichen und die Security Assertion Markup Language (SAML) für eine SSO-Erfahrung nutzen. Dies ermöglicht ein nahtloses Onboarding von Client-Geräten über einen mobilen QR-Code oder durch Eingabe einer personalisierten Passphrase, ohne dass eine Client-Software installiert werden muss.

Access Assurance-Abonnements beinhalten IOT Assurance-Funktionen für eine einfache Zugriffssteuerung für alle Clients und Geräte in Ihrem Netzwerk, unabhängig davon, wie sie sich verbinden.

Virtueller Netzwerkassistent Marvis

Der virtuelle Netzwerkassistent Marvis nutzt Mist AI, um IT-Teams bei der Interaktion mit und der Einbindung in ihre Netzwerke zu unterstützen. Die Marvis KI-Engine verbindet Access Assurance mit anderen Cloud-basierten Services von Juniper Mist Systems, wie Wired Assurance, Wi-Fi Assurance und WAN Assurance, und hilft dem Betriebsteam, dem Self-Driving Network™ mit simplifizierter Fehlerbehebung und Leistungsanalyse näherzukommen.

Mithilfe der von Mist AI unterstützten Funktionen können Helpdesk-Mitarbeitende und Netzwerkadministratoren einfach eine Frage in natürlicher Sprache stellen und erhalten über die Konversationsschnittstelle Marvis umsetzbare Erkenntnisse, die ihnen bei der Identifizierung und Lösung von Netzwerkproblemen

API-gestützte Architektur

Der Access Assurance-Service basiert zu 100 % auf öffentlichen REST-APIs (Representational State Transfer), die eine einfache Integration in externe SIEM-Systeme (Security Information and Event Management) oder IT-Servicemanagementsysteme oder andere Plattformen für die Konfiguration und die Richtlinienzuweisung ermöglichen. Diese APIs bieten die Möglichkeit, Aktionen basierend auf Benutzer- oder externen Ereignissen aufzurufen sowie das Cloud-native Webhook-Framework zu nutzen. Die Juniper Mist Systems-Plattform ist zu 100 % programmierbar und nutzt offene APIs, um eine vollständige Automatisierung und nahtlose Integration mit ergänzenden Lösungen von Juniper aus den Bereichen Access, Wired, Wireless, WAN, Sicherheit, Benutzer-Engagement und Asset-Sichtbarkeit zu ermöglichen.

Spezifikationen

| Funktion | Beschreibung |

| X.509-Zertifikatmanagement | Externe PKI-Unterstützung Automatische Revokationsprüfung des CRL/OSCP-Zertifikats |

| Integration eines externen Identitätsanbieters | Die folgenden Protokolle werden für die Integration in einen beliebigen Identitätsanbieter unterstützt, um eine Benutzersuche durchzuführen und Informationen zum Gerätestatus zu erhalten.

|

| 802.1X-Authentifizierungsmethoden | Die folgenden EAP-Methoden werden für einen gesicherten 802.1X-Zugriff unterstützt:

|

| Nicht-802.1X-Authentifizierungsmethoden | MAC Authentication Bypass (MAB) Multi Pre-Shared Key (MPSK) |

| Netzwerkrichtlinien und Mikrosegmentierung | Zuweisung von VLANs, rollen- und gruppenbasierten Richtlinien-Tags dynamisch auf der Grundlage der Benutzeridentität |

| Unterstützung der Netzwerkinfrastruktur von Drittanbietern | Geräte von Drittanbietern, die über die Mist Edge Auth Proxy-Anwendung unterstützt werden, können über den Standard-RADIUS mit dem Mist Edge Auth Proxy kommunizieren |

| Juniper Mist IoT Assurance (in allen Access Assurance-Abonnements enthalten) |

Onboarding von IoT- und BYOD-Client-Geräten

|

Bestellinformationen

Der Access Assurance-Service wird als Abonnement angeboten und basiert auf der durchschnittlichen Anzahl gleichzeitig aktiver Client-Geräte in einem Zeitraum von 7 Tagen.

Standard-Abonnements umfassen alle Funktionen der Netzwerk-Zugriffssteuerung über die Juniper Mist Cloud.

Erweiterte Abonnements fügen den Standardfunktionen von Access Assurance eine Client-Positionsprüfung (UEM/EMM/MDM) und Firewall-Integrationen hinzu.

| SKU | Beschreibung |

| S-CLIENT-S-1 | Standard Access & IOT Assurance – Standard-Abonnement für 1 Client für 1 Jahr |

| S-CLIENT-S-3 | Standard Access & IOT Assurance – Standard-Abonnement für 1 Client für 3 Jahre |

| S-CLIENT-S-5 | Standard Access & IOT Assurance – Standard-Abonnement für 1 Client für 5 Jahre |

| S-CLIENT-A-1 | Advanced Access & IOT Assurance – Erweitertes Abonnement für 1 Client für 1 Jahr |

| S-CLIENT-A-3 | Advanced Access & IOT Assurance – Erweitertes Abonnement für 1 Client für 3 Jahre |

| S-CLIENT-A-5 | Advanced Access & IOT Assurance – Erweitertes Abonnement für 1 Client für 5 Jahre |

Info über Juniper Networks

Juniper Networks ist davon überzeugt, dass bloße Konnektivität nicht dasselbe ist wie die Erfahrung großartiger Verbindungen. Die KI-native Netzwerkplattform von Juniper wurde von Grund auf für die AIOps-Schicht und unsere Systeme entwickelt, um die Möglichkeiten der KI voll auszuschöpfen. Sie bietet mit Fehlerisolierung in Echtzeit, proaktiver Anomalieerkennung und vollautomatisierten Maßnahmen unglaublich vorhersehbare, zuverlässige und sichere Campus-, Zweigstellen-, Datencenter- und WAN-Abläufe. Weitere Informationen finden Sie unter Juniper Networks (www.juniper.net) oder folgen Sie Juniper auf X, LinkedIn und Facebook.

1000769 – 003 – DE MAI 2024