項目一覧

無線ネットワークの導入(ジュニパーAP)

アクセスポイントのステージング

アクセスポイント(AP)ステージングは、ジュニパーAPの導入と設定が完了する前に、物理的に準備する最初の作業です。このプロセスは、各APを慎重に箱から取り出すことから始まり、すべてのコンポーネントが存在し、損傷がないことを確認します。開梱後、詳細な無線サイト調査と低レベルの設計に従って、指定された場所にAPを物理的に取り付けます。ジュニパーEXシリーズスイッチのパワーオーバーイーサネット(PoE)対応ポートにAPを接続することで、電力要件に対応します。これらのポートはデータ接続と電力の両方を供給するため、個別の電源コンセントは不要です。この合理化されたステージングにより、Mist Cloudを介してAPを自動的にオンボーディングおよび設定する準備が整います。

- APの開梱と物理的な取り付け

- EXスイッチからのPoE経由電力

ジュニパーは、無線ネットワークのニーズをサポートする幅広いハードウェアを提供しています。ジュニパーのすべてのAPは、Juniper MistクラウドおよびMist AIと連携して動作し、優れた無線アクセス機能を提供します。

AP のさまざまなモデルを簡単に比較するには、以下の表を参照してください。詳細については、「 https://www.juniper.net/us/en/products/access-points.html」を参照してください。

| Wi-Fi 6E(802.11ax)、 | Wi-Fi 7(802.11be) | |||||||

|---|---|---|---|---|---|---|---|---|

| APモデル | AP24 | AP34 | AP45/E | AP64 | AP36/M | AP37 | AP47/D/E | AP66 |

| 配備 | 屋内 | 屋内 | 屋内 | アウトドア | 屋内 | 屋内 | 屋内 | 屋内 - 屋外 |

| MIMO(ミモ) | 2×2:2 | 2×2:2 | 4×4:4 | 2×2:2 | 4×4:4 | 4×4:4 | 4×4:4 | 2.4 GHz:2x2:2 |

| アンテナ | 2.4/6 + 5 GHz | 2.4+5+6 GHz | 2.4/5/6+5+6 GHz | 2.4/6 + 5 GHz | 2.4+5+6 GHz | 2.4+5+6 GHz | 2.4+5+6 GHz | 2.4/6 + 5 GHz |

| アンテナ | 国内 | 国内 | 国内/ 外 |

国内 | 国内/ 方向/ 外 |

国内 | 国内/ 方向/ 外 |

国内/ 方向 |

| vBLE | いいえ | いいえ | はい | いいえ | いいえ | はい | はい | はい |

| パフォーマンス | 最大3.6Gbps | 最大 4.2 Gbps | 最大 9.6 Gbps | 最大3.6Gbps | 最大 11.53 Gbps | 最大 11.53 Gbps | 最大 28.8 Gbps | 最大 9.38 Gbps |

| PoE | 802.3af PoE | 802.3at PoE | 802.3bt PoE | 802.3at PoE | 802.3bt PoE | 802.3bt PoE | 802.3bt PoE | 802.3at PoE |

適切なアクセスポイントの選択

AP36、AP37、AP47シリーズから適切なJuniper Mistアクセスポイント(AP)を選択することは、特定の環境とパフォーマンスの要件、アンテナタイプ、導入場所によって異なります。

- AP36: 標準的な屋内Wi-Fi 7導入に最適です。2.4 GHz帯域で2x2 MIMO、5 GHz帯域と6 GHz帯域で4 x 4 MIMOと、スキャン専用の第4無線で堅実なパフォーマンスを提供します。Wi-Fi 7に不可欠な機能とコスト効率の絶妙なバランスが取れており、オフィス、小売店、キャンパスなど、高性能で信頼性の高い接続を必要とする環境に適しています。AP36は、効率性と合理化された導入のために設計されています。

- AP37:AP37は、Wi-Fiの観点から見るとAP36と似ています。また、デジタル変革に使用できるvBLE技術を採用した高度な位置情報サービスも備えています。

- AP47:AP47は、ラインナップの中でトップクラスの、最高パフォーマンスのAPです。これは、4つの無線、Wi-Fi 7 APで、3つの帯域すべてに4x4 MIMO、そしてスキャン専用の4つ目の無線を備えています。AP47シリーズは、最高のパフォーマンス、スピード、信頼性を必要とする、最も要求の厳しいミッションクリティカルな環境向けです。これには、ミリ秒単位の遅延とギガビットのスループットが重要となる大企業のオフィス、スタジアム、高密度の導入などが含まれます。また、冗長性を確保するために、デュアル10Gbpsイーサネットポートも備えています

モデルの詳細(アンテナと環境)

パフォーマンス階層(AP36/37またはAP47)を選択したら、サフィックス(D、E、M)を使用して、特定の物理スペースに適したアンテナ構成を選択できます。

- 標準モデル(AP47、AP36、AP37):無指向性アンテナを内蔵した汎用の屋内APです。開放的なオフィススペースや会議室など、広く均一なカバレッジが必要な一般的な屋内環境に最適です。これは、ほとんどの展開で最も一般的な選択肢です。

- AP47D:「D」は指向性を表します。このモデルには指向性アンテナが統合されています。AP47Dは、信号とフォーカス容量を特定の方向に制御する必要がある高密度環境に選択する必要があります。講堂、講堂、または大規模な会議室など、近くにある他のAPと同一チャネルの干渉を発生させることなく、集中したユーザーグループにサービスを提供したい場合に使用します。

- AP47E:「E」は外部アンテナの略です。これは、外部アンテナ用のコネクタを備えているため、柔軟なモデルです。AP47Eは、大規模な公共施設、天井が高い倉庫、高いラックなど、信号を正確に照準させる必要がある、特有の環境や困難な環境に合わせてカバレッジパターンをカスタマイズする必要がある場合に選択してください。

- AP36M:「M」は多方向を表します。このモデルはAP36シリーズ独自のもので、屋内環境向けに設計されています。指向性アンテナが内蔵されていますが、外部アンテナを使用することもできます。AP36Mは、天井が高い倉庫、高いラック、広大なオープンキャンパスエリアなど、全方向性カバレッジと指向性信号を組み合わせる必要があるスペース向けの汎用性の高いオプションです。

アクセスポイントのオンボーディング

前述のようにサブスクリプションを正しくアクティベートした場合、AP はMist組織に自動的にオンボーディングされます。APを個別にオンボーディングする場合、またはすでに要求されているAPに拡張としてAPを追加する場合は、 Mist AIモバイルアプリを使用して1台のAP をオンボードするか、 Webブラウザを使用して1つ以上のAPをオンボーディングする手順に従います。

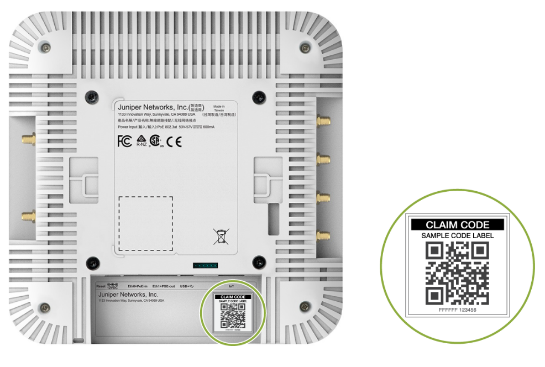

どちらのオンボーディングプロセスも実行するには、APの背面パネルにある請求コードラベルを見つける必要があります。複数の AP をオンボードするには、発注書(PO)に記載されているアクティベーションコードを使用できます。

の例

の例

アクセスポイントの取り付け

さまざまな方法で、AP を天井または壁に取り付けることができます。お使いの AP モデルに固有の手順については、付録の取り付け手順を参照してください。

すべてのAPには、すべての取り付けオプションに使用できるユニバーサル取り付けブラケットが付属しています。AP を天井に取り付けるには、天井のタイプに応じて追加のアダプタを注文する必要があります。

| 部品番号 | の説明 |

|---|---|

| APBR-U | Tバーおよび乾式壁取り付け用のユニバーサルブラケット。AP24には、ユニバーサルブラケットAPBR-Uが同梱されています。他のブラケットが必要な場合は、別途注文する必要があります |

| APBR-ADP-T58 | AP を 5/8 インチに取り付けるためのブラケット アダプタ。螺旋溝ロッド |

| APBR-ADP-M16 | 16 mm のネジ付きロッドに AP を取り付けるためのブラケット アダプタ |

| APBR-ADP-T12 | AP を 1/2 インチに取り付けるためのブラケット アダプタ。螺旋溝ロッド |

| APBR-ADP-CR9 | 埋め込み式の 9/16 インチに AP を取り付けるためのブラケット アダプタ。T バーまたはチャネル レール |

| APBR-ADP-RT15 | 埋め込み型の 15/16 インチに AP を取り付けるためのブラケット アダプタ。Tバー |

| APBR-ADP-WS15 | 埋め込み式の 1.5 インチに AP を取り付けるためのブラケット アダプタ。Tバー |

APのゼロタッチプロビジョニング

Juniper Mistアクセスポイント向けゼロタッチプロビジョニング(ZTP)は、無線ネットワークを迅速かつ効率的に展開するための重要な要素です。APが物理的に接続され、電源がオンになると、自動的にJuniper Mist Cloudへのセキュアな接続の確立を試みます。接続に成功すると、APが自動的に識別され、クラウドプラットフォームにオンボーディングされます。そこから、IT管理者は、これらのAPを特定のサイトに簡単に割り当て、Mistダッシュボード内のデジタルフロアマップに重ね合わせることができるため、インベントリ管理を合理化し、トラブルシューティングを簡素化し、各デバイスで手動で構成する必要なくロケーションベースのサービスを有効にすることができます。

- APは自動的にMist Cloudに接続します。

- APを特定のサイトとマップに割り当てます。

Mist Cloudへの接続

初期設定タスクが完了すると、サイトとMistクラウド間の通信が正しく機能していることを確認する準備が整いました。シームレスな接続を可能にするために、必要なすべてのネットワーク パスが開いていることを確認します。ジュニパーAPを使用するには、以下のように、インターネットゲートウェイまたはファイアウォールで以下の宛先/ポートを有効にする必要があります。

| 環境 | 宛先 FQDN/ポート |

|---|---|

| すべてのクラウド | ep-terminator.mistsys.net(TCP 443) redirect.mist.com(TCP 443) |

| グローバル01 | portal.mist.com(TCP 443) |

| グローバル02 | ep-terminator.gc1.mist.com(TCP 443) portal.gc1.mist.com(TCP 443) |

| グローバル03 | ep-terminator.ac2.mist.com(TCP 443) portal.ac2.mist.com(TCP 443) |

| グローバル04 | ep-terminator.gc2.mist.com(TCP 443) portal.gc2.mist.com(TCP443) |

| グローバル05 | ep-terminator.gc4.mist.com(TCP 443) portal.gc4.mist.com(TCP443) |

| EMEA 01 | ep-terminator.eu.mist.com(TCP 443) portal.eu.mist.com(TCP 443 |

| EMEA 02 | terminator.gc3.mist.com(TCP 443) portal.gc3.mist.com(TCP 443) |

| EMEA 03 | terminator.ac6.mist.com(TCP 443) portal.ac6.mist.com(TCP |

| EMEA 04 | terminator.gc6.mist.com(TCP 443) portal.gc6.mist.com(TCP |

| APAC 01 | ep-terminator.gc7mist.com(TCP 443) portal.gc7.mist.com(TCP 443) |

| APAC 03 | ep-terminator.gc7.mist.com(TCP 443) portal.gc7.mist.com(TCP 443) |

世界中のさまざまなクラウドインスタンスの正確なポートの詳細については、次のドキュメントを参照してください。

アクセスポイントの電源投入

APの電源を入れてネットワークに接続すると、APは自動的にJuniper Mistクラウドにオンボーディングされます。AP のオンボーディング プロセスは、以下のステップで行われます。

- AP の電源をオンにすると、AP はタグなし VLAN の DHCP サーバーから IP アドレスを取得します。

- APはDNSルックアップを実行して、Juniper MistクラウドURLを解決します。特定のクラウド URL については、「ファイアウォール設定」を参照してください。

- APは、管理のためにJuniper MistクラウドとのHTTPSセッションを確立します。

- APがサイトに割り当てられたら、Mistクラウドは必要な構成をプッシュしてAPをプロビジョニングします。

AP の電源を入れるには、PoE 対応スイッチから AP の Eth0+PoE ポートにイーサネット ケーブルを接続します。

APは、802.3afの電力でMistクラウドに接続できます。ただし、ほとんどのAPには最低でも802.3atの電力が必要ですが、一部のAPでは、完全に機能的に動作するために802.3btが必要です。一般的に、802.3at は AP で推奨される最小 PoE 電力です。AP の PoE 要件については、以下の表を参照してください。

| AP | に必要な最小PoE | フル動作に必要なワット数 |

|---|---|---|

| AP12 | 802.3af | 12.9 W |

| AP24 | 802.3af | 13.0W |

| AP32 | 802.3at | 19.5 W |

| AP33 | 802.3at | 19.5 W |

| AP34 | 802.3at | 20.9 W |

| AP43 | 802.3at | 25.5 W |

| AP45 | 802.3at/bt | 29.3 W |

| AP63 | 802.3at | 25.5 W |

| AP64 | 802.3af | 13.0W |

| AP36 | 802.3at | 29.3 W |

| AP37 | 802.3at | 29.3 W |

| AP47 | 802.3at/bt | 29.3 W |

| AP66 | 802.3at | 25.5 W |

AP45/47の機能を最大限に利用するには、802.3btが必要です。802.3at では、設定内容に基づいて動的な機能を使用できます。

- APは、3つのデータ無線を有効にして、任意の2つのデータ無線で4×4、2.4GHzで2×2、5GHzで4×4、6GHzで2×2を実行します。例えば:

- WLAN 構成に 2 つの帯域のみが構成されている場合、AP は両方のデータ無線で 4×4 として動作します。

- WLAN 構成に 3 つの帯域が設定されている場合、つまり 3 つのデータ無線がすべてアクティブである場合、AP は 2.4 GHz で 2×2、5 GHz で 4×4、6 GHz で 2×2 として動作します。

802.3atまたは802.3btの電力を供給するために、スイッチでLLDP(Link Layer Discovery Protocol)を有効にする必要がある場合があります。AP を接続しているスイッチが PoE に対応していない場合は、802.3at または 802.3bt 対応の PoE パワー インジェクタを使用します。ジュニパーは製品リストに802.3btパワーインジェクタを搭載していないため、「Phihong POE60U-1BT-5」を802.3btパワーインジェクタとして検証しました。

これで、APはMistポータルで緑色(接続済み)として表示されます。また、APのステータスLEDが緑色に変わり、APがMistクラウドに接続されていることを示します。万丈!これでAPのオンボーディングが完了しました。

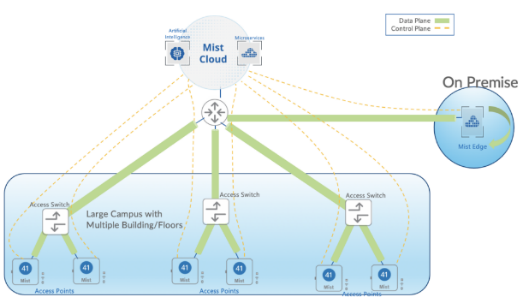

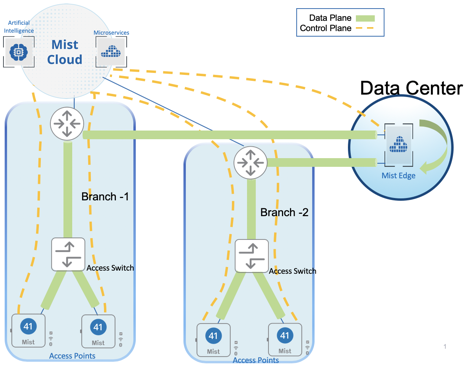

Mist Edge

Juniper® Mist Edge™は、AIネイティブの無線の俊敏性と拡張性をキャンパスエッジにまで拡張します。従来の無線コントローラーは必要ありません。Juniper Mist Edgeではデータの一元化が可能です。これは、従来のネットワーク設計による制限を受けている組織や、ゲストアクセスとリモートアクセス用にシームレスな無線モビリティを必要としている組織に役立ちます。

Juniper Mist Edgeを導入すると、Juniper MistマイクロサービスクラウドとMarvis AIエンジンによってローカライズされたデータを分析できるというメリットが得られます。独自のこの組み合わせが俊敏性、信頼性、運用の簡素化を実現するとともに、シームレスで大規模な簡素化されたキャンパスローミングと、ダイナミックセグメンテーションによるセキュアなIoTを可能にします。ジュニパーのAIネイティブネットワーキングプラットフォームを導入することで、これまでにない自動化とインサイトにより、IT運用が合理化されます。

Juniper Mist Edgeでは、必要に応じて新しいマイクロサービスやアップグレードをキャンパスに簡単に導入できます。必要なネットワークサービスを、必要な場所に、一貫性があり、シームレスかつ安全な方法で導入し、管理できます。

Mist Edge のさまざまなモデルをすばやく比較するには、以下の表を参照し、詳細については https://www.juniper.net/us/en/products/access-points/juniper-edge-datasheet.html を参照してください。

注:Mist Edge ME-VMは、本番環境でサポートされているトンネル終端プラットフォームではありません。ME-VMには、Access Assuranceを備えたジュニパー以外の製品のプロキシとして、さまざまなユースケースがあります。

| ME-X1-M | 、ME-X2-M | 、ME-X6 | |

|---|---|---|---|

| 最大AP | 500 | 2000 | 5,000 |

| Macクライアント | 5000 | 20,000 | 100,000 |

| パフォーマンス | 4Gbps | 40Gbps | 100Gbps |

| インターフェイス | 1000Base-T x 4 | 10GbE x 4 | 25GBase-X x 4 |

| 光学 | 該当なし | SFP+ | SFP28型 |

Wi-Fi Assuranceの構成

Wi-Fi Assurance構成は、ジュニパーのAIドリブンプラットフォームによって無線ユーザーエクスペリエンスを最適化するための基礎となります。このステップでは、組織内でWiFi管理と保証のサブスクリプションを有効にする必要があります。有効にすると、ITチームは、接続成功率、スループット、ローミングパフォーマンスなど、組織のパフォーマンス目標に沿った特定のワイヤレスサービスレベル期待値(SLE)を設定できます。Mist AIエンジンは、定義されたSLEに照らして無線クライアントのエクスペリエンスを継続的に監視し、問題を事前に特定して診断し、実用的な洞察を提供し、トラブルシューティングを自動化して、すべてのユーザーに予測可能で信頼性が高く、測定可能な無線ネットワークエクスペリエンスを提供します。

- Mist CloudでWi-Fi管理と保証サービスを有効にします。

- ワイヤレスSLEの設定とワイヤレスクライアントエクスペリエンスの監視

このドキュメントで説明するように、分散と集中型(トンネリング)の2つの主要な導入アプローチがあります。このセクションでは、分散アプローチの基本的な構成について説明します。

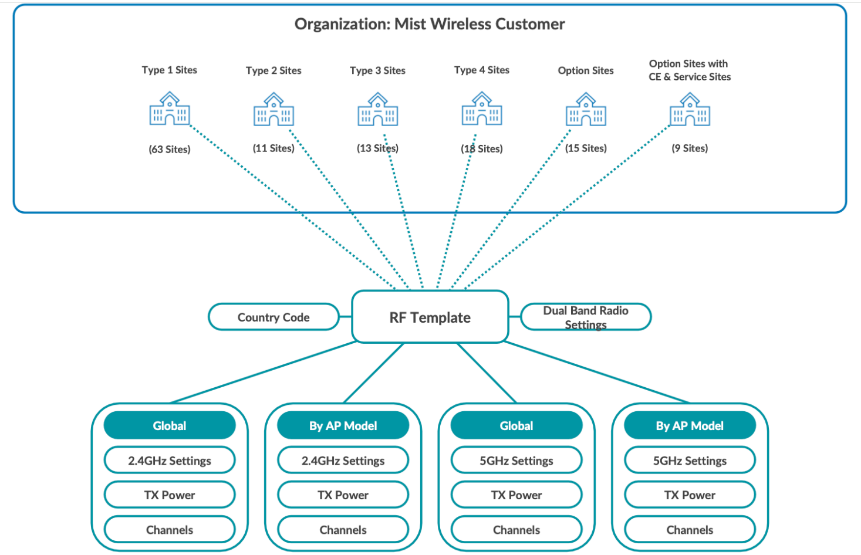

無線設定(RFテンプレート)

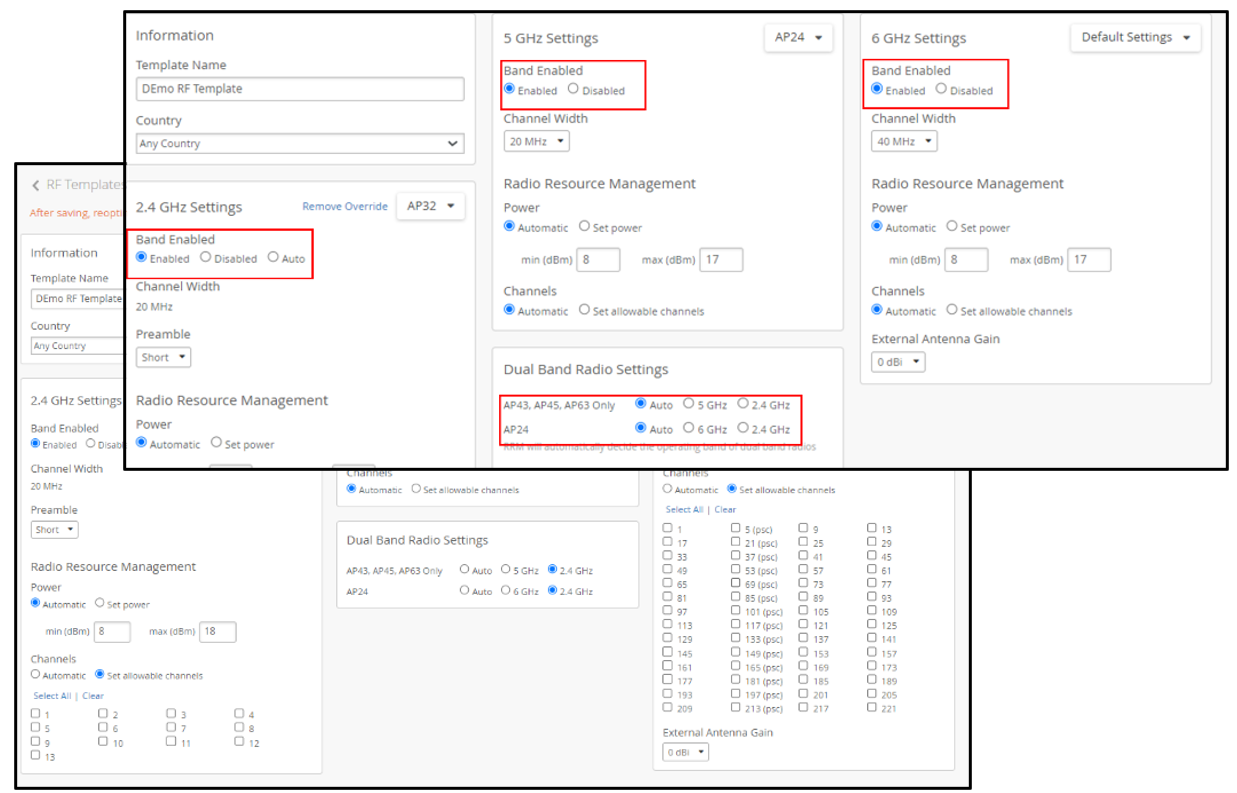

RF テンプレートは、組織内のすべての AP とサイトで共有される統一された無線設定を行う方法を提供します。RFテンプレートはこれと同時に、特定のAPまたは個々のサイトで発生する可能性のあるさまざまなユースケースをカバーするモデル固有の例外を許可します。設定には、無線帯域の有効化または無効化、チャネル幅の管理、送信電力の設定、AP アンテナ ゲインの構成が含まれます。

各無線帯域の [Default Settings] メニューがアクティブな場合、すべての AP モデルで AP 固有のデフォルト設定を使用できます。[Default Settings] メニューから特定の AP モデルを選択して、RF テンプレート内でモデル固有の例外を作成できます。このドキュメントでは、サイト内のすべての AP(デフォルト設定)に対して 1 つの RF テンプレートを作成することを前提としています。

Mist左側のナビゲーション メニューから [組織> RF テンプレート(Organization RF Template )] を選択し、表示されるリストから既存のテンプレートを選択するか、[ テンプレートの作成(Create Template )] ボタンをクリックして新しいテンプレートを作成します。

- テンプレート名:これは、[RF テンプレート(RF Templates)] ページのテンプレート リストに表示される名前です。

- [国(Country)]:ここでの選択によって、設定に使用できる無線チャネルと電力レベルのデフォルトが決まります。国の設定を [任意の国] のままにした場合、電力制限とチャネルの可用性は、[組織>サイトの設定] で選択した国 (無線周波数規制ドメイン) によって決まります。

- [有効/無効(Enabled/Disabled)]:テンプレート内のすべての AP に対して、特定の無線帯域をオンまたはオフにします。

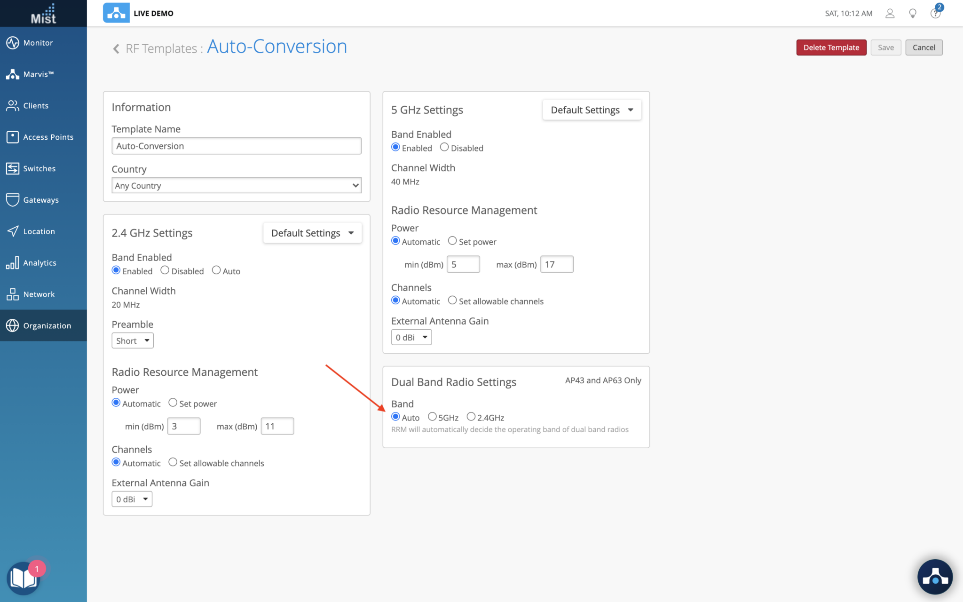

- [Auto]:2.4 GHz 無線帯域に対して [auto] を有効にすると、AP の 2.4 GHz 無線帯域が管理され、パフォーマンスが最大化されます。デュアルバンドをサポートする AP の場合、この設定により、RRM(定期的に発生する無線リソース管理)分析に基づいて、2.4 GHz 無線が 5 GHz または 6 GHz に変換されます。デュアル5GHzをサポートするAPは、AP43、AP45、AP63、AP47です。6 GHzをサポートするAPは、AP24とAP47です。RRM は、自動変換をサポートしていない AP では 2.4 GHz 無線をオフにできるため、AP は 5 GHz 帯域のみを提供します。RRMがそれを検出すると、ネットワークパフォーマンスが向上します。

- 次に示すように、2.4 GHz 帯域または [RF Template] 構成ページの [Dual Band Radio Settings] で [Auto] を選択できます。

- デュアル帯域を有効にする場合は、5 GHz帯域で20 MHzなどの狭いチャネル幅を選択するか、指向性アンテナを使用して、スペクトラムの使用率が高くならないようにしてください。

- 次の表に、異なる帯域設定を組み合わせた場合のAP無線動作のモードを示します。

| 2.4GHzモード | デュアルバンド設定 | 動作モード |

|---|---|---|

| 有効 | 自動 | デュアルバンド無線の帯域を決定するRRM(自動変換)は、 - AP43、AP45、AP63(2.4 GHz/5 GHz) - AP24(2.4 GHz/6 GHz)。 - AP47(2.4 GHz/5 GHzまたは6 GHz) - AP36(2.4 GHz/5 GHzまたは6 GHz) - AP37(2.4 GHz/5 GHzまたは6 GHz) - AP66(2.4 GHz/5 GHzまたは6 GHz) |

| 有効 | 5 GHz | AP36、AP37、AP43、AP45、AP63、AP66、AP47はデュアル5GHzモードになります。両方の無線が 5 GHz 帯域で動作している場合 |

| 有効 | 2.4 GHz | 無線は 2.4 GHz に設定されます。 |

| 有効 | 6 GHz | AP24は6GHz+5GHzの動作モードになります AP36、AP37、AP47、AP66はデュアル6 GHz + 5 GHzで動作します |

| 自動 | 2.4 GHz | RRM が AP あたり 2.4 GHz を有効または無効にすることを決定できるようにします(自動キャンセル)。すべてのAPモデルに適用されます。 |

- チャネル幅—5 GHz および 6 GHz 無線帯域では、テンプレート内のすべての AP のチャネル幅を設定できます。2.4 GHz 無線帯域は、固定の 20 MHz チャネル幅を使用します。必要に応じて、各無線帯域で無線が使用できるチャネルを指定できます。

- プリアンブル:プリアンブルは、送信側と受信側の間で送信信号を同期する、APからクライアントに送信されるパケットヘッダー内のビットセットです。プリアンブルのオプションは次のとおりです。

- Unconfigured:これは、プリアンブルがAPからクライアントに送信されないことを意味します。

- Short:(デフォルト)これは2.4 GHz無線帯域にのみ適用されます。これにより、同期が速くなりますが、クライアントのアソシエーション要求で短いプリアンブルビットを設定する必要があります。すべてのクライアント実装がこの設定をサポートできるわけではありません。「クライアントはショートプリアンブルをサポートしていません」などのアソシエーション障害が表示された場合は、APがクライアントに送信するプリアンブルを変更できます。

- ロング:これにより、同期が遅くなりますが、より広い範囲のクライアントをサポートします。

- [自動(Auto)]:同期は遅くなりますが、より広い範囲のクライアントをサポートします。

- 電力—これは、送信チェーンごとに特定のデータレートで許可される最大送信電力です。総電力出力には通常、MIMOゲインが含まれるため、送信電力を設定する際は、総電力出力(TPO)からMIMOゲインを差し引く必要があります。

- ジュニパーAPのTPOは、無線チェーンあたりの送信電力にMIMOゲインを加えた値に等しくなります。

- わかりやすくするために、MIMOゲイン値の一般的な経験則を使用できます。2つの空間ストリーム(2x2)で3dBのMIMOゲインが得られ、4つの空間ストリーム(4x4)で6dBのMIMOゲインが得られます。

-

例えば、ジュニパーの4x4アクセスポイントにチェーンあたり17 dBmを設定した場合、MIMOゲインとして6 dBを加算すると、合計送信電力は23 dBmになります。

- チャネル—5 GHz および 6 GHz 無線帯域では、すべての AP で許容されるチャネル(選択した国)を設定できます。自動に設定すると、選択した国で許可されているすべてのチャンネルが利用可能になります。6 GHzの場合、優先スキャンチャネル(PSC)はIEEEで定義されています。たとえば、EUでは、米国で許可されている6 GHzチャネルの半分が許可されています。

- 外部アンテナ ゲイン—Mist は 1 dBm 増分をサポートします(ただし、サイト調査の予測設計で示されている中央値からプラスマイナス 3 dBm の範囲を使用することをお勧めします)。たとえば、一部の外部アンテナは、APとアンテナの組み合わせに依存する一定レベルのゲインまで認定されています。ゲインが特定の AP モデルおよび規制ドメインで許可されている最大値を超えないようにするには、この設定を調整します。

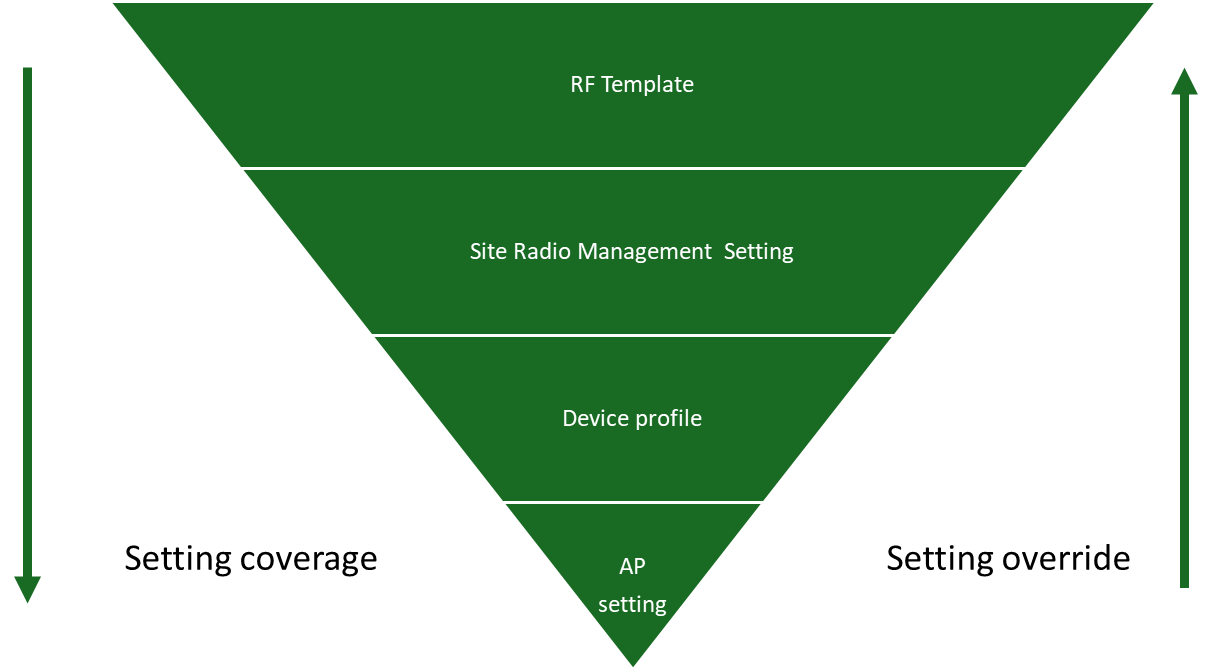

ここで説明する [RF Templates] ページに加えて、組織>デバイスプロファイル、サイト>無線管理>無線設定、および各ジュニパー AP で個別に、RRM 変数とその他の設定を行うことができます。これらの異なるレベルでの設定間の関係と相互作用を理解するには、以下を参照してください。

- [RF Template]:[Default Settings] メニューを [Default Settings] のままにして、サイト内のすべての AP を設定します。[Default Settings] メニューから特定の AP モデルを選択して、サイト内で特定の AP モデルを設定します。

- サイト>無線管理>無線設定:サイト内のすべてのAP、またはサイト内の特定のAPモデルを設定します。このページで行った設定は、RF テンプレートの設定よりも優先されます。

- 組織>デバイスプロファイル—デバイスプロファイルにマッピングされたすべてのAPを設定し、RFテンプレートとサイト>無線管理>無線設定の両方の設定を上書きします。

- アクセスポイント設定—特定の AP を設定し、他のすべての設定を上書きします。

ジュニパーRFテンプレートの推奨事項

RFの世界では、最適な構成は、干渉、APの配置、アンテナタイプ、ユーザー数、使用パターンなど、設置ベースに影響を与える多くの変数によって異なります。ジュニパーでは、ベストプラクティスに従い、一定の仮定を立てることを推奨します。したがって、初期設定後、SLE に加えてサイトの無線管理サイトの概要の統計情報(サイト>無線管理)を確認して、ネットワークの状態を監視してください。

- 国。

- AP を導入する予定の国を選択します。

- 2.4GHz設定構成ブロック:

- [デフォルト設定(Default Settings)] メニュー:[デフォルト設定(Default Settings)] を選択すると、設定ブロックで行った設定が組織内のすべての AP に適用されます。特定の AP モデルに別の設定を使用するには、メニューからそのモデルを選択し、設定ブロックで変更を行います。デバイスプロファイルを使用して、1つ以上のAPに変更を加えることができます。[Access Points] > [AP Name] から AP 自体を編集して、個々の AP を変更することもできます。

- 帯域有効: 有効。

- 前文:短い

- 電源:5〜12dBmの電力範囲で自動

- チャンネル:自動

- 外部アンテナ:外部アンテナを使用している場合は、アンテナゲインの値を追加します。

- 5 GHz 設定 構成ブロック:

- デフォルト設定オプション(任意のモデルタイプのオーバーライド設定を行う必要がある場合)から、モデルを選択する(デフォルト設定を特定のモデルに変更する)か、デバイスプロファイルを使用して行うことができます。

- 帯域有効: 有効。

- チャネル幅:40MHz。

手記:

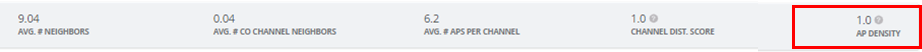

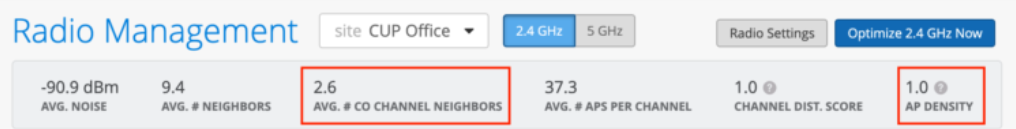

次の図に示すように、5 GHz の無線管理サイトの概要の統計情報を監視します。 [AP >Density ] の値が 0.7 または [AVG. # Co Channel Neighbors ] > 1 の場合は、チャネル幅を 20 MHz に変更します。エンタープライズ展開では、チャネル幅として 80 MHz を使用しないことをお勧めします。

-

電力:地域の規制ドメインで許可されている最大電力に応じて、最小5dBmから最大17dBmの電力範囲で自動。

注:パフォーマンスを向上させるために、クライアントが5GHzと関連付けるように動機付けるために、最大2.4GHz電力よりも3〜6 dBm高い5 GHz電力設定を維持することを強くお勧めします。

- チャネル:自動。

- 外部アンテナ:外部アンテナを使用している場合は、アンテナゲインの値を追加します。

- 6 GHz 設定:

- [デフォルト設定(Default Settings)] メニュー:[デフォルト設定(Default Settings)] を選択すると、設定ブロックで行った設定が組織内のすべての AP に適用されます。特定の AP モデルに別の設定を使用するには、メニューからそのモデルを選択し、設定ブロックで変更を行います。デバイスプロファイルを使用して、1つ以上のAPに変更を加えることができます。[Access Points] > [AP Name] から AP 自体を編集して、個々の AP を変更することもできます

- バンド有効:有効

- チャネル幅:80 MHz(FCCドメイン内)および40 MHz(ETSIドメイン内)ドメインごとのチャネル可用性による。5 GHz の場合と同様に、無線管理サイトの概要の統計情報を監視します。

-

電力:地域の規制ドメインで許可されている最大電力に応じて、最小5dBmから最大17dBmの電力範囲で自動。

注:パフォーマンスを向上させるために、クライアントが6GHzと関連付けるように動機付けるために、最大2.4GHz電力よりも3〜6dBm高い5GHz電力設定を維持することを強くお勧めします。

- チャネル:自動。

- 外部アンテナ: 外部アンテナを使用している場合は、アンテナゲインの値を追加します。

以下は、ほとんどのユースケースで機能するRFテンプレートの例です。

次の例は、さまざまなユースケースに合わせて調整する方法を示しています。

- 高密度の5 GHzまたは6 GHz向けに設計されたエンタープライズ環境

大容量の5 GHzまたは6 GHz用に設計された一般的なエンタープライズ環境を考えてみましょう。2.4 GHz の無線管理サイトの概要(サイト>無線管理)の同一チャネルと密度のメトリックを見ると、各 AP に平均 2.6 の同一チャネル ネイバーがあることがわかります。密度メトリックは 1.0 です。このサイトは、自動キャンセルまたは自動変換の優れた候補になります。

自動変換を有効にするには、RFテンプレートの[デュアルバンド無線設定]で[自動]を選択し、RFテンプレートをサイトに割り当てます。

- 高密度デュアル5 GHz用に設計された講堂の導入

最後の例は、講堂や会議室など、通常よりもクライアント密度が高いエリアで、サイト内のすべての AP にデュアル 5 GHz を構成することができます。

一部のエリアではデュアル 5 GHz を有効にし、他のエリアでは有効にしない混合環境の場合は、デバイス プロファイルを活用する必要があります。

デュアル 5 GHz 無線を有効にするには、次に示すように [デュアル バンド無線設定] ブロックで [5 GHz] ラジオ ボタンを選択するだけです。

SSID とセキュリティポリシーの設定

- サービスセット識別子(SSID)とセキュリティポリシーの設定は、無線ネットワークのアクセシビリティとセキュリティ態勢を定義する上で基本的な側面です。これには、ジュニパーアクセスポイントによってブロードキャストされるさまざまなSSIDの作成が含まれます。企業ユーザー、ゲスト アクセス、および専用の IoT デバイスに個別の SSID を設定できます。各SSIDでは、認証方式の細心の注意を払った構成が必要です。これは、セキュアなユーザーおよびデバイス認証を実現するRADIUS統合を備えた堅牢なWPA2/3-Enterpriseから、よりシンプルなPSK(事前共有キー)認証や特定のユースケース向けのオープンネットワークにいたるまでです。SSID とセキュリティポリシーの設定には、次のものも含まれます。

- SSID(Corporate、Guest、IoT など)を作成します。

- 認証方法(WPA2/3-エンタープライズ、PSK、オープン)を設定します。

- RADIUS/ID管理システムと統合します。

- ユーザー/デバイスの役割に基づいて、動的なVLAN割り当てを実装します。

WLANテンプレート

Juniper Mist では、[Site > WLANs] ページから直接、または [Organization > WLAN Templates] の [WLAN templates] ページから WLAN(SSID)を作成できます。WLAN テンプレートを使用する主な利点は、テンプレートを 1 つ以上のサイトまたは組織全体に割り当てることができることです。この柔軟性により、大規模で一貫性のある繰り返し可能な構成が可能になり、すべてのAPに対する迅速な変更を一度に行うことができます。サイト > WLAN レベルでの直接 WLAN 設定は、その 1 つのサイトにのみ適用されます。

テンプレートは自動化には非常に便利ですが、サイトが 1 つしかない場合はそうではありません。たとえば、WLAN、トンネリングポリシー、WxLANポリシーを使用してゲストテンプレートを作成し、企業全体に適用できます。適用後、組織内のすべての AP がゲスト WLAN をブロードキャストします。

IoT テンプレートについて考えてみましょう。この場合も、IoT を有効にするためのすべてのものが含まれ、IoT というサイト グループに関連付けられます。新しいサイトを展開すると、そのサイトのIoTデバイスはサイトグループの一部となり、IoT WLANを即座に利用できるようになります。

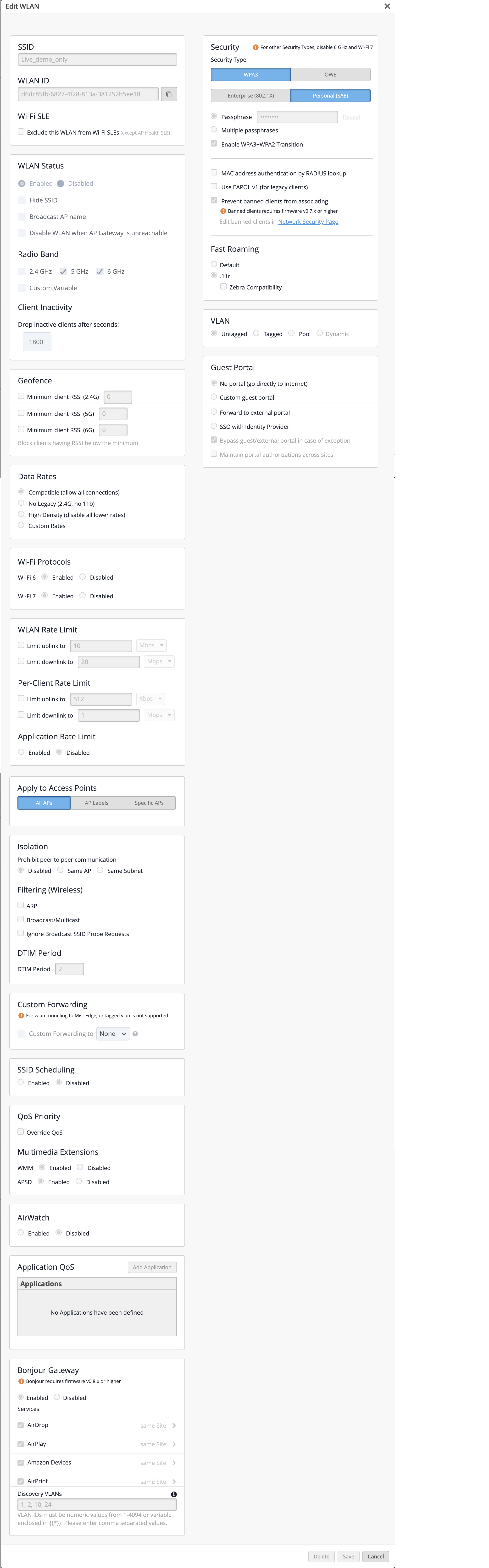

WLAN テンプレートを構成する

Juniper Mistポータルでは、無線LAN(WLAN)は、サービスセット識別子(SSID)のセキュリティとその他の構成設定を含むモジュラー要素です。WLAN テンプレートは、組織レベルで WLAN の設定と管理を効率化するために使用できる WLAN、アクセス ポリシー、トンネリング ポリシーのコレクションです。

WLANテンプレートはモジュラー型で、さまざまなサイトやデバイスプロファイルに添付できます。このようにして、組織内のすべてのユースケースをカバーするために必要なWLAN、サイト、APの順列を混在させて一致させることができます。無線クライアントには、表示させたい SSID のみが表示されます。

WLAN テンプレートを使用する場合は、通常、サイトを設定した後、AP を要求の前または後に作成するのが最適です。Mistポータルでわかりやすくするために、WLANテンプレートにWLAN(SSID)と同じ名前を付けると便利です。これはクライアントに表示される名前です。これらすべての背景にあるのは、サイト、WLAN、WLANテンプレート、デバイスプロファイルをすべて作成したら、簡単に関連付けることができるという考え方です。

テンプレートごとに、含める AP、つまり、SSID をブロードキャストする AP を選択できます。各 WLAN または WLAN テンプレートの設定が、特定の AP に指定されている設定と競合する場合、またはサイトの他の場所に適用されている設定と競合する場合は、どちらの設定を優先するかを選択するように求められます。

WLAN テンプレートを作成するには、「 WLAN テンプレートの設定」の手順に従います。

「WLAN」および「WLANテンプレート」の設定オプションについては、「 WLANオプション 」を参照してください。

ジュニパーWLANテンプレートの推奨事項

全般的なガイドライン

WLANの構成は、ユーザーデバイスの互換性、カバレッジ、干渉、容量、ビジネス要件など、複数の要因によって異なります。このセクションでは、ベスト プラクティスを使用した WLAN テンプレートと WLAN 設定の例を示します。無線帯域の選択と計画に関する考慮事項と推奨事項については、『Wi-Fi 設計の基礎』を参照してください。

WLAN設定ガイドライン

次に、WLANに推奨される一般的な構成を示します。

- SSID:提供するサービスに関連する名前にします(ゲストネットワークの場合は「ゲスト」、従業員サービスの場合は「スタッフ」または「従業員」など)。これは必須ではありませんが、ユーザーが適切なSSIDに接続するのに役立ちます。

- [WLAN Status: Enabled]:AP が SSID をブロードキャストすることを許可します

- [SSID の非表示(Hide SSID)]:オフ:一部のクライアントで非表示の SSID への接続に問題があります。

-

無線帯域:3つの無線がすべて使用可能なAP45またはAP34がある場合は、3つの帯域すべてを選択(チェック)します—3つの無線帯域すべてを有効にして、ネットワーク容量を向上させます。6 GHz をサポートしていない AP がある場合は、2.4 GHz と 5 GHz のみを選択します。

注:6 GHz無線帯域を有効にすると、SSIDセキュリティタイプとしてWPA3またはOWEを選択する必要があるため、安全性の低いオプションがなくなります。

- バンドステアリング:無効:多くのクライアントデバイスにバンドステアリングの問題があります。

- クライアント非アクティブ: ほとんどのクライアントとアプリケーションはこの設定でスムーズに実行されるため、既定値の 1800 のままにします。

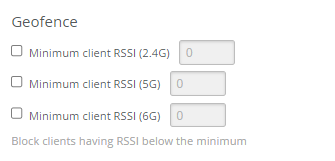

- ジオフェンス:ほとんどの展開では、有効にする必要がある場合を除き、無効のままにします。

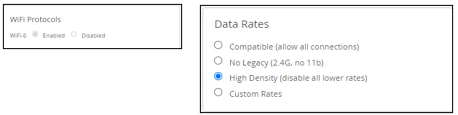

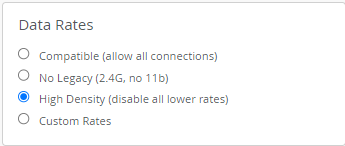

- データレート:この WLAN を使用するレガシー ユーザー デバイスがネットワークにない場合は、[High Density ( disable all lower rates)] オプションを選択します。この設定により、WLAN(SSID)の使用率が向上し、クライアントのローミングエクスペリエンスが向上し、「スティッキークライアント」の発生が減少します。

- WiFiプロトコル:6GHzと7GHzはデフォルトで無効になっています。これらのプロトコルを使用するには、AP とそれをサポートするクライアント デバイスの両方が必要です。これらのプロトコルをサポートするAPとクライアントの両方がない限り、無効のままにします。

- WLANレート制限:(デフォルトでは無効)特定のニーズがない限り、これを無効のままにしておくことをお勧めします。たとえば、WLAN 全体のレート制限、各クライアント デバイスのレート制限、ゲスト ネットワーク上の特定のアプリケーションの制限などを行い、ゲストがサービスを過剰に利用して他のゲスト ユーザーやネットワーク全般に影響を与えるのを防ぐことができます。

- アクセスポイントに適用:これはデフォルトで[All APS]に設定されています。オプションで、ロビーなどの特定のラベルでタグ付けされた AP にのみテンプレートを適用することも、特定の AP のリストにテンプレートを適用することもできます。

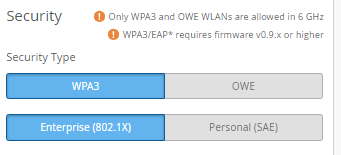

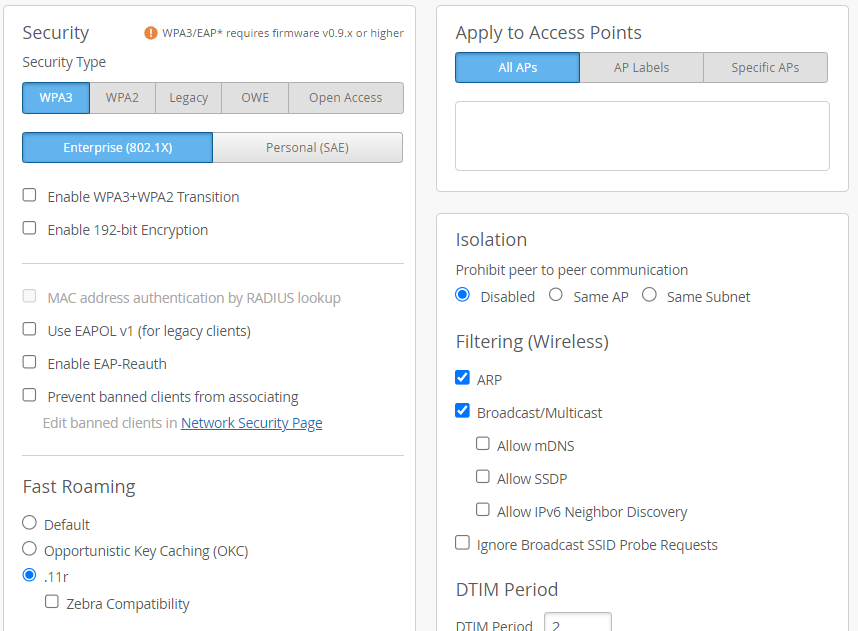

- セキュリティ: ここで選択した設定は、ユースケースによって異なります。以下のリストでは、いくつかのユースケースについて説明します。

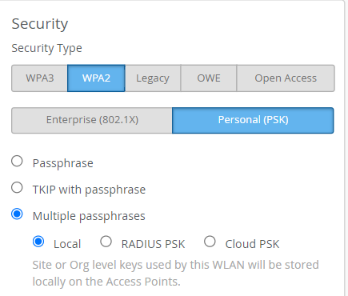

- スタッフおよび登録済みの学生の場合、ネットワークが認証に既存のIDPまたはRADIUSを使用する場合は、 WPA3-Enterpriseを構成することを強くお勧めします。利用可能な場合は Mist Access Assurance を使用するか、ローカルRADIUSサーバーを設定します。

- 小規模な導入環境での安全なアクセスや、IDP/RADIUS が利用できない場合は、 WPA3-パーソナル(SAE) または WPA2-パーソナル(PSK)を使用します。すべてのクライアントデバイスでサポートされている場合は、セキュリティを強化するために WPA3-Personal を強くお勧めします。

- ゲスト アクセスの場合は、ランディングと認証に組み込みのゲスト ポータルを使用します。WLAN セキュリティを [OWE] または [オープン アクセス] に設定します。ゲストデバイスでサポートされている場合は、より強力なセキュリティのためにOWEをお勧めします。

- IoTおよびBYODの導入には、 マルチ事前共有キー(mPSK) フレームワークを使用します。 WPA2 と WPA3の両方をサポートしています。

- WPA2-mPSKは、ローカルAPレベルのルックアップ、クラウドベースのPSK、RADIUS統合をサポートします。

- WPA3-mPSKは現在、RADIUSベースのルックアップのみをサポートしています。

- より強力な暗号化とポリシー適用のためにデバイスの互換性が許可されているWPA3をお勧めします。

- MAB(MAC認証バイパス)を有効にするには、オープン、OWE、WPA2-パーソナル、WPA3-パーソナルなどのSSIDセキュリティ設定と共にRADIUSルックアップを構成します。

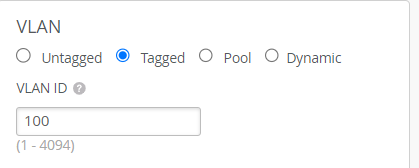

- VLAN:ジュニパーでは、レイヤー2ブロードキャストドメインを最小限に抑え、パフォーマンスとセキュリティを向上させるため、WLANごとに専用VLANを割り当てることを推奨しています。WLAN は、タグ付き VLAN、VLAN プール、またはダイナミック VLAN にマッピングできます。ダイナミック VLAN は、WPA2 または WPA3 - エンタープライズ セキュリティでのみサポートされることに注意してください。

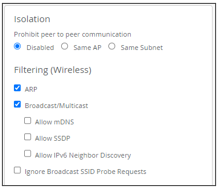

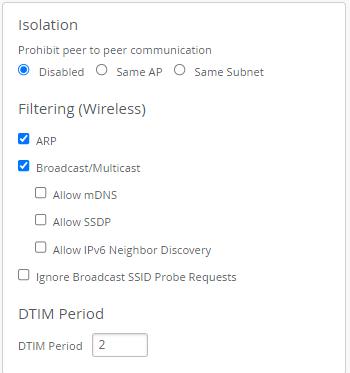

- 分離: 分離はデフォルトで無効になっています。ユースケースによっては、同じAPまたは同じレイヤー2サブネット上でのクライアント分離が必要となる場合があります。

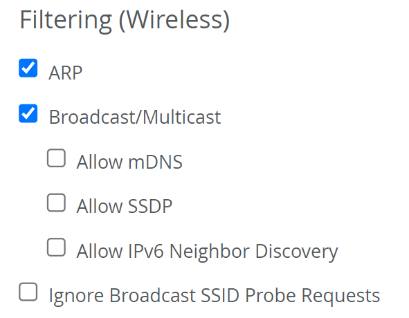

- フィルタリング:WLAN のパフォーマンスを最適化するには、ARP フィルタリングとブロードキャスト/マルチキャスト フィルタリングを有効にします。これらの設定により、管理フレームのトラフィックが削減され、無線通信時間が解放されます。フィルタリングは、特定のアプリケーションのユースケースで必要な場合にのみ無効にします。

- カスタム転送:デフォルトでは、タグ付きまたはタグなしのクライアントトラフィックは、プライマリイーサネットポートEth0を介して転送されます。分散型APの導入では、変更の必要はありません。一元的な展開については、次の章で代替転送オプションについて説明します。

- QoS 優先度: マルチメディア拡張機能である WMM と APSD はデフォルトで有効になっており、ほとんどの展開では変更されません。特定のユースケースでは、QoS 設定をオーバーライドして、すべての WLAN トラフィックを定義済みのプライオリティ レベル(バックグラウンド、ベスト エフォート、ビデオ、音声など)にマッピングできます。

- Bonjour ゲートウェイ: デフォルトでは、この機能は無効になっています。学校でのメディアやプリンターの共有、ホテルの部屋での IPTV 共有などのユースケースで Bonjour Gateway を有効にします。設定するには、目的のサービス(AirDrop、AirPlay、AirPrint、Amazonデバイス、GoogleCastなど)を選択し、サービス範囲をAP、サイト、またはフロアプランとして定義します。

ジュニパーWLANテンプレートの例

前のセクションでは、テンプレート設定、その既定値、およびいくつかのベスト プラクティスに関する情報を提供しました。このセクションでは、特定のシナリオでのベスト プラクティスをさらに詳しく説明するために、テンプレートのユース ケース例を提供します。

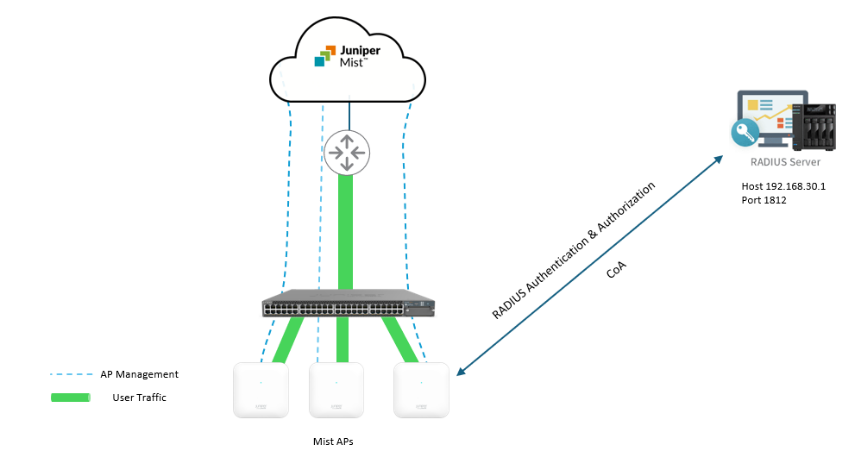

認定ユーザー向けのエンタープライズ(802.1x)ベースのWLAN

この例では、ジュニパーのベストプラクティスと推奨事項を使用してWLANを設定します。事前に導入済みのローカルRADIUSサービスを使用します。以下の図は、ネットワークアーキテクチャを説明しています。

まず、以下の一覧に示すベスト プラクティス設定を適用します

- 前に説明したように WLAN テンプレートを作成し、そのテンプレートに WLAN を追加します。

- WLAN 設定で、SSID 名を Staff に設定します。

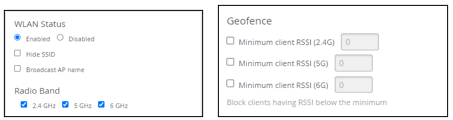

- [WLAN Status] は [Enabled] のままにします。

- 3つの無線帯域(2.4、5、6 GHz)をすべて有効にする

- すべてのジオフェンスチェックボックスが無効になっている(オフになっている)ことを確認します。

- Data Rates ブロックで [High Density] (すべての低いレートを無効にする) を選択して、レガシー デバイスを回避し、ネットワーク パフォーマンスを向上させます。

- WiFiプロトコルブロックでWiFi-6を有効にします。

- Isolation ブロックで、次に示すように [Filtering (Wireless)] の [ARP]、[ Broadcast/Multicast]、 および [Allow mDNS ] チェックボックスを有効にします。

左側の残りの設定ブロックは、デフォルト値に設定するために残します。

- [Create WLAN] ウィンドウの [ Security ] ブロックで、次の手順に従います。

- セキュリティタイプとして WPA3 を選択します

- エンタープライズ(802.1X)を選択

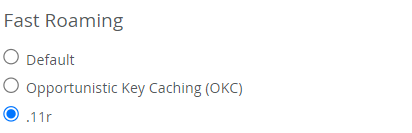

- [高速ローミング] セクションで、[.11r] を有効にします

この設定は、すべてのクライアント デバイスでサポートされている場合に推奨されます。そうでない場合は、[デフォルト] を有効にします。

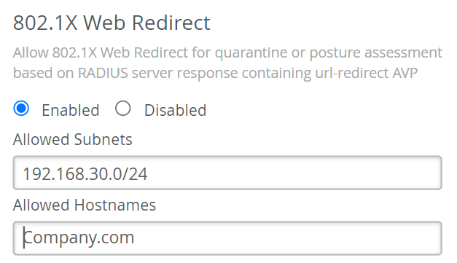

- 802.1X Webリダイレクトブロックでは、クライアントが802.1X認証を完了した後、隔離 されたポータルなどのWebページにクライアントをリダイレクトすることを選択できます。注:802.1X Webリダイレクトボックスは、セキュリティタイプがエンタープライズ(802.1X)のWLANでのみ使用できます。Webリダイレクト機能を使用して、クライアントにネットワークへの完全または部分的なアクセスを付与できます。この機能を使用すると、エージェントがインストールされているクライアントでコンプライアンス チェックを実行できます。クライアント認証中に、RADIUS サーバーは URL リダイレクト AVP を含む Access-Accept メッセージを送信し、クライアントを修復のために隔離されたポータルに誘導します。この機能を有効にすると、クライアントは最初は DHCP と DNS、特定のサブネット、および指定されたリダイレクト URL に制限されます。クライアントは、ポータル内で要求されたアクションを完了すると、完全に許可され、トラフィックの受け渡しを開始することができます。

- Web リダイレクト機能を使用する場合は、[802.1X Web リダイレクト] セクションで [有効 ] を選択します。次に、リダイレクトされるクライアントがアクセスできる許可サブネットと許可ホスト名を指定します。

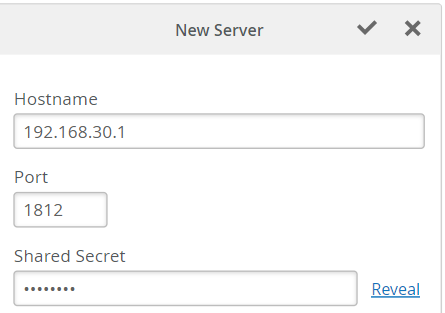

- [認証サーバー]ブロックで、サーバータイプとして[RADIUS]を選択します。注: [認証サーバー] 構成ブロックは、[セキュリティの種類] で [WPA3 と エンタープライズ (802.1X)] を選択した場合にのみ使用できます。

- [RADIUS Authentication Servers] の下の [ Add Server ] をクリックします。

- RADIUS サーバーの IP アドレスまたは DNS名を [ ホスト名 ] フィールドに入力します

- ポート番号フィールドのデフォルトは1812です。必要に応じて変更します。

- 共有シークレットを入力し、チェックマーク(√)をクリックして、このRADIUSサーバーを保存します。

冗長性を確保するために、複数のRADIUSサーバーを追加できます。

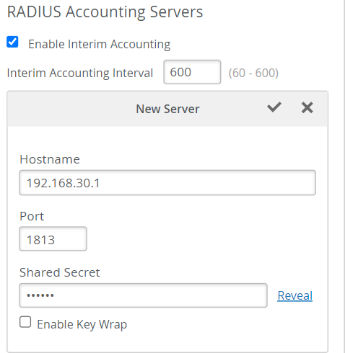

- [RADIUS アカウンティング サーバー] の下の [サーバーの追加] をクリックします。

- 認証サーバーを追加したのと同じ方法で、アカウンティングサーバーを追加します。ほとんどの場合、アカウンティングサーバーは認証サーバーと同じです。

- [Enable the Interim Accounting] を選択(オン)して、ユーザ セッションのライフタイム中に AP がアカウンティング サーバに定期的な更新を送信できるようにします。有効になっていない場合、APはユーザーセッションの開始時と終了時にのみ更新を送信します。

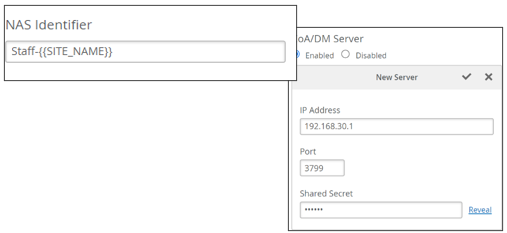

- オプションで、「 NAS Identifier 」属性を設定できます。NAS-Identifierは、ユーザーが設定可能な属性値ペア(AVP)で、WLAN設定ごとに一意である可能性があります。この WLAN で設定されたすべての Mist AP は、NAS-Identifier 値を送信します。Mist Cloudでは、事前定義された変数を使用して、現在のAPホスト名、サイト名、AP MACアドレス、またはAPモデルを送信するなど、動的なペイロード設定が可能です。変数については、 サイト変数の設定 を参照してください。この例では、次に示すように、変数を使用して、NAS-IdentifierをWLANの名前と割り当てられたサイト名に設定します。

- CoA/DMサーバーブロックで、CoA/DMサーバーを追加できます。

- Change of Authorization(CoA)を使用すると、最初の認証後に許可されたRADIUSセッションを変更して、変化するアクセス要件を満たすことができます。たとえば、管理者が開始するセッションのリセットなどのユースケースを有効にします。

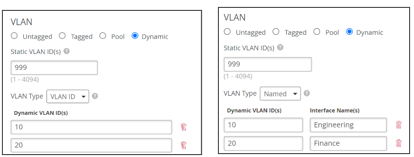

- VLAN ブロックで、[タグ付き (静的)] または [動的] を選択します。ダイナミックでは、名前付き VLAN(Airespace-Interface-Name)または VLAN ID がサポートされます。以下の図は、それぞれの方法を使用した設定例を示しています。ネットワークに最適な方法は、RADIUSサーバーの機能によって異なります。

上記の設定を適用したら、[Edit WLAN] ウィンドウで [ Save ] をクリックします。

クライアント オンボーディング WLAN

クライアントのオンボーディングでは、Juniper Mistが自動化を提供し、シンプルなポータルを使用してBYOD(SSO)が提供するmPSK(マルチ事前共有キー)機能を活用することで、安全な無線接続のプロセスを簡素化し、クライアントがIT部門の関与なしでアクセスをプロビジョニングできるようにします。

クライアントオンボーディングのメリット – PSKポータル:

- シンプルなクリックアンドゴーフローでクライアントのオンボーディングを自動化します。

- レガシーのオンプレミスサーバーやアプライアンスはありません。

- ロールベース、有効性、PSKあたりの同時デバイス数など、オンボーディングされたクライアントを完全に制御します。

- 各PSKの使用状況を可視化します。

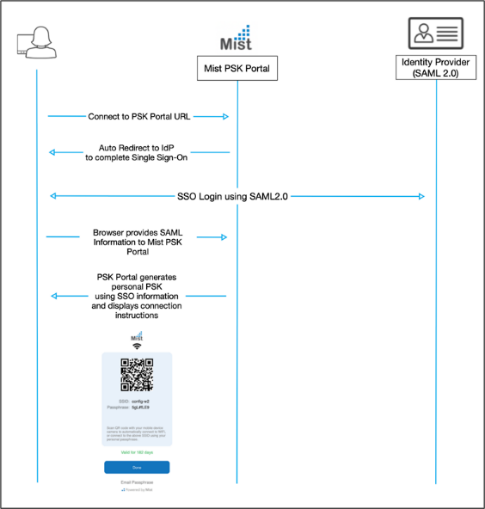

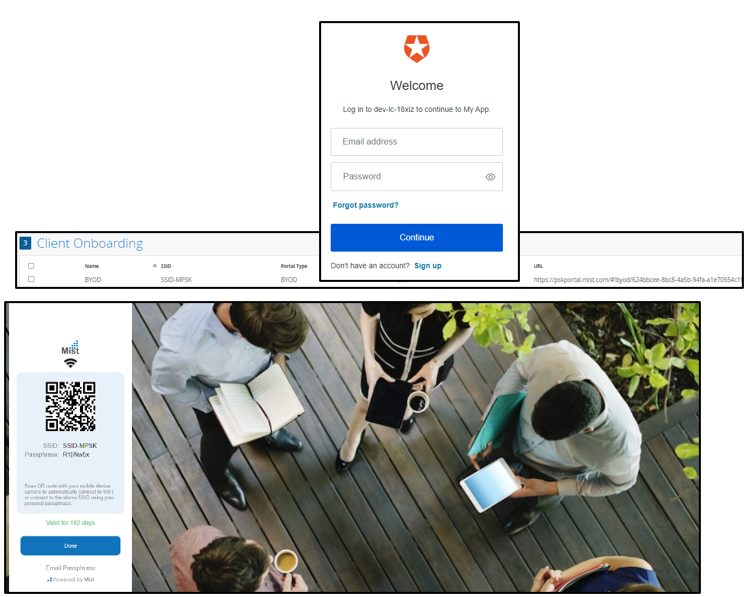

Juniper Mistクライアントオンボーディングポータルでは、ユーザーはBYODポータルで複数のPSKを使用して、シンプルなポータルリダイレクトでデバイスをセルフプロビジョニングできます。ポータルはユーザーに資格情報の入力を求め、構成された組織のポリシーに従って、その特定のユーザーに対して自動PSKが生成されます。以下の図は、セルフプロビジョニングプロセスのワークフローを示しています。

- 前提 条件

- クラウドPSKの使用を計画している場合は、Mist Access Assuranceサブスクリプションが必要です

- S-クライアント-S-Y

- Y は、サブスクリプションの 1 年、3 年、または 5 年の年数を表します。

- mPSK ORGレベルSSID(WLAN)が設定されています。

- SAML 2.0 ID プロバイダと SSO

- クラウドPSKの使用を計画している場合は、Mist Access Assuranceサブスクリプションが必要です

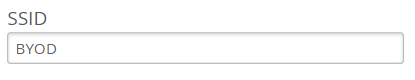

前に説明したようにWLANテンプレートを作成し、次の手順に示すようにテンプレートにWLANを追加します。

- SSID ブロック内:

- SSID に「BYOD」という名前を付けます。名前は必須ではなく、この例では覚えやすいです。

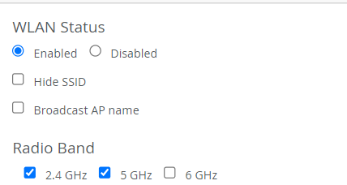

- [WLAN Status] ブロックで、次の操作を行います。

- WLAN は 有効なままにします。

- [無線帯域] セクションで [2.4 GHz ] と [5 GHz ] を選択します。

- ジオフェンスブロックで、次の操作を行います。

- すべてを無効のままにします(チェックを外します)。

- Data Rates ブロックで、次の操作を行います。

- High Densityを有効(選択)にします(低いレートをすべて無効にします)。これによりレガシーデバイスが除外され、ネットワークパフォーマンスが向上します。

- [WiFi プロトコル] ブロックで、次の操作を行います。

- WiFi-6とWiFi-7は有効なままにします 。

- [WLAN Rate Limit] ブロックと [Apply to Access Points] ブロックはそのままにします。

- Isolation ブロックで、[Filtering (Wireless)] を [Filtering] (ワイヤレス) に設定します。

- ARP を有効にします。

- ブロードキャスト/マルチキャストを有効にします。

- [Edit WLAN] ウィンドウの左側にある残りのブロックはそのままにします(デフォルト値のままにします)。

- [セキュリティ] ブロックで、次の操作を行います。

- SSOオンボーディングを使用したmPSKでサポートされている暗号化である WPA2を選択します)。

- [個人 (PSK)] を選択します。

- [ 複数のパスフレーズ] と [ローカル] を選択します。ここでは、ローカルまたはクラウドのPSKが機能します。この例では、Local を使用します。

- [高速ローミング] セクションで、[ デフォルト ] を選択したままにします。

- [VLAN] ブロックで [ タグ付き] を選択します。

これらの設定が完了すると、オンボーディングクライアント構成プロセスを開始する準備が整います。ユーザー アカウントで SSO および SAML 2.0 をサポートする ID プロバイダーの 1 つのアカウントが必要です。ユーザーが自分自身をオンボードできるようにするには、SSO を使用して認証する必要があります。この例では、SSOプロバイダーとしてauth0を使用しますが、SAML 2.0をサポートする任意の標準SSOプロバイダーを使用できます。

まず、auth0 のアカウントが必要です。アカウントをお持ちでない場合は、 https://auth0.com/signup?place=header&type=button&text=sign%20up で登録してアカウントを作成してください。

- アカウントを作成したら、新しいアカウントを使用して auth0 にログインします。

- 左側のメインメニューから[ アプリケーション ]> [アプリケーション ]を選択します

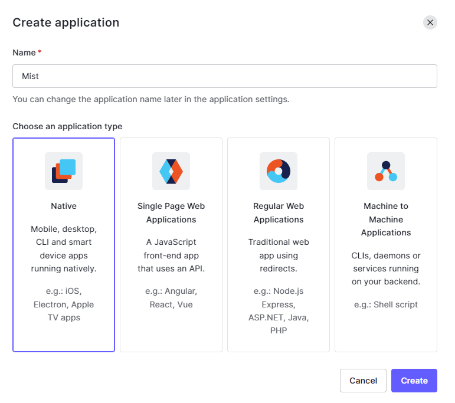

- アプリケーションを作成します。

- アプリケーションに Mist という名前を付けます。

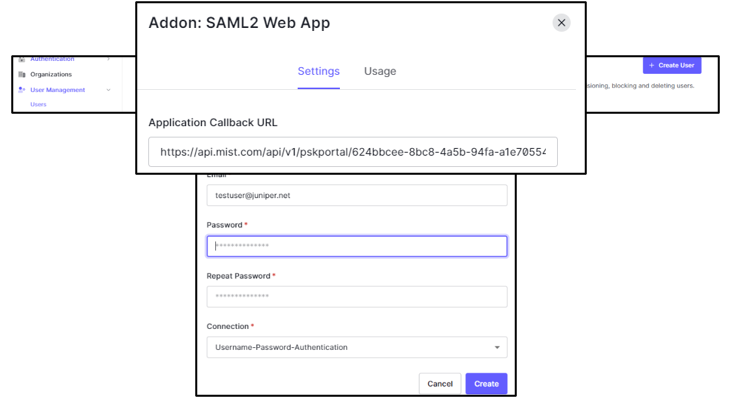

- 作成したアプリケーションを選択し、[アドオン]タブをクリックします。

- SAML2 Web アプリを有効にします。

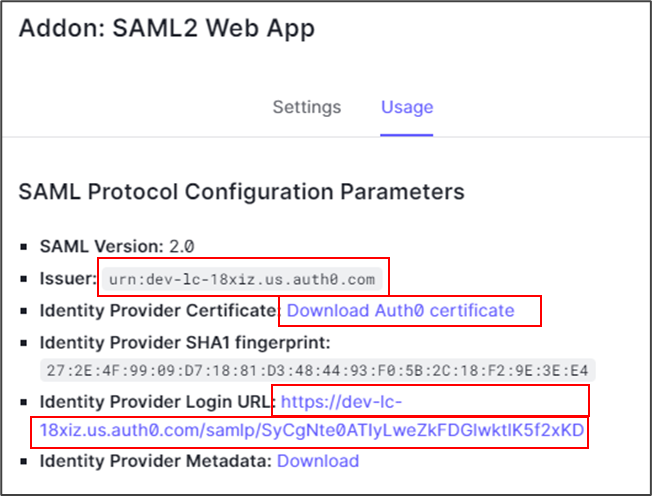

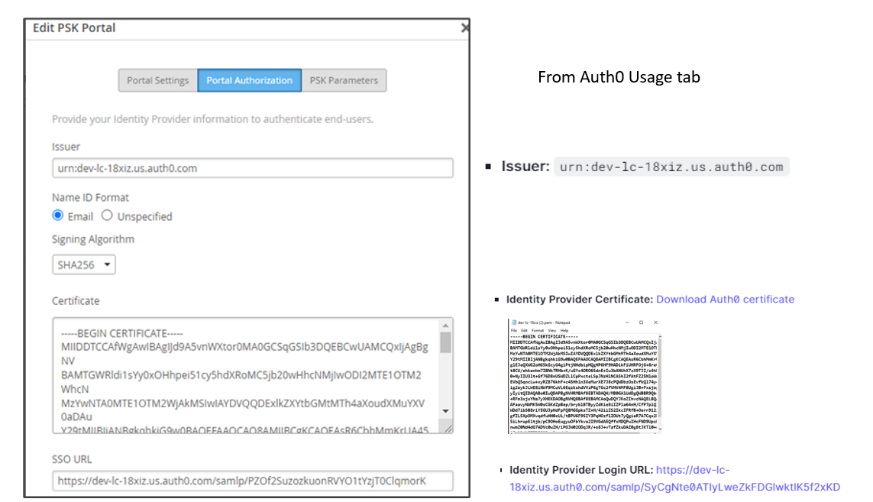

- [アドオン] ページの [使用状況] タブにある SAML2 Web アプリ パラメーターには、 発行者、 ID プロバイダー、 および ID プロバイダーのログイン URL が表示され、これらはすべてオンボードのために Mist ポータルで必要です。

- ID プロバイダー証明書をダウンロードして保存します。その他の情報は、以降の手順で使用するために手元に置いておいてください。

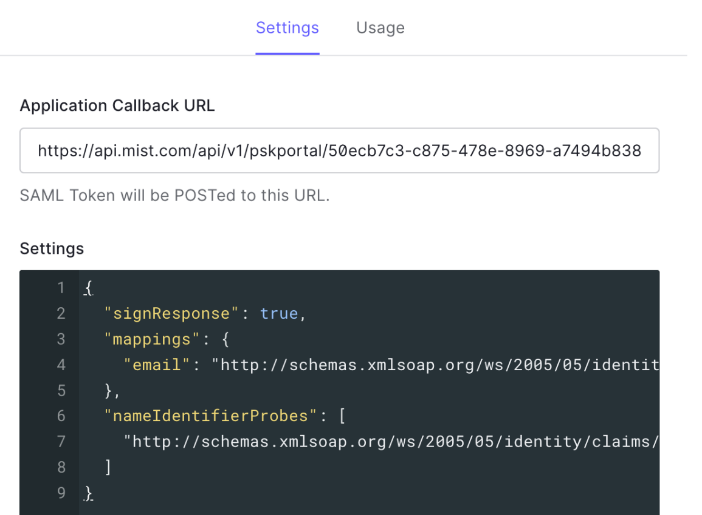

- [設定]タブを選択し、以下のテキストを[設定]ウィンドウに貼り付けて、ウィンドウ内の既存のテキストを置換(上書き)します。

{ "signResponse": true, "mappings": { "email": "http://schemas.xmlsoap.org/ws/2005/05/identity/claims/userEmail" }, "nameIdentifierProbes": [ "http://schemas.xmlsoap.org/ws/2005/05/identity/claims/userEmail" ] }

結果は次のように表示されます。

- ブラウザで新しいタブを開き、https://manage.mist.com からMistポータルにログインします。

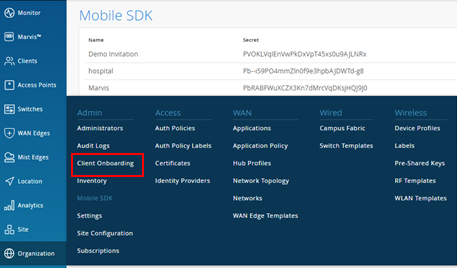

- [Organization > Access > Client Onboarding (組織の アクセスクライアントのオンボーディング)] に移動します。

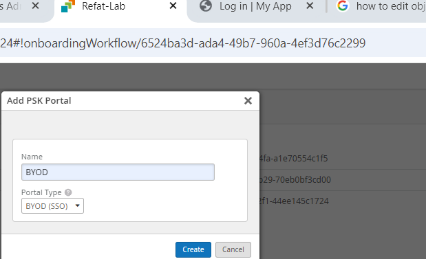

- [ Add PSK Portal] をクリックします。[ Edit PSK Portal ] ウィンドウが表示されます。

- [ポータル設定] タブで、PSK ポータルの名前を入力します。この例では、「BYOD」という名前を付け、「ポータルタイプ」として 「BYOD(SSO)」 を選択します。

- [ポータル の承認 ] タブで、次に示すように情報を入力します。上記の [Auth0 > Mist App > SAML2 Web App Addons > Usage ] ウィンドウから保存した情報を使用します。

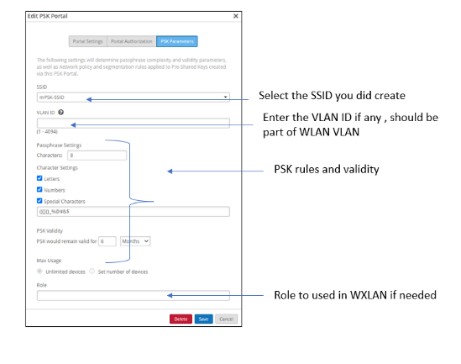

- [PSK パラメーター] タブを選択し、次の図に示すように情報を入力します。

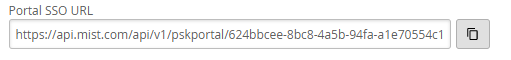

- この手順の後、設定を保存して再度設定を開くと、新しいファイルが生成されていることがわかります。次のステップで必要に応じてリンクをコピーし、前のステップのブラウザのauth0タブに戻ります。

- 前に作成した Auth0 アプリケーションで、 [設定] タブを選択します。[アプリケーション コールバック URL] で、前の手順で (Mist > クライアント オンボーディング > PSK ポータルの編集) からコピーした URL リンクを貼り付けます。

- Auth0 で設定を有効にします。これにより、メイン画面に戻り、[保存]をクリックします。

次に、Auth0 にテストユーザーを作成します。Auth0 にすでにユーザーがいる場合は、この手順を省略できます。

- 左側のメニューから [ユーザー管理 ] > [ユーザー ] を選択します。[+ ユーザーの作成] をクリックします。

- 選択した メールアドレス と パスワード を入力します。必要に応じてパスワードを確認し、「作成」をクリックします。

これで必要な設定は完了です。Mist Client Onboarding を開くと、クライアントリストが次の図のように表示されます。すべてのフィールドが入力されていることに注意してください。

ログインすると、ユーザーは認証のために Auth0 SSO ページに移動します。認証に成功すると、システムはMistオンボーディングポータルにリダイレクトします。そこで、携帯電話を使用してコードをスキャンし、SSIDを設定できます。オプションで、デバイスでバーコードスキャンが利用できない場合は、情報をコピーできます。完了すると、ユーザーにメールが送信されます。

前述のように、導入アプローチには主に分散型と集中型(トンネリング型)の2つがあります。分散アプローチの基本的な構成については、前に説明しました。このセクションでは、一元化されたデプロイを構成する方法について説明します。

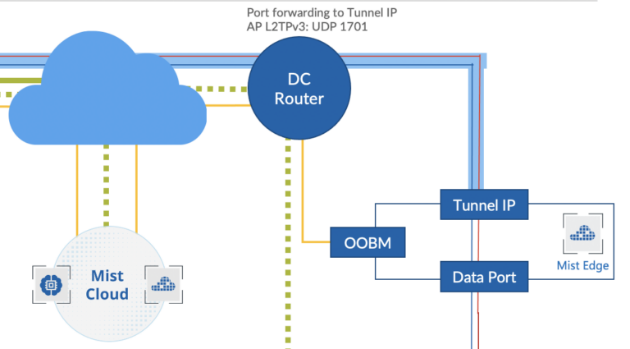

Mistソリューションは、キャンパスと支社/拠点への導入に一元化されたデータパスアーキテクチャを維持する必要があるケース向けに、Mist Edgeデバイスを活用します。これらのトンネル展開は、同じレベルの冗長性と企業リソースへのアクセスを提供すると同時に、ユーザーネットワークエクスペリエンスの可視性を拡張し、IT運用を合理化します。

ジュニパーAPは、L2TPv3トンネルを形成して、キャンパス、データセンター、またはDMZに同時に配置された1つ以上のMist Edgeデバイスから1つ以上のVLANを拡張できます。APは、ローカルと一元化されたデータパスの両方を同時にサポートできます。

仕組み

一元化されたソリューションでは、Mist Edgeデバイスを活用し、L2TPv3トンネルを使用して、一元化された企業、本番、またはゲストVLANをAPに拡張します。Mist クラウドが Mist トンネルをオーケストレーションします。データパスは、Mist EdgeまたはAPのMistクラウドへのクラウド接続が失われた場合に維持されます。

- Mist Edgeはマルチサービスアーキテクチャに基づいているため、個々のサービスを必要に応じてアップグレードでき、再起動の必要なく3秒のダウンタイムで実行できます。

- APのファームウェアとMist Edgeサービスのバージョンは分離されています。Mist Edgeデバイスのファームウェアをアップグレードする際にも、APのファームウェアをアップグレードする必要はありません。

- APは、サイト、DMZ、データセンター内の異なるMist Edgeクラスターに対して複数のトンネルを形成できます。802.1x 認証済み無線 LAN に対して返された RADIUS 属性に基づいて、ユーザー トラフィックをトンネリングまたはローカル ブリッジにマッピングできます。

- APは、トンネリングされたWLANとローカルにブリッジされたWLANを同時にサポートできます。WLANタイプは相互に排他的ではありません。

- MistのクラウドドリブンAIは、SLE(サービスレベル期待値)フレームワークと、トラブルシューティングと根本原因分析のための自然言語処理とMarvis Actionsを含むAIドリブンMarvisエンジンにより、これまでにないユーザーエクスペリエンスの可視性を提供します。ITチームは、これらのMarvics機能をユーザーの問題のリモートトラブルシューティングに活用できます。

一元化されたアプローチでは、以下に示すように、2つの異なるユースケースのいずれかを採用できます。

- エンタープライズまたはキャンパス

- テレワーカーとリモートオフィス。

Mist Edgeの構成コンポーネント

Mist Edgeは、クラウドによってオーケストレーションされるシンプルでありながら強力な構成スキームを提供します。ネットワークにMist Edgeを展開するために必要な構成オブジェクトについて、以下で説明します。

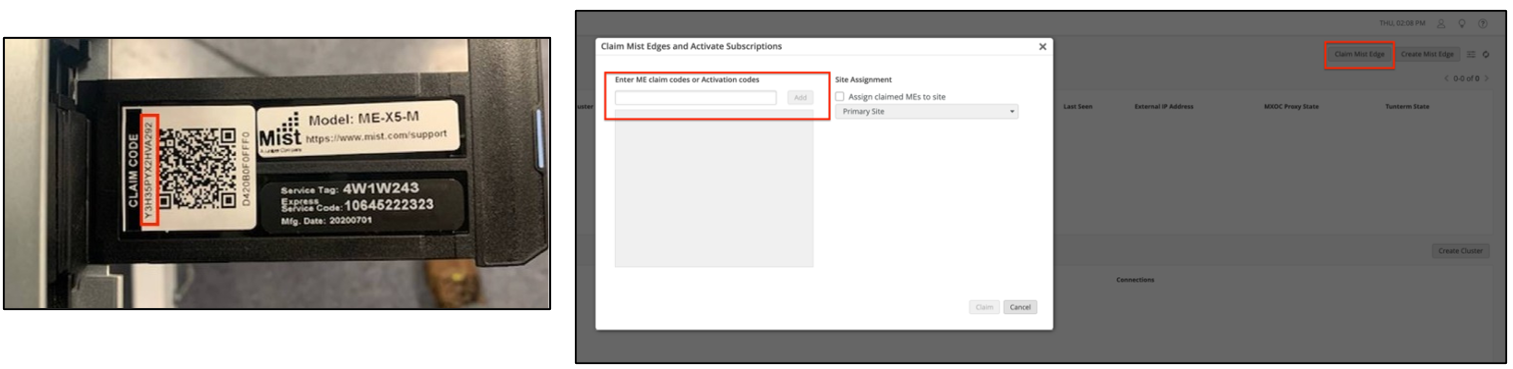

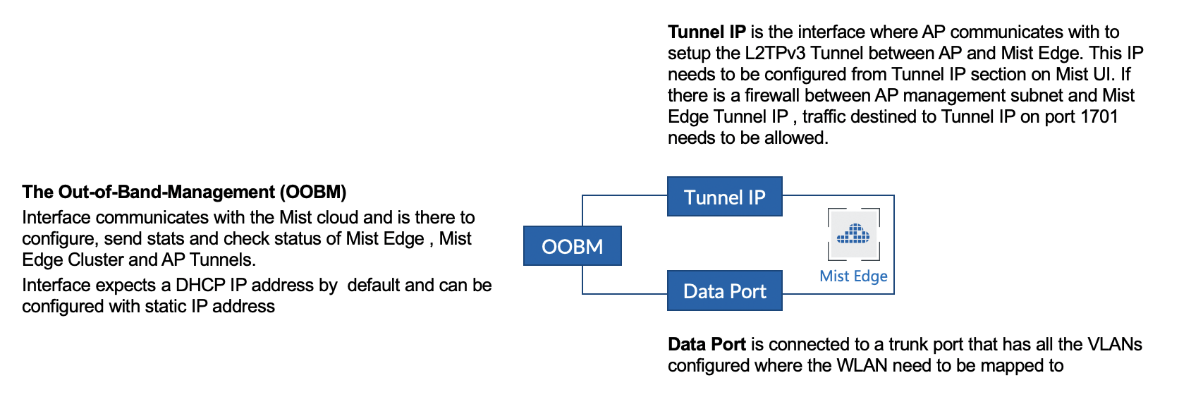

- Mist Edge—ハードウェアまたは仮想アプライアンス。ジュニパーのAPと同様に、Mist Edgeハードウェアアプライアンスには請求コードが付属しており、このコードをMistポータルで使用したり、モバイルアプリでスキャンしたりして、組織のインベントリにMist Edgeデバイスを追加することができます。Mist Edgeの設定では、APがトンネルを形成するIPアドレスまたはホスト名であるトンネルIPを設定します。

- Mist Edgeクラスタ—APからのトンネルをアクティブに終端するには、Mist Edgeデバイスがクラスタの一部である必要があります。Mist Edgeクラスタは、1台以上のMist Edgeデバイスで構成できます。通常の動作では、クラスタのメンバーはアクティブ/アクティブ モードであり、すべての AP トンネルをロード バランシングします。Mist GUI では、プライマリおよびセカンダリクラスタのみを設定できます。ただし、APIを使用すると、設定できるMist Edgeクラスタの数に制限はありません。

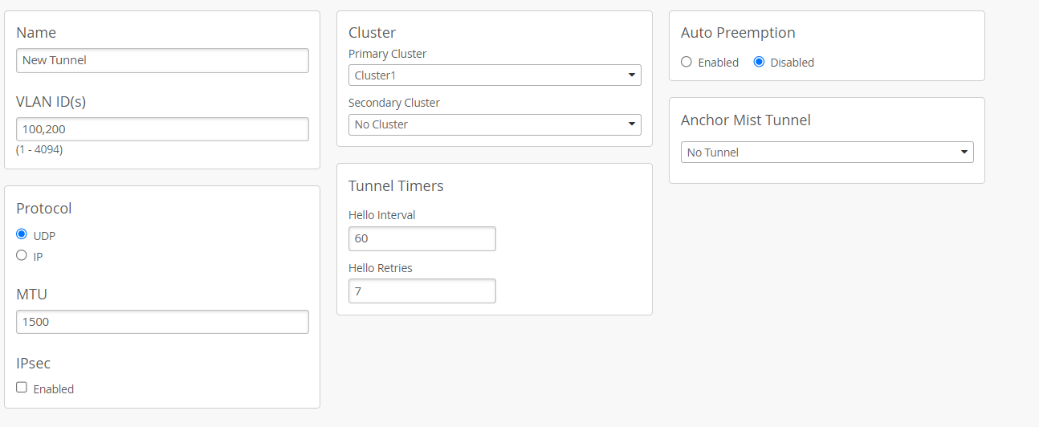

- Mistトンネル—Mistトンネルオブジェクトには、トンネルプロトコル、エンドポイント、トンネリングされたVLAN、フェイルオーバータイマーなどを決定する属性が含まれます。トンネル設定によって、AP トンネル終端のプライマリ クラスタとセカンダリ クラスタが決まります。AP は、プライマリ クラスタ内の Mist Edge 間でロード バランシングを行います。

Mist Edgeオンボーディング

サブスクリプション関連の問題を回避するため、Mist Edgeデバイスの設定に進む前に、Mist Edgeのサブスクリプションを確認してください。サブスクリプションの状態を確認するにはMist Edge Mist ポータルの [組織>サブスクリプション] ページで [概要] タブを選択します。Juniper Mistパートナーまたは担当者に連絡して、Mist Edgeサブスクリプションの追加の見積もりを取得するか、トライアル サブスクリプションのリクエストを起票します。Mist EdgeサブスクリプションはAPごとに付与されます。各APトンネリングにはMist Edgeサブスクリプションが必要です。

Mist Edgeのオンボーディングは簡単です。事前設定の必要はありません。Mist Edgeデバイスは、支社/拠点またはキャンパスに直接発送し、設置してオンラインにすることができます。

Mistダッシュボードでの申請

Mist ポータルの左側のナビゲーション メニューから、[ Mist Edges ] > [ Mist Edge インベントリ > [請求Mist Edge (Claim )] の順に移動します。

発注書に記載されている、またはアプライアンスの引き出しタグに表示されている請求コードを入力します。または、AndroidまたはAppleの携帯電話でMist AIアプリを使用してQRコードをスキャンし、個々のデバイスを登録することもできます。

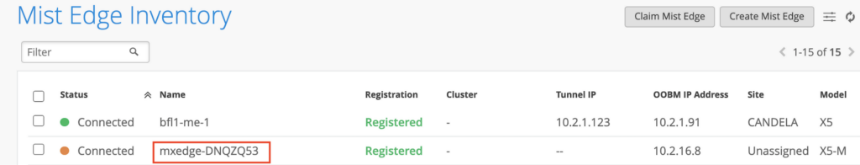

Mist Edge デバイスを要求すると、Mist ポータルの [Mist Edge ( Edges)] ページに [切断および登録済み (Disconnected and Registered)] と表示されます。

Mist Edgeのセットアップ

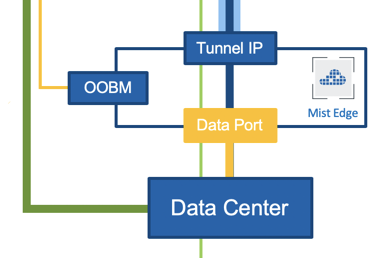

Mist Edge デバイスは通常、DMZ、データセンター(DC)、またはキャンパスに配置し、一方のアームはインターネットに接続され、もう一方のアームは信頼できるネットワークに接続されています。設定を進める前に、Mist Edgeデバイスの物理ポート接続を理解する必要があります。

物理ポート接続の概要

次の図は、Mist Edgeポートの設定要件を示しています。

OOBM とトンネル終端の IP アドレスを異なるサブネットで設定することを強くお勧めします。

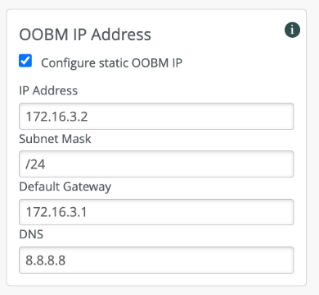

OOBM を構成する

Mist EdgeのOOBM(アウトオブバンド管理)ポートをスイッチのアクセスモードインターフェイスに接続します。Mist Edgeデバイスは、OOBMポートを使用してMistクラウドと通信し、設定、テレメトリ、およびライフサイクル管理を行います。次の図は、Mist Edge X1アプライアンスのOOBMとその他のポートを示しています。

Mist EdgeアプライアンスのOOBMポートにはMISTのマークが付いています。デフォルトでは、OOBM ポートは DHCP 用に設定されています。ネットワークに応じて、静的 IP を構成するには 2 つの方法があります。

静的IPを設定するには、Mistダッシュボードから設定します。ネットワークにDHCPがある場合は、まずDHCPを使用してクラウドに接続してから、ダッシュボードを使用して静的IPを構成することをお勧めします。

OOBM IP アドレス> Mist Edge に移動します。

Mist Edge Mist クラウドと通信するには、OOBM インターフェイスに対して特定の FQDN とポートを許可する必要があります。最新情報については、このリンクを参照してください: https://www.juniper.net/documentation/us/en/software/mist/mist-management/topics/ref/firewall-ports-to-open.html.IP アドレスが変更されるため、そのページに記載されているリージョン固有の FQDN を使用する必要があります。OOBM が構成され、ファイアウォール ルールが適用されると、Mist Edge は [Mist Edge Inventory] ページに [Connected ] と表示されます (下図のように黄色のドット付き)。

5分経ってもMist Edgeが接続されない場合は、OOBM IPアドレスを使用してMist EdgeアプライアンスにSSHで接続できます。SSH 経由で接続したら、デバイスの CLI を使用して接続の問題のトラブルシューティングを行うことができます。

トンネル終端サービスの設定

トンネル終端サービスは、APをリッスンしてL2TPv3トンネル接続を要求します。Mist Edgeが完全に構成されると、サービスが自動的にインストールされます。

ネットワークの中断を防ぐため、Mist EdgeデバイスがトンネルIPアドレスを受信してトンネルが設定されるまでは、スイッチからMist Edgeデータ ポートへの接続を有効にしないでください。

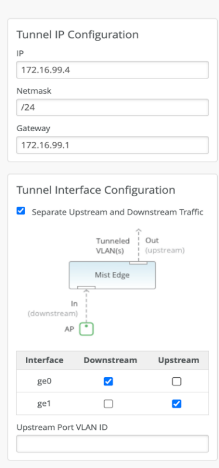

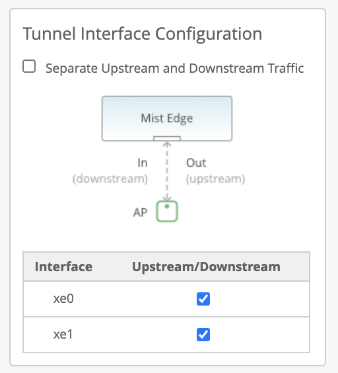

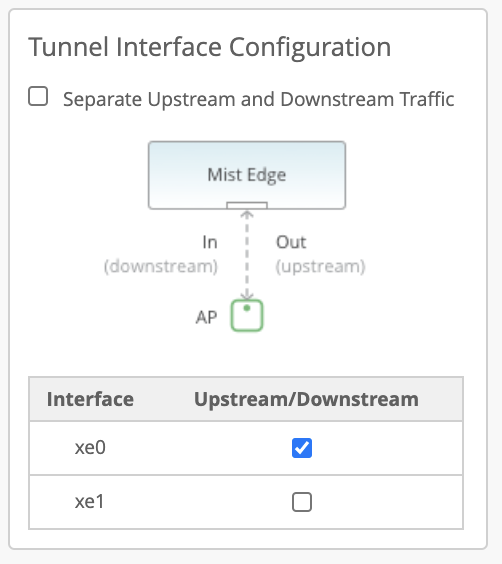

デュアルアーム

Mist Edgeデバイスには複数のトンネル(データ)ポートがあり、シングルアームまたはデュアルアーム接続として設定できます。デュアルアーム構成を作成する場合、Mist Edge 設定ページで [アップストリームとダウンストリームのトラフィックを分離 する] を選択した場合。必要に応じて、アップストリームとダウンストリームのトラフィックのインターフェイスを割り当てます。以下の例では、左側がMist Edge X5-MまたはX10、右側がMist Edge X1を示しています。Mist Edgeデバイスの違いは、使用可能なインターフェイスの名前と数に現れます。

X5-M(または X1 から ge0)からインターフェイス xe0 および xe1 を、Mist Edge のダウンストリーム(AP、パブリック、または信頼できない)側に接続します。L2TPv3トンネリングVLANトラフィックは、APからのこれらの接続でMist Edgeデバイスに入ります。インターフェイスxe2とxe3(またはge1)は、企業(信頼済み)ネットワークに接続し、タグ付きVLAN(ユーザー)トラフィックを伝送します。

アップストリーム ポート VLAN ID はオプションであり、アップストリーム スイッチ ポートが単一のタグなし VLAN を持つアクセス ポートとして設定されている場合にのみ使用してください。

トンネル IP 構成では、次に示すように、IP アドレス、サブネットマスク、およびゲートウェイを追加します。キャンパスと支社/拠点の導入では、AP はトンネル IP にルーティングできる必要があります。

Mist Edge のトンネル IP SVI は、保護されたインターフェイスです。ファイアウォールに接続されていなくても、開いているポートはUDPポート1701(L2TPv3)、UDP 500(isakmp)、UDP 4500(IPsec)と、TCPポート2083(RADSEC)のみです。

Mist Edgeは、リモートワーカーのユースケースにはUDPポート500と4500、TCPポート2083のみを使用します。他のすべてのキャンパスおよび支社/拠点のユースケースでは、Mist EdgeはUDPポート1701のみを使用します。

前述したように、アップストリームポートはネットワークの信頼された側に接続されています。通常、これらのポートは、必要なすべてのユーザーVLANを許可するように設定された、トランクポート上のコア(またはアグリゲーション)スイッチに接続します。Mist Edgeは、トンネルからこちらにL2タグ付きトラフィックを伝送します。

ダウンストリームポートは、通常はファイアウォールに接続される、ネットワークの信頼できない側に接続されています。ダウンストリームポートは、タグなしインターフェイスに接続されている必要があります。

シングルアーム

Mist Edge デバイスをデュアルアーム構成の代わりにシングルアームとして構成することもできます。このシングルアームでは、ポートチャネルに 1 つまたは複数のポートが構成されます。シングルアームアーム構成では、アップストリームスイッチの対応するポートをトランクモードに設定し、トンネルIPをネイティブVLANまたはタグなしVLAN上に設定し、残りのクライアントVLANはタグ付きVLANに設定する必要があります。デュアルアーム構成と同様に、1 つまたは複数のポートがトンネリングされたトラフィックを伝送するように設定できます。複数のポートを使用すると、次に示すようにポート チャネルの一部になります。

ポート構成

- デュアルアーム展開の場合、Juniper Mist Edge は各アップストリーム データ ポートをトランク ポートとして自動的に構成します。Juniper Mist Edge は、Juniper Mist トンネルに設定した VLAN をタグ付き VLAN として追加します。ダウンストリーム ポートにはタグが付いていないため、ポートをトンネル IP ネットワークに接続する必要があります。

- シングルアーム展開の場合、Juniper Mist Edge は、データ ポートをトランクとして、トンネル IP をタグなしまたはネイティブ VLAN として自動的に構成します。トランクは、Juniper Mistトンネルの下で設定したVLANをタグ付きVLANとして追加します。

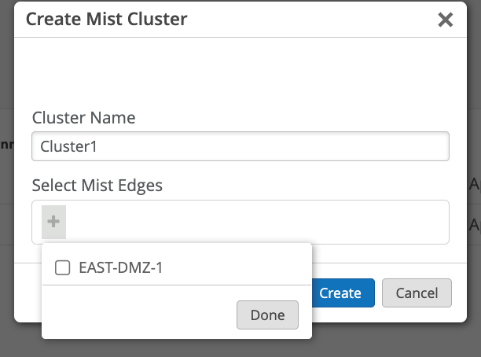

Mist Edgeクラスタの作成

ネットワーキングのニーズに応じて、組織レベルのMist EdgeまたはサイトレベルのMist Edgeを使用することができます。

- 組織レベル:Mist Edgeへのトンネリング用にSSIDが設定されているすべてのAPは、APのサイトの割り当てに関係なく、このMist EdgeへのL2TPトンネルを形成できます。Mist クラスタと Mist トンネルを設定する必要があります

- サイトレベル:サイトへのトンネリング用にSSIDが設定されたAPのみが、同じサイト内のMist Edgeデバイスへのトンネルを形成できます。 [ Organization > サイト構成 > Mist Tunnels] で Site Mist Tunnel を設定する必要があります。

このドキュメントでは、組織レベルのMist Edgeの導入についてのみ説明します。

- Mist Edgeクラスタ(組織レベル)を作成します。

インターフェイスの設定がすべて完了したので、次はMist Edgeクラスタを作成し、Mist Edgeデバイスをクラスタに追加します。

- 左側のナビゲーション メニューから [Mist Edge ( Edges)] に移動し、[クラスタ (Mist Edge Cluster)] セクションの [クラスタの作成 (Create Cluster)] をクリックします。

- クラスタの名前を入力し、プラス記号(+)をクリックして、使用可能なデバイスのリストから1つ以上のMist Edgeデバイスを割り当てます。

複数のMist Edgeデバイスを1つのクラスタに追加すると、そのクラスタ内のすべてのデバイスに対してアクティブ-アクティブ構成が形成されます。Mistは、そのクラスタに接続されたAP間でベストエフォートロードバランシングを実行します。クラスタ内の Mist Edge デバイスの 1 つがダウンした場合、AP はそのクラスタ内の他のデバイスにフェイルオーバーします。アクティブ/スタンバイ設定が必要な場合は、スタンバイにするMist Edgeデバイス用に2つ目のクラスタを作成します。プライマリ クラスタ デバイスがダウンした場合、AP はセカンダリ クラスタ デバイスにフェールオーバーします。[Mist Edge Mist Edge ( Edges)] ページの [Mist トンネル ( Tunnels)] セクションで、クラスタをプライマリまたはセカンダリとして指定します。

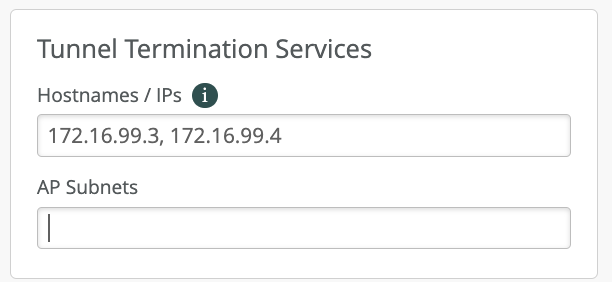

- トンネル終端サービスのアドレスを設定します。

- 左側のナビゲーション メニューから [Mist Edge ( Edges)] に移動し、[Mist Edge クラスタ ( Cluster)] セクションの上にある [クラスタの作成 (Create Cluster)] をクリックします。すでにクラスターが定義されている場合は、その名前をクリックするだけで済みます。

- [Cluster configuration] ページで、[ Tunnel Termination Services ] 設定ブロックを見つけます。ホスト名または IP アドレスを指定します。Mist Edge トンネルIPに設定したものと同じアドレスまたはホスト名を使用します。クラスタに複数のMist Edgeデバイスが含まれている場合、すべてのクラスタメンバーのIPアドレスまたはホスト名をカンマ区切りリストとして入力する必要があります。

- 完了したら [ 保存 ] をクリックします。

- トンネルの設定(組織レベル)

- 左側のナビゲーション メニューから [ Mist Edge に移動し、Mist トンネル ( Tunnels)] セクションの上にある [ トンネルの作成 (Create Tunnels )] をクリックします。

- [Mist Tunnel configuration] ページで、企業ネットワークから Mist Edge デバイスを経由して AP に拡張するすべてのユーザー VLAN ID を入力します。複数の VLAN ID をカンマ区切りのリストとして入力できます。

- [Cluster] ブロックで、前に作成した Mist Edge クラスタにトンネルを割り当てます。クラスタを 1 つだけ設定している場合は、そのクラスタをプライマリ クラスタとして設定します。そうでない場合は、適切なプルダウンリストからこのトンネルの プライマリ および セカンダリクラスタ を選択します。このページの残りの設定は、デフォルト設定のままにします。

- 左側のナビゲーション メニューから [ Mist Edge に移動し、Mist トンネル ( Tunnels)] セクションの上にある [ トンネルの作成 (Create Tunnels )] をクリックします。

このページの設定の詳細については、「 フェイルオーバー トンネル タイマー」、「 自動プリエンプション」、および 「アンカー トンネル」を参照してください。

- WLAN の設定と準備

前の章で説明したように、組織レベルの WLAN を作成する方法について、すべての推奨事項に従い、トンネル関連の設定を追加します。

- [Organization > Wireless > WLAN Templates] に移動し、新しい WLAN を作成します。

- [セキュリティ] ブロックで、次の設定を選択します

- [VLAN] ブロックで [タグ付き] を選択します。Mist APは、タグ付きVLANで構成されたWLANトラフィックのみをトンネリングします。

- [VLAN ID] で、目的の VLAN を指定します。Mist Edgeトンネル設定で定義したリストからVLAN IDを使用します。

- ここで設定するVLANは、Mist Edgeを介してAPによってトンネリングされます。

- [Custom Forwarding] ブロックで、[ Custom Forwarding to Mist] を有効(オン)にし、適切なトンネルサービスを選択します。

屋内位置情報サービス\とアセットの可視化(オプション)

[屋内位置情報サービス: & Asset Visibility]セクションはオプションですが、vBLE(仮想Bluetooth® Low Energy)技術が統合されたJuniper Mistアクセスポイントを活用する企業にとって強力な機能の解放を実現します。これには、Mist Cloud内に導入されたAPでvBLEサービスを有効にすることが含まれます。アクティブ化されると、IT管理者は正確なロケーションゾーンを設定し、詳細なフロアマップをアップロードできるようになり、高精度の屋内測位が可能になります。この機能は、ユーザーへのリアルタイムの屋内ナビゲーションや道案内の提供から、重要な機器の堅牢なアセット追跡の実現まで、さまざまなアプリケーションをサポートします。アセット追跡タグやモバイルアプリケーションと統合することで、リソースの動きや場所に関する貴重なインサイトを得ることができ、物理的なスペース内での運用の最適化や効率の向上を図ることができます。