付録:Day 0プラン

バーチャルシャーシの構築

バーチャルシャーシの概要(ジュニパー Mist)

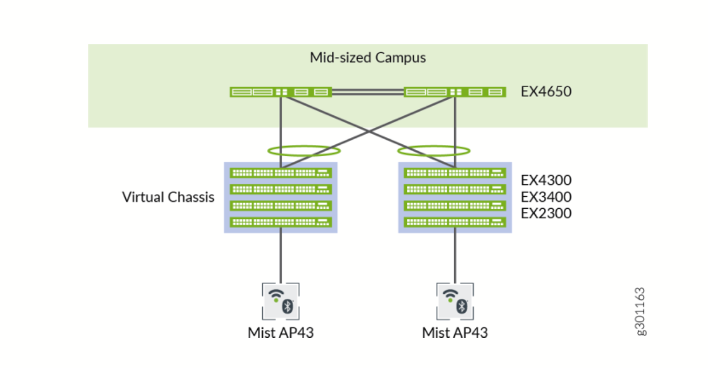

バーチャルシャーシテクノロジーにより、複数の個別のスイッチを接続して1つの論理ユニットを形成し、それらを1つのユニットとして管理することができます。バーチャルシャーシは、ジュニパーのMist™ポータルを使用して設定および管理できます。バーチャルシャーシに追加するスイッチをメンバーと呼びます。バーチャルシャーシ設定では、VCPはメンバースイッチを接続し、メンバースイッチ間でのデータ受け渡しとトラフィックの制御を行います。

バーチャルシャーシは、ループのリスクを軽減するのに役立ちます。また、スパニングツリープロトコル(STP)や仮想ルーター冗長性プロトコル(VRRP)などの従来の冗長性プロトコルも不要になります。コアおよびディストリビューションの導入では、リンクアグリゲーショングループ(LAG)アップリンクを使用してバーチャルシャーシに接続できます。これらのアップリンクにより、バーチャルシャーシ内のメンバースイッチにデバイスレベルの冗長性が確保されます。

バーチャルシャーシには、2台から10台のスイッチを含めることができます。このような物理構成により、メンバー スイッチがダウンした場合の耐障害性が向上します。複数のスイッチをバーチャルシャーシに組み合わせることで考えられるデメリットの1つは、この構成では単一のデバイスが必要とするよりも多くのスペースと電力が必要になることです。

ビデオへのリンク: バーチャルシャーシの概要

ポータルのフォームバーチャルシャーシオプションを使用して、バーチャルシャーシを作成できます。フォームバーチャルシャーシオプションは、ジュニパーネットワークス®のEX4650スイッチ、ジュニパーネットワークス®のQFX5120スイッチ、EX2300スイッチにのみ適用されます。これらのスイッチには専用のVCPがないためです。このオプションは、専用VCPが付属しているジュニパーネットワークス® EX4100-Fスイッチ、ジュニパーネットワークス® EX4300スイッチ、ジュニパーネットワークス® EX4600スイッチ、EX3400、EX4100、EX4400スイッチでは使用できません。

表1は、スイッチモデルと、バーチャルシャーシ構成で許容されるメンバースイッチの最大数を示しています。

| スイッチ モデル | 最大メンバー数 |

|---|---|

| EX2300 | 4 |

| EX4650 | 4 |

| EX3400 | 10 |

| EX4000 | 6 |

| EX4100 | 10 |

| EX4100-F | 10 |

| EX4100-H | 6 |

| EX4300 | 10 |

| EX4400 | 10 |

| EX4400-24X | 10 |

| EX4600 | 10 |

| QFX5120-32C、QFX5120-48T、QFX5120-48Y | 2 |

| QFX5120-48YM | 4 |

| QFX5110 | 10 |

ジュニパー Mistは、事前プロビジョニングされたバーチャルシャーシ構成のみをサポートします。プロビジョニングされていない設定はサポートしていません。事前プロビジョニングされた設定により、バーチャルシャーシを作成および管理する際に、メンバースイッチに割り当てられたロールとメンバーIDを決定論的に制御できます。事前プロビジョニングされた設定では、シリアル番号とメンバーIDを関連付けることでメンバースイッチを区別します。

詳細については、 スイッチのバーチャルシャーシの概要を参照してください。

混合および非混合バーチャルシャーシ

同じモデルのスイッチを含むバーチャルシャーシは、混在していないバーチャルシャーシとして動作できます。ただし、スイッチモデルによってアーキテクチャが異なるため、同じスイッチの異なるモデル(例えば、2つ以上のタイプのEXシリーズスイッチ)を含むバーチャルシャーシは、スイッチモデル間のアーキテクチャの違いにより、混合モードで動作する必要があります。

| 許可されたルーティングエンジンメンバー | 許可されたラインカードメンバー |

|---|---|

| EX4300 | EX4300およびEX4600 |

| EX4300-48MP | EX4300-48MP、EX4300(EX4600を除く) |

| EX4600 | EX4600およびEX4300(EX4300-48MPを除く) |

混合または非混合バーチャルシャーシ構成がサポートするスイッチの組み合わせの詳細については、混合 EXシリーズとQFXシリーズのバーチャルシャーシについてを参照してください。

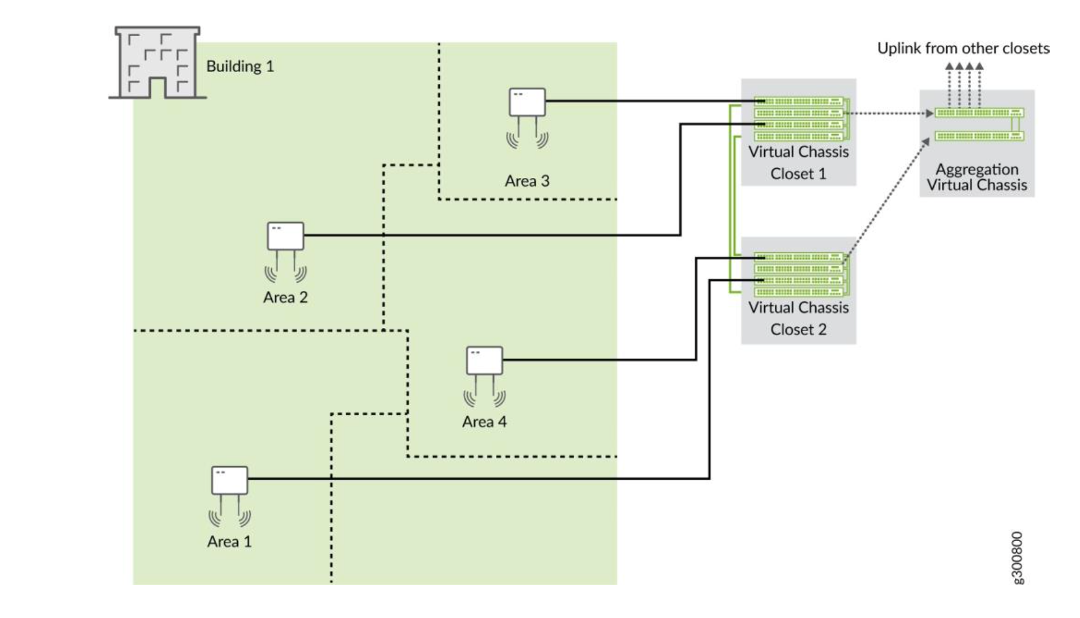

バーチャルシャーシの設計上の考慮事項

ジュニパーアクセスポイントは、バーチャルシャーシ内の複数のスイッチに接続できるように、ネットワークオペレーションセンター(NOC)内のフロア全体に物理的に分散することをお勧めします。これにより冗長性が向上し、電源関連のハードウェア障害に対処するためのより堅牢な設計となります。

のバーチャルシャーシセットアップ

のバーチャルシャーシセットアップ

例えば、96ポートを含むソリューションを導入するとします。そのための 2 つの主なオプションは次のとおりです。

- 2台のEX4300-48Pスイッチを使用し、1台のスイッチをプライマリ、もう1台をバックアップとして使用します。ここでの利点は、コンパクトな設置面積とコスト効率です。主なデメリットは、スイッチが 1 つ失われると、ユーザーの 50% に影響を与える可能性があることです。

- 4台のEX4300-24Pスイッチを使用し、1台のスイッチをプライマリ、1台をバックアップ、2台のスイッチをラインカードとして使用します。ここでの利点は、可用性が高いこと(スイッチが 1 台失われてもユーザーの 25% に影響しない)ことと、アップリンクがスイッチ障害の影響を受けない(障害が発生したスイッチにアップリンクが含まれていない場合)です。主な欠点は、機器をサポートするためにより多くのスペース、電力、コストが必要になることです。どのオプションを選択する場合でも、導入で1つ以上のバーチャルシャーシを利用する場合は、バーチャルシャーシ内のプライマリスイッチとバックアップスイッチを設定して、物理的な場所に配置することをお勧めします。同様に、バーチャルシャーシのメンバーデバイスも、半数以上が同じ電源またはその他の単一障害点に依存しないように分散し、バーチャルシャーシ内のメンバーホップによって等間隔に配置される必要があります。

EX3400、EX4000、EX4100、EX4100-F、EX4100-H、EX4300、EX4400、EX4600スイッチ用Mistを使用したVC形成のワークフロー

EX3400、EX4000、EX4100、EX4100-F、EX4100-H、EX4300、EX4400スイッチには専用のVCPが付属しています。専用VCPは、スイッチモデルに応じて、スイッチ背面の100Gbit/sポートまたはスイッチ前面の専用10Gbit/sポートのいずれかです。これらのスイッチを使用してバーチャルシャーシを作成するには、VCPを使用して相互に接続するだけです。ジュニパーMistポータルのスイッチページにあるフォームバーチャルシャーシオプションは、これらのスイッチには適用されません。ただし、これらのスイッチでバーチャルシャーシが作成されると、スイッチの詳細ページのバーチャルシャーシの変更オプションを使用して、バーチャルシャーシを変更および管理できます。これらのスイッチのバーチャルシャーシワークフローには、以下の2つのステップが含まれます。

- 専用VCPを使用してスイッチを接続し、電源を入れることによるバーチャルシャーシ形成。

- (オプションですが、強く推奨します)ジュニパー Mistポータルの [バーチャルシャーシの変更] オプションを使用して、バーチャルシャーシを事前プロビジョニングします。ジュニパー Mistは、事前にプロビジョニングされたバーチャルシャーシ構成のみをサポートします。事前プロビジョニングされた設定では、バーチャルシャーシ内の両方のメンバースイッチのシャーシシリアル番号、メンバーID、ロールを指定します。新しいメンバールーターがバーチャルシャーシに参加すると、Junos OSはそのシリアル番号を事前プロビジョニングされた設定で指定された値と比較します。事前プロビジョニングにより、偶発的な役割の割り当てや、新しいメンバーがバーチャルシャーシに偶発的に追加されることを防ぎます。各ロール、メンバーID、メンバーの追加または削除は、設定の制御下にあります。

ジュニパー Mist は、プライマリ メンバーとは異なる Junos OS バージョンを実行している場合、バーチャルシャーシ ラインカード メンバーを自動的にアップグレードします。ラインカードメンバーは、次の条件を満たす場合、プライマリメンバーと同じバージョンにアップグレードされます。

-

スイッチは、3 人以上のメンバー(つまり、プライマリ、バックアップ、ラインカード メンバー)で構成されるバーチャルシャーシを形成する必要があります。

-

ラインカードメンバーのJunos OSバージョンが、プライマリメンバーのバージョンと異なります。

-

ラインカードメンバーは、非アクティブな状態である必要があります。ラインカードメンバーは、非アクティブで、明らかに異なるJunos OSバージョンを実行している場合にのみアップグレードされます。スピン数の違いなど、軽微なバージョンの違いはアップグレードのトリガーになりません。

-

ジュニパー Mistポータルに記載されているJunos OSバージョンのみがアップグレード可能です。

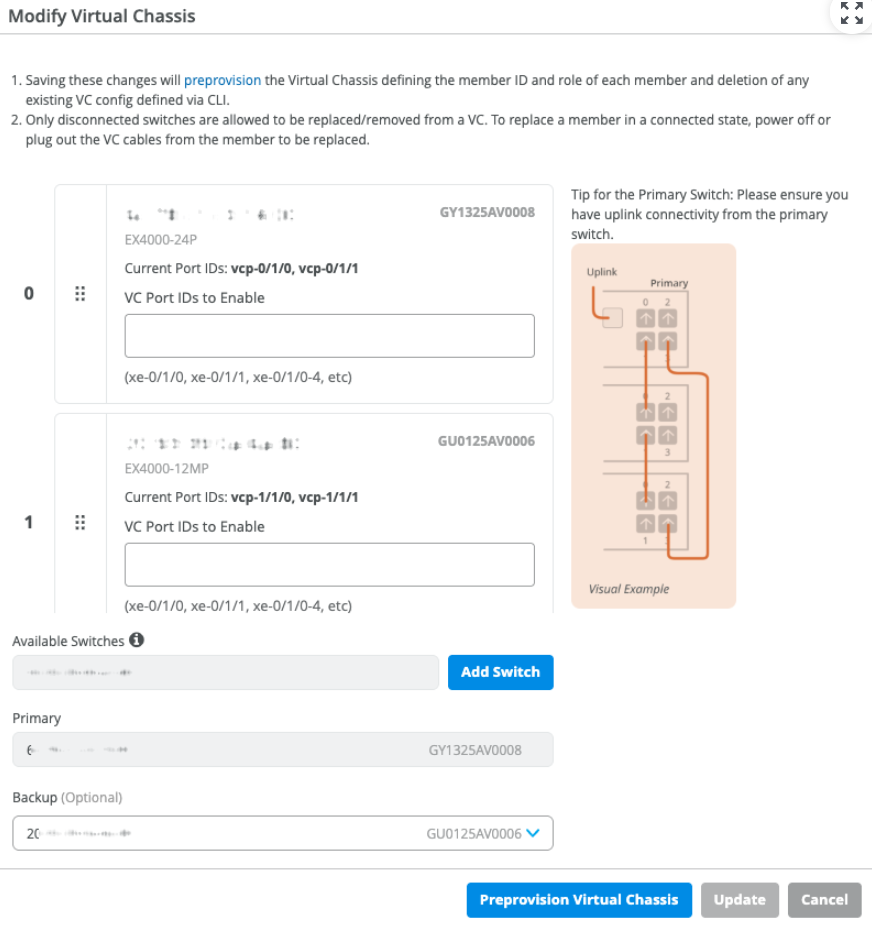

バーチャルシャーシを作成するだけでなく、スイッチの詳細ページのバー チャル シャーシの変更オプションを使用して、既存のバーチャルシャーシへのメンバーの番号変更、交換、または追加を行うことができます。

バーチャルシャーシの変更オプションは、ジュニパーMistで構成管理が有効になっているスイッチで使用できます。

バーチャルシャーシは、混合モードまたは非混合モードで設定できます。同じモデルのスイッチを含むバーチャルシャーシは、混在していないバーチャルシャーシとして動作します。ただし、同じスイッチの異なるモデルを含むバーチャルシャーシは、スイッチモデル間のアーキテクチャの違いにより、混合モードで動作します。詳細については、 混合および非混合バーチャルシャーシを参照してください。

EX3400、EX4000、EX4100、EX4100-F、EX4100-H、EX4300、またはEX4400スイッチを使用してバーバーチャルシャーシを設定するには:

- バーチャルシャーシに含めるすべてのスイッチが、ジュニパーMistクラウドにオンボーディングされ、同じサイトに割り当てられていることを確認します。新しいスイッチをオンボーディングする(グリーンフィールド導入)には、「 Mist Cloudへのスイッチのオンボーディング」を参照してください。既存のスイッチをオンボーディングする(ブラウンフィールド導入)には、「 ブラウンフィールドスイッチのオンボーディング」を参照してください。

- バーチャルシャーシに含めるスイッチの電源を切ります。

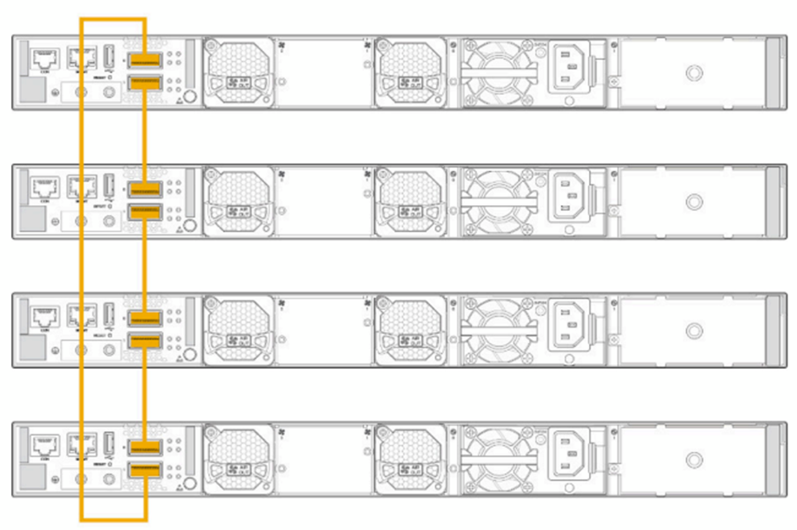

- 以下に示すように、専用のVCPを使用して、できればフルリングトポロジーでスイッチを相互に接続します。以下はサンプル画像です。VCP の場所は、スイッチのモデルによって異なります。

図3:リング

としてのVCP接続バーチャルシャーシ

としてのVCP接続バーチャルシャーシ

- スイッチの電源を入れます。

- プライマリ スイッチとバックアップ スイッチの MST LED が点灯するまで待ちます。プライマリスイッチのLEDが点灯します。バックアップ スイッチでは、LED は点滅した状態を維持します。

手記:

バーチャルシャーシのラインカードメンバーとして選出されたスイッチでは、MST LEDが消灯したままになります。

- これで、バーチャルシャーシが物理的に形成されましたが、事前プロビジョニングはされていません。

プライマリスイッチのアップリンクポートをアップストリームスイッチに接続して、バーチャルシャーシをジュニパー Mistクラウドに接続します。

アップリンク ポートは、バーチャルシャーシが形成された後にのみ接続することをお勧めします。MST LED が点灯するまで待ち(プライマリ メンバーでは LED が点灯し、バックアップ メンバーでは点滅)、それらのメンバー上のアップリンク ポートを接続します。

このステップでは、バーチャルシャーシ上でZTPプロセスを開始し、それをジュニパー Mistクラウドに接続します。

バーチャルシャーシが初めてジュニパー Mistクラウドに接続した後、すべてのメンバーのジュニパー Mistクラウドにバーチャルシャーシステータスが表示されるまでに5〜10分かかる場合があります。

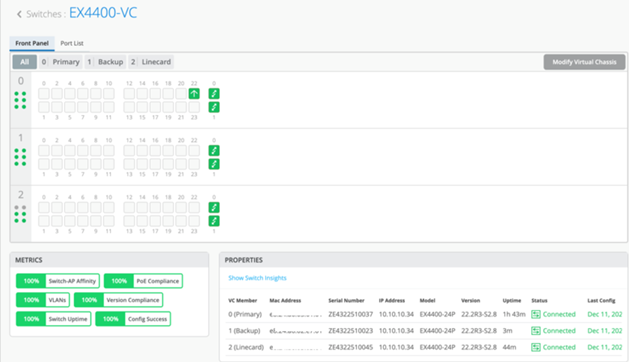

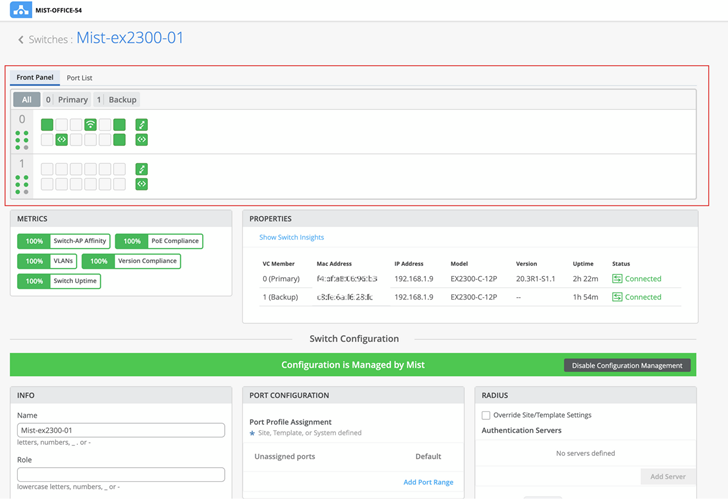

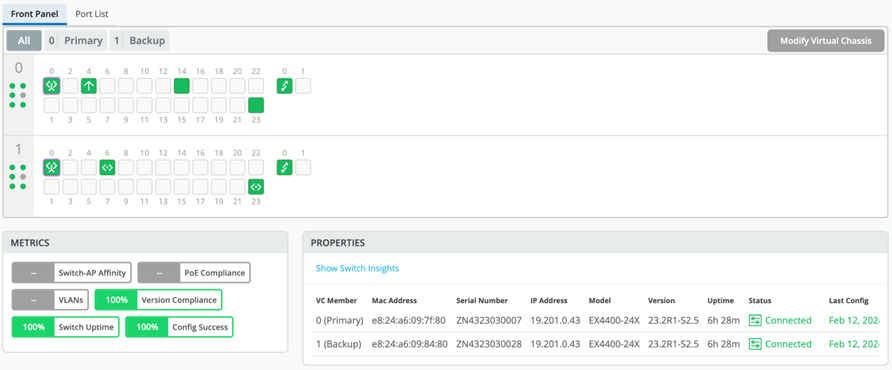

- スイッチ 名スイッチ> をクリックして、バーチャルシャーシページ(スイッチの詳細ページ)に移動し、詳細を確認します。

スイッチは、以下に示すように、単一のバーチャルシャーシとして表示されます。

図4:Mist GUIのバーチャルシャーシ

- バーチャルシャーシをジュニパー Mist クラウドに接続したら、事前プロビジョニングします。事前プロビジョニングにより、ユーザーはロールを定義し、適切に番号を変更できます。バーチャルシャーシを事前プロビジョニングするには、以下の手順に従います。

- スイッチの詳細ページで、 バーチャルシャーシの変更をクリックします。

バーチャルシャーシの変更ページが表示されます。

- バーチャルシャーシの変更ページで、 バーチャルシャーシの事前プロビジョニングをクリックします。以下の「バーチャルシャーシの変更」ページのサンプルをご覧ください。

- スイッチの詳細ページで、 バーチャルシャーシの変更をクリックします。

を変更するバーチャルシャーシ

を変更するバーチャルシャーシ

このステップでは、事前にプロビジョニングされたバーチャルシャーシ設定がデバイスにプッシュされ、ZTPプロセス中にデバイスにプッシュされた古い自動プロビジョニングバーチャルシャーシ設定が上書きされます。このオプションは、メンバーの現在の位置を想定し、そのまま事前プロビジョニングします。

バーチャルシャーシの変更ページでメンバーの移動やメンバーの追加や削除などの変更を行うと、バーチャルシャーシの事前プロビジョニングボタンが無効になり、更新ボタンが有効になります。この場合、 更新 ボタンをクリックして変更を適用し、バーチャルシャーシを事前プロビジョニングします。

バーチャルシャーシを事前プロビジョニングすると、すべての設定がすぐにプッシュされます。統計情報がジュニパー Mistダッシュボードに表示されるまでに最大15分かかる場合があります。

EX2300、EX4650、QFX5120向けジュニパーMistを使用したバーチャルシャーシ形成のワークフロー

次のEXシリーズスイッチでのバーチャルシャーシ形成は、事前プロビジョニングしないと実行できません。デバイスを管理しているジュニパー Mist クラウドに適切にアクセスできるラボ環境またはステージング環境で、デバイスが インベントリ ページに表示されるように、これを有効にする必要がある場合があります。これは、バーチャルシャーシの作成を実行する前に行う必要があります。

EX2300、EX4650、QFX5120スイッチは専用のVCPを備えていないため、デフォルトではバーチャルシャーシを形成しません。したがって、これらのスイッチでバーチャルシャーシを作成するには、ジュニパー Mist™ポータルのフォームバーチャルシャーシオプションを使用する必要があります。フォーム バーチャルシャーシ オプションは、EX2300、EX4650、QFX5120スイッチにのみ適用されます。このワークフローにより、事前プロビジョニングされたバーチャルシャーシ構成が作成されます。ジュニパー Mistは、事前にプロビジョニングされたバーチャルシャーシ構成のみをサポートします。

EX3400、EX4000、EX4100、EX4100-F、EX4100-H、EX4300、または EX4400 スイッチを使用してバーチャルシャーシを設定する手順は、スイッチに専用の VCP があるため異なります。詳細については、「 EX3400、EX4000、EX4100、EX4100-F、EX4100-H、EX4300、EX4400、EX4600のMistによるVC形成のワークフロー」を参照してください。

EX2300、EX4650、または QFX5120 スイッチを使用してバーバーチャルシャーシを設定するには:

- スイッチをジュニパー Mist クラウドに接続します。スイッチに直接アップリンク接続があることを確認します。

- バーチャルシャーシに含めるすべてのスイッチが、ジュニパーMistクラウドにオンボーディングされ、同じサイトに割り当てられていることを確認します。また、スイッチで構成管理が有効になっていることを確認してください。

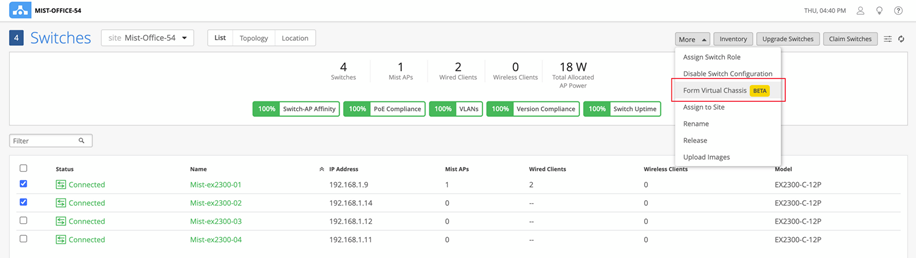

- 左側の スイッチ タブをクリックして、スイッチページに移動します。

- バーチャルシャーシに含めるスイッチを選択します。

EX2300スイッチのバリエーションは、任意のEX2300スイッチのバリエーションでバーチャルシャーシを形成できます。EX4650バリアントスイッチは、任意のEX4650スイッチバリアントでバーチャルシャーシを形成できます。QFX5120スイッチバリアントは、同じQFX5120スイッチバリアントでのみバーチャルシャーシを形成できます。そのため、フォーム バーチャルシャーシ オプションは、バーチャルシャーシに適したスイッチモデルを選択した場合にのみ使用できます。

- フォームバーチャルシャーシ>さらに表示をクリックします。

図6:フォームバーチャルシャーシ

手記:

手記:フォーム バーチャルシャーシ オプションは、次の場合にのみ表示されます。選択したスイッチで同じJunos OSバージョンが実行されており、構成管理オプションが有効になっています。選択したすべてのスイッチモデルがバーチャルシャーシでサポートされています。

また、スイッチの詳細ページから 公共>フォームバーチャルシャーシ オプションを使用してバーチャルシャーシを作成することもできます。

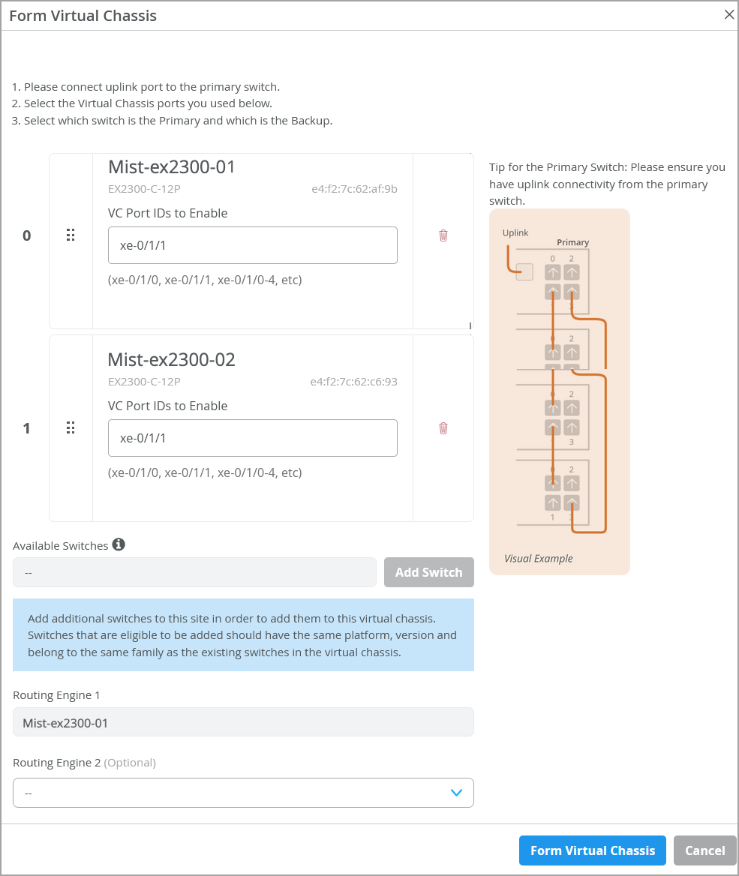

次の例に示すように、フォームバーチャルシャーシウィンドウが表示されます。

図7:公共オプション 手記:

手記:この例では、バーチャルシャーシに含まれる2台のスイッチを示しています。EX2300またはEX4650スイッチを使用して作成されたバーチャルシャーシデバイスは、最大4台のスイッチをサポートします。ルーティングエンジンの役割が割り当てられたスイッチを除くすべてのスイッチは、ラインカードメンバーとして機能します。

- フォームバーチャルシャーシウィンドウで、以下を指定します。

- スイッチの ポート ID 。これらはVCPのIDです。このウィンドウには、スイッチページから選択したすべてのスイッチが表示されます。

- ルーティングエンジン1スイッチ。最初に選択したスイッチは、デフォルトではルーティングエンジン1スイッチとして表示されます。これは変更できます。

- ルーティングエンジン2スイッチ。この設定はオプションです。ルーティングエンジン2のロールで機能するスイッチを選択しない場合、Mistはそのスイッチにラインカードのロールを割り当てます。

手記:

ジュニパー Mist は、プライマリ メンバーとは異なる Junos OS バージョンを実行している場合、バーチャルシャーシ ラインカード メンバーを自動的にアップグレードします。次の条件が満たされると、ラインカードメンバーはプライマリメンバーと同じバージョンにアップグレードされます。スイッチは、3つ以上のメンバー(つまり、プライマリ、バックアップ、ラインカードメンバー)でバーチャルシャーシを形成する必要があります。ラインカードメンバーのJunos OSバージョンが、プライマリメンバーのバージョンと異なります。ラインカードメンバーは、非アクティブな状態である必要があります。ラインカードメンバーは、非アクティブで、明らかに異なるJunos OSバージョンを実行している場合にのみアップグレードされます。スピン数が異なるなど、わずかな違いでもアップグレードはトリガーされません。ジュニパー Mistポータルに記載されているJunos OSバージョンのみがアップグレード可能です。

この操作により、ポートがVCPに変換され、バーチャルシャーシも事前プロビジョニングされます。

- フォーム バーチャルシャーシ をクリックし、バーチャルシャーシが作成されるのを待ちます。

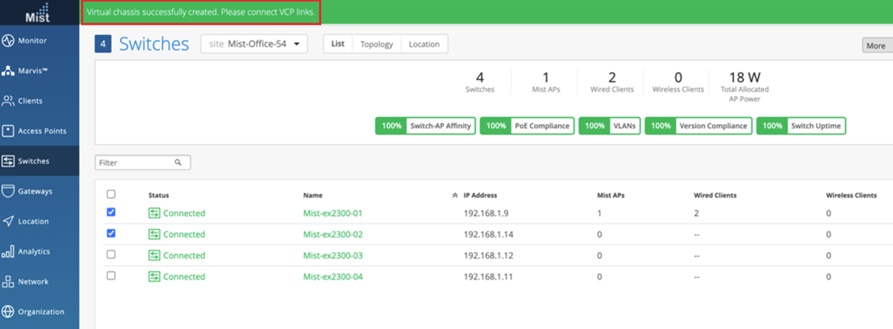

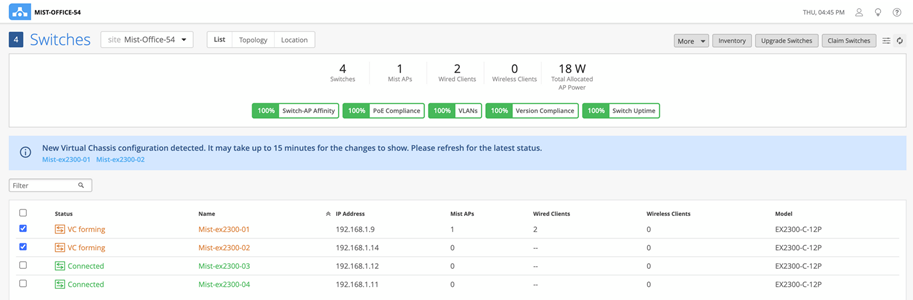

スイッチページには、VCPを使用してスイッチを相互に接続する必要があることを示すメッセージが表示されます。

- 設定したVCPを使用して、スイッチを相互に接続します。

バーチャルシャーシ形成が進行中の場合、スイッチページにはスイッチステータスが VC形成中と表示されます。

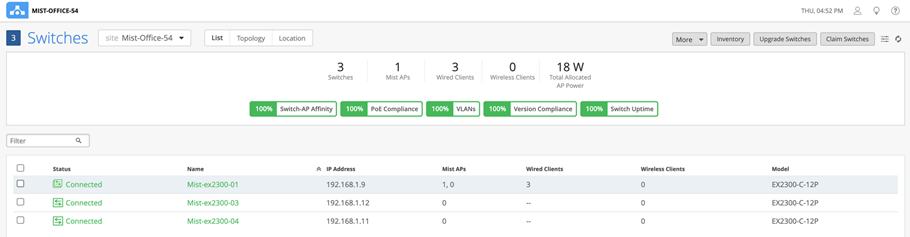

バーチャルシャーシの形成が正常に完了すると、スイッチページにはプライマリスイッチの名前が記載されたバーチャルシャーシのエントリーが1つだけ表示されます。ただし、 Mist AP列 には、バーチャルシャーシメンバーごとに1つのAPがカンマ区切り形式で表示されます。

スイッチの詳細ページには、すべてのバーチャルシャーシメンバーのフロントパネルが表示されます。

手記:

手記:バーチャルシャーシが形成された後、バーチャルシャーシへのアップリンクが1つだけ必要な場合は、プライマリスイッチへのアップリンクを維持し、他のスイッチからのアップリンクを削除します。

スイッチの詳細ページの バーチャルシャーシの変更 オプションを使用して、バーチャルシャーシメンバーの番号変更と置換、ジュニパーMistクラウドに接続されたバーチャルシャーシへのメンバーを追加できます。詳細については、「 Mistを使用したバーチャルシャーシの管理(メンバーの追加、削除、置換、および変更) を参照してください。

EX4400-24X用ジュニパーMistを使用したVC形成のワークフロー

次のEXシリーズスイッチでのバーチャルシャーシ形成は、事前プロビジョニングしないと実行できません。デバイスを管理しているジュニパー Mist クラウドに適切にアクセスできるラボ環境またはステージング環境で、デバイスがインベントリページに表示されるように、これを有効にする必要がある場合があります。EX4400-24Xスイッチの場合、バーチャルシャーシの事前プロビジョニング時にシリアルコンソールアクセスを計画してください。

- EX4400-24Xスイッチを箱から取り出して電源を入れます。

- クラウドの到達可能性 — 10GbEフロントパネルポートを接続するか、バーチャルシャーシの各メンバーからEX4400-24Xの関連するアップリンクモジュールをWANルーターなどの各アップストリームデバイスに接続し、リンクが接続され、ジュニパー Mistクラウドに到達できることを確認します。

- ジュニパー Mist ダッシュボードでスイッチをオンボーディングします。

- 請求方法(推奨):QRコードとMistアプリ/Mistダッシュボードを使用して、以下の「請求およびZTPベースのインストールによるグリーンフィールドスイッチのアクティベーション」の章を確認してください。

- 採用方法:以下の「導入コードベースのインストールによるブラウンフィールドスイッチのアクティブ化」の章を確認してください。

- 請求方法を使用する場合、デバイスはプロセスの一環として、ジュニパー Mist クラウドのインベントリに自動的に表示されます。adopt方法を使用すると、スイッチはバーチャルシャーシが形成された直後に表示される場合があります。

以下の手順では、例として、2台のEX4400-24Xスイッチからバーチャルシャーシを形成する方法について詳しく説明します。

- DACケーブル(40G/100G)を使用して、EX4400-24XのVCPを接続します。VCP は EX4400-24X のフロント パネルにあり(下図を参照)、バーチャルシャーシ形成用の HGoE プロトコルのみをサポートします。

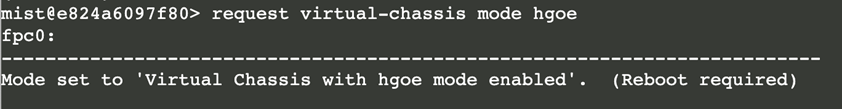

- バーチャルシャーシのプライマリスイッチとなる最初のスイッチに直接接続されたリモートコンソールまたはシリアルコンソールケーブルを使用して、Junos OS CLIにログインし、以下のコマンドを入力します。

request virtual-chassis mode hgoe <reboot> - このCLIコマンドは、EX4400-24Xスイッチの2つのフロントパネルポートをネットワークポートからVCPに変換し、バーチャルシャーシ形成を有効にするために必要です。下図の例をご覧ください。

- スイッチが再起動することを確認します。

- バックアップスイッチでこのコマンドを繰り返してから、再起動します。また、コマンドを繰り返して、オプションのラインカードスイッチを再起動します。

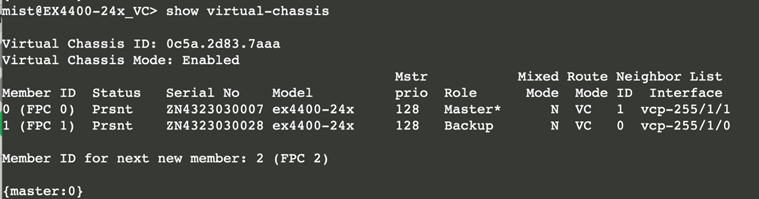

- 再起動後にデバイスが起動すると、バーチャルシャーシモードになり、ジュニパーMistダッシュボードに単一のデバイスとして表示されます。

- オプション:以下の図に示すように、リモートシェルを使用してバーチャルシャーシの状態を確認します。

EXシリーズスイッチをJuniper Mist Cloudに接続して管理する方法とは?

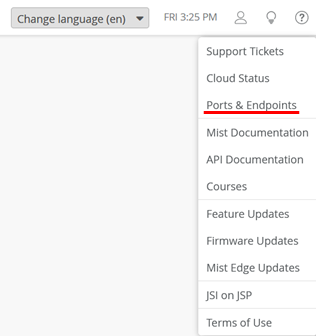

EXシリーズスイッチをジュニパー Mistクラウドで管理する必要がある場合、クラウドMist最も近い到達可能なジュニパーとデータを交換する方法が必要です。インターネットアクセスを提供しないエアギャップ環境では、EXシリーズスイッチを使用することはできません。EXシリーズスイッチとジュニパー Mistクラウドの間にファイアウォールがある場合は、Mistアカウントのリンクから「ポートとエンドポイント」を確認し、このトラフィックを許可するようにファイアウォールを設定してください。

コンソール接続を使用してデバイスの設定を事前準備する必要がないようにするには、スイッチは他の有線クライアントや無線クライアントと同様にローカルネットワークから無線リースを取得する必要があります。通常、ローカルWANルーターは、接続されたスイッチにDHCPリースとジュニパーMistクラウドへのアクセスを提供するように設定されたDHCPサーバーを実行します。

以下に、スイッチを初めてオンにするときに想定される工場出荷時のデフォルト設定を示します。

root@access1> edit

root@access1# load factory-default

warning: activating factory configuration

.

root@access1# show

system {

.

phone-home {

server https://redirect.juniper.net;

rfc-compliant;

}

## Warning: missing mandatory statement(s): 'root-authentication'

}

.

interfaces {

ge-0/0/0 {

unit 0 {

family ethernet-switching {

storm-control default;

}

}

}

.

# we skipped showing the configuration of the other revenue interfaces

.

irb {

unit 0 {

family inet {

dhcp;

}

}

}

vme {

unit 0 {

family inet {

dhcp;

}

}

}

}

forwarding-options {

storm-control-profiles default {

all;

}

}

protocols {

lldp {

interface all;

}

lldp-med {

interface all;

}

igmp-snooping {

vlan default;

}

rstp {

interface all;

}

}

poe {

interface all;

}

vlans {

default {

vlan-id 1;

l3-interface irb.0;

}

}

工場出荷時のデフォルト設定では、スイッチはさまざまなインターフェイスを介してDHCPリースを取得し、デフォルトルートをインストールして、管理のためにジュニパー Mist クラウドへの接続を試みるように設定されています。スイッチは、ジュニパー Mistクラウドとの通信を自動的に開始し、クラウドへのネットワークパスのどこかにソースNATが適用されることを前提に動作します。デフォルトのDHCPリースを取得した場合、スイッチは2つの主要な操作方法で管理されます。

- DHCPリースは、専用の帯域外管理ポートで取得できます(QFXシリーズおよびEX9200シリーズのスイッチではラベルが異なる場合があります)。このポートはJunos OSでは「me0」と呼ばれ、DHCPリースは「vme」と呼ばれる仮想インターフェイスに割り当てられます(EX9200シリーズのスイッチでは「fxp0」と呼ばれています)。専用の帯域外管理ポートの使用は、キャンパスファブリックのセットアップ向けに設計されており、通常はキャンパスファブリックのセットアップで使用されます。

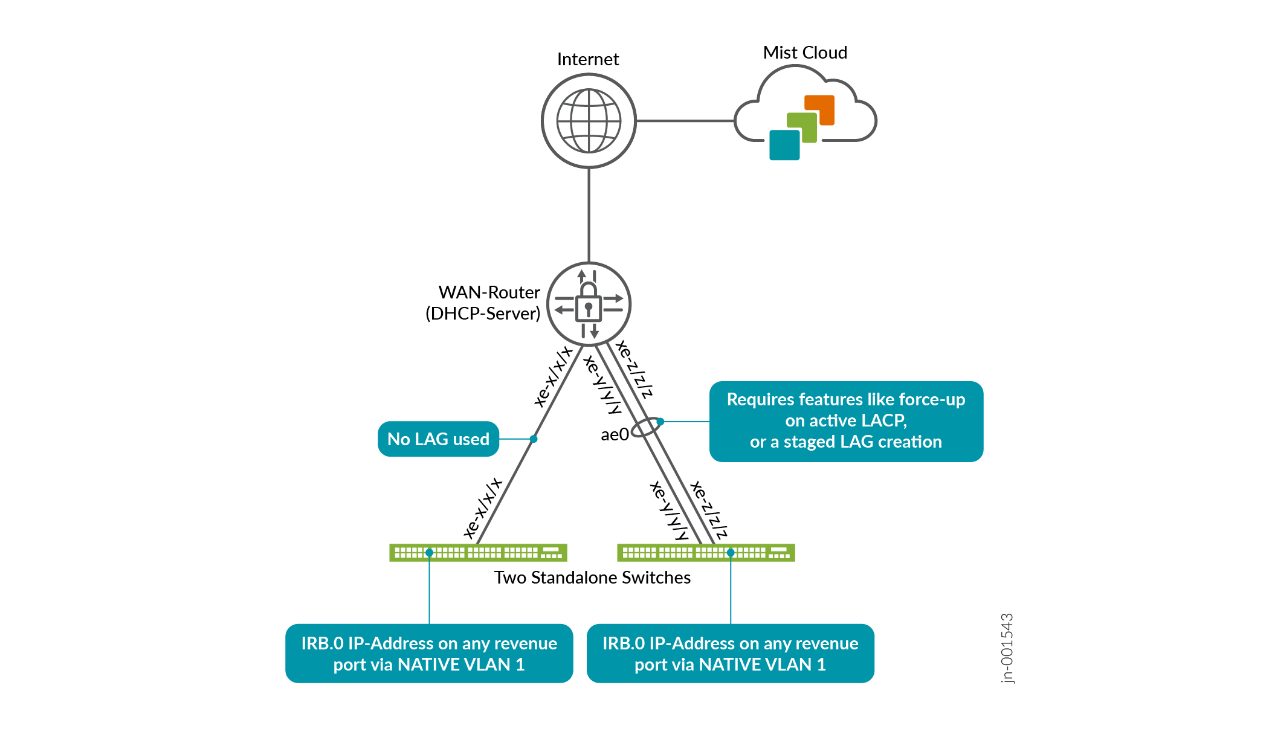

- DHCPリースは、スイッチ上の任意の通常の収益ポートから取得できます。工場出荷時のデフォルト設定では、すべての収益ポートでネイティブのデフォルトVLANが設定され、そのVLANが「irb.0」と呼ばれるIRB(統合型ルーティングおよびブリッジング)インターフェイスにマッピングされます。そして、DHCPリースがこの仮想インターフェイスに割り当てられます。他のすべてのVLANは、IEEE 802.1qタグが割り当てられたトランクVLANと同じインターフェイスを使用すると見なされます。このインバンド管理方法は、スイッチ自体を管理するためだけに余分なケーブルを必要としないため、支社/拠点の導入で非常に一般的です。代わりに、アップストリームのトラフィックを同じリンクに多重化し、通常のVLANによって分離します。

推奨されるインバンド管理方法用のスタンドアロン スイッチは、次の方法で WAN ルーターに接続できます。

- 冗長ではない単一リンク。ジュニパー Mist クラウドからスイッチが管理されるネイティブ VLAN は、初期リンクとして存在します。起動時には WAN ルーター側が単なるアクセス VLAN になる可能性があります。VLANがネイティブに設定されており、マネージドスイッチがジュニパーMistクラウドへの接続を提供し続ける限り、時間の経過とともに、スイッチを管理する機能を失うことなく、両サイドを変更することができます。

- 複数のリンクが冗長である。この場合、双方がIEEE 802.ad リンクアグリゲーションとアクティブLACPを設定して、設定されたリンクの障害を検出できることを想定しています。リンクアグリゲーションは最初にEXシリーズスイッチで設定されていないため、まずジュニパーMistクラウドへの接続が正常に確立されていることを確認してから、リンクをアクティブLACPを持つLAGとして再設定する必要があります。これを実現するには複数のオプションがあります。次の章「アップリンクインターフェイスでリンクアグリゲーションを使用する場合のベストプラクティス」で説明します。

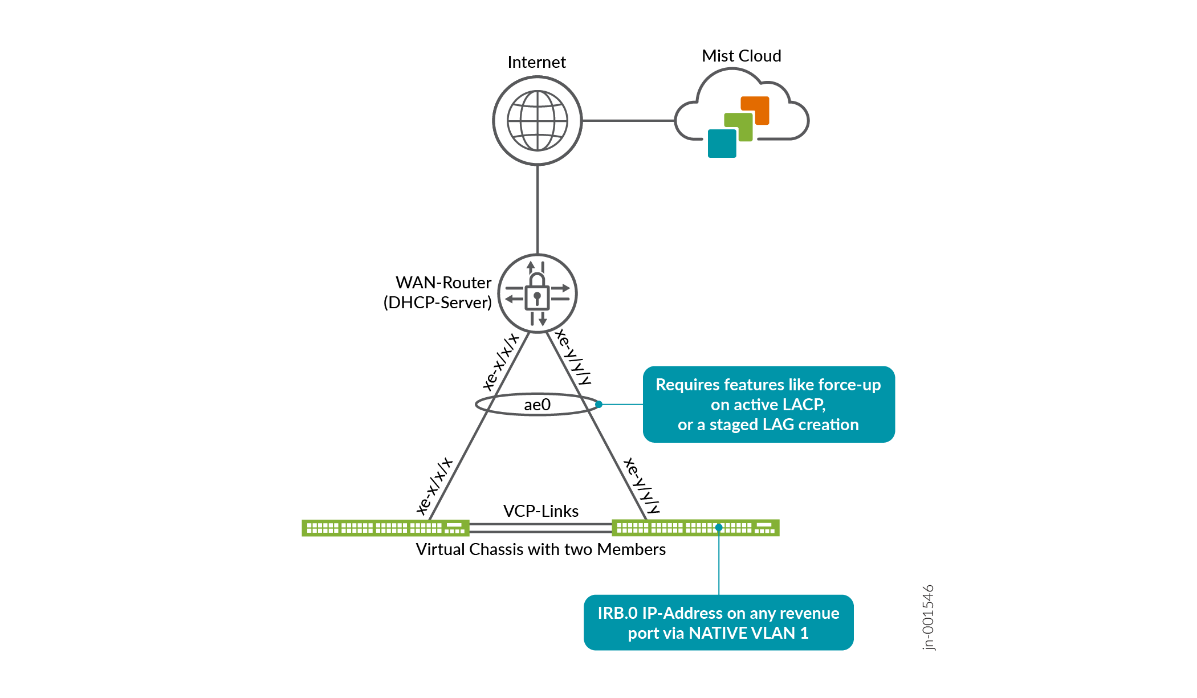

図8:スイッチのインバンド管理

インバンド管理を使用するバーチャルシャーシの場合、技術的にサポートされていても、単一のアップリンクに依存しないことを推奨します。代わりに、アクティブなLACPを有効にした状態で、複数のアップリンクをLAGに組み合わせて使用します。理想的には、以下の図に示すように、各アップリンクをバーチャルシャーシ内の異なるメンバースイッチに接続する必要があります。

リンクアグリゲーションはデフォルトで設定されていないため、まずバーチャルシャーシがジュニパーMistクラウドに正常に接続できることを確認してから、アップリンクをアクティブLACPでLAGに再設定する必要があります。これを実現するには、いくつかの方法を使用できます。次の章「 アップリンクインターフェイスでリンクアグリゲーションを使用する場合のベストプラクティス」で説明します。

root@EX3400> show interfaces terse

Interface Admin Link Proto Local Remote

ge-0/0/0 up down

ge-0/0/0.0 up down eth-switch

ge-0/0/1 up up

ge-0/0/1.0 up up eth-switch

ge-0/0/2 up up

ge-0/0/2.0 up up eth-switch

ge-0/0/3 up up

ge-0/0/3.0 up up eth-switch

.

irb up up

irb.0 up up inet 10.33.33.11/24

.

vme up up

vme.0 up up inet

.

.

root@EX3400> show arp

MAC Address Address Name Interface Flags

ee:38:73:9a:d4:a5 10.33.33.1 10.33.33.1 irb.0 [ge-0/0/1.0] none

.

root@EX3400> show route

.

inet.0: 3 destinations, 3 routes (3 active, 0 holddown, 0 hidden)

Limit/Threshold: 32768/32768 destinations

+ = Active Route, - = Last Active, * = Both

0.0.0.0/0 *[Access-internal/12] 00:01:34, metric 0

> to 10.33.33.1 via irb.0

10.33.33.0/24 *[Direct/0] 00:01:35

> via irb.0

10.33.33.11/32 *[Local/0] 00:01:35

Local via irb.0

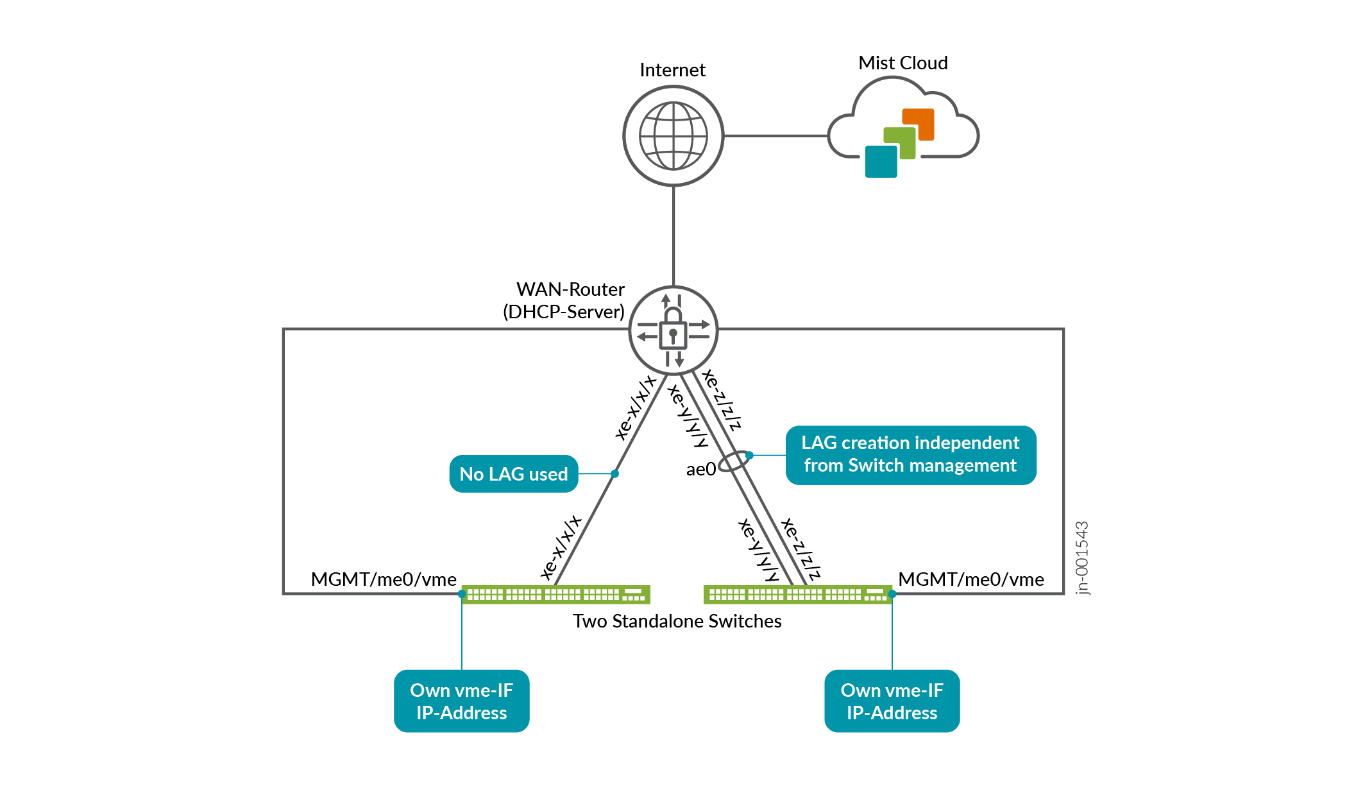

支社/拠点ではめったに使用されませんが、それでも帯域外管理を使用する場合があります。ここでは、コスト上の理由から、支社/拠点では、1つの支社/拠点内にのみ帯域外管理ネットワークが設定され、複数の支社/拠点にまたがって設定されていないことを想定しています。

帯域外管理方法を使用する場合、スイッチ専用の管理ポートを使用してスタンドアロンスイッチをWANルーターに接続できます。次に、WAN ルーターは DHCP リース(スタンドアロン スイッチごとに 1 つ、バーチャルシャーシごとに 1 つ)を提供する必要があります。リースが成立すると、EXシリーズスイッチはインターネット経由でジュニパー Mistクラウドに接続し、Mistによる管理を受けることができます。WAN ルーターへのアップリンクに関しても同じ選択肢があります。

- 冗長ではない単一リンク。管理ポートは常にアクセス VLAN として設定され、WAN ルーターのポート設定は時間の経過とともに変更されません。したがって、WAN ルーターと EXシリーズ スイッチの間では、スイッチを管理する機能を失うことを心配することなく、いつでもアップリンクを自由に設定できます。

- 複数のリンクが冗長である。この場合、双方がIEEE 802.ad リンクアグリゲーションとアクティブLACPを設定して、設定されたリンクの障害を検出できることを想定しています。管理ポートは常にアクセスVLANとして設定され、WANルーターのポート設定は時間の経過とともに変化しません。したがって、WAN ルーターと EXシリーズ スイッチの間では、スイッチを管理する機能を失うことを心配することなく、いつでもアップリンクを自由に設定できます。

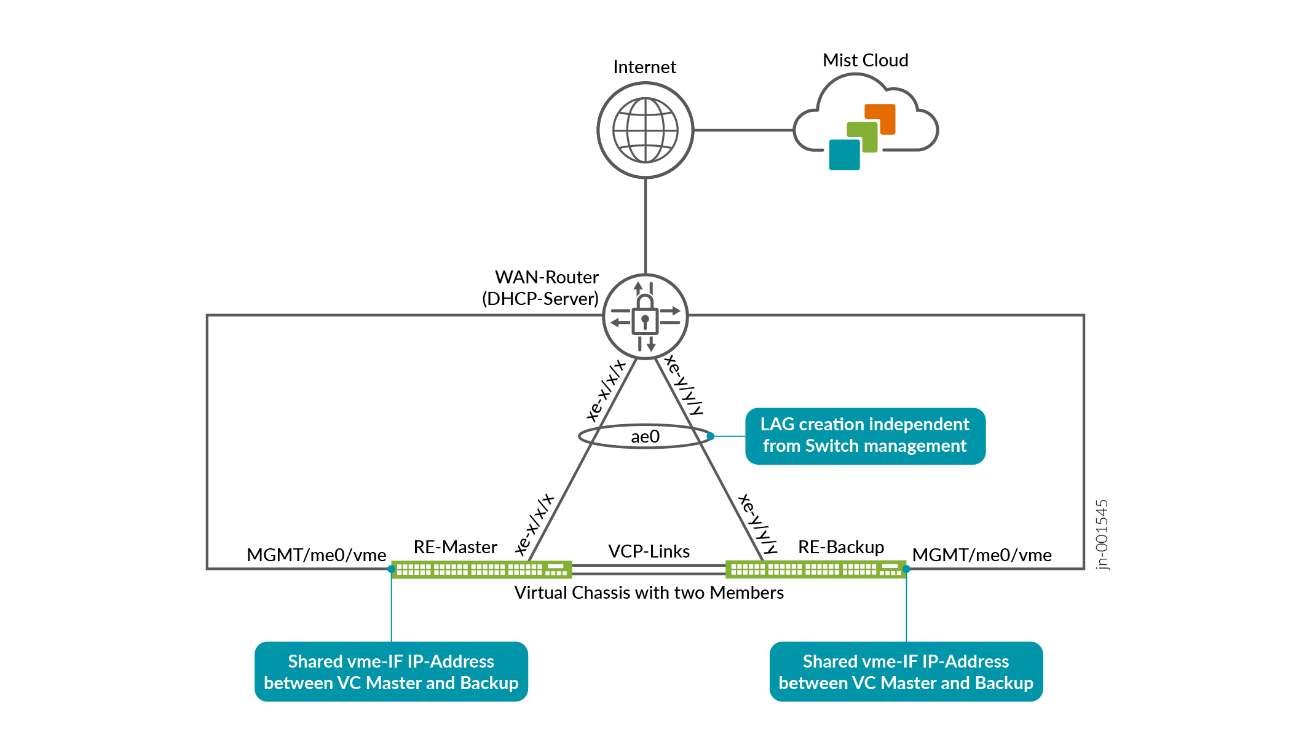

図10:スイッチのアウトオブバンド管理

インバンド管理を使用するバーチャルシャーシの場合、技術的にサポートされていても、単一のアップリンクの使用を避けることをお勧めします。代わりに、アクティブなLACPを有効にした状態で、複数のアップリンクをLAGに組み合わせて使用します。

スタンドアロンスイッチとは異なり、バーチャルシャーシは、最大10台のメンバースイッチが含まれている場合でも、システム全体に対して1つのDHCPリースのみを使用します。これは、DHCPリースを保持し、必要に応じてプライマリスイッチとバックアップスイッチ間を移動できる仮想「vme」インターフェイスを介して実現されます。バーチャルシャーシ内のメンバー(ラインカード)スイッチは、独自のDHCPリースを取得しません。

スイッチ管理ポートを使用して帯域外管理を実行する場合、以下に示すように、ジュニパー Mist クラウドに接続するために、物理ポートを「me0」と呼び、「vme」という名前の仮想ポートにDHCPリースを割り当てます。

root@access1> show interfaces terse

Interface Admin Link Proto Local Remote

.

.

me0 up up

me0.0 up up eth-switch

.

.

vme up up

vme.0 up up inet 192.168.10.205/24

.

.

root@access1> show route

inet.0: xyz destinations, xyz routes (xyz active, 0 holddown, 0 hidden)

Limit/Threshold: 32768/32768 destinations

+ = Active Route, - = Last Active, * = Both

0.0.0.0/0 *[Access-internal/12] 1d 02:11:06, metric 0

> to 192.168.10.1 via vme.0

.

.

192.168.10.0/24 *[Direct/0] 1d 02:11:06

> via vme.0

192.168.10.205/32 *[Local/0] 1d 02:11:06

Local via vme.0

使用しているスイッチの管理方法に関係なく、DHCP リースには DNS サーバーの割り当ても含まれていることが想定されます。したがって、以下に示すようなDNS解決を使用したICMP pingは機能することが期待されます。

root@access1> ping www.google.com inet PING www.google.com (172.217.12.100): 56 data bytes 64 bytes from 172.217.12.100: icmp_seq=0 ttl=113 time=2.750 ms 64 bytes from 172.217.12.100: icmp_seq=1 ttl=113 time=2.711 ms 64 bytes from 172.217.12.100: icmp_seq=2 ttl=113 time=2.678 ms

アップリンクインターフェイスでリンクアグリゲーションを使用する場合のベストプラクティス

EXシリーズスイッチでLAGを作成すると、スタンドアロンデバイスとして動作するか、バーチャルシャーシの一部として動作するかどうかにかかわらず、主に2つのメリットが得られます。

- リンクの冗長性が提供されているため、1 つ以上のリンクに障害が発生しても、バンドル内の残りのリンクは中断されることなく動作し続けます。

- 複数のトラフィックフローが存在する場合、これらのフローをバンドル内のすべてのリンクに分散できるため、全体的なススループットが向上します。使用される具体的なロードバランシング方法は、設定によって異なるため、ここでは詳しく説明しません。

冗長性を最大限に高め、最適なスループットを達成するために、双方が以下をサポートすることを想定しています。

- IEEE 802.3adに準拠したリンクアグリゲーション

- 接続の両端でバンドル内の各リンクにアクティブなLACPが設定されている場合のデッドリンク検出。単にLACPなしでLAGを作成し、リンク障害を検出するために物理層に依存するだけでは十分ではありません。例えば、LAGに2つのファイバーリンクが含まれており、そのうちの1つに障害が発生した場合、通信が双方向ではなくなっても、片側がインターフェイスを物理的に「アップ」として検出する可能性があります。LACPのようなプロトコルを使用すると、リンクステータスを継続的に監視できるため、システムは障害を迅速に特定し、適切な動作を維持できます。また、ネットワークトポロジーの変更が発生した場合、ECMP負荷分散のリバランスをトリガーするのにも役立ちます。

LAGリンクの設定は、ジュニパー Mistクラウドへのデバイス管理接続から独立しているため、アウトオブバンド管理を使用する場合には問題になりません。ただし、インバンド管理を使用する場合は、WAN ルーターと EXシリーズ スイッチの間に LAG が形成される際に、スイッチへの管理接続が失われないようにする必要があります。これは、特定の側にアクティブLACPを設定する場合、リモート側がアクティブLACPを設定し、通信のためにこのリンクのブロックを解除するためにLACPパケットを交換するまで、そのリンクには通信が行われないためです。これにより、WANルーターと接続されたEXシリーズスイッチの間に鶏と卵の問題が生じます。一方の側がバンドル上のアクティブなLACPをアクティブにせずに、もう片方の側を失うことはできません。この問題を解決するには、次のオプションがあります。

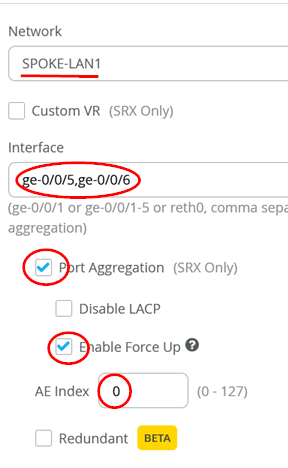

- 推奨される方法は次のとおりです。 一部のデバイス(ジュニパーネットワーク®ス SRXシリーズファイアウォールなど)は、いわゆる「フォースアップ」機能などの特別な機能をサポートしています。これにより、WAN ルーターのバンドルの 1 つのリンクに対する厳密なアクティブ LACP チェックが緩和されます。そのため、EXシリーズスイッチは、LAGが両側で形成される前に、このリンクを使用してジュニパーMistクラウドと通信できます。これを設定するワークフローを以下に示します。

- WANルーターで、すべてのメンバーリンクでLAGバンドル全体を設定します。1 つのメンバー リンクには「フォースアップ」機能が設定されています。

- 最初に起動するのは、EXシリーズスイッチのアタッチです。ジュニパー Mist クラウドへの通信は、フォースアップオプションが設定されているWANルーターリンクを介してのみ可能です。

- これで、すべてのメンバーを含めたEXシリーズスイッチでLAGバンドルを設定できます。WANルーターにはすでに有効な設定があるため、2つの間のLAG全体が自動的に表示されます。

- すべてのメンバーリンクでアクティブなLACPを実行してLAGを構築した後、WANルーター側の「フォースアップ」機能を削除できます。

- このような「フォースアップ」機能などが WAN ルーターでサポートされていない場合は、LAG を構築する際に次の方法を検討してください。

- EXシリーズスイッチの1つのリンクを除くリンクバンドルを設定し、ジュニパーMistクラウドに設定をプッシュさせます。

- WANルーター上の反対側のリンクを1つ除いてリンクバンドルを設定し、設定を適用します。

- これで、両方のデバイスが、両側にアクティブな LACP を使用して LAG リンクを構築し、通信は 2 つの間の手つかずの 1 つのリンクに残ります。

- これで、すべてのメンバーを含めたEXシリーズスイッチのLAGバンドルを更新できます。デバイス管理は、LAGバンドルにフェイルオーバーして続行する予定です。

- すべてのメンバーを含めたWANルーター上のLAGバンドルを更新して、最終状態に到達できます。

- 最後の代替方法は、EXシリーズスイッチでLAG設定を事前準備することです。これにより、必要な設定がすでに存在し、デバイスがジュニパー Mist クラウドにすでに認識されます。

- デバイスを現場に出荷する前に、ラボまたはステージング環境でデバイスを事前準備します。また、この機会に、デバイスのJunos OSファームウェアを更新することもできます。

- 設置を実行する人に適切な指示を得ながら現場にいる間は、LAGが設定されるまでのしばらくの間、帯域外管理を行うことを検討してください。

以下の図は、推奨される「フォースアップ」機能を活用した WAN ルーターとしての SRX の設定例を示しています。

WAN ルーターと直接接続された EXシリーズ スイッチを接続する方法は、分散型スイッチとアクセス スイッチを使用した大規模なトポロジーに関しても同じように機能します。これは、WAN ルーターと分散型スイッチ間の接続を構築してから、アクセス スイッチの導入を開始するときに使用できます。「フォースアップ」機能は、EXシリーズスイッチで利用できるため、アクセススイッチへのダウンリンクを設定する際に分散型スイッチで使用できます。

ZTPプロセスの概要

ここで説明するZTPプロセスは、ドキュメントに記載されており、これもサポートされている古いZTPメソッドと混同しないでください。この方法では、DHCPリース内の特別なDHCP属性をローカルのEXシリーズスイッチに提供して、初期設定やその他のアイテムを取得する場所を(通常はTFTP経由で)スイッチに通知するローカルDHCPサーバーを常に必要とします。ここで説明するZTP方式には、このような制約がありません。ローカルDHCPサーバーは、他の有線または無線クライアント用に提供されるものと同様に、通常のIPアドレス、ゲートウェイ、DNS無線サーバー情報を提供するだけで済みます。

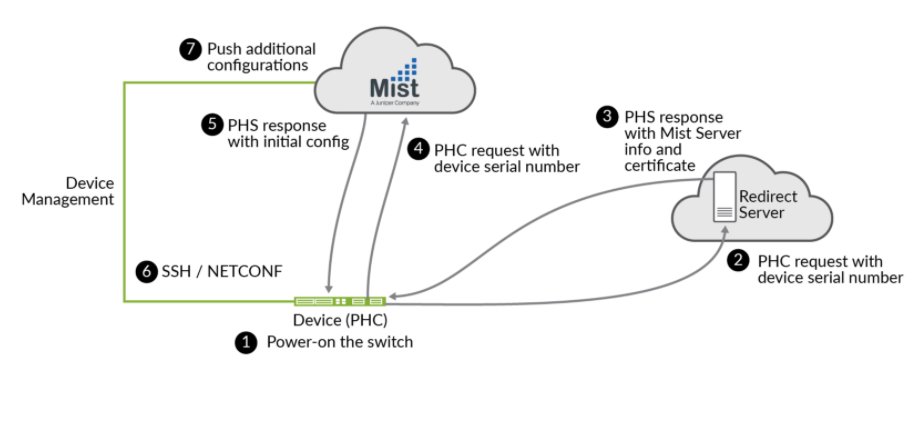

クラウド対応スイッチがインターネットに接続され、初めて電源を入れると、オンボードの電話ホームクライアント(PHC)がトリガーされ、電話家サーバー(PHS)から設定の更新を取得します( 図12を参照)。デフォルトの動作では、PHCはリダイレクトサーバーに接続し、その後、スイッチが設定またはソフトウェアイメージを取得できるPhone Homeサーバーにリダイレクトされます。これにより、スイッチは、スイッチをネットワークに物理的に接続する以外の介入なしで、最新のJunos OS設定またはソフトウェアイメージを安全かつ自動的に取得することができます。または、ZTPプロセスを完了するために必要なZTPオプションで設定されたDHCPサーバーを使用するようにスイッチを設定することもできます。ZTPのデフォルトに戻すには、工場出荷時のデフォルト状態から起動する必要があります(または、Junos OS request system zeroize コマンドを発行して設定をリセットできます)。

ジュニパーZTPは、スタンダードベースの方法としてIETF RFC 8071に準拠しています。追加の事前設定を必要とせずに、この操作を箱から出してすぐに実行できるようにするためには、スイッチが「クラウド対応」である必要があります。ジュニパーネットワークス® Cloud-Ready スイッチは、 https://manage.mist.com のポータルを使用して、すぐにインストールおよび管理できます。フロントパネルまたはバックパネルにQR請求コードが記載されている場合、スイッチはクラウド対応です。

における請求コードの場所

における請求コードの場所

このガイドで説明されているオンボーディング手順は、クラウド対応のEXおよびQFXスイッチにのみ適用されます。クラウド対応のEXおよびQFXスイッチのリストについては、ジュ ニパーMistがサポートするハードウェアをご覧ください 。

Juniper Mist Cloudへのスイッチ接続

スイッチがジュニパー Mist クラウドで管理されている場合、リモートで制御および設定するには、クラウドへの接続を開始する必要があります。スイッチは通常、エンタープライズファイアウォールの背後にあるため、このアプローチが必要です。ほとんどの環境では、複数のスイッチが同じファイアウォールの背後に配置されている場合、クラウドからのインバウンド接続が必要になると、ITスタッフはデバイスごとにポートフォワーディングを手動で設定する必要があります。

- 代わりに、スイッチはジュニパー Mist クラウドへのアウトバウンド接続を確立する方が効率的です。これにより、エンタープライズファイアウォールまたはブロードバンドルーター上の標準ソースNATが自動的に接続を許可できます。接続がアクティブになると、設定の更新、コマンド、監視データなど、スイッチとクラウド間のすべての通信が、この単一の双方向接続を介して安全に多重化されます。ジュニパーMistクラウドがプッシュするNETCONFを介してデバイス設定を適用します。

- デバイスからインターフェイス統計とログファイルを収集し、ジュニパー Mist クラウドにアップロードします。

- ジュニパー MistポータルまたはWebsocketを使用したリモートシェルを許可します。

- デバイス上で Junos OS コマンドを発行します。

- デバイス上のファームウェア更新コマンドをトリガーします。

Juniper Mist CloudへのアウトバウンドSSH

Junos OSデバイスがクラウドベースの管理システムへのアウトバウンドSSH接続を開始する機能は、数年前から提供されており、新しい機能ではありません。もともと、ジュニパー Mist クラウドを介した管理には、イベントスクリプトをデバイスに送信してからローカルで実行する必要がありました。その後、このアプローチはより高度なモデルに置き換えられました。

現在、ジュニパー Mist クラウドへの接続が確立されると、クラウドはデバイスに PyAgent を展開します。このエージェントは管理タスクを直接処理し、以前のイベントスクリプト方法と比較して以下の利点があり、通信と設定管理における柔軟性、信頼性、効率性が向上します。

- プッシュモデル

- イベントスクリプトと比較してCPU負荷を軽減

- WAN使用率の向上

- より迅速なイベントフレームワーク

- スイッチ統計情報の収集間隔は180秒です。

アウトバウンドSSHは、スイッチによって開始されたジュニパー Mist クラウドに実装されたポート2200への宛先TCP接続を利用します。

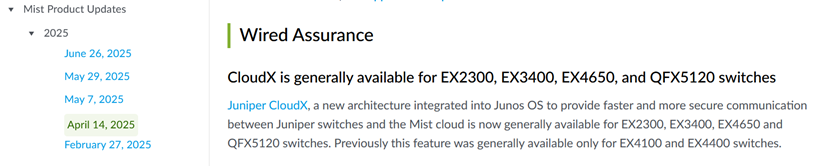

スイッチでも利用できる新しい方法が存在します。以下でCloudXについてお読みください。

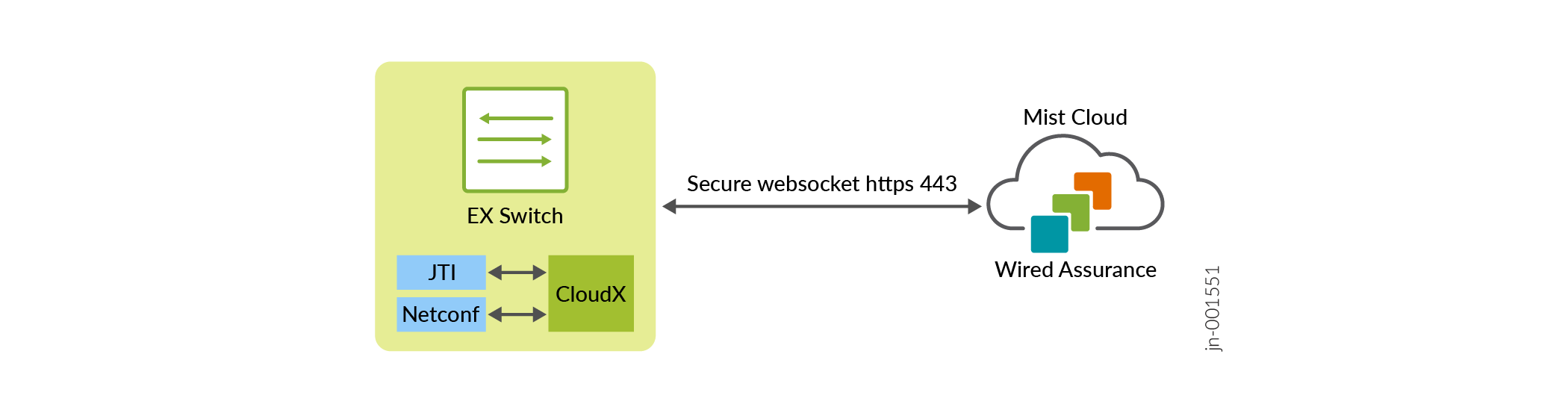

CloudX HTTPS接続

Junos OSにネイティブに統合されているジュニパー CloudXは、ジュニパースイッチとジュニパー Mistクラウド間の通信を高速かつ安全に実現する高度なアーキテクチャです。スイッチとジュニパー Mist クラウド間のセキュアな接続を作成します。CloudX対応スイッチは、クラウドサービスで監視および管理できます。

CloudXは、新規のスイッチと既存のスイッチの両方に適用されます。これにより、新しいスイッチがZTPを使用してジュニパー Mistクラウドにオンボーディングされたときに、HTTPS 443を介して直接通信できるようになります。CloudXを有効にすると、TCPポート2200を介してジュニパー Mistクラウドに接続されている既存のスイッチは、データプレーンに影響を与えることなく、接続がCloudXに切り替わります。スイッチが TCP 443 経由で CloudX を使用して接続および通信するには、次のファイアウォール ポートを開く必要があります。[xx].mist.com(TCP 443)変数 [xx] は、環境名に置き換える必要があります。

CloudXのメリット:

- クラウド上のデータを最新の状態に保ちます。イベントは10〜15秒ごとにクラウドに送信され、統計情報は60秒ごとに更新されます。

- Junosテレメトリインターフェイス(JTI)を活用して、クラウドからスイッチへのポーリングをバイパスして、非同期で高速な通信を保証します。

- スイッチがジュニパーのAPのように、HTTPSポート443を介してクラウドに接続できるようにします。ファイアウォールで非標準ポートを開く必要はありません。

- スイッチがプロキシサーバーを介してジュニパーMistクラウドと通信できるようにします。DHCP オプション 43 を使用して、プロキシ サーバーを静的に定義するか、プロキシ サーバーの詳細を動的に送信できます。詳細については、「 CloudXを使用してプロキシサーバー経由でスイッチをMist Cloudに接続する」を参照してください。

- ジュニパー Mist クラウド上のスイッチ用のパケットキャプチャを提供します。1つのスイッチポートまたはさまざまなポートでパケットキャプチャを開始できます。Mistのオンデマンドパケットキャプチャ機能を利用して、トランジットトラフィックを表示したり、トラフィックを制御したりできます。詳細については、 パケットキャプチャの例を参照してください。

CloudXの可用性

以下の表は、さまざまなJunos OSリリースでCloudXをサポートするプラットフォームを示しています。この表は、各プラットフォームの複数のJunos OSバージョンを示しています。各プラットフォーム内の異なるモデル(バリエーション)もサポートされています。そのため、EX4100シリーズのEX4100-FおよびEX4100-Hバリアントもサポートされています。CloudXサポート用に、 スイッチをJunos推奨リリース にアップグレードすることをお勧めします。

CloudXを機能させるには、jma-terminator.xx.mist.com に向かうファイアウォールポートが開いており、ファイアウォールでSSL暗号化が無効になっていることを確認する必要があります(詳細については、 ファイアウォール設定用のファイアウォールポートとIPアドレスジュニパー Mistを参照してください)。スイッチが CloudX を使用して ジュニパー Mist クラウドと通信しているかどうかを確認するには、「 CloudX ジュニパートラブルシューティング」に記載されている手順を参照してください。サポートされているJunos OSリリースにアップグレードした後でも、スイッチでCloudXが有効化されない場合は、ジュニパーサポートにお問い合わせください。

| プラットフォーム | Junos OS リリース | CloudX の可用性 |

|---|---|---|

| EX2300/EX3400 | 23.4R2-S4以降 24.2R1-S2以降 |

一般提供 |

| EX4000 | 24.4R1以降 24.4R1-S2以降 |

一般提供 |

| EX4400/EX4100 | 22.4R2-S1以降 22.4R3以降 23.4R2以降 24.2R1以降 |

一般提供 |

| EX4650/QFX5120 | 23.4R2-S4以降 24.2R1-S2以降 |

一般提供 |

2025年4月以降、CloudXは、以下のお知らせに記載されているように、EX2300、EX3400、EX4650、QFX5120スイッチでも自動的にアクティベートされます。

CloudX を使用する場合の追加変更:

- CloudXを使用すると、パケットキャプチャを実行し、その結果をジュニパーMistクラウドに送信できますが、すべてのプラットフォームがハードウェアでこの機能をサポートしているわけではありません。現在、パケットキャプチャに対応しているのはEX4000、EX4100、EX4400のみです。

- CloudXを有効にすると、動的なポート設定を維持する方法が変更されます。詳細については、ダイナミックポートプロファイルを使用する場合とNACインフラストラクチャを使用する場合をご覧ください。

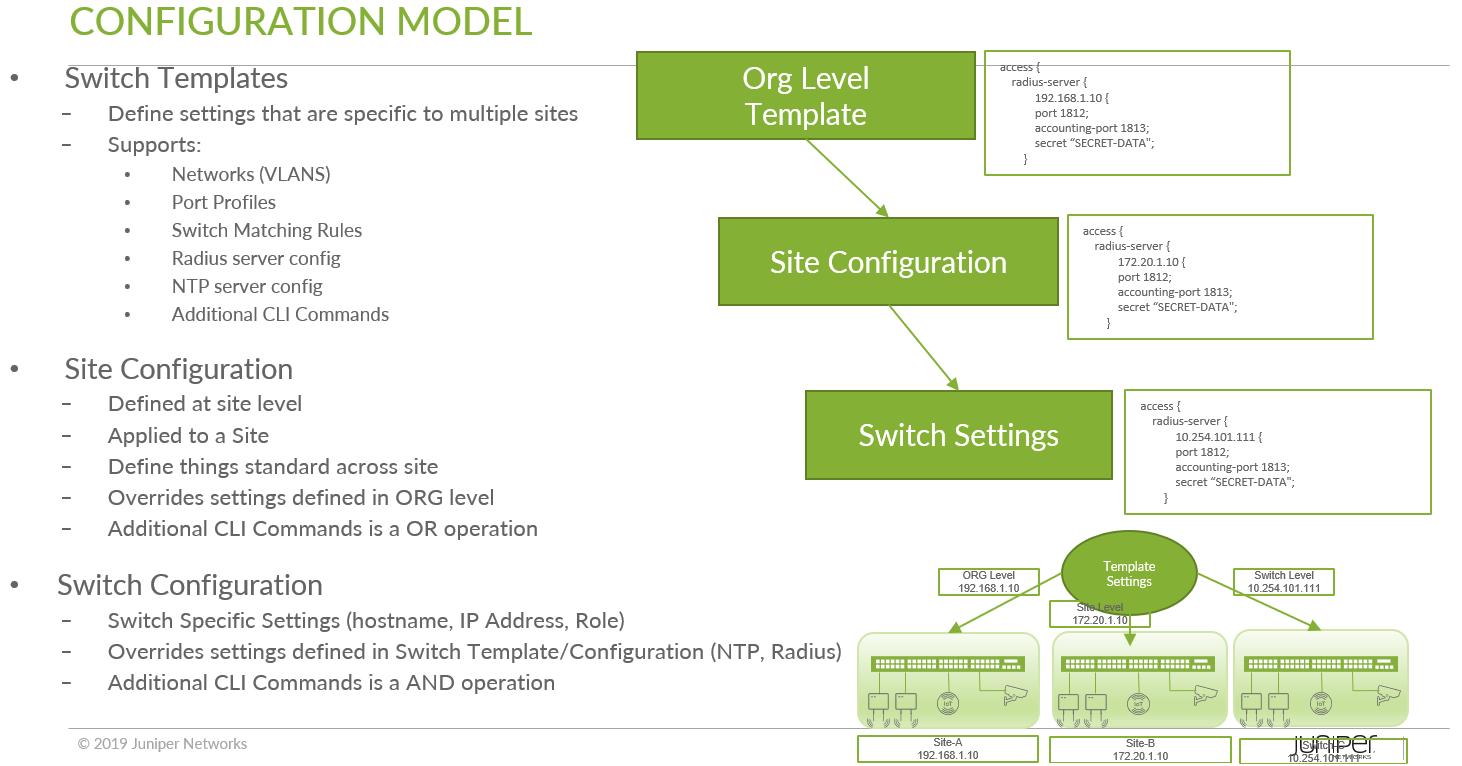

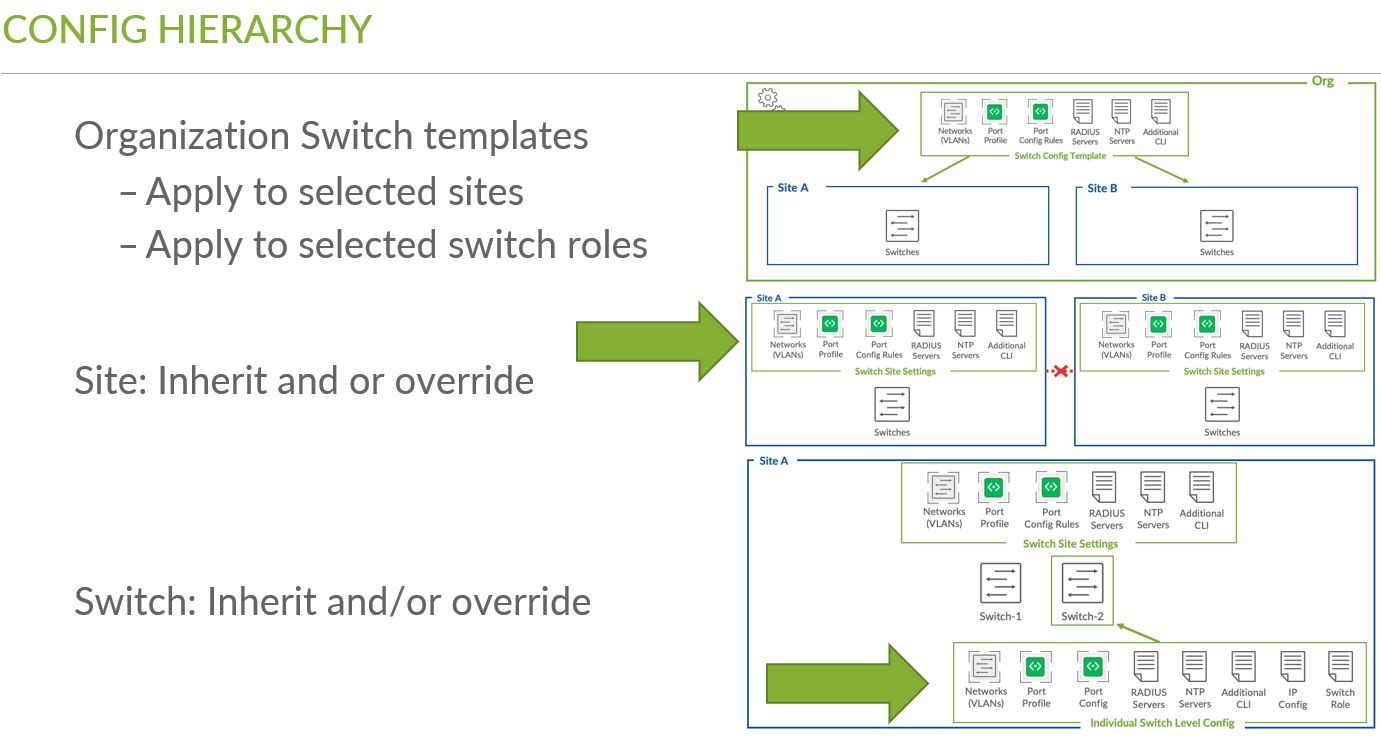

スイッチテンプレートの設計

ジュニパー Mist クラウドによるスイッチ管理の主な機能は、構成テンプレートと階層モデルを使用してスイッチをグループ化し、一括更新を行う機能です。テンプレートは統一性と利便性を提供し、階層(組織、サイト、スイッチ)は拡張性と粒度の両方を提供します。

テンプレート、および階層モデルが実際に意味することは、テンプレート構成を作成し、それらの設定を各グループ内のすべてのデバイスに適用できるということです。競合が発生した場合、たとえば、サイト レベルと組織レベルの両方に同じデバイスに適用される設定がある場合、狭い設定 (この場合はサイト階層) が組織レベルで定義された広い設定よりも優先されます。

階層の最下位にある個々のスイッチは、組織レベルで定義された設定の全部または一部を継承することができ、サイトレベルでも再び継承することができます。もちろん、個々のスイッチに独自の構成を設定することもできます。

階層のどのレベルにも個々のCLIコマンドを含めることができ、そのコマンドはグループ内のすべてのスイッチに「AND」ベースで付加されます。つまり、個々のCLI設定が既存の設定に追加されます(既存の設定は置き換えられません)。

組織内のすべてのスイッチは、デバイスのCLIからではなく、ジュニパー Mistクラウドを介してのみ管理することをお勧めします。

ジュニパー Mist Wired アシュアランスでスイッチを設定するプロセスには、スイッチ設定テンプレートを作成し、1つまたは複数のサイトに適用するという2つの主なステップがあります。特定のサイトにリンクされた構成設定は、そのサイト内のスイッチに適用されます。これにより、ネットワークインフラストラクチャ全体で一貫した標準化された設定を管理および適用でき、設定プロセスがより効率的かつ合理化されたものになります。

スイッチテンプレートの概要については、次の ビデオをご覧ください。

スイッチを設定するには、スーパーユーザーロールが割り当てられている必要があります。このロールは、スイッチ設定の変更やカスタマイズに必要な権限を付与します。他のロールでは、ポートの変更のみが許可されている場合や、設定の変更機能がなく設定のレビューのみが許可されている場合もあります。

スイッチ設定テンプレートの作成

スイッチ構成テンプレートを使用すると、サイト全体のスイッチに同じ設定を簡単に適用できます。1つのサイトでも複数のサイトでも、テンプレートを使用して新しいスイッチをすばやく設定できます。スイッチをサイトに割り当てると、関連するテンプレートの設定が自動的に採用されます。

ジュニパー Mistダッシュボードを介してスイッチ上で行われた設定は、デバイスCLIを介して行われた設定よりも上書きされます。スイッチの詳細ページには、スイッチのCLIを介してスイッチ上で直接行った設定変更は表示されません。

スイッチ設定テンプレートを作成するには:

- ポータルを開き、 組織>スイッチテンプレートをクリックします。

- テンプレートの作成をクリックし、テンプレート名フィールドにテンプレートの名前を入力し、作成をクリックします。スイッチテンプレート:<テンプレート名>ページが表示されます。

手記:

情報を手動で入力する代わりに、JSON ファイルからテンプレート設定をインポートする柔軟性があります。設定をインポートするには、 テンプレートをインポートをクリックします。カスタマイズおよびインポート可能な構成設定を含むJSONファイルを取得するには、任意の既存の構成テンプレートを開き、 エクスポートをクリックします。

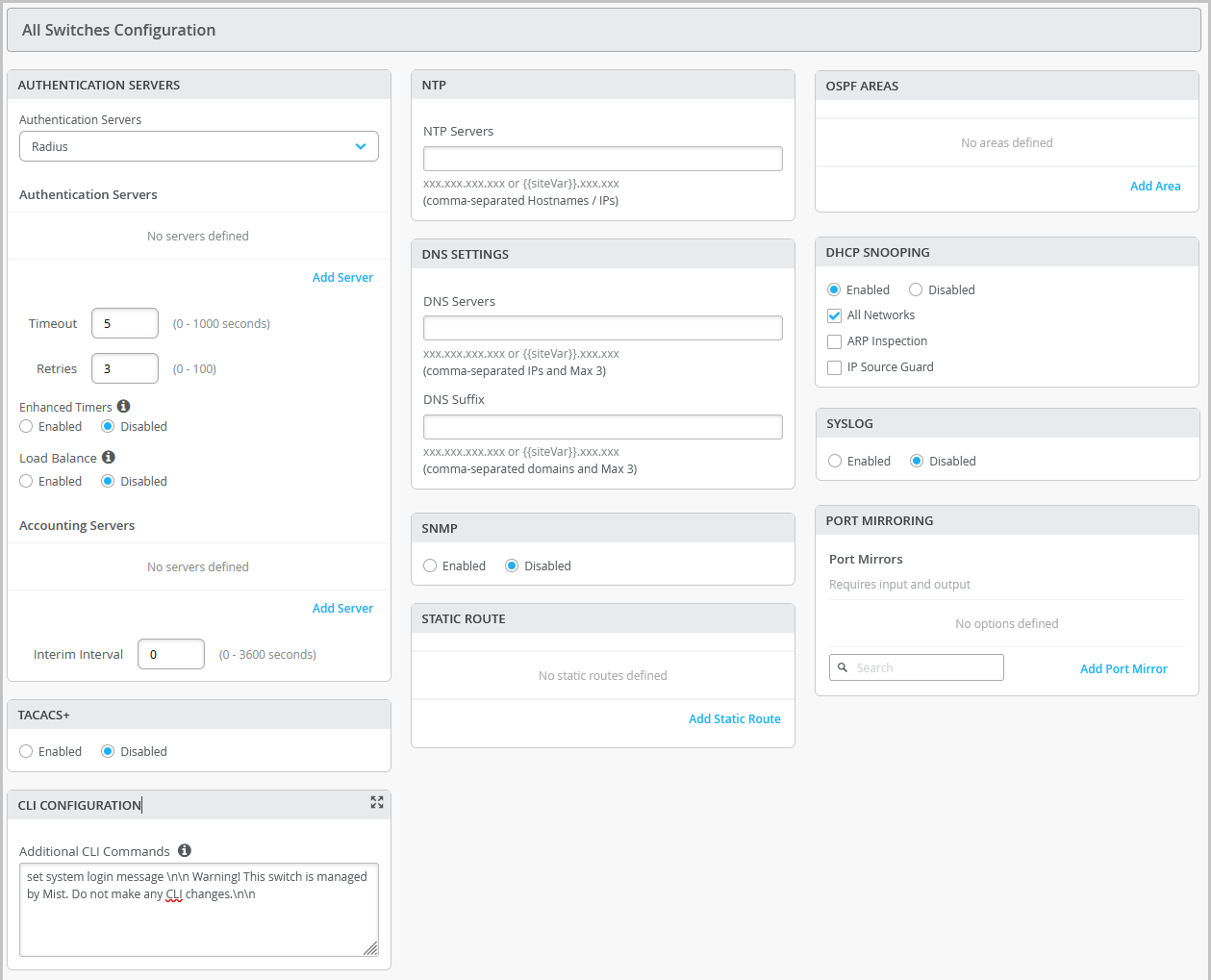

- の すべてのスイッチ 構成セクションで、スイッチの基本設定を構成します。画面のヒントを使用して設定を構成します。

表4:すべてのスイッチ設定フィールドの説明 フィールド の説明 半径 ユーザーから提供されたユーザー名とパスワード、証明書、またはその他の認証要素を検証するための認証サーバーを選択します。

- Mist認証—スイッチ上でMistのクラウドベースの認証サービスであるジュニパー Mist Access Assuranceを設定する場合は、このオプションを選択します。このオプションを機能させるには、dot1xまたはMAB認証のポートも使用する必要があります。

注:有線スイッチでMist Authを使用するには、Junos OS 20.4R3-S7以降、22.3R3以降、22.4R2以降、または23.1R1以降が必要です。

認証ポリシー、ポリシーラベル、証明書、IDプロバイダーなどのジュニパー Mist Access Assurance機能を設定するには、 組織>アクセスに移動します。

- RADIUS—スイッチレベルでdot1xポート認証を有効にするために、RADIUS認証サーバーとアカウンティングサーバーを設定するには、このオプションを選択します。dot1xポート認証を機能させるには、dot1x認証を使用するポートプロファイルも作成する必要があり、そのプロファイルをスイッチ上のポートに割り当てる必要があります。

デフォルトのポート番号は次のとおりです。

- 認証サーバーのポート1812

- アカウンティングサーバーのポート1813

手記:スイッチ管理アクセス用にdot1x認証を設定する場合(スイッチのCLIログイン用)、テンプレートの追加のCLIコマンドセクションに以下の CLI コマンドを含める必要があります。

set system authentication-order radiusset system radius-server <radius-server-IP> port 1812set system radius-server <radius-server-IP> secret <secret-code>set system radius-server <radius-server-IP> source-address <radius-Source-IP>TACACS+ ネットワークデバイス上で一元的なユーザー認証を行うためにTACACS+を設定します。さらに、デバイス上でTACACS+アカウンティングを有効にして、LANでのユーザーのログインとログアウトに関する統計データを収集し、このデータをTACACS+アカウンティングサーバーに送信することができます。

TACACS+ およびアカウンティング サーバーでサポートされているポート範囲は 1 から 65535 です。

NTP Network Time Protocol(NTP)サーバーのIPアドレスまたはホスト名を指定します。NTPは、インターネット上のスイッチと他のハードウェアデバイスのクロックを同期するために使用されます。 DNS設定 ドメインネームサーバー(DNS)設定を構成します。最大3つのDNS IPアドレスとサフィックスをカンマ区切り形式で設定できます。 SNMP スイッチ上でSNMP(簡易ネットワーク管理プロトコル)を設定して、ネットワークの管理と監視をサポートします。SNMPv2 または SNMPv3 を設定できます。設定できるSNMPオプションは次のとおりです。

SNMPv2(v2)のオプション

- 一般—システムの名前、場所、管理上の連絡先情報、および管理対象システムの簡単な説明を指定します。SNMPv2を使用する場合、デバイスから送信されるSNMPトラップパケットの送信元アドレスを指定するオプションがあります。送信元アドレスを指定しない場合、デフォルトで発信インターフェイスのアドレスが使用されます。

- クライアント—SNMPクライアントのリストを定義します。複数のクライアントリストを追加できます。この設定には、クライアントリストの名前とクライアントのIPアドレス(カンマ区切り形式)が含まれます。各クライアントリストには複数のクライアントを含めることができます。クライアントには、/32 マスクが付いたプレフィックスがあります。

- トラップグループ—指定されたトラップ通知を受信するためのホストの名前付きグループを作成します。SNMPトラップを送信するには、少なくとも1つのトラップグループを設定する必要があります。設定には、以下のフィールドが含まれます。

- グループ名—トラップグループの名前を指定します。

- カテゴリ—以下のカテゴリのリストから選択します。認証、シャーシ、設定、リンク、リモート操作、ルーティング、サービス、スタートアップ、vrrpイベントなど、複数の値を選択できます。

- ターゲット—ターゲットIPアドレスを指定します。複数のターゲットを指定できます。

- バージョン—SNMPトラップのバージョン番号を指定します。

- コミュニティ—SNMPコミュニティを定義します。SNMP コミュニティは、送信元 IP アドレスによって SNMP クライアントを認証するために使用されます。また、ビューで定義された特定の MIB オブジェクトのアクセシビリティと権限 (読み取り専用または読み取り/書き込み) も決定します。コミュニティ設定には、クライアントリスト、認証情報、ビューを含めることができます。

- ビュー(SNMPv2とSNMPv3の両方に適用可能)—MIBオブジェクトのグループを識別するためのMIBビューを定義します。ビュー内の各オブジェクトは、共通のオブジェクト識別子(OID)プレフィックスを共有します。MIBビューにより、エージェントはMIBツリー内の特定のブランチとオブジェクトへのアクセスをより細かく制御できます。ビューは、名前とSNMP OIDの集合で構成され、明示的に含めたり除外したりすることができます。

SNMPv3(v3)のオプション

- 一般—システムの名前、場所、管理上の連絡先情報、および管理対象システムの簡単な説明を指定します。SNMPv2を使用する場合は、SNMPv3エンティティの一意の識別子として機能するエンジンIDを設定します。

- USM—ユーザーベースのセキュリティモデル(USM)設定を構成します。この設定には、ユーザー名、認証タイプ、暗号化タイプが含まれます。USM 用にローカル エンジンまたはリモート エンジンを設定できます。リモートエンジンを選択する場合は、エンジン識別子を16進形式で指定します。このIDは、リモートホスト上のユーザーに送信されたパケットを認証して暗号化するためのセキュリティダイジェストの計算に使用されます。ローカルエンジンオプションを指定した場合、一般タブで指定されたエンジンIDが考慮されます。エンジンIDが指定されていない場合、ローカルミストがデフォルト値として設定されます。

- VACM—ビューベースのアクセス制御モデル(VACM)を定義します。VACMでは、グループのアクセス権限を設定できます。定義済みのビューを使用して、操作の読み取り、書き込み、および通知に利用可能な MIB オブジェクトをフィルタリングすることで、アクセスを制御できます(まず [ビュー] タブから必要なビューを定義する必要があります)。各ビューは、特定のセキュリティモデル(v1、v2c、またはusm)とセキュリティレベル(認証、プライバシー、またはなし)に関連付けることができます。また、セキュリティからグループ設定へアクセスグループにセキュリティ設定(ここで定義済みのUSM設定を使用するオプションがあります)を適用することもできます。

- 通知—通知のSNMPv3管理ターゲットを選択し、通知タイプを指定します。これを設定するには、通知に名前を割り当て、通知を受信するターゲットまたはタグを選択し、それがトラップ(未確認)またはインフォーム(確認)通知のどちらであるかを指定します。

- ターゲット—特定の管理ターゲットに通知を送信するためのメッセージ処理およびセキュリティパラメーターを設定します。ここでターゲットIPアドレスを指定することもできます。

ビュー(SNMPv2とSNMPv3の両方に適用可能)—MIBオブジェクトのグループを識別するためのMIBビューを定義します。ビュー内の各オブジェクトは、共通のオブジェクト識別子(OID)プレフィックスを共有します。MIBビューにより、エージェントはMIBツリー内の特定のブランチとオブジェクトへのアクセスをより細かく制御できます。ビューは、名前とSNMP OIDの集合で構成され、明示的に含めたり除外したりすることができます。

静的ルート スタティックルートを設定します。スイッチは、次の場合にスタティックルートを使用します。

- より良い(低い)優先値を持つルートがありません。

- 宛先までのルートを決定できません。

- ルーティングできないパケットを転送する必要があります。

サポートされるスタティックルートのタイプ:

- サブネット—宛先ネットワークとネクストホップのIPアドレスが含まれます。

- ネットワーク—VLAN(VLAN IDとサブネットを含む)とネクストホップIPアドレスが含まれます。

CLIの設定 テンプレートのGUIで利用できない追加設定については、 set CLIコマンドを使用して設定できます。

例えば、カスタムログインメッセージを設定して、スイッチ上で直接CLIを変更しないように警告をユーザーに表示することができます。その方法の例を次に示します。

set system login message "\n\n Warning! This switch is managed by Mist. Do not make any CLI changes."すでに追加されている CLI コマンドを削除するには、次の例に示すように delete コマンドを使用します。

delete system login message "\n\n Warning! This switch is managed by Mist. Do not make any CLI changes."手記:設定を正常に行うには、必ず完全なCLIコマンドを入力してください。

OSPFエリア 必要に応じて、Open Shortest Path First(OSPF)領域を定義します。OSPFは、IPネットワーク内でIPパケットを転送するための最適なパスを決定するために使用されるリンクステートルーティングプロトコルです。OSPF は、ネットワークをエリアに分割して、拡張性を向上させ、ルーティング情報のフローを制御します。 DHCP スヌーピング DHCP スヌーピング オプションを有効にすると、スイッチに接続されている信頼できないデバイスからの DHCP メッセージを監視できます。DHCP スヌーピングは、これらのメッセージを追跡するためのデータベースを作成します。これにより、信頼できないポートでDHCPOFFERパケットが許可されていないDHCPサーバーから発信されたものであると仮定して、受信を防ぐことができます。

DHCP 設定には以下のオプションがあります。

- すべてのネットワーク—すべてのネットワークチェックボックスを選択して、すべてのVLANでDHCPスヌーピングを有効にします。

- ネットワーク—特定のネットワークでのみDHCPスヌーピングを有効にする場合は、ネットワークボックスで追加(+)をクリックし、必要なVLANを追加します。

- アドレス解決プロトコル(ARP)インスペクション—この機能を有効にすると、中間者攻撃をブロックできます。ARPインスペクションは、信頼できないポートで受信したARPパケットの送信元MACアドレスを調べます。DHCPスヌーピングデータベースと照合してアドレスを検証します。送信元MACアドレスに一致するエントリー(IP-MACバインディング)がデータベースにない場合、パケットがドロップされます。

次の CLI コマンドを使用して、ARP 統計情報を確認できます。 show dhcp-security arp inspection statistics 、および show log messages |DAIに一致します。

デバイスは、各インターフェイスで受信した無効なARPパケットの数と、送信者のIPアドレスとMACアドレスをログに記録します。これらのログメッセージを使用して、ネットワーク上のARPスプーフィングを検出できます。

- IPソースガード—IPソースガードは、信頼できないポートで受信した送信元IPアドレスとMACアドレスをDHCPスヌーピングデータベースのエントリーと照らし合わせて検証します。送信元アドレスに一致するエントリーがデータベースにない場合、IPソースガードはパケットを破棄します。

注:IPソースガードは、シングルサプリカント802.1Xユーザー認証モードでのみ機能します。

手記:

- DHCP サーバーが信頼できないアクセス ポートに接続されている場合、DHCP は正しく機能しません。このような場合は、DHCP が意図したとおりに動作するように調整する必要がある場合があります。デフォルトでは、DHCP はすべてのトランク ポートを信頼できるものとみなし、すべてのアクセス ポートを信頼できないものと見なします。

- DHCPスヌーピング設定を有効にするには、スイッチでVLANを有効にする必要があります。そのため、ポートプロファイル(このドキュメントで後述します)をポートに適用する必要があります。

静的IPアドレスを持つデバイスは、スイッチ上の信頼できないポートにデバイスを接続している場合、DHCPスヌーピングデータベースに一致するMAC-IPバインディングを持っていない可能性があります。スイッチ上のDHCPスヌーピングデータベースを確認し、バインディングを表示するには、CLIコマンドshow dhcp-security bindingを使用します。このコマンドは、スヌーピングデータベースに記録されたDHCPバインディングに関する情報を提供します。

注:スイッチのDHCPの問題を[Successful Connect SLE]メトリックで表示したい場合は、SLE機能を有効にする必要があります。

SYSLOG SYSLOG設定を構成して、システムログメッセージの処理方法を設定します。システムログメッセージをファイル、リモート宛先、ユーザー端末、またはシステムコンソールに送信するように設定できます。SYSLOG設定で使用できる構成オプションは次のとおりです。

- ファイル—名前付きファイルにログメッセージを送信します。

- ホスト—ログメッセージをリモートに送信します。これは、ログメッセージが生成されるたびに通知されるデバイスのIPアドレスまたはホスト名である可能性があります。

- ユーザー—ログイベントを特定のユーザーに通知します。

- コンソール—指定されたクラスと重大度のログメッセージをコンソールに送信します。ログメッセージには優先順位情報が含まれており、ログメッセージのファシリティと重大度レベルに関する詳細が記載されています。

- アーカイブ—ログメッセージをアーカイブするためのパラメーターを定義します。

- 一般—ログメッセージの時間形式、ルーティングインスタンス、送信元アドレスなどの一般情報を指定します。

ポートミラーリング ポートミラーリングを設定します。

ポートミラーリングとは、分析のためにパケットのコピーを外部ホストアドレスまたはパケットアナライザに送信するルーターの機能です。ポートミラーリング設定では、以下を指定できます。

- 入力:監視対象のトラフィックの送信元(インターフェイスまたはネットワーク)。入力とともに、Mistがインターフェイスのイングレストラフィックとエグレストラフィックのどちらを監視するかを指定できます。イングレスとエグレスの両方のトラフィックを監視する場合は、同じインターフェイスに2つの入力エントリを追加します。1つはイングレスフラグ、もう1つはエグレスフラグを使用します。

- 出力: トラフィックをミラーリングする宛先インターフェイス。入力フィールドと出力フィールドの両方に同じインターフェイスまたはネットワークを指定することはできません。

- スイッチテンプレート設定ページの 管理 セクションで、以下を設定します。

- 設定復旧タイマー—この機能は、設定変更によってスイッチが接続を失った場合に、スイッチとジュニパー Mistクラウド間の接続を復元するのに役立ちます。ユーザーが行った変更を自動的に元に戻し、指定された時間内にクラウドに再接続します。デフォルトでは、EXシリーズスイッチのこの時間は10分に設定されています。ここで別の期間を指定できます。

- rootパスワード—rootレベルユーザー(ユーザー名がroot)のプレーンテキストパスワード。

- ルーティングエンジンの保護—この機能を有効にすると、ルーティングエンジンが信頼できるシステムからのトラフィックのみを受け入れるようになります。この設定では、指定された信頼できる送信元からのSSHおよびBGPプロトコルパケットを除く、ルーティングエンジン宛てのすべてのトラフィックを破棄するステートレスファイアウォールフィルターが作成されます。

- の 共有要素 セクションで、以下を設定します。

- ネットワークタイルでネットワークを追加をクリックし、ポートプロファイルで使用するVLANを設定します。設定には、名前、VLAN ID、サブネットが含まれます。

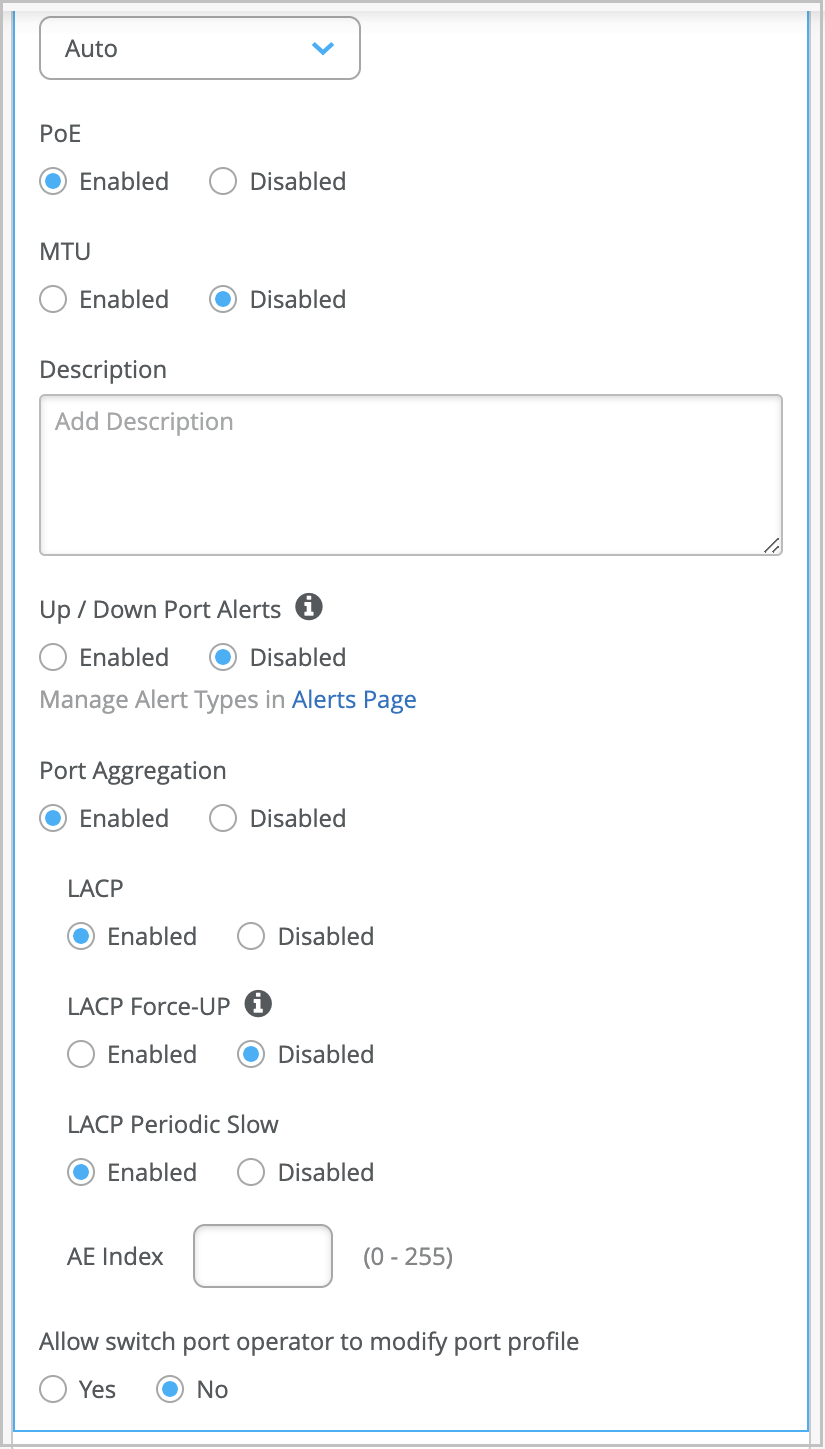

- の ポートプロファイル タイルで定義済みのポートプロファイルを選択するか、をクリックします。 プロファイルを追加 をクリックして、新しいプロファイルを作成し、それにネットワークを割り当てます。ポートプロファイルは、複数のスイッチインターフェイスのプロビジョニングを自動化する方法を提供します。画面のヒントを使用して、ポートプロファイル設定を構成します。

ポートプロファイルのキーフィールドに関するヒントを表 5に示します 。

手記:この表には、名前、有効、無効、説明などの基本フィールドは含まれていません。

表5:ポートプロファイルフィールド フィールド の説明 モード トランク—トランクインターフェイスは通常、LAN上の他のスイッチ、AP、ルーターに接続します。このモードでは、インターフェイスを複数のVLANに含めることができ、異なるVLAN間のトラフィックを多重化できます。ポートネットワーク、VoIPネットワーク(該当する場合)、およびトランクネットワークを指定します。

アクセス—デフォルトモード。通常、アクセスインターフェイスは、PC、プリンター、IP電話、IPカメラなどのネットワークデバイスに接続します。このモードでは、インターフェイスは1つのVLAN内にのみ存在できます。ポートネットワークとVoIPネットワークを指定します(該当する場合)。

dot1x認証を使用する ポートベースのネットワークアクセス制御用のIEEE 802.1X認証を有効にするには、このオプションを選択します。802.1X認証は、プライベートVLAN(PVLAN)のメンバーであるインターフェイスでサポートされています。

ポートでdot1x認証を有効にした場合、以下のオプションが利用可能になります。

複数のサプリカントを許可—複数のエンドデバイスがポートに接続できるようにするには、このオプションを選択します。各デバイスは個別に認証されます。

動的VLAN—RADIUSサーバー属性「トンネルプライベートグループID」または「Egress-VLAN-Name」によって返される動的VLANを指定します。この設定により、ポートは動的なVLAN割り当てを実行できます。

MAC認証—ポートのMAC認証を有効にするには、このオプションを選択します。このオプションを選択すると、認証プロトコルを指定することもできます。プロトコルを指定した場合、サプリカントはそのプロトコルを使用して認証資格情報を提供する必要があります。

ゲストネットワークを使用—認証にゲストネットワークを使用する場合は、このオプションを選択します。次に、ドロップダウンリストからゲストネットワークを選択します。

サーバーがダウンしている場合に認証をバイパス—このオプションを選択すると、サーバーがダウンしている場合にクライアントは認証なしでネットワークに参加できます。

dot1x認証を機能させるには、以下も行う必要があります。

テンプレートのすべてのスイッチ設定セクションにある認証サーバータイルから、dot1x認証用のRADIUSサーバーを設定します。

スイッチにプッシュするRADIUS設定用のスイッチポートにdot1xポートプロファイルを割り当てます。これは、テンプレートの[スイッチ設定の選択]セクションの[ポート設定]タブから実行できます。

MAC制限 インターフェイスによって動的に学習できるMACアドレスの最大数を設定します。インターフェイスが設定されたMAC制限を超えると、フレームをドロップします。MAC制限もログエントリーになります。

デフォルト値:0

サポートされている範囲:0〜16383

PoE ポートがPower over Ethernet(PoE)をサポートできるようにします。 STPエッジ ポートでBPDU(ブリッジプロトコルデータユニット)ガードを有効にする場合は、ポートをSTP(スパニングツリープロトコル)エッジポートとして設定します。この設定により、ポートがエッジポートとして扱われ、STP内の制御メッセージであるBPDUの受信を防止します。STP Edgeで設定されたポートに非エッジデバイスを接続すると、ポートは無効になります。さらに、スイッチインサイトページでは、ポートBPDUブロックイベントが生成されます。スイッチの詳細のフロントパネルにも、このポートのBPDUエラーが表示されます。

フロントパネルでポートを選択し、[ BPDU エラーのクリア(Clear BPDU Errors)] をクリックすると、BPDU エラーのポートをクリアできます。

スイッチの詳細ページのポートプロファイルセクションから、スイッチレベルでSTPエッジを設定することもできます。

QoS ポートのサービス品質(QoS)を有効にして、音声などの遅延の影響を受けやすいトラフィックを、ポート上の他のトラフィックよりも優先します。

注:最適な結果を得るには、ダウンストリーム(受信)トラフィックとアップストリーム(発信)トラフィックの両方でサービス品質(QoS)を有効にすることが重要です。これにより、ネットワークが双方向のトラフィックを効果的に優先して管理できるようになり、パフォーマンスが向上し、全体的なサービス品質が向上します。

WLAN設定ページ(サイト>WLAN> <WLAN名>)でQoS設定を上書きするオプションがあります。QoS設定を上書きするには、QoSを上書きチェックボックスを選択し、無線アクセスクラスを選択します。ダウンストリームトラフィック(>クライアントAP)は、指定されたオーバーライドアクセスクラス値でマークされます。上書き設定は、アップストリームトラフィック(クライアント>AP)をサポートしていません。

ストーム制御 ストーム制御を有効にしてトラフィックレベルを監視し、トラフィックがトラフィックレベル(パーセンテージで指定)を超えた場合、ブロードキャスト、マルチキャスト、不明なユニキャストパケットを自動的にドロップします。この指定されたトラフィックレベルは、ストーム制御レベルと呼ばれます。この機能は、パケットの増殖を積極的に防止し、LANのパフォーマンスを維持します。ストーム制御を有効にすると、ブロードキャスト、マルチキャスト、不明なユニキャストパケットを監視から除外することもできます。 永続的(スティッキー)MAC 学習 永続的(スティッキー)MACを有効にして、不正なデバイスがネットワークに接続するのを阻止します。有効にすると、スイッチはポートに到着したデバイスのMACアドレスを学習し、メモリに保存します。学習されたMACアドレスの数が上記の「MAC制限」を超えると、ポートはフレームをドロップします。また、インサイトページに「MAC制限を超えました」イベントが表示されます。

スイッチの詳細ページのフロントパネルからポートにカーソルを合わせると、MAC制限とMACカウント(ポートが動的に学習したMACアドレスの数)を確認できます。

手記:Junos OSはこの組み合わせをサポートしていないため、トランクポートまたは802.1X認証のポートでこの機能を有効にすることはできません。静的有線クライアントに対してこの機能を有効にします。ジュニパーのAPインターフェイスには有効にしないでください。

ポータルには、インターフェイスが学習したMACアドレスは表示されません。最大MACアドレス数のみが表示されます。インターフェイスが学習したMACアドレスを表示するには、スイッチの詳細ページで 公共>リモートシェル オプションを選択し、以下のコマンドを実行します。

show ethernet-switching table persistent-learningshow ethernet-switching table persistent-learning interfaceMACカウント値は、スイッチの詳細のフロントパネルからクリアするか、永続的(スティッキー)MAC学習機能を無効にするまで、ポートに残ります。ポートが学習したMACアドレスをクリアするには、スイッチのフロントパネルでポートを選択し、MACクリア[動的/永続]をクリックします。このアクションにより、スイッチのインサイトページにMAC制限リセットイベントが生成されます。

- VRFタイルで、仮想ルーティングおよび転送(VRF)を設定します。

- VRF を使用すると、EXシリーズ スイッチを複数の仮想ルーティング インスタンスに分割し、ネットワーク内のトラフィックを効果的に分離できます。VRF の名前を定義し、それに関連付けられたネットワークを指定し、必要な追加ルートを含めることができます。

手記:

デフォルトネットワーク(VLAN ID = 1)をVRFに割り当てることはできません。

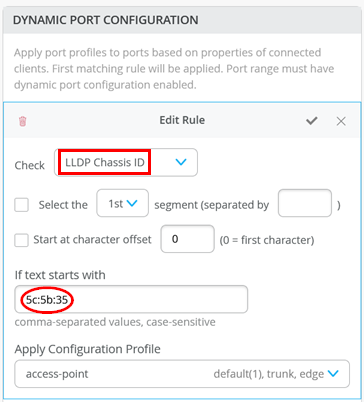

- 動的ポート設定タイルで、ポートプロファイルを動的に割り当てるためのルールを設定します。ユーザーがこの機能を有効にしたスイッチポートにクライアントデバイスを接続すると、スイッチはデバイスを識別し、適切なポートプロファイルをポートに割り当てます。ダイナミックポートプロファイリングは、クライアントデバイスの一連のデバイスプロパティを利用して、事前設定されたポートとネットワーク設定をインターフェイスに自動的に関連付けます。以下のパラメーターに基づいて動的ポートプロファイルを設定できます。

- LLDPシステム名

- LLDPの説明

- LLDPシャーシID

- RADIUSユーザー名

- RADIUSフィルター-ID

- MAC(イーサネットMACアドレス)

手記:ポートで膨大な数のポートフラップが発生する場合は、ダイナミックポート設定の使用を避けてください。各ポートフラップは、スイッチ上の設定変更(Junosコミット)をトリガーします。このような場合は、RADIUS経由でダイナミックVLAN設定を適用することをお勧めします。

ポートプロファイル「

access-point」をジュニパー APに自動的に割り当てるルールの例を次に示します。このルールに従って、ポートがシャーシIDが「5c:5b:35」で始まるデバイスを特定すると、「access-point」プロファイルを接続されたデバイスに割り当てます。

- ダイナミックポート設定を有効にするには、ダイナミックポートとして機能させるポートも指定する必要があります。これを行うには、スイッチテンプレートのスイッチの選択セクションにあるポート設定タブにあるスイッチを有効にするチェックボックスを選択します。また、スイッチの詳細ページのポート設定セクションから、スイッチレベルでこれを行うこともできます。

手記:

クライアントが認識されてからポートプロファイルがポートに適用されるまでに数分かかり、その後数分でポートプロファイルの割り当てステータスがポータルに表示されます。スイッチの再起動や、スイッチ上のすべてのポートに影響する大量のリンク アップ/ダウン イベントが発生した場合、すべてのポートが適切なプロファイルに割り当てられるまでに約 20 分かかります(すべてのポートで動的ポート設定が有効になっていると仮定します)。

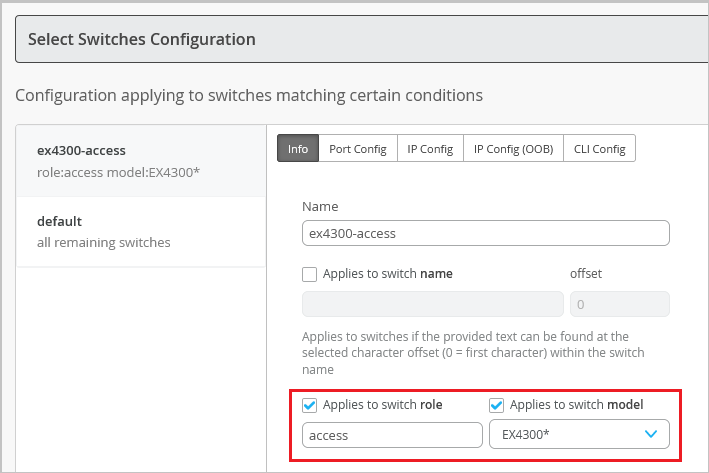

- スイッチ設定の選択セクションで、以下を設定します。

- 情報タブで、共有要素をスイッチに関連付けるルールを作成します。次に、EX4300スイッチを「

access」ロールにマッピングするルールを追加する方法の例を示します。

- 情報タブで、共有要素をスイッチに関連付けるルールを作成します。次に、EX4300スイッチを「

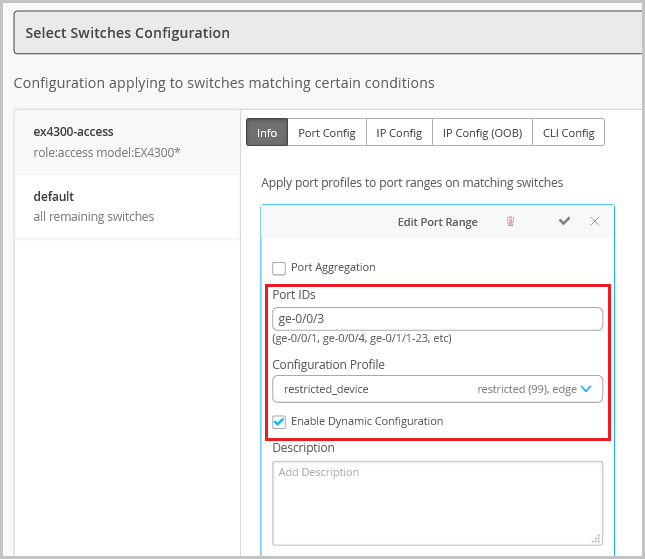

- ポート設定タブでポート範囲を追加をクリックして、ポートプロファイルをポートに関連付けます。ここには、次の主要なオプションもあります。

- ポートで動的設定を有効にします。ダイナミックポートプロファイリングでは、定義された属性に基づいて、接続されたデバイスにダイナミックプロファイルを割り当てることができます。デバイスが属性に一致する場合、Mistは一致する動的プロファイルをデバイスに割り当てます。ただし、デバイスが属性に一致しない場合は、指定されたVLANに配置されます。次の例では、ポートは動的なポート割り当てで有効になっており、制限付き VLAN が割り当てられています。この場合、接続されたデバイスが動的プロファイリング属性に一致しない場合、ルーティング不可能なVLANやゲストVLANなどの制限されたVLANに配置されます。ポートアグリゲーションで有効にされたインターフェイスは、ダイナミックポート設定をサポートしていません。

- ポートアグリゲーションを有効にします。ポートアグリゲーションまたはリンクアグリゲーションにより、イーサネットインターフェイスをグループ化して、単一のリンク層インターフェイスを形成することができます。このインターフェイスは、リンクアグリゲーショングループ(LAG)またはバンドルとも呼ばれます。LAGにグループ化できるインターフェイスの数とスイッチがサポートするLAGの総数は、スイッチモデルによって異なります。LAG は、LACPを有効にしたかどうかに関わらず使用できます。もう一方のデバイスが LACP をサポートしていない場合、ここで LACP を無効にできます。また、スイッチの LACP フォースアップ状態を設定することもできます。この設定では、ピアの LACP 機能が制限されている場合、インターフェイスの状態をアップとして設定します。また、LACPパケットの伝送間隔を設定することもできます。AEインターフェイスでLACP定期低速オプションを設定すると、LACPパケットは30秒ごとに送信されます。デフォルトでは、パケットが1秒ごとに送信される間隔が高速に設定されています。以下の例は、アップリンクポート設定でのLAGの使用を示しています。

- スイッチの指定されたポートで、インターフェイスのアップおよびダウンイベントに関するアラートと電子メール通知を設定します。アラートをサポートするスイッチポートを設定するには、「アップ/ダウンポート」アラートを有効にするチェックボックスを選択します。また、モニター>アラート>アラート設定ページで、以下のチェックボックスから選択して、ポートのアラートを有効にする必要があります。

- 重要なWANエッジポートアップ

- クリティカルなWANエッジポートダウン

- 重要なスイッチポートアップ

- 重要なスイッチポートダウン

- IP設定タブでは、インバンド管理トラフィックのネットワークを指定できます。

- IP設定(OOB)タブで、スイッチ上で専用の管理仮想ルーティングおよび転送(VRF)インスタンスを有効にすることができます。この機能を有効にすると、管理インターフェイス(em0/me0/fxp0,vme)がデフォルト以外のVRFインスタンスに制限されます。この機能は、Junos OSバージョン21.4以降を実行しているスタンドアロンデバイスとバーチャルシャーシシステムで機能します。専用の管理VRFインスタンスを導入すると、管理トラフィックを他の制御トラフィックやプロトコルトラフィックとルーティングテーブルを共有する必要はありません。

- CLI設定タブで、CLI(設定された形式)を含めて、テンプレートにGUIオプションが提供されていない追加のルールベースの設定を設定します。

手記:

このJVDでは、GBP(グループベースポリシー)の設定とGBPを使用したスイッチポリシーのセクションが削除されました。これらの機能は、IP Closアーキテクチャを使用したキャンパスファブリックの導入にのみ適用可能であり、支社/拠点のネットワーク設計には関係ありません。

- ポートで動的設定を有効にします。ダイナミックポートプロファイリングでは、定義された属性に基づいて、接続されたデバイスにダイナミックプロファイルを割り当てることができます。デバイスが属性に一致する場合、Mistは一致する動的プロファイルをデバイスに割り当てます。ただし、デバイスが属性に一致しない場合は、指定されたVLANに配置されます。次の例では、ポートは動的なポート割り当てで有効になっており、制限付き VLAN が割り当てられています。この場合、接続されたデバイスが動的プロファイリング属性に一致しない場合、ルーティング不可能なVLANやゲストVLANなどの制限されたVLANに配置されます。ポートアグリゲーションで有効にされたインターフェイスは、ダイナミックポート設定をサポートしていません。

-

保存をクリックしてスイッチテンプレートを保存します。

変更の確認ウィンドウが表示されます。

-

変更の確認ウィンドウで保存をクリックします。

テンプレートが保存されます。新しいテンプレートを表示するには、 組織>スイッチテンプレートに移動します。

サイトへのテンプレートの割り当て

スイッチ設定テンプレートを作成した後、それを関連するサイトに割り当てる必要があります。これにより、構成設定がそれらのサイト内のデバイスに確実に適用されます。特定の要件に応じて、テンプレートを単一のサイトまたは複数のサイトに柔軟に適用できます。

1つまたは複数のサイトにテンプレートを割り当てるには:

- 組織>スイッチテンプレートをクリックします。

- スイッチテンプレートページが表示されます。

- サイトに割り当てるテンプレートをクリックします。

- スイッチテンプレート:テンプレート名ページが表示されます。

- サイトに割り当てをクリックします。

- サイト へのテンプレートの割り当て ウィンドウが表示されます。

- テンプレートを適用するサイトを選択し、 適用をクリックします。

または、以下の手順を使用して、サイト設定ページからサイトにテンプレートを適用することもできます。

- サイト>スイッチ設定をクリックします。

- リストからサイトをクリックして開きます。

- 設定テンプレートフィールドからテンプレートを選択し、 保存をクリックします。

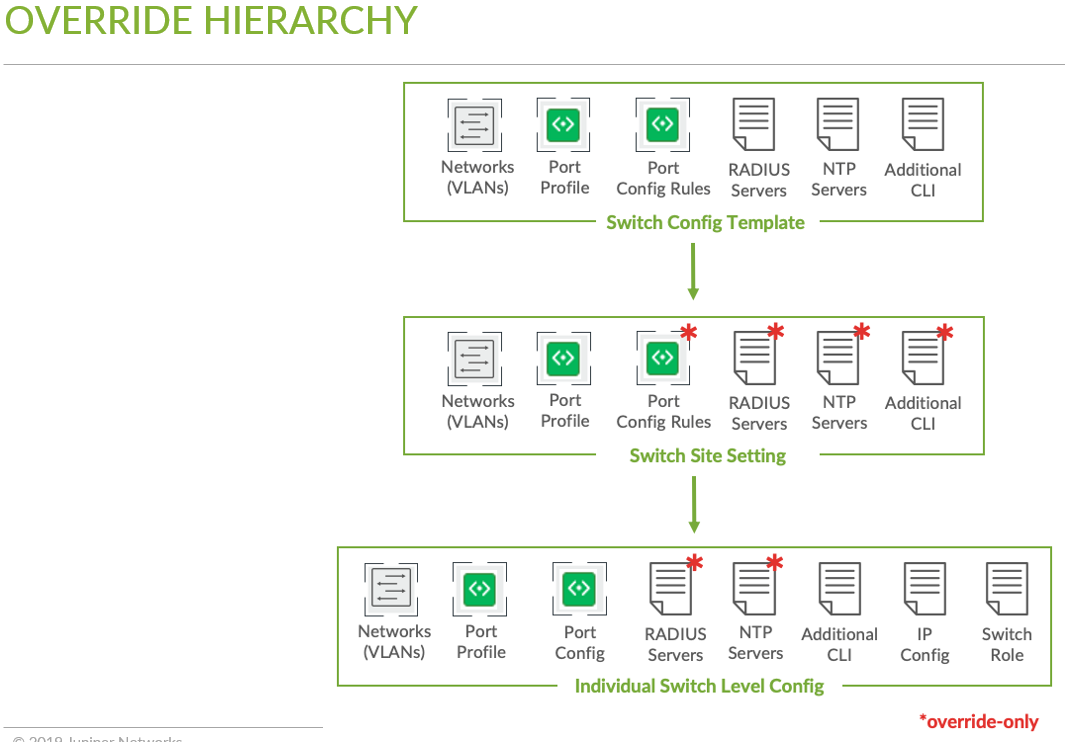

設定とテンプレートの優先順位と階層

設定テンプレートには、使用する際に留意する必要がある割り当ての階層があります。

- すべての設定はテンプレートからサイトに継承されます。サイトに割り当てられたすべてのスイッチは、対応する設定を継承します。

- 各構成要素には、サイトレベルとデバイスレベルの両方で上書きオプションがあるため、構成モデルの柔軟性が非常に高まります。

- 設定の優先順位:

- 最上位の設定は、スイッチ(デバイス)自体>ネットワーク(サイト)>テンプレート(組織)に適用されます。

テンプレートの設定階層

図15に、設定階層の例を示します。

階層の上位レベルの設定を上書きして、必要に応じてより個別化された設定を作成することができます。 図16 に例を示します。

必要でない限り、ネットワーク/サイトの構成で上書きしないことをお勧めします。代わりに、以下で説明するサイト変数を使用できます。

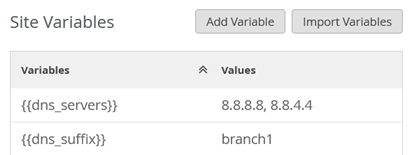

サイトの変数

サイトレベルでの設定オーバーライドの数を最小限に抑えるために、サイト変数の概念を使用できます。

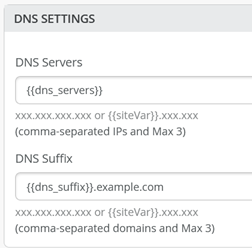

以下は、使用するDNSサーバーとDNSサフィックスを個別に構成する場合にサイト変数を使用する例です。

- 組織>サイト設定に移動し、既存のサイトを選択するか、新しいサイトを作成します。

- DNSサーバーを含む変数を文字列として作成します。

- DNSサフィックスを文字列として含む変数を作成します。

- サイトの設定を 保存 します。

2 つの変数の例は、次の図のようになります。

- [Organization > Switch Templates]に移動し、既存のテンプレートを選択するか、新しいテンプレートを作成します。

- DNS設定で:

- DNSサーバーの場合=

{{dns_servers}} - DNSサフィックス=

{{dns_suffix}}.example.comの場合

- DNSサーバーの場合=

- テンプレートがこのサイトに割り当てられていることを確認します。

- サイトの設定を 保存 します。

2つの設定例フィールドは、適切な値が置換されるように、下図のようになります。