Multinode-Hochverfügbarkeit in der Azure-Cloud

Lesen Sie dieses Dokument, um zu verstehen, wie Sie Multinode-Hochverfügbarkeit auf vSRX-Instanzen konfigurieren, die in der Azure-Cloud bereitgestellt werden.

Überblick

Sie können Multinode-Hochverfügbarkeit für virtuelle vSRX-Firewalls konfigurieren, die in der Microsoft Azure-Cloud bereitgestellt werden. Microsoft Azure ist Microsofts Anwendungsplattform für die Public Cloud. Es handelt sich um eine offene, flexible Cloud-Computing-Plattform der Enterprise-Klasse zum Erstellen, Bereitstellen und Verwalten von Anwendungen und Diensten über ein globales Netzwerk von Microsoft-verwalteten Datencentern.

Sie können ein Paar virtueller vSRX-Firewalls in Azure so konfigurieren, dass es wie in einer Aktiv/Backup-Multinode-Hochverfügbarkeitskonfiguration funktioniert. Die teilnehmenden Knoten betreiben gleichzeitig aktive Steuerungs- und Datenebenen. Die Knoten sichern sich gegenseitig, um im Falle eines System- oder Hardwareausfalls ein schnelles synchronisiertes Failover zu gewährleisten. Die Interchassis-Verbindung (ICL) zwischen den beiden Geräten synchronisiert und verwaltet die Statusinformationen und verarbeitet Geräte-Failover-Szenarien.

Sie können Multinode-Hochverfügbarkeit auf VMs der Virtuelle Firewall vSRX konfigurieren, indem Sie die Einstellungen für die Firewall-Bereitstellung in Microsoft Azure Cloud anpassen.

IPsec VPN-Unterstützung

Ab Junos OS Version 24.4R1 unterstützen wir IPsec-VPN für aktive/Backup-Multinode-Hochverfügbarkeit in Azure-Cloudbereitstellungen.

Einschränkung

Multinode-Hochverfügbarkeit unterstützt nicht mehrere SRG-Konfigurationen (aktiv/aktiv) in öffentlichen Cloud-Bereitstellungen. Der Aktiv-/Backup-Modus unterstützt SRG0 oder SRG1. Der IPsec-VPN-Tunnel verankert sich am SRG1, der in einem Stateful Active/Backup-Modus arbeitet. Alle VPN-Tunnel enden auf dem Gerät, auf dem SRG1 aktiv ist.

Architektur

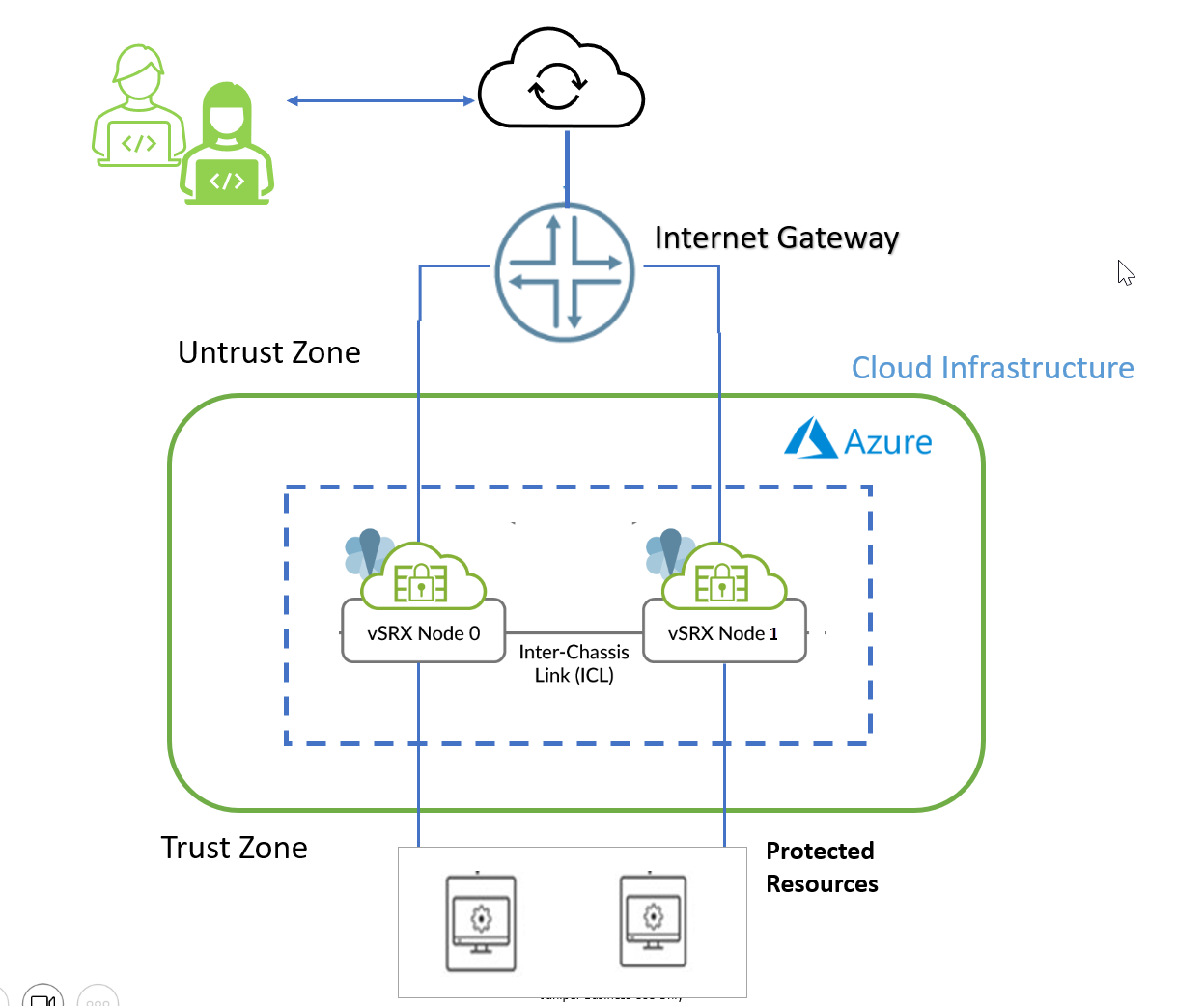

Abbildung 1 zeigt, dass zwei Virtuelle Firewall vSRX-Instanzen ein Multinode-Hochverfügbarkeitspaar in der Azure-Cloud bilden. Eine Instanz der Virtuelle Firewall vSRX fungiert als aktiver Knoten und die andere Instanz als Backup-Knoten. Beide Knoten verbinden sich über eine ICL miteinander, um Statusinformationen zu synchronisieren und zu verwalten und um Geräte-Failover-Szenarien zu handhaben.

Virtuelle Firewall vSRX erfordert zwei öffentliche IP-Adressen und eine oder mehrere private IP-Adressen für jede einzelne Instanzgruppe. Die öffentlichen Subnetze bestehen aus einem für die Managementschnittstelle (fxp0) und einem für eine Umsatzschnittstelle (Daten). Sie können vier beliebige Umsatzschnittstellen für die Subnetzkonfiguration verwenden. Die private Schnittstelle ist mit den geschützten Ressourcen verbunden. Es stellt sicher, dass der gesamte Datenverkehr zwischen Anwendungen im privaten Subnetz und dem Internet die Instanz der Virtuelle Firewall vSRX passieren muss.

Für Multinode-Hochverfügbarkeit in Azure müssen Sie beide Firewalls in derselben Azure-Ressourcengruppe bereitstellen. Eine Azure-Ressourcengruppe ist ein logischer Container, der verwandte Ressourcen für eine Azure-Lösung enthält. Sie kann alle Ressourcen für die Lösung oder nur die Ressourcen enthalten, die Sie als Gruppe verwalten möchten.

Sie müssen jedem Knoten eine knotenspezifische primäre Adresse und beiden Knoten eine gemeinsame sekundäre oder floating-IP-Adresse zuweisen. Die sekundäre IP-Adresse, die als Floating-IP-Adresse fungiert, ist immer mit dem aktiven Knoten verbunden. Im Falle eines Fehlers auf dem derzeit aktiven Knoten wechselt die sekundäre IP-Adresse vom ausgefallenen aktiven Knoten zum aktuellen aktiven Knoten. Der neue aktive Knoten stellt den kontinuierlichen Datenverkehrsfluss sicher.

Zunächst werden beide Knoten mit vordefinierten Tags gestartet, die angeben, wer beim Hochfahren der Besitzer der sekundären IP-Adresse ist. Dieser bestimmte Knoten wird als aktiver Knoten und der andere als Backup-Knoten betrieben.

Split-Brain-Schutz

Das Split-Brain-Szenario bezieht sich auf eine Situation, in der beide Knoten des Multinode-Hochverfügbarkeitssystems im selben Zustand stecken bleiben, entweder aktiv oder Backup, wenn die Inter-Chassis-Verbindung (Inter-Chassis Link, ICL) zwischen den Knoten ausgefallen ist. Um diesen Zustand zu verhindern, versuchen beide Knoten, die primäre IP-Adresse der Vertrauensstellung oder die nicht vertrauenswürdige Schnittstelle basierend auf der Konfiguration zu untersuchen.

Wenn bei einem Interchassis-Link (ICL) ein Fehler zusammen mit einem Sondenfehler auftritt, übernimmt der Knoten, der keine Antwort von seinem Peer erhält, die aktive Rolle. Wenn die Sondierung jedoch erfolgreich ist und bestätigt, dass der Peer-Knoten noch betriebsbereit ist, behält der Knoten seinen aktuellen Zustand bei. Dieser Sondierungsprozess dauert an, bis die ICL wiederhergestellt ist.

Beispiel: Konfigurieren der Multinode-Hochverfügbarkeit in der Azure-Cloudbereitstellung

Lesen Sie dieses Thema, um zu erfahren, wie Sie die Multinode-Lösung für hohe Verfügbarkeit auf Firewalls der SRX-Serie konfigurieren.

Sie können ein Paar virtueller vSRX-Firewalls in Azure so konfigurieren, dass es wie in einer Aktiv/Backup-Multinode-Hochverfügbarkeitskonfiguration funktioniert. Die teilnehmenden Knoten betreiben gleichzeitig aktive Steuerungs- und Datenebenen. Die Knoten sichern sich gegenseitig, um im Falle eines System- oder Hardwareausfalls ein schnelles synchronisiertes Failover zu gewährleisten. Die Interchassis-Verbindung (ICL) zwischen den beiden Geräten synchronisiert und verwaltet die Statusinformationen und verarbeitet Geräte-Failover-Szenarien.

In diesem Beispiel zeigen wir Ihnen, wie Sie Multinode-Hochverfügbarkeit auf zwei Virtuelle Firewall vSRX-Instanzen konfigurieren, die in der Azure-Cloud bereitgestellt werden.

Lesezeit |

45 Minuten |

Konfigurationszeit |

1,5 Stunden |

Beispiele für Voraussetzungen

Anforderungen an VMs |

Zwei virtuelle vSRX-Firewalls in der Azure-Cloud bereitgestellt |

Anforderungen an die Software |

Junos OS Version 23.4R1 oder höher |

Lizenzanforderungen |

Verwenden Sie die Lizenz für die Virtuelle Firewall vSRX oder fordern Sie eine Evaluierungslizenz an. Lizenzen können über das Lizenzmanagementsystem (LMS) von Juniper Networks bezogen werden. Unter den folgenden Links finden Sie weitere Details:

|

Bevor Sie beginnen

Vorteile |

Erhöht die Verfügbarkeit der in Azure bereitgestellten Firewalls der vSRX-Serie, was zu einer verbesserten Zuverlässigkeit und geringeren Ausfallzeiten führt. |

Mehr erfahren |

|

Weitere Informationen |

Funktionsübersicht

Eingesetzte Technologien |

|

Primäre Verifizierungsaufgaben |

|

Überblick über die Topologie

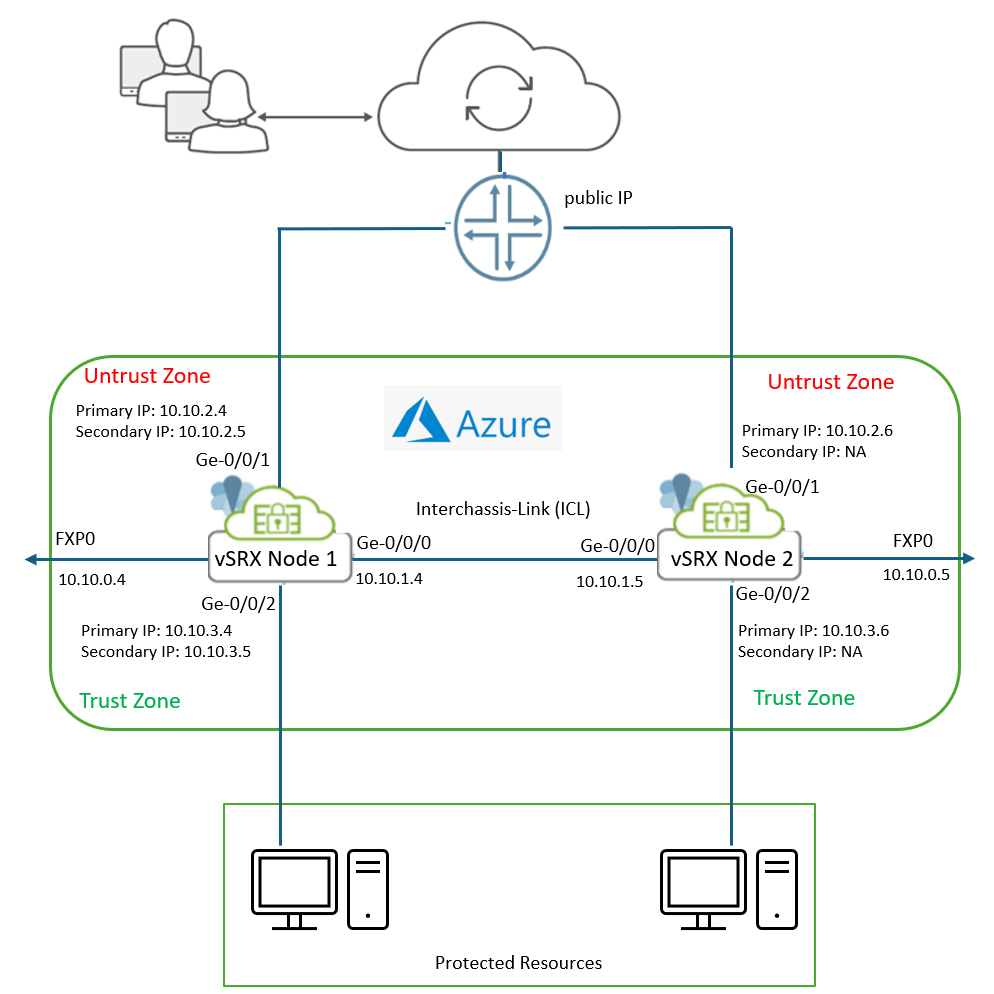

Abbildung 2 zeigt die in diesem Beispiel verwendete Topologie.

bereitgestellten vSRX-VMs

bereitgestellten vSRX-VMs

Die Topologie veranschaulicht eine Multinode-Hochverfügbarkeit (MNHA)-Einrichtung mit zwei Virtuelle Firewall vSRX-Instanzen – Knoten 1 und Knoten 2 –, die in Microsoft Azure bereitgestellt werden. Diese Konfiguration gewährleistet Redundanz und nahtloses Failover für eine sichere Verarbeitung des Datenverkehrs.

Tabelle 2 und Tabelle 3 enthalten die in diesem Beispiel verwendeten Schnittstellen- und IP-Adressdetails.

| Schnittstelle | Subnetz | Private IP | Öffentliche IP | Rolle/Hinweise |

| FXP0 | 10.10.0.0/24 | 10.10.0.4 |

203.0.113.33 | Management-Schnittstelle |

| GE-0/0/0 | 10.10.1.0/24 | 10.10.1.4 |

- | Connects ICL (Inter-Cluster Link) |

| GE-0/0/1 (Primär) | 10.10.2.0/24 | 10.10.2.4 |

- | Verbindet nicht vertrauenswürdige Zone mit dem Internet |

| ge-0/0/1 (sekundär) | 10.10.2.0/24 | 10.10.2.5 |

198.51.100.253 |

Fungiert als sekundäre IP |

| GE-0/0/2 (Primär) | 10.10.3.0/24 | 10.10.3.4 |

- | Verbindet die Vertrauenszone mit dem geschützten Subnetz |

| ge-0/0/2 (sekundär) | 10.10.3.0/24 | 10.10.3.5 |

- | Sekundäre IP |

| Schnittstelle | Subnetz | Private IP | Öffentliche IP | Rolle/Hinweise |

| FXP0 | 10.10.0.0/24 | 10.10.0.5 |

203.0.113.35 | Verwaltungsschnittstelle |

| GE-0/0/0 | 10.10.1.0/24 | 10.10.1.5 |

- | Verbindung zu ICL |

| GE-0/0/1 (Primär) | 10.10.2.0/24 | 10.10.2.6 |

- | Verbindet nicht vertrauenswürdige Zone mit dem Internet |

| GE-0/0/2 (Primär) | 10.10.3.0/24 | 10.10.3.6 |

- | Verbindet die Vertrauenszone mit dem geschützten Subnetz |

Schlüsselkomponenten

vSRX-Knoten

- Knoten 1 und Knoten 2 fungieren als Firewall-Peers in einem MNHA-Cluster.

- Jeder Knoten verfügt über:

- Nicht vertrauenswürdige Schnittstelle (Ge-0/0/1): Stellt eine Verbindung zum öffentlichen Subnetz her, das über Internetzugang verfügt

- Vertrauensschnittstelle (Ge-0/0/2): Stellt eine Verbindung zu geschützten Ressourcen im privaten Subnetz her.

- Management Interface (FXP0): Wird für die Out-of-Band-Verwaltung verwendet.

Öffentliche und private Subnetze

- Beide vSRX-Knoten werden im öffentlichen Subnetz platziert, um die Konnektivität mit dem Internet-Gateway zu gewährleisten.

- Die nicht vertrauenswürdige Seite verarbeitet externen Datenverkehr.

- Geschützte Ressourcen befinden sich im privaten Subnetz und sind mit den Vertrauensschnittstellen beider Knoten verbunden.

Interchassis-Verbindung (ICL)

- Die Schnittstellen Ge-0/0/0 auf beiden Knoten bilden die ICL.

- Verwendet routingfähige IP-Adressen (10.10.1.4 und 10.10.1.5).

Um Virtuelle Firewall vSRX-Instanzen in Microsoft Azure bereitzustellen, müssen Sie das vSRX-Image aus dem Azure Marketplace auswählen und die Einstellungen des virtuellen Computers und die zugehörigen Abhängigkeiten entsprechend Ihren Netzwerkanforderungen anpassen. Dieser Ansatz der manuellen Bereitstellung ist häufig erforderlich, wenn ein MNHA-Setup für vSRX-VMs konfiguriert wird. Dieser Anwendungsfall könnte zwar auch mit einer CloudFormation-Vorlage automatisiert werden, eine solche Vorlage ist derzeit jedoch nicht verfügbar.

Sehen wir uns die Details der einzelnen Schritte zur Bereitstellung der Virtuelle Firewall vSRX auf Microsoft Azure an.

Einrichtung des Azure-Portals

- Ressourcengruppe erstellen

- Einrichtung des administrativen Zugriffs

- Erstellen eines virtuellen Netzwerks (VNet) und von Subnetzen

- Erstellen Sie öffentliche IP-Adressen

- Erstellen einer Netzwerk-Sicherheits-Gruppe (NSG)

- Erstellen eines Speicherkontos

- Bereitstellen von vSRX-VMs

- Erstellen und Zuweisen von "I AM "Berechtigungen für eine verwaltete Identität"

- Erstellen von Schnittstellen-Tags

- Erstellen von Netzwerkschnittstellen

- IP-Adressen für Schnittstellen zuweisen

Nachdem Sie alle Konfigurationen abgeschlossen haben, verwenden Sie die serielle Konsole des Azure-Portals oder Remote-SSH, um sich bei den VMs der Virtuelle Firewall vSRX anzumelden.

Nachdem nun alle im Azure-Portal erforderlichen Konfigurationen abgeschlossen sind, beginnen wir mit der Konfiguration der Virtuelle Firewall vSRX mithilfe der CLI.

Stellen Sie sicher, dass Sie die neueste Version des vSRX-Software-Images (23.4R1 oder höher) verwenden. Sie können die Software von Junos OS für die Virtuelle Firewall vSRX direkt über die CLI aktualisieren. Das Upgrade oder Downgrade von Junos OS kann je nach Größe und Konfiguration des Netzwerks mehrere Stunden dauern. Sie können die gewünschte Datei Junos OS Release for Virtuelle Firewall vSRX.tgz von der Website von Juniper Networks herunterladen. Weitere Informationen finden Sie unter Anweisungen zu Migration, Upgrade und Downgrade.

Konfiguration der virtuellen Firewalls von vSRX

Das Junos IKE-Paket wird für Ihre Firewalls der SRX-Serie für die Multinode-Hochverfügbarkeitskonfiguration empfohlen. Dieses Paket ist als Standardpaket oder als optionales Paket für Firewalls der SRX-Serie erhältlich. Weitere Informationen finden Sie unter Unterstützung für das Junos IKE-Paket .

Wenn das Paket nicht standardmäßig auf Ihrer Firewall der SRX-Serie installiert ist, verwenden Sie den folgenden Befehl, um es zu installieren. Sie benötigen diesen Schritt für die ICL-Verschlüsselung.

user@host> request system software add optional://junos-ike.tgz Verified junos-ike signed by PackageProductionECP256_2022 method ECDSA256+SHA256 Rebuilding schema and Activating configuration... mgd: commit complete Restarting MGD ... ...... Restart cli using the new version ? [yes,no] (yes)

Verifizierung

Verwenden Sie die show-Befehle, um zu bestätigen, dass die Konfiguration ordnungsgemäß funktioniert.

| Aufgabe zur Befehlsüberprüfung | |

|---|---|

|

Zeigen Sie Details zum MNHA-Status auf Ihrem Sicherheitsgerät an, einschließlich des Integritätsstatus des Peer-Knotens. |

show security cloud high- availability information |

Zeigen Sie den Status der MNHA-Bereitstellung in einer öffentlichen Cloud (AWS oder Azure) an. |

- Überprüfen Sie die Details zur Multinode-Hochverfügbarkeit

- Überprüfen Sie die Details zu Multinode-Hochverfügbarkeit

Überprüfen Sie die Details zur Multinode-Hochverfügbarkeit

Zweck

Zeigen Sie die Details des auf Ihrer Virtuelle Firewall vSRX Instance konfigurierten Multinode-Hochverfügbarkeits-Setups an und überprüfen Sie es.

Aktion

Führen Sie im Betriebsmodus den folgenden Befehl auf beiden Geräten aus.

Auf Knoten 1 (aktiver Knoten)

user@srx-01> show chassis high-availability information

Node failure codes:

HW Hardware monitoring LB Loopback monitoring

MB Mbuf monitoring SP SPU monitoring

CS Cold Sync monitoring SU Software Upgrade

Node Status: ONLINE

Local-id: 1

Local-IP: 10.10.1.4

HA Peer Information:

Peer Id: 2 IP address: 10.10.1.5 Interface: ge-0/0/0.0

Routing Instance: default

Encrypted: YES Conn State: UP

Configured BFD Detection Time: 5 * 400ms

Cold Sync Status: COMPLETE

SRG failure event codes:

BF BFD monitoring

IP IP monitoring

IF Interface monitoring

CP Control Plane monitoring

Services Redundancy Group: 1

Deployment Type: CLOUD

Status: ACTIVE

Activeness Priority: 200

Preemption: DISABLED

Process Packet In Backup State: NO

Control Plane State: READY

System Integrity Check: N/A

Failure Events: NONE

Peer Information:

Peer Id: 2

Status : BACKUP

Health Status: HEALTHY

Failover Readiness: READY

user@srx-01> show chassis high-availability information detail

Node level Information:

Node Status: ONLINE

Local-id: 1

Local-IP: 10.10.1.4

HA Peer Information:

Peer-ID: 2 IP address: 10.10.1.5 Interface: ge-0/0/0.0

Routing Instance: default

Encrypted: YES Conn State: UP

Cold Sync Status: COMPLETE

Internal Interface: st0.16000

Internal Local-IP: 180.100.1.1

Internal Peer-IP: 180.100.1.2

Internal Routing-instance: __juniper_private1__

Packet Statistics:

Receive Error : 0 Send Error : 0

Packet-type Sent Received

SRG Status Msg 2 4

SRG Status Ack 4 1

Attribute Msg 2 1

Attribute Ack 1 1

HA Peer Conn events:

Jan 19 05:01:35.819 : HA Peer 180.100.1.2 BFD conn came up

Cold Synchronization:

Status:

Cold synchronization completed for: N/A

Cold synchronization failed for: N/A

Cold synchronization not known for: N/A

Current Monitoring Weight: 0

Progress:

CS Prereq 1 of 1 SPUs completed

1. if_state sync 1 SPUs completed

2. ha peer conn 1 SPUs completed

3. policy data sync 1 SPUs completed

4. cp ready 1 SPUs completed

5. VPN data sync 1 SPUs completed

6. IPID data sync 1 SPUs completed

7. All SPU ready 1 SPUs completed

8. AppID ready 1 SPUs completed

9. Tunnel Sess ready 1 SPUs completed

CS RTO sync 1 of 1 SPUs completed

CS Postreq 1 of 1 SPUs completed

Statistics:

Number of cold synchronization completed: 0

Number of cold synchronization failed: 0

Events:

Jan 19 05:01:38.468 : Cold sync for PFE is RTO sync in process

Jan 19 05:02:35.534 : Cold sync for PFE is Post-req check in process

Jan 19 05:02:36.637 : Cold sync for PFE is Completed

SPU monitoring:

Status: Enabled

Current monitoring weight: 0

Statistics:

SPU up count: 1

NPC up count: 0

SPU down count: 0

NPC down count: 0

Chassis info processing error count: 0

Loopback Information:

PIC Name Loopback Nexthop Mbuf

-------------------------------------------------

Success Success Success

Hardware monitoring:

Status:

Activation status: Enabled

Ctrl Plane Hardware errors: 0

Data Plane Hardware errors: 0

SRGS Information:

Services Redundancy Group: 1

Deployment Type: CLOUD

Status: ACTIVE

Activeness Priority: 200

Hold Timer: 1

Services: [ IPSEC ]

Process Packet In Backup State: NO

Control Plane State: READY

System Integrity Check: N/A

Peer Information:

Failure Events: NONE

Peer Id: 2

Last Advertised HA Status: BACKUP

Last Advertised Health Status: HEALTHY

Failover Readiness: READY

Split-brain Prevention Probe Info:

DST-IP: 10.10.2.6

SRC-IP: 10.10.2.4

Routing Instance: s1-router

Type: ICMP Probe

Status: NOT RUNNING

Result: N/A Reason: N/A

SRG State Change Events:

Jan 19 04:34:15.294 : SRG[1] state UNKNOWN -> HOLD, Reason: State machine start

Jan 19 04:36:32.679 : SRG[1] state HOLD -> ACTIVE, Reason: Split Brain Prevention logic result

Auf Knoten 2 (Backup-Knoten)

user@srx-02# show chassis high-availability information

Node failure codes:

HW Hardware monitoring LB Loopback monitoring

MB Mbuf monitoring SP SPU monitoring

CS Cold Sync monitoring SU Software Upgrade

Node Status: ONLINE

Local-id: 2

Local-IP: 10.10.1.5

HA Peer Information:

Peer Id: 1 IP address: 10.10.1.4 Interface: ge-0/0/0.0

Routing Instance: default

Encrypted: YES Conn State: UP

Configured BFD Detection Time: 5 * 400ms

Cold Sync Status: COMPLETE

SRG failure event codes:

BF BFD monitoring

IP IP monitoring

IF Interface monitoring

CP Control Plane monitoring

Services Redundancy Group: 1

Deployment Type: CLOUD

Status: BACKUP

Activeness Priority: 100

Preemption: DISABLED

Process Packet In Backup State: NO

Control Plane State: READY

System Integrity Check: COMPLETE

Failure Events: NONE

Peer Information:

Peer Id: 1

Status : ACTIVE

Health Status: HEALTHY

Failover Readiness: N/A

user@srx-02# show chassis high-availability information detail

Node level Information:

Node Status: ONLINE

Local-id: 2

Local-IP: 10.10.1.5

HA Peer Information:

Peer-ID: 1 IP address: 10.10.1.4 Interface: ge-0/0/0.0

Routing Instance: default

Encrypted: YES Conn State: UP

Cold Sync Status: COMPLETE

Internal Interface: st0.16000

Internal Local-IP: 180.100.1.2

Internal Peer-IP: 180.100.1.1

Internal Routing-instance: __juniper_private1__

Packet Statistics:

Receive Error : 0 Send Error : 0

Packet-type Sent Received

SRG Status Msg 5 2

SRG Status Ack 1 3

Attribute Msg 1 1

Attribute Ack 1 1

HA Peer Conn events:

Jan 19 05:01:37.814 : HA Peer 180.100.1.1 BFD conn came up

Cold Synchronization:

Status:

Cold synchronization completed for: N/A

Cold synchronization failed for: N/A

Cold synchronization not known for: N/A

Current Monitoring Weight: 0

Progress:

CS Prereq 1 of 1 SPUs completed

1. if_state sync 1 SPUs completed

2. ha peer conn 1 SPUs completed

3. policy data sync 1 SPUs completed

4. cp ready 1 SPUs completed

5. VPN data sync 1 SPUs completed

6. IPID data sync 1 SPUs completed

7. All SPU ready 1 SPUs completed

8. AppID ready 1 SPUs completed

9. Tunnel Sess ready 1 SPUs completed

CS RTO sync 1 of 1 SPUs completed

CS Postreq 1 of 1 SPUs completed

Statistics:

Number of cold synchronization completed: 0

Number of cold synchronization failed: 0

Events:

Jan 19 05:02:40.835 : Cold sync for PFE is Post-req check in process

Jan 19 05:02:41.839 : Cold sync for PFE is Completed

SPU monitoring:

Status: Enabled

Current monitoring weight: 0

Statistics:

SPU up count: 1

NPC up count: 0

SPU down count: 0

NPC down count: 0

Chassis info processing error count: 0

Loopback Information:

PIC Name Loopback Nexthop Mbuf

-------------------------------------------------

Success Success Success

Hardware monitoring:

Status:

Activation status: Enabled

Ctrl Plane Hardware errors: 0

Data Plane Hardware errors: 0

SRGS Information:

Services Redundancy Group: 1

Deployment Type: CLOUD

Status: BACKUP

Activeness Priority: 100

Hold Timer: 60

Services: [ IPSEC ]

Process Packet In Backup State: NO

Control Plane State: READY

System Integrity Check: COMPLETE

Peer Information:

Failure Events: NONE

Peer Id: 1

Last Advertised HA Status: ACTIVE

Last Advertised Health Status: HEALTHY

Failover Readiness: N/A

Split-brain Prevention Probe Info:

DST-IP: 10.10.2.4

SRC-IP: 10.10.2.6

Routing Instance: s1-router

Type: ICMP Probe

Status: NOT RUNNING

Result: N/A Reason: N/A

SRG State Change Events:

Jan 19 05:00:20.814 : SRG[1] state UNKNOWN -> HOLD, Reason: State machine start

Jan 19 05:02:22.476 : SRG[1] state HOLD -> BACKUP, Reason: Peer state Active received

Bedeutung

Überprüfen Sie diese Details in der Befehlsausgabe:

- Details zum lokalen Knoten und Peer-Knoten wie IP-Adresse und ID.

- Das Feld Bereitstellungstyp: CLOUD gibt an, dass die Konfiguration für die Cloud-Bereitstellung gilt.

- Das Feld Services Redundanzgruppe: 1 gibt den Status der SRG1 (ACTIVE oder BACKUP) auf diesem Knoten an.

Überprüfen Sie die Details zu Multinode-Hochverfügbarkeit

Zweck

Überprüfen Sie den Status der Multinode-Hochverfügbarkeits-Bereitstellung in der Azure-Cloud.

Aktion

Führen Sie im Betriebsmodus den folgenden Befehl aus:

user@srx-01> show security cloud high-availability information

Cloud HA Information:

Cloud Type Cloud Service Type Cloud Service Status

AZURE Secondary IP Bind to Local Node

Bedeutung

Überprüfen Sie diese Details in der Befehlsausgabe:

- Cloudtyp: Azure gibt an, dass die Bereitstellung für Azure erfolgt.

- Clouddiensttyp: Sekundäre IP-Adresse gibt an, dass die Azure-Bereitstellung die sekundäre IP-Adresse zum Steuern des Datenverkehrs verwendet.

- Clouddienststatus: An Peerknoten binden gibt die Bindung der sekundären IP-Adresse an den Peerknoten an, was bedeutet, dass der aktuelle Knoten ein Sicherungsknoten ist.

Grundlegende Checkliste zur Fehlerbehebung

- Überprüfen Sie die sekundäre IP-Adresse auf nicht vertrauenswürdige Schnittstelle und vertrauenswürdige Schnittstelle auf derselben vsrx3.0-VM-Instanz.

- Prüfen Sie, ob die vier Tag-Werte mit den Schnittstellennamen übereinstimmen.

- Überprüfen Sie, ob die eingehende Regel korrekt ist, um den Datenverkehr zuzulassen.

- Überprüfen Sie, ob die IP-Weiterleitung im Azure-Portal aktiviert ist.

- Überprüfen Sie die Route des Azure-Portals, und vSRX CLI Route synchronisiert sind.

- Überprüfen Sie die nicht vertrauenswürdige Schnittstelle des aktiven Knotens, um festzustellen, ob die schwebenden IP-Adressen im Azure-Portal daran angefügt sind.

Befehle auf allen Geräten festlegen

Virtuelle Firewall vSRX (Knoten 1)

set chassis high-availability local-id 1 set chassis high-availability local-id local-ip 10.10.1.4 set chassis high-availability peer-id 2 peer-ip 10.10.1.5 set chassis high-availability peer-id 2 interface ge-0/0/0.0 set chassis high-availability peer-id 2 vpn-profile L3HA_IPSEC_VPN set chassis high-availability peer-id 2 liveness-detection minimum-interval 400 set chassis high-availability peer-id 2 liveness-detection multiplier 5 set chassis high-availability services-redundancy-group 1 deployment-type cloud set chassis high-availability services-redundancy-group 1 peer-id 2 set chassis high-availability services-redundancy-group 1 prefix-list pref1 routing-instance s1-router set chassis high-availability services-redundancy-group 1 managed-services ipsec set chassis high-availability services-redundancy-group 1 activeness-priority 200 set security pki ca-profile ISRG_Root_X1 ca-identity ISRG_Root_X1 set security pki ca-profile ISRG_Root_X1 pre-load set security pki ca-profile Lets_Encrypt ca-identity Lets_Encrypt set security pki ca-profile Lets_Encrypt enrollment url https://acme-v02.api.letsencrypt.org/directory set security ike proposal L3HA_IKE_PROP description l3ha_link_encr_tunnel set security ike proposal L3HA_IKE_PROP authentication-method pre-shared-keys set security ike proposal L3HA_IKE_PROP dh-group group14 set security ike proposal L3HA_IKE_PROP authentication-algorithm sha-256 set security ike proposal L3HA_IKE_PROP encryption-algorithm aes-256-cbc set security ike proposal L3HA_IKE_PROP lifetime-seconds 86400 set security ike policy L3HA_IKE_POL description l3ha_link_encr_tunnel set security ike policy L3HA_IKE_POL proposals L3HA_IKE_PROP set security ike policy L3HA_IKE_POL pre-shared-key ascii-text "$abc123" set security ike gateway L3HA_IKE_GW ike-policy L3HA_IKE_POL set security ike gateway L3HA_IKE_GW version v2-only set security ipsec proposal L3HA_IPSEC_PROP description l3ha_link_encr_tunnel set security ipsec proposal L3HA_IPSEC_PROP protocol esp set security ipsec proposal L3HA_IPSEC_PROP encryption-algorithm aes-256-gcm set security ipsec proposal L3HA_IPSEC_PROP lifetime-seconds 300 set security ipsec policy L3HA_IPSEC_POL description l3ha_link_encr_tunnel set security ipsec policy L3HA_IPSEC_POL proposals L3HA_IPSEC_PROP set security ipsec vpn L3HA_IPSEC_VPN ha-link-encryption set security ipsec vpn L3HA_IPSEC_VPN ike gateway L3HA_IKE_GW set security ipsec vpn L3HA_IPSEC_VPN ike ipsec-policy L3HA_IPSEC_POL set security policies from-zone trust to-zone untrust policy policy-1 match source-address any set security policies from-zone trust to-zone untrust policy policy-1 match destination-address any set security policies from-zone trust to-zone untrust policy policy-1 match application any set security policies from-zone trust to-zone untrust policy policy-1 then permit set security zones security-zone trust host-inbound-traffic system-services all set security zones security-zone trust host-inbound-traffic protocols all set security zones security-zone trust interfaces ge-0/0/2.0 set security zones security-zone untrust host-inbound-traffic system-services ping set security zones security-zone untrust interfaces ge-0/0/1.0 set security zones security-zone icl host-inbound-traffic system-services all set security zones security-zone icl host-inbound-traffic protocols all set security zones security-zone icl interfaces ge-0/0/0.0 set security cloud high-availability azure peer-liveliness probe-ip 10.10.2.6 set security cloud high-availability azure peer-liveliness probe-ip source-ip 10.10.2.4 set security cloud high-availability azure peer-liveliness probe-ip routing-instance s1-router set interfaces ge-0/0/0 unit 0 family inet address 10.10.1.4/24 set interfaces ge-0/0/1 unit 0 family inet address 10.10.2.4/24 primary set interfaces ge-0/0/1 unit 0 family inet address 10.10.2.5/24 set interfaces ge-0/0/2 unit 0 family inet address 10.10.3.4/24 primary set interfaces ge-0/0/2 unit 0 family inet address 10.10.3.5/24 set interfaces fxp0 unit 0 set policy-options prefix-list pref1 10.10.2.0/24 set routing-instances s1-router instance-type virtual-router set routing-instances s1-router routing-options static route 0.0.0.0/0 next-hop 10.10.2.1 set routing-instances s1-router interface ge-0/0/1.0 set routing-instances s1-router interface ge-0/0/2.0

Virtuelle Firewall vSRX (Knoten 2)

set chassis high-availability local-id 2 set chassis high-availability local-id local-ip 10.10.1.5 set chassis high-availability peer-id 1 peer-ip 10.10.1.4 set chassis high-availability peer-id 1 interface ge-0/0/0.0 set chassis high-availability peer-id 1 vpn-profile L3HA_IPSEC_VPN set chassis high-availability peer-id 1 liveness-detection minimum-interval 400 set chassis high-availability peer-id 1 liveness-detection multiplier 5 set chassis high-availability services-redundancy-group 1 deployment-type cloud set chassis high-availability services-redundancy-group 1 peer-id 1 set chassis high-availability services-redundancy-group 1 prefix-list pref1 routing-instance s1-router set chassis high-availability services-redundancy-group 1 managed-services ipsec set chassis high-availability services-redundancy-group 1 activeness-priority 100 set security pki ca-profile ISRG_Root_X1 ca-identity ISRG_Root_X1 set security pki ca-profile ISRG_Root_X1 pre-load set security pki ca-profile Lets_Encrypt ca-identity Lets_Encrypt set security pki ca-profile Lets_Encrypt enrollment url https://acme-v02.api.letsencrypt.org/directory set security ike proposal L3HA_IKE_PROP description l3ha_link_encr_tunnel set security ike proposal L3HA_IKE_PROP authentication-method pre-shared-keys set security ike proposal L3HA_IKE_PROP dh-group group14 set security ike proposal L3HA_IKE_PROP authentication-algorithm sha-256 set security ike proposal L3HA_IKE_PROP encryption-algorithm aes-256-cbc set security ike proposal L3HA_IKE_PROP lifetime-seconds 86400 set security ike policy L3HA_IKE_POL description l3ha_link_encr_tunnel set security ike policy L3HA_IKE_POL proposals L3HA_IKE_PROP set security ike policy L3HA_IKE_POL pre-shared-key ascii-text "$abc123" set security ike gateway L3HA_IKE_GW ike-policy L3HA_IKE_POL set security ike gateway L3HA_IKE_GW version v2-only set security ipsec proposal L3HA_IPSEC_PROP description l3ha_link_encr_tunnel set security ipsec proposal L3HA_IPSEC_PROP protocol esp set security ipsec proposal L3HA_IPSEC_PROP encryption-algorithm aes-256-gcm set security ipsec proposal L3HA_IPSEC_PROP lifetime-seconds 300 set security ipsec policy L3HA_IPSEC_POL description l3ha_link_encr_tunnel set security ipsec policy L3HA_IPSEC_POL proposals L3HA_IPSEC_PROP set security ipsec vpn L3HA_IPSEC_VPN ha-link-encryption set security ipsec vpn L3HA_IPSEC_VPN ike gateway L3HA_IKE_GW set security ipsec vpn L3HA_IPSEC_VPN ike ipsec-policy L3HA_IPSEC_POL set security policies from-zone trust to-zone untrust policy policy-1 match source-address any set security policies from-zone trust to-zone untrust policy policy-1 match destination-address any set security policies from-zone trust to-zone untrust policy policy-1 match application any set security policies from-zone trust to-zone untrust policy policy-1 then permit set security zones security-zone trust host-inbound-traffic system-services all set security zones security-zone trust host-inbound-traffic protocols all set security zones security-zone trust interfaces ge-0/0/2.0 set security zones security-zone untrust host-inbound-traffic system-services ping set security zones security-zone untrust interfaces ge-0/0/1.0 set security zones security-zone icl host-inbound-traffic system-services all set security zones security-zone icl host-inbound-traffic protocols all set security zones security-zone icl interfaces ge-0/0/0.0 set security cloud high-availability azure peer-liveliness probe-ip 10.10.2.4 set security cloud high-availability azure peer-liveliness probe-ip source-ip 10.10.2.6 set security cloud high-availability azure peer-liveliness probe-ip routing-instance s1-router set interfaces ge-0/0/0 unit 0 family inet address 10.10.1.5/24 set interfaces ge-0/0/1 unit 0 family inet address 10.10.2.6/24 primary set interfaces ge-0/0/1 unit 0 family inet address 10.10.2.5/24 set interfaces ge-0/0/2 unit 0 family inet address 10.10.3.6/24 primary set interfaces ge-0/0/2 unit 0 family inet address 10.10.3.5/24 set interfaces fxp0 unit 0 set policy-options prefix-list pref1 10.10.2.0/24 set routing-instances s1-router instance-type virtual-router set routing-instances s1-router routing-options static route 0.0.0.0/0 next-hop 10.10.2.1 set routing-instances s1-router interface ge-0/0/1.0 set routing-instances s1-router interface ge-0/0/2.0

Konfigurationsausgabe anzeigen

Bestätigen Sie im Konfigurationsmodus Ihre Konfiguration durch Eingabe der show high availabilityBefehle , show security zonesund show interfaces . Wenn die Ausgabe nicht die beabsichtigte Konfiguration anzeigt, wiederholen Sie die Konfigurationsanweisungen in diesem Beispiel, um sie zu korrigieren.

Virtuelle Firewall vSRX (Knoten 1)

user@srx-01# show chassis high-availability

local-id {

1;

local-ip 10.10.1.4;

}

peer-id 2 {

peer-ip 10.10.1.5;

interface ge-0/0/0.0;

vpn-profile L3HA_IPSEC_VPN;

liveness-detection {

minimum-interval 400;

multiplier 5;

}

}

services-redundancy-group 1 {

deployment-type cloud;

peer-id {

2;

}

prefix-list pref1 {

routing-instance s1-router;

}

managed-services ipsec;

activeness-priority 200;

}

user@srx-01# show security zones

security-zone trust {

host-inbound-traffic {

system-services {

all;

}

protocols {

all;

}

}

interfaces {

ge-0/0/2.0;

}

}

security-zone untrust {

host-inbound-traffic {

system-services {

ping;

}

}

interfaces {

ge-0/0/1.0;

}

}

security-zone icl {

host-inbound-traffic {

system-services {

all;

}

protocols {

all;

}

}

interfaces {

ge-0/0/0.0;

}

}

user@srx-01# show security cloud

high-availability {

azure {

peer-liveliness {

probe-ip 10.10.2.6 source-ip 10.10.2.4 routing-instance s1-router;

}

}

}

user@srx-01# show interfaces

ge-0/0/0 {

unit 0 {

family inet {

address 10.10.1.4/24;

}

}

}

ge-0/0/1 {

unit 0 {

family inet {

address 10.10.2.4/24 {

primary;

}

address 10.10.2.5/24;

}

}

}

ge-0/0/2 {

unit 0 {

family inet {

address 10.10.3.4/24 {

primary;

}

address 10.10.3.5/24;

}

}

}

fxp0 {

unit 0;

}

user@srx-01# show routing-instances

s1-router {

instance-type virtual-router;

routing-options {

static {

route 0.0.0.0/0 next-hop 10.10.2.1;

}

}

interface ge-0/0/1.0;

interface ge-0/0/2.0;

}

Virtuelle Firewall vSRX (Knoten 2)

user@srx-02# show chassis high-availability

local-id {

2;

local-ip 10.10.1.5;

}

peer-id 1 {

peer-ip 10.10.1.4;

interface ge-0/0/0.0;

vpn-profile L3HA_IPSEC_VPN;

liveness-detection {

minimum-interval 400;

multiplier 5;

}

}

services-redundancy-group 1 {

deployment-type cloud;

peer-id {

1;

}

prefix-list pref1 {

routing-instance s1-router;

}

managed-services ipsec;

activeness-priority 100;

}

user@srx-02# show security zones

security-zone trust {

host-inbound-traffic {

system-services {

all;

}

protocols {

all;

}

}

interfaces {

ge-0/0/2.0;

}

}

security-zone untrust {

host-inbound-traffic {

system-services {

ping;

}

}

interfaces {

ge-0/0/1.0;

}

}

security-zone icl {

host-inbound-traffic {

system-services {

all;

}

protocols {

all;

}

}

interfaces {

ge-0/0/0.0;

}

}

user@srx-02# show interfaces

ge-0/0/0 {

unit 0 {

family inet {

address 10.10.1.5/24;

}

}

}

ge-0/0/1 {

unit 0 {

family inet {

address 10.10.2.6/24 {

primary;

}

address 10.10.2.5/24;

}

}

}

ge-0/0/2 {

unit 0 {

family inet {

address 10.10.3.6/24 {

primary;

}

address 10.10.3.5/24;

}

}

}

fxp0 {

unit 0;

}

user@srx-02# show security cloud

high-availability {

azure {

peer-liveliness {

probe-ip 10.10.2.4 source-ip 10.10.2.6 routing-instance s1-router;

}

}

}

user@srx-02# show routing-instances

s1-router {

instance-type virtual-router;

routing-options {

static {

route 0.0.0.0/0 next-hop 10.10.2.1;

}

}

interface ge-0/0/1.0;

interface ge-0/0/2.0;

}

Siehe auch

Tabellarischer Änderungsverlauf

Die Unterstützung der Funktion hängt von der Plattform und der Version ab, die Sie benutzen. Verwenden Sie den Feature-Explorer , um festzustellen, ob eine Funktion auf Ihrer Plattform unterstützt wird.