SUR CETTE PAGE

Configurer les équipements de passerelle pour étendre l’underlay sur le WAN

Configurer les équipements de passerelle pour étendre la superposition sur le WAN

Configurations des équipements de passerelle pour l’extension de l’underlay et de l’overlay

Vérifiez l’extension de la sous-couche et de la superposition sur le WAN

Configurer l’assemblage VXLAN translationnel DCI dans l’instance de commutateur par défaut

Vérifier l’assemblage VXLAN translationnel dans l’instance de commutateur par défaut

Configurations d’équipement de passerelle pour l’assemblage VXLAN global avec MAC-VRF

Vérification de l’assemblage VXLAN global dans une instance MAC-VRF

Optimisation du trafic des machines virtuelles (VMTO) avec l’assemblage VXLAN

Configurer l’assemblage VXLAN pour l’interconnexion du datacenter de couche 2

Ce document décrit les étapes de configuration et de validation de la mise en œuvre de l’interconnexion du datacenter (DCI) à l’aide de l’assemblage VXLAN dans un équipement de passerelle. La fonction d’assemblage VXLAN vous permet d’assembler des identifiants de réseau virtuel (VNI) VXLAN spécifiques pour fournir un étirement de couche 2 entre les centres de données sur une base granulaire.

Les équipements de commutation et de routage de Juniper Network prennent en charge un certain nombre d’options DCI différentes. Par exemple, l’OTT (Over the Top) DCI peut être utilisé pour étendre la superposition entre les PODS. Pour plus de détails, voir OTT DCI . L’un des inconvénients de la méthode OTT est qu’elle étend tous les VLAN entre les POD, soit au niveau de la couche 2, soit au niveau de la couche 3. De plus, l’ICD OTT exige une signification VNI VXLAN de bout en bout. Cela peut être un problème si deux DC/POD sont fusionnés et que les affectations VLAN vers VNI ne se chevauchent.

Dans certains cas, vous souhaitez avoir un contrôle plus granulaire sur les VLAN étendus entre les POD. La fonction d’assemblage VXLAN de Junos vous permet d’effectuer une DCI au niveau du VNI afin d’étendre la connectivité de couche 2 pour chaque VLAN. Vous pouvez également avoir besoin de traduire les VNI pour prendre en charge les instances où les mêmes VNI sont affectés à différents VLAN dans chaque POD. Par exemple, prenons le cas où le VLAN 1 se voit attribuer le VNI 10001 dans le POD 1, tandis que dans le POD 2, le même VLAN est affecté au VNI 20002. Dans ce cas, vous devez soit reconfigurer l’un des POD, soit obtenir un mappage global (chevauchement) des VLAN aux VNI. Vous pouvez également utiliser l’assemblage translationnel pour mapper les valeurs VNI du POD local au VNI utilisé sur le WAN.

Juniper Networks prend en charge l’assemblage VXLAN pour les fabrics IP à 3 et 5 niveaux. En outre, l’assemblage VXLAN est pris en charge pour les architectures de superposition à pont à routage central (CRB), de superposition à pont à routage périphérique (ERB) et de superposition pontée. Ce cas d’utilisation part du principe que vos fabrics POD EVPN-VXLAN sont déjà configurées avec des ports leaves et spines à l’aide d’une ou plusieurs des architectures prises en charge indiquées dans le Tableau 1.

Pour activer la connectivité vxlan entre les deux POD, vous devez ajouter un niveau de routeurs WAN pour étendre l’underlay. L’extension underlay prolonge l’overlay entre les POD. Ensuite, configurez l’assemblage VXLAN sur les périphériques de passerelle pour étendre les VLAN souhaités (désormais représentés sous forme de VNI VXLAN) entre les POD.

Nous utilisons le terme « routeurs WAN » dans ce document. Cela n’implique pas que vous disposez d’un véritable réseau WAN entre les POD. Les routeurs WAN peuvent être situés localement sur les deux POD, comme c’est le cas dans cet exemple. Vous pouvez également utiliser l’assemblage VXLAN sur un réseau WAN étendu lorsque les POD sont géographiquement distants.

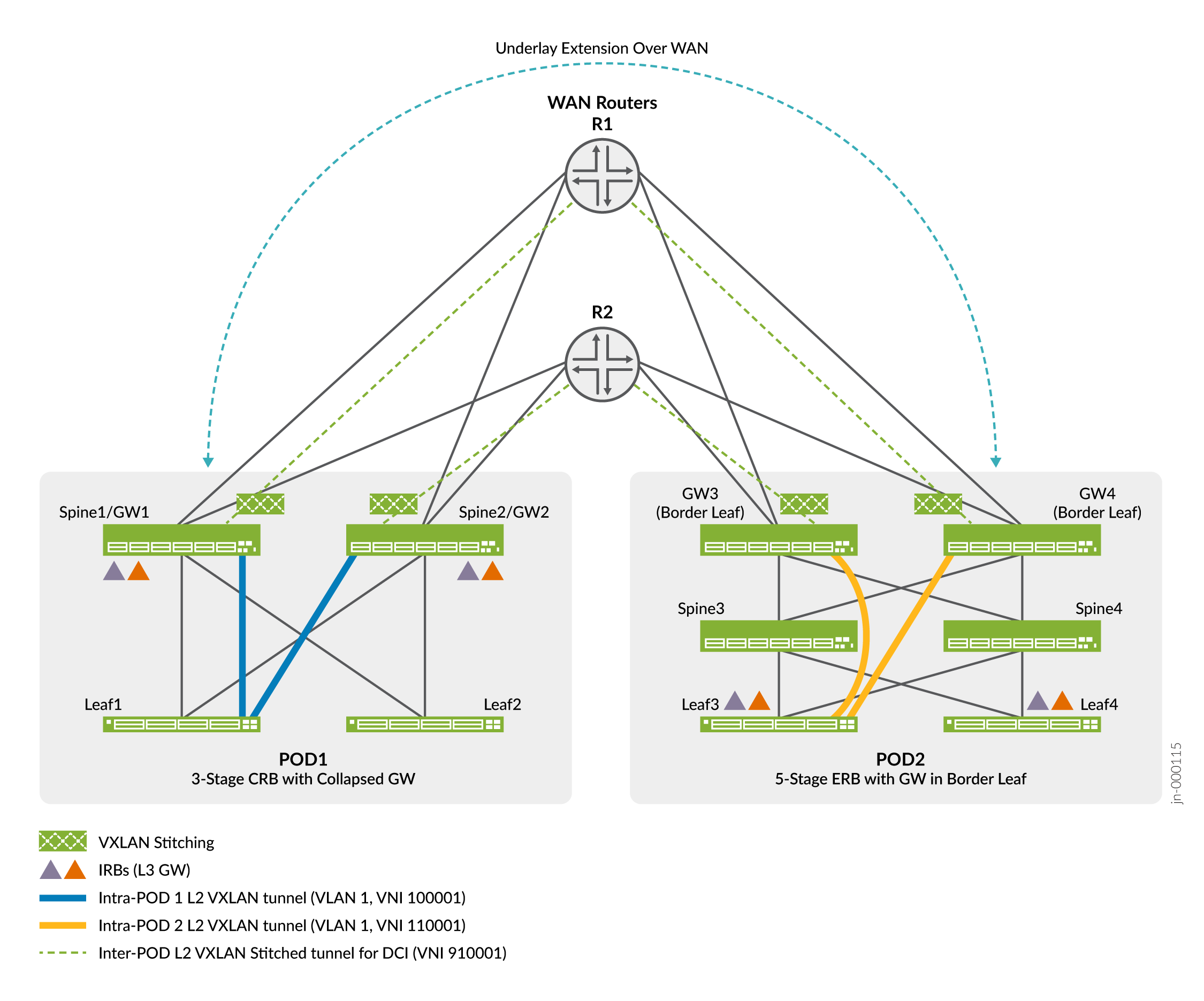

La figure 1 fournit un diagramme de haut niveau illustrant les types de fabrics POD/DC que nous avons validés dans cette conception de référence.

Sur la Figure 1, chaque routeur WAN se connecte à chaque périphérique de passerelle dans les deux POD. Ces connexions et les sessions homologues pair BGP associées permettent d’étendre l’underlay entre les deux POD. Plus précisément, les périphériques annoncent les adresses de bouclage des périphériques de passerelle entre les POD. Cette accessibilité de bouclage établit une session d’appairage basée sur EBGP pour étendre la superposition entre les périphériques de passerelle dans les deux pods.

Le POD 1 représente une architecture CRB à 3 niveaux avec la fonction de passerelle réduite dans les équipements de cœur de réseau. Ainsi, dans le POD 1, les termes spine et gateway sont chacun applicables. En général, nous utiliserons le terme passerelle pour décrire les équipements de cœur de réseau, car l’accent est mis ici sur leur fonctionnalité de passerelle.

Le POD 2, en revanche, est une architecture ERB à 5 niveaux avec des dorsales légères et des passerelles discrètes. Les périphériques de passerelle dans le POD 2 peuvent également être appelés équipements super-spine ou border leaf. Dans le contexte de cet exemple, ils exécutent la fonctionnalité d’assemblage VXLAN et nous les appelons donc périphériques de passerelle.

Le tableau 1 présente les architectures POD que nous avons validées dans le cadre de cette conception de référence.

| POD 1 |

POD 2 |

|---|---|

| Pontage à routage périphérique |

Pontage à routage périphérique |

| Pontage à routage central |

Pontage à routage périphérique |

| Pontage à routage central |

Pontage à routage central |

| Superposition pontée |

Superposition pontée |

| Fabric à 3 ou 5 étages |

Fabric à 3 ou 5 étages |

Parmi les autres éléments à prendre en compte lors de l’utilisation de l’assemblage VXLAN, citons :

-

Vous pouvez combiner les rôles de dorsale et de passerelle dans une conception réduite, comme illustré pour l’espace 1.

-

Le VNI assemblé peut avoir la même valeur (assemblage global) lorsque les POD ont des affectations VLAN à VNI qui se chevauchent, ou peut être converti entre les deux POD. Cette dernière capacité est utile lors de la fusion de POD (DC) qui n’ont pas d’affectations VNI à VLAN qui se chevauchent.

-

Nous prenons en charge l’assemblage VXLAN dans l’instance EVPN du commutateur par défaut (EVI) et dans les instances de routage MAC-VRF.

-

Nous prenons en charge l’assemblage de couche 2 pour le trafic unicast et BUM uniquement. Dans le cas du trafic BUM, le redirecteur désigné (DF) du LAG ESI de la passerelle locale effectue la réplication d’entrée et transmet une copie du trafic BUM à chaque passerelle distante. Au niveau des équipements de passerelle distants, le DF du LAG ESI distant effectue la réplication d’entrée et envoie une copie du trafic BUM à tous les nœuds Leaf du POD local.

-

Nous vous recommandons de configurer les interfaces IRB sur les périphériques de cœur de réseau d’une fabric CRB à l’aide de l’instruction de

proxy-macip-advertisementconfiguration. Cette option garantit un fonctionnement ARP correct sur une fabric CRB EVPN-VXLAN et fait partie de l’architecture de référence CRB. Voir proxy-mac-ip-advertisement pour plus d’informations sur cette option.

Notez ce qui suit à propos de la conception de référence de la fabric EVPN-VXLAN :

-

Cet exemple suppose que les niveaux des périphériques Spine et Leaf dans les deux POD existent déjà et sont opérationnels. Par conséquent, cette rubrique fournit la configuration de l’appairage de sous-couche EBGP de passerelle vers routeur WAN, l’appairage de superposition EBGP inter-POD et la configuration nécessaire pour l’assemblage VXLAN.

Pour plus d’informations sur la configuration des équipements Spine et Leaf dans les deux POD, consultez les rubriques suivantes :

-

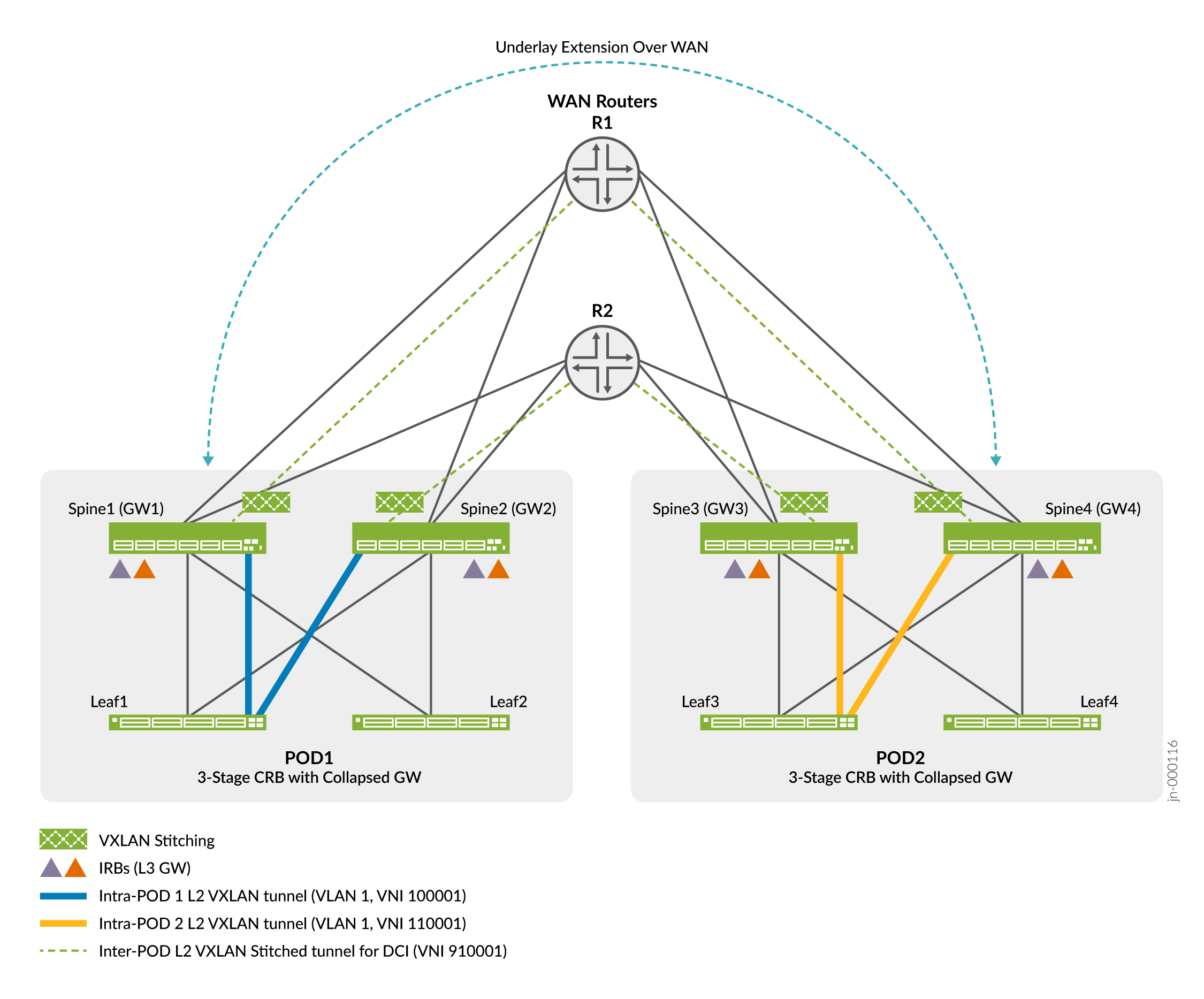

Cet exemple intègre les routeurs WAN dans une fabric EVPN-VXLAN existante à deux POD. Pour garder l’accent sur l’assemblage VXLAN, les deux POD de l’exemple utilisent la même fabric Clos à 3 étapes basée sur une architecture CRB. En plus de leur rôle de passerelles VXLAN de couche 3, les dorsales assurent également la fonction d’assemblage VXLAN. Le résultat est un exemple d’architecture de passerelle réduite.

La figure 2 montre l’exemple de topologie d’assemblage VXLAN basé sur le CRB de la passerelle réduite.

Figure 2 : exemple de topologie d’assemblage VXLAN

d’assemblage VXLAN

Dans cet exemple, vous ajoutez la fonctionnalité de passerelle à une configuration de cœur de réseau CRB préexistante. Comme indiqué ci-dessus, nous prenons également en charge les architectures à 5 niveaux, la couche super-spine exécutant les fonctions d’appairage et d’assemblage de passerelle. Nous vous recommandons d’utiliser un périphérique de passerelle discrète pour une évolutivité et des performances maximales. Dans le cas d’une architecture ERB à 3 ou 5 niveaux, vous ajoutez la configuration de passerelle aux équipements Lean Spine ou Super Spine respectivement.

-

Lorsque vous configurez l’appairage BGP de superposition entre les POD, vous pouvez utiliser IBGP ou EBGP. En règle générale, vous utilisez IBGP si vos centres de données (POD) utilisent le même numéro d’AS (autonomous system) et EBGP si vos POD utilisent des numéros AS différents. Notre exemple utilise des numéros AS différents dans chaque POD, c’est pourquoi l’appairage EBGP est utilisé pour étendre la superposition entre les POD.

-

Une fois que vous avez intégré les routeurs WAN pour étendre l’underlay et l’overlay entre les deux POD, vous configurez l’assemblage VXLAN translationnel pour étendre un VLAN donné entre les POD. L’assemblage VXLAN translationnel convertit la valeur VNI utilisée localement dans chaque POD en une valeur VNI commune utilisée sur l’ensemble du segment WAN. Notez que dans notre exemple, nous attribuons au VLAN 1 une valeur VNI différente (sans chevauchement) dans chaque POD. C’est pourquoi nous utilisons l’assemblage translationnel dans ce cas. Vous utilisez normalement l’assemblage en mode global lorsque la même valeur VNI est mappée au même VLAN dans les deux POD.

Quelle est la prochaine étape ?

Configurer les équipements de passerelle pour étendre l’underlay sur le WAN

Cette section vous montre comment configurer les périphériques de passerelle réduits (une dorsale CRB avec une fonctionnalité de passerelle d’assemblage VXLAN ajoutée) afin qu’ils puissent communiquer avec les périphériques WAN. Rappelons que chaque POD dispose déjà d’une sous-couche entièrement fonctionnelle et d’une superposition CRB basées sur l’implémentation de référence d’une architecture CRB à 3 niveaux. Pour plus d’informations, reportez-vous à la section Conception et implémentation de la superposition de pontage à routage central .

Vous configurez les périphériques de passerelle/de cœur de réseau pour qu’ils s’appaairent avec les routeurs WAN afin d’étendre l’underlay entre les deux POD. Cela implique de configurer l’appairage et la stratégie EBGP pour baliser et annoncer les routes de bouclage à partir de chaque passerelle. Ces routes établissent les sessions d’appairage EBGP inter-POD qui étendent la superposition de fabric dans la section suivante.

La configuration des routeurs WAN n’entre pas dans le cadre de ce document. Il leur suffit de prendre en charge les interfaces Ethernet agrégées et l’appairage EBGP avec les équipements de passerelle. Dans cet exemple, les routeurs WAN doivent annoncer à nouveau toutes les routes reçues d’un POD à l’autre. Dans le cas d’un équipement Junos, il s’agit de la stratégie par défaut pour l’appairage de sous-couche EBGP dans cet exemple.

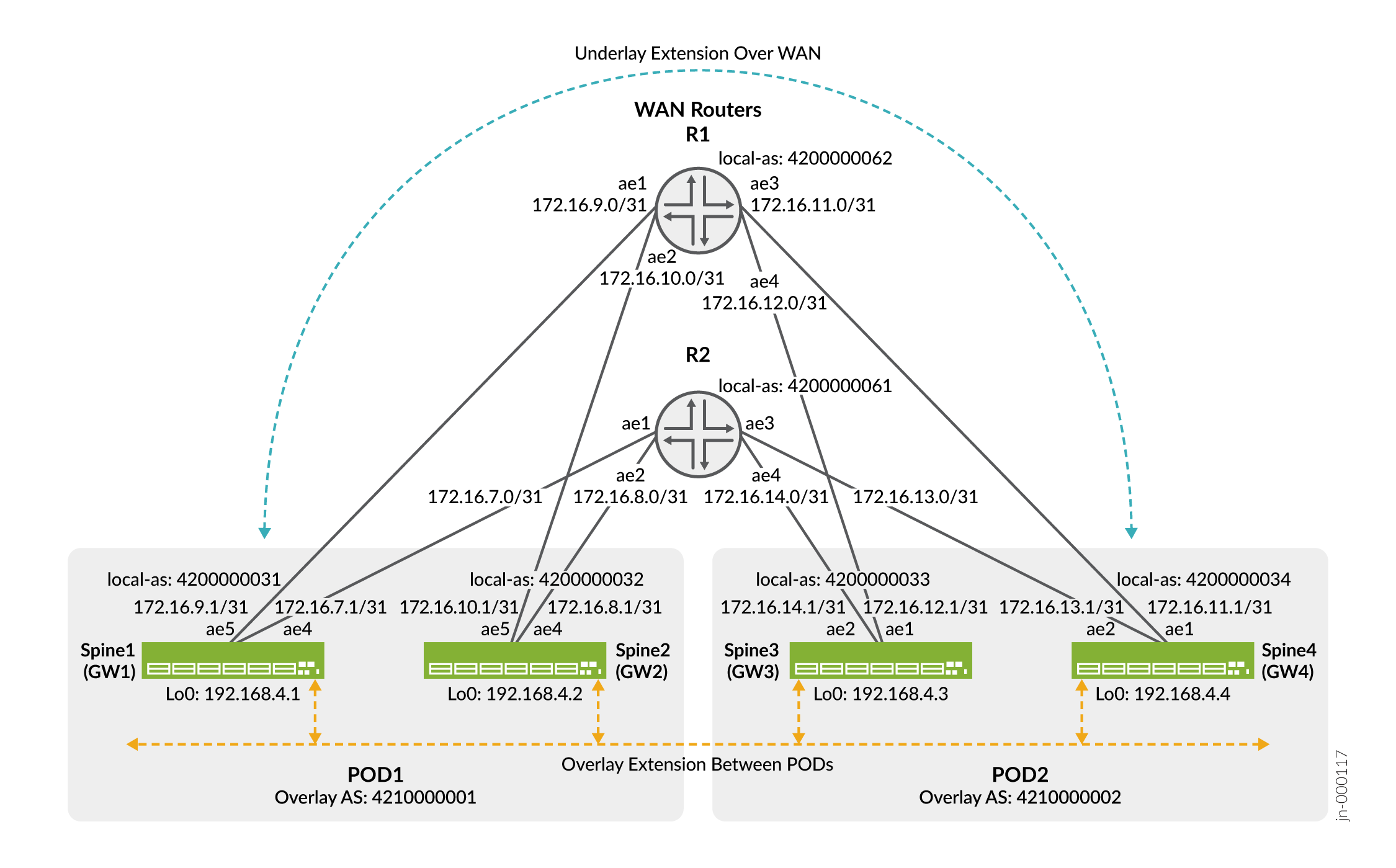

La Figure 3 fournit des détails concernant les interfaces, l’adressage IP et la numérotation AS pour la partie DCI des réseaux POD.

La configuration de tous les équipements de passerelle est similaire. Nous vous guiderons tout au long de la configuration de l’appareil de la passerelle 1, puis vous fournirons le delta de configuration complet pour les 3 autres passerelles.

Gateway 1

Configurer les équipements de passerelle pour étendre la superposition sur le WAN

Cette section montre comment étendre la superposition EVPN entre les deux POD à l’aide d’EBGP. Rappelons que dans cet exemple, les deux POD ont des numéros AS uniques, c’est donc EBGP qui est utilisé.

Comme c’est souvent le cas avec les fabrics CRB à 3 niveaux, nos équipements de cœur de réseau (passerelles) fonctionnent comme des réflecteurs de route dans l’overlay des équipements de branche dans leurs POD respectifs. Dans cette section, vous allez définir un nouveau groupe d’appairage EBGP qui étend la superposition entre les POD. Reportez-vous à la Figure 3 pour plus de détails sur la numérotation AS et les adresses de bouclage de l’équipement Spine.

La configuration de tous les équipements de passerelle est similaire. Une fois de plus, nous vous guiderons tout au long de la configuration de l’appareil de passerelle 1 et vous fournirons le delta de configuration complet pour les 3 autres passerelles.

Gateway 1

Configurations des équipements de passerelle pour l’extension de l’underlay et de l’overlay

Cette section fournit le delta de configuration pour les quatre périphériques de passerelle. Vous ajoutez ce delta à la ligne de base CRB initiale pour étendre l’underlay et l’overlay du POD sur le WAN.

Les deux dernières instructions modifient la stratégie d’underlay de structure existante pour bloquer la nouvelle publication des routes balisées avec la wan_underlay_comm communauté à partir des autres équipements Leaf.

Passerelle 1 (POD 1)

set interfaces et-0/0/1 ether-options 802.3ad ae4 set interfaces ae4 unit 0 family inet address 172.16.7.1/31 set interfaces et-0/0/2 ether-options 802.3ad ae5 set interfaces ae5 unit 0 family inet address 172.16.9.1/31 set protocols bgp group underlay-bgp-wan type external set protocols bgp group underlay-bgp-wan local-as 4200000031 set protocols bgp group underlay-bgp-wan neighbor 172.16.7.0 peer-as 4200000061 set protocols bgp group underlay-bgp-wan neighbor 172.16.9.0 peer-as 4200000062 set policy-options policy-statement wan_import from community wan_underlay_comm set policy-options policy-statement wan_import then local-preference subtract 10 set protocols bgp group underlay-bgp-wan import wan-import set policy-options policy-statement underlay-clos-export-wan term loopback from interface lo0.0 set policy-options policy-statement underlay-clos-export-wan term loopback then community add wan_underlay_comm set policy-options policy-statement underlay-clos-export-wan term loopback then accept set policy-options policy-statement underlay-clos-export-wan term def then reject set policy-options community wan_underlay_comm members 12345:12345 set protocols bgp group underlay-bgp-wan export underlay-clos-export-wan set protocols bgp group underlay-bgp-wan multipath multiple-as set protocols bgp group underlay-bgp-wan bfd-liveness-detection minimum-interval 1000 set protocols bgp group underlay-bgp-wan bfd-liveness-detection multiplier 3 set protocols bgp group underlay-bgp-wan bfd-liveness-detection session-mode automatic set protocols bgp group overlay-ebgp-extn-dci type external set protocols bgp group overlay-ebgp-extn-dci multihop no-nexthop-change set protocols bgp group overlay-ebgp-extn-dci local-address 192.168.4.1 set protocols bgp group overlay-ebgp-extn-dci family evpn signaling delay-route-advertisements minimum-delay routing-uptime 400 set protocols bgp group overlay-ebgp-extn-dci family route-target external-paths 2 set protocols bgp group overlay-ebgp-extn-dci local-as 4210000001 set protocols bgp group overlay-ebgp-extn-dci multipath multiple-as set protocols bgp group overlay-ebgp-extn-dci neighbor 192.168.4.3 peer-as 4210000002 set protocols bgp group overlay-ebgp-extn-dci neighbor 192.168.4.4 peer-as 4210000002 set protocols bgp group overlay-ebgp-extn-dci bfd-liveness-detection minimum-interval 4000 set protocols bgp group overlay-ebgp-extn-dci bfd-liveness-detection multiplier 3 set protocols bgp group overlay-ebgp-extn-dci bfd-liveness-detection session-mode automatic set policy-options policy-statement underlay-clos-export term from_wan from community underlay-clos-export set policy-options policy-statement underlay-clos-export term from_wan then reject

Passerelle 2 (Pod 1)

set interfaces et-0/0/1 ether-options 802.3ad ae4 set interfaces ae4 unit 0 family inet address 172.16.8.1/31 set interfaces et-0/0/2 ether-options 802.3ad ae5 set interfaces ae5 unit 0 family inet address 172.16.10.1/31 set protocols bgp group underlay-bgp-wan type external set protocols bgp group underlay-bgp-wan local-as 4200000032 set protocols bgp group underlay-bgp-wan neighbor 172.16.8.0 peer-as 4200000061 set protocols bgp group underlay-bgp-wan neighbor 172.16.10.0 peer-as 4200000062 set policy-options policy-statement wan_import from community wan_underlay_comm set policy-options policy-statement wan_import then local-preference subtract 10 set protocols bgp group underlay-bgp-wan import wan-import set policy-options policy-statement underlay-clos-export-wan term loopback from interface lo0.0 set policy-options policy-statement underlay-clos-export-wan term loopback then community add wan_underlay_comm set policy-options policy-statement underlay-clos-export-wan term loopback then accept set policy-options policy-statement underlay-clos-export-wan term def then reject set policy-options community wan_underlay_comm members 12345:12345 set protocols bgp group underlay-bgp-wan export underlay-clos-export-wan set protocols bgp group underlay-bgp-wan multipath multiple-as set protocols bgp group underlay-bgp-wan bfd-liveness-detection minimum-interval 1000 set protocols bgp group underlay-bgp-wan bfd-liveness-detection multiplier 3 set protocols bgp group underlay-bgp-wan bfd-liveness-detection session-mode automatic set protocols bgp group overlay-ebgp-extn-dci type external set protocols bgp group overlay-ebgp-extn-dci multihop no-nexthop-change set protocols bgp group overlay-ebgp-extn-dci local-address 192.168.4.2 set protocols bgp group overlay-ebgp-extn-dci family evpn signaling delay-route-advertisements minimum-delay routing-uptime 400 set protocols bgp group overlay-ebgp-extn-dci family route-target external-paths 2 set protocols bgp group overlay-ebgp-extn-dci local-as 4210000001 set protocols bgp group overlay-ebgp-extn-dci multipath multiple-as set protocols bgp group overlay-ebgp-extn-dci neighbor 192.168.4.3 peer-as 4210000002 set protocols bgp group overlay-ebgp-extn-dci neighbor 192.168.4.4 peer-as 4210000002 set protocols bgp group overlay-ebgp-extn-dci bfd-liveness-detection minimum-interval 4000 set protocols bgp group overlay-ebgp-extn-dci bfd-liveness-detection multiplier 3 set protocols bgp group overlay-ebgp-extn-dci bfd-liveness-detection session-mode automatic set policy-options policy-statement underlay-clos-export term from_wan from community underlay-clos-export set policy-options policy-statement underlay-clos-export term from_wan then reject

Passerelle 3 (POD 2)

set interfaces et-0/0/1 ether-options 802.3ad ae1 set interfaces ae1 unit 0 family inet address 172.16.12.1/31 set interfaces et-0/0/2 ether-options 802.3ad ae2 set interfaces ae2 unit 0 family inet address 172.16.14.1/31 set protocols bgp group underlay-bgp-wan type external set protocols bgp group underlay-bgp-wan local-as 4200000033 set protocols bgp group underlay-bgp-wan neighbor 172.16.12.0 peer-as 4200000062 set protocols bgp group underlay-bgp-wan neighbor 172.16.14.0 peer-as 4200000061 set policy-options policy-statement wan_import from community wan_underlay_comm set policy-options policy-statement wan_import then local-preference subtract 10 set protocols bgp group underlay-bgp-wan import wan-import set policy-options policy-statement underlay-clos-export-wan term loopback from interface lo0.0 set policy-options policy-statement underlay-clos-export-wan term loopback then community add wan_underlay_comm set policy-options policy-statement underlay-clos-export-wan term loopback then accept set policy-options policy-statement underlay-clos-export-wan term def then reject set policy-options community wan_underlay_comm members 12345:12345 set protocols bgp group underlay-bgp-wan export underlay-clos-export-wan set protocols bgp group underlay-bgp-wan multipath multiple-as set protocols bgp group underlay-bgp-wan bfd-liveness-detection minimum-interval 1000 set protocols bgp group underlay-bgp-wan bfd-liveness-detection multiplier 3 set protocols bgp group underlay-bgp-wan bfd-liveness-detection session-mode automatic set protocols bgp group overlay-ebgp-extn-dci type external set protocols bgp group overlay-ebgp-extn-dci multihop no-nexthop-change set protocols bgp group overlay-ebgp-extn-dci local-address 192.168.4.3 set protocols bgp group overlay-ebgp-extn-dci family evpn signaling delay-route-advertisements minimum-delay routing-uptime 400 set protocols bgp group overlay-ebgp-extn-dci family route-target external-paths 2 set protocols bgp group overlay-ebgp-extn-dci local-as 4210000002 set protocols bgp group overlay-ebgp-extn-dci multipath multiple-as set protocols bgp group overlay-ebgp-extn-dci neighbor 192.168.4.1 peer-as 4210000001 set protocols bgp group overlay-ebgp-extn-dci neighbor 192.168.4.2 peer-as 4210000001 set protocols bgp group overlay-ebgp-extn-dci bfd-liveness-detection minimum-interval 4000 set protocols bgp group overlay-ebgp-extn-dci bfd-liveness-detection multiplier 3 set protocols bgp group overlay-ebgp-extn-dci bfd-liveness-detection session-mode automatic set policy-options policy-statement underlay-clos-export term from_wan from community underlay-clos-export set policy-options policy-statement underlay-clos-export term from_wan then reject

Passerelle 4 (POD 2)

set interfaces et-0/0/1 ether-options 802.3ad ae1 set interfaces ae1 unit 0 family inet address 172.16.11.1/31 set interfaces et-0/0/2 ether-options 802.3ad ae2 set interfaces ae2 unit 0 family inet address 172.16.13.1/31 set protocols bgp group underlay-bgp-wan type external set protocols bgp group underlay-bgp-wan local-as 4200000034 set protocols bgp group underlay-bgp-wan neighbor 172.16.11.0 peer-as 4200000062 set protocols bgp group underlay-bgp-wan neighbor 172.16.12.0 peer-as 4200000061 set policy-options policy-statement wan_import from community wan_underlay_comm set policy-options policy-statement wan_import then local-preference subtract 10 set protocols bgp group underlay-bgp-wan import wan-import set policy-options policy-statement underlay-clos-export-wan term loopback from interface lo0.0 set policy-options policy-statement underlay-clos-export-wan term loopback then community add wan_underlay_comm set policy-options policy-statement underlay-clos-export-wan term loopback then accept set policy-options policy-statement underlay-clos-export-wan term def then reject set policy-options community wan_underlay_comm members 12345:12345 set protocols bgp group underlay-bgp-wan export underlay-clos-export-wan set protocols bgp group underlay-bgp-wan multipath multiple-as set protocols bgp group underlay-bgp-wan bfd-liveness-detection minimum-interval 1000 set protocols bgp group underlay-bgp-wan bfd-liveness-detection multiplier 3 set protocols bgp group underlay-bgp-wan bfd-liveness-detection session-mode automatic set protocols bgp group overlay-ebgp-extn-dci type external set protocols bgp group overlay-ebgp-extn-dci multihop no-nexthop-change set protocols bgp group overlay-ebgp-extn-dci local-address 192.168.4.4 set protocols bgp group overlay-ebgp-extn-dci family evpn signaling delay-route-advertisements minimum-delay routing-uptime 400 set protocols bgp group overlay-ebgp-extn-dci family route-target external-paths 2 set protocols bgp group overlay-ebgp-extn-dci local-as 4210000002 set protocols bgp group overlay-ebgp-extn-dci multipath multiple-as set protocols bgp group overlay-ebgp-extn-dci neighbor 192.168.4.1 peer-as 4210000001 set protocols bgp group overlay-ebgp-extn-dci neighbor 192.168.4.2 peer-as 4210000001 set protocols bgp group overlay-ebgp-extn-dci bfd-liveness-detection minimum-interval 4000 set protocols bgp group overlay-ebgp-extn-dci bfd-liveness-detection multiplier 3 set protocols bgp group overlay-ebgp-extn-dci bfd-liveness-detection session-mode automatic set policy-options policy-statement underlay-clos-export term from_wan from community underlay-clos-export set policy-options policy-statement underlay-clos-export term from_wan then reject

Vérifiez l’extension de la sous-couche et de la superposition sur le WAN

Cette section montre comment vérifier que les équipements de passerelle sont correctement intégrés dans le WAN pour étendre les réseaux underlay et overlay entre les deux POD.

Configurer l’assemblage VXLAN translationnel DCI dans l’instance de commutateur par défaut

Dans cette section, vous allez configurer l’assemblage VXLAN dans les périphériques de passerelle pour fournir un étirement de couche 2 entre les deux POD à l’aide de l’instance de commutateur par défaut. Nous prenons en charge l’assemblage VXLAN dans l’instance de commutateur par défaut et dans les instances MAC-VRF. Nous commençons par l’instance de commutateur par défaut, puis nous montrons le delta pour le cas de l’instance MAC-VRF.

L’assemblage VXLAN prend en charge à la fois un mode global et un mode translationnel. En mode global, le VNI reste le même de bout en bout, c’est-à-dire à la fois sur les POD et sur le réseau WAN. Vous utilisez le mode global lorsque les affectations VLAN et VNI se chevauchent entre les POD. En mode translationnel, vous mappez une valeur VNI POD locale à un VNI utilisé sur le WAN.

Vous configurez l’assemblage VXLAN uniquement sur les périphériques de passerelle. Les équipements leaf ne nécessitent aucune modification. Dans les structures ERB, les équipements Lean Spine ne nécessitent pas non plus de modifications si une couche super-spine exécute la fonction de passerelle.

Le Tableau 2 présente les attributions de VLAN et de VNI POD. Dans cet exemple, les POD utilisent un VNI différent pour le même VLAN. C’est pourquoi vous configurez l’assemblage translationnel dans ce cas. Grâce à l’assemblage translationnel, le VNI peut être unique à chaque POD tout en étant assemblé à une affectation VNI partagée sur le WAN.

| POD 1 |

POD 2 |

WAN DCI |

|---|---|---|

| VLAN 1 |

||

| VNI : 100001 |

VNI : 110001 |

VNI : 910001 |

| VLAN 2 |

||

| VNI : 100002 |

VNI : 110002 |

VNI : 910002 |

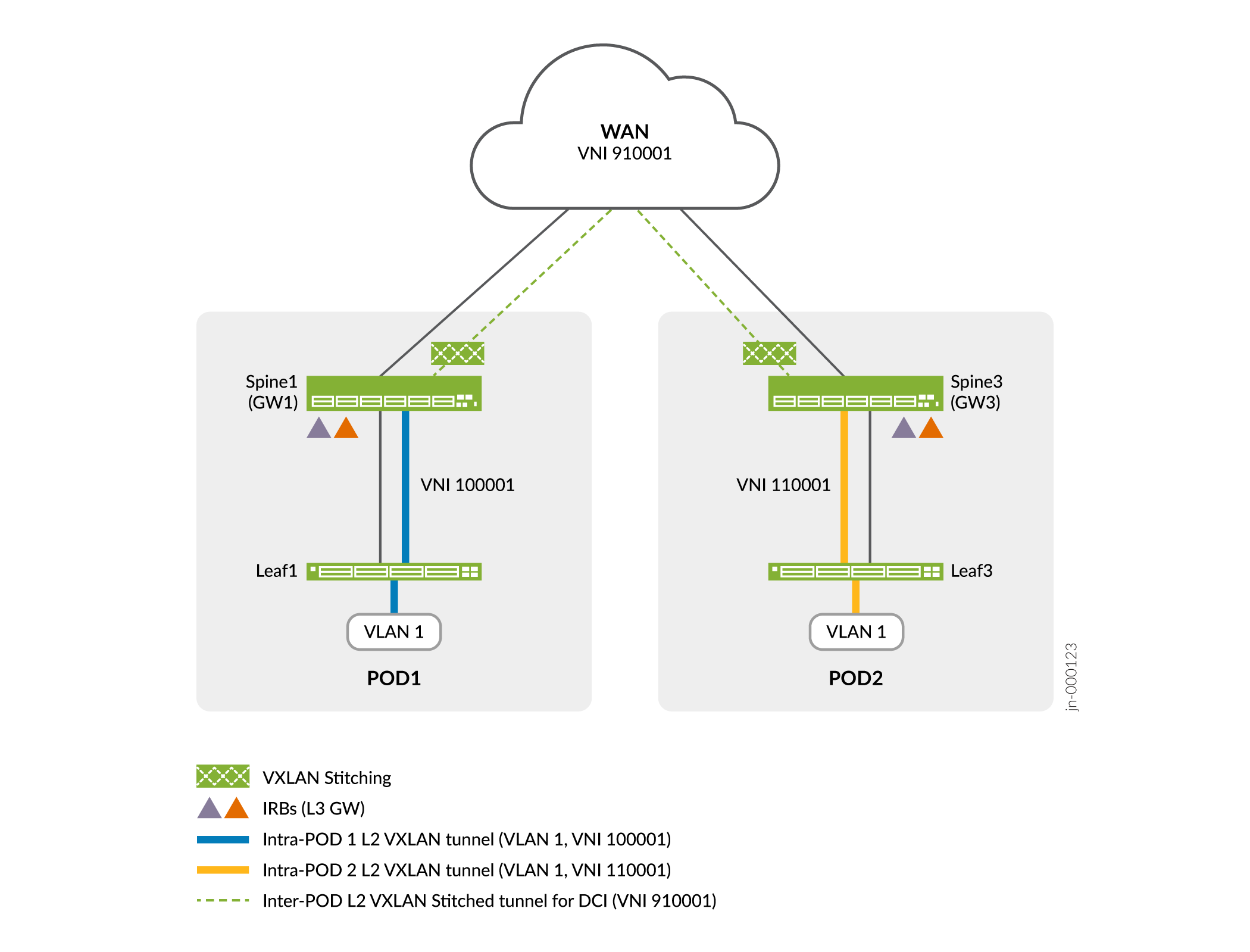

La figure 4 présente une vue d’ensemble du plan d’assemblage VXLAN pour le VLAN 1 dans notre exemple.

La figure 4 montre que le VLAN 1 du POD 1 utilise le VNI 100001, tandis que le même VLAN du POD 2 correspond à 11000. Vous reliez les deux VLAN à un 910001 VNI commun pour le transport sur le WAN. Lorsqu’elle est reçue du WAN, la passerelle reconvertit le VNI assemblé en VNI utilisé localement dans son POD.

Là encore, la configuration sur les passerelles est similaire. Nous vous guidons à travers les étapes nécessaires sur l’équipement de passerelle 1 et fournissons le delta de configuration pour les autres nœuds de passerelle.

Procédez comme suit pour configurer l’assemblage VXLAN translationnel sur la passerelle 1.

Gateway 1

Configurations d’équipement de passerelle pour l’assemblage VXLAN translationnel dans une instance de commutateur par défaut

Cette section fournit le delta de configuration pour les quatre périphériques de passerelle. Vous ajoutez ce delta à la ligne de base CRB que vous avez modifiée pour DCI sur le WAN. Une fois que vous avez étendu l’underlay et l’overlay, les configurations suivantes effectuent un assemblage VXLAN translationnel entre le VNI du POD local et le VNI sur le WAN.

Passerelle 1 (POD 1)

set protocols evpn interconnect vrf-target target:60001:60001 set protocols evpn interconnect route-distinguisher 192.168.4.1:30000 set protocols evpn interconnect esi 00:00:ff:ff:00:11:00:00:00:01 set protocols evpn interconnect esi all-active set protocols evpn interconnect interconnected-vni-list 910001 set protocols evpn interconnect interconnected-vni-list 910002 set vlans EP-TYPE-2-VLAN-1 vxlan translation-vni 910001 set vlans EP-TYPE-2-VLAN-2 vxlan translation-vni 910002

Passerelle 2 (Pod 1)

set protocols evpn interconnect vrf-target target:60001:60001 set protocols evpn interconnect route-distinguisher 192.168.4.2:30000 set protocols evpn interconnect esi 00:00:ff:ff:00:11:00:00:00:01 set protocols evpn interconnect esi all-active set protocols evpn interconnect interconnected-vni-list 910001 set protocols evpn interconnect interconnected-vni-list 910002 set vlans EP-TYPE-2-VLAN-1 vxlan translation-vni 910001 set vlans EP-TYPE-2-VLAN-2 vxlan translation-vni 910002

Passerelle 3 (POD 2)

set protocols evpn interconnect vrf-target target:60001:60001 set protocols evpn interconnect route-distinguisher 192.168.4.3:30000 set protocols evpn interconnect esi 00:00:ff:ff:00:22:00:00:00:01 set protocols evpn interconnect esi all-active set protocols evpn interconnect interconnected-vni-list 910001 set protocols evpn interconnect interconnected-vni-list 910002 set vlans EP-TYPE-2-VLAN-1 vxlan translation-vni 910001 set vlans EP-TYPE-2-VLAN-2 vxlan translation-vni 910002

Passerelle 4 (POD 2)

set protocols evpn interconnect vrf-target target:60001:60001 set protocols evpn interconnect route-distinguisher 192.168.4.4:30000 set protocols evpn interconnect esi 00:00:ff:ff:00:22:00:00:00:01 set protocols evpn interconnect esi all-active set protocols evpn interconnect interconnected-vni-list 910001 set protocols evpn interconnect interconnected-vni-list 910002 set vlans EP-TYPE-2-VLAN-1 vxlan translation-vni 910001 set vlans EP-TYPE-2-VLAN-2 vxlan translation-vni 910002

Vérifier l’assemblage VXLAN translationnel dans l’instance de commutateur par défaut

Assemblage VXLAN dans une instance de routage MAC-VRF

Nous prenons en charge l’assemblage VXLAN global et translationnel dans les instances de routage MAC-VRF. Comme nous avons démontré l’assemblage de translation pour l’instance de commutateur par défaut précédente, dans le cas MAC-VRF, nous montrons l’assemblage VXLAN en mode global.

La couverture des instances de routage MAC-VRF dépasse le cadre du présent document. Encore une fois, nous supposons que vous disposez d’une structure CRB fonctionnelle avec des instances MAC-VRF configurées conformément à la ligne de base de référence. Pour plus d’informations sur la configuration de MAC-VRF, reportez-vous à la section Présentation du type d’instance de routage MAC-VRF et à un exemple de cas d’utilisation des services EVPN-VXLAN DC IP Fabric MAC VRF L2.

Pour garder l’accent sur la fonctionnalité d’assemblage VXLAN, nous appelons le delta pour l’ajout de l’assemblage VXLAN à un MAC-VRF existant. Comme pour l’instance de commutateur par défaut, nous appliquons la configuration d’assemblage uniquement aux périphériques de passerelle. Dans le cas de MAC-VRF, cependant, vous configurez le mappage VLAN vers VNI dans l’instance MAC-VRF, plutôt qu’au niveau de la [edit vlans] hiérarchie. Une autre différence dans le cas MAC-VRF est que vous configurez l’instruction dans l’instance de routage plutôt qu’au interconnected-vni-list niveau de la [edit protocols evpn interconnect interconnected-vni-list] hiérarchie.

L’objectif de cet exemple est d’effectuer un assemblage VXLAN global pour les VLAN 1201 et 1202, qui correspondent respectivement aux VNI VXLAN 401201 et 401201. Vous configurez le même mappage VLAN à VNI dans les deux POD. Vous pouvez utiliser l’assemblage en mode global, car les affectations VLAN à VNI se chevauchent dans les deux POD.

Vous ajoutez les commandes suivantes aux périphériques de passerelle pour l’instance MAC-VRF qui effectuera l’assemblage. La configuration définit le LAG ESI utilisé entre les passerelles locales et spécifie la liste des VNI interconnectés.

Une configuration similaire est requise sur tous les équipements de passerelle. Comme précédemment, nous passons en revue les détails de configuration de l’équipement de passerelle 1, puis fournissons le delta de configuration complet pour les autres passerelles.

Dans l’exemple ci-dessous, vous configurez les VNI 401201 et 401202 pour l’assemblage VXLAN sur le segment WAN.

set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect vrf-target target:60005:60001 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect route-distinguisher 192.168.4.1:46000 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect esi 00:00:ff:ff:00:11:00:04:00:01 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect esi all-active set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect interconnected-vni-list 401201 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect interconnected-vni-list 401202

Lorsque vous configurez l’assemblage VXLAN dans un contexte MAC-VRF, vous devez inclure cette set forwarding-options evpn-vxlan shared-tunnels option sur tous les nœuds leaf de la QFX5000 gamme de commutateurs exécutant Junos OS. Après avoir ajouté cette instruction, vous devez redémarrer le commutateur. Nous vous déconseillons d’utiliser cette shared tunnels instruction sur les nœuds de passerelle de la gamme QFX10000 de commutateurs exécutant Junos OS avec assemblage VXLAN dans les instances de routage MAC-VRF.

Les tunnels partagés sont activés par défaut sur les périphériques exécutant Junos OS Evolved (qui prend en charge EVPN-VXLAN uniquement avec les configurations MAC-VRF).

Comme indiqué, une configuration complète de l’instance de routage MAC-VRF dépasse notre champ d’application. Le bloc de configuration ci-dessous utilise une instance MAC-VRF préexistante basée sur la conception de référence MAC-VRF. Nous montrons cet extrait de configuration pour mieux illustrer pourquoi il s’agit d’un exemple d’assemblage VXLAN en mode global (pour une instance MAC-VRF). L’exemple provient de l’équipement CRB spine 1, qui est également une passerelle dans notre exemple de topologie de passerelle réduite. Par souci de concision, nous ne montrons que la configuration du VLAN 1201.

user@Spine-1> show configuration routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 vlans EP-TYPE-2-VLAN-1201

vlan-id 1201;

l3-interface irb.1201;

vxlan {

vni 401201;

}

Dans ce qui précède, la définition MAC-VRF du VLAN 1201 spécifie le même VNI (401201) répertorié dans la [edit routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect interconnected-vni-list] hiérarchie. Il en résulte une signification (globale) de bout en bout pour ce VNI.

Comme pour l’instance de commutateur par défaut, il est trivial d’invoquer l’assemblage VXLAN translationnel dans le contexte MAC-VRF.

Par exemple, pour passer d’un 300801 VNI local pour le VLAN 801 à un VNI WAN de 920001, il vous suffit de modifier la définition du VLAN dans l’instance MAC-VRF associée pour inclure l’instruction translation-vni 920001 .

user@Spine-1>show routing-instances MACVRF-mac-vrf-ep-t2-stchd-transl-1 vlans EP-TYPE-2-VLAN-801

vlan-id 801;

l3-interface irb.801;

vxlan {

vni 300801;

translation-vni 920001

}

En ajoutant l’instruction translation-vni 920001 à la configuration VLAN MAC-VRF, vous indiquez à l’équipement de passerelle de passer du 300801 VNI local au 920001 VNI lors de l’envoi sur le WAN.

Configurations d’équipement de passerelle pour l’assemblage VXLAN global avec MAC-VRF

Cette section fournit le delta de configuration pour que les quatre périphériques de passerelle prennent en charge l’assemblage VXLAN en mode global dans un contexte MAC-VRF. Vous ajoutez ce delta à la ligne de base CRB que vous avez modifiée pour DCI sur le WAN. Une fois que vous avez étendu l’underlay et l’overlay, les configurations ci-dessous effectuent l’assemblage VXLAN global pour les VNI 401201 et 401202. Comme il s’agit d’un exemple de mode global, vous n’incluez pas l’instruction translation-vni . Les valeurs VLAN et VNI d’interconnexion sont les mêmes.

Passerelle 1 (POD 1)

set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect vrf-target target:60005:60001 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect route-distinguisher 192.168.4.1:46000 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect esi 00:00:ff:ff:00:11:00:04:00:01 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect esi all-active set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect interconnected-vni-list 401201 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect interconnected-vni-list 401202 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 vlans EP-TYPE-2-VLAN- vlan-id 1201 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 vlans EP-TYPE-2-VLAN-1201 l3-interface irb.1201 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 vlans EP-TYPE-2-VLAN-1201 vxlan vni 401201 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 vlans EP-TYPE-2-VLAN-1202 vlan-id 1202 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 vlans EP-TYPE-2-VLAN-1202 l3-interface irb.1202 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 vlans EP-TYPE-2-VLAN-1202 vxlan vni 401202

Passerelle 2 (Pod 1)

set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect vrf-target target:60005:60001 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect route-distinguisher 192.168.4.2:46000 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect esi 00:00:ff:ff:00:11:00:04:00:01 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect esi all-active set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect interconnected-vni-list 401201 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect interconnected-vni-list 401202 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 vlans EP-TYPE-2-VLAN- vlan-id 1201 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 vlans EP-TYPE-2-VLAN-1201 l3-interface irb.1201 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 vlans EP-TYPE-2-VLAN-1201 vxlan vni 401201 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 vlans EP-TYPE-2-VLAN-1202 vlan-id 1202 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 vlans EP-TYPE-2-VLAN-1202 l3-interface irb.1202 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 vlans EP-TYPE-2-VLAN-1202 vxlan vni 401202

Passerelle 3 (POD 2)

set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect vrf-target target:60005:60001 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect route-distinguisher 192.168.4.3:46000 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect esi 00:00:ff:ff:00:22:00:04:00:01 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect esi all-active set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect interconnected-vni-list 401201 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect interconnected-vni-list 401202 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 vlans EP-TYPE-2-VLAN- vlan-id 1201 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 vlans EP-TYPE-2-VLAN-1201 l3-interface irb.1201 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 vlans EP-TYPE-2-VLAN-1201 vxlan vni 401201 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 vlans EP-TYPE-2-VLAN-1202 vlan-id 1202 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 vlans EP-TYPE-2-VLAN-1202 l3-interface irb.1202 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 vlans EP-TYPE-2-VLAN-1202 vxlan vni 401202

Passerelle 4 (POD 2)

set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect vrf-target target:60005:60001 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect route-distinguisher 192.168.4.4:46000 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect esi 00:00:ff:ff:00:22:00:04:00:01 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect esi all-active set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect interconnected-vni-list 401201 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn interconnect interconnected-vni-list 401202 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 vlans EP-TYPE-2-VLAN- vlan-id 1201 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 vlans EP-TYPE-2-VLAN-1201 l3-interface irb.1201 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 vlans EP-TYPE-2-VLAN-1201 vxlan vni 401201 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 vlans EP-TYPE-2-VLAN-1202 vlan-id 1202 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 vlans EP-TYPE-2-VLAN-1202 l3-interface irb.1202 set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 vlans EP-TYPE-2-VLAN-1202 vxlan vni 401202

Lorsque vous configurez l’assemblage VXLAN dans un contexte MAC-VRF, vous devez inclure cette set forwarding-options evpn-vxlan shared-tunnels option sur tous les nœuds Leaf de la gamme QFX5000 de commutateurs. Après avoir ajouté cette instruction, vous devez redémarrer le commutateur. Nous vous déconseillons de configurer l’instruction de tunnel partagé sur les nœuds de passerelle de la gamme QFX10000 de commutateurs exécutant Junos OS avec assemblage VXLAN dans les instances de routage MAC-VRF.

Les tunnels partagés sont activés par défaut sur les périphériques exécutant Junos OS Evolved (qui prend en charge EVPN-VXLAN uniquement avec les configurations MAC-VRF).

Vérification de l’assemblage VXLAN global dans une instance MAC-VRF

Optimisation du trafic des machines virtuelles (VMTO) avec l’assemblage VXLAN

Dans certains environnements, vous souhaiterez peut-être installer des routes d’hôte /32 ou /128 pour optimiser le trafic vers une machine virtuelle spécifique. Lorsque vous utilisez l’assemblage VXLAN, configurez les éléments suivants sur tous les nœuds de passerelle pour permettre l’installation de routes hôtes.

La première commande ajoute la prise en charge de la route hôte à l’instance de commutateur par défaut. La seconde ajoute la prise en charge de l’itinéraire hôte pour une instance MAC-VRF spécifique. Vous devez configurer les deux si vous utilisez plusieurs types d’instance.

set protocols evpn remote-ip-host-routes set routing-instances MACVRF-mac-vrf-ep-t2-stchd-1 protocols evpn remote-ip-host-routes

Vérifier la prise en charge de la route de l’hôte

But

Vérifiez que /32 routes hôtes sont importées dans une table VRF de couche 3 lorsque vous utilisez l’instance de commutateur par défaut ou dans une table MAC-VRF lorsque vous utilisez MAC-VRF.

Action

Affichez la table de routage de l’instance de routage associée et recherchez les routes avec un préfixe de bits /32 (ou /128). Nous commençons par l’affichage d’une table VRF de couche 3 utilisée avec l’assemblage VXLAN, l’instance de commutateur par défaut :

user@Spine-1> show route table VRF-ep-t2-stchd-transl-1.inet.0 protocol evpn

VRF-ep-t2-stchd-transl-1.inet.0: 52 destinations, 56 routes (52 active, 0 holddown, 0 hidden)

+ = Active Route, - = Last Active, * = Both

10.0.1.1/32 *[EVPN/7] 23:54:12

> via irb.1

10.0.1.11/32 *[EVPN/7] 23:54:12

> via irb.1

10.0.1.101/32 *[EVPN/7] 23:54:12

> via irb.1

10.0.1.111/32 *[EVPN/7] 23:54:12

. . .

Ensuite, nous affichons une table de routage d’instance MAC-VRF.

user@Spine-1> show route table VRF-mac-vrf-ep-t2-stchd-1.inet.0 protocol evpn

VRF-mac-vrf-ep-t2-stchd-1.inet.0: 52 destinations, 52 routes (52 active, 0 holddown, 0 hidden)

+ = Active Route, - = Last Active, * = Both

10.4.177.1/32 *[EVPN/7] 20:39:31

> via irb.1201

10.4.177.11/32 *[EVPN/7] 23:57:20

> via irb.1201

10.4.177.101/32 *[EVPN/7] 23:57:20

. . .