Prise en charge du VPN IPsec dans la haute disponibilité multi nodale

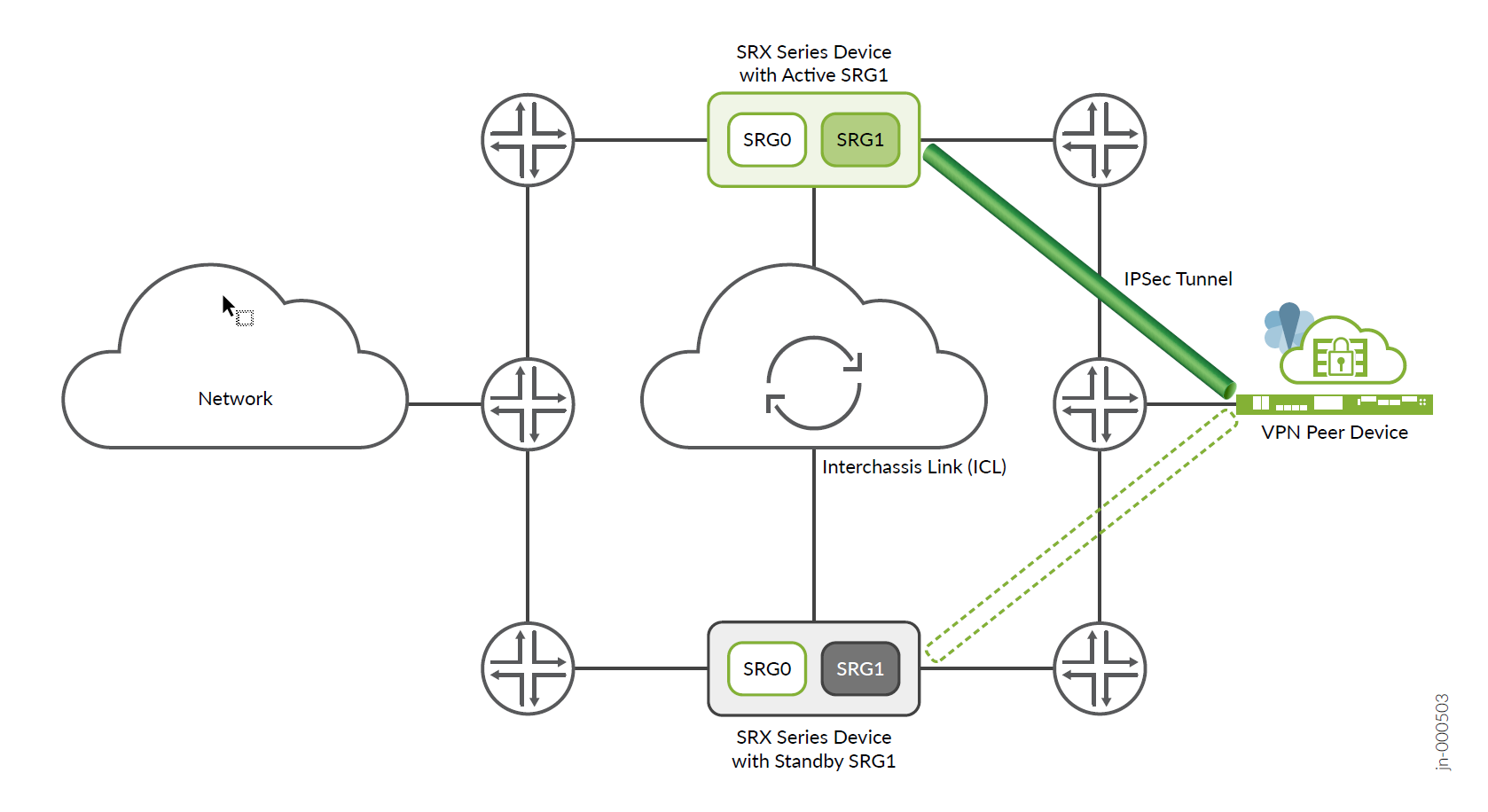

VPN IPsec en mode sauvegarde active

Les pare-feu SRX Series prennent en charge les tunnels VPN IPsec dans une configuration haute disponibilité à plusieurs nœuds. Avant la version 22.4R1 de Junos OS, le tunnel VPN IPsec s’ancre sur SRG1, où SRG1 agit en mode actif/sauvegarde dynamique. Dans ce mode, tous les tunnels VPN se terminent sur le même appareil sur lequel le SRG1 est actif.

La haute disponibilité multi nodale établit un tunnel IPsec et effectue des échanges clés en :

-

Association dynamique de l’adresse IP flottante du SRG1 actif à l’IP de terminaison dans le déploiement du routage et attribution de l’IP de terminaison, l’IP virtuelle (VIP), qui flotte entre les deux équipements en mode de commutation.

-

Génération du profil AC, lorsqu’un profil AC dynamique est nécessaire pour authentifier l’établissement du tunnel, sur le nœud sur lequel SRG1 est actif.

-

Effectuer une nouvelle authentification et charger le profil dynamique sur le nœud nouvellement actif et effacer l’ancien nœud.

Bien que vous puissiez exécuter les commandes sur les show nœuds actifs et de secours pour afficher l’état des associations de sécurité IKE et IPsec, vous ne pouvez supprimer les associations de sécurité IKE et IPsec que sur le nœud actif.

Le service VPN est automatiquement activé lorsque vous activez le mode actif/sauvegarde à l’aide de la set chassis high-availability services-redundancy-group 1 commande. Voir l’exemple de configuration pour plus de détails.

Les fichiers PKI ne sont synchronisés avec le nœud pair que si vous activez le chiffrement des liens pour l’ICL.

Nous vous recommandons de suivre l’ordre suivant lorsque vous configurez le VPN avec haute disponibilité multinodale sur votre équipement de sécurité :

-

Sur le nœud de secours, configurez la passerelle de sécurité IKE, le VPN IPsec, les interfaces st0.x et les zones de sécurité, puis validez la configuration.

-

Sur le nœud actif, configurez la passerelle IKE de sécurité, le VPN IPsec, l’interface st0.x, les zones de sécurité et la route statique, puis validez la configuration.

Vous devez valider la configuration sur le nœud de sauvegarde avant de valider la configuration sur le nœud actif si vous n'utilisez pas l'option de synchronisation de validation.

Traiter les paquets sur le nœud de sauvegarde

Lorsque vous utilisez l’option process-packet-on-backup de haute disponibilité à plusieurs nœuds, le moteur de transfert de paquets transfère les paquets sur le nœud de sauvegarde pour le SRG correspondant. Cette configuration traite les paquets VPN sur le nœud de sauvegarde même lorsque le nœud n’est pas en mode actif ; éliminant ainsi le délai de transition du nœud de secours vers le rôle actif après un basculement. Le processus d’envoi de paquets se poursuit même pendant la période de transition.

Vous pouvez configurer le paquet de processus sur une sauvegarde sur un SRG1 à l’aide de l’instruction [set chassis high-availability services-redundancy-group name process-packet-on-backup].

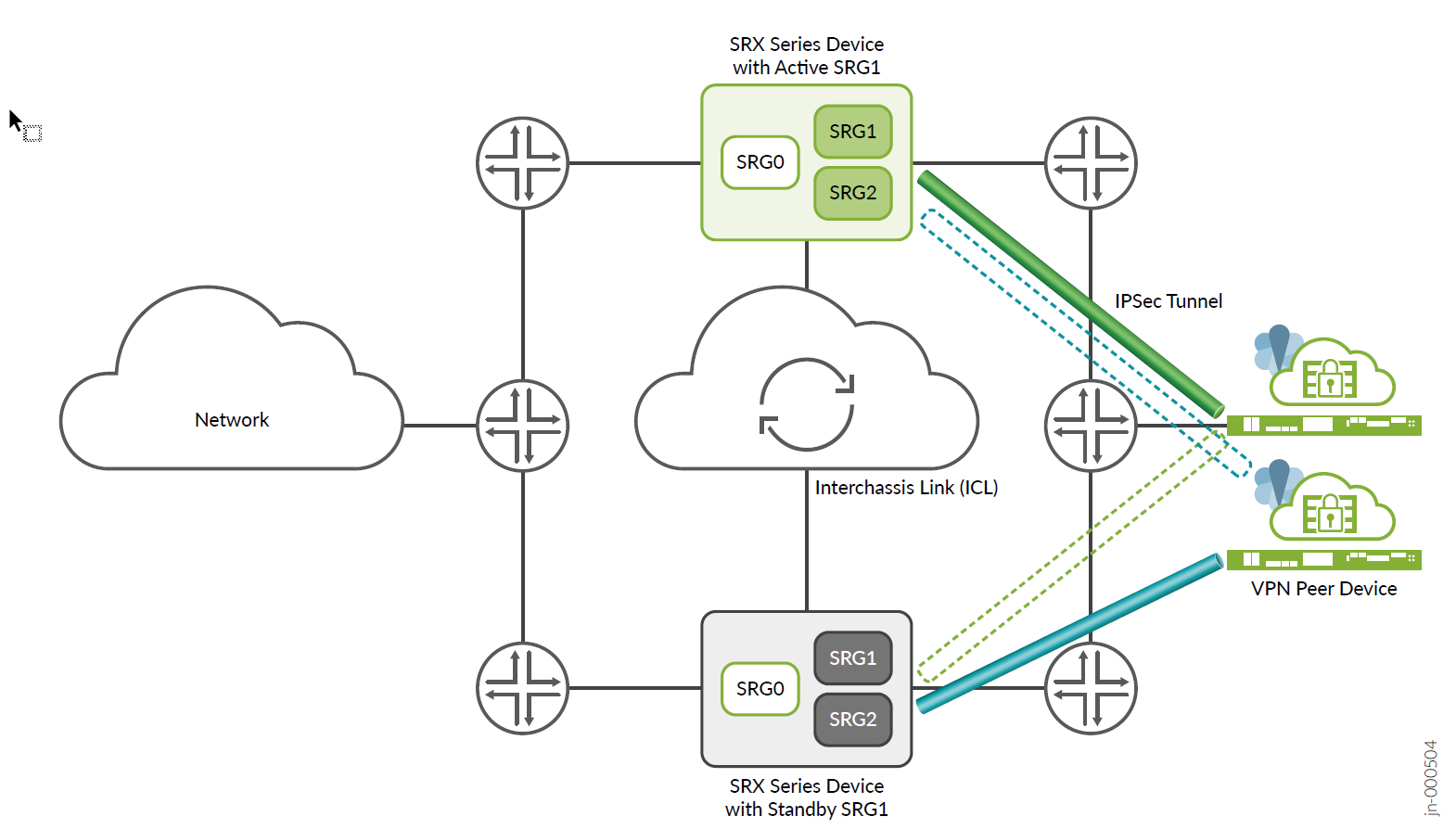

VPN IPsec en mode actif-actif

À partir de la version 22.4R1 de Junos OS, vous pouvez configurer la haute disponibilité multi nodale pour qu’elle fonctionne en mode actif-actif avec prise en charge des multi SRG1 (SRG1+) pour les VPN IPsec. Dans ce mode, certains SRG restent actifs sur un nœud et d’autres restent actifs sur un autre nœud. Un SRG particulier fonctionne toujours en mode de sauvegarde active ; Il fonctionne en mode actif sur un nœud et en mode sauvegarde sur un autre nœud.

La haute disponibilité multinodale prend en charge le VPN IPsec en mode actif-actif avec plusieurs SRG (SRG1+). Dans ce mode, vous pouvez établir plusieurs tunnels actifs à partir des deux nœuds, en fonction de l’activité SRG. Étant donné que différents SRG peuvent être actifs sur différents nœuds, les tunnels appartenant à ces SRG apparaissent sur les deux nœuds de manière indépendante. Le fait d’avoir des tunnels actifs sur les deux nœuds permet de chiffrer/déchiffrer le trafic de données sur les deux nœuds, ce qui permet d’optimiser l’utilisation de la bande passante.

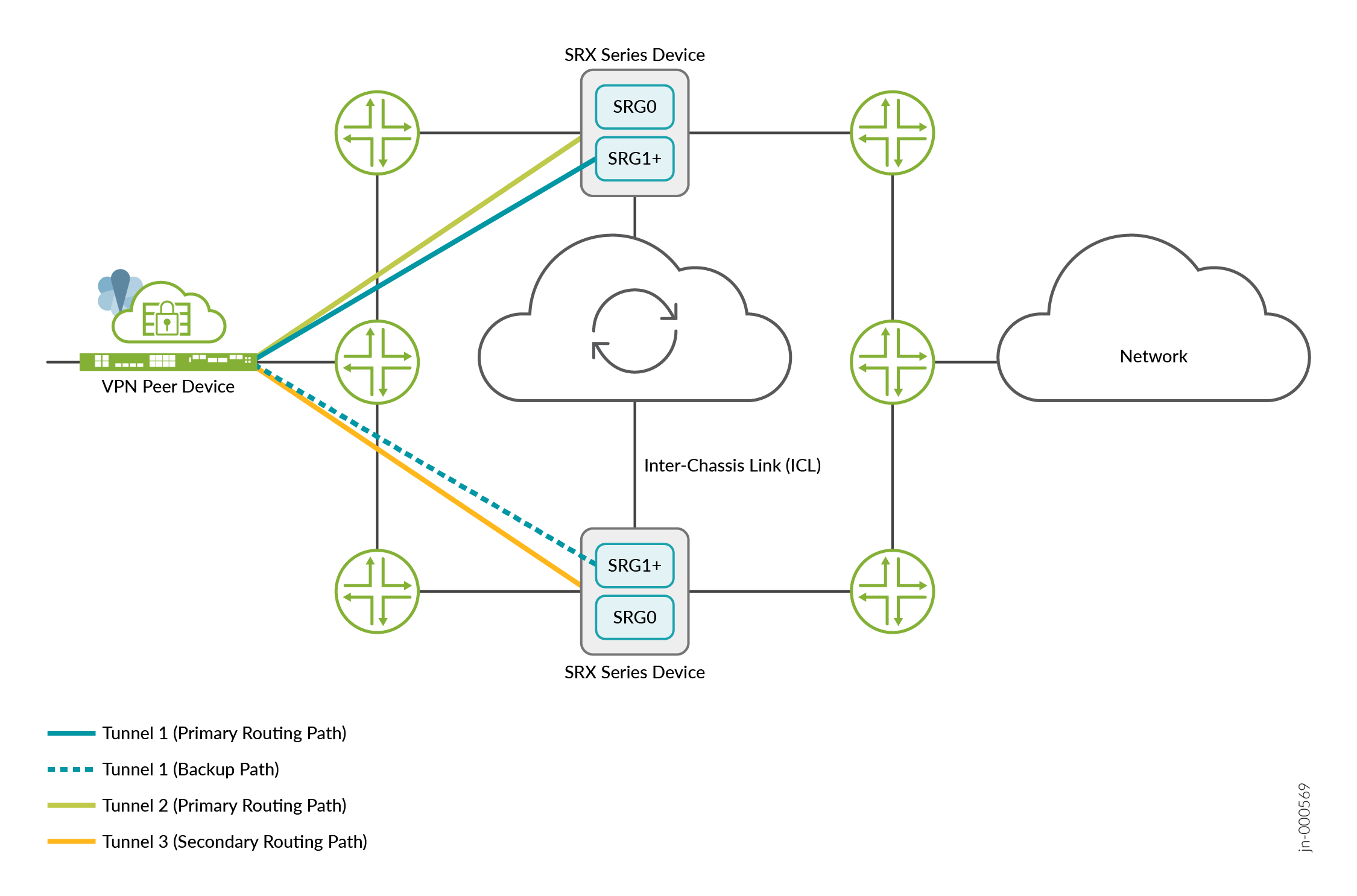

Graphique 1 et Graphique 2 montrent les différences entre les tunnels VPN IPsec à haute disponibilité et les tunnels VPN multinœuds actifs-actifs.

multi nodale

multi nodale

La haute disponibilité multi nodale établit un tunnel IPsec et effectue des échanges de clés en associant l’adresse IP de terminaison (qui identifie également les tunnels se terminant dessus) à la passerelle de recherche. Étant donné que différents SRG1+ peuvent être en état actif ou en état de sauvegarde sur chacun des appareils, la haute disponibilité multinodale dirige efficacement le trafic correspondant vers le SRG1 actif correspondant. La haute disponibilité multinodale gère également les informations de mappage de l’ID SRG et du préfixe IP.

Les tableaux 1 et 2 fournissent des détails sur l’impact sur les tunnels VPN IPsec dû aux modifications apportées à SRG1+.

| des modifications SRG1 | sur les tunnels VPN IPSec |

|---|---|

| Ajout de SRG | Pas d’impact sur les tunnels existants |

| Suppression de SRG | Supprime toutes les routes associées au SRG. |

| Modification d’attribut SRG (autre que prefix-list) | Pas d’impact sur les tunnels existants |

| Modification de l’ID SSR | Supprime tous les tunnels existants associés au SRG. |

| Préfixe IP dans la modification de la liste des préfixes | Supprime tous les tunnels mappés à ce préfixe IP particulier. Aucun impact s’il n’existe pas de mappage de tunnel vers le préfixe IP modifié. |

| les changements d’état SRG | à partir de la haute disponibilité multi nodale |

|---|---|

|

|

Supprime toutes les données correspondant à ce SRG et resynchronise à partir du nouveau SRG actif |

|

|

Supprime toutes les données correspondant à ce SRG et resynchronise à partir du nouveau SRG actif |

|

|

Non applicable |

|

|

Pas d’action |

|

|

Pas d’action |

|

|

Pas d’action |

|

|

Aucune action (transition d’état possible ; si l’état actif n’est pas impliqué dans l’état pré ou post, aucune action n’est requise) |

|

|

Aucune action (transition d’état possible ; si l’état actif n’est pas impliqué dans l’état pré ou post, aucune action n’est requise) |

|

|

Aucune action (transition d’état possible ; si l’état actif n’est pas impliqué dans l’état pré ou post, aucune action n’est requise) |

Associer un service VPN IPsec à une passerelle de secours

Les versions antérieures à 22.4R1 ne prenaient en charge que SRG0 et SRG1, et SRG1 était associé au VPN IPsec par défaut. Dans 22.4R1, un SRG n’est pas associé au service VPN IPSec par défaut. Vous devez associer le service VPN IPsec à l’un des plusieurs SRG en :

- Spécification d’IPsec comme service géré

Ex :

[set chassis high-availability services-redundancy-group <id> managed-services ipsec] - Création d’une liste de préfixes IP

Ex :

[set chassis high-availability services-redundancy-group <id> prefix-list <name>][set policy-options prefix-list <name> <IP address>

Lorsque vous avez plusieurs SRG dans votre configuration de haute disponibilité multi-nœuds, certains d’entre eux sont actifs sur un nœud et d’autres sont actifs sur un autre nœud. Vous pouvez ancrer certains tunnels IPsec à un nœud particulier (pare-feu SRX Series) en configurant une liste de préfixes IP.

Dans une configuration VPN IPsec, une passerelle IKE initie et termine les connexions réseau entre deux équipements de sécurité. L’extrémité locale (passerelle IKE locale) est l’interface SRX Series qui initie les négociations IKE. La passerelle IKE locale possède une adresse IP locale, une adresse IP routable publiquement sur le pare-feu, que la connexion VPN utilise comme point de terminaison.

La liste des préfixes IP comprend une liste de préfixes d’adresses IPv4 ou IPv6, qui sont utilisés comme adresse locale d’une passerelle IKE. Vous pouvez associer ces préfixes IP (liste de préfixes) à un SRG1 spécifié pour annoncer l’adresse locale de la passerelle IKE avec une préférence plus élevée en fonction de l’état du SRG.

Pour ancrer un certain tunnel VPN IPsec à un équipement de sécurité particulier, vous devez :

-

Créez une liste de préfixes IP en incluant l’adresse locale de la passerelle IKE et associez la liste de préfixes IP au SRG :

Exemple :

set chassis high-availability services-redundancy-group 1 prefix-list lo0_1 set chassis high-availability services-redundancy-group 2 prefix-list lo0_2 set policy-options prefix-list lo0_1 10.11.0.1/32 set policy-options prefix-list lo0_2 10.11.1.1/32 set interfaces lo0 description untrust set interfaces lo0 unit 0 family inet address 10.11.0.1/32 set interfaces lo0 unit 0 family inet address 10.11.1.1/32

- Définissez l’instance de routage pour la liste de préfixes.

set chassis high-availability services-redundancy-group 1 prefix-list lo0_1 routing-instance rt-vr set chassis high-availability services-redundancy-group 1 prefix-list lo0_2 routing-instance rt-vr

Si vous n’associez pas d’instance de routage à la liste de préfixes, Multinode High Availability utilise la table de routage par défaut, ce qui peut affecter la fonctionnalité VPN.

-

Associez/activez le VPN IPsec au SRG.

Exemple :

set chassis high-availability services-redundancy-group 1 managed-services ipsec set chassis high-availability services-redundancy-group 2 managed-services ipsec

Cette configuration vous permet d’associer de manière sélective et flexible le VPN IPsec à l’un des nombreux SRG configurés sur le pare-feu SRX Series dans une configuration haute disponibilité à plusieurs nœuds.

Vous pouvez vérifier la correspondance des objets IKE/IPsec avec la SSR à l’aide de la commande suivante :

user@host# show chassis high-availability information detail

.........

Services Redundancy Group: 1

Deployment Type: SWITCHING

Status: BACKUP

Activeness Priority: 200

Hold Timer: 1

Services: [ IPSEC ]

Process Packet In Backup State: NO

Control Plane State: NOT READY

System Integrity Check: COMPLETE

Peer Information:

Failure Events: NONE

Peer Id: 2

Last Advertised HA Status: ACTIVE

Last Advertised Health Status: HEALTHY

Failover Readiness: N/A

.............

Vous pouvez vérifier le mappage des SRG et de la liste des préfixes IP en utilisant la commande suivante :

user@host> show chassis high-availability prefix-srgid-table

IP SRGID Table:

SRGID IP Prefix Routing Table

1 10.11.0.1/32 rt-vr

1 10.19.0.1/32 rt-vr

1 10.20.0.1/32 rt-vr

2 10.11.1.1/32 rt-vr

2 10.19.1.1/32 rt-vr

2 10.20.1.1/32 rt-vr

Si vous ne configurez pas de liste de préfixes, vous obtiendrez le message d'avertissement suivant :

user@host> show chassis high-availability prefix-srgid-table

Warning: prefix list not configured

Voir Exemple : Configurer un VPN IPSec en haute disponibilité multinodale active-active dans un réseau de couche 3 pour plus de détails.

Prise en charge du protocole de routage dynamique pour les VPN IPsec

À partir de la version 23.2R1 de Junos OS, vous pouvez activer des protocoles de routage dynamiques pour le VPN IPsec dans une configuration haute disponibilité multi nodale à l’aide de tunnels nodaux-locaux. Les routes ajoutées par les protocoles de routage dynamique restent locales à un nœud. Ces routes ne sont liées à aucun groupe de redondance de services (SRG).

Dans les versions précédentes, la haute disponibilité multinodale prenait uniquement en charge le déploiement de sélecteurs de trafic. En d’autres termes, lorsque vous configurez le VPN IPsec à l’aide de sélecteurs de trafic, la configuration installe les routes en tenant compte de la valeur de préférence et de la métrique de routage basée sur les préfixes de sélecteur de trafic.

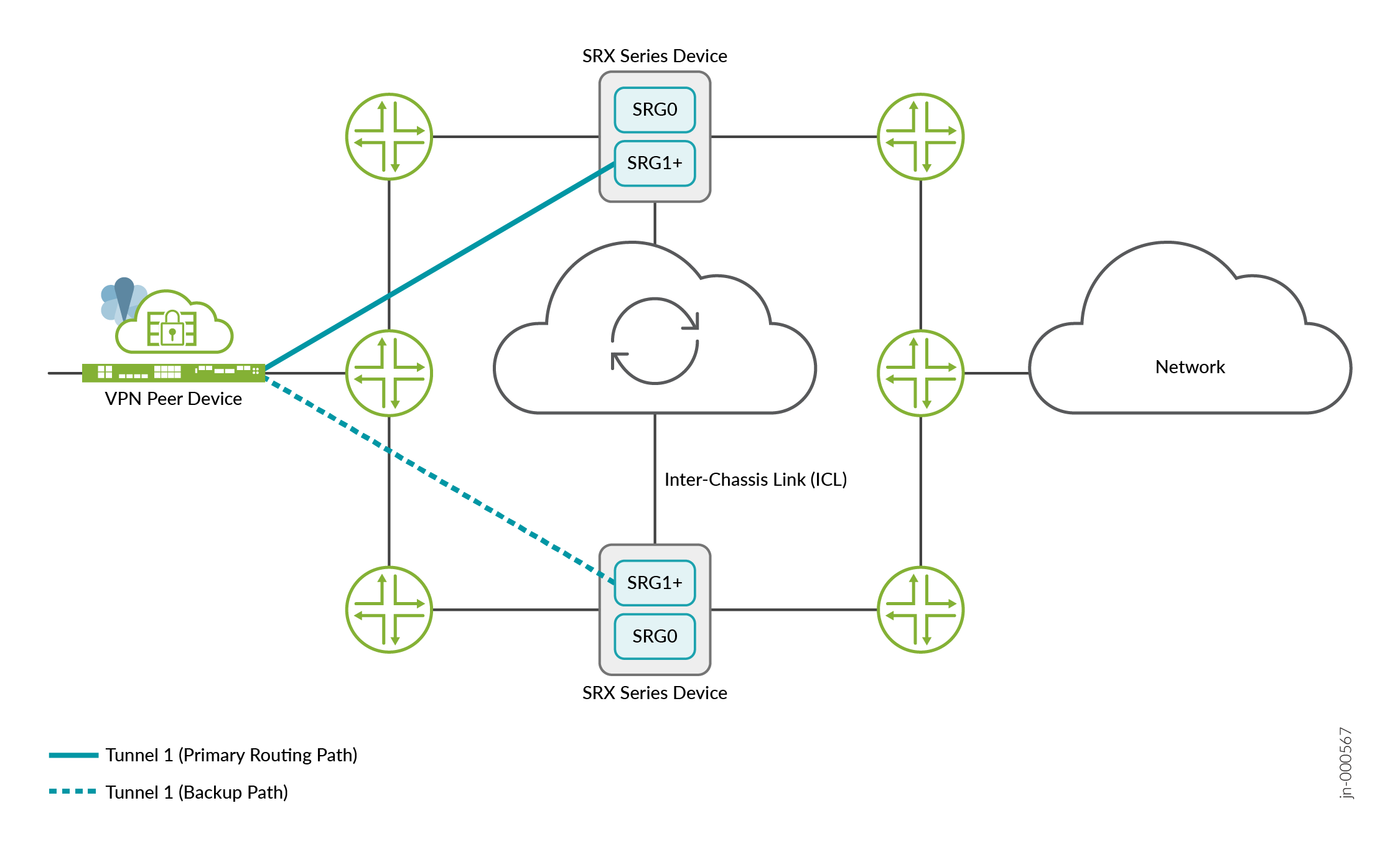

Lorsque vous configurez des tunnels noeud-local, vous disposez de tunnels distincts d’un périphérique homologue VPN vers les deux nœuds de la configuration de haute disponibilité multi-nœuds. En d’autres termes, vous disposez d’un tunnel local vers chacun des deux nœuds de haute disponibilité multinodale.

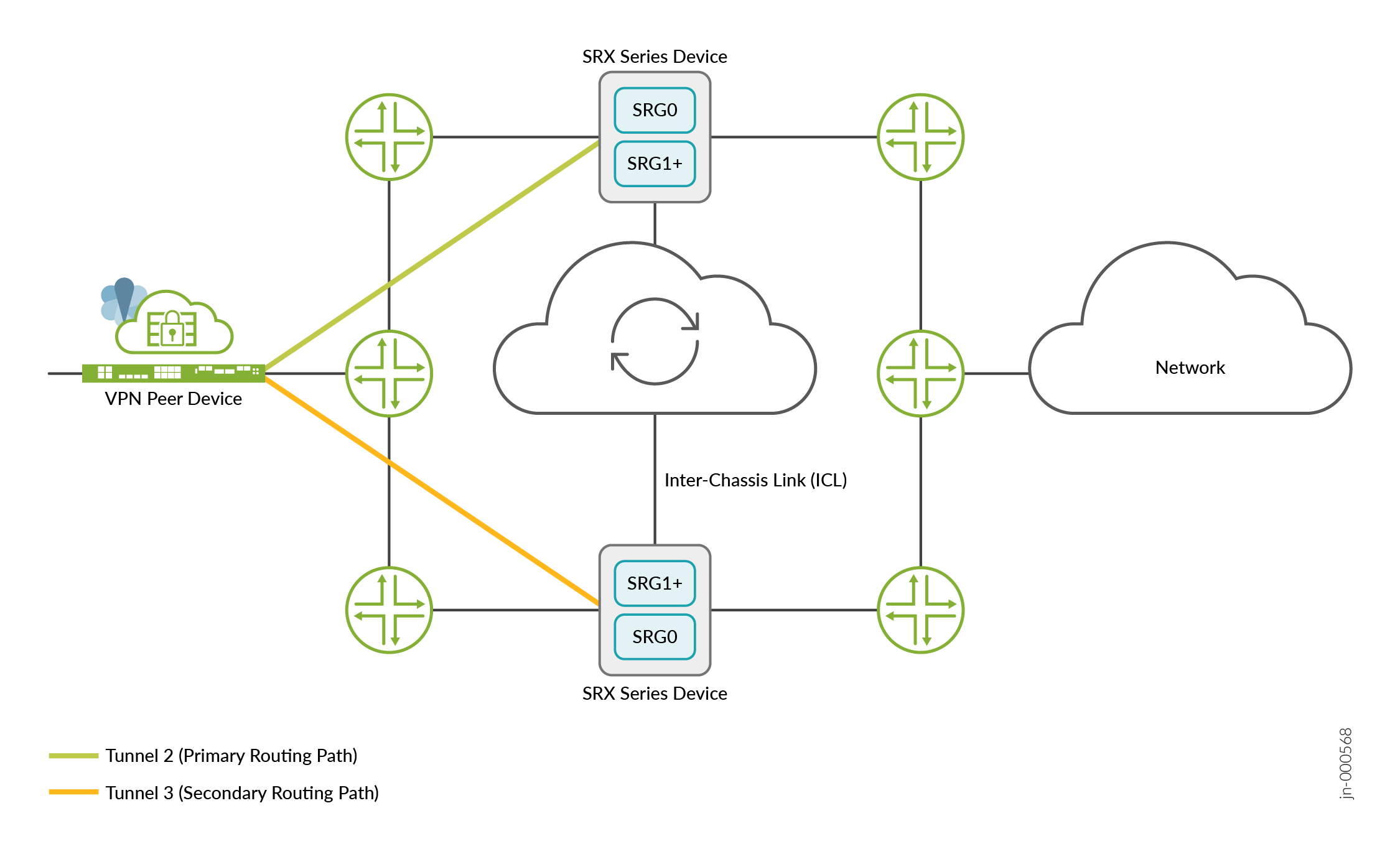

Les figures 3, 4 et 5 montrent un déploiement VPN IPsec à haute disponibilité multi nœuds avec des tunnels synchronisés, des tunnels locaux de nœud et une combinaison de tunnels synchronisés et de tunnels locaux de nœud, respectivement.

La figure précédente montre un tunnel VPN IPsec entre un appareil pair et une configuration haute disponibilité multinodale. Le tunnel VPN IPsec s’ancre sur un SRG1+ actif. Le tunnel reste actif lorsque le SRG1+ associé est actif. Dans ce déploiement, le trafic passe par le tunnel actif (tunnel 1).

nodal local

nodal local

Dans la figure précédente, vous disposez de deux tunnels noeud-local entre l’appareil homologue VPN et la configuration de haute disponibilité multinodale. Chaque tunnel se connecte à l’un des deux nœuds de la configuration. Ces tunnels ne sont associés à aucun SRG1+. L’un ou les deux tunnels peuvent rester actifs à tout moment. Selon le protocole de routage configuré, le trafic passe à tout instant par le tunnel 2 ou le tunnel 3.

nœud

nœud

La figure précédente montre un tunnel VPN IPsec entre un appareil homologue VPN et une configuration haute disponibilité multinodale. De plus, la figure montre deux tunnels noeud-local entre l’appareil homologue VPN et la configuration haute disponibilité multi-nœuds.

Le tunnel VPN IPsec s’ancre sur un SRG1+ actif et reste actif lorsque le SRG1+ associé est actif. Dans le cas de tunnels locaux à nœud, les deux tunnels restent actifs.

Le Tableau 3 montre la différence entre node-local les tunnels et les tunnels synchronisés.

| Fonctions | Tunnels locaux de nœud Tunnels | synchronisés |

|---|---|---|

| Association avec SRG1+ | Non | Oui |

| Synchronisation des informations de tunnel entre les nœuds multinœuds haute disponibilité | Non | Oui |

| Nombre de tunnels actifs | Deux | Un |

Marquer un tunnel VPN IPsec en tant que tunnel local à un nœud

Vous pouvez configurer un tunnel VPN IPsec comme node-local sur un pare-feu SRX Series en utilisant l’instruction suivante :

[edit] user@host# set security ike gateway gateway-name node-local

Assurez-vous de configurer l’option node-local pour les deux nœuds dans une configuration haute disponibilité multi-nœuds.

Assurez-vous de définir une préférence pour un seul tunnel lorsque vous configurez la politique de routage.

Prise en charge d’ADVPN en haute disponibilité multi nodale

À partir de Junos OS version 24.2R1, la haute disponibilité multinodale prend en charge ADVPN dans le déploiement de tunnels nodaux locaux.

Les tunnels locaux à nœud améliorent la HA multinodale en fournissant des tunnels séparés d’un appareil homologue VPN vers les deux nœuds de la configuration. ADVPN permet d’établir dynamiquement des tunnels VPN entre les rayons. La combinaison d’ADVPN et de Multinode HA dans le déploiement de tunnels nodaux locaux garantit une connectivité réseau robuste, une utilisation efficace des ressources et un basculement transparent.

Le protocole ADVPN permet de créer un chemin de raccourci entre deux passerelles partenaires afin d’établir un chemin optimal pour la livraison des données. Traditionnellement, dans un réseau en étoile, le trafic entre deux rayons traverse le hub. Avec ADVPN, le Hub recommande un raccourci entre ses pairs (appareils en spoke) avec lesquels il a préalablement établi une SA IPsec. La décision de suggérer un raccourci dépend de la durée et de la quantité de trafic circulant entre deux pairs via le hub. Ces pairs, appelés partenaires de raccourci, acceptent ou refusent cette recommandation, selon leurs propres politiques.

Les pairs acceptent la suggestion et établissent un SA direct (raccourci) entre eux. Une nouvelle SA de phase 1 et de phase 2 est créée pour chaque raccourci. Ce raccourci est ensuite utilisé pour établir un chemin plus optimal pour la livraison des données. L’ensemble du trafic circulant entre les homologues passe désormais directement par le tunnel de raccourci entre les pairs.

Si les pairs refusent la recommandation, ils répondent au suggesteur en indiquant la raison du rejet. Dans ce cas, le trafic continue de circuler via le Shortcut Suggester.

La configuration haute disponibilité multinodale comprend deux pare-feu SRX Series agissant comme nœud actif et nœud de secours, et deux appareils homologues VPN avec une configuration noeudale-locale. Dans ce cas, un tunnel VPN IPsec est établi entre un appareil homologue VPN et une configuration haute disponibilité multinœud.

- Suggestion de raccourci : détecte le trafic qui se déplace entre les pairs et suggère des raccourcis.

- Partenaires de raccourci : il s’agit d’appareils pairs qui forment le tunnel de raccourci. L’échange de raccourcis se fait via un protocole IKEv2 étendu.

Dans la configuration haute disponibilité multi nodale, un appareil homologue VPN, avec un tunnel local de nœud, joue les rôles suivants :

- Partenaire de raccourci ADVPN

- Suggestion de raccourci ADVPN

Avec la configuration ADVPN, un pare-feu SRX Series peut agir comme un suggesteur de raccourci ou un partenaire de raccourci, mais pas comme un suggesteur et un partenaire à la fois.

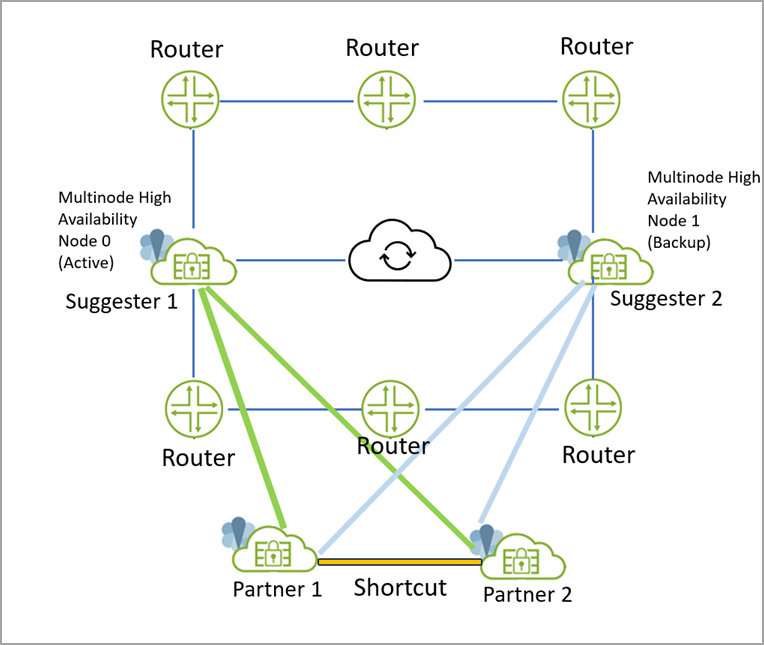

Les images suivantes illustrent comment la passerelle VPN peut agir comme un suggesteur de raccourci et un partenaire.

- L’appareil homologue VPN, agissant comme partenaire de raccourci, établit deux tunnels, un tunnel vers chaque nœud de haute disponibilité multinodale. Dans ce cas, chaque nœud agit comme un suggesteur de raccourci.

Figure 6 : La passerelle VPN comme partenaire

de raccourci

de raccourci

Comme le montre l’illustration :

- Deux pare-feu SRX Series en haute disponibilité multinodale agissent comme un suggesteur de raccourci : Suggester-1 (nœud actif) et Suggester-2 (nœud de secours).

- Deux passerelles VPN agissent comme des partenaires de raccourci : Partenaire-1 et Partenaire-2.

- Le Partner-1 crée deux tunnels ; un vers Suggester-1 et un autre vers Sugester-2

- Le Partner-2 crée deux tunnels ; un vers Suggester-1 et un autre vers Sugester-2

- Le trafic du partenaire-1 vers le partenaire-2 passe par le suggesteur-1. Suggester-1 avertit Partenaire-1 et Partenaire-2 de créer un raccourci.

- Dans le cas où le nœud actif (suggesteur-1) tombe en panne et que les deux tunnels de Suggester-1 vers Partner-1 et Partner-2 sont en panne, dans ce cas :

-

- Le raccourci créé précédemment reste actif, cependant, le flux de trafic de Partenaire-1 vers Partenaire-2 passe par Suggester-2. Dans ce cas, Suggester-2 suggère un raccourci entre Partenaire-1 et Partenaire-2. Comme le raccourci existe déjà entre Partenaire-1 et Partenaire-2, la suggestion du nouveau raccourci Suggesteur-2 est rejetée.

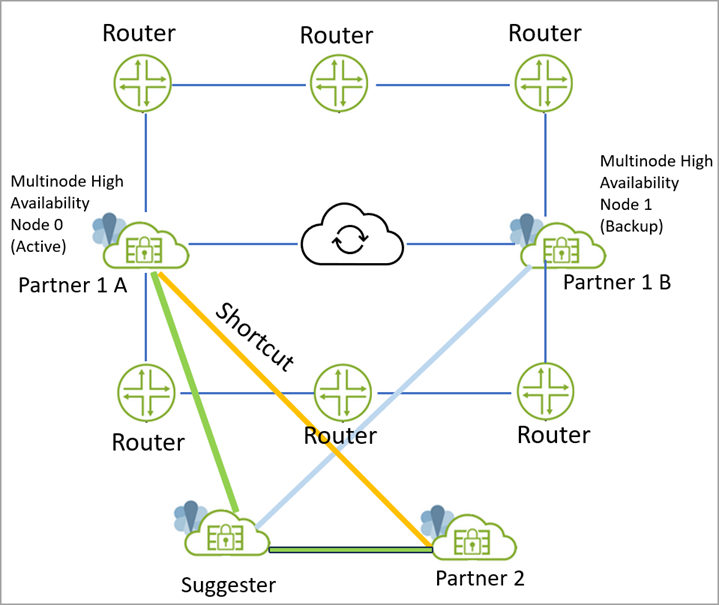

- Appareil homologue VPN agissant comme un suggesteur de raccourci. Dans ce cas, chaque nœud de haute disponibilité multinodale agit comme un partenaire de raccourci et établit un tunnel distinct vers l’appareil homologue VPN.

Figure 7 : Passerelle VPN comme suggesteur

de raccourci

de raccourci

- Les pare-feu SRX Series en haute disponibilité multinodale agissent en tant que partenaire 1-A et partenaire 1-B.

- Une passerelle VPN agit en tant que suggesteur et un autre pare-feu SRX Series agit en tant que partenaire-2.

- Partner-1-A (nœud actif) crée un tunnel statique (tunnel actif) avec Suggester.

- Partner-1-B (nœud de secours) crée un tunnel statique (tunnel de secours) avec Suggester.

- Le trafic entre le partenaire 1-A et le partenaire 2 passe par Suggester.

- Suggester suggère de créer un raccourci entre Partenaire-1-A et Partenaire-2.

- Partenaire-1-A et Partenaire-2 créent un raccourci entre eux. Notez que si le tunnel statique entre les partenaires et le suggesteur tombe en panne, il n’y a aucun impact sur le tunnel de raccourci. Le trafic continue de circuler dans le tunnel de raccourci même après la panne du tunnel statique.

Points forts de la configuration

- Configurez la haute disponibilité multinodale sur les pare-feu SRX Series. Voir Exemple : Configurer la haute disponibilité multinodale dans un réseau de couche 3.

- Assurez-vous de configurer l’option

node-localpour les deux nœuds dans une configuration haute disponibilité multi-nœuds. Exemple :set security ike gateway gateway-name node-local

- Configurez les rôles de partenaire de raccourci ou de suggesteur de raccourci sur le pare-feu SRX Series, le cas échéant. Voir VPN à découverte automatique.

Par défaut, les options de suggestion de raccourci et de partenaire de raccourci sont activées si vous configurez advpn sous la hiérarchie de la passerelle IKE. Vous devez désactiver explicitement l’option de suggestion ou l’option partenaire pour désactiver cette fonctionnalité particulière.

[edit security ike]

gateway gateway_1 {

…

node-local

…

advpn {

partner disable;

}

}

[edit security ike]

gateway gateway_1 {

advpn {

suggester disable;

partner {

connection-limit 5;

idle-time 300;

}

}

}

Limites

- La configuration d’un suggéreur ADVPN n’est autorisée que sur les hubs AutoVPN en tant que fonctionnalité partenaire pour la configuration en étoile.

- Vous ne pouvez pas configurer à la fois les rôles de suggéreur et de partenaire sous la même passerelle IKE

- ADVPN ne prend pas en charge IKEv1

- Vous ne pouvez pas créer de raccourci entre des partenaires qui se trouvent tous deux derrière des appareils NAT.