例:VXLAN でのグループ ベース ポリシーを使用したマイクロおよびマクロのセグメンテーション

概要 VXLAN-GBP

概要

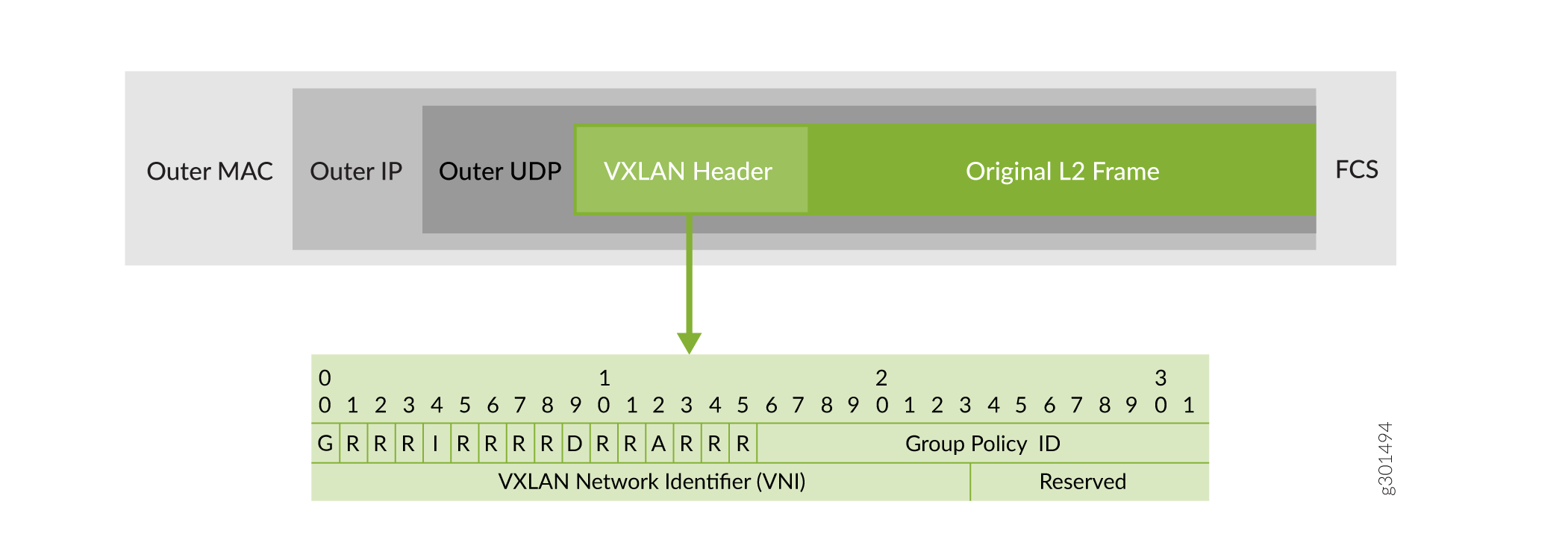

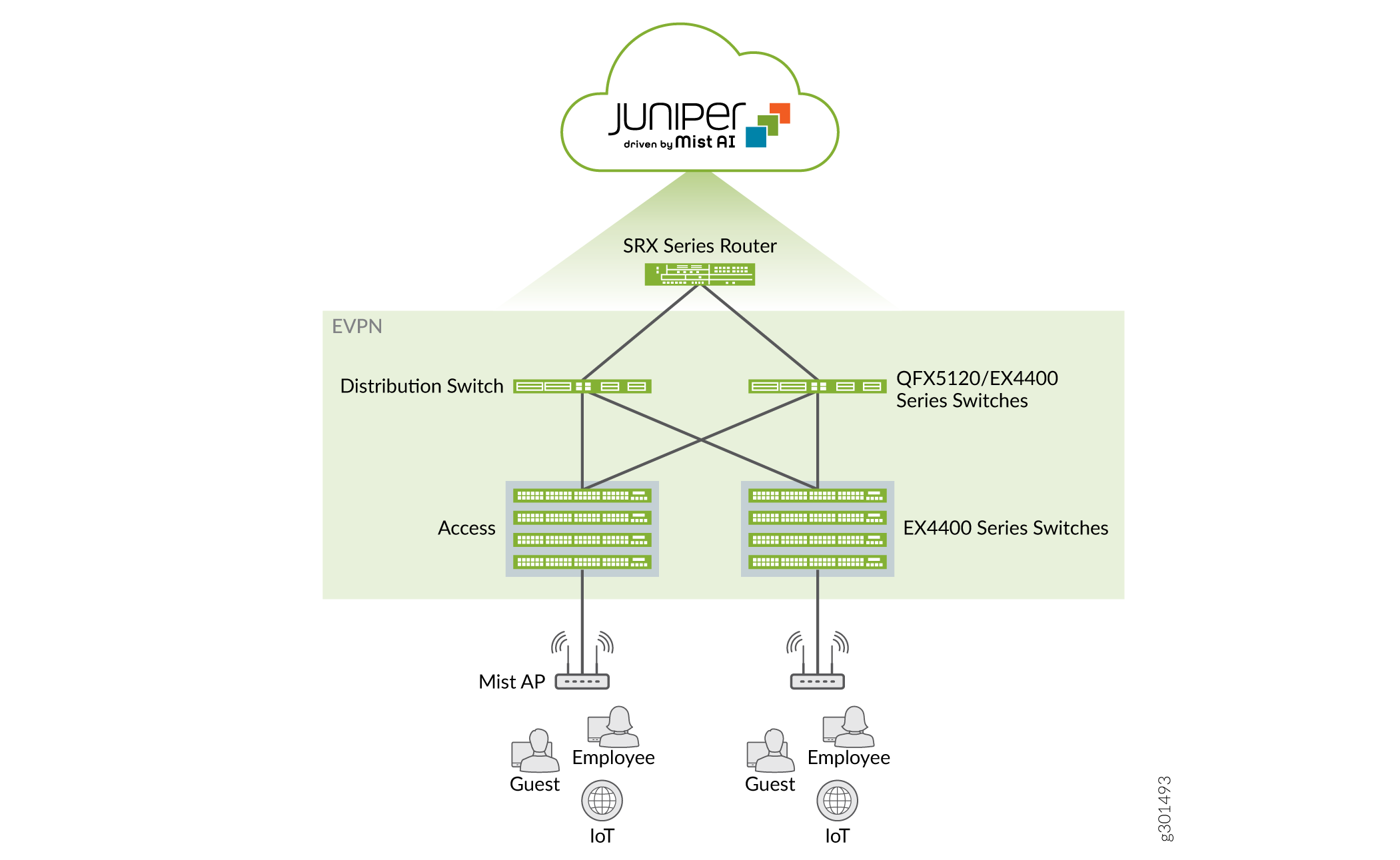

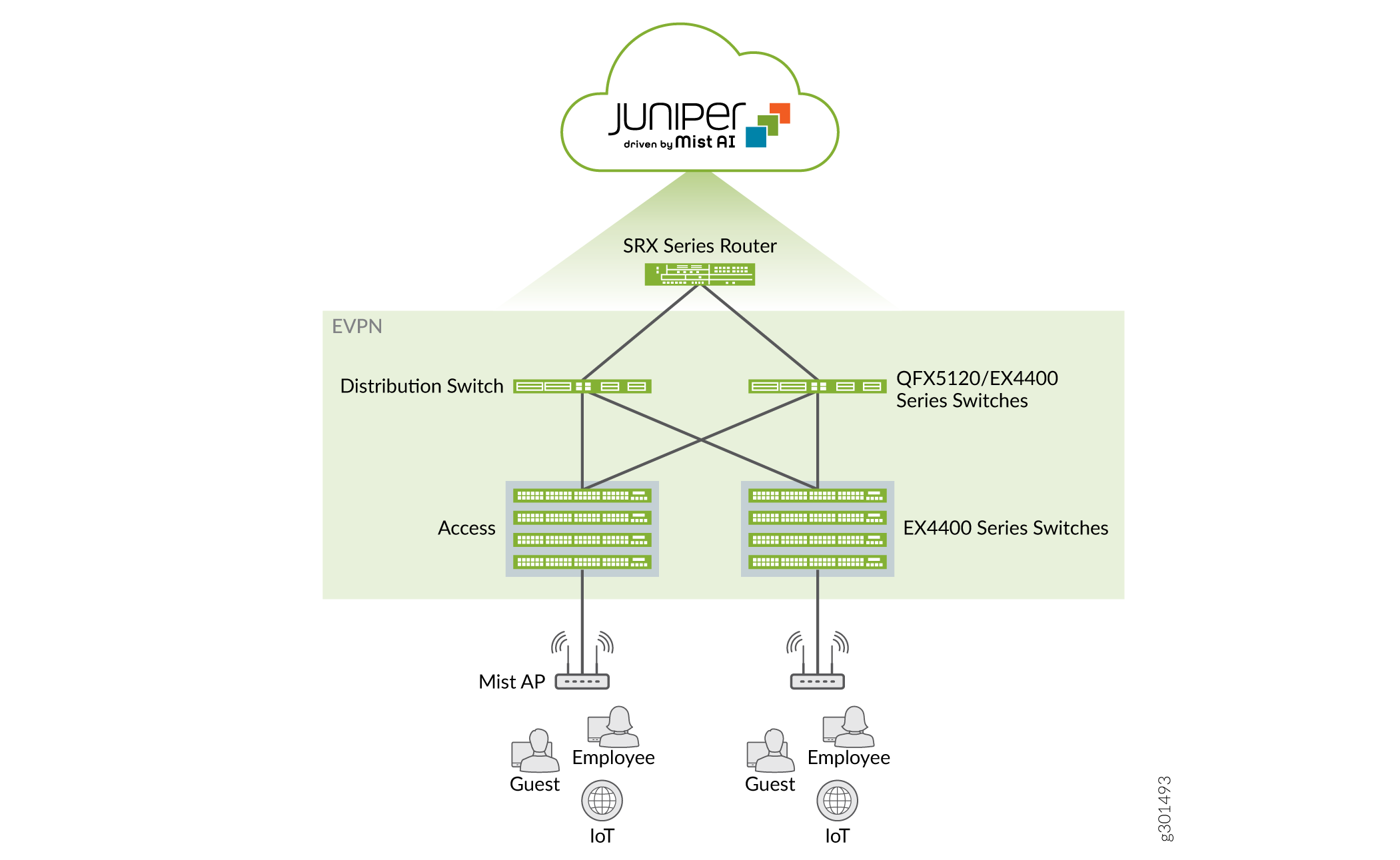

グループベースポリシー(GBP)を使用して、VXLANアーキテクチャでデータやアセットを保護するなどの目的で、ミクロおよびマクロのセグメンテーションを実現できます。GBPは基礎となるVXLANテクノロジーを活用し、ロケーション依存エンドポイントのアクセス制御を提供します。GBPにより、エンタープライズネットワークドメイン全体に一貫したセキュリティポリシーを実装できます。GBPを使用することでネットワーク設定を簡素化でき、すべてのスイッチに大量のファイアウォールフィルターを設定する必要がなくなります。GBPは、エンドポイントやユーザーのロケーションに関係なく、ネットワーク全体でセキュリティグループポリシーを一貫して適用することで、水平方向の脅威をブロックします。VXLAN-GBPは、VXLANヘッダーの予約フィールドを利用して、スケーラブルグループタグ(SGT)として使用することで機能します。SGT は、ファイアウォール フィルター ルールの一致条件として使用できます。SGT を使用する方が、ポートまたは MAC アドレスを使用するよりも堅牢で、同様の結果が得られます。SGT は、静的に割り当てるか(ポートごとまたは MAC 単位でスイッチを設定することにより)、RADIUS サーバー上で設定し、ユーザーが認証されるときに 802.1X を介してスイッチにプッシュすることができます。

VXLAN-GBP によって実現されるセグメンテーションは、基盤となるネットワーク トポロジーに依存しないネットワーク アクセス ポリシーを実用的に作成できるため、キャンパスの VXLAN 環境で特に役立ちます。ネットワークアプリケーションとエンドポイントデバイスのセキュリティポリシーを開発する際の設計および実装フェーズを簡素化します。

VXLAN-GBP規格の詳細については、IEEE RFC、 I-D.draft-smith-vxlan-group-policyをご覧ください。この例では、図に示すように、VXLAN-GBPはVXLANヘッダーの予約済みフィールドをスケーラブルグループタグとして利用します。

表 1 は、さまざまなスイッチと Junos OS リリースでの VXLAN-GBP のサポートを示しています。

| Junos リリース | VXLAN-GBP 対応スイッチ |

|---|---|

| Junos OSリリース21.1R1以降 |

EX4400-24P、EX4400-24T、EX4400-48F、EX4400-48P、EX4400-48T |

| Junos OSリリース21.2R1以降 |

EX4400-24MPおよびEX4400-48MP |

| Junos OSリリース21.4R1以降 |

|

| Junos OSリリース22.4R1以降 |

|

| Junos OSリリース23.2R1以降 |

|

表 2 から 表 4 は、Junos OS リリース間の VXLAN-GBP 実装の違いをまとめたものです。

| Junos OSリリース21.1R1以降のGBP | Junos OSリリース22.4R1以降のGBP |

|---|---|

set firewall family ethernet-switching filter filter_name term term_name from match_conditions set firewall family ethernet-switching filter filter_name term term_name then gbp-src-tag/gbp-dst-tag tag |

set firewall family any filter filter_name micro-segmentation set firewall family any filter filter_name term term_name from match_conditions set firewall family any filter filter_name term term_name then gbp-tag tag

手記:

|

| Junos OSリリース21.1R1以降のGBP | Junos OSリリース22.4R1以降のGBP |

|---|---|

|

|

|

| Junos OSリリース21.1R1以降のGBP | Junos OSリリース22.4R1以降のGBP |

|---|---|

set firewall family ethernet-switching filter filter_name term term_name from gbp-dst-tag gbp_tag set firewall family ethernet-switching filter filter_name term term_name from gbp-src-tag gbp_tag set firewall family ethernet-switching filter filter_name term term_name then discard

手記:

ポリシーの適用は、エグレスエンドポイントでのみサポートされます。GBPを有効にするCLIステートメント: set chassis forwarding-options vxlan-gbp-profile |

set firewall family any filter filter_name term term_name from gbp-dst-tag gbp_tag set firewall family any filter filter_name term term_name from gbp-src-tag gbp_tag set firewall family any filter filter_name term term_name then discard

手記:

ファミリ名 「any」 は、ファミリ名 「イーサネットスイッチング」に置き換わりました。

手記:

GBPが有効になっている場合、ポリシーの適用はエグレスでは常に有効になりますが、イングレスではオプションです。

|

| Junos OS リリース 23.2R1 以降:

|

|

| Junos OS リリース 24.2R1 以降:

|

Junos OSリリース22.4R1以降のGBP

表 5 に、Junos OS リリース 22.4R1 以降でサポートされている GBP 一致条件を示します。

| 一致条件 | の説明 |

|---|---|

|

|

IPv4/IPv6の送信元または宛先アドレス/プレフィックスリストに一致します。 |

|

|

送信元または宛先のMACアドレスに一致します。 |

|

|

インターフェイス名に一致します。

手記:

Junos OSリリース23.4R1以降では、1つのファイアウォールフィルター条件内で複数の set firewall family any filter test term t1 from interface ge-0/0/0 set firewall family any filter test term t1 from interface ge-0/0/1 set firewall family any filter test term t1 from interface ge-0/0/2

手記:

Junos OSリリース23.4R1以降では、単一のファイアウォールフィルター条件で、この一致条件を set firewall family any filter test term t1 from interface ge-0/0/0 set firewall family any filter test term t1 from vlan-id 2000 |

|

|

VLAN ID に一致します。

手記:

EX4100スイッチではサポートされていません

手記:

Junos OS リリース 23.4R1 以降では、 <vlan_list> および <vlan_range> オプションがサポートされています。例えば: set firewall family any filter test term t1 from vlan-id 2000-2100 set firewall family any filter test term t1 from vlan-id [3000 3010 3020]

手記:

Junos OSリリース23.4R1以降では、単一のファイアウォールフィルター条件で、この一致条件を |

Junos OS リリース 23.2R1 以降では、vxlan-gbp-l2-profile および vxlan-gbp-l3-profile がサポートされています。 表 6 を参照してください。

| サポートされているスイッチの | プロファイル |

|---|---|

vxlan-gbp-profile |

|

vxlan-gbp-l2-profile そして vxlan-gbp-l3-profile |

|

GBPポリシーフィルターは、GBPソースタグやGBP宛先タグを一致として使用し、トラフィックを許可または破棄します。Junos OSリリース23.2R1以降、EX4100、EX4400、EX4650、QFX5120-32C、QFX5120-48Yスイッチは、新しいGBPポリシーフィルター(IPv4およびIPv6)L4マッチをサポートしています。これらの一致は、アプリケーション トラフィックのみをブロックするのに役立つ特定のルールを維持するのに役立ちます( 表 7 を参照)。

| MAC および IP GBP タグ付きパケットに対するポリシー適用の一致の説明 | |

|---|---|

ip-version ipv4 destination-port dst_port |

TCP/UDP 宛先ポートに一致します。 |

ip-version ipv4 source-port src_port |

TCP/UDP 送信元ポートに一致します。 |

ip-version ipv4 ip-protocol ip-protocol |

IPプロトコルタイプに一致します。 |

ip-version ipv4 is-fragment |

パケットがフラグメントの場合に一致します。 |

ip-version ipv4 fragment-flags flags |

フラグメントフラグに一致します(シンボリック形式または16進形式)。 |

ip-version ipv4 ttl value |

MPLS/IP TTL 値に一致します。 |

ip-version ipv4 tcp-flags flags |

TCPフラグに一致します(シンボリック形式または16進形式) - (イングレスのみ)。 |

ip-version ipv4 tcp-initial |

TCP接続の最初のパケットに一致します - (イングレスのみ)。 |

ip-version ipv4 tcp-established |

確立されたTCP接続のパケットに一致します。 |

ip-version ipv6 destination-port dst_port |

TCP/UDP 宛先ポートに一致します。 |

ip-version ipv6 source-port src_port |

TCP/UDP 送信元ポートに一致します。 |

ip-version ipv6 next-header protocol |

次のヘッダープロトコルタイプに一致します。 |

ip-version ipv6 tcp-flags flags |

TCPフラグに一致(シンボリック形式または16進形式)イングレスのみ。 |

ip-version ipv6 tcp-initial |

TCP接続の最初のパケットに一致します。 |

ip-version ipv6 tcp-established |

確立されたTCP接続のパケットに一致します。 |

これらのL4一致は、EX9204、EX9208、EX9214スイッチではサポートされていません。

一致する条件がない場合、デフォルトのアクションはパケットを受け入れることです。Junos OS リリース 24.2R1 以降、どの条件にも一致しないパケットに対する明示的なデフォルトの破棄アクションを指定できます。 表 8 を参照してください。

この機能は、 表1に示す特定のEX4100、EX4400、EX4650、QFX5120シリーズスイッチでサポートされています。

| 明示的なデフォルトの破棄 |

形容 |

|---|---|

set firewall family any filter f1 term t1 from gbp-src-tag 100 set firewall family any filter f1 term t1 from gbp-dst-tag 200 set firewall family any filter f1 term t1 then accept set firewall family any filter f1 term t2 then discard |

破棄アクションを含み、一致条件を含まないフィルター項目(t2 など)を作成できます。これは、シーケンス内の前の条件のいずれにも一致しないパケットのキャッチオールとして役立ちます。 この明示的なデフォルトの破棄アクションは、ブロードキャスト、マルチキャスト、ホスト発信、または不明なユニキャストパケットには適用されません。これらのタイプのトラフィックは常に受け入れられます。 明示的な破棄アクションを設定しない場合、デフォルトアクションは以前のリリースの場合と同様にパケットを受け入れることです。 |

802.1X GBPタグ割り当てのためのSGTの割り当て

この例では、RADIUSサーバーでSGTを設定し、GBP対応のアクセススイッチで802.1Xアクセス制御を使用して、一致するエンドポイントがスイッチに接続したときにSGTを受信します。RADIUSサーバーは、キャンパス環境でアクセスコントロールや、VLANの割り当て管理などに一般的に使用されています。

-

802.1X認証をシングルセキュアまたはマルチサプリカントモードで設定する場合、GBPタギングはMACベースになります。シングル サプリカント モードで 802.1X 認証を設定した場合、GBP タギングはポートベースになります。

-

IP アドレス、VLAN-ID、および VLAN-ID+インターフェイスの一致は、802.1X ではサポートされていません。

RADIUSサーバーでSGTの使用に対応するには、AAAサービスフレームワークでサポートされているベンダー固有属性(VSA)を活用する必要があります(これらのVSAは、標準のRADIUSリクエスト応答メッセージの一部として伝送され、SGTなどの実装固有の情報を処理するための組み込み拡張機能を提供します)。RADIUS サーバーの正確な構文は、認証方式が MAC ベースか EAP ベースかによって異なります。MAC ベースのクライアントの場合、設定は次のようになります。

001094001199 Cleartext-Password := "001094001199" Juniper-Switching-Filter = "apply action gbp-tag 100

EAP ベースのクライアントの場合、SGT は認証時に RADIUS サーバからプッシュされます。設定は次のようになります。

PermEmp01 Auth-Type = EAP, Cleartext-Password := "gbp" Juniper-Switching-Filter = "apply action gbp-tag 100"

Junos OSリリース23.4R1以降、既存の Juniper-Switching-Filterに加えて、 Juniper-Group-Based-Policy-Id と呼ばれる新しいVSAがEX4400、EX4100、EX4650、およびQFX5120スイッチでサポートされます。

同じクライアントに対して、Juniper-Group-Based-Policy-ID VSAとJuniper-Switching-Filter VSAの両方を一緒に使用しないでください。

両方のVSAが存在し、GBPタグ値が異なる場合、クライアントは認証されません。

GBPタグは、以下のVSAのいずれかを介して、RADIUSから動的に割り当てることができます。

-

Juniper-Switching-FilterGBPフィルターとその他のフィルターの一致およびアクション条件を伝送します。 -

Juniper-Group-Based-Policy-IdにはGBPタグのみが付いています。

MACおよびポートベースのGBPタグフィルター用の Juniper-Group-Based-Policy-Id VSAは次のようになります。

PermEmp01 Auth-Type = EAP, Cleartext-Password := "gbp"

Juniper-Group-Based-Policy-Id = “100”

Junos OSリリース23.4R1以降、GBP機能のサポートは、EX4400、EX4100、EX4650、およびQFX5120スイッチの次の設定ステートメントにも追加されました。

| CLI |

形容 |

|---|---|

set protocols dot1x authenticator interface [interface-names] server-fail gbp-tag gbp-tag |

サーバーがアクセスできない場合にインターフェイスに適用するGBPタグを指定します。 このオプションは、[ |

set protocols dot1x authenticator interface [interface-names] server-reject-vlan gbp-tag gbp-tag |

RADIUS がクライアント認証を拒否した場合に適用する GBP タグを指定します。

|

|

|

インターフェイスをゲスト VLAN に移動するときに適用する GBP タグを指定します。

ゲスト VLAN の詳細については、「 802.1X 認証」を参照してください。 |

show dot1x interface detailまたはshow ethernet-switching tableコマンドを使用して、RADIUSから受信したGBPタグを確認できます。

show ethernet-switching table コマンドの出力例を次に示します。

> show ethernet-switching table

MAC flags (S - static MAC, D - dynamic MAC, L - locally learned, P - Persistent static

SE - statistics enabled, NM - non configured MAC, R - remote PE MAC, O - ovsdb MAC,

B - Blocked MAC)

Ethernet switching table : 2 entries, 2 learned

Routing instance : default-switch

Vlan MAC MAC GBP Logical SVLBNH/ Active

name address flags tag interface VENH Index source

vlan200 00:10:94:00:00:05 D 100 xe-0/2/2.0

vlan200 00:10:94:00:00:06 DR 100 vtep.32769 21.2.0.1

GBPベースのフィルターは、GBPタギングの分類子として使用されます。これらのフィルターは、受信ストリームを分類し、GBPタグを割り当てます。

これがどのように機能するかは、次のコード サンプルで確認できます。GBPファイアウォールポリシーは、送信元と宛先のGBPタグに基づいて組み立てられます。

送信元タグは、受信パケットの VXLAN ヘッダーにある 16 ビットのフィールドであり、送信元アドレス(IP/MAC/ポートなど)ルックアップから取得されます。一方、宛先タグは、設定されたタグの割り当てに従って、宛先(IP/MAC/ポートなど)からのエグレス トンネルまたはイングレス エンドポイントで取得されます。

設定されたGBPタグは、RADIUSサーバーからのVSA(ベンダー固有属性)で指定されたGBTタグの範囲(1〜65535)のゼロ以外の正の値です。

イングレスエンドポイントとエグレスエンドポイントの両方にこの構成(以下を参照)があるとします。システム全体で同じGBPタグ割り当て設定にすることをお勧めします。送信元 MAC アドレス 00:01:02:03:04:10:10 からのパケットにはタグ 100 が割り当てられ、送信元 MAC アドレス 00:01:02:03:04:20:20 からのパケットには 200 が割り当てられます。

set firewall family any filter assign_tag micro-segmentation set firewall family any filter assign_tag term tag100 from mac-address 00:01:02:03:04:10:10 set firewall family any filter assign_tag term tag100 then gbp-tag 100 set firewall family any filter assign_tag term tag200 from mac-address 00:01:02:03:04:20:20 set firewall family any filter assign_tag term tag200 then gbp-tag 200

GBPタグ100で宛先MACアドレスが 00:01:02:03:04:10:10のパケットの場合、宛先グループタグ (gbp-dst-tag) は100になり、ターム t10-100で一致します。同様に、GBPタグ100で宛先MACアドレスが 00:01:02:03:04:20:20のパケットの場合、宛先グループタグは200になり、条件 t10-200と一致します。

set firewall family any filter gbp-policy term t10-100 from gbp-src-tag 100 set firewall family any filter gbp-policy term t10-100 from gbp-dst-tag 100 set firewall family any filter gbp-policy term t10-100 then accept set firewall family any filter gbp-policy term t10-200 from gbp-src-tag 100 set firewall family any filter gbp-policy term t10-200 from gbp-dst-tag 200 set firewall family any filter gbp-policy term t10-200 then discard

送信元 MAC アドレスを送信元タグにマッピングするのに使用したのと同じタグ割り当てが、宛先 MAC アドレスを宛先タグにマッピングするためにも使用されます。これは、ポートベースの割り当てにも当てはまります。

Junos OSリリース23.2R1以降では、EX4100、EX4400、EX4650、QFX5120-32C、QFX5120-48Yスイッチは、MACおよびIPベースのGBPフィルターのGBPポリシーフィルターで追加のL4一致をサポートしています。 表 7 を参照してください。L4フィルターを設定することで、サポートされるGBPの規模を縮小することができます。これらの一致はデフォルトでサポートされていますが、EX4650シリーズ、QFX5120-32C、およびQFX5120-48Yスイッチでは、 set forwarding-options evpn-vxlan gbp tag-only-policy を使用してGBPポリシーでGBPソースタグと宛先タグのみを一致として許可できます。

別の例を見てみましょう。今回は、GBP送信元タグ300を使用し、IPv4アドレス 172.16.1.0/24からのパケットを使用します。

set firewall family any filter f1 micro-segmentation set firewall family any filter f1 term tag300 from ip-version ipv4 172.16.1.0/24 set firewall family any filter f1 term tag300 then gbp-tag 300

Junos OSリリース23.4R1以降、EX4400、EX4650、およびQFX5120スイッチは、リストおよび範囲オプションを使用して、条件内の同じタイプのVLAN、ポート、およびポート+VLANタイプのGBPフィルタに複数のエントリをサポートしますが、EX4100スイッチはポートタイプGBPフィルタでのみ複数のエントリをサポートします。

以下の例を参照してください。

この例では、GBPタグ300のパケットについては、10から30の範囲のVLAN IDアドレスで条件t1と一致します。

set firewall family any filter f1 micro-segmentation set firewall family any filter f1 term t1 from vlan-id [10-30] set firewall family any filter f1 term t1 then gbp-tag 300

この例では、GBPタグ300のパケットの場合、インターフェイス101〜104のリストの条件t1で一致し、101〜104はそれぞれインターフェイスに割り当てられた連続した内部インターフェイスインデックスです。

set firewall family any filter f1 micro-segmentation set firewall family any filter f1 term t1 from interface xe-0/0/1 set firewall family any filter f1 term t1 from interface xe-0/0/2 set firewall family any filter f1 term t1 from interface xe-0/0/3 set firewall family any filter f1 term t1 from interface xe-0/0/4 set firewall family any filter f1 term t1 then gbp-tag 300

GBPタギングの優先度は以下の通りで、ip-versionが最も高い優先度です。

-

ip-version ipv4<ip address> | <prefix-list> -

ip-version ipv6<ip address> | <prefix-list> -

mac-address<mac address> -

interface<interface_name> vlan id <vlan id> -

vlan-id<vlan id> -

interface<interface_name>

既定では、ポリシーの適用はエグレス エンドポイントで行われることに注意してください。イングレスリーフでポリシーの適用を行う場合は、以下のセクションを参照してください。

ネットワークのニーズに最適な3つのプロファイルのいずれかを選択することで、VXLAN-GBPを有効にすることができます。各 UFT プロファイルは、アドレスの種類ごとに異なる最大値で構成されます。 GBP プロファイルを使用する場合の詳細については、GBP プロファイルについて を参照してください。これらのプロファイルでサポートされている拡張性については、 vxlan-gbp-profile、 vxlan-gbp-l2-profile、 vxlan-gbp-l3-profile を参照してください。

set chassis forwarding-options vxlan-gbp-profile

set chassis forwarding-options vxlan-gbp-l2-profile

set chassis forwarding-options vxlan-gbp-l3-profile

イングレスおよびタグ伝送時のポリシー適用

Junosリリース22.4R1以降、イングレスに近い場所でポリシー適用を実行できるようになりました。Ingressの適用は、Ingressで破棄されるタグ付きパケットをIngressで破棄することで、ネットワーク帯域幅を節約します。イングレスまたはその近くでのポリシー適用をサポートするために、EVPNタイプ2およびタイプ5ルート内の拡張BGPコミュニティを使用して、MACおよびIP-MACベースのタグをネットワーク全体に伝播します。これらのタイプのルートについては、 EVPNタイプ2およびタイプ5ルート を参照してください。

EVPNルートアドバタイズメントは、新しいホストからパケットを受信する際のMAC-IP学習などを通じて、EVPNルートのインストール(または変更)によってトリガーされます。この場合、送信元 IP ルートは evpn.0 データベースにインストールされ、EVPN タイプ 2 アドバタイズメント(割り当てられている場合は GBP タグを含む)がすべての eBGP ピアに送信されます。

これらのアドバタイズメントがネットワークを介してリモート エンドポイントに伝播した後、リモート エンドポイントは、リモート イングレスで受信したパケットに対して GBP ファイアウォール フィルターを決定するのに十分な情報を取得します。受信時にパケットを受信すると、リモートエンドポイントは宛先ルートを検索し、EVPNタイプ2アドバタイズを通じて以前に受信した宛先GBPタグを取得できます。宛先GBPタグを使用して、リモートエンドポイントはその後、イングレスパケットに対してGBPポリシーの適用を決定できます。

GBPタグはEVPNタイプ2ルートアドバタイズメントを使用して伝送されるため、タグ伝送は必ずMACまたはIPアドレスごとに実行されます。ただし、これはタグの割り当てとは関係なく、VLANやポートなど、サポートされているどの方法でも引き続き使用できます。

例えば、ポートに基づいてタグ割り当てを設定し、新しいホストからのパケットがそのポートで受信された場合、そのポートに割り当てられたタグは、着信パケットの送信元MACおよびIPアドレスとともに、タイプ2ルートアドバタイズで伝播されます。その後、異なるホストからのパケットが同じポートで受信された場合、同じタグが、この異なるホストの送信元MACおよびIPアドレスとともに、別のタイプ2ルートアドバタイズメントに伝播されます。

ボーダーリーフスイッチがGBPタグ付きのEVPNタイプ2アドバタイズメントを受信すると、スイッチはタイプ2ルートをインストールし、そのGBPタグ付きのEVPNタイプ5アドバタイズメントを他のデータセンターのボーダーリーフスイッチなどのeBGPピアに生成します(DC間トラフィックの場合)。このタイプ 5 ルートには、/32 IP アドレスと GBP タグが含まれています。

このタイプ 2 からタイプ 5 GBP へのタグ伝搬はサポートされていますが、タイプ 5 からタイプ 2 GBP へのタグ伝搬はサポートされていません。

マルチホーミング トポロジーの場合は、マルチホーミング メンバー間で構成を同一にします。

イングレスノードでポリシー適用を実行するには、以下のステートメントを有効にする必要があります。ingress適用を有効または無効にすると、パケット転送エンジン(PFE)が再起動します。

set forwarding-options evpn-vxlan gbp ingress-enforcement

EVPNタイプ5アドバタイズメントを使用したIPプレフィックスルートのタグ伝搬

Junos OS Release 24.2R1以降、EVPNタイプ5アドバタイズメントを使用したIPプレフィックスルートのGBPタグ伝搬がサポートされています。このリリース以前は、GBPタグ伝送はデータプレーンでのMAC-IP学習によってのみトリガーされていたため、タグ伝送は/32 IPルートに対してのみ発生していました。

IP プレフィックス ルートのサポートにより、たとえばインターフェイスを作成してダイレクト EVPN ルート(set routing-instances <instance> protocols evpn ip-prefix-routes advertise direct-nexthop)のアドバタイズを有効にした場合などに、タグの伝送を実行できるようになりました。その IP プレフィックスにも GBP タグを割り当てると、後続の EVPN タイプ 5 アドバタイズに GBP タグが含まれるため、MAC-IP 学習が行われる前からタグが伝播されます。

一般に、EVPN タイプ 5 アドバタイズ内での GBP タグ伝送は、IP プレフィックスにタグを割り当てる GBP フィルターを作成し、その IP プレフィックス ルートが evpn.0 ルーティング データベースにインストールされるたびに発生します。(GBP フィルターは、ルートのインストール前またはインストール後に作成できます。

スイッチがタイプ 5 のアドバタイズメントを生成しても、スイッチが新しいホストを学習すると(たとえば、データプレーンでの MAC-IP 学習によって)、スイッチはタイプ 2 のアドバタイズメントも生成します。多くの場合、EVPN トラフィックを削減するために、これらの冗長な /32 アドバタイズを抑制することが望ましい場合があります。そのためには、/32 ルートを拒否する BGP ポリシーを作成します。

例えば、以下の例では、IPv4ホストからの/32ルートを拒否するfm_v4_hostという条件を持つT5_EXPORTというポリシーを作成します。

set policy-options policy-statement T5_EXPORT term fm_v4_host from route-filter 0.0.0.0/0 prefix-length-range /32-/32 set policy-options policy-statement T5_EXPORT term fm_v4_host then reject

スイッチが IP プレフィックス ルートと関連付けられた GBP タグの EVPN アドバタイズメントを受信し、同じ IP プレフィックス ルートに異なるタグを割り当てる GBP フィルターを構成している場合は、ローカルに設定された GBP フィルターの GBP タグが優先されます。スイッチは、EVPN ルートを再アドバタイズする前に、受信した EVPN アドバタイズの GBP タグをローカルに割り当てられた GBP タグに置き換えます。

IP プレフィックスの GBP フィルターを作成し、その GBP フィルターをルーティングインスタンスに関連付けると、IP プレフィックスタグの伝送が自動的に有効になります。例えば:

set firewall family any filter f1 micro-segmentation set firewall family any filter f1 term tag300 from ip-version ipv4 172.16.1.0/24 set firewall family any filter f1 term tag300 then gbp-tag 300 set routing-instances <routing-instance> forwarding-options evpn-vxlan gbp ingress-src-tag filter f1

ここで、 <routing-instance> は、フィルターを適用するルーティング インスタンスの名前です。

IPプレフィックスルートがGBPタグに関連付けられると、そのIPプレフィックスルートの show route コマンドの出力にGBPタグが表示されます。例えば:

show route match-prefix 5:* extensive

bgp.evpn.0: 6 destinations, 6 routes (6 active, 0 holddown, 0 hidden)

Restart Complete

5:10.255.1.1 (1 entry, 1 announced)

<trimmed>

gbp-tag:0L:53 router-mac:52:54:00:00:92:f0

Import Accepted

Route Label: 9100

Overlay gateway address: 0.0.0.0

ESI 00:00:00:00:00:00:00:00:00:00

Localpref: 100

Router ID: 10.255.1.1

Secondary Tables: VRF-100.evpn.0

Thread: junos-main

Indirect next hops: 1

<trimmed>

show route table VRF-100.inet.0 match-prefix 10.1.1* extensive

VRF-100.inet.0: 8 destinations, 8 routes (8 active, 0 holddown, 0 hidden)

Restart Complete

10.1.1.3/32 (1 entry, 1 announced)

TSI:

KRT in-kernel 10.1.1.3/32 -> {indirect(1048574)}

Opaque data client: EVPN-Type5

Opaque data: tlv_type :32820

Type5 gbp_tag 53.

Address: 0xa15f928

Opaque-data reference count: 2

Page 0 idx 0, (group DC2_TORS type External) Type 1 val 0xa32fd40 (adv_entry)

Advertised metrics:

Nexthop: Self

AS path: [65201] 65200 I

Communities: gbp-tag:0L:53

Advertise: 00000001

Path 10.1.1.3

<trimmed>

ルーティングインスタンスとGBPフィルター間のバインディングを確認するには、 show evpn gbp-src-tag filter-bind routing-instance コマンドを使用します。

GBPタグマッピングへのIPプレフィックスルートを表示するには、 show evpn gbp-src-tag ip-prefix inet コマンドを使用します。

この機能には次のような制限があります。

-

GBPフィルターは、1つのルーティングインスタンスにのみ関連付けることができます。同じGBPフィルターを複数のルーティングインスタンスに関連付けることはできません。

-

同じIPプレフィックス一致条件を持つ2つの異なるGBPフィルターを、同じルーティングインスタンスに関連付けることはできません。

-

IP ベース GBP フィルターは、ルーティングインスタンスにのみ関連付けることができます。他のタイプのGBPフィルターを関連付けても効果はありません。

-

この機能は、 表1に記載されているEX4400、EX4650、QFX-5120シリーズスイッチでのみサポートされています。

ホスト発信パケット

VTEP(統合型ルーティングおよびブリッジング)インターフェイスからパケットが VTEP(仮想トンネル エンドポイント)経由で送信されると、カーネルは VXLAN ヘッダーに送信元 GBP タグを挿入してパケットを送信します。送信元GBPタグ値は、以下のステートメントを使用して設定されます。

set forwarding-options evpn-vxlan host-originated-packets gbp-src-tag gbp-src-tag

GBP MAC/IPインタータギング

デフォルトでは、MACベースのGBPフィルターはスイッチされたトラフィックにのみ適用され、IPベースのGBPフィルターはルーティングされたトラフィックにのみ適用されます。

Junos OS Release 24.2R1以降、MACベースのGBPフィルターはルーティングされたトラフィックにも適用でき、IPベースのGBPフィルターはスイッチされたトラフィックにも適用できるようになりました。

これはMAC/IPインタータギングと呼ばれ、 表1に示す特定のEX4100、EX4400、EX4650、およびQFX5120シリーズスイッチでサポートされています。

MAC/IPインタータギングを有効にするには:

set forwarding-options evpn-vxlan gbp mac-ip-inter-tagging

以下では、MAC/IPインタータギングを有効にすると、MACテーブルとIPテーブルの両方に同じGBPタグ100が表示されることがわかります。

show ethernet-switching table

MAC flags (S - static MAC, D - dynamic MAC, L - locally learned, P - Persistent static, C - Control MAC

SE - statistics enabled, NM - non configured MAC, R - remote PE MAC, O - ovsdb MAC,

B - Blocked MAC)

Ethernet switching table : 2 entries, 2 learned

Routing instance : default-switch

Vlan MAC MAC GBP Logical SVLBNH/ Active

name address flags tag interface VENH Index source

vlan100 52:54:00:22:22:22 D 100 xe-0/0/8.0

vlan200 52:54:00:44:44:44 D xe-0/0/9.0

show ethernet-switching mac-ip-table

MAC IP flags (S - Static, D - Dynamic, L - Local , R - Remote, Lp - Local Proxy,

Rp - Remote Proxy, K - Kernel, RT - Dest Route, (N)AD - (Not) Advt to remote,

RE - Re-ARP/ND, RO - Router, OV - Override, Ur - Unresolved, B - Blocked,

RTS - Dest Route Skipped, RGw - Remote Gateway, GBP - Group Based Policy,

RTF - Dest Route Forced, SC - Static Config, P - Probe, NLC - No Local Config,

LD - Local Down)

Routing instance : default-switch

Bridging domain : vlan100

IP MAC Flags GBP Logical Active

address address Tag Interface source

10.100.100.100 52:54:00:22:22:22 DL,K,RT,AD 100 xe-0/0/8.0

10.100.100.101 52:54:00:63:0e:40 S,K irb.100

2001:db8::9300:6463:e40 52:54:00:63:0e:40 S,K irb.100

SGT 割り当ての計画

ルールを作成する前に、すべてのエンドポイント(ユーザとデバイス)と割り当てられた SGT 値のテーブルを作成して、スキームを整理すると便利です。以下の表を使用して、ロジックをさらに単純化し、ルールを明確にすることができます。

| エンドポイント |

割り当てられた SGT 値 |

|---|---|

| 正社員(PE) |

100 |

| 請負業者(詐欺) |

200 |

| 警備員(SS) |

300 |

| セキュリティカメラ(CAM) |

400 |

| エンジニアリングサーバー(ES) |

500 |

RADIUSサーバーとSGT、EX4400とVXLANのパケットヘッダー、アクセスポリシーを管理するための集中型ファイアウォールフィルターの関係は、マトリクスが値を整理するための便利な方法になるようなものです。次の表では、最初の列の下にユーザーロールをリストし、最初の行にデバイスタイプをリストして、アクセスマトリックスを作成します。各ユーザー ロールとデバイス タイプに SGT が割り当てられ、RADIUS 設定がその情報で更新されています。

この例では、正社員 (PE)、請負業者 (CON)、およびセキュリティ スタッフ (SS) の 3 種類の従業員を使用します。また、英語サーバー (ES) とセキュリティ カメラ (CAM) の 2 種類のリソースを使用します。アクセスが許可されている場合は Y を使用し、アクセスがブロックされている場合は N を使用します。この表は、ポリシーでさまざまなファイアウォールルールを作成する際に有用なリソースとして機能し、アクセスマッピングをシンプルかつ明確にします。

| ES (SGT 500) | CAM (SGT 400) | PE (SGT 100) CON | (SGT 200) | SS (SGT 300) | |

|---|---|---|---|---|---|

| PE(SGT 100) | Y | N | Y | Y | N |

| コン (SGT 200) | N | N | Y | N | N |

| SS (SGT 300) | N | Y | N | N | Y |

位相幾何学

わかりやすくするために、この例のすべての設定は、Junos OSリリース22.4.1R1を実行する単一のJuniper EX4400シリーズスイッチで実行されています。スイッチは、AAA 用の RADIUS サーバーに接続されます。この例では、このスイッチはエグレスとして機能します。SGT の場合はエグレス スイッチでファイアウォールを定義する必要がありますが、通常はアクセス レイヤーのイングレス VXLAN ゲートウェイで定義することを思い出してください。

必要条件

Junos OS 22.4R1では、拡張GBPがEX4100、EX4400、EX4650、QFX5120-32C、QFX5120-48Yのスイッチでサポートされています。

構成

VXLAN-GBPベースのセグメンテーション:

- ユーザーはネットワークにログオンし、RADIUS サーバー(すべてのエンドポイントに SGT が設定されている)によって認証されます。

- EX4400は、ファイアウォールフィルターを使用して、802.1X認証またはMACアドレスに基づいてトラフィックを選択し、一致するフレームにグループタグを割り当てます。(dot1x 認証クライアントの場合、スタティック ファイアウォール設定は必要ありません)。この仕組みは、次に示すようにファイアウォールを使用して実行されます。

set firewall family any filter name micro-segmentation set firewall family any filter name term name from source-mac-address MAC-Addr

set firewall family any filter name term name then gbp-tag PE-GRP

- EX4400を通過するタグ付きトラフィックは、ファイアウォールフィルターの仕組みを使用して、SGT値に基づいて再度評価されます。

-

まず、デバイスで

chassis forwarding-options vxlan-gbp-profileを有効にします。 gbp-dst-tagおよび/またはgbp-src-tag一致条件を使用してファイアウォールルールを記述し、GBPマイクロセグメンテーションに使用するエグレススイッチのルーティングポリシーに含めます。Junos OSリリース23.2R1以降では、ソースタグと宛先タグに加えて、プロトコル、送信元ポート、宛先ポート、tcpフラグなどの新しいGBPポリシーフィルターIPv4およびIPv6 L4一致がサポートされています。表 7 を参照してください。-

イングレスエンドポイントでポリシーの適用を行う場合は、

set fowarding-options evpn gbp ingress-enforcementオプションを有効にする必要があります。

-

スタンドアロンの Juniper EX4400 スイッチを VXLAN-GBP 用に構成する

サンドボックス環境で VXLAN-GBP セグメンテーションを設定するには、次のコマンドを使用します。通常、ファイアウォールフィルタールールは、アクセスレイヤーの(エグレス)VXLANゲートウェイとして機能するスイッチ上で作成しますが、わかりやすくするために、ファイアウォールフィルタールールとRADIUSサーバー(ここではEAP)の両方に同じスタンドアロンEX4400を使用しています。この例で使用する値は、前の表から取得したものです。

以下のコマンドには、プロファイル名や IP アドレスなどの変数が含まれているため、テスト環境に合わせて調整する必要があります。

- RADIUS サーバーを構成します。

set groups dot1xgbp access radius-server 10.204.96.102 port 1812 set groups dot1xgbp access radius-server 10.204.96.102 secret “secret key" set groups dot1xgbp access profile radius_profile_dev12 authentication-order radius set groups dot1xgbp access profile radius_profile_dev12 radius authentication-server 10.204.96.102 set groups dot1xgbp access profile radius_profile_dev12 radius accounting-server 10.204.96.102 set groups dot1xgbp access profile radius_profile_dev12 accounting order radius

- RADIUS認証をサポートするように物理ポートを設定します。

set groups dot1xgbp protocols dot1x authenticator authentication-profile-name radius_profile_dev12 set groups dot1xgbp protocols dot1x authenticator interface xe-0/0/46.0 supplicant multiple set groups dot1xgbp protocols dot1x authenticator interface xe-0/0/46.0 mac-radius

- Juniper-Switching-FilterまたはJuniper-Group-Based-Policy-Idを使用して、RADIUSサーバーにSGTタグを設定します。

Contractor01 Auth-Type = EAP, Cleartext-Password := "gbp" Juniper-Switching-Filter = "apply action gbp-tag 100" Contractor01 Auth-Type = EAP, Cleartext-Password := "gbp" Juniper-Switching-Filter = "apply action gbp-tag 200" SecurityStaff01 Auth-Type = EAP, Cleartext-Password := "gbp" Juniper-Switching-Filter = "apply action gbp-tag 300" SecurityCam01 Auth-Type = EAP, Cleartext-Password := "gbp" Juniper-Switching-Filter = "apply action gbp-tag 400" EngServer01 Auth-Type = EAP, Cleartext-Password := "gbp" Juniper-Switching-Filter = "apply action gbp-tag 500"

Contractor01 Auth-Type = EAP, Cleartext-Password := "gbp" Juniper-Group-Based-Policy-Id = "100" Contractor01 Auth-Type = EAP, Cleartext-Password := "gbp" Juniper-Group-Based-Policy-Id = "200" SecurityStaff01 Auth-Type = EAP, Cleartext-Password := "gbp" Juniper-Group-Based-Policy-Id = "300" SecurityCam01 Auth-Type = EAP, Cleartext-Password := "gbp" Juniper-Group-Based-Policy-Id = "400" EngServer01 Auth-Type = EAP, Cleartext-Password := "gbp" Juniper-Group-Based-Policy-Id = "500"

- スイッチで VXLAN-GBP を有効にします。

set chassis forwarding-options vxlan-gbp-profile

- SGT を活用するファイアウォール フィルター ルールを作成します(マトリックスに整理された値を使用)。

set groups gbp-policy firewall family any filter gbp-policy term pe-to-pe from gbp-src-tag 100 set groups gbp-policy firewall family any filter gbp-policy term pe-to-pe from gbp-dst-tag 100 set groups gbp-policy firewall family any filter gbp-policy term pe-to-pe then accept set groups gbp-policy firewall family any filter gbp-policy term pe-to-pe then count PE-PE set groups gbp-policy firewall family any filter gbp-policy term pe-to-es from gbp-src-tag 100 set groups gbp-policy firewall family any filter gbp-policy term pe-to-es from gbp-dst-tag 500 set groups gbp-policy firewall family any filter gbp-policy term pe-to-es then accept set groups gbp-policy firewall family any filter gbp-policy term pe-to-es then count PE-ES set groups gbp-policy firewall family any filter gbp-policy term pe-to-cam from gbp-src-tag 100 set groups gbp-policy firewall family any filter gbp-policy term pe-to-cam from gbp-dst-tag 400 set groups gbp-policy firewall family any filter gbp-policy term pe-to-cam then discard set groups gbp-policy firewall family any filter gbp-policy term pe-to-cam then count PE-CAM set groups gbp-policy firewall family any filter gbp-policy term con-to-cam from gbp-src-tag 200 set groups gbp-policy firewall family any filter gbp-policy term con-to-cam from gbp-dst-tag 400 set groups gbp-policy firewall family any filter gbp-policy term con-to-cam then discard set groups gbp-policy firewall family any filter gbp-policy term con-to-cam then count CON-CAM set groups gbp-policy firewall family any filter gbp-policy term con-to-es from gbp-src-tag 200 set groups gbp-policy firewall family any filter gbp-policy term con-to-es from gbp-dst-tag 500 set groups gbp-policy firewall family any filter gbp-policy term con-to-es then discard set groups gbp-policy firewall family any filter gbp-policy term con-to-es then count CON-ES set groups gbp-policy firewall family any filter gbp-policy term ss-to-cam from gbp-src-tag 300 set groups gbp-policy firewall family any filter gbp-policy term ss-to-cam from gbp-dst-tag 400 set groups gbp-policy firewall family any filter gbp-policy term ss-to-cam then accept set groups gbp-policy firewall family any filter gbp-policy term ss-to-cam then count SS-CAM set groups gbp-policy firewall family any filter gbp-policy term ss-to-es from gbp-src-tag 300 set groups gbp-policy firewall family any filter gbp-policy term ss-to-es from gbp-dst-tag 500 set groups gbp-policy firewall family any filter gbp-policy term ss-to-es then discard set groups gbp-policy firewall family any filter gbp-policy term ss-to-es then count SS-ES set apply-groups gbp-policy

- Junos でコミットチェックを実行して、使用したコマンドと変数が有効であることを確認します。設定に問題がなければ、候補の設定をコミットして、デバイス上でアクティブにします。これらのコマンドを以下に示します。「

run show configuration」と入力して構成を確認することもできます。commit check configuration check succeeds commit commit complete

EXスイッチとQFXスイッチの制限:

-

EX9204、EX9208、EX9214スイッチ:

-

EVPN-VXLANタイプ2トンネルを介して来るトランジットトラフィックの場合、VxLANヘッダーのイングレスPEにスタンプされたソースGBPタグが妥協することなくアンダーレイネットワークで伝送されている場合のみ、エグレスPEでのGBPタグベースのポリシー適用は正しく機能します。

-

RADIUS/802.1X を介して設定された SGT はサポートされていません。

-

/32ルートのタグ伝播とイングレスエンドポイントでのポリシー適用のサポートは、Junos OSリリース24.2R1で開始されます。

-

EVPNタイプ5アドバタイズメントを使用したIPプレフィックスルートのタグ伝搬はサポートされていません。

-

GBP UFT プロファイルはサポートされていません。

-

-

EX4400およびQFX5120プラットフォームで一意のタグの数は1Kに制限されています。

-

interfaceとVLANGBPの一致は、EX4100スイッチではサポートされていません。 -

マルチキャストIPベースのGBPタギングはサポートされていません。

-

IP ベース GBP はレイヤー 2 スイッチング フローに適用されず、MAC ベース GBP はアクセスツーアクセス レイヤー 3 ルーティング フローには適用されません。

-

ポートベース(

interface)GBPが設定されている場合、IPACLはサポートされません。 -

ポリサーとカウントアクションは、MACベースおよびIPベースのGBPポリシーエントリーでのみサポートされています。

-

VLAN ベースの GBP は、サービス プロバイダー スタイルの論理インターフェイスではサポートされていません。

-

GBPタグ割り当てフィルターは、カウンターオプションをサポートしていません。

-

GBPフィルター(MAC、PORT、PORT+VLAN)の異なる一致基準は、同じフィルタの一部ではありません。

GBP Junos OS リリース 21.1R1 以降

RADIUS サーバを使用した SGT の割り当て

この例では、RADIUSサーバーでSGTを設定し、EX4400で802.1Xアクセスコントロールを使用して受信します。RADIUSサーバーは、キャンパス環境でアクセスコントロールや、VLANの割り当て管理などに一般的に使用されています。

RADIUSサーバーでのSGTの使用に対応するには、AAAサービスフレームワークでサポートされているベンダー固有属性(VSA)を活用する必要があります(これらのVSAは、標準のRADIUSリクエスト応答メッセージの一部として伝送され、SGTなどの実装固有の情報を処理するための組み込み拡張機能を提供します)。RADIUS サーバーの正確な構文は、認証方式が MAC ベースか EAP ベースかによって異なります。MAC ベースのクライアントの場合、設定は次のようになります。

001094001199 Cleartext-Password := "001094001199" Juniper-Switching-Filter = "apply action gbp-tag 100"

EAP ベースのクライアントの場合、SGT は認証時に RADIUS サーバからプッシュされます。設定は次のようになります。

PermEmp01 Auth-Type = EAP, Cleartext-Password := "gbp" Juniper-Switching-Filter = "apply action gbp-tag 100"

Junos リリース 21.1R1 以降、EX4400 スイッチでは、VXLAN-GBP で使用するための新しい一致条件が導入され、RADIUS サーバーによって渡されて VXLAN ヘッダーに挿入された SGT タグをファイアウォールが認識できるようになりました。

これがどのように機能するかは、次のコード サンプルで確認できます。GBPファイアウォールポリシーは、送信元と宛先のGBPタグに基づいて組み立てられます。送信元タグは受信パケットの VXLAN ヘッダーの 16 ビット フィールドであり、宛先タグは設定されたタグの割り当てに従って、エグレス トンネルのエンドポイントで取得されます。

例えば、以下のような構成のエグレスエンドポイントがあるとします。送信元 MAC アドレス 00:01:02:03:04:10:10 からのパケットにはタグ 100 が割り当てられ、送信元 MAC アドレス 00:01:02:03:04:20:20 からのパケットには 200 が割り当てられます。

set firewall family ethernet-switching filter assign_tag term tag100 from source-mac-address 00:01:02:03:04:10:10 set firewall family ethernet-switching filter assign_tag term tag100 then gbp-src-tag 100 set firewall family ethernet-switching filter assign_tag term tag200 from source-mac-address 00:01:02:03:04:20:20 set firewall family ethernet-switching filter assign_tag term tag200 then gbp-src-tag 200

GBPタグ100で宛先MACアドレスが 00:01:02:03:04:10:10のパケットの場合、宛先グループタグ (gbp-dst-tag) は100になり、ターム t10-100で一致します。同様に、GBPタグ100で宛先MACアドレスが 00:01:02:03:04:20:20のパケットの場合、宛先グループタグは200になり、条件 t10-200と一致します。

set firewall family ethernet-switching filter gbp-policy term t10-100 from gbp-src-tag 100 set firewall family ethernet-switching filter gbp-policy term t10-100 from gbp-dst-tag 100 set firewall family ethernet-switching filter gbp-policy term t10-100 then accept set firewall family ethernet-switching filter gbp-policy term t10-200 from gbp-src-tag 100 set firewall family ethernet-switching filter gbp-policy term t10-200 from gbp-dst-tag 200 set firewall family ethernet-switching filter gbp-policy term t10-200 then discard

送信元 MAC アドレスを送信元タグにマッピングするのに使用したのと同じタグ割り当てが、宛先 MAC アドレスを宛先タグにマッピングするためにも使用されます。これは、ポートベースの割り当てにも当てはまります。

別のコード サンプルを見てみましょう。今回は GBP ソース タグ 300 を使用し、パケット受信インターフェイス ge-0/0/30.0を使用します。以下に示すように、GBP送信元タグ300はエグレス方向に割り当てられており、300もGBP宛先グループタグです。

set firewall family ethernet-switching filter assign_tag term tag300 from interface ge-0/0/30.0 set firewall family ethernet-switching filter assign_tag term tag300 then gbp-src-tag 300

エグレススイッチで使用されているグループタグをイングレススイッチが知る方法がないため、エグレススイッチでGBPファイアウォールフィルターを構成する必要があることに注意してください。さらに、イングレス ノードで VXLAN-GBP をグローバルに有効にして、一致で検索を実行し、VXLAN ヘッダーとエグレス ノードで SGT を追加できるようにする必要があります。次に示すコンフィグレーションコマンドで、これを行います。

set chassis forwarding-options vxlan-gbp-profile

ルールを作成する前に、すべてのエンドポイント(ユーザとデバイス)と割り当てられた SGT 値のテーブルを作成して、スキームを整理すると便利です。ここでは、ロジックをさらに単純化し、ルールを明確にするために使用できる値を後でマトリックスに適用するテーブルの1つを示します。

| エンドポイント |

割り当てられた SGT 値 |

|---|---|

| 正社員(PE) |

100 |

| 請負業者(詐欺) |

200 |

| 警備員(SS) |

300 |

| セキュリティカメラ(CAM) |

400 |

| エンジニアリングサーバー(ES) |

500 |

RADIUSサーバーとSGT、EX4400とVXLANのパケットヘッダー、アクセスポリシーを管理するための集中型ファイアウォールフィルターの関係は、マトリクスが値を整理するための便利な方法になるようなものです。次の表では、最初の列の下にユーザーロールをリストし、最初の行にデバイスタイプをリストして、アクセスマトリックスを作成します。各ユーザー ロールとデバイス タイプに SGT が割り当てられ、RADIUS 設定がその情報で更新されています。

この例では、正社員 (PE)、請負業者 (CON)、およびセキュリティ スタッフ (SS) の 3 種類の従業員を使用します。また、英語サーバー (ES) とセキュリティ カメラ (CAM) の 2 種類のリソースを使用します。アクセスが許可されている場合は Y を使用し、アクセスがブロックされている場合は N を使用します。この表は、ポリシーでさまざまなファイアウォールルールを作成する際に有用なリソースとして機能し、アクセスマッピングをシンプルかつ明確にします。

| ES (SGT 500) | CAM (SGT 400) | PE (SGT 100) CON | (SGT 200) | SS (SGT 300) | |

|---|---|---|---|---|---|

| PE(SGT 100) | Y | N | Y | Y | N |

| コン (SGT 200) | N | N | Y | N | N |

| SS (SGT 300) | N | Y | N | N | Y |

位相幾何学

わかりやすくするために、この例のすべての設定は、Junos OSリリース21.1R1を実行する単一のJuniper EX4400シリーズスイッチで実行されています。スイッチは、AAA 用の RADIUS サーバーに接続されます。この例では、このスイッチはエグレスとして機能します。SGT の場合はエグレス スイッチでファイアウォールを定義する必要がありますが、通常はアクセス レイヤーのイングレス VXLAN ゲートウェイで定義することを思い出してください。

必要条件

VXLAN-GBPは、Junos OSリリース21.1R1で、EX4400-24P、EX4400-24T、EX4400-48F、EX4400-48P、EX4400-48Tのスイッチでサポートされています。この例では、EX4400スイッチについて考えてみましょう。

Junos リリース 21.4R1 以降、VXLAN-GBP は、QFX5120-32C、QFX5120-48T、QFX5120-48Y、QFX5120-48YM、EX4650、EX4650-48Y-VC のスイッチでもサポートされています。

構成

上記の段落で説明した、VXLAN-GBPベースのセグメンテーションの根底にある一連のイベントを要約すると、次のようになります。

- ユーザーはネットワークにログオンし、RADIUS サーバー(すべてのエンドポイントに SGT が設定されている)によって認証されます。

- EX4400は、ファイアウォールフィルターを使用して、802.1X認証またはMACアドレスに基づいてトラフィックを選択し、一致するフレームにグループタグを割り当てます。(dot1x 認証クライアントの場合、スタティック ファイアウォール設定は必要ありません)。この仕組みは、次に示すようにファイアウォールを使用して実行されます。

set firewall family ethernet-switching filter name term name from source-mac-address MAC-Addr

set firewall family ethernet-switching filter name term name then gbp-src-tag PE-GRP

- EX4400を通過するタグ付きトラフィックは、ファイアウォールフィルターの仕組みを使用して、SGT値に基づいて再度評価されます。そのためには、まずスイッチで

chassis forwarding-options vxlan-gbp-profileを有効にしてから、gbp-dst-tagやgbp-src-tag一致条件を使用してファイアウォールルールを記述し、GBPマイクロセグメンテーションに使用するエグレススイッチのルーティングポリシーに含める必要があります。

スタンドアロンの Juniper EX4400 スイッチを VXLAN-GBP 用に構成する

サンドボックス環境で VXLAN-GBP セグメンテーションを設定するには、次のコマンドを使用します。通常、ファイアウォールフィルタールールは、アクセスレイヤーの(エグレス)VXLANゲートウェイとして機能するスイッチ上で作成しますが、わかりやすくするために、ファイアウォールフィルタールールとRADIUSサーバー(ここではEAP)の両方に同じスタンドアロンEX4400を使用しています。この例で使用する値は、前の表からのものです。

以下のコマンドには、プロファイル名や IP アドレスなどの変数が含まれているため、テスト環境に合わせて調整する必要があります。

- RADIUS サーバーを構成します。

set groups dot1xgbp access radius-server 10.204.96.102 port 1812 set groups dot1xgbp access radius-server 10.204.96.102 secret “secret key" set groups dot1xgbp access profile radius_profile_dev12 authentication-order radius set groups dot1xgbp access profile radius_profile_dev12 radius authentication-server 10.204.96.102 set groups dot1xgbp access profile radius_profile_dev12 radius accounting-server 10.204.96.102 set groups dot1xgbp access profile radius_profile_dev12 accounting order radius

- RADIUS認証をサポートするように物理ポートを設定します。

set groups dot1xgbp protocols dot1x authenticator authentication-profile-name radius_profile_dev12 set groups dot1xgbp protocols dot1x authenticator interface xe-0/0/46.0 supplicant multiple set groups dot1xgbp protocols dot1x authenticator interface xe-0/0/46.0 mac-radius

- RADIUS サーバで SGT タグを設定します。

Contractor01 Auth-Type = EAP, Cleartext-Password := "gbp" Juniper-Switching-Filter = "apply action gbp-tag 100" Contractor01 Auth-Type = EAP, Cleartext-Password := "gbp" Juniper-Switching-Filter = "apply action gbp-tag 200" SecurityStaff01 Auth-Type = EAP, Cleartext-Password := "gbp" Juniper-Switching-Filter = "apply action gbp-tag 300" SecurityCam01 Auth-Type = EAP, Cleartext-Password := "gbp" Juniper-Switching-Filter = "apply action gbp-tag 400" EngServer01 Auth-Type = EAP, Cleartext-Password := "gbp" Juniper-Switching-Filter = "apply action gbp-tag 500"

- スイッチで VXLAN-GBP を有効にします。

set chassis forwarding-options vxlan-gbp-profile

- SGT を活用するファイアウォール フィルター ルールを作成します(マトリックスに整理された値を使用)。

set groups gbp-policy firewall family ethernet-switching filter gbp-policy term pe-to-pe from gbp-src-tag 100 set groups gbp-policy firewall family ethernet-switching filter gbp-policy term pe-to-pe from gbp-dst-tag 100 set groups gbp-policy firewall family ethernet-switching filter gbp-policy term pe-to-pe then accept set groups gbp-policy firewall family ethernet-switching filter gbp-policy term pe-to-pe then count PE-PE set groups gbp-policy firewall family ethernet-switching filter gbp-policy term pe-to-es from gbp-src-tag 100 set groups gbp-policy firewall family ethernet-switching filter gbp-policy term pe-to-es from gbp-dst-tag 500 set groups gbp-policy firewall family ethernet-switching filter gbp-policy term pe-to-es then accept set groups gbp-policy firewall family ethernet-switching filter gbp-policy term pe-to-es then count PE-ES set groups gbp-policy firewall family ethernet-switching filter gbp-policy term pe-to-cam from gbp-src-tag 100 set groups gbp-policy firewall family ethernet-switching filter gbp-policy term pe-to-cam from gbp-dst-tag 400 set groups gbp-policy firewall family ethernet-switching filter gbp-policy term pe-to-cam then discard set groups gbp-policy firewall family ethernet-switching filter gbp-policy term pe-to-cam then count PE-CAM set groups gbp-policy firewall family ethernet-switching filter gbp-policy term con-to-cam from gbp-src-tag 200 set groups gbp-policy firewall family ethernet-switching filter gbp-policy term con-to-cam from gbp-dst-tag 400 set groups gbp-policy firewall family ethernet-switching filter gbp-policy term con-to-cam then discard set groups gbp-policy firewall family ethernet-switching filter gbp-policy term con-to-cam then count CON-CAM set groups gbp-policy firewall family ethernet-switching filter gbp-policy term con-to-es from gbp-src-tag 200 set groups gbp-policy firewall family ethernet-switching filter gbp-policy term con-to-es from gbp-dst-tag 500 set groups gbp-policy firewall family ethernet-switching filter gbp-policy term con-to-es then discard set groups gbp-policy firewall family ethernet-switching filter gbp-policy term con-to-es then count CON-ES set groups gbp-policy firewall family ethernet-switching filter gbp-policy term ss-to-cam from gbp-src-tag 300 set groups gbp-policy firewall family ethernet-switching filter gbp-policy term ss-to-cam from gbp-dst-tag 400 set groups gbp-policy firewall family ethernet-switching filter gbp-policy term ss-to-cam then accept set groups gbp-policy firewall family ethernet-switching filter gbp-policy term ss-to-cam then count SS-CAM set groups gbp-policy firewall family ethernet-switching filter gbp-policy term ss-to-es from gbp-src-tag 300 set groups gbp-policy firewall family ethernet-switching filter gbp-policy term ss-to-es from gbp-dst-tag 500 set groups gbp-policy firewall family ethernet-switching filter gbp-policy term ss-to-es then discard set groups gbp-policy firewall family ethernet-switching filter gbp-policy term ss-to-es then count SS-ES set apply-groups gbp-policy

- Junos でコミットチェックを実行して、使用したコマンドと変数が有効であることを確認します。設定に問題がなければ、候補の設定をコミットして、デバイス上でアクティブにします。これらのコマンドを以下に示します。「

run show configuration」と入力して構成を確認することもできます。commit check configuration check succeeds commit commit complete