Auf dieser Seite

Konfigurieren des Pfadschutzes in einem MPLS-Netzwerk (CLI-Verfahren)

Verhindern der Verwendung eines Pfads, der zuvor fehlgeschlagen ist

Konfigurieren des MPLS-Inter-AS-Link-Node-Schutzes mit gekennzeichnetem BGP

Konfigurieren der Ausgangsschutz-Servicespiegelung für BGP-signalisierte Layer-2-Services

Beispiel: Konfigurieren des Layer 3-VPN-Ausgangsschutzes mit PLR als Schutz

Grundlegendes zu MPLS und Pfadschutz auf Switches der EX-Serie

Knoten- und Pfadschutz für MPLS-LSPs

MPLS und Schutz des Datenverkehrs

Wenn ein LSP ausfällt, meldet der Router, der dem Fehler unmittelbar vorgeschaltet ist, in der Regel den Ausfall an den Eingangsrouter. Der Eingangsrouter berechnet einen neuen Pfad zum Ausgangsrouter, richtet den neuen LSP ein und leitet dann den Datenverkehr vom fehlerhaften Pfad an den neuen Pfad weiter. Dieser Umleitungsprozess kann zeitaufwändig und fehleranfällig sein. Beispielsweise könnten die Ausfallsignale an den Eingangsrouter verloren gehen oder es könnte zu lange dauern, bis der neue Pfad eingerichtet wird, was zu erheblichen Paketverlusten führt. Das Junos-Betriebssystem bietet mehrere komplementäre Mechanismen zum Schutz vor LSP-Ausfällen:

Sekundäre Standby-Pfade: Sie können primäre und sekundäre Pfade konfigurieren. Sie konfigurieren sekundäre Pfade mit der Anweisung.

standbyUm den Schutz des Datenverkehrs zu aktivieren, müssen Sie diese Standby-Pfade nur auf dem Eingangsrouter konfigurieren. Wenn der primäre Pfad ausfällt, leitet der Eingangsrouter den Datenverkehr sofort vom fehlerhaften Pfad auf den Standby-Pfad um, wodurch die Berechnung einer neuen Route und das Signal eines neuen Pfads entfällt. Weitere Informationen zum Konfigurieren von Standby-LSPs finden Sie unter Konfigurieren des Hot-Standbys von sekundären Pfaden für LSPs.Konfigurieren des Hot-Standby-Modus von sekundären Pfaden für SprachdienstleisterSchnelle Weiterleitung: Sie konfigurieren die schnelle Weiterleitung auf einem LSP, um die Auswirkungen eines Fehlers im LSP zu minimieren. Die schnelle Umleitung ermöglicht es einem Router, der dem Fehler vorgeschaltet ist, den Fehler schnell zu dem Router zu routen, der dem Fehler nachgeschaltet ist. Der Upstream-Router meldet dann den Ausfall an den Eingangsrouter und hält so die Verbindung aufrecht, bevor ein neuer LSP eingerichtet wird. Eine ausführliche Übersicht über die schnelle Umleitung finden Sie unter Übersicht über die schnelle Umleitung.Übersicht über die schnelle Umleitung Weitere Informationen zum Konfigurieren der schnellen Weiterleitung finden Sie unter Konfigurieren der schnellen Umleitung.Konfigurieren der schnellen Weiterleitung

Verbindungsschutz: Sie können den Verbindungsschutz konfigurieren, um sicherzustellen, dass der Datenverkehr, der eine bestimmte Schnittstelle von einem Router zu einem anderen durchquert, weiterhin sein Ziel erreichen kann, falls diese Schnittstelle ausfällt. Wenn der Verbindungsschutz für eine Schnittstelle und für einen LSP konfiguriert ist, der diese Schnittstelle durchläuft, wird ein Umgehungs-LSP erstellt, der diesen Datenverkehr verarbeitet, wenn die Schnittstelle ausfällt. Der Umgehungs-LSP verwendet eine andere Schnittstelle und einen anderen Pfad, um dasselbe Ziel zu erreichen. Weitere Informationen zum Konfigurieren des Linkschutzes finden Sie unter Konfigurieren des Linkschutzes für Schnittstellen, die von Sprachdienstleistern verwendet werden.Konfigurieren des Link-Schutzes auf Schnittstellen, die von Sprachdienstleistern verwendet werden

Wenn der sekundäre Standby-Pfad und der schnelle Umleitung oder der Verbindungsschutz auf einem LSP konfiguriert sind, ist der vollständige Schutz des Datenverkehrs aktiviert. Wenn in einem LSP ein Fehler auftritt, leitet der Router, der dem Fehler vorgeschaltet ist, den Datenverkehr um den Fehler herum und benachrichtigt den Eingangsrouter über den Fehler. Durch diese Umleitung bleibt der Datenverkehr fließen, während auf die Verarbeitung der Benachrichtigung am Eingangsrouter gewartet wird. Nach Erhalt der Fehlerbenachrichtigung leitet der Eingangsrouter den Datenverkehr sofort vom gepatchten primären Pfad auf den optimaleren Standby-Pfad um.

Fast Reroute und Link Protection bieten eine ähnliche Art des Datenverkehrsschutzes. Beide Funktionen bieten einen schnellen Transferservice und verwenden ein ähnliches Design. Fast Reroute und Link Protection werden beide in RFC 4090, Fast Reroute Extensions to RSVP-TE for LSP Tunnels, beschrieben. Sie müssen jedoch nur das eine oder das andere konfigurieren. Obwohl Sie beides konfigurieren können, hat dies wenig oder gar keinen Nutzen.

Node-Link-Schutz – Übersicht

Der Node-Link-Schutz (Many-to-One- oder Facility-Backup) erweitert die Funktionen des Link-Schutzes und bietet einen etwas anderen Schutz als eine schnelle Umleitung. Während der Link-Schutz nützlich ist, um einen alternativen Pfad zum selben Router auszuwählen, wenn eine bestimmte Verbindung ausfällt, und die schnelle Umleitung Schnittstellen oder Knoten entlang des gesamten Pfads eines LSP schützt, richtet der Node-Link-Schutz einen Umgehungspfad ein, der einen bestimmten Knoten im LSP-Pfad vermeidet.

Wenn Sie den Node-Link-Schutz für einen LSP aktivieren, müssen Sie auch den Link-Schutz für alle RSVP-Schnittstellen im Pfad aktivieren. Nach der Aktivierung werden die folgenden Arten von Umgehungspfaden eingerichtet:

Next-Hop Bypass LSP: Bietet eine alternative Route für einen LSP, um einen benachbarten Router zu erreichen. Diese Art von Umgehungspfad wird eingerichtet, wenn Sie entweder den Node-Link-Schutz oder den Link-Schutz aktivieren.

Next-Next-Hop Bypass LSP: Bietet eine alternative Route für einen LSP durch einen benachbarten Router auf dem Weg zum Zielrouter. Diese Art von Umgehungspfad wird ausschließlich bei der Konfiguration des Node-Link-Schutzes eingerichtet.

Abbildung 1 veranschaulicht das Beispiel der MPLS-Netzwerktopologie, die in diesem Thema verwendet wird. Im Beispielnetzwerk wird OSPF als Interior Gateway Protocol (IGP) und als Richtlinie zum Erstellen von Datenverkehr verwendet.

Das MPLS-Netzwerk in Abbildung 1 veranschaulicht ein reines Router-Netzwerk, das aus unidirektionalen LSPs zwischen und , () und zwischen und () besteht.R1R5lsp2-r1-to-r5R6R0lsp1-r6-to-r0 Für beide Sprachdienstleister sind strikte Pfade konfiguriert, die über die Schnittstelle führen. fe-0/1/0

In dem in gezeigten Netzwerk sind beide Arten von Umgehungspfaden um den geschützten Knoten herum vordefiniert ( Ein Umgehungspfad für den nächsten Hop vermeidet die Schnittstelle, indem er durch geht, und ein Umgehungspfad für den nächsten Hop vermeidet gänzlich, indem er durch und nach geht.Abbildung 1R2). fe-0/1/0R7R2R7R9R4 Beide Umgehungspfade werden von allen geschützten LSPs gemeinsam genutzt, die die ausgefallene Verbindung oder den ausgefallenen Knoten durchlaufen (viele LSPs, die durch einen Umgehungspfad geschützt sind).

Der Node-Link-Schutz (Many-to-One- oder Facility-Backup) ermöglicht es einem Router, unmittelbar stromaufwärts von einem Knotenausfall, einen alternativen Knoten zu verwenden, um den Datenverkehr an seinen nachgelagerten Nachbarn weiterzuleiten. Dies wird erreicht, indem vorab ein Umgehungspfad eingerichtet wird, der von allen geschützten LSPs, die die ausgefallene Verbindung durchlaufen, gemeinsam genutzt wird.

Wenn ein Ausfall auftritt, leitet der Router unmittelbar vor dem Ausfall den geschützten Datenverkehr an den Bypass-Knoten weiter und meldet dann den Ausfall an den Eingangsrouter. Wie beim schnellen Rerouting bietet der Node-Link-Schutz eine lokale Reparatur und stellt die Konnektivität schneller wieder her, als der Eingangsrouter einen sekundären Standby-Pfad einrichten oder einen neuen primären LSP signalisieren kann.

Der Node-Link-Schutz ist in den folgenden Situationen angemessen:

Der Schutz der nachgeschalteten Verbindung und des Knotens ist erforderlich.

Die Anzahl der zu schützenden Sprachdienstleister ist groß.

Die Erfüllung der Pfadauswahlkriterien (Priorität, Bandbreite und Verbindungsfarbe) für Umgehungspfade ist weniger wichtig.

Eine Kontrolle über die Granularität einzelner Sprachdienstleister ist nicht erforderlich.

Übersicht über den Pfadschutz

Die Hauptvorteile des Pfadschutzes sind die Kontrolle darüber, wohin der Datenverkehr nach einem Ausfall geht, und der minimale Paketverlust in Kombination mit einer schnellen Umleitung (Eins-zu-Eins-Backup oder Verbindungsschutz). Pfadschutz ist die Konfiguration von zwei Pfadtypen innerhalb eines label-switched-Pfads (LSP): ein primärer Pfad, der im normalen Betrieb verwendet wird, und ein sekundärer Pfad, der verwendet wird, wenn der primäre Pfad ausfällt, wie in Abbildung 2gezeigt.

In Abbildung 2hat ein MPLS-Netzwerk, das aus acht Routern besteht, einen primären Pfad zwischen und der durch den sekundären Pfad zwischen und geschützt ist.R1R5R1R5 Wenn ein Fehler erkannt wird, z. B. ein Schnittstellenausfall, wird eine RSVP-Fehlermeldung (Resource Reservation Protocol) an den Eingangsrouter gesendet, der den Datenverkehr auf den sekundären Pfad umleitet und den Datenverkehrsfluss aufrechterhält.

Wenn der sekundäre Pfad vorsignalisiert ist oder sich im Standby-Modus befindet, ist die Wiederherstellungszeit nach einem Ausfall kürzer, als wenn der sekundäre Pfad nicht vorsignalisiert ist. Wenn der sekundäre Pfad nicht vorsignalisiert ist, tritt eine Verzögerung beim Anrufaufbau auf, während der der neue physische Pfad für den LSP eingerichtet wird, wodurch die Wiederherstellungszeit verlängert wird. Wenn der Fehler im primären Pfad behoben ist, schaltet der Eingangsrouter nach einigen Minuten Haltezeit den Datenverkehr vom sekundären Pfad zum primären Pfad zurück.

Da der Pfadschutz vom Eingangsrouter für den gesamten Pfad bereitgestellt wird, kann es einige Nachteile geben, z. B. doppelte Buchung von Ressourcen und unnötigen Schutz von Links. Durch den Schutz jeweils nur einer Ressource kann der lokale Schutz diese Nachteile beheben.

Konfigurieren des Pfadschutzes in einem MPLS-Netzwerk (CLI-Verfahren)

Die Junos OS-Implementierung von MPLS auf Switches der EX-Serie bietet Pfadschutz als Mechanismus zum Schutz vor LSP-Fehlern (Label Switched Path). Der Pfadschutz reduziert die Zeit, die benötigt wird, um eine Route im Falle eines Ausfalls innerhalb des MPLS-Tunnels neu zu berechnen. Sie konfigurieren den Pfadschutz auf dem Edge-Switch des Eingangsanbieters in Ihrem MPLS-Netzwerk. Sie konfigurieren weder den Edge-Switch des Ausgangsanbieters noch die Provider-Switches für den Pfadschutz. Sie können explizit angeben, welche Provider-Switches für den primären und sekundären Pfad verwendet werden, oder Sie können die Pfade automatisch von der Software berechnen lassen.

Bevor Sie den Pfadschutz konfigurieren, stellen Sie sicher, dass Sie über Folgendes verfügen:

Es wurden ein Eingangs-Provider-Edge-Switch und ein Ausgangs-Provider-Edge-Switch konfiguriert. Weitere Informationen finden Sie unter Konfigurieren von MPLS auf Provider-Edge-Switches mithilfe von IP-over-MPLS oder Konfigurieren von MPLS auf Provider-Edge-EX8200 - und EX4500-Switches mithilfe von Circuit Cross-Connect.

Es wurde mindestens ein Provider-Switch (Transit-Switch) konfiguriert. Weitere Informationen finden Sie unter Konfigurieren von MPLS auf EX8200- und EX4500-Provider-Switches.Konfigurieren von MPLS auf EX8200- und EX4500-Provider-Switches

Die Konfiguration Ihres MPLS-Netzwerks wurde überprüft.

Um den Pfadschutz zu konfigurieren, führen Sie die folgenden Aufgaben auf dem Edge-Switch des Eingangsanbieters aus:

- Konfigurieren des primären Pfads

- Konfigurieren des sekundären Pfads

- Konfigurieren des Wiederherstellungs-Timers

Konfigurieren des primären Pfads

Die Anweisung erstellt den primären Pfad, bei dem es sich um den bevorzugten Pfad des Sprachdienstleisters handelt.primary Die Anweisung erstellt einen alternativen Pfad, wenn der primäre Pfad den Edge-Switch des Ausgangsanbieters nicht mehr erreichen kann.secondary

In den in diesem Thema beschriebenen Aufgaben wurde die bereits auf dem Edge-Switch des Eingangsanbieters als und die Adresse der Loopbackschnittstelle auf dem Edge-Switch des Remoteanbieters bereits als konfiguriert. lsp-name lsp_to_240127.0.0.8

Wenn die Software vom primären zu einem sekundären Pfad wechselt, versucht sie kontinuierlich, zum primären Pfad zurückzukehren und zu diesem zurückzukehren, wenn er wieder erreichbar ist, jedoch nicht früher als zu dem in der Anweisung angegebenen Zeitpunkt.revert-timer

Sie können null primäre Pfade oder einen primären Pfad konfigurieren. Wenn Sie keinen primären Pfad konfigurieren, wird der erste sekundäre Pfad (sofern ein sekundärer Pfad konfiguriert wurde) als Pfad ausgewählt. Wenn Sie keine benannten Pfade angeben oder wenn der von Ihnen angegebene Pfad leer ist, trifft die Software alle Routing-Entscheidungen, die erforderlich sind, damit die Pakete den Edge-Switch des Ausgangsanbieters erreichen können.

So konfigurieren Sie einen primären Pfad:

-

Erstellen Sie den primären Pfad für den LSP:

[edit protocols mpls label-switched-path lsp_to_240 to 127.0.0.8] user@switch# set primary primary_path_lsp_to_240

-

Konfigurieren Sie eine explizite Route für den primären Pfad, indem Sie die IP-Adresse der Loopback-Schnittstelle oder die IP-Adresse oder den Hostnamen des Switches jedes im MPLS-Tunnel verwendeten Switches angeben. Sie können die Verknüpfungstypen entweder als oder in jeder Anweisung angeben.strictloose

pathWenn der Verbindungstyp ist , muss der LSP zur nächsten in der Anweisung angegebenen Adresse wechseln, ohne andere Switches zu durchlaufen.strictpathWenn der Verbindungstyp ist , kann der LSP andere Switches durchlaufen, bevor er diesen Switch erreicht.loose Bei dieser Konfiguration wird die Standardbezeichnung für die Pfade verwendet.strictHINWEIS:Sie können den Pfadschutz aktivieren, ohne anzugeben, welche Provider-Switches verwendet werden. Wenn Sie die spezifischen Provider-Switches, die für den MPLS-Tunnel verwendet werden sollen, nicht auflisten, berechnet der Switch die Route.

Tipp:Schließen Sie den Edge-Switch des Eingangsanbieters nicht in diese Anweisungen ein. Listen Sie die IP-Adresse der Loopback-Schnittstelle oder die Switch-Adresse oder den Hostnamen aller anderen Switch-Hops nacheinander auf, die mit dem Edge-Switch des Ausgangsanbieters enden.

[edit protocols mpls label-switched-path lsp_to_240 to 127.0.0.8] user@switch# set path primary_path_lsp_to_240 127.0.0.2 user@switch# set path primary_path_lsp_to_240 127.0.0.3 user@switch# set path primary_path_lsp_to_240 127.0.0.8

Konfigurieren des sekundären Pfads

Sie können null oder mehr sekundäre Pfade konfigurieren. Alle sekundären Pfade sind gleich, und die Software probiert sie in der Reihenfolge aus, in der sie in der Konfiguration aufgeführt sind. Die Software versucht nicht, zwischen sekundären Pfaden zu wechseln. Wenn der erste sekundäre Pfad in der Konfiguration nicht verfügbar ist, wird der nächste versucht usw. Um einen Satz gleicher Pfade zu erstellen, geben Sie sekundäre Pfade an, ohne einen primären Pfad anzugeben. Wenn Sie keine benannten Pfade angeben oder wenn der von Ihnen angegebene Pfad leer ist, trifft die Software alle Routing-Entscheidungen, die erforderlich sind, um den Edge-Switch des Ausgangsanbieters zu erreichen.

So konfigurieren Sie den sekundären Pfad:

Erstellen Sie einen sekundären Pfad für den LSP:

[edit protocols mpls label-switched-path lsp_to_240 to 127.0.0.8] user@switch# set secondary secondary_path_lsp_to_240 standby

Konfigurieren Sie eine explizite Route für den sekundären Pfad, indem Sie die IP-Adresse der Loopback-Schnittstelle oder die Switch-IP-Adresse oder den Hostnamen jedes Switches angeben, der im MPLS-Tunnel verwendet wird. Sie können die Verknüpfungstypen entweder als oder in jeder Anweisung angeben.strictloose

pathBei dieser Konfiguration wird die Standardbezeichnung für die Pfade verwendet.strictTipp:Schließen Sie den Edge-Switch des Eingangsanbieters nicht in diese Anweisungen ein. Listen Sie die IP-Adresse der Loopback-Schnittstelle oder die Switch-Adresse oder den Hostnamen aller anderen Switch-Hops nacheinander auf, die mit dem Edge-Switch des Ausgangsanbieters enden.

[edit protocols mpls label-switched-path lsp_to_240 to 127.0.0.8] user@switch# set path secondary_path_lsp_to_240 127.0.0.4 user@switch# set path primary_path_lsp_to_240 127.0.0.8

Konfigurieren des Wiederherstellungs-Timers

Für LSPs, die sowohl mit primären als auch mit sekundären Pfaden konfiguriert sind, können Sie optional einen Wiederherstellungstimer konfigurieren. Wenn der primäre Pfad ausfällt und der Datenverkehr auf den sekundären Pfad umgeschaltet wird, gibt der Wiederherstellungstimer die Zeitspanne (in Sekunden) an, die der LSP warten muss, bevor er den Datenverkehr wieder auf den primären Pfad zurückleiten kann. Wenn der primäre Pfad während dieser Zeit Verbindungs- oder Stabilitätsprobleme aufweist, wird der Timer neu gestartet.

Wenn Sie den Wiederherstellungstimer nicht explizit konfigurieren, ist er standardmäßig auf 60 Sekunden eingestellt.

So konfigurieren Sie den Wiederherstellungstimer für LSPs, die mit primären und sekundären Pfaden konfiguriert sind:

Für alle Sprachdienstleister auf dem Switch:

[edit protocols mpls] user@switch# set revert-timer 120

Für einen bestimmten LSP auf dem Switch:

[edit protocols mpls label-switched-path] user@switch# set lsp_to_240 revert-timer 120

Verhindern der Verwendung eines Pfads, der zuvor fehlgeschlagen ist

Wenn Sie einen alternativen Pfad durch das Netzwerk konfigurieren, falls der aktive Pfad ausfällt, möchten Sie möglicherweise nicht, dass der Datenverkehr auf den fehlgeschlagenen Pfad zurückgesetzt wird, auch wenn er nicht mehr fehlschlägt. Wenn Sie einen primären Pfad konfigurieren, wechselt der Datenverkehr bei einem Ausfall zum sekundären Pfad und kehrt bei Rückkehr zum primären Pfad zurück.

Manchmal ist es keine besonders gute Idee, den Datenverkehr wieder auf einen primären Pfad zu verlagern, der zuvor ausgefallen ist. Konfigurieren Sie in diesem Fall nur sekundäre Pfade, was dazu führt, dass der nächste konfigurierte sekundäre Pfad eingerichtet wird, wenn der erste sekundäre Pfad fehlschlägt. Wenn der erste sekundäre Pfad später betriebsbereit ist, wird das Junos-Betriebssystem nicht zu diesem Pfad zurückkehren, sondern weiterhin den zweiten sekundären Pfad verwenden.

Konfigurieren des MPLS-Inter-AS-Link-Node-Schutzes mit gekennzeichnetem BGP

- Grundlegendes zum Schutz von MPLS-Inter-AS-Verbindungen

- Beispiel: Konfigurieren des MPLS-Inter-AS-Link-Node-Schutzes

Grundlegendes zum Schutz von MPLS-Inter-AS-Verbindungen

Der Verbindungsschutz ist in einem MPLS-Netzwerk unerlässlich, um die Wiederherstellung des Datenverkehrs im Falle eines Schnittstellenausfalls zu gewährleisten. Der Eingangsrouter wählt eine alternative Verbindung über eine andere Schnittstelle, um den Datenverkehr an sein Ziel zu senden.

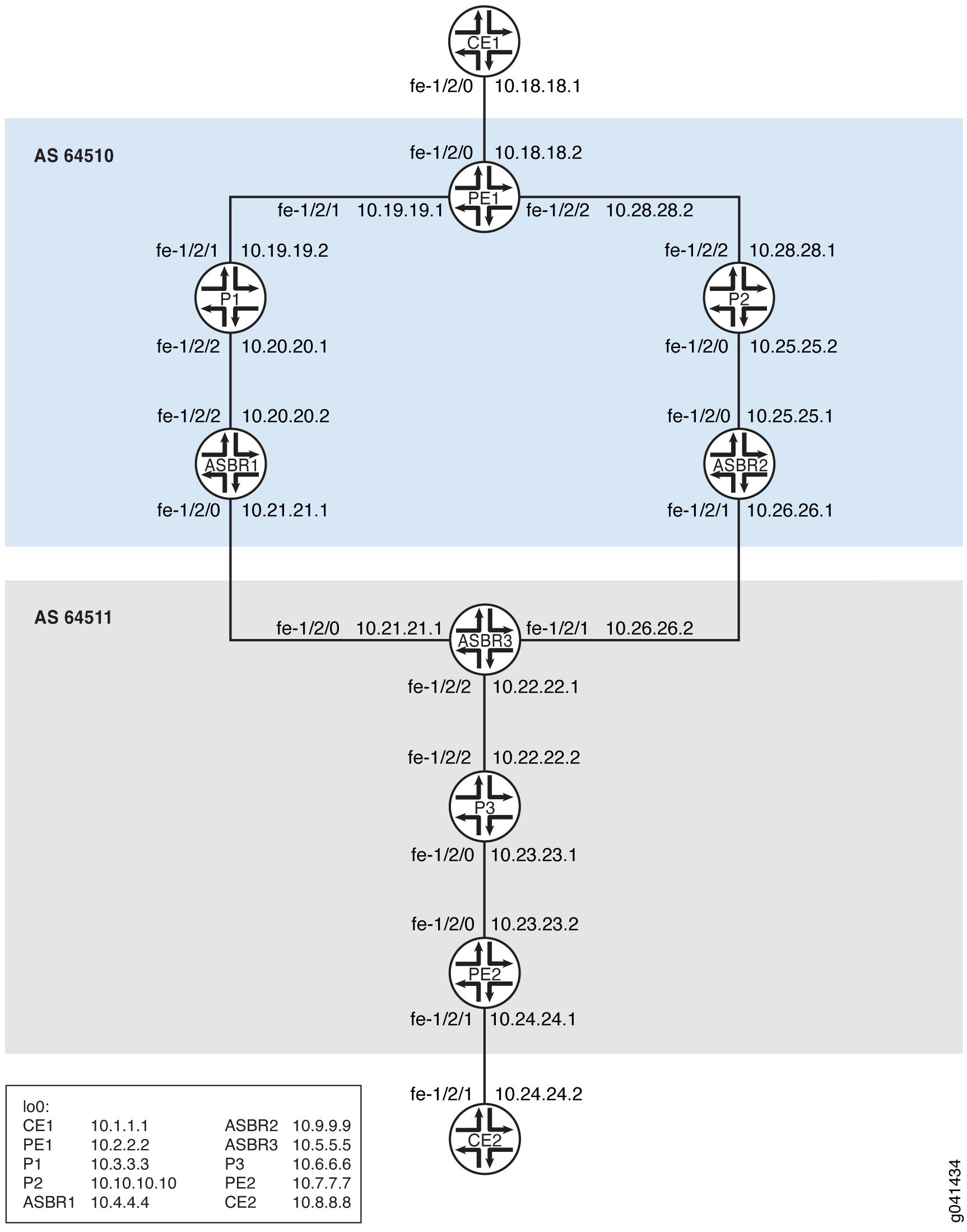

In Abbildung 3führen Autonomous System Border Router (ASBRs) externes BGP (EBGP) zu ASBRs in einem anderen autonomen System (AS) aus, um Labels für /32 IPv4-Routen auszutauschen. Innerhalb der ASs gibt internes BGP (IBGP) die Routen an PE-Geräte (Provider Edge) weiter. Wenn die Verbindung von Gerät ASBR3 zu Gerät ASBR1 unterbrochen wird, wird der gesamte Datenverkehr, der von AS 64511 über die Verbindung ASBR3-ASBR1 zu AS 64510 geleitet wird, verworfen, bis Gerät ASBR3 den neuen nächsten Hop neu installiert. Eine schnelle Wiederherstellung des Datenverkehrs kann erreicht werden, wenn das Gerät ASBR3 einen Backup-Pfad entweder über das Gerät ASBR4 oder über einen direkten Pfad zum Gerät ASBR2 vorprogrammiert, falls vorhanden (im Diagramm nicht dargestellt). Dabei wird davon ausgegangen, dass Gerät ASBR3 einen schleifenfreien MPLS-Pfad für Routen erlernt, die entweder durch IBGP oder EBGP geschützt werden müssen.

Diese Lösung behandelt keinen Fehler auf dem Gerät ASBR3 für Datenverkehr, der von AS 64510 über die ASBR3-ASBR1-Verbindung in Richtung AS 64511 geleitet wird. Diese Lösung beschränkt sich auf den nachgelagerten Inter-AS-Link-Node-Schutz mit gekennzeichnetem BGP. Diese Lösung unterstützt keine Dienstwiederherstellung zwischen Provider (P) und ASBR-Routern, wenn ein ASBR-Fehler auftritt. Diese Lösung behandelt z. B. keinen Fehler auf der P3-ASBR3-Verbindung.

Diese unterstützte Funktionalität ähnelt BGP-Multipath, mit dem Unterschied, dass nur ein nächster Hop für die aktive Weiterleitung verwendet wird und sich ein zweiter Pfad im geschützten Modus befindet.

In einer MPLS-Inter-AS-Umgebung kann der Verbindungsschutz aktiviert werden, wenn er zum Senden von Datenverkehr zwischen AS verwendet wird.labeled-unicast Daher wird der MPLS-Inter-AS-Verbindungsschutz für die Verbindung zwischen zwei Routern in unterschiedlichen AS konfiguriert.

Um den Linkschutz auf einer Schnittstelle zu konfigurieren, verwenden Sie die folgende Anweisung auf Hierarchieebene :protection[edit protocols bgp group group-name family inet labeled-unicast]

protocols {

bgp {

group test1 {

type external;

local-address 192.168.1.2;

family inet {

labeled-unicast {

protection;

}

}

}

}

}

Der MPLS-Inter-AS-Link-Schutz wird nur mit externen Peers in einer Master-Routing-Instanz unterstützt.labeled-unicast

Die Verbindung, für die der Schutz konfiguriert wird, wird als Schutzpfad bezeichnet. Ein Schutzpfad wird erst nach der Auswahl des besten Pfads ausgewählt und in den folgenden Fällen nicht ausgewählt:

Der beste Pfad ist ein Nicht-BGP-Pfad.

Mehrere Next Hops sind aktiv, wie bei BGP-Multipath.

Beispiel: Konfigurieren des MPLS-Inter-AS-Link-Node-Schutzes

Dieses Beispiel zeigt, wie der End-End-Schutz in einer Inter-AS-Bereitstellung mit Layer-3-VPNs konfiguriert wird.

Anforderungen

Vor der Konfiguration dieses Beispiels ist keine spezielle Konfiguration erforderlich, die über die Geräteinitialisierung hinausgeht.

Überblick

In Abbildung 4. Autonomous System Border Router (ASBRs) führen externe BGP (EBGP) zu ASBRs in einem anderen autonomen System (AS) aus, um Labels für /32 IPv4-Routen auszutauschen. Innerhalb der ASs gibt internes BGP (IBGP) die Routen an PE-Geräte (Provider Edge) weiter.

Wenn die Verbindung von Gerät ASBR3 zu Gerät ASBR1 unterbrochen wird, wird der gesamte Datenverkehr, der von AS 64511 über die Verbindung ASBR3-ASBR1 zu AS 64510 geleitet wird, verworfen, bis ASBR3 den neuen nächsten Hop neu installiert.

In diesem Beispiel wird gezeigt, wie eine schnelle Wiederherstellung des Datenverkehrs erreicht werden kann, indem Gerät ASBR3 so konfiguriert wird, dass ein Sicherungspfad über Gerät ASBR2 vorprogrammiert wird.

Diese Lösung behandelt nicht den Ausfall von Gerät P3 zu Gerät ASBR3. Es behandelt auch keinen Fehler auf Gerät ASBR3 für Datenverkehr, der von AS 64510 über die ASBR3-ASBR1-Verbindung in Richtung AS 645111 geht. Dieser Datenverkehr wird verworfen.

Topologie

Konfiguration

CLI-Schnellkonfiguration

Um dieses Beispiel schnell zu konfigurieren, kopieren Sie die folgenden Befehle, fügen Sie sie in eine Textdatei ein, entfernen Sie alle Zeilenumbrüche, ändern Sie alle Details, die für Ihre Netzwerkkonfiguration erforderlich sind, und kopieren Sie dann die Befehle und fügen Sie sie in die CLI auf Hierarchieebene ein.[edit]

Gerät ASBR1

set interfaces fe-1/2/2 unit 0 family inet address 10.20.20.2/30 set interfaces fe-1/2/2 unit 0 family mpls set interfaces fe-1/2/0 unit 0 family inet address 10.21.21.1/30 set interfaces fe-1/2/0 unit 0 family mpls set interfaces lo0 unit 0 family inet address 10.4.4.4/32 set protocols rsvp interface fe-1/2/2.0 set protocols rsvp interface lo0.0 set protocols mpls traffic-engineering bgp-igp-both-ribs set protocols mpls label-switched-path To_PE1 to 10.2.2.2 set protocols mpls interface fe-1/2/2.0 set protocols mpls interface fe-1/2/0.0 set protocols mpls interface lo0.0 set protocols bgp group To-PE1 type internal set protocols bgp group To-PE1 local-address 10.4.4.4 set protocols bgp group To-PE1 family inet unicast set protocols bgp group To-PE1 family inet labeled-unicast set protocols bgp group To-PE1 export next-hop-self set protocols bgp group To-PE1 neighbor 10.2.2.2 family inet labeled-unicast set protocols bgp group To-ASBR3 type external set protocols bgp group To-ASBR3 family inet labeled-unicast set protocols bgp group To-ASBR3 export To-ASBR3 set protocols bgp group To-ASBR3 neighbor 10.21.21.2 peer-as 64511 set protocols ospf traffic-engineering set protocols ospf area 0.0.0.0 interface fe-1/2/2.0 set protocols ospf area 0.0.0.0 interface lo0.0 passive set policy-options policy-statement To-ASBR3 term 1 from route-filter 10.2.2.2/32 exact set policy-options policy-statement To-ASBR3 term 1 then accept set policy-options policy-statement To-ASBR3 term 2 then reject set policy-options policy-statement next-hop-self then next-hop self set routing-options autonomous-system 64510

Gerät ASBR2

set interfaces fe-1/2/0 unit 0 description to-P2 set interfaces fe-1/2/0 unit 0 family inet address 10.25.25.1/30 set interfaces fe-1/2/0 unit 0 family mpls set interfaces fe-1/2/1 unit 0 description to-ASBR3 set interfaces fe-1/2/1 unit 0 family inet address 10.26.26.1/30 set interfaces fe-1/2/1 unit 0 family mpls set interfaces lo0 unit 0 family inet address 10.9.9.9/32 set protocols rsvp interface fe-1/2/0.0 set protocols rsvp interface lo0.0 set protocols mpls traffic-engineering bgp-igp-both-ribs set protocols mpls label-switched-path To_PE1 to 10.2.2.2 set protocols mpls interface fe-1/2/0.0 set protocols mpls interface fe-1/2/1.0 set protocols mpls interface lo0.0 set protocols bgp group To-PE1 type internal set protocols bgp group To-PE1 local-address 10.9.9.9 set protocols bgp group To-PE1 family inet unicast set protocols bgp group To-PE1 family inet labeled-unicast set protocols bgp group To-PE1 export next-hop-self set protocols bgp group To-PE1 neighbor 10.2.2.2 family inet labeled-unicast set protocols bgp group To-ASBR3 type external set protocols bgp group To-ASBR3 family inet labeled-unicast set protocols bgp group To-ASBR3 export To-ASBR3 set protocols bgp group To-ASBR3 neighbor 10.26.26.2 peer-as 64511 set protocols ospf traffic-engineering set protocols ospf area 0.0.0.0 interface fe-1/2/0.0 set protocols ospf area 0.0.0.0 interface lo0.0 passive set policy-options policy-statement To-ASBR3 term 1 from route-filter 10.2.2.2/32 exact set policy-options policy-statement To-ASBR3 term 1 then accept set policy-options policy-statement To-ASBR3 term 2 then reject set policy-options policy-statement next-hop-self then next-hop self set routing-options autonomous-system 64510

Gerät ASBR3

set interfaces fe-1/2/0 unit 0 description to-ASBR1 set interfaces fe-1/2/0 unit 0 family inet address 10.21.21.2/30 set interfaces fe-1/2/0 unit 0 family mpls set interfaces fe-1/2/2 unit 0 description to-P3 set interfaces fe-1/2/2 unit 0 family inet address 10.22.22.1/30 set interfaces fe-1/2/2 unit 0 family mpls set interfaces fe-1/2/1 unit 0 description to-ASBR2 set interfaces fe-1/2/1 unit 0 family inet address 10.26.26.2/30 set interfaces fe-1/2/1 unit 0 family mpls set interfaces lo0 unit 0 family inet address 10.5.5.5/32 set protocols rsvp interface fe-1/2/2.0 set protocols rsvp interface lo0.0 set protocols rsvp interface fe-1/2/0.0 set protocols rsvp interface fe-1/2/1.0 set protocols mpls traffic-engineering bgp-igp-both-ribs set protocols mpls label-switched-path To_PE2 to 10.7.7.7 set protocols mpls interface lo0.0 set protocols mpls interface fe-1/2/0.0 set protocols mpls interface fe-1/2/2.0 set protocols mpls interface fe-1/2/1.0 set protocols bgp group To-PE2 type internal set protocols bgp group To-PE2 local-address 10.5.5.5 set protocols bgp group To-PE2 family inet unicast set protocols bgp group To-PE2 export next-hop-self set protocols bgp group To-PE2 neighbor 10.7.7.7 family inet labeled-unicast set protocols bgp group To-ASBR1 type external set protocols bgp group To-ASBR1 family inet labeled-unicast protection set protocols bgp group To-ASBR1 family inet labeled-unicast per-prefix-label set protocols bgp group To-ASBR1 export To-ASBR1 set protocols bgp group To-ASBR1 neighbor 10.21.21.1 peer-as 64510 set protocols bgp group To-ASBR2 type external set protocols bgp group To-ASBR2 family inet labeled-unicast protection set protocols bgp group To-ASBR2 family inet labeled-unicast per-prefix-label set protocols bgp group To-ASBR2 export To-ASBR2 set protocols bgp group To-ASBR2 neighbor 10.26.26.1 peer-as 64510 set protocols ospf traffic-engineering set protocols ospf area 0.0.0.0 interface fe-1/2/2.0 set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols ospf area 0.0.0.0 interface fe-1/2/1.0 set policy-options policy-statement To-ASBR1 term 1 from route-filter 10.7.7.7/32 exact set policy-options policy-statement To-ASBR1 term 1 then accept set policy-options policy-statement To-ASBR1 term 2 then reject set policy-options policy-statement To-ASBR2 term 1 from route-filter 10.7.7.7/32 exact set policy-options policy-statement To-ASBR2 term 1 then accept set policy-options policy-statement To-ASBR2 term 2 then reject set policy-options policy-statement next-hop-self then next-hop self set routing-options autonomous-system 64511

Gerät CE1

set interfaces fe-1/2/0 unit 0 family inet address 10.18.18.1/30 set interfaces lo0 unit 0 family inet address 10.1.1.1/32 set protocols ospf area 0.0.0.2 interface fe-1/2/0.0 set protocols ospf area 0.0.0.2 interface lo0.0 passive

Gerät CE2

set interfaces fe-1/2/1 unit 0 family inet address 10.24.24.2/30 set interfaces lo0 unit 0 family inet address 10.8.8.8/32 set protocols bgp group To_PE2 neighbor 10.24.24.1 export myroutes set protocols bgp group To_PE2 neighbor 10.24.24.1 peer-as 64511 set policy-options policy-statement myroutes from protocol direct set policy-options policy-statement myroutes then accept set routing-options autonomous-system 64509

Gerät P1

set interfaces fe-1/2/1 unit 0 family inet address 10.19.19.2/30 set interfaces fe-1/2/1 unit 0 family mpls set interfaces fe-1/2/2 unit 0 family inet address 10.20.20.1/30 set interfaces fe-1/2/2 unit 0 family mpls set interfaces lo0 unit 0 family inet address 10.3.3.3/32 set protocols rsvp interface fe-1/2/1.0 set protocols rsvp interface fe-1/2/2.0 set protocols rsvp interface lo0.0 set protocols mpls interface fe-1/2/1.0 set protocols mpls interface fe-1/2/2.0 set protocols mpls interface lo0.0 set protocols ospf traffic-engineering set protocols ospf area 0.0.0.0 interface fe-1/2/1.0 set protocols ospf area 0.0.0.0 interface fe-1/2/2.0 set protocols ospf area 0.0.0.0 interface lo0.0 passive

Gerät P2

set interfaces fe-1/2/0 unit 0 description to-ASBR2 set interfaces fe-1/2/0 unit 0 family inet address 10.25.25.2/30 set interfaces fe-1/2/0 unit 0 family mpls set interfaces fe-1/2/2 unit 0 description to-PE1 set interfaces fe-1/2/2 unit 0 family inet address 10.28.28.1/30 set interfaces fe-1/2/2 unit 0 family mpls set interfaces lo0 unit 0 family inet address 10.10.10.10/32 set protocols rsvp interface fe-1/2/0.0 set protocols rsvp interface fe-1/2/2.0 set protocols rsvp interface lo0.0 set protocols mpls interface fe-1/2/0.0 set protocols mpls interface fe-1/2/2.0 set protocols mpls interface lo0.0 set protocols ospf traffic-engineering set protocols ospf area 0.0.0.0 interface fe-1/2/0.0 set protocols ospf area 0.0.0.0 interface fe-1/2/2.0 set protocols ospf area 0.0.0.0 interface lo0.0 passive

Gerät P3

set interfaces fe-1/2/2 unit 0 family inet address 10.22.22.2/30 set interfaces fe-1/2/2 unit 0 family mpls set interfaces fe-1/2/0 unit 0 family inet address 10.23.23.1/30 set interfaces fe-1/2/0 unit 0 family mpls set interfaces lo0 unit 0 family inet address 10.6.6.6/32 set protocols rsvp interface fe-1/2/2.0 set protocols rsvp interface fe-1/2/0.0 set protocols rsvp interface lo0.0 set protocols mpls interface fe-1/2/2.0 set protocols mpls interface fe-1/2/0.0 set protocols mpls interface lo0.0 set protocols ospf traffic-engineering set protocols ospf area 0.0.0.0 interface fe-1/2/2.0 set protocols ospf area 0.0.0.0 interface fe-1/2/0.0 set protocols ospf area 0.0.0.0 interface lo0.0 passive

Gerät PE1

set interfaces fe-1/2/0 unit 0 family inet address 10.18.18.2/30 set interfaces fe-1/2/1 unit 0 family inet address 10.19.19.1/30 set interfaces fe-1/2/1 unit 0 family mpls set interfaces fe-1/2/2 unit 0 description to-P2 set interfaces fe-1/2/2 unit 0 family inet address 10.28.28.2/30 set interfaces lo0 unit 0 family inet address 10.2.2.2/32 set protocols rsvp interface fe-1/2/0.0 set protocols rsvp interface lo0.0 set protocols rsvp interface fe-1/2/2.0 set protocols mpls label-switched-path To-ASBR1 to 10.4.4.4 set protocols mpls label-switched-path To-ASBR2 to 10.9.9.9 set protocols mpls interface fe-1/2/0.0 set protocols mpls interface lo0.0 set protocols mpls interface fe-1/2/2.0 set protocols bgp group To_ASBR1 type internal set protocols bgp group To_ASBR1 local-address 10.2.2.2 set protocols bgp group To_ASBR1 family inet labeled-unicast set protocols bgp group To_ASBR1 neighbor 10.4.4.4 family inet labeled-unicast resolve-vpn set protocols bgp group To_PE2 type external set protocols bgp group To_PE2 multihop ttl 20 set protocols bgp group To_PE2 local-address 10.2.2.2 set protocols bgp group To_PE2 family inet-vpn unicast set protocols bgp group To_PE2 neighbor 10.7.7.7 peer-as 64511 set protocols bgp group To_ASBR2 type internal set protocols bgp group To_ASBR2 local-address 10.2.2.2 set protocols bgp group To_ASBR2 family inet labeled-unicast set protocols bgp group To_ASBR2 neighbor 10.9.9.9 family inet labeled-unicast resolve-vpn set protocols ospf traffic-engineering set protocols ospf area 0.0.0.0 interface fe-1/2/0.0 set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols ospf area 0.0.0.0 interface fe-1/2/2.0 set policy-options policy-statement bgp-to-ospf term 1 from protocol bgp set policy-options policy-statement bgp-to-ospf term 1 then accept set policy-options policy-statement bgp-to-ospf term 2 then reject set policy-options policy-statement vpnexport term 1 from protocol ospf set policy-options policy-statement vpnexport term 1 then community add test_comm set policy-options policy-statement vpnexport term 1 then accept set policy-options policy-statement vpnexport term 2 then reject set policy-options policy-statement vpnimport term 1 from protocol bgp set policy-options policy-statement vpnimport term 1 from community test_comm set policy-options policy-statement vpnimport term 1 then accept set policy-options policy-statement vpnimport term 2 then reject set policy-options community test_comm members target:1:64510 set routing-instances vpn2CE1 instance-type vrf set routing-instances vpn2CE1 interface fe-1/2/0.0 set routing-instances vpn2CE1 route-distinguisher 1:64510 set routing-instances vpn2CE1 vrf-import vpnimport set routing-instances vpn2CE1 vrf-export vpnexport set routing-instances vpn2CE1 protocols ospf export bgp-to-ospf set routing-instances vpn2CE1 protocols ospf area 0.0.0.2 interface fe-1/2/0.0 set routing-options autonomous-system 64510

Gerät PE2

set interfaces fe-1/2/0 unit 0 family inet address 10.23.23.2/30 set interfaces fe-1/2/0 unit 0 family mpls set interfaces fe-1/2/1 unit 0 family inet address 10.24.24.1/30 set interfaces lo0 unit 0 family inet address 10.7.7.7/32 set protocols rsvp interface fe-1/2/0.0 set protocols rsvp interface lo0.0 set protocols mpls label-switched-path To-ASBR3 to 10.5.5.5 set protocols mpls interface fe-1/2/0.0 set protocols mpls interface lo0.0 set protocols bgp group To_ASBR3 type internal set protocols bgp group To_ASBR3 local-address 10.7.7.7 set protocols bgp group To_ASBR3 family inet labeled-unicast set protocols bgp group To_ASBR3 neighbor 10.5.5.5 family inet labeled-unicast resolve-vpn set protocols bgp group To_PE1 type external set protocols bgp group To_PE1 multihop ttl 20 set protocols bgp group To_PE1 local-address 10.7.7.7 set protocols bgp group To_PE1 family inet-vpn unicast set protocols bgp group To_PE1 neighbor 10.2.2.2 peer-as 64510 set protocols ospf traffic-engineering set protocols ospf area 0.0.0.0 interface fe-1/2/0.0 set protocols ospf area 0.0.0.0 interface lo0.0 passive set policy-options policy-statement vpnexport term 1 from protocol bgp set policy-options policy-statement vpnexport term 1 then community add test_comm set policy-options policy-statement vpnexport term 1 then accept set policy-options policy-statement vpnexport term 2 then reject set policy-options policy-statement vpnimport term 1 from protocol bgp set policy-options policy-statement vpnimport term 1 from community test_comm set policy-options policy-statement vpnimport term 1 then accept set policy-options policy-statement vpnimport term 2 then reject set policy-options community test_comm members target:1:64510 set routing-instances vpn2CE2 instance-type vrf set routing-instances vpn2CE2 interface fe-1/2/1.0 set routing-instances vpn2CE2 route-distinguisher 1:64510 set routing-instances vpn2CE2 vrf-import vpnimport set routing-instances vpn2CE2 vrf-export vpnexport set routing-instances vpn2CE2 protocols bgp group To_CE2 peer-as 64509 set routing-instances vpn2CE2 protocols bgp group To_CE2 neighbor 10.24.24.2 set routing-options autonomous-system 64511

Verfahren

Schritt-für-Schritt-Anleitung

Im folgenden Beispiel müssen Sie durch verschiedene Ebenen in der Konfigurationshierarchie navigieren. Weitere Informationen zum Navigieren in der CLI finden Sie unter Verwenden des CLI-Editors im Konfigurationsmodus im Junos OS CLI-Benutzerhandbuch.Verwenden des CLI-Editors im Konfigurationsmodushttps://www.juniper.net/documentation/en_US/junos/information-products/pathway-pages/junos-cli/junos-cli.html

So konfigurieren Sie das EBGP-Szenario:

-

Konfigurieren Sie die Routerschnittstellen.

[edit interfaces] user@ASBR3# set fe-1/2/0 unit 0 description to-ASBR1 user@ASBR3# set fe-1/2/0 unit 0 family inet address 10.21.21.2/30 user@ASBR3# set fe-1/2/0 unit 0 family mpls user@ASBR3# set fe-1/2/2 unit 0 description to-P3 user@ASBR3# set fe-1/2/2 unit 0 family inet address 10.22.22.1/30 user@ASBR3# set fe-1/2/2 unit 0 family mpls user@ASBR3# set fe-1/2/1 unit 0 description to-ASBR2 user@ASBR3# set fe-1/2/1 unit 0 family inet address 10.26.26.2/30 user@ASBR3# set fe-1/2/1 unit 0 family mpls user@ASBR3# set lo0 unit 0 family inet address 10.5.5.5/32

-

Konfigurieren Sie ein Interior Gateway Protocol (IGP), z. B. OSPF oder IS-IS.

[edit protocols ospf] user@ASBR3# set traffic-engineering [edit protocols ospf area 0.0.0.0] user@ASBR3# set interface fe-1/2/2.0 user@ASBR3# set interface lo0.0 passive user@ASBR3# set interface fe-1/2/1.0

-

Konfigurieren Sie die AS-Nummer (Autonomous System).

[edit routing-options] user@ASBR3# set autonomous-system 64511

-

Konfigurieren Sie die Routing-Richtlinie.

[edit policy-options policy-statement To-ASBR1] user@ASBR3# set term 1 from route-filter 10.7.7.7/32 exact user@ASBR3# set term 1 then accept user@ASBR3# set term 2 then reject [edit policy-options policy-statement To-ASBR2] user@ASBR3# set term 1 from route-filter 10.7.7.7/32 exact user@ASBR3# set term 1 then accept user@ASBR3# set term 2 then reject [edit policy-options policy-statement next-hop-self] user@ASBR3# set then next-hop self

-

Konfigurieren Sie die EBGP-Sitzungen.

[edit protocols bgp group To-ASBR1] user@ASBR3# set type external user@ASBR3# set family inet labeled-unicast protection user@ASBR3# set family inet labeled-unicast per-prefix-label user@ASBR3# set export To-ASBR1 user@ASBR3# set neighbor 10.21.21.1 peer-as 64510 [edit protocols bgp group To-ASBR2] user@ASBR3# set type external user@ASBR3# set family inet labeled-unicast protection user@ASBR3# set family inet labeled-unicast per-prefix-label user@ASBR3# set export To-ASBR2 user@ASBR3# set neighbor 10.26.26.1 peer-as 64510

-

Konfigurieren Sie die IBGP-Sitzungen.

[edit protocols bgp group To-PE2] user@ASBR3# set type internal user@ASBR3# set local-address 10.5.5.5 user@ASBR3# set family inet unicast user@ASBR3# set export next-hop-self user@ASBR3# set neighbor 10.7.7.7 family inet labeled-unicast

-

Konfigurieren Sie MPLS.

[edit protocols mpls] user@ASBR3# set traffic-engineering bgp-igp-both-ribs user@ASBR3# set label-switched-path To_PE2 to 10.7.7.7 user@ASBR3# set interface lo0.0 user@ASBR3# set interface fe-1/2/0.0 user@ASBR3# set interface fe-1/2/2.0 user@ASBR3# set interface fe-1/2/1.0

-

Konfigurieren Sie ein Signalisierungsprotokoll.

[edit protocols rsvp] user@ASBR3# set interface fe-1/2/2.0 user@ASBR3# set interface lo0.0 user@ASBR3# set interface fe-1/2/0.0 user@ASBR3# set interface fe-1/2/1.0

Ergebnisse

Bestätigen Sie im Konfigurationsmodus Ihre Konfiguration, indem Sie die Befehle , , und , eingeben.show interfacesshow protocolsshow policy-optionsshow routing-options Wenn die Ausgabe nicht die gewünschte Konfiguration anzeigt, wiederholen Sie die Anweisungen in diesem Beispiel, um die Konfiguration zu korrigieren.

user@ASBR3# show interfaces

fe-1/2/0 {

unit 0 {

description to-ASBR1;

family inet {

address 10.21.21.2/30;

}

family mpls;

}

}

fe-1/2/1 {

unit 0 {

description to-ASBR2;

family inet {

address 10.26.26.2/30;

}

family mpls;

}

}

fe-1/2/2 {

unit 0 {

description to-P3;

family inet {

address 10.22.22.1/30;

}

family mpls;

}

}

lo0 {

unit 0 {

family inet {

address 10.5.5.5/32;

}

}

}

user@ASBR3# show protocols

rsvp {

interface fe-1/2/2.0;

interface lo0.0;

interface fe-1/2/0.0;

interface fe-1/2/1.0;

}

mpls {

traffic-engineering bgp-igp-both-ribs;

label-switched-path To_PE2 {

to 10.7.7.7;

}

interface lo0.0;

interface fe-1/2/0.0;

interface fe-1/2/2.0;

interface fe-1/2/1.0;

}

bgp {

group To-PE2 {

type internal;

local-address 10.5.5.5;

family inet {

unicast;

}

export next-hop-self;

neighbor 10.7.7.7 {

family inet {

labeled-unicast;

}

}

}

group To-ASBR1 {

type external;

family inet {

labeled-unicast {

protection;

}

}

export To-ASBR1;

neighbor 10.21.21.1 {

peer-as 64510;

}

}

group To-ASBR2 {

type external;

family inet {

labeled-unicast {

protection;

}

}

export To-ASBR2;

neighbor 10.26.26.1 {

peer-as 64510;

}

}

}

ospf {

traffic-engineering;

area 0.0.0.0 {

interface fe-1/2/2.0;

interface lo0.0 {

passive;

}

interface fe-1/2/1.0;

}

}

user@ASBR3# show policy-options

policy-statement To-ASBR1 {

term 1 {

from {

route-filter 10.7.7.7/32 exact;

}

then accept;

}

term 2 {

then reject;

}

}

policy-statement To-ASBR2 {

term 1 {

from {

route-filter 10.7.7.7/32 exact;

}

then accept;

}

term 2 {

then reject;

}

}

policy-statement next-hop-self {

then {

next-hop self;

}

}

user@ASBR3# show routing-options

autonomous-system 64511;

Wenn Sie mit der Konfiguration der Geräte fertig sind, rufen Sie den Konfigurationsmodus auf .commit

Überprüfung

Vergewissern Sie sich, dass die Konfiguration ordnungsgemäß funktioniert.

Überprüfen der BGP-Nachbarsitzungen

Zweck

Stellen Sie sicher, dass der BGP-Schutz aktiviert ist.

Was

user@ASBR3# show bgp neighbor 10.21.21.1

Peer:10.21.21.1+58259 AS 64510 Local: 10.21.21.2+179 AS 64511

Type: External State: Established Flags: <ImportEval Sync>

Last State: OpenConfirm Last Event: RecvKeepAlive

Last Error: None

Export: [ To-ASBR1 ]

Options: <Preference AddressFamily PeerAS Refresh>

Options: <Protection>

Address families configured: inet-labeled-unicast

Holdtime: 90 Preference: 170

NLRI configured with protection: inet-labeled-unicast

Number of flaps: 0

Peer ID: 10.4.4.4 Local ID: 10.5.5.5 Active Holdtime: 90

Keepalive Interval: 30 Group index: 4 Peer index: 0

BFD: disabled, down

Local Interface: fe-1/2/0.0

NLRI for restart configured on peer: inet-labeled-unicast

NLRI advertised by peer: inet-labeled-unicast

NLRI for this session: inet-labeled-unicast

Peer supports Refresh capability (2)

Stale routes from peer are kept for: 300

Peer does not support Restarter functionality

NLRI that restart is negotiated for: inet-labeled-unicast

NLRI of received end-of-rib markers: inet-labeled-unicast

NLRI of all end-of-rib markers sent: inet-labeled-unicast

Peer supports 4 byte AS extension (peer-as 64510)

Peer does not support Addpath

Table inet.0 Bit: 10001

RIB State: BGP restart is complete

Send state: in sync

Active prefixes: 2

Received prefixes: 1

Accepted prefixes: 1

Suppressed due to damping: 0

Advertised prefixes: 1

Last traffic (seconds): Received 7 Sent 20 Checked 32

Input messages: Total 170 Updates 2 Refreshes 0 Octets 3326

Output messages: Total 167 Updates 1 Refreshes 0 Octets 3288

Output Queue[0]: 0user@ASBR3# show bgp neighbor 10.26.26.1

Peer: 10.26.26.1+61072 AS 64510 Local: 10.26.26.2+179 AS 64511

Type: External State: Established Flags: <ImportEval Sync>

Last State: OpenConfirm Last Event: RecvKeepAlive

Last Error: None

Export: [ To-ASBR2 ]

Options: <Preference AddressFamily PeerAS Refresh>

Options: <Protection>

Address families configured: inet-labeled-unicast

Holdtime: 90 Preference: 170

NLRI configured with protection: inet-labeled-unicast

Number of flaps: 0

Peer ID: 10.9.9.9 Local ID: 10.5.5.5 Active Holdtime: 90

Keepalive Interval: 30 Group index: 5 Peer index: 0

BFD: disabled, down

Local Interface: fe-1/2/1.0

NLRI for restart configured on peer: inet-labeled-unicast

NLRI advertised by peer: inet-labeled-unicast

NLRI for this session: inet-labeled-unicast

Peer supports Refresh capability (2)

Stale routes from peer are kept for: 300

Peer does not support Restarter functionality

NLRI that restart is negotiated for: inet-labeled-unicast

NLRI of received end-of-rib markers: inet-labeled-unicast

NLRI of all end-of-rib markers sent: inet-labeled-unicast

Peer supports 4 byte AS extension (peer-as 64510)

Peer does not support Addpath

Table inet.0 Bit: 10002

RIB State: BGP restart is complete

Send state: in sync

Active prefixes: 1

Received prefixes: 1

Accepted prefixes: 1

Suppressed due to damping: 0

Advertised prefixes: 1

Last traffic (seconds): Received 21 Sent 9 Checked 42

Input messages: Total 170 Updates 2 Refreshes 0 Octets 3326

Output messages: Total 168 Updates 1 Refreshes 0 Octets 3307

Output Queue[0]: 0Bedeutung

Die Ausgabe zeigt, dass die Option für die EBGP-Peers Gerät ASBR1 und Gerät ASBR2 aktiviert ist.Protection

Dies wird auch bei der Bildschirmausgabe angezeigt.NLRI configured with protection: inet-labeled-unicast

Überprüfung der Routen

Zweck

Stellen Sie sicher, dass der Sicherungspfad in der Routing-Tabelle installiert ist.

Was

user@ASBR3> show route 10.2.2.2

inet.0: 12 destinations, 14 routes (12 active, 0 holddown, 0 hidden)

+ = Active Route, - = Last Active, * = Both

10.2.2.2/32 *[BGP/170] 01:36:25, MED 2, localpref 100

AS path: 64510 I, validation-state: unverified

> to 10.21.21.1 via fe-1/2/0.0, Push 299824

to 10.26.26.1 via fe-1/2/1.0, Push 299808

[BGP/170] 01:36:25, MED 2, localpref 100

AS path: 64510 I, validation-state: unverified

> to 10.26.26.1 via fe-1/2/1.0, Push 299808Bedeutung

Der Befehl zeigt sowohl aktive als auch Backup-Pfade zu Gerät PE1 an.show route

Konfigurieren der Ausgangsschutz-Servicespiegelung für BGP-signalisierte Layer-2-Services

Ab Junos OS Version 14.2 unterstützt Junos OS die Wiederherstellung des ausgehenden Datenverkehrs, wenn ein Verbindungs- oder Knotenausfall im ausgehenden PE-Knoten auftritt. Wenn es im Core-Netzwerk zu einem Verbindungs- oder Knotenausfall kommt, kann ein Schutzmechanismus wie MPLS Fast Reroute auf den Transport-LSPs zwischen den PE-Routern ausgelöst werden, um die Verbindung innerhalb von zehn Millisekunden zu reparieren. Ein LSP für den Ausgangsschutz behebt das Problem eines Node-Link-Ausfalls am Netzwerkrand (z. B. der Ausfall eines PE-Routers).

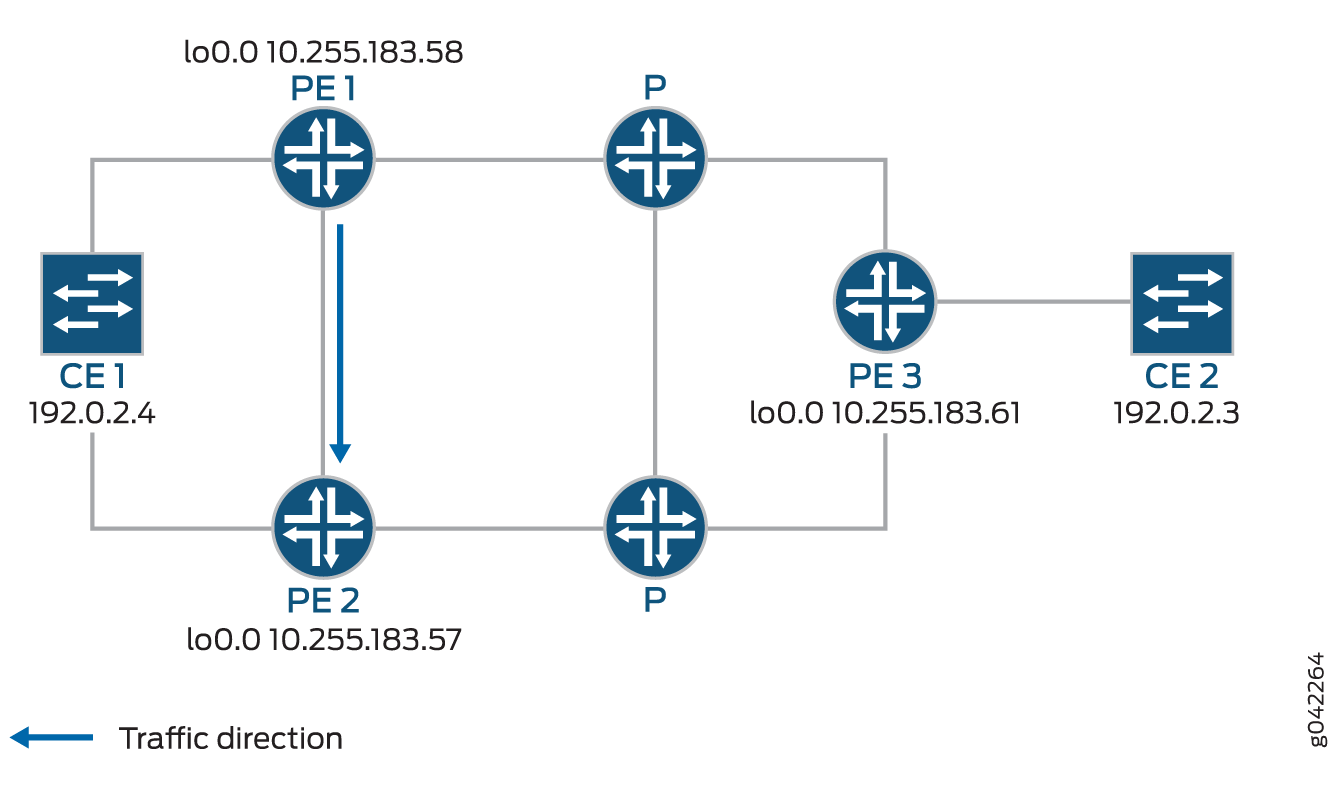

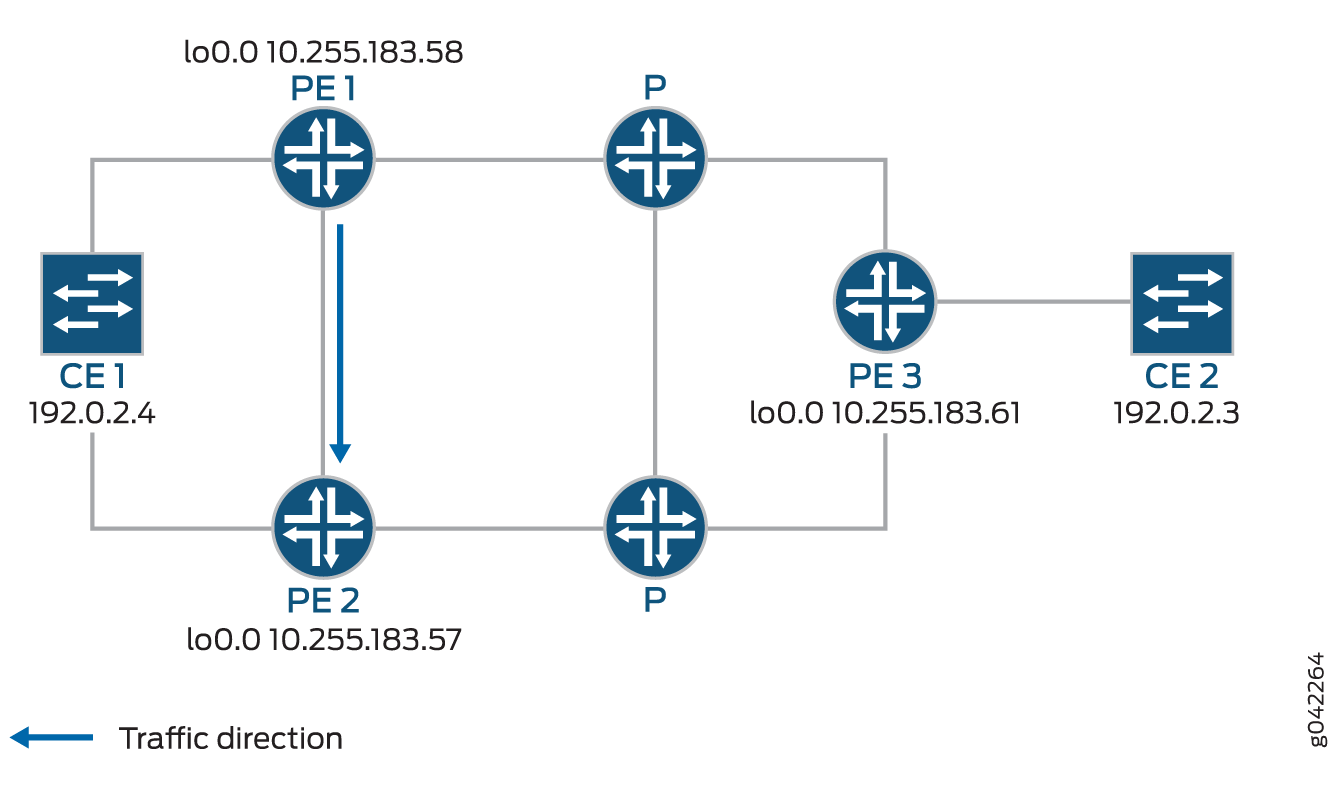

Abbildung 1 zeigt eine vereinfachte Topologie des Anwendungsfalls, in dem dieses Feature erläutert wird.

CE1 ist mit PE1 und PE2 multihometisiert. Es gibt zwei Pfade, die CE1 und CE2 verbinden. Der Arbeitspfad ist CE2-PE3-P-PE1-CE1, über Pseudodraht PW21. Der Schutzpfad ist CE2-PE3-P-PE2-CE1, über den Pseudodraht PW22 fließt unter normalen Umständen der Datenverkehr durch den Arbeitspfad. Wenn das End-to-End-OAM zwischen CE1 und CE2 einen Fehler auf dem Arbeitspfad erkennt, wird der Datenverkehr vom Arbeitspfad auf den Schutzpfad umgeleitet. Die End-to-End-Fehlererkennung und -wiederherstellung hängt von der Steuerungsebene ab und sollte daher relativ langsam sein. Um einen schnelleren Schutz zu erreichen, sollten lokale Reparaturmechanismen verwendet werden, die denen ähneln, die bei MPLS Fast Reroute verwendet werden. In Abbildung 1 oben wird bei einem Ausfall der Verbindung oder des Knotens im Kernnetzwerk (z. B. Verbindungsausfall auf P-PE1, P-PE3 oder Knotenausfall auf P) die schnelle MPLS-Umleitung auf den Transport-LSPs zwischen PE1 und PE3 durchgeführt. Der Fehler konnte innerhalb von zehn Millisekunden lokal behoben werden. Wenn jedoch ein Verbindungs- oder Knotenausfall am Edge auftritt (wie ein Verbindungsausfall auf PE3-CE2 oder ein Knotenausfall auf PE3), gibt es derzeit keine lokale Reparatur, sodass wir uns auf den CE1-CE2-End-to-End-Schutz verlassen müssen, um den Fehler zu beheben.

Gerät CE2 – Ursprung des Datenverkehrs

Router PE3 – Eingangs-PE-Router

Router PE1 – (Primärer) ausgehender PE-Router

Router PE2 – Schutz-PE-Router

Gerät CE1 – Ziel des Datenverkehrs

Wenn die Verbindung zwischen CE1 und PE1 unterbrochen wird, leitet PE1 diesen Datenverkehr kurzzeitig in Richtung CE1 zu PE2 um. PE2 leitet ihn an CE1 weiter, bis der Eingangsrouter PE3 neu berechnet, um den Datenverkehr an PE2 weiterzuleiten.

Anfangs war die Verkehrsrichtung; CE2 – PE3 – P – PE1 – CE1.

Wenn die Verbindung zwischen CE1 und PE1 unterbrochen wird, wird der Datenverkehr; CE2 – PE3 – P – PE1 – PE2 – CE1. PE3 berechnet dann den Pfad neu; CE2 – PE3 – P – PE2 – CE1.

Beispiel: Konfigurieren der MPLS-Ausgangsschutzdienstspiegelung für BGP-signalisierte Layer-2-Services

Ab Junos OS Version 14.2 unterstützt Junos OS die Wiederherstellung des ausgehenden Datenverkehrs, wenn ein Verbindungs- oder Knotenausfall im ausgehenden PE-Knoten auftritt. Wenn es im Core-Netzwerk zu einem Verbindungs- oder Knotenausfall kommt, kann ein Schutzmechanismus wie MPLS Fast Reroute auf den Transport-LSPs zwischen den PE-Routern ausgelöst werden, um die Verbindung innerhalb von zehn Millisekunden zu reparieren. Ein LSP für den Ausgangsschutz behebt das Problem eines Node-Link-Ausfalls am Netzwerkrand (z. B. der Ausfall eines PE-Routers).

Dieses Beispiel zeigt, wie der Verbindungsschutz für BGP-signalisierte Layer-2-Services konfiguriert wird.

Anforderungen

Router der MX-Serie mit Junos OS Version 14.2 oder höher.

Überblick

Wenn es im Core-Netzwerk zu einem Verbindungs- oder Knotenausfall kommt, kann ein Schutzmechanismus wie MPLS Fast Reroute auf den Transport-LSPs zwischen den PE-Routern ausgelöst werden, um die Verbindung innerhalb von zehn Millisekunden zu reparieren. Ein LSP für den Ausgangsschutz behebt das Problem eines Node-Link-Ausfalls am Netzwerkrand (z. B. der Ausfall eines PE-Routers).

Dieses Beispiel enthält die folgenden Konfigurationskonzepte und -anweisungen, die für die Konfiguration eines Ausgangsschutz-LSP spezifisch sind:

context-identifier- Gibt eine IPv4- oder IPv6-Adresse an, die zum Definieren des PE-Routerpaars verwendet wird, das am LSP für den Ausgangsschutz beteiligt ist. Es wird jedem bestellten Paar primärer PE und dem Protektor zugewiesen, um den Aufbau des Schutzes zu erleichtern. Diese Adresse ist global eindeutig oder eindeutig im Adressraum des Netzwerks, in dem sich die primäre PE und der Schutz befinden.: Konfiguriert die Schutzinformationen für den geschützten Layer-2-Circuit und konfiguriert den Protector-Layer-2-Circuit auf Hierarchieebene .

egress-protection[edit protocols mpls]Konfiguriert einen LSP als Ausgangsschutz-LSP auf Hierarchieebene .[edit protocols mpls]protector– Konfiguriert die Erstellung von Standby-Pseudowires auf dem Backup-PE für den Link- oder Knotenschutz für die Instanz.

Topologie

Im Falle eines Ausfalls des ausgehenden PE-Routers PE1 wird der Datenverkehr auf den zwischen Router PE1 und Router PE2 konfigurierten Ausgangsschutz-LSP umgeschaltet (der PE-Schutzrouter):

Gerät CE2 – Ursprung des Datenverkehrs

Router PE3 – Eingangs-PE-Router

Router PE1 – (Primärer) ausgehender PE-Router

Router PE2 – Schutz-PE-Router

Gerät CE1 – Ziel des Datenverkehrs

Wenn die Verbindung zwischen CE1 und PE1 unterbrochen wird, leitet PE1 diesen Datenverkehr kurzzeitig zu CE1 und PE2 um. PE2 leitet ihn an CE1 weiter, bis der Eingangsrouter PE3 neu berechnet, um den Datenverkehr an PE2 weiterzuleiten.

Anfangs war die Verkehrsrichtung: CE2 – PE3 – P – PE1 – CE1.

Wenn die Verbindung zwischen CE1 und PE1 unterbrochen wird, sieht der Datenverkehr wie folgt aus: CE2 – PE3 – P – PE1 – PE2 – CE1. PE3 berechnet dann den Pfad neu: CE2 – PE3 – P – PE2 – CE1.

Dieses Beispiel zeigt, wie die Router PE1, PE2 und PE3 konfiguriert werden.

Konfiguration

CLI-Schnellkonfiguration

Um schnell einen LSP für den Ausgangsschutz zu konfigurieren, kopieren Sie die folgenden Befehle, fügen Sie sie in eine Textdatei ein, entfernen Sie alle Zeilenumbrüche, ändern Sie alle Details, die für Ihre Netzwerkkonfigurationen erforderlich sind, kopieren Sie die Befehle, fügen Sie sie in die CLI ein und rufen Sie sie aus dem Konfigurationsmodus auf .commit

PE1

set protocols rsvp interface all set protocols rsvp interface fxp0.0 disable set protocols mpls interface all set protocols mpls interface fxp0.0 disable set protocols mpls egress-protection context-identifier 198.51.100.3 primary set protocols mpls egress-protection context-identifier 198.51.100.3 advertise-mode stub-alias set protocols mpls egress-protection traceoptions file ep size 100m set protocols mpls egress-protection traceoptions flag all set protocols bgp traceoptions file bgp.log world-readable set protocols bgp group ibgp type internal set protocols bgp group ibgp local-address 10.255.183.58 set protocols bgp group ibgp family inet unicast set protocols bgp group ibgp family l2vpn signaling egress-protection set protocols bgp group ibgp neighbor 192.0.2.3 set protocols bgp group ibgp neighbor 192.0.2.4 set protocols isis traceoptions file isis-edge size 10m world-readable set protocols isis traceoptions flag error set protocols isis level 1 disable set protocols isis level 2 wide-metrics-only set protocols isis interface all point-to-point set protocols isis interface all level 2 metric 10 set protocols isis interface fxp0.0 disable set protocols ldp interface all set protocols ldp interface fxp0.0 disable set policy-options policy-statement lb then load-balance per-packet set routing-options traceoptions file ro.log set routing-options traceoptions flag all set routing-options traceoptions flag route set routing-options autonomous-system 100 set routing-options forwarding-table export lb set routing-instances foo instance-type l2vpn set routing-instances foo egress-protection context-identifier 198.51.100.3 set routing-instances foo interface ge-2/0/2.0 set routing-instances foo route-distinguisher 10.255.183.58:1 set routing-instances foo vrf-target target:9000:1 set routing-instances foo protocols l2vpn encapsulation-type ethernet-vlan set routing-instances foo protocols l2vpn site foo site-identifier 1 set routing-instances foo protocols l2vpn site foo site-preference primary set routing-instances foo protocols l2vpn site foo interface ge-2/0/2.0 remote-site-id 2

PE2

set protocols rsvp interface all set protocols rsvp interface fxp0.0 disable set protocols mpls interface all set protocols mpls interface fxp0.0 disable set protocols mpls egress-protection context-identifier 198.51.100.3 protector set protocols mpls egress-protection context-identifier 198.51.100.3 advertise-mode stub-alias set protocols mpls egress-protection traceoptions file ep size 100m set protocols mpls egress-protection traceoptions flag all set protocols bgp traceoptions file bgp.log world-readable set protocols bgp group ibgp type internal set protocols bgp group ibgp local-address 10.255.183.57 set protocols bgp group ibgp family inet unicast set protocols bgp group ibgp family l2vpn signaling egress-protection set protocols bgp group ibgp neighbor 192.0.2.3 set protocols bgp group ibgp neighbor 192.0.2.4 set protocols isis traceoptions file isis-edge size 10m world-readable set protocols isis traceoptions flag error set protocols isis level 1 disable set protocols isis level 2 wide-metrics-only set protocols isis interface all point-to-point set protocols isis interface all level 2 metric 10 set protocols isis interface fxp0.0 disable set protocols ldp interface all set protocols ldp interface fxp0.0 disable set policy-options policy-statement lb then load-balance per-packet set routing-options traceoptions file ro.log set routing-options traceoptions flag normal set routing-options traceoptions flag route set routing-options autonomous-system 100 set routing-options forwarding-table export lb set routing-instances foo instance-type l2vpn set routing-instances foo egress-protection protector set routing-instances foo interface ge-2/0/2.0 set routing-instances foo route-distinguisher 10.255.183.57:1 set routing-instances foo vrf-target target:9000:1 set routing-instances foo protocols l2vpn encapsulation-type ethernet-vlan set routing-instances foo protocols l2vpn site foo hot-standby set routing-instances foo protocols l2vpn site foo site-identifier 1 set routing-instances foo protocols l2vpn site foo site-preference backup set routing-instances foo protocols l2vpn site foo interface ge-2/0/2.0 remote-site-id 2

PE3

set protocols rsvp interface all set protocols rsvp interface fxp0.0 disable set protocols mpls interface all set protocols mpls interface fxp0.0 disable set protocols bgp traceoptions file bgp.log world-readable set protocols bgp group ibgp type internal set protocols bgp group ibgp local-address 10.255.183.61 set protocols bgp group ibgp family inet unicast set protocols bgp group ibgp family l2vpn signaling set protocols bgp group ibgp neighbor 192.0.2.3 set protocols bgp group ibgp neighbor 192.0.2.4 set protocols isis traceoptions file isis-edge size 10m world-readable set protocols isis traceoptions flag error set protocols isis level 1 disable set protocols isis level 2 wide-metrics-only set protocols isis interface all point-to-point set protocols isis interface all level 2 metric 10 set protocols isis interface fxp0.0 disable set protocols ldp interface all set protocols ldp interface fxp0.0 disable set policy-options policy-statement lb then load-balance per-packet set routing-options traceoptions file ro.log set routing-options traceoptions flag normal set routing-options traceoptions flag route set routing-options autonomous-system 100 set routing-options forwarding-table export lb set routing-instances foo instance-type l2vpn set routing-instances foo interface ge-2/1/2.0 set routing-instances foo route-distinguisher 10.255.183.61:1 set routing-instances foo vrf-target target:9000:1 set routing-instances foo protocols l2vpn encapsulation-type ethernet-vlan set routing-instances foo protocols l2vpn site foo site-identifier 2 set routing-instances foo protocols l2vpn site foo interface ge-2/1/2.0 remote-site-id 1

Schritt-für-Schritt-Anleitung

Schritt-für-Schritt-Anleitung

Im folgenden Beispiel müssen Sie durch verschiedene Ebenen in der Konfigurationshierarchie navigieren. Weitere Informationen zum Navigieren in der CLI finden Sie unter Verwenden des CLI-Editors im Konfigurationsmodus.Verwenden des CLI-Editors im Konfigurationsmodus

So konfigurieren Sie einen Ausgangsschutz-LSP für Router PE1:

Konfigurieren Sie RSVP.

[edit protocols rsvp] user@PE1# set interface all user@PE1# set interface fxp0.0 disable

Konfigurieren Sie MPLS so, dass der Ausgangsschutz-LSP zum Schutz vor einem Verbindungsausfall mit Gerät CE1 verwendet wird.

[edit protocols mpls] user@PE1# set interface all user@PE1# set interface fxp0.0 disable user@PE1# set egress-protection context-identifier 198.51.100.3 primary user@PE1# set egress-protection context-identifier 198.51.100.3 advertise-mode stub-alias user@PE1# set egress-protection traceoptions file ep size 100m user@PE1# set egress-protection traceoptions flag all

Konfigurieren Sie BGP.

[edit protocols bgp] user@PE1# set traceoptions file bgp.log world-readable user@PE1# set group ibgp type internal user@PE1# set group ibgp local-address 10.255.183.58 user@PE1# set group ibgp family inet unicast user@PE1# set group ibgp family l2vpn signaling egress-protection user@PE1# set group ibgp neighbor 192.0.2.3 user@PE1# set group ibgp neighbor 192.0.2.4

Konfigurieren Sie IS-IS.

[edit protocols isis] user@PE1# set traceoptions file isis-edge size 10m world-readable user@PE1# set traceoptions flag error user@PE1# set level 1 disable user@PE1# set level 2 wide-metrics-only user@PE1# set interface all point-to-point user@PE1# set interface all level 2 metric 10 user@PE1# set interface fxp0.0 disable

Konfigurieren Sie LDP.

[edit protocols ldp] user@PE1# set interface all user@PE1# set interface fxp0.0 disable

Konfigurieren Sie eine Lastenausgleichsrichtlinie.

[edit] user@PE1# set policy-options policy-statement lb then load-balance per-packet

Konfigurieren Sie die Routing-Optionen so, dass Routen basierend auf der Lastenausgleichsrichtlinie exportiert werden.

[edit routing-options] user@PE1# set traceoptions file ro.log user@PE1# set traceoptions flag all user@PE1# set autonomous-system 100 user@PE1# set forwarding-table export lb

Konfigurieren Sie BGP so, dass NRLI von der Routinginstanz mit der Kontext-ID als nächster Hop angekündigt wird.

[edit routing-instances] user@PE1# set foo instance-type l2vpn user@PE1# set foo egress-protection context-identifier 198.51.100.3 user@PE1# set foo interface ge-2/0/2.0 user@PE1# set foo route-distinguisher 10.255.183.58:1 user@PE1# set foo vrf-target target:9000:1

Konfigurieren Sie die l2vpn-Instance so, dass sie den konfigurierten Ausgangs-LSP verwendet.

[edit routing-instances] user@PE1# set foo protocols l2vpn encapsulation-type ethernet-vlan user@PE1# set foo protocols l2vpn site foo site-identifier 1 user@PE1# set foo protocols l2vpn site foo site-preference primary user@PE1# set foo protocols l2vpn site foo interface ge-2/0/2.0 remote-site-id 2

Wenn Sie mit der Konfiguration des Geräts fertig sind, rufen Sie den Konfigurationsmodus auf .

commit

Schritt-für-Schritt-Anleitung

So konfigurieren Sie einen LSP für den Ausgangsschutz für Router PE2:

Konfigurieren Sie RSVP.

[edit protocols rsvp] user@PE2# set interface all user@PE2# set interface fxp0.0 disable

Konfigurieren Sie MPLS und den LSP, der als LSP für den Ausgangsschutz fungiert.

[edit protocols mpls] user@PE2# set interface all user@PE2# set interface fxp0.0 disable user@PE2# set egress-protection context-identifier 198.51.100.3 protector user@PE2# set egress-protection context-identifier 198.51.100.3 advertise-mode stub-alias user@PE2# set egress-protection traceoptions file ep size 100m user@PE2# set egress-protection traceoptions flag all

Konfigurieren Sie BGP.

[edit protocols bgp] user@PE2# set traceoptions file bgp.log world-readable user@PE2# set group ibgp type internal user@PE2# set group ibgp local-address 10.255.183.57 user@PE2# set group ibgp family inet unicast user@PE2# set group ibgp family l2vpn signaling user@PE2# set group ibgp family l2vpn egress-protection user@PE2# set group ibgp neighbor 192.0.2.3 user@PE2# set group ibgp neighbor 192.0.2.4

Konfigurieren Sie IS-IS.

[edit protocols isis] user@PE2# set traceoptions file isis-edge size 10m world-readable user@PE2# set traceoptions flag error user@PE2# set level 1 disable user@PE2# set level 2 wide-metrics-only user@PE2# set interface all point-to-point user@PE2# set interface all level 2 metric 10 user@PE2# set interface fxp0.0 disable

Konfigurieren Sie LDP.

[edit protocols ldp] user@PE2# set interface all user@PE2# set interface fxp0.0 disable

Konfigurieren Sie eine Lastenausgleichsrichtlinie.

[edit] user@PE2# set policy-options policy-statement lb then load-balance per-packet

Konfigurieren Sie die Routing-Optionen so, dass Routen basierend auf der Lastenausgleichsrichtlinie exportiert werden.

[edit routing-options] user@PE2# set traceoptions file ro.log user@PE2# set traceoptions flag all user@PE2# set autonomous-system 100 user@PE2# set forwarding-table export lb

Konfigurieren Sie BGP so, dass NRLI von der Routinginstanz mit der Kontext-ID als nächster Hop angekündigt wird.

[edit routing-instances] user@PE2# set foo instance-type l2vpn user@PE2# set foo egress-protection protector user@PE2# set foo interface ge-2/0/2.0 user@PE2# set foo route-distinguisher 10.255.183.57:1 user@PE2# set foo vrf-target target:9000:1

Konfigurieren Sie die l2vpn-Instance so, dass sie den konfigurierten Ausgangs-LSP verwendet.

[edit routing-instances] user@PE2# set foo protocols l2vpn encapsulation-type ethernet-vlan user@PE2# set foo protocols l2vpn site foo hot-standby user@PE2# set foo protocols l2vpn site foo site-identifier 1 user@PE2# set foo protocols l2vpn site foo site-preference backup user@PE2# set foo protocols l2vpn site foo interface ge-2/0/2.0 remote-site-id 2

Wenn Sie mit der Konfiguration des Geräts fertig sind, rufen Sie den Konfigurationsmodus auf .

commit

Schritt-für-Schritt-Anleitung

So konfigurieren Sie einen Ausgangsschutz-LSP für Router PE3:

Konfigurieren Sie RSVP.

[edit protocols rsvp] user@PE3# set interface all user@PE3# set interface fxp0.0 disable

Konfigurieren Sie MPLS.

[edit protocols mpls] user@PE3# set interface all user@PE3# set interface fxp0.0 disable

Konfigurieren Sie BGP.

[edit protocols bgp] user@PE3# set traceoptions file bgp.log world-readable user@PE3# set group ibgp type internal user@PE3# set group ibgp local-address 10.255.183.61 user@PE3# set group ibgp family inet unicast user@PE3# set group ibgp family l2vpn signaling user@PE3# set group ibgp neighbor 192.0.2.3 user@PE3# set group ibgp neighbor 192.0.2.4

Konfigurieren Sie IS-IS.

[edit protocols isis] user@PE3# set traceoptions file isis-edge size 10m world-readable user@PE3# set traceoptions flag error user@PE3# set level 1 disable user@PE3# set level 2 wide-metrics-only user@PE3# set protocols isis interface all point-to-point [edit protocols isis] user@PE3# set protocols isis interface all level 2 metric 10 [edit protocols isis] user@PE3# set protocols isis interface fxp0.0 disable

Konfigurieren Sie LDP.

[edit protocols ldp] user@PE3# set interface all user@PE3# set interface fxp0.0 disable

Konfigurieren Sie eine Lastenausgleichsrichtlinie.

[edit] user@PE3# set policy-options policy-statement lb then load-balance per-packet

Konfigurieren Sie die Routing-Optionen so, dass Routen basierend auf der Lastenausgleichsrichtlinie exportiert werden.

[edit routing-options] user@PE3# set traceoptions file ro.log user@PE3# set traceoptions flag normal user@PE3# set traceoptions flag route user@PE3# set autonomous-system 100 user@PE3# set forwarding-table export lb

Konfigurieren Sie BGP so, dass nlri von der Routing-Instanz mit context-ID als nächster Hop angekündigt wird.

[edit] user@PE3# set routing-instances foo instance-type l2vpn user@PE3# set routing-instances foo interface ge-2/1/2.0 user@PE3# set routing-instances foo route-distinguisher 10.255.183.61:1 user@PE3# set routing-instances foo vrf-target target:9000:1

Konfigurieren Sie l2vpn so, dass die Schnittstelle angegeben wird, die eine Verbindung zum Standort herstellt, und die Remote-Schnittstelle, mit der die angegebene Schnittstelle verbunden werden soll.

[edit routing-instances] user@PE3# set foo protocols l2vpn encapsulation-type ethernet-vlan user@PE3# set foo protocols l2vpn site foo site-identifier 2 user@PE3# set foo protocols l2vpn site foo interface ge-2/1/2.0 remote-site-id 1

Wenn Sie mit der Konfiguration des Geräts fertig sind, geben Sie from configuration ein .

commit

Ergebnisse

Bestätigen Sie im Konfigurationsmodus Ihre Konfiguration auf Router PE1, indem Sie die Befehle , und eingeben.show protocolsshow policy-optionsshow routing-options Wenn die Ausgabe nicht die gewünschte Konfiguration anzeigt, wiederholen Sie die Anweisungen in diesem Beispiel, um die Konfiguration zu korrigieren.

[edit]

user@PE1# show protocols

rsvp {

interface all;

interface fxp0.0 {

disable;

}

}

mpls {

interface all;

interface fxp0.0 {

disable;

}

egress-protection {

context-identifier 198.51.100.3 {

primary;

advertise-mode stub-alias;

}

traceoptions {

file ep size 100m;

flag all;

}

}

}

bgp {

traceoptions {

file bgp.log world-readable;

}

group ibgp {

type internal;

local-address 10.255.183.58;

family inet {

unicast;

}

family l2vpn {

signaling {

egress-protection;

}

}

neighbor 192.0.2.3;

neighbor 192.0.2.4;

}

}

isis {

traceoptions {

file isis-edge size 10m world-readable;

flag error;

}

level 1 disable;

level 2 wide-metrics-only;

interface all {

point-to-point;

level 2 metric 10;

}

interface fxp0.0 {

disable;

}

}

ldp {

interface all;

interface fxp0.0 {

disable;

}

}

[edit]

user@PE1# show policy-options

policy-statement lb {

then {

load-balance per-packet;

}

}

[edit]

user@PE1# show routing-options

traceoptions {

file ro.log;

flag all;

}

autonomous-system 100;

forwarding-table {

export lb;

}

[edit]

user@PE1# show routing-instances

foo {

instance-type l2vpn;

egress-protection {

context-identifier {

198.51.100.3;

}

}

interface ge-2/0/2.0;

route-distinguisher 10.255.183.58:1;

vrf-target target:9000:1;

protocols {

l2vpn {

encapsulation-type ethernet-vlan;

site foo {

site-identifier 1;

site-preference primary;

interface ge-2/0/2.0 {

remote-site-id 2;

}

}

}

}

}

Bestätigen Sie im Konfigurationsmodus Ihre Konfiguration auf Router PE2, indem Sie die Befehle , und eingeben.show protocolsshow policy-optionsshow routing-options Wenn die Ausgabe nicht die gewünschte Konfiguration anzeigt, wiederholen Sie die Anweisungen in diesem Beispiel, um die Konfiguration zu korrigieren.

[edit]

user@PE2# show protocols

rsvp {

interface all;

interface fxp0.0 {

disable;

}

}

mpls {

interface all;

interface fxp0.0 {

disable;

}

egress-protection {

context-identifier 198.51.100.3 {

protector;

advertise-mode stub-alias;

}

traceoptions {

file ep size 100m;

flag all;

}

}

}

bgp {

traceoptions {

file bgp.log world-readable;

}

group ibgp {

type internal;

local-address 10.255.183.57;

family inet {

unicast;

}

family l2vpn {

signaling {

egress-protection;

}

}

neighbor 192.0.2.3;

neighbor 192.0.2.4;

}

}

isis {

traceoptions {

file isis-edge size 10m world-readable;

flag error;

}

level 1 disable;

level 2 wide-metrics-only;

interface all {

point-to-point;

level 2 metric 10;

}

interface fxp0.0 {

disable;

}

}

ldp {

interface all;

interface fxp0.0 {

disable;

}

}

[edit]

user@PE2# show policy-options

policy-statement lb {

then {

load-balance per-packet;

}

}

[edit]

user@PE2# show routing-options

traceoptions {

file ro.log;

flag normal;

flag route;

}

autonomous-system 100;

forwarding-table {

export lb;

}

[edit]

user@PE2# show routing-instances

foo {

instance-type l2vpn;

egress-protection {

protector;

}

interface ge-2/0/2.0;

route-distinguisher 10.255.183.57:1;

vrf-target target:9000:1;

protocols {

l2vpn {

encapsulation-type ethernet-vlan;

site foo {

hot-standby;

site-identifier 1;

site-preference backup;

interface ge-2/0/2.0 {

remote-site-id 2;

}

}

}

}

}

Bestätigen Sie im Konfigurationsmodus Ihre Konfiguration auf Router PE3, indem Sie die Befehle , und eingeben.show protocolsshow policy-optionsshow routing-options Wenn die Ausgabe nicht die gewünschte Konfiguration anzeigt, wiederholen Sie die Anweisungen in diesem Beispiel, um die Konfiguration zu korrigieren.

[edit]

user@PE3# show protocols

rsvp {

interface all;

interface fxp0.0 {

disable;

}

}

mpls {

interface all;

interface fxp0.0 {

disable;

}

}

bgp {

traceoptions {

file bgp.log world-readable;

}

group ibgp {

type internal;

local-address 10.255.183.61;

family inet {

unicast;

}

family l2vpn {

signaling;

}

neighbor 192.0.2.3;

neighbor 192.0.2.4;

}

}

isis {

traceoptions {

file isis-edge size 10m world-readable;

flag error;

}

level 1 disable;

level 2 wide-metrics-only;

interface all {

point-to-point;

level 2 metric 10;

}

interface fxp0.0 {

disable;

}

}

ldp {

interface all;

interface fxp0.0 {

disable;

}

}

[edit]

user@PE3# show policy-options

policy-statement lb {

then {

load-balance per-packet;

}

}

[edit]

user@PE3# show routing-options

traceoptions {

file ro.log;

flag normal;

flag route;

}

autonomous-system 100;

forwarding-table {

export lb;

}

[edit]

user@PE3# show routing-instances

foo {

instance-type l2vpn;

interface ge-2/1/2.0;

route-distinguisher 10.255.183.61:1;

vrf-target target:9000:1;

protocols {

l2vpn {

encapsulation-type ethernet-vlan;

site foo {

site-identifier 2;

interface ge-2/1/2.0 {

remote-site-id 1;

}

}

}

}

}

Überprüfung

Vergewissern Sie sich, dass die Konfiguration ordnungsgemäß funktioniert.

- Verifizieren der L2VPN-Konfiguration

- Überprüfen der Routing-Instance-Details

- IS-IS-Konfiguration verifizieren

- Überprüfen der MPLS-Konfiguration

Verifizieren der L2VPN-Konfiguration

Zweck

Stellen Sie sicher, dass LSP durch die Verbindungsschutzlogik geschützt ist.

Was

Führen Sie den Befehl im Betriebsmodus aus.show l2vpn connections extensive

user@PE2> show l2vpn connections extensive

Layer-2 VPN connections:

Legend for connection status (St)

EI -- encapsulation invalid NC -- interface encapsulation not CCC/TCC/VPLS

EM -- encapsulation mismatch WE -- interface and instance encaps not same

VC-Dn -- Virtual circuit down NP -- interface hardware not present

CM -- control-word mismatch -> -- only outbound connection is up

CN -- circuit not provisioned <- -- only inbound connection is up

OR -- out of range Up -- operational

OL -- no outgoing label Dn -- down

LD -- local site signaled down CF -- call admission control failure

RD -- remote site signaled down SC -- local and remote site ID collision

LN -- local site not designated LM -- local site ID not minimum designated

RN -- remote site not designated RM -- remote site ID not minimum designated

XX -- unknown connection status IL -- no incoming label

MM -- MTU mismatch MI -- Mesh-Group ID not available

BK -- Backup connection ST -- Standby connection

PF -- Profile parse failure PB -- Profile busy

RS -- remote site standby SN -- Static Neighbor

LB -- Local site not best-site RB -- Remote site not best-site

VM -- VLAN ID mismatch

Legend for interface status

Up -- operational

Dn -- down

Instance: foo

Local site: foo (1)

connection-site Type St Time last up # Up trans

2 rmt Up Aug 3 00:08:14 2001 1

Local circuit: ge-2/0/2.0, Status: Up

Remote PE: 192.0.2.3

Incoming label: 32769, Outgoing label: 32768

Egress Protection: Yes

Time Event Interface/Lbl/PE

Aug 3 00:08:14 2001 PE route up

Aug 3 00:08:14 2001 Out lbl Update 32768

Aug 3 00:08:14 2001 In lbl Update 32769

Aug 3 00:08:14 2001 ckt0 up fe-0/0/0.0 Bedeutung

Die Ausgabe zeigt, dass das angegebene PVC durch die Verbindungsschutzlogik geschützt ist.Egress Protection: Yes

Überprüfen der Routing-Instance-Details

Zweck

Überprüfen Sie die Routing-Instanzinformationen und die auf dem primären Server konfigurierte Kontext-ID, die im Falle eines Ausfalls der Knotenverbindung als Next-Hop-Adresse verwendet wird.

Was