AUF DIESER SEITE

Konfigurationsoptionen für das Akamai Kona REST API-Protokoll

Konfigurationsoptionen für das Amazon AWS S3 REST-API-Protokoll

Konfigurieren von Sicherheitsanmeldeinformationen für Ihr AWS-Benutzerkonto

Konfigurationsoptionen für das Amazon Web Services-Protokoll

Konfigurationsoptionen für den Blue Coat Web Security Service REST API-Protokoll

Konfigurationsoptionen für das REST-API-Protokoll von Centrify Redrock

Konfigurationsoptionen für das Cisco Firepower EStreamer-Protokoll

Google G Suite-Aktivitätsberichte Optionen für das REST API-Protokoll

Konfigurationsoptionen für das NSM-Protokoll von Juniper Networks

Konfigurationsoptionen für das Juniper Security Binary Log Collector-Protokoll

Konfigurationsoptionen für das Microsoft Azure Event Hubs-Protokoll

Konfigurationsoptionen für Microsoft Defender für Endpunkt SIEM-REST-API-Protokoll

Konfigurationsoptionen für das Microsoft Graph-Sicherheits-API-Protokoll

Konfigurationsoptionen für das Microsoft-Sicherheitsereignisprotokoll

Konfigurationsoptionen für die Office 365-Nachrichtenablaufverfolgung REST-API-Protokoll

Konfigurationsoptionen für das Oracle Database Listener-Protokoll

Seculert-Schutz Konfigurationsoptionen für das REST API-Protokoll

Konfigurationsoptionen für das JDBC-Protokoll in Sophos Enterprise Console

Konfigurationsoptionen für das mehrzeilige TCP-Syslog-Protokoll

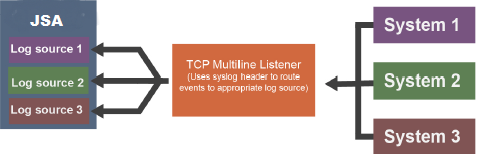

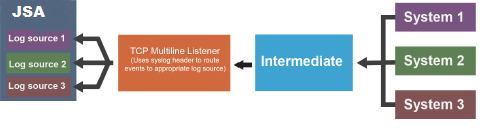

Anwendungsszenarien für die Konfiguration des mehrzeiligen TCP-Syslog-Protokolls

Konfigurationsoptionen für das mehrzeilige UDP-Syslog-Protokoll

Protokollkonfigurationsoptionen

Protokolle in JSA bieten die Möglichkeit, einen Satz von Datendateien mithilfe verschiedener Verbindungsoptionen zu sammeln. Diese Verbindungen rufen die Daten zurück oder empfangen passiv Daten in der Ereignispipeline in JSA. Anschließend analysiert und normalisiert das entsprechende Device Support Module (DSM) die Daten.

Die folgenden Standardverbindungsoptionen ziehen Daten in die Ereignispipeline:

-

JDBC

-

FTP

-

SFTP

-

SCP

Die folgenden Standardverbindungsoptionen empfangen Daten in der Ereignispipeline:

-

Syslog

-

HTTP-Empfänger

-

SNMP

JSA unterstützt auch proprietäre, herstellerspezifische Protokoll-API-Aufrufe, wie z. B. Amazon Web Services.

Konfigurationsoptionen für das Akamai Kona REST API-Protokoll

Um Ereignisse von Ihrer Akamai Kona Platform zu empfangen, konfigurieren Sie eine Protokollquelle für die Verwendung des Akamai Kona REST API-Protokolls.

Das Akamai Kona REST API-Protokoll ist ein ausgehendes/aktives Protokoll, das die Akamai Kona Platform abfragt und Ereignisse an die JSA-Konsole sendet.

In der folgenden Tabelle werden die Parameter beschrieben, die bestimmte Werte für die Akamai KONA DSM-Ereigniserfassung erfordern.

| Parameter |

Wert |

|---|---|

| Typ der Protokollquelle |

Akamai KONA |

| Protokollkonfiguration |

Akamai Kona REST API |

| Gastgeber |

Der Host-Wert wird während der Bereitstellung der SIEM OPEN API im Akamai Luna Control Center bereitgestellt. Der Host ist eine eindeutige Basis-URL, die Informationen über die entsprechenden Rechte zum Abfragen der Sicherheitsereignisse enthält. Bei diesem Parameter handelt es sich um ein Kennwortfeld, da ein Teil des Werts geheime Clientinformationen enthält. |

| Client-Token |

Client-Token ist einer der beiden Sicherheitsparameter. Dieses Token wird mit dem geheimen Clientschlüssel gekoppelt, um die Clientanmeldeinformationen zu erstellen. Dieses Token finden Sie nach der Bereitstellung der offenen SIEM-API von Akamai |

| Geheimer Clientschlüssel |

Der geheime Clientschlüssel ist einer der beiden Sicherheitsparameter. Dieser geheime Schlüssel wird mit dem Clienttoken gekoppelt, um die Clientanmeldeinformationen zu erstellen. Dieses Token finden Sie nach der Bereitstellung der offenen SIEM-API von Akamai |

| Zugriffstoken |

Zugriffstoken ist ein Sicherheitsparameter, der mit Clientanmeldeinformationen verwendet wird, um den API-Clientzugriff zum Abrufen der Sicherheitsereignisse zu autorisieren. Dieses Token finden Sie nach der Bereitstellung der offenen SIEM-API von Akamai |

| Sicherheitskonfigurations-ID |

Die Sicherheitskonfigurations-ID ist die ID für jede Sicherheitskonfiguration, für die Sie Sicherheitsereignisse abrufen möchten. Diese ID finden Sie im Abschnitt SIEM-Integration Ihres Akamai Luna-Portals. Sie können mehrere Konfigurations-IDs in einer durch Kommas getrennten Liste angeben. Beispiel: configID1,configID2. |

| Proxy verwenden |

Wenn JSA über einen Proxy auf Amazon Web Service zugreift, aktivieren Sie Proxy verwenden. Wenn für den Proxy eine Authentifizierung erforderlich ist, konfigurieren Sie die Felder "Proxy-Server", "Proxy-Port", "Proxy-Benutzername" und "Proxy-Kennwort ". Wenn für den Proxy keine Authentifizierung erforderlich ist, konfigurieren Sie die Felder Proxy-IP oder Hostname . |

| Automatisches Abrufen des Serverzertifikats |

Wählen Sie Ja aus, damit JSA das Serverzertifikat automatisch herunterlädt und dem Zielserver vertraut. |

| Wiederholung |

Das Zeitintervall zwischen Protokollquellenabfragen an die Akamai SIEM-API für neue Ereignisse. Das Zeitintervall kann in Stunden (H), Minuten (M) oder Tagen (D) angegeben werden. Der Standardwert ist 1 Minute. |

| EPS-Drosselklappe |

Die maximale Anzahl von Ereignissen pro Sekunde. Der Standardwert ist 5000. |

Konfigurationsoptionen für das Amazon AWS S3 REST-API-Protokoll

Das Amazon AWS REST API-Protokoll ist ein ausgehendes/aktives Protokoll, das AWS CloudTrail-Protokolle von Amazon S3-Buckets sammelt.

Es ist wichtig sicherzustellen, dass keine Daten fehlen, wenn Sie Protokolle von Amazon S3 sammeln, um sie mit einem benutzerdefinierten DSM oder anderen nicht unterstützten Integrationen zu verwenden. Aufgrund der Art und Weise, wie die S3-APIs die Daten zurückgeben, müssen alle Dateien in alphabetisch aufsteigender Reihenfolge angegeben werden, wenn der vollständige Pfad aufgeführt wird. Stellen Sie sicher, dass der vollständige Pfadname ein vollständiges Datum und eine vollständige Uhrzeit im ISO9660 Format enthält (führende Nullen in allen Feldern und ein JJJJ-MM-TT-Datumsformat).

Betrachten Sie den folgenden Dateipfad:

<Name>test-bucket</Name> Prefix>Mylogs/ </Prefix><Marker> MyLogs/2018-8-9/2018-08-09T23-5925.log.g</Marker> <MaxKeys>1000</MaxKeys><IsTruncated> false<IsTruncated> </ListBucketResult>

Der vollständige Name der Datei in der Markierung ist MyLogs/2018-8-9/2018-08-09T23-59-25.955097.log.gz und der Ordnername wird als anstelle von 2018-8-9 geschrieben. 2018-08-09 Dieses Datumsformat verursacht ein Problem, wenn Daten für den 10. September 2018 angezeigt werden. Bei der Sortierung wird das Datum als 2018-8-10 angezeigt und die Dateien sind nicht chronologisch sortiert:

2018-10-1

2018-11-1

2018-12-31

2018-8-10

2018-8-9

2018-9-1

Nachdem die Daten für den 9. August 2018 in JSA eingegangen sind, werden die Daten erst am 1. September 2018 wieder angezeigt, da im Datumsformat keine führenden Nullen verwendet wurden. Nach September werden die Daten erst 2019 wieder angezeigt. Im Datum werden führende Nullen verwendet (ISO 9660), sodass dieses Problem nicht auftritt.

Durch die Verwendung von führenden Nullen werden Dateien und Ordner chronologisch sortiert:

2018-08-09

2018-08-10

2018-09-01

2018-10-01

2018-11-01

2018-12-01

2018-12-31

Eine Protokollquelle kann Daten nur aus einer Region abrufen, verwenden Sie daher für jede Region eine andere Protokollquelle. Schließen Sie den Namen des Regionnordners in den Dateipfad für den Wert "Verzeichnispräfix" ein, wenn Sie die Ereignissammlungsmethode "Verzeichnispräfix" verwenden, um die Protokollquelle zu konfigurieren.

In der folgenden Tabelle werden die allgemeinen Parameterwerte zum Erfassen von Überwachungsereignissen mithilfe der Sammlungsmethode Verzeichnispräfix oder der SQS-Ereignissammlungsmethode beschrieben. Diese Erfassungsmethoden verwenden das Amazon AWS S3 REST API-Protokoll.

In der folgenden Tabelle werden die protokollspezifischen Parameter für das Amazon AWS-REST-API-Protokoll beschrieben:

| Parameter |

Beschreibung |

|---|---|

| Protokollkonfiguration |

Amazon AWS S3 REST-API |

| Kennung der Protokollquelle |

Geben Sie einen eindeutigen Namen für die Protokollquelle ein. Der Bezeichner der Protokollquelle kann ein beliebiger gültiger Wert sein und muss nicht auf einen bestimmten Server verweisen. Der Bezeichner der Protokollquelle kann mit dem Namen der Protokollquelle identisch sein. Wenn Sie mehr als eine Amazon AWS CloudTrail-Protokollquelle konfiguriert haben, sollten Sie die erste Protokollquelle als awscloudtrail1 , die zweite Protokollquelle als awscloudtrail2 und die dritte Protokollquelle als awscloudtrail3 identifizieren. |

| Authentifizierungsmethode |

|

| Zugriffsschlüssel |

Die Zugriffsschlüssel-ID, die generiert wurde, als Sie die Sicherheitsanmeldeinformationen für Ihr AWS-Benutzerkonto konfiguriert haben Wenn Sie Zugriffsschlüssel-ID/Geheimer Schlüssel oder IAM-Rolle übernehmen ausgewählt haben, wird der Parameter Zugriffsschlüssel angezeigt. |

| Geheimer Schlüssel |

Der geheime Schlüssel, der generiert wurde, als Sie die Sicherheitsanmeldeinformationen für Ihr AWS-Benutzerkonto konfiguriert haben. Wenn Sie Zugriffsschlüssel-ID/Geheimer Schlüssel oder IAM-Rolle übernehmen ausgewählt haben, wird der Parameter Geheimer Schlüssel angezeigt. |

| Übernehmen einer IAM-Rolle |

Aktivieren Sie diese Option, indem Sie sich mit einem Zugriffsschlüssel oder einer EC2-Instance-IAM-Rolle authentifizieren. Anschließend können Sie vorübergehend eine IAM-Rolle für den Zugriff übernehmen. |

| Rolle übernehmen ARN |

Der vollständige ARN der Rolle, die übernommen werden soll. Er muss mit "arn:" beginnen und darf keine führenden oder nachfolgenden Leerzeichen oder Leerzeichen innerhalb des ARN enthalten. Wenn Sie Assume an IAM Role aktiviert haben, wird der Parameter Assume Role ARN (Rolle übernehmen ) angezeigt. |

| Rollensitzungsnamen annehmen |

Der Sitzungsname der Rolle, die übernommen werden soll. Der Standardwert ist QRadarAWSSession. Behalten Sie die Standardeinstellung bei, wenn Sie sie nicht ändern müssen. Dieser Parameter darf nur alphanumerische Groß- und Kleinbuchstaben, Unterstriche oder eines der folgenden Zeichen enthalten: =,.@- Wenn Sie Assume an IAM Role aktiviert haben, wird der Parameter Assume Role Session Name (Rolle übernehmen ) angezeigt. |

| Format der Veranstaltung |

AWS Cloud Trail JSON AWS-Netzwerk-Firewall AWS-VPC-Datenstromprotokolle Cisco Umbrella CSB ZEILE FÜR ZEILE W3C |

| Name der Region |

Die Region, in der sich die SQS-Warteschlange oder der AWS S3-Bucket befindet. Example: us-east-1, eu-west-1, ap-northeast-3 |

| Verwendung als Gateway-Protokollquelle |

Wählen Sie diese Option aus, damit die erfassten Ereignisse die JSA-Datenverkehrsanalyse-Engine durchlaufen und JSA automatisch eine oder mehrere Protokollquellen erkennt. |

| Erweiterte Optionen anzeigen |

Wählen Sie diese Option aus, wenn Sie die Ereignisdaten anpassen möchten. |

| Dateimuster |

Diese Option ist verfügbar, wenn Sie "Erweiterte Optionen anzeigen " auf "Ja" setzen. Geben Sie einen regulären Ausdruck für das Dateimuster ein, das mit den Dateien übereinstimmt, die Sie abrufen möchten. Beispiel: .*?\.json\.gz |

| Lokales Verzeichnis |

Diese Option ist verfügbar, wenn Sie "Erweiterte Optionen anzeigen " auf "Ja" setzen. Das lokale Verzeichnis auf der Zielereignissammlung. Das Verzeichnis muss vorhanden sein, bevor das AWS S3 REST API-Protokoll versucht, Ereignisse abzurufen. |

| S3-Endpunkt-URL |

Diese Option ist verfügbar, wenn Sie "Erweiterte Optionen anzeigen " auf "Ja" setzen. Die Endpunkt-URL, die zum Abfragen der AWS S3-REST-API verwendet wird. Wenn Ihre Endpunkt-URL von der Standard-URL abweicht, geben Sie Ihre Endpunkt-URL ein. Der Standardwert ist https:// s3.amazonaws.com |

| Verwenden des pfadartigen Zugriffs von S3 |

Erzwingt für S3-Anforderungen die Verwendung des Pfadzugriffs. Diese Methode wird von AWS als veraltet markiert. Es kann jedoch erforderlich sein, wenn Sie andere S3-kompatible APIs verwenden. |

| Proxy verwenden |

Wenn JSA über einen Proxy auf Amazon Web Service zugreift, aktivieren Sie Proxy verwenden. Wenn für den Proxy eine Authentifizierung erforderlich ist, konfigurieren Sie die Felder "Proxy-Server", "Proxy-Port", "Proxy-Benutzername" und "Proxy-Kennwort ". Wenn für den Proxy keine Authentifizierung erforderlich ist, konfigurieren Sie das Feld Proxy-IP oder Hostname . |

| Wiederholung |

Gibt an, wie oft eine Umfrage durchgeführt wird, um nach neuen Daten zu suchen. Wenn Sie die SQS-Ereignissammlungsmethode verwenden, können SQS-Ereignisbenachrichtigungen einen Mindestwert von 10 (Sekunden) aufweisen. Da der SQS-Warteschlangenpoll häufiger auftreten kann, kann ein niedrigerer Wert verwendet werden. Wenn Sie die Ereignissammlungsmethode "Verzeichnispräfix" verwenden, hat "Bestimmtes Präfix verwenden " einen Mindestwert von 60 (Sekunden) oder 1M. Da jede listBucket-Anforderung an einen AWS S3-Bucket Kosten für das Konto verursacht, dem der Bucket gehört, erhöht ein kleinerer Wiederholungswert die Kosten. Geben Sie ein Zeitintervall ein, um zu bestimmen, wie häufig das Remoteverzeichnis nach neuen Ereignisprotokolldateien durchsucht wird. Der Mindestwert beträgt 1 Minute. Das Zeitintervall kann Werte in Stunden (H), Minuten (M) oder Tagen (D) enthalten. Beispiel: 2H = 2 Stunden, 15 M = 15 Minuten. |

| EPS-Drosselklappe |

Die maximale Anzahl von Ereignissen pro Sekunde, die an die Datenflusspipeline gesendet werden. Der Standardwert ist 5000. Stellen Sie sicher, dass der EPS-Drosselungswert höher ist als die eingehende Rate, da sonst die Datenverarbeitung in Rückstand geraten könnte. |

In der folgenden Tabelle werden die spezifischen Parameterwerte zum Erfassen von Überwachungsereignissen mithilfe der Ereignissammlungsmethode Verzeichnispräfix beschrieben:

| Parameter |

Beschreibung |

|---|---|

| S3-Erfassungsmethode |

Wählen Sie Bestimmtes Präfix verwenden aus. |

| Bucket-Name |

Der Name des AWS S3-Buckets, in dem die Protokolldateien gespeichert sind. |

| Verzeichnis-Präfix |

Der Speicherort des Stammverzeichnisses im AWS S3-Bucket, von dem die CloudTrail-Protokolle abgerufen werden; Beispiel : AWSLogs/<AccountNumber>/CloudTrial/<RegionName>/ Um Dateien aus dem Stammverzeichnis eines Buckets abzurufen, müssen Sie einen Schrägstrich (/) im Dateipfad für Verzeichnispräfix verwenden.

Anmerkung:

Wenn Sie den Wert für das Verzeichnispräfix ändern, wird die Markierung für die persistente Datei gelöscht. Alle Dateien, die mit dem neuen Präfix übereinstimmen, werden beim nächsten Abruf heruntergeladen. Der Dateipfad für das Verzeichnispräfix darf nicht mit einem Schrägstrich (/) beginnen, es sei denn, es wird nur der Schrägstrich verwendet, um Daten vom Stamm des Buckets zu erfassen. Wenn der Dateipfad für Verzeichnispräfix zum Angeben von Ordnern verwendet wird, dürfen Sie den Dateipfad nicht mit einem Schrägstrich beginnen (verwenden Sie stattdessen die Option folder1/folder2 ). |

In der folgenden Tabelle werden die Parameter beschrieben, für die bestimmte Werte zum Erfassen von Überwachungsereignissen mithilfe der SQS-Ereigniserfassungsmethode erforderlich sind:

| Parameter |

Beschreibung |

|---|---|

| S3-Erfassungsmethode |

Wählen Sie SQS-Ereignisbenachrichtigungen aus. |

| SQS-Warteschlangen-URL |

Die vollständige URL, die mit beginnt, für die SQS-Warteschlange, die so eingerichtet ist, dass sie Benachrichtigungen für ObjectCreated-Ereignisse von S3 empfängt. |

Amazon VPC-Datenstromprotokolle

Die JSA-Integration für Amazon VPC (Virtual Private Cloud) Flow Logs erfasst VPC-Flow-Protokolle aus einem Amazon S3-Bucket mithilfe einer SQS-Warteschlange.

Diese Integration unterstützt das Standardformat für Amazon VPC-Datenflussprotokolle und alle benutzerdefinierten Formate, die Felder der Version 3, 4 oder 5 enthalten. Alle Felder der Version 2 müssen jedoch in Ihrem benutzerdefinierten Format enthalten sein. Das Standardformat enthält die folgenden Felder:

${version} ${account-id} ${interface-id} ${srcaddr} ${dstaddr} ${srcport} ${dstport} $ {protocol} ${packets} ${bytes} ${start} ${end} ${action} ${log-status}

Führen Sie die folgenden Schritte aus, um Amazon VPC Flow Logs in JSA zu integrieren:

-

Wenn automatische Updates nicht aktiviert sind, laden Sie die neueste Version der Amazon VPC Flow Logs DSM RPM vom https://support.juniper.net/support/downloads/ herunter und installieren Sie sie auf Ihrer JSA-Konsole.

-

Protokoll Gemeinsame Drehzahl

-

AWS S3 REST API-PROTOKOLL RPM

Anmerkung:Wenn Sie den RPM installieren, um zusätzliche AWS-bezogene VPC-Flow-Felder im Fenster QRadar Network Activity Flow Details zu aktivieren, müssen die folgenden Services neu gestartet werden, bevor sie sichtbar sind. Sie müssen die Dienste nicht neu starten, damit das Protokoll funktioniert.

-

HostContext

Informationen zum Neustart von hostcontext finden Sie unter QRadar: Hostcontext-Dienst und die Auswirkungen eines Dienstneustarts.

-

Kater

Klicken Sie in der Konsole auf die Registerkarte Admin , und klicken Sie dann auf Erweitert > Webserver neu starten.

-

-

Konfigurieren Sie Ihre Amazon VPC-Datenflussprotokolle für die Veröffentlichung der Datenflussprotokolle in einem S3-Bucket.

-

Erstellen Sie die SQS-Warteschlange, die zum Empfangen

ObjectCreatedvon Benachrichtigungen aus dem S3-Bucket verwendet wird, den Sie in Schritt 2 verwendet haben. -

Erstellen Sie Sicherheitsanmeldeinformationen für Ihr AWS-Benutzerkonto.

-

Fügen Sie in der JSA-Konsole eine Amazon VPC Flow Logs-Protokollquelle hinzu.

Anmerkung:Ein Datenflussprozessor muss verfügbar und lizenziert sein, um die Datenflussprotokolle zu empfangen. Im Gegensatz zu anderen Protokollquellen werden AWS VPC Flow-Protokollereignisse nicht an die Registerkarte Protokollaktivität gesendet. Sie werden an die Registerkarte "Netzwerkaktivität" gesendet.

In der folgenden Tabelle werden die Parameter beschrieben, für die bestimmte Werte erforderlich sind, um Ereignisse aus Amazon VPC-Datenflussprotokollen zu erfassen:

Tabelle 5: Amazon VPC-Datenstromprotokolle Protokollquellenparameter Parameter

Wert

Typ der Protokollquelle

Ein benutzerdefinierter Protokollquellentyp

Protokollkonfiguration

Amazon AWS S3 REST-API

Zielereignis-Collector

Der Ereignissammler oder Ereignisprozessor, der die Ereignisse aus dieser Protokollquelle empfängt und analysiert.

Anmerkung:Diese Integration sammelt Ereignisse über Amazon VPC-Datenflussprotokolle. Datenströme werden nicht erfasst. Sie können keinen Flow-Kollektor oder Flow-Prozessor als Zielereignis-Collector verwenden.

Kennung der Protokollquelle

Geben Sie einen eindeutigen Namen für die Protokollquelle ein.

Der Bezeichner der Protokollquelle kann ein beliebiger gültiger Wert sein und muss nicht auf einen bestimmten Server verweisen. Der Bezeichner der Protokollquelle kann mit dem Namen der Protokollquelle identisch sein. Wenn Sie mehr als eine Amazon VPC Flow Logs-Protokollquelle konfiguriert haben, sollten Sie diese auf identifizierbare Weise benennen. Sie können z. B. die erste Protokollquelle als vpcflowlogs1 und die zweite Protokollquelle als vpcflowlogs2.

Authentifizierungsmethode

-

Zugriffsschlüssel-ID / Geheimer Schlüssel

Standardauthentifizierung, die von überall aus verwendet werden kann.

Weitere Informationen finden Sie unter Konfigurieren von Sicherheitsanmeldeinformationen für Ihr AWS-Benutzerkonto.

-

EC2-Instance-IAM-Rolle

Wenn Ihr verwalteter Host auf einer AWS EC2-Instance ausgeführt wird, wird bei Auswahl dieser Option die IAM-Rolle aus den Instance-Metadaten verwendet, die der Instance für die Authentifizierung zugewiesen sind. Es werden keine Schlüssel benötigt. Diese Methode funktioniert nur für verwaltete Hosts, die in einem AWS EC2-Container ausgeführt werden.

IAM-Rolle übernehmen

Aktivieren Sie diese Option, indem Sie sich mit einem Zugriffsschlüssel oder einer EC2-Instance-IAM-Rolle authentifizieren. Anschließend können Sie vorübergehend eine IAM-Rolle für den Zugriff übernehmen. Diese Option ist nur verfügbar, wenn Sie die Erfassungsmethode SQS-Ereignisbenachrichtigungen verwenden.

Weitere Informationen zum Erstellen von IAM-Benutzern und zum Zuweisen von Rollen finden Sie unter Erstellen eines IAM-Benutzers (Identity and Access Management) in der AWS Management Console.

Format der Veranstaltung

AWS-VPC-Datenstromprotokolle

S3-Erfassungsmethode

SQS-Ereignisbenachrichtigungen

VPC-Flow-Ziel-Hostname

Der Hostname oder die IP-Adresse des Datenverarbeitungsprozessors, an den Sie die VPC-Protokolle senden möchten.

Anmerkung:Damit JSA IPFIX-Flussdatenverkehr akzeptieren kann, müssen Sie eine NetFlow/IPFIX-Datenflussquelle konfigurieren, die UDP verwendet. Die meisten Bereitstellungen können eine default_Netflow Flow-Quelle verwenden und den VPC-Flow-Zielhostnamen auf den Hostnamen dieses verwalteten Hosts festlegen.

Wenn der verwaltete Host, der mit der NetFlow/IPFIX-Datenstromquelle konfiguriert ist, mit dem Zielereignissammler identisch ist, der zuvor in der Konfiguration ausgewählt wurde, können Sie den VPC-Ablaufziel-Hostnamen auf localhostfestlegen.

VPC-Datenstrom-Zielport

Der Port für den Flow-Prozessor, an den Sie die VPC-Protokolle senden möchten.

Anmerkung:Dieser Port muss mit dem Überwachungsport identisch sein, der in der NetFlow-Datenstromquelle angegeben ist. Der Port für die default_Netflow Durchflussquelle ist 2055

SQS-Warteschlangen-URL

Die vollständige URL, die mit https:// beginnt, für die SQS-Warteschlange, die so eingerichtet ist, dass sie Benachrichtigungen für ObjectCreated-Ereignisse von S3 empfängt.

Region Name

Die Region, die der SQS-Warteschlange und dem S3-Bucket zugeordnet ist.

Beispiel: us-east-1, eu-west-1, ap-northeast-3

Erweiterte Optionen anzeigen

Der Standardwert ist Nein. Wählen Sie Ja aus, wenn Sie die Ereignisdaten anpassen möchten.

Dateimuster

Diese Option ist verfügbar, wenn Sie "Erweiterte Optionen anzeigen " auf "Ja" setzen.

Geben Sie einen regulären Ausdruck für das Dateimuster ein, das mit den Dateien übereinstimmt, die Sie abrufen möchten. Zum Beispiel

.*? \.json\.gzLokales Verzeichnis

Diese Option ist verfügbar, wenn Sie "Erweiterte Optionen anzeigen " auf "Ja" setzen.

Das lokale Verzeichnis auf der Zielereignissammlung. Das Verzeichnis muss vorhanden sein, bevor das AWS S3 REST API PROTOCOL versucht, Ereignisse abzurufen.

S3-Endpunkt-URL

Diese Option ist verfügbar, wenn Sie "Erweiterte Optionen anzeigen " auf "Ja" setzen.

Die Endpunkt-URL, die zur Abfrage der AWS-REST-API verwendet wird.

Wenn Ihre Endpunkt-URL von der Standard-URL abweicht, geben Sie Ihre Endpunkt-URL ein. Der Standardwert ist http://s3.amazonaws.com.

Proxy verwenden

Wenn JSA über einen Proxy auf Amazon Web Service zugreift, aktivieren Sie Proxy verwenden.

Wenn für den Proxy eine Authentifizierung erforderlich ist, konfigurieren Sie die Felder "Proxy-Server", "Proxy-Port", "Proxy-Benutzername" und "Proxy-Kennwort ".

Wenn für den Proxy keine Authentifizierung erforderlich ist, konfigurieren Sie die Felder Proxyserver und Proxyport.

Wiederholung

Gibt an, wie oft das Amazon AWS S3 REST API-Protokoll eine Verbindung zur Amazon-Cloud-API herstellt, nach neuen Dateien sucht und diese abruft, falls vorhanden. Jeder Zugriff auf einen AWS S3-Bucket verursacht Kosten für das Konto, dem der Bucket gehört. Daher erhöht ein kleinerer Wiederholungswert die Kosten.

Geben Sie ein Zeitintervall ein, um zu bestimmen, wie häufig das Remoteverzeichnis nach neuen Ereignisprotokolldateien durchsucht wird. Der Mindestwert beträgt 1 Minute. Das Zeitintervall kann Werte in Stunden (H), Minuten (M) oder Tagen (D) enthalten. Beispiel: 2H = 2 Stunden, 15 M = 15 Minuten.

EPS-Drosselklappe

Die maximale Anzahl von Ereignissen pro Sekunde, die an die Datenflusspipeline gesendet werden. Der Standardwert ist 5000.

Stellen Sie sicher, dass der EPS-Drosselungswert höher ist als die eingehende Rate, da sonst die Datenverarbeitung in Rückstand geraten könnte.

-

-

Führen Sie die folgenden Schritte aus, um VPC-Flow-Protokolle zur Visualisierung an die JSA Cloud Visibility-App zu senden:

-

Klicken Sie in der Konsole auf die Registerkarte Admin , und klicken Sie dann auf Systemkonfiguration > Systemeinstellungen.

-

Klicken Sie auf das Menü Flow-Prozessor-Einstellungen und wählen Sie im Feld IPFix-Kodierung für zusätzliche Felder entweder das TLV- oder das TLV- und Nutzlastformat aus.

-

Klicken Sie auf Speichern.

-

Klicken Sie in der Menüleiste auf der Registerkarte "Admin " auf "Vollständige Konfiguration bereitstellen ", und bestätigen Sie Ihre Änderungen.

Warnung:Wenn Sie die vollständige Konfiguration bereitstellen, werden die JSA-Services neu gestartet. Während dieser Zeit werden keine Ereignisse und Abläufe erfasst, und es werden keine Verstöße generiert.

-

Aktualisieren Sie Ihren Browser.

-

Amazon VPC-Datenstromprotokolle – Spezifikationen

In der folgenden Tabelle werden die Spezifikationen für die Erfassung von Amazon VPC-Datenstromprotokollen beschrieben.

| Parameter |

Wert |

|---|---|

| Hersteller |

Amazonas |

| DSM-Name |

Ein benutzerdefinierter Protokollquellentyp |

| RPM-Dateiname |

AWS S3 REST API-PROTOKOLL |

| Unterstützte Versionen |

Datenstromprotokolle v5 |

| Protokoll |

AWS S3 REST API-PROTOKOLL |

| Format der Veranstaltung |

IPFIX durch Verwendung von JSA-Datenstromquellen |

| Aufgezeichnete Ereignistypen |

Netzwerkdatenströme |

| Automatisch erkannt? |

Nein |

| Beinhaltet Identität? |

Nein |

| Enthält benutzerdefinierte Eigenschaften? |

Nein |

| Weitere Informationen |

(https:// docs.aws.amazon.com/vpc/latest/userguide/flowlogs. html) |

Veröffentlichen von Flow-Protokollen in einem S3-Bucket

Führen Sie diese Schritte aus, um Flow-Protokolle in einem S3-Bucket zu veröffentlichen.

-

Melden Sie sich bei Ihrer AWS Management Console an und navigieren Sie dann über das Menü Services zum VPC-Dashboard.

-

Aktivieren Sie das Kontrollkästchen für die VPC-ID, für die Sie Datenstromprotokolle erstellen möchten.

-

Klicken Sie auf die Registerkarte Flow-Protokolle .

-

Klicken Sie auf Datenstromprotokoll erstellen, und konfigurieren Sie dann die folgenden Parameter:

Tabelle 7: Erstellen von Flow-Log-Parametern Parameter

Beschreibung

Filter

Wählen Sie "Akzeptieren", "Ablehnen" oder "Alle" aus.

Bestimmungsort

Wählen Sie An einen S3-Bucket senden aus.

S3-Bucket-ARN

Geben Sie den ARN für den S3-Bucket ein.

arn:aws;s3:::myTestBucket arn:aws:s3:::myTestBucket/testFlows

-

Klicken Sie auf Erstellen.

Erstellen Sie die SQS-Warteschlange, die zum Empfangen von ObjectCreated-Benachrichtigungen verwendet wird.

Erstellen der SQS-Warteschlange, die zum Empfangen von ObjectCreated-Benachrichtigungen verwendet wird

Sie müssen eine SQS-Warteschlange erstellen und S3 ObjectCreated-Benachrichtigungen in der AWS Management Console konfigurieren, wenn Sie das Amazon AWS-REST-API-Protokoll verwenden.

Informationen zum Erstellen der SQS-Warteschlange und zum Konfigurieren von S3-ObjectCreated-Benachrichtigungen finden Sie in der AWS S3-REST-API-Dokumentation zum Erstellen von ObjectCreated-Benachrichtigungen.

Konfigurieren von Sicherheitsanmeldeinformationen für Ihr AWS-Benutzerkonto

Sie müssen über den Zugriffsschlüssel Ihres AWS-Benutzerkontos und die Werte für den geheimen Zugriffsschlüssel verfügen, bevor Sie eine Protokollquelle in JSA konfigurieren können.

-

Melden Sie sich bei Ihrer IAM-Konsole (https://console.aws.amazon.com/iam/) an.

-

Wählen Sie im linken Navigationsbereich Benutzer aus, und wählen Sie dann Ihren Benutzernamen aus der Liste aus.

-

Um die Zugriffsschlüssel zu erstellen, klicken Sie auf die Registerkarte Sicherheitsanmeldeinformationen , und klicken Sie im Abschnitt Zugriffsschlüssel auf Zugriffsschlüssel erstellen.

-

Laden Sie die CSV-Datei mit den Schlüsseln herunter, oder kopieren und speichern Sie die Schlüssel.

Anmerkung:Speichern Sie die Zugriffsschlüssel-ID und den geheimen Zugriffsschlüssel. Sie benötigen sie, wenn Sie eine Protokollquelle in JSA konfigurieren.

Sie können den geheimen Zugriffsschlüssel nur anzeigen, wenn er erstellt wird.

Konfigurationsoptionen für das Amazon Web Services-Protokoll

Das Amazon Web Services-Protokoll für JSA erfasst AWS CloudTrail-Protokolle aus Amazon CloudWatch-Protokollen.

In der folgenden Tabelle werden die protokollspezifischen Parameter für das Amazon Web Services-Protokoll beschrieben:

| Parameter |

Beschreibung |

|---|---|

| Protokollkonfiguration |

Wählen Sie Amazon Web Services aus der Liste Protokollkonfiguration aus. |

| Authentifizierungsmethode |

|

| Zugriffsschlüssel |

Die Zugriffsschlüssel-ID, die generiert wurde, als Sie die Sicherheitsanmeldeinformationen für Ihr AWS-Benutzerkonto konfiguriert haben. Wenn Sie Zugriffsschlüssel-ID / Geheimer Schlüssel ausgewählt haben, wird der Parameter Zugriffsschlüssel angezeigt. |

| Geheimer Schlüssel |

Der geheime Schlüssel, der generiert wurde, als Sie die Sicherheitsanmeldeinformationen für Ihr AWS-Benutzerkonto konfiguriert haben. Wenn Sie Zugriffsschlüssel-ID / Geheimer Schlüssel ausgewählt haben, wird der Parameter Zugriffsschlüssel angezeigt. |

| Regionen |

Aktivieren Sie das Kontrollkästchen für jede Region, die mit dem Amazon Web Service verknüpft ist, von dem Sie Protokolle erfassen möchten. |

| Andere Regionen |

Geben Sie die Namen aller zusätzlichen Regionen ein, die mit dem Amazon Web Service verknüpft sind, von dem Sie Protokolle erfassen möchten. Verwenden Sie zum Erfassen aus mehreren Regionen eine durch Kommas getrennte Liste, wie im folgenden Beispiel gezeigt: region1,region2 |

| AWS-Service |

Der Name des Amazon Web Service. Wählen Sie in der Liste AWS Service die Option CloudWatch Logs aus. |

| Protokollgruppe |

Der Name der Protokollgruppe in Amazon CloudWatch, aus der Sie Protokolle erfassen möchten.

Anmerkung:

Eine einzelne Protokollquelle sammelt CloudWatch-Protokolle von jeweils 1 Protokollgruppe. Wenn Sie Protokolle aus mehreren Protokollgruppen sammeln möchten, erstellen Sie für jede Protokollgruppe eine separate Protokollquelle |

| Protokoll-Stream (optional) |

Der Name des Protokolldatenstroms innerhalb einer Protokollgruppe. Wenn Sie Protokolle aus allen Protokolldatenströmen innerhalb einer Protokollgruppe sammeln möchten, lassen Sie dieses Feld leer. |

| Filtermuster (optional) |

Geben Sie ein Muster zum Filtern der gesammelten Ereignisse ein. Bei diesem Muster handelt es sich nicht um einen Regex-Filter. Nur die Ereignisse, die genau den von Ihnen angegebenen Wert enthalten, werden von CloudWatch Logs erfasst. Wenn Sie ACCEPT als Wert für das Filtermuster eingeben, werden nur die Ereignisse erfasst, die das Wort ACCEPT enthalten, wie im folgenden Beispiel gezeigt. {LogStreamName: LogStreamTest,Timestamp: 0,

Message: ACCEPT OK,IngestionTime: 0,EventId: 0} |

| Ursprüngliches Ereignis extrahieren |

Um nur das ursprüngliche Ereignis, das den CloudWatch-Protokollen hinzugefügt wurde, an JSA weiterzuleiten, wählen Sie diese Option aus. CloudWatch-Protokolle umschließen die Ereignisse, die sie empfangen, mit zusätzlichen Metadaten. Das ursprüngliche Ereignis ist der Wert für den Nachrichtenschlüssel, der aus dem CloudWatch-Protokoll extrahiert wird. Das folgende Beispiel für ein CloudWatch-Protokollereignis zeigt das ursprüngliche Ereignis, das aus dem CloudWatch-Protokoll extrahiert wurde, in fettem Text: {"owner":"123456789012","subscriptionFilters":

["allEvents"],"logEvents":

[{"id":"35093963143971327215510178578576502306458824699048362100","mes

sage":"{\"eventVersion\":\"1.05\",\"userIdentity\":

{\"type\":\"AssumedRole\",\"principalId\":\"ARO1GH58EM3ESYDW3XHP6:test

_session\",\"arn\":\"arn:aws:sts::123456789012:assumed-role/

CVDevABRoleToBeAssumed/

test_visibility_session\",\"accountId\":\"123456789012\",\"accessKeyId

\":\"ASIAXXXXXXXXXXXXXXXX\",\"sessionContext\":{\"sessionIssuer\":

{\"type\":\"Role\",\"principalId\":\"AROAXXXXXXXXXXXXXXXXX\",\"arn\":\

"arn:aws:iam::123456789012:role/

CVDevABRoleToBeAssumed\",\"accountId\":\"123456789012\",\"userName\":\

"CVDevABRoleToBeAssumed\"},\"webIdFederationData\":{},\"attributes\":

{\"mfaAuthenticated\":\"false\",\"creationDate\":\"2019-11-13T17:01:54

Z\"}}},\"eventTime\":\"2019-11-13T17:43:18Z\",\"eventSource\":\"cloudt

rail.amazonaws.com\",\"eventName\":\"DescribeTrails\",\"awsRegion\":\"

apnortheast-

1\",\"sourceIPAddress\":\"192.0.2.1\",\"requestParameters\":

null,\"responseElements\":null,\"requestID\":\"41e62e80-

b15d-4e3f-9b7e-b309084dc092\",\"eventID\":\"904b3fda-8e48-46c0-a923-

f1bb2b7a2f2a\",\"readOnly\":true,\"eventType\":\"AwsApiCall\",\"recipi

entAccountId\":\"123456789012\"}","timestamp":1573667733143}],"message

Type":"DATA_MESSAGE","logGroup":"CloudTrail/

DefaultLogGroup","logStream":"123456789012_CloudTrail_us-east-2_2"} |

| Verwendung als Gateway-Protokollquelle |

Wenn Sie keinen benutzerdefinierten Protokollquellenbezeichner für Ereignisse definieren möchten, stellen Sie sicher, dass dieses Kontrollkästchen deaktiviert ist. |

| Muster für Protokollquellen-IDs |

Wenn Sie Als Gateway-Protokollquelle verwenden ausgewählt haben, verwenden Sie diese Option, um eine benutzerdefinierte Protokollquellen-ID für Ereignisse zu definieren, die verarbeitet werden. Verwenden Sie Schlüssel-Wert-Paare, um den benutzerdefinierten Protokollquellenbezeichner zu definieren. Der Schlüssel ist die Bezeichnerformatzeichenfolge, bei der es sich um den resultierenden Quell- oder Ursprungswert handelt. Der Wert ist das zugeordnete Regex-Muster, das zum Auswerten der aktuellen Nutzlast verwendet wird. Dieser Wert unterstützt auch Erfassungsgruppen, mit denen der Schlüssel weiter angepasst werden kann. Definieren Sie mehrere Schlüssel-Wert-Paare, indem Sie jedes Muster in einer neuen Zeile eingeben. Mehrere Muster werden in der Reihenfolge ausgewertet, in der sie aufgelistet sind. Wenn eine Übereinstimmung gefunden wird, wird eine benutzerdefinierte Protokollquellen-ID angezeigt. Die folgenden Beispiele zeigen mehrere Schlüssel-Wert-Paarfunktionen.

|

| Proxy verwenden |

Wenn JSA über einen Proxy auf Amazon Web Service zugreift, wählen Sie diese Option aus. Wenn für den Proxy eine Authentifizierung erforderlich ist, konfigurieren Sie die Felder "Proxy-Server", "Proxy-Port", "Proxy-Benutzername" und "Proxy-Kennwort ". Wenn für den Proxy keine Authentifizierung erforderlich ist, konfigurieren Sie die Felder Proxyserver und Proxyport . |

| Automatisches Abrufen von Serverzertifikaten |

Wählen Sie Ja aus, damit JSA das Serverzertifikat automatisch herunterlädt und dem Zielserver vertraut. Sie können diese Option verwenden, um eine neu erstellte Protokollquelle zu initialisieren und Zertifikate abzurufen oder abgelaufene Zertifikate zu ersetzen. |

| EPS-Drosselklappe |

Die Obergrenze für die maximale Anzahl von Ereignissen pro Sekunde (EPS). Der Standardwert ist 5000. Wenn die Option Als Gateway-Protokollquelle verwenden ausgewählt ist, ist dieser Wert optional. Wenn der Wert des Parameters "EPS-Drosselung" leer gelassen wird, wird von der JSA kein EPS-Limit auferlegt. |

Konfigurationsoptionen für das Apache Kafka-Protokoll

JSA verwendet das Apache Kafka-Protokoll, um Streams von Ereignisdaten aus Themen in einem Kafka-Cluster zu lesen, der die Consumer-API verwendet. Ein Thema ist ein Kategorie- oder Feedname in Kafka, in dem Nachrichten gespeichert und veröffentlicht werden. Das Apache Kafka-Protokoll ist ein ausgehendes oder aktives Protokoll und kann mithilfe eines benutzerdefinierten Protokollquellentyps als Gatewayprotokollquelle verwendet werden.

Das Apache Kafka-Protokoll unterstützt Themen nahezu jeder Größenordnung. Sie können mehrere JSA-Sammlungshosts (EP/ECs) so konfigurieren, dass sie von einem einzigen Thema erfasst werden. Zum Beispiel alle Firewalls. Weitere Informationen finden Sie in der Kafka-Dokumentation.

In der folgenden Tabelle werden die protokollspezifischen Parameter für das Apache Kafka-Protokoll beschrieben:

| Parameter |

Beschreibung |

|---|---|

| Bootstrap-Serverliste |

Der <Hostname/ip>:<Port> der Bootstrap-Server (oder die Bootstrap-Server). In einer durch Kommas getrennten Liste können mehrere Server angegeben werden, wie in diesem Beispiel: hostname1:9092,10.1.1.1:9092 |

| Verbrauchergruppe |

Eine eindeutige Zeichenfolge oder Bezeichnung, die die Consumergruppe identifiziert, zu der diese Protokollquelle gehört. Jeder Datensatz, der in einem Kafka-Thema veröffentlicht wird, wird an eine Consumerinstanz innerhalb jeder abonnierten Consumergruppe übermittelt. Kafka verwendet diese Bezeichnungen, um einen Lastenausgleich für die Datensätze über alle Consumerinstanzen in einer Gruppe durchzuführen. |

| Methode zum Abonnieren von Themen |

Die Methode, die zum Abonnieren von Kafka-Themen verwendet wird. Verwenden Sie die Option Themen auflisten , um eine bestimmte Liste von Themen anzugeben. Verwenden Sie die Option Regex-Mustervergleich , um einen regulären Ausdruck anzugeben, der mit verfügbaren Themen abgeglichen werden soll. |

| Themenliste |

Eine Liste von Themennamen, die abonniert werden können. Die Liste muss durch Kommas getrennt werden. Beispiel: Topic1,Topic2,Topic3. Diese Option wird nur angezeigt, wenn für die Option Themenabonnementmethode die Option "Themen auflisten" ausgewählt ist. |

| Themenfiltermuster |

Ein regulärer Ausdruck, der mit den Themen übereinstimmt, die abonniert werden sollen. Diese Option wird nur angezeigt, wenn Regex-Musterabgleich für die Option Themenabonnementmethode ausgewählt ist. |

| Verwenden der SASL-Authentifizierung |

Mit dieser Option werden Konfigurationsoptionen für die SASL-Authentifizierung angezeigt. Bei Verwendung ohne Clientauthentifizierung müssen Sie eine Kopie des Serverzertifikats im |

| Verwenden der Clientauthentifizierung |

Zeigt die Konfigurationsoptionen für die Clientauthentifizierung an. |

| /Schlüsselspeichertyp/Speichertyp vertrauen |

Das Archivdateiformat für Ihren Keystore- und Truststore-Typ. Für das Archivdateiformat stehen folgende Optionen zur Verfügung:

|

| Dateiname des Trust-Speichers |

Der Name der Truststore-Datei. Der Truststore muss in /opt/qradar/conf/trusted_certificates/ kafka/ platziert werden. Die Datei enthält den Benutzernamen und das Kennwort. |

| Keystore-Dateiname |

Der Name der Keystore-Datei. Der Keystore muss in /opt/qradar/conf/trusted_certificates/ kafka/ abgelegt werden. Die Datei enthält den Benutzernamen und das Kennwort. |

| Verwendung als Gateway-Protokollquelle |

Mit dieser Option können erfasste Ereignisse die JSA-Datenverkehrsanalyse-Engine durchlaufen und automatisch die entsprechenden Protokollquellen erkennen. |

| Muster für Protokollquellen-IDs |

Definiert einen benutzerdefinierten Protokollquellenbezeichner für Ereignisse, die verarbeitet werden, wenn das Kontrollkästchen Als Gateway-Protokollquelle verwenden aktiviert ist. Schlüssel-Wert-Paare werden verwendet, um den benutzerdefinierten Protokollquellenbezeichner zu definieren. Der Schlüssel ist die Bezeichnerformatzeichenfolge, bei der es sich um den resultierenden Quell- oder Ursprungswert handelt. Der Wert ist das zugeordnete Regex-Muster, das zum Auswerten der aktuellen Nutzlast verwendet wird. Dieser Wert unterstützt auch Erfassungsgruppen, mit denen der Schlüssel weiter angepasst werden kann. MehrereSchlüssel-Wert-Paare werden definiert, indem jedes Muster in eine neue Zeile eingegeben wird. Mehrere Muster werden in der Reihenfolge ausgewertet, in der sie aufgelistet sind. Wenn eine Übereinstimmung gefunden wird, wird eine benutzerdefinierte Protokollquellen-ID angezeigt. Die folgenden Beispiele zeigen mehrere Schlüssel-Wert-Paarfunktionen. Muster

Ereignisse

Resultierende benutzerdefinierte Protokollquellen-ID

|

| Ersetzen von Zeichenfolgen |

Ersetzt bestimmte Literalzeichenfolgen in der Ereignisnutzlast durch tatsächliche Zeichen. Eine oder mehrere der folgenden Optionen sind verfügbar:

|

| EPS-Drosselklappe |

Die maximale Anzahl von Ereignissen pro Sekunde (EPS). Wenn das Feld leer ist, wird keine Drosselung angewendet. |

- Konfigurieren von Apache Kafka zum Aktivieren der Clientauthentifizierung

- Konfigurieren von Apache Kafka zum Aktivieren der SASL-Authentifizierung

- Fehlerbehebung bei Apache Kafka

Konfigurieren von Apache Kafka zum Aktivieren der Clientauthentifizierung

In dieser Aufgabe wird erläutert, wie Sie die Clientauthentifizierung mit Apache Kafka aktivieren.

Stellen Sie sicher, dass die Ports, die vom Kafka-Server verwendet werden, nicht durch eine Firewall blockiert werden.

Um die Clientauthentifizierung zwischen den Kafka-Verbrauchern (JSA) und einem Kafka-Broker zu aktivieren, müssen ein Schlüssel und ein Zertifikat für jeden Broker und Client im Cluster generiert werden. Die Zertifikate müssen außerdem von einer Zertifizierungsstelle (Certificate Authority, CA) signiert werden.

In den folgenden Schritten generieren Sie eine Zertifizierungsstelle, signieren die Client- und Brokerzertifikate damit und fügen sie den Client- und Broker-Truststores hinzu. Außerdem generieren Sie die Schlüssel und Zertifikate mit dem Java-Keytool und OpenSSL. Alternativ kann eine externe Zertifizierungsstelle zusammen mit mehreren Zertifizierungsstellen verwendet werden, eine zum Signieren von Brokerzertifikaten und eine weitere für Clientzertifikate.

-

Generieren Sie den Truststore, den Keystore, den privaten Schlüssel und das CA-Zertifikat.

Anmerkung:Ersetzen Sie PASSWORD, VALIDITY, SERVER_ALIAS und CLIENT_ALIAS in den folgenden Befehlen durch die entsprechenden Werte.

-

Server-Keystore generieren.

Anmerkung:Der allgemeine Name (Common Name, CN) der Brokerzertifikate muss mit dem vollqualifizierten Domänennamen (Fully Qualified Domain Name, FQDN) des Servers/Hosts übereinstimmen. Der Kafka-Consumerclient, der von JSA verwendet wird, vergleicht den CN mit dem DNS-Domänennamen, um sicherzustellen, dass eine Verbindung mit dem richtigen Broker und nicht mit einem bösartigen Broker hergestellt wird. Stellen Sie sicher, dass Sie den FQDN für die Werte CN/Vorname und Nachname eingeben, wenn Sie den Server-Keystore generieren.

keytool -keystore kafka.server.keystore.jks -alias SERVER_ALIAS -validity VALIDITY -genkeykeytool -keystore kafka.server.keystore.jks -alias server.hostname -validity 365 -genkey

-

CA-Zertifikat generieren.

Anmerkung:Dieses CA-Zertifikat kann zum Signieren aller Broker- und Clientzertifikate verwendet werden.

openssl req -new -x509 -keyout ca-key -out ca-cert -days VALIDITYkeytool -keystore kafka.server.truststore.jks -alias CARoot -import -file ca-cert

-

Erstellen Sie einen Server-Truststore, und importieren Sie das CA-Zertifikat.

keytool -keystore kafka.server.truststore.jks -alias CARoot -import -file ca-cert -

Erstellen Sie einen Client-Truststore und importieren Sie das CA-Zertifikat.

keytool -keystore kafka.client.truststore.jks -alias CARoot -import -file ca-cert -

Generieren Sie ein Serverzertifikat, und signieren Sie es mit der Zertifizierungsstelle.

keytool -keystore kafka.server.keystore.jks -alias SERVER_ALIAS -certreq -file cert-file openssl x509 -req -CA ca-cert -CAkey ca-key -in cert-file -out cert-signed -days VALIDITY -CAcreateserialkeytool -keystore kafka.server.keystore.jks -alias server.hostname -certreq -file cert-file openssl x509 -req -CA ca-cert -CAkey ca-key -in cert-file -out cert-signed -days 365 -CAcreateserial

-

Importieren Sie das CA-Zertifikat in den Server-Keystore.

keytool -keystore kafka.server.keystore.jks -alias CARoot -import -file ca-cert -

Importieren Sie das signierte Serverzertifikat in den Server-Keystore.

keytool -keystore kafka.server.keystore.jks -alias SERVER_ALIAS -import -file cert-signedkeytool -keystore kafka.server.keystore.jks -alias server.hostname -import -file cert-signed

-

Exportieren Sie das Serverzertifikat in die binäre DER-Datei.

Anmerkung:Der

keytool -exportcertBefehl verwendet standardmäßig das DER-Format. Platzieren Sie das Zertifikat im trusted_certificates/- Verzeichnis eines beliebigen EP, das mit Kafka kommuniziert. Sie benötigen das Serverzertifikat für jeden Bootstrap-Server, den Sie in der Konfiguration verwenden. Andernfalls lehnt JSA den TLS-Handshake mit dem Server ab.keytool -exportcert -keystore kafka.server.keystore.jks -alias SERVER_ALIAS -file SEVER_ALIAS.derkeytool -exportcert -keystore kafka.server.keystore.jks -alias server.hostname -file server.hostname.der

-

Generieren Sie einen Client-Keystore.

keytool -keystore kafka.client.keystore.jks -alias CLIENT_ALIAS -validity VALIDITY -genkeykeytool -keystore kafka.client.keystore.jks -alias client.hostname -validity 365 -genkey

-

Generieren Sie ein Clientzertifikat, und signieren Sie es mit der Zertifizierungsstelle.

keytool -keystore kafka.client.keystore.jks -alias CLIENT_ALIAS -certreq -file client-cert-fileopenssl x509 -req -CA ca-cert -CAkey ca-key -in client-cert-file -out client-cert-signed -days GÜLTIGKEIT -CAcreateserial

keytool -keystore kafka.client.keystore.jks -alias client.hostname -certreq -file client-cert-file openssl x509 -req -CA ca-cert -CAkey ca-key -in client-cert-file -out client-cert-signed -days 365 -CAcreateserial

-

Importieren Sie das CA-Zertifikat in den Client-Keystore.

keytool -keystore kafka.client.keystore.jks -alias CARoot -import -file ca-certkeytool -keystore kafka.client.keystore.jks -alias client.hostname -import -file client-cert-signed

-

Importieren Sie das signierte Client-Zertifikat in den Client-Keystore.

keytool -keystore kafka.client.keystore.jks -alias CLIENT_ALIAS -import -file client-cert-signed -

Kopieren Sie den Client-Keystore und Truststore in die JSA.

-

Kopieren Sie das

kafka.client.keystore.jksundkafka.client.truststore.jksnach /opt/qradar/conf/trusted_certificates/kafka/ auf jedem der Ereignisprozessoren, für die die Protokollquelle konfiguriert ist. -

Kopieren Sie die Serverzertifikate <Dateiname>.der, die für jeden Broker generiert wurden, nach /opt/qradar/conf/trusted_certificates/.

-

-

-

Konfigurieren Sie Kafka-Broker für die Clientauthentifizierung.

-

Suchen Sie den Abschnitt Socket-Server-Einstellungen .

-

Führen Sie 1 der folgenden Optionen aus:

-

Wenn Sie keine SASL-Authentifizierung verwenden, ändern Sie listeners=PLAINTEXT://:<port> in listeners=SSL://:<PORT > und fügen Sie

security.inter.broker.protocol=SSLhinzu. -

Wenn Sie die SASL-Authentifizierung verwenden, ändern Sie listeners=PLAINTEXT://:<port> in listeners=SSL://:<PORT > und fügen Sie

security.inter.broker.protocol=SASL_SSL

-

-

Ändern Sie listeners=PLAINTEXT://:<port> in listeners=SSL://:<PORT>.

-

Fügen Sie die folgenden Eigenschaften hinzu, um die verschlüsselte Kommunikation zwischen Brokern sowie zwischen den Brokern und Clients zu erzwingen. Passen Sie die Pfade, Dateinamen und Passwörter nach Bedarf an. Diese Eigenschaften sind der Truststore und der Keystore des Servers:

ssl.client.auth=requiredssl.keystore.location=/somefolder/kafka.server.keystore.jksssl.keystore.password=test1234ssl.key.password=test1234ssl.truststore.location=/somefolder/kafka.server.truststore.jksssl.truststore.password=test1234Anmerkung:Da die Kennwörter im Klartext in der

server.propertiesgespeichert werden, wird empfohlen, den Zugriff auf die Datei durch Dateisystemberechtigungen einzuschränken. -

Starten Sie die Kafka-Broker neu, deren geändert wurde

server.properties.

-

Konfigurieren von Apache Kafka zum Aktivieren der SASL-Authentifizierung

In dieser Aufgabe wird erläutert, wie Sie die SASL-Authentifizierung mit Apache Kafka ohne SSL-Clientauthentifizierung aktivieren.

Wenn Sie die SASL-Authentifizierung mit aktivierter Clientauthentifizierung verwenden, finden Sie weitere Informationen unter Konfigurieren von Apache Kafka zum Aktivieren der Clientauthentifizierung.

-

Stellen Sie sicher, dass die Ports, die vom Kafka-Server verwendet werden, nicht durch eine Firewall blockiert werden.

-

Um die Clientauthentifizierung zwischen den Kafka-Verbrauchern (JSA) und einem Kafka-Broker zu aktivieren, müssen ein Schlüssel und ein Zertifikat für jeden Broker und jeden Client im Cluster generiert werden. Die Zertifikate müssen außerdem von einer Zertifizierungsstelle (Certificate Authority, CA) signiert werden.

In den folgenden Schritten generieren Sie eine Zertifizierungsstelle, signieren die Client- und Brokerzertifikate damit und fügen sie den Broker-Truststores hinzu. Außerdem generieren Sie die Schlüssel und Zertifikate mit dem Java-Keytool und OpenSSL. Alternativ kann eine externe Zertifizierungsstelle zusammen mit mehreren Zertifizierungsstellen verwendet werden, eine zum Signieren von Brokerzertifikaten und eine weitere für Clientzertifikate.

-

Generieren Sie den Truststore, den Keystore, den privaten Schlüssel und das CA-Zertifikat.

Anmerkung:Ersetzen Sie PASSWORD, VALIDITY, SERVER_ALIAS und CLIENT_ALIAS in den folgenden Befehlen durch die entsprechenden Werte.

-

Server-Keystore generieren.

Anmerkung:Der allgemeine Name (Common Name, CN) der Brokerzertifikate muss mit dem vollqualifizierten Domänennamen (Fully Qualified Domain Name, FQDN) des Servers/Hosts übereinstimmen. Der Kafka-Consumerclient, der von JSA verwendet wird, vergleicht den CN mit dem DNS-Domänennamen, um sicherzustellen, dass eine Verbindung mit dem richtigen Broker und nicht mit einem bösartigen Broker hergestellt wird. Stellen Sie sicher, dass Sie den FQDN für die Werte CN/Vorname und Nachname eingeben, wenn Sie den Server-Keystore generieren.

keytool -keystore kafka.server.keystore.jks -alias SERVER_ALIAS -validity VALIDITY -genkeykeytool -keystore kafka.server.keystore.jks -alias server.hostname -validity 365 -genkey

-

CA-Zertifikat generieren.

Anmerkung:Dieses CA-Zertifikat kann zum Signieren aller Broker- und Clientzertifikate verwendet werden.

openssl req -new -x509 -keyout ca-key -out ca-cert -days VALIDITYopenssl req -new -x509 -keyout ca-key -out ca-cert -days 365

-

Erstellen Sie einen Server-Truststore, und importieren Sie das CA-Zertifikat.

keytool -keystore kafka.server.truststore.jks -alias CARoot -import -file ca-cert -

Generieren Sie ein Serverzertifikat, und signieren Sie es mit der Zertifizierungsstelle.

keytool -keystore kafka.server.keystore.jks -alias SERVER_ALIAS -certreq -file cert-fileopenssl x509 -req -CA ca-cert -CAkey ca-key -in cert-file -out cert-signed -days VALIDITY -CAcreateserialkeytool -keystore kafka.server.keystore.jks -alias server.hostname -certreq -file cert-file openssl x509 -req -CA ca-cert -CAkey ca-key -in cert-file -out cert-signed -days 365 -CAcreateserial

-

Importieren Sie das CA-Zertifikat in den Server-Keystore.

keytool -keystore kafka.server.keystore.jks -alias CARoot -import -file ca-cert -

Importieren Sie das signierte Serverzertifikat in den Server-Keystore.

keytool -keystore kafka.server.keystore.jks -alias SERVER_ALIAS -import -file cert-signedkeytool -keystore kafka.server.keystore.jks -alias server.hostname -import -file cert-signed

-

Exportieren Sie das Serverzertifikat in die binäre DER-Datei.

Anmerkung:Der

keytool -exportcertBefehl verwendet standardmäßig das DER-Format. Platzieren Sie das Zertifikat im trusted_certificates/- Verzeichnis eines beliebigen EP, das mit Kafka kommuniziert. Sie benötigen das Serverzertifikat für jeden Bootstrap-Server, den Sie in der Konfiguration verwenden. Andernfalls lehnt JSA den TLS-Handshake mit dem Server ab.keytool -exportcert -keystore kafka.server.keystore.jks -alias SERVER_ALIAS -file SEVER_ALIAS.derkeytool -exportcert -keystore kafka.server.keystore.jks -alias server.hostname -file server.hostname.der

-

-

Konfigurieren Sie Kafka-Broker für die Clientauthentifizierung.

-

Suchen Sie den Abschnitt Socketservereinstellungen , und ändern Sie dann listeners=PLAINTEXT://:<port>to listeners=SSL://:<PORT>.

-

Fügen Sie die folgenden Eigenschaften hinzu, um die verschlüsselte Kommunikation zwischen Brokern sowie zwischen den Brokern und Clients zu erzwingen. Passen Sie die Pfade, Dateinamen und Passwörter nach Bedarf an. Diese Eigenschaften sind der Truststore und der Keystore des Servers:

security.inter.broker.protocol=SASL_SSLssl.client.auth=nonessl.keystore.location=/somefolder/kafka.server.keystore.jksssl.keystore.password=test1234ssl.key.password=test1234ssl.truststore.location=/somefolder/kafka.server.truststore.jksssl.truststore.password=test1234Anmerkung:Da die Kennwörter im Klartext in der server.properties gespeichert werden, wird empfohlen, den Zugriff auf die Datei über Dateisystemberechtigungen einzuschränken.

-

Starten Sie die Kafka-Broker neu, deren server.properties geändert wurden.

-

Fehlerbehebung bei Apache Kafka

Diese Referenz enthält Optionen zur Fehlerbehebung für die Konfiguration von Apache Kafka zum Aktivieren der Clientauthentifizierung.

| Ausstellen |

Lösung |

|---|---|

| Die Option Als Gateway-Protokollquelle verwenden ist in der Protokollquellenkonfiguration ausgewählt, Protokollquellen werden jedoch nicht automatisch erkannt. |

Ereignisse, die von Kafka gestreamt werden, müssen einen gültigen Syslog-RFC3164 oder RFC5424-kompatiblen Header enthalten, damit JSA die Protokollquellen-ID jedes Ereignisses korrekt ermitteln kann. |

| Es werden keine Ereignisse empfangen, und im Konfigurationsformular für die Protokollquelle wird der folgende Fehler angezeigt: " |

Stellen Sie sicher, dass die in die Konfiguration eingegebenen Bootstrap-Server- und Portdetails gültig sind. Wenn die Clientauthentifizierung aktiviert ist, überprüfen Sie Folgendes:

|

| Es werden keine Ereignisse empfangen, und im Konfigurationsformular für die Protokollquelle wird der folgende Fehler angezeigt: " |

Wenn Sie die Optionen "Themen auflisten " verwenden, um Themen zu abonnieren, versucht JSA , die im Kafka-Cluster verfügbaren Themen für die angegebenen Themen zu überprüfen, wenn die Protokollquelle zum ersten Mal gestartet wird. Wenn keine Themen mit den in der Konfiguration eingegebenen Themen und den im Cluster verfügbaren Themen übereinstimmen, wird diese Meldung angezeigt. Überprüfen Sie die Themennamen, die in der Konfiguration eingegeben wurden. Erwägen Sie auch die Verwendung der Regex-Mustervergleichsoption zum Abonnieren von Themen. |

| Wenn ein Parameterwert in der Eigenschaftendatei auf dem Kafka-Server geändert wird, werden die erwarteten Ergebnisse nicht empfangen. |

Deaktivieren Sie die Kafka-Protokollquelle, und aktivieren Sie sie dann erneut. |

Konfigurationsoptionen für den Blue Coat Web Security Service REST API-Protokoll

Um Ereignisse vom Blue Coat Web Security Service zu empfangen, konfigurieren Sie eine Protokollquelle für die Verwendung des REST API-Protokolls von Blue Coat Web Security Service.

Das Blue Coat Web Security Service REST API-Protokoll ist ein ausgehendes/aktives Protokoll, das die Blue Coat Web Security Service Sync API abfragt und kürzlich gehärtete Protokolldaten aus der Cloud abruft.

In der folgenden Tabelle werden die protokollspezifischen Parameter für das REST API-Protokoll von Blue Coat Web Security Service beschrieben:

| Parameter |

Beschreibung |

|---|---|

| API-Benutzername |

Der API-Benutzername, der für die Authentifizierung beim Blue Coat Web Security Service verwendet wird. Der API-Benutzername wird über das Blue Coat Threat Pulse Portal konfiguriert. |

| Passwort |

Das Kennwort, das für die Authentifizierung beim Blue Coat Web Security Service verwendet wird. |

| Passwort bestätigen |

Bestätigung des Passwortfeldes . |

| Proxy verwenden |

Wenn Sie einen Proxy konfigurieren, wird der gesamte Datenverkehr für die Protokollquelle über den Proxy geleitet, damit JSA auf den Blue Coat Web Security Service zugreifen kann. Konfigurieren Sie die Felder Proxy-IP oder Hostname, Proxy-Port, Proxy-Benutzername und Proxy-Kennwort. Wenn für den Proxy keine Authentifizierung erforderlich ist, können Sie die Felder "Proxy-Benutzername" und "Proxy-Kennwort " leer lassen. |

| Wiederholung |

Sie können angeben, wann das Protokoll Daten sammelt. Das Format ist M/H/D für Monate/Stunden/Tage. Der Standardwert ist 5 M. |

| EPS-Drosselklappe |

Die Obergrenze für die maximale Anzahl von Ereignissen pro Sekunde (EPS). Der Standardwert ist 5000. |

Konfigurationsoptionen für das REST-API-Protokoll von Centrify Redrock

Das Centrify Redrock REST API-Protokoll ist ein ausgehendes/aktives Protokoll für JSA, das Ereignisse von der Centrify Identity Platform erfasst.

Das Centrify Redrock REST API-Protokoll unterstützt die Centrify Identity Platform und die CyberArk Identity Security Platform.

Die folgenden Parameter erfordern bestimmte Werte, um Ereignisse von der Centrify Identity Platform zu erfassen:

| Parameter |

Wert |

|---|---|

| Typ der Protokollquelle |

Centrify Identity-Plattform |

| Protokollkonfiguration |

Centrify Redrock REST-API |

| Kennung der Protokollquelle |

Ein eindeutiger Name für die Protokollquelle. Der Bezeichner der Protokollquelle kann ein beliebiger gültiger Wert sein und muss nicht auf einen bestimmten Server verweisen. Der Bezeichner der Protokollquelle kann mit dem Namen der Protokollquelle identisch sein. Wenn Sie mehr als eine konfigurierte Centrify Identity Platform-Protokollquelle haben, sollten Sie die erste Protokollquelle als , die zweite Protokollquelle als centrify1centrify2und die dritte Protokollquelle als centrify3identifizieren. |

| Mandanten-ID |

Die von Centrify zugewiesene eindeutige Kunden- oder Mandanten-ID. |

| Mandanten-URL |

Automatisch generierte Mandanten-URL für die angegebene Mandanten-ID. Zum Beispiel |

| Nutzername |

Der Benutzername, der dem Cloud-Service für Centrify Identity Platform zugeordnet ist. |

| Passwort |

Das Passwort, das mit dem Centrify Identity Platform-Benutzernamen verknüpft ist. |

| Filter für die Ereignisprotokollierung |

Wählen Sie die Protokollierungsebene der Ereignisse aus, die Sie abrufen möchten. Info, Warnung und Fehler sind wählbar. Mindestens ein Filter muss ausgewählt sein. |

| Nicht vertrauenswürdige Zertifikate zulassen |

Aktivieren Sie diese Option, um selbstsignierte, nicht vertrauenswürdige Zertifikate zuzulassen. Aktivieren Sie diese Option nicht für SaaS-gehostete Mandanten. Bei Bedarf können Sie diese Option jedoch für andere Mandantenkonfigurationen aktivieren. Das Zertifikat muss im PEM- oder DER-kodierten Binärformat heruntergeladen und dann im Verzeichnis /opt/ qradar/conf/trusted_certificates/ mit der Dateierweiterung .cert oder .crt abgelegt werden. |

| Proxy verwenden |

Wenn ein Proxy konfiguriert ist, wird der gesamte Datenverkehr von der Centrify Redrock REST API über den Proxy geleitet. Konfigurieren Sie die Felder Proxy-Server, Proxy-Port, Proxy-Benutzername und Proxy-Kennwort . Wenn für den Proxy keine Authentifizierung erforderlich ist, können Sie die Felder "Proxy-Benutzername " und "Proxy-Kennwort " leer lassen. |

| EPS-Drosselklappe |

Die maximale Anzahl von Ereignissen pro Sekunde. Der Standardwert ist 5000. |

| Wiederholung |

Das Zeitintervall kann in Stunden (H), Minuten (M) oder Tagen (D) angegeben werden. Der Standardwert ist 5 Minuten (5 M). |

Konfigurationsoptionen für das Cisco Firepower EStreamer-Protokoll

Um Ereignisse von einem Cisco FirePOWER eStreamer-Dienst (Event Streamer) zu empfangen, konfigurieren Sie eine Protokollquelle für die Verwendung des Cisco Firepower eStreamer-Protokolls.

Das Cisco Firepower eStreamer-Protokoll ist früher als Sourcefire Defense Center eStreamer-Protokoll bekannt.

Das Cisco Firepower eStreamer-Protokoll ist ein eingehendes/passives Protokoll.

Ereignisdateien werden an JSA gestreamt, um nach der Konfiguration des Cisco FirePOWER Management Center DSM verarbeitet zu werden.

In der folgenden Tabelle werden die protokollspezifischen Parameter für das Cisco Firepower eStreamer-Protokoll beschrieben:

| Parameter |

Beschreibung |

|---|---|

| Protokollkonfiguration |

Cisco Firepower eStreamer |

| Server-Port |

Die Portnummer, für die die Cisco Firepower eStreamer-Services konfiguriert sind, um Verbindungsanforderungen zu akzeptieren. Der Standardport, den JSA für Cisco Firepower eStreamer verwendet, ist 8302. |

| Keystore-Dateiname |

Der Verzeichnispfad und der Dateiname für den privaten Schlüssel des Keystores und das zugehörige Zertifikat. Standardmäßig erstellt das Importskript die Keystore-Datei im folgenden Verzeichnis: /opt/qradar/conf/estreamer.keystore. |

| Truststore-Dateiname |

Der Verzeichnispfad und der Dateiname für die Truststore-Dateien. Die Truststore-Datei enthält die Zertifikate, die vom Client als vertrauenswürdig eingestuft werden. Standardmäßig erstellt das Importskript die Truststore-Datei im folgenden Verzeichnis: /opt/qradar/conf/estreamer.truststore. |

| Fordern Sie zusätzliche Daten an |

Wählen Sie diese Option aus, um zusätzliche Daten vom Cisco FirePOWER Management Center anzufordern, z. B. die ursprünglichen IP-Adresse eines Ereignisses. |

| Domäne |

Anmerkung:

Domain-Streaming-Anfragen werden nur für eStreamer Version 6.x unterstützt. Lassen Sie das Feld "Domäne" für eStreamer Version 5.x leer. Die Domäne, von der aus die Ereignisse gestreamt werden. Bei dem Wert im Feld Domäne muss es sich um eine vollqualifizierte Domäne handeln. Das bedeutet, dass alle Vorgänger der gewünschten Domäne aufgelistet werden müssen, beginnend mit der Domäne der obersten Ebene und endend mit der Blattdomäne, von der Sie Ereignisse anfordern möchten. Beispiel: Global ist die Domäne der obersten Ebene, B ist eine Domäne der zweiten Ebene, die eine Subdomäne von Global ist, und C ist eine Domäne der dritten Ebene und eine Blattdomäne, die eine Subdomäne von B ist. Um Ereignisse von C anzufordern, geben Sie den folgenden Wert für den Parameter Domain ein: Global \ B \ C |

Konfigurationsoptionen für das Cisco NSEL-Protokoll

Um NetFlow-Paketflüsse von einer Cisco Adaptive Security Appliance (ASA) zu überwachen, konfigurieren Sie die Cisco Network Security Event Logging (NSEL)-Protokollquelle.

Das Cisco NSEL-Protokoll ist ein eingehendes/passives Protokoll. Um Cisco NSEL in JSA zu integrieren, müssen Sie manuell eine Protokollquelle erstellen, um NetFlow-Ereignisse zu empfangen. JSA erkennt oder erstellt nicht automatisch Protokollquellen für Syslog-Ereignisse von Cisco NSEL.

In der folgenden Tabelle werden die protokollspezifischen Parameter für das Cisco NSEL-Protokoll beschrieben:

| Parameter |

Beschreibung |

|---|---|

| Protokollkonfiguration |

Cisco NSEL |

| Kennung der Protokollquelle |

Wenn das Netzwerk Geräte enthält, die mit einer Verwaltungskonsole verbunden sind, können Sie die IP-Adresse des einzelnen Geräts angeben, das das Ereignis erstellt hat. Eine eindeutige Kennung für jedes Dokument, z. B. eine IP-Adresse, verhindert, dass bei der Ereignissuche die Verwaltungskonsole als Quelle für alle Ereignisse identifiziert wird. |

| Collector-Port |

Die UDP-Portnummer, die Cisco ASA zum Weiterleiten von NSEL-Ereignissen verwendet. JSA verwendet Port 2055 für Datenstromdaten auf JSA-Datenflussprozessoren. Sie müssen der Cisco Adaptive Security Appliance für NetFlow einen anderen UDP-Port zuweisen. |

Konfigurationsoptionen für das EMC VMware-Protokoll

Um Ereignisdaten vom VMWare-Webservice für virtuelle Umgebungen zu empfangen, konfigurieren Sie eine Protokollquelle für die Verwendung des EMC VMWare-Protokolls.

Das EMC VMware-Protokoll ist ein ausgehendes/aktives Protokoll.

JSA unterstützt die folgenden Ereignistypen für das EMC VMware-Protokoll:

-

Kontoinformationen

-

Bemerken

-

Warnung

-

Fehler

-

Systeminformationen

-

Systemkonfiguration

-

Systemfehler

-

Benutzeranmeldung

-

Sonstiges verdächtiges Ereignis

-

Zugriff abgelehnt

-

Information

-

Authentifizierung

-

Sitzungsverfolgung

In der folgenden Tabelle werden die protokollspezifischen Parameter für das EMC VMware-Protokoll beschrieben:

| Parameter |

Beschreibung |

|---|---|

| Protokollkonfiguration |

EMC VMware |

| Kennung der Protokollquelle |

Der Wert für diesen Parameter muss mit dem VMware-IP-Parameter übereinstimmen. |

| VMware-IP |

Die IP-Adresse des VMWare ESXi-Servers. Das VMware-Protokoll hängt HTTPS an die IP-Adresse Ihres VMware ESXi-Servers an, bevor das Protokoll Ereignisdaten anfordert. |

Konfigurationsoptionen für weitergeleitete Protokolle

Um Ereignisse von einer anderen Konsole in Ihrer Bereitstellung zu empfangen, konfigurieren Sie eine Protokollquelle für die Verwendung des Protokolls Weitergeleitet.

Das Forwarded-Protokoll ist ein eingehendes/passives Protokoll, das in der Regel zum Weiterleiten von Ereignissen an eine andere JSA-Konsole verwendet wird. Beispiel: Konsole A hat Konsole B als externes Ziel konfiguriert. Daten aus automatisch ermittelten Protokollquellen werden an Konsole B weitergeleitet. Manuell erstellte Protokollquellen auf Konsole A müssen mit dem weitergeleiteten Protokoll auch als Protokollquelle zu Konsole B hinzugefügt werden.

Konfigurationsoptionen für Google Cloud Pub/Sub Protocol

Das Google Cloud Pub/Sub-Protokoll ist ein ausgehendes/aktives Protokoll für JSA, das Google Cloud Platform (GCP)-Protokolle sammelt.

Wenn automatische Updates nicht aktiviert sind, laden Sie das GoogleCloudPubSub-Protokoll-RPM vom https://support.juniper.net/support/downloads/ herunter.

Das Google Cloud Pub/Sub-Protokoll wird von JSA 7.3.2 Patch 6 oder höher unterstützt.

In der folgenden Tabelle werden die protokollspezifischen Parameter für die Erfassung von Google Cloud Pub/Sub-Protokollen mit dem Google Cloud Pub/Sub-Protokoll beschrieben:

| Parameter |

Beschreibung |

|---|---|

| Typ der Anmeldeinformationen für das Dienstkonto |

Geben Sie an, woher die erforderlichen Anmeldeinformationen für das Dienstkonto stammen. Stellen Sie sicher, dass das zugeordnete Dienstkonto über die Rolle Pub/ Sub-Abonnent oder die spezifischere Berechtigung pubsub.subscriptions.consume für den konfigurierten Abonnementnamen in GCP verfügt. Benutzerverwalteter Schlüssel Wird im Feld Dienstkontoschlüssel angegeben, indem Sie den vollständigen JSON-Text aus einem heruntergeladenen Dienstkontoschlüssel eingeben. Verwalteter GCP-Schlüssel Stellen Sie sicher, dass der von JSA verwaltete Host in einer GCP Compute-Instanz ausgeführt wird und die Cloud API-Zugriffsbereiche Cloud Pub/Sub enthalten. |

| Name des Abonnements |

Der vollständige Name des Cloud Pub/Sub-Abonnements. Beispiel: projects/my-project/subscriptions/my-subscription. |

| Verwendung als Gateway-Protokollquelle |

Wählen Sie diese Option aus, damit die erfassten Ereignisse die JSA-Datenverkehrsanalyse-Engine durchlaufen und JSA automatisch eine oder mehrere Protokollquellen erkennt. Wenn Sie diese Option auswählen, kann das Protokollquellen-ID-Muster optional verwendet werden, um eine benutzerdefinierte Protokollquellen-ID für die verarbeiteten Ereignisse zu definieren. |

| Muster für Protokollquellen-IDs |

Wenn die Option Als Gateway-Protokollquelle verwenden ausgewählt ist, verwenden Sie diese Option, um einen benutzerdefinierten Protokollquellenbezeichner für Ereignisse zu definieren, die verarbeitet werden. Wenn das Log Source Identifier Pattern nicht konfiguriert ist, empfängt JSA Ereignisse als unbekannte generische Protokollquellen. Das Feld "Muster für Protokollquellenbezeichner" akzeptiert Schlüssel-Wert-Paare, z. B. Schlüssel = Wert, um den benutzerdefinierten Protokollquellenbezeichner für Ereignisse zu definieren, die verarbeitet werden, und um Protokollquellen gegebenenfalls automatisch zu ermitteln. Key ist der Identifier Format String, bei dem es sich um den resultierenden Quell- oder Ursprungswert handelt. Value ist das zugeordnete Regex-Muster, das zum Auswerten der aktuellen Nutzlast verwendet wird. Der Wert (Regex-Muster) unterstützt auch Erfassungsgruppen, die verwendet werden können, um den Schlüssel weiter anzupassen (Identifier Format String). Sie können mehrere Schlüssel-Wert-Paare definieren, indem Sie jedes Muster in einer neuen Zeile eingeben. Wenn mehrere Muster verwendet werden, werden sie der Reihe nach ausgewertet, bis eine Übereinstimmung gefunden wird. Wenn eine Übereinstimmung gefunden wird, wird eine benutzerdefinierte Protokollquellen-ID angezeigt. Die folgenden Beispiele veranschaulichen die Funktionalität mehrerer Schlüssel-Wert-Paare: Muster

Ereignisse

Resultierende benutzerdefinierte Protokollquellen-ID

|

| Proxy verwenden |

Wählen Sie diese Option aus, damit JSA über einen Proxy eine Verbindung mit dem GCP herstellen kann. Wenn für den Proxy eine Authentifizierung erforderlich ist, konfigurieren Sie die Felder "Proxy-Server", "Proxy-Port", "Proxy-Benutzername" und "Proxy-Kennwort ". Wenn für den Proxy keine Authentifizierung erforderlich ist, konfigurieren Sie die Felder Proxyserver und Proxyport . |

| Proxy-IP oder Hostname |

Die IP- oder Hostname des Proxyservers. |

| Proxy-Port |

Die Portnummer, die für die Kommunikation mit dem Proxyserver verwendet wird. Der Standardwert ist 8080. |

| Proxy-Benutzername |

Nur erforderlich, wenn der Proxy eine Authentifizierung erfordert. |

| Proxy-Passwort |

Nur erforderlich, wenn der Proxy eine Authentifizierung erfordert. |

| EPS-Drosselklappe |

Die Obergrenze für die maximale Anzahl von Ereignissen pro Sekunde (EPS), die diese Protokollquelle nicht überschreiten darf. Der Standardwert ist 5000. Wenn die Option Als Gateway-Protokollquelle verwenden ausgewählt ist, ist dieser Wert optional. Wenn der Wert des Parameters "EPS-Drosselung " leer gelassen wird, wird von JSA kein EPS-Grenzwert auferlegt. |

- Konfigurieren von Google Cloud Pub/Sub für die Integration mit JSA

- Erstellen eines Pub-/Sub-Themas und eines Abonnements in der Google Cloud Console

- Erstellen eines Dienstkontos und eines Dienstkontoschlüssels in der Google Cloud Console für den Zugriff auf das Pub/Sub-Abonnement

- Auffüllen eines Pub/Sub-Themas mit Daten

- Hinzufügen einer Google Cloud Pub-/Sub-Protokollquelle in JSA

Konfigurieren von Google Cloud Pub/Sub für die Integration mit JSA

Bevor Sie eine Protokollquelle in JSA hinzufügen können, müssen Sie ein Pub/Sub-Thema und ein Abonnement erstellen, ein Dienstkonto für den Zugriff auf das Pub/Sub-Abonnement erstellen und dann das Pub/Sub-Thema mit Daten füllen.

Gehen Sie wie folgt vor, um Google Cloud Pub/Sub für die Integration in JSA zu konfigurieren:

Erstellen eines Pub-/Sub-Themas und eines Abonnements in der Google Cloud Console

Ein Thema in Google Cloud Pub/Sub ist, wo Daten veröffentlicht werden. Ein oder mehrere Abonnenten können diese Daten mithilfe eines Abonnements nutzen.

Ein Abonnement in Google Cloud Pub/Sub ist ein Einblick in die Themendaten für einen einzelnen Abonnenten oder eine Gruppe von Abonnenten. Zum Erfassen von Daten aus Pub/Sub benötigt JSA ein dediziertes Abonnement für das Thema, das von keinem anderen SIEM, Geschäftsprozess usw. gemeinsam genutzt wird. Mehrere JSA-Ereignissammler innerhalb derselben Bereitstellung können jedoch dasselbe Abonnement verwenden, um den Verbrauch aus demselben Thema mithilfe der Option Gateway-Protokollquelle auszugleichen.

-

Erstellen Sie ein Thema. Wenn Sie bereits über ein Thema verfügen, das die Daten enthält, die Sie an JSA senden möchten, lassen Sie diesen Schritt aus.

-

Melden Sie sich bei der Google Cloud Platform an.

-

Wählen Sie im Navigationsmenü Pub/Sub > Themen aus, und klicken Sie dann auf THEMA ERSTELLEN.

-

Geben Sie im Feld Themen-ID einen Namen für das Thema ein.

-

Vergewissern Sie sich, dass im Abschnitt Verschlüsselung der von Google verwaltete Schlüssel ausgewählt ist, und klicken Sie dann auf THEMA ERSTELLEN.

-

-

Erstellen Sie ein Abonnement.

-

Wählen Sie im Navigationsmenü Pub/Sub die Option Abonnements aus.

-

Klicken Sie auf Abonnement erstellen, und konfigurieren Sie dann die Parameter.

In der folgenden Tabelle werden die Parameterwerte beschrieben, die zum Erstellen eines Abonnements in Google Cloud Pub/Sub erforderlich sind:

Tabelle 17: Parameter zum Erstellen eines Abonnements für Google Cloud Pub/Sub für Google Cloud Pub/Sub Parameter

Beschreibung

Abonnement-ID

Geben Sie einen neuen Abonnementnamen ein.

Auswählen eines Cloud Pub-/Sub-Themas

Wählen Sie ein Thema aus der Liste aus.

Lieferart

Aktivieren Sie Pull.

Ablauf des Abonnements

Aktivieren Sie Nach dieser Anzahl von Tagen ablaufen bis (365), und geben Sie dann die Anzahl der Tage, für die Sie das Abonnement behalten möchten, in das Feld Tage ein. Beispiel: 31.

Frist für die Bestätigung

Um sicherzustellen, dass Nachrichten nur einmal verarbeitet werden, geben Sie 60 in das Feld Sekunden ein.

Aufbewahrungsdauer der Nachricht

Geben Sie im Feld Tage die Anzahl der Tage ein, für die Sie nicht bestätigte Nachrichten aufbewahren möchten. Beispiel: 7. JSA bestätigt Nachrichten, nachdem sie verarbeitet wurden.

Anmerkung:Um sicherzustellen, dass Nachrichten nur einmal verarbeitet werden, wählen Sie Bestätigte Nachrichten beibehalten nicht aus.

Proxy-Port

Die Portnummer, die für die Kommunikation mit dem Proxyserver verwendet wird.

Der Standardwert ist 8080.

Proxy-Benutzername

Nur erforderlich, wenn der Proxy eine Authentifizierung erfordert.

Proxy-Passwort

Nur erforderlich, wenn der Proxy eine Authentifizierung erfordert.

EPS-Drosselklappe

Die Obergrenze für die maximale Anzahl von Ereignissen pro Sekunde (EPS), die diese Protokollquelle nicht überschreiten darf. Der Standardwert ist 5000.

Wenn die Option Als Gateway-Protokollquelle verwenden ausgewählt ist, ist dieser Wert optional.

Wenn der Wert des Parameters "EPS-Drosselung " leer gelassen wird, wird von JSA kein EPS-Grenzwert auferlegt.

-

Klicken Sie auf ERSTELLEN.

-

Erstellen eines Dienstkontos und eines Dienstkontoschlüssels in der Google Cloud Console für den Zugriff auf das Pub/Sub-Abonnement

Für die Authentifizierung bei den Google Cloud Pub/Sub APIs muss ein Dienstkonto erstellt werden.

Der Dienstkontoschlüssel enthält die Anmeldeinformationen für das Dienstkonto im JSON-Format.

-

Erstellen Sie ein Dienstkonto.

Lassen Sie diesen Schritt aus, wenn eine der folgenden Bedingungen zutrifft:

-

Sie verfügen bereits über ein Dienstkonto, das Sie verwenden möchten.

-

Sie verfügen über eine JSA All-in-One-Appliance oder einen JSA-Ereignissammler, der Ereignisse von einer JSA Cloud Platform Compute-Instanz erfasst, und Sie verwenden den verwalteten GCP-Schlüssel als Option für den Dienstkontotyp .

-

Melden Sie sich bei der Google Cloud Platform an.

-

Wählen Sie im Navigationsmenü IAM & Admin die Option Service Accounts aus und klicken Sie dann auf CREATE SERVICE ACCOUNT.

-

Geben Sie im Feld Dienstkonto einen Namen für das Dienstkonto ein.

-

Geben Sie im Feld Beschreibung des Dienstkontos eine Beschreibung für das Dienstkonto ein.

-

Klicken Sie auf ERSTELLEN.

-

-

Erstellen eines Dienstkontoschlüssels: Anmeldeinformationen für Dienstkonten im JSON-Format werden von Ihrem Webbrowser auf Ihren Computer heruntergeladen. Wenn Sie beim Konfigurieren einer Protokollquelle in JSA die Option "Vom Benutzer verwalteter Schlüssel " für den Parameter "Dienstkontoschlüssel " verwenden, benötigen Sie den Wert des Dienstkontoschlüssels. Wenn Sie die Option GCP Managed Key verwenden, lassen Sie diesen Schritt aus.

-

Melden Sie sich bei der Google Cloud Platform an.

-

Wählen Sie im Navigationsmenü IAM & Admin > Service Accounts aus.

-

Wählen Sie Ihr Dienstkonto aus der Liste E-Mail aus, und wählen Sie dann in der Liste Aktionen die Option Schlüssel erstellen aus.

-

Wählen Sie JSON als Schlüsseltyp aus, und klicken Sie dann auf ERSTELLEN.

-

-