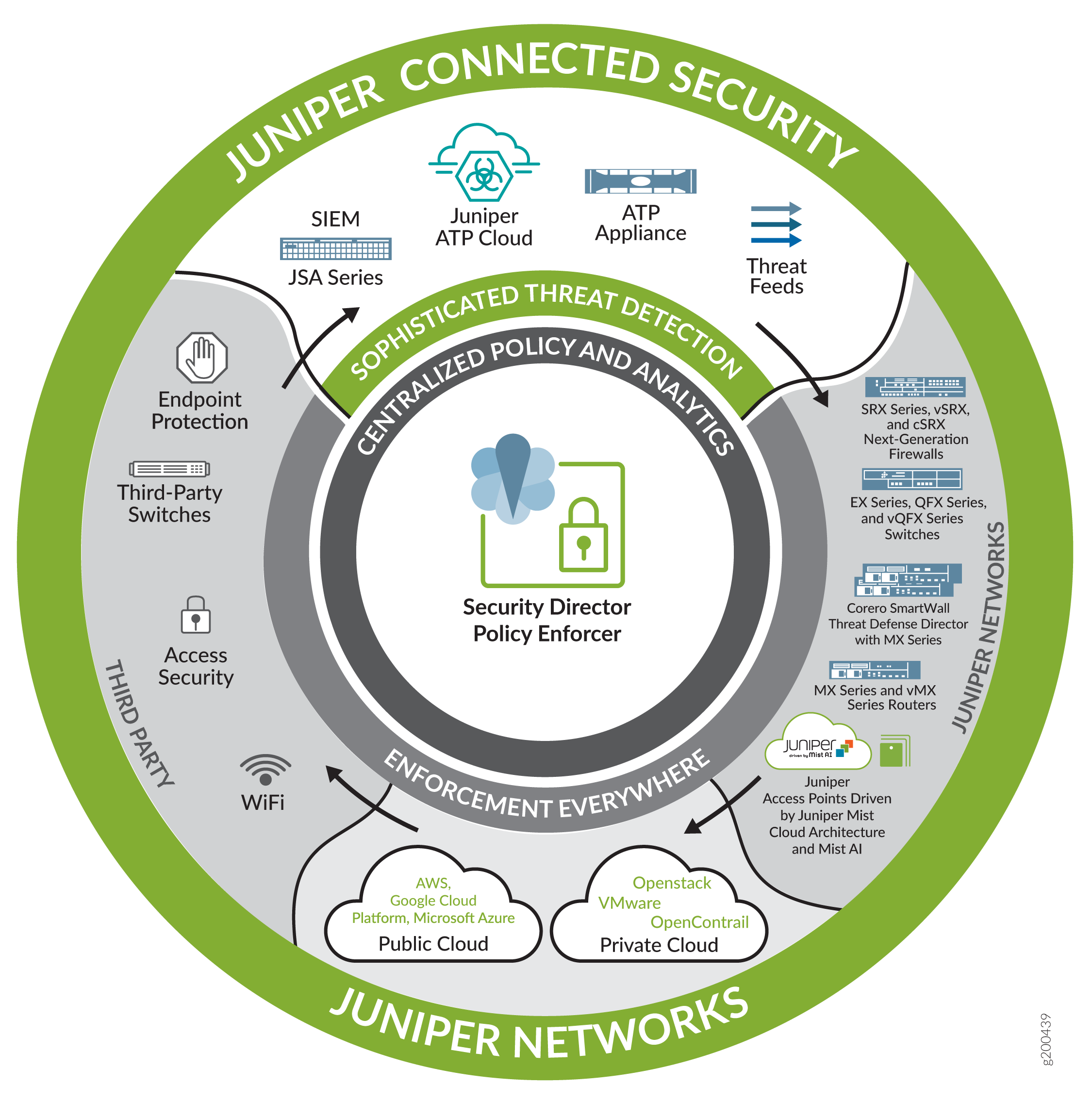

Componentes de Juniper Connected Security

Juniper Connected Security protege su empresa de manera exclusiva y unifica todos los elementos de su red en una red consciente de las amenazas. Aplica dinámicamente la política de seguridad con contención definida por software diseñada para reducir la superficie de ataque general.

Debido a que las soluciones de seguridad de Juniper Networks son abiertas y extensibles, nuestras asociaciones con proveedores de redes y seguridad amplían la visión de Juniper Connected Security al proporcionar a los clientes una selección de productos para implementar la mejor solución de su clase.

Política centralizada

En el núcleo de Juniper Connected Security, Junos Space Security Director proporciona políticas y administración centralizadas. Security Director es una aplicación de administración diseñada para crear, mantener y aplicar rápidamente políticas de seguridad de red precisas y coherentes. También administra los firewalls.

Juniper

Juniper

Policy Enforcer proporciona la interfaz de administración que se comunica con los dispositivos de Juniper y los dispositivos de terceros (a través de los socios del ecosistema de Juniper) en toda la red, aplicando globalmente las políticas de prevención de amenazas y consolidando la inteligencia de amenazas de diferentes fuentes. Le permite actuar sobre esa inteligencia desde una única interfaz de administración donde puede ver, analizar y aplicar sus políticas de prevención de amenazas.

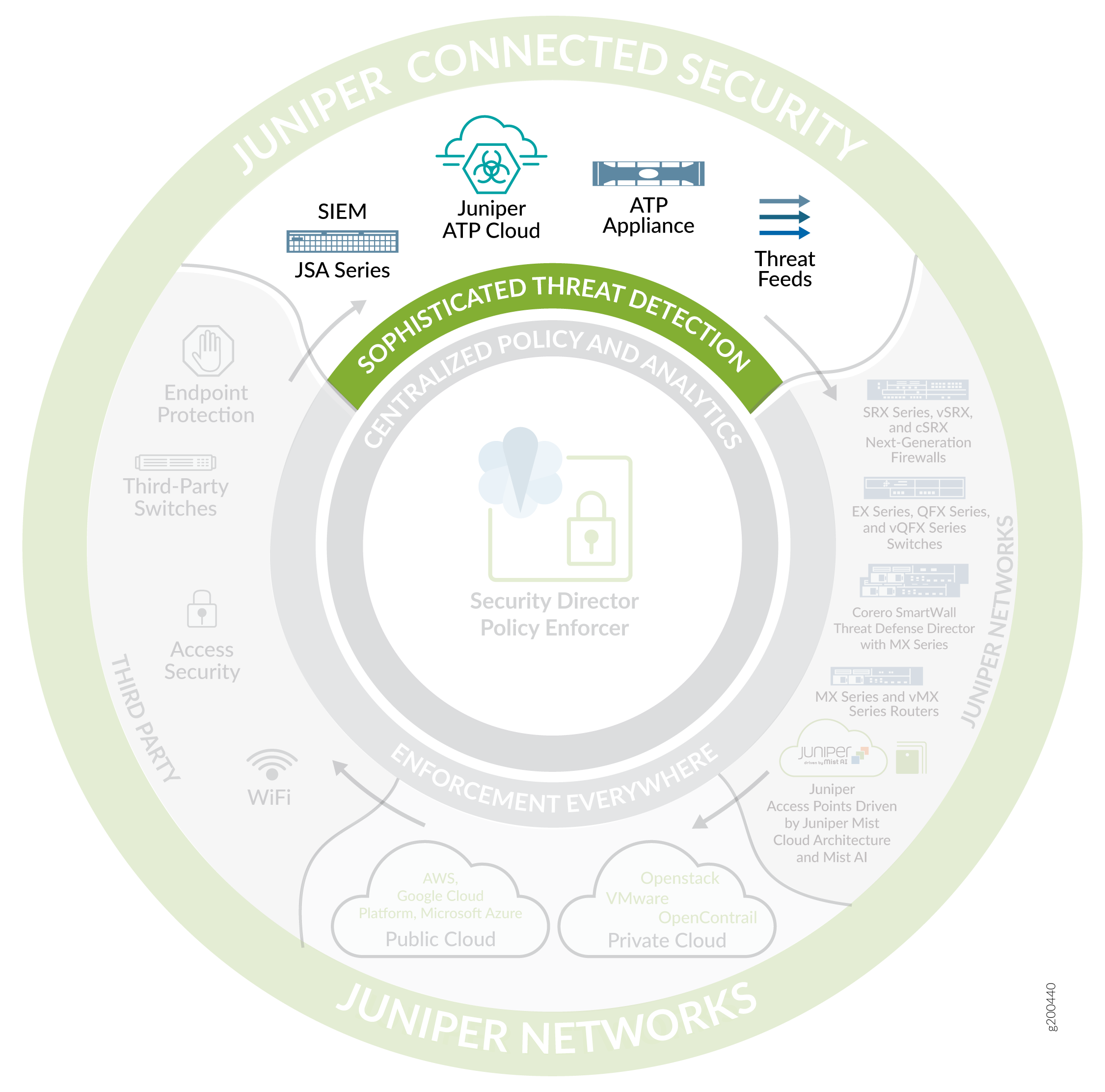

Detección y análisis sofisticados de amenazas

Las amenazas sofisticadas a su red pueden provenir tanto de fuentes conocidas (registro interno, fuentes en la nube) como de fuentes desconocidas (ciberdelincuencia, botnets de Internet de las cosas [IoT], aprendizaje automático, hacktivismo). Además, cada amenaza puede plantear varios grados de interrupción de la red, desde un impacto bajo/moderado (donde el daño de estos ataques tiene el potencial de interrumpir las funciones principales del negocio y acceder a algunos datos confidenciales) hasta un impacto severo/catastrófico (donde las funciones comerciales se ven gravemente afectadas, se producen interrupciones de servicios críticos, se comprometen los datos confidenciales y se destruyen los sistemas y la infraestructura).

Comenzando en la parte superior del diagrama, Juniper Connected Security incluye productos que pueden detectar y combatir estas amenazas aprovechando toda la red y el ecosistema.

sofisticada de amenazas

sofisticada de amenazas

El dispositivo Secure Analytics de la serie JSA (físico y virtual) es un sistema de gestión de eventos e información de seguridad (SIEM) líder en la industria, optimizado para entornos virtualizados y adecuado para implementaciones basadas en la nube.

ATP Cloud (Advanced Threat Prevention Cloud) es una solución basada en la nube que se integra con Policy Enforcer para proteger datos confidenciales y detectar malware en un entorno compartido en la nube. El dispositivo SRX envía la información de la amenaza a ATP Cloud. A continuación, ATP Cloud recopila información sobre las amenazas (dentro y fuera del perímetro de la red) y la informa al Agente de cumplimiento de políticas. El Agente de cumplimiento de políticas aprende acerca de estas amenazas y, en función de la directiva configurada, los puntos de aplicación responden y toman medidas para bloquearlas y ponerlas en cuarentena.

El dispositivo de prevención avanzada de amenazas (ATP) (físico y virtual) aprovecha el aprendizaje automático avanzado y las tecnologías de análisis de comportamiento para identificar amenazas avanzadas existentes y desconocidas casi en tiempo real mediante la detección y el análisis continuos y en varias etapas del tráfico web, de correo electrónico y de propagación lateral.

Las fuentes de inteligencia de amenazas (TI) y de comando y control (C&C) son flujos internos y externos continuos de datos relacionados con amenazas potenciales o actuales a la seguridad de su empresa. Las posibles fuentes de datos de inteligencia de amenazas incluyen fuentes gratuitas y pagadas, boletines, recopilación de inteligencia interna y asociaciones estratégicas. El Agente de cumplimiento de políticas también puede recopilar fuentes de terceros y, en función de la política configurada, los puntos de cumplimiento pueden responder y tomar medidas para bloquear y poner en cuarentena esas amenazas.

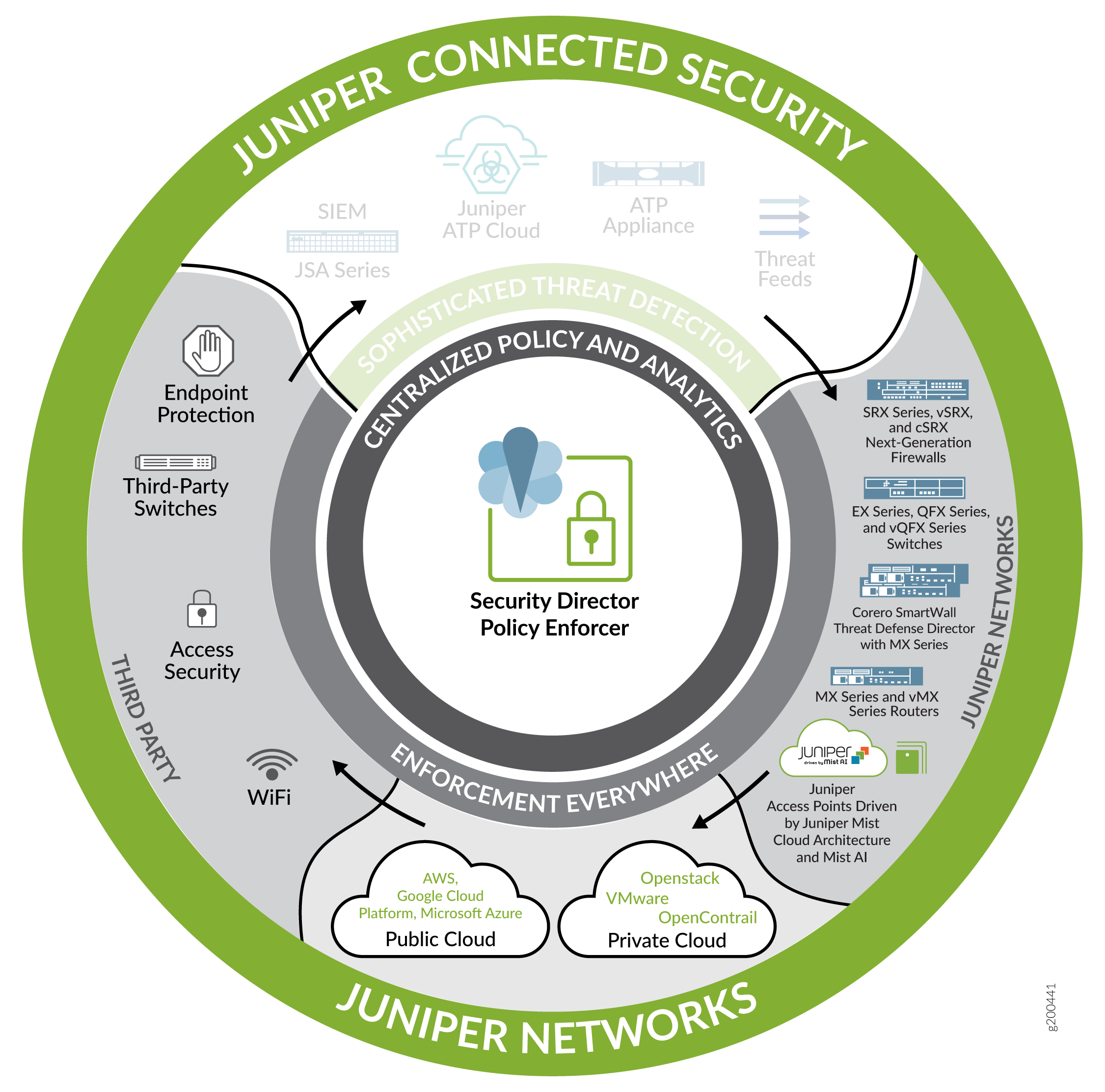

Cumplimiento en todas partes

Continuando en el sentido de las agujas del reloj desde la parte superior del diagrama de Juniper Connected Security, cualquier punto físico o virtual de la red se puede utilizar como punto de aplicación, incluidos: conmutadores, firewalls y enrutadores, plataformas de nube pública y privada, y dispositivos de terceros.

de aplicación

de aplicación

- Dispositivos de Juniper Networks

- Plataformas de alojamiento en la nube pública y privada

- Dispositivos de terceros

Dispositivos de Juniper Networks

Policy Enforcer se integra con los dispositivos físicos y virtuales de Juniper: conmutadores, firewalls y enrutadores. Con la información aprendida de la detección de amenazas, el Agente de cumplimiento de políticas actualiza automáticamente las políticas de seguridad con entradas de direcciones dinámicas e implementa una nueva aplicación en firewalls y conmutadores, bloqueando, poniendo en cuarentena y rastreando hosts infectados en la red.

Conmutadores de las series EX y QFX. Los conmutadores de la serie EX ofrecen servicios de conmutación en redes de sucursales, campus y centros de datos, mientras que los conmutadores de la serie QFX son dispositivos de borde de alto rendimiento y alta densidad optimizados para entornos de centros de datos. Estos conmutadores proporcionan seguridad de acceso, control y conexión a servidores y clientes. Los dispositivos de las series EX y QFX actúan como conmutadores de acceso y agregación, y conectan clientes y puntos finales con software de protección de puntos finales.

Los firewalls físicos, virtuales (vSRX) y de contenedores (cSRX) de última generación de la serie SRX proporcionan seguridad de red de alto rendimiento con inteligencia de amenazas integrada avanzada en una plataforma escalable y resistente. Puede modernizar y actualizar su perímetro para hacerlo adaptable, a la vez que simplifica su red y elimina dispositivos de nicho. Los firewalls de la serie SRX conectan los conmutadores de las series EX y QFX de forma segura. Puede usar Security Director para administrar los firewalls de la serie SRX para proporcionar cumplimiento de seguridad e inspección profunda en todas las capas y aplicaciones de red. Juniper Secure Connect en dispositivos de la serie SRX le permite conectar y acceder de forma segura a los recursos protegidos de su red desde dispositivos en cualquier parte del mundo.

Los enrutadores serie MX y serie vMX (MX virtual) admiten un conjunto universal de aplicaciones de borde, lo que le permite responder rápidamente a los requisitos empresariales y técnicos en evolución, simplificar las operaciones y obtener flexibilidad. Con el chipset Juniper Trio, puede escalar los enrutadores de la serie MX para ancho de banda, suscriptores y servicios, y admitir nuevas funciones sin necesidad de actualizar el hardware. Los enrutadores de la serie MX con Corero SmartWall Threat Defense Director ofrecen protección DDoS en tiempo real en las redes.

Los puntos de acceso inalámbricos de Juniper trabajan en conjunto con la arquitectura de nube de Juniper Mist y la IA de Mist para recopilar y analizar metadatos en tiempo casi real de todos los clientes inalámbricos.

Plataformas de alojamiento en la nube pública y privada

Juniper Connected Security aprovecha el poder de la computación en la nube mediante la adopción de un ecosistema abierto y de múltiples proveedores para detectar y aplicar la seguridad en las soluciones de Juniper, nubes privadas y públicas, y ecosistemas de terceros.

Nube privada (también conocida como nube interna, corporativa o empresarial): tipo de nube implementada en una red o centro de datos propietario que utiliza tecnologías de computación en la nube para crear una infraestructura virtualizada dedicada a las necesidades y objetivos de una sola organización, ya sea administrada interna o externamente. Algunos ejemplos son los siguientes: VMware NSX, Juniper Contrail.

Nube pública: tipo de nube en la que un proveedor de servicios de hospedaje pone a disposición del público recursos como aplicaciones, almacenamiento y uso de CPU. Las nubes públicas deben basarse en un modelo estándar de computación en la nube. Algunos ejemplos de nube pública son Amazon AWS, Google Cloud Platform (GCP) y Microsoft Azure.

Dispositivos de terceros

Juniper Connected Security aplica políticas de prevención de amenazas para los siguientes dispositivos de terceros:

Acceda a puntos de seguridad. Admite cualquier elemento de red (dispositivos físicos, máquinas virtuales, aplicaciones de software, conmutadores de terceros, dispositivos wi-fi y dispositivos móviles) que forme parte de una solución de controlador de acceso a la red (NAC), como: Cisco Identity Services Engine (ISE), Aruba ClearPass, ForeScout CounterACT o Wireless LAN Controller (WLC) de Cisco.