MAC 인증 바이패스와 함께 RADIUS 서버를 사용한 게스트 액세스

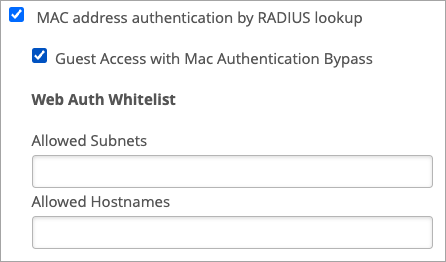

게스트 액세스를 위해 RADIUS 기반 포털을 활용하려면 이 옵션을 활성화합니다.

먼저 MAC 인증 바이패스(MAB)와 함께 RADIUS 서버를 사용하는 게스트 액세스 흐름에 익숙해집니다. 그런 다음 WLAN을 구성합니다. 마지막으로, 인증 정책 및 권한 부여 프로파일에 대한 추가 RADIUS 구성을 수행합니다.

MAC 인증 바이패스와 함께 RADIUS 서버를 사용한 게스트 액세스 흐름

WLAN은 주니퍼 Mist에서 생성되며, MAB는 RADIUS 조회를 사용하여 수행됩니다.

클라이언트가 이 WLAN에 연결되면 해당 MAC 주소는 ACCESS_REQUEST를 사용하여 RADIUS 서버로 전송됩니다.

서버는 데이터베이스에서 MAC 주소를 찾습니다.

데이터베이스에서 클라이언트를 찾을 수 없는 경우, 리디렉션 URL이 포함된 ACCESS_ACCEPT를 주니퍼 Mist AP으로 다시 보내고 플로우는 4단계를 계속합니다.

데이터베이스에서 클라이언트가 발견되면 플로우는 10단계로 이동합니다.

클라이언트에는 BOOTP, DNS 및 RADIUS 서버에 대한 액세스를 포함하여 네트워크에 대한 제한된 액세스가 제공됩니다.

클라이언트가 IP를 수신한 후 AP는 웹 소켓을 열고 클라이언트에서 시작된 모든 HTTP 트래픽을 수신합니다.

트래픽은 가로채고 RADIUS 서버에서 보낸 리디렉션 URL로 응답됩니다.

클라이언트가 지정된 URL로 리디렉션됩니다. 구성된 정책에 따라 스폰서 포털, 자체 등록 포털 또는 핫스팟 포털일 수 있습니다.

클라이언트가 필요한 정보를 제공하면 클라이언트의 MAC 주소가 데이터베이스에 설치되고 CoA(Change of Authorization) 요청이 실행되어 클라이언트를 재인증합니다.

CoA 요청을 받으면 AP는 요청을 승인하고 2단계와 동일한 ACCESS_REQUEST 다시 보냅니다.

클라이언트는 RADIUS 서버 데이터베이스에서 사용할 수 있으며 URL-Redirect의 제한 없이 ACCESS-ACCEPT와 함께 제공되며 클라이언트는 구성된 정책에 따라 네트워크에 연결됩니다.

WLAN 구성

RADIUS 구성

인증 흐름을 지원하도록 RADIUS 정책 및 프로필을 구성합니다.

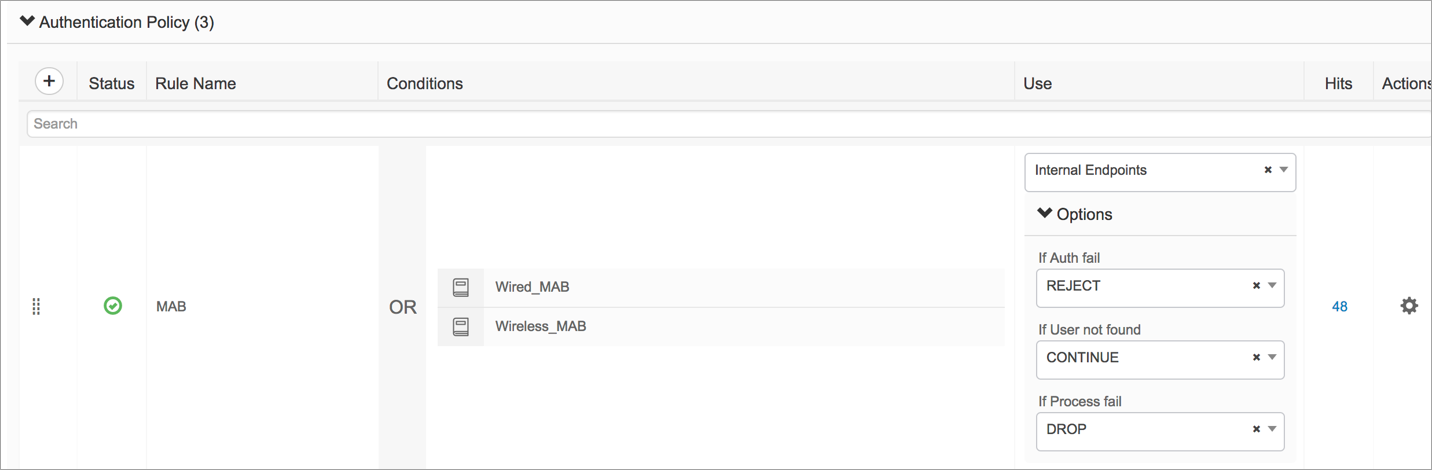

인증 정책 - 데이터베이스에서 사용자를 찾을 수 없는 경우 "계속"하도록 인증 정책을 구성합니다. 이를 통해 클라이언트는 IP를 획득하고 리디렉션 상태로 전환될 수 있습니다.

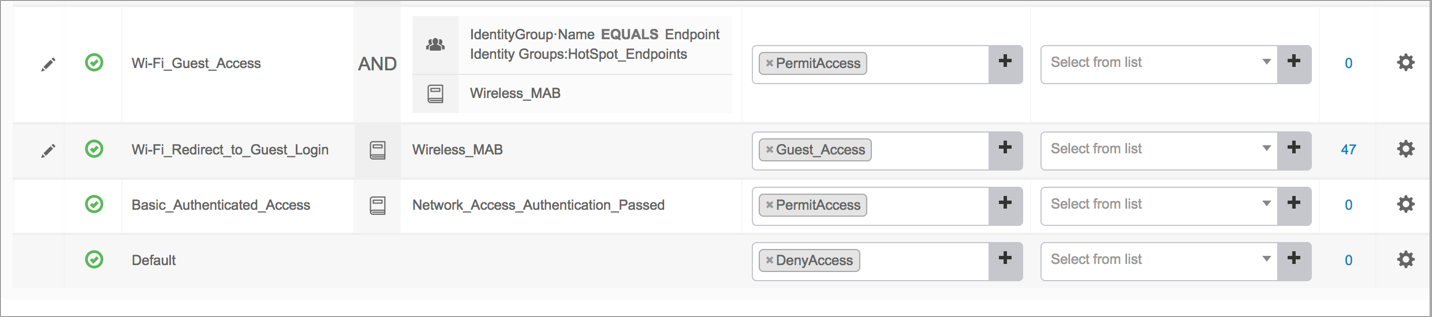

권한 부여 정책: 게스트 액세스 흐름 프로세스 중에 적중될 두 개의 정책을 구성합니다.

첫 번째 정책은 Wi-Fi_Redirect_to_Guest_Login로, RADIUS 서버가 요청을 수신할 때 적용됩니다. 이 정책은 클라이언트에 대한 부분적인 액세스를 제공합니다. (흐름의 2-3단계를 참조하십시오.)

두 번째 정책은 Wi-Fi_Guest_액세스로, CoA 요청이 성공적으로 완료될 때 적용됩니다. 이 정책은 클라이언트에게 모든 액세스 권한을 제공합니다. (흐름의 9-10단계를 참조하십시오.)

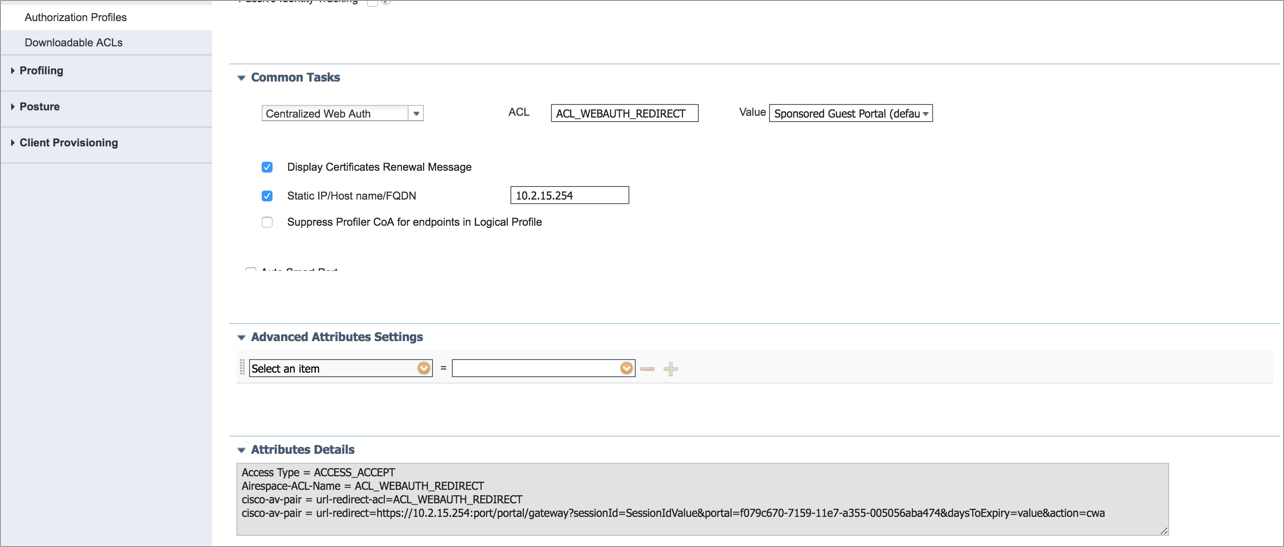

권한 부여 프로파일: 아래 예와 같이 RADIUS 권한 부여 정책을 구성합니다. 이 정책은 플로우의 6-7단계에 대한 리디렉션 URL을 제공합니다.