예: IS-IS 구성

이 예에서는 간단한 두 디바이스 네트워크 토폴로지에서 IS-IS(Intermediate System to Intermediate System)를 구성하는 방법을 보여줍니다.

당사 콘텐츠 테스트 팀은 이 예제를 검증하고 업데이트했습니다.

요구 사항

이 예를 구성하기 전에 디바이스 초기화를 제외한 특별한 구성은 필요하지 않습니다.

이 기능에 대한 실제 경험을 쌓는 데 관심이 있습니까?

Juniper vLabs를 방문하여 사전 구성된 vLab Sandbox: IS-IS - 단일 영역을 예약하고 무료로 체험해 보십시오!

개요

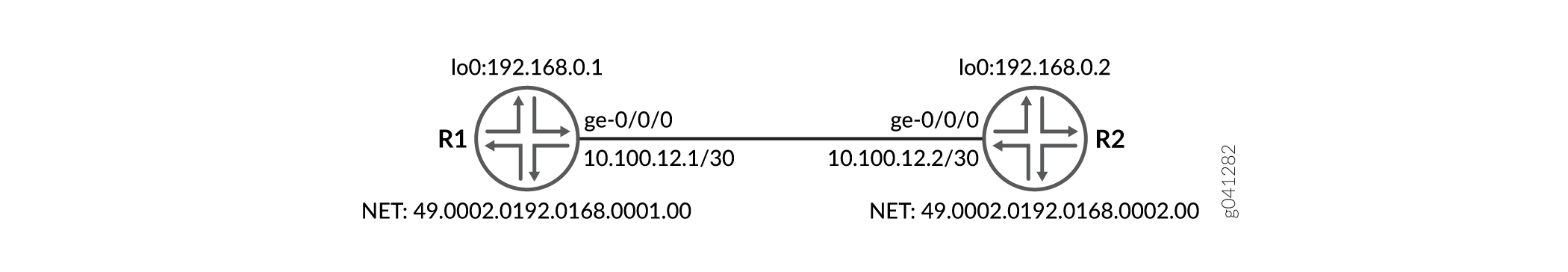

이 예에서는 단일 IS-IS 영역 내에서 두 개의 디바이스, 디바이스 R1과 디바이스 R2를 구성합니다.

IS-IS 라우팅을 활성화하려면 다음을 수행해야 합니다:

-

인터페이스에 문을 포함하여

family iso address net-address디바이스 인터페이스(가급적 lo0 인터페이스) 중 하나에서 NET 주소(시스템 ID 또는 NSAP 주소라고도 함)를 구성합니다. -

인터페이스에 문을 포함하여 IS-IS 프로토콜을 지원하는 모든 인터페이스에서 ISO 패밀리를

family iso구성합니다. -

프로토콜 구성에 문을 포함하여

interface interface-name디바이스 인터페이스를 IS-IS(Intermediate System to Intermediate System)로 보급합니다. -

(보안 디바이스에만 해당) 보안 포워딩 옵션 구성에

family mode packet-based명령문을 포함하여 IS-IS 트래픽 포워딩을 활성화합니다.메모:19.2R1-S2 이전 및 을 포함한 Junos 릴리스에서는 에서 ISIS에 대한 패킷 모드를 명시적으로 설정하지 않고 ISIS PDU 교환을

[edit security forwarding-options family iso]지원합니다. 최신 릴리스에서는 ISIS가 제대로 작동하려면 이 설정이 필요합니다. SRX 디바이스를 19.2R1-S2 이후의 Junos 버전으로 업그레이드할 때 ISIS에 대한 패킷 모드를 구성해야 합니다. 그렇지 않으면 인접성이 형성되지 않습니다.

그림 1 은 이 예에서 사용되는 토폴로지입니다.

구성

절차

CLI 빠른 구성

이 예를 빠르게 구성하려면, 아래 명령을 복사하여 텍스트 파일로 붙여 넣은 다음 모든 라인브레이크를 제거하고, 네트워크 구성을 일치하는 데 필요한 세부 사항을 바꾸고 계층 수준에서 명령을 CLI [edit] 로 복사해 붙여 넣습니다.

디바이스 R1

set security forwarding-options family iso mode packet-based set interfaces ge-0/0/0 unit 0 description "To R2" set interfaces ge-0/0/0 unit 0 family inet address 10.100.12.1/30 set interfaces ge-0/0/0 unit 0 family iso set interfaces lo0 unit 0 family inet address 192.168.0.1/32 set interfaces lo0 unit 0 family iso address 49.0002.0192.0168.0001.00 set protocols isis interface ge-0/0/0.0 set protocols isis interface lo0.0

디바이스 R2

set security forwarding-options family iso mode packet-based set interfaces ge-0/0/0 unit 0 description "To R1" set interfaces ge-0/0/0 unit 0 family inet address 10.100.12.2/30 set interfaces ge-0/0/0 unit 0 family iso set interfaces lo0 unit 0 family inet address 192.168.0.2/32 set interfaces lo0 unit 0 family iso address 49.0002.0192.0168.0002.00 set protocols isis interface ge-0/0/0.0 set protocols isis interface lo0.0

단계별 절차

다음 예제에서는 구성 계층에서 다양한 수준의 탐색이 필요합니다. CLI 탐색에 관한 정보는 CLI 사용자 가이드에서 구성 모드에서 CLI 편집기 사용을 참조하십시오.

IS-IS(Intermediate System to Intermediate System) 구성 방법:

-

(보안 디바이스에만 해당) IS-IS 트래픽 포워딩을 활성화하여 IS-IS 트래픽을 삭제하는 기본 동작을 극복합니다.

[edit security] user@R1# set forwarding-options family iso mode packet-based

-

디바이스 인터페이스를 구성하고 인터페이스에서 ISO 패밀리를 활성화합니다.

[edit interfaces] user@R1# set ge-0/0/0 unit 0 description "To R2" user@R1# set ge-0/0/0 unit 0 family inet address 10.100.12.1/30 user@R1# set ge-0/0/0 unit 0 family iso

-

루프백 인터페이스를 구성하고 NET 주소를 설정합니다.

[edit interfaces] user@R1# set lo0 unit 0 family inet address 192.168.0.1/32 user@R1# set lo0 unit 0 family iso address 49.0002.0192.0168.0001.00

-

디바이스 인터페이스에 대해 IS-IS(Intermediate System to Intermediate System)를 활성화합니다.

[edit protocols] user@R1# set isis interface ge-0/0/0.0 user@R1# set isis interface lo0.0

결과

구성 모드에서 명령을 입력하여 show 구성을 확인합니다. 출력 결과가 의도한 구성대로 표시되지 않으면 이 예의 지침을 반복하여 구성을 수정하십시오.

user@R1# show

security {

forwarding-options {

family iso {

mode packet-based;

}

}

}

interfaces {

ge-0/0/0 {

unit 0 {

description "To R2";

family inet {

address 10.100.12.1/30;

}

family iso;

}

}

lo0 {

unit 0 {

family inet {

address 192.168.0.1/32;

}

family iso {

address 49.0002.0192.0168.0001.00;

}

}

}

}

protocols {

isis {

interface ge-0/0/0.0;

interface lo0.0;

}

}

디바이스 구성을 마쳤으면 구성 모드에서 을(를) 입력합니다 commit .

확인

구성이 올바르게 작동하고 있는지 확인합니다.

IS-IS 인접 및 인터페이스 확인

목적

IS-IS 인접 항목이 작동 중이고 IS-IS 인터페이스가 프로토콜 구성에 포함되어 있는지 확인합니다.

행동

운영 모드에서 show isis adjacency 및 show isis interface 명령을 입력합니다.

user@R1> show isis adjacency Interface System L State Hold (secs) SNPA ge-0/0/0.0 R2 1 Up 7 56:4:1e:0:5f:58 ge-0/0/0.0 R2 2 Up 7 56:4:1e:0:5f:58

user@R1> show isis interface IS-IS interface database: Interface L CirID Level 1 DR Level 2 DR L1/L2 Metric ge-0/0/0.0 3 0x1 R2.02 R2.02 10/10 lo0.0 3 0x1 Passive Passive 0/0

의미

디바이스 R1은 (으)라는 출력 필드에 표시된 State 대로 디바이스 R2와 인접성을 설정했습니다 Up.

디바이스 R1 인터페이스는 IS-IS(Intermediate System to Intermediate System)에 광고되며, 디바이스 R2는 링크 상태 광고 전송을 담당하는 지정 라우터입니다. 두 디바이스 모두 출력 필드에 표시된 대로 레벨 1 및 레벨 2 IS-IS로 활성화됩니다 L 3 .

엔드투엔드 연결 확인

목적

루프백 주소를 ping하여 디바이스에 연결할 수 있는지 확인합니다.

행동

운영 모드에서 명령을 입력합니다 ping 192.168.0.1 source 192.168.0.2 count 100 rapid .

user@R1> ping 192.168.0.1 source 192.168.0.2 count 100 rapid PING 192.168.0.2 (192.168.0.2): 56 data bytes !!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!! --- 192.168.0.2 ping statistics --- 100 packets transmitted, 100 packets received, 0% packet loss round-trip min/avg/max/stddev = 1.807/2.425/6.447/0.553 ms

의미

디바이스는 서로의 루프백 주소를 성공적으로 ping할 수 있습니다.