이 페이지의 내용

플로우 기반 텔레메트리(EX4100, EX4100-F 및 EX4400 시리즈)

플로우 기반 텔레메트리(FBT)는 인라인 모니터링 서비스를 사용하여 플로우를 생성하고 수집한 후 개방형 표준 IPFIX 템플릿을 사용하여 콜렉터로 내보내 플로우를 구성함으로써 플로우별 분석을 지원합니다.

FBT 개요

EX4100, EX4100-F 및 EX4400 시리즈 스위치에 대한 플로우 기반 텔레메트리(FBT)를 구성할 수 있습니다. FBT는 인라인 모니터링 서비스를 사용하여 플로우를 생성하고 수집한 후 수집기로 내보내는 플로우별 분석을 지원합니다. 인라인 모니터링 서비스를 사용하면 인터페이스의 수신 및 송신 방향 모두에서 모든 IPv4 및 IPv6 패킷을 모니터링할 수 있습니다. 플로우는 인터페이스에서 동일한 소스 IP, 대상 IP, 소스 포트, 대상 포트 및 프로토콜을 갖는 패킷 시퀀스입니다. 각 플로우에 대해 소프트웨어는 다양한 매개 변수를 수집하고 구성된 클립 길이까지 실제 패킷을 구성된 클립 길이까지 내보내 개방형 표준 IPFIX 템플릿을 사용하여 플로우를 구성합니다. 플로우에 대한 활성 트래픽이 없으면 구성된 비활성 시간 초과 기간([edit services inline-monitoring template template-name] 계층 수준에서 문 구성flow-inactive-timeout) 이후에 플로우가 만료됩니다. 소프트웨어는 구성된 플로우 내보내기 타이머 간격으로 IPFIX 패킷을 주기적으로 내보냅니다. 관찰 도메인 식별자는 IPFIX 패킷에서 어떤 라인 카드가 수집기로 패킷을 전송했는지 식별하는 데 사용됩니다. 일단 설정되면 소프트웨어는 여기에 설정된 시스템 값을 기반으로 각 라인 카드에 대한 고유 식별자를 도출합니다.

FBT의 이점

FBT를 사용하면 다음을 수행할 수 있습니다.

- 패킷, TTL 및 TCP 창 범위 수

- 서비스 거부(DoS) 공격 추적 및 계산

- 멤버 ID에 대한 ECMP 그룹/링크 어그리게이션 그룹(LAG)의 부하 분포 분석(EX4100 및 EX4100-F만 해당)

- 트래픽 혼잡 추적(EX4100 및 EX4100-F만 해당)

- 멀티미디어 플로우에 대한 정보 수집(EX4100 및 EX4100-F만 해당)

- 패킷이 손실되는 이유에 대한 정보 수집(EX4100 및 EX4100-F만 해당)

FBT 플로우 내보내기 개요

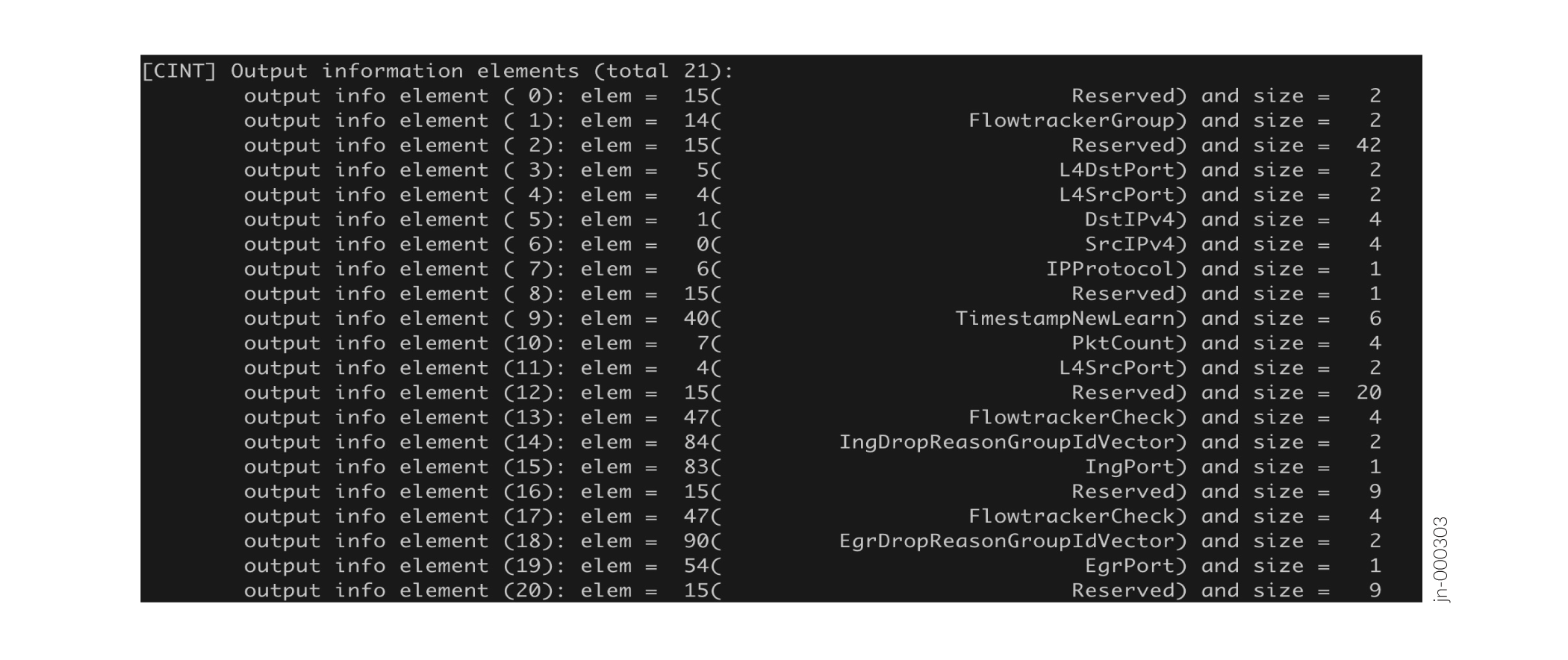

정보 요소 ID, 이름 및 크기를 보여주는 샘플 템플릿은 그림 1 을 참조하십시오.

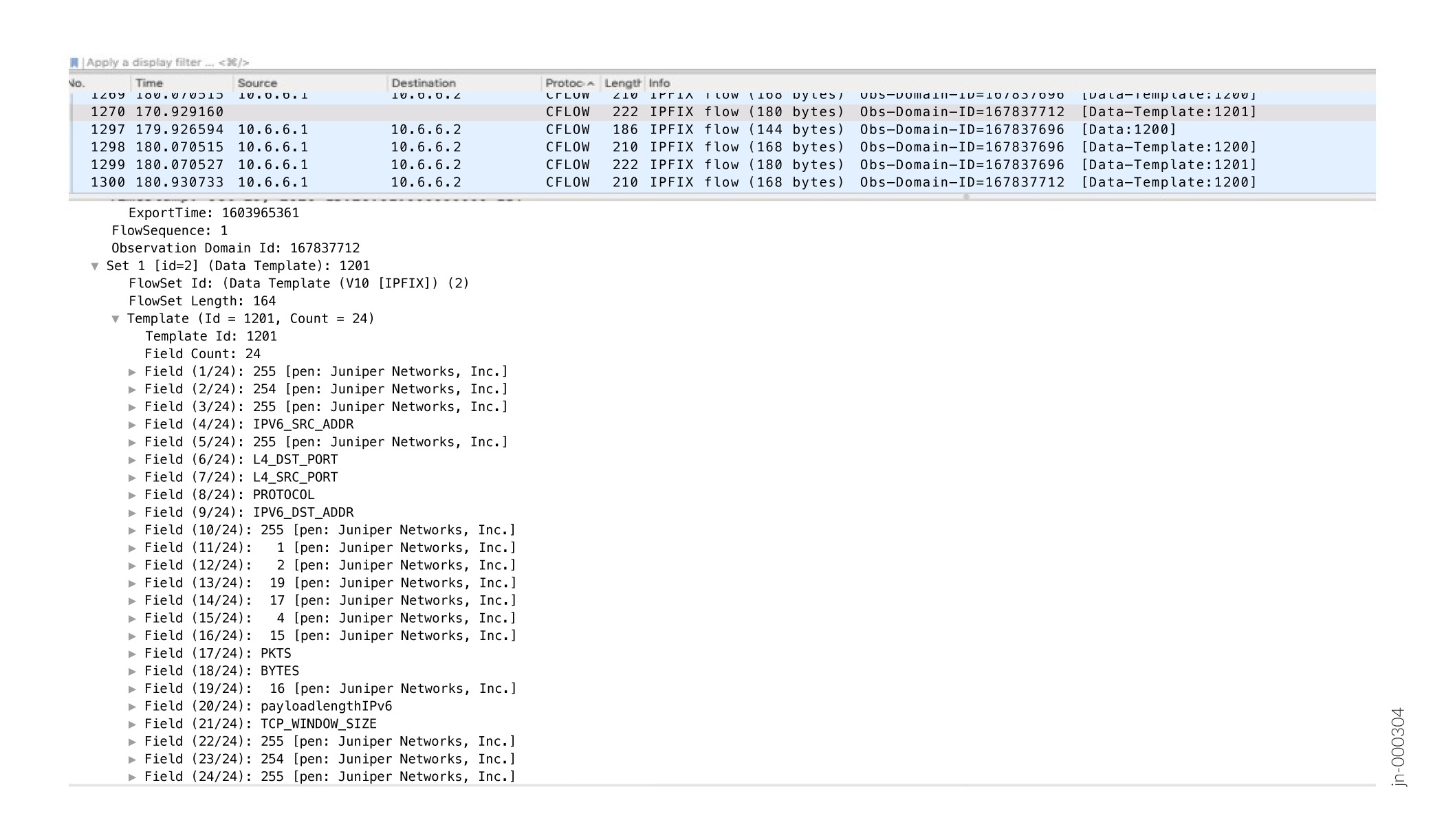

그림 2는 FBT에 대한 샘플 IPFIX 데이터 템플릿의 형식을 보여줍니다.

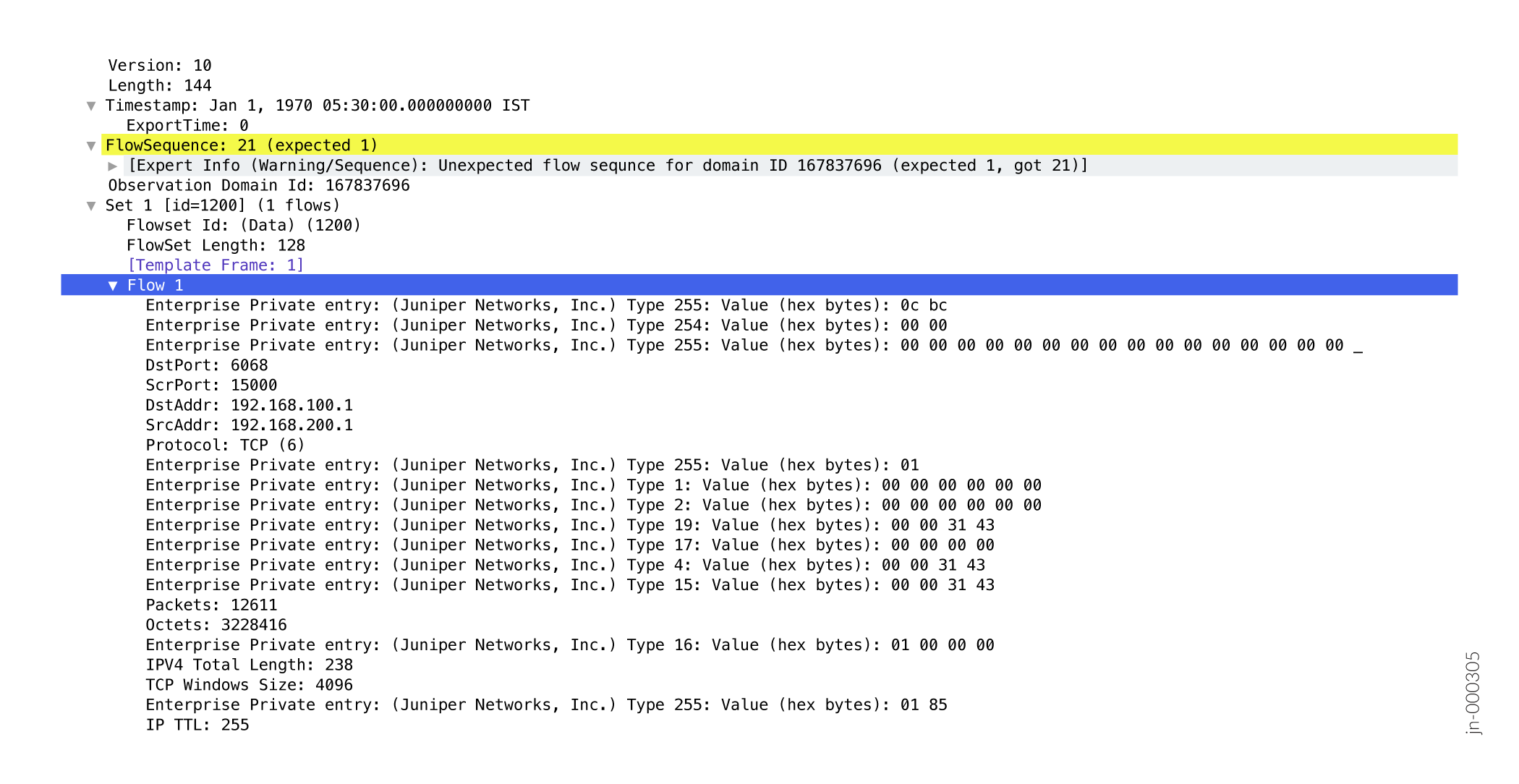

그림 3은 FBT에 대해 내보낸 샘플 IPFIX 플로우의 형식을 보여줍니다.

| 요소 | 엔터프라이즈 요소 ID | 설명 |

|---|---|---|

| TIMESTAMP_FLOWSTART_VAL |

1 |

TCP 플로우 수집이 시작된 타임스탬프를 나타냅니다. |

| TIMESTAMP_FLOWEND_VAL |

2 |

TCP 플로우 수집이 종료된 타임스탬프를 나타냅니다. |

| TIMESTAMP_NEW_LEARN_VAL |

3 |

플로우 테이블에서 새로운 플로우가 학습되는 타임스탬프입니다. |

| PKT_RANGE_CNTR1_VAL |

4 |

다양한 크기 범주의 패킷 수를 제공합니다. 사용자는 템플릿에서 4개 범주 또는 6개 범주를 선택할 수 있습니다. 시스템은 그에 따라 패킷을 다양한 크기의 버킷으로 분류하고 카운트합니다. (카운터 프로파일 기능) |

| PKT_RANGE_CNTR2_VAL |

5 |

다양한 크기 범주의 패킷 수를 제공합니다. 사용자는 템플릿에서 4개 범주 또는 6개 범주를 선택할 수 있습니다. 시스템은 그에 따라 패킷을 다양한 크기의 버킷으로 분류하고 카운트합니다. (카운터 프로파일 기능) |

| PKT_RANGE_CNTR3_VAL |

6 |

다양한 크기 범주의 패킷 수를 제공합니다. 사용자는 템플릿에서 4개 범주 또는 6개 범주를 선택할 수 있습니다. 시스템은 그에 따라 패킷을 다양한 크기의 버킷으로 분류하고 카운트합니다. (카운터 프로파일 기능) |

| PKT_RANGE_CNTR4_VAL |

7 |

다양한 크기 범주의 패킷 수를 제공합니다. 사용자는 템플릿에서 4개 범주 또는 6개 범주를 선택할 수 있습니다. 시스템은 그에 따라 패킷을 다양한 크기의 버킷으로 분류하고 카운트합니다. (카운터 프로파일 기능) |

| PKT_RANGE_CNTR5_VAL |

8 |

다양한 크기 범주의 패킷 수를 제공합니다. 사용자는 템플릿에서 4개 범주 또는 6개 범주를 선택할 수 있습니다. 시스템은 그에 따라 패킷을 다양한 크기의 버킷으로 분류하고 카운트합니다. (카운터 프로파일 기능) |

| PKT_RANGE_CNTR6_VAL |

9 |

다양한 크기 범주의 패킷 수를 제공합니다. 사용자는 템플릿에서 4개 범주 또는 6개 범주를 선택할 수 있습니다. 시스템은 그에 따라 패킷을 다양한 크기의 버킷으로 분류하고 카운트합니다. (카운터 프로파일 기능) |

| PKT_RANGE_CNTR7_VAL |

10 |

다양한 크기 범주의 패킷 수를 제공합니다. 사용자는 템플릿에서 4개 범주 또는 6개 범주를 선택할 수 있습니다. 시스템은 그에 따라 패킷을 다양한 크기의 버킷으로 분류하고 카운트합니다. (카운터 프로파일 기능) |

| PKT_RANGE_CNTR8_VAL |

11 |

다양한 크기 범주의 패킷 수를 제공합니다. 사용자는 템플릿에서 4개 범주 또는 6개 범주를 선택할 수 있습니다. 시스템은 그에 따라 패킷을 다양한 크기의 버킷으로 분류하고 카운트합니다. (카운터 프로파일 기능) |

| MIN_PKT_LENGTH_VAL |

12 |

정의된 크기보다 큰 크기를 가진 패킷 수를 제공합니다. 구성 가능한 크기 범위는 64바이트에서 9000바이트 사이입니다. |

| MAX_PKT_LENGTH_VAL |

13 |

정의된 크기보다 작은 크기를 가진 패킷 수를 제공합니다. 구성 가능한 크기 범위는 64바이트에서 9000바이트 사이입니다. |

| TCP_WINDOW_RANGE_CNTR_VAL |

15 |

지정된 TCP 창 범위 내의 패킷을 계산합니다. |

| DOS_ATTACK_ID_VAL |

16 |

디도스(DDOS) 공격 벡터를 보고합니다. |

| TTL_RANGE1_CNTR_VAL |

17 |

특정 TTL 값 범위 내의 패킷 수를 제공합니다. |

| TTL_RANGE2_CNTR_VAL |

18 |

특정 TTL 값 범위 내의 패킷 수를 제공합니다. |

| DOS_ATTACK_PKT_CNTR_VAL |

19 |

디도스(DDOS) 공격 패킷 수입니다. |

| CUSTOM_PKT_RANGE_START_VAL |

20 |

구성된 크기 범위 내의 패킷 수를 제공합니다. 계층 수준에서 |

| CUSTOM_TTL_RANGE_START_VAL |

30 |

구성된 TTL 범위 내의 패킷 수를 제공합니다. 계층 수준에서 |

| CUSTOM_TCP_WINDOW_RANGE_START_VAL |

40 |

구성된 TCP 창 범위 내의 패킷 수를 제공합니다. 계층 수준에서 |

| INTER_ARRIVAL_TIME |

50 |

수신 시 두 개의 연속 패킷 간의 시간 차이(플로우당). |

| INTER_DEPARTURE_TIME |

51 |

송신 시 두 개의 연속 패킷 간의 시간 차이(플로우당). |

| CHIP_DELAY |

52 |

패킷이 ASIC를 통과하는 데 걸리는 시간입니다. |

| SHARED_POOL_CONGESTION |

53 |

공유 풀 혼잡 수준 |

| QUEUE_CONGESTION_LEVEL |

54 |

대기열 혼잡 수준 |

| INGRESS_DROP_REASON |

55 |

수신 시 패킷이 삭제되는 이유입니다. |

| INGRESS_DROP_REASON_PKT_CNTR_VAL |

56 |

수신 시 손실된 패킷 수입니다. |

| EGRESS_DROP_REASON |

57 |

송신 시 패킷이 손실되는 이유입니다. |

| EGRESS_DROP_REASON_PKT_CNTR_VAL |

58 |

송신 시 손실된 패킷 수입니다. |

| AGGREGATE_INTF_MEMBER_ID |

59 |

LAG(Link Aggregation Group) 또는 ECMP(Equal-cost 다중 경로) 그룹의 구성원에 대한 ID |

| AGGREGATE_INTF_GROUP_ID |

60 |

링크 어그리게이션 그룹(LAG)에 대한 ID |

| MMU_QUEUE_ID |

61 |

패킷이 속한 대기열 ID를 나타냅니다. |

| UNKNOWN_ID_VAL |

254 |

고객에게는 적용되지 않습니다. 주니퍼 내부. |

| RESERVED_ID_VAL |

255 |

고객에게는 적용되지 않습니다. 주니퍼 내부. |

새로운 인라인 모니터링 서비스 구성을 만들거나 기존 구성을 변경할 때, 소프트웨어는 다음 예약된 전송 시간까지 기다리는 대신 데이터 템플릿의 주기적인 플로우 내보내기를 해당 수집기로 즉시 보냅니다.

제한사항 및 주의사항

- IRB 인터페이스가 지원됩니다. Junos OS 릴리스 25.2R1부터 L2 방화벽 필터가 지원됩니다.

- 인스턴스당 8개의 인라인 모니터링 인스턴스와 8개의 수집기만 지원됩니다.

- 플로우 레코드의 길이는 128바이트로 제한됩니다.

- 수집기는 관리 인터페이스뿐만 아니라 루프백 인터페이스 또는 네트워크 인터페이스를 통해 도달할 수 있어야 합니다.

-

데이터와 동일한 라우팅 인스턴스 내에서만 수집기를 구성할 수 있습니다. 다른 라우팅 인스턴스 내에서 수집기를 구성할 수 없습니다.

- 옵션 템플릿 식별자 또는 포워딩 클래스는 구성할 수 없습니다.

- IPFIX 옵션 데이터 레코드 및 IPFIX 옵션 데이터 템플릿은 지원되지 않습니다.

- 기능 프로필은 EX4400 스위치에서 지원되지 않습니다.

- 기능 프로필 구성을 변경하는 경우 디바이스를 재부팅해야 합니다.

- (EX4100 및 EX4100-F만 해당) 인라인 모니터링 인스턴스의 기능 프로필에 혼잡 또는 송신 기능을 구성하는 경우, 해당 인스턴스에서 템플릿에 대한 카운터 프로필을 구성할 수 없습니다.

- (EX4100 및 EX4100-F만 해당) 혼잡 및 송신 기능은 많은 데이터를 수집하기 때문에 인라인 모니터링 인스턴스당 이러한 기능 중 4개 또는 5개만 구성할 수 있습니다.

- (EX4100 및 EX4100-F만 해당) 멀티캐스트 플로우 추적의 경우, 하나의 수신 사본이 여러 개의 송신 사본을 생성할 수 있습니다. 모든 사본은 동일한 항목을 업데이트할 수 있습니다. 따라서 동일한 멀티캐스트 흐름의 모든 복사본에 대한 집계 결과를 추적할 수 있습니다.

라이선스

FBT를 활성화하려면 영구 라이선스를 받아야 합니다. FBT 라이선스가 있는지 확인하려면 운영 모드에서 명령을 실행합니다.show system license

user@host> show system license

License usage:

Licenses Licenses Licenses Expiry

Feature name used installed needed

Flow Based Telemetry 1 1 0 permanent

Licenses installed:

License identifier: XXXXXXXXXXXXXX

License version: 4

Order Type: commercial

Valid for device: XXXXXXXXXXXX

Features:

Flow Based Telemetry - License for activating Flow Based Telemetry

Permanent

EX4100 및 EX4100-F 스위치의 경우 라이선스 S-EX4100-FBT-P가 필요합니다. EX4400 스위치의 경우 라이선스 S-EX-FBT-P가 필요합니다.

드롭 벡터(EX4100 및 EX4100-F만 해당)

FBT는 100개 이상의 삭제 이유를 보고할 수 있습니다. 드롭 벡터는 매우 큰 벡터로, 플로우 레코드에 합리적으로 수용하기에는 너무 큽니다. 따라서 소프트웨어는 드롭 벡터를 16비트 압축 드롭 벡터로 그룹화하고 압축한 다음 해당 드롭 벡터를 플로우 테이블로 전달합니다. 16비트 압축 드롭 벡터는 특정 드롭 벡터 그룹에 해당합니다. 표 2 와 표 3 은 드롭 벡터가 특정 16비트 압축 드롭 벡터를 형성하기 위해 함께 그룹화되는 방법을 설명합니다.

| 그룹 ID | 삭제 이유 |

|---|---|

| 1 | MMU 드롭 |

| 2 | TCAM, PVLAN |

| 3 | DoS 공격 또는 LAG 루프백 실패 |

| 4 | 잘못된 VLAN ID, 잘못된 TPID 또는 포트가 VLAN에 없음 |

| 5 | 스패닝 트리 프로토콜(STP) 포워딩, 브리지 프로토콜 데이터 유닛(BPDU), 프로토콜, CML |

| 6 | 소스 경로, L2 소스 폐기, L2 대상 폐기, L3 비활성화 등입니다. |

| 7 | L3 TTL, L3 헤더, L2 헤더, L3 소스 조회 누락, L3 대상 조회 누락 |

| 8 | ECMP 확인, 스톰 제어, 수신 멀티캐스트, 수신 다음 홉 오류 |

| 그룹 ID | 삭제 이유 |

|---|---|

| 1 | MMU 유니캐스트 트래픽 |

| 2 | MMU WRED(Weighted Random Early Detection) 유니캐스트 트래픽 |

| 3 | MMU RQE |

| 4 | MMU 멀티캐스트 트래픽 |

| 5 | 송신 TTL, stgblock |

| 6 | 송신 필드 프로세서 드롭 |

| 7 | IPMC 드롭 |

| 8 | 송신 QoS(Quality of Service) 제어 하락 |

FBT 구성(EX4100, EX4100-F 및 EX4400 시리즈)

FBT는 인라인 모니터링 서비스를 사용하여 플로우를 생성하고 수집한 후 수집기로 내보내는 플로우별 분석을 지원합니다. 플로우는 인터페이스에서 동일한 소스 IP, 대상 IP, 소스 포트, 대상 포트 및 프로토콜을 갖는 패킷 시퀀스입니다. 각 플로우에 대해 다양한 매개 변수가 수집되어 개방형 표준 IPFIX 템플릿을 사용하여 수집기로 전송되어 플로우를 구성합니다. 플로우에 대한 활성 트래픽이 없으면 구성된 비활성 시간 초과 기간([edit services inline-monitoring template template-name] 계층 수준에서 문 구성flow-inactive-timeout) 이후에 플로우가 만료됩니다. 소프트웨어는 구성된 플로우 내보내기 타이머 간격으로 IPFIX 패킷을 주기적으로 내보냅니다. 관찰 도메인 식별자는 IPFIX 패킷에서 어떤 라인 카드가 수집기로 패킷을 전송했는지 식별하는 데 사용됩니다. 일단 설정되면 소프트웨어는 여기에 설정된 시스템 값을 기반으로 각 라인 카드에 대한 고유 식별자를 도출합니다.

플로우 기반 텔레메트리 구성:

변경 내역 표

기능 지원은 사용 중인 플랫폼과 릴리스에 따라 결정됩니다. 기능 탐색기를 사용하여 플랫폼에서 기능이 지원되는지 확인합니다.

[edit inline-monitoring] 문을

feature-profile name features 사용하여 플로우를 추적할 추가 항목을 구성할 수 있습니다.