MAC認証バイパスを使用したRADIUSサーバーを使用したゲストアクセス

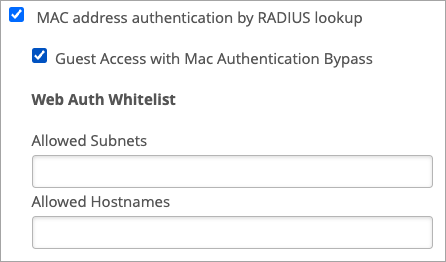

ゲストアクセスにRADIUSベースのポータルを利用する場合は、このオプションを有効にします。

まず、MAB(MAC認証バイパス)を備えたRADIUSサーバーを使用したゲストアクセスのフローについて理解します。次に、WLANを設定します。最後に、認証ポリシーと認証プロファイルの追加のRADIUS設定を行います。

MAC認証バイパスを使用したRADIUSサーバーを使用したゲストアクセスのフロー

WLANはジュニパーMistで作成され、MABはRADIUSルックアップを使用して実行されます。

クライアントがこのWLANに関連付けると、そのMACアドレスがACCESS_REQUESTを使用してRADIUSサーバーに送信されます。

サーバーはデータベースで MACアドレスを探します。

クライアントがデータベースに見つからない場合、はリダイレクトURLを含むACCESS_ACCEPTをジュニパー Mist APに送り返し、フローはステップ4に進みます。

クライアントがデータベースに見つかった場合、フローはステップ 10 に進みます。

クライアントには、BOOTP、DNS、RADIUSサーバーへのアクセスを含むネットワークへのアクセスが制限されます。

クライアントがIPを受信した後、APはWebソケットを開き、クライアントから開始されたHTTPトラフィックをリッスンします。

トラフィックは傍受され、RADIUSサーバーから送信されたリダイレクトURLで応答されます。

クライアントは指定されたURLにリダイレクトされます。設定したポリシーに基づいて、スポンサー付きポータル、自己登録ポータル、またはホットスポットポータルである可能性があります。

クライアントが必要な情報を提供すると、クライアントの MACアドレスがデータベースにインストールされ、クライアントを再認証するためのCoA(Change of Authorization)リクエストが発行されます。

CoA リクエストを受信すると、AP はリクエストを確認し、ステップ 2 と同じACCESS_REQUESTを送り返します。

クライアントは RADIUS サーバー データベースで使用でき、URL リダイレクトの制限なしに ACCESS-ACCEPT が提供され、クライアントは設定済みのポリシーに基づいてネットワークに接続できます。

WLAN設定

RADIUSの設定

認証フローをサポートするようにRADIUSポリシーとプロファイルを設定します。

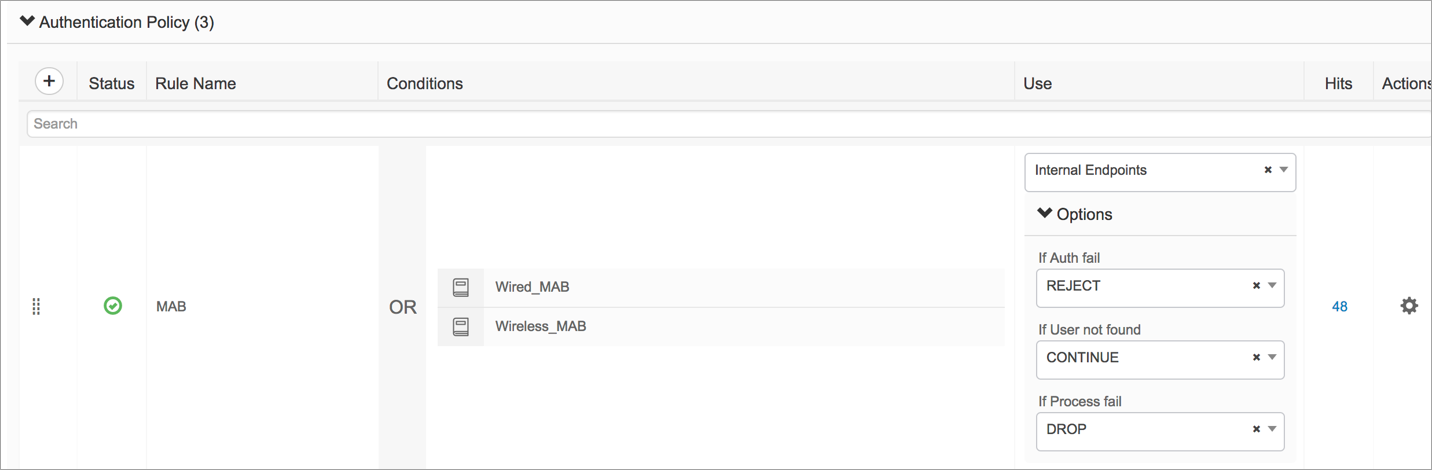

認証ポリシー—データベースにユーザーが見つからない場合に「続行」するように認証ポリシーを設定します。これにより、クライアントはIPを取得し、リダイレクト状態にすることができます。

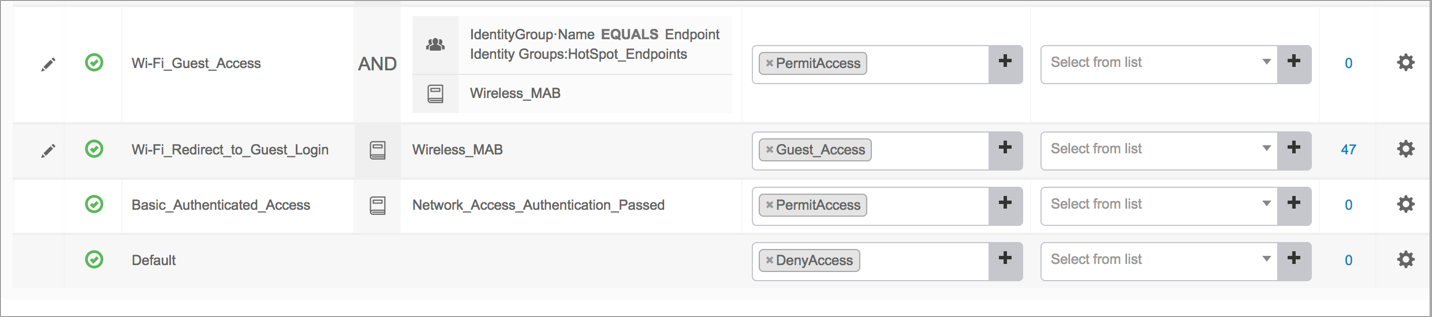

承認ポリシー: ゲストアクセスフローのプロセス中にヒットする2つのポリシーを設定します。

最初のポリシーは Wi-Fi_Redirect_to_Guest_Loginで、RADIUSサーバーがリクエストを受信したときに適用されます。このポリシーは、クライアントへの部分的なアクセスを提供します。(フローの手順2-3を参照してください)。

2つ目のポリシーは Wi-Fi_Guest_Accessで、CoAリクエストが正常に完了した時点で適用されます。このポリシーは、クライアントにフルアクセスを提供します。(フローの手順9〜10を参照してください)。

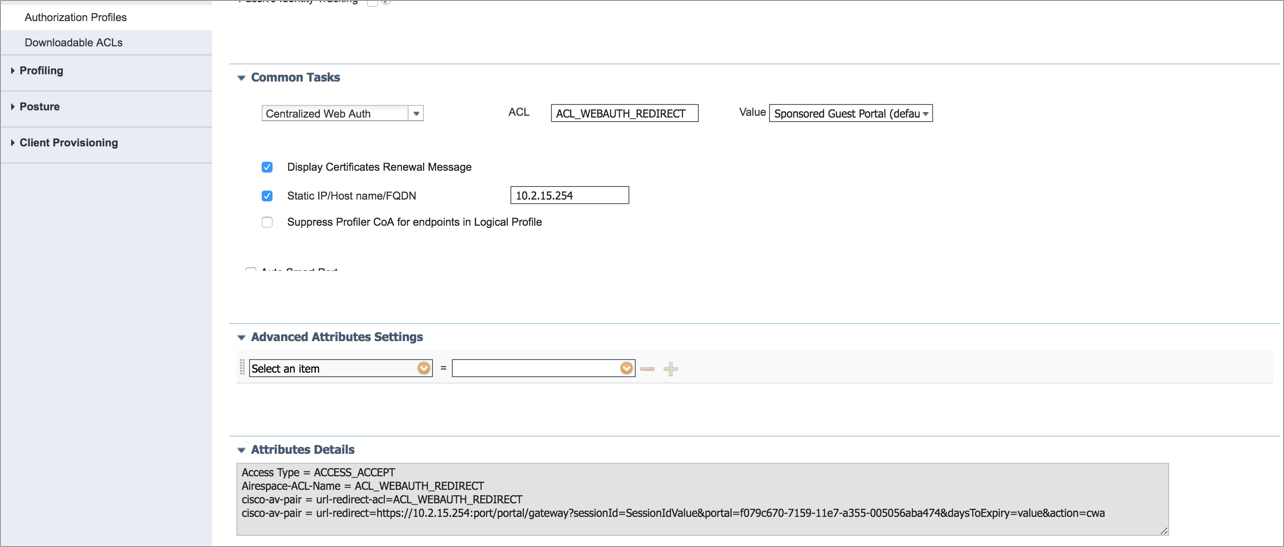

認証プロファイル: 以下の例に示すように、RADIUS認証ポリシーを設定します。このポリシーは、フローのステップ6〜7のリダイレクトURLを提供します。