このページの内容

ジュニパーセキュアエッジでセキュアエッジコネクタを設定する(手動プロビジョニング)

このワークフローに従って、ジュニパー®セキュアエッジを手動でプロビジョニングするワークフローのすべてのステップをサポートします。

ジュニパー Mist™ クラウドは、ジュニパー® Secure Edge と連携し、Secure Edge コネクタ機能を使用してエッジデバイスからのトラフィック検査を実行します。この機能により、WANエッジデバイスとして導入されたジュニパー®セッションスマート™ ルーターは、トラフィックの一部をジュニパーセキュアエッジに送信して検査することができます。

Secure Edgeの機能はすべてJuniper Security Director Cloudによって管理されており、ジュニパーのシンプルでシームレスな管理エクスペリエンスがシングルユーザーインターフェイス(UI)で提供されます。

詳細については、「 ジュニパーセキュアエッジ」を参照してください。

構成の概要

このタスクでは、トラフィックがインターネットに到達する前に、スポークまたはハブデバイスのLAN側からSecure Edgeにインターネットバウンドトラフィックを送信して検査します。

Secure Edgeによるトラフィックインスペクションを実行するには:

-

Juniper Security Director Cloudで、Secure Edgeのサービスロケーション、IPsecプロファイル、サイト、ポリシーを作成して設定します。これらは、WANエッジデバイスにセキュリティサービスと接続を提供するクラウドベースのリソースです。

-

Mist Cloudで、LANネットワークに接続するWANエッジデバイス(セッションスマートルーターまたはSRXシリーズファイアウォール)を作成して設定します。これらは、支社/拠点やキャンパスにルーティング、スイッチング、SD-WAN機能を提供する物理デバイスです。

-

Mist WAN-Edgeで、WANエッジデバイスをサービスロケーションに接続するWANエッジトンネルを作成して設定します。これらは、Secure Edgeで検査する必要があるトラフィックに安全で信頼性の高いトランスポートを提供するIPsecトンネルです。

-

Mist Cloudで、WANエッジデバイスに対応するサイトまたはデバイスプロファイルにSecure Edgeトンネルを割り当てます。これにより、定義されたデータポリシーやその他の一致基準に基づいて、LANネットワークからSecure Edgeクラウドへのトラフィックステアリングが可能になります。

次の表のトピックでは、ジュニパー Mist™クラウドでSecure Edgeのクラウドベースのセキュリティを使用するために必要な概要情報を示しています。

| ステップ | タスク | 説明 |

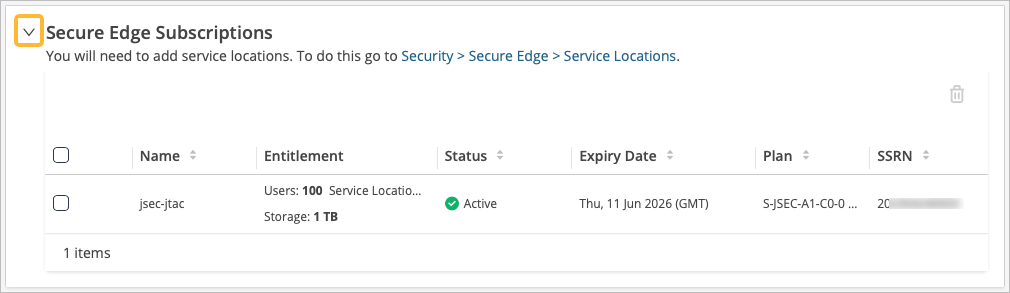

| 1 | Juniper Security Director Cloudにアクセスしてアクティブなサブスクリプションを確認する | Juniper Security Director Cloudにアクセスし、組織アカウントに移動し、Secure Edgeサブスクリプションを確認します。サブスクリプションでは、導入向けにSecure Edgeサービスを設定できます。 |

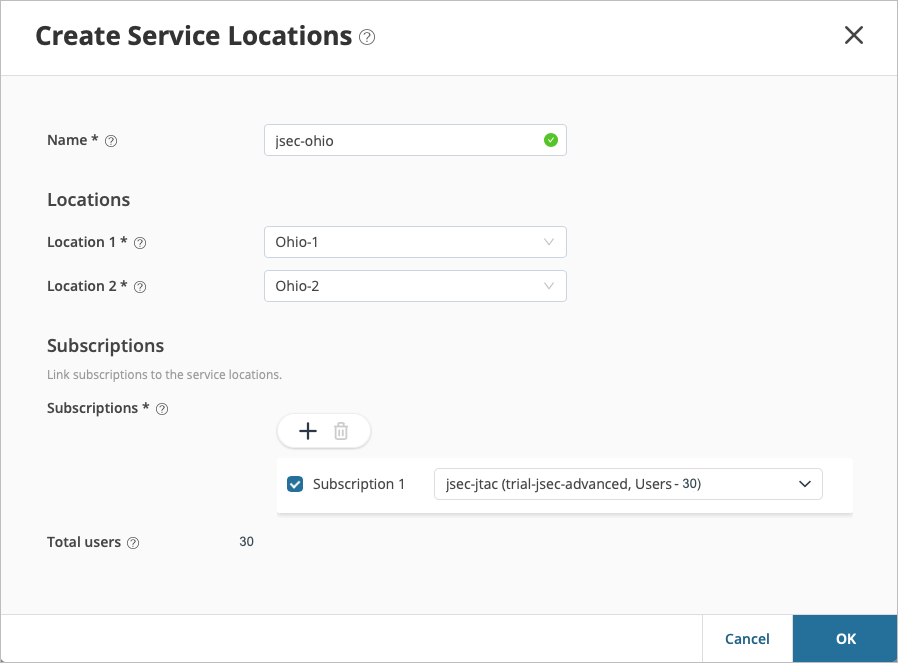

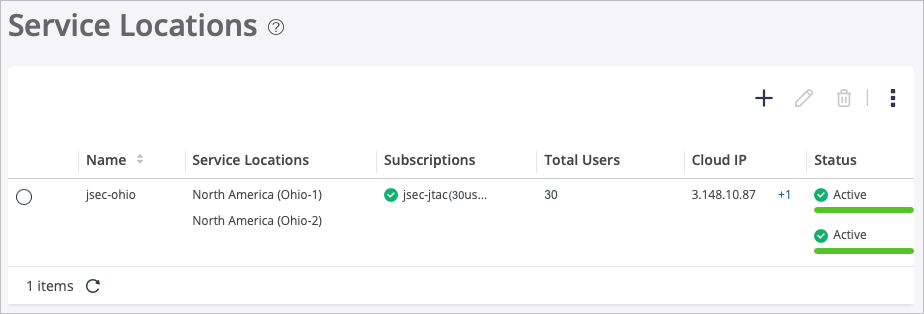

| 2 | Juniper Security Director Cloudでサービスロケーションを設定する | サービスロケーションを作成します。ここで、vSRXベースのVPNゲートウェイが、異なるネットワーク間のセキュアな接続を作成します。 |

| 3 | Juniper Security Director Cloudでデバイス証明書を生成する | ジュニパー Secure Edge のデジタル証明書を生成して、Secure Edge とユーザー エンドポイント間のセキュアな通信を確立します。 |

| 4 | Juniper Security Director CloudでIPsecプロファイルを作成する | IPsecプロファイルを作成して、ジュニパーネットワーク上のWANエッジデバイス間の通信のためのIPsecトンネルMist Secure Edgeインスタンスクラウド確立します。 |

| 5 | Juniper Security Director Cloudでサイトを作成する | WANエッジデバイス(セッションスマートルーターまたはSRXシリーズファイアウォール)をホストするサイトを作成します。デバイスからのトラフィックは、検査のためにセキュアなトンネルを介してSecure Edgeインスタンスに転送されます。 |

| 6 | Juniper Security Director CloudにSecure Edgeポリシーを展開する | サイトから発信されるトラフィック、またはサイトを宛先とするトラフィックに対するセキュリティルールとアクションを定義するポリシーを設定します。 |

| 7 | Juniper Security Director Cloudに適用するIPsecトンネル設定パラメータを取得する | サービスロケーションのIPまたはホスト名、IPsecプロファイル名、事前共有キーなどの詳細を書き留めます。ジュニパーMist側からIPsecトンネルを設定するには、これらの詳細が必要です。 |

| 8 | Juniper Mist CloudポータルでSecure Edge Connectorを作成する | ジュニパー Mist クラウドポータルで Secure Edge コネクタを作成します。このタスクでは、トンネルのMistクラウド側での設定を完了し、Mistが管理するWANエッジデバイスとSecure Edgeインスタンスの間にIPsecトンネルを確立します。 |

| 9 | アプリケーションポリシーの変更 | 新規作成するか、既存のアプリケーションポリシーを変更し、一元的なアクセスのためにハブを経由するのではなく、Juniper Security Director Cloudを介してWANエッジデバイスからインターネットにトラフィックを送信します。 |

| 10 | 設定の確認 | 次で確立されたIPsecトンネルをチェックインして、設定が機能していることを確認します。

|

始める前に

-

ジュニパーSecure® Edgeサブスクリプションの要件について読む。 「ジュニパーのSecure Edgeサブスクリプションの概要」を参照してください。

-

Juniper Security Director Cloudポータルにアクセスするための前提条件を満たしていることを確認します。前提条件を参照してください。

- Secure Edgeテナントを作成します。Secure Edgeテナントの作成を参照してください。

- Juniper Mist CloudのWANエッジデバイスとして導入されたセッションスマートルーターまたはSRXシリーズファイアウォールを採用し、設定していることを前提としています。

Juniper Security Director Cloudにアクセスしてアクティブなサブスクリプションを確認する

ジュニパー Secure Edgeのテナントは、Juniper Security Director CloudポータルにアクセスしてSecure Edgeサービスを管理するために作成する組織アカウントです。テナントは、一意の電子メールアドレスとサブスクリプションプランに関連付けられています。テナントは複数のサービスロケーションを持つことができます。これらは、組織のパブリッククラウドでホストされているvSRXベースのVPNゲートウェイです。

テナントは、エンドユーザーの接続ポイントとなる1つ以上のサービスロケーションを持つことができます。テナントを作成するには、Juniper Security Director Cloudのアカウントが必要です。詳細については、「 Secure Edgeテナントの作成 」を参照してください。

Juniper Security Director CloudポータルでSecure Edgeテナントを作成したら、ポータルにアクセスしてサブスクリプションを確認します。

Juniper Security Director Cloudにアクセスしてアクティブなサブスクリプションを確認するには:

サービスロケーションの設定

Juniper Security Director Cloudのアクティブなライセンスがあることを確認したら、サービスの場所を設定します。このステップは、セッションスマートルーター用のSecure Edgeコネクタを設定する際の最初のメインタスクです。

Juniper Security Director Cloudのサービスロケーションは、POP(ポイントオブプレゼンス)とも呼ばれ、クラウドロケーション内のジュニパーセキュ®アエッジインスタンスを表します。サービスロケーションは、オンプレミスユーザーとローミングユーザー両方の接続(アクセス)ポイントです。

サービスロケーションとは、vSRXがパブリッククラウドサービスを使用して異なるネットワーク間の安全な接続を作成する場所です。パブリックIPアドレス(テナントおよびサービスロケーションごとに一意)は、以下の目的で使用されます。

-

支社/拠点デバイスとJuniper Security Director Cloudの間にIPsecトンネルを設定します。

-

宛先がインターネット上にある場合、トラフィックを一元的に分散します。

Juniper Security Director Cloudでサービスロケーションを設定するには:

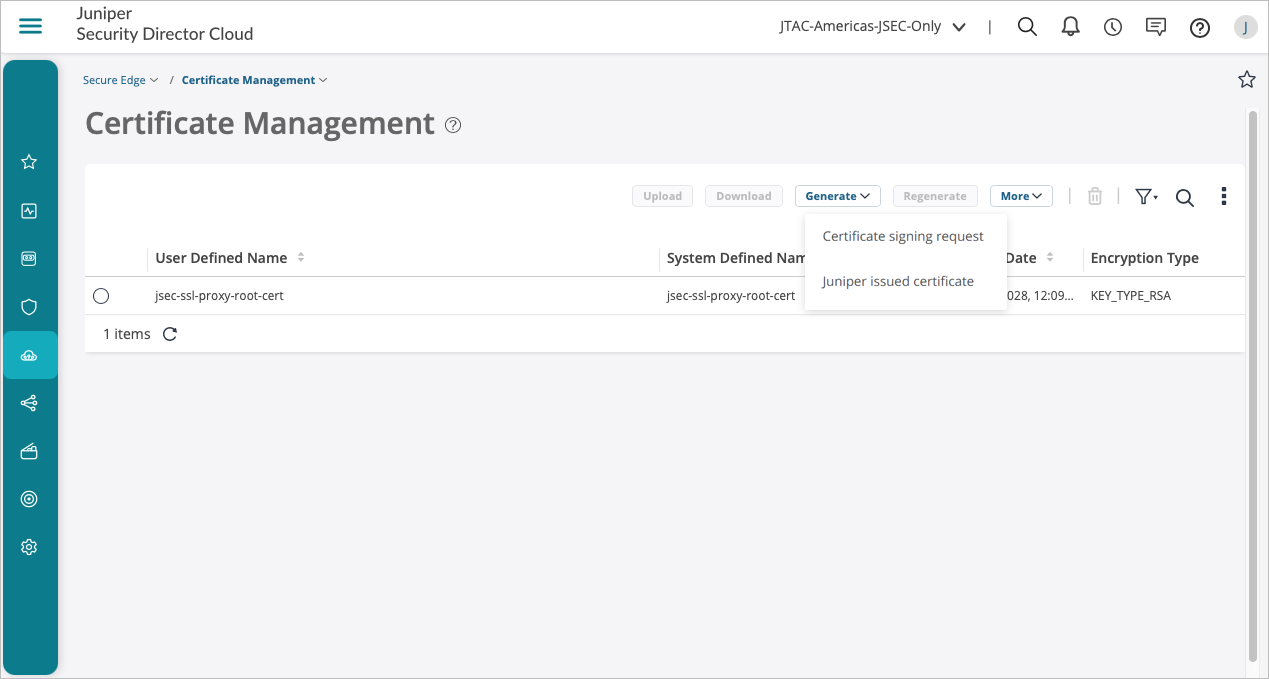

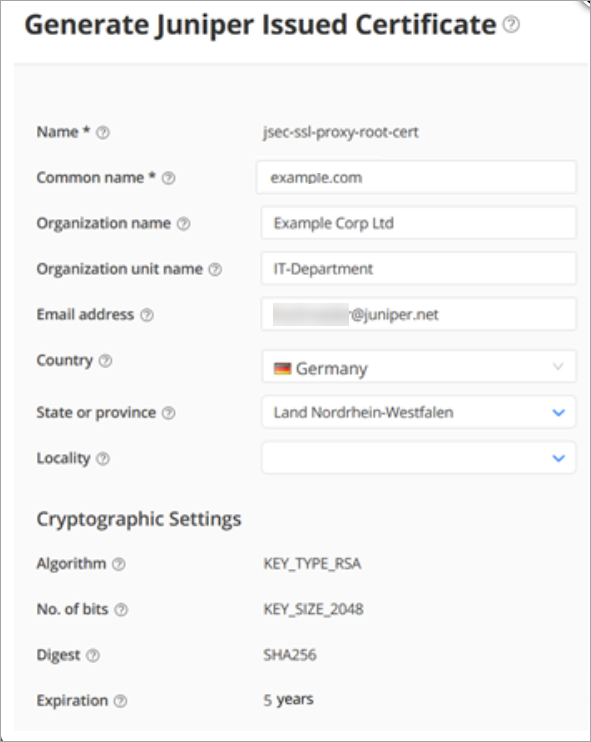

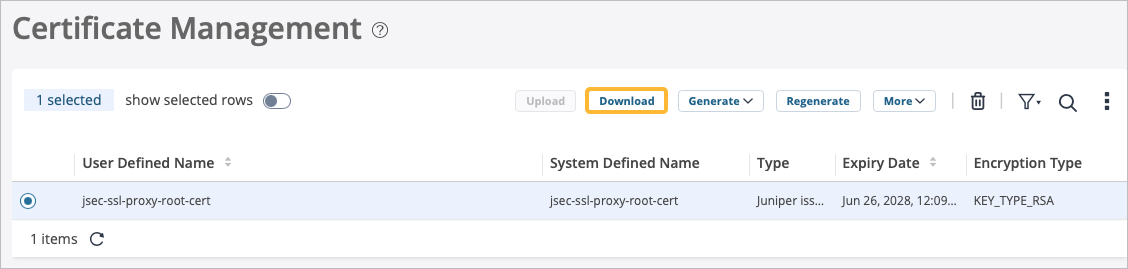

Juniper Security Director Cloudでデバイス証明書を生成する

Juniper Security Director Cloudでサービスロケーションを設定したので、デバイス証明書を生成してネットワークトラフィックを保護します。

トランスポート層セキュリティ/セキュアソケット層(TLS/SSL)証明書を使用して、セキュアエッジデバイスとWANエッジデバイス間のセキュアな通信を確立します。SSLプロキシを使用するには、ネットワーク上のすべてのクライアントブラウザが、ジュニパーネットワークスおよびSRXシリーズファイアウォールで署名された証明書を信頼する必要があります。

Juniper Security Director Cloudでは、証明書を生成するために以下の選択肢があります。

-

新しい証明書署名要求(CSR)を作成すると、独自の認証機関(CA)がCSRを使用して新しい証明書を生成できます。

-

ジュニパーネットワークスに証明書を作成してもらうオプションを選択します。

このトピックでは、TLS/SSL証明書を生成する方法について説明します。証明書をインポートして使用する方法は、会社のクライアント管理要件によって異なり、このトピックの範囲外です。

Juniper Security Director Cloudでデバイス証明書を生成するには:

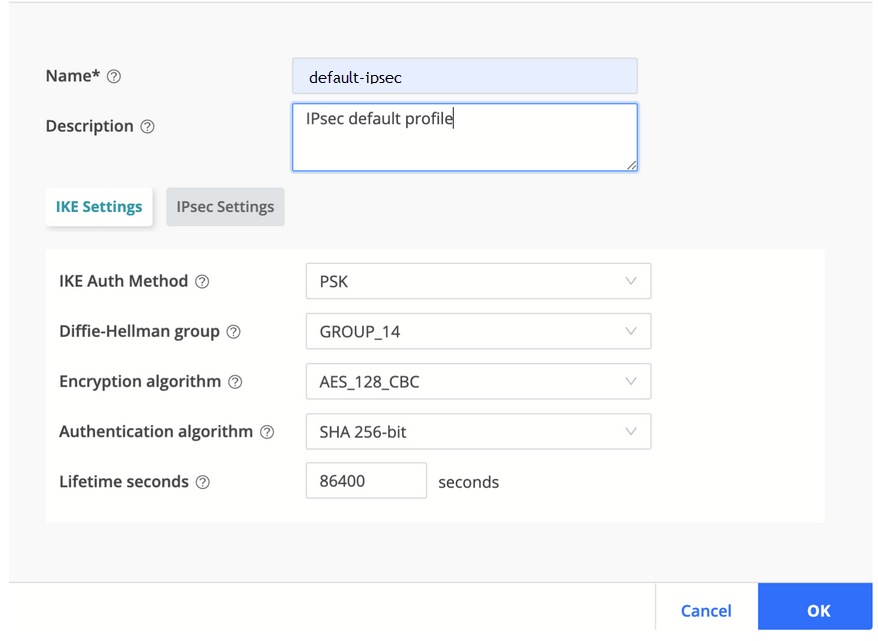

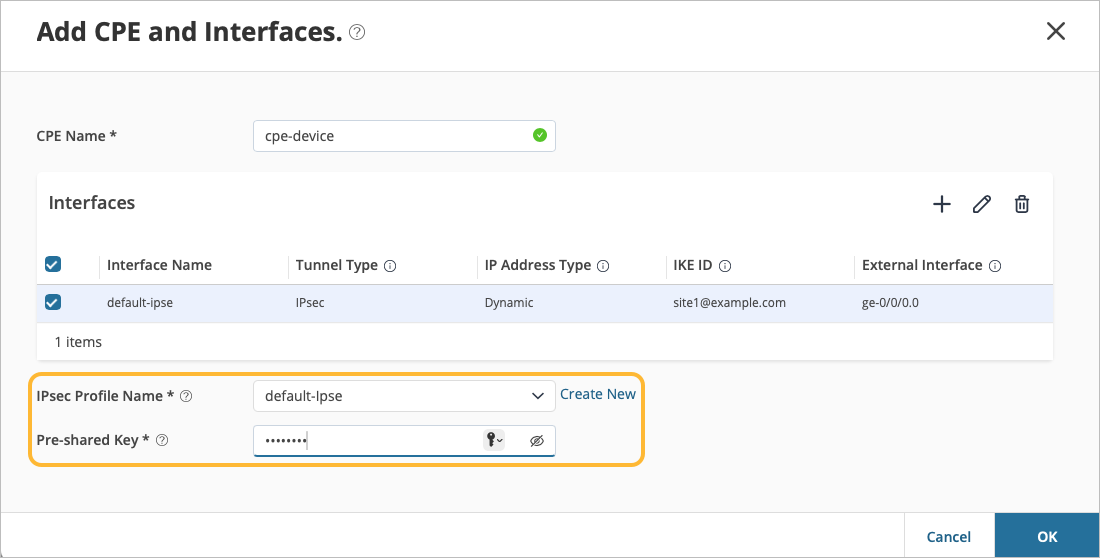

Juniper Security Director CloudでIPsecプロファイルを作成する

証明書を生成してSecure EdgeデバイスとWANエッジデバイス間の安全な通信を確立したら、IPsecプロファイルを作成する準備が整います。

IPsecプロファイルは、ジュニパーMist™クラウドネットワーク上のWANエッジデバイスがSecure Edgeインスタンスと通信を開始したときにIPsecトンネルが確立されるパラメーターを定義します。

Juniper Security Director CloudでIPsecプロファイルを作成するには:

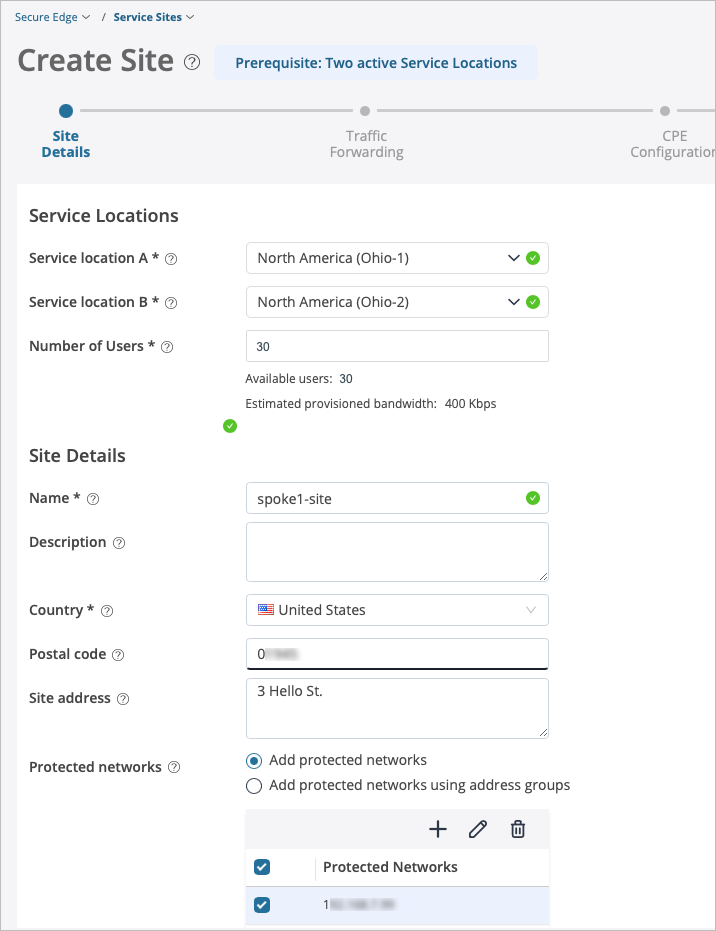

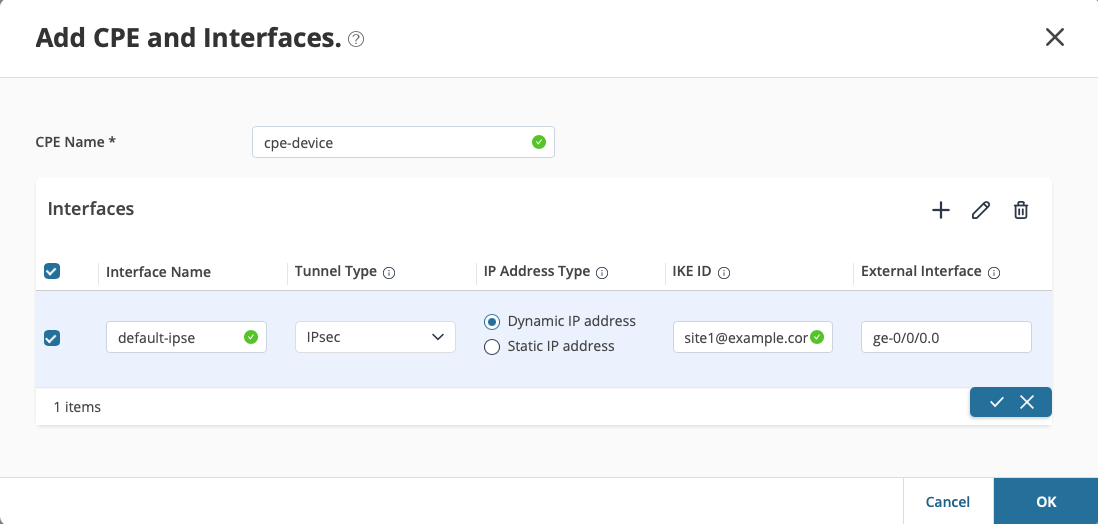

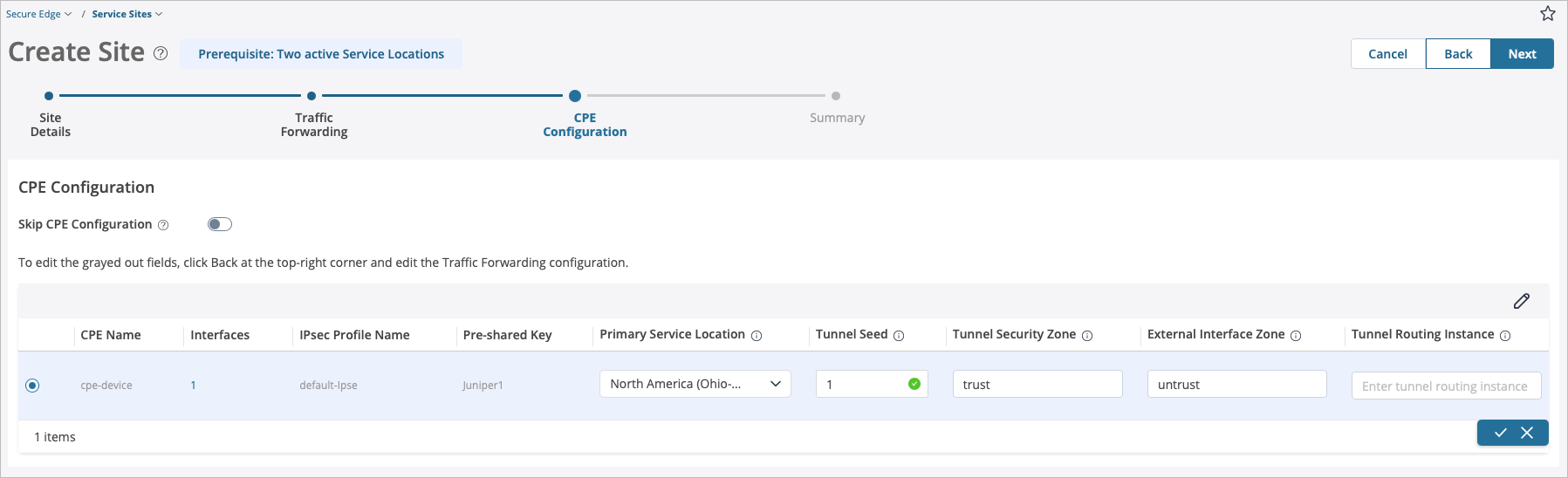

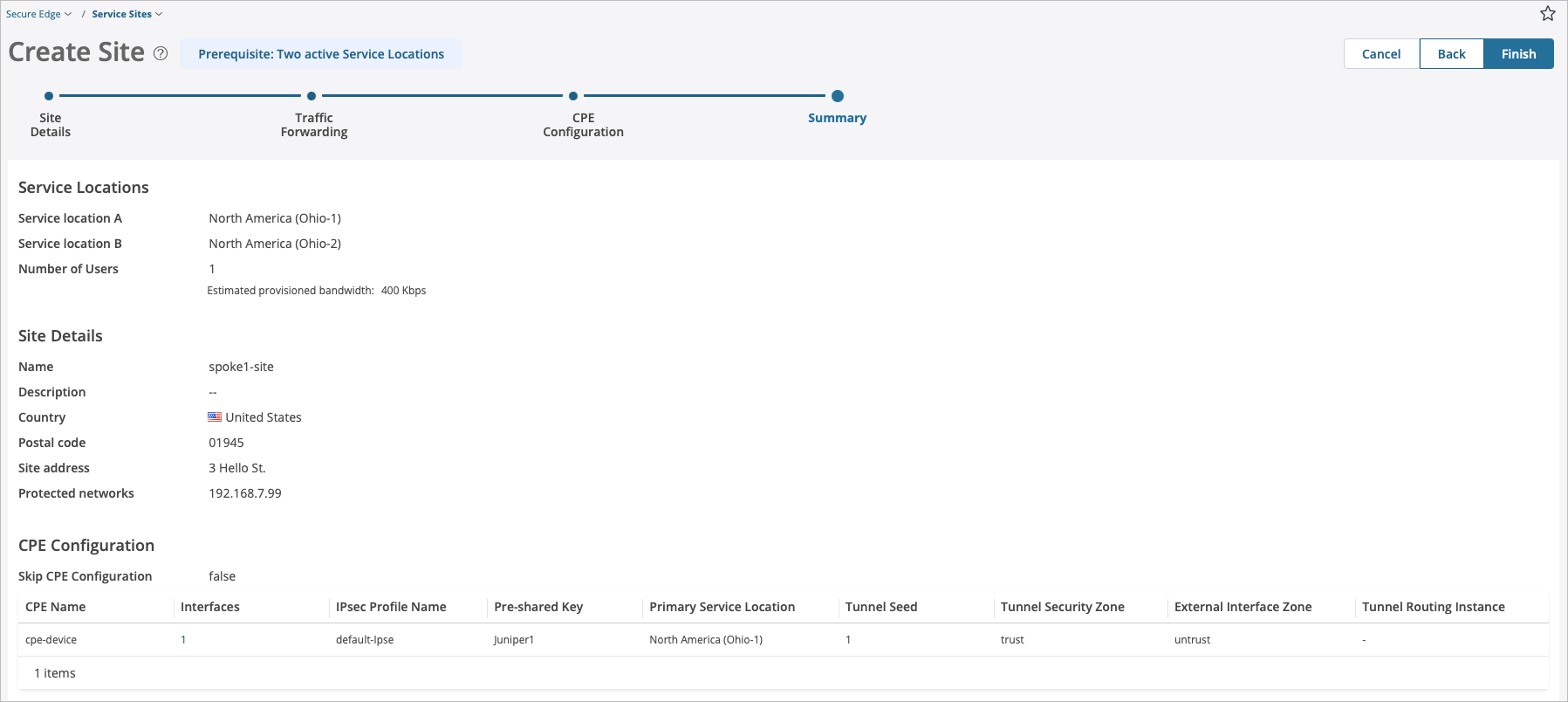

ジュニパーセキュアエッジクラウドでサイトを作成する

これでIPsecプロファイルが作成されました。これらのプロファイルは、ジュニパー Mist™ クラウドネットワーク上のWANエッジデバイスとSecure Edgeインスタンス間のIPsecトンネルのパラメーターを定義します。

この時点で、Juniper Security Director Cloudにサイトを作成する必要があります。サイトは、WANエッジデバイスをホストする場所を表します。WANエッジデバイスからのトラフィックは、セキュアなトンネルを介してセキュアエッジインスタンスに転送され、セキュアエッジクラウドサービスによって検査および適用されます。

サイトのWANエッジデバイスから、GRE(汎用ルーティングカプセル化)またはIPsecトンネルを介して、顧客サイトからのインターネットバウンドトラフィックの一部または全部をジュニパーセキュアエッジクラウドに転送するように設定できます。

支社/拠点でステートフルファイアウォールを使用する場合、重複する支社/拠点アドレスは、Secure Edge内の同じPOPにはサポートされません。これらの重複するIPへのリバースパストラフィックは、すべての接続で等価コストマルチパス(ECMP)を使用してルーティングされます。トラフィックは、トラフィック発信元のインターフェイスへのセッション単位のルーティングではなく、ECMPを使用してルーティングされます。サイトに保護されたネットワークを設定するときは、ECMPを介したリバースパストラフィックを検討してください。

Juniper Security Director Cloudでサイトを作成するには:

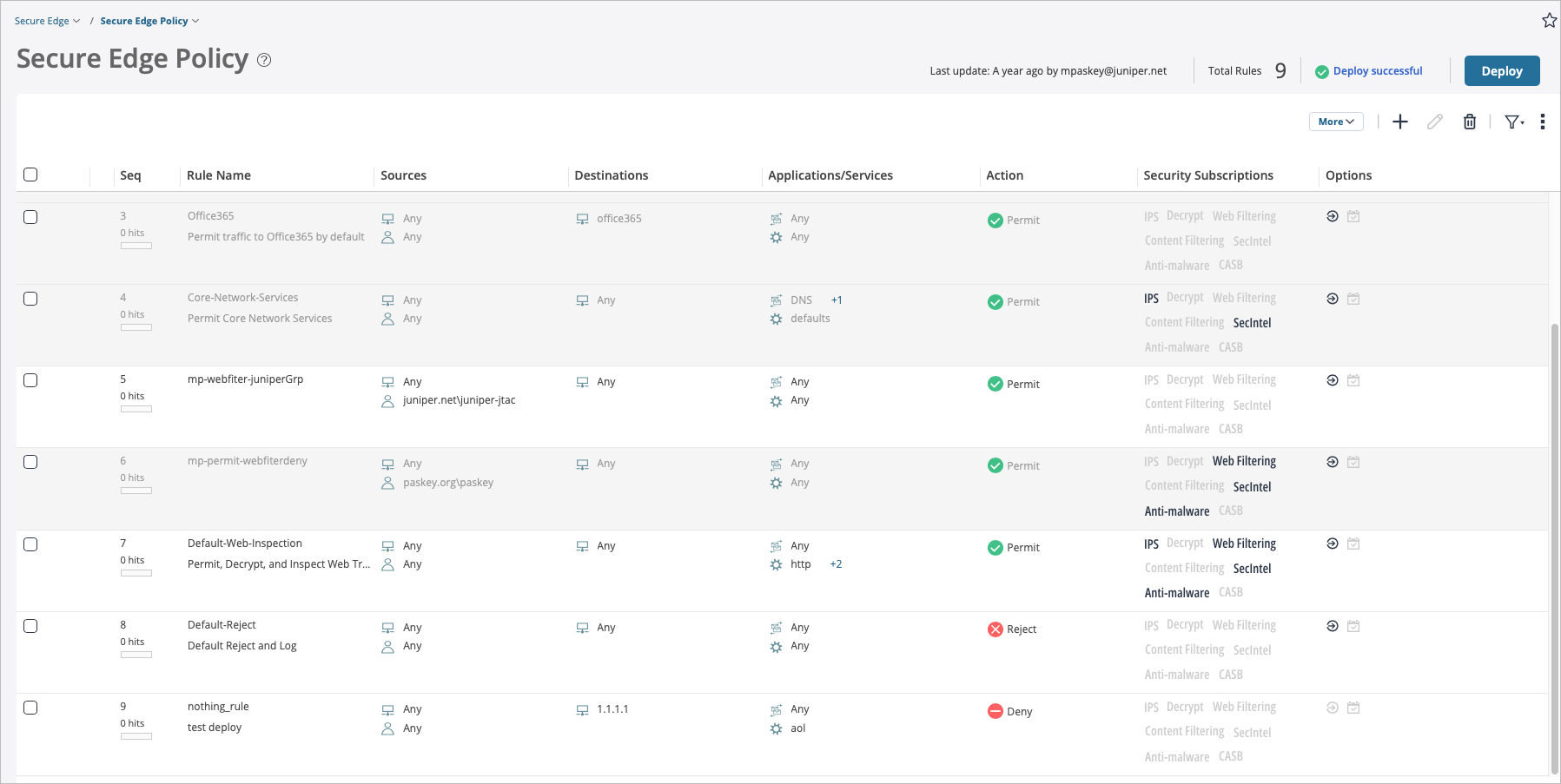

Juniper Security Director CloudにSecure Edgeポリシーを展開する

Juniper Security Director Cloudにサイトを作成したので、次は1つ以上のジュニパー® Secure Edgeポリシーを展開します。

Secure Edgeポリシーは、ネットワークがトラフィックをルーティングする方法を指定します。デフォルトでは、新しいテナントを作成すると、Security Director Cloudは事前定義されたルールを含むSecure Edgeポリシールールセットを作成します。

デフォルトのルールセットを変更しない場合でも、 展開オプションを使用して サービスロケーションでルールを読み込む必要があります。

Juniper Security Director CloudにSecure Edgeポリシーを展開するには:

Juniper Security Director Cloudに適用するIPsecトンネル設定パラメータを取得する

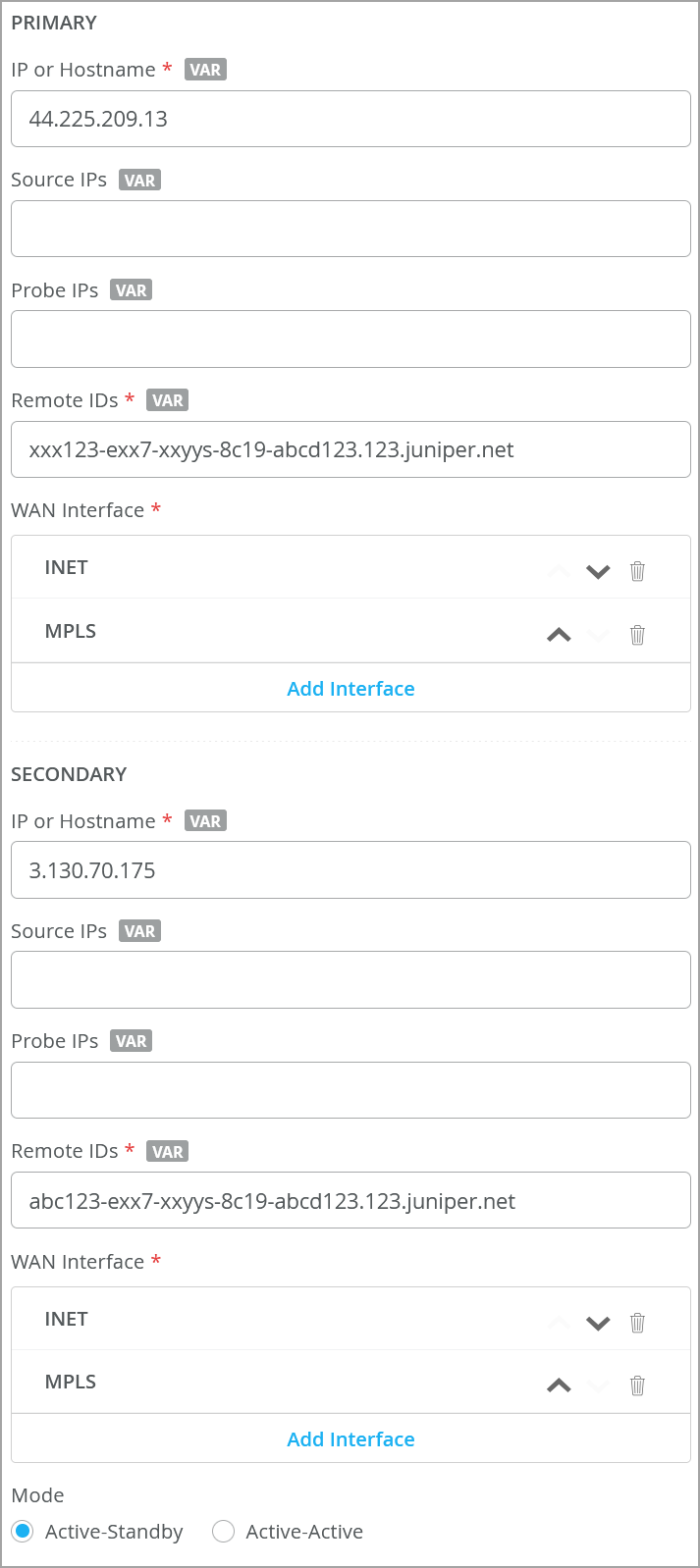

前述のタスクでは、Secure EdgeでIPsecトンネルを設定するためのいくつかのアクションを完了しジュニパー Juniper Security Director CloudにSecure Edgeポリシーを展開しました。Security Director Cloudの最後のステップは、各サイトの構成データを収集することです。これらの詳細は、IPsecトンネルを設定するためのジュニパー MistクラウドでSecure Edgeコネクタの設定(ジュニパー Mist™ポータルでSecure Edgeコネクタを作成)を完了するために必要です。このステップでは、作成したサイトの詳細をメモします。

Juniper Security Director Cloudとジュニパーの間で同期するための自動設定プッシュMistクラウドオプションは使用できません。

Juniper Security Director Cloudに適用するIPsecトンネル設定パラメーターを取得するには:

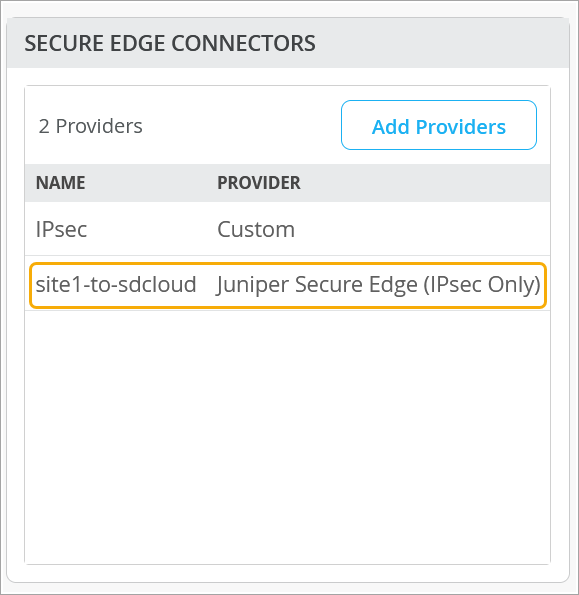

ジュニパー MistポータルでSecure Edge Connectorを作成する

ジュニパーMist™でセッションスマートルーターまたはSRXシリーズファイアウォール用のSecure Edgeコネクタを設定するという最終目標のほぼ半分まで進みました。

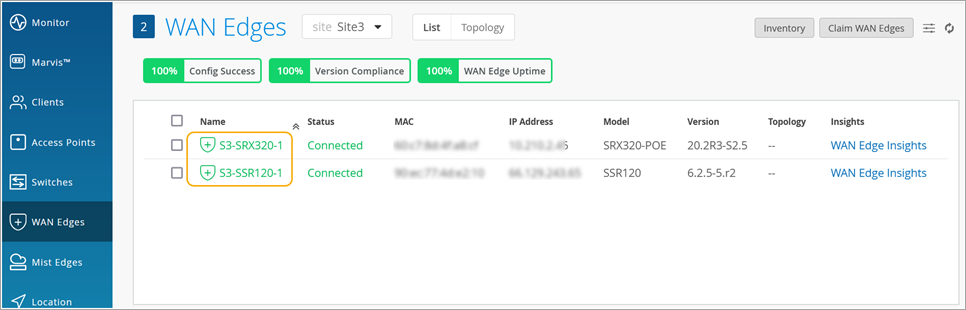

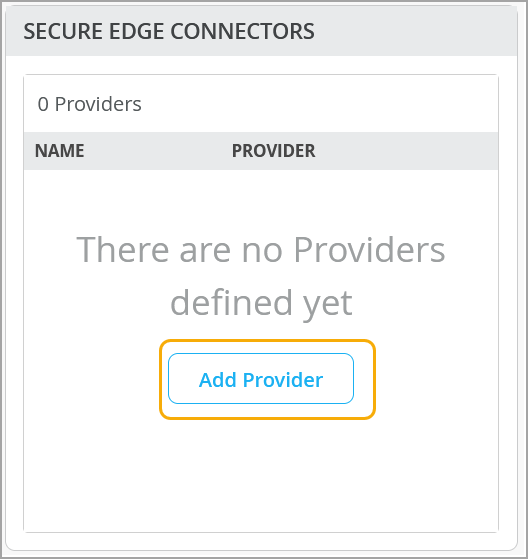

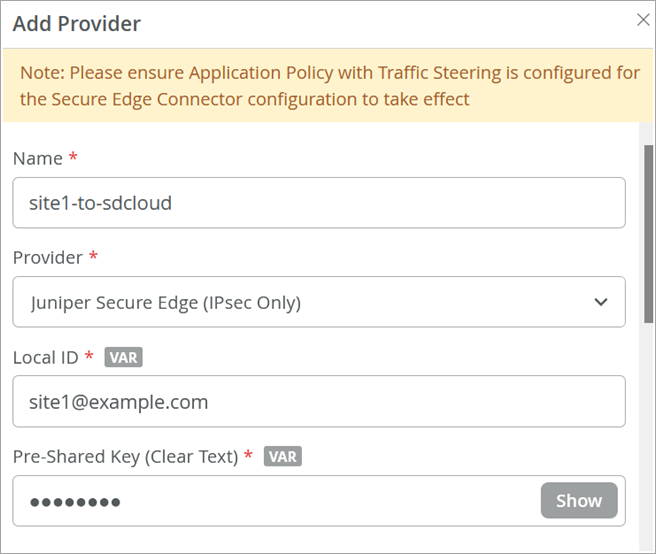

Secure Edgeコネクタは、ジュニパーMistポータルで作成します。このタスクでは、トンネルのMist クラウド側での設定を完了し、Mistが管理するWANエッジデバイスとSecurity Director Cloudの間にIPsecトンネルを確立します。コネクタを作成する前に、サイトに WAN エッジ デバイスが展開されていることを確認します。

ジュニパー MistポータルでSecure Edgeコネクタを作成するには:

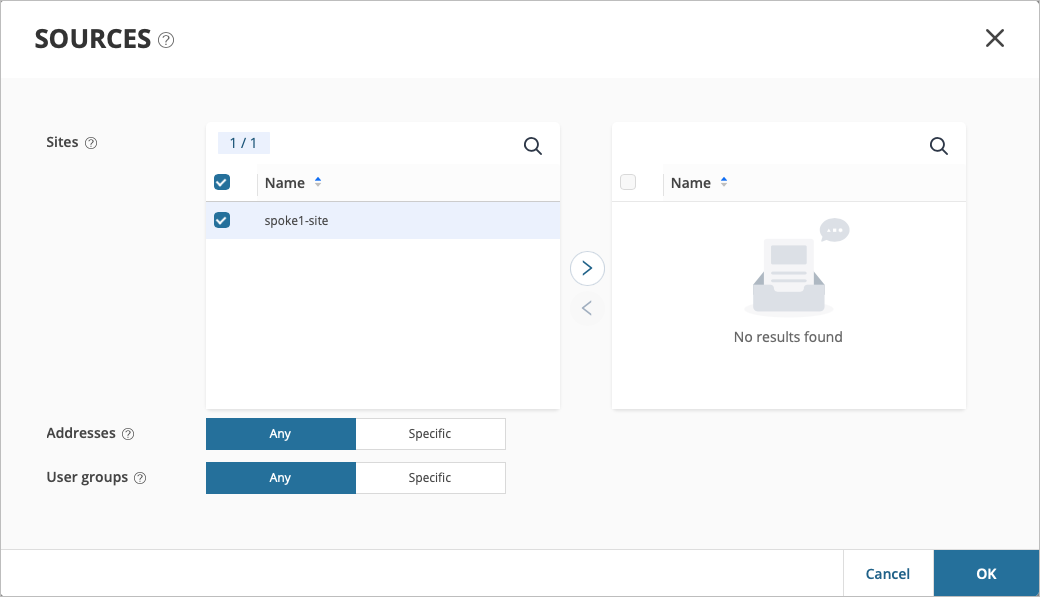

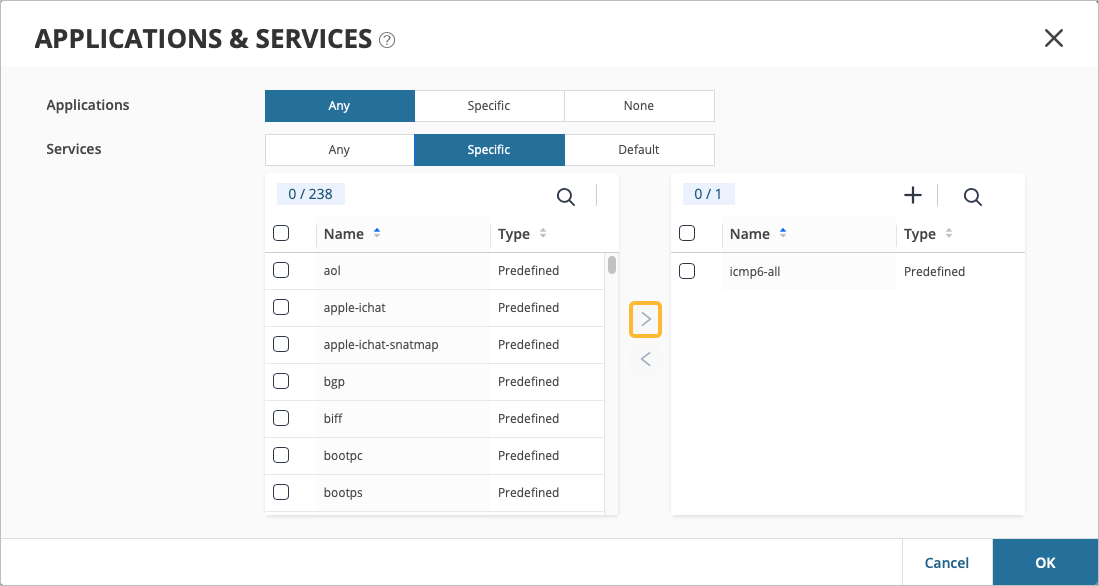

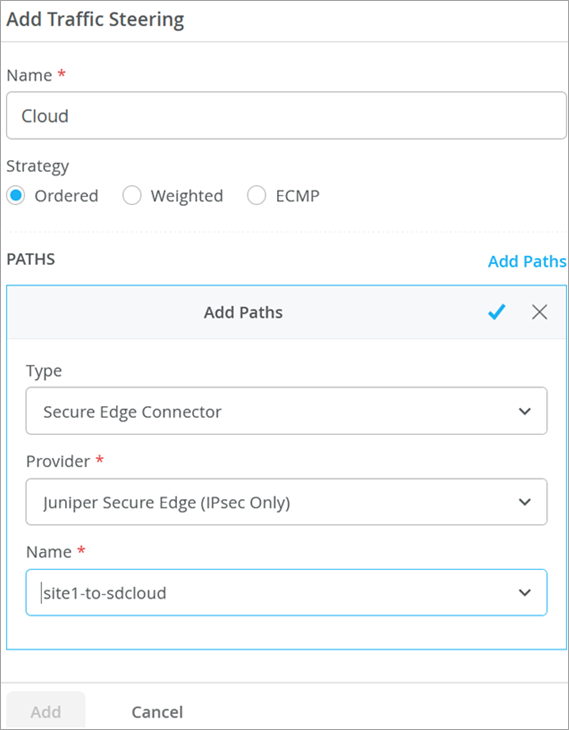

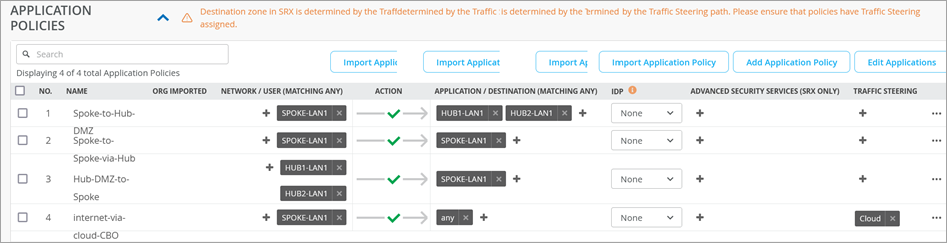

アプリケーションポリシーの変更

ジュニパー Mist™ クラウドポータルでSecure Edgeコネクタを作成したら、次のステップはブランチデバイス上のアプリケーションポリシーを変更することです。例えば、スポークデバイスからハブデバイスへのトラフィックを許可できます。VPNトンネル内のスポークデバイスから別のスポークデバイスへのトラフィックを許可することもできます。その後、中央ブレイクアウトのためにスポークからハブにトラフィックを送信する代わりに、スポークからJuniper Security Director Cloudを介してインターネットにトラフィックを送信できます。

以下の手順を使用して、設定が機能していることを確認します。

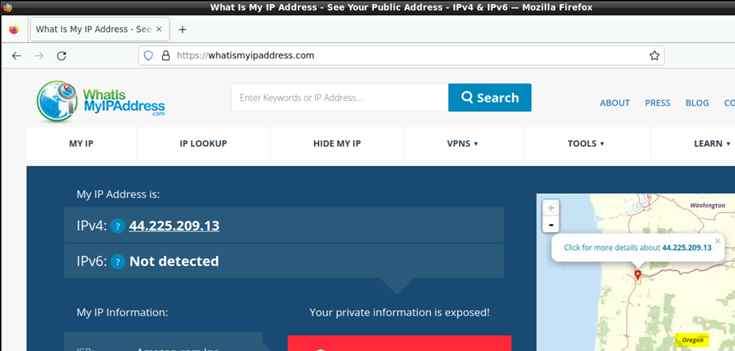

設定の確認

設定を確認するには: