Intégrer Microsoft Entra ID en tant que fournisseur d’identité

Suivez ces étapes pour comprendre les options d’Entra ID, ajouter Mist en tant que nouvel enregistrement dans Entra ID et ajouter votre fournisseur d’identité à votre organisation Juniper Mist.

Microsoft Azure Active Directory (Azure AD), désormais connu sous le nom de Microsoft Entra ID, est une solution de gestion des identités et des accès. Avec Juniper Mist Access Assurance, vous pouvez intégrer un service d’authentification à Entra ID en utilisant OAuth pour effectuer :

- Authentification des utilisateurs avec protocole d’authentification extensible – TLS tunnelisé (EAP-TTLS)

- Effectue une authentification déléguée, c’est-à-dire vérifie le nom d’utilisateur et le mot de passe à l’aide d’OAuth.

- Récupère les informations d’appartenance aux groupes d’utilisateurs pour prendre en charge les stratégies d’authentification basées sur cette identité utilisateur.

- Obtient l’état (actif ou suspendu) d’un compte utilisateur.

- Autorisation utilisateur avec le protocole d’authentification extensible - Sécurité de la couche de couche transport (EAP-TLS) et EAP-TTLS

- Récupère les informations d’appartenance aux groupes d’utilisateurs pour prendre en charge les stratégies d’authentification basées sur cette identité utilisateur.

- Obtient l’état (actif ou suspendu) d’un compte utilisateur

-

EAP-TTLS avec protocole d’authentification par mot de passe (PAP)

- Effectue l’authentification déléguée, c’est-à-dire vérifie le nom d’utilisateur et le mot de passe à l’aide d’OAuth ou d’informations d’identification de mot de passe du propriétaire des ressources (ROPC).

- Récupère les informations d’appartenance aux groupes d’utilisateurs pour prendre en charge les stratégies d’authentification basées sur cette identité utilisateur.

- Obtient l’état (actif ou suspendu) d’un compte utilisateur

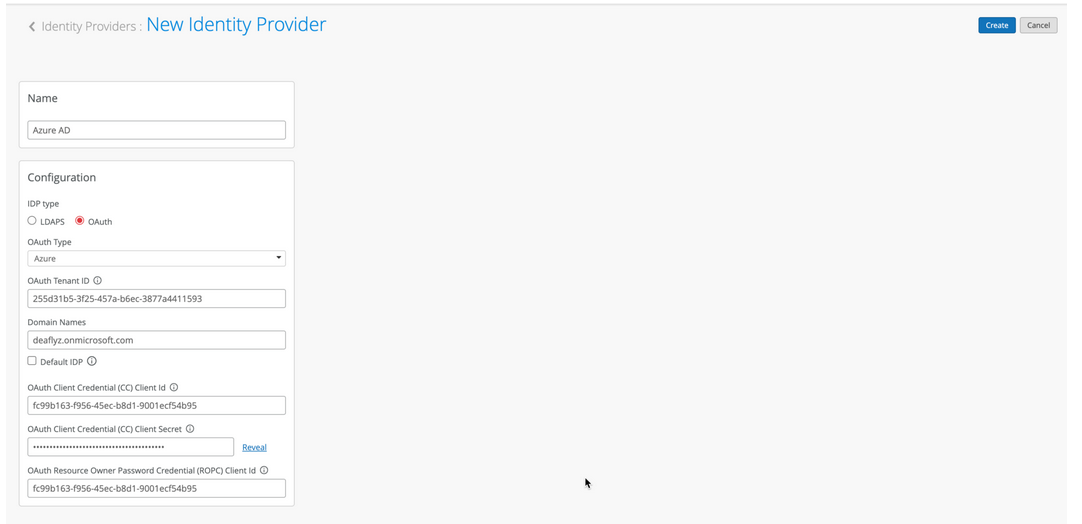

Configuration dans le portail Entra ID

Pour intégrer Entra ID à Juniper Mist Access Assurance, vous avez besoin de l’ID client, de la clé secrète client et de l’ID locataire, qui sont des valeurs générées par le portail Entra ID.

Les captures d’écran des applications tierces sont correctes au moment de la publication. Nous n’avons aucun moyen de savoir quand ou si les captures d’écran seront exactes à l’avenir. Veuillez vous référer au site Web tiers pour obtenir des conseils sur les modifications apportées à ces écrans ou aux workflows impliqués.

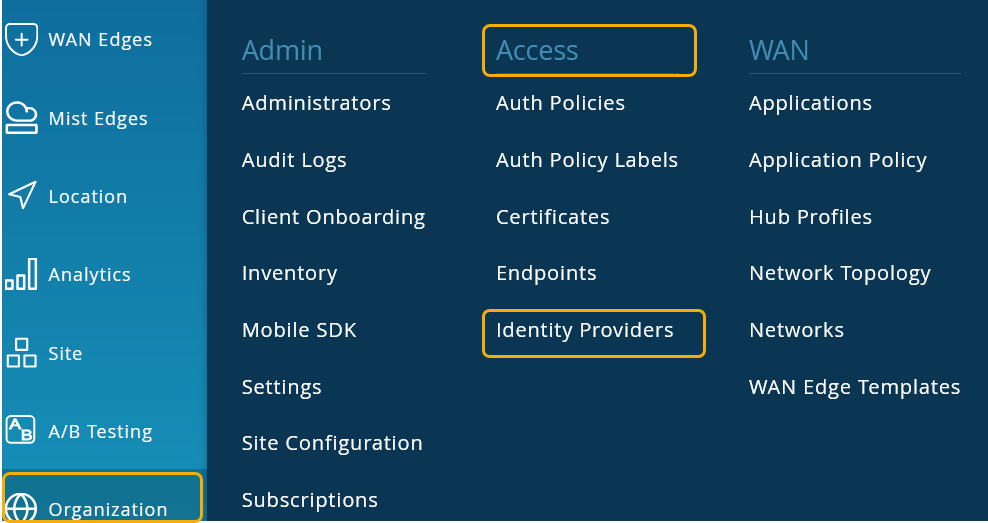

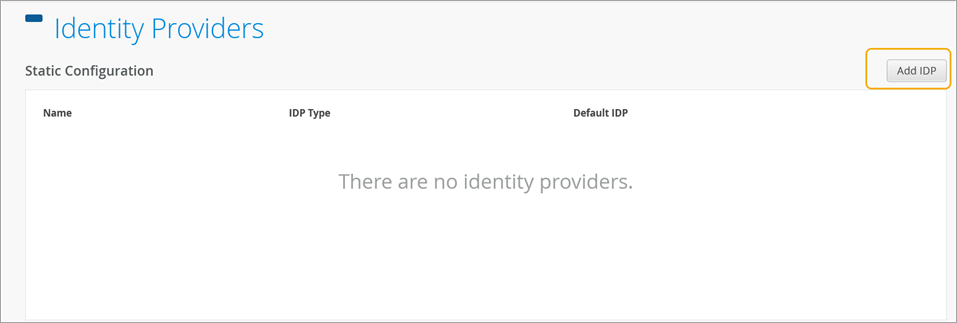

Configuration sur le tableau de bord Juniper Mist

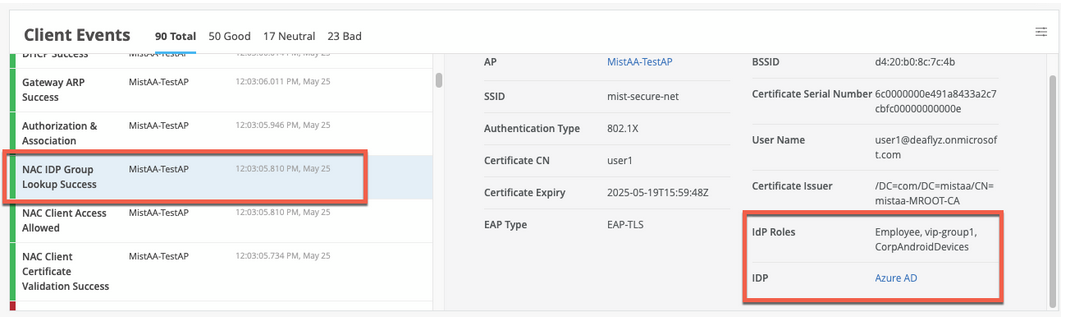

Sur le portail Mist Juniper, accédez à Surveillance des informations > > des événements client.

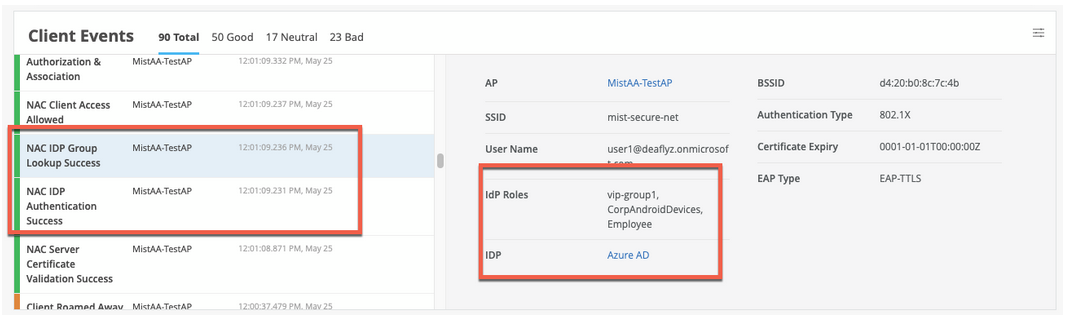

Lorsque Juniper Mist Access Assurance authentifie un utilisateur à l’aide d’EAP-TLS avec Azure AD, vous pouvez voir l’événement NAC IDP Group Lookup Success comme indiqué ci-dessous :

Pour l’authentification EAP-TTLS, l’événement NAC IDP Authentication Success s’affiche. Cet événement indique qu’Azure AD a validé les informations d’identification de l’utilisateur. Pour cette authentification, vous voyez également l’événement NAC IDP Group Lookup Success qui récupère les appartenances aux groupes d’utilisateurs.

Authentification EAP-TTLS avec Azure AD et ROPC

EAP-TTLS exploite le flux OAuth ROPC (Resource Owner Password Credentials) avec Azure AD pour authentifier les utilisateurs et récupérer les informations de groupe d’utilisateurs. Vous devez prendre en compte plusieurs facteurs lorsque vous utilisez une authentification héritée, telle que ROPC flow, qui vérifie uniquement le nom d’utilisateur et le mot de passe et ignore l’authentification multifactorielle (MFA).

- Vous devez configurer les appareils clients avec le profil sans fil approprié, soit à l’aide de la gestion des appareils mobiles (MDM), soit à l’aide d’un objet de stratégie de groupe (GPO). Si vous fournissez uniquement le nom d’utilisateur et le mot de passe à l’invite de connexion, l’authentification héritée ne fonctionne pas avec certains systèmes d’exploitation.

- Le nom d’utilisateur saisi par un utilisateur doit être au format UPN (username@domain).

- Vous devez configurer les clients pour qu’ils fassent confiance au certificat du serveur.

- Les utilisateurs doivent se connecter au moins une fois au portail Azure avant de tenter d’y accéder à l’aide de l’authentification ROPC. Cette étape est importante pour tester les comptes d’utilisateurs.

- Le portail Azure doit stocker les mots de passe des utilisateurs dans des comptes cloud complets ou dans un AD local où la synchronisation des mots de passe est activée avec Azure AD Connect. Les utilisateurs de l’authentification fédérée ne sont pas pris en charge.

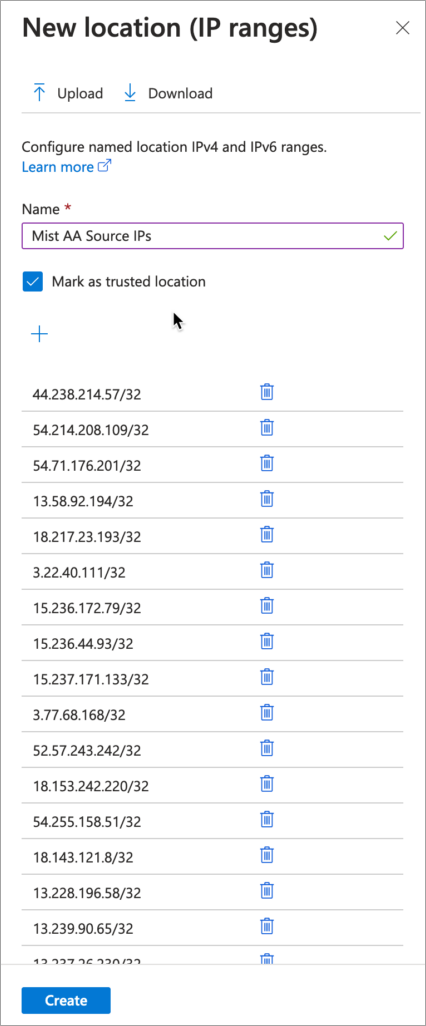

- Vous devez désactiver l’authentification multifacteur pour les utilisateurs qui sélectionnent l’authentification ROPC. Pour contourner l’authentification multifacteur EAP-TTLS, vous pouvez simplement marquer les adresses IP sources de Mist Access Assurance comme emplacements approuvés en suivant la procédure suivante :

- Dans le portail Microsoft Entra, accédez à Protection > accès conditionnel > Emplacements nommés et sélectionnez Nouvel emplacement.

- Dans Nouvel emplacement (plages d’adresses IP), saisissez les détails.

Figure 5 : Ignorer l’authentification multifacteur pour la connexion à partir d’une plage

d’adresses IP approuvées

d’adresses IP approuvées

- Saisissez un nom pour l’emplacement.

- Sélectionnez Marquer comme emplacement approuvé.

- Saisissez la plage d’adresses IP des adresses IP de Juniper Mist Access Assurance.

- Cliquez sur Créer.

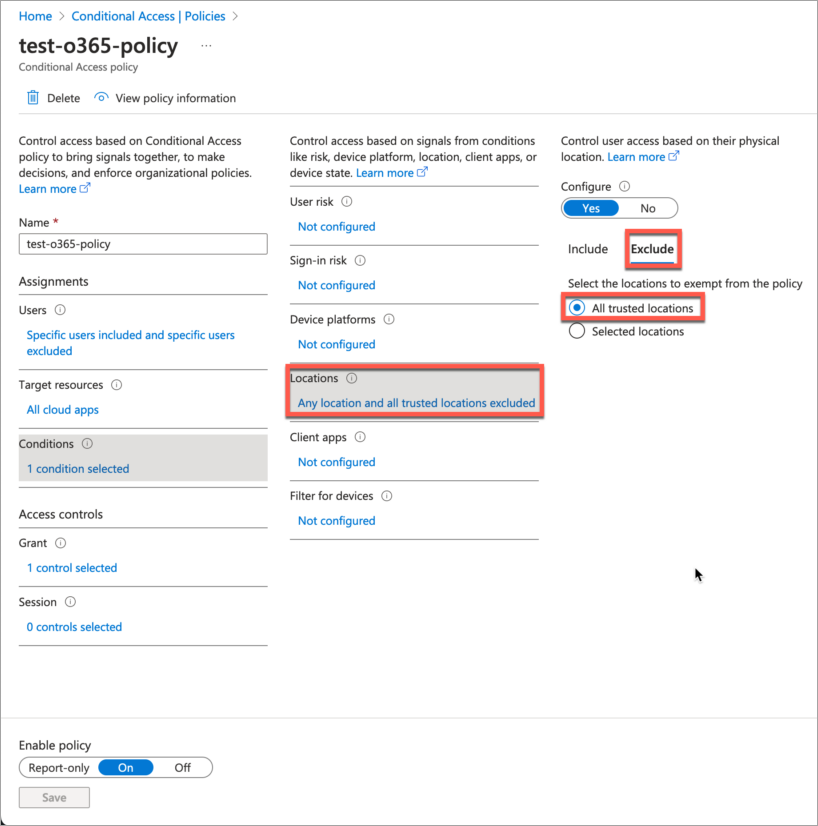

- Dans la stratégie d’authentification multifacteur d’accès conditionnel, faites référence aux sources IP approuvées comme critères d’exclusion.

Figure 6 : Exclusion d’un emplacement désigné de la stratégie

d’accès

d’accès