Inscrire un certificat

Découvrez comment inscrire et gérer divers certificats PKI.

Un AC émet des certificats numériques, ce qui permet d’établir une connexion sécurisée entre deux points de terminaison grâce à la validation des certificats. Les rubriques suivantes décrivent comment configurer des certificats d’AC en ligne ou en local à l’aide de SCEP.

Inscrire des certificats numériques en ligne : Présentation de la configuration

Vous pouvez utiliser CMPv2 ou SCEP pour inscrire des certificats numériques. Pour inscrire un certificat en ligne :

Générez une paire de clés sur l’appareil. Voir Certificats numériques autosignés.

Créez un ou plusieurs profils d’AC contenant des informations spécifiques à une AC. Voir Exemple : Configurer un profil d’AC.

Pour SCEP uniquement, inscrivez le certificat d’AC. Consultez Inscrire un certificat d’AC en ligne à l’aide de SCEP.

Enregistrez le certificat local auprès de l’AC dont vous avez précédemment chargé le certificat de l’AC. Voir Exemple : inscrire un certificat local en ligne à l’aide de SCEP.

Configurer la réinscription automatique. Voir Exemple : Utilisation de SCEP pour renouveler automatiquement un certificat local.

Inscription aux certificats

- Inscription au certificat d’AC en ligne

- Demandes de certificats locaux

- Inscription aux certificats CMPv2 et SCEP

- Exemple : Générer manuellement un CSR pour le certificat local

- Exemple : chargement manuel de certificats AC et locaux

- Configurer PKI et SSL Forward Proxy pour authentifier les utilisateurs

- Configurer des certificats numériques pour les interfaces Adaptive Services

Inscription au certificat d’AC en ligne

Avec SCEP, vous pouvez configurer votre appareil Juniper Networks pour obtenir un certificat AC en ligne et commencer l’inscription en ligne pour obtenir l’ID de certificat spécifié. La clé publique de l’AC vérifie les certificats des homologues distants.

Demandes de certificats locaux

Lorsque vous créez une demande de certificat local, l’appareil génère un certificat EE au format PKCS #10 à partir d’une paire de clés que vous avez précédemment générée à l’aide du même ID de certificat.

Un nom d’objet est associé à la demande de certificat local sous la forme d’un nom commun (CN), d’une unité organisationnelle (OU), d’un nom d’organisation (O), d’une localité (L), d’un état (ST), d’un pays (C) et d’un composant de domaine (DC). En outre, un SAN est associé sous la forme suivante :

-

Adresse IP

-

Adresse e-mail

-

Nom de domaine complet (FQDN)

Spécifiez le nom d’objet au format DN entre guillemets, y compris le composant de domaine (DC), le nom commun (CN), le numéro de série (SN), le nom de l’unité organisationnelle (OU), le nom de l’organisation (O), la localité (L), l’état (ST) et le pays (C).

Certaines autorités de certification ne prennent pas en charge l’adresse e-mail comme nom de domaine dans un certificat. Si vous n’incluez pas d’adresse e-mail dans la demande de certificat local, vous ne pouvez pas utiliser une adresse e-mail comme ID IKE local lorsque vous configurez l’appareil en tant qu’homologue dynamique. Au lieu de cela, vous pouvez utiliser un nom de domaine complet (s’il se trouve dans le certificat local) ou vous pouvez laisser le champ ID local vide. Si vous ne spécifiez pas d’ID local pour un homologue dynamique, saisissez le hostname.domain-name de cet homologue sur l’appareil à l’autre extrémité du tunnel IPsec dans le champ ID d’homologue.

Inscription aux certificats CMPv2 et SCEP

En fonction de votre environnement de déploiement, vous pouvez utiliser CMPv2 ou SCEP pour l’inscription de certificats en ligne. Cette rubrique décrit certaines des différences fondamentales entre les deux protocoles.

Le Tableau 1 décrit les différences entre les protocoles d’inscription aux certificats CMPv2 et SCEP.

Attribut |

CMPv2 |

SCEP |

|---|---|---|

Types de certificats pris en charge : |

DSA, ECDSA et RSA |

RSA uniquement |

Standards pris en charge |

RFC 4210 et 4211 |

Brouillon de l’Ietf |

L’inscription de certificats, les demandes de réinscription et les réponses diffèrent entre CMPv2 et SCEP. Avec CMPv2, pas de commande distincte pour enrôler les certificats d’AC. Avec SCEP, vous enrôlez les certificats d’AC à l’aide de la request security pki ca-certificate enroll commande et spécifiez le profil d’AC. Un profil d’AC doit être configuré avec CMPv2 ou SCEP.

Exemple : Générer manuellement un CSR pour le certificat local

Cet exemple montre comment générer un CSR manuellement.

Exigences

Générez une clé publique et une clé privée. Voir Certificats numériques autosignés.

Vue d’ensemble

Dans cet exemple, vous générez une demande de certificat à l’aide de l’ID de certificat d’une paire de clés publique-privée que vous avez générée précédemment (ca-ipsec). Ensuite, vous spécifiez le nom de domaine (example.net) et le nom commun associé (abc). La demande de certificat s’affiche au format PEM.

Copiez la demande de certificat générée et collez-la dans le champ approprié sur le site Web de l’AC pour obtenir un certificat local (reportez-vous à la documentation du serveur AC pour déterminer où coller la demande de certificat). Lorsque le contenu PKCS #10 est affiché, le hachage MD5 et le hachage SHA-1 du fichier PKCS #10 sont également affichés.

La configuration

Procédure

Procédure étape par étape

Pour générer un certificat local manuellement :

-

Spécifiez l’ID de certificat, le nom de domaine et le nom commun.

user@host> request security pki generate-certificate-request certificate-id ca-ipsec domain-name example.net subject CN=abc

Vérification

Pour afficher le CSR, entrez la show security pki certificate-request detail commande.

Certificate identifier: ca-ipsec Certificate version: 1 Issued to: CN = abc Public key algorithm: rsaEncryption(1024 bits) 30:81:89:02:81:81:00:da:ea:cd:3a:49:1f:b7:33:3c:c5:50:fb:57 de:17:34:1c:51:9b:7b:1c:e9:1c:74:86:69:a4:36:77:13:a7:10:0e 52:f4:2b:52:39:07:15:3f:39:f5:49:d6:86:70:4b:a6:2d:73:b6:68 39:d3:6b:f3:11:67:ee:b4:40:5b:f4:de:a9:a4:0e:11:14:3f:96:84 03:3c:73:c7:75:f5:c4:c2:3f:5b:94:e6:24:aa:e8:2c:54:e6:b5:42 c7:72:1b:25:ca:f3:b9:fa:7f:41:82:6e:76:8b:e6:d7:d2:93:9b:38 fe:fd:71:01:2c:9b:5e:98:3f:0c:ed:a9:2b:a7:fb:02:03:01:00:01 Fingerprint: 0f:e6:2e:fc:6d:52:5d:47:6e:10:1c:ad:a0:8a:4c:b7:cc:97:c6:01 (sha1) f8:e6:88:53:52:c2:09:43:b7:43:9c:7a:a2:70:98:56 (md5)

Exemple : chargement manuel de certificats AC et locaux

Cet exemple montre comment charger manuellement des certificats AC et locaux.

Exigences

Avant de commencer :

-

Générez une paire de clés publique-privée. Voir Certificats numériques autosignés.

-

Créez un profil d’AC. Voir autorité de certification

Le profil d’AC n’est requis que pour le certificat d’AC et non pour le certificat local.

-

Générez une demande de certificat. Voir Exemple : Générer manuellement une CSR pour le certificat local et l’envoyer au serveur de l’AC.

Vue d’ensemble

Dans cet exemple, vous téléchargez les certificats local.cert et ca.cert et enregistrez les certificats dans le répertoire /var/tmp/ de l’appareil.

Après avoir téléchargé des certificats à partir d’un AC, vous transférez les certificats sur l’appareil (par exemple, à l’aide de FTP).

Vous pouvez ensuite charger les fichiers de certificat suivants sur un équipement exécutant Junos OS :

Un certificat local ou EE qui identifie votre appareil local. Ce certificat est votre clé publique.

Un certificat d’AC qui contient la clé publique de l’AC.

CRL répertoriant tous les certificats révoqués par l’AC.

Vous pouvez charger plusieurs certificats EE sur l’appareil.

La configuration

Procédure

Procédure étape par étape

Pour charger les fichiers de certificat sur un appareil :

Chargez le certificat local.

[edit] user@host> request security pki local-certificate load certificate-id local.cert filename /var/tmp/local.cert

Chargez le certificat d’AC.

[edit] user@host> request security pki ca-certificate load ca-profile ca-profile-ipsec filename /var/tmp/ca.cert

Examinez l’empreinte digitale du certificat de l’AC ; si elle est correcte pour ce certificat d’AC, sélectionnez Oui pour accepter.

Vérification

Pour vérifier que les certificats sont correctement chargés, entrez les show security pki local-certificate commandes et show security pki ca-certificate en mode opérationnel.

Fingerprint: e8:bf:81:6a:cd:26:ad:41:b3:84:55:d9:10:c4:a3:cc:c5:70:f0:7f (sha1) 19:b0:f8:36:e1:80:2c:30:a7:31:79:69:99:b7:56:9c (md5) Do you want to load this CA certificate ? [yes,no] (no) yes

Configurer PKI et SSL Forward Proxy pour authentifier les utilisateurs

Les utilisateurs extérieurs au domaine peuvent configurer la PKI pour valider l’intégrité, la confidentialité et l’authenticité du trafic. L’ICP comprend les certificats numériques émis par l’AC, les dates de validité et d’expiration des certificats, les détails sur le propriétaire et l’émetteur du certificat, ainsi que les politiques de sécurité.

Pour tout utilisateur hors domaine ou utilisateur de domaine sur une machine hors domaine, l’administrateur spécifie un portail captif pour forcer l’utilisateur à effectuer une authentification de pare-feu (si le pare-feu prend en charge le portail captif pour le type de trafic). Une fois que l’utilisateur a entré un nom et un mot de passe et réussi l’authentification par pare-feu, l’appareil obtient des informations sur l’utilisateur ou le groupe d’authentification par pare-feu et peut appliquer la stratégie de pare-feu utilisateur pour contrôler l’utilisateur en conséquence. En plus du portail captif, si l’adresse IP ou les informations de l’utilisateur ne sont pas disponibles dans le journal des événements, l’utilisateur peut à nouveau se connecter au PC Windows pour générer une entrée de journal des événements. Ensuite, le système génère l’entrée d’authentification de l’utilisateur en conséquence.

Pour permettre à l’appareil d’authentifier les utilisateurs via HTTP, les utilisateurs doivent configurer et activer le proxy de transfert SSL. Vous devez générer un certificat local, ajouter un profil de terminaison SSL, ajouter un profil de proxy SSL et référencer le profil de proxy SSL dans la stratégie de sécurité. Si le proxy de transfert SSL n’est pas activé, le pare-feu ne peut pas authentifier les utilisateurs qui utilisent HTTPS, mais pour les utilisateurs qui utilisent HTTP, FPT et Telnet, l’authentification peut être effectuée comme prévu.

Pour générer une PKI et activer le proxy de transfert SSL :

Générez une paire de clés publique-privée PKI pour un certificat numérique local.

user@host# request security pki generate-key-pair certificate-id ssl-inspect-ca size 2048 type rsa

Générez manuellement un certificat auto-signé pour le DN donné.

user@host# request security pki local-certificate generate-self-signed certificate-id ssl-inspect-ca domain-name www.mycompany.net subject "CN=www.mycompany.com,OU=IT,O=MY COMPANY,L=Sunnyvale,ST=CA,C=US" email security-admin@mycompany.net

Définir le profil d’accès à utiliser pour les services de terminaison SSL.

user@host# set services ssl termination profile for_userfw server-certificate ssl-inspect-ca

Configurez le certificat chargé en tant que root ca dans le profil de proxy SSL.

user@host# set services ssl proxy profile ssl-inspect-profile root-ca ssl-inspect-ca

Spécifiez l’option

ignore-server-auth-failuresi vous ne souhaitez pas importer l’intégralité de la liste des AC et que vous ne souhaitez pas que des sessions soient abandonnées.user@host# set services ssl proxy profile ssl-inspect-profile actions ignore-server-auth-failure

Ajoutez un profil de terminaison SSL dans les stratégies de sécurité.

user@host# set security policies from-zone untrust to-zone trust policy p1 then permit firewall-authentication user-firewall ssl-termination-profile for_userfw

Validez la configuration.

user@hot# commit

Utilisez l’explorateur de fonctionnalités pour confirmer la prise en charge de la plate-forme et de la version pour des fonctionnalités spécifiques.

Consultez la section Comportement des services de terminaison SSL spécifiques à la plate-forme pour obtenir des notes relatives à votre plate-forme.

Configurer des certificats numériques pour les interfaces Adaptive Services

Une implémentation de certificat numérique utilise la PKI, qui nécessite que vous génériez une paire de clés composée d’une clé publique et d’une clé privée. Les clés sont créées à l’aide d’un générateur de nombres aléatoires et sont utilisées pour chiffrer et déchiffrer les données. Dans les réseaux qui n’utilisent pas de certificats numériques, un équipement compatible IPsec chiffre les données avec la clé privée et les homologues IPsec déchiffrent les données avec la clé publique.

Avec les certificats numériques, le processus de partage de clés nécessite un niveau de complexité supplémentaire. Tout d’abord, vous et vos homologues IPsec demandez à une AC de vous envoyer un certificat d’AC contenant la clé publique de l’AC. Ensuite, vous demandez à l’AC de vous attribuer un certificat numérique local contenant la clé publique et quelques informations supplémentaires. Lorsque l’AC traite votre demande, elle signe votre certificat local avec la clé privée de l’AC. Ensuite, vous installez le certificat d’AC et le certificat local sur votre routeur et chargez l’AC sur les équipements distants avant de pouvoir établir des tunnels IPsec avec vos pairs.

Pour les certificats numériques, Junos OS prend en charge les autorités de certification VeriSign, Entrust, Cisco Systems et Microsoft Windows pour les PIC Adaptive Services (AS) et Multiservices.

Les tâches suivantes vous permettent d’implémenter des certificats numériques.

- Configurer les propriétés de l’autorité de certification

- Configurer la liste de révocation de certificats

- Gérer les certificats numériques

- Configurer la réinscription automatique d’un certificat de routeur

Configurer les propriétés de l’autorité de certification

Un AC est une organisation tierce de confiance qui crée, inscrit, valide et révoque les certificats numériques.

Pour configurer un AC et ses propriétés pour les PIC AS et multiservices, incluez les instructions suivantes au niveau de la [edit security pki] hiérarchie :

[edit security pki] ca-profile ca-profile-name { ca-identity ca-identity; enrollment { url url-name; retry number-of-attempts; retry-interval seconds; } }

Les tâches de configuration des propriétés de l’AC sont les suivantes :

- Spécifier le nom du profil de l’AC

- Spécifier une URL d’inscription

- Spécifier les propriétés d’inscription

Spécifier le nom du profil de l’AC

Le profil de l’AC contient le nom et l’URL de l’AC ou de l’AR, ainsi que certains paramètres du minuteur de nouvelle tentative. Les certificats AC émis par Entrust, VeriSign, Cisco Systems et Microsoft sont compatibles.

Pour spécifier le nom du profil de l’AC, incluez le ca-profile statement au niveau de la [edit security pki] sécurité :

[edit security pki] ca-profile ca-profile-name;

Vous devez également spécifier le nom de l’identité de l’AC utilisée dans la demande de certificat. Ce nom est généralement le nom de domaine. Pour spécifier le nom de l’identité de l’AC, incluez l’instruction ca-identity au [edit security pki ca-profile ca-profile-name] niveau :

[edit security pki ca-profile ca-profile-name]

ca-identity ca-identity;

Spécifier une URL d’inscription

Vous spécifiez l’emplacement de l’AC où votre routeur doit envoyer les demandes d’inscription de certificat basées sur SCEP. Pour spécifier l’emplacement de l’AC en nommant l’URL de l’AC, incluez l’instruction url au niveau de la [edit security pki enrollment] hiérarchie :

[edit security pki ca-profile ca-profile-name enrollment]

url url-name;

url-name est l’emplacement de l’AC. Le format est http://CA_name, où CA_name est le nom DNS ou l’adresse IP de l’hôte de l’AC.

Spécifier les propriétés d’inscription

Vous pouvez spécifier le nombre de fois qu’un routeur recevra une nouvelle demande de certificat et le temps d’attente du routeur, en secondes, entre les tentatives d’inscription.

Par défaut, le nombre de nouvelles tentatives d’inscription est défini sur 0, un nombre infini de tentatives. Pour spécifier le nombre de fois qu’un routeur recevra une nouvelle demande de certificat, incluez l’instruction retry number-of-attempts au niveau de la [edit security pki ca-profile ca-profile-name enrollment] hiérarchie :

[edit security pki ca-profile ca-profile-name enrollment]

retry number-of-attempts;

La plage pour number-of-attempts est de 0 à 100.

Pour spécifier la durée, en secondes, qu’un routeur doit attendre entre les tentatives d’inscription, incluez l’instruction retry-interval seconds au niveau de la [edit security pki ca-profile ca-profile-name enrollment] hiérarchie :

[edit security pki ca-profile ca-profile-name enrollment]

retry-interval seconds;

La plage pour seconds est comprise entre 0 et 3600.

Configurer la liste de révocation de certificats

Les tâches pour configurer la liste de révocation de certificats sont les suivantes :

- Spécifier une URL LDAP

- Configurer l’intervalle entre les mises à jour de la liste de révocation de certificats

- Remplacer la vérification du certificat si le téléchargement de la liste de révocation de certificats échoue

Spécifier une URL LDAP

Vous pouvez spécifier l’URL du serveur LDAP sur lequel votre AC stocke sa liste de révocation de certificats actuelle. Si l’AC inclut le point de distribution de certificats (CDP) dans le certificat numérique, vous n’avez pas besoin de spécifier d’URL pour le serveur LDAP. La CDP est un champ du certificat qui contient des informations sur la façon de récupérer la liste de révocation de certificats pour le certificat. Le routeur utilise ces informations pour télécharger automatiquement la liste de révocation de certificats.

Configurez une URL LDAP si vous souhaitez utiliser une CDP différente de celle spécifiée dans le certificat. Toute URL LDAP que vous configurez est prioritaire sur la CDP incluse dans le certificat.

Vous pouvez configurer jusqu’à trois URL pour chaque profil d’AC.

Si le serveur LDAP exige un mot de passe pour accéder à la liste de révocation de certificats, vous devez inclure l’instruction password .

Pour configurer le routeur afin qu’il récupère la liste de révocation de certificats à partir du serveur LDAP, incluez l’instruction url et spécifiez le nom de l’URL au niveau de la [edit security pki ca-profile ca-profile-name revocation-check crl] hiérarchie :

[edit security pki ca-profile ca-profile-name revocation-check crl]

url {

url-name;

}

url-name est le nom du serveur LDAP de l’AC. Le format est ldap://server-name, où server-name se trouve le nom DNS ou l’adresse IP de l’hôte AC.

Pour spécifier l’utilisation d’un mot de passe pour accéder à la liste de révocation de certificats, incluez l’instruction password au niveau de la [edit security pki ca-profile ca-profile-name revocation-check crl url] hiérarchie :

[edit security pki ca-profile ca-profile-name revocation-check crl url] password password;

password est le mot de passe secret requis par le serveur LDAP pour y accéder.

Configurer l’intervalle entre les mises à jour de la liste de révocation de certificats

Par défaut, l’intervalle de temps entre les mises à jour de la liste de révocation de certificats est de 24 heures. Pour configurer le délai entre les mises à jour de la liste de révocation de certificats, incluez l’instruction refresh-interval au niveau de la [edit security pki ca-profile ca-profile-name revocation-check crl] hiérarchie :

[edit security pki ca-profile ca-profile-name revocation-check crl]

refresh-interval number-of-hours;

La plage pour le nombre d’heures est de 0 à 8784.

Remplacer la vérification du certificat si le téléchargement de la liste de révocation de certificats échoue

Par défaut, si le routeur ne peut pas accéder à l’URL LDAP ou récupérer une liste de révocation de certificats valide, la vérification du certificat échoue et le tunnel IPsec n’est pas établi. Pour remplacer ce comportement et autoriser l’authentification de l’homologue IPsec lorsque la liste de certificats n’est pas téléchargée, incluez l’instruction disable on-download-failure au niveau de la [edit security pki ca-profile ca-profile-name revocation-check crl] hiérarchie :

[edit security pki ca-profile ca-profile-name revocation-check crl] disable on-download-failure;

Gérer les certificats numériques

Après avoir configuré le profil d’AC, vous pouvez demander un certificat d’AC à l’AC approuvée. Ensuite, vous devez générer une paire de clés publique/privée. Lorsque la paire de clés est disponible, vous pouvez générer un certificat local en ligne ou manuellement.

Les tâches de gestion des certificats numériques sont les suivantes :

- Demander un certificat numérique de l’AC pour les PIC AS et multiservices

- Générer une paire de clés publique/privée

- Générer et inscrire un certificat numérique local

Demander un certificat numérique de l’AC pour les PIC AS et multiservices

Pour plus d’informations sur la configuration d’un profil d’AC, consultez Configurer les propriétés de l’autorité de certification.

Dans cet exemple, le certificat est inscrit en ligne et installé automatiquement sur le routeur.

user@host> request security pki ca-certificate enroll ca-profile entrust

Received following certificates: Certificate: C=us, O=juniper Fingerprint:00:8e:6f:58:dd:68:bf:25:0a:e3:f9:17:70:d6:61:f3:53:a7:79:10 Certificate: C=us, O=juniper, CN=First Officer Fingerprint:bc:78:87:9b:a7:91:13:20:71:db:ac:b5:56:71:42:ad:1a:b6:46:17 Certificate: C=us, O=juniper, CN=First Officer Fingerprint:46:71:15:34:f0:a6:41:76:65:81:33:4f:68:47:c4:df:78:b8:e3:3f Do you want to load the above CA certificate ? [yes,no] (no) yes

Si vous obtenez le certificat de l’AC directement à partir de l’AC (par exemple, sous forme de pièce jointe à un e-mail ou de téléchargement sur un site Web), vous pouvez l’installer à l’aide de la request security pki ca-certificate load commande. Pour plus d’informations, reportez-vous à l’explorateur CLI.

Générer une paire de clés publique/privée

Après avoir obtenu un certificat pour un PIC AS ou un MS-PIC, vous devez générer une clé publique-privée avant de pouvoir générer un certificat local. La clé publique est incluse dans le certificat numérique local et la clé privée est utilisée pour déchiffrer les données reçues des pairs. Pour générer une paire de clés publique-privée, exécutez la request security pki generate-key-pair certificate-id certificate-id-name commande.

L’exemple suivant montre comment générer une clé publique-privée pour un PIC AS ou un MS-PIC :

user@host>request security pki generate-key-pair certificate-id local-entrust2 Generated key pair local-entrust2, key size 1024 bits

Générer et inscrire un certificat numérique local

Vous pouvez générer et inscrire des certificats numériques locaux en ligne ou manuellement. Pour générer et inscrire un certificat local en ligne à l’aide du SCEP pour un PIC AS ou MS-PIC, exécutez la request security pki local-certificate enroll commande. Pour générer manuellement une demande de certificat local au format PKCS-10, exécutez la request security pki generate-certificate-request commande.

Si vous créez manuellement la demande de certificat local, vous devez également charger le certificat manuellement. Pour installer manuellement un certificat sur votre routeur, exécutez la request security pki local-certificate load commande.

L’exemple suivant montre comment générer manuellement une demande de certificat local et l’envoyer à l’AC pour traitement :

user@host> request security pki generate-certificate-request certificate-id local-entrust2 domain-name router2.example.com filename entrust-req2 subject cn=router2.example.com

Generated certificate request -----BEGIN CERTIFICATE REQUEST----- MIIBoTCCAQoCAQAwGjEYMBYGA1UEAxMPdHAxLmp1bmlwZXIubmV0MIGfMA0GCSqG SIb3DQEBAQUAA4GNADCBiQKBgQCiUFklQws1Ud+AqN5DDxRs2kVyKEhh9qoVFnz+ Hz4c9vsy3B8ElwTJlkmIt2cB3yifB6zePd+6WYpf57Crwre7YqPkiXM31F6z3YjX H+1BPNbCxNWYvyrnSyVYDbFj8o0Xyqog8ACDfVL2JBWrPNBYy7imq/K9soDBbAs6 5hZqqwIDAQABoEcwRQYJKoZIhvcNAQkOMTgwNjAOBgNVHQ8BAf8EBAMCB4AwJAYD VR0RAQH/BBowGIIWdHAxLmVuZ2xhYi5qdW5pcGVyLm5ldDANBgkqhkiG9w0BAQQF AAOBgQBc2rq1v5SOQXH7LCb/FdqAL8ZM6GoaN5d6cGwq4bB6a7UQFgtoH406gQ3G 3iH0Zfz4xMIBpJYuGd1dkqgvcDoH3AgTsLkfn7Wi3x5H2qeQVs9bvL4P5nvEZLND EIMUHwteolZCiZ70fO9Fer9cXWHSQs1UtXtgPqQJy2xIeImLgw== -----END CERTIFICATE REQUEST----- Fingerprint: 0d:90:b8:d2:56:74:fc:84:59:62:b9:78:71:9c:e4:9c:54:ba:16:97 (sha1) 1b:08:d4:f7:90:f1:c4:39:08:c9:de:76:00:86:62:b8 (md5)

L’AC de confiance signe numériquement le certificat local et vous le renvoie. Copiez le fichier de certificat dans le routeur et chargez le certificat :

user@host> request security pki local-certificate load filename /tmp/router2-cert certificate-id local-entrust2 Local certificate local-entrust2 loaded successfully

Le nom du fichier qui vous a été envoyé par l’AC peut ne pas correspondre au nom de l’identificateur de certificat. Toutefois, le certificate-id nom doit toujours correspondre au nom de la paire de clés que vous avez générée pour le routeur.

Une fois les certificats locaux et AC chargés, vous pouvez référencer les certificats dans votre configuration IPsec. En utilisant les valeurs par défaut dans les PIC AS et Multiservices, vous n’avez pas besoin de configurer une proposition IPsec ou une stratégie IPsec. Toutefois, vous devez configurer une proposition IKE qui spécifie l’utilisation de certificats numériques, référencer la proposition IKE et localiser le certificat dans une stratégie IKE, puis appliquer le profil d’AC à l’ensemble de services.

Configurer la réinscription automatique d’un certificat de routeur

Utilisez l’instruction pour configurer la auto-re-enrollment réinscription automatique d’un certificat de routeur existant spécifié avant sa date d’expiration existante. Cette fonction réinscrit automatiquement le certificat du routeur. Lors du processus de réinscription, l’AC émet un nouveau certificat de routeur avec une nouvelle date d’expiration. La date de réinscription automatique est déterminée par les paramètres suivants :

re-enroll-trigger-time: pourcentage de la différence entre la date/heure de début du certificat du routeur (date à laquelle le certificat a été généré) et la période de validité. Utilisére-enroll-trigger-timepour spécifier la durée pendant laquelle la réinscription automatique doit être initiée avant l’expiration.validity-period: nombre de jours après l’émission du certificat de routeur, tel que défini lors de la génération d’un certificat.

Par défaut, cette fonctionnalité n’est activée que si elle est configurée explicitement. Cela signifie qu’un certificat pour lequel la réinscription automatique n’est pas configurée expirera à sa date d’expiration normale.

L’instruction ca-profile spécifie l’AC à contacter pour réinscrire le certificat arrivant à expiration. Il s’agit de l’AC qui a émis le certificat de routeur d’origine.

Cette challenge-password déclaration fournit à l’AC émettrice le mot de passe du certificat du routeur, tel que défini par l’administrateur et normalement obtenu à partir de la page Web d’inscription SCEP de l’AC. Le mot de passe comporte 16 caractères.

Si vous le souhaitez, la paire de clés de certificat de routeur peut être régénérée à l’aide de l’instruction re-generate-keypair .

Pour configurer les propriétés de réinscription automatique, incluez les instructions suivantes au niveau de la [edit security pki] hiérarchie :

[edit security pki] auto-re-enrollment { certificate-id { ca-profile ca-profile-name; challenge-password password; re-enroll-trigger-time-percentage percentage; re-generate-keypair; validity-period days; } }

percentage est le pourcentage du temps de déclenchement de la réinscription. La plage peut aller de 1 à 99 %.

days est le nombre de jours de la période de validité. La plage peut aller de 1 à 4095.

Les tâches permettant de configurer la réinscription automatique des certificats sont les suivantes :

- Spécifier l’ID de certificat

- Spécifier le profil de l’AC

- Spécifier le mot de passe d’authentification

- Spécifier le temps de déclenchement de la réinscription

- Spécifiez la paire de clés Régénérer

- Spécifier la période de validité

Spécifier l’ID de certificat

Utilisez l’instruction certificate-id pour spécifier le nom du certificat de routeur à configurer pour la réinscription automatique. Pour spécifier l’ID de certificat, incluez l’instruction au niveau de la [edit security pki auto-re-enrollment] hiérarchie :

[edit security pki auto-re-enrollment] certificate-id certificate-name;

Spécifier le profil de l’AC

Utilisez l’instruction pour spécifier le nom du profil AC à partir du certificat de routeur précédemment spécifié par l’ID ca-profile de certificat. Pour spécifier le profil de l’AC, incluez l’instruction au niveau de la [edit security pki auto-re-enrollment certificate-id certificate-name] hiérarchie :

[edit security pki auto-re-enrollment certificate-id certificate-name] ca-profile ca-profile-name;

L’URL d’inscription référencée ca-profile doit être configurée au niveau de la [edit security pki ca-profile ca-profile-name enrollment url] hiérarchie.

Spécifier le mot de passe d’authentification

Le mot de passe d’authentification est utilisé par l’AC spécifié par l’ID de certificat PKI pour la réinscription et la révocation. Pour spécifier le mot de passe d’authentification, incluez l’instruction suivante au niveau de la [edit security pki auto-re-enrollment certificate-id certificate-name] hiérarchie :

[edit security pki auto-re-enrollment certificate-id certificate-name] challenge-password password;

Spécifier le temps de déclenchement de la réinscription

Utilisez l’instruction re-enroll-trigger-time pour définir le pourcentage de la période de validité avant l’expiration à laquelle la réinscription se produit. Pour spécifier l’heure du déclencheur de réinscription, incluez l’instruction suivante au niveau de la [edit security pki auto-re-enrollment certificate-id certificate-name] hiérarchie :

[edit security pki auto-re-enrollment certificate-id certificate-name] re-enroll-trigger-time percentage;

percentage est le pourcentage du temps de déclenchement de la réinscription. La plage peut aller de 1 à 99 %.

Spécifiez la paire de clés Régénérer

Lorsqu’une paire de clés régénérée est configurée, une nouvelle paire de clés est générée lors de la réinscription. Une fois la réinscription réussie, une nouvelle paire de clés et un nouveau certificat remplacent l’ancien certificat et l’ancienne paire de clés. Pour générer une nouvelle paire de clés, incluez l’instruction suivante au niveau de la [edit security pki auto-re-enrollment certificate-id certificate-name] hiérarchie :

[edit security pki auto-re-enrollment certificate-id certificate-name] re-generate-keypair;

Spécifier la période de validité

La validity-period déclaration spécifie la période de validité du certificat de routeur, en nombre de jours, pendant laquelle le certificat de routeur spécifié reste valide. Pour spécifier la période de validité, incluez l’instruction au niveau de la [edit security pki auto-re-enrollment certificate-id certificate-name] hiérarchie :

[edit security pki auto-re-enrollment certificate-id certificate-name] validity-period days;

days est le nombre de jours de la période de validité. La plage peut aller de 1 à 4095.

Enregistrer un certificat d’AC à l’aide de SCEP

- Enregistrer un certificat d’AC en ligne avec SCEP

- Exemple : inscrire un certificat local en ligne à l’aide de SCEP

- Exemple : utilisation de SCEP pour renouveler automatiquement un certificat local

Enregistrer un certificat d’AC en ligne avec SCEP

Avant de commencer :

Générez une paire de clés publique et privée.

Créez un profil d’AC.

Pour enregistrer un certificat d’AC en ligne :

Récupérez le certificat d’AC en ligne à l’aide de SCEP.

user@host> request security pki ca-certificate enroll ca-profile ca-profile-ipsec

La commande est traitée de manière synchrone pour fournir l’empreinte du certificat d’AC reçu.

Fingerprint: e6:fa:d6:da:e8:8d:d3:00:e8:59:12:e1:2c:b9:3c:c0:9d:6c:8f:8d (sha1) 82:e2:dc:ea:48:4c:08:9a:fd:b5:24:b0:db:c3:ba:59 (md5) Do you want to load the above CA certificate ? [yes,no]

Vérifiez que le bon certificat est chargé. Le certificat d’AC n’est chargé que lorsque vous tapez yes à l’invite de la CLI.

Pour plus d’informations sur le certificat, telles que la longueur en bits de la paire de clés, utilisez la commande

show security pki ca-certificate.

Exemple : inscrire un certificat local en ligne à l’aide de SCEP

Cet exemple montre comment inscrire un certificat local en ligne à l’aide de SCEP.

Exigences

Avant de commencer :

Générez une paire de clés publique et privée. Voir Certificats numériques autosignés.

Configurez un profil d’AC. Voir Exemple : Configurer un profil d’AC.

Pour SCEP, inscrivez le certificat d’AC. Consultez Inscrire un certificat d’AC en ligne à l’aide de SCEP.

Vue d’ensemble

Dans cet exemple, vous configurez votre appareil Juniper Networks pour obtenir un certificat local en ligne et démarrez l’inscription en ligne pour l’ID de certificat spécifié avec SCEP. Vous spécifiez le chemin d’accès URL au serveur de l’AC dans le nom ca-profile-ipsecdu profil de l’AC .

Utilisez la request security pki local-certificate enroll scep commande pour démarrer l’inscription en ligne pour l’ID de certificat spécifié. À partir de Junos OS version 15.1X49-D40 et de Junos OS version 17.3R1, le scep mot-clé est pris en charge et obligatoire. Vous devez spécifier le nom du profil de l’AC (par exemple, ca-profile-ipsec), l’ID de certificat correspondant à une paire de clés générée précédemment (par exemple, qqq), et les informations suivantes :

-

Mot de passe d’authentification fourni par l’administrateur de l’AC pour l’inscription et la réinscription des certificats.

Le RFC8894 indique que le mot de passe d’authentification est facultatif lorsqu’un certificat existant signe une demande de renouvellement. Le mot de passe du défi n’est pas obligatoire. Vous pouvez valider la configuration même sans mot de passe d’authentification.

Au moins une des valeurs suivantes :

Nom de domaine permettant d’identifier le propriétaire du certificat dans les négociations IKE (par exemple,

qqq.example.net.Identité du propriétaire du certificat pour la négociation IKE avec l’instruction e-mail (par exemple,

qqq@example.net.Adresse IP si l’appareil est configuré pour une adresse IP statique (par exemple,

10.10.10.10.

Spécifiez le nom d’objet au format DN entre guillemets, y compris le composant de domaine (DC), le nom commun (CN), le numéro de série (SN), le nom de l’unité organisationnelle (OU), le nom de l’organisation (O), la localité (L), l’état (ST) et le pays (C).

Une fois que vous avez obtenu les certificats de l’appareil et que l’inscription en ligne commence pour l’ID de certificat, la commande est traitée de manière asynchrone.

La configuration

Procédure

Procédure étape par étape

Pour inscrire un certificat local en ligne :

Spécifiez le profil de l’AC.

[edit] user@host# set security pki ca-profile ca-profile-ipsec enrollment url path-to-ca-server

Si vous avez terminé de configurer l’appareil, validez la configuration.

[edit] user@host# commit

Lancez le processus d’inscription en exécutant la commande du mode opérationnel.

user@host> request security pki local-certificate enroll scep ca-profile ca-profile-ipsec certificate-id qqq challenge-password ca-provided-password domain-name qqq.example.net email qqq@example.net ip-address 10.10.10.10 subject DC=example, CN=router3, SN, OU=marketing, O=example, L=sunnyvale, ST=california, C=us

Si vous définissez SN dans le champ d’objet sans le numéro de série, le numéro de série est lu directement à partir de l’appareil et ajouté au CSR.

À partir de la version 19.4R2 de Junos OS, un message ECDSA Keypair not supported with SCEP for cert_id <certificate id> d’avertissement s’affiche lorsque vous essayez d’inscrire un certificat local à l’aide de la clé ECDSA avec SCEP, car la clé ECDSA n’est pas prise en charge avec SCEP.

Vérification

Pour vérifier que la configuration fonctionne correctement, entrez la show security pki commande.

Exemple : utilisation de SCEP pour renouveler automatiquement un certificat local

Vous pouvez utiliser CMPv2 ou SCEP pour inscrire des certificats numériques. Cet exemple montre comment renouveler automatiquement les certificats locaux à l’aide de SCEP.

Exigences

Avant de commencer :

Obtenez un certificat en ligne ou manuellement. Voir Certificats numériques.

Obtenez un certificat local. Voir Exemple : inscrire un certificat local en ligne à l’aide de SCEP.

Vue d’ensemble

Vous pouvez activer l’appareil pour renouveler automatiquement les certificats que vous avez acquis lors de l’inscription en ligne ou que vous avez chargés manuellement. Le renouvellement automatique des certificats vous évite d’avoir à vous souvenir de renouveler les certificats sur l’appareil avant l’expiration du certificat et permet de maintenir les certificats valides à tout moment.

Le renouvellement automatique des certificats est désactivé par défaut. Vous pouvez activer le renouvellement automatique des certificats et configurer l’appareil pour qu’il envoie automatiquement une demande de réinscription d’un certificat avant son expiration. Vous pouvez spécifier quand la demande de réinscription de certificat doit être envoyée ; Le déclencheur de la réinscription est le pourcentage de la durée de vie du certificat qui reste avant son expiration. Par exemple, si la demande de renouvellement doit être envoyée alors que la durée de vie restante du certificat est de 10 %, configurez 10 pour le déclencheur de réinscription.

Pour que le renouvellement automatique du certificat fonctionne, assurez-vous que l’appareil est en mesure d’atteindre le serveur de l’AC et que le certificat reste sur l’appareil pendant le processus de renouvellement. En outre, vous devez également vous assurer que l’AC qui émet le certificat peut renvoyer le même DN. L’AC ne doit pas modifier le nom d’objet ou l’extension de nom d’objet secondaire dans le nouveau certificat.

Vous pouvez activer et désactiver le renouvellement automatique des certificats SCEP pour tous les certificats SCEP ou pour chaque certificat. Utilisez la commande pour activer et configurer la set security pki auto-re-enrollment scep réinscription de certificats. Dans cet exemple, vous spécifiez l’ID de certificat du certificat ca-ipsec d’AC et définissez le nom du profil d’AC associé au certificat sur ca-profile-ipsec. Vous définissez le mot de passe d’authentification du certificat d’AC sur le mot de passe d’authentification fourni par l’administrateur de l’AC ; ce mot de passe doit être le même que celui configuré précédemment pour l’AC. Vous définissez également le pourcentage du déclencheur de réinscription sur 10. Lors de la réinscription automatique, l’appareil Juniper Networks utilise par défaut la paire de clés existante. Une bonne pratique de sécurité consiste à régénérer une nouvelle paire de clés pour la réinscription. Pour générer une nouvelle paire de clés, utilisez la re-generate-keypair commande.

La configuration

Procédure

Procédure étape par étape

Pour activer et configurer la réinscription de certificats locaux :

Utilisez la commande suivante pour activer et configurer la réinscription de certificats.

[edit] user@host# set security pki auto-re-enrollment scep certificate-id ca-ipsec ca-profile-name ca-profile-ipsec challenge-password ca-provided-password re-enroll-trigger-time-percentage 10 re-generate-keypair

À partir de Junos OS version 15.1X49-D40 et de Junos OS version 17.3R1, le

scepmot-clé est pris en charge et obligatoire.Si vous avez terminé de configurer l’appareil, validez la configuration.

[edit] user@host# commit

Vérification

Pour vérifier que la configuration fonctionne correctement, entrez la commande mode show security pki local-certificate detail opérationnel.

Enregistrer un certificat d’AC en ligne avec CMPv2

La request security pki local-certificate enroll cmpv2 commande utilise CMPv2 pour inscrire un certificat numérique local en ligne. Cette commande charge les certificats de l’entité de terminaison et de l’AC en fonction de la configuration du serveur de l’AC. Vous devez créer le profil d’AC avant l’inscription aux certificats d’AC, car l’URL d’inscription est extraite du profil d’AC.

Cette rubrique décrit l’inscription de certificats avec le protocole CMPv2.

- Messages d’inscription et de réinscription de certificats

- Certificat EE avec certificat de l’émetteur AC

- Certificat EE avec chaîne de certificats AC

Messages d’inscription et de réinscription de certificats

Le protocole CMPv2 implique principalement des opérations d’inscription et de réinscription de certificats. Le processus d’inscription de certificat comprend des messages de demande d’initialisation et de réponse d’initialisation, tandis que la réinscription de certificat inclut des messages de demande de mise à jour de clé et de réponse de mise à jour de clé.

Le serveur CMPv2 répond avec une réponse d’initialisation (IP). La réponse contient le certificat EE ainsi que des certificats AC facultatifs. Vous pouvez vérifier l’intégrité et l’authenticité du message Réponse d’initialisation à l’aide d’informations secrètes partagées conformément à RFC 4210. Vous pouvez également vérifier la réponse d’initialisation à l’aide de la clé publique de l’AC de l’émetteur. Avant de réinscrire un certificat EE, vous devez disposer d’un certificat AC valide inscrit sur l’appareil.

Le message de réponse d’initialisation ou de réponse de mise à jour de clé peut contenir un certificat d’AC de l’émetteur ou une chaîne de certificats d’AC. Les certificats d’AC reçus dans les réponses sont traités comme des certificats d’AC de confiance et stockés dans l’appareil de réception si l’AC de confiance stocke. Ces certificats d’AC sont ensuite utilisés pour valider les certificats EE.

Nous ne prenons pas en charge la réinscription aux certificats de l’AC. Si un certificat d’AC expire, vous devez désinscrire le certificat d’AC actuel et le réinscrire.

Certificat EE avec certificat de l’émetteur AC

Dans un scénario simple, le message de réponse d’initialisation peut contenir uniquement un certificat EE, auquel cas les informations de l’AC sont fournies séparément. Le certificat est stocké dans le magasin de certificats EE.

Le message de réponse d’initialisation peut contenir un certificat EE ainsi qu’un certificat AC d’émetteur auto-signé. Le certificat EE est d’abord stocké dans le magasin de certificats, puis le certificat AC est vérifié. Si le certificat de l’AC est trouvé et que le DN de l’objet du certificat de l’AC dans le message de réponse d’initialisation correspond au DN de l’émetteur du certificat EE, le certificat de l’AC est stocké dans le magasin de certificats de l’AC pour le nom du profil de l’AC spécifié dans la commande d’inscription au certificat CMPv2. Si le certificat d’AC existe déjà dans le magasin de certificats de l’AC, aucune action n’est entreprise.

Certificat EE avec chaîne de certificats AC

Dans de nombreux déploiements, le certificat EE est émis par un AC intermédiaire d’une chaîne de certificats. Dans ce cas, le message de réponse d’initialisation peut contenir le certificat EE ainsi qu’une liste des certificats AC de la chaîne. Les certificats d’AC intermédiaires et les certificats d’AC racine autosignés sont tous nécessaires pour valider le certificat EE. La chaîne d’AC peut également être nécessaire pour valider les certificats reçus d’appareils pairs ayant des hiérarchies similaires. La section suivante décrit comment les certificats de la chaîne d’AC sont stockés.

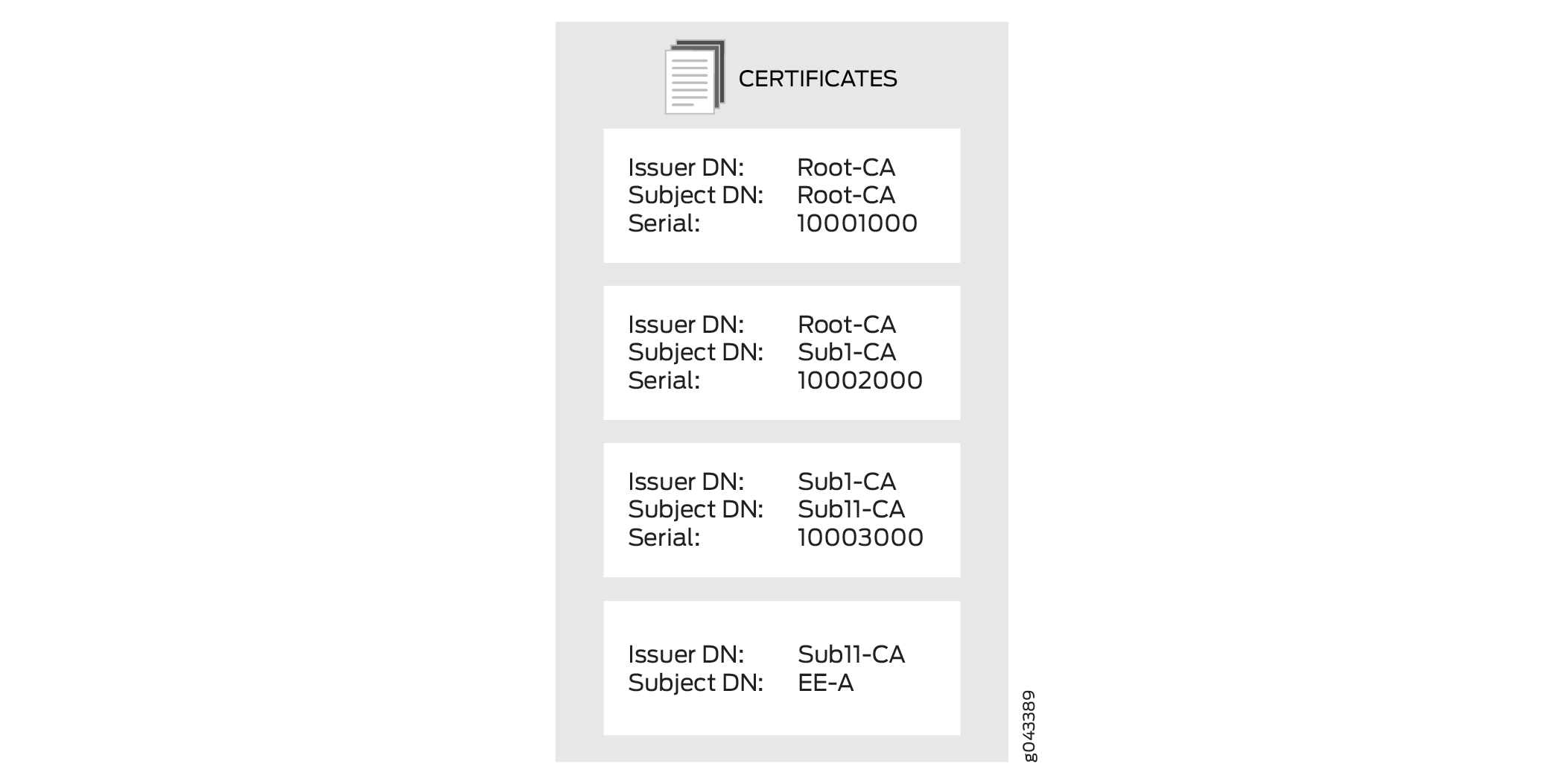

Dans la figure 1, le message de réponse d’initialisation inclut le certificat EE et trois certificats AC dans une chaîne de certificats.

de certificats d’AC

de certificats d’AC

Dans l’image ci-dessus, le certificat EE est stocké dans le magasin de certificats EE. Chaque certificat d’AC a besoin d’un profil d’AC. Le certificat d’AC avec pour objet DN Sub11-AC est la première AC de la chaîne et est l’émetteur du certificat EE. Il est stocké dans le profil AC spécifié avec la commande d’inscription de certificat CMPv2.

L’appareil vérifie la présence de chacun des certificats d’AC restants dans la chaîne dans la boutique de l’AC. Si un certificat d’AC n’est pas présent dans la boutique de l’AC, il est enregistré et un profil d’AC est créé pour celui-ci. Le nouveau nom de profil d’AC est créé à l’aide des 16 chiffres les moins significatifs du numéro de série du certificat d’AC. Si le numéro de série comporte plus de 16 chiffres, les chiffres les plus significatifs au-delà de 16 chiffres sont tronqués. Si le numéro d’ordre est inférieur à 16 chiffres, les chiffres les plus significatifs restants sont remplis par 0un s. Par exemple, si le numéro de série est 11111000100010001000, le nom du profil AC est 1000100010001000. Si le numéro de série est 10001000, le nom du profil AC est 0000000010001000.

Il est possible que plusieurs numéros de série de certificats aient les mêmes 16 chiffres les moins significatifs. Dans ce cas, -00 est ajouté au nom du profil pour créer un nom de profil AC unique ; des noms de profil AC supplémentaires sont créés en incrémentant le numéro ajouté, de -01 jusqu’à -99. Par exemple, les noms de profil d’AC peuvent être 1000100010001000, 1000100010001000-00, et 1000100010001000-01.

Installez un certificat numérique sur votre routeur

Un certificat numérique est un moyen électronique de vérifier votre identité par l’intermédiaire d’un tiers de confiance, appelé AC. Vous pouvez également utiliser un certificat autosigné pour attester de votre identité. Le serveur d’AC que vous utilisez peut être détenu et exploité par un AC indépendant ou par votre propre organisation, auquel cas vous devenez votre propre AC. Si vous utilisez un AC indépendant, vous devez le contacter pour obtenir les adresses de ses serveurs AC et CRL (pour obtenir des certificats et des CRL) et les informations dont il a besoin lors de la soumission de demandes de certificats personnels. Lorsque vous êtes votre propre AC, vous déterminez ces informations vous-même. La PKI fournit une infrastructure pour la gestion des certificats numériques.

Demander manuellement un certificat numérique

Pour obtenir des certificats numériques manuellement, vous devez configurer un profil AC, générer une paire de clés privée-publique, créer un certificat local et charger les certificats sur le routeur. Après avoir chargé les certificats, ils peuvent être référencés dans votre configuration IPsec-VPN.

La procédure suivante montre comment configurer un profil d’AC :

Comprendre le protocole ACME

En savoir plus sur le protocole ACME et comment enregistrer le certificat.

- Qu’est-ce que le protocole ACME ?

- Inscrire un certificat local à l’aide du serveur Let’s Encrypt

- Réinscrire manuellement le certificat local

- Supprimer un compte ACME

Qu’est-ce que le protocole ACME ?

Le protocole ACME (Automated Certificate Management Environment) est une nouvelle norme d’inscription PKI utilisée par plusieurs serveurs PKI tels que Let’s Encrypt. Le certificat Let’s encrypt permet d’utiliser gratuitement les certificats de serveur Web dans les pare-feu, et peut être utilisé dans Juniper Secure Connect et J-Web. Junos OS réinscrit automatiquement les certificats Let’s Encrypt tous les 25 jours.

Le protocole ACME permet l’inscription de certificats à partir du serveur Let’s Encrypt ou des serveurs compatibles ACME. Les pare-feu enregistrent les certificats à partir du serveur Let’s Encrypt, et Juniper Secure Connect valide les certificats sans copier ni télécharger de certificats d’AC.

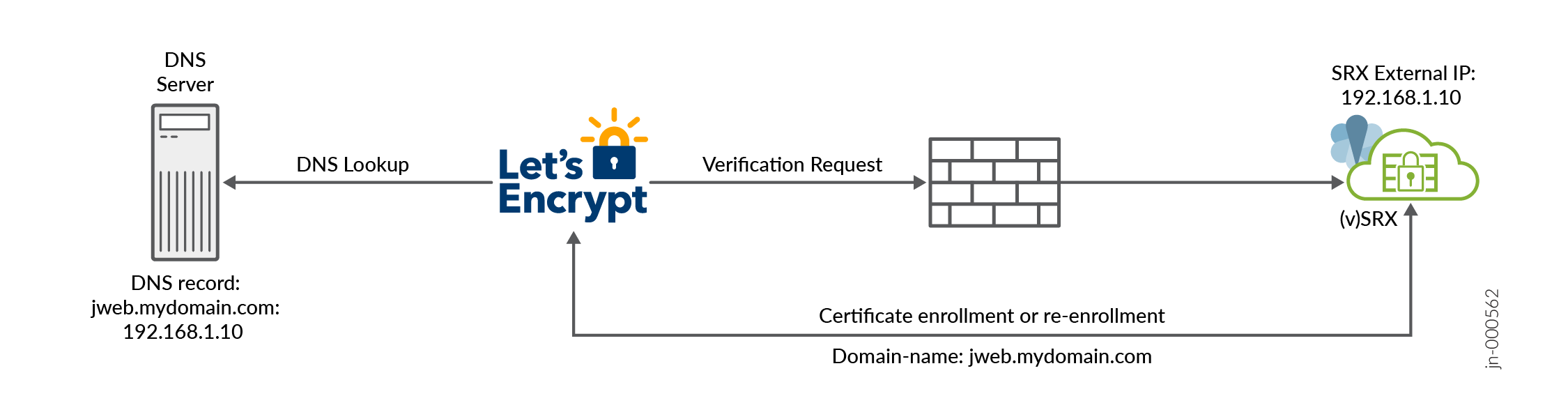

Lorsque vous utilisez Let’s Encrypt, assurez-vous que le serveur Let’s Encrypt est en mesure de résoudre le nom de domaine en l’adresse IP de l’interface de pare-feu, comme indiqué dans la Figure 2. Le serveur Let’s Encrypt doit pouvoir atteindre l’interface du pare-feu sur le port TCP 80. Pendant l’inscription du certificat, le pare-feu active temporairement cette demande entrante automatiquement. Si votre pare-feu, un périphérique intermédiaire ou un routeur bloque le port TCP 80, l’inscription du certificat échouera.

Le pare-feu utilise le port 443 pour les communications sortantes avec le serveur Let’s Encrypt . Assurez-vous que vos stratégies de sécurité réseau autorisent ce trafic sortant. La communication sur le port 80 vers le serveur Let’s Encrypt n’est pas prise en charge pour les connexions sortantes du pare-feu.

Limites

-

Le dns-01 et la liaison de compte externe ne sont pas pris en charge.

-

ACME ne peut pas être utilisé lorsque J-Web écoute le port 80

-

Le certificat générique n’est pas pris en charge, tel que

*.mydomain.com; à la place, vous pouvez inscrire plusieurs noms DNS.

Inscrire un certificat local à l’aide du serveur Let’s Encrypt

Cet exemple montre comment inscrire le certificat local à l’aide de Let’s Encrypt.

-

Spécifiez le profil de l’AC. Le processus d’inscription ACME n’inclut pas la validation de la liste de révocation de certificats.

[edit] user@host# set security pki ca-profile ISRG_Root_X1 ca-identity ISRG_Root_X1 user@host# set security pki ca-profile ISRG_Root_X1 revocation-check disable user@host# set security pki ca-profile Lets_Encrypt ca-identity Lets_Encrypt user@host# set security pki ca-profile Lets_Encrypt enrollment url https://acme-v02.api.letsencrypt.org/directory

-

Validez la configuration.

[edit] user@host# commit

-

Chargez le certificat d’AC.

[edit] user@host> request security pki ca-certificate load ca-profile ISRG_Root_X1 filename ISRG_Root_X1.pem

Pour télécharger le certificat ISRG_Root_X1.pem , reportez-vous à KB84991.

-

Créer un ID de clé ACME.

[edit] user@host> request security pki generate-key-pair size 2048 type rsa acme-key-id mydomain

-

Préparer l’inscription au certificat local.

[edit] user@host> request security pki generate-key-pair size 2048 type rsa certificate-id service-mydomain

-

Inscrire un certificat avec un nom de domaine.

Lorsque vous utilisez Let’s Encrypt, assurez-vous que le serveur Let’s Encrypt est en mesure de résoudre le nom de domaine en l’adresse IP de l’interface de pare-feu, comme indiqué dans la Figure 2. Le serveur Let’s Encrypt doit pouvoir atteindre l’interface du pare-feu sur le port TCP 80. Pendant l’inscription du certificat, le pare-feu active temporairement cette demande entrante automatiquement. Si votre pare-feu, un périphérique intermédiaire ou un routeur bloque le port TCP 80, l’inscription du certificat échouera.

Le pare-feu utilise le port 443 pour les communications sortantes avec le serveur Let’s Encrypt . Assurez-vous que vos stratégies de sécurité réseau autorisent ce trafic sortant. La communication sur le port 80 vers le serveur Let’s Encrypt n’est pas prise en charge pour les connexions sortantes du pare-feu.

[edit] user@host> request security pki local-certificate enroll acme acme-key-id mydoamin certificate-id service-mydomain ca-profile Lets_Encrypt domain-name jweb.mydomain.com email jweb@acmejnpr.net letsencrypt-enrollment yes terms-of-service agree

Inscrivez un certificat avec plusieurs noms de domaine.

[edit] user@host> request security pki local-certificate enroll acme acme-key-id mydomain certificate-id service-mydomain ca-profile Lets_Encrypt domain-name jweb.mydomain.com,remote-acess.mydomain.com email jweb@acmejnpr.net letsencrypt-enrollment yes terms-of-service agree

-

Une fois l’inscription terminée, le certificat émis sera chargé dans certificate-id service-mydomian.

Réinscrire manuellement le certificat local

Pour réinscrire un certificat local en ligne :

-

Lancez la demande de réinscription.

[edit] user@host> request security pki local-certificate re-enroll acme acme-key-id mydomain certificate-id serice-mydomain ca-profile Lets_Encrypt re-generate-keypair

-

Une fois la réinscription terminée, le certificat émis sera chargé dans certificate-id service-mydomian.

Supprimer un compte ACME

Pour supprimer le compte ACME, procédez comme suit :

-

Exécutez la commande suivante.

[edit] user@host> clear security pki acme account acme-key-id mydomain ca-profile Lets_Encrypt

Vous ne pouvez supprimer la clé de compte ACME que si l’ACME est activé ou créé par l’inscription.

Comportement des services de terminaison SSL spécifiques à la plate-forme

Utilisez l’explorateur de fonctionnalités pour confirmer la prise en charge de la plate-forme et de la version pour des fonctionnalités spécifiques.

Utilisez le tableau suivant pour passer en revue les comportements spécifiques à votre plateforme :

| Plate-forme | Différence |

|---|---|

| SRX Series |

|