Integrieren von Microsoft Entra ID als Identitätsanbieter

Führen Sie die folgenden Schritte aus, um die Entra ID-Optionen zu verstehen, fügen Sie Mist Systems als neue Registrierung in Entra ID hinzu und fügen Sie Ihren Identitätsanbieter zu Ihrer Juniper Mist Systems Organisation hinzu.

Microsoft Azure Active Directory (Azure AD), jetzt bekannt als Microsoft Entra ID, ist eine Identitäts- und Zugriffsverwaltungslösung. Mit Juniper Mist Access Assurance können Sie einen Authentifizierungs-Service in Entra ID integrieren, indem Sie OAuth verwenden, um Folgendes auszuführen:

- Benutzer-Authentifizierung mit Extensible Authentication Protocol –Tunneled TLS (EAP-TTLS)

- Führt die delegierte Authentifizierung durch, d. h. überprüft Benutzername und Kennwort mithilfe von OAuth.

- Ruft Informationen zur Benutzergruppenmitgliedschaft ab, um Authentifizierungsrichtlinien zu unterstützen, die auf dieser Benutzeridentität basieren.

- Ruft den Status – aktiv oder gesperrt – eines Benutzerkontos ab.

- Benutzerautorisierung mit erweiterbarem Authentifizierungsprotokoll – Transportschicht-Sicherheit (EAP-TLS) und EAP-TTLS

- Ruft Informationen zur Benutzergruppenmitgliedschaft ab, um Authentifizierungsrichtlinien zu unterstützen, die auf dieser Benutzeridentität basieren.

- Ruft den Status – aktiv oder gesperrt – eines Benutzerkontos ab

-

EAP-TTLS mit Password Authentication Protocol (PAP)

- Führt die delegierte Authentifizierung durch, d. h. überprüft Benutzername und Kennwort mithilfe von OAuth oder Resource Owner Password Credentials (ROPC).

- Ruft Informationen zur Benutzergruppenmitgliedschaft ab, um Authentifizierungsrichtlinien zu unterstützen, die auf dieser Benutzeridentität basieren.

- Ruft den Status – aktiv oder gesperrt – eines Benutzerkontos ab

Konfiguration im Entra ID Portal

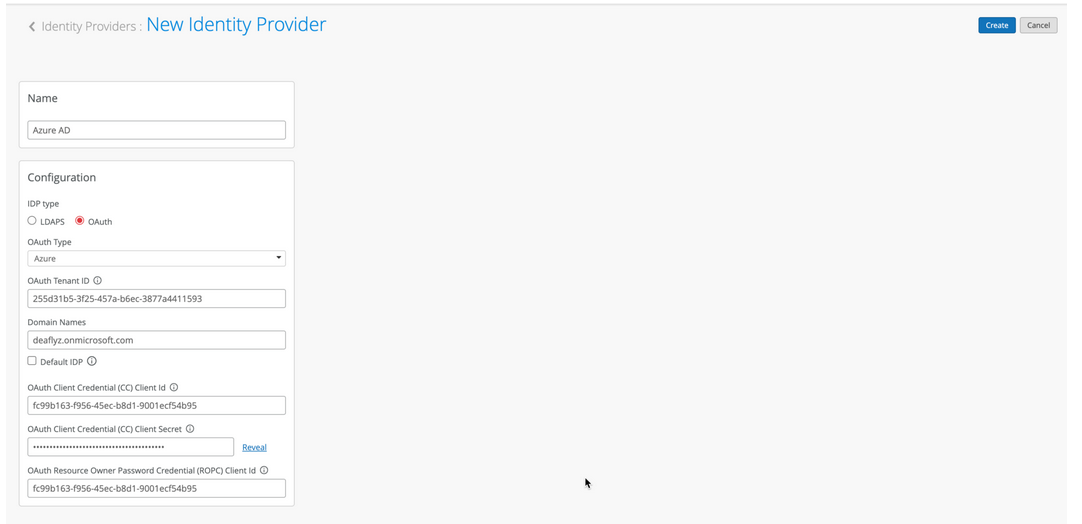

Um Entra ID in Juniper Mist Access Assurance zu integrieren, benötigen Sie die Client-ID, den geheimen Clientschlüssel und die Mandanten-ID, die vom Entra ID-Portal generiert werden.

Die Screenshots aus Anwendungen von Drittanbietern sind zum Zeitpunkt der Veröffentlichung korrekt. Wir haben keine Möglichkeit zu wissen, wann oder ob die Screenshots zu einem späteren Zeitpunkt korrekt sein werden. Auf der Website des Drittanbieters finden Sie Informationen zu Änderungen an diesen Bildschirmen oder den beteiligten Workflows.

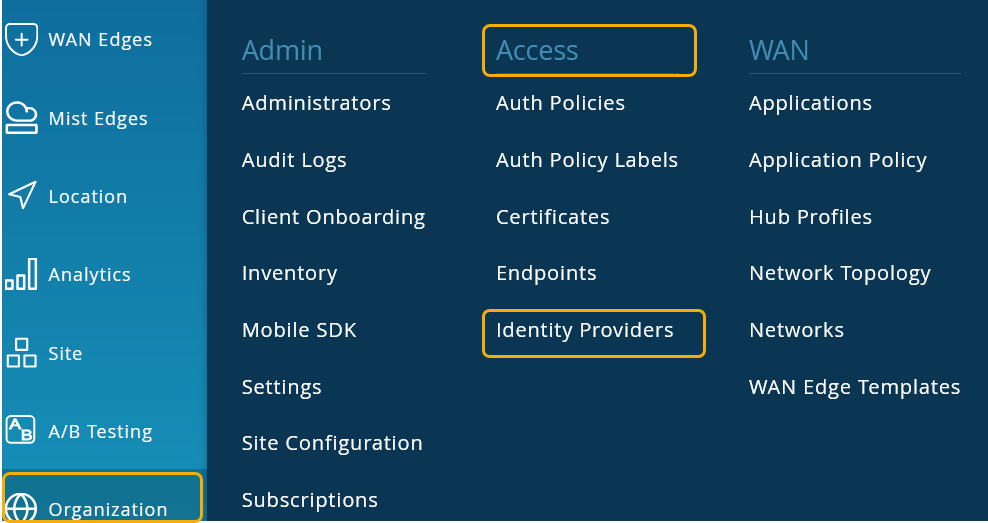

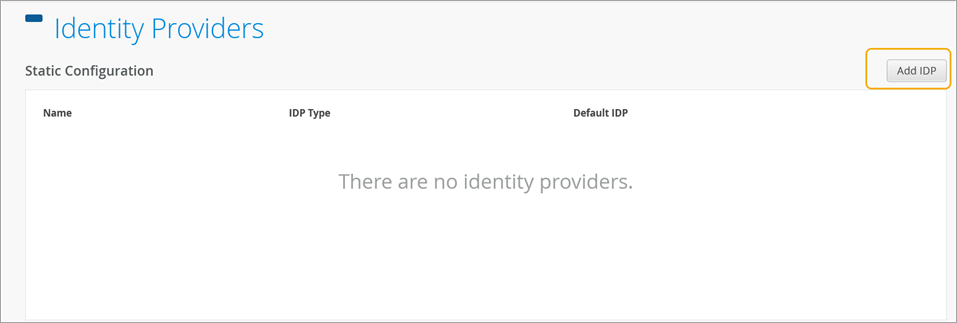

Konfiguration im Juniper Mist Dashboard

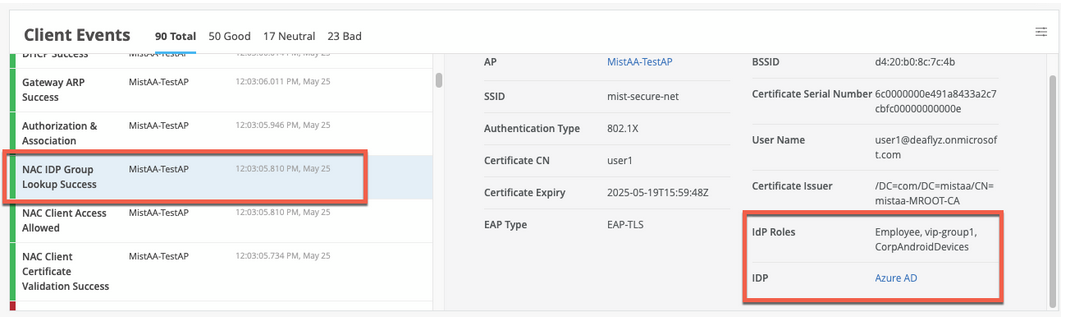

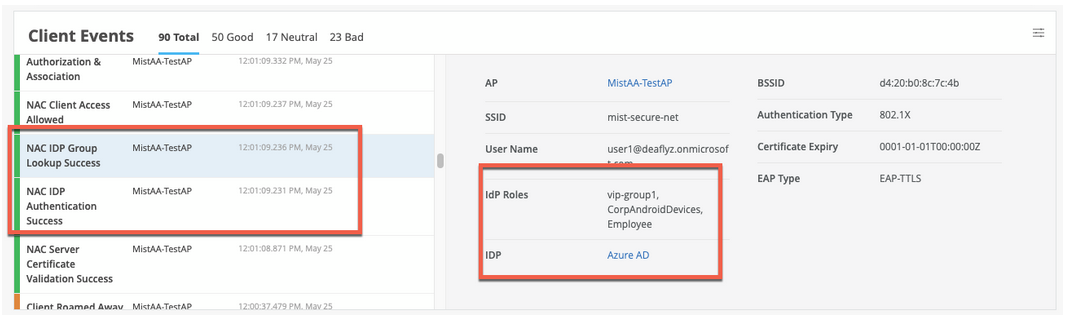

Wechseln Sie im Portal Juniper Mist Systems zu Überwachung > Einblicke > Clientereignissen.

Wenn Juniper Mist Access Assurance einen Benutzer mithilfe von EAP-TLS mit Azure AD authentifiziert, wird das NAC-Ereignis "Erfolg der IDP-Gruppensuche " wie unten dargestellt angezeigt:

Für die EAP-TTLS-Authentifizierung wird das Ereignis NAC IDP Authentication Successful angezeigt. Dieses Ereignis gibt an, dass Azure AD die Benutzeranmeldeinformationen überprüft hat. Für diese Authentifizierung wird auch das Ereignis NAC IDP Group Lookup Success angezeigt, das Benutzergruppenmitgliedschaften abruft.

EAP-TTLS-Authentifizierung mit Azure AD und ROPC

EAP-TTLS nutzt den OAuth-Fluss Resource Owner Password Credentials (ROPC) mit Azure AD, um Benutzer zu authentifizieren und Benutzergruppeninformationen abzurufen. Sie müssen mehrere Faktoren berücksichtigen, wenn Sie eine Legacy-Authentifizierung wie ROPC-Flow verwenden, die nur Benutzername und Kennwort überprüft und die mehrstufige Authentifizierung (MFA) überspringt.

- Sie müssen die Clientgeräte mit dem richtigen drahtlosen Profil konfigurieren, entweder mithilfe der Verwaltung mobiler Geräte (Mobile Device Management, MDM) oder eines Gruppenrichtlinienobjekts (Group Policy Object, GPO). Wenn Sie an der Anmeldeaufforderung nur Benutzername und Kennwort angeben, funktioniert die Legacy-Authentifizierung bei einigen Betriebssystemen nicht.

- Der Benutzername, den ein Benutzer eingibt, muss im UPN-Format (User Principal Name) (username@domain) vorliegen.

- Sie müssen Clients so konfigurieren, dass sie dem Serverzertifikat vertrauen.

- Benutzer müssen sich mindestens einmal beim Azure-Portal anmelden, bevor sie den Zugriff mithilfe der ROPC-Authentifizierung versuchen. Dieser Schritt ist wichtig, um Benutzerkonten zu testen.

- Das Azure-Portal muss Benutzerkennwörter entweder in vollständigen Cloud-Konten oder in einem lokalen AD speichern, in dem die Kennwortsynchronisierung mit Azure AD Connect aktiviert ist. Benutzer mit Verbundauthentifizierung werden nicht unterstützt.

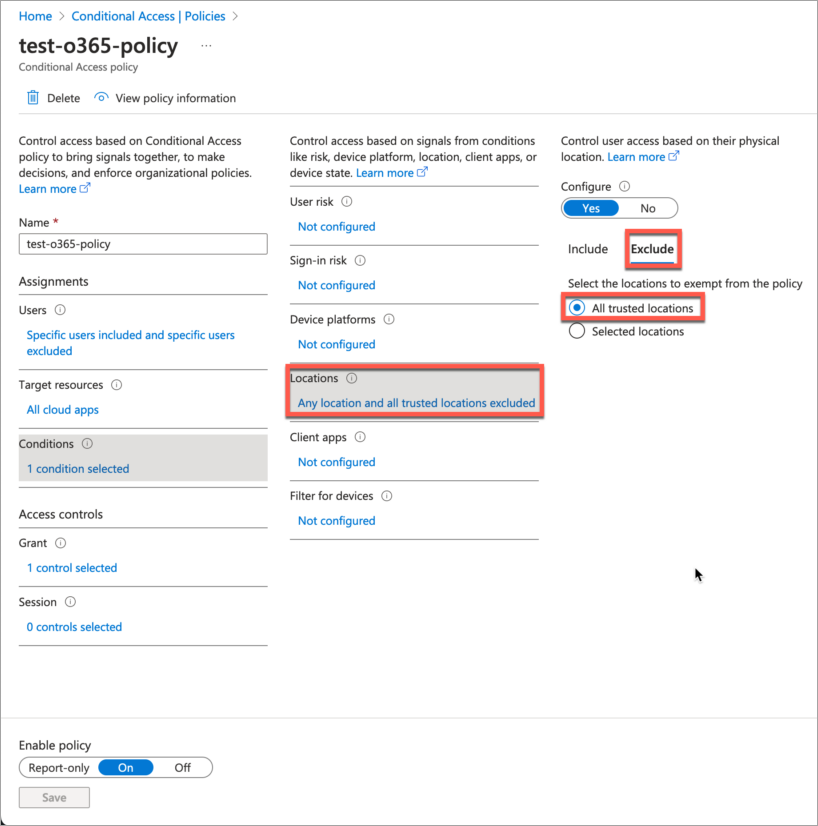

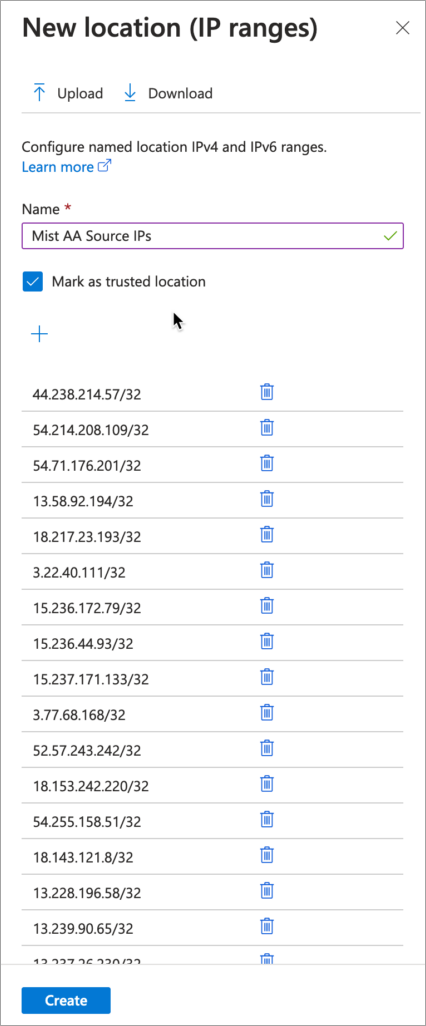

- Sie müssen MFA für Benutzer deaktivieren, die ROPC-Authentifizierung auswählen. Eine Möglichkeit, eine MFA-Umgehung für EAP-TTLS zu erreichen, besteht darin, Mist Access Assurance-Quell-IP-Adressen wie folgt als vertrauenswürdige Speicherorte zu markieren:

- Wechseln Sie im Microsoft Entra Portal zu Schutz > bedingter Zugriff > Benannte Speicherorte , und wählen Sie Neuer Speicherort aus.

- Geben Sie unter Neuer Standort (IP-Bereiche) die Details ein.

Abbildung 5: MFA für Anmeldung aus einem vertrauenswürdigen IP-Adressbereich

umgehen

umgehen

- Geben Sie einen Namen für den Speicherort ein.

- Wählen Sie Als vertrauenswürdigen Speicherort markieren aus.

- Geben Sie den IP-Bereich für die IP-Adressen von Juniper Mist Access Assurance ein.

- Klicken Sie auf Erstellen.

- Verweisen Sie in der MFA-Richtlinie für bedingten Zugriff auf die vertrauenswürdigen IP-Quellen als Ausschlusskriterien.

Abbildung 6: Ausschließen des benannten Standorts aus der Zugriffsrichtlinie