AUF DIESER SEITE

Konfigurieren des statischen Schlüsselprofils für den Junos Key Manager

Beispiel: Konfigurieren des Profils für statische Schlüssel für Site-to-Site-VPN

Beispiel: Konfigurieren des Profils für statische Schlüssel für AutoVPN

Konfigurieren des Quantum Key Manager-Schlüsselprofils für Junos Key Manager

Beispiel: Konfigurieren des Quantenschlüssel-Manager-Schlüsselprofils für Site-to-Site-IPsec-VPN

Quantensicheres IPsec-VPN

Erfahren Sie, wie Sie die Out-of-Band-Schlüsselabrufmechanismen im iked-Prozess verwenden und konfigurieren, um mit quantengesicherten IKE- und IPsec-SAs auszuhandeln.

Quanten-Sicherheit im Überblick

Der IPsec-Kommunikationskanal basiert auf dem Internet Key Exchange (IKE)-Protokoll. Das IKE verwaltet Sicherheitsparameter, um den Datenverkehr zu schützen. Zu den Sicherheitsparametern gehören Verschlüsselungs- und Authentifizierungsalgorithmen und zugehörige Schlüssel.

Die Sicherheitsprotokolle stützen sich auf asymmetrische kryptografische Algorithmen wie Diffie Hellman (DH) oder Elliptic Curve Diffie Hellman (ECDH), um festzustellen, dass Schlüssel anfällig für Angriffe sind.

Um Sicherheitsangriffe zu vermeiden, führt das RFC8784 eine Methode ein, die Out-of-Band-Methode. Die Out-of-Band-Methode fügt dem Initiator und dem Responder einen geheimen Schlüssel hinzu. Der geheime Schlüssel ist ein Post-Quanten-Pre-shared Key (PPK).

-

Sie können das PPK zusätzlich zur Authentifizierungsmethode in IKEv2 verwenden.

-

PPK bietet Quantenresistenz für alle untergeordneten SAs in anfänglich ausgehandelten IPsec-SAs und allen nachfolgenden re-iked IPsec-SAs.

-

Mit PPK und Peer-Authentifizierungsschlüssel können Initiator und Responder Schlüsselinkonsistenzen erkennen.

Junos Key Manager – Übersicht

Sie können den Junos Key Manager (JKM) verwenden, um die statischen Tasten oder Dynamiktasten zum Schutz der Datenebene und der Steuerungsebene zu konfigurieren.

Der JKM-Prozess fungiert als Schlüsselspeicher und Proxy zwischen dem Client oder der Kryptoanwendung. Der Client oder die Kryptoanwendung benötigt einen Schlüssel, um eine verschlüsselte und authentifizierte quantensichere Sitzung mit einem Peer oder einer Anwendung einzurichten. Der Quantensafe verwendet den Out-of-Band-Schlüsselabrufmechanismus, der es zwei Peers ermöglicht, den Schlüssel zu erhalten. Verschiedene Out-of-Band-Mechanismen haben unterschiedliche Protokolle oder Methoden zur Kommunikation. Das JKM bietet eine gemeinsame, einheitliche Schnittstelle für die Kommunikation von Client- oder Kryptoanwendungen.

Mechanismus zum Abrufen von Schlüsseln

Zwei Out-of-Band-Schlüsselabrufmechanismen im iked-Prozess zur Aushandlung mit quantengesicherten IKE- und IPsec-SAs.

-

Statischer Schlüssel: Mit statischen Schlüsselprofilen können Sie eine statische Schlüssel-ID und einen entsprechenden Schlüssel konfigurieren. Dieselbe statische Schlüssel-ID und derselbe Schlüssel werden bei jeder Anforderung an JKM über ein statisches Schlüsselprofil generiert.

-

Quantenschlüssel-Manager: Mit Quantenschlüssel-Manager-Schlüsselprofilen können Sie auf die Quantenschlüsselverteilungsgeräte (QKD) und das Quantennetzwerk zugreifen. Das Quantennetzwerk generiert und tauscht Quantenschlüssel zwischen Peers aus. Generiert auf Anfrage an JKM jedes Mal eine andere Schlüssel-ID und einen anderen Schlüssel über ein Quantenschlüssel-Manager-Schlüsselprofil.

Schlüsselprofil für Quantum Safe IPsec VPN verwenden

Mit statischen Schlüsselprofilen können Sie eine statische Schlüssel-ID und einen entsprechenden Schlüssel konfigurieren. Um die quantensicheren IPsec-SAs einzurichten, verwenden Sie das statische Schlüsselprofil als Post-Quantum Pre-Shared Key-Profil (PPK) in der IPsec-VPN-Konfiguration. Verwendet denselben Schlüssel und dieselbe Schlüssel-ID, um eine vorhandene IKE-Sicherheitszuordnung erneut zu authentifizieren.

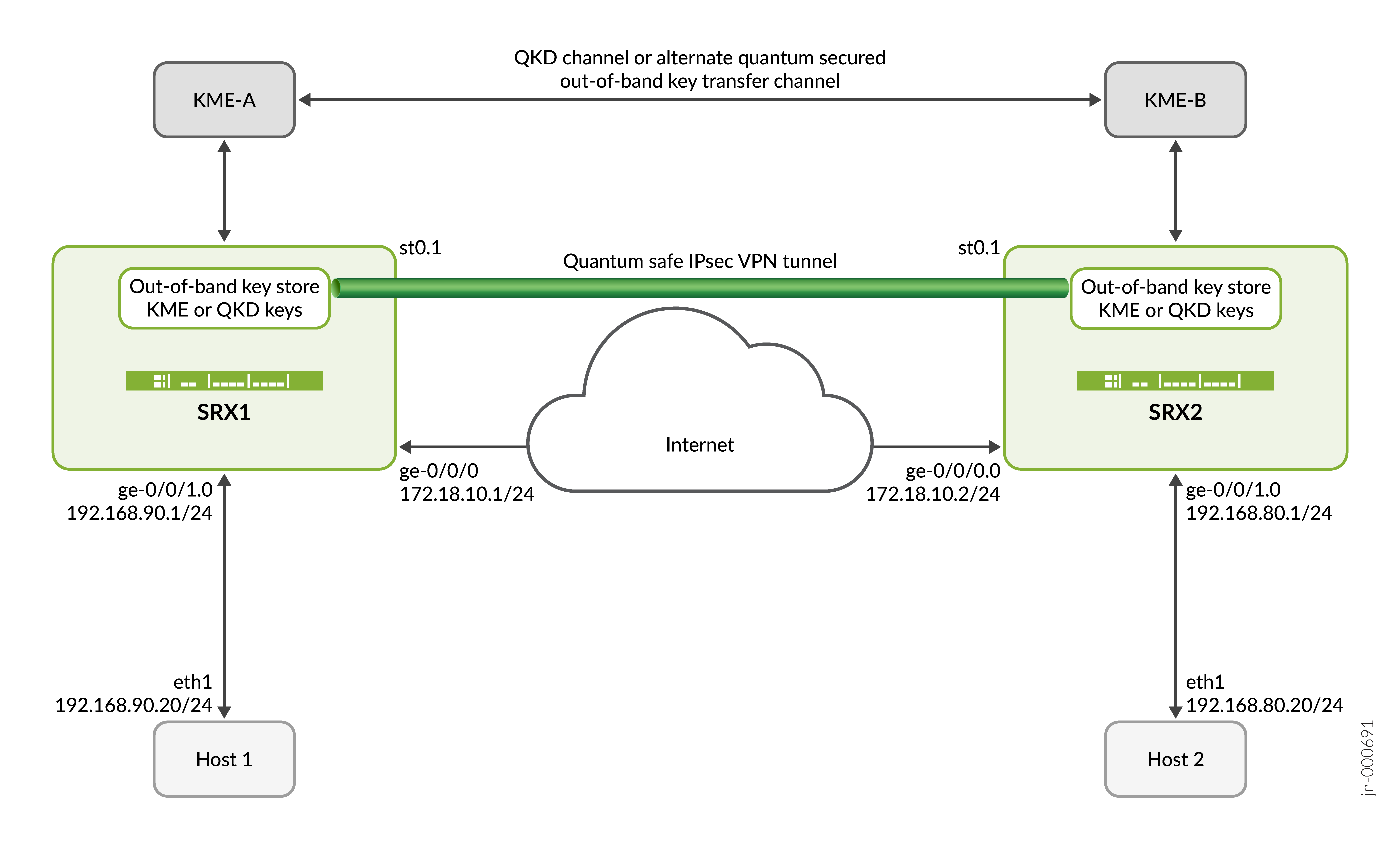

Mit den Schlüsselprofilprofilen des Quantenschlüsselmanagers benötigen Sie für den Zugriff auf die Quantennetzwerke Zugriff auf die QKD-Geräte. Das Quantennetzwerk generiert und tauscht Quantenschlüssel zwischen Peers aus. Sie können alle erforderlichen Parameter konfigurieren, z. B. lokale SAE-ID, URL zum QKD-Gerät usw. Verwenden Sie zum Einrichten von IPsec-SAs das Quantenschlüssel-Manager-Schlüsselprofil als Post-Quantum Pre-Shared Key-Profil (PPK) in der IPsec-VPN-Konfiguration. Verwendet einen anderen Schlüssel und eine andere Schlüssel-ID, um eine vorhandene IKE-Sicherheitszuordnung erneut zu authentifizieren.

Quanten-Schlüsselverteilung

Quantenschlüsselverteilung (QKD) ist eine sichere Schlüsselverteilungsmethode, die Quanten verwendet. Netzwerke verwenden Quantenkanäle, um an beiden Enden denselben Schlüssel zu generieren und den Quantenkanal zwischen den Peers zu überwachen. Diese Schlüssel sind dynamisch und schützen die Datenebene und die Steuerungsebene.

Key Management Entity (KME) ist der Begriff, den wir verwenden, um uns auf die QKD-Geräte auf der Verwaltungs- oder Steuerungsebene zu beziehen. QKD-Geräte sind über ihr Quanten- oder QKD-Netzwerk miteinander verbunden. Die KMEs verbinden sich über das öffentliche Netzwerk über die sicheren Kanäle für den Austausch von Steuernachrichten. Die Anwendungen, Secure Application Entity (SAEs) und Geräte interagieren mit KMEs über die sicheren Kanäle gemäß der ETSI-Spezifikation. HTTPS kombiniert mit gegenseitiger TLS-Authentifizierung ermöglicht einen sicheren Betrieb über das QKD-Netzwerk.

aufzubauen

aufzubauen

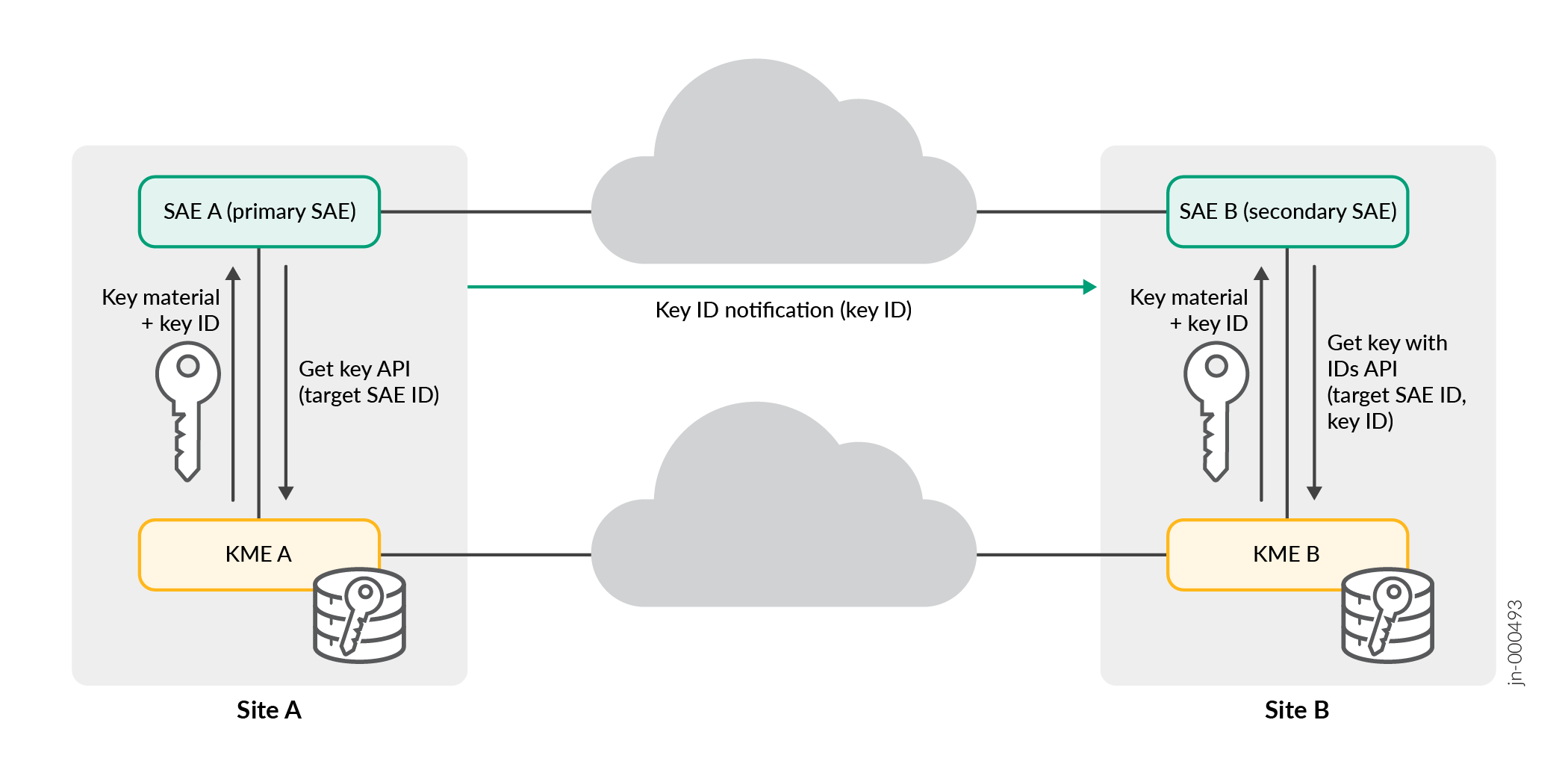

In Abbildung 1 wird beschrieben, wie die beiden Geräte mit ihren entsprechenden QKD-Geräten interagieren, um eine quantengesicherte Sitzung aufzubauen

-

SAE Eine Rolle ist primär. SAE A fungiert als Initiator für den Aufbau einer quantengesicherten Sitzung mit SAE B.

-

Die Rolle von SAE B ist zweitrangig. SAE B fungiert als Responder.

-

Die SAE A fordert die KME A über die API zum Abrufen des Schlüssels an, um einen neuen Quantenschlüssel zu generieren und für SAE B mit der Ziel-SAE-ID freizugeben.

-

Der KME A führt den Vorgang durch und antwortet SAE A mit der generierten Schlüssel-ID und dem Schlüsselmaterial.

-

KME B erhält das Schlüsselmaterial und den generierten ID-Schlüssel über das QKD-Netzwerk.

-

SAE A initiiert eine gesicherte Sitzung mit SAE B direkt unter Verwendung desselben Schlüssels und derselben Schlüssel-ID.

-

Durch den Austausch von Nachrichten wird eine sichere Sitzung mit SAE B hergestellt.

-

SAE A sendet die Schlüssel-ID im Klartext oder verschlüsselt für den entsprechenden Quantenschlüssel, der zum Sichern der Sitzung mit SAE B verwendet wird.

-

Sobald SAE B die Schlüssel-ID erhalten hat, kontaktiert SAE B KME B über die API Schlüssel mit IDs abrufen, um den entsprechenden Quantenschlüssel für die angegebene Schlüssel-ID und die Ziel-SAE-ID oder SAE A abzurufen.

-

Nachdem SAE B den Schlüssel erhalten hat, wird eine vollständig quantengesicherte Sitzung zwischen SAE A und SAE B aufgebaut.

Konfigurieren des statischen Schlüsselprofils für den Junos Key Manager

Dieses Beispiel zeigt, wie das statische Schlüsselprofil für den Junos-Schlüsselmanager konfiguriert wird. Konfigurieren Sie die statischen Schlüssel auf den betroffenen Gateways und teilen Sie keine statischen Schlüssel über das Internet, um den IPsec-Tunnel einzurichten.

Anforderungen

Verwenden Sie den Feature-Explorer , um die Plattform- und Release-Unterstützung für bestimmte Funktionen zu bestätigen.

-

Hardwareanforderungen – Gerät, das die Funktion unterstützt.

-

Software-Anforderungen: Betriebssystem mit Junos IKE - und Junos Key Manager-Paketen , das diese Funktion unterstützt.

Überblick

Bei statischen schlüsselbasierten Profilen müssen Sie eine statische Schlüssel-ID und einen entsprechenden Schlüssel konfigurieren. Wenn Sie das statische Schlüsselprofil im IPsec-VPN-Objekt verwenden, werden bei der erneuten Authentifizierung für eine vorhandene IKE-Sicherheitszuordnung derselbe Schlüssel und dieselbe Schlüssel-ID verwendet.

Konfiguration

Konfigurieren Sie das statische Schlüsselprofil für den Junos Key Manager.

user@host# set security key-manager profiles km_profile_1 static key-id ascii-text test-ppk-id user@host# set security key-manager profiles km_profile_1 static key ascii-text qjwbdip139u5mcy89m28pcgowerefnkjsdg

Verifizierung

Zweck

Überprüfen Sie das statische Schlüsselprofil und die Schlüssel.

Aktion

Geben Sie im Betriebsmodus die request security key-manager profiles get profile-keys name km_profile_1 ein, um das statische Schlüsselprofil und die Schlüssel anzuzeigen.

user@host> request security key-manager profiles get profile-keys name km_profile_1

- Response:

- Status: SUCCESS

- Name: km_profile_1

- Type: Static

- Key-size: 280 bits

- Key-count: 1

- Key-ids:

- test-ppk-id

- Keys:

- 716a776264697031333975356d637938396d32387063676f77657265666e6b6a736467

Geben Sie im Betriebsmodus die show security key-manager profiles name km_profile_1 detail ein, um die Details des statischen Schlüsselprofils anzuzeigen.

user@host> show security key-manager profiles name km_profile_1 detail

Name: km_profile_1, Index: 1, Type: Static

Configured-at: 10.09.23 (20:16:34)

Time-elapsed: 0 hrs 2 mins 21 secs

Request stats:

Received: 1

In-progress: 0

Success: 1

Failed: 0

Bedeutung

Zeigt request security key-manager profiles get profile-keys name km_profile_1 den Status, den Namen des statischen Schlüsselprofils, den Typ, die Schlüsselgröße, die Schlüssel-ID und die Schlüssel an.

Zeigt show security key-manager profiles name km_profile_1 detail den Namen, den Typ und den Anforderungsstatus des statischen Schlüsselprofils an.

Beispiel: Konfigurieren des Profils für statische Schlüssel für Site-to-Site-VPN

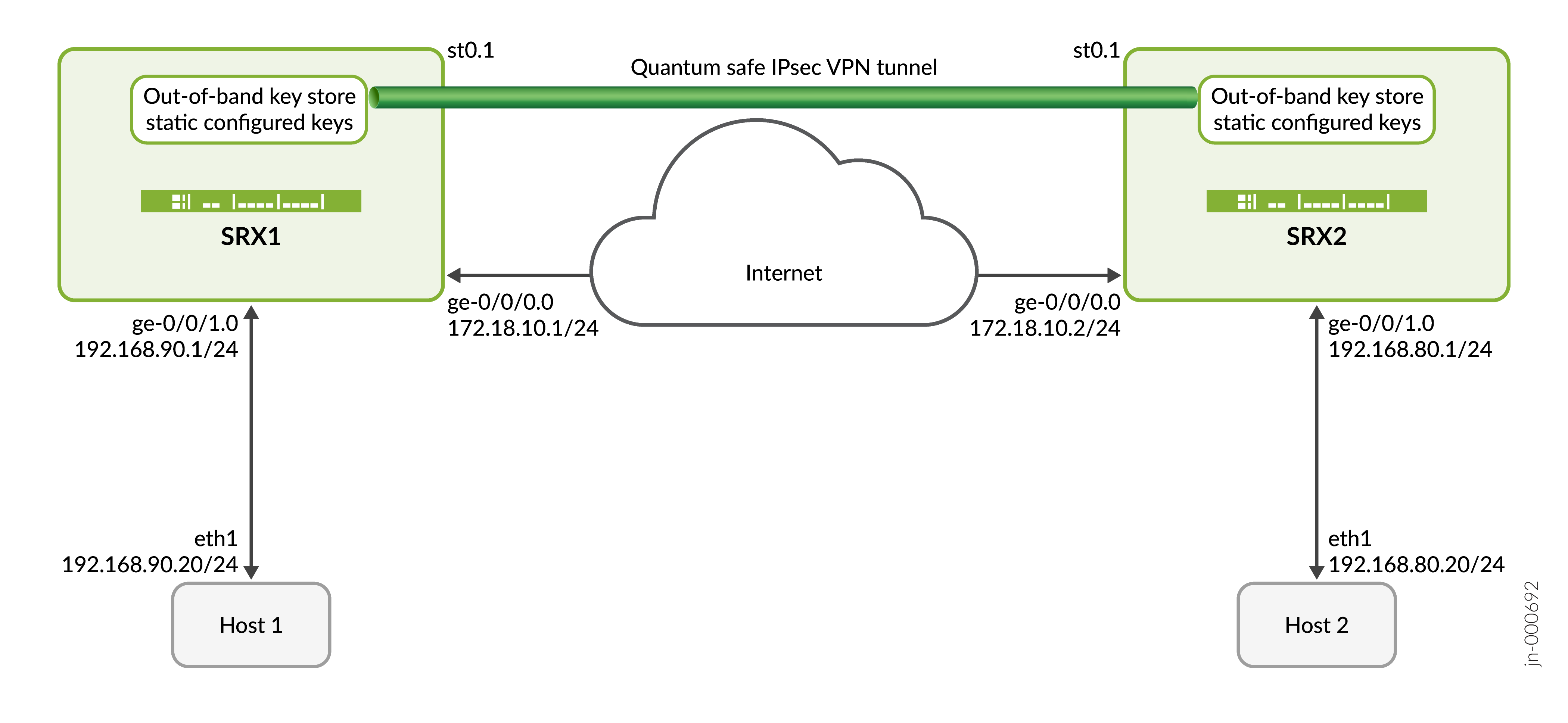

Verwenden Sie dieses Konfigurationsbeispiel, um das statische Schlüsselprofil zu konfigurieren. Sie können das Profil mit statischen Schlüsseln verwenden, um eine IPsec Site-to-Site VPN-Infrastruktur zu sichern.

Sie können eine IPsec Site-to-Site VPN-Infrastruktur sichern, indem Sie das Profil mit statischem Schlüssel konfigurieren.

In diesem Konfigurationsbeispiel verwenden die Geräte SRX1 und SRX2 das statische Schlüsselprofil, um die QKD-Schlüssel auf IPsec VPN abzurufen. Die QKD-Schlüssel helfen dabei, Datenverkehr sicher über das Internet zu senden.

| Lesezeit |

Weniger als eine Stunde |

| Konfigurationszeit |

Weniger als eine Stunde |

- Beispiele für Voraussetzungen

- Bevor Sie beginnen

- Funktionsübersicht

- Überblick über die Topologie

- Abbildung der Topologie

- Schritt-für-Schritt-Konfiguration auf Firewall-Geräten

- Verifizierung

- Anhang 1: Befehle auf allen Geräten festlegen

- Anhang 2: Konfigurationsausgabe im Prüfling anzeigen

Beispiele für Voraussetzungen

Verwenden Sie den Feature-Explorer , um die Plattform- und Release-Unterstützung für bestimmte Funktionen zu bestätigen.

| Hardware-Anforderungen |

Geräte, die diese Funktion unterstützen. |

| Anforderungen an die Software |

Betriebssystem, das diese Funktion unterstützt. |

Bevor Sie beginnen

| Vorteile |

|

| Nützliche Ressourcen |

|

| Mehr erfahren |

|

| Praktische Erfahrung |

|

| Mehr erfahren |

Funktionsübersicht

| IPsec VPN | Stellen Sie eine IPsec-VPN-Topologie bereit, bei der die Geräte durch VPN-Tunnel verbunden sind, die Datenverkehr durch den IPsec-VPN-Tunnel senden. Die VPN-Tunnel werden später für die Verwendung von Quantenschlüsseln konfiguriert, was die Tunnel zu quantensicheren VPN-Tunneln macht. |

| IKE Gateway | Stellen Sie eine sichere Verbindung her, das IKE-Gateway verwendet die IKE-Richtlinie, um sich während der Validierung des Zertifikats auf die konfigurierte Gruppe von Zertifizierungsstellen (CA-Profile) zu beschränken. |

| Vorschläge | |

| IKE-Vorschlag | Definieren Sie die Algorithmen und Schlüssel, die zum Herstellen der sicheren IKE-Verbindung mit dem Peer-Sicherheitsgateway verwendet werden. IKE erstellt die dynamischen SAs und handelt sie für IPsec aus. |

| IPsec-Vorschlag | Listen Sie Protokolle, Algorithmen und Sicherheitsdienste auf, die mit dem entfernten IPsec-Peer ausgehandelt werden sollen. |

| Richtlinien | |

| IKE-Richtlinie | Definieren Sie eine Kombination von Sicherheitsparametern (IKE-Vorschläge), die während der IKE-Aushandlung verwendet werden sollen. |

| IPsec-Richtlinie | Regeln und Sicherheitsrichtlinien enthalten, um Gruppen-VPN-Datenverkehr zwischen den angegebenen Zonen zuzulassen. |

| Sicherheits-Richtlinie | Hier können Sie den Typ des Datenverkehrs auswählen, der über die IPsec-SAs gesichert werden soll.

|

| Steckbriefe |

|

| Schlüsselprofil |

Definieren Sie, wie die Geräte das statische Schlüsselprofil verwenden, um die QKD-Schlüssel auf IPsec-VPN abzurufen und den Datenverkehr sicher über das Internet zu senden.

|

| PPK-Profil | Geben Sie an, welches Schlüsselprofil zum Einrichten quantensicherer IKE- oder IPsec-SAs verwendet werden soll, indem Sie auf das Schlüsselprofil unter dem IKE-Gateway verweisen. |

| Zertifikate | |

| CA-Zertifikat | Überprüfen Sie die Identität von Geräten und authentifizieren Sie die Kommunikationsverbindung zwischen ihnen. |

| Lokales Zertifikat | Generieren Sie PKI, und registrieren Sie es mit dem CA-Zertifikat zur Überprüfung. |

| KME-Zertifikat | Zertifikat eines Drittanbieters vom Hersteller generiert |

| Sicherheits-Zonen | |

| Vertrauen | Netzwerksegment in der Hostzone |

| nicht vertrauenswürdig | Netzwerksegment in der Zielserverzone |

| VPN (VPN) | Netzwerksegment, über das die SRX1- und SRX2-Geräte interagieren. |

| Primäre Verifizierungsaufgaben |

Prüfen Sie, ob die eingerichteten IKE- und IPsec-SAs quantensicher sind. |

Überblick über die Topologie

In diesem Beispiel initiiert SRX1 die Aushandlung von quantensicheren IPsec-Tunneln mit SRX2 unter Verwendung eines statischen Schlüssels mit der CLI. SRX2 reagiert auf diese Anfrage, indem es die Identität von SRX1 zusammen mit dem Schlüssel verifiziert und ein quantensicheres IPsec-VPN einrichtet. Sobald der Tunnel eingerichtet ist, wird der Datenverkehr zwischen Host1 und Host2 über den etablierten IPsec-Tunnel gesichert.

| Hostname |

Rolle |

Funktion |

|---|---|---|

| SRX1 | Ein Gerät, das IPsec-Tunnel einrichten kann |

Initiiert IKE- oder IPsec-SA-Verhandlungen und richtet quantensichere IPsec-Tunnel mit SRX2 ein, indem ein statischer Schlüssel verwendet wird, der auf dem SRX1 konfiguriert ist. |

| SRX2 | Ein Gerät, das IPsec-Tunnel einrichten kann | Reagiert auf die von SRX1 initiierte IKE- oder IPsec-SA-Aushandlung und richtet quantensichere IPsec-Tunnel mit einem statischen Schlüssel ein, der auf dem SRX2 konfiguriert ist. |

| Host 1 | Ein Host innerhalb der vertrauenswürdigen Zone oder der LAN-Seite von SRX1 | Initiiert clientseitigen Datenverkehr in Richtung Host2 |

| Host2 | Ein Host innerhalb der vertrauenswürdigen Zone oder der LAN-Seite von SRX2 | Reagiert auf clientseitigen Datenverkehr von Host1 |

Abbildung der Topologie

Schritt-für-Schritt-Konfiguration auf Firewall-Geräten

Vollständige Beispielkonfigurationen auf dem Prüfling finden Sie unter:

Diese Konfiguration gilt nur für SRX1- und SRX2-Geräte. Sie müssen die entsprechenden gerätespezifischen Konfigurationsänderungen vornehmen.

-

Konfigurieren Sie die Schnittstellen.

[edit interfaces] user@srx# set ge-0/0/0 unit 0 family inet address 172.18.10.1/24 user@srx# set st0 unit 1 family inet user@srx# set ge-0/0/1 unit 0 family inet address 192.168.90.1/24

-

Konfigurieren Sie ein Schlüsselprofil vom Typ static mit einer Schlüssel-ID und einem entsprechenden Schlüssel.

[edit security key-manager profiles] user@srx# set km_profile_1 static key-id ascii-text test-key-id user@srx# set km_profile_1 static key ascii-text qjwbdip139u5mcy89m28pcgowerefnkjsdg

-

Konfigurieren Sie die Sicherheitszonen.

[edit security zones] user@srx# set security-zone untrust host-inbound-traffic system-services ike user@srx# set security-zone untrust interfaces ge-0/0/0.0 user@srx# set security-zone vpn interfaces st0.1 user@srx# set security-zone trust host-inbound-traffic system-services ping user@srx# set security-zone trust interfaces ge-0/0/1.0

[edit security policies] user@srx# set from-zone trust to-zone vpn policy vpn_out match source-address any user@srx# set from-zone trust to-zone vpn policy vpn_out match destination-address any user@srx# set from-zone trust to-zone vpn policy vpn_out match application any user@srx# set from-zone trust to-zone vpn policy vpn_out then permit user@srx# set from-zone vpn to-zone trust policy vpn_in match source-address any user@srx# set from-zone vpn to-zone trust policy vpn_in match destination-address any user@srx# set from-zone vpn to-zone trust policy vpn_in match application any user@srx# set from-zone vpn to-zone trust policy vpn_in then permit

[edit security ike proposal] user@srx# set IKE_PROP authentication-method pre-shared-keys user@srx# set IKE_PROP dh-group group14 user@srx# set IKE_PROP authentication-algorithm sha-256 user@srx# set IKE_PROP encryption-algorithm aes-256-cbc user@srx# set IKE_PROP lifetime-seconds 3600

[edit security ike policy] user@srx# set IKE_POL proposals IKE_PROP user@srx# set IKE_POL pre-shared-key ascii-text ipsec-test

[edit security ike gateway] user@srx# set IKE_GW ike-policy IKE_POL user@srx# set IKE_GW address 172.18.10.2 user@srx# set IKE_GW external-interface ge-0/0/0.0 user@srx# set IKE_GW local-address 172.18.10.1 user@srx# set IKE_GW version v2-only user@srx# set IKE_GW ppk-profile km_profile_1

[edit security ipsec proposal] user@srx# set IPSEC_PROP protocol esp user@srx# set IPSEC_PROP authentication-algorithm hmac-sha-256-128 user@srx# set IPSEC_PROP encryption-algorithm aes-256-cbc user@srx# set IPSEC_PROP lifetime-seconds 2400

[edit security ipsec policy] user@srx# set IPSEC_POL proposals IPSEC_PROP

[edit security ipsec vpn] user@srx# set IPSEC_VPN bind-interface st0.1 user@srx# set IPSEC_VPN ike gateway IKE_GW user@srx# set IPSEC_VPN ike ipsec-policy IPSEC_POL user@srx# set IPSEC_VPN traffic-selector ts1 local-ip 192.168.90.0/24 user@srx# set IPSEC_VPN traffic-selector ts1 remote-ip 192.168.80.0/24 user@srx# set IPSEC_VPN establish-tunnels immediately

Verifizierung

Dieser Abschnitt enthält eine Liste der show-Befehle, mit denen Sie das Feature in diesem Beispiel überprüfen können.

| Befehl |

Verifizierungs-Aufgabe |

|---|---|

| Details zu Security IKE Security-Associations anzeigen |

|

| Details zu Sicherheits-IPsec-Sicherheitszuordnungen anzeigen |

Stellen Sie sicher, dass die IPsec-Sicherheitszertifizierungsstellen eingerichtet sind. |

| Sicherheits-IPsec-Statistiken anzeigen |

Überprüfen Sie die IPsec-Verschlüsselungs- und -Entschlüsselungsstatistiken. |

| Details zu Sicherheitsschlüssel-Manager-Profilen anzeigen |

|

| ping 192.168.80.20 Quelle 192.168.90.20 Anzahl 4 |

- Überprüfen von IKE-SAs

- Überprüfen der IPsec-Sicherheitsrichtlinien

- Überprüfen der IPsec-Statistiken

- Überprüfen des Key Manager-Profils

- Ping von HOST 1 zu HOST 2

Überprüfen von IKE-SAs

Zweck

Überprüfen Sie die IKE-SAs

Aktion

Geben Sie im Betriebsmodus den show security ike security-associations detail Befehl ein, um die IKE-SAs anzuzeigen.

user@srx> show security ike security-associations detail IKE peer 172.18.10.2, Index 1, Gateway Name: IKE_GW

Role: Initiator, State: UP

Initiator cookie: dee592254e808a2b, Responder cookie: 51f6b1d4a8618332 Exchange type: IKEv2, Authentication method: Pre-shared-keys

Local gateway interface: ge-0/0/2.0 Routing instance: default

Local: 172.18.10.1:500, Remote: 172.18.10.2:500

Lifetime: Expires in 1286 seconds Reauth Lifetime: Disabled

IKE Fragmentation: Enabled, Size: 576 SRG ID: 0

Remote Access Client Info: Unknown Client Peer ike-id: 172.18.10.2

AAA assigned IP: 0.0.0.0

PPK-profile: km_profile_1 Optional: No

State : Used

Algorithms:

Authentication : hmac-sha256-128

Encryption : aes256-cbc Pseudo random function: hmac-sha256 Diffie-Hellman group : DH-group-14

Traffic statistics:

Input bytes : 1058

Output bytes : 1074

Input packets: 4

Output packets: 4

Input fragmented packets: 0

Output fragmented packets: 0

IPSec security associations: 4 created, 1 deleted Phase 2 negotiations in progress: 1

IPSec Tunnel IDs: 500002

Negotiation type: Quick mode, Role: Initiator, Message ID: 0 Local: 172.18.10.1:500, Remote: 172.18.10.2:500

Local identity: 172.18.10.1

Remote identity: 172.18.10.2 Flags: IKE SA is created

IPsec SA Rekey CREATE_CHILD_SA exchange stats:

Initiator stats: Responder stats:

Request Out : 0 Request In : 1

Response In : 0 Response Out : 1

No Proposal Chosen In : 0 No Proposal Chosen Out : 0

Invalid KE In : 0 Invalid KE Out : 0

TS Unacceptable In : 0 TS Unacceptable Out : 0

Res DH Compute Key Fail : 0 Res DH Compute Key Fail: 0 Res Verify SA Fail : 0

Res Verify DH Group Fail: 0 Res Verify TS Fail : 0

Bedeutung

Die Role: Initiator, State: UPFelder , , und Flags: IKE SA is created zeigen an, PPK-profile: km_profile_1 Optional: NoIPSec security associations: 4 createddass das Gerät erfolgreich IKE-SAs erstellt.

Überprüfen der IPsec-Sicherheitsrichtlinien

Zweck

Überprüfen der IPsec-Sicherheitsvorstellungen

Aktion

Geben Sie im Betriebsmodus den show security ipsec security-associations detail Befehl ein, um die IPsec-Sicherheitsrichtlinien anzuzeigen.

user@srx> show security ipsec security-associations detail ID: 500002 Virtual-system: root, VPN Name: IPSEC_VPN Local Gateway: 172.18.10.1, Remote Gateway: 172.18.10.2 Traffic Selector Name: ts1 Local Identity: ipv4(192.168.90.0-192.168.90.255) Remote Identity: ipv4(192.168.80.0-192.168.80.255) TS Type: traffic-selector Version: IKEv2 Quantum Secured: Yes PFS group: N/A SRG ID: 0 DF-bit: clear, Copy-Outer-DSCP Disabled, Bind-interface: st0.1, Policy-name: IPSEC_POL Port: 500, Nego#: 0, Fail#: 0, Def-Del#: 0 Flag: 0 Multi-sa, Configured SAs# 0, Negotiated SAs#: 0 Tunnel events: Thu Mar 30 2023 23:43:42: IPsec SA negotiation succeeds (1 times) Location: FPC 0, PIC 0, KMD-Instance 0 Anchorship: Thread 1 Distribution-Profile: default-profile Direction: inbound, SPI: 0x983a0221, AUX-SPI: 0 , VPN Monitoring: - Hard lifetime: Expires in 1330 seconds Lifesize Remaining: Unlimited Soft lifetime: Expires in 662 seconds Mode: Tunnel(0 0), Type: dynamic, State: installed Protocol: ESP, Authentication: hmac-sha256-128, Encryption: aes-cbc (256 bits) Anti-replay service: counter-based enabled, Replay window size: 64 Extended-Sequence-Number: Disabled tunnel-establishment: establish-tunnels-immediately IKE SA Index: 1 Direction: outbound, SPI: 0x4112746b, AUX-SPI: 0 , VPN Monitoring: - Hard lifetime: Expires in 1330 seconds Lifesize Remaining: Unlimited Soft lifetime: Expires in 662 seconds Mode: Tunnel(0 0), Type: dynamic, State: installed Protocol: ESP, Authentication: hmac-sha256-128, Encryption: aes-cbc (256 bits) Anti-replay service: counter-based enabled, Replay window size: 64 Extended-Sequence-Number: Disabled tunnel-establishment: establish-tunnels-immediately IKE SA Index: 1

Bedeutung

Die Version: IKEv2 Quantum Secured: Yes Felder und tunnel-establishment: establish-tunnels-immediately IKE SA Index: 1 zeigen an, dass das Gerät die IPsec-Sicherheitsvorstellungen erfolgreich erstellt hat.

Die Beispielausgabe bestätigt die IPsec-SAs.

Überprüfen der IPsec-Statistiken

Zweck

Überprüfen Sie die IPsec-Statistiken.

Aktion

Geben Sie im Betriebsmodus den show security ipsec statistics Befehl ein, um die IPsec-Statistiken anzuzeigen.

user@srx> show security ipsec statistics ESP Statistics: Encrypted bytes: 624 Decrypted bytes: 624 Encrypted packets: 4 Decrypted packets: 4 AH Statistics: Input bytes: 0 Output bytes: 0 Input packets: 0 Output packets: 0 Errors: AH authentication failures: 0, Replay errors: 0 ESP authentication failures: 0, ESP decryption failures: 0 Bad headers: 0, Bad trailers: 0 Invalid SPI: 0, TS check fail: 0 Exceeds tunnel MTU: 0 Discarded: 0

Bedeutung

Die ESP Statistics Felder und AH Statistics zeigt die IPsec-Statistiken an.

Überprüfen des Key Manager-Profils

Zweck

Überprüfen Sie das Schlüsselmanagerprofil.

Aktion

Geben Sie im Betriebsmodus das show security key-manager profiles Detail ein, um das Schlüsselmanagerprofil anzuzeigen.

user@srx> show security key-manager profiles detail Name: km_profile_1, Index: 1, Type: Static Configured-at: 30.03.23 (23:22:43) Time-elapsed: 1 hrs 16 mins 3 secs Request stats: Received: 1 In-progress: 0 Success: 1 Failed: 0

Bedeutung

Die Name: km_profile_1 Felder und Type: Static zeigt das Schlüsselmanagerprofil an.

Ping von HOST 1 zu HOST 2

Zweck

Überprüfen Sie die Konnektivität von HOST 1 zu HOST 2.

Aktion

Geben Sie im Betriebsmodus den Ping 192.168.80.20 source 192.168.90.20 count 4 ein, um die Konnektivität von HOST 1 zu HOST 2 anzuzeigen.

user@HOST1# ping 192.168.80.20 source 192.168.90.20 count 4 PING 192.168.80.20 (192.168.80.20): 56 data bytes 64 bytes from 192.168.80.1: icmp_seq=0 ttl=64 time=2.151 ms 64 bytes from 192.168.80.1: icmp_seq=1 ttl=64 time=1.710 ms 64 bytes from 192.168.80.1: icmp_seq=2 ttl=64 time=1.349 ms 64 bytes from 192.168.80.1: icmp_seq=3 ttl=64 time=1.597 ms --- 192.168.80.1 ping statistics --- 4 packets transmitted, 4 packets received, 0% packet loss round-trip min/avg/max/stddev = 1.349/1.702/2.151/0.290 ms Data traffic is successfully flowing between the HOSTs

Bedeutung

Das PING 192.168.80.20 (192.168.80.20): 56 data bytes bestätigt die Konnektivität von HOST 1 zu HOST 2.

Anhang 1: Befehle auf allen Geräten festlegen

Stellen Sie die Befehlsausgabe auf allen Geräten ein.

Festlegen von Befehlen auf SRX1

set security key-manager profiles km_profile_1 static key-id ascii-text test-key-id set security key-manager profiles km_profile_1 static key ascii-text qjwbdip139u5mcy89m28pcgowerefnkjsdg set interfaces ge-0/0/0 unit 0 family inet address 172.18.10.1/24 set interfaces st0 unit 1 family inet set interfaces ge-0/0/1 unit 0 family inet address 192.168.90.1/24 set security zones security-zone untrust host-inbound-traffic system-services ike set security zones security-zone untrust interfaces ge-0/0/0.0 set security zones security-zone vpn interfaces st0.1 set security zones security-zone trust host-inbound-traffic system-services ping set security zones security-zone trust interfaces ge-0/0/1.0 set security policies from-zone trust to-zone vpn policy vpn_out match source-address any set security policies from-zone trust to-zone vpn policy vpn_out match destination-address any set security policies from-zone trust to-zone vpn policy vpn_out match application any set security policies from-zone trust to-zone vpn policy vpn_out then permit set security policies from-zone vpn to-zone trust policy vpn_in match source-address any set security policies from-zone vpn to-zone trust policy vpn_in match destination-address any set security policies from-zone vpn to-zone trust policy vpn_in match application any set security policies from-zone vpn to-zone trust policy vpn_in then permit set security ike proposal IKE_PROP authentication-method pre-shared-keys set security ike proposal IKE_PROP dh-group group14 set security ike proposal IKE_PROP authentication-algorithm sha-256 set security ike proposal IKE_PROP encryption-algorithm aes-256-cbc set security ike proposal IKE_PROP lifetime-seconds 3600 set security ike policy IKE_POL proposals IKE_PROP set security ike policy IKE_POL pre-shared-key ascii-text ipsec-test set security ike gateway IKE_GW ike-policy IKE_POL set security ike gateway IKE_GW address 172.18.10.2 set security ike gateway IKE_GW external-interface ge-0/0/0.0 set security ike gateway IKE_GW local-address 172.18.10.1 set security ike gateway IKE_GW version v2-only set security ike gateway IKE_GW ppk-profile km_profile_1 set security ipsec proposal IPSEC_PROP protocol esp set security ipsec proposal IPSEC_PROP authentication-algorithm hmac-sha-256-128 set security ipsec proposal IPSEC_PROP encryption-algorithm aes-256-cbc set security ipsec proposal IPSEC_PROP lifetime-seconds 2400 set security ipsec policy IPSEC_POL proposals IPSEC_PROP set security ipsec vpn IPSEC_VPN bind-interface st0.1 set security ipsec vpn IPSEC_VPN ike gateway IKE_GW set security ipsec vpn IPSEC_VPN ike ipsec-policy IPSEC_POL set security ipsec vpn IPSEC_VPN traffic-selector ts1 local-ip 192.168.90.0/24 set security ipsec vpn IPSEC_VPN traffic-selector ts1 remote-ip 192.168.80.0/24 set security ipsec vpn IPSEC_VPN establish-tunnels immediately

Festlegen von Befehlen auf SRX2

set security key-manager profiles km_profile_1 static key-id ascii-text test-key-id set security key-manager profiles km_profile_1 static key ascii-text qjwbdip139u5mcy89m28pcgowerefnkjsdg set interfaces ge-0/0/0 unit 0 family inet address 172.18.10.2/24 set interfaces st0 unit 1 family inet set interfaces ge-0/0/1 unit 0 family inet address 192.168.80.1/24 set security zones security-zone untrust host-inbound-traffic system-services ike set security zones security-zone untrust interfaces ge-0/0/0.0 set security zones security-zone vpn interfaces st0.1 set security zones security-zone trust host-inbound-traffic system-services ping set security zones security-zone trust interfaces ge-0/0/1.0 set security policies from-zone trust to-zone vpn policy vpn_out match source-address any set security policies from-zone trust to-zone vpn policy vpn_out match destination-address any set security policies from-zone trust to-zone vpn policy vpn_out match application any set security policies from-zone trust to-zone vpn policy vpn_out then permit set security policies from-zone vpn to-zone trust policy vpn_in match source-address any set security policies from-zone vpn to-zone trust policy vpn_in match destination-address any set security policies from-zone vpn to-zone trust policy vpn_in match application any set security policies from-zone vpn to-zone trust policy vpn_in then permit set security ike proposal IKE_PROP authentication-method pre-shared-keys set security ike proposal IKE_PROP dh-group group14 set security ike proposal IKE_PROP authentication-algorithm sha-256 set security ike proposal IKE_PROP encryption-algorithm aes-256-cbc set security ike proposal IKE_PROP lifetime-seconds 3600 set security ike policy IKE_POL proposals IKE_PROP set security ike policy IKE_POL pre-shared-key ascii-text “ipsec-test” set security ike gateway IKE_GW ike-policy IKE_POL set security ike gateway IKE_GW address 172.18.10.1 set security ike gateway IKE_GW external-interface ge-0/0/0.0 set security ike gateway IKE_GW local-address 172.18.10.2 set security ike gateway IKE_GW version v2-only set security ike gateway IKE_GW ppk-profile km_profile_1 set security ipsec proposal IPSEC_PROP protocol esp set security ipsec proposal IPSEC_PROP authentication-algorithm hmac-sha-256-128 set security ipsec proposal IPSEC_PROP encryption-algorithm aes-256-cbc set security ipsec proposal IPSEC_PROP lifetime-seconds 2400 set security ipsec policy IPSEC_POL proposals IPSEC_PROP set security ipsec vpn IPSEC_VPN bind-interface st0.1 set security ipsec vpn IPSEC_VPN ike gateway IKE_GW set security ipsec vpn IPSEC_VPN ike ipsec-policy IPSEC_POL set security ipsec vpn IPSEC_VPN traffic-selector ts1 local-ip 192.168.80.0/24 set security ipsec vpn IPSEC_VPN traffic-selector ts1 remote-ip 192.168.90.0/24 set security ipsec vpn IPSEC_VPN establish-tunnels immediately

Anhang 2: Konfigurationsausgabe im Prüfling anzeigen

SRX1

Bestätigen Sie im Konfigurationsmodus Ihre Konfiguration, indem Sie die show security key-manager profilesBefehle , show security key-manager, , show interfaces, show security zones, show security ike gateway IKE_GWshow security policiesshow security ike policy IKE_POLshow security ike proposal IKE_PROPund show security ipsec proposal IPSEC_PROPshow security ipsec policy IPSEC_POLshow security ipsec vpn IPSEC_VPN eingeben. Wenn die Ausgabe nicht die beabsichtigte Konfiguration anzeigt, wiederholen Sie die Konfigurationsanweisungen in diesem Beispiel, um sie zu korrigieren.

user@srx1# show security key-manager profiles

km_profile_1 {

static {

key-id ascii-text "$9$.mz6pu1hyKBI8X-boajHqmF/hcylK836"; ## SECRET-DATA

key ascii-text "$9$5Q6AhclXNbtuIcyeXxGDikfT369A0Bn/vWLNY2aZUjPQAp0BEcFnyleMXxGDi.mT9CuhSeIElMLXwsaZUikPpu1hSen/eW8XbwJGD"; ## SECRET-DATA

}

}

user@srx1# show security key-manager

profiles {

km_profile_1 {

static {

key-id ascii-text "$9$.mz6pu1hyKBI8X-boajHqmF/hcylK836"; ## SECRET-DATA

key ascii-text "$9$5Q6AhclXNbtuIcyeXxGDikfT369A0Bn/vWLNY2aZUjPQAp0BEcFnyleMXxGDi.mT9CuhSeIElMLXwsaZUikPpu1hSen/eW8XbwJGD"; ## SECRET-DATA

}

}

}

user@srx1# show interfaces

ge-0/0/0 {

unit 0 {

family inet {

address 172.18.10.2/24;

address 172.18.10.1/24;

}

}

}

ge-0/0/1 {

unit 0 {

family inet {

address 192.168.80.1/24;

address 192.168.90.1/24;

}

family mpls;

}

}

ge-1/0/0 {

unit 0 {

family mpls;

}

}

st0 {

unit 1 {

family inet;

}

}

user@srx1# show security zones

security-zone untrust {

host-inbound-traffic {

system-services {

ike;

}

}

interfaces {

ge-0/0/0.0;

}

}

security-zone vpn {

interfaces {

st0.1;

}

}

security-zone trust {

host-inbound-traffic {

system-services {

ping;

}

}

interfaces {

ge-0/0/1.0;

}

}

user@srx1# show security policies

from-zone trust to-zone vpn {

policy vpn_out {

match {

source-address any;

destination-address any;

application any;

}

then {

permit;

}

}

}

from-zone vpn to-zone trust {

policy vpn_in {

match {

source-address any;

destination-address any;

application any;

}

then {

permit;

}

}

}

user@srx1# show security ike proposal IKE_PROP authentication-method pre-shared-keys; dh-group group14; authentication-algorithm sha-256; encryption-algorithm aes-256-cbc; lifetime-seconds 3600;

user@srx1# show security ike policy IKE_POL proposals IKE_PROP; pre-shared-key ascii-text "$9$z0C63/tp0Icrvz39p0Ihcs24aZjqmTn9p"; ## SECRET-DATA

user@srx1# show security ike gateway IKE_GW ike-policy IKE_POL; address [ 172.18.10.1 172.18.10.2 ]; external-interface ge-0/0/0.0; local-address 172.18.10.1; version v2-only; ppk-profile km_profile_1;

user@srx1# show security ipsec proposal IPSEC_PROP protocol esp; authentication-algorithm hmac-sha-256-128; encryption-algorithm aes-256-cbc; lifetime-seconds 2400;

user@srx1# show security ipsec policy IPSEC_POL proposals IPSEC_PROP;

user@srx1# show security ipsec vpn IPSEC_VPN

bind-interface st0.1;

ike {

gateway IKE_GW;

ipsec-policy IPSEC_POL;

}

traffic-selector ts1 {

local-ip 192.168.90.0/24;

remote-ip 192.168.80.0/24;

}

establish-tunnels immediately;

SRX2

Bestätigen Sie im Konfigurationsmodus Ihre Konfiguration, indem Sie die show security key-manager profilesBefehle , show security key-manager, , show interfaces, show security zones, show security ike gateway IKE_GWshow security policiesshow security ike policy IKE_POLshow security ike proposal IKE_PROPund show security ipsec proposal IPSEC_PROPshow security ipsec policy IPSEC_POLshow security ipsec vpn IPSEC_VPN eingeben. Wenn die Ausgabe nicht die beabsichtigte Konfiguration anzeigt, wiederholen Sie die Konfigurationsanweisungen in diesem Beispiel, um sie zu korrigieren.

user@srx2# show security key-manager profiles

km_profile_1 {

static {

key-id ascii-text "$9$Hk5FCA0IhruOvWx-2gGDikT3IRhSrvQF"; ## SECRET-DATA

key ascii-text "$9$zDD33CuyrvNVY0BhreMN-jHqmQF/Ctu1R9A8X7V4oGDikT3uO1RSr69evMLN-jHqf5FtpBylMhSvL7N2gGDiqmTOBEylM9AMXxNY2UjH"; ## SECRET-DATA

}

}

user@srx2# show security key-manager

profiles {

km_profile_1 {

static {

key-id ascii-text "$9$Hk5FCA0IhruOvWx-2gGDikT3IRhSrvQF"; ## SECRET-DATA

key ascii-text "$9$zDD33CuyrvNVY0BhreMN-jHqmQF/Ctu1R9A8X7V4oGDikT3uO1RSr69evMLN-jHqf5FtpBylMhSvL7N2gGDiqmTOBEylM9AMXxNY2UjH"; ## SECRET-DATA

}

}

}

user@srx2# show interfaces

ge-0/0/0 {

unit 0 {

family inet {

address 172.18.10.1/24;

address 172.18.10.2/24;

}

}

}

ge-0/0/1 {

unit 0 {

family inet {

address 192.168.90.1/24;

address 192.168.80.1/24;

}

family mpls;

}

}

ge-1/0/0 {

unit 0 {

family mpls;

}

}

st0 {

unit 1 {

family inet;

}

}

user@srx2# show security zones

security-zone untrust {

host-inbound-traffic {

system-services {

ike;

}

}

interfaces {

ge-0/0/0.0;

}

}

security-zone vpn {

interfaces {

st0.1;

}

}

security-zone trust {

host-inbound-traffic {

system-services {

ping;

}

}

interfaces {

ge-0/0/1.0;

}

}

user@srx2# show security policies

from-zone trust to-zone vpn {

policy vpn_out {

match {

source-address any;

destination-address any;

application any;

}

then {

permit;

}

}

}

from-zone vpn to-zone trust {

policy vpn_in {

match {

source-address any;

destination-address any;

application any;

}

then {

permit;

}

}

}

user@srx2# show security ike proposal IKE_PROP authentication-method pre-shared-keys; dh-group group14; authentication-algorithm sha-256; encryption-algorithm aes-256-cbc; lifetime-seconds 3600;

user@srx2# show security ike policy IKE_POL proposals IKE_PROP; pre-shared-key ascii-text "$9$zTi03/tp0Icrvz39p0Ihcs24aZjqmTn9p"; ## SECRET-DATA

user@srx2# show security ike gateway IKE_GW ike-policy IKE_POL; address 172.18.10.1; external-interface ge-0/0/0.0; local-address 172.18.10.2; version v2-only; ppk-profile km_profile_1;

user@srx2# show security ipsec proposal IPSEC_PROP protocol esp; authentication-algorithm hmac-sha-256-128; encryption-algorithm aes-256-cbc; lifetime-seconds 2400;

user@srx2# show security ipsec policy IPSEC_POL

proposals IPSEC_PROP;

[edit]

user@srx2# show security ipsec vpn IPSEC_VPN

bind-interface st0.1;

ike {

gateway IKE_GW;

ipsec-policy IPSEC_POL;

}

traffic-selector ts1 {

local-ip 192.168.80.0/24;

remote-ip 192.168.90.0/24;

}

establish-tunnels immediately;

Beispiel: Konfigurieren des Profils für statische Schlüssel für AutoVPN

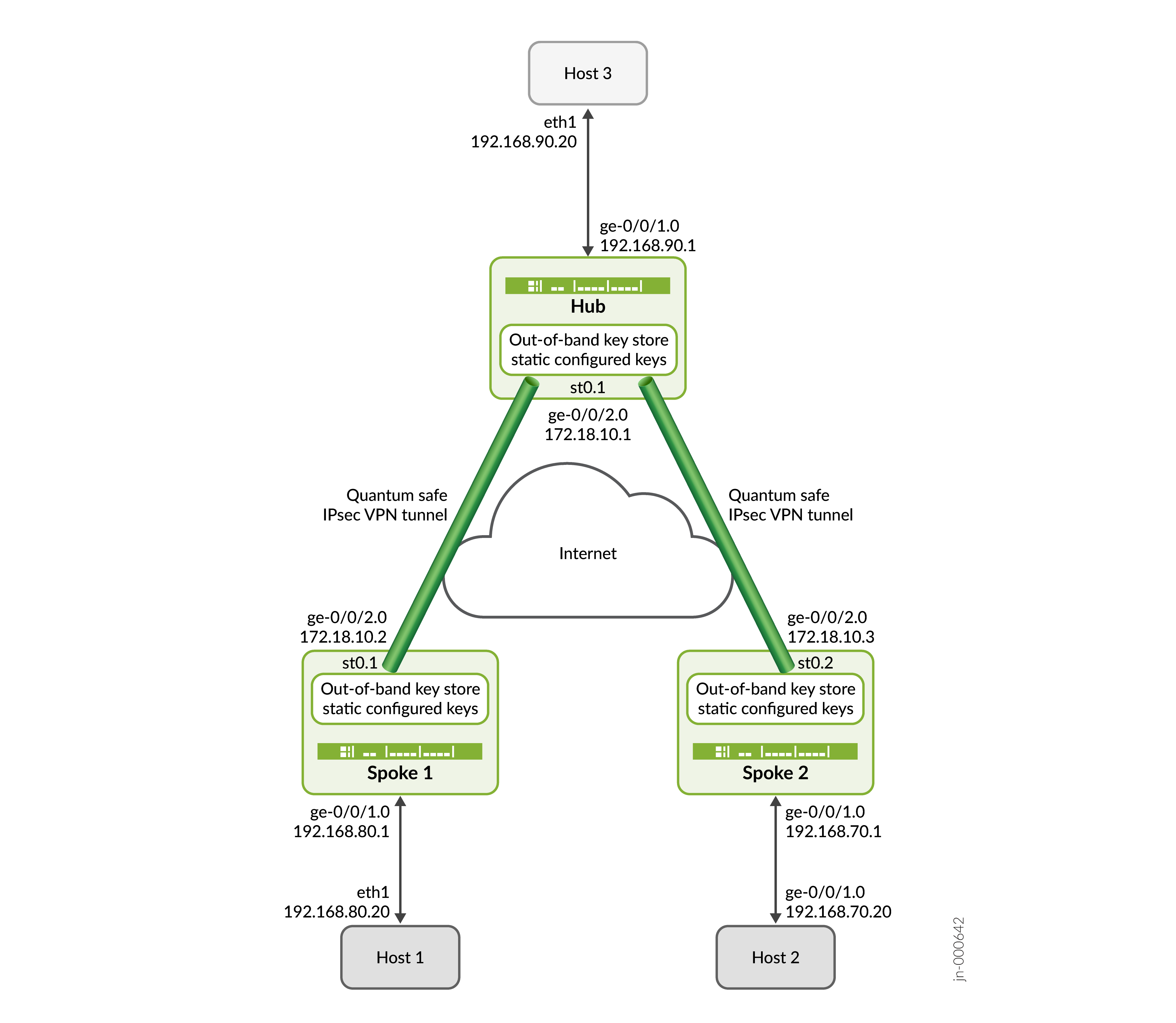

Verwenden Sie dieses Konfigurationsbeispiel, um eine IPsec AutoVPN-Infrastruktur durch Konfigurieren des Profils mit statischem Schlüssel zu sichern.

Sie können eine IPsec AutoVPN-Infrastruktur sichern, indem Sie das Profil mit statischem Schlüssel konfigurieren.

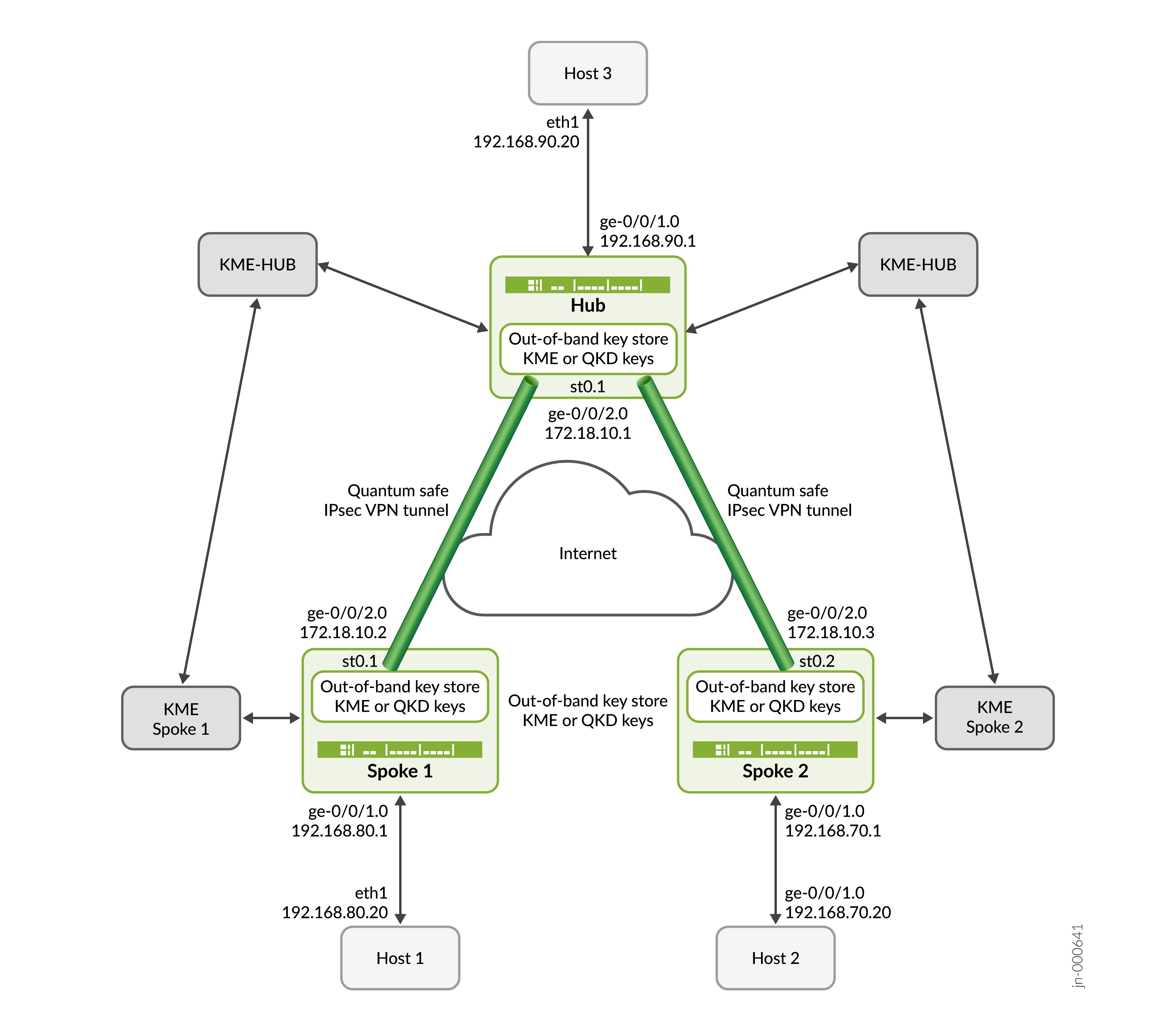

In diesem Konfigurationsbeispiel verwenden Hub, Spoke 1 und Spoke 2 statische Schlüsselprofile, um die QKD-Schlüssel auf IPsec-VPN abzurufen. Die QKD-Schlüssel helfen dabei, Datenverkehr sicher über das Internet zu senden.

| Lesezeit |

Weniger als eine Stunde |

| Konfigurationszeit |

Weniger als eine Stunde |

- Beispiele für Voraussetzungen

- Bevor Sie beginnen

- Funktionsübersicht

- Überblick über die Topologie

- Abbildung der Topologie

- Schritt-für-Schritt-Konfiguration auf dem Hub

- Schritt-für-Schritt-Konfiguration auf Spoke-Geräten

- Verifizierung

- Anhang 1: Befehle auf allen Geräten festlegen

- Anhang 2: Konfigurationsausgabe im Prüfling anzeigen

Beispiele für Voraussetzungen

Verwenden Sie den Feature-Explorer , um die Plattform- und Release-Unterstützung für bestimmte Funktionen zu bestätigen.

| Hardware-Anforderungen |

|

| Anforderungen an die Software |

Betriebssystem, das diese Funktion unterstützt. |

Bevor Sie beginnen

| Vorteile |

|

| Nützliche Ressourcen |

|

| Mehr erfahren |

|

| Praktische Erfahrung |

|

| Mehr erfahren |

Rufen Sie die Adresse der Zertifizierungsstelle (CA) und die erforderlichen Informationen (z. B. das Challenge-Kennwort) ab und senden Sie Anforderungen für lokale Zertifikate. Weitere Informationen finden Sie unter Grundlegendes zu lokalen Zertifikatanforderungen. Registrieren Sie die digitalen Zertifikate auf jedem Gerät. Siehe Beispiel: Manuelles Laden von CA- und lokalen Zertifikaten. |

Funktionsübersicht

| IPsec VPN | Stellt eine Hub-and-Spoke-IPsec-VPN-Topologie bereit, bei der die Spokes durch VPN-Tunnel verbunden sind, die den Datenverkehr durch den Hub leiten. Diese VPN-Tunnel werden später für die Verwendung von Quantenschlüsseln konfiguriert, was sie zu quantensicheren VPN-Tunneln macht. |

| IKE Gateway | Stellt eine sichere Verbindung her, verwendet das IKE-Gateway die IKE-Richtlinie, um sich bei der Validierung des Zertifikats auf die konfigurierte Gruppe von Zertifizierungsstellen (CA-Profile) zu beschränken. |

| Vorschläge | |

| IKE-Vorschlag | Definiert die Algorithmen und Schlüssel, die zum Herstellen der sicheren IKE-Verbindung mit dem Peer-Sicherheitsgateway verwendet werden. IKE erstellt die dynamischen SAs und handelt sie für IPsec aus. |

| IPsec-Vorschlag | Listet Protokolle, Algorithmen und Sicherheitsservices auf, die mit dem entfernten IPsec-Peer ausgehandelt werden sollen. |

| Richtlinien | |

| IKE-Richtlinie | Definiert eine Kombination von Sicherheitsparametern (IKE-Vorschläge), die während der IKE-Aushandlung verwendet werden sollen. |

| IPsec-Richtlinie | Enthält Regeln und Sicherheitsrichtlinien, um Gruppen-VPN-Datenverkehr zwischen den angegebenen Zonen zuzulassen. |

| Sicherheits-Richtlinie | Hier können Sie den Typ des Datenverkehrs auswählen, der über die IPsec-SAs gesichert werden soll.

|

| Steckbriefe |

|

| Schlüsselprofil |

Definieren Sie, wie die Geräte mit den KME-Geräten kommunizieren, um QKD-Schlüssel vom externen KME-Server abzurufen. Schlüsselprofile werden auf Hub (HUB_KM_PROFILE_1) und Spokes (SPOKE_1_KM_PROFILE_1 und SPOKE_2_KM_PROFILE_1) separat konfiguriert.

|

| PPK-Profil | Gibt an, welches Schlüsselprofil zum Einrichten quantensicherer IKE- oder IPsec-SAs verwendet werden soll, indem auf das Schlüsselprofil unter dem IKE-Gateway verwiesen wird. |

| Zertifikate | |

| CA-Zertifikat | Überprüft die Identität von Geräten und authentifiziert die Kommunikationsverbindung zwischen ihnen. |

| Lokales Zertifikat | Generiert PKI und registriert es mit dem CA-Zertifikat zur Überprüfung. |

| KME-Zertifikat | Vom Anbieter generiertes Zertifikat eines Drittanbieters. |

| Sicherheits-Zonen | |

| Vertrauen | Netzwerksegment in der Host-Zone. |

| nicht vertrauenswürdig | Netzwerksegment in der Zielserverzone. |

| VPN (VPN) | Netzwerksegment, über das das Hub-and-Spoke interagiert. |

| Primäre Verifizierungsaufgaben |

Prüfen Sie, ob die eingerichteten IKE- und IPsec-SAs quantensicher sind. |

Überblick über die Topologie

In diesem Beispiel initiieren SPOKE 1 und SPOKE 2 die Aushandlung von quantensicheren IPsec-Tunneln mit dem Hub mithilfe eines CLI-konfigurierten statischen Schlüssels. Der Hub reagiert auf die Anfragen, indem er die Identität von Spoke 1 und Spoke 2 zusammen mit ihren jeweiligen Schlüsseln überprüft und mit beiden Spokes ein quantensicheres IPsec-VPN aufbaut. Sobald die Tunnel eingerichtet sind, wird der Datenverkehr zwischen Host 1 und Host 3 sowie zwischen Host 2 und Host 3 über die etablierten IPsec-Tunnel gesichert.

| Hostname |

Rolle |

Funktion |

|---|---|---|

| Drehkreuz | Gerät, das IPsec-Tunnel einrichten kann | Reagiert auf IKE- oder IPsec-SA-Aushandlungen, die von SPOKE 1 und SPOKE 2 initiiert wurden, und richtet quantensichere IPsec-Tunnel mithilfe eines statischen Schlüssels ein, der auf dem Hub-Gerät konfiguriert ist. |

| Speiche 1 | Gerät, das IPsec-Tunnel einrichten kann | Initiiert die Aushandlung der IKE/IPsec-Sicherheitszuordnung und richtet quantensichere IPsec-Tunnel mit dem Hub ein, wobei ein statischer Schlüssel verwendet wird, der auf dem Spoke 1 konfiguriert ist. |

| Speiche 2 | Gerät, das IPsec-Tunnel einrichten kann | Initiiert IKE- oder IPsec-SA-Verhandlungen und richtet quantensichere IPsec-Tunnel mit dem Hub mithilfe eines statischen Schlüssels ein, der auf dem Spoke 2 konfiguriert ist. |

| Gastgeber 1 | Host innerhalb der vertrauenswürdigen Zone oder der LAN-Seite von Spoke 1 | Initiiert clientseitigen Datenverkehr in Richtung Host 3. |

| Gastgeber 2 | Host innerhalb der vertrauenswürdigen Zone oder der LAN-Seite von Spoke 2 | Initiiert clientseitigen Datenverkehr in Richtung Host 3. |

| Gastgeber 3 | Host innerhalb der vertrauenswürdigen Zone oder der LAN-Seite des HUBs | Reagiert auf clientseitigen Datenverkehr von Host 1 und Host 2. |

Abbildung der Topologie

Schritt-für-Schritt-Konfiguration auf dem Hub

Vollständige Beispielkonfigurationen auf dem Prüfling finden Sie unter:

Diese Konfiguration gilt nur für die Hub-Geräte. Sie müssen die entsprechenden gerätespezifischen Konfigurationsänderungen vornehmen.

-

Konfigurieren Sie die Hub-Schnittstellen.

[edit interfaces] user@hub# set ge-0/0/2 unit 0 family inet address 172.18.10.1/24 user@hub# set ge-0/0/1 unit 0 family inet address 192.168.90.1/24 user@hub# set st0 unit 1 family inet

-

Konfigurieren Sie das CA-Profil und das CA-Zertifikat.

[edit security pki] user@hub# set ca-profile Root-CA ca-identity Root-CA user@hub# set ca-profile Root-CA enrollment url https://ca-server.juniper.net/certsrv/mscep/mscep.dll user@hub# set ca-profile Root-CA revocation-check disable

-

Binden Sie das CA-Zertifikat im Betriebsmodus an das CA-Profil.

user@hub> request security pki ca-certificate enroll ca-profile Root-CA user@hub> request security pki generate-key-pair certificate-id HUB_CRT size 2048 type rsa user@hub> request security pki local-certificate enroll certificate-id HUB_CRT challenge-password <different> domain-name hub.juniper.net email hub@juniper.net subject DC=juniper,CN=hub.juniper.net,OU=security,O=juniper,L=sunnyvale,ST=california,C=us ca-profile Root-CA

-

Konfigurieren Sie das Profil des statischen Schlüsselmanagers.

[edit security key-manager profiles] user@hub# set HUB_KM_PROFILE_1 static key-id ascii-text test-key-id user@hub# set HUB_KM_PROFILE_1 static key ascii-text qjwbdip139u5mcy89m28pcgowerefnkjsdg

Konfigurieren Sie den Hub-Spoke im IPsec-VPN. Dazu gehören die Konfiguration der Sicherheitszonen, Sicherheitsrichtlinien und relevanten Zertifikate für die Authentifizierung von Geräteidentitäten und deren Kommunikationsverbindungen.

[edit security ike proposal] user@hub# set HUB_IKE_PROP authentication-method rsa-signatures user@hub# set HUB_IKE_PROP dh-group group14 user@hub# set HUB_IKE_PROP authentication-algorithm sha-256 user@hub# set HUB_IKE_PROP encryption-algorithm aes-256-cbc user@hub# set HUB_IKE_PROP lifetime-seconds 3600

[edit security ike policy] user@hub# set HUB_IKE_POL proposals HUB_IKE_PROP user@hub# set HUB_IKE_POL certificate local-certificate HUB_CRT

[edit security ike gateway] user@hub# set HUB_IKE_GW local-address 172.18.10.1 user@hub# set HUB_IKE_GW ike-policy HUB_IKE_POL user@hub# set HUB_IKE_GW external-interface ge-0/0/2.0 user@hub# set HUB_IKE_GW local-identity distinguished-name user@hub# set HUB_IKE_GW dynamic ike-user-type group-ike-id user@hub# set HUB_IKE_GW dynamic distinguished-name wildcard C=us,DC=juniper user@hub# set HUB_IKE_GW ppk-profile HUB_KM_PROFILE_1 user@hub# set HUB_IKE_GW version v2-only

[edit security ipsec proposal] user@hub# set HUB_IPSEC_PROP protocol esp user@hub# set HUB_IPSEC_PROP authentication-algorithm hmac-sha-256-128 user@hub# set HUB_IPSEC_PROP encryption-algorithm aes-256-cbc

[edit security ipsec policy] user@hub# set HUB_IPSEC_POL proposals HUB_IPSEC_PROP

[edit security ipsec vpn] user@hub# set HUB_IPSEC_VPN bind-interface st0.1 user@hub# set HUB_IPSEC_VPN ike gateway HUB_IKE_GW user@hub# set HUB_IPSEC_VPN ike ipsec-policy HUB_IPSEC_POL user@hub# set HUB_IPSEC_VPN traffic-selector ts1 local-ip 192.168.90.0/24 user@hub# set HUB_IPSEC_VPN traffic-selector ts1 remote-ip 0.0.0.0/0

[edit security zones] user@hub# set security-zone untrust host-inbound-traffic system-services ike user@hub# set security-zone untrust interfaces ge-0/0/2.0 user@hub# set security-zone vpn interfaces st0.1 user@hub# set security-zone trust host-inbound-traffic system-services ping user@hub# set security-zone trust interfaces ge-0/0/1.0

[edit security policies] user@hub# set from-zone trust to-zone vpn policy vpn_out match source-address any user@hub# set from-zone trust to-zone vpn policy vpn_out match destination-address any user@hub# set from-zone trust to-zone vpn policy vpn_out match application any user@hub# set from-zone trust to-zone vpn policy vpn_out then permit user@hub# set from-zone vpn to-zone trust policy vpn_in match source-address any user@hub# set from-zone vpn to-zone trust policy vpn_in match destination-address any user@hub# set from-zone vpn to-zone trust policy vpn_in match application any user@hub# set from-zone vpn to-zone trust policy vpn_in then permit

Schritt-für-Schritt-Konfiguration auf Spoke-Geräten

Vollständige Beispielkonfigurationen auf dem Prüfling finden Sie unter:

Diese Konfiguration gilt für Spoke 1- und Spoke 2-Geräte. Für andere Geräte müssen Sie entsprechende gerätespezifische Konfigurationsänderungen vornehmen.

-

Konfigurieren Sie die Spoke-Schnittstellen.

[edit interfaces] user@spoke# set ge-0/0/2 unit 0 family inet address 172.18.10.2/24 user@spoke# set ge-0/0/1 unit 0 family inet address 192.168.80.1/24 user@spoke# set st0 unit 1 family inet

-

Konfigurieren Sie Hub-Spoke auf dem IPsec-VPN. Dazu gehören die Konfiguration der Sicherheitszonen, Sicherheitsrichtlinien und relevanten Zertifikate für die Authentifizierung von Geräteidentitäten und deren Kommunikationsverbindungen.

[edit security ike proposal] user@spoke# set SPOKE_1_IKE_PROP authentication-method rsa-signatures user@spoke# set SPOKE_1_IKE_PROP dh-group group14 user@spoke# set SPOKE_1_IKE_PROP authentication-algorithm sha-256 user@spoke# set SPOKE_1_IKE_PROP encryption-algorithm aes-256-cbc user@spoke# set SPOKE_1_IKE_PROP lifetime-seconds 3600

[edit security ike policy] user@spoke# set SPOKE_1_IKE_POL proposals SPOKE_1_IKE_PROP user@spoke# set SPOKE_1_IKE_POL certificate local-certificate SPOKE_1_CRT

[edit security ike gateway] user@spoke# set SPOKE_1_IKE_GW address 172.18.10.1 user@spoke# set SPOKE_1_IKE_GW local-address 172.18.10.2 user@spoke# set SPOKE_1_IKE_GW ike-policy SPOKE_1_IKE_POL user@spoke# set SPOKE_1_IKE_GW external-interface ge-0/0/2.0 user@spoke# set SPOKE_1_IKE_GW local-identity distinguished-name user@spoke# set SPOKE_1_IKE_GW remote-identity distinguished-name user@spoke# set SPOKE_1_IKE_GW ppk-profile SPOKE_1_KM_PROFILE_1 user@spoke# set SPOKE_1_IKE_GW version v2-only

[edit security ipsec proposal] user@spoke# set SPOKE_1_IPSEC_PROP protocol esp user@spoke# set SPOKE_1_IPSEC_PROP authentication-algorithm hmac-sha-256-128 user@spoke# set SPOKE_1_IPSEC_PROP encryption-algorithm aes-256-cbc

[edit security ipsec policy] user@spoke# set SPOKE_1_IPSEC_POL proposals SPOKE_1_IPSEC_PROP

[edit security ipsec vpn] user@spoke# set SPOKE_1_IPSEC_VPN bind-interface st0.1 user@spoke# set SPOKE_1_IPSEC_VPN ike gateway SPOKE_1_IKE_GW user@spoke# set SPOKE_1_IPSEC_VPN ike ipsec-policy SPOKE_1_IPSEC_POL user@spoke# set SPOKE_1_IPSEC_VPN traffic-selector ts1 local-ip 192.168.80.0/24 user@spoke# set SPOKE_1_IPSEC_VPN traffic-selector ts1 remote-ip 192.168.90.0/24

[edit security zones] user@spoke# set security-zone untrust host-inbound-traffic system-services ike user@spoke# set security-zone untrust interfaces ge-0/0/2.0 user@spoke# set security-zone vpn interfaces st0.1 user@spoke# set security-zone trust host-inbound-traffic system-services ping user@spoke# set security-zone trust interfaces ge-0/0/1.0

[edit security policies] user@spoke# set from-zone trust to-zone vpn policy vpn_out match source-address any user@spoke# set from-zone trust to-zone vpn policy vpn_out match destination-address any user@spoke# set from-zone trust to-zone vpn policy vpn_out match application any user@spoke# set from-zone trust to-zone vpn policy vpn_out then permit user@spoke# set from-zone vpn to-zone trust policy vpn_in match source-address any user@spoke# set from-zone vpn to-zone trust policy vpn_in match destination-address any user@spoke# set from-zone vpn to-zone trust policy vpn_in match application any user@spoke# set from-zone vpn to-zone trust policy vpn_in then permit

[edit security pki ] user@spoke# set ca-profile Root-CA ca-identity Root-CA user@spoke# set ca-profile Root-CA enrollment url https://ca-server.juniper.net/certsrv/mscep/mscep.dll user@spoke# set ca-profile Root-CA revocation-check disable

user@spoke> request security pki ca-certificate enroll ca-profile Root-CA user@spoke> request security pki generate-key-pair certificate-id SPOKE_1_CRT size 2048 type rsa user@spoke> request security pki local-certificate enroll certificate-id SPOKE_1_CRT challenge-password <different> domain-name spoke_1.juniper.net email spoke_1@juniper.net subject DC=juniper,CN=spoke_1.juniper.net,OU=security,O=juniper,L=sunnyvale,ST=california,C=us ca-profile Root-CA

-

Konfigurieren Sie das Profil des statischen Schlüsselmanagers.

[edit security key-manager profiles] user@spoke# set SPOKE_1_KM_PROFILE_1 static key-id ascii-text test-key-id user@spoke# set SPOKE_1_KM_PROFILE_1 static key ascii-text qjwbdip139u5mcy89m28pcgowerefnkjsdg

Verifizierung

Dieser Abschnitt enthält eine Liste der show-Befehle, mit denen Sie das Feature in diesem Beispiel überprüfen können.

| Befehl | Verifizierungs-Aufgabe |

|---|---|

| Details zu Security IKE Security-Associations anzeigen |

|

| Details zu Sicherheits-IPsec-Sicherheitszuordnungen anzeigen |

ZweckÜberprüfen Sie, ob die IPsec-Sicherheitsvorstellungen eingerichtet sind. |

| Sicherheits-IPsec-Statistiken anzeigen |

ZweckÜberprüfen Sie die IPSec-Verschlüsselungs- und -Entschlüsselungsstatistiken. |

| Details zu Sicherheitsschlüssel-Manager-Profilen anzeigen |

|

| ping 192.168.90.20 Quelle 192.168.80.20 Anzahl 4 |

- Überprüfen von IKE-SAs

- Überprüfen der IPsec-Sicherheitsrichtlinien

- Überprüfen der IPsec-Statistiken

- Überprüfen des Key Manager-Profils

- Ping von Host 1 zu Host 3 oder umgekehrt

- Ping von Host 2 zu Host 3 oder umgekehrt

Überprüfen von IKE-SAs

Zweck

Überprüfen Sie die IKE-SAs.

Aktion

Geben Sie im Betriebsmodus den show security ike security-associations detail Befehl ein, um die IKE-SAs anzuzeigen.

user@hub> show security ike security-associations detail

IKE peer 172.18.10.2, Index 2123, Gateway Name: HUB_IKE_GW

Role: Responder, State: UP

Initiator cookie: 0e40ccdcee1b54bd, Responder cookie: 43964f5cc4d4491c

Exchange type: IKEv2, Authentication method: RSA-signatures

Local gateway interface: ge-0/0/2.0

Routing instance: default

Local: 172.18.10.1:500, Remote: 172.18.10.2:500

Lifetime: Expires in 2840 seconds

Reauth Lifetime: Disabled

IKE Fragmentation: Enabled, Size: 576

Remote Access Client Info: Unknown Client

Peer ike-id: C=us, DC=juniper, ST=california, L=sunnyvale, O=juniper, OU=security, CN=spoke.juniper.net

AAA assigned IP: 0.0.0.0

PPK-profile: HUB_KM_PROFILE_1

Optional: No

State : Used

Algorithms:

Authentication : hmac-sha256-128

Encryption : aes256-cbc

Pseudo random function: hmac-sha256

Diffie-Hellman group : DH-group-14

Traffic statistics:

Input bytes : 2610

Output bytes : 2571

Input packets: 5

Output packets: 5

Input fragmented packets: 4

Output fragmented packets: 4

IPSec security associations: 2 created, 0 deleted

Phase 2 negotiations in progress: 1

IPSec Tunnel IDs: 500440

Negotiation type: Quick mode, Role: Responder, Message ID: 0

Local: 172.18.10.1:500, Remote: 172.18.10.2:500

Local identity: C=us, DC=juniper, ST=california, L=sunnyvale, O=juniper, OU=security, CN=hub.juniper.net

Remote identity: C=us, DC=juniper, ST=california, L=sunnyvale, O=juniper, OU=security, CN=spoke.juniper.net

Flags: IKE SA is created

IPsec SA Rekey CREATE_CHILD_SA exchange stats:

Initiator stats: Responder stats:

Request Out : 0 Request In : 0

Response In : 0 Response Out : 0

No Proposal Chosen In : 0 No Proposal Chosen Out : 0

Invalid KE In : 0 Invalid KE Out : 0

TS Unacceptable In : 0 TS Unacceptable Out : 0

Res DH Compute Key Fail : 0 Res DH Compute Key Fail: 0

Res Verify SA Fail : 0

Res Verify DH Group Fail: 0

Res Verify TS Fail : 0

IKE peer 172.18.10.3, Index 2124, Gateway Name: HUB_IKE_GW

Role: Responder, State: UP

Initiator cookie: 651bf4a52a9375ec, Responder cookie: d9a9c95c27e3f929

Exchange type: IKEv2, Authentication method: RSA-signatures

Local gateway interface: ge-0/0/2.0

Routing instance: default

Local: 172.18.10.1:500, Remote: 172.18.10.3:500

Lifetime: Expires in 2901 seconds

Reauth Lifetime: Disabled

IKE Fragmentation: Enabled, Size: 576

Remote Access Client Info: Unknown Client

Peer ike-id: C=us, DC=juniper, ST=california, L=sunnyvale, O=juniper, OU=security, CN=spoke_2.juniper.net

AAA assigned IP: 0.0.0.0

PPK-profile: HUB_KM_PROFILE_1

Optional: No

State : Used

Algorithms:

Authentication : hmac-sha256-128

Encryption : aes256-cbc

Pseudo random function: hmac-sha256

Diffie-Hellman group : DH-group-14

Traffic statistics:

Input bytes : 2610

Output bytes : 2571

Input packets: 5

Output packets: 5

Input fragmented packets: 4

Output fragmented packets: 4

IPSec security associations: 2 created, 0 deleted

Phase 2 negotiations in progress: 1

IPSec Tunnel IDs: 500441

Negotiation type: Quick mode, Role: Responder, Message ID: 0

Local: 172.18.10.1:500, Remote: 172.18.10.3:500

Local identity: C=us, DC=juniper, ST=california, L=sunnyvale, O=juniper, OU=security, CN=hub.juniper.net

Remote identity: C=us, DC=juniper, ST=california, L=sunnyvale, O=juniper, OU=security, CN=spoke_2.juniper.net

Flags: IKE SA is created

IPsec SA Rekey CREATE_CHILD_SA exchange stats:

Initiator stats: Responder stats:

Request Out : 0 Request In : 0

Response In : 0 Response Out : 0

No Proposal Chosen In : 0 No Proposal Chosen Out : 0

Invalid KE In : 0 Invalid KE Out : 0

TS Unacceptable In : 0 TS Unacceptable Out : 0

Res DH Compute Key Fail : 0 Res DH Compute Key Fail: 0

Res Verify SA Fail : 0

Res Verify DH Group Fail: 0

Res Verify TS Fail : 0

Bedeutung

Die Role: Responder, State: UPFelder , , und Flags: IKE SA is created zeigt an, PPK-profile: HUB_KM_PROFILE_1IPSec security associations: 2 created, 0 deleteddass die IKE-SAs erfolgreich erstellt wurden.

Überprüfen der IPsec-Sicherheitsrichtlinien

Zweck

Überprüfen Sie die IPsec-SAs.

Aktion

Geben Sie im Betriebsmodus den show security ipsec security-associations detail Befehl ein, um die IPsec-Sicherheitsrichtlinien anzuzeigen.

user@hub> show security ipsec security-associations detail

ID: 500440 Virtual-system: root, VPN Name: HUB_IPSEC_VPN

Local Gateway: 172.18.10.1, Remote Gateway: 172.18.10.2

Traffic Selector Name: ts1

Local Identity: ipv4(192.168.90.0-192.168.90.255)

Remote Identity: ipv4(192.168.80.0-192.168.80.255)

TS Type: traffic-selector

Version: IKEv2

Quantum Secured: Yes

PFS group: N/A

Passive mode tunneling: Disabled

DF-bit: clear, Copy-Outer-DSCP Disabled, Bind-interface: st0.1, Policy-name: HUB_IPSEC_POL

Port: 500, Nego#: 0, Fail#: 0, Def-Del#: 0 Flag: 0

Multi-sa, Configured SAs# 0, Negotiated SAs#: 0

Tunnel events:

Thu Jul 20 2023 10:44:19: IPsec SA negotiation succeeds (1 times)

Location: FPC 0, PIC 0

Anchorship: Thread 1

Distribution-Profile: default-profile

Direction: inbound, SPI: 0x649d371f, AUX-SPI: 0

, VPN Monitoring: -

Hard lifetime: Expires in 2840 seconds

Lifesize Remaining: Unlimited

Soft lifetime: Expires in 2183 seconds

Mode: Tunnel(0 0), Type: dynamic, State: installed

Protocol: ESP, Authentication: hmac-sha256-128, Encryption: aes-cbc (256 bits)

Anti-replay service: counter-based enabled, Replay window size: 64

Extended-Sequence-Number: Disabled

tunnel-establishment: establish-tunnels-responder-only

IKE SA Index: 2123

Direction: outbound, SPI: 0xd5ef611e, AUX-SPI: 0

, VPN Monitoring: -

Hard lifetime: Expires in 2840 seconds

Lifesize Remaining: Unlimited

Soft lifetime: Expires in 2183 seconds

Mode: Tunnel(0 0), Type: dynamic, State: installed

Protocol: ESP, Authentication: hmac-sha256-128, Encryption: aes-cbc (256 bits)

Anti-replay service: counter-based enabled, Replay window size: 64

Extended-Sequence-Number: Disabled

tunnel-establishment: establish-tunnels-responder-only

IKE SA Index: 2123

ID: 500441 Virtual-system: root, VPN Name: HUB_IPSEC_VPN

Local Gateway: 172.18.10.1, Remote Gateway: 172.18.10.3

Traffic Selector Name: ts1

Local Identity: ipv4(192.168.90.0-192.168.90.255)

Remote Identity: ipv4(192.168.70.0-192.168.70.255)

TS Type: traffic-selector

Version: IKEv2

Quantum Secured: Yes

PFS group: N/A

Passive mode tunneling: Disabled

DF-bit: clear, Copy-Outer-DSCP Disabled, Bind-interface: st0.1, Policy-name: HUB_IPSEC_POL

Port: 500, Nego#: 0, Fail#: 0, Def-Del#: 0 Flag: 0

Multi-sa, Configured SAs# 0, Negotiated SAs#: 0

Tunnel events:

Thu Jul 20 2023 10:45:19: IPsec SA negotiation succeeds (1 times)

Location: FPC 0, PIC 0

Anchorship: Thread 1

Distribution-Profile: default-profile

Direction: inbound, SPI: 0xa0d3ba32, AUX-SPI: 0

, VPN Monitoring: -

Hard lifetime: Expires in 2901 seconds

Lifesize Remaining: Unlimited

Soft lifetime: Expires in 2258 seconds

Mode: Tunnel(0 0), Type: dynamic, State: installed

Protocol: ESP, Authentication: hmac-sha256-128, Encryption: aes-cbc (256 bits)

Anti-replay service: counter-based enabled, Replay window size: 64

Extended-Sequence-Number: Disabled

tunnel-establishment: establish-tunnels-responder-only

IKE SA Index: 2124

Direction: outbound, SPI: 0xe54414e3, AUX-SPI: 0

, VPN Monitoring: -

Hard lifetime: Expires in 2901 seconds

Lifesize Remaining: Unlimited

Soft lifetime: Expires in 2258 seconds

Mode: Tunnel(0 0), Type: dynamic, State: installed

Protocol: ESP, Authentication: hmac-sha256-128, Encryption: aes-cbc (256 bits)

Anti-replay service: counter-based enabled, Replay window size: 64

Extended-Sequence-Number: Disabled

tunnel-establishment: establish-tunnels-responder-only

IKE SA Index: 2124

Bedeutung

Die Quantum Secured: YesFelder , , und IPsec SA negotiation succeeds (1 times) zeigt an, Passive mode tunneling: DisabledPolicy-name: HUB_IPSEC_POLdass die IPsec-Sicherheitsvorstellungen erfolgreich erstellt wurden.

Überprüfen der IPsec-Statistiken

Zweck

Überprüfen Sie die IPsec-Statistiken.

Aktion

Geben Sie im Betriebsmodus den show security ipsec statistics Befehl ein, um die IPsec-Statistiken anzuzeigen.

user@hub> show security ipsec statistics ESP Statistics: Encrypted bytes: 1248 Decrypted bytes: 1248 Encrypted packets: 8 Decrypted packets: 8 AH Statistics: Input bytes: 0 Output bytes: 0 Input packets: 0 Output packets: 0 Errors: AH authentication failures: 0, Replay errors: 0 ESP authentication failures: 0, ESP decryption failures: 0 Bad headers: 0, Bad trailers: 0 Invalid SPI: 0, TS check fail: 0 Exceeds tunnel MTU: 0 Discarded: 0

Bedeutung

Die ESP Statistics Felder und AH Statistics zeigt die IPsec-Statistiken an.

Überprüfen des Key Manager-Profils

Zweck

Überprüfen Sie das Schlüsselmanagerprofil.

Aktion

Geben Sie im Betriebsmodus den show security key-manager profiles detail Befehl ein, um das Schlüsselmanagerprofil anzuzeigen.

user@hub> show security key-manager profiles detail

Name: HUB_KM_PROFILE_1, Index: 4, Type: Static

Configured-at: 20.07.23 (09:59:06)

Time-elapsed: 1 hrs 2 mins 7 secs

Request stats:

Received: 2

In-progress: 0

Success: 2

Failed: 0

Bedeutung

Die Name: HUB_KM_PROFILE_1 Felder und Type: Static zeigen das Key Manager-Profil an

Ping von Host 1 zu Host 3 oder umgekehrt

Zweck

Überprüfen Sie die Konnektivität von Host 1 zu Host 3.

Aktion

Geben Sie im Betriebsmodus den ping 192.168.90.20 source 192.168.80.20 count 4 Befehl ein, um die Konnektivität von Host 1 zu Host 3 anzuzeigen.

user@HOST1# ping 192.168.90.20 source 192.168.80.20 count 4 PING 192.168.90.20 (192.168.90.20): 56 data bytes 64 bytes from 192.168.90.20: icmp_seq=0 ttl=64 time=2.151 ms 64 bytes from 192.168.90.20: icmp_seq=1 ttl=64 time=1.710 ms 64 bytes from 192.168.90.20: icmp_seq=2 ttl=64 time=1.349 ms 64 bytes from 192.168.90.20: icmp_seq=3 ttl=64 time=1.597 ms --- 192.168.90.20 ping statistics --- 4 packets transmitted, 4 packets received, 0% packet loss round-trip min/avg/max/stddev = 1.349/1.702/2.151/0.290 ms Data traffic is successfully flowing between the HOSTs

Bedeutung

Das bestätigt PING 192.168.80.20 (192.168.80.20): 56 data bytes die Konnektivität von HOST 1 zu HOST 3.

Ping von Host 2 zu Host 3 oder umgekehrt

Zweck

Überprüfen Sie die Konnektivität von Host 2 zu Host 3.

Aktion

Geben Sie im Betriebsmodus die ping 192.168.90.20 source 192.168.80.20 count 4 ein, um die Konnektivität von Host 2 zu Host 3 anzuzeigen.

user@HOST1# ping 192.168.90.20 source 192.168.70.20 count 4 PING 192.168.90.20 (192.168.90.20): 56 data bytes 64 bytes from 192.168.90.20: icmp_seq=0 ttl=64 time=2.151 ms 64 bytes from 192.168.90.20: icmp_seq=1 ttl=64 time=1.710 ms 64 bytes from 192.168.90.20: icmp_seq=2 ttl=64 time=1.349 ms 64 bytes from 192.168.90.20: icmp_seq=3 ttl=64 time=1.597 ms --- 192.168.90.20 ping statistics --- 4 packets transmitted, 4 packets received, 0% packet loss round-trip min/avg/max/stddev = 1.349/1.702/2.151/0.290 ms Data traffic is successfully flowing between the HOSTs

Bedeutung

Das PING 192.168.80.20 (192.168.80.20): 56 data bytes bestätigt die Konnektivität von HOST 2 zu HOST 3.

Anhang 1: Befehle auf allen Geräten festlegen

Stellen Sie die Befehlsausgabe auf allen Geräten ein.

Befehle auf Hub festlegen

set security ike proposal HUB_IKE_PROP dh-group group14 set security ike proposal HUB_IKE_PROP authentication-algorithm sha-256 set security ike proposal HUB_IKE_PROP encryption-algorithm aes-256-cbc set security ike proposal HUB_IKE_PROP lifetime-seconds 3600 set security ike policy HUB_IKE_POL proposals HUB_IKE_PROP set security ike policy HUB_IKE_POL certificate local-certificate HUB_CRT set security ike gateway HUB_IKE_GW local-address 172.18.10.1 set security ike gateway HUB_IKE_GW ike-policy HUB_IKE_POL set security ike gateway HUB_IKE_GW external-interface ge-0/0/2.0 set security ike gateway HUB_IKE_GW local-identity distinguished-name set security ike gateway HUB_IKE_GW dynamic ike-user-type group-ike-id set security ike gateway HUB_IKE_GW dynamic distinguished-name wildcard C=us,DC=juniper set security ike gateway HUB_IKE_GW ppk-profile HUB_KM_PROFILE_1 set security ike gateway HUB_IKE_GW version v2-only set security ipsec proposal HUB_IPSEC_PROP protocol esp set security ipsec proposal HUB_IPSEC_PROP authentication-algorithm hmac-sha-256-128 set security ipsec proposal HUB_IPSEC_PROP encryption-algorithm aes-256-cbc set security ipsec policy HUB_IPSEC_POL proposals HUB_IPSEC_PROP set security ipsec vpn HUB_IPSEC_VPN bind-interface st0.1 set security ipsec vpn HUB_IPSEC_VPN ike gateway HUB_IKE_GW set security ipsec vpn HUB_IPSEC_VPN ike ipsec-policy HUB_IPSEC_POL set security ipsec vpn HUB_IPSEC_VPN traffic-selector ts1 local-ip 192.168.90.0/24 set security ipsec vpn HUB_IPSEC_VPN traffic-selector ts1 remote-ip 0.0.0.0/0 set interfaces ge-0/0/2 unit 0 family inet address 172.18.10.1/24 set interfaces ge-0/0/1 unit 0 family inet address 192.168.90.1/24 set interfaces st0 unit 1 family inet set security zones security-zone untrust host-inbound-traffic system-services ike set security zones security-zone untrust interfaces ge-0/0/2.0 set security zones security-zone vpn interfaces st0.1 set security zones security-zone trust host-inbound-traffic system-services ping set security zones security-zone trust interfaces ge-0/0/1.0 set security policies from-zone trust to-zone vpn policy vpn_out match source-address any set security policies from-zone trust to-zone vpn policy vpn_out match destination-address any set security policies from-zone trust to-zone vpn policy vpn_out match application any set security policies from-zone trust to-zone vpn policy vpn_out then permit set security policies from-zone vpn to-zone trust policy vpn_in match source-address any set security policies from-zone vpn to-zone trust policy vpn_in match destination-address any set security policies from-zone vpn to-zone trust policy vpn_in match application any set security policies from-zone vpn to-zone trust policy vpn_in then permit

Befehle auf Spoke 1 festlegen

set security pki ca-profile Root-CA ca-identity Root-CA set security pki ca-profile Root-CA enrollment url https://ca-server.juniper.net/certsrv/mscep/mscep.dll set security pki ca-profile Root-CA revocation-check disable request security pki ca-certificate enroll ca-profile Root-CA request security pki generate-key-pair certificate-id SPOKE_1_CRT size 2048 type rsa request security pki local-certificate enroll certificate-id SPOKE_1_CRT challenge-password <different> domain-name spoke_1.juniper.net email spoke_1@juniper.net subject DC=juniper,CN=spoke_1.juniper.net,OU=security,O=juniper,L=sunnyvale,ST=california,C=us ca-profile Root-CA set security key-manager profiles SPOKE_1_KM_PROFILE_1 static key-id ascii-text test-key-id set security key-manager profiles SPOKE_1_KM_PROFILE_1 static key ascii-text qjwbdip139u5mcy89m28pcgowerefnkjsdg set security ike proposal SPOKE_1_IKE_PROP authentication-method rsa-signatures set security ike proposal SPOKE_1_IKE_PROP dh-group group14 set security ike proposal SPOKE_1_IKE_PROP authentication-algorithm sha-256 set security ike proposal SPOKE_1_IKE_PROP encryption-algorithm aes-256-cbc set security ike proposal SPOKE_1_IKE_PROP lifetime-seconds 3600 set security ike policy SPOKE_1_IKE_POL proposals SPOKE_1_IKE_PROP set security ike policy SPOKE_1_IKE_POL certificate local-certificate SPOKE_1_CRT set security ike gateway SPOKE_1_IKE_GW address 172.18.10.1 set security ike gateway SPOKE_1_IKE_GW local-address 172.18.10.2 set security ike gateway SPOKE_1_IKE_GW ike-policy SPOKE_1_IKE_POL set security ike gateway SPOKE_1_IKE_GW external-interface ge-0/0/2.0 set security ike gateway SPOKE_1_IKE_GW local-identity distinguished-name set security ike gateway SPOKE_1_IKE_GW remote-identity distinguished-name set security ike gateway SPOKE_1_IKE_GW ppk-profile SPOKE_1_KM_PROFILE_1 set security ike gateway SPOKE_1_IKE_GW version v2-only set security ipsec proposal SPOKE_1_IPSEC_PROP protocol esp set security ipsec proposal SPOKE_1_IPSEC_PROP authentication-algorithm hmac-sha-256-128 set security ipsec proposal SPOKE_1_IPSEC_PROP encryption-algorithm aes-256-cbc set security ipsec policy SPOKE_1_IPSEC_POL proposals SPOKE_1_IPSEC_PROP set security ipsec vpn SPOKE_1_IPSEC_VPN bind-interface st0.1 set security ipsec vpn SPOKE_1_IPSEC_VPN ike gateway SPOKE_1_IKE_GW set security ipsec vpn SPOKE_1_IPSEC_VPN ike ipsec-policy SPOKE_1_IPSEC_POL set security ipsec vpn SPOKE_1_IPSEC_VPN traffic-selector ts1 local-ip 192.168.80.0/24 set security ipsec vpn SPOKE_1_IPSEC_VPN traffic-selector ts1 remote-ip 192.168.90.0/24 set interfaces ge-0/0/2 unit 0 family inet address 172.18.10.2/24 set interfaces ge-0/0/1 unit 0 family inet address 192.168.80.1/24 set interfaces st0 unit 1 family inet set security zones security-zone untrust host-inbound-traffic system-services ike set security zones security-zone untrust interfaces ge-0/0/2.0 set security zones security-zone vpn interfaces st0.1 set security zones security-zone trust host-inbound-traffic system-services ping set security zones security-zone trust interfaces ge-0/0/1.0 set security policies from-zone trust to-zone vpn policy vpn_out match source-address any set security policies from-zone trust to-zone vpn policy vpn_out match destination-address any set security policies from-zone trust to-zone vpn policy vpn_out match application any set security policies from-zone trust to-zone vpn policy vpn_out then permit set security policies from-zone vpn to-zone trust policy vpn_in match source-address any set security policies from-zone vpn to-zone trust policy vpn_in match destination-address any set security policies from-zone vpn to-zone trust policy vpn_in match application any set security policies from-zone vpn to-zone trust policy vpn_in then permit

Befehle auf Spoke 2 festlegen

set security pki ca-profile Root-CA ca-identity Root-CA set security pki ca-profile Root-CA enrollment url https://ca-server.juniper.net/certsrv/mscep/mscep.dll set security pki ca-profile Root-CA revocation-check disable request security pki ca-certificate enroll ca-profile Root-CA request security pki generate-key-pair certificate-id SPOKE_2_CRT size 2048 type rsa request security pki local-certificate enroll certificate-id SPOKE_2_CRT challenge-password <different> domain-name spoke_2.juniper.net email spoke_2@juniper.net subject DC=juniper,CN=spoke_2.juniper.net,OU=security,O=juniper,L=sunnyvale,ST=california,C=us ca-profile Root-CA set security key-manager profiles SPOKE_2_KM_PROFILE_1 static key-id ascii-text test-key-id set security key-manager profiles SPOKE_2_KM_PROFILE_1 static key ascii-text qjwbdip139u5mcy89m28pcgowerefnkjsdg set security ike proposal SPOKE_2_IKE_PROP authentication-method rsa-signatures set security ike proposal SPOKE_2_IKE_PROP dh-group group14 set security ike proposal SPOKE_2_IKE_PROP authentication-algorithm sha-256 set security ike proposal SPOKE_2_IKE_PROP encryption-algorithm aes-256-cbc set security ike proposal SPOKE_2_IKE_PROP lifetime-seconds 3600 set security ike policy SPOKE_2_IKE_POL proposals SPOKE_IKE_PROP set security ike policy SPOKE_2_IKE_POL certificate local-certificate SPOKE_2_CRT set security ike gateway SPOKE_2_IKE_GW address 172.18.10.1 set security ike gateway SPOKE_2_IKE_GW local-address 172.18.10.3 set security ike gateway SPOKE_2_IKE_GW ike-policy SPOKE_2_IKE_POL set security ike gateway SPOKE_2_IKE_GW external-interface ge-0/0/2.0 set security ike gateway SPOKE_2_IKE_GW local-identity distinguished-name set security ike gateway SPOKE_2_IKE_GW remote-identity distinguished-name set security ike gateway SPOKE_2_IKE_GW ppk-profile SPOKE_2_KM_PROFILE_1 set security ike gateway SPOKE_2_IKE_GW version v2-only set security ipsec proposal SPOKE_2_IPSEC_PROP protocol esp set security ipsec proposal SPOKE_2_IPSEC_PROP authentication-algorithm hmac-sha-256-128 set security ipsec proposal SPOKE_2_IPSEC_PROP encryption-algorithm aes-256-cbc set security ipsec policy SPOKE_2_IPSEC_POL proposals SPOKE_2_IPSEC_PROP set security ipsec vpn SPOKE_2_IPSEC_VPN bind-interface st0.2 set security ipsec vpn SPOKE_2_IPSEC_VPN ike gateway SPOKE_2_IKE_GW set security ipsec vpn SPOKE_2_IPSEC_VPN ike ipsec-policy SPOKE_2_IPSEC_POL set security ipsec vpn SPOKE_2_IPSEC_VPN traffic-selector ts1 local-ip 192.168.70.0/24 set security ipsec vpn SPOKE_2_IPSEC_VPN traffic-selector ts1 remote-ip 192.168.90.0/24 set interfaces ge-0/0/2 unit 0 family inet address 172.18.10.3/24 set interfaces ge-0/0/1 unit 0 family inet address 192.168.70.1/24 set interfaces st0 unit 2 family inet set security zones security-zone untrust host-inbound-traffic system-services ike set security zones security-zone untrust interfaces ge-0/0/2.0 set security zones security-zone vpn interfaces st0.2 set security zones security-zone trust host-inbound-traffic system-services ping set security zones security-zone trust interfaces ge-0/0/1.0 set security policies from-zone trust to-zone vpn policy vpn_out match source-address any set security policies from-zone trust to-zone vpn policy vpn_out match destination-address any set security policies from-zone trust to-zone vpn policy vpn_out match application any set security policies from-zone trust to-zone vpn policy vpn_out then permit set security policies from-zone vpn to-zone trust policy vpn_in match source-address any set security policies from-zone vpn to-zone trust policy vpn_in match destination-address any set security policies from-zone vpn to-zone trust policy vpn_in match application any set security policies from-zone vpn to-zone trust policy vpn_in then permit

Anhang 2: Konfigurationsausgabe im Prüfling anzeigen

Drehkreuz