AUF DIESER SEITE

Beispiel: Konfiguration von benutzerdefinierten Objekten für Sophos Antivirus

Beispiel: Sophos Antivirus Content Sicherheit Richtlinien konfigurieren

Beispiel: Sophos Antivirus Firewall Sicherheitsrichtlinien konfigurieren

Beispiel: Sophos Antivirus Live Protection Version 2.0 konfigurieren

Sophos Antivirus Live Protection Version 2.0 mit Web Proxy konfigurieren

Sophos Antivirus Protection

Der Sophos Antivirus-Scanner verwendet einen lokalen internen Cache, um Abfrageantworten vom externen Listenserver zu verwalten und so die Suchleistung zu verbessern. Das Sophos Antivirus-Scanning wird als weniger CPU-intensive Alternative zum vollständigen dateibasierten Antiviren-Feature angeboten. Weitere Informationen finden Sie in den folgenden Themen:

Sophos Antivirus Protection – Übersicht

Sophos Antivirus ist wie eine In-the-Cloud-Antivirenlösung. Die Virenmuster- und Malware-Datenbank befindet sich auf externen Servern, die von Sophos-Servern (Sophos Extensible List) verwaltet werden, sodass keine großen Musterdatenbanken auf das Juniper-Gerät heruntergeladen und verwaltet werden müssen. Vor Junos OS Version 23.1R1 verwendete der Sophos Antivirus-Scanner auch einen lokalen internen Cache, um Abfrageantworten vom externen Listenserver zu verwalten und so die Suchleistung zu verbessern.

Da ein erheblicher Teil des von Juniper Content Sicherheit verarbeiteten Datenverkehrs HTTP-basiert ist, wird die URI-Prüfung (Uniform Resource Identifier) eingesetzt, um effektiv zu verhindern, dass bösartige Inhalte den Client oder Server des Endgeräts erreichen. Die folgenden Prüfungen werden für HTTP-Datenverkehr durchgeführt: URI-Suche, Erkennung des echten Dateityps und Datei-Prüfsummensuche. Die folgenden Protokolle auf Anwendungsebene werden unterstützt: HTTP, FTP, SMTP, POP3 und IMAP.

Die vollständige dateibasierte Antivirenfunktion wird ab Junos OS Version 15.1X49-D10 und Junos OS Version 17.3R1 nicht unterstützt. Für frühere Versionen wird Sophos Antivirus-Scanning als weniger CPU-intensive Alternative zur vollständigen dateibasierten Antiviren-Funktion angeboten. Sophos unterstützt die gleichen Protokolle wie Full Antivirus und funktioniert auf die gleiche Weise. Es hat jedoch einen geringeren Speicherbedarf und ist mit Geräten der unteren Preisklasse kompatibel, die über weniger Speicher verfügen.

Ab Junos OS Version 15.1X49-D100 wird IPv6-Pass-Through-Datenverkehr für HTTP-, HTTPS-, FTP-, SMTP-, POP3- und IMAP-Protokolle für die Sicherheitsfunktionen von Sophos Antivirus, Webfilterung und Inhaltsfilterung von Content Sicherheit unterstützt.

Ab Junos OS Version 12.3X48-D35 und Junos OS Version 17.3R1 wird der Content Sicherheit Sophos Antivirus (SAV) Einzelsitzungs-Durchsatz erhöht, um die TCP-Proxy-Weiterleitung zu optimieren.

Ab Junos OS Version 19.4R1 unterstützt die Antivirenfunktion implizite und explizite SMTPS-, IMAS- und POP3S-Protokolle und nur explizites FTPS im passiven Modus.

Impliziter Modus: Stellen Sie über einen sicheren Kanal eine Verbindung mit einem SSL/TLS-verschlüsselten Port her.

Expliziter Modus: Stellen Sie zuerst eine Verbindung zu einem ungesicherten Kanal her, und sichern Sie dann die Kommunikation, indem Sie den Befehl STARTTLS ausgeben. Verwenden Sie für POP3S den STLS-Befehl.

Ab Junos OS Version 23.1R1 unterstützt Content Sicherheit das neue Antivirenprogramm Sophos Live Protection Version 2.0. Die neue Version von Sophos Antivirus verwendet eine HTTPS-Verbindung für die Kommunikation zwischen Gerät und Server. Für die HTTPS-Verbindung müssen Sie ein SSL-Initiierungsprofil erstellen und das Profil zur Standardkonfiguration der Sophos-Engine hinzufügen.

Ab Junos OS Version 24.4R1 führen wir Web-Proxy-Unterstützung für Content Sicherheit Sophos 2.0 Antivirus ein. Darüber hinaus führen wir die Dateireputationsgruppen basierend auf dem Dateireputationswert ein, um den Datenverkehr zu kontrollieren und mehr Kontrolle über die Sicherheit zu ermöglichen.

Siehe auch

Sophos Antivirus-Funktionen

Sophos Antivirus hat die folgenden Hauptfunktionen:

Sophos antivirus expanded MIME decoding support– Sophos Antivirus bietet Dekodierungsunterstützung für HTTP, POP3, SMTP und IMAP. Die Unterstützung für die MIME-Dekodierung umfasst Folgendes für jedes unterstützte Protokoll:

Mehrteilige und verschachtelte Header-Dekodierung

Base64-Dekodierung, Dekodierung gedruckter Zitate und Dekodierung codierter Wörter im Betrefffeld

Sophos antivirus supports HTTPS traffic– Ab Junos OS Version 12.3X48-D25 und Junos OS Version 17.3R1 unterstützt Sophos Antivirus over SSL Forward Proxy HTTPS-Datenverkehr. Sophos Antivirus over SSL Forward Proxy fängt dazu den HTTPS-Datenverkehr ab, der die Firewall der SRX-Serie passiert. Der Sicherheitskanal der Firewall der SRX-Serie ist unterteilt in einen SSL-Kanal zwischen dem Client und der Firewall der SRX-Serie und einen weiteren SSL-Kanal zwischen der Firewall der SRX-Serie und dem HTTPS-Server. SSL Forward Proxy fungiert als Terminal für beide Kanäle und leitet den Klartext-Datenverkehr an Content Sicherheit weiter. Content Sicherheit extrahiert die URL und die Prüfsummeninformationen der Datei aus dem Klartextdatenverkehr. Der Sophos Antivirus-Scanner bestimmt, ob die Anfragen blockiert oder zugelassen werden.

Der SSL-Weiterleitungsproxy unterstützt keine Client-Authentifizierung. Wenn der Server eine Client-Authentifizierung erfordert, umgeht Content Sicherheit den Datenverkehr. Content Sicherheit umgeht den HTTPS-Datenverkehr unter folgenden Bedingungen:

Wenn der SSL-Proxy das erste Handshake-Paket vom Client nicht analysiert, umgeht der SSL-Weiterleitungsproxy den Datenverkehr.

Wenn der SSL-Proxy-Handshake mit dem Client und dem Server aufgrund von Kompatibilitätsproblemen unvollständig ist, bricht die Verbindung ab.

Wenn die Systemressource niedrig ist, kann der SSL-Weiterleitungsproxy die neue Verbindung nicht verarbeiten und Sophos Antivirus umgeht den Datenverkehr.

Wenn der HTTPS-Datenverkehr die Zulassungsliste von SSL Forward Proxy, SSL Forward Proxy und Sophos Antivirus erreicht, wird der Datenverkehr umgangen.

Sophos antivirus scan result handling– Mit Sophos Antivirus, dem TCP, wird der Datenverkehr ordnungsgemäß geschlossen, wenn ein Virus gefunden wird, und der Dateninhalt wird gelöscht.

Die folgenden Optionen für den Fehlermodus werden unterstützt: content-size, default, engine-not-ready, Out-of-Resource, Timeout und Too-many-requests. Sie können die folgenden Aktionen festlegen: block, log-and-permit und permit. Die Fehlermodus-Behandlung der unterstützten Optionen mit Sophos ist ähnlich wie mit vollständigem Antivirus.

Sophos Uniform Resource Identifier checking– Sophos bietet eine URI-Prüfung (Uniform Resource Identifier), die der Antispam-Suche nach Null-Routen-Listen (RBL) in Echtzeit ähnelt. Die URI-Überprüfung ist eine Möglichkeit, URI-Inhalte im HTTP-Datenverkehr mit der Sophos-Datenbank abzugleichen, um Malware oder bösartige Inhalte zu identifizieren. Da Malware überwiegend statisch ist, wird ein Prüfsummenmechanismus verwendet, um Malware zu identifizieren und so die Leistung zu verbessern. Zu den Dateien, die eine Prüfsumme verwenden können, gehören .exe, .zip, .rar, .swf, .pdf und .ole2 (doc und xls).

Wenn Sie über ein Gerät von Juniper Networks verfügen, das ein internes Netzwerk schützt, in dem kein HTTP-Datenverkehr vorhanden ist, oder Webserver, auf die die Außenwelt nicht zugreifen kann, sollten Sie die URI-Prüfung deaktivieren. Wenn die Webserver für die Außenwelt nicht zugänglich sind, ist es unwahrscheinlich, dass sie URI-Informationen enthalten, die sich in der Sophos URI-Datenbank befinden. Die URI-Überprüfung ist standardmäßig aktiviert.

Ab Junos OS Version 18.4R1 ist die URI-Prüfung standardmäßig deaktiviert.

Siehe auch

Sophos Antivirus Data File Update verstehen

Sophos Antivirus verwendet einen kleinen Satz von Datendateien, die regelmäßig aktualisiert werden müssen. Diese Datendateien enthalten nur Informationen zur Scanlogik der Führung und nicht die vollständige Musterdatenbank. Die Hauptmusterdatenbank, die Schutz vor kritischen Viren, URI-Prüfungen, Malware, Würmern, Trojanern und Spyware enthält, befindet sich auf Remote-Servern der Sophos Extensible List, die von Sophos verwaltet werden.

Die Sophos-Datendateien werden über HTTP oder HTTPS aktualisiert und können manuell aktualisiert oder so geplant werden, dass sie automatisch aktualisiert werden. Mit Sophos Antivirus:

Das Intervall für die automatische Aktualisierung der Signaturdatenbank beträgt standardmäßig einmal täglich. Dieses Intervall kann geändert werden.

Während der Aktualisierung der Datendatei wird die Virenscanfunktion nicht unterbrochen. Wenn das Update fehlschlägt, werden die vorhandenen Datendateien weiterhin verwendet.

Standardmäßig ist die URL für die Aktualisierung der Sophos-Antivirus-Datendatei http://update.juniper-updates.net/SAV/.

Die Sophos Antivirus-Scanning-Funktion ist ein separat lizenzierter Abonnementservice. Wenn Ihr Antiviren-Lizenzschlüssel abläuft, funktioniert die Funktionalität nicht mehr, da sich die Mustersuchdatenbank auf Sophos-Remote-Servern befindet. Sie haben eine 30-tägige Nachfrist, um Ihre Lizenz zu aktualisieren.

Siehe auch

Vergleich von Sophos Antivirus mit Kaspersky Antivirus

Die Antiviren-Funktion von Kaspersky und Express wird ab Junos OS Version 15.1x49-D10 und Junos OS Version 17.3R1 nicht unterstützt. Für frühere Versionen ähnelt Sophos Antivirus Juniper Express Antivirus und weist auch Ähnlichkeiten mit der Full Antivirus-Funktion auf:

Im Gegensatz zu den Lösungen Express und Full Antivirus von Juniper wird die Antiviren- und Malware-Datenbank von Sophos auf einer Gruppe von Remote-Servern der Sophos Extensible List gespeichert. Abfragen werden über das DNS-Protokoll durchgeführt. Sophos unterhält diese Server, sodass keine großen Musterdatenbanken auf das Juniper-Gerät heruntergeladen und gepflegt werden müssen. Weil die Datenbank remote ist und es eine schnellere Reaktion auf neue Virenausbrüche gibt. Die Antivirus-Datenbank hat keine Größenbeschränkung, aber es gibt eine Begrenzung mit der Größe der Scandatei.

Hinweis:Sophos Antivirus verwendet eine Reihe von Dateien, die regelmäßig aktualisiert werden müssen. Dies sind keine typischen Virenmusterdateien; Es handelt sich um eine Reihe kleiner Dateien, die die Logik des Virenscans leiten. Sie können die Datendateien manuell herunterladen oder den automatischen Download einrichten.

Sophos bietet nicht die gleiche Vorab-Erkennung wie Kaspersky Antivirus. Sophos bietet eine ähnliche Lösung an, die Teil der Sophos-Engine ist und nicht ein- und ausgeschaltet werden kann.

Die Sophos Antivirus-Scanning-Funktion ist ein separat lizenzierter Abonnementservice. Außerdem befindet sich die Mustersuchdatenbank auf Remote-Servern, die von Sophos verwaltet werden, sodass die Funktionalität nicht mehr funktioniert, wenn Ihr Antiviren-Lizenzschlüssel abläuft. Sie haben eine 30-tägige Nachfrist, um Ihre Lizenz zu aktualisieren.

Siehe auch

Sophos Antivirus Konfigurationsübersicht

Sophos Antivirus ist Teil des Content Sicherheit-Featuresets, daher konfigurieren Sie zuerst Content Sicherheit-Optionen (benutzerdefinierte Objekte), konfigurieren die Sophos-Funktion und erstellen dann eine Content Sicherheit-Richtlinie und eine Sicherheitsrichtlinie. Die Sicherheitsrichtlinie steuert den gesamten Datenverkehr, der vom Gerät weitergeleitet wird, und die Richtlinie Content Sicherheit gibt an, welche Parameter zum Scannen des Datenverkehrs verwendet werden sollen. Die Content Sicherheit-Richtlinie wird auch verwendet, um eine Reihe von Protokollen an ein oder mehrere Content Sicherheit-Funktionsprofile zu binden, in diesem Fall einschließlich Sophos Antivirus.

Sie müssen die folgenden Aufgaben ausführen, um Sophos Antivirus zu konfigurieren:

- Konfigurieren Sie benutzerdefinierte Content Sicherheit-Objekte und MIME-Listen. Siehe Beispiel: Konfiguration von benutzerdefinierten Objekten für Sophos Antivirus,

- Konfigurieren Sie das Sophos Antivirus-Funktionsprofil. Siehe Beispiel: Sophos Antivirus-Funktionsprofil konfigurieren.

- Konfigurieren Sie eine Content Sicherheit-Richtlinie. Siehe Beispiel: Sophos Antivirus Content Sicherheit Richtlinien konfigurieren

- Konfigurieren Sie eine Sicherheitsrichtlinie. Siehe Beispiel: Sophos Antivirus Firewall Sicherheit Richtlinien konfigurieren.

Informationen zur Konfiguration von Sophos antivirus live protection Version 2.0 finden Sie unter Beispiel: Konfigurieren von Sophos antivirus live protection Version 2.0.

Um das Sophos-Antivirenprogramm während eines In-Service-Software-Upgrades (ISSU) zu verwenden, entfernen Sie die folgenden Konfigurationsoptionen. Diese Vorsichtsmaßnahme gilt nur für ISSU-Upgrades und nicht für eigenständige Upgrades. Sobald Sie die ISSU abgeschlossen haben, können Sie die Konfigurationen erneut aktivieren. Die Sophos Antivirus-Funktion funktioniert wie gewohnt, wenn beide Geräte hochfahren.

-

edit security utm default-configuration anti-virus forwarding-mode holdset -

edit security utm default-configuration anti-virus forwarding-mode inline-tap

Informationen zum Konfigurieren von Sophos Antivirus over SSL Forward Proxy zur Unterstützung von HTTPS-Datenverkehr finden Sie unter Konfigurieren von SSL-Proxy mit Content Sicherheit.

Beispiel: Konfiguration von benutzerdefinierten Objekten für Sophos Antivirus

Dieses Beispiel zeigt, wie Sie globale benutzerdefinierte Content Sicherheit-Objekte für die Verwendung mit Sophos Antivirus erstellen.

Anforderungen

Bevor Sie beginnen, lesen Sie mehr über benutzerdefinierte Content Sicherheit-Objekte. Siehe Übersicht über die Inhalts-Sicherheit.

Überblick

Konfigurieren Sie MIME-Listen. Dazu gehört das Erstellen einer MIME-Zulassungsliste und einer MIME-Ausnahmeliste für Antiviren-Scans. In diesem Beispiel umgehen Sie das Scannen von QuickTime-Videos, es sei denn, sie enthalten den MIME-Typ quicktime-inappropriate.

Konfiguration

Vorgehensweise

GUI-Schnellkonfiguration

Schritt-für-Schritt-Anleitung

So konfigurieren Sie eine MIME-Liste:

Klicken Sie in der Taskleiste auf die Registerkarte Konfigurieren , und wählen Sie dann Sicherheit>UTM>Benutzerdefinierte Objekte aus.

Klicken Sie auf die Registerkarte MIME-Musterliste und dann auf Hinzufügen.

Geben Sie im Feld MIME-Mustername avmime2 ein.

Geben Sie im Feld MIME-Musterwert video/quicktime ein, und klicken Sie auf Hinzufügen.

Geben Sie im Feld MIME-Musterwert image/x-portable-anympa ein und klicken Sie auf Hinzufügen.

Geben Sie im Feld MIME-Musterwert x-world/x-vrml ein, und klicken Sie auf Hinzufügen.

Schritt-für-Schritt-Anleitung

So konfigurieren Sie eine MIME-Ausnahmeliste:

Klicken Sie in der Taskleiste auf die Registerkarte Konfigurieren , und wählen Sie dann Sicherheit>UTM>Benutzerdefinierte Objekte aus.

Klicken Sie auf die Registerkarte MIME-Musterliste, und wählen Sie dann Hinzufügen aus.

Geben Sie im Feld MIME-Mustername den Namen exception-avmime2 ein.

Geben Sie im Feld MIME-Musterwert den Text video/quicktime-inappropriate ein und klicken Sie auf Hinzufügen.

Schritt-für-Schritt-Anleitung

Konfigurieren Sie eine URL-Musterliste (Zulassungsliste) von URLs oder Adressen, die durch Antivirenscans umgangen werden. Nachdem Sie die URL-Musterliste erstellt haben, erstellen Sie eine benutzerdefinierte URL-Kategorieliste und fügen ihr die Musterliste hinzu.

Da Sie URL-Musterlisten verwenden, um benutzerdefinierte URL-Kategorielisten zu erstellen, müssen Sie benutzerdefinierte URL-Musterlistenobjekte konfigurieren, bevor Sie benutzerdefinierte URL-Kategorielisten konfigurieren.

So konfigurieren Sie eine URL-Muster-Zulassungsliste:

Klicken Sie in der Taskleiste auf die Registerkarte Konfigurieren , und wählen Sie dann Sicherheit>UTM>Benutzerdefinierte Objekte aus.

Klicken Sie auf die Registerkarte URL-Musterliste , und klicken Sie dann auf Hinzufügen.

Geben Sie im Feld URL-Mustername urlist2 ein.

Geben Sie im Feld URL-Musterwert http://example.net ein. (Sie können anstelle der URL auch die IP-Adresse des Servers verwenden.)

Schritt-für-Schritt-Anleitung

Speichern Sie Ihre Konfiguration:

Klicken Sie auf OK , um Ihre Konfiguration zu überprüfen und als Kandidatenkonfiguration zu speichern.

Wenn Sie mit der Konfiguration des Geräts fertig sind, klicken Sie auf Aktionen>Commit.

Unterstützung für URL-Muster-Platzhalter: Die Platzhalterregel lautet wie folgt: \*\.[]\?* und Sie müssen allen Platzhalter-URLs http:// voranstellen. Sie können "*" nur verwenden, wenn es am Anfang der URL steht und auf das ein "." folgt. Sie können nur "?" am Ende der URL verwenden.

Die folgende Platzhaltersyntax wird unterstützt: http://*. example.net, http://www.example.ne?, http://www.example.n??. Die folgende Platzhaltersyntax wird nicht unterstützt: *.example.net , www.example.ne?, http://*example.net, http://*.

Schritt-für-Schritt-Anleitung

Um den Virenschutz mit der CLI zu konfigurieren, müssen Sie die benutzerdefinierten Objekte in der folgenden Reihenfolge erstellen:

-

Erstellen Sie die MIME-Zulassungsliste.

[edit security utm] user@host# set custom-objects mime-pattern avmime2 value [video/quicktime image/x-portable-anymap x-world/x-vrml]

Erstellen Sie die MIME-Ausnahmeliste.

[edit security utm] user@host# set custom-objects mime-pattern exception-avmime2 value [video/quicktime-inappropriate]

Konfigurieren Sie eine URL-Musterliste (Zulassungsliste) von URLs oder Adressen, die Sie umgehen möchten. Nachdem Sie die URL-Musterliste erstellt haben, erstellen Sie eine benutzerdefinierte URL-Kategorieliste und fügen ihr die Musterliste hinzu. Konfigurieren Sie ein benutzerdefiniertes URL-Musterlistenobjekt, indem Sie den Listennamen erstellen und ihm wie folgt Werte hinzufügen. Wenn Sie URL-Musterlisten verwenden, um benutzerdefinierte URL-Kategorielisten zu erstellen, müssen Sie benutzerdefinierte Objekte für URL-Musterlisten konfigurieren, bevor Sie benutzerdefinierte URL-Kategorielisten konfigurieren.

[edit security utm] user@host# set custom-objects url-pattern urllist2 value [http://www. example.net 192.168.1.5]

Hinweis:Unterstützung für URL-Muster-Platzhalter: Die Platzhalterregel lautet wie folgt: \*\.[]\?* und Sie müssen allen Platzhalter-URLs http:// voranstellen. Sie können "*" nur verwenden, wenn es am Anfang der URL steht und auf das ein "." folgt. Sie können nur "?" am Ende der URL verwenden.

Die folgende Platzhaltersyntax wird unterstützt: http://*. example.net, http://www.example.ne?, http://www.example.n??. Die folgende Platzhaltersyntax wird nicht unterstützt: *.example.net , www.example.ne?, http://*example.net, http://*.

Konfigurieren Sie ein benutzerdefiniertes benutzerdefiniertes URL-Kategorielistenobjekt mithilfe der URL-Musterliste urllist2, die Sie zuvor erstellt haben:

[edit security utm] user@host# set custom-objects custom-url-category custurl2 value urllist2

Verifizierung

Überprüfen Sie die Konfiguration der benutzerdefinierten Objekte von Sophos Antivirus.

Zweck

Geben Sie den show security utm custom-objects Befehl ein, um die Konfiguration der benutzerdefinierten Objekte von Sophos Antivirus zu überprüfen.

Aktion

Geben Sie im Betriebsmodus den show security utm custom-objects Befehl ein, um die Konfiguration der benutzerdefinierten Objekte von Sophos Antivirus zu überprüfen.

Beispiel: Sophos Antivirus-Funktionsprofil konfigurieren

Dieses Beispiel zeigt Ihnen, wie Sie ein Sophos-Antivirenprofil konfigurieren, das die Parameter definiert, die für die Virenprüfung verwendet werden.

Anforderungen

Bevor Sie beginnen:

Installieren Sie eine Sophos Antiviren-Lizenz. Siehe Installations- und Upgrade-Handbuch.

Konfigurieren Sie benutzerdefinierte Objekte für Content Sicherheit. Siehe Beispiel: Konfiguration von benutzerdefinierten Objekten für Sophos Antivirus.

Überblick

Die folgende Konfiguration definiert Sophos als Antiviren-Engine und legt Parameter fest, wie z. B. das Aktualisierungsintervall der Datendatei, Benachrichtigungsoptionen für Administratoren, Fallback-Optionen und Dateigrößenbeschränkungen.

Die [edit security utm feature-profile] Hierarchieebene ist in Junos OS Version 18.2R1 veraltet. Weitere Informationen finden Sie unter Übersicht über die Inhalts-Sicherheit.

Konfiguration

Vorgehensweise

GUI-Schnellkonfiguration

Schritt-für-Schritt-Anleitung

Das folgende Beispiel zeigt Ihnen, wie Sie ein benutzerdefiniertes Sophos-Profil erstellen. Wenn Sie das vorkonfigurierte Profil von Juniper Networks verwenden möchten, verwenden Sie das Profil junos-sophos-av-defaults in Ihrer Content Sicherheit-Richtlinie. Siehe Beispiel: Sophos Antivirus Content Sicherheit Richtlinien konfigurieren.

Wählen Sie den Motortyp aus und konfigurieren Sie ihn. Da Sie Sophos Antivirus konfigurieren, konfigurieren Sie sophos-engine:

Schritt-für-Schritt-Anleitung

Klicken Sie in der Taskleiste auf die Registerkarte Konfigurieren , und wählen Sie dann Sicherheit>UTM>Anti-Virus aus.

Klicken Sie auf die Registerkarte Globale Optionen und dann auf Sophos.

Klicken Sie auf OK und bestätigen Sie Ihre Änderungen.

Kehren Sie wie in Schritt 1 zum Bildschirm "Globale Antivirenoptionen" zurück und legen Sie die folgenden Parameter fest:

Schritt-für-Schritt-Anleitung

Wählen Sie in der Liste der MIME-Zulassungsliste die Option exception-avmime2 aus.

Wählen Sie in der Liste der URL-Zulassungsliste die Option custurl2 aus.

Geben Sie im Feld Musteraktualisierungsintervall (Sek.) den Wert 2880 ein.

Geben Sie in das Feld die E-Mail-Adresse ein, die Benachrichtigungen über die Aktualisierung von E-Mail-Datendateien von SophosAdmin erhält. Zum Beispiel - admin@ example.net.

Geben Sie im Feld Benutzerdefinierter Nachrichtenbetreff Sophos Data File Updated ein.

Klicken Sie auf OK , um Ihre Konfiguration zu überprüfen und als Kandidatenkonfiguration zu speichern.

Konfigurieren Sie ein Profil für die sophos-engine und legen Sie die Parameter fest.

Schritt-für-Schritt-Anleitung

Klicken Sie in der Taskleiste auf die Registerkarte Konfigurieren und wählen Sie dann Sicherheit>UTM>Anti-Virus. Klicken Sie auf Hinzufügen.

Klicken Sie im Feld Profil hinzufügen auf die Registerkarte Haupt .

Geben Sie im Feld Profilname den Namen sophos-prof1 ein.

Geben Sie im Feld Trickling-Timeout den Wert 180 ein.

Wenn Sie die Trickling-Option aktivieren, ist es wichtig zu verstehen, dass Trickling während des Antivirenscans einen Teil der Datei an den Client senden kann. Es ist möglich, dass ein Teil des Inhalts vom Client empfangen wird und der Client infiziert wird, bevor die Datei vollständig gescannt wurde.

Die URI-Überprüfung ist standardmäßig aktiviert. Um es zu deaktivieren, deaktivieren Sie Ja im URI-Kontrollkästchen.

Geben Sie im Feld Begrenzung der Inhaltsgröße den Wert 20000 ein.

Geben Sie im Feld Zeitüberschreitung des Scanmoduls 1800 ein.

Konfigurieren Sie die Fallback-Einstellungen, indem Sie auf die Registerkarte Fallback-Einstellungen klicken. In diesem Beispiel sind alle Fallbackoptionen auf log und permit festgelegt. Klicken Sie für die folgenden Elemente auf Protokollieren und zulassen : Standardaktion, Inhaltsgröße, Engine nicht bereit, Zeitüberschreitung, Keine Ressource mehr, Zu viele Anforderungen.

Konfigurieren Sie Benachrichtigungsoptionen, indem Sie auf die Registerkarte Benachrichtigungsoptionen klicken. Sie können Benachrichtigungen sowohl für Fallback-Blockierungs- als auch für Fallback-Nichtblockierungsaktionen sowie für die Virenerkennung konfigurieren.

Schritt-für-Schritt-Anleitung

So konfigurieren Sie Benachrichtigungen für Fallback-Einstellungen:

Klicken Sie für Benachrichtigungstyp auf Protokoll.

Klicken Sie für E-Mail-Absender benachrichtigen auf Ja.

Geben Sie im Feld Benutzerdefinierte Meldung Fallbackblockaktion aufgetreten ein.

Geben Sie im Feld Benutzerdefinierter Nachrichtenbetreff den Namen Antivirus-Fallbackwarnung*** ein.

Um Benachrichtigungsoptionen für die Virenerkennung zu konfigurieren, klicken Sie auf die Registerkarte Benachrichtigungsoptionen weiter.

Schritt-für-Schritt-Anleitung

Wählen Sie für das Optionsfeld Benachrichtigungstyp die Option Protokoll aus.

Wählen Sie für die Optionsschaltfläche E-Mail-Absender benachrichtigen die Option Ja aus.

Geben Sie im Feld Benutzerdefinierte Meldung den Namen Virus wurde erkannt ein.

Geben Sie im Feld Betreff für benutzerdefinierte Nachrichten den Namen Virus erkannt*** ein.

Klicken Sie auf OK , um Ihre Konfiguration zu überprüfen und als Kandidatenkonfiguration zu speichern.

Wenn Sie mit der Konfiguration des Geräts fertig sind, klicken Sie auf Aktionen>Commit.

Schritt-für-Schritt-Anleitung

So konfigurieren Sie das Sophos Antivirus-Funktionsprofil über die CLI:

Das folgende Beispiel zeigt Ihnen, wie Sie ein benutzerdefiniertes Sophos-Profil erstellen. Wenn Sie das vorkonfigurierte Profil von Juniper Networks verwenden möchten, verwenden Sie das Profil junos-sophos-av-defaults in Ihrer Content Sicherheit-Richtlinie. Siehe Beispiel: Sophos Antivirus Content Sicherheit Richtlinien konfigurieren.

Wählen Sie den Motortyp aus und konfigurieren Sie ihn. Da Sie Sophos Antivirus konfigurieren, konfigurieren Sie sophos-engine.

[edit] user@host# set security utm default-configuration anti-virus type sophos-engine

Bestätigen Sie die Konfiguration.

Wählen Sie ein Zeitintervall für die Aktualisierung der Datendateien aus. Das standardmäßige Updateintervall für Antivirenmuster beträgt 1440 Minuten (alle 24 Stunden). Sie können diese Standardeinstellung beibehalten oder ändern. Sie können bei Bedarf auch ein manuelles Update erzwingen. So ändern Sie die Standardeinstellung von alle 24 Stunden in alle 48 Stunden:

[edit security utm default-configuration anti-virus] user@host# set sophos-engine pattern-update interval 2880

Konfigurieren Sie das Netzwerkgerät mit den Proxyserverdetails, um das Musterupdate von einem Remoteserver herunterzuladen:

[edit security utm default-configuration anti-virus] user@host# set sophos-engine pattern-update proxy

Aktivieren Sie optional die Sophos-Engine, um sich über einen Proxy sicher mit externen Servern zu verbinden. Darüber hinaus können Sie die Proxy-Authentifizierung innerhalb des Proxyprofils konfigurieren. Durch Festlegen eines Benutzernamens und eines Kennworts können Sie den sicheren Zugriff auf externe Feeds und Dienste aktivieren.

[edit] user@host# set services proxy profile proxy-profile protocol http host x.x.x.x port xxxx user@host# set services proxy profile proxy-profile protocol http username <username> user@host# set services proxy profile proxy-profile protocol http password <password> user@host# set security utm default-configuration anti-virus sophos-engine server proxy-profile proxy-profile

In den meisten Fällen müssen Sie die URL nicht ändern, um die Musterdatenbank zu aktualisieren. Wenn Sie diese Option ändern müssen, verwenden Sie den folgenden Befehl:

[edit security utm default-configuration anti-virus] user@host# set sophos-engine pattern-update url http://www.example.net/test-download

Sie können das Gerät so konfigurieren, dass ein angegebener Administrator benachrichtigt wird, wenn Datendateien aktualisiert werden. Dies ist eine E-Mail-Benachrichtigung mit einer benutzerdefinierten Nachricht und einer benutzerdefinierten Betreffzeile.

[edit security utm default-configuration anti-virus] user@host# set sophos-engine pattern-update email-notify admin-email admin@example.net custom-message “Sophos antivirus data file was updated” custom-message-subject “AV data file updated”

Konfigurieren Sie eine Liste von Fallbackoptionen als Blockieren, Protokollieren und Zulassen oder Zulassen. Die Standardeinstellung ist log-and-permit. Sie können die Standardeinstellungen verwenden oder ändern.

Konfigurieren Sie die Aktion für die Inhaltsgröße. Wenn in diesem Beispiel die Inhaltsgröße überschritten wird, wird die Aktion blockiert.

Erstellen Sie zunächst das Profil sophos-prof1.

[edit security utm feature-profile anti-virus] user@host# set profile sophos-prof1

Konfigurieren Sie die Fallback-Option für die Inhaltsgröße zum Blockieren.

[edit security utm feature-profile anti-virus profile sophos-prof1] user@host# set fallback-options content-size block

Konfigurieren Sie die Standard-Fallbackoption auf log-and-permit.

[edit security utm feature-profile anti-virus profile sophos-prof1] user@host# set fallback-options default log-and-permit

Konfigurieren Sie log-and-permit, wenn das Antivirenmodul nicht bereit ist.

[edit security utm feature-profile anti-virus profile sophos-prof1] user@host# set fallback-options engine-not-ready log-and-permit

Konfigurieren Sie die Anmeldung und Zulassung, wenn das Gerät keine Ressourcen mehr hat.

[edit security utm feature-profile anti-virus profile sophos-prof1] user@host# set fallback-options out-of-resources log-and-permit

Konfigurieren Sie Log-and-Permit, wenn eine Zeitüberschreitung beim Virenscan auftritt.

[edit security utm feature-profile anti-virus profile sophos-prof1] user@host# set fallback-options timeout log-and-permit

Konfigurieren Sie log-and-permit, wenn zu viele Anfragen für die Viren-Engine vorhanden sind.

[edit security utm feature-profile anti-virus profile sophos-prof1] user@host# set fallback-options too-many-requests log-and-permit

Konfigurieren Sie Benachrichtigungsoptionen. Sie können Benachrichtigungen für Fallback-Blockierung, Fallback-nicht blockierende Aktionen und Virenerkennung konfigurieren.

Konfigurieren Sie in diesem Schritt eine benutzerdefinierte Nachricht für die Fallbackblockierungsaktion, und senden Sie eine Benachrichtigung für reine Protokollaktionen an den Administrator und den Absender.

[edit security utm feature-profile anti-virus profile sophos-prof1] user@host# set notification-options fallback-block custom-message ***Fallback block action occurred*** custom-message-subject Antivirus Fallback Alert notify-mail-sender type protocol-only allow email administrator-email admin@example.net

Konfigurieren Sie eine Benachrichtigung für die reine Protokoll-Virenerkennung, und senden Sie eine Benachrichtigung.

[edit security utm feature-profile anti-virus profile sophos-prof1] user@host#set notification-options virus-detection type protocol-only notify-mail-sender custom-message-subject ***Virus detected*** custom-message Virus has been detected

Konfigurieren Sie Parameter für die Inhaltsgröße.

Beachten Sie beim Konfigurieren des Werts content-size, dass in bestimmten Fällen die Inhaltsgröße in den Protokollheadern verfügbar ist, sodass das Fallback max-content-size angewendet wird, bevor eine Scananforderung gesendet wird. In vielen Fällen wird die Inhaltsgröße jedoch nicht in den Protokollheadern angegeben. In diesen Fällen wird die TCP-Nutzlast an den Antivirenscanner gesendet und sammelt sich bis zum Ende der Nutzlast an. Wenn die akkumulierte Nutzlast den Wert für die maximale Inhaltsgröße überschreitet, wird ein Fallback für max-content-size angewendet. Die Standard-Fallbackaktion ist log and permit, daher sollten Sie diese Option in block ändern, in diesem Fall wird ein solches Paket verworfen und eine Blockierungsnachricht an den Client gesendet.

Wenn in diesem Beispiel die Inhaltsgröße 20 MB überschreitet, wird das Paket verworfen.

[edit security utm default-configuration anti-virus] user@host# set scan-options content-size-limit 20000

Die URI-Überprüfung ist standardmäßig aktiviert. So deaktivieren Sie die URI-Überprüfung:

[edit security utm default-configuration anti-virus] user@host# set scan-options no-uri-check

Konfigurieren Sie die Zeitüberschreitungseinstellung für den Scanvorgang auf 1800 Sekunden.

[edit security utm default-configuration anti-virus] user@host# set scan-options timeout 1800

Die Sophos Extensible List-Server enthalten die Viren- und Malware-Datenbank für Scanvorgänge. Legen Sie das Antwort-Timeout für diese Server auf 3 Sekunden fest (der Standardwert ist 2 Sekunden).

[edit security utm default-configuration anti-virus] user@host# set scan-options sxl-timeout 3

Konfigurieren Sie die Serverwiederholungsoption für die Sophos Extensible List auf 2 Wiederholungen (der Standardwert ist 1).

[edit security utm default-configuration anti-virus] user@host# set scan-options sxl-retry 2

Konfigurieren Sie die Rieseleinstellung auf 180 Sekunden. Wenn Sie das Rieseln verwenden, können Sie auch Timeout-Parameter festlegen. Das Rieseln gilt nur für HTTP. HTTP-Riesling ist ein Mechanismus, der verhindert, dass der HTTP-Client oder -Server während einer Dateiübertragung oder während einer Antivirenüberprüfung eine Zeitüberschreitung verursacht.

Wenn Sie die Option "Trickling" aktivieren, denken Sie daran, dass durch Trickling möglicherweise ein Teil einer Datei während des Antivirenscans an den Client gesendet wird. Es ist daher möglich, dass ein Teil des Inhalts vom Client empfangen wird, bevor die Datei vollständig gescannt wurde.

[edit security utm default-configuration anti-virus] user@host# set trickling timeout 180

Konfigurieren Sie das Antiviren-Modul für die Verwendung von MIME-Umgehungslisten und Ausnahmelisten. Sie können Ihre eigenen benutzerdefinierten Objektlisten verwenden, oder Sie können die Standardliste verwenden, die mit dem Gerät geliefert wird, namens junos-default-bypass-mime. In diesem Beispiel verwenden Sie die Listen, die Sie zuvor eingerichtet haben.

[edit security utm default-configuration anti-virus] user@host# set mime-whitelist list avmime2 [edit security utm feature-profile anti-virus] user@host# set mime-whitelist list exception-avmime2

Konfigurieren Sie das Antivirus-Modul für die Verwendung von URL-Umgehungslisten. Wenn Sie eine URL-Zulassungsliste verwenden, handelt es sich um eine benutzerdefinierte URL-Kategorie, die Sie zuvor als benutzerdefiniertes Objekt konfiguriert haben. URL-Zulassungslisten sind nur für HTTP-Datenverkehr gültig. In diesem Beispiel verwenden Sie die Listen, die Sie zuvor eingerichtet haben.

[edit security utm default-configuration anti-virus] user@host# set url-whitelist custurl2

Verifizierung

Abrufen von Informationen über den aktuellen Antivirenstatus

Zweck

Aktion

Geben Sie im Betriebsmodus den show security utm anti-virus status Befehl ein, um den Antivirenstatus anzuzeigen.

user@host>show security utm anti-virus status

Bedeutung

Ablaufdatum des Antivirenschlüssels: Das Ablaufdatum des Lizenzschlüssels.

Aktualisierungsserver: URL für den Aktualisierungsserver für die Datendatei.

Intervall: Der Zeitraum in Minuten, in dem das Gerät die Datendatei vom Updateserver aktualisiert.

Musteraktualisierungsstatus: Wann die Datendatei das nächste Mal aktualisiert wird, wird in Minuten angezeigt.

Letztes Ergebnis: Ergebnis der letzten Aktualisierung. Wenn Sie bereits über die neueste Version verfügen, wird dies angezeigt

already have latest database.

Antivirensignaturversion: Version der aktuellen Datendatei.

Scanmodultyp: Der derzeit ausgeführte Antivirenmodultyp.

Scan-Modul-Informationen – Ergebnis der letzten Aktion, die mit dem aktuellen Scan-Modul durchgeführt wurde.

Beispiel: Sophos Antivirus Content Sicherheit Richtlinien konfigurieren

Dieses Beispiel zeigt, wie Sie eine Content Sicherheit-Richtlinie für Sophos Antivirus erstellen.

Anforderungen

Bevor Sie die Content Sicherheit-Richtlinie erstellen, erstellen Sie benutzerdefinierte Objekte und das Sophos-Feature-Profil.

-

Konfigurieren Sie benutzerdefinierte Content Sicherheit-Objekte und MIME-Listen. Siehe Beispiel: Konfiguration von benutzerdefinierten Objekten für Sophos Antivirus.

Konfigurieren Sie das Sophos Antivirus-Funktionsprofil. Siehe Beispiel: Sophos Antivirus-Funktionsprofil konfigurieren.

Überblick

Nachdem Sie ein Antivirus-Featureprofil erstellt haben, konfigurieren Sie eine Content Sicherheit-Richtlinie für ein Antivirus-Scanprotokoll und fügen diese Richtlinie an ein Featureprofil an. In diesem Beispiel wird HTTP auf Viren überprüft, wie durch die http-profile Anweisung angegeben. Sie können auch andere Protokolle scannen, indem Sie verschiedene Profile erstellen oder dem Profil andere Protokolle hinzufügen, z. B.: imap-profile, pop3-profile und smtp-profile.

Konfiguration

Vorgehensweise

GUI-Schnellkonfiguration

Schritt-für-Schritt-Anleitung

So konfigurieren Sie eine Content Sicherheit-Richtlinie für Sophos Antivirus:

Klicken Sie in der Taskleiste auf die Registerkarte Konfigurieren , und wählen Sie dann Sicherheit>Richtlinie>UTM Richtlinien aus. Klicken Sie dann auf Hinzufügen.

Klicken Sie auf die Registerkarte Haupt . Geben Sie im Feld Richtlinienname den Namen utmp3 ein.

Klicken Sie auf die Registerkarte Antivirenprofile . Wählen Sie in der Liste HTTP-Profil die Option sophos-prof1 aus.

Klicken Sie auf OK , um Ihre Konfiguration zu überprüfen und als Kandidatenkonfiguration zu speichern.

Wenn Sie mit der Konfiguration des Geräts fertig sind, wählen Sie Aktionen>Commit.

Schritt-für-Schritt-Anleitung

So konfigurieren Sie eine Content Sicherheit-Richtlinie für Sophos Antivirus:

-

Wechseln Sie zur Hierarchie Sicherheit bearbeiten Content Sicherheit.

[edit] user@host# edit security utm

-

Erstellen Sie die Content Sicherheit-Richtlinie utmp3 und hängen Sie sie an das http-Profil sophos-prof1 an. Sie können die Standardeinstellungen für das Sophos-Funktionsprofil verwenden, indem Sie sophos-prof1 in der obigen Anweisung durch junos-sophos-av-defaults ersetzen.

[edit security utm] user@host# set utm-policy utmp3 anti-virus http-profile sophos-prof1

Beispiel: Sophos Antivirus Firewall Sicherheitsrichtlinien konfigurieren

Dieses Beispiel zeigt, wie Sie eine Sicherheitsrichtlinie für Sophos Antivirus erstellen.

Anforderungen

Bevor Sie die Sicherheitsrichtlinie erstellen, erstellen Sie benutzerdefinierte Objekte, das Sophos-Funktionsprofil und die Content Sicherheit-Richtlinie.

-

Konfigurieren Sie benutzerdefinierte Content Sicherheit-Objekte und MIME-Listen. Siehe Beispiel: Konfiguration von benutzerdefinierten Objekten für Sophos Antivirus.

Konfigurieren Sie das Sophos Antivirus-Funktionsprofil. Siehe Beispiel: Sophos Antivirus-Funktionsprofil konfigurieren.

-

Konfigurieren Sie eine Content Sicherheit-Richtlinie. Siehe Beispiel: Sophos Antivirus Content Sicherheit Richtlinien konfigurieren.

Überblick

Erstellen Sie eine Firewall-Sicherheitsrichtlinie, die bewirkt, dass der Datenverkehr aus der nicht vertrauenswürdigen Zone in die vertrauenswürdige Zone von Sophos Antivirus gescannt wird, indem Sie die in Beispiel: Sophos Antivirus-Funktionsprofil konfigurieren definierten Funktionsprofileinstellungen verwenden. Da die Konfiguration für übereinstimmende Anwendungen auf "Beliebig" festgelegt ist, werden alle Anwendungstypen gescannt.

Konfiguration

Vorgehensweise

GUI-Schnellkonfiguration

Schritt-für-Schritt-Anleitung

So konfigurieren Sie eine Sicherheitsrichtlinie für Sophos Antivirus:

Konfigurieren Sie die Richtlinie "Nicht vertrauenswürdig für vertrauenswürdig" so, dass sie mit einer beliebigen Quell- oder Zieladresse übereinstimmt, und wählen Sie die Anwendungen aus, die gescannt werden

anysollen.Schritt-für-Schritt-Anleitung

Klicken Sie in der Taskleiste auf die Registerkarte Konfigurieren , und wählen Sie dann Sicherheit>Richtlinie>FW-Richtlinien aus. Wählen Sie dann Hinzufügen aus.

Geben Sie im Feld Richtlinienname den Namen p3 ein.

Wählen Sie im Feld Richtlinienaktion die Option Zulassen aus.

Wählen Sie in der Liste Von Zone die Option nicht vertrauenswürdig aus.

Wählen Sie in der Liste "Bis-Zone" die Option "Vertrauen" aus.

Stellen Sie in den Feldern Quelladresse und Zieladresse sicher, dass Übereinstimmend auf Beliebig festgelegt ist.

Wählen Sie in den Feldern Anwendungen eine beliebige aus der Liste Anwendung/Sets aus, und verschieben Sie sie in die Liste Übereinstimmung.

-

Fügen Sie die Content Sicherheit-Richtlinie mit dem Namen utmp3 an die Firewall-Sicherheitsrichtlinie an. Dies führt dazu, dass übereinstimmender Datenverkehr von der Sophos-Antivirenfunktion gescannt wird.

Schritt-für-Schritt-Anleitung

-

Klicken Sie im Feld Richtlinie bearbeiten auf die Registerkarte Anwendungsdienste .

-

Wählen Sie in der Liste Inhalts- Sicherheit Richtlinie die Option utmp3 aus.

-

Klicken Sie auf OK , um Ihre Konfiguration zu überprüfen und als Kandidatenkonfiguration zu speichern.

Wenn Sie mit der Konfiguration des Geräts fertig sind, wählen Sie Aktionen>Commit aus.

Schritt-für-Schritt-Anleitung

So konfigurieren Sie eine Sicherheitsrichtlinie für Sophos Antivirus:

Konfigurieren Sie die Richtlinie "Nicht vertrauenswürdig zu vertrauen" so, dass sie mit einer beliebigen Quelladresse übereinstimmt.

[edit security] user@host# set policies from-zone untrust to-zone trust policy p3 match source-address any

Konfigurieren Sie die Richtlinie "Nicht vertrauenswürdig für vertrauenswürdig" so, dass sie mit einer beliebigen Zieladresse übereinstimmt.

[edit security] user@host# set policies from-zone untrust to-zone trust policy p3 match destination-address any

Konfigurieren Sie die Richtlinie "Nicht vertrauenswürdig für vertrauenswürdig" so, dass sie jedem Anwendungstyp entspricht.

[edit security] user@host# set policies from-zone untrust to-zone trust policy p3 match application any

-

Fügen Sie die Content Sicherheit-Richtlinie mit dem Namen utmp3 an die Firewall-Sicherheitsrichtlinie an. Dies führt dazu, dass übereinstimmender Datenverkehr von der Sophos-Antivirenfunktion gescannt wird.

[edit security] user@host# set policies from-zone untrust to-zone trust policy p3 then permit application-services utm-policy utmp3

Verifizierung

Geben Sie den show security policies Befehl ein, um die Konfiguration zu überprüfen.

Beispiel: Sophos Antivirus Live Protection Version 2.0 konfigurieren

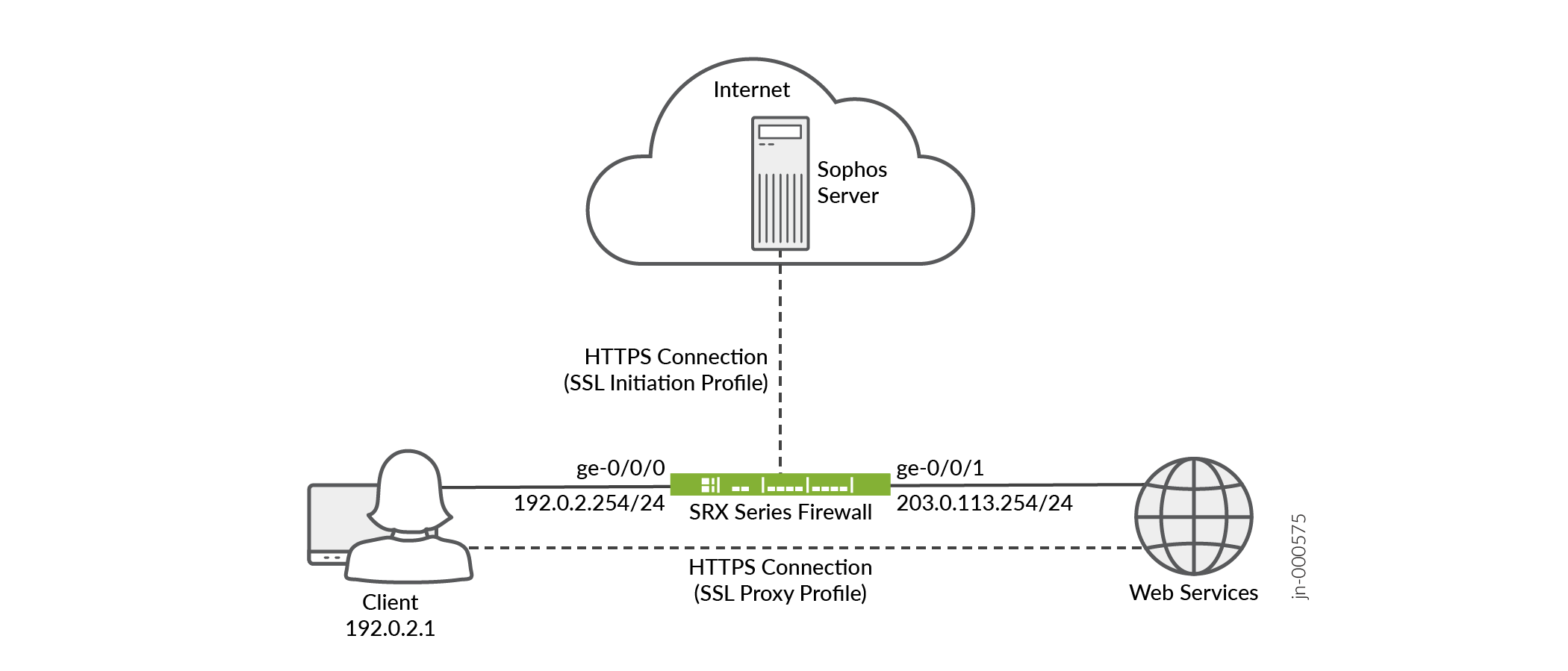

Verwenden Sie dieses Konfigurationsbeispiel, um den Sophos antivirus live protection Version 2.0 auf Ihrem Gerät zu konfigurieren und zu verifizieren. Sophos Antivirus ist eine In-the-Cloud-Antivirenlösung. Das Virenmuster und die Malware-Datenbank auf den externen Servern, die von Sophos-Servern (Sophos Extensible List) verwaltet werden, isolieren und schützen Ihr Gerät. Ab Junos OS Version 23.1R1 unterstützt Content Security Sophos Antivirus Live Protection Version 2.0. Die neue Antivirenversion verwendet das HTTPS-Protokoll für die Kommunikation zwischen der Firewall der SRX-Serie und dem Sophos-Server.

| Lesbarkeits-Score |

|

| Lesezeit |

In weniger als 15 Minuten. |

| Konfigurationszeit |

Weniger als eine Stunde. |

- Beispiele für Voraussetzungen

- Bevor Sie beginnen

- Funktionsübersicht

- Überblick über die Topologie

- Abbildung der Topologie

- Schritt-für-Schritt-Konfiguration des zu testenden Geräts (Device-Under-Test, DUT)

- Verifizierung

- Anhang 1: Befehle auf allen Geräten festlegen

- Anhang 2: Konfigurationsausgabe im Prüfling anzeigen

Beispiele für Voraussetzungen

| Hardware-Anforderungen | Firewall der SRX-Serie und Virtuelle Firewall vSRX |

| Anforderungen an die Software | Junos OS Version 23.1R1 oder höher |

| Lizenzanforderungen | Sophos Antivirus Live Protection Version 2.0 Lizenz Verwenden Sie den |

Bevor Sie beginnen

| Vorteile |

Das Virenmuster und die Malware-Datenbank auf den externen Servern, die von Sophos-Servern (Sophos Extensible List) verwaltet werden, isolieren und schützen Ihr Gerät. Bietet eine sichere HTTPS-Verbindung zwischen der Firewall der SRX-Serie und dem Sophos-Server. |

| Nützliche Ressourcen: |

|

| Mehr erfahren |

|

| Praktische Erfahrung |

|

| Weitere Informationen |

|

Funktionsübersicht

Tabelle 2 enthält eine kurze Zusammenfassung der in diesem Beispiel bereitgestellten Konfigurationskomponenten.

| Steckbriefe |

|

| Einführungsprofil | Die Sophos-Serverkonfiguration auf der Firewall der SRX-Serie enthält das SSL-Initiierungsprofil ( Das Initiierungsprofil ist obligatorisch, damit die Firewall der SRX-Serie eine HTTPS-Sitzung mit dem Sophos-Server zur Überprüfung der Pakete initiieren kann. Das SSL-Initiierungsprofil ver- und entschlüsselt auch Pakete zum und vom Sophos-Server. |

| Proxy-Profil | Das SSL-Proxyprofil |

| Funktionsprofil |

Das Funktionsprofil Sie können mehrere Featureprofile für verschiedene Inhaltssicherheitsrichtlinien haben. |

| Richtlinien |

|

| Sicherheitsrichtlinie für Inhalte |

Die Inhaltssicherheitsrichtlinie content_security_p1definiert die Antivirenprotokolle (HTTP, FTP, SMTP, POP3 und IMAP) und fügt diese Richtlinie an ein Sicherheitsfunktionsprofil an, |

| Sicherheits-Richtlinien |

Zwei Sicherheitsrichtlinien ( Wir hängen die |

| Sicherheits-Zonen |

|

|

|

Netzwerksegment in der Hostzone (Client). |

|

|

Netzwerksegment in der Zielserverzone (Webdienst). |

|

|

Netzwerksegment, über das die Firewall der SRX-Serie mit dem Sophos-Server interagiert. |

| Protokolle |

|

| HTTPS |

HTTPS-Sitzungen werden zwischen dem Client und dem Webserver sowie der Firewall der SRX-Serie und dem Sophos-Server hergestellt. |

| Primäre Verifizierungsaufgaben |

|

Überblick über die Topologie

In diesem Beispiel initiiert der Client eine Anfrage an den Webservice über die Firewall der SRX-Serie. Wenn die Firewall der SRX-Serie die Anfrage erhält, kontaktiert sie den Sophos-Server, um die Authentizität des Webdienstes zu überprüfen. Die Sophos Antivirus-Version 2.0 verwendet die HTTPS-Verbindung für die Kommunikation zwischen der Firewall der SRX-Serie und dem Sophos-Server. Basierend auf der vom Sophos-Server empfangenen Antwort lässt oder blockiert die Firewall der SRX-Serie den Datenverkehr, wie in der Richtlinie zur Inhaltssicherheit definiert.

| Rollenfunktion | für Topologiekomponenten | |

|---|---|---|

| Kunde | Webservice für Anfragen | Initiiert eine HTTPS-Sitzung mit dem Webserver über die Firewall der SRX-Serie. |

| Firewall der SRX-Serie | Die Firewall von Juniper Network | Initiiert eine HTTPS-Sitzung mit dem Sophos Antivirus-Server. Außerdem werden die Pakete für den Client ver- und entschlüsselt. |

| Sophos Server | Antivirus-Server | Authentifiziert die von der Firewall der SRX-Serie empfangenen Inhalte. |

| Webserver | Webservice Provider | Antwortet auf die Anforderung des Kunden. |

Abbildung der Topologie

Schritt-für-Schritt-Konfiguration des zu testenden Geräts (Device-Under-Test, DUT)

Vollständige Beispielkonfigurationen auf dem Prüfling finden Sie unter:

-

Konfigurieren Sie die Geräteschnittstellen.

[edit interfaces] user@host# set ge-0/0/0 unit 0 family inet address 192.0.2.254/24 user@host# set ge-0/0/1 unit 0 family inet address 203.0.113.254/24 -

Aktivieren Sie Sophos Antivirus auf dem Gerät. Konfigurieren Sie den Weiterleitungsmodus und die Art des Datenverkehrs, den das Sophos-Antivirenprogramm überprüfen soll.

[edit security] user@host# set utm default-configuration anti-virus type sophos-engine user@host# set utm default-configuration anti-virus forwarding-mode inline-tap user@host# set utm default-configuration anti-virus scan-options no-uri-check -

Definieren Sie ein SSL-Initiierungsprofil zum Hinzufügen zur Sophos-Serverkonfiguration auf der Firewall der SRX-Serie.

[edit services] user@host# set ssl initiation profile ssl_init_prof client-certificate content_security_cert user@host# set ssl initiation profile ssl_init_prof actions ignore-server-auth-failure -

Fügen Sie das SSL-Initiierungsprofil in die Sophos-Serverkonfiguration ein. Diese Konfiguration ist obligatorisch, damit die Firewall der SRX-Serie eine HTTPS-Sitzung mit dem Sophos-Server zur Überprüfung der Pakete initiieren kann. Das Initiationsprofil ver- und entschlüsselt auch Pakete zum und vom Sophos-Server.

[edit security] user@host# set utm default-configuration anti-virus sophos-engine server ssl-profile ssl_init_prof -

Definieren Sie ein SSL-Proxyprofil für die Anwendung auf die Sicherheitsrichtlinien. Das SLL-Proxyprofil ermöglicht es der Firewall der SRX-Serie, die Pakete für die weitere Anwendungsverarbeitung zu entschlüsseln.

[edit services] user@host# set ssl proxy profile ssl_pr1 root-ca content_security_cert user@host# set ssl proxy profile ssl_pr1 actions ignore-server-auth-failure -

Definieren Sie das Funktionsprofil, um die Art des Datenverkehrs anzugeben, den Sophos Antivirus überprüfen soll, indem Sie das Profil an die Content Security-Richtlinien anhängen. Sie können mehr als ein Funktionsprofil für verschiedene Content Security-Richtlinien definieren.

[edit security] user@host# set utm feature-profile anti-virus profile content_security_sav_fp -

Definieren von Sicherheitszonen.

[edit security zones] user@host# set security-zone untrust description untrust user@host# set security-zone untrust host-inbound-traffic system-services all user@host# set security-zone untrust host-inbound-traffic protocols all user@host# set security-zone untrust interfaces ge-0/0/1.0 user@host# set security-zone trust description trust user@host# set security-zone trust host-inbound-traffic system-services all user@host# set security-zone trust host-inbound-traffic protocols all user@host# set security-zone trust interfaces ge-0/0/0.0 user@host# set security-zone internet description internet -

Definieren Sie eine Content Security Policy und fügen Sie ein Feature-Profil hinzu, um anzugeben, welche Art von Datenverkehr der Sophos-Server überprüfen soll.

[edit security utm] user@host# set utm-policy content_security_p1 anti-virus http-profile content_security_sav_fp user@host# set utm-policy content_security_p1 anti-virus ftp upload-profile content_security_sav_fp user@host# set utm-policy content_security_p1 anti-virus ftp download-profile content_security_sav_fp user@host# set utm-policy content_security_p1 anti-virus smtp-profile content_security_sav_fp user@host# set utm-policy content_security_p1 anti-virus pop3-profile content_security_sav_fp user@host# set utm-policy content_security_p1 anti-virus imap-profile content_security_sav_fp -

Definieren Sie Sicherheitsrichtlinien und konfigurieren Sie Übereinstimmungskriterien, die auf den Datenverkehr zwischen den verschiedenen Sicherheitszonen angewendet werden sollen.

[edit security policies] user@host# set from-zone trust to-zone untrust policy p1 match source-address any user@host# set from-zone trust to-zone trust policy p1 match destination-address any user@host# set from-zone trust to-zone trust policy p1 match application any user@host# set from-zone trust to-zone trust policy p1 then permit application-services ssl-proxy profile-name ssl_pr1 user@host# set from-zone trust to-zone trust policy p1 then permit application-services utm-policy content_security_p1 user@host# set from-zone trust to-zone trust policy trust_to_internet match source-address any user@host# set from-zone trust to-zone trust policy trust_to_internet match destination-address any user@host# set from-zone trust to-zone trust policy trust_to_internet match application any user@host# set from-zone trust to-zone trust policy trust_to_internet then permit user@host# set default-policy permit-all

Verifizierung

Geben Sie eine Liste der show-Befehle an, die zum Überprüfen des Features in diesem Beispiel verwendet werden.

| Aufgabe zur Befehlsüberprüfung | |

|---|---|

| Sicherheit anzeigen UTM Antivirus-Status | Zeigt den Typ und den Status des auf Ihrem Gerät installierten Antivirenprogramms an. |

| Sicherheit anzeigen UTM Anti-Virus-Statistiken | Zeigt die Leistungsstatistik des Antivirenprogramms auf Ihrem Gerät an. |

Überprüfung des Typs der Antivirus-Scan-Engine

Zweck

Überprüfen Sie den auf Ihrem Gerät installierten Antiviren-Scan-Engine-Typ.

Aktion

Geben Sie im Betriebsmodus die show security utm anti-virus status ein, um den Status des installierten Antivirenprogramms anzuzeigen.

user@host> show security utm anti-virus status

UTM anti-virus status:

Anti-virus key expire date: 2024-02-23 16:00:00

Forwarding-mode: continuous delivery

Scan engine type: sophos-engine

Scan engine information: running

Bedeutung

Die Beispielausgabe bestätigt, dass das Sophos-Antivirenprogramm auf Ihrem Gerät verfügbar ist.

Leistungsüberprüfung der Antiviren-Scan-Engine

Zweck

Überprüfen Sie die Leistung der Antiviren-Scan-Engine auf Ihrem Gerät.

Aktion

Geben Sie im Betriebsmodus die show security utm anti-virus statistics ein, um die Leistungsstatistik des Antivirenprogramms auf Ihrem Gerät anzuzeigen.

user@host> show security utm anti-virus statistics

UTM Anti Virus statistics:

Intelligent-prescreening passed: 0

MIME-whitelist passed: 0

URL-whitelist passed: 0

Session abort: 0

Scan Request:

Total Clean Threat-found Fallback

2 1 1 0

Fallback:

Log-and-Permit Block Permit

Engine not ready: 0 0 0

Out of resources: 0 0 0

Timeout: 0 0 0

Maximum content size: 0 0 0

Too many requests: 0 0 0

Decompress error: 0 0 0

Others: 0 0 0

Bedeutung

Der Beispielausgabewert Threat-found zeigt, dass das Antivirenprogramm 1 Bedrohung erkannt hat. Die anderen Statistikwerte sind sicher.

Anhang 1: Befehle auf allen Geräten festlegen

Stellen Sie die Befehlsausgabe auf allen Geräten ein.

set security utm default-configuration anti-virus type sophos-engine set security utm default-configuration anti-virus forwarding-mode inline-tap set security utm default-configuration anti-virus scan-options no-uri-check set security utm default-configuration anti-virus sophos-engine server ssl-profile ssl_init_prof set security utm feature-profile anti-virus profile content_security_sav_fp set security utm utm-policy content_security_p1 anti-virus http-profile content_security_sav_fp set security utm utm-policy content_security_p1 anti-virus ftp upload-profile content_security_sav_fp set security utm utm-policy content_security_p1 anti-virus ftp download-profile content_security_sav_fp set security utm utm-policy content_security_p1 anti-virus smtp-profile content_security_sav_fp set security utm utm-policy content_security_p1 anti-virus pop3-profile content_security_sav_fp set security utm utm-policy content_security_p1 anti-virus imap-profile content_security_sav_fp set security zones security-zone untrust description untrust set security zones security-zone untrust host-inbound-traffic system-services all set security zones security-zone untrust host-inbound-traffic protocols all set security zones security-zone untrust interfaces ge-0/0/1.0 set security zones security-zone trust description trust set security zones security-zone trust host-inbound-traffic system-services all set security zones security-zone trust host-inbound-traffic protocols all set security zones security-zone trust interfaces ge-0/0/0.0 set security zones security-zone internet description internet set security policies from-zone trust to-zone untrust policy p1 match source-address any set security policies from-zone trust to-zone untrust policy p1 match destination-address any set security policies from-zone trust to-zone untrust policy p1 match application any set security policies from-zone trust to-zone untrust policy p1 then permit application-services ssl-proxy profile-name ssl_pr1 set security policies from-zone trust to-zone untrust policy p1 then permit application-services utm-policy content_security_p1 set security policies from-zone trust to-zone internet policy trust_to_internet match source-address any set security policies from-zone trust to-zone internet policy trust_to_internet match destination-address any set security policies from-zone trust to-zone internet policy trust_to_internet match application any set security policies from-zone trust to-zone internet policy trust_to_internet then permit set security policies default-policy permit-all set services ssl initiation profile ssl_init_prof client-certificate content_security-cert set services ssl initiation profile ssl_init_prof actions ignore-server-auth-failure set services ssl proxy profile ssl_pr1 root-ca content_security-cert set services ssl proxy profile ssl_pr1 actions ignore-server-auth-failure

Anhang 2: Konfigurationsausgabe im Prüfling anzeigen

Zeigen Sie die Befehlsausgabe auf dem Prüfling an.

Bestätigen Sie im Konfigurationsmodus Ihre Konfiguration durch Eingabe der show security utmBefehle , show interfaces, show security zones, show security policiesund show services ssl . Wenn die Ausgabe nicht die beabsichtigte Konfiguration anzeigt, wiederholen Sie die Konfigurationsanweisungen in diesem Beispiel, um sie zu korrigieren.

user@host# show security utm

default-configuration {

anti-virus {

type sophos-engine;

forwarding-mode {

inline-tap;

}

scan-options {

no-uri-check;

}

sophos-engine {

server {

ssl-profile ssl_init_prof;

}

}

}

}

utm-policy P1 {

anti-virus {

http-profile junos-sophos-av-defaults;

}

}

utm-policy content_security_p1 {

anti-virus {

http-profile content_security_sav_fp;

ftp {

upload-profile content_security_sav_fp;

download-profile content_security_sav_fp;

}

smtp-profile content_security_sav_fp;

pop3-profile content_security_sav_fp;

imap-profile content_security_sav_fp;

}

}

user@host# show show interfaces

ge-0/0/0 {

unit 0 {

family inet {

address 192.0.2.254/24;

}

}

}

ge-0/0/1 {

unit 0 {

family inet {

address 203.0.113.254/24;

}

}

}

user@host# show security zones

security-zone untrust {

description untrust;

host-inbound-traffic {

system-services {

all;

}

protocols {

all;

}

}

interfaces {

ge-0/0/1.0;

}

}

security-zone trust {

description trust;

host-inbound-traffic {

system-services {

all;

}

protocols {

all;

}

}

interfaces {

ge-0/0/0.0;

}

}

security-zone internet {

description internet;

}

user@host# show security policies

from-zone trust to-zone untrust {

policy p1 {

match {

source-address any;

destination-address any;

application any;

}

then {

permit {

application-services {

ssl-proxy {

profile-name ssl_pr1;

}

utm-policy content_security_p1;

}

}

}

}

}

from-zone trust to-zone internet {

policy trust_to_internet {

match {

source-address any;

destination-address any;

application any;

}

then {

permit;

}

}

}

default-policy {

permit-all;

}

user@host# show services ssl

initiation {

profile ssl_init_prof {

client-certificate content_security-cert;

actions {

ignore-server-auth-failure;

}

}

}

proxy {

profile ssl_pr1 {

root-ca content_security-cert;

actions {

ignore-server-auth-failure;

}

}

}

Konfigurieren von Sophos Antivirus File Reputation-Gruppen

Sophos Antivirus klassifiziert den eingehenden Datenverkehr in vier Datei-Reputationsgruppen, die es Ihnen ermöglichen, den Datenverkehr zu kontrollieren und mehr Kontrolle über die Sicherheit zu bieten. Tabelle 3 listet die vier Dateireputationsgruppen auf.

| File Reputation-Gruppe |

Wert der Datei-Reputation |

Aktion "Datei-Reputation" |

|---|---|---|

| Schadsoftware |

≤19 |

Blockieren |

| Potenziell unerwünschte Anwendungen |

20 bis 29 |

Sie können konfigurieren, dass der Datenverkehr gemäß Ihren Anforderungen zugelassen, protokolliert und zugelassen oder blockiert wird. |

| Unbekannt |

30 bis 69 |

Sie können konfigurieren, dass der Datenverkehr gemäß Ihren Anforderungen zugelassen, protokolliert und zugelassen oder blockiert wird. |

| Bekannt funktionsfähig/Sauber |

≥70 |

Erlaubnis |

Verwenden Sie die folgenden Befehle, um die Dateizuverlässigkeitsaktion zu konfigurieren:

-

Konfigurieren der Dateizuverlässigkeitsaktion für Datenverkehr mit potenziell unerwünschten Anwendungen:

[edit] user@host# set security utm default-configuration anti-virus sophos-engine file-reputation-action potentially-unwanted-applications (block | log-and-permit | permit)

-

Konfigurieren der Dateizuverlässigkeitsaktion für unbekannten Datenverkehr:

[edit] user@host# set security utm default-configuration anti-virus sophos-engine file-reputation-action unknown (block | log-and-permit | permit)

Sie können den Status der Dateizuverlässigkeitsaktion mit dem Befehl show security utm anti-virus statistics anzeigen.

Siehe auch

Sophos Antivirus Live Protection Version 2.0 mit Web Proxy konfigurieren

Sie können einen Proxy-Server verwenden, um eine sichere Verbindung zwischen Ihrem Sicherheitsgerät und dem Sophos-Server herzustellen. Wenn Sie einen Proxyserver konfigurieren, stellt Ihr Gerät eine Verbindung mit dem Proxyserver her, und der Proxyserver initiiert dann eine neue Verbindung mit dem Sophos-Server.

So konfigurieren Sie den Proxyserver:

-

Erstellen Sie ein SSL-Initiationsprofil, siehe Profil (SSL-Initiation).

-

Hängen Sie das SSL-Initiierungsprofil an die Sophos-Standardkonfiguration an:

[edit] user@host# set security utm default-configuration anti-virus sophos-engine server ssl-profile ssl-profile-name

-

Konfigurieren Sie das Proxyprofil:

[edit] user@host# set services proxy profile proxy-profile-name protocol http host host-name user@host# set services proxy profile proxy-profile-name protocol http port port-number

-

Hängen Sie das Web-Proxy-Profil an die Sophos-Standardkonfiguration an:

[edit] user@host# set security utm default-configuration anti-virus sophos-engine server proxy-profile proxy-profile-name

Sie können den Status des Proxyservers mit dem Befehl show security utm anti-virus status anzeigen.

Siehe auch

Verwaltung von Sophos Antivirus-Datendateien

Bevor Sie beginnen:

Installieren Sie eine Sophos Antiviren-Lizenz. Siehe die Installation and Upgrade Guide.

Konfigurieren Sie Sophos als Antivirenfunktion für das Gerät. Siehe Beispiel: Sophos Antivirus-Funktionsprofil konfigurieren. Um den Antivirenmodultyp festzulegen, führen Sie die

set security utm feature-profile anti-virus type sophos-engineAnweisung aus.

In diesem Beispiel konfigurieren Sie das Sicherheitsgerät so, dass die Datendateien automatisch alle 4320 Minuten (alle 3 Tage) aktualisiert werden. Das Standardintervall für die Aktualisierung von Datendateien beträgt 1440 Minuten (alle 24 Stunden).

So aktualisieren Sie Sophos-Datendateien automatisch:

[edit security utm feature-profile anti-virus] user@host# set sophos-engine pattern-update interval 4320

Die folgenden Befehle werden im CLI-Betriebsmodus ausgeführt.

So aktualisieren Sie Datendateien manuell:

user@host> request security utm anti-virus sophos-engine pattern-update

So laden Sie Datendateien manuell neu:

user@host> request security utm anti-virus sophos-engine pattern-reload

So löschen Sie Datendateien manuell:

user@host> request security utm anti-virus sophos-engine pattern-delete

So überprüfen Sie den Status von Antivirus, das auch die Version der Datendateien anzeigt:

user@host> show security utm anti-virus status

So überprüfen Sie den Status des Proxyservers:

user@host> show security utm anti-virus status

Tabellarischer Änderungsverlauf

Die Unterstützung der Funktion hängt von der Plattform und der Version ab, die Sie benutzen. Verwenden Sie den Feature-Explorer , um festzustellen, ob eine Funktion auf Ihrer Plattform unterstützt wird.