DHCP-Snooping

DHCP-Snooping (Dynamic Host Configuration Protocol) verbessert die Netzwerksicherheit durch die Überprüfung von DHCP-Nachrichten von nicht vertrauenswürdigen Geräten, die mit dem Router, Switch oder der Firewall verbunden sind, und verhindert, dass nicht autorisierte DHCP-Server DHCPOFFER-Pakete an nicht vertrauenswürdige Ports senden.

DHCP-Snooping-Unterstützung

Dynamic Host Configuration Protocol (DHCP) ist ein Netzwerkverwaltungsprotokoll, das in TCP/IP-Netzwerken verwendet wird, um Netzwerkgeräten IP-Adressen und andere zugehörige Konfigurationsinformationen dynamisch zuzuweisen.

Funktionsweise von DHCP-Snooping

Dynamic Host Configuration Protocol (DHCP) weist den Geräten dynamisch IP-Adressen zu und vermietet Adressen, die wiederverwendet werden können, wenn sie nicht mehr benötigt werden. Hosts oder Endgeräte, die IP-Adressen über DHCP benötigen, müssen mit einem DHCP-Server über das LAN kommunizieren.

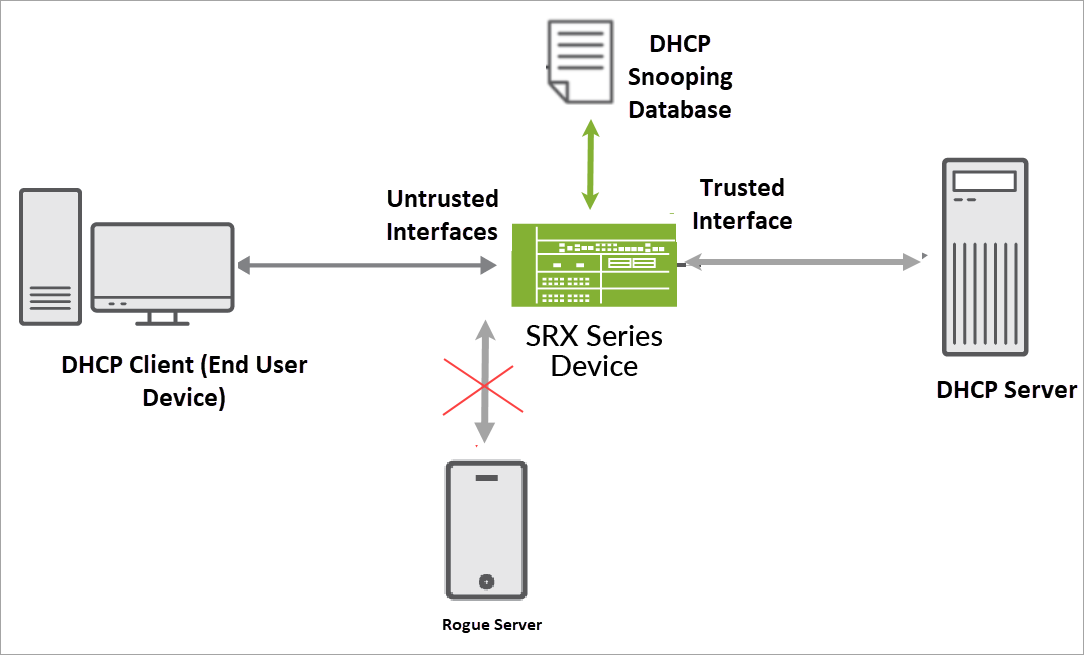

Die folgende Abbildung zeigt den DHCP-Snooping-Prozess.

In der Topologie verbindet sich ein Endbenutzergerät mit einem Junos OS-Gerät (Router, Switch oder Firewall). Das Junos OS-Gerät stellt sowohl eine Verbindung zum DHCP-Client als auch zum DHCP-Server her. Das Junos OS-Gerät, das als DHCP-Relay-Agent konfiguriert ist, fungiert als Schnittstelle zwischen DHCP-Clients und dem DHCP-Server. Dieses Junos OS-Gerät überprüft DHCP-Pakete. Der DHCP-Server weist den Clients IP-Adressen zu.

Die DHCP-Snooping-Funktion auf einem Junos OS-Gerät führt die folgenden Aktionen aus:

- Überprüft DHCP-Nachrichten, die von nicht vertrauenswürdigen Quellen empfangen wurden, und filtert ungültige Nachrichten heraus.

- Extrahiert die IP-Adresse, die jedem Client geleast wurde, und erstellt eine Datenbank. Die DHCP-Snooping-Datenbank (oder Bindungstabelle) enthält Informationen über die IP-Adresse, die MAC-Adresse und das VLAN jedes DHCP-Clients.

- Verwendet die DHCP-Snooping-Bindungstabelle, um nachfolgende Anforderungen von nicht vertrauenswürdigen Hosts zu überprüfen. Durch die Überprüfung, ob DHCP-Anfragen von vertrauenswürdigen Quellen stammen, kann das Gerät von Juniper sicherstellen, dass nur gültige DHCP-Anfragen verarbeitet werden.

Auf diese Weise fungiert DHCP-Snooping als Wächter der Netzwerksicherheit, indem es gültige IP-Adressen verfolgt, die ein vertrauenswürdiger DHCP-Server (ein Server, der mit einem vertrauenswürdigen Netzwerkport verbunden ist) nachgeschalteten Netzwerkgeräten zuweist.

DHCPv6 Relay Agent Snooping

Der DHCPv6-Relay-Agent erweitert den DHCP-Relay-Agent um Unterstützung in einem IPv6-Netzwerk. Der DHCPv6-Relay-Agent übergibt Nachrichten zwischen dem DHCPv6-Client und dem DHCPv6-Server, ähnlich wie der DHCP-Relay-Agent ein IPv4-Netzwerk unterstützt. In einer Multi-Relay-Topologie mit mehreren DHCPv6-Relay-Agents zwischen dem Client und dem Server ermöglicht Snooping den dazwischen liegenden Relay-Agents, den Unicast-Datenverkehr vom Client ordnungsgemäß zu verarbeiten und an den Server weiterzuleiten. Das Snooping in dieser Topologie umfasst die folgenden Aktionen:

- Der DHCPv6-Relay-Agent durchsucht eingehende Unicast-DHCPv6-Pakete mithilfe eines Filters mit UDP-Port 547, dem DHCPv6-UDP-Serverport, auf Weiterleitungstabelle-Basis.

- Der DHCPv6-Relay-Agent verarbeitet dann die vom Filter abgefangenen Pakete und leitet die Pakete an den DHCPv6-Server weiter.

Vorteile von DHCP-Snooping

- DHCP-Snooping kann durch das Filtern von IP-Adressen eine zusätzliche Sicherheitsebene bieten. Bei der Filterung wird der Netzwerkdatenverkehr ausgewertet, um die Kommunikation von verifizierten und gültigen IP-Adressen aus zu ermöglichen.

- DHCP-Snooping kann unbefugte DHCP-Aktivitäten im Netzwerk verhindern, indem DHCP-Pakete herausgefiltert werden, die an den falschen Ports ankommen oder einen falschen Inhalt haben.

Beispiel: Konfigurieren der DHCP-Snooping-Unterstützung für den DHCP-Relay-Agent

In diesem Beispiel wird gezeigt, wie die DHCP-Snooping-Unterstützung für den DHCP-Relay-Agent konfiguriert wird.

Anforderungen

Konfigurieren Sie den DHCP-Relay-Agenten. Weitere Informationen finden Sie unter Übersicht über den erweiterten DHCP-Relay-Agent.

Überblick

In diesem Beispiel konfigurieren Sie die DHCP-Snooping-Unterstützung für den DHCP-Relay-Agent, indem Sie die folgenden Vorgänge ausführen:

Überschreiben Sie die standardmäßige DHCP-Snooping-Konfiguration, und aktivieren Sie die DHCP-Snooping-Unterstützung für die Schnittstellen in der Gruppe frankfurt.

Konfigurieren Sie den DHCP-Relay-Agent so, dass geschnüffelte Pakete nur an konfigurierte Schnittstellen weitergeleitet werden.

Konfiguration

Verfahren

Schritt-für-Schritt-Anleitung

So konfigurieren Sie die DHCP-Relay-Unterstützung für DHCP-Snooping:

Geben Sie an, dass Sie den DHCP-Relay-Agent konfigurieren möchten.

[edit] user@host# edit forwarding-options dhcp-relay

Geben Sie die benannte Gruppe von Schnittstellen an, auf denen DHCP-Snooping unterstützt wird.

[edit forwarding-options dhcp-relay] user@host# edit group frankfurt

Geben Sie die Schnittstellen an, die Sie in die Gruppe aufnehmen möchten. Der DHCP-Relay-Agent betrachtet diese als konfigurierte Schnittstellen, wenn er bestimmt, ob Datenverkehr weitergeleitet oder gelöscht werden soll.

[edit forwarding-options dhcp-relay group frankfurt] user@host# set interface fe-1/0/1.3 upto fe-1/0/1.9

Geben Sie an, dass Sie die Standardkonfiguration für die Gruppe überschreiben möchten.

[edit forwarding-options dhcp-relay group frankfurt] user@host# edit overrides

Aktivieren Sie die DHCP-Snooping-Unterstützung für die Gruppe.

[edit forwarding-options dhcp-relay group frankfurt overrides] user@host# set allow-snooped-clients

Kehren Sie zur

[edit forwarding-options dhcp-relay]Hierarchieebene zurück, um die Weiterleitungsaktion zu konfigurieren, und geben Sie an, dass der DHCP-Relay-Agent Snooped-Pakete nur auf konfigurierten Schnittstellen weiterleitet:[edit forwarding-options dhcp-relay group frankfurt overrides] user@host# up 2

Aktivieren Sie die DHCP-Snooped-Paketweiterleitung für den DHCP-Relay-Agent.

[edit forwarding-options dhcp-relay] user@host# edit forward-snooped-clients

Legen Sie fest, dass Snooped-Pakete nur an konfigurierte Schnittstellen (die Schnittstellen in der Gruppe

frankfurt) weitergeleitet werden.[edit forwarding-options dhcp-relay forward-snooped-clients] user@host# set configured-interfaces

Befund

Bestätigen Sie im Konfigurationsmodus Ihre Konfiguration, indem Sie den show forwarding-options Befehl eingeben. Wenn in der Ausgabe nicht die beabsichtigte Konfiguration angezeigt wird, wiederholen Sie die Anweisungen in diesem Beispiel, um sie zu korrigieren. Die folgende Ausgabe zeigt auch eine Reihe von konfigurierten Schnittstellen in group frankfurt.

[edit]

user@host# show forwarding-options

dhcp-relay {

forward-snooped-clients configured-interfaces;

group frankfurt {

overrides {

allow-snooped-clients;

}

interface fe-1/0/1.3 {

upto fe-1/0/1.9;

}

}

}

Wenn Sie mit der Konfiguration des Geräts fertig sind, wechseln commit Sie aus dem Konfigurationsmodus.

DHCP-Snooping aktivieren

Auf einem Junos OS-Gerät wird die DHCP-Snooping-Funktion automatisch aktiviert, wenn Sie DHCP-Sicherheit, DHCP-Relay, DHCP-Servereinstellungen für ein bestimmtes VLAN oder eine Routing-Instanz konfigurieren.

Beachten Sie, dass Sie DHCP-Snooping auf einem Junos OS-Gerät nicht als eigenständige Funktion konfigurieren können.

Junos OS aktiviert DHCP-Snooping auf einem Switch, Router oder einer Firewall, wenn Sie eine oder alle der folgenden Funktionen konfigurieren:

- Optionen für DHCP-Relay oder DHCP lokaler Server auf den folgenden Hierarchieebenen:

- Die

dhcp-relayAnweisung auf der[edit forwarding-options]Hierarchieebene oder[edit routing-instances routing-instance-name forwarding-options]. - Die

dhcp-local-serverAnweisung auf der[edit system services]Hierarchieebene oder[edit routing-instances routing-instance-name system services].Anmerkung:Verwenden Sie beim Konfigurieren von DHCP-Relay die

forward-onlyAnweisung, es sei denn, Sie benötigen eine Teilnehmerverwaltung oder CoS (Class-of-Service). Dieforward-onlyKonfiguration leitet angegebene DHCP-Clientpakete weiter, ohne eine Abonnentensitzung zu erstellen.

- Die

-

Die DHCP-Sicherheit auf einem bestimmten VLAN aktiviert DHCP-Snooping für dieses VLAN:

Die dhcp-security-Anweisung auf der

[edit vlans vlan-name forwarding-options]Hierarchieebene für Switches. - Die

dhcp-securityAnweisung auf der[edit bridge-domains bridge-domain-name forwarding-options dhcp-security]Hierarchieebene für Router. -

Sie können den lokalen DHCP-Server so konfigurieren, dass Snooped-Pakete für alle Schnittstellen, nur für konfigurierte Schnittstellen oder nur für nicht konfigurierte Schnittstellen weitergeleitet oder verworfen werden. Weitere Informationen finden Sie unter Konfigurieren der Unterstützung für die Weiterleitung von DHCP-Snooped-Paketen für den lokalen DHCP-Server .

Weiterleiten von DHCP-Snooped-Paketen für DHCP-Relay-Agent

Mit der Anweisung können Sie die forward-snooped-clients Steuerung des DHCP-Snooping-Verhaltens weiter verfeinern.

Sie können die forward-snooped-clients Anweisung verwenden, um zu entscheiden, ob der überwachte Datenverkehr basierend auf der Schnittstellenkonfiguration weitergeleitet oder gelöscht werden soll.

- Um den ausgespähten Datenverkehr zu bewerten und später zu entscheiden, ob der Datenverkehr weitergeleitet oder gelöscht werden soll, konfigurieren Sie die

forward-snooped-clientsAnweisung auf der[edit forwarding-options dhcp-relay]-Hierarchieebene.Sie können die

forward-snooped-clientsOption für die folgenden Szenarien festlegen:- Alle Schnittstellen: Wendet die Aktion auf alle Schnittstellen an.

- Konfigurierte Schnittstellen: Wendet die Aktion nur auf die Schnittstellen an, die als Teil einer Schnittstellengruppe konfiguriert sind.

- Nicht konfigurierte Schnittstellen: Wendet die Aktion nur auf die Schnittstellen an, die nicht Teil einer Schnittstellengruppe sind.

- Um die ausgeschnühten Pakete weiterzuleiten oder zu verwerfen, konfigurieren Sie

allow-snooped-clientsoderno-allow-snooped-clientsbzw. mit derforward-snooped-clientsOption.- Bei der Konfiguration

allow-snooped-clientswerden Snooped-Pakete weitergeleitet, wenn ihnen ein gültiger Abonnent zugeordnet ist. - Bei der Konfiguration

no-allow-snooped-clientswerden Snooped-Pakete auch dann verworfen, wenn ihnen ein gültiger Abonnent zugeordnet ist.

- Bei der Konfiguration

Weitere Informationen zu den Aktionen, die das Gerät für DHCP-Snooped-Pakete basierend auf der Kombination von allow-snooped-clients oder no-allow-snooped-clients mit forward-snooped-clientsausführt, finden Sie in Tabelle 1 und Tabelle 2.

Tabelle 1 zeigt die Aktion, die das Gerät für die Pakete ausführt, die vom DHCP-Relay-Agent ausspioniert werden, wenn Sie mit der Option konfigurieren allow-snooped-clients forward-snooped-clients .

| Die Konfiguration gilt für |

Aktion für konfigurierte Schnittstellen |

Aktion für nicht konfigurierte Schnittstellen |

|---|---|---|

| Alle Schnittstellen |

Weitergegeben |

Weitergegeben |

| Konfigurierte Schnittstellen |

Weitergegeben |

Abgeworfen |

| Nicht konfigurierte Schnittstellen |

Snooped-DHCP-Pakete erstellen Abonnenteneinträge in der DHCP-Snooping-Datenbank. |

Weitergegeben |

| Keine Konfiguration |

Snooped-DHCP-Pakete erstellen Abonnenteneinträge in der DHCP-Snooping-Datenbank. |

Abgeworfen |

Tabelle 2 zeigt die Aktion, die das Gerät für die Pakete ausführt, die vom DHCP-Relay-Agent ausspioniert werden, wenn Sie no-allow-snooped-clients mit forward-snooped-clientskonfigurieren.

| Die Konfiguration gilt für |

Aktion für konfigurierte Schnittstellen |

Aktion für nicht konfigurierte Schnittstellen |

|---|---|---|

| Alle Schnittstellen |

Abgeworfen | Weitergegeben |

| Konfigurierte Schnittstellen |

Abgeworfen | Abgeworfen |

| Nicht konfigurierte Schnittstellen |

Abgeworfen | Weitergegeben |

| Keine Konfiguration |

Abgeworfen | Abgeworfen |

Beim Snooping des DHCP-Relay-Agents entscheidet das Gerät anhand seiner globalen Konfiguration, ob BOOTREPLY-Pakete weitergeleitet oder verworfen werden sollen. Darüber hinaus kann während einer Lease-Verlängerung ein BOOTPREQUEST-Paket direkt auf den DHCP-Server übertragen werden, und dieses Paket unterliegt ebenfalls dem Snooping.

Tabelle 3 zeigt die Aktion, die das Gerät für die ausgeschnühten BOOTREPLY Pakete ausführt.

| Konfigurationsstatus-Aktion | |

|---|---|

forward-snooped-clients Nicht konfiguriert |

Ausspähte BOOTREPLY Pakete wurden verworfen, wenn der Client nicht gefunden wurde |

forward-snooped-clients konfiguriert |

Ausspähte BOOTREPLY Pakete, die weitergeleitet werden, wenn der Client nicht gefunden wird |

Sowohl in der Standardkonfiguration als auch in Konfigurationen, die die forward-snooped-clients Anweisung verwenden, leitet das Gerät den gesamten DHCP-Datenverkehr auf der Hardwaresteuerungsebene an die Routing-Ebene der Routing-Instanz weiter, damit DHCP-Pakete abgefangen werden.

Sie können die Option no-snoop verwenden, um den Snooping-Filter für DHCP-Datenverkehr zu deaktivieren.

Wenn Sie die Option konfigurieren, wird der no-snoop DHCP-Datenverkehr an die Hardwaresteuerungsebene geleitet, umgeht jedoch die Routing-Ebene, sodass er dort nicht abgefangen wird.

DHCP-Snooping-Konfiguration

Beispielkonfiguration der DHCP-Snooped-Paketweiterleitung

Es wird empfohlen, das DHCP-Benutzerhandbuch zu lesen und ein Labor mit aktivierten DHCP-Trace-Optionen zu verwenden, um die Konfiguration zu überprüfen und zu verstehen.