配置客户端设备以进行 EAP-TTLS 身份验证

要通过 EAP-TTLS 身份验证保护网络,请在客户端设备上执行以下配置步骤。

Juniper Mist Access Assurance 仅支持将 PAP 作为内部方法的 EAP-TTLS 身份验证 。默认情况下,当用户在 SSID 登录提示符输入凭据时,大多数客户端设备(如 Apple iOS/macOS 和 Windows)都会尝试使用 PEAP-MSCHAPv2 或 EAP-TTLS/MSCHAPv2。这些方法依赖于密码散列(如 MSCHAPv2),并且不受现代基于云的身份提供商 (IdP) 的支持。要实现成功上线,必须将客户端设备显式配置为 将 EAP-TTLS 与 PAP 配合使用。在生产部署中,此配置通常通过移动设备管理 (MDM) 解决方案强制实施。但是,对于验证或实验室测试,也可以按照以下步骤在设备上手动配置该方法

先决条件

- 下载 Juniper Mist Org CA 证书:

客户端设备必须信任 Mist Access Assurance 服务器。Mist组织 CA 证书必须包含在您配置的无线配置文件中。

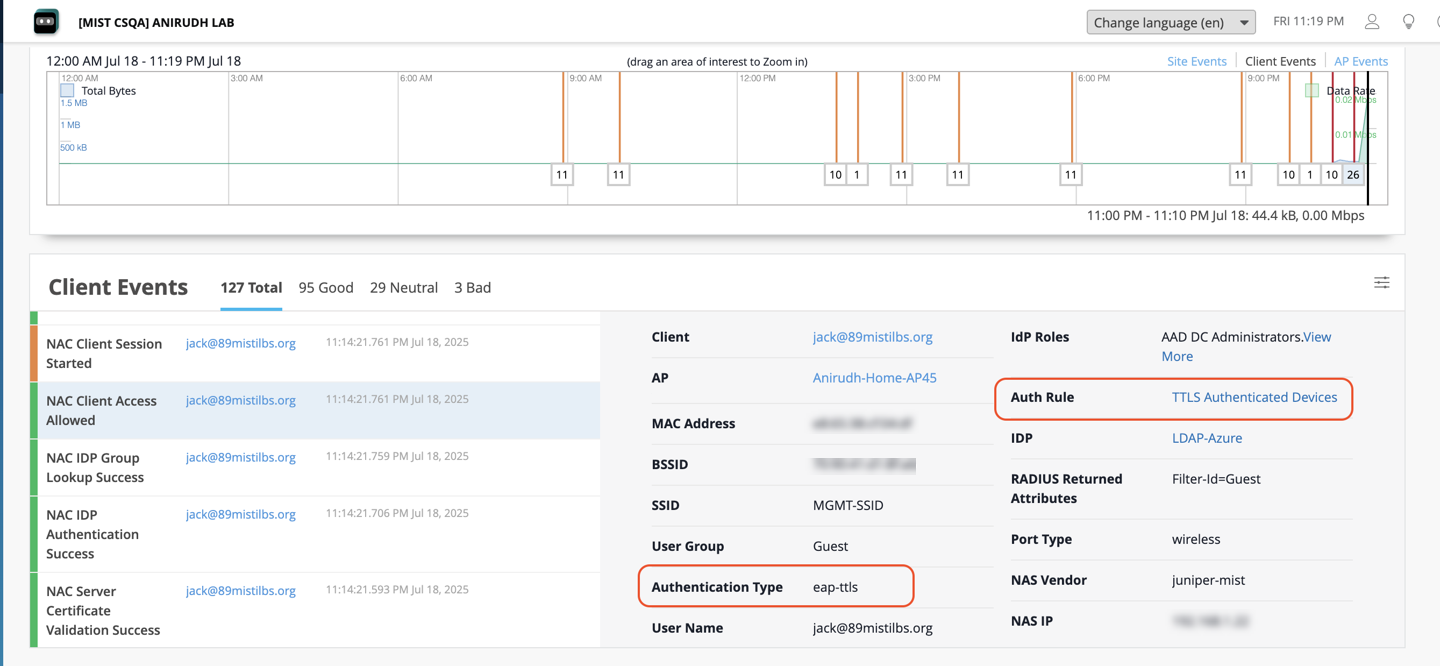

- 在Juniper Mist门户上,转到“ 组织>访问>证书”。在“证书颁发机构”页面中,单击 “查看证书Mist 以显示证书详细信息。

图 1:下载Juniper Mist CA 证书

单击 “下载证书” 以在客户端设备上下载证书。

注意:如果使用的是自定义服务器证书,请使用服务器证书的 根 CA,而不是Mist组织 CA。

- 在Juniper Mist门户上,转到“ 组织>访问>证书”。在“证书颁发机构”页面中,单击 “查看证书Mist 以显示证书详细信息。

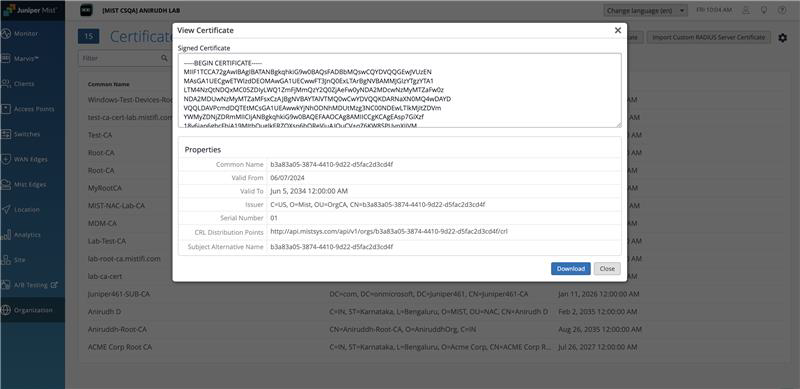

- 配置身份提供商 (IdP):在仪表板Juniper Mist,导航到 “组织>访问>身份提供商”>“添加 IDP 并配置所需的 IdP 详细信息。有关详细信息,请参阅 为 Juniper Mist Access Assurance 添加身份提供程序。

图 2:配置身份提供程序

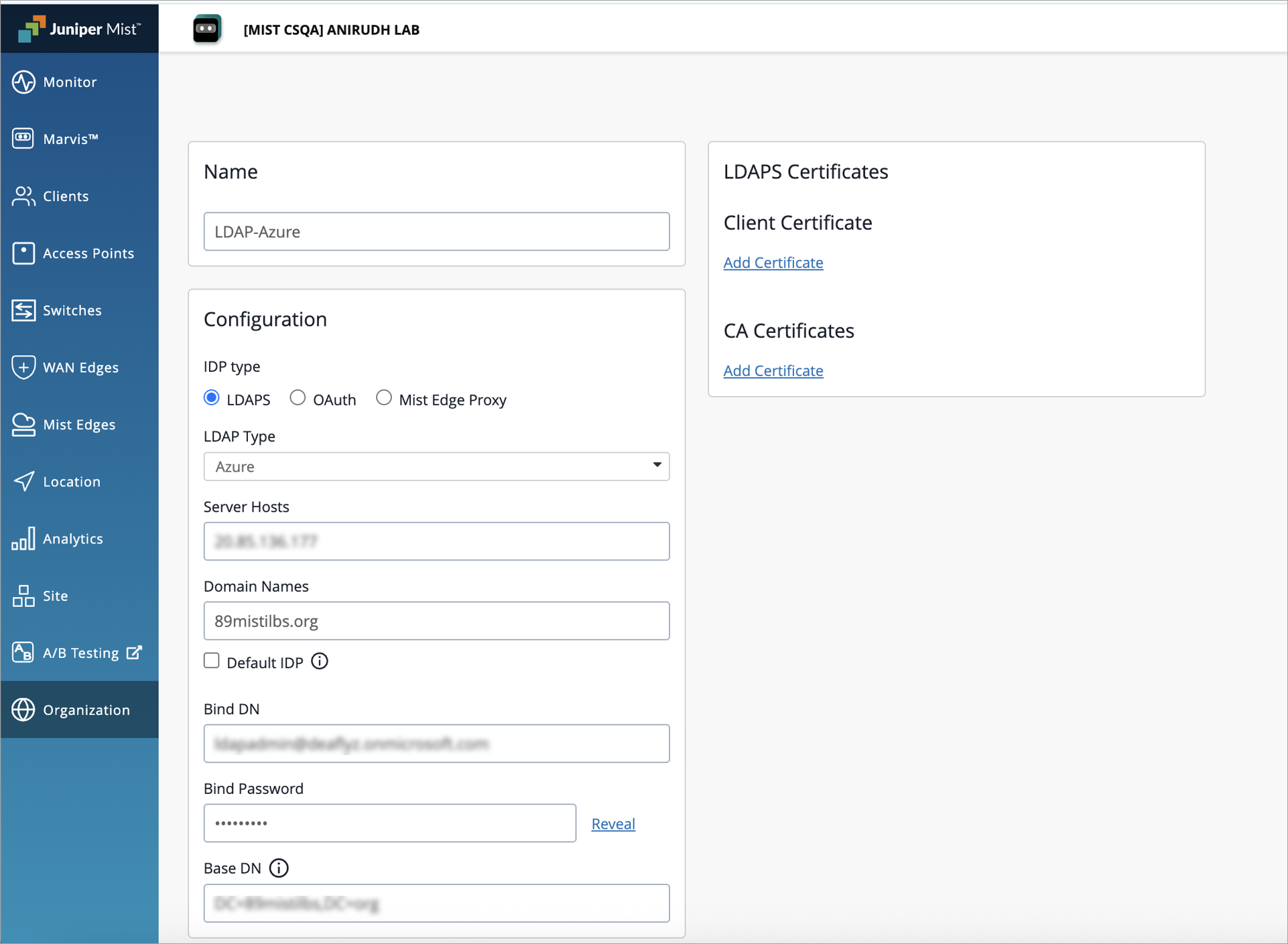

- 创建身份验证策略规则:在 “组织>访问>身份验证策略”下,定义相应的身份验证策略规则,以允许 EAP-TTLS 客户端设备连接到网络。有关详细信息,请参阅 配置身份验证策略。

图 3:创建身份验证策略

配置 Apple 设备的 EAP-TTLS 身份验证

我们已经描述了使用 Apple macOS 设备的配置。

对于此任务,请使用免费的 Apple Configurator 工具创建 EAP-TTLS 网络配置文件。

在 Apple 客户端设备上创建描述文件:

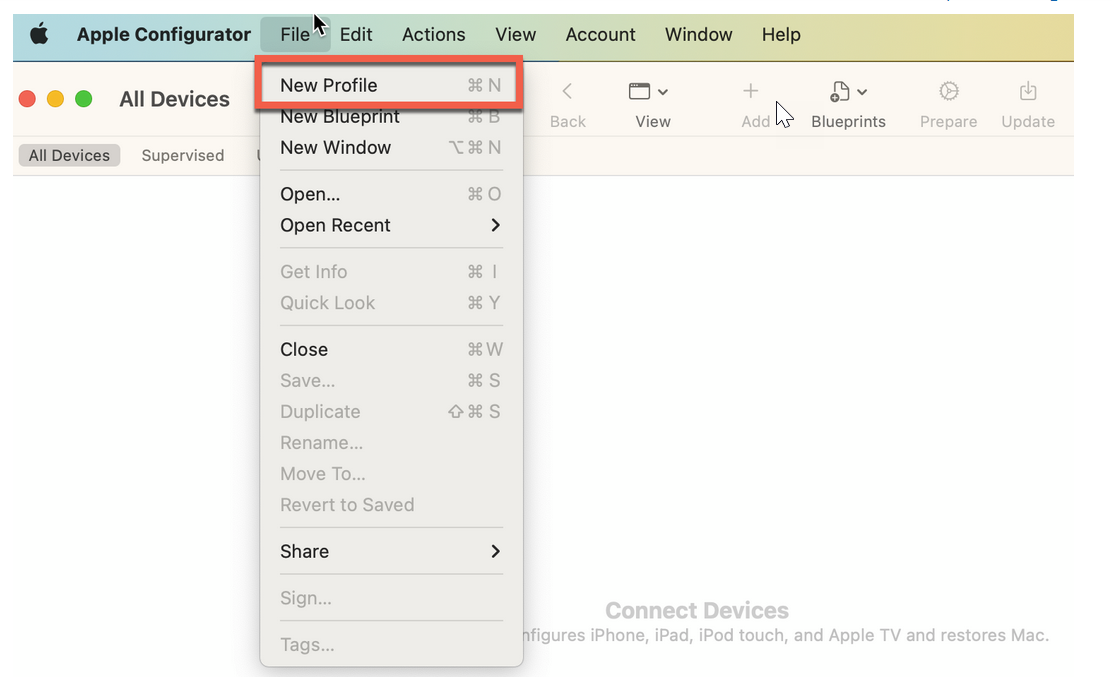

- 在 macOS 客户端上,打开 Apple Configurator 工具,然后点按 “文件”>“新建配置文件”

图 4:Apple 客户端

的 Wi-Fi 配置文件配置

的 Wi-Fi 配置文件配置

此时将打开新的配置文件文档。

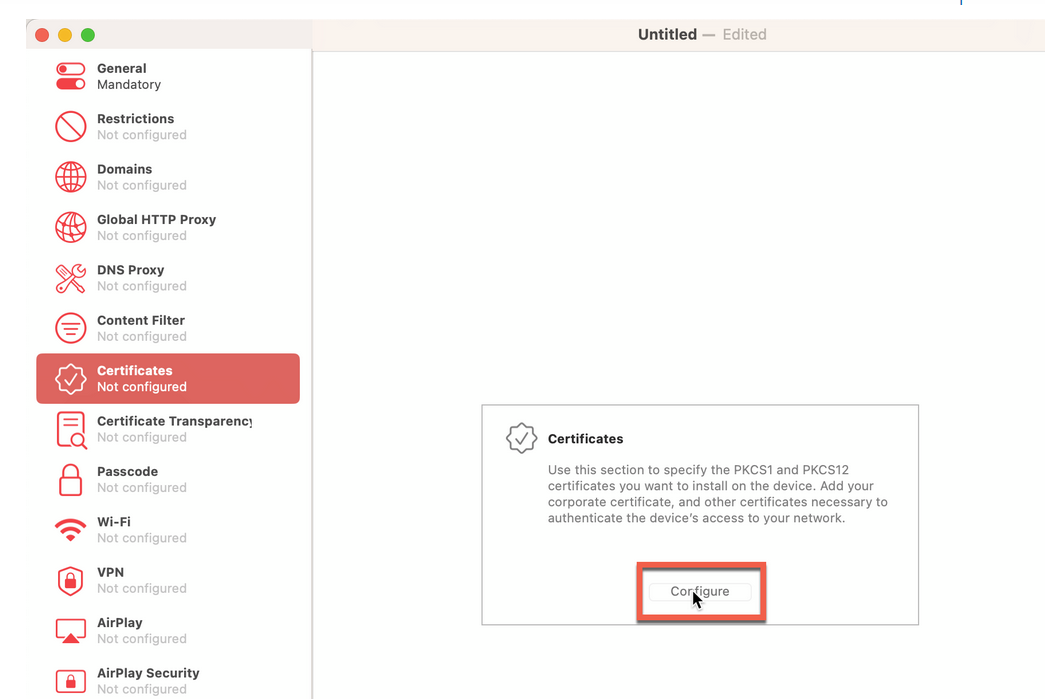

- 在“Apple Configurator”页面的左侧导航栏中,点按 “证书”>“配置”。选择并上传下载的Mist证书( 如先决条件中所述)。要使客户端设备信任 Juniper Mist Access Assurance 服务器,您必须将其包含在无线配置文件中。

图 5:在 Wi-Fi 配置文件配置

中上传Juniper Mist CA 证书

中上传Juniper Mist CA 证书

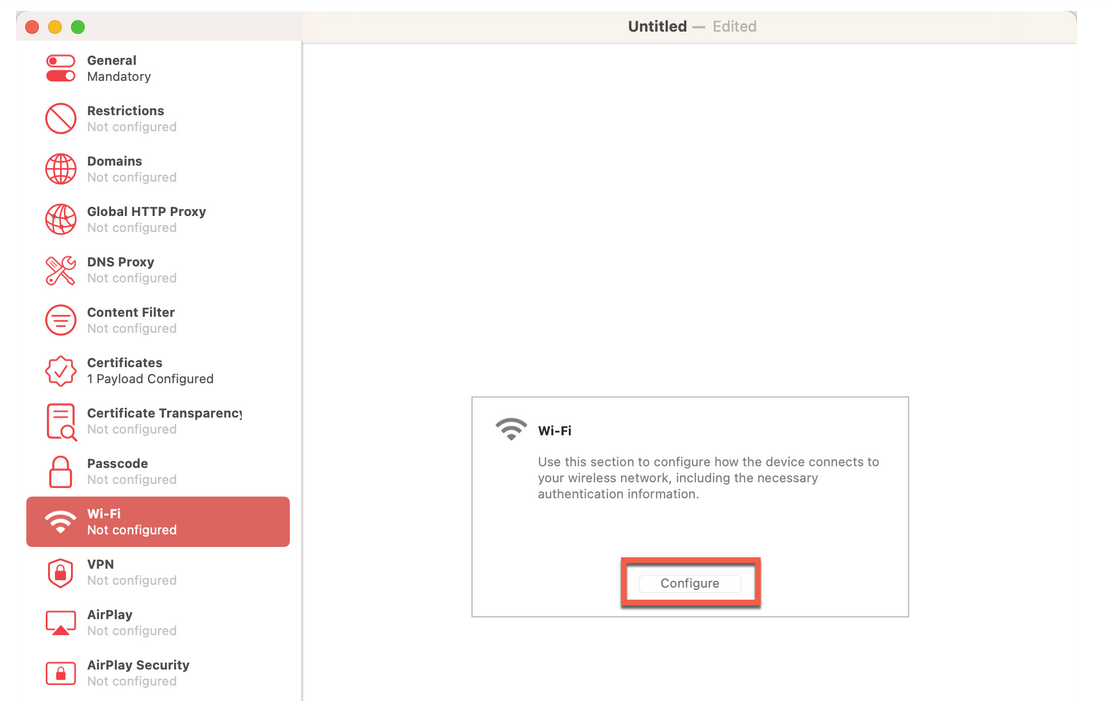

- 从 Apple Configurator 工具的左侧导航栏中,选择“ Wi-Fi ”,然后单击“ 配置”。

图 6:Wi-Fi 配置文件配置

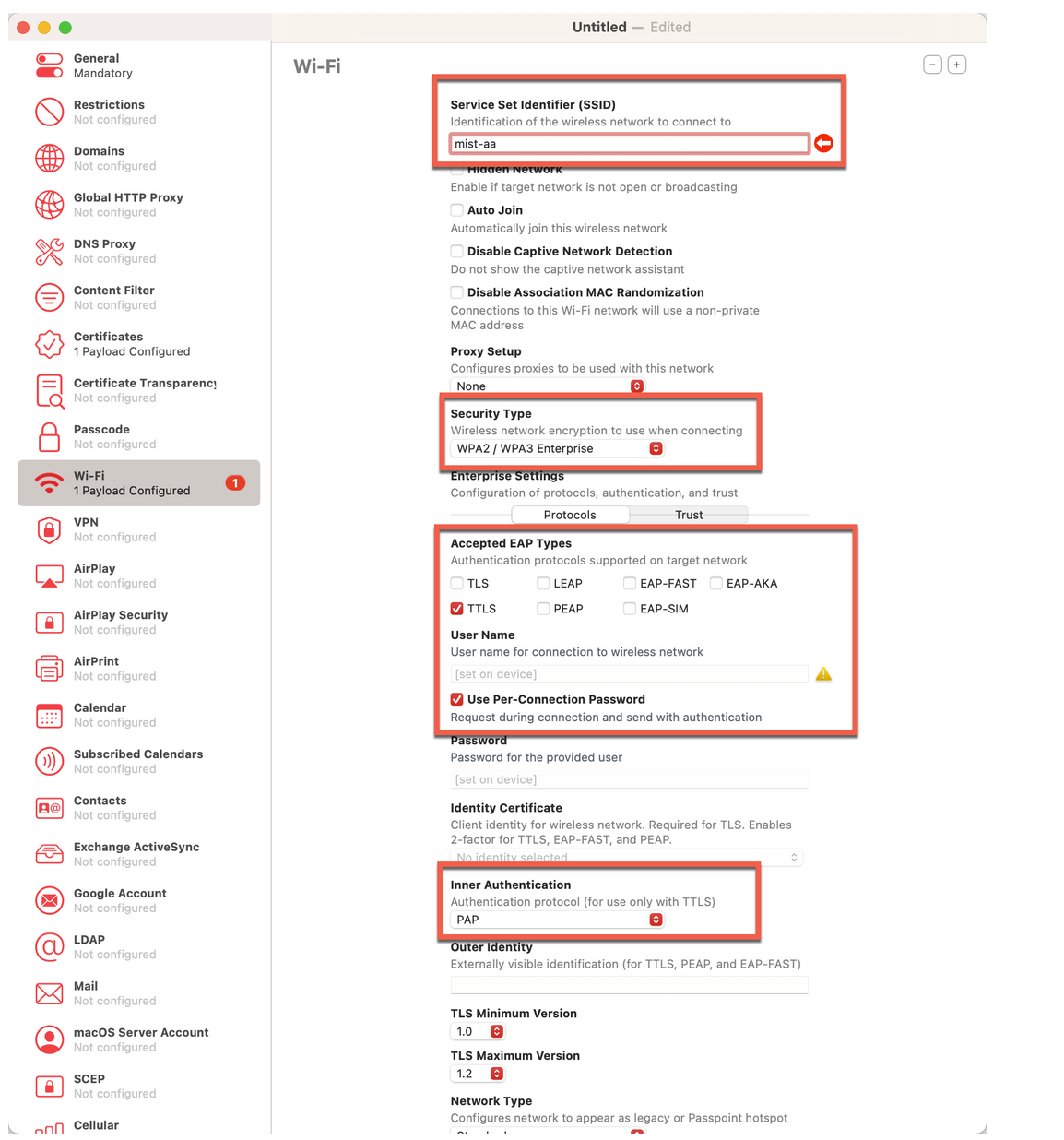

在 Wi-Fi 设置中输入以下选项:

- SSID — 您网络的 SSID。确保输入的 SSID 正确无误,包括大写字母。

- 安全类型 - WPA2/WPA 3 企业版

- 接受的 EAP 类型 - TTLS ,然后选择 每连接密码。

- 内部身份验证 — PAP

图 7:Wi-Fi 配置文件配置设置

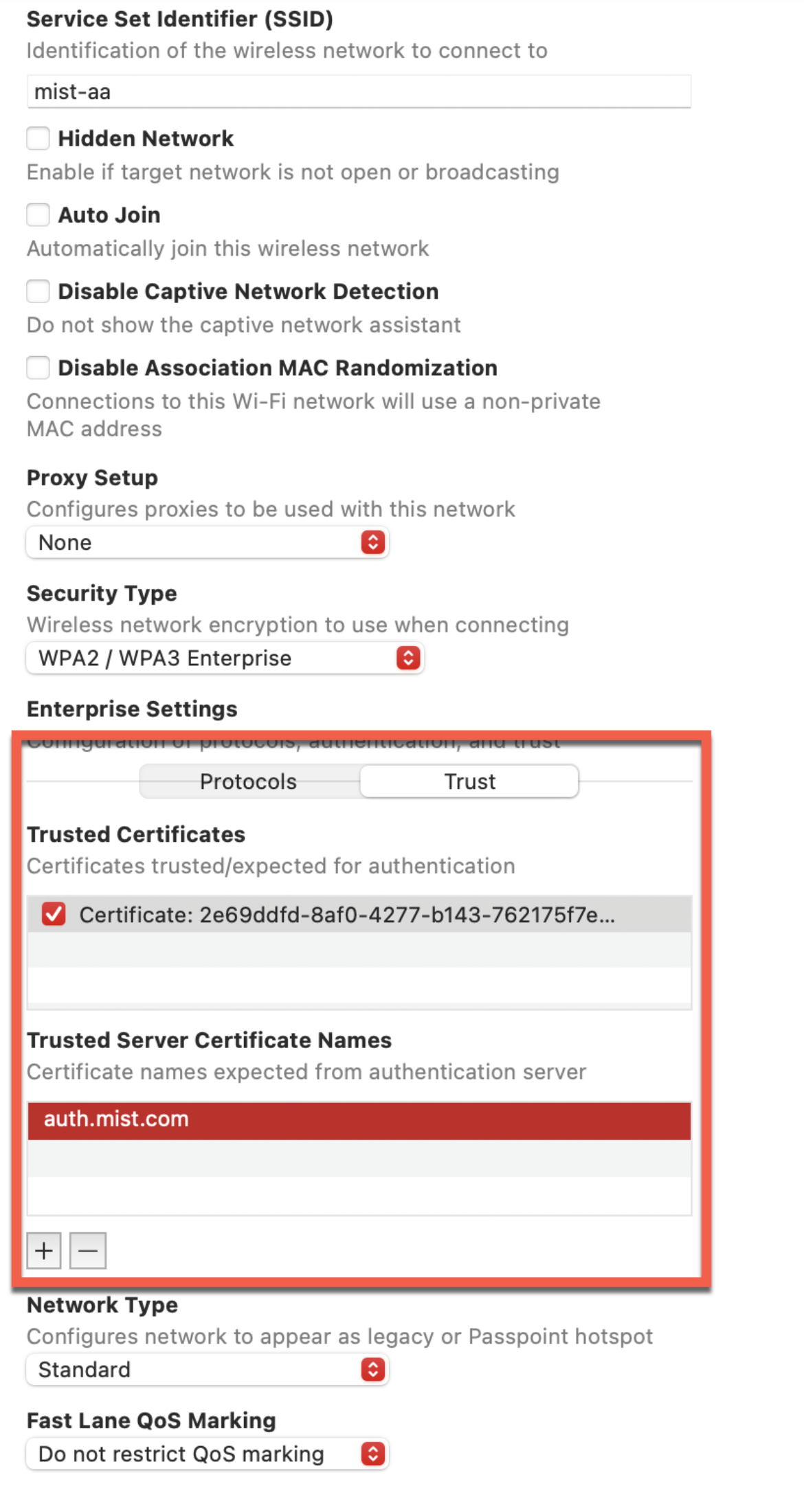

- 在同一页上的“协议”旁边的“企业设置”下,单击“信任”。该页面将显示已上传的证书列表。

选择Juniper Mist CA 证书,然后在“受信任的服务器证书名称”下输入 auth.mist.com。此步骤使客户端设备能够信任Juniper Mist Access Assurance 服务器。

图 8:在 Wi-Fi 配置文件 中信任 Juniper Mist CA 证书

中信任 Juniper Mist CA 证书

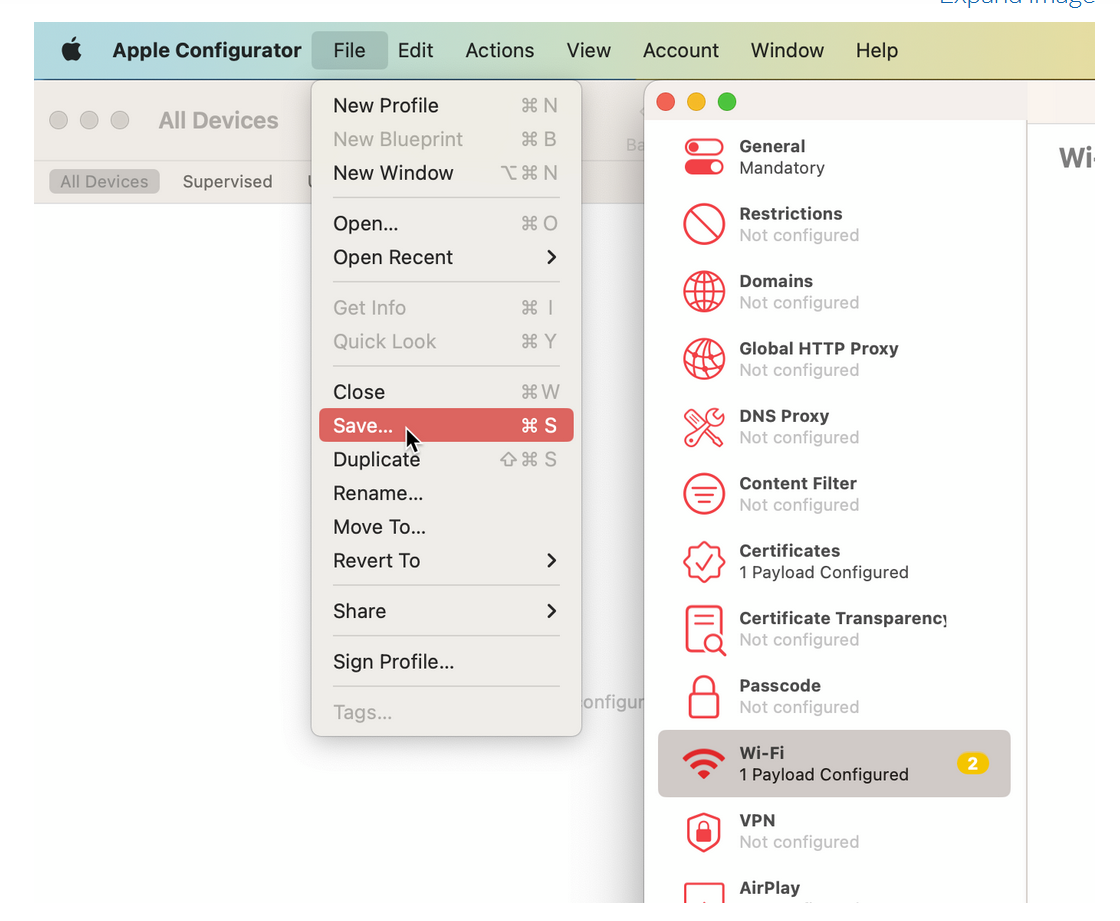

- 保存配置文件配置。

图 9:保存 Wi-Fi 配置文件配置

- 要对个人资料进行签名,您需要一个 Apple 信任证书。此步骤对于生产用途是必需的。

现在,您可以将配置文件安装到 macOS 设备上,并通过 EAP-TTLS 连接到 SSID。

适用于 iOS 和 iPadOS

若要在 iPhone 或 iPad 上测试 EAP-TTLS,您可以从 macOS 设备导出配置的 Wi-Fi 配置文件,并通过“隔空投送”共享它们。收到后,在 iOS 设备上安装这些配置文件,以使用具有 PAP 身份验证的 EAP-TTLS 进行连接。

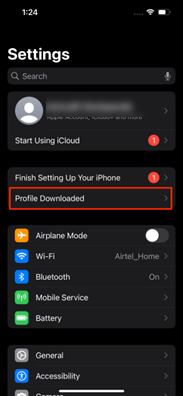

- 在 iOS 设备上,打开“设置”应用,然后点击 “配置文件下载”。

图 10:定位配置文件

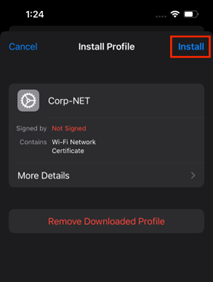

- 点击屏幕右上角的 安装 。

图 11:安装配置文件

按照屏幕上的说明完成安装过程。

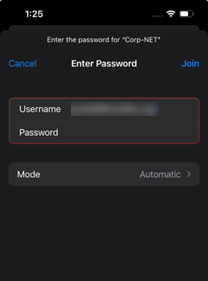

输入用户名和密码,然后单击 加入 连接无线网络。

图 12:连接无线网络

配置 Windows 设备以进行 EAP-TTLS 身份验证

使用以下步骤配置用于 EAP-TTLS 身份验证的 Windows 设备。

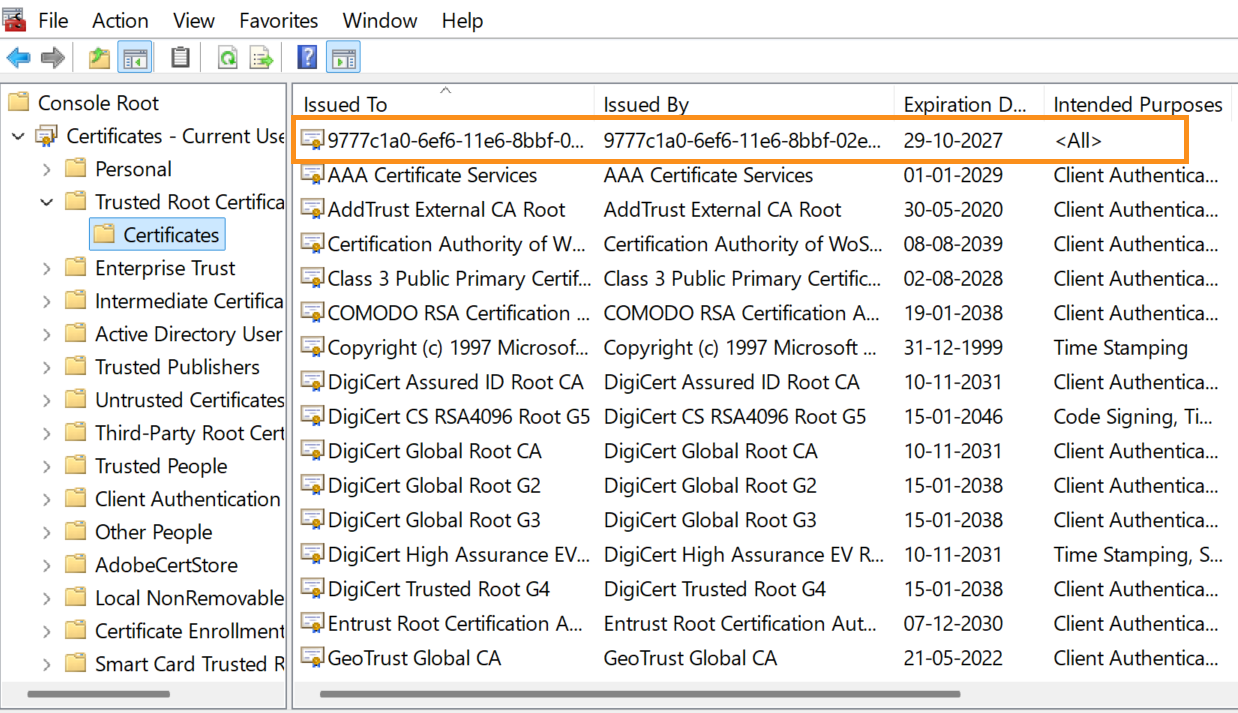

- 下载Juniper Mist Org CA 证书( 如先决条件中所述),并在“管理 计算机证书>受信任的根证书颁发机构”下将 Mist Org CA 证书导入 Windows 设备。

图 13:Windows 设备

上受信任的根证书

上受信任的根证书

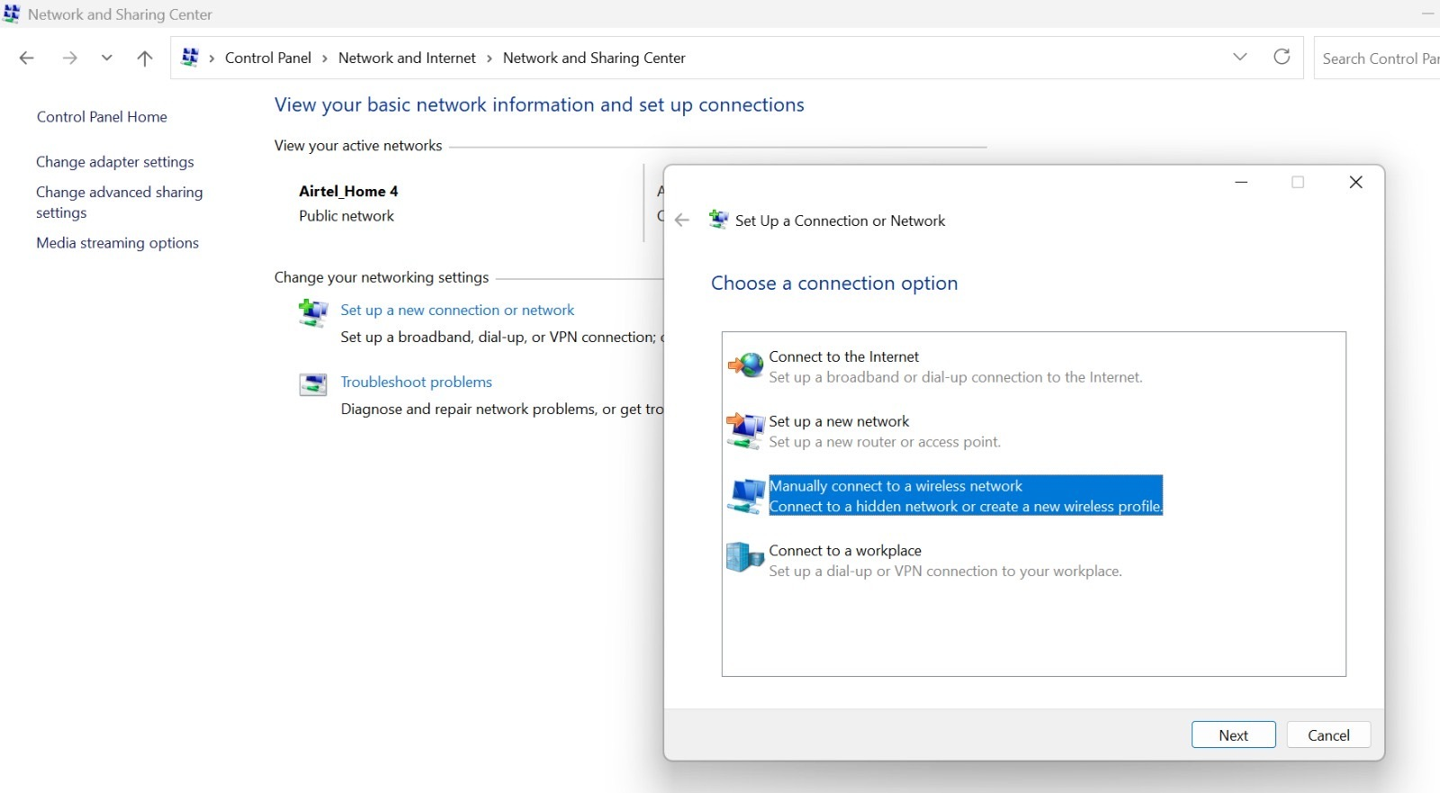

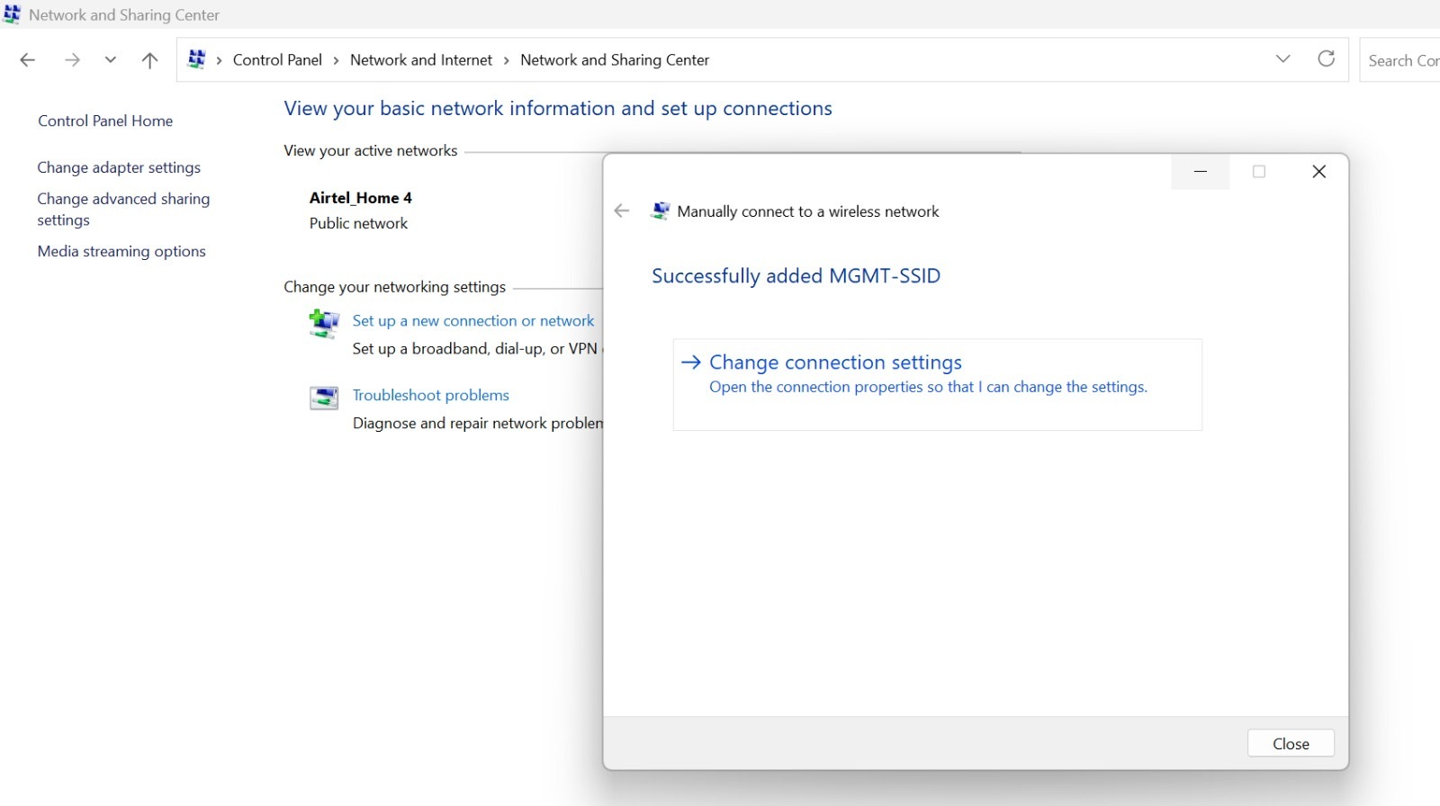

- 在 Windows 设备上,转到“ 控制面板”>“网络和共享中心”>“设置新连接或网络 ”,然后选择 “手动连接到无线网络 ”,然后单击 “下一步”。

图 14:设置新连接

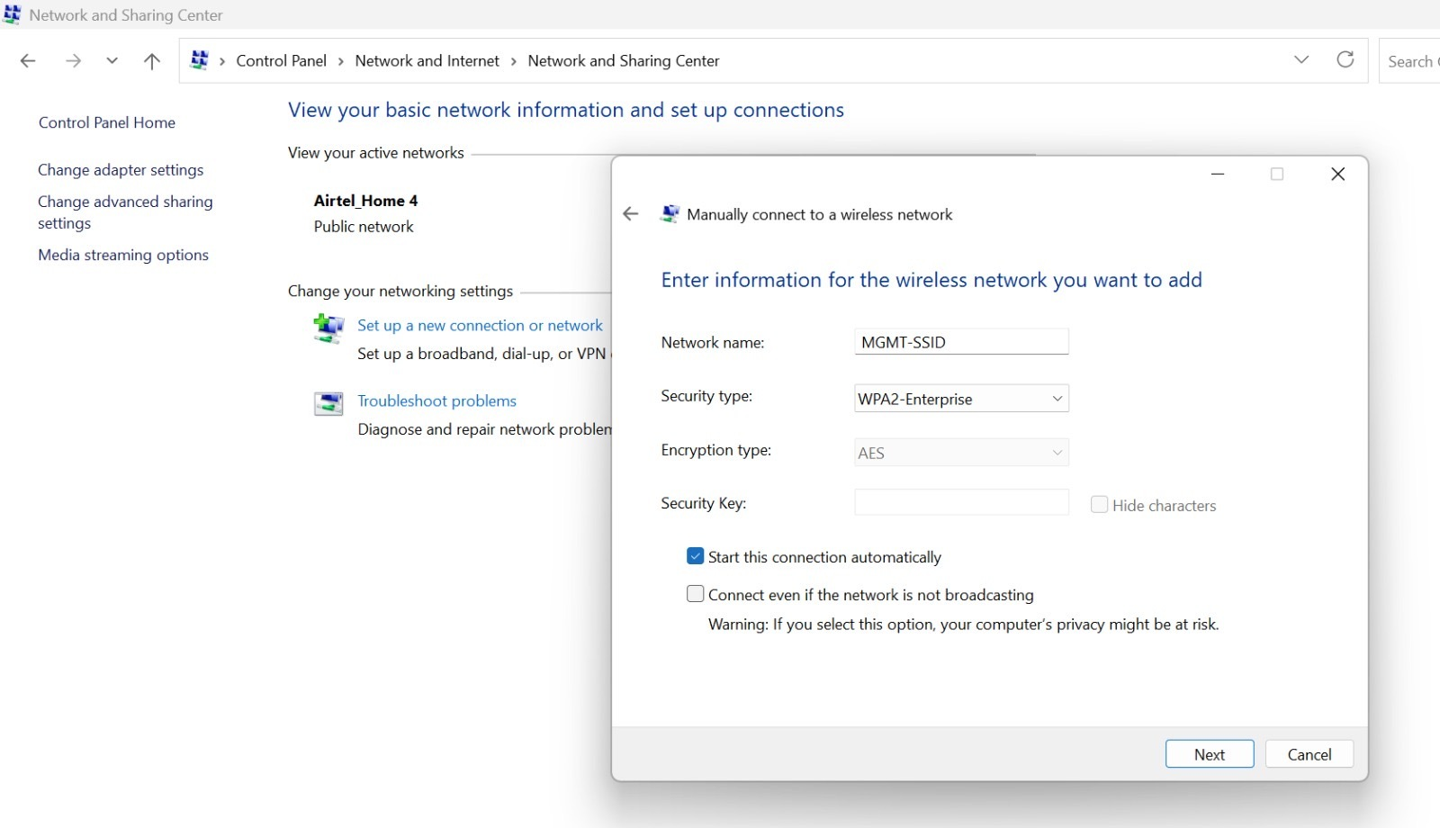

- 在 “输入要添加的无线网络的信息”中,提供以下详细信息:

网络名称 — 提供 SSID 名称。

安全类型 - 选择“WPA2-Enterprise”或“WPA3-Enterprise”选项。

图 15:输入无线网络 信息

信息

单击 “下一步”时,将显示一条确认消息,指出您的 SSID 已成功添加。

图 16:配置无线网络:连接设置

单击 “更改连接设置”。

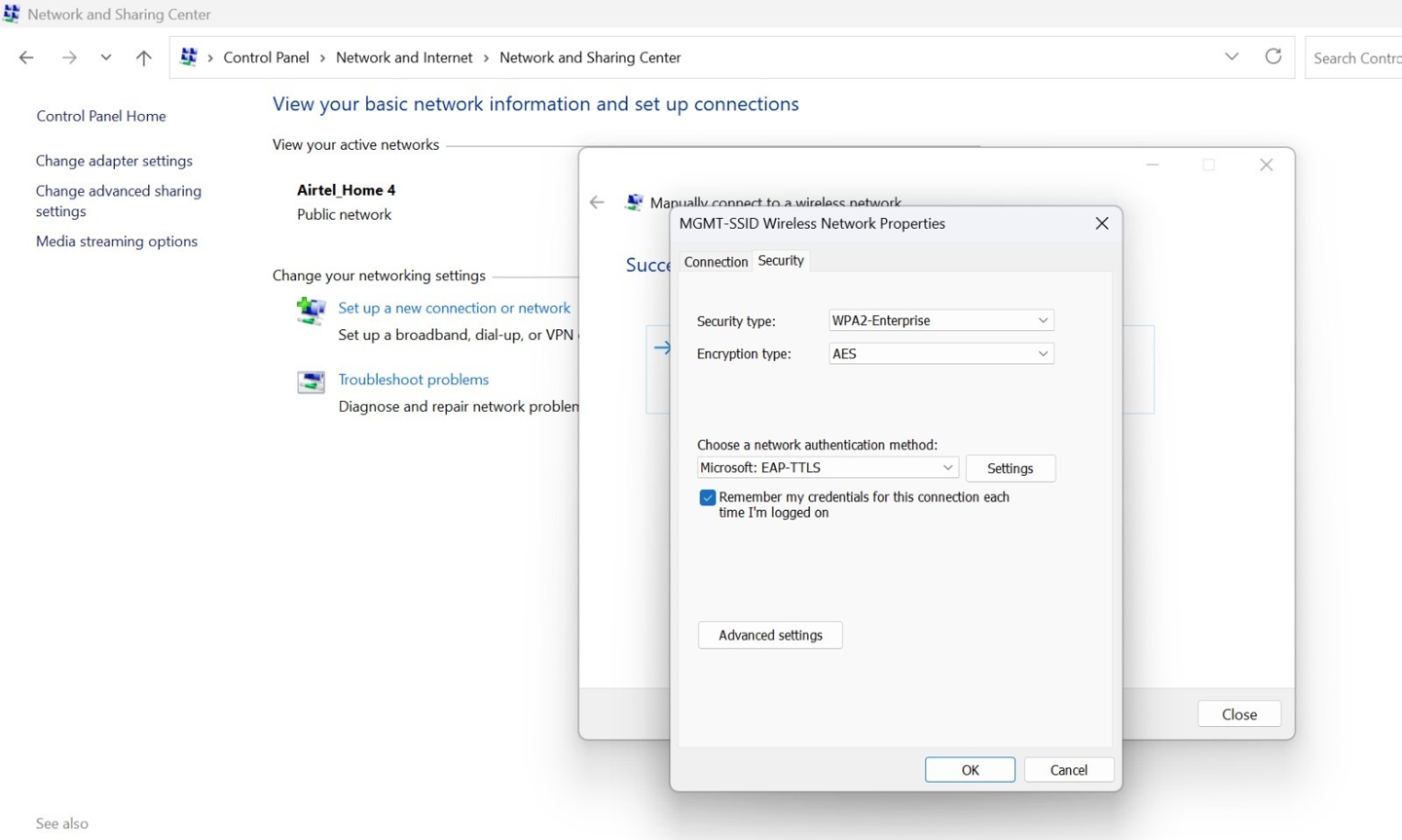

- 转到“安全”选项卡,在 “选择网络身份验证方法”下,选择“ Microsoft: EAP-TTLS” ,然后单击“设置”。

图 17:配置无线网络属性

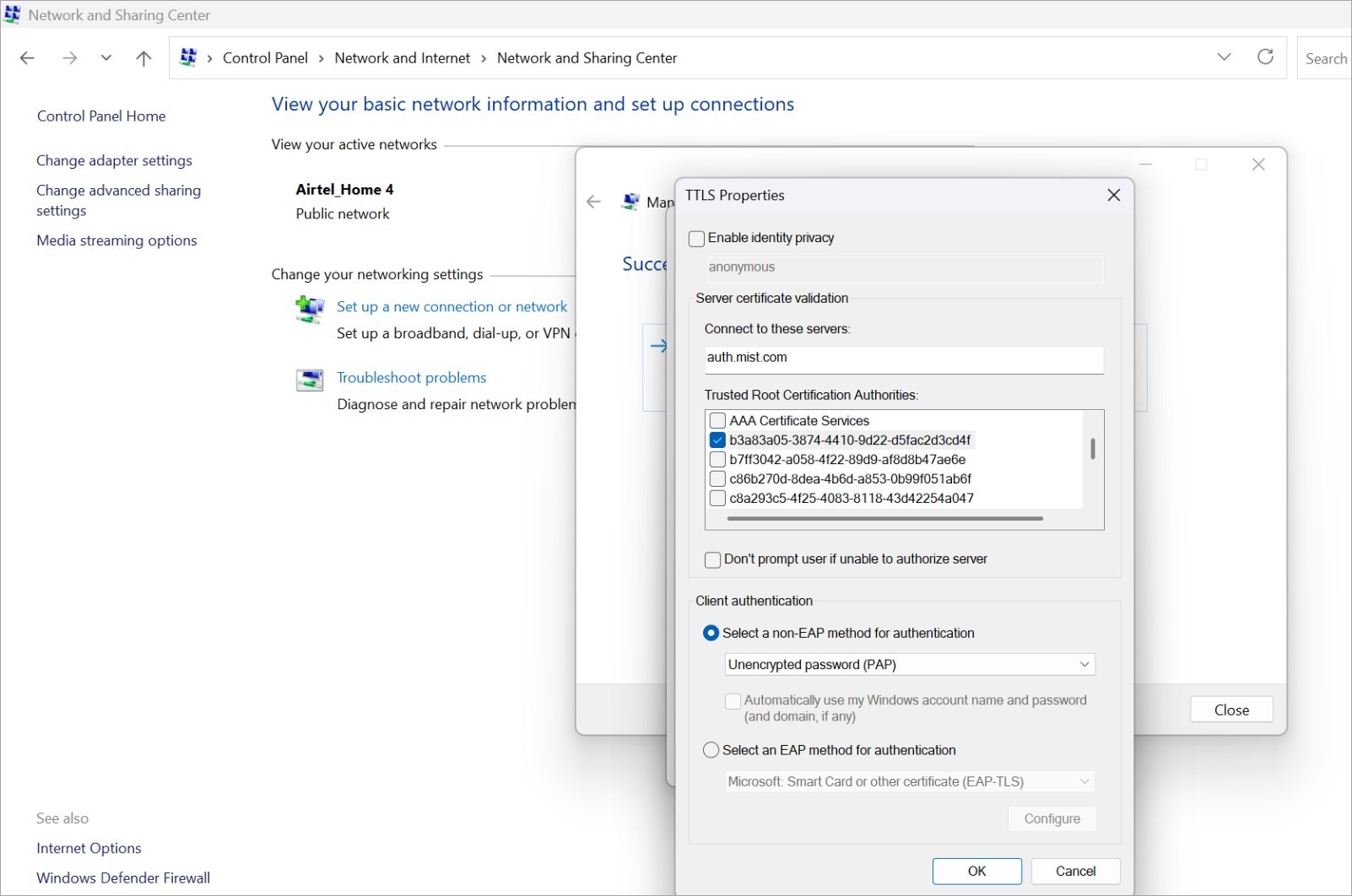

在 “TTLS 属性” 窗口中,执行以下作:

禁用 “启用身份隐私 ”选项。

对于 连接到这些服务器,请输入

auth.mist.com在 “受信任的根证书颁发机构”下,选择自定义 RADIUS 服务器证书的 Mist组织 CA 证书或根 CA。

对于“ 选择非 EAP 身份验证方法”,请选择 “未加密密码 (PAP)”

.

图 18:配置无线网络:TTLS 属性

单击 “确定”。

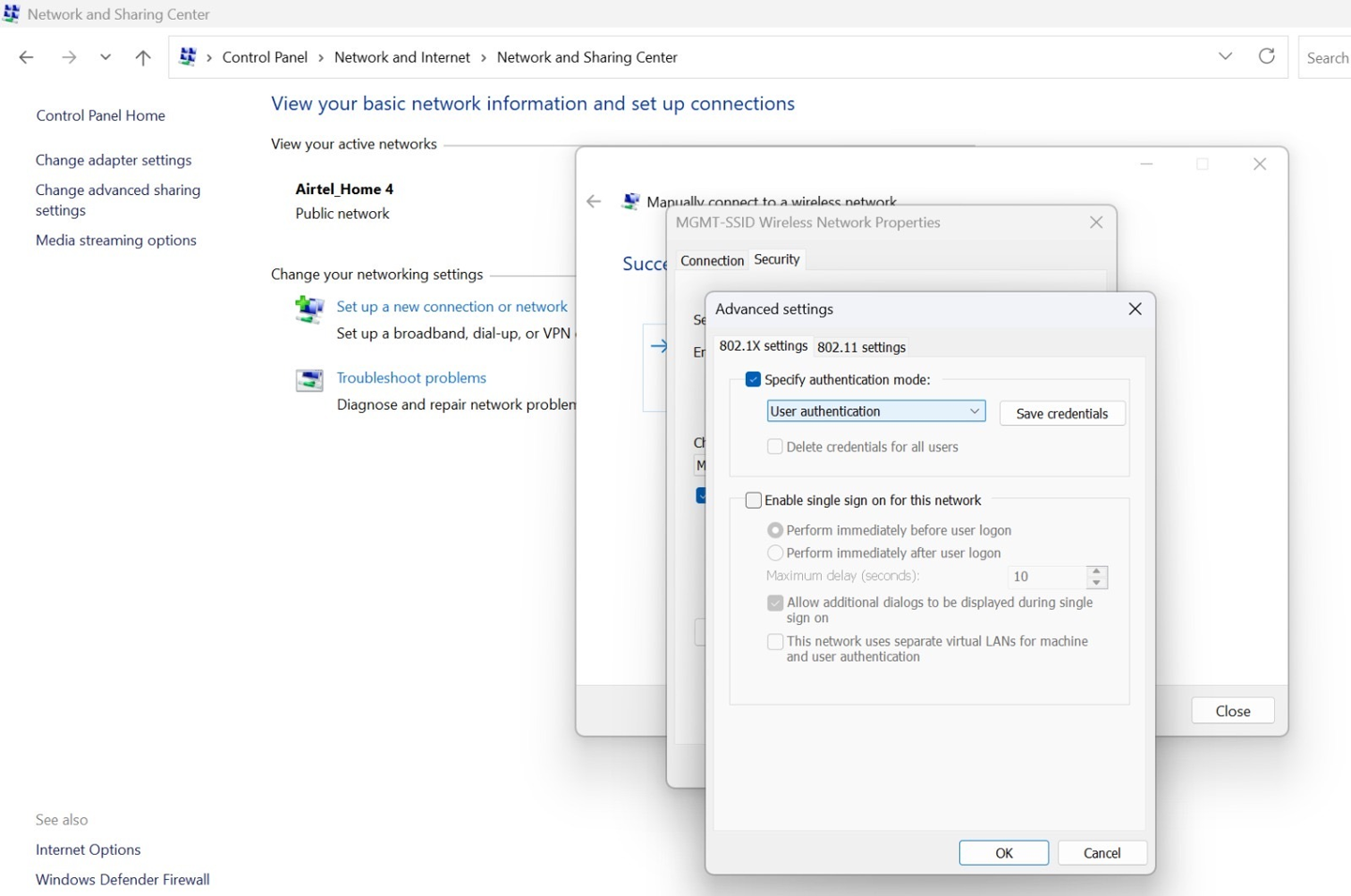

返回“安全”选项卡,单击 “高级设置”。

- 选中 “指定身份验证模式” ,然后选择 “用户身份验证 ”选项。

- 单击 “确定”,然后单击 “关闭 ”以完成配置。

图 19:配置无线网络:高级设置

配置 Android 设备以进行 EAP-TTLS 身份验证

使用以下步骤配置 Android 设备进行 EAP-TTLS 身份验证。导航步骤可能因设备型号而异;此处提供的示例基于 Google Pixel 9。

- 下载Mist组织 CA 证书并保存到设备的存储中。

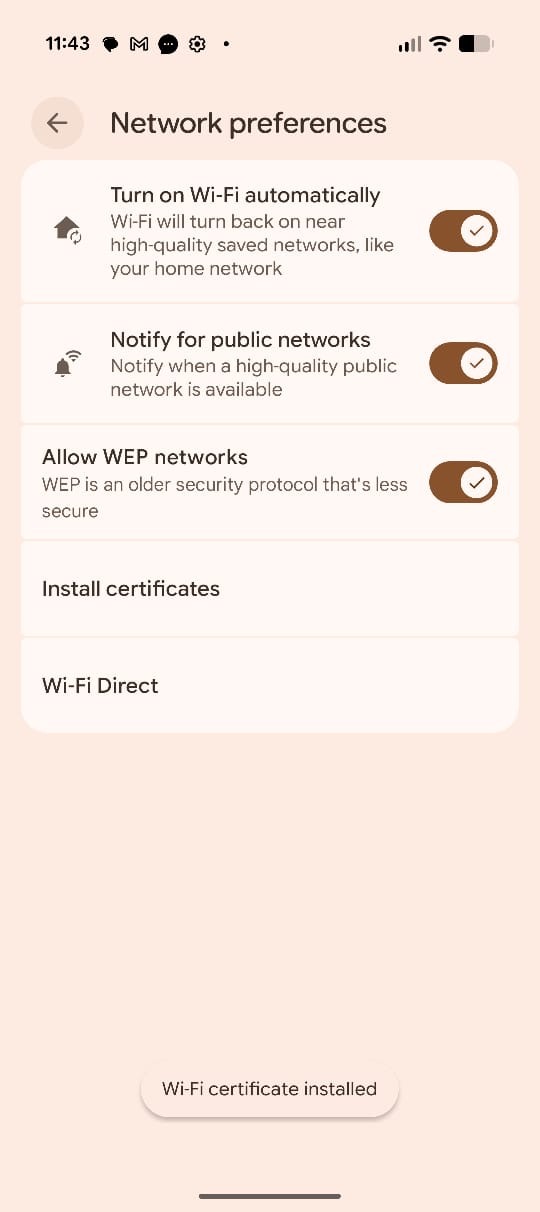

- 在 Android 设备上打开 “设置 ”应用,然后导航到“ 设置”>“网络和 Internet”>“Internet >”网络首选项“。单击 安装证书。

图 20:安装证书

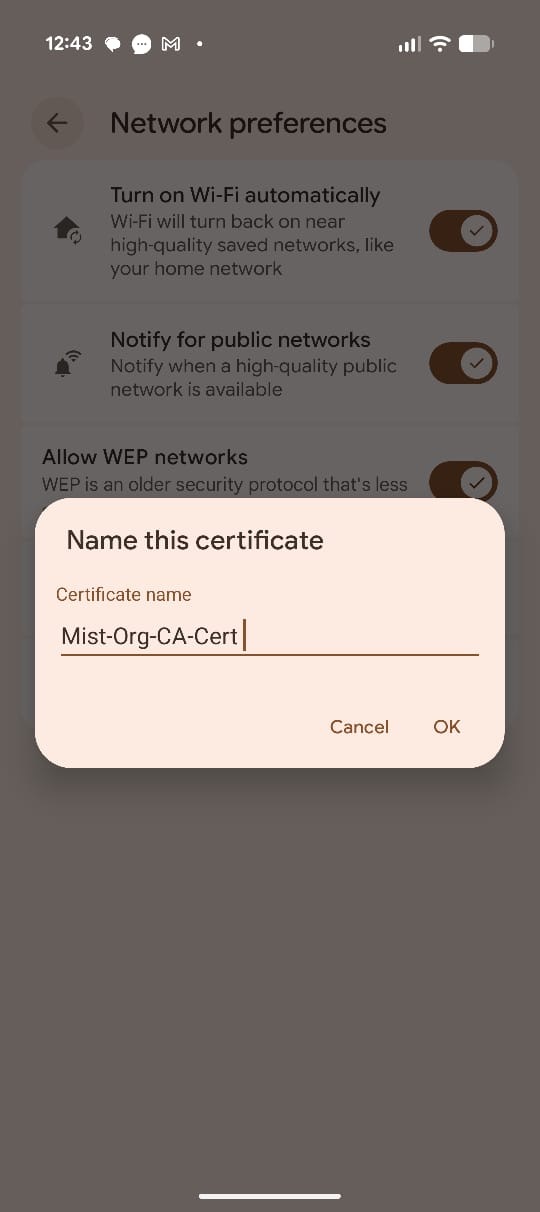

从内部存储上传Mist组织 CA 证书并输入证书的名称。如果您使用的是自定义 RADIUS 服务器证书,请选择与该服务器对应的根 CA,而不是Mist组织 CA。

图 21:输入证书名称

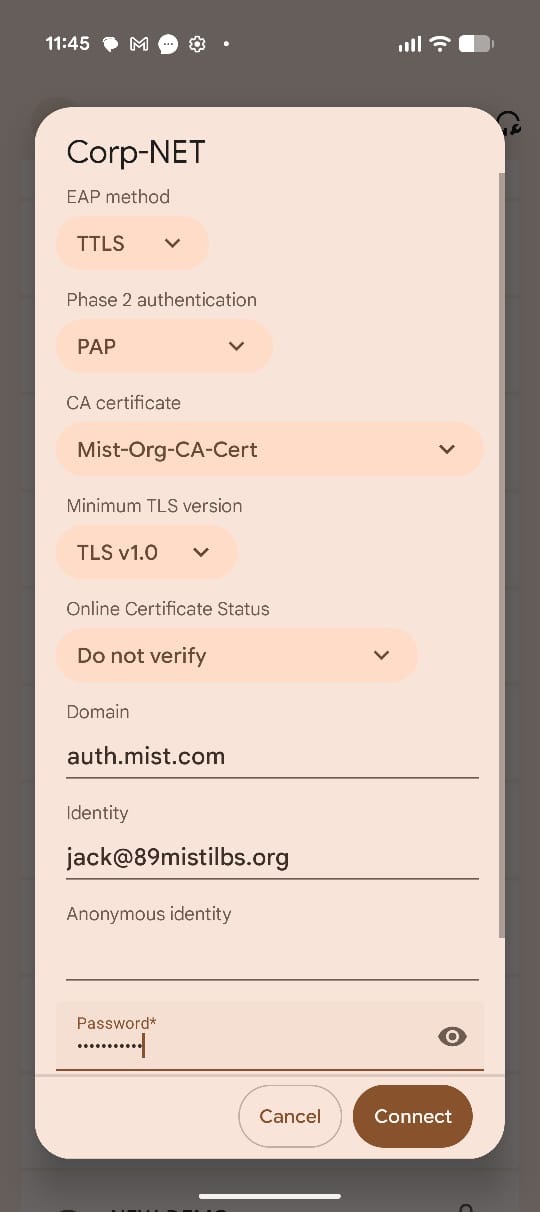

下载并安装CA证书后,单击SSID并按如下方式配置连接:

- EAP 方法:TTLS

- 第 2 阶段身份验证:PAP

- CA 证书: 选择 组织 CA 证书

- 域:输入。

auth.mist.com - 凭据:输入 用户名 和 密码。

图 22:配置无线网络

单击 “连接” 以完成配置。

配置 Linux 设备以进行 EAP-TTLS 身份验证

使用以下步骤在 Linux (Ubuntu) 设备上配置 EAP-TTLS 身份验证:

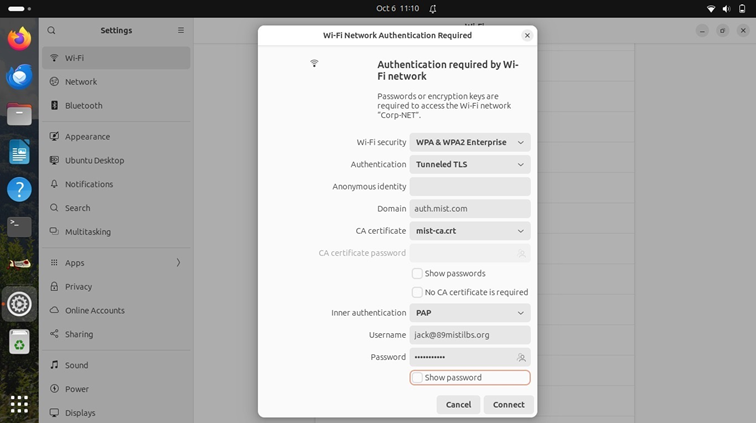

- 打开网络设置,然后单击要连接的SSID。

图 23:无线网络配置

- 在 “Wi-Fi 安全性”下,选择 “WPA”和“WPA2 企业”。

- 对于身份验证,选择隧道 TLS (EAP-TTLS)。

- 将“域”字段设置为:auth.mist.com

- 对于 CA 证书,请选择之前下载的Mist组织 CA 证书。如果您使用的是自定义 RADIUS 服务器证书,请选择与该服务器对应的根 CA,而不是Mist组织 CA。

- 将 “内部身份验证 (或第 2 阶段身份验证)”设置为“ PAP”。

- 输入为身份验证提供 的用户名 和 密码 。

- 单击 “连接” 以完成配置。

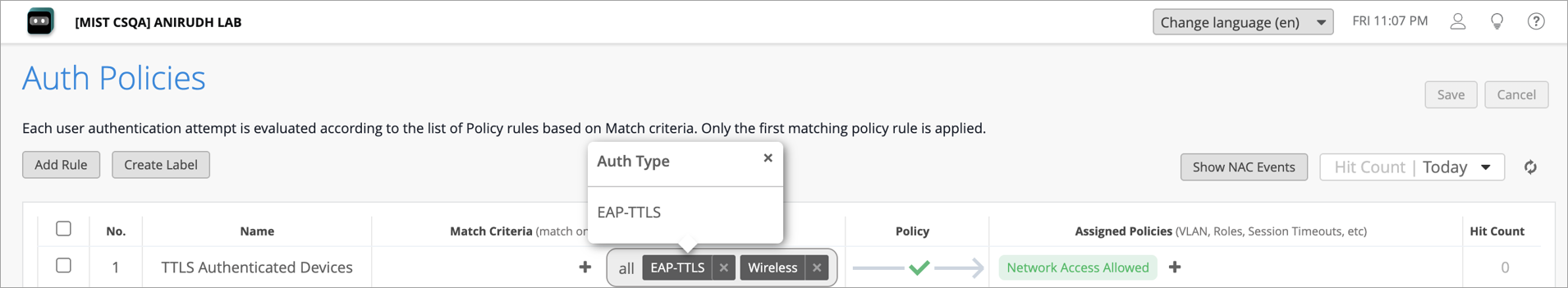

客户端连接和验证

- 使用用户名和密码将您的客户端设备连接到网络。

- 在 Juniper Mist 门户中,导航到“监控 > 服务级别> Insights”。在“客户端事件”部分下,查看 NAC 客户端身份验证事件。

图 24:NAC 客户端身份验证事件