DHCP 侦听

动态主机配置协议 (DHCP) 侦听通过验证来自连接到路由器、交换机或防火墙的不受信任设备的 DHCP 消息来增强网络安全,并防止未经授权的 DHCP 服务器在不受信任的端口上发送 DHCPOFFER 数据包。

DHCP 侦听支持

动态主机配置协议 (DHCP) 是 TCP/IP 网络中使用的一种网络管理协议,用于动态地将 IP 地址和其他相关配置信息分配给网络设备。

DHCP 侦听的工作原理

动态主机配置协议 (DHCP) 将 IP 地址动态分配给设备,租用地址可在不再需要时重复使用。需要通过 DHCP 地址的主机或终端设备必须通过 LAN 与 DHCP 服务器进行通信。

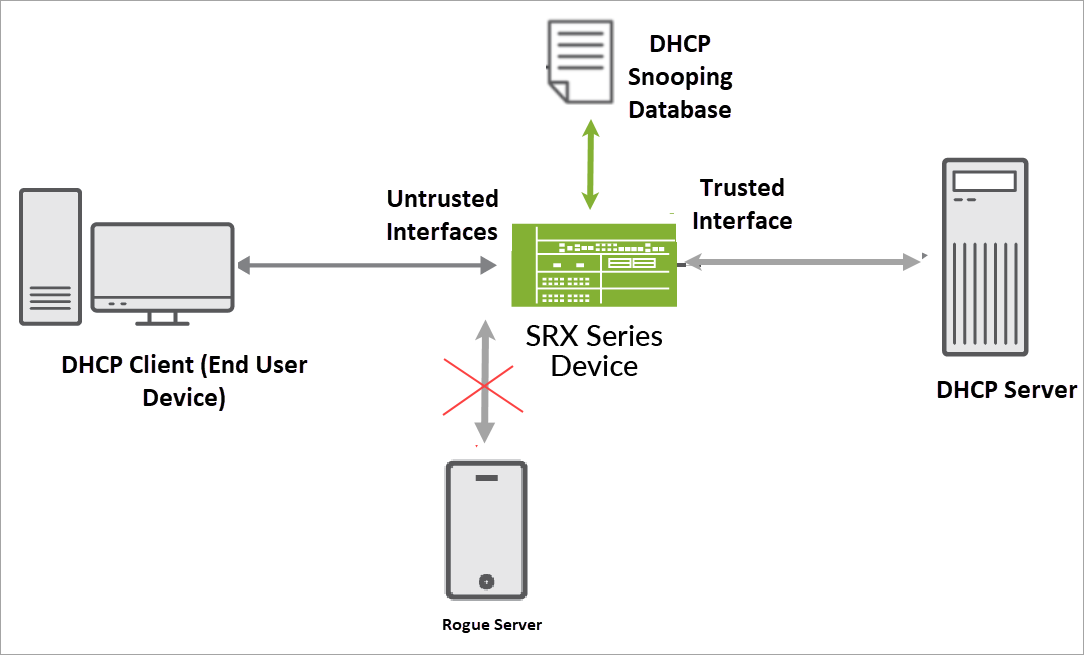

下图显示了 DHCP 侦听过程。

在拓扑中,最终用户设备连接到 Junos OS 设备(路由器、交换机或防火墙)。Junos OS 设备可以连接到 DHCP 客户端和 DHCP 服务器。配置为 DHCP 中继代理的 Junos OS 设备充当 DHCP 客户端与 DHCP 服务器之间的接口。此 Junos OS 设备检查 DHCP 数据包。DHCP 服务器将 IP 地址分配给客户端。

Junos OS 设备上的 DHCP 侦听功能可以执行以下操作:

- 验证从不受信任的来源收到的 DHCP 消息,并过滤掉无效消息。

- 提取租给每个客户端的 IP 地址并构建数据库。DHCP 侦听数据库(或绑定表)包含有关每个 DHCP 客户端的 IP 地址、MAC 地址和 VLAN 的信息。

- 使用 DHCP 侦听绑定表验证来自不受信任主机的后续请求。通过验证 DHCP 请求是否来自可信来源,瞻博网络设备可以确保仅处理有效的 DHCP 请求。

这样,DHCP 侦听通过跟踪可信 DHCP 服务器(连接到可信网络端口的服务器)分配给下游网络设备的有效 IP 地址,充当网络安全的守护者。

DHCPv6 中继代理侦听

DHCPv6 中继代理通过在 IPv6 网络中提供支持来增强 DHCP 中继代理。DHCPv6 中继代理在 DHCPv6 客户端和 DHCPv6 服务器之间传递消息,类似于 DHCP 中继代理支持 IPv4 网络的方式。在客户端和服务器之间有多个 DHCPv6 中继代理的多中继拓扑中,窥探使中间的中继代理能够正确处理来自客户端的单播流量并将其转发到服务器。此拓扑中的窥探涉及以下操作:

- DHCPv6 中继代理使用带有 UDP 端口 547(即 DHCPv6 UDP 服务器端口)的过滤器,按转发表来窥探传入的单播 DHCPv6 数据包。

- 然后,DHCPv6 中继代理处理过滤器截获的数据包,并将这些数据包转发到 DHCPv6 服务器。

DHCP 侦听的优势

- DHCP 侦听可以通过过滤 IP 地址来提供额外的安全层。过滤过程会评估网络流量,以允许来自已验证且有效的 IP 地址进行通信。

- DHCP 侦听可以通过过滤掉到达错误端口或内容不正确的 DHCP 数据包,防止网络中的恶意 DHCP 活动。

示例:配置 DHCP 中继代理的 DHCP 侦听支持

此示例说明如何配置对 DHCP 中继代理的 DHCP 侦听支持。

要求

配置 DHCP 中继代理。请参阅 扩展 DHCP 中继代理概述。

概述

在此示例中,您可以通过完成以下操作来配置对 DHCP 中继代理的 DHCP 侦听支持:

覆盖默认的 DHCP 侦听配置,并为组 frankfurt中的接口启用 DHCP 侦听支持。

将 DHCP 中继代理配置为仅将窥探的数据包转发至已配置的接口。

配置

程序

分步过程

要配置 DHCP 侦听的 DHCP 中继支持:

指定要配置 DHCP 中继代理。

[edit] user@host# edit forwarding-options dhcp-relay

指定支持 DHCP 侦听的已命名接口组。

[edit forwarding-options dhcp-relay] user@host# edit group frankfurt

指定要包含在组中的接口。DHCP 中继代理在确定是转发还是丢弃流量时,会将这些接口视为配置的接口。

[edit forwarding-options dhcp-relay group frankfurt] user@host# set interface fe-1/0/1.3 upto fe-1/0/1.9

指定要覆盖组的默认配置。

[edit forwarding-options dhcp-relay group frankfurt] user@host# edit overrides

为组启用 DHCP 侦听支持。

[edit forwarding-options dhcp-relay group frankfurt overrides] user@host# set allow-snooped-clients

返回

[edit forwarding-options dhcp-relay]层级以配置转发操作,并指定 DHCP 中继代理仅在配置的接口上转发获窥探的数据包:[edit forwarding-options dhcp-relay group frankfurt overrides] user@host# up 2

为 DHCP 中继代理启用 DHCP 侦听数据包转发。

[edit forwarding-options dhcp-relay] user@host# edit forward-snooped-clients

指定仅在配置的接口(组

frankfurt中的接口)上转发窥探的数据包。[edit forwarding-options dhcp-relay forward-snooped-clients] user@host# set configured-interfaces

结果

在配置模式下,输入 show forwarding-options 命令以确认您的配置。如果输出未显示预期的配置,请重复此示例中的说明进行更正。以下输出还显示了法兰克福组中一系列已配置的接口。

[edit]

user@host# show forwarding-options

dhcp-relay {

forward-snooped-clients configured-interfaces;

group frankfurt {

overrides {

allow-snooped-clients;

}

interface fe-1/0/1.3 {

upto fe-1/0/1.9;

}

}

}

如果完成设备配置,请从配置模式输入 commit 。

启用 DHCP 侦听

在 Junos OS 设备上,为特定 VLAN 配置 DHCP 安全性、DHCP 中继、DHCP 服务器设置或路由实例时,DHCP 侦听功能会自动启用。

请注意,在 Junos OS 设备上,不能将 DHCP 侦听配置为独立功能。

当您配置以下任一或全部功能时,Junos OS 可在交换机、路由器或防火墙上启用 DHCP 侦听:

- 以下层级的 DHCP 中继或 DHCP 本地服务器选项:

dhcp-relay或[edit routing-instances routing-instance-name forwarding-options]层次[edit forwarding-options]结构级别的语句。dhcp-local-server或[edit routing-instances routing-instance-name system services]层次[edit system services]结构级别的语句。注意:配置 DHCP 中继时,请使用该

forward-only语句,除非您需要订阅者管理或服务等级 (CoS)。该forward-only配置转发指定的 DHCP 客户端数据包,而不创建订阅者会话。

-

特定 VLAN 上的 DHCP 安全会激活该 VLAN 的 DHCP 侦听:

交换机层次

[edit vlans vlan-name forwarding-options]结构级别的 dhcp-security 语句。 dhcp-security路由器层次[edit bridge-domains bridge-domain-name forwarding-options dhcp-security]结构级别的语句。-

您可以将 DHCP 本地服务器配置为转发或丢弃所有接口、仅配置的接口或仅未配置的接口的侦听数据包。有关详细信息,请参阅 配置 DHCP 本地服务器的 DHCP 侦听数据包转发支持 。

转发 DHCP 中继代理的 DHCP 侦听数据包

您可以使用语 forward-snooped-clients 句进一步细化对 DHCP 侦听行为的控制。

您可以使用语 forward-snooped-clients 句根据接口配置来决定是转发还是丢弃受监控的流量。

- 要评估侦听的流量并在以后决定是转发还是丢弃流量,请在

[edit forwarding-options dhcp-relay] 层次结构级别配置forward-snooped-clients语句。您可以为以下方案设置

forward-snooped-clients选项:- 所有接口:将操作应用于所有接口。

- 配置的接口:仅将操作应用于配置为接口组一部分的接口。

- 未配置的接口:仅将操作应用于不属于接口组的接口。

- 要转发或丢弃侦听的数据包,请分别使用

forward-snooped-clients选项配置allow-snooped-clients或no-allow-snooped-clients。- 配置

allow-snooped-clients时,如果与有效订阅者关联了侦听的数据包,则会转发这些数据包。 - 配置

no-allow-snooped-clients时,即使有有效的订阅者与之关联,被窥探的数据包也会被丢弃。

- 配置

要详细了解设备基于 或 allow-snooped-clients no-allow-snooped-clients 的 forward-snooped-clients组合对 DHCP 侦听的数据包执行的操作,请参见 表 1 和 表 2。

表 1 显示了当您使用forward-snooped-clients选项进行配置allow-snooped-clients时,设备对 DHCP 中继代理窥探的数据包执行的操作。

| 配置适用于 |

对已配置接口的操作 |

对未配置接口的操作 |

|---|---|---|

| 所有接口 |

转发 |

转发 |

| 配置的接口 |

转发 |

下降 |

| 未配置的接口 |

侦听的 DHCP 数据包会在 DHCP 侦听数据库中创建订阅者条目。 |

转发 |

| 无配置 |

侦听的 DHCP 数据包会在 DHCP 侦听数据库中创建订阅者条目。 |

下降 |

表 2 显示了使用 配置forward-snooped-clients时设备对 DHCP 中继代理no-allow-snooped-clients窥探的数据包执行的操作。

| 配置适用于 |

对已配置接口的操作 |

对未配置接口的操作 |

|---|---|---|

| 所有接口 |

下降 | 转发 |

| 配置的接口 |

下降 | 下降 |

| 未配置的接口 |

下降 | 转发 |

| 无配置 |

下降 | 下降 |

在 DHCP 中继代理侦听期间,设备依靠其全局配置来决定是转发还是丢弃 BOOTREPLY 数据包。此外,在续租期间,BOOTPREQUEST 数据包可能会直接单播到 DHCP 服务器,并且此数据包也会受到窥探。

表 3 显示了设备对侦 BOOTREPLY 听数据包执行的操作。

| 配置状态 | 操作 |

|---|---|

forward-snooped-clients 未配置 |

如果未找到客户端,则被丢弃的窥探 BOOTREPLY 数据包 |

forward-snooped-clients 配置 |

如果未找到客户端,则转发的窥探 BOOTREPLY 数据包 |

在默认配置和使用 forward-snooped-clients 语句的配置中,设备都会将硬件控制平面上的所有 DHCP 流量转发到路由实例的路由平面,以拦截 DHCP 数据包。

您可以使用 no-snoop 选项禁用 DHCP 流量的窥探过滤器。

配置 no-snoop 选项时,DHCP 流量会流向硬件控制平面,但会绕过路由平面,从而避免在硬件控制平面上遭到拦截。

DHCP 侦听配置

DHCP 侦听数据包转发的示例配置

我们建议您阅读 DHCP 用户指南 ,并使用启用了 DHCP traceoptions 的实验室来检查和了解配置。