Exemplo: Configuração do snooping do IGMP

Entendendo o Multicast Snooping

Dispositivos de rede, como roteadores, operam principalmente no nível de pacote, ou Camada 3. Outros dispositivos de rede, como pontes ou switches LAN, operam principalmente no nível do quadro, ou Camada 2. A multicasting funciona principalmente no nível de pacote, Camada 3, mas há uma maneira de mapear endereços de grupo multicast IP de Camada 3 para endereços de grupo multicast MAC de Camada 2 no nível do quadro.

Os roteadores podem lidar com as informações de endereçamento de Camada 2 e Camada 3 porque o quadro e seus endereços devem ser processados para acessar o pacote encapsulado dentro. Os roteadores podem executar protocolos multicast de Camada 3, como PIM ou IGMP, e determinar onde encaminhar conteúdo multicast ou quando um host em uma interface se junta ou deixa um grupo. No entanto, pontes e switches LAN, como dispositivos de Camada 2, não devem ter acesso às informações multicast dentro dos pacotes que seus quadros transportam.

Como então são as pontes e outros dispositivos de Camada 2 para determinar quando um dispositivo em uma interface se junta ou deixa uma árvore multicast, ou se um host em uma LAN anexada quer receber o conteúdo de um determinado grupo multicast?

A resposta é que o dispositivo de Camada 2 implemente espionagem multicast. Bisbilhotamento multicast é um termo geral e se aplica ao processo de um dispositivo de Camada 2 "bisbilhotando" o conteúdo do pacote de Camada 3 para determinar quais ações são tomadas para processar ou encaminhar um quadro. Existem formas mais específicas de bisbilhotar, como bisbilhotar IGMP ou bisbilhotar PIM. Em todos os casos, a espionagem envolve um dispositivo configurado para funcionar na Camada 2 tendo acesso a informações de Camada 3 (pacote) normalmente "proibidas". Snooping torna a multicasting mais eficiente nesses dispositivos.

Veja também

Entendendo o IGMP Snooping

Snooping é uma maneira geral de dispositivos de Camada 2, como os roteadores de serviços ethernet da Série MX da Juniper Networks, implementarem uma série de procedimentos para "bisbilhotar" o conteúdo do pacote de Camada 3 para determinar quais ações devem ser tomadas para processar ou encaminhar um quadro. Formas mais específicas de espionagem, como o Protocolo de Associação de Grupos de Internet (IGMP) ou a espionagem do Protocol Independent Multicast (PIM), são usadas com multicast.

Os dispositivos de camada 2 (switches ou pontes de LAN) lidam com pacotes multicast e os quadros que os contêm da mesma forma que os dispositivos de Camada 3 (roteadores) lidam com as transmissões. Assim, um switch de Camada 2 processa um quadro de chegada com um endereço de controle de acesso de mídia de destino (MAC) multicast encaminhando uma cópia do pacote (quadro) em cada uma das outras interfaces de rede do switch que estão em um estado de encaminhamento.

No entanto, essa abordagem (enviar quadros multicast em todos os lugares que o dispositivo pode) não é o uso mais eficiente da largura de banda da rede, especialmente para aplicativos IPTV. IGMP bisbilhotando funções ao "bisbilhotar" os pacotes IGMP recebidos pelas interfaces do switch e construindo um banco de dados multicast semelhante ao que um roteador multicast constrói em uma rede de Camada 3. Usando este banco de dados, o switch pode encaminhar tráfego multicast apenas para interfaces downstream com receptores interessados, e essa técnica permite o uso mais eficiente da largura de banda da rede.

Você configura a espionagem de IGMP para cada ponte no roteador. Uma instância de ponte sem aprendizado qualificado tem apenas um domínio de aprendizado. Para uma instância de ponte com aprendizado qualificado, a espionagem funcionará separadamente em cada domínio de aprendizado na ponte. Ou seja, o bisbilhotamento de IGMP e o encaminhamento multicast prosseguirão de forma independente em cada domínio de aprendizado na ponte.

Essa discussão se concentra em instâncias de ponte sem aprendizado qualificado (aqueles que formam um domínio de aprendizado no dispositivo). Portanto, todas as interfaces mencionadas são interfaces lógicas da instância de ponte ou VPLS.

Vários conceitos relacionados são importantes ao discutir a espionagem do IGMP:

Interfaces de instâncias de bridge ou VPLS são interfaces de roteador multicast ou interfaces laterais de host.

A espionagem do IGMP oferece suporte ao modo proxy ou sem proxy.

Quando o roteamento integrado e a ponte (IRB) forem usados, se o roteador for um querier IGMP, qualquer mensagem de licença recebida em qualquer interface de Camada 2 causará uma consulta específica de grupo em todas as interfaces de Camada 2 (como resultado dessa prática, alguns relatórios correspondentes podem ser recebidos em todas as interfaces de Camada 2). No entanto, se algumas das interfaces de Camada 2 também forem interfaces de roteador (Camada 3), relatórios e folhas de outras interfaces de Camada 2 não serão encaminhados nessas interfaces.

Se uma interface IRB for usada como uma interface de saída em uma entrada de cache de encaminhamento multicast (conforme determinado pelo processo de roteamento), então a lista de interface de saída é expandida para um subconjunto da interface de Camada 2 na ponte correspondente. O subconjunto é baseado nas informações de associação multicast bisbilhoteiras, de acordo com a entrada de cache de encaminhamento multicast instalada pelo processo de espionagem para a ponte.

Se nenhuma espionagem estiver configurada, a lista de interface de saída IRB será expandida para todas as interfaces de Camada 2 na ponte.

O Junos OS não oferece suporte a espionagem IGMP em uma configuração VPLS em um switch virtual. Essa configuração é proibida na CLI.

Veja também

Interfaces e encaminhamento de snooping do IGMP

A espionagem do IGMP divide as interfaces do dispositivo em interfaces de roteador multicast e interfaces laterais de host. Uma interface de roteador multicast é uma interface na direção de um roteador multicasting. Uma interface na ponte é considerada uma interface de roteador multicast se atender a pelo menos um dos seguintes critérios:

Ela é configurada estaticamente como uma interface de roteador multicast na instância da ponte.

As consultas de IGMP estão sendo recebidas na interface.

Todas as outras interfaces que não são interfaces de roteador multicast são consideradas interfaces do lado host.

Qualquer tráfego multicast recebido em uma interface de ponte com o snooping IGMP configurado será encaminhado de acordo com as seguintes regras:

Qualquer pacote IGMP é enviado ao Mecanismo de Roteamento para processamento de espionagem.

Outro tráfego multicast com endereço de destino 224.0.0/24 está inundado em todas as outras interfaces da ponte.

Outro tráfego multicast é enviado para todas as interfaces de roteador multicast, mas apenas para aquelas interfaces laterais de host que têm hosts interessados em receber esse grupo multicast.

Veja também

IGMP Snooping e Proxys

Sem um arranjo de proxy, a espionagem do IGMP não gera ou introduz consultas e relatórios. Ele só irá "bisbilhotar" os relatórios recebidos de todas as suas interfaces (incluindo interfaces de roteador multicast) para construir seu banco de dados de estado e grupo (S,G).

Sem um proxy, as mensagens IGMP são processadas da seguinte forma:

Consulta — Todas as mensagens de consulta de IGMP gerais e específicas de grupo recebidas em uma interface de roteador multicast são encaminhadas para todas as outras interfaces (tanto interfaces multicast-router quanto interfaces laterais de host) na ponte.

Relatório — os relatórios de IGMP recebidos em qualquer interface da ponte são encaminhados para outras interfaces de roteador multicast. A interface de recebimento é adicionada como uma interface para esse grupo se houver uma entrada de roteamento multicast para esse grupo. Além disso, um timer de grupo está definido para o grupo nessa interface. Se esse temporizador expirar (ou seja, não houve nenhum relatório para esse grupo durante o período de temporizantes de grupo IGMP), então a interface é removida como uma interface para esse grupo.

Licença — as mensagens de licença IGMP recebidas em qualquer interface da ponte são encaminhadas em direção a outras interfaces de roteador multicast na ponte. A mensagem do Leave Group reduz o tempo necessário para que o roteador multicast pare de encaminhar tráfego multicast quando não há mais membros no grupo de host.

A espionagem por proxy reduz o número de relatórios IGMP enviados para um roteador IGMP.

Com o proxy snooping configurado, um roteador IGMP não é capaz de realizar o rastreamento do host.

Como proxy para suas interfaces do lado host, o IGMP que bisbilhota o modo proxy responde às consultas que recebe de um roteador IGMP em uma interface de roteador multicast. Nas interfaces do lado do host, a espionagem do IGMP no modo proxy se comporta como um roteador IGMP e envia consultas gerais e específicas de grupo nessas interfaces.

Apenas as consultas específicas do grupo são geradas pela espionagem direta do IGMP. As consultas gerais recebidas das interfaces de roteador multicast são inundadas para interfaces laterais de host.

Todas as consultas geradas pela espionagem do IGMP são enviadas usando 0.0.0.0 como endereço fonte. Além disso, todos os relatórios gerados pela espionagem do IGMP são enviados com 0.0.0.0 como endereço fonte, a menos que haja um endereço fonte configurado para usar.

O modo proxy funciona de forma diferente em interfaces de roteador multicast do que em interfaces laterais de host.

Veja também

Interfaces de roteador multicast e modo proxy de snooping IGMP

Em interfaces de roteador multicast, em resposta às consultas de IGMP, a espionagem do IGMP no modo proxy envia relatórios contendo informações agregadas sobre grupos aprendidos em todas as interfaces do lado host da ponte.

Além de responder a consultas, a espionagem do IGMP no modo proxy encaminha todas as consultas, relatórios e folhas recebidas em uma interface de roteador multicast para outras interfaces de roteador multicast. A espionagem do IGMP mantém as informações de associação aprendidas nesta interface, mas não envia uma consulta específica para as mensagens de licença recebidas nesta interface. Ele simplesmente cronometra os grupos aprendidos nesta interface se não houver relatórios para o mesmo grupo dentro da duração do tempor interno.

Para os hosts em todas as interfaces de roteador multicast, é o roteador IGMP, não o proxy de espionagem IGMP, que gera consultas gerais e específicas do grupo.

Veja também

Interfaces laterais do host e modo proxy de snooping IGMP

Nenhum relatório é enviado em interfaces do lado do host pelo IGMP bisbilhotando no modo proxy. Os relatórios de processos de espionagem do IGMP recebidos nessas interfaces e enviam consultas específicas para o grupo em interfaces laterais de host quando ele recebe uma mensagem de licença na interface. As interfaces laterais do host não geram consultas gerais periódicas, mas encaminhamentos ou inundações de consultas gerais recebidas de interfaces de roteador multicast.

Se um grupo for removido de uma interface do lado host e esta for a última interface do lado host para esse grupo, uma licença é enviada para as interfaces de roteador multicast. Se um relatório de grupo for recebido em uma interface do lado host e esta for a primeira interface do lado host para esse grupo, um relatório é enviado a todas as interfaces de roteador multicast.

Veja também

Domínios de snooping e bridge do IGMP

O IGMP bisbilhotando uma VLAN só é permitido para o vlan-id legado em todos os casos. Em outros casos, existe uma configuração de domínio de ponte específica que determina a configuração específica de VLAN para espionagem de IGMP.

Veja também

Configuração do IGMP Snooping

Para configurar a espionagem do Protocolo de Gerenciamento de Grupos de Internet (IGMP), inclua a declaração de espionagem do igmp :

igmp-snooping { immediate-leave; interface interface-name { group-limit limit; host-only-interface; immediate-leave; multicast-router-interface; static { group ip-address { source ip-address; } } } proxy { source-address ip-address; } query-interval seconds; query-last-member-interval seconds; query-response-interval seconds; robust-count number; vlan vlan-id { immediate-leave; interface interface-name { group-limit limit; host-only-interface; immediate-leave; multicast-router-interface; static { group ip-address { source ip-address; } } } proxy { source-address ip-address; } query-interval seconds; query-last-member-interval seconds; query-response-interval seconds; robust-count number; } }

Você pode incluir essa declaração nos seguintes níveis de hierarquia:

[editar protocolos de domínios bridge-domain-name de ponte]

[editar protocolos de bridge-domains em instâncias routing-instance-name bridge-domain-name de roteamento]

Por padrão, a espionagem do IGMP não está habilitada. As declarações configuradas no nível de VLAN aplicam-se apenas a essa VLAN em particular.

Veja também

Configuração de parâmetros de snooping de IGMP específicos para VLAN

Todas as declarações de espionagem do IGMP configuradas com a igmp-snooping declaração, com exceção da traceoptions declaração, podem ser qualificadas com a mesma declaração no nível de VLAN. Para configurar parâmetros de espionagem IGMP no nível de VLAN, inclua a vlan declaração:

vlan vlan-id; immediate-leave; interface interface-name { group-limit limit; host-only-interface; multicast-router-interface; static { group ip-address { source ip-address; } } } proxy { source-address ip-address; } query-interval seconds; query-last-member-interval seconds; query-response-interval seconds; robust-count number; }

Você pode incluir essa declaração nos seguintes níveis de hierarquia:

[edit bridge-domains bridge-domain-name protocols igmp-snooping][edit routing-instances routing-instance-name bridge-domains bridge-domain-name protocols igmp-snooping]

Veja também

Exemplo: Configuração do snooping do IGMP

Este exemplo mostra como configurar a espionagem do IGMP. A espionagem do IGMP pode reduzir o tráfego desnecessário de aplicativos IP multicast.

Requisitos

Este exemplo usa os seguintes componentes de hardware:

Um roteador da Série MX

Um dispositivo de Camada 3 funcionando como um roteador multicast

Antes de começar:

Configure as interfaces. Consulte o guia de usuário de interfaces para dispositivos de segurança.

Configure um protocolo de gateway interior. Consulte a biblioteca de protocolos de roteamento do Junos OS para dispositivos de roteamento.

Configure um protocolo multicast. Esse recurso funciona com os seguintes protocolos multicast:

DVMRP

PIM-DM

PIM-SM

PIM-SSM

Visão geral e topologia

A espionagem IGMP controla o tráfego multicast em uma rede comutada. Quando a espionagem do IGMP não é habilitada, o dispositivo de Camada 2 transmite tráfego multicast de todas as suas portas, mesmo que os hosts da rede não queiram o tráfego multicast. Com o IGMP habilitado para espionagem, um dispositivo de Camada 2 monitora o IGMP juntar e deixar mensagens enviadas de cada host conectado para um roteador multicast. Isso permite que o dispositivo de Camada 2 acompanhe os grupos multicast e as portas de membros associadas. O dispositivo de Camada 2 usa essas informações para tomar decisões inteligentes e encaminhar tráfego multicast apenas para os hosts de destino pretendidos.

Este exemplo inclui as seguintes declarações:

proxy — permite que o dispositivo de Camada 2 filtra ativamente pacotes IGMP reduza a carga no roteador multicast. Junta-se e deixa indo rio acima para o roteador multicast são filtrados para que o roteador multicast tenha uma única entrada para o grupo, independentemente de quantos usuários ativos se juntaram ao grupo. Quando um ouvidor deixa um grupo, mas outros ouvidos permanecem no grupo, a mensagem de licença é filtrada porque o roteador multicast não precisa dessas informações. O status do grupo permanece o mesmo do ponto de vista do roteador.

licença imediata — quando apenas um host IGMP está conectado, a

immediate-leavedeclaração permite que o roteador multicast remova imediatamente a associação do grupo da interface e suprime o envio de quaisquer consultas específicas de grupo para o grupo multicast.Ao configurar esse recurso em interfaces IGMPv2, certifique-se de que a interface IGMP tenha apenas um host IGMP conectado. Se mais de um host IGMPv2 estiver conectado a uma LAN pela mesma interface, e um host enviar uma mensagem de licença, o roteador remove todos os hosts na interface do grupo multicast. O roteador perde contato com os hosts que permanecem adequadamente no grupo multicast até que eles enviem solicitações de junção em resposta à próxima consulta geral de provedores multicast do roteador.

Quando a espionagem do IGMP é habilitada em um roteador que executa a espionagem IGMP versão 3 (IGMPv3), após o roteador receber um relatório com o tipo BLOCK_OLD_SOURCES, o roteador suprime o envio de consultas de grupo e fonte, mas conta com o mecanismo de rastreamento de host do Junos OS para determinar se ele remove ou não uma associação de grupo de origem específica da interface.

intervalo de consulta — permite alterar o número de mensagens IGMP enviadas na sub-rede configurando o intervalo em que o roteador querier IGMP envia mensagens gerais de consulta de host para solicitar informações de associação.

Por padrão, o intervalo de consulta é de 125 segundos. Você pode configurar qualquer valor na faixa de 1 a 1024 segundos.

intervalo de consulta de último membro — permite que você altere o tempo necessário para que um dispositivo detecte a perda do último membro de um grupo.

O intervalo de consulta de último membro é a quantidade máxima de tempo entre mensagens de consulta específicas do grupo, incluindo aquelas enviadas em resposta a mensagens de grupo de licença.

Por padrão, o intervalo de consulta de último membro é de 1 segundo. Você pode configurar qualquer valor na faixa de 0,1 a 0,9 segundos e, em seguida, intervalos de 1 segundo de 1 a 1024 segundos.

intervalo de resposta à consulta — configura quanto tempo o roteador espera para receber uma resposta de suas mensagens de consulta de host.

Por padrão, o intervalo de resposta à consulta é de 10 segundos. Você pode configurar qualquer valor na faixa de 1 a 1024 segundos. Esse intervalo deve ser menor do que o intervalo estabelecido na

query-intervaldeclaração.contagem robusta — fornece ajustes finos para permitir a perda esperada de pacotes em uma sub-rede. É basicamente o número de intervalos para esperar antes de cronometrar um grupo. Você pode esperar mais intervalos se a perda de pacotes de sub-rede for alta e mensagens de relatório IGMP possam ser perdidas.

Por padrão, a contagem robusta é de 2. Você pode configurar qualquer valor na faixa de 2 a 10 intervalos.

limite de grupo — configura um limite para o número de grupos multicast (ou [S,G] canais no IGMPv3) que podem participar de uma interface. Após esse limite ser atingido, novos relatórios são ignorados e todos os fluxos relacionados são descartados, não inundados.

Por padrão, não há limite para o número de grupos que podem participar de uma interface. Você pode configurar um limite na faixa de 0 a um número de 32 bits.

interface somente para host — configure uma interface de snooping IGMP para ser uma interface exclusivamente do lado do host. Em uma interface do lado host, as consultas de IGMP recebidas são descartadas.

Por padrão, uma interface pode enfrentar outros roteadores multicast ou hosts.

interface de roteador multicast — configura uma interface de snooping IGMP para ser uma interface exclusivamente voltada para roteadores.

Por padrão, uma interface pode enfrentar outros roteadores multicast ou hosts.

estático — configura uma interface de espionagem IGMP com grupos multicast de forma estatica.

Por padrão, o roteador aprende sobre grupos multicast na interface dinamicamente.

Topologia

A Figura 1 mostra redes sem o IGMP bisbilhotar. Suponha que o host A seja um remetente IP multicast e os hosts B e C sejam receptores multicast. O roteador encaminha tráfego ip multicast apenas para esses segmentos com receptores registrados (hosts B e C). No entanto, os dispositivos de Camada 2 inundam o tráfego para todos os hosts em todas as interfaces.

A Figura 2 mostra as mesmas redes com o IGMP snooping configurado. Os dispositivos de Camada 2 encaminham tráfego multicast apenas para receptores registrados.

Configuração

Procedimento

Configuração rápida da CLI

Para configurar rapidamente este exemplo, copie os seguintes comandos, cole-os em um arquivo de texto, remova quaisquer quebras de linha, altere todos os detalhes necessários para combinar com a configuração da sua rede, copiar e colar os comandos na CLI no nível de [edit] hierarquia e, em seguida, entrar no commit modo de configuração.

set bridge-domains domain1 domain-type bridge set bridge-domains domain1 interface ge-0/0/1.1 set bridge-domains domain1 interface ge-0/0/2.1 set bridge-domains domain1 interface ge-0/0/3.1 set bridge-domains domain1 protocols igmp-snooping query-interval 200 set bridge-domains domain1 protocols igmp-snooping query-response-interval 0.4 set bridge-domains domain1 protocols igmp-snooping query-last-member-interval 0.1 set bridge-domains domain1 protocols igmp-snooping robust-count 4 set bridge-domains domain1 protocols igmp-snooping immediate-leave set bridge-domains domain1 protocols igmp-snooping proxy set bridge-domains domain1 protocols igmp-snooping interface ge-0/0/1.1 host-only-interface set bridge-domains domain1 protocols igmp-snooping interface ge-0/0/1.1 group-limit 50 set bridge-domains domain1 protocols igmp-snooping interface ge-0/0/3.1 static group 225.100.100.100 set bridge-domains domain1 protocols igmp-snooping interface ge-0/0/2.1 multicast-router-interface

Procedimento passo a passo

O exemplo a seguir exige que você navegue por vários níveis na hierarquia de configuração. Para obter informações sobre como navegar na CLI, consulte Usando o Editor de CLI no modo de configuração no Guia de usuário do Junos OS CLI.

Para configurar a espionagem do IGMP:

Configure o domínio da ponte.

[edit bridge-domains domain1] user@host# set domain-type bridge user@host# set interface ge-0/0/1.1 user@host# set interface ge-0/0/2.1 user@host# set interface ge-0/0/3.1

Habilite a espionagem do IGMP e configure o roteador para servir como um proxy.

[edit bridge-domains domain1] user@host# set protocols igmp-snooping proxy

Configure o limite para o número de grupos multicast permitido na interface ge-0/0/1.1 a 50.

[edit bridge-domains domain1] user@host# set protocols igmp-snooping interface ge-0/0/1.1group-limit 50

Configure o roteador para remover imediatamente uma associação de grupo de uma interface quando receber uma mensagem de licença dessa interface sem esperar que nenhuma outra mensagem IGMP seja trocada.

[edit bridge-domains domain1] user@host# set protocols igmp-snooping immediate-leave

Configure estaticamente a associação de grupos IGMP em uma porta.

[edit bridge-domains domain1] user@host# set protocols igmp-snooping interface ge-0/0/3.1 static group 225.100.100.100

Configure uma interface para ser uma interface exclusivamente voltada para roteadores (para receber tráfego multicast).

[edit bridge-domains domain1] user@host# set protocols igmp-snooping interface ge-0/0/2.1 multicast-router-interface

Configure uma interface para ser uma interface exclusivamente voltada para o host (para soltar mensagens de consulta de IGMP).

[edit bridge-domains domain1] user@host# set protocols igmp-snooping interface ge-0/0/1.1 host-only-interface

Configure os intervalos de mensagem de IGMP e a contagem de robustez.

[edit bridge-domains domain1] user@host# set protocols igmp-snoopingrobust-count 4 user@host# set protocols igmp-snooping query-last-member-interval 0.1 user@host# set protocols igmp-snooping query-interval 200 user@host# set protocols igmp-snooping query-response-interval 0.4

Se você terminar de configurar o dispositivo, confirme a configuração.

user@host# commit

Resultados

Confirme sua configuração inserindo o show bridge-domains comando.

user@host# show bridge-domains

domain1 {

domain-type bridge;

interface ge-0/0/1.1;

interface ge-0/0/2.1;

interface ge-0/0/3.1;

protocols {

igmp-snooping {

query-interval 200;

query-response-interval 0.4;

query-last-member-interval 0.1;

robust-count 4;

immediate-leave;

proxy;

interface ge-0/0/1.1 {

host-only-interface;

group-limit 50;

}

interface ge-0/0/3.1 {

static {

group 225.100.100.100;

}

}

interface ge-0/0/2.1 {

multicast-router-interface;

}

}

}

}

Verificação

Para verificar a configuração, execute os seguintes comandos:

mostrar interface de snooping igmp

mostrar igmp snooping associação

mostrar estatísticas de espionagem igmp

Configuração do IGMP Snooping Trace Operations

As operações de rastreamento registram mensagens detalhadas sobre a operação de protocolos de roteamento, como os vários tipos de pacotes de protocolo de roteamento enviados e recebidos, e ações de políticas de roteamento. Você pode especificar quais operações de rastreamento estão registradas, incluindo bandeiras de rastreamento específicas.

Habilitar traceoptions sob a igmp-snooping hierarquia permite a espionagem de igmp. Correspondentemente, desativar traceoptions sob a hierarquia desativa a igmp-snooping espionagem de igmp.

A tabela a seguir descreve as bandeiras que você pode incluir.

| Bandeira |

Descrição |

|---|---|

| todo |

Trace todas as operações. |

| notificação do cliente |

Trace notificações. |

| Geral |

Trace o fluxo geral. |

| grupo |

Trace as operações do grupo. |

| notificação do host |

Rastreie as notificações do host. |

| deixar |

Rastrear mensagens de grupo de licença (apenas IGMPv2). |

| normal |

Trace eventos normais. |

| Pacotes |

Rastreie todos os pacotes IGMP. |

| política |

Trace o processamento de políticas. |

| consulta |

Trace mensagens de consulta de associação de IGMP. |

| relatório |

Rastrear mensagens de relatório de associação. |

| rota |

Trace informações de roteamento. |

| estado |

Trace as transições de estado. |

| tarefa |

Trace o processamento da tarefa de protocolo de roteamento. |

| temporizador |

Trace o processamento do temporização. |

Você pode configurar operações de rastreamento para o IGMP bisbilhotando globalmente ou em uma instância de roteamento. O exemplo a seguir mostra a configuração global.

Para configurar operações de rastreamento para espionagem de IGMP:

Veja também

Configuração da versão de snooping de IGMP ou MLD

Visão geral

De acordo com a RFC 4541, a espionagem por padrão é habilitada no modo IGMPv3 em interfaces que fazem parte da VLAN ou do domínio da ponte envolvidas na espionagem. O MLD está bisbilhotando padrões para o MLDv2. Quando o roteador conectado ao CPE envia consultas gerais IGMPv3 ou MLDv2 para atualizar as informações do grupo IGMP, um CPE ou host final padrão que funcione de acordo com o RFC deve ser capaz de processar e responder a uma consulta IGMP v2/v3 ou MLDv1/v2.

Hosts finais ou dispositivos CPE que não estejam em conformidade com o RFC 4541 não respondem às consultas IGMPv3 ou MLDv2 enviadas do dispositivo L2 habilitado para espionagem. Essa incompatibilidade de versão pode resultar em uma interrupção de tráfego.

Você pode especificar explicitamente a versão de snooping IGMP ou MLD para uma VLAN ou domínio de ponte associados ao L2 multicast. Isso garante que o roteador envie uma consulta de inicialização IGMP ou MLD ou consulta geral periódica (quando configurada para L2 querier) com a versão configurada de snooping IGMP ou MLD. Isso, por sua vez, garante que os dispositivos de CPE sem reclamações respondam com as informações de grupo/relatório IGMP ou MLD. Isso ajuda a manter o fluxo multicast vivo com hosts e CPEs que não podem responder às consultas IGMP ou MLD de uma versão mais alta.

A versão de snooping IGMP ou MLD está configurada em um VLAN ou domínio de ponte e é aplicável a todas as interfaces (IFLs) sob essa VLAN ou domínio de ponte.

A configuração da versão de snooping IGMP/MLD para VLAN ou domínio de ponte pode ser feita de duas maneiras, na instância de roteamento padrão (instância global) ou em uma instância de roteamento específica.

Com a configuração da versão, o MCSNOOPD (o processo de espionagem multicast que permite a inspeção de Camada 3 do dispositivo de Camada 2) atualiza os relatórios dos hosts usando:

-

Consulta de startup: Esta é a consulta geral de IGMP enviada sempre que a espionagem é habilitada em uma VLAN ou domínio de ponte. Essa consulta é enviada quando o MCSNOOPD constrói o estado de interface de um membro de VLAN ou domínio de ponte pela primeira vez ou quando a interface (IFL ou IFD) de um VLAN ou flaps de domínio de ponte.

-

L2 Querier: Este é um recurso periódico que pode ser explicitamente habilitado em uma VLAN específica ou domínio de ponte habilitado para espionagem.

-

Proxy: relatórios de proxy IGMP ou MLD sobre o recebimento de pacotes de consulta IGMP ou MLD a partir do querier remoto.

Em implantações de EVPN, essa configuração de versão de espionagem é aplicável apenas a interfaces voltadas para acesso.

Modo não proxy

Sem um arranjo de proxy, a espionagem do IGMP não gera ou introduz consultas e relatórios. Ele só vai bisbilhotar relatórios recebidos de todas as suas interfaces (incluindo interfaces de roteador multicast) para construir seu banco de dados de estado e grupo (S,G).

-

As consultas de startup são geradas quando a interface bate ou quando um novo membro da VLAN ou domínio de ponte é adicionado. As consultas de inicialização são mensagens gerais de consulta de IGMP ou MLD (endereço IP fonte=0,0,0.0) e serão enviadas pela interface com a versão configurada ou ele é padrão para IGMPv3 ou MLD v2.

-

Se o recurso querier L2 estiver habilitado para um VLAN ou domínio de ponte, então as consultas periódicas (o temporizador padrão é de 125seg) são geradas e enviadas a todos os membros da VLAN ou de domínio de ponte com a versão configurada ou ele é padrão para a consulta IGMPv3 ou MLDv2.

Modo proxy

Nesse modo, a espionagem por proxy reduz o número de relatórios IGMP enviados para um roteador IGMP.

-

As consultas de startup se comportam da mesma maneira que no modo não proxy.

-

Com o querier L2 habilitado, ele se comporta da mesma maneira que no modo não proxy.

-

A versão usada para relatórios IGMP gerados em resposta a uma consulta geral recebida de um peer é baseada no modo de compatibilidade do host e é decidida como abaixo:

-

Sem a configuração da versão, ao receber uma consulta com uma versão inferior, o modo é definido para a versão mais baixa e o temporista mais querier-presente correspondente é iniciado. No expiração do temporizante presente e querier, a versão muda para IGMPv3 ou MLDv2, com base no protocolo em que a interface está operando.

-

Com a configuração da versão, ao receber uma consulta com uma versão inferior, o modo é definido para a versão mais baixa e o temporista mais querier-presente correspondente é iniciado. No expiração do temporizador presente em querier, a versão atualiza para a versão configurada de acordo com a versão definida pela declaração de configuração

set routing-instance <routing-instance-name> protocols igmp-snooping version <version>, por exemplo.

-

-

A consulta específica do grupo gerada em resposta a uma licença é baseada na versão mais baixa do relatório IGMP ou MLD e na versão de interface configurada. Se a versão de interface configurada for menor, essa versão será usada para compatibilidade em grupo.

Veja também

Restrinja inundações de tráfego multicast desconhecido para a interface de roteador multicast em um ambiente L2

Limite a inundação de fluxos multicast L2 a interfaces de roteador multicast em um nível de domínio por VLAN ou ponte. Ao restringir a inundação de dados multicast à interface de roteador multicast com base em IGMP ou MLD juntar mensagens, o tráfego multicast desconhecido pode ser limitado, resultando em uma utilização eficiente de largura de banda.

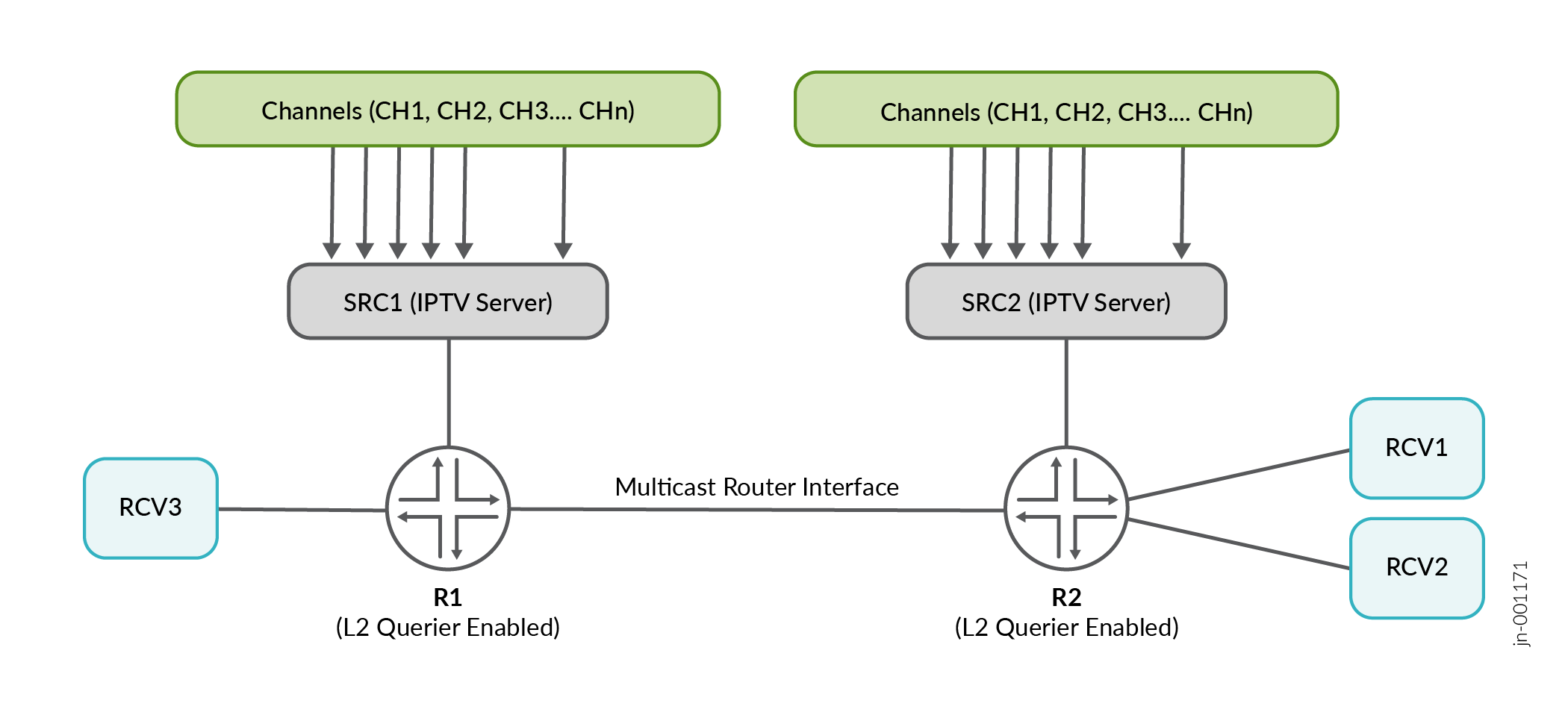

Vamos dar um exemplo de um cenário de vídeo L2 multicast onde os roteadores R1 e R2 estão habilitados com IGMP/MLD Snooping.

SRC1 e SRC2 são servidores IPTV com um headend de vídeo, gerando vários canais IPTV - CH1, CH2 e CH3. O querier L2 é habilitado para roteadores R1 e R2 para garantir que os hosts possam atualizar relatórios periodicamente, o que vai cronometrar e remover os receptores do encaminhamento multicast de outra forma.

Na topologia acima, o roteador R2 tem receptores interessados em receber os canais CH1 e CH2, mas também receberá fluxos multicast do CH3. Isso é em virtude de ser uma interface de roteador multicast.

Da mesma forma, o roteador R1 tem um receptor interessado apenas no canal CH3, mas receberá fluxos multicast não solicitados do CH1 e CH2 pela interface do roteador multicast.

Ao configurar no-flood-to-multicast-router-interfaces, você pode limitar a ineficiência de largura de banda acima mencionada efetivamente, enviando fluxos multicast apenas quando houver receptores interessados por trás de uma interface de roteador multicast.

Esse recurso é específico para um ambiente L2 multicast.

Se os roteadores L3 habilitados para PIM (com o querier IGMP/MLD ativado implicitamente) estiverem presentes na topologia e no-flood-to-multicast-router-interfaces forem habilitados, isso pode resultar em interrupção de tráfego para receptores por trás dos roteadores multicast L3. Isso porque os roteadores multicast normalmente enviam mensagens de junção de PIM ao ver um IGMP participar de um roteador de último salto (LHR).

Com base no design de sua rede, no-flood-to-multicast-router-interfaces deve ser usado de maneira justa.

Restringindo inundações de tráfego multicast desconhecido em um ambiente EVPN

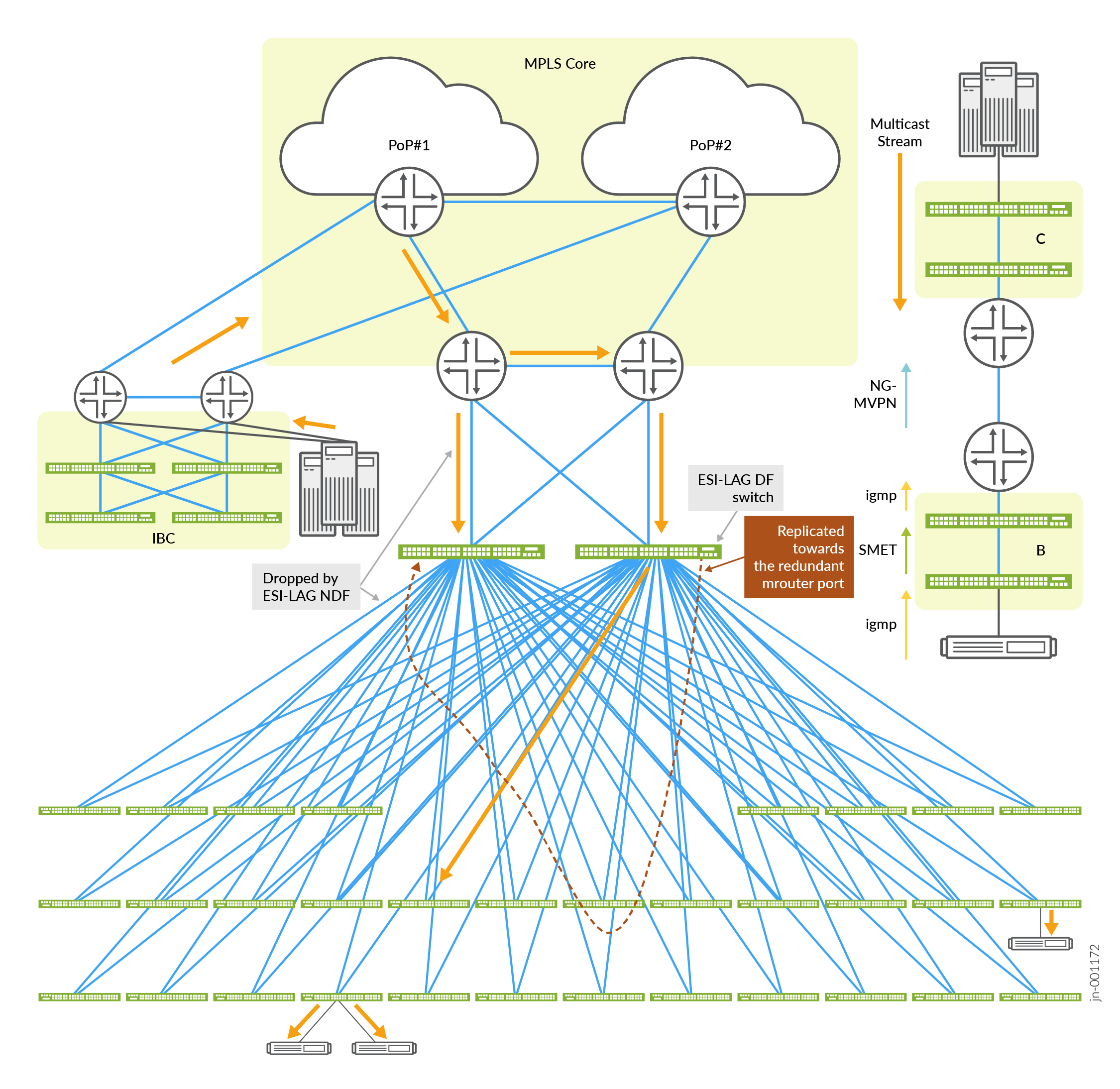

Vamos dar um exemplo de uma topologia EVPN típica que é uma sobreposição de ponte EVPNoVXLAN com encaminhamento SMET (Seletivo multicast) habilitado. As rotas tipo 6 da EVPN são anunciadas, garantindo o encaminhamento de tráfego multicast apenas para receptores interessados.

Existem dispositivos de headend IBC conectados a um roteador multicast externo redundante e à malha EVPN abaixo. Como se trata de uma sobreposição de ponte, há apenas conectividade L2 dos roteadores multicast externos redundantes onde a IRB é habilitada sem bisbilhotar. O tráfego multicast que entra nos roteadores multicast externos é interligado ou L2 quando o tráfego precisa ser retirado do IRB.

Com a malha de overlay em ponte SMET costurada nas portas externas redundantes de roteador multicast, o tráfego multicast que entra em uma porta de roteador multicast é circulado através dos switches de acesso de malha de volta à segunda porta multicast-roteador (a linha pontilhada laranja na Figura 4). O dispositivo EVPN PE atrai todo o tráfego multicast, conhecido e desconhecido pelo núcleo da EVPN. Normalmente, os PEs EVPN enviam rotas EVPN Tipo 3 que têm bandeiras de comunidade estendidas multicast sem o conjunto de proxy de espionagem IGMP/MLD em sua NLRI. Ao definir a declaração de no-flood-to-multicast-router-interfaces configuração, as rotas EVPN Tipo 3 são enviadas com bandeiras de comunidade estendidas multicast com o conjunto de bandeiras proxy de espionagem IGMP/MLD. Como resultado, a interface de roteador multicast não atrairá tráfego multicast desconhecido.

Esse recurso é normalmente implementado em um cenário de overlay de ponte EVPN. Se o roteamento L3 estiver operacional em todo o roteador multicast externo, a habilitação no-flood-to-multicast-router-interfaces pode resultar em interrupções de tráfego.