DHCP Snooping

A espionagem do Protocolo dinâmico de configuração de host (DHCP) melhora a segurança da rede verificando mensagens DHCP de dispositivos não confiáveis conectados ao roteador, switch ou firewall e impede que servidores DHCP não autorizados enviem pacotes DHCPOFFER em portas não confiáveis.

Suporte para snooping dhcp

O Protocolo dinâmico de configuração de host (DHCP) é um protocolo de gerenciamento de rede usado em redes TCP/IP para atribuir dinamicamente endereços IP e outras informações de configuração relacionadas a dispositivos de rede.

Como o DHCP Snooping funciona

O Protocolo dinâmico de configuração de host (DHCP) aloca dinamicamente endereços IP para dispositivos, alugando endereços que podem ser reutilizados quando não são mais necessários. Hosts ou dispositivos finais que exijam endereços IP por meio de DHCP devem se comunicar com um servidor DHCP em toda a LAN.

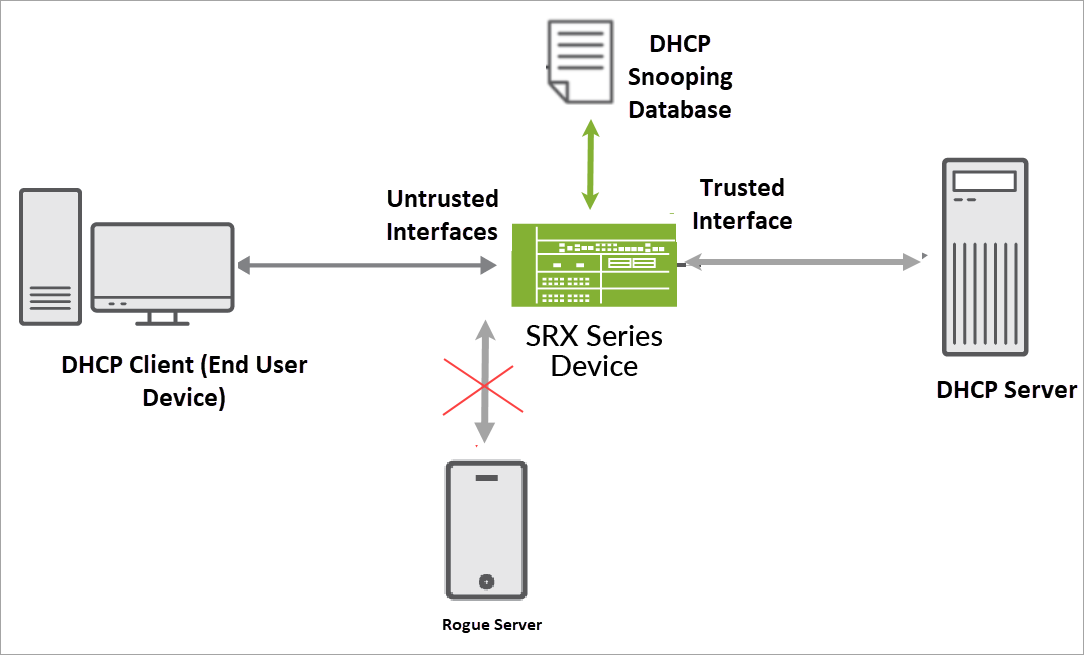

A ilustração a seguir mostra o processo de espionagem do DHCP.

Na topologia, um dispositivo de usuário final se conecta a um dispositivo Junos OS (roteador, switch ou firewall). O dispositivo Junos OS se conecta ao cliente DHCP e ao servidor DHCP. O dispositivo Junos OS configurado como um agente de retransmissão DHCP opera como a interface entre clientes DHCP e o servidor DHCP. Este dispositivo Junos OS inspeciona pacotes DHCP. O servidor DHCP atribui endereços IP aos clientes.

O recurso de espionagem DHCP em um dispositivo Junos OS executa as seguintes ações:

- Valida as mensagens DHCP recebidas de fontes não confiáveis e filtra mensagens inválidas.

- Extrai o endereço IP alugado para cada cliente e cria um banco de dados. O banco de dados de espionagem DHCP (ou tabela de vinculação) inclui informações sobre o endereço IP, endereço MAC e VLAN de cada cliente DHCP.

- Usa a tabela de vinculação de espionagem DHCP para validar solicitações subseqüentes de hosts não confiáveis. Ao verificar se as solicitações de DHCP vêm de fontes confiáveis, o dispositivo da Juniper pode garantir que apenas as solicitações de DHCP válidas sejam processadas.

Dessa forma, a espionagem do DHCP atua como guardiã da segurança da rede, mantendo o controle de endereços IP válidos que um servidor DHCP confiável (um servidor conectado a uma porta de rede confiável) atribui a dispositivos de rede downstream.

Agente de retransmissão DHCPv6 Snooping

O agente de retransmissão DHCPv6 melhora o agente de retransmissão DHCP fornecendo suporte em uma rede IPv6. O agente de transmissão DHCPv6 passa mensagens entre o cliente DHCPv6 e o servidor DHCPv6, semelhante à forma como o agente de transmissão DHCP oferece suporte a uma rede IPv4. Em uma topologia multitransmissão que tem vários agentes de transmissão DHCPv6 entre o cliente e o servidor, a espionagem permite que os agentes de retransmissão intervenientes processem corretamente o tráfego unicast do cliente e o encaminhem para o servidor. Bisbilhotar essa topologia envolve essas ações:

- O agente de retransmissão DHCPv6 bisbilhota pacotes DHCPv6 unicast de entrada usando um filtro com porta UDP 547, que é a porta de servidor DHCPv6 UDP, em uma tabela por encaminhamento.

- O agente de transmissão DHCPv6 então processa os pacotes interceptados pelo filtro e encaminha os pacotes para o servidor DHCPv6.

Benefícios do DHCP Snooping

- A espionagem DHCP pode fornecer uma camada de segurança adicional filtrando endereços IP. O processo de filtragem avalia o tráfego de rede para permitir a comunicação de endereços IP verificados e válidos.

- A espionagem dhcp pode evitar atividades dhcp desonestos na rede filtrando pacotes DHCP que estão chegando nas portas erradas, ou com conteúdo incorreto.

Exemplo: Configuração do suporte de espionagem DHCP para agente de retransmissão DHCP

Este exemplo mostra como configurar o suporte de espionagem DHCP para agente de retransmissão DHCP.

Requisitos

Configure o agente de retransmissão DHCP. Veja a visão geral estendida do agente de retransmissão DHCP.

Visão geral

Neste exemplo, você configura o suporte de espionagem DHCP para agente de retransmissão DHCP completando as seguintes operações:

Substitua a configuração padrão de espionagem DHCP e habilite o suporte de espionagem DHCP para as interfaces em grupo frankfurt.

Configure o agente de retransmissão DHCP para encaminhar pacotes bisbilhotados apenas para interfaces configuradas.

Configuração

Procedimento

Procedimento passo a passo

Para configurar o suporte de retransmissão DHCP para espionagem DHCP:

Especifique se deseja configurar o agente de retransmissão DHCP.

[edit] user@host# edit forwarding-options dhcp-relay

Especifique o grupo de interfaces nomeado em que a espionagem DHCP é suportada.

[edit forwarding-options dhcp-relay] user@host# edit group frankfurt

Especifique as interfaces que você deseja incluir no grupo. O agente de retransmissão DHCP considera essas interfaces configuradas ao determinar se devem encaminhar ou soltar o tráfego.

[edit forwarding-options dhcp-relay group frankfurt] user@host# set interface fe-1/0/1.3 upto fe-1/0/1.9

Especifique se deseja substituir a configuração padrão do grupo.

[edit forwarding-options dhcp-relay group frankfurt] user@host# edit overrides

Habilite o suporte de espionagem do DHCP para o grupo.

[edit forwarding-options dhcp-relay group frankfurt overrides] user@host# set allow-snooped-clients

Volte ao nível de

[edit forwarding-options dhcp-relay]hierarquia para configurar a ação de encaminhamento e especifique que o agente de retransmissão DHCP encaminhe pacotes bisbilhotados apenas em interfaces configuradas:[edit forwarding-options dhcp-relay group frankfurt overrides] user@host# up 2

Habilite o encaminhamento de pacotes bisbilhotados dhcp para agente de retransmissão DHCP.

[edit forwarding-options dhcp-relay] user@host# edit forward-snooped-clients

Especifique que os pacotes bisbilhotados são encaminhados apenas em interfaces configuradas (as interfaces em grupo

frankfurt).[edit forwarding-options dhcp-relay forward-snooped-clients] user@host# set configured-interfaces

Resultados

A partir do modo de configuração, confirme sua configuração entrando no show forwarding-options comando. Se a saída não exibir a configuração pretendida, repita as instruções neste exemplo para corrigi-la. A saída a seguir também mostra uma variedade de interfaces configuradas no grupo de Frankfurt.

[edit]

user@host# show forwarding-options

dhcp-relay {

forward-snooped-clients configured-interfaces;

group frankfurt {

overrides {

allow-snooped-clients;

}

interface fe-1/0/1.3 {

upto fe-1/0/1.9;

}

}

}

Se você terminar de configurar o dispositivo, entre no commit modo de configuração.

Habilite o DHCP Snooping

Em um dispositivo Junos OS, o recurso de espionagem DHCP é habilitado automaticamente quando você configura segurança DHCP, transmissão DHCP, configurações de servidor DHCP para uma VLAN específica ou instância de roteamento.

Observe que em um dispositivo Junos OS, você não pode configurar a espionagem DHCP como um recurso independente.

O Junos OS permite a espionagem de DHCP em um switch, roteador ou firewall quando você configura qualquer um ou todos os seguintes recursos:

- Opções de servidor local de DHCP ou DHCP nos seguintes níveis de hierarquia:

- A

dhcp-relaydeclaração no[edit forwarding-options]nível ou[edit routing-instances routing-instance-name forwarding-options]hierarquia. - A

dhcp-local-serverdeclaração no[edit system services]nível ou[edit routing-instances routing-instance-name system services]hierarquia.Nota:Ao configurar o retransmissão DHCP, use a

forward-onlydeclaração a menos que precise de gerenciamento de assinantes ou classe de serviço (CoS). Aforward-onlyconfiguração encaminha pacotes de clientes DHCP especificados, sem criar uma sessão de assinantes.

- A

-

A segurança DHCP em uma VLAN específica ativa a espionagem DHCP para aquela VLAN:

A declaração de segurança dhcp no

[edit vlans vlan-name forwarding-options]nível hierárquico para switches. - A

dhcp-securitydeclaração no nível de[edit bridge-domains bridge-domain-name forwarding-options dhcp-security]hierarquia para roteadores. -

Você pode configurar o servidor local DHCP para encaminhar ou soltar pacotes bisbilhotados para todas as interfaces, apenas interfaces configuradas ou apenas interfaces não configuradas. Consulte a configuração do suporte de encaminhamento de pacotes snooped DHCP para o servidor local DHCP para obter mais detalhes.

Encaminhe pacotes de snooped DHCP para agente de retransmissão DHCP

Você pode refinar ainda mais o controle sobre o comportamento de espionagem DHCP usando a forward-snooped-clients declaração.

Você pode usar a forward-snooped-clients declaração para decidir se o tráfego monitorado deve ser encaminhado ou descartado com base na configuração da interface.

- Para avaliar o tráfego bisbilhotado e depois decidir se deve encaminhar ou soltar o tráfego, configure a

forward-snooped-clientsdeclaração no[edit forwarding-options dhcp-relaynível ] hierarquia.Você pode definir a opção

forward-snooped-clientspara os seguintes cenários:- Todas as interfaces: aplica a ação a todas as interfaces.

- Interfaces configuradas: aplica a ação apenas às interfaces configuradas como parte de um grupo de interface.

- Interfaces não configuradas: aplica a ação apenas às interfaces que não fazem parte de um grupo de interface.

- Encaminhar ou soltar os pacotes bisbilhotados, configurar

allow-snooped-clientsouno-allow-snooped-clients, respectivamente, com a opçãoforward-snooped-clients.- Quando você configura

allow-snooped-clients, os pacotes bisbilhotados são encaminhados se um assinante válido estiver associado a eles. - Quando você configura

no-allow-snooped-clients, os pacotes bisbilhotados são descartados mesmo se um assinante válido estiver associado a eles.

- Quando você configura

Para saber mais sobre a ação que o dispositivo toma em pacotes bisbilhotados de DHCP com base na combinação de allow-snooped-clients ou no-allow-snooped-clients com forward-snooped-clients, veja Tabela 1 e Tabela 2.

A Tabela 1 mostra a ação que o dispositivo assume nos pacotes bisbilhotados pelo agente de retransmissão DHCP quando você configura allow-snooped-clients com forward-snooped-clients a opção.

| A configuração se aplica a |

Ação em interfaces configuradas |

Ação em interfaces não configuradas |

|---|---|---|

| Todas as interfaces |

Encaminhado |

Encaminhado |

| Interfaces configuradas |

Encaminhado |

Deixou cair |

| Interfaces não configuradas |

Pacotes DHCP bisbilhotados criam entradas de assinantes no banco de dados de espionagem DHCP. |

Encaminhado |

| Sem configuração |

Pacotes DHCP bisbilhotados criam entradas de assinantes no banco de dados de espionagem DHCP. |

Deixou cair |

A Tabela 2 mostra a ação que o dispositivo assume nos pacotes bisbilhotados pelo agente de retransmissão DHCP quando você configura no-allow-snooped-clients com forward-snooped-clients.

| A configuração se aplica a |

Ação em interfaces configuradas |

Ação em interfaces não configuradas |

|---|---|---|

| Todas as interfaces |

Deixou cair | Encaminhado |

| Interfaces configuradas |

Deixou cair | Deixou cair |

| Interfaces não configuradas |

Deixou cair | Encaminhado |

| Sem configuração |

Deixou cair | Deixou cair |

Durante a espionagem do agente de transmissão DHCP, o dispositivo conta com sua configuração global para decidir se deve encaminhar ou descartar pacotes BOOTREPLY. Além disso, durante uma renovação de locação, um pacote BOOTPREQUEST pode ser unicast diretamente para o servidor DHCP, e este pacote também está sujeito a espionagem.

A Tabela 3 mostra a ação que o dispositivo toma nos pacotes bisbilhotados BOOTREPLY .

| Ação de estado | de configuração |

|---|---|

forward-snooped-clients não configurado |

Pacotes snooped BOOTREPLY descartados se o cliente não for encontrado |

forward-snooped-clients configurado |

Pacotes bisbilhotados BOOTREPLY encaminhados se o cliente não for encontrado |

Tanto na configuração padrão quanto nas configurações que usam a forward-snooped-clients declaração, o dispositivo encaminha todo o tráfego DHCP no plano de controle de hardware para o plano de roteamento da instância de roteamento para interceptação de pacotes DHCP.

Você pode usar a opção de não bisbilhotar para desativar o filtro de espionagem para tráfego DHCP.

Quando você configura a opção, o no-snoop tráfego DHCP vai para o plano de controle de hardware, mas ignora o plano de roteamento, evitando a interceptação lá.

Configuração de snooping DHCP

Configuração de amostra do encaminhamento de pacotes bisbilhotados do DHCP

Recomendamos que você leia o Guia do usuário do DHCP e use um laboratório com traceoptions DHCP habilitados para verificar e entender a configuração.