Crear una VPN de sitio a sitio

Antes de empezar

-

Lea el tema Descripción general de VPN IPsec .

-

Revise la página principal de VPN IPsec para comprender su conjunto de datos actual. Consulte Campos de la página principal de VPN IPsec para obtener descripciones de campos.

-

Cree direcciones y conjuntos de direcciones. Consulte Creación de direcciones y grupos de direcciones.

-

Cree perfiles VPN. Consulte Creación de perfiles VPN.

-

Defina los dispositivos de extranet. Consulte Creación de dispositivos de extranet.

-

Para importar una VPN de sitio a sitio con una interfaz st0 de punto a punto compartida para VPN basada en rutas, desactive la opción Agregar e importar túneles no numerados como concentrador y radio disponible en la Plataforma de administración de red de Junos Space GUI, . Seleccione Modificar configuración de la aplicación en el menú Acciones o en el menú contextual y haga clic en VPNImport.

Una VPN de sitio a sitio conecta dos sitios en una organización y permite comunicaciones seguras entre los sitios.

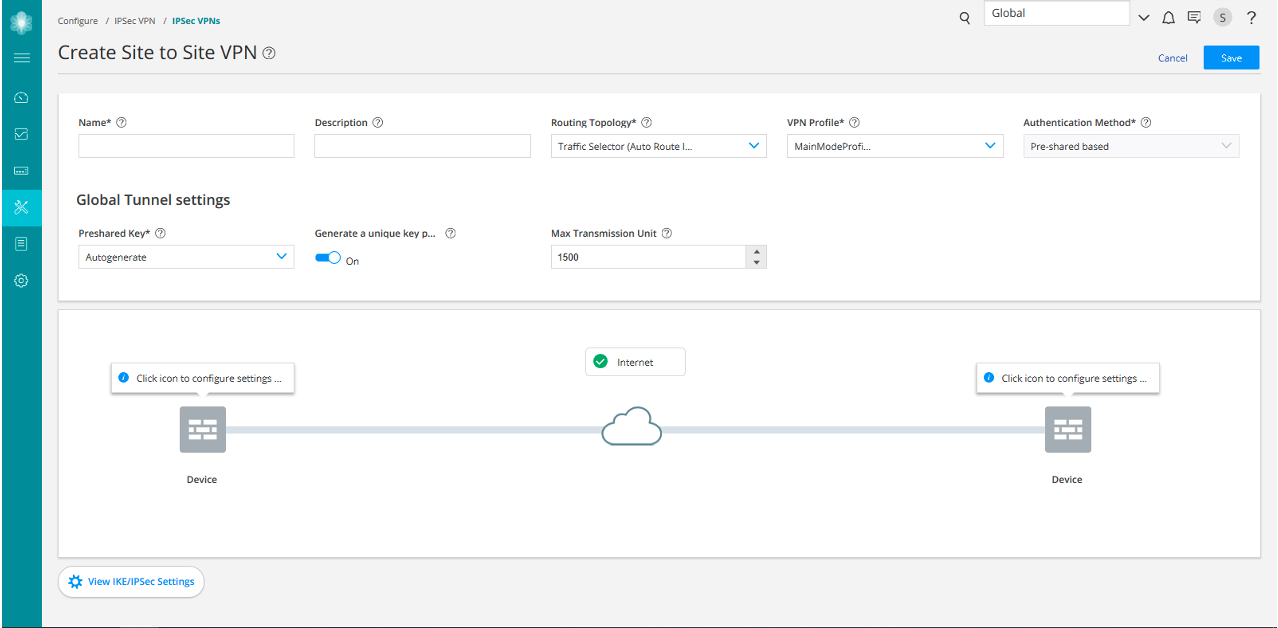

Para configurar una VPN de sitio a sitio:

de sitio a sitio

de sitio a sitio

| Configuración |

Directrices |

|---|---|

| Nombre |

Ingrese una cadena única de caracteres alfanuméricos, dos puntos, puntos, guiones y guiones bajos; no se permiten espacios; La longitud máxima es de 62 caracteres. |

| Descripción |

Ingrese una descripción para la VPN; La longitud máxima es de 255 caracteres. |

| Topología de enrutamiento |

Seleccione una de las siguientes opciones:

Nota:

La topología de enrutamiento solo se aplica a VPN basadas en rutas. |

| Perfil de VPN |

Seleccione un perfil de VPN en la lista desplegable según el escenario de implementación. El perfil predeterminado solo se aplica a una VPN IPsec determinada. Para ver y editar los detalles, haga clic en Ver configuración de IKE/IPsec en la página Crear VPN. El perfil compartido lo pueden usar una o varias VPN IPsec. Solo puede ver los detalles de los perfiles compartidos si hace clic en Ver configuración de IKE/IPsec. Si selecciona el valor Perfil de VPN como Predeterminado, al guardar la VPN IPsec, puede optar por guardar el nuevo perfil como específico de VPN o compartido. Si lo guardas como compartido, el perfil aparecerá en la página Perfiles de VPN. |

| Método de autenticación |

Seleccione un método de autenticación de la lista que el dispositivo utiliza para autenticar el origen de los mensajes de intercambio de claves por red (IKE).

|

| Configuración global del túnel | |

| Clave precompartida |

Establezca una conexión VPN mediante claves precompartidas, que es esencialmente una contraseña que es la misma para ambas partes. Las claves precompartidas suelen desplegarse para VPN IPsec de sitio a sitio, ya sea dentro de una sola organización o entre diferentes organizaciones. Seleccione el tipo de clave precompartida que desea utilizar:

Nota:

Esto solo se aplica si el método de autenticación se basa previamente en el uso compartido. |

| IP de red |

Ingrese la dirección IP de la interfaz de túnel numerado. Esta es la dirección de subred desde donde se asigna automáticamente la dirección IP para las interfaces de túnel. |

| Unidad máxima de transmisión |

Seleccione la unidad máxima de transmisión (UMT) en bytes. Esto define el tamaño máximo de un paquete IP, incluida la sobrecarga de IPsec. Puede especificar el valor de UMT para el punto de conexión del túnel. El intervalo válido es de 68 a 9192 bytes. El valor predeterminado es 1500 bytes. |

| Configuración |

Directrices |

|---|---|

| Extremo |

Seleccione Dispositivos o Dispositivos de extranet como puntos de conexión.

Nota:

Para añadir dispositivos de extranet en línea, haz clic en "Añadir dispositivos de extranet". |

| Disponible |

Vea todos los dispositivos de los dominios actuales y secundarios, con la vista principal habilitada. No se muestran los dispositivos del dominio secundario con la vista principal deshabilitada. Puede seleccionar un dispositivo y agregarlo como un punto de conexión. Se aplican los siguientes criterios de filtro para la selección de dispositivos:

|

| Configuración |

Directrices |

|---|---|

| Interfaz externa |

Seleccione la interfaz de salida para las asociaciones de seguridad (SA) de IKE. |

| Zona de túnel |

Seleccione la zona del túnel. Son áreas lógicas del espacio de direcciones que pueden admitir conjuntos de direcciones IP dinámicas (DIP) para aplicaciones TDR para el tráfico IPsec pre y postencapsulado. Las zonas de túnel también ofrecen una gran flexibilidad para combinar interfaces de túnel con túneles VPN.

Nota:

Esto se aplica solo a VPN de sitio a sitio basada en rutas. |

| Instancia de enrutamiento |

Seleccione la instancia de enrutamiento requerida.

Nota:

Esto se aplica solo a VPN de sitio a sitio basada en rutas. |

| Iniciador/destinatario |

Seleccione una opción:

Nota:

Esto es aplicable cuando el perfil VPN es Perfil de modo agresivo. |

| Certificado |

Seleccione un certificado para autenticar al iniciador y al destinatario de la red privada virtual (VPN). Esto es aplicable en uno de los siguientes escenarios:

|

| AC/grupo de confianza |

Seleccione el perfil de autoridad de certificación (AC) de la lista para asociarlo con el certificado local. Esto es aplicable en uno de los siguientes escenarios:

|

| Exportar |

|

| Área OSPF |

Seleccione un ID de área de OSPF dentro del intervalo de 0 a 4.294.967.295, donde se deben configurar las interfaces de túnel de esta VPN.

Nota:

Esto se aplica cuando la topología de enrutamiento es enrutamiento dinámico de OSPF en VPN de sitio a sitio basada en rutas. |

| Tiempo máximo de retransmisión |

Seleccione el temporizador de retransmisión para limitar el número de veces que el circuito de demanda RIP reenvía mensajes de actualización a un par que no responde. Si se alcanza el umbral de retransmisión configurado, las rutas del enrutador de salto siguiente se marcan como inalcanzables y se inicia el temporizador de retención. Debe configurar un par de circuitos de demanda RIP para que este temporizador surta efecto. El intervalo de retransmisión es de 5 a 180 segundos y el valor predeterminado es de 50 segundos.

Nota:

Esto solo se aplica cuando la topología de enrutamiento es enrutamiento dinámico RIP en VPN de sitio a sitio basada en rutas. |

| Número de AS |

Seleccione un número único para asignarlo al sistema autónomo (AS). El número de AS identifica un sistema autónomo y permite que el sistema intercambie información de enrutamiento exterior con otros sistemas autónomos vecinos. El intervalo válido es de 0 a 4294967294.

Nota:

Esto solo se aplica cuando la topología de enrutamiento es e-BGP Enrutamiento dinámico en VPN de sitio a sitio basada en rutas. |

| Redes protegidas |

Configure las direcciones o el tipo de interfaz para el dispositivo seleccionado a fin de proteger un área de la red de la otra. Cuando se selecciona un protocolo de enrutamiento dinámico, se muestra la opción de interfaz. También puede crear direcciones haciendo clic en Agregar nueva dirección.

Nota:

Esto se aplica solo a VPN de sitio a sitio basada en rutas. |

| Configuración |

Directrices |

|---|---|

| Configuración de IKE | |

| Versión de IKE |

Seleccione la versión de IKE requerida, ya sea V1 o V2, que se usa para negociar asociaciones dinámicas de seguridad (SA) para IPsec. De forma predeterminada, se utiliza IKE V2. |

| Modo |

Seleccione un modo de política de IKE.

Nota:

El modo se aplica cuando la versión de IKE es V1. |

| detección de pares inactivos |

Habilite esta opción para permitir que las dos puertas de enlace determinen si la puerta de enlace par está activa y responde a los mensajes de detección de pares inactivos (DPD) que se negocian durante el establecimiento de IPsec. |

| Modo DPD |

Seleccione un modo DPD.

|

| Intervalo DPD |

Seleccione un intervalo en segundos para enviar mensajes de detección de pares inactivos. El intervalo predeterminado es de 10 segundos, con un rango permitido de 2 a 60 segundos. |

| Umbral de DPD |

Seleccione el valor de umbral DPD de error. Esto especifica el número máximo de veces que se deben enviar los mensajes DPD cuando no hay respuesta del par. El número predeterminado de transmisiones es 5 veces, con un rango permitido de 1 a 5. |

| Propuesta personalizada | |

| Nombre |

Escriba un nombre para la VPN. |

| Grupo Deffie Hellman |

Seleccione un grupo. Los grupos Diffie-Hellman (DH) determinan la intensidad de la clave utilizada en el proceso de intercambio de claves. |

| Algoritmo de autenticación |

Seleccione un algoritmo. El dispositivo utiliza este algoritmo para comprobar la autenticidad e integridad de un paquete. |

| Algoritmo de cifrado |

Seleccione el mecanismo de cifrado adecuado. |

| Segundos de vida útil |

Seleccione una duración de una asociación de seguridad (SA) de IKE. El intervalo válido es de 180 a 86.400 segundos. |

| Configuración avanzada | |

| General IKE ID |

Active esta opción para aceptar el ID de IKE del par. Esta opción está deshabilitada de forma predeterminada. Si el ID de IKE general está habilitado, la opción ID de IKE se deshabilita automáticamente. |

| Autenticación IKEv2 Re |

Seleccione una frecuencia de reautenticación. La reautenticación se puede deshabilitar estableciendo la frecuencia de reautenticación en 0. El rango es de 0 a 100. |

| Soporte de fragmentación de IKEv2 Re |

La fragmentación IKEv2 divide un mensaje IKEv2 grande en un conjunto de mensajes más pequeños para que no haya fragmentación en el nivel IP. |

| IKE ID |

Seleccione una opción:

El ID de IKE solo se aplica cuando el ID de IKE general está deshabilitado. |

| TDR-T |

Habilite la traducción de direcciones de red-recorrido (TDR-T) si el punto de conexión dinámico está detrás de un dispositivo TDR. |

| Mantente vivo |

Seleccione un valor. Las señales de mantenimiento de TDR son necesarias para mantener la traducción de TDR durante la conexión entre los pares VPN. El rango es de 1 a 300 segundos. |

| Configuración de IPSec | |

| Confidencialidad directa perfecta |

Seleccione Perfect Forward Secrecy (PFS) como el método que utiliza el dispositivo para generar la clave de cifrado. El PFS genera cada nueva clave de cifrado independientemente de la clave anterior. Los grupos con números más altos proporcionan más seguridad, pero requieren más tiempo de procesamiento. |

| Establecer túnel |

Seleccione una opción para especificar cuándo se activa ICR.

|

| Propuesta personalizada | |

| Nombre |

Escriba un nombre para la VPN. |

| Algoritmo de autenticación |

Seleccione un algoritmo. El dispositivo utiliza estos algoritmos para comprobar la autenticidad e integridad de un paquete. |

| Protocolo |

Seleccione el protocolo necesario para establecer la VPN.

|

| Algoritmo de cifrado |

Seleccione el método de cifrado necesario. Esto es aplicable si el Protocolo es ESP. |

| Segundos de vida útil |

Seleccione una duración de una asociación de seguridad (SA) de IKE. El intervalo válido es de 180 a 86.400 segundos. |

| Kilobytes de por vida |

Seleccione la duración (en kilobytes) de una asociación de seguridad (SA) IPsec. El rango es de 64 a 4294967294 kilobytes. |

| Configuración avanzada | |

| Supervisión de VPN |

Active esta opción para enviar el Protocolo de mensajes de control de Internet (ICMP) para determinar si la VPN está activa. |

| Anti repetición |

De forma predeterminada, la detección antireproducción está habilitada. IPsec protege contra un ataque VPN mediante el uso de una secuencia de números integrados en el paquete IPsec: el sistema no acepta un paquete para el que ya haya visto el mismo número de secuencia. Comprueba los números de secuencia y aplica la comprobación, en lugar de simplemente ignorar los números de secuencia. Desactívelo si hay un error con el mecanismo IPsec que da como resultado paquetes fuera de orden, lo que impide una funcionalidad adecuada. |

| Intervalo de instalación |

Seleccione la cantidad máxima de segundos para permitir la instalación de una asociación de seguridad de salida (SA) con claves regeneradas en el dispositivo. |

| Tiempo de inactividad |

Seleccione el intervalo de tiempo de inactividad adecuado. Por lo general, se agota el tiempo de espera de las sesiones y sus traducciones correspondientes después de un cierto período si no se recibe tráfico. |

| DF Bit |

Seleccione una opción para procesar el bit No fragmentar (DF) en los mensajes IP.

|

| Copiar DSCP externo |

Habilite la copia del campo Punto de código de servicios diferenciados (DSCP) del paquete cifrado del encabezado IP externo al mensaje de texto sin formato del encabezado IP interno en la ruta de descifrado. La ventaja de habilitar esta característica es que, después del descifrado de IPsec, los paquetes de texto sin formato pueden seguir las reglas internas de clase de servicio (CoS). |