Descripción general de la configuración de SSR y WAN Assurance

Una vez que haya completado las tareas de requisitos previos y diseñado la WAN, use esta información como guía para el proceso de configuración.

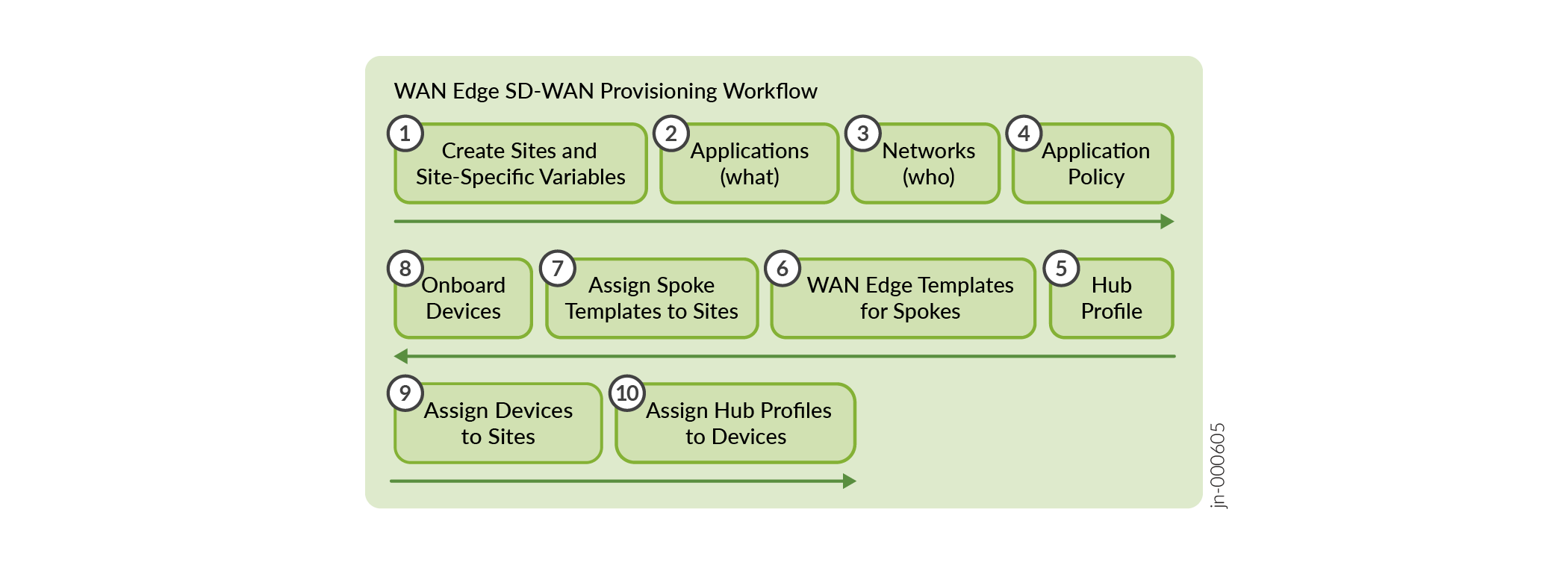

Flujo de trabajo de configuración

El proceso de configuración consiste en un conjunto de tareas interrelacionadas.

de configuración de WAN

de configuración de WAN

| Descripción de la tarea | Más información | |

|---|---|---|

| Cree variables para usarlas en sus configuraciones. | Si aún no lo ha hecho, agregue sus sitios a su organización. Luego, para agilizar el proceso de configuración, defina las variables del sitio para cada sitio. Estas variables se usan más adelante en las plantillas para dispositivos perimetrales WAN y en el perfil de concentrador. | Definir variables de sitio |

| Configure sus aplicaciones. | Configurar aplicaciones | |

| Configure sus redes. | Configurar redes | |

| Crear políticas de aplicación. | Las políticas de aplicación determinan qué redes o usuarios pueden acceder a qué aplicaciones y según qué política de dirección de tráfico. | Configurar directivas de aplicación |

| Crear perfiles de concentrador. | Cree perfiles de concentrador para dispositivos independientes o en clúster a fin de automatizar la creación de rutas de superposición. | Configurar perfiles de concentrador |

| Cree plantillas de borde WAN. | Cree plantillas de borde WAN para optimizar y estandarizar la configuración de dispositivos en sus sitios. | Configurar plantillas de borde de WAN |

| Configure cualquier dispositivo independiente. | Si administra un dispositivo sin perfil de concentrador o plantilla de borde de WAN, vaya a WAN Edge > WAN Edge, seleccione el dispositivo e ingrese la configuración. | Capítulo de referencia de configuración de esta guía |

| Asigne dispositivos, plantillas y perfiles de concentrador a los sitios. | Incorpore sus dispositivos asignándolos a un sitio. Complete la incorporación adjuntando perfiles de hub y plantillas radiales a los respectivos sitios de hub y sitios radiales. Este paso final reúne la topología. | Asignar plantillas a sitios |

Tareas de configuración opcionales

Puede realizar las siguientes tareas en sus dispositivos para proporcionar medidas de seguridad adicionales:

-

Configurar conectores de borde seguro: Secure Edge realiza inspecciones de tráfico para los dispositivos de borde WAN administrados por el portal de nube de Juniper Mist. Para comenzar, consulte Descripción general de Juniper Mist Secure Edge Connector.

- Configurar la detección de amenazas basada en IDP: supervise los eventos que ocurren en su red y detenga los ataques y prevenga futuros de manera proactiva. Consulte Detección de amenazas basada en IDP.

Actualice el software de su dispositivo para aprovechar las nuevas mejoras.

- Actualizar software: actualice el software de su dispositivo a través del portal de Juniper Mist siguiendo unos sencillos pasos. Consulte Actualización del dispositivo de borde WAN.