VPN basadas en rutas y políticas con TDR-T

Lea este tema para entender las VPN de IPsec con TDR-T.

La traducción de direcciones de red-recorrido (TDR-T) es un método utilizado para administrar los problemas relacionados con la traducción de direcciones IP que se producen cuando los datos protegidos por IPsec pasan a través de un dispositivo configurado con TDR para la traducción de direcciones.

Use el Explorador de características para confirmar la compatibilidad de plataforma y versión para características específicas.

Revise la sección Comportamiento de VPN de TDR-T con IPsec específico de la plataforma para ver notas relacionadas con su plataforma.

Descripción de TDR-T

La traducción de direcciones de red-recorrido (TDR-T) es un método para solucionar los problemas de traducción de direcciones IP que se producen cuando los datos protegidos por IPsec pasan a través de un dispositivo TDR para la traducción de direcciones. Cualquier cambio en el direccionamiento IP, que es la función de TDR, hace que IKE descarte paquetes. Después de detectar uno o más dispositivos TDR a lo largo de la ruta de datos durante los intercambios de fase 1, TDR-T agrega una capa de encapsulación del protocolo de datagramas de usuario (UDP) a los paquetes IPsec para que no se descarten después de la traducción de direcciones. TDR-T encapsula tanto el tráfico IKE como el ESP dentro de UDP con el puerto 4500 utilizado como puerto de origen y destino. Dado que los dispositivos TDR caducan las traducciones UDP obsoletas, se requieren mensajes de keepalive entre los pares.

TDR-T está habilitado de forma predeterminada, por lo tanto, debe usar la no-nat-traversal instrucción en el nivel de [edit security ike gateway gateway-name jerarquía para deshabilitar TDR-T.

Hay dos grandes categorías de TDR:

TDR estático, donde existe una relación uno a uno entre las direcciones privadas y públicas. La TDR estática funciona tanto en direcciones de entrada como de salida.

TDR dinámica, donde existe una relación de varios a uno o de muchos a muchos entre las direcciones privadas y públicas. El TDR dinámico solo funciona en la dirección de salida.

La ubicación de un dispositivo TDR puede ser tal que:

Solo el iniciador IKEv1 o IKEv2 está detrás de un dispositivo TDR. Múltiples iniciadores pueden estar detrás de dispositivos TDR separados. Los iniciadores también pueden conectarse al respondedor a través de múltiples dispositivos TDR.

Solo el respondedor IKEv1 o IKEv2 está detrás de un dispositivo TDR.

Tanto el iniciador IKEv1 o IKEv2 como el respondedor están detrás de un dispositivo TDR.

VPN de punto de conexión dinámico abarca la situación en la que la dirección externa de IKE del iniciador no es fija y, por lo tanto, el respondedor no la conoce. Esto puede ocurrir cuando la dirección del iniciador es asignada dinámicamente por un ISP o cuando la conexión del iniciador cruza un dispositivo TDR dinámico que asigna direcciones desde un conjunto de direcciones dinámicas.

Se proporcionan ejemplos de configuración para TDR-T para la topología en la que solo el respondedor está detrás de un dispositivo TDR y la topología en la que tanto el iniciador como el respondedor están detrás de un dispositivo TDR. La configuración de puerta de enlace IKE de sitio a sitio para TDR-T es compatible tanto con el iniciador como con el respondedor. Un ID de IKE remoto se utiliza para validar el ID de IKE local de un par durante la fase 1 de la negociación del túnel de IKE. Tanto el iniciador como el respondedor requieren una local-identity configuración y una remote-identity .

Ver también

Ejemplo: Configurar una VPN basada en rutas con el respondedor detrás de un dispositivo TDR

En este ejemplo, se muestra cómo configurar una VPN basada en rutas con un respondedor detrás de un dispositivo TDR entre una sucursal y la oficina corporativa.

Requisitos

Antes de comenzar, lea Descripción general de IPsec.

Descripción general

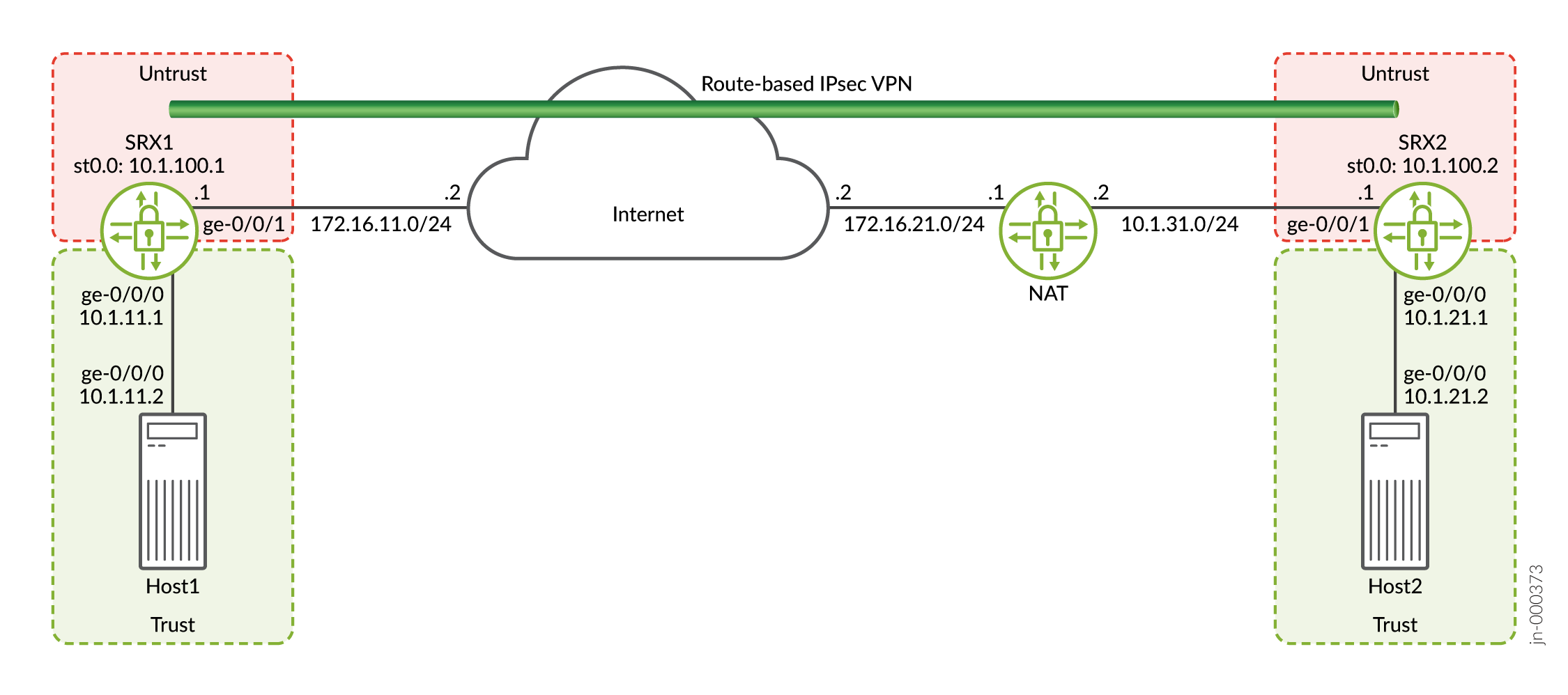

En este ejemplo, se configura una VPN basada en rutas. El host1 usará la VPN para conectarse a su sede corporativa en SRX2.

En la figura 1 , se muestra un ejemplo de una topología para VPN basada en rutas con solo el respondedor detrás de un dispositivo TDR.

TDR

TDR

En este ejemplo, se configuran interfaces, IPsec y políticas de seguridad tanto para un iniciador en SRX1 como para un respondedor en SRX2. Luego, configure los parámetros de fase 1 e fase 2 de IKE e IPsec.

SRX1 envía paquetes con la dirección de destino 172.16.21.1 para establecer la VPN. El dispositivo TDR traduce la dirección de destino a 10.1.31.1.

Consulte de la tabla 1 a la tabla 3 para ver parámetros de configuración específicos utilizados por el iniciador en los ejemplos.

| Reportaje |

Nombre |

Parámetros de configuración |

|---|---|---|

| Interfaces |

GE-0/0/1 |

172.16.11.1/24 |

| GE-0/0/0 |

10.1.11.1/24 |

|

| st0.0 (interfaz de túnel) |

10.1.100.1/24 |

|

| Rutas estáticas |

10.1.21.0/24 |

El siguiente salto es st0.0. |

| 172.16.21.1/32 |

El siguiente salto es 172.16.11.2. |

|

| Zonas de seguridad |

no confiar |

|

| confianza |

|

|

| Políticas de seguridad |

to-SRX2 |

Permita el tráfico desde 10.1.11.0/24 en la zona de confianza hasta 10.1.21.0/24 en la zona de no confianza. |

| desde-SRX2 |

Permita el tráfico desde 10.1.21.0/24 en la zona de no confianza hasta 10.1.11.0/24 en la zona de confianza. |

| Reportaje |

Nombre |

Parámetros de configuración |

|---|---|---|

| Propuesta |

ike_prop |

|

| Política |

ike_pol |

|

| Puerta de enlace |

GW1 |

|

| Reportaje |

Nombre |

Parámetros de configuración |

|---|---|---|

| Propuesta |

ipsec_prop |

|

| Política |

ipsec_pol |

|

| VPN |

vpn1 |

|

Consulte de la Tabla 4 a la Tabla 6 para ver los parámetros de configuración específicos utilizados por la persona que responde en los ejemplos.

| Reportaje |

Nombre |

Parámetros de configuración |

|---|---|---|

| Interfaces |

GE-0/0/1 |

10.1.31.1/24 |

| GE-0/0/0 |

10.1.21.1/24 |

|

| st0.0 (interfaz de túnel) |

10.1.100.2/24 |

|

| Rutas estáticas |

172.16.11.1/32 |

El siguiente salto es 10.1.31.2. |

| 10.1.11.0/24 |

El siguiente salto es st0.0. |

|

| Zonas de seguridad |

no confiar |

|

| confianza |

|

|

| Políticas de seguridad |

a-SRX1 |

Permita el tráfico desde el 10.1.21.0/24 en la zona de confianza hasta el 10.1.11.0/24 en la zona de no confianza. |

| desde-SRX1 |

Permita el tráfico desde 10.1.11.0/24 en la zona de no confianza hasta 10.1.21.0/24 en la zona de confianza. |

| Reportaje |

Nombre |

Parámetros de configuración |

|---|---|---|

| Propuesta |

ike_prop |

|

| Política |

ike_pol |

|

| Puerta de enlace |

GW1 |

|

| Reportaje |

Nombre |

Parámetros de configuración |

|---|---|---|

| Propuesta |

ipsec_prop |

|

| Política |

ipsec_pol |

|

| VPN |

vpn1 |

|

Configuración

- Configuración de la interfaz, las opciones de enrutamiento y los parámetros de seguridad para SRX1

- Configuración de ICR para SRX1

- Configurar IPsec para SRX1

- Configuración de interfaces, opciones de enrutamiento y parámetros de seguridad para SRX2

- Configuración de ICR para SRX2

- Configurar IPsec para SRX2

- Configuración para el dispositivo TDR

Configuración de la interfaz, las opciones de enrutamiento y los parámetros de seguridad para SRX1

Configuración rápida de CLI

Para configurar rápidamente este ejemplo, copie los siguientes comandos, péguelos en un archivo de texto, elimine los saltos de línea, cambie los detalles necesarios para que coincidan con su configuración de red, copie y pegue los comandos en la CLI en el nivel de jerarquía y, luego, ingrese commit desde el [edit] modo de configuración.

set security address-book book1 address Host1 10.1.11.0/24 set security address-book book1 attach zone trust set security address-book book2 address Host2 10.1.21.0/24 set security address-book book2 attach zone untrust set security policies from-zone trust to-zone untrust policy to-SRX2 match source-address Host1 set security policies from-zone trust to-zone untrust policy to-SRX2 match destination-address Host2 set security policies from-zone trust to-zone untrust policy to-SRX2 match application any set security policies from-zone trust to-zone untrust policy to-SRX2 then permit set security policies from-zone untrust to-zone trust policy from-SRX2 match source-address Host2 set security policies from-zone untrust to-zone trust policy from-SRX2 match destination-address Host1 set security policies from-zone untrust to-zone trust policy from-SRX2 match application any set security policies from-zone untrust to-zone trust policy from-SRX2 then permit set security zones security-zone untrust host-inbound-traffic system-services ike set security zones security-zone untrust host-inbound-traffic system-services ping set security zones security-zone untrust interfaces st0.0 set security zones security-zone untrust interfaces ge-0/0/1.0 set security zones security-zone trust host-inbound-traffic system-services all set security zones security-zone trust host-inbound-traffic protocols all set security zones security-zone trust interfaces ge-0/0/0.0 set interfaces ge-0/0/0 unit 0 family inet address 10.1.11.1/24 set interfaces ge-0/0/1 unit 0 family inet address 172.16.11.1/24 set interfaces st0 unit 0 family inet address 10.1.100.1/24 set routing-options static route 10.1.21.0/24 next-hop st0.0 set routing-options static route 172.16.21.1/32 next-hop 172.16.11.2

Procedimiento paso a paso

En el ejemplo siguiente, debe explorar por varios niveles en la jerarquía de configuración. Para obtener instrucciones sobre cómo hacerlo, consulte Uso del editor de CLI en el modo de configuración de la Guía del usuario de CLI.

Para configurar interfaces, rutas estáticas y parámetros de seguridad:

-

Configure las interfaces conectadas a Internet, Host1 y la interfaz utilizada para la VPN.

[edit] user@SRX1# set interfaces ge-0/0/0 unit 0 family inet address 10.1.11.1/24 user@SRX1# set interfaces ge-0/0/1 unit 0 family inet address 172.16.11.1/24 user@SRX1# set interfaces st0 unit 0 family inet address 10.1.100.1/24

-

Configure rutas estáticas para el tráfico que usará la VPN y para que SRX1 llegue al dispositivo TDR.

[edit] user@SRX1# set routing-options static route 10.1.21.0/24 next-hop st0.0 user@SRX1# set routing-options static route 172.16.21.1/32 next-hop 172.16.11.2

-

Configure la zona de seguridad de no confianza.

[edit] user@SRX1# set security zones security-zone untrust host-inbound-traffic system-services ike user@SRX1# set security zones security-zone untrust host-inbound-traffic system-services ping user@SRX1# set security zones security-zone untrust interfaces st0.0 user@SRX1# set security zones security-zone untrust interfaces ge-0/0/1.0

-

Configure la zona de seguridad de confianza.

[edit] user@SRX1# set security zones security-zone trust host-inbound-traffic system-services all user@SRX1# set security zones security-zone trust host-inbound-traffic protocols all user@SRX1# set security zones security-zone trust interfaces ge-0/0/0.0

-

Configure las libretas de direcciones para las redes utilizadas en las políticas de seguridad.

[edit] user@SRX1# set security address-book book1 address Host1 10.1.11.0/24 user@SRX1# set security address-book book1 attach zone trust user@SRX1# set security address-book book2 address Host2 10.1.21.0/24 user@SRX1# set security address-book book2 attach zone untrust

-

Cree políticas de seguridad para permitir el tráfico entre los hosts.

[edit] user@SRX1# set security policies from-zone trust to-zone untrust policy to-SRX2 match source-address Host1 user@SRX1# set security policies from-zone trust to-zone untrust policy to-SRX2 match destination-address Host2 user@SRX1# set security policies from-zone trust to-zone untrust policy to-SRX2 match application any user@SRX1# set security policies from-zone trust to-zone untrust policy to-SRX2 then permit user@SRX1# set security policies from-zone untrust to-zone trust policy from-SRX2 match source-address Host2 user@SRX1# set security policies from-zone untrust to-zone trust policy from-SRX2 match destination-address Host1 user@SRX1# set security policies from-zone untrust to-zone trust policy from-SRX2 match application any user@SRX1# set security policies from-zone untrust to-zone trust policy from-SRX2 then permit

Resultados

Desde el modo de configuración, ingrese los comandos , y show security para confirmar la show interfacesshow routing-optionsconfiguración. Si el resultado no muestra la configuración deseada, repita las instrucciones de este ejemplo para corregirla.

[edit]

user@SRX1# show interfaces

ge-0/0/0 {

unit 0 {

family inet {

address 10.1.11.1/24;

}

}

}

ge-0/0/1 {

unit 0 {

family inet {

address 172.16.11.1/24;

}

}

}

st0 {

unit 0 {

family inet {

address 10.1.100.1/24;

}

}

}

[edit]

user@SRX1# show routing-options

static {

route 10.1.21.0/24 next-hop st0.0;

route 172.16.21.1/32 next-hop 172.16.11.2;

}

[edit]

user@SRX1# show security

address-book {

book1 {

address Host1 10.1.11.0/24;

attach {

zone trust;

}

}

book2 {

address Host2 10.1.21.0/24;

attach {

zone untrust;

}

}

}

policies {

from-zone trust to-zone untrust {

policy to-SRX2 {

match {

source-address Host1;

destination-address Host2;

application any;

}

then {

permit;

}

}

}

from-zone untrust to-zone trust {

policy from-SRX2 {

match {

source-address Host2;

destination-address Host1;

application any;

}

then {

permit;

}

}

}

}

zones {

security-zone untrust {

host-inbound-traffic {

system-services {

ike;

ping;

}

}

interfaces {

st0.0;

ge-0/0/1.0;

}

}

security-zone trust {

host-inbound-traffic {

system-services {

all;

}

protocols {

all;

}

}

interfaces {

ge-0/0/0.0;

}

}

}

Cuando termine de configurar el dispositivo, ingrese commit desde el modo de configuración.

Configuración de ICR para SRX1

Configuración rápida de CLI

Para configurar rápidamente este ejemplo, copie los siguientes comandos, péguelos en un archivo de texto, elimine los saltos de línea, cambie los detalles necesarios para que coincidan con su configuración de red, copie y pegue los comandos en la CLI en el nivel de jerarquía y, luego, ingrese commit desde el [edit] modo de configuración.

set security ike proposal ike_prop authentication-method pre-shared-keys set security ike proposal ike_prop dh-group group2 set security ike proposal ike_prop authentication-algorithm sha1 set security ike proposal ike_prop encryption-algorithm 3des-cbc set security ike policy ike_pol mode main set security ike policy ike_pol proposals ike_prop set security ike policy ike_pol pre-shared-key ascii-text “$ABC123” set security ike gateway gw1 ike-policy ike_pol set security ike gateway gw1 address 172.16.21.1 set security ike gateway gw1 local-identity user-at-hostname "srx1@example.com" set security ike gateway gw1 remote-identity user-at-hostname "srx2@example.com" set security ike gateway gw1 external-interface ge-0/0/1.0

Procedimiento paso a paso

En el ejemplo siguiente, debe explorar por varios niveles en la jerarquía de configuración. Para obtener instrucciones sobre cómo hacerlo, consulte Uso del editor de CLI en el modo de configuración de la Guía del usuario de CLI.

Para configurar ICR:

-

Cree una propuesta de fase 1 de IKE.

[edit] user@SRX1# set security ike proposal ike_prop authentication-method pre-shared-keys user@SRX1# set security ike proposal ike_prop dh-group group2 user@SRX1# set security ike proposal ike_prop authentication-algorithm sha1 user@SRX1# set security ike proposal ike_prop encryption-algorithm 3des-cbc

-

Cree una política de fase 1 de IKE.

[edit] user@SRX1# set security ike policy ike_pol mode main user@SRX1# set security ike policy ike_pol proposals ike_prop user@SRX1# set security ike policy ike_pol pre-shared-key ascii-text “$ABC123”

-

Configure los parámetros de puerta de enlace de fase 1 de IKE. La dirección de puerta de enlace debe ser la IP del dispositivo TDR.

[edit security ike gateway gw1] user@SRX1# set security ike gateway gw1 ike-policy ike_pol user@SRX1# set security ike gateway gw1 address 172.16.21.1 user@SRX1# set security ike gateway gw1 local-identity user-at-hostname "srx1@example.com" user@SRX1# set security ike gateway gw1 remote-identity user-at-hostname "srx2@example.com" user@SRX1# set security ike gateway gw1 external-interface ge-0/0/1.0

Resultados

Desde el modo de configuración, ingrese el comando para confirmar la show security ike configuración. Si el resultado no muestra la configuración deseada, repita las instrucciones de este ejemplo para corregirla.

[edit]

user@SRX1# show security ike

proposal ike_prop {

authentication-method pre-shared-keys;

dh-group group2;

authentication-algorithm sha1;

encryption-algorithm 3des-cbc;

}

policy ike_pol {

mode main;

proposals ike_prop;

pre-shared-key ascii-text “$9$xPn7-VwsgaJUHqp01IcSs2g”; ## SECRET-DATA

}

gateway gw1 {

ike-policy ike_pol;

address 172.16.21.1;

local-identity user-at-hostname "srx1@example.com";

remote-identity user-at-hostname "srx2@example.com";

external-interface ge-0/0/1.0;

}

Cuando termine de configurar el dispositivo, ingrese commit desde el modo de configuración.

Configurar IPsec para SRX1

Configuración rápida de CLI

Para configurar rápidamente este ejemplo, copie los siguientes comandos, péguelos en un archivo de texto, elimine los saltos de línea, cambie los detalles necesarios para que coincidan con su configuración de red, copie y pegue los comandos en la CLI en el nivel de jerarquía y, luego, ingrese commit desde el [edit] modo de configuración.

set security ipsec proposal ipsec_prop protocol esp set security ipsec proposal ipsec_prop authentication-algorithm hmac-sha1-96 set security ipsec proposal ipsec_prop encryption-algorithm 3des-cbc set security ipsec policy ipsec_pol perfect-forward-secrecy keys group2 set security ipsec policy ipsec_pol proposals ipsec_prop set security ipsec vpn vpn1 bind-interface st0.0 set security ipsec vpn vpn1 ike gateway gw1 set security ipsec vpn vpn1 ike ipsec-policy ipsec_pol set security ipsec vpn vpn1 establish-tunnels immediately

Procedimiento paso a paso

En el ejemplo siguiente, debe explorar por varios niveles en la jerarquía de configuración. Para obtener instrucciones sobre cómo hacerlo, consulte Uso del editor de CLI en el modo de configuración de la Guía del usuario de CLI.

Para configurar IPsec:

-

Cree una propuesta de fase 2 de IPsec.

[edit] user@SRX1# set security ipsec proposal ipsec_prop protocol esp user@SRX1# set security ipsec proposal ipsec_prop authentication-algorithm hmac-sha1-96 user@SRX1# set security ipsec proposal ipsec_prop encryption-algorithm 3des-cbc

-

Cree la política de fase 2 de IPsec.

[edit] user@SRX1# set security ipsec policy ipsec_pol perfect-forward-secrecy keys group2 user@SRX1# set security ipsec policy ipsec_pol proposals ipsec_prop

-

Configure los parámetros VPN de IPsec.

[edit] user@SRX1# set security ipsec vpn vpn1 bind-interface st0.0 user@SRX1# set security ipsec vpn vpn1 ike gateway gw1 user@SRX1# set security ipsec vpn vpn1 ike ipsec-policy ipsec_pol user@SRX1# set security ipsec vpn vpn1 establish-tunnels immediately

Resultados

Desde el modo de configuración, ingrese el comando para confirmar la show security ipsec configuración. Si el resultado no muestra la configuración deseada, repita las instrucciones de este ejemplo para corregirla.

[edit]

user@SRX1# show security ipsec

proposal ipsec_prop {

protocol esp;

authentication-algorithm hmac-sha1-96;

encryption-algorithm 3des-cbc;

}

policy ipsec_pol {

perfect-forward-secrecy {

keys group2;

}

proposals ipsec_prop;

}

vpn vpn1 {

bind-interface st0.0;

ike {

gateway gw1;

ipsec-policy ipsec_pol;

}

establish-tunnels immediately;

}

Cuando termine de configurar el dispositivo, ingrese commit desde el modo de configuración.

Configuración de interfaces, opciones de enrutamiento y parámetros de seguridad para SRX2

Configuración rápida de CLI

Para configurar rápidamente este ejemplo, copie los siguientes comandos, péguelos en un archivo de texto, elimine los saltos de línea, cambie los detalles necesarios para que coincidan con su configuración de red, copie y pegue los comandos en la CLI en el nivel de jerarquía y, luego, ingrese commit desde el [edit] modo de configuración.

set security address-book book1 address Host2 10.1.21.0/24 set security address-book book1 attach zone trust set security address-book book2 address Host1 10.1.11.0/24 set security address-book book2 attach zone untrust set security policies from-zone trust to-zone untrust policy to-SRX1 match source-address Host2 set security policies from-zone trust to-zone untrust policy to-SRX1 match destination-address Host1 set security policies from-zone trust to-zone untrust policy to-SRX1 match application any set security policies from-zone trust to-zone untrust policy to-SRX1 then permit set security policies from-zone untrust to-zone trust policy from-SRX1 match source-address Host1 set security policies from-zone untrust to-zone trust policy from-SRX1 match destination-address Host2 set security policies from-zone untrust to-zone trust policy from-SRX1 match application any set security policies from-zone untrust to-zone trust policy from-SRX1 then permit set security zones security-zone untrust host-inbound-traffic system-services ike set security zones security-zone untrust host-inbound-traffic system-services ping set security zones security-zone untrust interfaces ge-0/0/1.0 set security zones security-zone untrust interfaces st0.0 set security zones security-zone trust host-inbound-traffic system-services all set security zones security-zone trust host-inbound-traffic protocols all set security zones security-zone trust interfaces ge-0/0/0.0 set interfaces ge-0/0/0 unit 0 family inet address 10.1.21.1/24 set interfaces ge-0/0/1 unit 0 family inet address 10.1.31.1/24 set interfaces st0 unit 0 family inet address 10.1.100.2/24 set routing-options static route 172.16.11.1/32 next-hop 10.1.31.2 set routing-options static route 10.1.11.0/24 next-hop st0.0

Procedimiento paso a paso

En el ejemplo siguiente, debe explorar por varios niveles en la jerarquía de configuración. Para obtener instrucciones sobre cómo hacerlo, consulte Uso del editor de CLI en el modo de configuración de la Guía del usuario de CLI.

Para configurar interfaces, rutas estáticas y parámetros de seguridad:

-

Configure las interfaces conectadas a Internet, Host2 y la interfaz utilizada para la VPN.

[edit] user@SRX2# set interfaces ge-0/0/0 unit 0 family inet address 10.1.21.1/24 user@SRX2# set interfaces ge-0/0/1 unit 0 family inet address 10.1.31.1/24 user@SRX2# set interfaces st0 unit 0 family inet address 10.1.100.2/24

-

Configure rutas estáticas para el tráfico que usará la VPN y para que SRX2 llegue a SRX1.

[edit] user@SRX2# set routing-options static route 172.16.11.1/32 next-hop 10.1.31.2 user@SRX2# set routing-options static route 10.1.11.0/24 next-hop st0.0

-

Configure la zona de seguridad de no confianza.

[edit] user@SRX2# set security zones security-zone untrust host-inbound-traffic system-services ike user@SRX2# set security zones security-zone untrust host-inbound-traffic system-services ping user@SRX2# set security zones security-zone untrust interfaces ge-0/0/1.0 user@SRX2# set security zones security-zone untrust interfaces st0.0

-

Configure la zona de seguridad de confianza.

[edit] user@SRX2# set security zones security-zone trust host-inbound-traffic system-services all user@SRX2# set security zones security-zone trust host-inbound-traffic protocols all user@SRX2# set security zones security-zone trust interfaces ge-0/0/0.0

-

Configure las libretas de direcciones para las redes utilizadas en las políticas de seguridad.

[edit] user@SRX2# set security address-book book1 address Host2 10.1.21.0/24 user@SRX2# set security address-book book1 attach zone trust user@SRX2# set security address-book book2 address Host1 10.1.11.0/24 user@SRX2# set security address-book book2 attach zone untrust

-

Cree políticas de seguridad para permitir el tráfico entre los hosts.

[edit] user@SRX2# set security policies from-zone trust to-zone untrust policy to-SRX1 match source-address Host2 user@SRX2# set security policies from-zone trust to-zone untrust policy to-SRX1 match destination-address Host1 user@SRX2# set security policies from-zone trust to-zone untrust policy to-SRX1 match application any user@SRX2# set security policies from-zone trust to-zone untrust policy to-SRX1 then permit user@SRX2# set security policies from-zone untrust to-zone trust policy from-SRX1 match source-address Host1 user@SRX2# set security policies from-zone untrust to-zone trust policy from-SRX1 match destination-address Host2 user@SRX2# set security policies from-zone untrust to-zone trust policy from-SRX1 match application any user@SRX2# set security policies from-zone untrust to-zone trust policy from-SRX1 then permit

Resultados

Desde el modo de configuración, ingrese los comandos , y show security para confirmar la show interfacesshow routing-optionsconfiguración. Si el resultado no muestra la configuración deseada, repita las instrucciones de este ejemplo para corregirla.

[edit]

user@SRX2# show interfaces

ge-0/0/0 {

unit 0 {

family inet {

address 10.1.21.1/24;

}

}

}

ge-0/0/1 {

unit 0 {

family inet {

address 10.1.31.1/24;

}

}

}

st0 {

unit 0 {

family inet {

address 10.1.100.2/24;

}

}

}

[edit]

user@SRX2# show routing-options

static {

route 172.16.11.1/32 next-hop 10.1.31.2;

route 10.1.11.0/24 next-hop st0.0;

}

[edit]

user@SRX2# show security

address-book {

book1 {

address Host2 10.1.21.0/24;

attach {

zone trust;

}

}

book2 {

address Host1 10.1.11.0/24;

attach {

zone untrust;

}

}

}

policies {

from-zone trust to-zone untrust {

policy to-SRX1 {

match {

source-address Host2;

destination-address Host1;

application any;

}

then {

permit;

}

}

}

from-zone untrust to-zone trust {

policy from-SRX1 {

match {

source-address Host1;

destination-address Host2;

application any;

}

then {

permit;

}

}

}

}

zones {

security-zone untrust {

host-inbound-traffic {

system-services {

ike;

ping;

}

}

interfaces {

ge-0/0/1.0;

st0.0;

}

}

security-zone trust {

host-inbound-traffic {

system-services {

all;

}

protocols {

all;

}

}

interfaces {

ge-0/0/0.0;

}

}

}

Cuando termine de configurar el dispositivo, ingrese commit desde el modo de configuración.

Configuración de ICR para SRX2

Configuración rápida de CLI

Para configurar rápidamente este ejemplo, copie los siguientes comandos, péguelos en un archivo de texto, elimine los saltos de línea, cambie los detalles necesarios para que coincidan con su configuración de red, copie y pegue los comandos en la CLI en el nivel de jerarquía y, luego, ingrese commit desde el [edit] modo de configuración.

set security ike proposal ike_prop authentication-method pre-shared-keys set security ike proposal ike_prop dh-group group2 set security ike proposal ike_prop authentication-algorithm sha1 set security ike proposal ike_prop encryption-algorithm 3des-cbc set security ike policy ike_pol mode main set security ike policy ike_pol proposals ike_prop set security ike policy ike_pol pre-shared-key ascii-text “$ABC123” set security ike gateway gw1 ike-policy ike_pol set security ike gateway gw1 address 172.16.11.1 set security ike gateway gw1 local-identity user-at-hostname "srx2@example.com" set security ike gateway gw1 remote-identity user-at-hostname "srx1@example.com" set security ike gateway gw1 external-interface ge-0/0/1.0

Procedimiento paso a paso

En el ejemplo siguiente, debe explorar por varios niveles en la jerarquía de configuración. Para obtener instrucciones sobre cómo hacerlo, consulte Uso del editor de CLI en el modo de configuración de la Guía del usuario de CLI.

Para configurar ICR:

-

Cree una propuesta de fase 1 de IKE.

[edit] user@SRX2# set security ike proposal ike_prop authentication-method pre-shared-keys user@SRX2# set security ike proposal ike_prop dh-group group2 user@SRX2# set security ike proposal ike_prop authentication-algorithm sha1 user@SRX2# set security ike proposal ike_prop encryption-algorithm 3des-cbc

-

Cree una política de fase 1 de IKE.

[edit] user@SRX2# set security ike policy ike_pol mode main user@SRX2# set security ike policy ike_pol proposals ike_prop user@SRX2# set security ike policy ike_pol pre-shared-key ascii-text “$ABC123”

-

Configure los parámetros de puerta de enlace de fase 1 de IKE. La dirección de puerta de enlace debe ser la IP de SRX1.

[edit] user@SRX2# set security ike gateway gw1 ike-policy ike_pol user@SRX2# set security ike gateway gw1 address 172.16.11.1 user@SRX2# set security ike gateway gw1 local-identity user-at-hostname "srx2@example.com" user@SRX2# set security ike gateway gw1 remote-identity user-at-hostname "srx1@example.com" user@SRX2# set security ike gateway gw1 external-interface ge-0/0/1.0

Resultados

Desde el modo de configuración, ingrese el comando para confirmar la show security ike configuración. Si el resultado no muestra la configuración deseada, repita las instrucciones de este ejemplo para corregirla.

[edit]

user@SRX2# show security ike

proposal ike_prop {

authentication-method pre-shared-keys;

dh-group group2;

authentication-algorithm sha1;

encryption-algorithm 3des-cbc;

}

policy ike_pol {

mode main;

proposals ike_prop;

pre-shared-key ascii-text "$9$mP5QF3/At0IE-VsYoa36/"; ## SECRET-DATA

}

gateway gw1 {

ike-policy ike_pol;

address 172.16.11.1;

local-identity user-at-hostname "srx2@example.com";

remote-identity user-at-hostname "srx1@example.com";

external-interface ge-0/0/1.0;

}

Cuando termine de configurar el dispositivo, ingrese commit desde el modo de configuración.

Configurar IPsec para SRX2

Configuración rápida de CLI

Para configurar rápidamente este ejemplo, copie los siguientes comandos, péguelos en un archivo de texto, elimine los saltos de línea, cambie los detalles necesarios para que coincidan con su configuración de red, copie y pegue los comandos en la CLI en el nivel de jerarquía y, luego, ingrese commit desde el [edit] modo de configuración.

set security ipsec proposal ipsec_prop protocol esp set security ipsec proposal ipsec_prop authentication-algorithm hmac-sha1-96 set security ipsec proposal ipsec_prop encryption-algorithm 3des-cbc set security ipsec policy ipsec_pol perfect-forward-secrecy keys group2 set security ipsec policy ipsec_pol proposals ipsec_prop set security ipsec vpn vpn1 bind-interface st0.0 set security ipsec vpn vpn1 ike gateway gw1 set security ipsec vpn vpn1 ike ipsec-policy ipsec_pol set security ipsec vpn vpn1 establish-tunnels immediately

Procedimiento paso a paso

En el ejemplo siguiente, debe explorar por varios niveles en la jerarquía de configuración. Para obtener instrucciones sobre cómo hacerlo, consulte Uso del editor de CLI en el modo de configuración de la Guía del usuario de CLI.

Para configurar IPsec:

-

Cree una propuesta de fase 2 de IPsec.

[edit] user@SRX2# set security ipsec proposal ipsec_prop protocol esp user@SRX2# set security ipsec proposal ipsec_prop authentication-algorithm hmac-sha1-96 user@SRX2# set security ipsec proposal ipsec_prop encryption-algorithm 3des-cbc

-

Cree la política de fase 2 de IPsec.

[edit] user@SRX2# set security ipsec policy ipsec_pol perfect-forward-secrecy keys group2 user@SRX2# set security ipsec policy ipsec_pol proposals ipsec_prop

-

Configure los parámetros VPN de IPsec.

[edit] user@SRX2# set security ipsec vpn vpn1 bind-interface st0.0 user@SRX2# set security ipsec vpn vpn1 ike gateway gw1 user@SRX2# set security ipsec vpn vpn1 ike ipsec-policy ipsec_pol user@SRX2# set security ipsec vpn vpn1 establish-tunnels immediately

Resultados

Desde el modo de configuración, ingrese el comando para confirmar la show security ipsec configuración. Si el resultado no muestra la configuración deseada, repita las instrucciones de este ejemplo para corregirla.

[edit]

user@SRX2# show security ipsec

proposal ipsec_prop {

protocol esp;

authentication-algorithm hmac-sha1-96;

encryption-algorithm 3des-cbc;

}

policy ipsec_pol {

perfect-forward-secrecy {

keys group2;

}

proposals ipsec_prop;

}

vpn vpn1 {

bind-interface st0.0;

ike {

gateway gw1;

ipsec-policy ipsec_pol;

}

establish-tunnels immediately;

}

Cuando termine de configurar el dispositivo, ingrese commit desde el modo de configuración.

Configuración para el dispositivo TDR

Configuración rápida de CLI

En el ejemplo se utiliza TDR estático. La TDR estática es bidireccional, lo que significa que el tráfico de 10.1.31.1 a 172.16.11.1 también usará la misma configuración de TDR.

Para configurar rápidamente este ejemplo, copie los siguientes comandos, péguelos en un archivo de texto, elimine los saltos de línea, cambie los detalles necesarios para que coincidan con su configuración de red, copie y pegue los comandos en la CLI en el nivel de jerarquía y, luego, ingrese commit desde el [edit] modo de configuración.

set security nat static rule-set rule1 from zone untrust set security nat static rule-set rule1 rule ipsec match source-address 172.16.11.1/32 set security nat static rule-set rule1 rule ipsec match destination-address 172.16.21.1/32 set security nat static rule-set rule1 rule ipsec then static-nat prefix 10.1.31.1/32 set security policies from-zone trust to-zone untrust policy allow-out match source-address any set security policies from-zone trust to-zone untrust policy allow-out match destination-address any set security policies from-zone trust to-zone untrust policy allow-out match application any set security policies from-zone trust to-zone untrust policy allow-out then permit set security policies from-zone untrust to-zone trust policy allow-out-in match source-address any set security policies from-zone untrust to-zone trust policy allow-out-in match destination-address any set security policies from-zone untrust to-zone trust policy allow-out-in match application any set security policies from-zone untrust to-zone trust policy allow-out-in then permit set security zones security-zone trust host-inbound-traffic system-services ping set security zones security-zone trust interfaces ge-0/0/1.0 set security zones security-zone untrust host-inbound-traffic system-services ping set security zones security-zone untrust interfaces ge-0/0/0.0 set interfaces ge-0/0/0 unit 0 family inet address 172.16.21.1/24 set interfaces ge-0/0/1 unit 0 family inet address 10.1.31.2/24 set routing-options static route 172.16.11.0/24 next-hop 172.16.21.2

Verificación

Para confirmar que la configuración funcione correctamente, realice las siguientes tareas:

- Verificación del estado de fase 1 de IKE en SRX1

- Verificar asociaciones de seguridad IPsec en SRX1

- Verificación del estado de fase 1 de IKE en SRX2

- Verificar asociaciones de seguridad IPsec en SRX2

- Verificar la accesibilidad de host a host

Verificación del estado de fase 1 de IKE en SRX1

Propósito

Verifique el estado de la fase 1 de IKE.

Acción

Desde el modo operativo, introduzca el show security ike security-associations comando. Para obtener una salida más detallada, utilice el show security ike security-associations detail comando.

user@SRX1> show security ike security-associations Index State Initiator cookie Responder cookie Mode Remote Address 302301 UP 84e8fc61d0750278 ea9a07ef032805b6 Main 172.16.21.1

user@SRX1> show security ike security-associations detail

IKE peer 172.16.21.1, Index 302301, Gateway Name: gw1

Role: Initiator, State: UP

Initiator cookie: 84e8fc61d0750278, Responder cookie: ea9a07ef032805b6

Exchange type: Main, Authentication method: Pre-shared-keys

Local: 172.16.11.1:4500, Remote: 172.16.21.1:4500

Lifetime: Expires in 19657 seconds

Reauth Lifetime: Disabled

IKE Fragmentation: Disabled, Size: 0

Remote Access Client Info: Unknown Client

Peer ike-id: srx2@example.com

AAA assigned IP: 0.0.0.0

Algorithms:

Authentication : hmac-sha1-96

Encryption : 3des-cbc

Pseudo random function: hmac-sha1

Diffie-Hellman group : DH-group-2

Traffic statistics:

Input bytes : 1780

Output bytes : 2352

Input packets: 7

Output packets: 14

Input fragmentated packets: 0

Output fragmentated packets: 0

IPSec security associations: 4 created, 0 deleted

Phase 2 negotiations in progress: 1

Negotiation type: Quick mode, Role: Initiator, Message ID: 0

Local: 172.16.11.1:4500, Remote: 172.16.21.1:4500

Local identity: srx1@example.com

Remote identity: srx2@example.com

Flags: IKE SA is created

Significado

El show security ike security-associations comando enumera todas las SA de fase 1 de IKE activas. Si no se enumera ninguna SA, hubo un problema con el establecimiento de la fase 1. Compruebe los parámetros de política de ICR y la configuración de interfaz externa en su configuración.

Si las SA aparecen en la lista, revise la siguiente información:

-

Índice: este valor es único para cada SA de IKE, que puede utilizar en el

show security ike security-associations index detailcomando para obtener más información acerca de la SA. -

Dirección remota: verifique que la dirección IP remota sea correcta y que se esté utilizando el puerto 4500 para la comunicación punto a punto. Recuerde que TDR-T encapsula el tráfico de IKE y ESP dentro de UDP con el puerto 4500.

-

Estado del iniciador de roles

-

Arriba: se establece la SA de fase 1.

-

Abajo: hubo un problema al establecer la SA de fase 1.

-

Ambos pares en el par SA IPsec están usando el puerto 4500.

-

ID de IKE par: verifique que la dirección remota sea correcta.

-

Identidad local e identidad remota: verifique que sean correctas.

-

-

Modo: verifique que se esté utilizando el modo correcto.

Compruebe que los siguientes elementos son correctos en su configuración:

-

Interfaces externas (la interfaz debe ser la que recibe los paquetes de ICR)

-

Parámetros de política de ICR

-

Información de claves precompartidas

-

Parámetros de propuesta de fase 1 (deben coincidir en ambos pares)

El show security ike security-associations comando enumera información adicional acerca de las asociaciones de seguridad:

-

Algoritmos de autenticación y cifrado utilizados

-

Duración de la fase 1

-

Estadísticas de tráfico (puede utilizarse para verificar que el tráfico fluye correctamente en ambas direcciones)

-

Información de funciones

La solución de problemas se realiza de mejor manera en el mismo nivel que usa la función de respondedor.

-

Información del iniciador y del respondedor

-

Cantidad de SA de IPsec creadas

-

Cantidad de negociaciones de la Fase 2 en curso

Verificar asociaciones de seguridad IPsec en SRX1

Propósito

Verifique el estado de IPsec.

Acción

Desde el modo operativo, introduzca el show security ipsec security-associations comando. Para obtener una salida más detallada, utilice el show security ipsec security-associations detail comando.

user@SRX1> show security ipsec security-associations Total active tunnels: 1 Total Ipsec sas: 1 ID Algorithm SPI Life:sec/kb Mon lsys Port Gateway <131073 ESP:3des/sha1 fc5dbac4 2160/ unlim - root 4500 172.16.21.1 >131073 ESP:3des/sha1 45fed9d8 2160/ unlim - root 4500 172.16.21.1

user@SRX1> show security ipsec security-associations detail

ID: 131073 Virtual-system: root, VPN Name: vpn1

Local Gateway: 172.16.11.1, Remote Gateway: 172.16.21.1

Local Identity: ipv4_subnet(any:0,[0..7]=0.0.0.0/0)

Remote Identity: ipv4_subnet(any:0,[0..7]=0.0.0.0/0)

Version: IKEv1

DF-bit: clear, Copy-Outer-DSCP Disabled, Bind-interface: st0.0

Port: 4500, Nego#: 7, Fail#: 0, Def-Del#: 0 Flag: 0x600a29

Multi-sa, Configured SAs# 1, Negotiated SAs#: 1

Tunnel events:

Fri Jul 22 2022 11:07:40 -0700: IPSec SA rekey successfully completed (3 times)

Fri Jul 22 2022 08:38:41 -0700: IPSec SA negotiation successfully completed (1 times)

Fri Jul 22 2022 08:38:41 -0700: User cleared IPSec SA from CLI (1 times)

Fri Jul 22 2022 08:38:41 -0700: IKE SA negotiation successfully completed (3 times)

Fri Jul 22 2022 08:38:26 -0700: IPSec SA negotiation successfully completed (1 times)

Fri Jul 22 2022 08:38:26 -0700: User cleared IPSec SA from CLI (1 times)

Fri Jul 22 2022 08:38:25 -0700: IPSec SA negotiation successfully completed (1 times)

Fri Jul 22 2022 08:38:24 -0700: User cleared IPSec SA from CLI (1 times)

Fri Jul 22 2022 08:37:37 -0700: IPSec SA negotiation successfully completed (1 times)

Direction: inbound, SPI: fc5dbac4, AUX-SPI: 0

, VPN Monitoring: -

Hard lifetime: Expires in 2153 seconds

Lifesize Remaining: Unlimited

Soft lifetime: Expires in 1532 seconds

Mode: Tunnel(0 0), Type: dynamic, State: installed

Protocol: ESP, Authentication: hmac-sha1-96, Encryption: 3des-cbc

Anti-replay service: counter-based enabled, Replay window size: 64

Direction: outbound, SPI: 45fed9d8, AUX-SPI: 0

, VPN Monitoring: -

Hard lifetime: Expires in 2153 seconds

Lifesize Remaining: Unlimited

Soft lifetime: Expires in 1532 seconds

Mode: Tunnel(0 0), Type: dynamic, State: installed

Protocol: ESP, Authentication: hmac-sha1-96, Encryption: 3des-cbc

Anti-replay service: counter-based enabled, Replay window size: 64

Significado

El resultado del show security ipsec security-associations comando muestra la siguiente información:

-

La puerta de enlace remota tiene una dirección de 172.16.21.1.

-

Ambos pares en el par SA IPsec están usando el puerto 4500.

-

El SPI, la vida útil (en segundos) y los límites de uso (o tamaño de vida útil en KB) se muestran para ambas direcciones. El valor 2160/ unlim indica que la duración de la fase 2 caduca en 2160 segundos y que no se especificó un tamaño de vida útil, lo que indica que es ilimitada. La duración de la fase 2 puede diferir de la vida útil de la fase 1, ya que la fase 2 no depende de la fase 1 después de que la VPN esté activa.

-

La supervisión de VPN no está habilitada para esta SA, como lo indica un guión en la columna Mon. Si está habilitada la supervisión de VPN, U indica que la supervisión está activa y D indica que la supervisión está inactiva.

-

El sistema virtual (vsys) es el sistema raíz y siempre enumera 0.

Verificación del estado de fase 1 de IKE en SRX2

Propósito

Verifique el estado de la fase 1 de IKE.

Acción

Desde el modo operativo, introduzca el show security ike security-associations comando. Para obtener una salida más detallada, utilice el show security ike security-associations detail comando.

user@SRX2> show security ike security-associations Index State Initiator cookie Responder cookie Mode Remote Address 5567091 UP 84e8fc61d0750278 ea9a07ef032805b6 Main 172.16.11.1

user@SRX2> show security ike security-associations detail

IKE peer 172.16.11.1, Index 5567091, Gateway Name: gw1

Role: Responder, State: UP

Initiator cookie: 84e8fc61d0750278, Responder cookie: ea9a07ef032805b6

Exchange type: Main, Authentication method: Pre-shared-keys

Local: 10.1.31.1:4500, Remote: 172.16.11.1:4500

Lifetime: Expires in 18028 seconds

Reauth Lifetime: Disabled

IKE Fragmentation: Disabled, Size: 0

Remote Access Client Info: Unknown Client

Peer ike-id: srx1@example.com

AAA assigned IP: 0.0.0.0

Algorithms:

Authentication : hmac-sha1-96

Encryption : 3des-cbc

Pseudo random function: hmac-sha1

Diffie-Hellman group : DH-group-2

Traffic statistics:

Input bytes : 2352

Output bytes : 1780

Input packets: 14

Output packets: 7

Input fragmentated packets: 0

Output fragmentated packets: 0

IPSec security associations: 4 created, 3 deleted

Phase 2 negotiations in progress: 1

Negotiation type: Quick mode, Role: Responder, Message ID: 0

Local: 10.1.31.1:4500, Remote: 172.16.11.1:4500

Local identity: srx2@example.com

Remote identity: srx1@example.com

Flags: IKE SA is created

Significado

El show security ike security-associations comando enumera todas las SA de fase 1 de IKE activas. Si no se enumera ninguna SA, hubo un problema con el establecimiento de la fase 1. Compruebe los parámetros de política de ICR y la configuración de interfaz externa en su configuración.

Si las SA aparecen en la lista, revise la siguiente información:

-

Índice: este valor es único para cada SA de IKE, que puede utilizar en el

show security ike security-associations detailcomando para obtener más información acerca de la SA. -

Dirección remota: verifique que la dirección IP remota sea correcta y que se esté utilizando el puerto 4500 para la comunicación punto a punto.

-

Estado del respondedor de roles

-

Arriba: se ha establecido la SA de fase 1.

-

Abajo: hubo un problema al establecer la SA de fase 1.

-

ID de IKE par: verifique que la dirección sea correcta.

-

Identidad local e identidad remota: verifique que estas direcciones sean correctas.

-

-

Modo: verifique que se esté utilizando el modo correcto.

Compruebe que los siguientes elementos son correctos en su configuración:

-

Interfaces externas (la interfaz debe ser la que recibe los paquetes de ICR)

-

Parámetros de política de ICR

-

Información de claves precompartidas

-

Parámetros de propuesta de fase 1 (deben coincidir en ambos pares)

El show security ike security-associations comando enumera información adicional acerca de las asociaciones de seguridad:

-

Algoritmos de autenticación y cifrado utilizados

-

Duración de la fase 1

-

Estadísticas de tráfico (puede utilizarse para verificar que el tráfico fluye correctamente en ambas direcciones)

-

Información de funciones

La solución de problemas se realiza de mejor manera en el mismo nivel que usa la función de respondedor.

-

Información del iniciador y del respondedor

-

Cantidad de SA de IPsec creadas

-

Cantidad de negociaciones de la Fase 2 en curso

Verificar asociaciones de seguridad IPsec en SRX2

Propósito

Verifique el estado de IPsec.

Acción

Desde el modo operativo, introduzca el show security ipsec security-associations comando. Para obtener una salida más detallada, utilice el show security ipsec security-associations detail comando.

user@SRX2> show security ipsec security-associations Total active tunnels: 1 Total Ipsec sas: 1 ID Algorithm SPI Life:sec/kb Mon lsys Port Gateway <131073 ESP:3des/sha1 45fed9d8 1526/ unlim - root 4500 172.16.11.1 >131073 ESP:3des/sha1 fc5dbac4 1526/ unlim - root 4500 172.16.11.1

user@SRX2> show security ipsec security-associations detail

ID: 131073 Virtual-system: root, VPN Name: vpn1

Local Gateway: 10.1.31.1, Remote Gateway: 172.16.11.1

Local Identity: ipv4_subnet(any:0,[0..7]=0.0.0.0/0)

Remote Identity: ipv4_subnet(any:0,[0..7]=0.0.0.0/0)

Version: IKEv1

DF-bit: clear, Copy-Outer-DSCP Disabled, Bind-interface: st0.0

Port: 4500, Nego#: 25, Fail#: 0, Def-Del#: 0 Flag: 0x600a29

Multi-sa, Configured SAs# 1, Negotiated SAs#: 1

Tunnel events:

Fri Jul 22 2022 11:07:40 -0700: IPSec SA negotiation successfully completed (4 times)

Fri Jul 22 2022 08:38:41 -0700: Initial-Contact received from peer. Stale IKE/IPSec SAs cleared (1 times)

Fri Jul 22 2022 08:38:41 -0700: IKE SA negotiation successfully completed (5 times)

Fri Jul 22 2022 08:38:26 -0700: IPSec SA negotiation successfully completed (1 times)

Fri Jul 22 2022 08:38:26 -0700: IPSec SA delete payload received from peer, corresponding IPSec SAs cleared (1 times)

Fri Jul 22 2022 08:38:25 -0700: IPSec SA negotiation successfully completed (1 times)

Fri Jul 22 2022 08:38:25 -0700: Initial-Contact received from peer. Stale IKE/IPSec SAs cleared (1 times)

Fri Jul 22 2022 08:37:37 -0700: IPSec SA negotiation successfully completed (1 times)

Fri Jul 22 2022 08:37:37 -0700: IPSec SA delete payload received from peer, corresponding IPSec SAs cleared (1 times)

Thu Jul 21 2022 17:57:09 -0700: Peer's IKE-ID validation failed during negotiation (1 times)

Thu Jul 21 2022 17:49:30 -0700: IKE SA negotiation successfully completed (4 times)

Direction: inbound, SPI: 45fed9d8, AUX-SPI: 0

, VPN Monitoring: -

Hard lifetime: Expires in 1461 seconds

Lifesize Remaining: Unlimited

Soft lifetime: Expires in 885 seconds

Mode: Tunnel(0 0), Type: dynamic, State: installed

Protocol: ESP, Authentication: hmac-sha1-96, Encryption: 3des-cbc

Anti-replay service: counter-based enabled, Replay window size: 64

Direction: outbound, SPI: fc5dbac4, AUX-SPI: 0

, VPN Monitoring: -

Hard lifetime: Expires in 1461 seconds

Lifesize Remaining: Unlimited

Soft lifetime: Expires in 885 seconds

Mode: Tunnel(0 0), Type: dynamic, State: installed

Protocol: ESP, Authentication: hmac-sha1-96, Encryption: 3des-cbc

Anti-replay service: counter-based enabled, Replay window size: 64

Significado

El resultado del show security ipsec security-associations comando muestra la siguiente información:

-

La puerta de enlace remota tiene una dirección IP de 172.16.11.1.

-

Ambos pares en el par SA IPsec están usando el puerto 4500.

-

El SPI, la vida útil (en segundos) y los límites de uso (o tamaño de vida útil en KB) se muestran para ambas direcciones. El valor 1562/ unlim indica que la duración de la fase 2 caduca en 1562 segundos y que no se especificó un tamaño de vida útil, lo que indica que es ilimitada. La duración de la fase 2 puede diferir de la vida útil de la fase 1, ya que la fase 2 no depende de la fase 1 después de que la VPN esté activa.

-

La supervisión de VPN no está habilitada para esta SA, como lo indica un guión en la columna Mon. Si está habilitada la supervisión de VPN, U indica que la supervisión está activa y D indica que la supervisión está inactiva.

-

El sistema virtual (vsys) es el sistema raíz y siempre enumera 0.

El resultado del show security ipsec security-associations index index_iddetail comando muestra la siguiente información:

-

La identidad local y la identidad remota constituyen el ID de proxy para la SA.

Una de las causas más comunes de una falla de fase 2 es una no coincidencia del ID de proxy. Si no aparece ninguna SA de IPsec, confirme que las propuestas de fase 2, incluida la configuración del ID de proxy, son correctas para ambos pares. Para VPN basadas en rutas, el ID de proxy predeterminado es local=0.0.0.0/0, remote=0.0.0.0/0 y service=any. Pueden producirse problemas con varias VPN basadas en rutas desde el mismo IP de par. En este caso, debe especificarse un ID de proxy único para cada SA de IPsec. Para algunos proveedores de terceros, el ID de proxy se debe especificar manualmente para que coincida.

-

Otra causa común de la falla de fase 2 es no especificar el enlace de la interfaz ST. Si IPsec no puede completarse, compruebe el registro de kmd o establezca opciones de rastreo.

Verificar la accesibilidad de host a host

Propósito

Compruebe que el Host1 puede comunicarse con el Host2.

Acción

Desde Host1 haga ping a Host2. Para comprobar que el tráfico está utilizando la VPN, use el comando show security ipsec statistics en SRX1. Borre las estadísticas mediante el comando clear security ipsec statistics antes de ejecutar el comando ping.

user@Host1> ping 10.1.21.2 count 10 rapid PING 10.1.21.2 (10.1.21.2): 56 data bytes !!!!!!!!!! --- 10.1.21.2 ping statistics --- 10 packets transmitted, 10 packets received, 0% packet loss round-trip min/avg/max/stddev = 3.437/4.270/7.637/1.158 ms

user@SRX1> show security ipsec statistics ESP Statistics: Encrypted bytes: 1360 Decrypted bytes: 840 Encrypted packets: 10 Decrypted packets: 10 AH Statistics: Input bytes: 0 Output bytes: 0 Input packets: 0 Output packets: 0 Errors: AH authentication failures: 0, Replay errors: 0 ESP authentication failures: 0, ESP decryption failures: 0 Bad headers: 0, Bad trailers: 0

Significado

Los resultados muestran que Host1 puede hacer ping a Host2 y que el tráfico está utilizando la VPN.

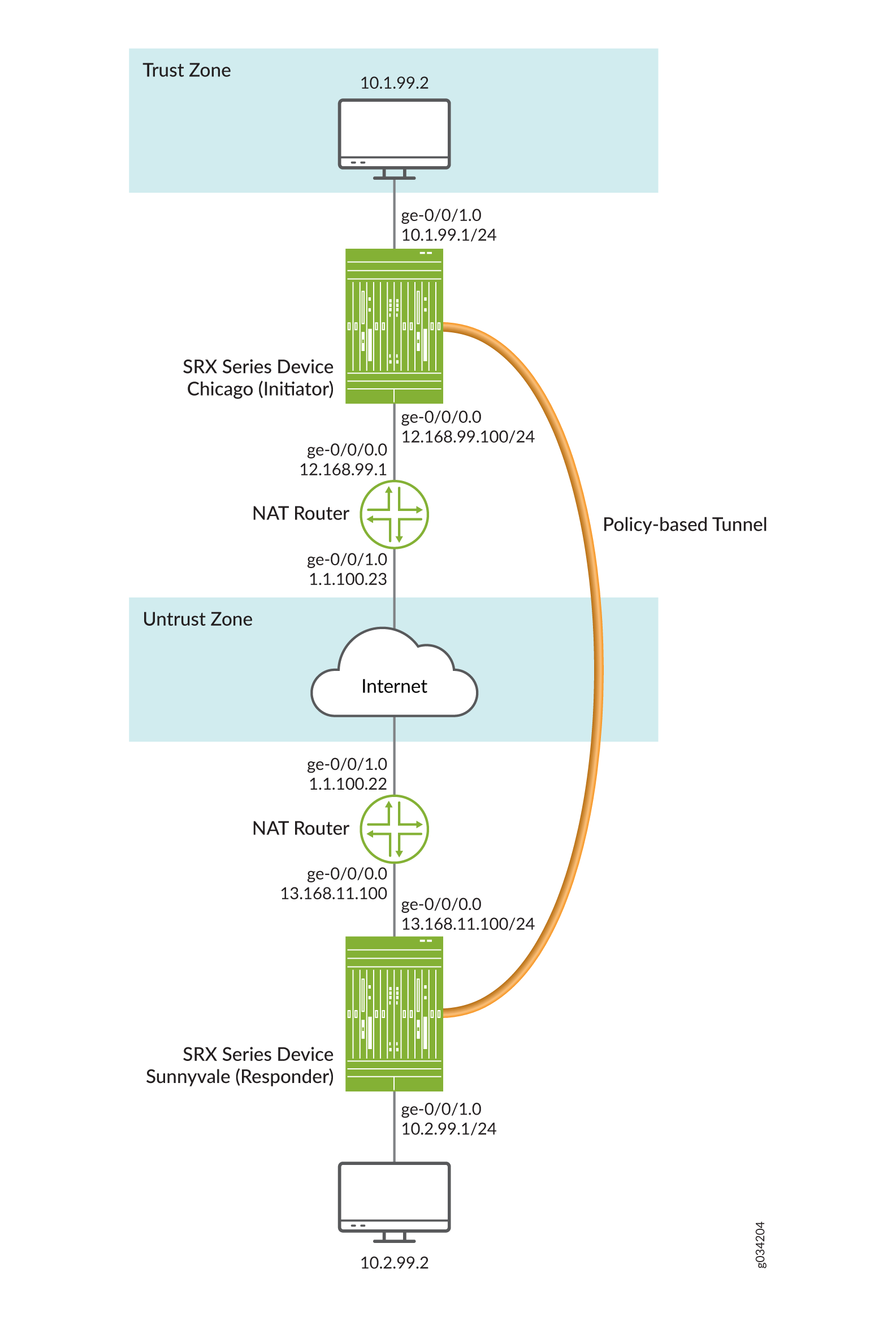

Ejemplo: Configuración de una VPN basada en políticas con un iniciador y un respondedor detrás de un dispositivo TDR

En este ejemplo, se muestra cómo configurar una VPN basada en políticas con un iniciador y un respondedor detrás de un dispositivo TDR para permitir que los datos se transfieran de manera segura entre una sucursal y la oficina corporativa.

Requisitos

Antes de comenzar, lea Descripción general de IPsec.

Descripción general

En este ejemplo, se configura una VPN basada en políticas para una sucursal de Chicago, Illinois, ya que desea conservar los recursos del túnel, pero seguir teniendo restricciones granulares en el tráfico de VPN. Los usuarios de la sucursal utilizarán la red privada virtual para conectarse con sus sedes empresariales en Sunnyvale, California.

En este ejemplo, se configuran interfaces, opciones de enrutamiento, zonas de seguridad y políticas de seguridad tanto para un iniciador como para un respondedor.

En la figura 2 , se muestra un ejemplo de una topología para una VPN con un iniciador y un respondedor detrás de un dispositivo TDR estático.

TDR

TDR

En este ejemplo, se configuran interfaces, una ruta predeterminada IPv4 y zonas de seguridad. Luego, configure la fase 1 de IKE, incluidos los pares locales y remotos, la fase 2 de IPsec y la política de seguridad. Tenga en cuenta que en el ejemplo anterior, la dirección IP privada del respondedor 13.168.11.1 está oculta por el dispositivo TDR estático y asignada a la dirección IP pública 1.1.100.1.

Consulte de la tabla 7 a la tabla 10 para ver los parámetros de configuración específicos utilizados por el iniciador en los ejemplos.

Reportaje |

Nombre |

Parámetros de configuración |

|---|---|---|

Interfaces |

GE-0/0/0 |

12.168.99.100/24 |

GE-0/0/1 |

10.1.99.1/24 |

|

Rutas estáticas |

10.2.99.0/24 (ruta predeterminada) |

El siguiente salto es 12.168.99.100. |

1.1.100.0/24 |

12.168.99.100 |

|

Zonas de seguridad |

confianza |

|

no confiar |

|

Reportaje |

Nombre |

Parámetros de configuración |

|---|---|---|

Propuesta |

ike_prop |

|

Política |

ike_pol |

|

Puerta de enlace |

puerta |

|

Reportaje |

Nombre |

Parámetros de configuración |

|---|---|---|

Propuesta |

ipsec_prop |

|

Política |

ipsec_pol |

|

VPN |

first_vpn |

|

Propósito |

Nombre |

Parámetros de configuración |

|---|---|---|

La política de seguridad permite el tráfico de túnel desde la zona de confianza a la zona de no confianza. |

pol1 |

|

La política de seguridad permite el tráfico de túnel desde la zona de no confianza a la zona de confianza. |

pol1 |

|

Consulte de la Tabla 11 a la Tabla 14 para ver los parámetros de configuración específicos utilizados por el respondedor en los ejemplos.

Reportaje |

Nombre |

Parámetros de configuración |

|---|---|---|

Interfaces |

GE-0/0/0 |

13.168.11.100/24 |

GE-0/0/1 |

10.2.99.1/24 |

|

Rutas estáticas |

10.1.99.0/24 (ruta predeterminada) |

El siguiente salto es 13.168.11.100 |

1.1.100.0/24 |

13.168.11.100 |

|

Zonas de seguridad |

confianza |

|

no confiar |

|

Reportaje |

Nombre |

Parámetros de configuración |

|---|---|---|

Propuesta |

ike_prop |

|

Política |

ike_pol |

|

Puerta de enlace |

puerta |

|

Reportaje |

Nombre |

Parámetros de configuración |

|---|---|---|

Propuesta |

ipsec_prop |

|

Política |

ipsec_pol |

|

VPN |

first_vpn |

|

Propósito |

Nombre |

Parámetros de configuración |

|---|---|---|

La política de seguridad permite el tráfico de túnel desde la zona de confianza a la zona de no confianza. |

pol1 |

|

La política de seguridad permite el tráfico de túnel desde la zona de no confianza a la zona de confianza. |

pol1 |

|

Configuración

- Configuración de la interfaz, las opciones de enrutamiento y las zonas de seguridad para el iniciador

- Configuración de ICR para el iniciador

- Configurar IPsec para el iniciador

- Configuración de políticas de seguridad para el iniciador

- Configurar TDR para el iniciador

- Configuración de la interfaz, las opciones de enrutamiento y las zonas de seguridad para el respondedor

- Configuración de ICR para el respondedor

- Configurar IPsec para el respondedor

- Configuración de políticas de seguridad para el respondedor

- Configurar TDR para el respondedor

Configuración de la interfaz, las opciones de enrutamiento y las zonas de seguridad para el iniciador

Configuración rápida de CLI

Para configurar rápidamente este ejemplo, copie los siguientes comandos, péguelos en un archivo de texto, elimine los saltos de línea, cambie los detalles necesarios para que coincidan con su configuración de red, copie y pegue los comandos en la CLI en el nivel de jerarquía y, luego, ingrese commit desde el [edit] modo de configuración.

[edit] set interfaces ge-0/0/0 unit 0 family inet address 12.168.99.100/24 set interfaces ge-0/0/1 unit 0 family inet address 10.1.99.1/24 set routing-options static route 10.2.99.0/24 next-hop 12.168.99.1 set routing-options static route 1.1.100.0/24 next-hop 12.168.99.1 set security zones security-zone trust host-inbound-traffic system-services all set security zones security-zone trust host-inbound-traffic protocols all set security zones security-zone trust interfaces ge-0/0/1.0 set security zones security-zone untrust interfaces ge-0/0/0.0

Procedimiento paso a paso

En el ejemplo siguiente, debe explorar por varios niveles en la jerarquía de configuración. Para obtener instrucciones sobre cómo hacerlo, consulte Uso del editor de CLI en el modo de configuración de la Guía del usuario de CLI.

Para configurar interfaces, rutas estáticas y zonas de seguridad:

Configure la información de interfaz Ethernet.

[edit] user@host# set interfaces ge-0/0/0 unit 0 family inet address 12.168.99.100/24 user@host# set interfaces ge-0/0/1 unit 0 family inet address 10.1.99.1/24

Configure la información de rutas estáticas.

[edit] user@host# set routing-options static route 10.2.99.0/24 next-hop 12.168.99.1 user@host# set routing-options static route 1.1.100.0/24 next-hop 12.168.99.1

Configure la zona de seguridad de confianza.

[edit ] user@host# set security zones security-zone trust host-inbound-traffic protocols all

Asigne una interfaz a la zona de seguridad de confianza.

[edit security zones security-zone trust] user@host# set interfaces ge-0/0/1.0

Especifique los servicios del sistema para la zona de seguridad de confianza.

[edit security zones security-zone trust] user@host# set host-inbound-traffic system-services all

Asigne una interfaz a la zona de seguridad de no confianza.

[edit security zones security-zone untrust] user@host# set interfaces ge-0/0/0.0

Resultados

Desde el modo de configuración, ingrese los show interfacescomandos , show routing-optionsy show security zones Si el resultado no muestra la configuración deseada, repita las instrucciones de este ejemplo para corregirla.

[edit]

user@host# show interfaces

ge-0/0/0 {

unit 0 {

family inet {

address 12.168.99.100/24;

}

}

}

ge-0/0/1 {

unit 0 {

family inet {

address 10.1.99.1/24;

}

}

}

[edit]

user@host# show routing-options

static {

route 10.2.99.0/24 next-hop 12.168.99.1;

route 1.1.100.0/24 next-hop 12.168.99.1;

}

[edit]

user@host# show security zones

security-zone trust {

host-inbound-traffic {

system-services {

all;

}

protocols {

all;

}

}

interfaces {

ge-0/0/1.0;

}

}

security-zone untrust {

host-inbound-traffic {

}

interfaces {

ge-0/0/0.0;

}

}

Cuando termine de configurar el dispositivo, ingrese commit desde el modo de configuración.

Configuración de ICR para el iniciador

Configuración rápida de CLI

Para configurar rápidamente este ejemplo, copie los siguientes comandos, péguelos en un archivo de texto, elimine los saltos de línea, cambie los detalles necesarios para que coincidan con su configuración de red, copie y pegue los comandos en la CLI en el nivel de jerarquía y, luego, ingrese commit desde el [edit] modo de configuración.

set security ike proposal ike_prop authentication-method pre-shared-keys set security ike proposal ike_prop dh-group group2 set security ike proposal ike_prop authentication-algorithm md5 set security ike proposal ike_prop encryption-algorithm 3des-cbc set security ike policy ike_pol mode aggressive set security ike policy ike_pol proposals ike_prop set security ike policy ike_pol pre-shared-key ascii-text "$ABC123” set security ike gateway gate ike-policy ike_pol set security ike gateway gate address 13.168.11.100 set security ike gateway gate external-interface ge-0/0/0.0 set security ike gateway gate local-identity hostname chicago

Procedimiento paso a paso

En el ejemplo siguiente, debe explorar por varios niveles en la jerarquía de configuración. Para obtener instrucciones sobre cómo hacerlo, consulte Uso del editor de CLI en el modo de configuración de la Guía del usuario de CLI.

Para configurar ICR:

Cree la propuesta de fase 1 de IKE.

[edit security ike] user@host# edit proposal ike_prop

Defina el método de autenticación de la propuesta de ICR.

[edit security ike proposal ike_prop] user@host# set authentication-method pre-shared-keys

Defina el grupo Diffie-Hellman de la propuesta de ICR.

[edit security ike proposal ike_prop] user@host# set dh-group group2

Defina el algoritmo de autenticación de la propuesta de ICR.

[edit security ike proposal ike_prop] user@host# set authentication-algorithm md5

Defina el algoritmo de cifrado de la propuesta de ICR.

[edit security ike proposal ike_prop] user@host# set encryption-algorithm 3des-cbc

Cree una política de fase 1 de IKE.

[edit security ike policy ] user@host# edit policy ike_pol

Establezca el modo de política de fase 1 de IKE.

[edit security ike policy ike_pol] user@host# set mode aggressive

Especifique una referencia a la propuesta de ICR.

[edit security ike policy ike_pol] user@host# set proposals ike_prop

Defina el método de autenticación de política de fase 1 de IKE.

[edit security ike policy ike_pol pre-shared-key] user@host# set ascii-text "$ABC123”

Cree una puerta de enlace de fase 1 IKE y defina su interfaz externa.

[edit security ike ] user@host# set gateway gate external-interface ge-0/0/0.0

Cree una dirección de puerta de enlace de fase 1 de IKE.

[edit security ike gateway gate] set address 13.168.11.100

Defina la referencia de política de fase 1 de IKE.

[edit security ike gateway gate] set ike-policy ike_pol

Establecido

local-identitypara el par local.[edit security ike gateway gate] user@host# set local-identity hostname chicago

Resultados

Desde el modo de configuración, ingrese el comando para confirmar la show security ike configuración. Si el resultado no muestra la configuración deseada, repita las instrucciones de este ejemplo para corregirla.

[edit]

user@host# show security ike

proposal ike_prop {

authentication-method pre-shared-keys;

dh-group group2;

authentication-algorithm md5;

encryption-algorithm 3des-cbc;

}

policy ike_pol {

mode aggressive;

proposals ike_prop;

pre-shared-key ascii-text "$ABC123”

}

gateway gate {

ike-policy ike_pol;

address 13.168.11.100;

local-identity hostname chicago;

external-interface ge-0/0/0.0;

}

Cuando termine de configurar el dispositivo, ingrese commit desde el modo de configuración.

Configurar IPsec para el iniciador

Configuración rápida de CLI

Para configurar rápidamente este ejemplo, copie los siguientes comandos, péguelos en un archivo de texto, elimine los saltos de línea, cambie los detalles necesarios para que coincidan con su configuración de red, copie y pegue los comandos en la CLI en el nivel de jerarquía y, luego, ingrese commit desde el [edit] modo de configuración.

set security ipsec proposal ipsec_prop protocol esp set security ipsec proposal ipsec_prop authentication-algorithm hmac-md5-96 set security ipsec proposal ipsec_prop encryption-algorithm 3des-cbc set security ipsec policy ipsec_pol perfect-forward-secrecy keys group1 set security ipsec policy ipsec_pol proposals ipsec_prop set security ipsec vpn first_vpn ike gateway gate set security ipsec vpn first_vpn ike ipsec-policy ipsec_pol set security ipsec vpn first_vpn establish-tunnels immediately

Procedimiento paso a paso

En el ejemplo siguiente, debe explorar por varios niveles en la jerarquía de configuración. Para obtener instrucciones sobre cómo hacerlo, consulte Uso del editor de CLI en el modo de configuración de la Guía del usuario de CLI.

Para configurar IPsec:

Cree una propuesta de fase 2 de IPsec.

[edit] user@host# edit security ipsec proposal ipsec_prop

Especifique el protocolo de propuesta de fase 2 de IPsec.

[edit security ipsec proposal ipsec_prop] user@host# set protocol esp

Especifique el algoritmo de autenticación de propuesta de fase 2 de IPsec.

[edit security ipsec proposal ipsec_prop] user@host# set authentication-algorithm hmac-md5-96

Especifique el algoritmo de cifrado de propuesta de fase 2 de IPsec.

[edit security ipsec proposal ipsec_prop] user@host# set encryption-algorithm 3des-cbc

Especifique la referencia de propuesta de fase 2 de IPsec.

[edit security ipsec policy ipsec_pol] user@host# set proposals ipsec_prop

Especifique la fase 2 de IPsec para usar la confidencialidad directa perfecta (PFS) group1.

[edit security ipsec policy ipsec_pol ] user@host# set perfect-forward-secrecy keys group1

Especifique la puerta de enlace de ICR.

[edit security ipsec] user@host# set vpn first_vpn ike gateway gate

Especifique la política de fase 2 de IPsec.

[edit security ipsec] user@host# set vpn first_vpn ike ipsec-policy ipsec_pol

Resultados

Desde el modo de configuración, ingrese el comando para confirmar la show security ipsec configuración. Si el resultado no muestra la configuración deseada, repita las instrucciones de este ejemplo para corregirla.

[edit]

user@host# show security ipsec

proposal ipsec_prop {

protocol esp;

authentication-algorithm hmac-md5-96;

encryption-algorithm 3des-cbc;

}

policy ipsec_pol {

perfect-forward-secrecy {

keys group1;

}

proposals ipsec_prop;

}

vpn first_vpn {

ike {

gateway gate;

ipsec-policy ipsec_pol;

}

establish-tunnels immediately;

}

Cuando termine de configurar el dispositivo, ingrese commit desde el modo de configuración.

Configuración de políticas de seguridad para el iniciador

Configuración rápida de CLI

Para configurar rápidamente este ejemplo, copie los siguientes comandos, péguelos en un archivo de texto, elimine los saltos de línea, cambie los detalles necesarios para que coincidan con su configuración de red, copie y pegue los comandos en la CLI en el nivel de jerarquía y, luego, ingrese commit desde el [edit] modo de configuración.

set security policies from-zone trust to-zone untrust policy pol1 match source-address any set security policies from-zone trust to-zone untrust policy pol1 match destination-address any set security policies from-zone trust to-zone untrust policy pol1 match application any set security policies from-zone trust to-zone untrust policy pol1 then permit tunnel ipsec-vpn first_vpn set security policies from-zone untrust to-zone trust policy pol1 match application any set security policies from-zone untrust to-zone trust policy pol1 then permit tunnel ipsec-vpn first_vpn

Procedimiento paso a paso

En el ejemplo siguiente, debe explorar por varios niveles en la jerarquía de configuración. Para obtener instrucciones sobre cómo hacerlo, consulte Uso del editor de CLI en el modo de configuración de la Guía del usuario de CLI.

Para configurar políticas de seguridad:

Cree la política de seguridad para permitir tráfico desde la zona de confianza a la zona de no confianza.

[edit security policies from-zone trust to-zone untrust] user@host# set policy pol1 match source-address any user@host# set policy pol1 match destination-address any user@host# set policy pol1 match application any user@host# set policy pol1 then permit tunnel ipsec-vpn first_vpn

Cree la política de seguridad para permitir tráfico desde la zona de no confianza a la zona de confianza.

[edit security policies from-zone untrust to-zone trust] user@host# set policy pol1 match application any user@host# set policy pol1 then permit tunnel ipsec-vpn first_vpn

Resultados

Desde el modo de configuración, ingrese el comando para confirmar la show security policies configuración. Si el resultado no muestra la configuración deseada, repita las instrucciones de este ejemplo para corregirla.

[edit]

user@host# show security policies

from-zone trust to-zone untrust {

policy pol1 {

match {

source-address any;

destination-address any;

application any;

}

then {

permit {

tunnel {

ipsec-vpn first_vpn;

}

}

}

}

}

from-zone untrust to-zone trust {

policy pol1 {

match {

application any;

}

then {

permit {

tunnel {

ipsec-vpn first_vpn;

}

}

}

}

}

Cuando termine de configurar el dispositivo, ingrese commit desde el modo de configuración.

Configurar TDR para el iniciador

Configuración rápida de CLI

Para configurar rápidamente este ejemplo, copie los siguientes comandos, péguelos en un archivo de texto, elimine los saltos de línea, cambie los detalles necesarios para que coincidan con su configuración de red, copie y pegue los comandos en la CLI en el nivel de jerarquía y, luego, ingrese commit desde el [edit] modo de configuración.

set security nat source rule-set ipsec from zone trust set security nat source rule-set ipsec to zone untrust set security nat source rule-set ipsec rule 1 match source-address 0.0.0.0/0 set security nat source rule-set ipsec rule 1 then source-nat interface set security policies from-zone trust to-zone untrust policy allow-all match source-address any set security policies from-zone trust to-zone untrust policy allow-all match destination-address any set security policies from-zone trust to-zone untrust policy allow-all match application any set security policies from-zone trust to-zone untrust policy allow-all then permit set security policies from-zone untrust to-zone trust policy allow-all match application any set security policies from-zone untrust to-zone trust policy allow-all then permit set security zones security-zone trust host-inbound-traffic system-services all set security zones security-zone trust host-inbound-traffic protocols all set security zones security-zone trust interfaces ge-0/0/0.0 set security zones security-zone untrust interfaces ge-0/0/1.0 set interfaces ge-0/0/0 unit 0 family inet address 12.168.99.1/24 set interfaces ge-0/0/1 unit 0 family inet address 1.1.100.23/24 set routing-options static route 0.0.0.0/0 next-hop 1.1.100.22

Procedimiento paso a paso

En el ejemplo siguiente, debe explorar por varios niveles en la jerarquía de configuración. Para obtener instrucciones sobre cómo hacerlo, consulte Uso del editor de CLI en el modo de configuración de la Guía del usuario de CLI.

Para configurar el iniciador que proporciona TDR:

Configure interfaces.

[edit interfaces] user@host# set ge-0/0/0 unit 0 family inet address 12.168.99.1/24 user@host# set ge-0/0/1 unit 0 family inet address 1.1.100.23/24

Configure zonas.

[edit security zones security-zone trust] user@host# set host-inbound-traffic system-services all user@host# set host-inbound-traffic protocols all user@host# set interfaces ge-0/0/0.0

[edit security zones security-zone untrust] user@host# set interfaces ge-0/0/1.0

Configure TDR.

[edit security nat source rule-set ipsec] user@host# set from zone trust user@host# set to zone untrust user@host# set rule 1 match source-address 0.0.0.0/0 user@host# set rule 1 then source-nat interface

Configure la política de seguridad predeterminada.

[edit security policies] user@host# set from-zone trust to-zone untrust policy allow-all match source-address any user@host# set from-zone trust to-zone untrust policy allow-all match destination-address any user@host# set from-zone trust to-zone untrust policy allow-all match application any user@host# set from-zone trust to-zone untrust policy allow-all then permit user@host# set from-zone untrust to-zone trust policy allow-all match application any user@host# set from-zone untrust to-zone trust policy allow-all then permit

Configure la opción de enrutamiento.

[edit routing-options user@host# set static route 0.0.0.0/0 next-hop 1.1.100.22

Resultados

Desde el modo de configuración, ingrese el comando para confirmar la show security nat configuración. Si el resultado no muestra la configuración deseada, repita las instrucciones de este ejemplo para corregirla.

[edit]

user@host# show security nat

source {

rule-set ipsec {

from zone trust;

to zone untrust;

rule 1 {

match {

source-address 0.0.0.0/0;

}

then {

source-nat {

interface;

}

}

}

}

}

}

policies {

from-zone trust to-zone untrust {

policy allow-all {

match {

source-address any;

destination-address any;

application any;

}

then {

permit;

}

}

}

from-zone untrust to-zone trust {

policy allow-all {

match {

application any;

}

then {

permit;

}

}

}

}

zones {

security-zone trust {

host-inbound-traffic {

system-services {

all;

}

protocols {

all;

}

}

interfaces {

ge-0/0/0.0;

}

}

security-zone untrust {

host-inbound-traffic {

}

interfaces {

ge-0/0/1.0;

}

}

}

}

interfaces {

ge-0/0/0 {

unit 0 {

family inet {

address 12.168.99.1/24;

}

}

}

ge-0/0/1 {

unit 0 {

family inet {

address 1.1.100.23/24;

}

}

}

}