EN ESTA PÁGINA

Descripción de la compatibilidad con protocolos de filtrado de contenido

Especificación de protocolos de filtrado de contenido (procedimiento de la CLI)

Descripción general de la configuración del filtrado de contenido

Ejemplo: configurar objetos personalizados de filtrado de contenido

Ejemplo: configuración de políticas de seguridad de contenido de filtrado de contenido

Filtrado de contenido

El filtrado de contenido proporciona una funcionalidad básica de prevención de pérdida de datos. El filtrado de contenido filtra el tráfico según el tipo MIME, la extensión de archivo y los comandos de protocolo. También puede utilizar el módulo de filtrado de contenido para bloquear ActiveX, Java Applets y otros tipos de contenido. El filtrado de contenido no requiere una licencia independiente. Para obtener más información, consulte los temas siguientes:

Información general sobre el filtrado de contenido

- Filtrado de contenido según el tipo de archivo

- Filtrado de contenido basado en el contenido del archivo

Filtrado de contenido según el tipo de archivo

Anteriormente, el filtrado de contenido se realizaba para bloquear o permitir ciertos tipos de tráfico según el tipo MIME, la extensión de archivo y el comando de protocolo. El filtro de contenido controla las transferencias de archivos a través de la puerta de enlace comprobando el tráfico con las listas de filtros configuradas. Este tipo de evaluación basada en el tipo de archivo solo se admite en versiones de Junos OS anteriores a Junos OS versión 21.4R1.

A partir de Junos OS versión 21.4R1, la evaluación del contenido se realiza en función del contenido del archivo. La evaluación del contenido basada en el tipo de archivo está en desuso y las configuraciones relacionadas están ocultas.

Puede usar la funcionalidad heredada si no desea migrar a la funcionalidad mejorada de filtrado de contenido. Se le permitirá usar las configuraciones heredadas, pero todas las perillas de configuración heredadas están obsoletas y ocultas. Además, recibirá registros del sistema y advertencias de mensajes de error cuando use las opciones de configuración heredadas.

En este tipo de evaluación, el módulo de filtro de contenido evalúa el tráfico antes que todos los demás módulos de seguridad de contenido, excepto el filtrado web. Por lo tanto, si el tráfico cumple los criterios configurados en el filtro de contenido, el filtro de contenido actúa primero sobre este tráfico.

Puede configurar los siguientes tipos de filtros de contenido:

-

Filtro de patrones MIME: los patrones MIME se utilizan para identificar el tipo de tráfico en los protocolos HTTP y MAIL. Hay dos listas de patrones MIME que utiliza el filtro de contenido para determinar la acción que se va a realizar. La lista MIME de bloque contiene una lista de tráfico de tipo MIME que debe bloquear el filtro de contenido. La lista de excepciones MIME contiene patrones MIME que el filtro de contenido no debe bloquear y que generalmente son subconjuntos de elementos de la lista de bloqueo. Tenga en cuenta que la lista de excepciones tiene una prioridad más alta que la lista de bloqueo. Si tiene entradas MIME que aparecen en ambas listas, el filtro de contenido no bloquea esos tipos MIME porque la lista de excepciones tiene prioridad. Por lo tanto, al agregar elementos a la lista de excepciones, es ventajoso ser específico.

-

Lista de extensiones de bloque: debido a que el nombre de un archivo está disponible durante las transferencias de archivos, el uso de extensiones de archivo es una forma muy práctica de bloquear o permitir transferencias de archivos. La lista de filtros de contenido contiene una lista de extensiones de archivo que se van a bloquear. Todos los protocolos admiten el uso de la lista de extensiones de bloque.

-

Listas de permisos y bloqueos de comandos de protocolo: diferentes protocolos utilizan comandos diferentes para comunicarse entre servidores y clientes. Al bloquear o permitir ciertos comandos, el tráfico se puede controlar en el nivel de comando de protocolo.

Las listas de comandos de bloqueo y permiso están diseñadas para usarse en combinación, con la lista de permisos actuando como una lista de excepciones a la lista de bloqueo.

Si aparece un comando de protocolo tanto en la lista de permisos como en la lista de bloqueo, ese comando está permitido.

A partir de Junos OS versión 15.1X49-D100, el tráfico de paso a través de IPv6 para los protocolos HTTP, FTP, SMTP, POP3 e IMAP es compatible con el filtrado web y las funciones de seguridad de filtrado de contenido de Content Security.

Dado que no todos los archivos o componentes dañinos se pueden controlar mediante el tipo MIME o mediante la extensión de archivo, también puede utilizar el módulo de filtro de contenido para bloquear ActiveX, Java Applets y otros tipos de contenido. Los siguientes tipos de bloqueo de contenido solo se admiten para HTTP:

-

Bloquear ActiveX

-

Bloquear applets de Java

-

Bloquear cookies

-

Bloquear archivos EXE

-

Bloquear archivos ZIP

Filtrado de contenido basado en el contenido del archivo

Anteriormente, el filtrado de contenido se basaba en el tipo de archivo, el tipo MIME, el tipo de contenido y el comando de protocolo. La detección de archivos mediante el tipo MIME, filtros de comandos de protocolo o filtros por extensión de archivo no siempre es confiable. La forma más fácil de identificar un tipo de archivo es por extensiones de nombre de archivo, pero no es auténtico ya que se puede dar cualquier extensión a cualquier tipo de archivo.

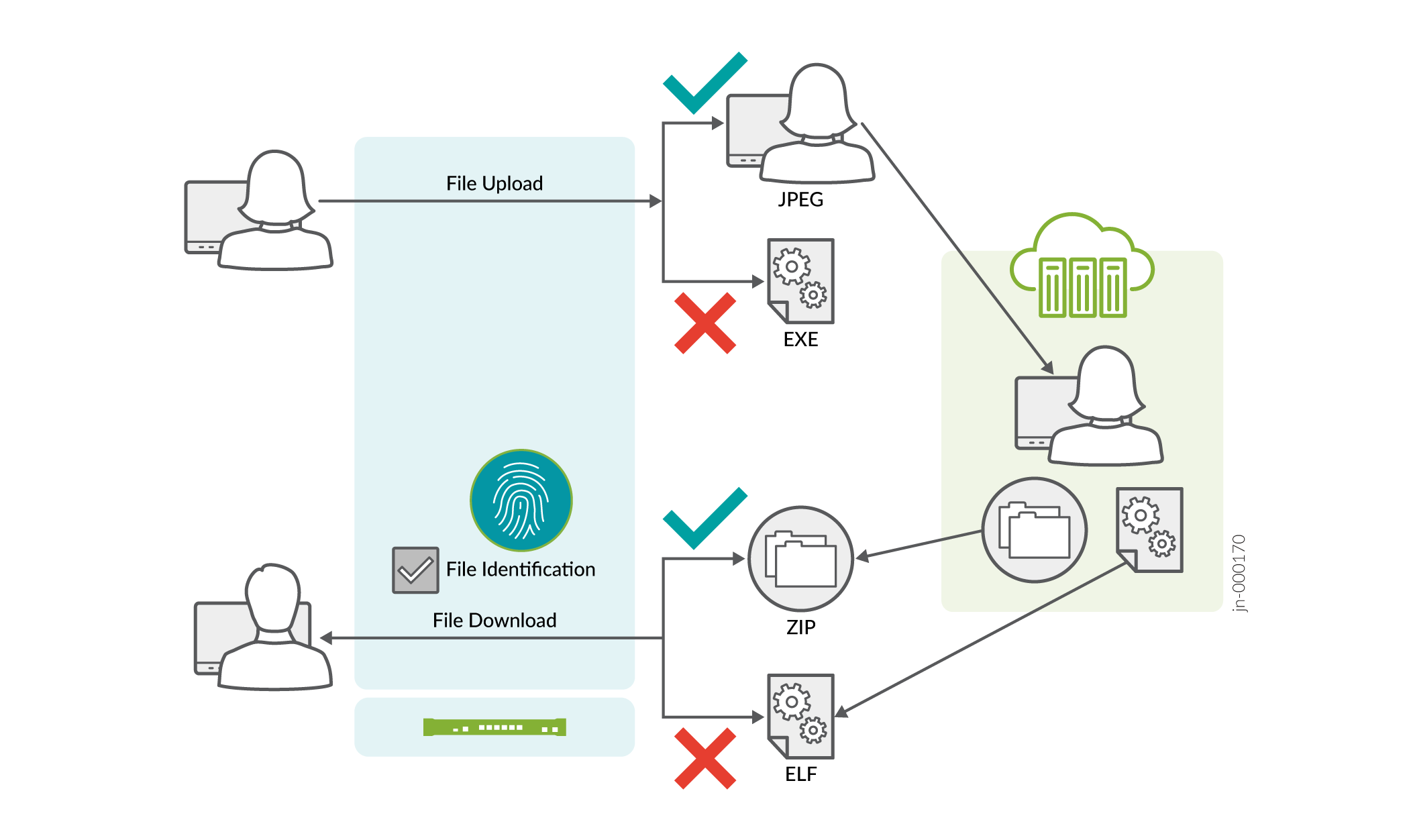

A partir de Junos OS versión 21.4R1, Content Security realiza un filtrado de contenido para determinar el tipo de archivo en función del contenido del archivo y no en función de las extensiones de archivo. Primero se analiza el contenido del archivo para determinar con precisión el tipo de archivo. Esta característica complementa la identificación de aplicaciones (App ID) y le permite configurar el firewall para identificar y controlar el acceso al tráfico web (HTTP y HTTPS) y para proteger su red de ataques. Cuando el ID de aplicación confirma la coincidencia final de la aplicación, la política de seguridad de contenido correspondiente se tiene en cuenta para el filtrado de contenido.

El filtrado de contenido basado en el contenido del archivo se realiza de la siguiente manera:

-

Identificación de archivos: para cada tipo de archivo, hay reglas definidas para examinar el contenido y determinar el tipo de archivo. El proceso de Content Security utiliza el contenido del archivo y lo compara con las reglas definidas para determinar el tipo de archivo.

-

Definir reglas de filtrado de contenido para la dirección del tráfico: el proceso de seguridad de contenido lee la configuración de la CLI, analiza e interpreta los conjuntos de reglas y las reglas. Puede definir las reglas de filtrado de contenido y aplicarlas para dirigir el tráfico.

El conjunto de reglas y las configuraciones de reglas se agregan bajo el nivel de

[edit security utm utm-policy <utm-policy-name> content-filtering]jerarquía.Puede configurar la opción de restablecimiento de conexión en la regla de filtro de contenido. Cuando se detecta el contenido enumerado en la regla, los controladores de protocolo realizan el restablecimiento de la conexión TCP con el cliente y el servidor exactamente como están configurados en la directiva.

Nota:No se admiten opciones de filtrado de contenido basadas en el comando MIME-type, content-type y protocol. Después de actualizar a Junos OS versión 21.4R1, no se admiten las opciones de filtrado de contenido basadas en extensiones de archivo existentes anteriormente en las

[edit security utm utm-policy <utm-policy-name> content-filtering]jerarquías y[edt security utm feature-profile content-filtering profile <profile-name>. - Usar las reglas y los conjuntos de reglas definidos para el filtrado de contenido: puede utilizar las reglas y los conjuntos de reglas definidos anteriormente desde la

[edit security utm default-configuration content-filteringjerarquía. Estas reglas y conjuntos de reglas le permiten configurar filtros de contenido específicos de dirección y restablecimiento de conexión. -

Selección de la política de seguridad de contenido para el filtrado de contenido: una vez que el ID de la aplicación confirma la coincidencia final de la aplicación, se elige para su procesamiento la política de seguridad de contenido potencial coincidente en la que se definen las reglas de filtrado de contenido.

Para cada política de seguridad de contenido, se crea una cadena con una lista de nodos de conjunto de reglas y todas las reglas configuradas bajo un conjunto de reglas se agregan a una lista y luego se adjuntan al nodo de conjunto de reglas respectivo.

Después de pasar todas las comprobaciones, se asigna un ID único para cada conjunto de reglas y regla configurada para conservar y organizar la información respectiva en la memoria local. Este almacenamiento en la memoria local es necesario para realizar un seguimiento de los cambios de configuración que realice y para sincronizar las actualizaciones.

-

Comprobación: utilice los siguientes comandos para ver las estadísticas y los errores del sistema de filtrado de contenido.

-

Para mostrar estadísticas de filtrado de contenido en una política dentro del sistema lógico raíz, use los

show security utm content-filtering statistics utm policy <utm policy name>comandos yshow security utm content-filtering statistics root-logical-system utm-policy <utm policy name>. -

Para mostrar estadísticas de filtrado de contenido en una política dentro de un sistema lógico especificado, utilice el

show security utm content-filtering statistics logical-system <logical-system-name> utm-policy <utm policy name>comando.

-

Si migra a esta nueva característica y si hay opciones heredadas en sus configuraciones, recibirá los siguientes mensajes de error y se producirá un error en la confirmación.

Las características obsoletas no pueden ir acompañadas de un filtrado de contenido mejorado (conjunto de reglas/regla)\n"); Quite la configuración marcada como obsoleta para avanzar (Para obtener más información: mostrar utm de seguridad)\n")Puede usar la funcionalidad de filtrado de contenido heredado si no desea migrar a la característica de filtrado de contenido mejorada. Las opciones de configuración heredadas están en desuso y están ocultas. Recibirá el siguiente mensaje de error cuando utilice las opciones heredadas obsoletas.

ERRMSG ("La configuración \'%s\' está en desuso", "security utm utm-policy <> content-filtering http-profile")Beneficios

-

Proporciona acceso web seguro y protege su red de ataques mediante tipos de archivo detectados con precisión en las reglas de filtrado de contenido.

-

Controla el tráfico que atraviesa la red y aplica reglas de filtrado de contenido basadas en la dirección del tráfico.

-

Se han mejorado los mensajes de registro para incluir la identidad del usuario y del origen, el ID de sesión y la información de dirección del paquete.

A partir de Junos OS versión 22.4R1, el módulo de filtrado de contenido de seguridad de contenido se integra con el analizador JDPI y los contextos JDPI se utilizan para invocar las funcionalidades de filtrado de contenido.

Se agregan complementos de flujo y paquetes de filtrado de contenido de seguridad de contenido para controlar el tráfico sin formato.

Al realizar acciones para los protocolos de correo, se elimina la dependencia del proxy TCP. notify-mail-sender La compatibilidad con la configuración de CLI se elimina para los protocolos de correo.

Ver también

Descripción de la compatibilidad con protocolos de filtrado de contenido

Cada protocolo compatible puede implementar filtros de contenido disponibles de manera diferente. No todas las capacidades de filtrado son compatibles con cada protocolo. Este tema contiene las siguientes secciones:

Compatibilidad con HTTP

El protocolo HTTP admite todas las características de filtrado de contenido. Con HTTP, el filtro de contenido permanece en la puerta de enlace, comprobando cada solicitud y respuesta entre el cliente HTTP y el servidor.

Si se interrumpe una solicitud HTTP debido al filtrado de contenido, el cliente recibe una respuesta como:

<custom drop message/user-configured drop message>.<src_port><dst_ip>:<dst_port>Download request was dropped due to <reason>

Por lo tanto, puede aparecer un mensaje como sigue:

Juniper Networks Firewall Content Filtering blocked request. 5.5.5.1:80->4.4.4.1:55247 Download request was dropped due to file extension block list

Soporte FTP

El protocolo FTP no admite todas las características de filtrado de contenido. Solo admite lo siguiente: Lista de extensiones de bloque y Lista de bloqueo de comandos de protocolo.

Cuando el filtrado de contenido bloquea una solicitud FTP, se envía la siguiente respuesta a través del canal de control:

550 <src_ip>:<src_port>-<dst_ip>:<dst_port><custom drop message/user-configured drop message> for Content Filtering file extension block list.>

Por lo tanto, puede aparecer un mensaje como sigue:

550 5.5.5.1:21->4.4.4.1:45237 Requested action not taken and the request is dropped for Content Filtering file extension block list

Soporte por correo electrónico

Los protocolos de correo electrónico (SMTP, IMAP, POP3) tienen compatibilidad limitada con el filtrado de contenido para las siguientes características: Lista de extensiones de bloques, Lista de bloqueo de comandos de protocolo y Filtrado de patrones MIME. El soporte es limitado para los protocolos de correo electrónico por las siguientes razones:

El filtro de contenido examina sólo un nivel de un encabezado de correo electrónico. Por lo tanto, los encabezados de correo electrónico recursivos y los archivos adjuntos cifrados no se analizan.

Si un correo electrónico completo está codificado MIME, el filtro de contenido sólo puede buscar el tipo MIME.

Si alguna parte de un correo electrónico se bloquea debido al filtrado de contenido, el correo electrónico original se elimina y se reemplaza por un archivo de texto con una explicación de por qué se bloqueó el correo electrónico.

A partir de Junos OS versión 19.4R1, la función antivirus y filtrado de contenido admite SMTPS implícito y explícito, IMAPS y el protocolo POP3S, y solo admite FTPS de modo pasivo explícito.

Modo implícito: conéctese al puerto cifrado SSL/TLS mediante el canal seguro.

Modo explícito: primero conéctese a un canal no seguro y, a continuación, proteja la comunicación emitiendo el comando STARTTLS. Para POP3S, utilice el comando STLS.

Ver también

Especificación de protocolos de filtrado de contenido (procedimiento de la CLI)

Para configurar protocolos de filtrado de contenido, use las siguientes instrucciones de configuración de CLI:

content-filtering {

profile name {

permit-command cmd-list

block-command cmd-list

block-extension file-ext-list

block-mime {

list mime-list

exception ex-mime-list

}

block-content-type {

activex

java-applet

exe

zip

http-cookie

}

notification-options {

type { message }

notify-mail-sender

custom-message msg

}

}

traceoptions {

flag {

all

basic

detail

}

}

}

Descripción general de la configuración del filtrado de contenido

Un filtro de seguridad de contenido bloquea o permite cierto tipo de base de tráfico en el tipo MIME, extensión de archivo, comandos de protocolo y tipo de objeto incrustado. El filtro de contenido controla las transferencias de archivos a través de la puerta de enlace comprobando el tráfico con las listas de filtros configuradas. El módulo de filtrado de contenido evalúa el tráfico antes que todos los demás módulos de seguridad de contenido, si el tráfico cumple los criterios configurados en el filtro de contenido, el filtro de contenido actúa primero sobre este tráfico. En el siguiente procedimiento, se enumera el orden recomendado en el que debe configurar los filtros de contenido:

Ejemplo: configurar objetos personalizados de filtrado de contenido

En este ejemplo se muestra cómo configurar objetos personalizados de filtrado de contenido.

Requisitos

Antes de empezar:

Decida el tipo de filtro de contenido que necesita. Consulte Información general sobre el filtrado de contenido.

Comprender el orden en que se configuran los parámetros de filtrado de contenido. Consulte Descripción general de la configuración del filtrado de contenido.

Visión general

En este ejemplo, se definen objetos personalizados que se utilizan para crear perfiles de filtrado de contenido. Realice las siguientes tareas para definir objetos personalizados:

Cree dos listas de comandos de protocolo llamadas ftpprotocom1 y ftpprotocom2, y agréguele comandos user, pass, port y type.

Cree una lista de extensiones de nombre de archivo denominada extlist2 y agréguele las extensiones .zip, .js y .vbs.

Defina la llamada de lista de imitación de bloques cfmime1 y agregue patrones a la lista.

Configuración

Procedimiento

Configuración rápida de CLI

Para configurar rápidamente este ejemplo, copie los siguientes comandos, péguelos en un archivo de texto, elimine los saltos de línea, cambie los detalles necesarios para que coincidan con su configuración de red, copie y pegue los comandos en la CLI en el nivel de jerarquía y, a continuación, ingrese commit desde el [edit] modo de configuración.

set security utm custom-objects protocol-command ftpprotocom1 value [user pass port type] set security utm custom-objects protocol-command ftpprotocom2 value [user pass port type] set security utm custom-objects filename-extension extlist2 value [zip js vbs] set security utm custom-objects mime-pattern cfmime1 value [video/quicktime image/x-portable-anymap x-world/x-vrml] set security utm custom-objects mime-pattern ex-cfmime1 value [video/quicktime-inappropriate]

Procedimiento paso a paso

En el ejemplo siguiente es necesario navegar por varios niveles en la jerarquía de configuración. Para obtener instrucciones sobre cómo hacerlo, consulte Uso del editor de CLI en el modo de configuración de la Guía del usuario de CLI.

Para configurar objetos personalizados de filtrado de contenido:

Cree dos listas de comandos de protocolo.

[edit security utm] user@host# set custom-objects protocol-command ftpprotocom1 [edit security utm] user@host# set custom-objects protocol-command ftpprotocom2

Agregue comandos de protocolo a la lista.

[edit security utm] user@host# set custom-objects protocol-command ftpprotocom1 value [user pass port type] [edit security utm] user@host# set custom-objects protocol-command ftpprotocom2 value [user pass port type]

Cree una lista de extensiones de nombre de archivo.

[edit security utm] user@host# set custom-objects filename-extension extlist2

Agregar extensiones a la lista.

[edit security utm] user@host# set custom-objects filename-extension extlist2 value [zip js vbs]

Crear listas de análisis antivirus.

[edit security utm] user@host# set custom-objects mime-pattern cfmime1 user@host# set custom-objects mime-pattern ex-cfmime1

Agregar patrones a las listas.

[edit security utm] user@host# set custom-objects mime-pattern cfmime1 value [video/quicktime image/x-portable-anymap x-world/x-vrml] user@host# set custom-objects mime-pattern ex-cfmime1 value [video/quicktime-inappropriate]

Resultados

Desde el modo de configuración, confirme la configuración introduciendo el show security utm comando. Si el resultado no muestra la configuración deseada, repita las instrucciones de configuración en este ejemplo para corregirla.

[edit]

userhost#show security utm

custom-objects {

mime-pattern {

cfmime1 {

value [ video/quicktime image/x-portable-anymap x-world/x-vrml ];

}

ex-cfmime1 {

value video/quicktime-inappropriate;

}

}

filename-extension {

extlist2 {

value [ zip js vbs ];

}

}

protocol-command {

ftpprotocom1 {

value [ user pass port type ];

}

}

protocol-command {

ftpprotocom2 {

value [ user pass port type ];

}

}

}

Si ha terminado de configurar el dispositivo, ingrese commit desde el modo de configuración.

Ejemplo: configuración de políticas de seguridad de contenido de filtrado de contenido

En este ejemplo se describe cómo crear una directiva de seguridad de contenido de filtrado de contenido para adjuntarla al perfil de características.

Requisitos

Antes de empezar:

Decida el tipo de filtro de contenido que necesita. Consulte Información general sobre el filtrado de contenido.

-

Configure objetos personalizados de Content Security para cada característica y defina el perfil de filtrado de contenido. Consulte Descripción general de la configuración del filtrado de contenido.

Visión general

Las directivas de seguridad de contenido se configuran para aplicar de forma selectiva diversas soluciones de seguridad de contenido en el tráfico de red que pasa a través de un dispositivo habilitado para Content Security. A través de los perfiles de características, puede asociar objetos personalizados a estas políticas y especificar el bloqueo o la autorización de determinados tipos de tráfico.

En este ejemplo, se configura una directiva de seguridad de contenido denominada utmp4 y, a continuación, se asigna el perfil de característica preconfigurado confilter1 a esta directiva.

Configuración

Procedimiento

Procedimiento paso a paso

Para configurar una política de seguridad de contenido de filtrado:

Puede configurar diferentes aplicaciones de protocolo en la política de seguridad de contenido. El ejemplo solo muestra HTTP y no otros protocolos. Anteriormente configuró objetos personalizados para FTP (ftpprotocom1 y ftpprotocom2). A continuación, debe agregar una política de filtro de contenido para FTP, por ejemplo:

set security utm utm-policy utmp4 content-filtering ftp upload-profile confilter1

set security utm utm-policy utmp4 content-filtering ftp download-profile confilter1

-

Cree una política de seguridad de contenido.

[edit security utm] user@host# set utm-policy utmp4

-

Adjunte la política de seguridad de contenido al perfil.

[edit security utm] user@host# set utm-policy utmp4 content-filtering http-profile contentfilter1

Si ha terminado de configurar el dispositivo, confirme la configuración.

[edit] user@host# commit

Ejemplo: adjuntar políticas de seguridad de contenido de filtrado de contenido a políticas de seguridad

En este ejemplo se muestra cómo crear una directiva de seguridad y asociar la directiva de seguridad de contenido a la directiva de seguridad.

Requisitos

Antes de empezar:

-

Configure objetos personalizados de Content Security, defina el perfil de filtrado de contenido y cree una política de Content Security. Consulte Descripción general de la configuración del filtrado de contenido.

Habilitar y configurar una política de seguridad. Consulte Ejemplo: Configuración de una política de seguridad para permitir o denegar todo el tráfico.

Visión general

Al adjuntar políticas de seguridad de contenido de filtrado de contenido a políticas de seguridad, puede filtrar el tráfico que transita de una zona de seguridad a otra.

En este ejemplo, se crea una directiva de seguridad denominada p4 y se especifica que el tráfico de cualquier dirección de origen a cualquier dirección de destino con una aplicación HTTP coincide con los criterios. A continuación, asigne una política de seguridad de contenido denominada utmp4 a la política de seguridad p4. Esta política de seguridad de contenido se aplica a cualquier tráfico que coincida con los criterios especificados en la política de seguridad p4.

Configuración

Procedimiento

Configuración rápida de CLI

Para asociar rápidamente una política de seguridad de contenido de filtrado de contenido a una política de seguridad, copie los siguientes comandos, péguelos en un archivo de texto, quite los saltos de línea, cambie los detalles necesarios para que coincidan con su configuración de red, copie y pegue los comandos en la CLI en el nivel de jerarquía y, a continuación, ingrese commit desde el [edit] modo de configuración.

[edit] set security policies from-zone trust to-zone untrust policy p4 match source-address any set security policies from-zone trust to-zone untrust policy p4 match destination-address any set security policies from-zone trust to-zone untrust policy p4 match application junos-htttp set security from-zone trust to-zone untrust policy p4 then permit application-services utm-policy utmp4

Procedimiento paso a paso

En el ejemplo siguiente es necesario navegar por varios niveles en la jerarquía de configuración. Para obtener instrucciones sobre cómo hacerlo, consulte Uso del editor de CLI en el modo de configuración de la Guía del usuario de CLI.

Para adjuntar una política de seguridad de contenido a una política de seguridad:

Cree una política de seguridad.

[edit] user@host# edit security policies from-zone trust to-zone untrust policy p4

Especifique las condiciones de coincidencia para la directiva.

[edit security policies from-zone trust to-zone untrust policy p4] user@host# set match source-address any user@host# set match destination-address any user@host# set match application junos-http

-

Adjunte la política de seguridad de contenido a la política de seguridad.

[edit security policies from-zone trust to-zone untrust policy p4] user@host# set then permit application-services utm-policy utmp4

Resultados

Desde el modo de configuración, confirme la configuración introduciendo el show security policies comando. Si el resultado no muestra la configuración deseada, repita las instrucciones de configuración en este ejemplo para corregirla.

[edit]

user@host# show security policies

from-zone trust to-zone untrust {

policy p4 {

match {

source-address any;

destination-address any;

application junos-http;

}

then {

permit {

application-services {

utm-policy utmp4;

}

}

}

}

}

default-policy {

permit-all;

}

Si ha terminado de configurar el dispositivo, ingrese commit desde el modo de configuración.

Verificación

Comprobación de la asociación de contenido Filtrado de políticas de seguridad de contenido a directivas de seguridad

Propósito

Compruebe que la directiva de seguridad de contenido del filtrado de contenido está adjunta a la directiva de seguridad.

Acción

Desde el modo operativo, ingrese el show security policy comando.

Supervisión de configuraciones de filtrado de contenido

Propósito

Ver estadísticas de filtrado de contenido.

Acción

Para ver estadísticas de filtrado de contenido en la CLI, escriba el user@host > show security utm content-filtering statistics comando.

El comando de filtrado de show statistics contenido muestra la siguiente información:

Base on command list: # Blocked Base on mime list: # Blocked Base on extension list: # Blocked ActiveX plugin: # Blocked Java applet: # Blocked EXE files: # Blocked ZIP files: # Blocked HTTP cookie: # Blocked

Para ver estadísticas de filtrado de contenido con J-Web:

Seleccione Borrar estadísticas de filtrado de contenidoMonitor>Seguridad>UTM>Monitor de filtrado de contenido>Seguridad>UTM>Filtrado de contenido.

Las siguientes estadísticas se pueden ver en el panel derecho.

Base on command list: # Passed # Blocked Base on mime list: # Passed # Blocked Base on extension list: # Passed # Blocked ActiveX plugin: # Passed # Blocked Java applet: # Passed # Blocked EXE files: # Passed # Blocked ZIP files: # Passed # Blocked HTTP cookie: # Passed # Blocked

Puede hacer clic en Borrar estadísticas de filtrado de contenido para borrar todas las estadísticas visibles actuales y comenzar a recopilar nuevas estadísticas.

Tabla de historial de cambios

La compatibilidad con las funciones viene determinada por la plataforma y la versión que esté utilizando. Utilice el Explorador de características para determinar si una característica es compatible con su plataforma.