Descripción de Advertisement Guard del enrutador IPv6

En una implementación de IPv6, los enrutadores multidifusión periódicamente mensajes de anuncio de enrutador (RA) para anunciar su disponibilidad y transmitir información a los nodos vecinos que permiten configurarlos automáticamente en la red. El Protocolo de descubrimiento de vecinos (NDP) utiliza los mensajes RA para detectar vecinos, anunciar prefijos IPv6, ayudar en el aprovisionamiento de direcciones y compartir parámetros de vínculo como la unidad máxima de transmisión (MTU), el límite de salto, los intervalos de publicidad y la vida útil. Los hosts escuchan los mensajes de RA para la autoconfiguración de direcciones IPv6 y el descubrimiento de direcciones locales de vínculo de los enrutadores vecinos, y también pueden enviar un mensaje de solicitud de enrutador (RS) para solicitar anuncios inmediatos.

Los mensajes de RA no son seguros, lo que los hace susceptibles a ataques en la red que implican la suplantación (o falsificación) de direcciones de capa de enlace. Además, una mala configuración no deseada por parte de usuarios o administradores puede provocar la presencia de mensajes de RA no deseados o no autorizados, lo que puede causar problemas operativos a los hosts vecinos. Puede configurar la protección de anuncio de enrutador IPv6 (RA) para proteger su red contra mensajes RA no autorizados generados por enrutadores no autorizados o configurados incorrectamente que se conectan al segmento de red.

RA guard funciona validando los mensajes de RA en función de si cumplen ciertos criterios, configurados en el conmutador mediante políticas. RA guard inspecciona los mensajes de RA y compara la información contenida en los atributos de mensaje con la política configurada. En función de la política, la protección de RA descarta o reenvía los mensajes de RA que coincidan con las condiciones.

La siguiente información contenida en los atributos del mensaje de RA puede ser utilizada por RA guard para validar el origen del mensaje de RA:

-

Dirección MAC de origen

-

Dirección IPv6 de origen

-

Prefijo de dirección IPv6 de origen

-

Límite de recuento de saltos

-

Prioridad de preferencia del enrutador

-

Indicador de configuración administrada

-

Otro indicador de configuración

Puede configurar la protección de RA para que funcione en modo sin estado o con estado. En el modo sin estado, en el estado predeterminado, un mensaje de RA que se recibe en una interfaz se examina y filtra en función de si coincide con las condiciones configuradas en la política asociada a esa interfaz. Si se valida el contenido del mensaje de RA, reenvía el mensaje de RA a su destino; de lo contrario, se elimina el mensaje RA. El estado de una interfaz que funciona en modo sin estado se puede cambiar mediante la configuración. Si la interfaz está configurada como de confianza, todos los mensajes de RA se reenvían sin ser validados con respecto a la directiva. Si la interfaz está configurada como bloqueada, todos los mensajes de RA se descartan sin ser validados con respecto a la política.

En el modo con estado, una interfaz puede pasar dinámicamente de un estado a otro en función de la información recopilada durante un período de aprendizaje. Durante este período, conocido como estado de aprendizaje , los mensajes de RA de entrada se validan con respecto a una política para determinar qué interfaces están conectadas a vínculos con enrutadores IPv6 válidos. Al final del período de aprendizaje, las interfaces asociadas a remitentes legítimos de mensajes de RA pasan dinámicamente al estado de reenvío , en el que los mensajes de RA se reenvían si se pueden validar con respecto a una política. Las interfaces que no reciben mensajes de RA válidos durante el período de aprendizaje pasan dinámicamente al estado bloqueado , en el que se descartan todos los mensajes de RA de entrada.

En la Tabla 1 se resumen los estados de la protección RA IPv6 tanto para el modo sin estado como para el modo con estado.

| Estado |

Descripción |

Modo |

|---|---|---|

| Apagado |

La interfaz funciona como si la protección de RA no estuviera disponible. |

Apátrida/con estado |

| Untrusted |

La interfaz reenvía los mensajes de RA de entrada si los mensajes de RA recibidos se validan con respecto a las reglas de política configuradas; de lo contrario, elimina el mensaje de RA. El estado que no es de confianza es el estado predeterminado de una interfaz habilitada para la protección RA. |

Apátrida/con estado |

| Bloqueado |

La interfaz bloquea la entrada de mensajes RA. |

Apátrida/con estado |

| Expedición |

La interfaz reenvía los mensajes de RA de entrada si los mensajes de RA recibidos se validan con respecto a las reglas de política configuradas; de lo contrario, elimina los mensajes de RA. |

Stateful |

| Aprendizaje |

El conmutador adquiere activamente información sobre el dispositivo de enrutamiento IPv6 conectado a la interfaz. El proceso de aprendizaje se lleva a cabo durante un período de tiempo predefinido. |

Stateful |

| Confianza |

La interfaz reenvía todos los mensajes de RA directamente, sin validarlos con respecto a la política. |

Apátrida/con estado |

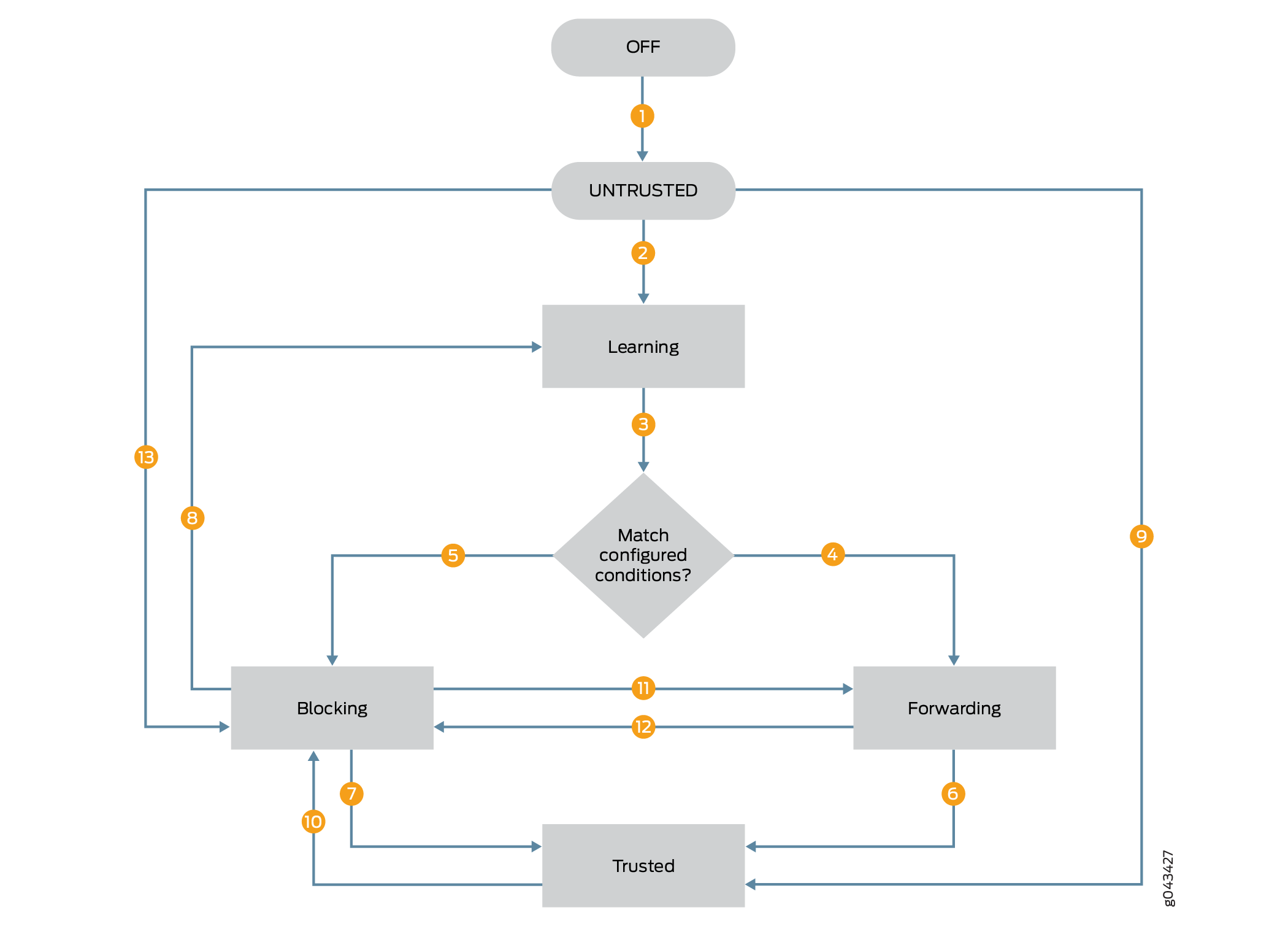

La figura 1 ilustra la transición de estados cuando la protección de RA con estado está habilitada. Los números que se muestran en las ilustraciones se describen en el texto que sigue; Estos no son pasos secuenciales.

la Guardia RA con estado

la Guardia RA con estado

-

Cuando la protección de RA está habilitada en una interfaz, se mueve al estado no confiable desde el estado apagado . El estado que no es de confianza es el estado predeterminado de una interfaz habilitada para la protección de RA.

-

Cuando se emite el comando que solicita el estado de aprendizaje, la interfaz se mueve del estado de apagado al estado de aprendizaje .

-

Los mensajes de RA recibidos durante el estado de aprendizaje se comparan con la directiva configurada.

-

Si los mensajes de RA se validan con respecto a la política configurada, la interfaz pasa al estado de reenvío .

-

Si los mensajes de RA no se validan con la directiva configurada, la interfaz pasa al estado bloqueado .

-

Si

mark-interface trustestá configurado en la interfaz validada, pasa del estado de reenvío al estado de confianza . -

Si

mark-interface trustestá configurado en la interfaz bloqueada, pasa del estado bloqueado al estado de confianza . -

Si el aprendizaje se solicita en una interfaz bloqueada, la interfaz pasa del estado bloqueado al estado de aprendizaje .

-

Si una interfaz en el estado predeterminado que no es de confianza se configura como

mark-interface trust, se mueve directamente al estado de confianza. En este caso, no se puede aplicar una política en esa interfaz. -

Si se elimina la

mark-interface trustconfiguración y no se recibe ningún RA válido en la interfaz, la interfaz pasa al estado bloqueado . -

Si se emite el comando que solicita el estado de reenvío, la interfaz pasa directamente del estado bloqueado al estado de reenvío .

-

Si se emite el comando que solicita el estado de bloqueo, la interfaz pasa directamente de reenvío a bloqueado.

-

Si una interfaz en el estado predeterminado que no es de confianza se configura como

mark-interface block, se mueve directamente al estado bloqueado . En este caso, no se puede aplicar una política en esa interfaz.