EN ESTA PÁGINA

TDR para instancia de enrutamiento VRF

Descripción general de TDR

La traducción de direcciones de red (TDR) es un método para modificar o traducir la información de direcciones de red en encabezados de paquetes. TDR se describió en RFC 1631 para resolver problemas de agotamiento de direcciones IPv4. TDR es una herramienta útil para firewalls, redireccionamiento de tráfico, uso compartido de carga y migraciones de red.

En una implementación de SD-WAN, los firewalls se despliegan en las ubicaciones de concentrador y radio. Diferentes sitios están conectados al firewall radial. Los paquetes se envían desde estos sitios a servidores públicos de Internet o sitios remotos. En el concentrador, una vez completado el procesamiento de seguridad, se examina el paquete para determinar si el destino es un servidor público de Internet o un dispositivo MPLS de próximo salto. Si el destino es un servidor público de Internet, TDR convierte la dirección IP privada de enrutamiento y reenvío virtual (VRF) en una dirección IP pública y establece una sesión. Del mismo modo, se requiere TDR para que el tráfico de los servidores públicos de Internet llegue a una red privada VRF.

Los dispositivos de Juniper Networks admiten los siguientes tipos de TDR:

TDR estático

TDR de destino

Fuente TDR

Ejemplo: Configuración de TDR de origen para convertir la dirección IP privada de una instancia VRF en la dirección IP privada de otra instancia VRF

En este ejemplo, se describe cómo configurar una TDR de origen entre dos redes MPLS.

Requisitos

Antes de empezar

-

Comprenda cómo funcionan los firewalls en un despliegue de SD-WAN para TDR. Consulte Descripción general de TDR.

-

Comprenda las instancias de reenvío y enrutamiento virtual. Consulte Instancias de enrutamiento y reenvío virtuales en despliegues de SD-WAN.

Ejemplo de requisitos previos

-

Requisitos de software: Cualquier versión de Junos compatible.

-

Requisitos de hardware: En dispositivos compatibles.

Descripción general

La TDR de origen es la traducción de la dirección IP de origen de un paquete que sale del dispositivo de Juniper Networks. El TDR de origen se utiliza para permitir que hosts con direcciones IP privadas accedan a una red pública.

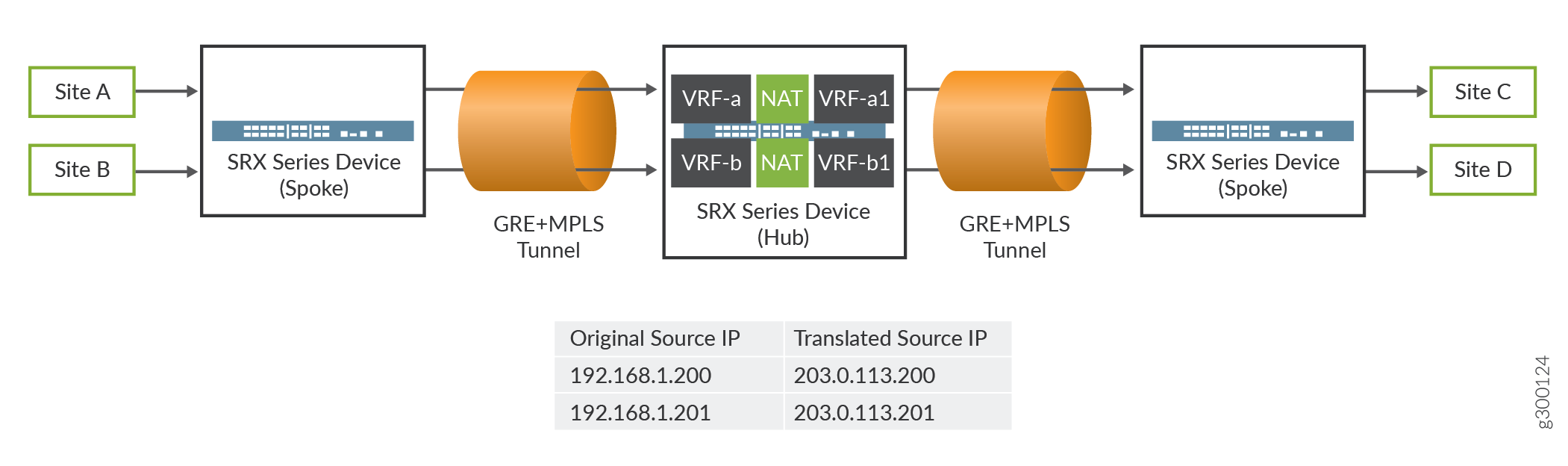

En este ejemplo, el firewall conecta dos redes privadas MPLS para convertir la dirección IP privada de una dirección IP privada de VRF a la dirección IP privada de otro VRF. En la figura 1, el firewall radial está configurado con instancias de enrutamiento VRF-a y VRF-b, las cuales están conectadas al firewall del concentrador. Los sitios C y D están conectados a otro firewall radial. En el firewall del concentrador, las direcciones IP de origen 192.168.1.200 y 192.168.1.201 de las instancias de enrutamiento VRF-a y VRF-b se traducen a 203.0.113.200 y 203.0.113.201.

TDR de origen

TDR de origen

Configuración

Procedimiento

Configuración rápida de CLI

Para configurar rápidamente este ejemplo, copie los siguientes comandos, péguelos en un archivo de texto, elimine los saltos de línea, cambie los detalles necesarios para que coincidan con su configuración de red, copie y pegue los comandos en la CLI en el nivel de jerarquía y, luego, ingrese commit desde el [edit] modo de configuración.

set routing-instances VRF-a instance-type vrf set routing-instances VRF-a route-distinguisher 30:200 set routing-instances VRF-a vrf-target target:100:100 set routing-instances VRF-a vrf-table-label set routing-instances VRF-b instance-type vrf set routing-instances VRF-b route-distinguisher 40:200 set routing-instances VRF-b vrf-target target:200:100 set routing-instances VRF-b vrf-table-label set routing-instances VRF-a1 instance-type vrf set routing-instances VRF-a1 route-distinguisher 60:200 set routing-instances VRF-a1 vrf-target target:300:100 set routing-instances VRF-a1 vrf-table-label set routing-instances VRF-b1 instance-type vrf set routing-instances VRF-b1 route-distinguisher 50:200 set routing-instances VRF-b1 vrf-target target:400:100 set routing-instances VRF-b1 vrf-table-label set security nat source pool vrf-a_p address 203.0.113.200 set security nat source rule-set vrf-a_rs from routing-instance VRF-a set security nat source rule-set vrf-a_rs to routing-instance VRF-a1 set security nat source rule-set vrf-a_rs rule rule1 match source-address 192.168.1.200 set security nat source rule-set vrf-a_rs rule rule1 then source-nat pool vrf-a_p set security nat source pool vrf-b_p address 203.0.113.201 set security nat source rule-set vrf-b_rs from routing-instance VRF-b set security nat source rule-set vrf-b_rs to routing-instance VRF-b1 set security nat source rule-set vrf-b_rs rule rule2 match source-address 192.168.1.201 set security nat source rule-set vrf-b_rs rule rule2 then source-nat pool vrf-b_p

Procedimiento paso a paso

En el ejemplo siguiente, debe explorar por varios niveles en la jerarquía de configuración.

Para configurar la asignación de TDR de origen:

Las VPN de capa 3 requieren una tabla VRF para distribuir rutas dentro de las redes. Cree una instancia VRF y especifique el valor vrf.

[edit routing-instances] user@host#set VRF-a instance-type vrf user@host#set VRF-b instance-type vrf user@host#set VRF-a1 instance-type vrf user@host#set VRF-b1 instance-type vrf

Asigne un diferenciador de ruta a la instancia de enrutamiento.

[edit routing-instances] user@host#set VRF-a route-distinguisher 30:200 user@host#set VRF-b route-distinguisher 40:200 user@host#set VRF-a1 route-distinguisher 60:200 user@host#set VRF-b1 route-distinguisher 50:200

Cree una política de la comunidad para importar o exportar todas las rutas.

[edit routing-instances] user@host#set VRF-a vrf-target target:100:100 user@host#set VRF-b vrf-target target:200:100 user@host#set VRF-a1 vrf-target target:300:100 user@host#set VRF-b1 vrf-target target:400:100

Asigne una única etiqueta VPN para todas las rutas del VRF.

[edit routing-instances] user@host#set VRF-a vrf-table-label user@host#set VRF-a1 vrf-table-label user@host#set VRF-b vrf-table-label user@host#set VRF-b1 vrf-table-label

Cree un grupo de TDR de origen.

[edit security nat source] user@host#set vrf-a_p address 203.0.113.200 user@host#set vrf-b_p address 203.0.113.201

Cree un conjunto de reglas TDR de origen.

[edit security nat source] user@host#set rule-set vrf-a_rs from routing-instance VRF-a user@host#set rule-set vrf-a_rs to routing-instance VRF-a1 user@host#set rule-set vrf-b_rs from routing-instance VRF-b user@host#set rule-set vrf-b_rs to routing-instance VRF-b1

Configure una regla que coincida con los paquetes y traduzca la dirección IP de origen a una dirección IP del conjunto TDR de origen.

[edit security nat source] user@host# set rule-set vrf-a_rs rule rule1 match source-address 192.168.1.200 user@host# set rule-set vrf-a_rs rule rule1 then source-nat pool vrf-a_p user@host# set rule-set vrf-b_rs rule rule2 match source-address 192.168.1.201 user@host# set rule-set vrf-b_rs rule rule2 then source-nat pool vrf-b_p

Resultados

Desde el modo de configuración, ingrese los comandos y show routing-instances para confirmar la show security nat configuración. Si el resultado no muestra la configuración deseada, repita las instrucciones de configuración de este ejemplo para corregirla.

[edit]

user@host# show security nat

source {

pool vrf-a_p {

address {

203.0.113.200/32;

}

}

pool vrf-b_p {

address {

203.0.113.201/32;

}

}

rule-set vrf-a_rs {

from routing-instance VRF-a;

to routing-instance VRF-a1;

rule rule1 {

match {

source-address 192.168.1.200/32;

}

then {

source-nat {

pool {

vrf-a_p;

}

}

}

}

}

rule-set vrf-b_rs {

from routing-instance VRF-b;

to routing-instance VRF-b1;

rule rule2 {

match {

source-address 192.168.1.201/32;

}

then {

source-nat {

pool {

vrf-b_p;

}

}

}

}

}

}

[edit]

user@host# show routing-instances

VRF-a {

instance-type vrf;

route-distinguisher 30:200;

vrf-target target:100:100;

vrf-table-label;

}

VRF-a1 {

instance-type vrf;

route-distinguisher 60:200;

vrf-target target:300:100;

vrf-table-label;

}

VRF-b {

instance-type vrf;

route-distinguisher 40:200;

vrf-target target:200:100;

vrf-table-label;

}

VRF-b1 {

instance-type vrf;

route-distinguisher 50:200;

vrf-target target:400:100;

vrf-table-label;

}

Cuando termine de configurar el dispositivo, ingrese commit desde el modo de configuración.

Verificación

Verificar el uso de reglas TDR de origen

Propósito

Compruebe que hay tráfico que coincide con la regla TDR de origen.

Acción

Desde el modo operativo, introduzca el show security nat source rule all comando. En el campo Translation hits, compruebe si hay tráfico que coincida con la regla TDR de origen.

user@host>show security nat source rule all

Total rules: 2

Total referenced IPv4/IPv6 ip-prefixes: 2/0

source NAT rule: rule1 Rule-set: vrf-a_rs

Rule-Id : 1

Rule position : 1

From routing instance : VRF-a

To routing instance : VRF-a1

Match

Source addresses : 192.168.1.200 - 192.168.1.200

Action : vrf-a_p

Persistent NAT type : N/A

Persistent NAT mapping type : address-port-mapping

Inactivity timeout : 0

Max session number : 0

Translation hits : 0

Successful sessions : 0

Failed sessions : 0

Number of sessions : 0

source NAT rule: rule2 Rule-set: vrf-b_rs

Rule-Id : 2

Rule position : 2

From routing instance : VRF-b

To routing instance : VRF-b1

Match

Source addresses : 192.168.1.201 - 192.168.1.201

Action : vrf-b_p

Persistent NAT type : N/A

Persistent NAT mapping type : address-port-mapping

Inactivity timeout : 0

Max session number : 0

Translation hits : 0

Successful sessions : 0

Failed sessions : 0

Number of sessions : 0

Ejemplo: Configuración de TDR de destino para convertir la dirección IP pública en la dirección IP privada única de VRF de una instancia VRF

En este ejemplo, se describe cómo configurar la asignación TDR de destino de una dirección IP pública a la dirección privada del VRF único para dirigir los paquetes a la instancia de VRF correcta.

Requisitos

Comprenda cómo funcionan los firewalls en un despliegue de SD-WAN para TDR. Consulte Descripción general de TDR.

Comprenda las instancias de reenvío y enrutamiento virtual. Consulte Instancias de enrutamiento y reenvío virtuales en despliegues de SD-WAN.

Descripción general

La TDR de destino es la traducción de la dirección IP de destino de un paquete que ingresa al dispositivo de Juniper Networks. La TDR de destino se utiliza para redirigir el tráfico destinado a un host virtual (identificado por la dirección IP de destino original) al host real (identificado por la dirección IP de destino traducida).

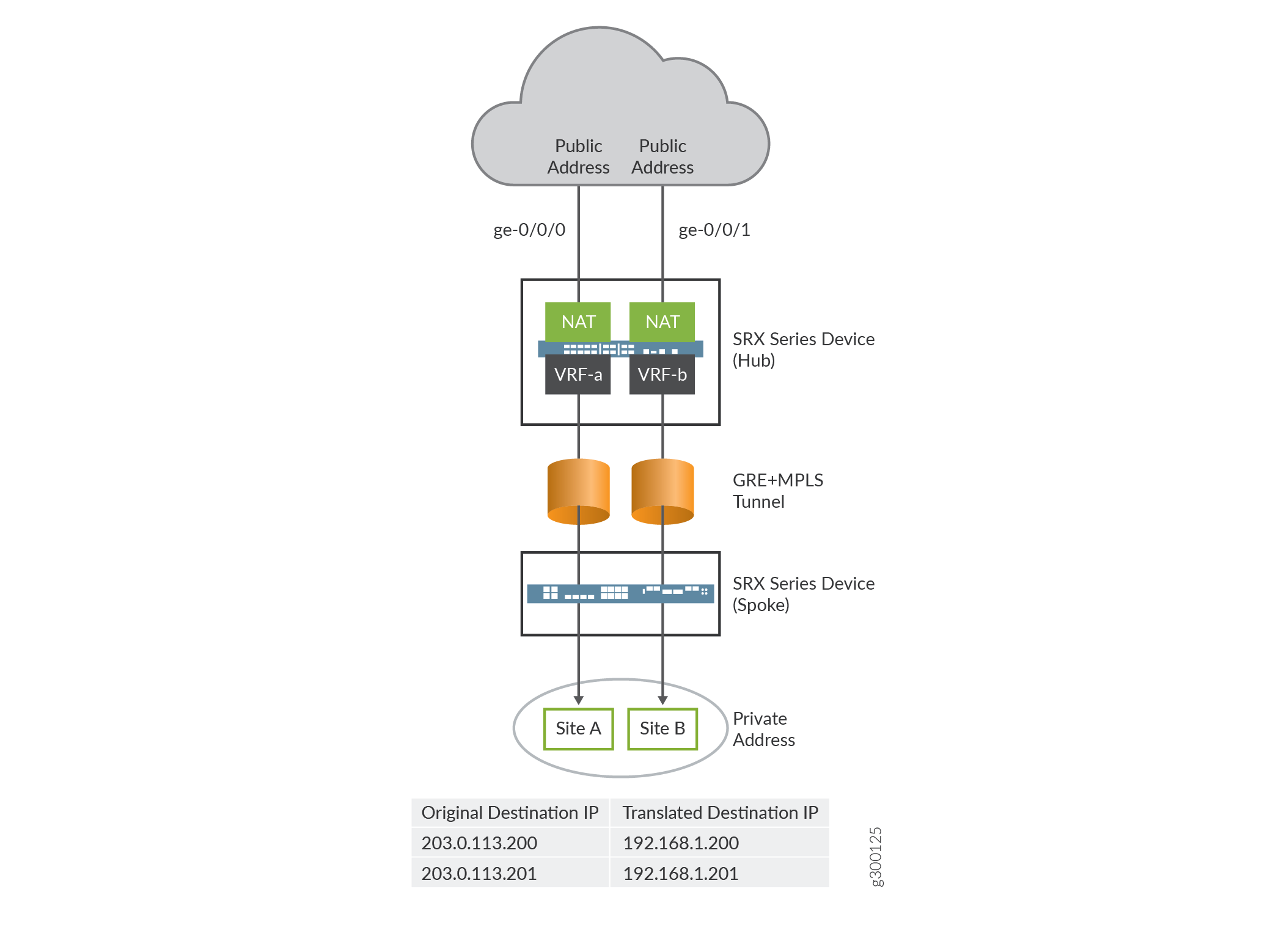

En este ejemplo, un firewall se configura con TDR de destino para convertir una dirección IP pública en la dirección IP privada VRF de una instancia VRF. La dirección IP pública se puede configurar por instancia de VRF. En la Figura 2, el firewall está configurado con dos instancias VRF, VRF-a y VRF-b. El firewall convierte la dirección IP pública a la dirección IP privada de una instancia VRF.

de destino

de destino

Configuración

Procedimiento

Configuración rápida de CLI

Para configurar rápidamente este ejemplo, copie los siguientes comandos, péguelos en un archivo de texto, elimine los saltos de línea, cambie los detalles necesarios para que coincidan con su configuración de red, copie y pegue los comandos en la CLI en el nivel de jerarquía y, luego, ingrese commit desde el [edit] modo de configuración.

set routing-instances VRF-a instance-type vrf set routing-instances VRF-a route-distinguisher 30:200 set routing-instances VRF-a vrf-target target:100:100 set routing-instances VRF-a vrf-table-label set routing-instances VRF-b instance-type vrf set routing-instances VRF-b route-distinguisher 40:200 set routing-instances VRF-b vrf-target target:200:100 set routing-instances VRF-b vrf-table-label set security nat destination pool vrf-a_p routing-instance VRF-a set security nat destination pool vrf-a_p address 192.168.1.200 set security nat destination rule-set rs from interface ge-0/0/0 set security nat destination rule-set rs rule vrf-a_r match destination-address 203.0.113.200 set security nat destination rule-set rs rule vrf-a_r then destination-nat pool vrf-a_p set security nat destination pool vrf-b_p routing-instance VRF-b set security nat destination pool vrf-b_p address 192.168.1.201 set security nat destination rule-set rs from interface ge-0/0/1 set security nat destination rule-set rs rule vrf-b_r match destination-address 203.0.113.201 set security nat destination rule-set rs rule vrf-b_r then destination-nat pool vrf-b_p

Procedimiento paso a paso

En el ejemplo siguiente, debe explorar por varios niveles en la jerarquía de configuración.

Para configurar la asignación de TDR de destino para un solo VRF:

Las VPN de capa 3 requieren una tabla VRF para distribuir rutas dentro de las redes. Cree una instancia VRF y especifique el valor vrf.

[edit routing-instances] user@host#set VRF-a instance-type vrf user@host#set VRF-b instance-type vrf

Asigne un diferenciador de ruta a la instancia de enrutamiento.

[edit routing-instances] user@host#set VRF-a route-distinguisher 30:200 user@host#set VRF-b route-distinguisher 40:200

Cree una política de la comunidad para importar o exportar todas las rutas.

[edit routing-instances] user@host#set VRF-a vrf-target target:100:100 user@host#set VRF-b vrf-target target:200:100

Asigne una única etiqueta VPN para todas las rutas del VRF.

[edit routing-instances] user@host#set VRF-a vrf-table-label user@host#set VRF-b vrf-table-label

Especifique un conjunto de direcciones IP TDR de destino.

[edit security nat destination] user@host# set pool vrf-a_p address 192.168.1.200 user@host# set pool vrf-b_p address 192.168.1.201

Asigne la instancia de enrutamiento al grupo de destino.

[edit security nat destination] user@host# set pool vrf-a_p routing-instance VRF-a user@host# set pool vrf-b_p routing-instance VRF-b

Cree un conjunto de reglas TDR de destino.

[edit security nat destination] user@host# set rule-set rs from interface ge-0/0/0 user@host# set rule-set rs from interface ge-0/0/1

Configure una regla que coincida con los paquetes y traduzca la dirección IP de destino a una dirección IP en el conjunto de direcciones IP TDR de destino.

[edit security nat destination] user@host# set rule-set rs rule vrf-a_r match destination-address 203.0.113.200 user@host# set rule-set rs rule vrf-a_r then destination-nat pool vrf-a_p user@host# set rule-set rs rule vrf-b_r match destination-address 203.0.113.201 user@host# set rule-set rs rule vrf-b_r then destination-nat pool vrf-b_p

Resultados

Desde el modo de configuración, ingrese los comandos y show routing-instances para confirmar la show security nat configuración. Si el resultado no muestra la configuración deseada, repita las instrucciones de configuración de este ejemplo para corregirla.

[edit]

user@host# show security nat

destination {

pool vrf-a_p {

routing-instance {

VRF-a;

}

address 192.168.1.200/32;

}

pool vrf-b_p {

routing-instance {

VRF-b;

}

address 192.168.1.201/32;

}

rule-set rs {

from interface [ ge-0/0/0.0 ge-0/0/1.0 ];

rule vrf-a_r {

match {

destination-address 203.0.113.200/32;

}

then {

destination-nat {

pool {

vrf-a_p;

}

}

}

}

rule vrf-b_r {

match {

destination-address 203.0.113.201/32;

}

then {

destination-nat {

pool {

vrf-b_p;

}

}

}

}

}

}

[edit]

user@host# show routing-instances

VRF-a {

instance-type vrf;

route-distinguisher 30:200;

vrf-target target:100:100;

vrf-table-label;

}

VRF-b {

instance-type vrf;

route-distinguisher 40:200;

vrf-target target:200:100;

vrf-table-label;

}

Cuando termine de configurar el dispositivo, ingrese commit desde el modo de configuración.

Verificación

Verificar el uso de reglas TDR de destino

Propósito

Compruebe que hay tráfico que coincide con la regla TDR de destino.

Acción

Desde el modo operativo, introduzca el show security nat destination rule all comando. En el campo Translation hits, compruebe si hay tráfico que coincida con la regla TDR de destino.

user@host> show security nat destination rule all

Total destination-nat rules: 2

Total referenced IPv4/IPv6 ip-prefixes: 2/0

Destination NAT rule: vrf-a_r Rule-set: rs

Rule-Id : 1

Rule position : 1

From interface : ge-0/0/0.0

: ge-0/0/1.0

Destination addresses : 203.0.113.200 - 203.0.113.200

Action : vrf-a_p

Translation hits : 0

Successful sessions : 0

Failed sessions : 0

Number of sessions : 0

Destination NAT rule: vrf-b_r Rule-set: rs

Rule-Id : 2

Rule position : 2

From interface : ge-0/0/0.0

: ge-0/0/1.0

Destination addresses : 203.0.113.201 - 203.0.113.201

Action : vrf-b_p

Translation hits : 0

Successful sessions : 0

Failed sessions : 0

Number of sessions : 0

Ejemplo: Configuración de TDR estático para convertir la dirección IP privada de una instancia VRF en dirección IP pública

En este ejemplo, se describe cómo configurar una asignación TDR estática de una dirección IP privada única VRF a una dirección IP pública.

Requisitos

Comprenda cómo funcionan los firewalls en un despliegue de SD-WAN para TDR. Consulte Descripción general de TDR.

Descripción general

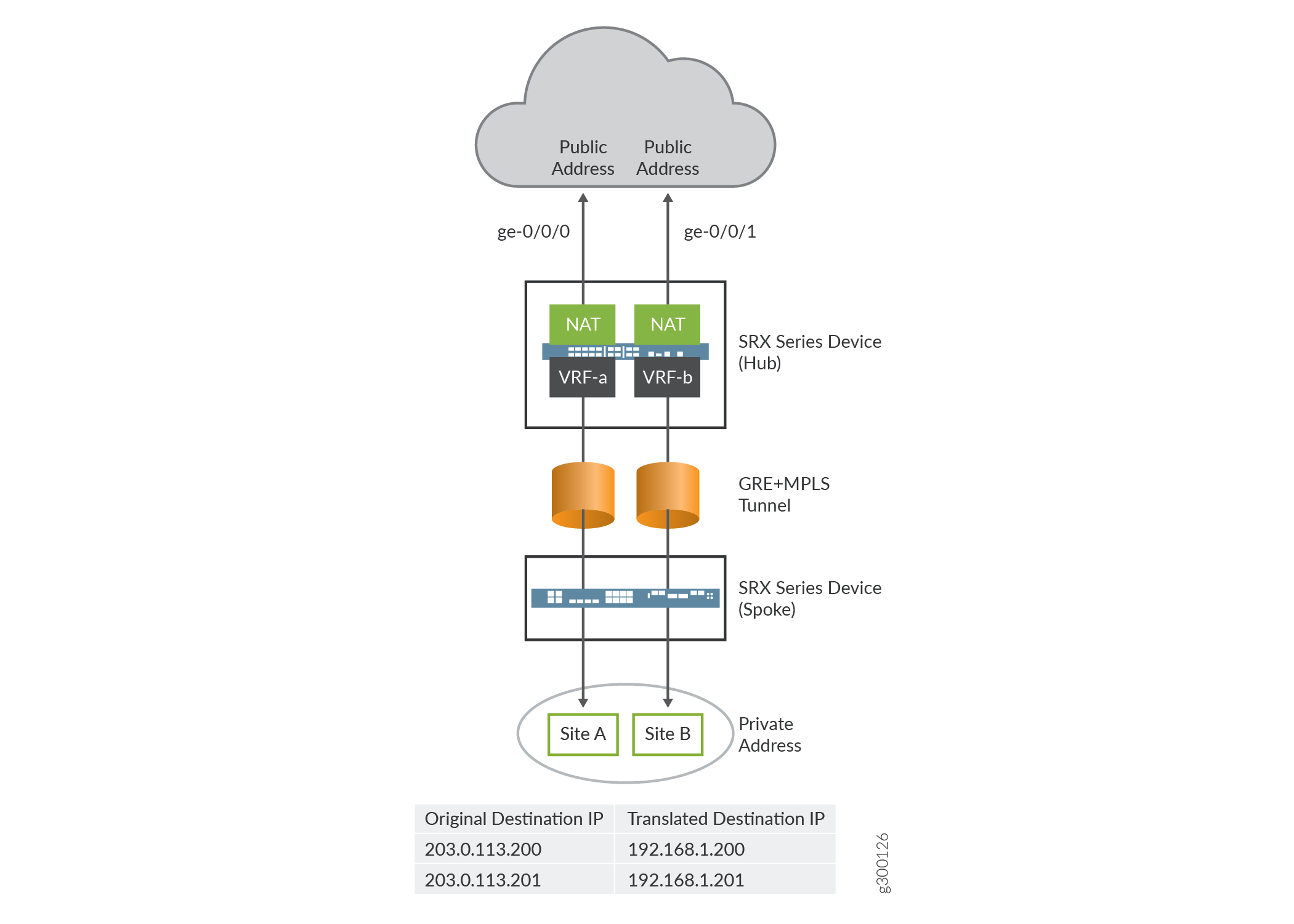

En este ejemplo, un firewall se configura con TDR estático para convertir la dirección IP privada VRF de una instancia VRF en una dirección IP pública de una instancia VRF. El TDR estático se puede aplicar en el TDR de origen y el TDR de destino. En la Figura 3, el firewall está configurado con dos instancias VRF, VRF-a y VFR-b. El firewall convierte la dirección IP privada de una instancia VRF en una dirección IP pública.

estático

estático

Configuración

Procedimiento

Configuración rápida de CLI

Para configurar rápidamente este ejemplo, copie los siguientes comandos, péguelos en un archivo de texto, elimine los saltos de línea, cambie los detalles necesarios para que coincidan con su configuración de red, copie y pegue los comandos en la CLI en el nivel de jerarquía y, luego, ingrese commit desde el [edit] modo de configuración.

set routing-instances VRF-a instance-type vrf set routing-instances VRF-a route-distinguisher 30:200 set routing-instances VRF-a vrf-target target:100:100 set routing-instances VRF-a vrf-table-label set routing-instances VRF-b instance-type vrf set routing-instances VRF-b route-distinguisher 40:200 set routing-instances VRF-b vrf-target target:200:100 set routing-instances VRF-b vrf-table-label set security nat static rule-set rs from interface ge-0/0/0 set security nat static rule-set rs rule vrf-a_r match static-address 203.0.113.200 set security nat static rule-set rs rule vrf-a_r then static-nat prefix 192.168.1.200 set security nat static rule-set rs rule vrf-a_r then static-nat prefix routing-instance VRF-a set security nat static rule-set rs from interface ge-0/0/1 set security nat static rule-set rs rule vrf-b_r match static-address 203.0.113.201 set security nat static rule-set rs rule vrf-b_r then static-nat prefix 192.168.1.201 set security nat static rule-set rs rule vrf-b_r then static-nat prefix routing-instance VRF-b

Procedimiento paso a paso

En el ejemplo siguiente, debe explorar por varios niveles en la jerarquía de configuración.

Para configurar la asignación de TDR estática para la dirección IP de un solo VRF:

Las VPN de capa 3 requieren una tabla VRF para distribuir rutas dentro de las redes. Cree una instancia VRF y especifique el valor vrf.

[edit routing-instances] user@host#set VRF-a instance-type vrf user@host#set VRF-b instance-type vrf

Asigne un diferenciador de ruta a la instancia de enrutamiento.

[edit routing-instances] user@host#set VRF-a route-distinguisher 30:200 user@host#set VRF-b route-distinguisher 40:200

Cree una política de la comunidad para importar o exportar todas las rutas.

[edit routing-instances] user@host#set VRF-a vrf-target target:100:100 user@host#set VRF-b vrf-target target:200:100

Asigne una única etiqueta VPN para todas las rutas del VRF.

[edit routing-instances] user@host#set VRF-a vrf-table-label user@host#set VRF-b vrf-table-label

Cree un conjunto de reglas de TDR estático.

[edit security nat static] user@host# set rule-set rs from interface ge-0/0/0 user@host# set rule-set rs from interface ge-0/0/1

Configure una regla que coincida con los paquetes y traduzca la dirección de destino de los paquetes a una dirección IP privada.

[edit security nat static] user@host# set rule-set rs rule vrf-a_r match static-address 203.0.113.200 user@host# set rule-set rs rule vrf-a_r then static-nat prefix 192.168.1.200 user@host# set rule-set rs rule vrf-a_r then static-nat prefix routing-instance VRF-a user@host# set rule-set rs rule vrf-b_r match static-address 203.0.113.201 user@host# set rule-set rs rule vrf-b_r then static-nat prefix 192.168.1.201 user@host# set rule-set rs rule vrf-b_r then static-nat prefix routing-instance VRF-b

Resultados

Desde el modo de configuración, ingrese los comandos y show routing-instances para confirmar la show security nat configuración. Si el resultado no muestra la configuración deseada, repita las instrucciones de configuración de este ejemplo para corregirla.

[edit]

user@host# show security nat

static {

rule-set rs {

from interface [ ge-0/0/0.0 ge-0/0/1.0 ];

rule vrf-a_r {

match {

destination-address 203.0.113.200/32;

}

then {

static-nat {

prefix {

192.168.1.200/32;

routing-instance VRF-a;

}

}

}

}

rule vrf-b_r {

match {

destination-address 203.0.113.201/32;

}

then {

static-nat {

prefix {

192.168.1.201/32;

routing-instance VRF-b;

}

}

}

}

}

}

[edit]

user@host# show routing-instances

VRF-a {

instance-type vrf;

route-distinguisher 30:200;

vrf-target target:100:100;

vrf-table-label;

}

VRF-b {

instance-type vrf;

route-distinguisher 40:200;

vrf-target target:200:100;

vrf-table-label;

}

Cuando termine de configurar el dispositivo, ingrese commit desde el modo de configuración.

Verificación

Verificar el uso de reglas de TDR estáticas

Propósito

Compruebe que hay tráfico que coincide con la regla estática de TDR.

Acción

Desde el modo operativo, introduzca el show security nat static rule comando. En el campo Conversiones acertadas, compruebe si hay tráfico que coincida con la regla estática de TDR.

user@host> show security nat static rule all

Total static-nat rules: 2

Total referenced IPv4/IPv6 ip-prefixes: 4/0

Static NAT rule: vrf-a_r Rule-set: rs

Rule-Id : 1

Rule position : 1

From interface : ge-0/0/0.0

: ge-0/0/1.0

Destination addresses : 203.0.113.200

Host addresses : 192.168.1.200

Netmask : 32

Host routing-instance : VRF-a

Translation hits : 0

Successful sessions : 0

Failed sessions : 0

Number of sessions : 0

Static NAT rule: vrf-b_r Rule-set: rs

Rule-Id : 2

Rule position : 2

From interface : ge-0/0/0.0

: ge-0/0/1.0

Destination addresses : 203.0.113.201

Host addresses : 192.168.1.201

Netmask : 32

Host routing-instance : VRF-b

Translation hits : 0

Successful sessions : 0

Failed sessions : 0

Number of sessions : 0