Configuración del sensor DPI

La configuración del sensor DPI permite a los administradores configurar opciones para optimizar el rendimiento del DPI en dispositivos de seguridad. Explica cómo limitar el uso de la memoria y de la sesión, controlar las caídas de tráfico cuando se exceden los recursos y configurar la omisión inteligente de DPI para administrar una alta utilización de la CPU. También cubre condiciones de manejo durante conmutaciones por error.

No puede crear firmas de aplicación con la base de datos de firmas DPI. Sin embargo, puede configurar las opciones del sensor para limitar las sesiones y el uso de memoria para la identificación de aplicaciones (AppID).

Descripción general de la configuración del sensor DPI

Las opciones de configuración del sensor se utilizan para:

Condiciones de ejecución de registro a medida que se aproximan los límites de memoria, capacidad de sesión de DPI y memoria.

Analice el tráfico caído por DPI e identificación de aplicaciones cuando se excedan los límites.

Puede configurar la cantidad máxima de bytes de memoria que se pueden usar para guardar paquetes para la identificación de aplicaciones en una sesión TCP o UDP. También puede configurar un límite para el uso de memoria global para la identificación de aplicaciones. AppID se deshabilita para una sesión después de que el sistema alcance el límite de memoria especificado para la sesión. Sin embargo, el DPI sigue coincidiendo con patrones. La aplicación coincidente se guarda en caché para que la siguiente sesión pueda usarla. Esto protege el sistema de los atacantes que intentan eludir AppID mediante el envío deliberado de grandes paquetes del cliente al servidor.

Aunque no puede crear firmas de aplicaciones con la base de datos de firmas DPI, puede configurar los siguientes ajustes de sensor para limitar el número de sesiones que ejecutan la identificación de aplicaciones y también para limitar el uso de memoria para la identificación de aplicaciones:

max-tcp-session-packet-memory: para configurar los límites de memoria y sesión para los servicios AppID de DPI, ejecute el set security idp sensor-configuration application-identification max-tcp-session-packet-memory 5000 comando.

memory-limit-percent: para establecer el porcentaje límite de memoria para el plano de datos disponible en el sistema, que se puede utilizar para la asignación de DPI, ejecute el set security idp sensor-configuration global memory-limit-percent comando. El valor porcentual admitido va de 10 a 90.

drop-if-no-policy-loaded: al inicio, el DPI ignora el tráfico de forma predeterminada si la política de DPI aún no está cargada. La

drop-if-no-policy-loadedopción cambia este comportamiento para que todas las sesiones se cierren antes de que se cargue la política de DPI.El siguiente contador para la salida del

show security idp counters flowcomando analiza el tráfico interrumpido debido a ladrop-if-no-policy-loadedopción:Sessions dropped due to no policy 0

drop-on-failover: de forma predeterminada, el DPI ignora las sesiones de tolerancia a fallos en una implementación de clúster de chasis. La

drop-on-failoveropción cambia este comportamiento y elimina automáticamente las sesiones que están en proceso de inspección en el nodo principal cuando se produce una tolerancia a fallos en el nodo secundario.El siguiente contador para la salida del

show security idp counters flowcomando analiza el tráfico de tolerancia a fallos caído debido a ladrop-on-failoveropción:Fail-over sessions dropped 0

drop-on-limit: de forma predeterminada, las sesiones no se descartan si se superan el límite de sesiones de DPI o los límites de recursos. En este caso, el DPI y otras sesiones solo se descartan cuando se agotan la capacidad o los recursos de sesión del dispositivo. La

drop-on-limitopción cambia este comportamiento y cierra las sesiones cuando se superan los límites de recursos.Los siguientes contadores para la salida del comando analizan el

show security idp counters flowtráfico DPI caído debido a ladrop-on-limitopción:SM Sessions encountered memory failures 0 SM Packets on sessions with memory failures 0 SM Sessions dropped 0 Both directions flows ignored 0 IDP Stream Sessions dropped due to memory failure 0 IDP Stream Sessions ignored due to memory failure 0 IDP Stream Sessions closed due to memory failure 0 Number of times Sessions exceed high mark 0 Number of times Sessions drop below low mark 0 Memory of Sessions exceeds high mark 0 Memory of Sessions drops below low mark 0

Los siguientes contadores para la salida del comando analizan el

show security idp counters application-identificationtráfico de AppID interrumpido debido a ladrop-on-limitopción:AI-session dropped due to malloc failure before session create 0 AI-Sessions dropped due to malloc failure after create 0 AI-Packets received on sessions marked for drop due to malloc failure 0

Las siguientes opciones se utilizan para activar mensajes de registro informativos sobre las condiciones de ejecución actuales. Cuando se establece, los mensajes de registro se activan independientemente de si la

drop-on-limitopción está configurada o no.max-sessions-offset: la

max-sessions-offsetopción establece un desplazamiento para el límite máximo de sesiones de DPI. Cuando la cantidad de sesiones de DPI supera el límite máximo de sesiones, se registra una advertencia de que existen condiciones en las que las sesiones de DPI podrían perderse. Cuando el número de sesiones de DPI cae por debajo del límite máximo de sesiones de DPI menos el valor de compensación, se registra un mensaje que indica que las condiciones han vuelto a la normalidad.Jul 19 04:38:13 4.0.0.254 RT_IDP: IDP_SESSION_LOG_EVENT: IDP: at 1374233893, FPC 4 PIC 1 IDP total sessions pass through high mark 100000. IDP may drop new sessions. Total sessions dropped 0. Jul 19 04:38:21 4.0.0.254 RT_IDP: IDP_SESSION_LOG_EVENT: IDP: at 1374233901, FPC 4 PIC 1 IDP total sessions drop below low mark 99000. IDP working in normal mode. Total sessions dropped 24373.

min-objcache-limit-lt: la opción establece un umbral inferior para la

min-objcache-limit-ltmemoria caché disponible. El valor de umbral se expresa como un porcentaje de la memoria caché DPI disponible. Si la memoria caché disponible cae por debajo del nivel de umbral inferior, se registra un mensaje que indica que existen condiciones en las que las sesiones DPI podrían interrumpirse debido a errores de asignación de memoria. Por ejemplo, el siguiente mensaje muestra que la memoria caché de DPI cayó por debajo del umbral inferior y que se interrumpieron varias sesiones:Jul 19 04:07:33 4.0.0.254 RT_IDP: IDP_SESSION_LOG_EVENT: IDP: at 1374232053, FPC 4 PIC 1 IDP total available objcache(used 4253368304, limit 7247757312) drops below low mark 3986266515. IDP may drop new sessions. Total sessions dropped 1002593.

min-objcache-limit-ut: la opción establece un umbral superior para la

min-objcache-limit-utmemoria caché disponible. El valor de umbral se expresa como un porcentaje de la memoria caché DPI disponible. Si la memoria caché DPI disponible vuelve al nivel de umbral superior, se registra un mensaje que indica que la memoria caché disponible ha vuelto a la normalidad. Por ejemplo, el siguiente mensaje muestra que la memoria caché de DPI disponible ha aumentado por encima del umbral superior y funciona normalmente:Jul 19 04:13:47 4.0.0.254 RT_IDP: IDP_SESSION_LOG_EVENT: IDP: at 1374232428, FPC 4 PIC 1 IDP total available objcache(used 2782950560, limit 7247757312) increases above high mark 4348654380. IDP working in normal mode. Total sessions dropped 13424632.

El mensaje solo se activa cuando la memoria disponible cae por debajo del umbral inferior y, a continuación, supera el umbral superior. Las fluctuaciones de memoria por encima del umbral inferior no activan el mensaje.

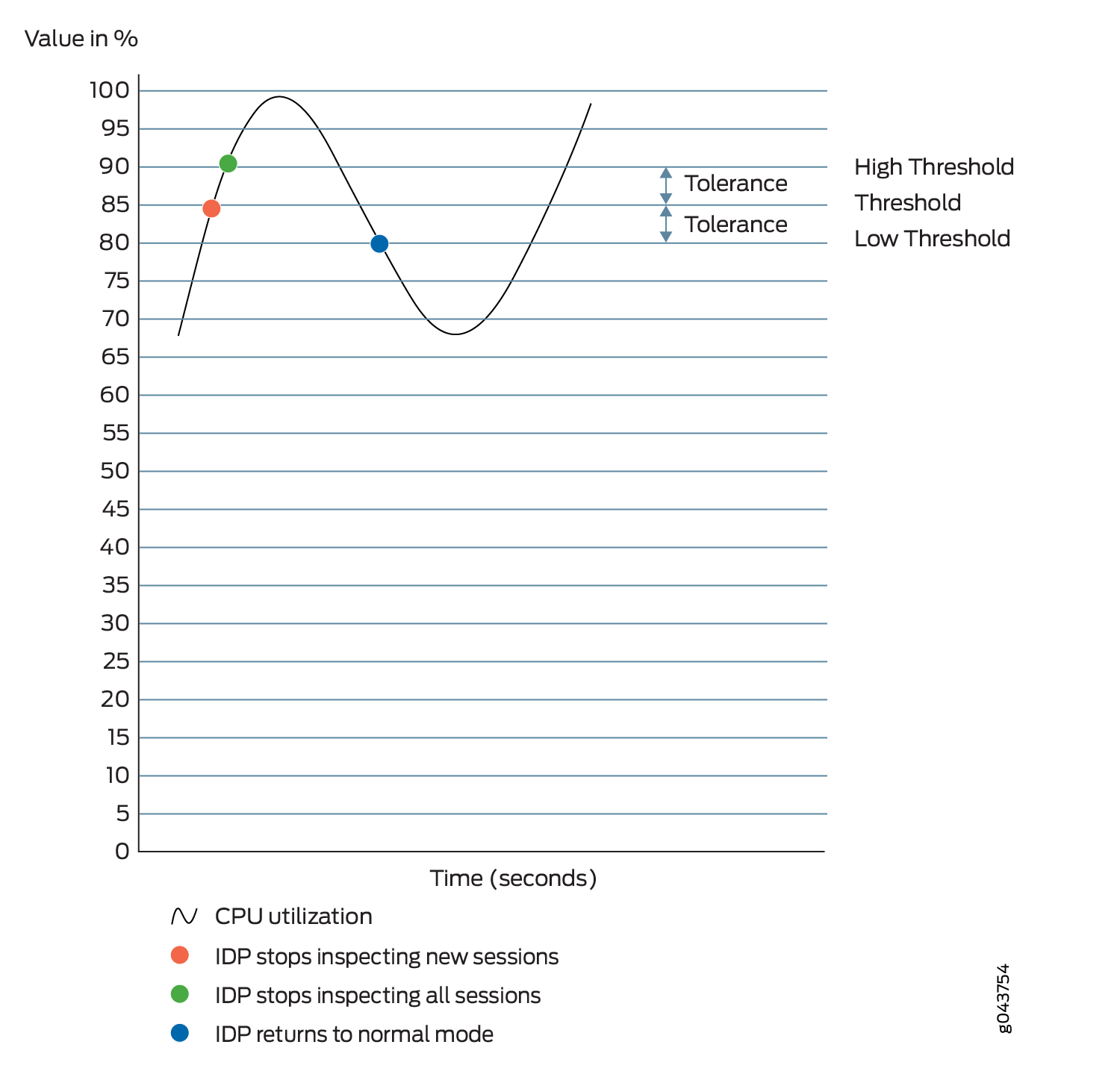

En la configuración predeterminada de bypass inteligente de DPI, DPI intenta inspeccionar las sesiones nuevas y existentes, independientemente del uso de la CPU. Esto puede provocar caídas de paquetes, latencia e inestabilidad en todo el sistema durante eventos de alto uso de la CPU. Para superar el comportamiento impredecible del procesamiento de paquetes DPI, puede habilitar la característica de omisión inteligente de DPI. Esta característica le ofrece la flexibilidad de omitir DPI o descartar los paquetes cuando el uso de la CPU del sistema alcanza un nivel alto, también conocido como "Error abierto" (permitir paquetes) o "Error cerrado" (descartar paquetes). De forma predeterminada, la función de omisión inteligente de DPI no está habilitada. Las siguientes opciones se utilizan para configurar la característica de omisión inteligente de DPI.

idp-bypass-cpu-usage-overload—De forma predeterminada, DPI puede consumir el 100 % de la CPU disponible y puede comenzar a perder paquetes para todas las sesiones sin darse cuenta. Para controlar el comportamiento del procesamiento de paquetes DPI cuando la utilización de la CPU del sistema alcanza un valor de umbral alto, puede habilitar la característica de omisión inteligente de DPI. Para activar la característica de omisión inteligente de DPI, ejecute el

set security idp sensor-configuration flow idp-bypass-cpu-overloadcomando. De forma predeterminada, la función de omisión inteligente de DPI no está habilitada.idp-bypass-cpu-threshold: el DPI detiene la inspección de nuevas sesiones cuando la utilización de la CPU alcanza el umbral definido. El valor de utilización de CPU umbral predeterminado es del 85 %. Cuando el uso de la CPU alcanza el valor umbral, el DPI sigue omitiendo nuevas sesiones hasta que el uso de la CPU cae por debajo del valor umbral inferior. Alternativamente, si establece el , donde DPI elimina la

drop-on-limitnueva sesión hasta que la utilización de la CPU cae por debajo del valor de umbral inferior. Para configurar el valor de umbral, ejecuteset security idp sensor-configuration flow idp-bypass-cpu-thresholdel comando. Puede establecer un valor de umbral en el intervalo de 0 a 99. Este valor de umbral se expresa como un porcentaje.idp-bypass-cpu-tolerance: para configurar el valor de tolerancia, ejecute el

set security idp sensor-configuration flow idp-bypass-cpu-tolerancecomando. Puede establecer un valor de tolerancia en el rango de 1 a 99. El valor de tolerancia predeterminado es 5. Este valor de tolerancia se expresa como un porcentaje.

Puede calcular los valores de umbral superior e inferior de la CPU mediante las siguientes ecuaciones:

Valor del umbral superior de la CPU = umbral de la CPU + valor de tolerancia de la CPU.

Valor de umbral inferior de CPU = Umbral de CPU: valor de tolerancia de CPU.

alto

alto

Cuando la utilización de la CPU del sistema supera el valor umbral, el DPI detiene la inspección de las sesiones nuevas, pero continúa inspeccionando las sesiones existentes. En este estado, si drop-on-limit se establece, el DPI comienza a eliminar nuevas sesiones. Los mensajes de registro se activan para indicar que se han cerrado nuevas sesiones. Por ejemplo, el siguiente mensaje indica que el uso de CPU de DPI cruzó el umbral y que DPI puede perder nuevas sesiones:

FPC 0 PIC 1 IDP CPU usage 86 crossed threshold value 85. IDP may drop new sessions. Total sessions dropped 2

Cuando el uso de la CPU del sistema supera el valor de umbral superior, el DPI detiene la inspección de los paquetes de las sesiones existentes y nuevas. En este estado, ningún paquete puede pasar por la inspección de DPI. Si drop-on-limit se establece, DPI elimina todas las sesiones. Los mensajes de registro se activan para indicar que se han interrumpido todas las sesiones. Por ejemplo, el siguiente mensaje indica que la utilización de CPU de DPI cruzó el valor de umbral superior y DPI detiene la inspección de los paquetes de las sesiones existentes y nuevas:

FPC 0 PIC 1 IDP CPU usage 92 crossed upper threshold value 90. IDP may drop packets of existing sessions as well as new sessions. Total sessions dropped 21

Cuando el uso de la CPU del sistema cae por debajo del valor umbral inferior, el DPI comienza a inspeccionar la nueva sesión y vuelve al modo normal. El DPI no inspeccionará las sesiones descartadas existentes. Los mensajes de registro se activan para indicar que el DPI comienza a inspeccionar la nueva sesión y vuelve al modo normal. Por ejemplo, el siguiente mensaje indica que el uso de CPU de DPI cae por debajo del valor de umbral inferior y el DPI vuelve al modo normal:

FPC 0 PIC 1 IDP CPU usage 75 dropped below lower threshold value 80. IDP working in normal mode. Total sessions dropped 25

Modos de protección DPI

Los modos de protección DPI ajustan los parámetros de inspección para una inspección eficiente del tráfico en el dispositivo. Para habilitar los modos de protección de DPI, emita el security-configuration protection-mode mode comando en el nivel de [edit security idp sensor-configuration] jerarquía.

user@host#set security-configuration protection-mode mode

Hay cuatro modos de protección de DPI:

Todos los modos de protección DPI inspeccionan el tráfico CTS (cliente a servidor).

Modo |

Descripción |

|---|---|

Perímetro lleno |

Inspecciona todo el tráfico de STC (servidor a cliente). Procesa los errores de TCP sin ninguna optimización. Este es el modo predeterminado. |

Perímetro |

Inspecciona todo el tráfico de STC. Procesa los errores de TCP con optimización. En el caso de los paquetes TCP, si se recibe SYN en una ventana y tiene un indicador de error TCP establecido, procese el error TCP y tome las medidas adecuadas. Descarte el paquete actual e ignore la inspección en toda la sesión. |

Centro de datos completo |

Deshabilita toda la inspección de tráfico de STC. Procesa los errores de TCP sin ninguna optimización. Datacenter-Full se puede utilizar en situaciones en las que el dispositivo de seguridad solo es responsable de proteger servidores cuyo tráfico de respuesta no se considera interesante para el análisis. Datacenter-Full no debe usarse en casos en los que el dispositivo de seguridad sea responsable de proteger a los clientes. |

Centro de datos |

Deshabilita toda la inspección de tráfico de STC. Procesa los errores de TCP con optimización. En el caso de los paquetes TCP, si se recibe SYN en una ventana y tiene un indicador de error TCP establecido, procese el error TCP y tome las medidas adecuadas. Descarte el paquete actual e ignore la inspección en toda la sesión. La configuración del centro de datos está optimizada para ofrecer protección y rendimiento equilibrados. |

Ver también

Ejemplo: Mejore el registro y el análisis de tráfico con las opciones de configuración del sensor DPI

En este ejemplo, se muestra cómo mejorar el registro y el análisis de tráfico mediante la configuración de las opciones de configuración del sensor DPI. Además, puede utilizar estas opciones para registrar condiciones de ejecución a medida que se aproximan la capacidad de sesión de DPI y los límites de memoria, y para analizar el tráfico caído por DPI y la identificación de aplicaciones cuando se superan estas limitaciones.

Requisitos

Antes de empezar:

Configure las interfaces de red.

Descargue la base de datos de firmas. Consulte Actualizar manualmente la base de datos de firmas de DPI. Las firmas de aplicaciones están disponibles como parte del paquete de seguridad proporcionado por Juniper Networks. Las firmas de aplicación predefinidas se descargan junto con las actualizaciones del paquete de seguridad.

Descripción general

El sensor DPI monitorea la red y detecta tráfico de red sospechoso y anómalo según reglas específicas definidas en bases de reglas DPI. Aplica objetos de ataque al tráfico en función de protocolos o aplicaciones. Las firmas de aplicaciones permiten que el sensor identifique aplicaciones conocidas y desconocidas que se ejecutan en puertos no estándar y que aplique los objetos de ataque correctos.

El comportamiento predeterminado de DPI es ignorar las sesiones cuando:

La política de DPI no está configurada en el dispositivo

Se alcanzan los límites de recursos (memoria o sesiones activas)

En el caso del clúster de chasis, para sesiones de conmutación por error

Si la disponibilidad del tráfico se considera más importante que la seguridad, se recomienda seguir utilizando el comportamiento predeterminado mencionado anteriormente de DPI. Sin embargo, si la seguridad se considera más importante que la disponibilidad, se recomienda cambiar el comportamiento predeterminado con la configuración proporcionada en este ejemplo.

Configuración

Procedimiento

Configuración rápida de CLI

Para configurar rápidamente este ejemplo, copie los siguientes comandos, péguelos en un archivo de texto, elimine los saltos de línea, cambie los detalles necesarios para que coincidan con su configuración de red, copie y pegue los comandos en la CLI en el nivel de jerarquía y, luego, ingrese commit desde el [edit] modo de configuración.

set security idp sensor-configuration application-identification max-tcp-session-packet-memory 5000 set security idp sensor-configuration flow drop-if-no-policy-loaded set security idp sensor-configuration flow drop-on-failover set security idp sensor-configuration flow drop-on-limit set security idp sensor-configuration flow max-sessions-offset 5 set security idp sensor-configuration flow min-objcache-limit-lt 21 set security idp sensor-configuration flow min-objcache-limit-ut 56

Procedimiento paso a paso

En el ejemplo siguiente, debe explorar por varios niveles en la jerarquía de configuración. Para obtener instrucciones sobre cómo hacerlo, consulte Uso del editor de CLI en el modo de configuración de la Guía del usuario de CLI.

Para establecer las opciones de configuración del sensor DPI:

Especifique los límites de memoria para la identificación de aplicaciones.

[edit security idp sensor-configuration] user@host# set application-identification max-tcp-session-packet-memory 5000

Especifique que el tráfico se descarta antes de que se cargue la política de DPI.

[edit security idp sensor-configuration flow] user@host# set drop-if-no-policy-loaded

Especifique que se descarten las sesiones de tolerancia a fallos en una implementación de clúster de chasis.

[edit security idp sensor-configuration flow] user@host# set drop-on-failover

Especifique que las sesiones se cerrarán cuando se superen los límites de recursos.

[edit security idp sensor-configuration flow] user@host# set drop-on-limit

Ejecute el

delete drop-on-limitcomando para evitar que las sesiones se interrumpan cuando se superen los límites de recursos.Configure un valor de desplazamiento para el límite máximo de sesiones de DPI.

[edit ssecurity idp sensor-configuration flow] user@host# set max-sessions-offset 5

Establezca un umbral más bajo para la memoria caché disponible.

[edit security idp sensor-configuration flow] user@host# set min-objcache-limit-lt 21

Establezca un umbral superior para la memoria caché disponible.

[edit security idp sensor-configuration flow] user@host# set min-objcache-limit-ut 56

Resultados

Desde el modo de configuración, ingrese el comando para confirmar la show security idp configuración. Si el resultado no muestra la configuración deseada, repita las instrucciones de configuración de este ejemplo para corregirla.

[edit]

user@host# show security idp

sensor-configuration {

application-identification {

max-tcp-session-packet-memory 5000;

}

flow {

drop-on-limit;

drop-on-failover;

drop-if-no-policy-loaded;

max-sessions-offset 5;

min-objcache-limit-lt 21;

min-objcache-limit-ut 56;

}

}

Cuando termine de configurar el dispositivo, ingrese commit desde el modo de configuración.

Verificación

Verificar los ajustes de configuración del sensor DPI

Propósito

Compruebe los ajustes de configuración del sensor DPI.

Acción

Desde el modo operativo, introduzca el show security idp sensor-configuration comando.

user@host> show security idp sensor-configuration

application-identification {

max-tcp-session-packet-memory 5000;

}

flow {

drop-on-limit;

drop-on-failover;

drop-if-no-policy-loaded;

max-sessions-offset 5;

min-objcache-limit-lt 21;

min-objcache-limit-ut 56;

}

}

Significado

El show security idp sensor-configuration comando muestra todas las opciones de configuración del sensor que se establecen con ciertos valores.

Verificar contadores de DPI

Propósito

Compruebe los contadores DPI.

Acción

Desde el modo operativo, introduzca el show security idp counters flow comando.

Salida de muestra

IDP counters: IDP counter type Value Fast-path packets 0 Slow-path packets 0 Session construction failed 0 Session limit reached 0 Session inspection depth reached 0 Memory limit reached 0 Not a new session 0 Invalid index at ageout 0 Packet logging 0 Policy cache hits 0 Policy cache misses 0 Policy cache entries 0 Maximum flow hash collisions 0 Flow hash collisions 0 Gates added 0 Gate matches 0 Sessions deleted 0 Sessions aged-out 0 Sessions in-use while aged-out 0 TCP flows marked dead on RST/FIN 0 Policy init failed 0 Number of times Sessions exceed high mark 0 Number of times Sessions drop below low mark 0 Memory of Sessions exceeds high mark 0 Memory of Sessions drops below low mark 0 SM Sessions encountered memory failures 0 SM Packets on sessions with memory failures 0 IDP session gate creation requests 0 IDP session gate creation acknowledgements 0 IDP session gate hits 0 IDP session gate timeouts 0 Number of times Sessions crossed the CPU threshold value that is set 0 Number of times Sessions crossed the CPU upper threshold 0 Sessions constructed 0 SM Sessions ignored 0 SM Sessions dropped 0 SM Sessions interested 0 SM Sessions not interested 749 SM Sessions interest error 0 Sessions destructed 0 SM Session Create 0 SM Packet Process 0 SM ftp data session ignored by idp 0 SM Session close 0 SM Client-to-server packets 0 SM Server-to-client packets 0 SM Client-to-server L7 bytes 0 SM Server-to-client L7 bytes 0 Client-to-server flows ignored 0 Server-to-client flows ignored 0 Both directions flows ignored 0 Fail-over sessions dropped 0 Sessions dropped due to no policy 0 IDP Stream Sessions dropped due to memory failure 0 IDP Stream Sessions ignored due to memory failure 0 IDP Stream Sessions closed due to memory failure 0 IDP Stream Sessions accepted 0 IDP Stream Sessions constructed 0 IDP Stream Sessions destructed 0 IDP Stream Move Data 0 IDP Stream Sessions ignored on JSF SSL Event 0 IDP Stream Sessions not processed for no matching rules 0 IDP Stream stbuf dropped 0 IDP Stream stbuf reinjected 0 Busy pkts from stream plugin 0 Busy pkts from pkt plugin 0 bad kpp 0 Lsys policy id lookup failed sessions 0 Busy packets 0 Busy packet Errors 0 Dropped queued packets (async mode) 0 Dropped queued packets failed(async mode) 0 Reinjected packets (async mode) 0 Reinjected packets failed(async mode) 0 AI saved processed packet 0 AI-session dropped due to malloc failure before session create 0 AI-Sessions dropped due to malloc failure after create 0 AI-Packets received on sessions marked for drop due to malloc failure 0 busy packet count incremented 0 busy packet count decremented 0 session destructed in pme 0 session destruct set in pme 0 kq op hold 0 kq op drop 0 kq op route 0 kq op continue 0 kq op error 0 kq op stop 0 PME wait not set 0 PME wait set 0 PME KQ run not called 0

Significado

El show security idp counters flow comando muestra todos los contadores que se usan para analizar el tráfico de tolerancia a fallos interrumpido, el tráfico de DPI interrumpido y el tráfico de identificación de aplicaciones interrumpido.

Tabla de historial de cambios

La compatibilidad de la función depende de la plataforma y la versión que utilice. Utilice el Explorador de características para determinar si una característica es compatible con su plataforma.