Requisitos del sistema de Routing Director

Antes de instalar el software Routing Director, asegúrese de que el sistema cumple los requisitos que se describen en estas secciones.

Requisitos de Software

Puede implementar Routing Director en uno o varios servidores de los siguientes hipervisores sin sistema operativo:

-

VMware ESXi 8.0

-

Máquinas virtuales basadas en kernel (KVM) Red Hat Enterprise Linux (RHEL) 8.10 y Ubuntu 22.04.05.

Debe instalar los paquetes libvirt, libvirt-daemon-kvm, bridge-utils y qemu-kvm. El hipervisor debe tener una CPU basada en Intel.

-

Proxmox VE

Requisitos de hardware

En esta sección se describen los recursos de hardware mínimos que se requieren en cada máquina virtual (VM) de nodo en el clúster de Routing Director, con fines de evaluación o para implementaciones pequeñas.

Los requisitos de computación, memoria y disco de los nodos del clúster pueden variar en función de la capacidad prevista del sistema. La capacidad prevista depende del número de dispositivos que se incorporarán y monitorearán, los tipos de sensores y la frecuencia de los mensajes de telemetría. Si aumenta la cantidad de dispositivos, necesitará mayores capacidades de CPU y memoria.

Para obtener una estimación de la escala y el tamaño de una implementación de producción y para discutir los requisitos detallados de dimensionamiento, comuníquese con su socio de Juniper o representante de ventas de Juniper.

Los recursos mínimos necesarios para cada uno de los cuatro nodos del clúster son:

-

vCPU de 16 núcleos

-

32 GB de RAM

-

SSD de 512 GB. Los SSD son obligatorios.

-

vCPU de 48 núcleos

-

RAM de 96 GB

-

SSD de 2000 GB

Los servidores deben tener suficiente CPU, memoria y espacio en disco para alojar los recursos de hardware enumerados en esta sección. Para la alta disponibilidad de nodos y servidores, implemente las cuatro máquinas virtuales en cuatro servidores.

Requisitos de red

Los cuatro nodos deben poder comunicarse entre sí a través de SSH. Los nodos deben poder sincronizarse con un servidor NTP. SSH se habilita automáticamente durante la creación de la máquina virtual y se le pedirá que escriba la dirección del servidor NTP durante la creación del clúster. Asegúrese de que no haya ningún firewall que bloquee NTP o bloquee el tráfico SSH entre los nodos en caso de que estén en servidores diferentes.

- Clúster de una sola subred

- Clúster de varias subredes

- Configurar direcciones IPv4

- Configurar direcciones IPv6

Clúster de una sola subred

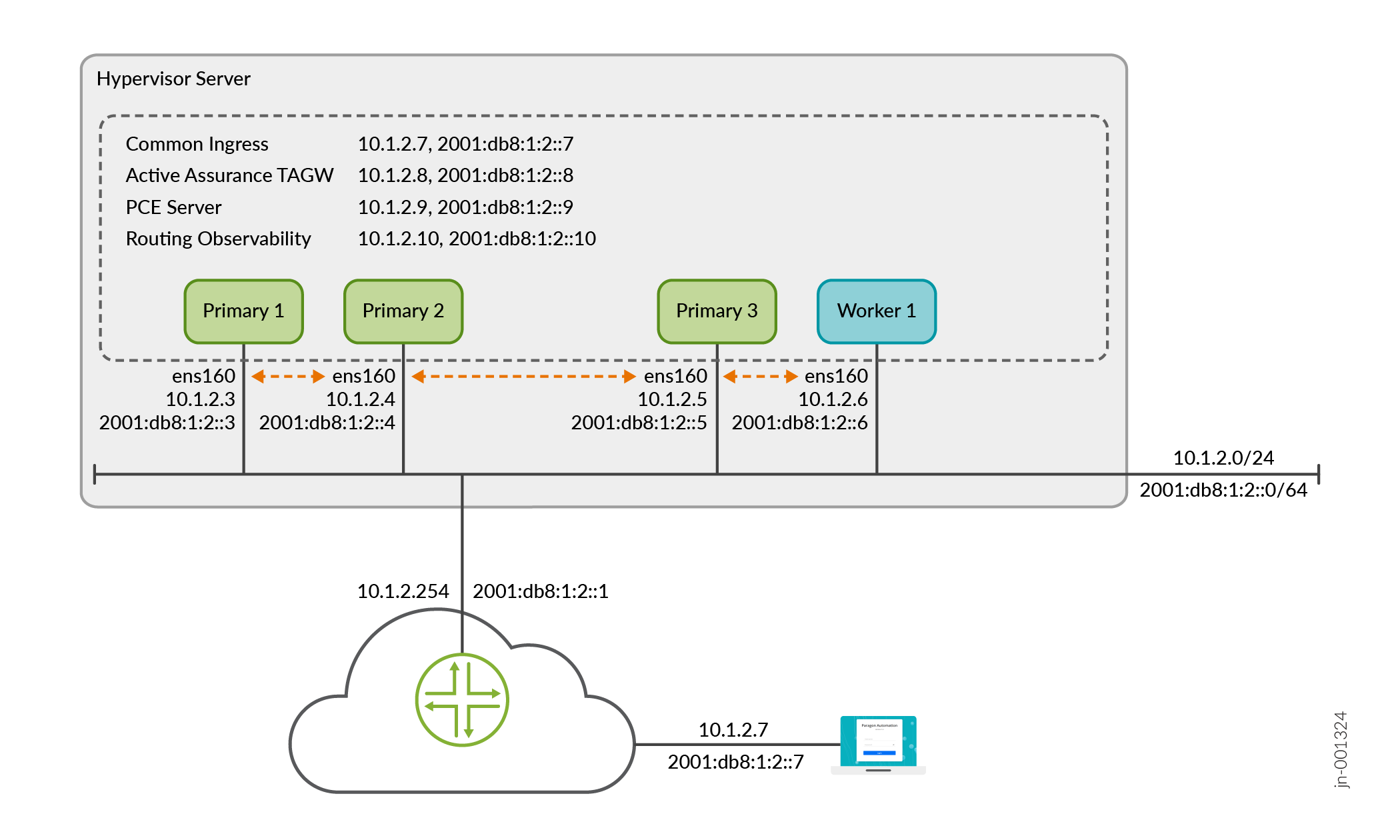

Los nodos del clúster y las direcciones VIP pueden estar todos en la misma subred con conectividad L2 entre ellos. Requisitos de direccionamiento IP en un clúster de subred único muestra las direcciones IP y VIP dentro de la misma subred necesarias para instalar un clúster de Routing Director.

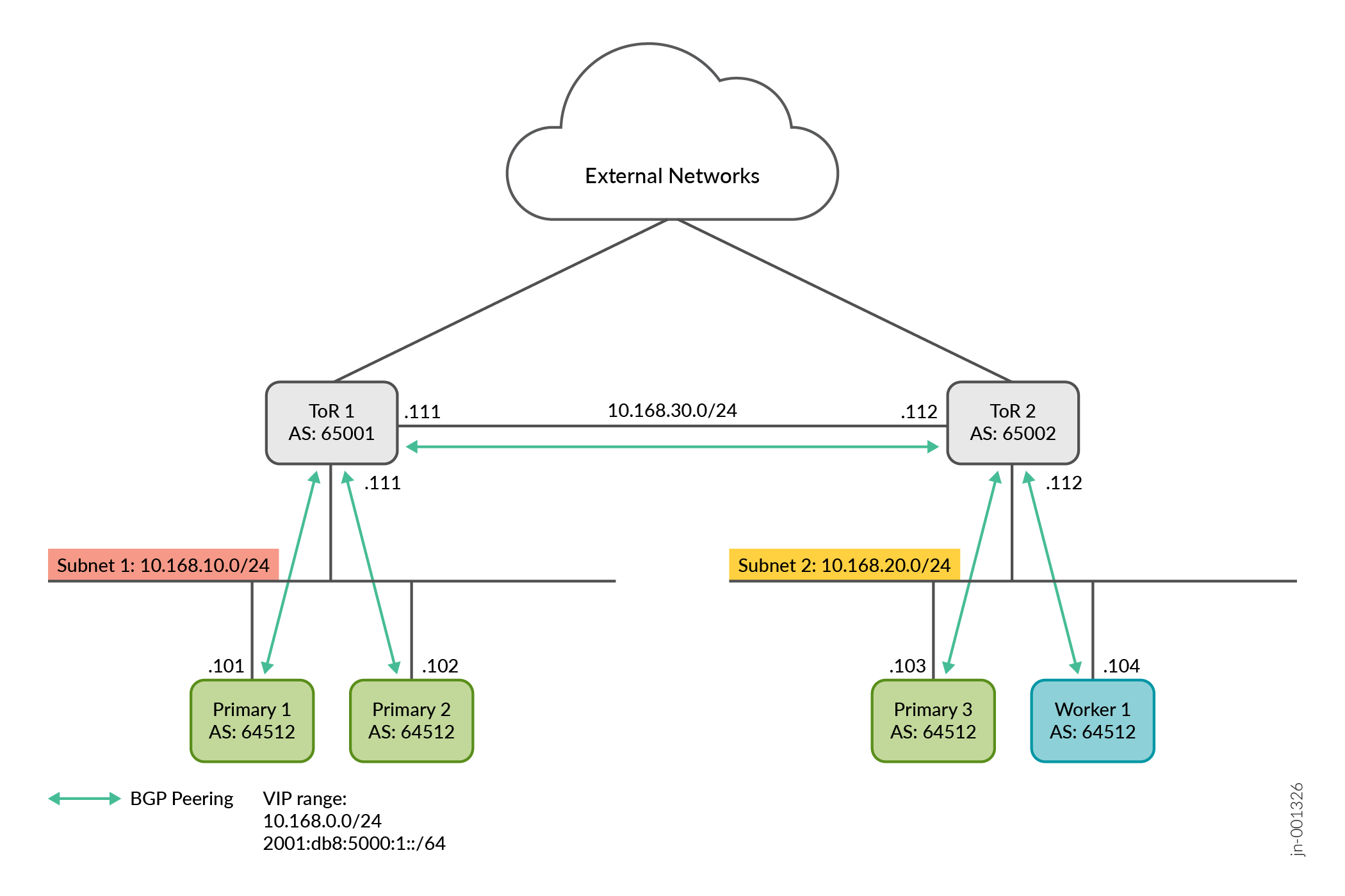

Clúster de varias subredes

Como alternativa, en los casos en que los nodos del clúster estén distribuidos geográficamente o estén ubicados en varios centros de datos, los nodos y las direcciones VIP pueden estar en subredes diferentes. Debe configurar el emparejamiento del BGP entre cada nodo del clúster y el respectivo enrutador de la parte superior del rack (ToR) de la puerta de enlace ascendente, así como entre los enrutadores. Además, los nodos del clúster deben tener el mismo número de AS configurado.

La Figura 2 ilustra un clúster en dos redes diferentes. Dos nodos son servidos por el enrutador ToR1 y dos nodos son servidos por el enrutador ToR2. En este ejemplo, debe configurar el EBGP mediante el emparejamiento de interfaz entre ToR1 y Primary1 y Primary2, y entre ToR2 y Primary3 y Primary4, así como entre ToR1 y ToR2. La configuración del BGP puede variar en función de la configuración.

de múltiples subredes

de múltiples subredes

Configurar direcciones IPv4

Debe tener las siguientes direcciones IP disponibles para la instalación.

-

Cuatro direcciones IP de interfaz, una para cada uno de los cuatro nodos

-

Dirección IP de la puerta de enlace de Internet

-

Direcciones IP virtuales (VIP) para:

-

Dirección IP de entrada genérica compartida entre gNMI, NETCONF (conexiones SSH desde dispositivos) y la GUI web: esta es una dirección VIP de propósito general que se comparte entre varios servicios y se utiliza para acceder a Routing Director desde fuera del clúster.

Alternativamente, en los casos en que la red de administración de dispositivos se encuentre en una subred diferente a la red utilizada para acceder a la GUI, también puede usar una dirección VIP para la GUI web y una dirección VIP independiente para el acceso a gNMI y NETCONF.

Si se define una dirección IP adicional (uso

ingress ingress-vipde la opción) y se configura (usooc-term oc-term-hostygnmi gnmi-term-hostopciones), la dirección IP adicional se agrega a la configuración de SSH de salida utilizada para adoptar dispositivos de esa red. La dirección VIP de la primera red se utiliza idealmente para acceder a la GUI. Aunque ambos conjuntos de direcciones IP se pueden usar para acceder a la GUI, NETCONF y gNMI, solo la dirección definida y configurada se agrega a la configuración de SSH de salida para NETCONF y gNMI. Si desea adoptar dispositivos de la primera subred, debe editar manualmente el comando SSH saliente para sobrescribir la dirección IP configurada para el acceso a NETCONF y gNMI. -

Puerta de enlace del agente de pruebas de Active Assurance (TAGW): esta dirección VIP sirve tráfico basado en HTTP al punto de conexión del agente de pruebas de Active Assurance.

-

Servidor PCE: esta dirección VIP se utiliza para establecer sesiones de protocolo de elemento computacional de ruta (PCEP) entre Routing Director y los dispositivos. La configuración VIP del servidor PCE es necesaria para ver las actualizaciones de topología dinámica en su red en tiempo real. Para obtener información sobre cómo establecer el emparejamiento BGP-LS y las sesiones PCEP, consulte Flujo de trabajo de topología dinámica.

Si el clúster es un clúster de varias subredes, también puede configurar varias direcciones VIP, una de cada subred, para que los dispositivos establezcan sesiones PCEP en todas las VIP.

-

Observabilidad de enrutamiento cRPD: este VIP es utilizado por dispositivos de red externos como dirección IP de estación de protocolo de monitoreo de BGP (BMP) para establecer la sesión de BMP.

-

Observabilidad de enrutamiento IPFIX: esta VIP se utiliza para recopilar datos IPFIX para ver eventos predictores. Los eventos de predictor indican excepciones de enrutamiento, reenvío y OS que Routing Director identifica como un indicador potencial de pérdida de tráfico.

Las direcciones VIP se agregan a la configuración de SSH de salida necesaria para que un dispositivo establezca una conexión con Routing Director.

Nota: En una instalación de clúster de varias subredes, las direcciones VIP no deben estar en la misma subred que los nodos del clúster. -

-

Nombres de host asignados a las direcciones VIP: junto con las direcciones VIP, también puede permitir que los dispositivos se conecten a Routing Director mediante nombres de host. Sin embargo, debe asegurarse de que los nombres de host y las direcciones VIP estén correctamente asignados en el DNS y que el dispositivo pueda conectarse al DNS. Si configura Routing Director para que utilice nombres de host, estos tendrán prioridad sobre las direcciones VIP y se agregarán a la configuración de SSH de salida utilizada durante la incorporación de los dispositivos.

Configurar direcciones IPv6

Puede configurar el clúster de Routing Director utilizando direcciones IPv6 además de las direcciones IPv4 existentes. Con el direccionamiento IPv6 configurado, puede usar direcciones IPv6 para NETCONF, gNMI, el TAGW de Active Assurance y el acceso a la GUI web. Debe tener las siguientes direcciones adicionales disponibles en el momento de la instalación:

-

Cuatro direcciones IPv6 de interfaz, una para cada uno de los cuatro nodos

-

Dirección IPv6 de la puerta de enlace de Internet

-

Una dirección VIP IPv6 para la entrada genérica o dos direcciones VIP IPv6, una para la GUI web y otra para el acceso a NETCONF y gNMI

-

Una dirección VIP IPv6 para Active Assurance TAGW

-

Nombres de host asignados a las direcciones VIP IPv6: también puede usar nombres de host para conectarse a direcciones IPv6. Debe asegurarse de que los nombres de host estén asignados correctamente en el DNS para resolver las direcciones IPv6.

Si los nombres de host no están configurados y el direccionamiento IPv6 está habilitado en el clúster, las direcciones VIP IPv6 se agregan a la configuración SSH de salida, que se utiliza para la incorporación de dispositivos, en lugar de direcciones IPv4.

Debe configurar las direcciones IPv6 en el momento del despliegue del clúster. No puede configurar direcciones IPv6 después de que se haya implementado un clúster utilizando solo direcciones IPv4.

No se admite la configuración de una dirección IPv6 para el servidor PCE y la función de observabilidad de enrutamiento.

Además de las direcciones IP y los nombres de host enumerados, debe tener a mano la siguiente información en el momento de la instalación:

-

Direcciones de servidor DNS principal y secundario para IPv4 e IPv6 (si es necesario)

-

Información del servidor NTP

Requisitos de firewall

En la siguiente sección, se enumeran los puertos que los firewalls deben permitir para la comunicación dentro y desde el exterior del clúster.

Debe permitir la comunicación intraclúster entre los nodos. En particular, debe mantener abiertos los puertos enumerados en la Tabla 1 para la comunicación.

| Puerto |

Uso |

De |

Para |

Comentarios |

|---|---|---|---|---|

| Puertos de infraestructura | ||||

| 22 |

SSH para administración |

Todos los nodos del clúster |

Todos los nodos del clúster |

Requerir una contraseña o una clave SSH |

| 2222 TCP |

sincronización de configuración de Paragon Shell |

Todos los nodos del clúster |

Todos los nodos del clúster |

Requerir contraseña o clave SSH |

| 443 TCP |

HTTPS para el registro |

Todos los nodos del clúster |

Nodos primarios |

Acceso de lectura anónimo El acceso de escritura está autenticado |

| 2379 TCP |

Puerto cliente ETCD |

Nodos primarios |

Nodos primarios |

Autentificación basada en certificados |

| 2380 TCP |

Puerto par ETCD |

Nodos primarios |

Nodos primarios |

Autentificación basada en certificados |

| 5473

|

Calico CNI con Typha |

Todos los nodos del clúster |

Todos los nodos del clúster |

— |

| 6443 |

Kubernetes API |

Todos los nodos del clúster |

Todos los nodos del clúster |

Autentificación basada en certificados |

| 7472 TCP |

Puerto métrico MetalLB |

Todos los nodos del clúster |

Todos los nodos del clúster |

Solo lectura anónima, sin acceso de escritura |

| 7946 UDP |

Puerto de elección de miembros de MetalLB |

Todos los nodos del clúster |

Todos los nodos del clúster |

— |

| 8443 | HTTPS para la sincronización de datos del registro |

Nodos primarios |

Nodos primarios |

Acceso de lectura anónimo El acceso de escritura está autenticado |

| 9345 |

servidor rke2 |

Todos los nodos del clúster |

Todos los nodos del clúster |

Autentificación basada en tokens |

| 10250 |

Métricas de Kubelet |

Todos los nodos del clúster |

Todos los nodos del clúster |

Autentificación estándar de Kubernetes |

| 10260 |

Controlador de nube RKE2 |

Todos los nodos del clúster |

Todos los nodos del clúster |

Autentificación estándar de Kubernetes |

| 32766 TCP |

Comprobación del nodo de Kubernetes para la política de tráfico local del servicio PCE |

Todos los nodos del clúster |

Todos los nodos del clúster |

Solo acceso de lectura |

| Puertos CNI de Calico |

||||

| 4789 UDP |

Calico CNI con VXLAN |

Todos los nodos del clúster |

Todos los nodos del clúster |

— |

| 5473 TCP |

Calico CNI con Typha |

Todos los nodos del clúster |

Todos los nodos del clúster |

— |

| 51820 UDP |

Calico CNI con Wireguard |

Todos los nodos del clúster |

Todos los nodos del clúster |

— |

Los siguientes puertos deben estar abiertos para la comunicación desde fuera del clúster.

| Puerto |

Uso |

De |

Para |

|---|---|---|---|

| 179 TCP |

Visualización de topología e ingeniería de tráfico utilizando la información de topología |

Dirección IP del nodo del clúster de Routing Director |

Dirección IP del enrutador con el que desea configurar el emparejamiento de BGP desde Routing Director. Puede utilizar la dirección IP de administración del enrutador o la dirección IP de la interfaz del enrutador. |

| 443 |

Web GUI + API |

Externo Computadora/escritorio del usuario |

GUI web Dirección(es) VIP de entrada |

| 443 |

Agente de prueba de Active Assurance |

Externo Dispositivos de red |

Dirección VIP del agente de pruebas de Active Assurance |

| 2200 |

NETCONF |

Externo Dispositivos de red |

GUI web Dirección(es) VIP de entrada |

| 4189 |

Servidor PCE |

Externo Dispositivos de red |

Dirección VIP del servidor PCE |

| 6800 |

Agente de prueba de Active Assurance |

Externo Dispositivos de red |

Dirección VIP del agente de pruebas de Active Assurance |

| 32767 |

gNMI |

Externo Dispositivos de red |

GUI web Dirección(es) VIP de entrada |

| 17002 |

Observabilidad del enrutamiento |

Externo Dispositivos de red |

Observabilidad del enrutamiento Dirección IP del equilibrador de carga de cRPD |

Requisitos del navegador web

Las últimas versiones de Google Chrome, Mozilla Firefox y Safari.

Le recomendamos que utilice Google Chrome.