레이어 3 VPN의 프로바이더 에지 링크 보호

이 주제는 고객 에지(CE) 라우터와 대체 PE 라우터 간의 링크 보호 및 백업 경로를 제공하는 사전 계산된 보호 경로 구성에 대한 설명과 예를 제공합니다.

BGP labeled unicast 경로에 대한 프로바이더 에지 링크 보호 이해

MPLS 서비스 프로바이더 네트워크에서 레이어 3 VPN이 통신사 구축에 사용되는 경우, 하나의 AS(Autonomous System)에서 고객 에지(CE) 라우터와 다른 AS에서 PE(Provider Edge) 라우터를 연결하는 데 사용되는 프로토콜은 BGP labeled-unicast입니다. AS 간의 재라우팅 솔루션은 서비스 프로바이더가 네트워크 중단이 네트워크를 통과하는 데이터 흐름에 미치는 영향을 최소화하도록 하는 데 필수적입니다. 다른 서비스 프로바이더의 고객인 서비스 프로바이더는 다른 PE 라우터를 통해 다른 서비스 프로바이더와 연결된 다른 CE 라우터를 가질 수 있습니다. 이 설정으로 트래픽 로드 밸런싱이 가능합니다. 그러나 CE 라우터 하나와 PE 라우터 간의 링크가 중단되면 트래픽 중단으로 이어질 수 있습니다. 따라서 고객 에지(CE) 라우터와 PE 라우터 간의 링크가 중단되면 다른 고객 에지(CE) 라우터와 대체 PE 라우터 간의 보호 경로(백업 경로라고도 함)를 사용할 수 있도록 사전 계산된 보호 경로를 구성해야 합니다.

레이블이 지정된 유니캐스트 경로를 보호 경로로 구성하려면 계층 수준에서 [edit routing-instances instance-name protocols bgp family inet labeled-unicast] 문을 사용합니다protection.

routing-instances {

customer {

instance-type vrf;

...

protocols {

bgp {

family inet {

labeled-unicast {

protection;

}

}

family inet6 {

labeled-unicast {

protection;

}

}

type external;

...

}

}

}

}

명령문은 protection 특정 이웃 또는 제품군에서 수신한 접두사에 대한 보호가 필요하다는 것을 나타냅니다. 지정된 제품군, 그룹 또는 이웃에 대한 보호가 활성화되면 지정된 피어에서 수신한 접두사 또는 다음 홉에 대해 보호 항목이 추가됩니다.

BGP가 포워딩 테이블에 최상의 경로를 이미 설치한 경우에만 보호 경로를 선택할 수 있습니다. 보호 경로를 최적의 경로로 사용할 수 없기 때문입니다.

보호된 경로가 다운될 때 패킷 손실을 최소화하려면 계층 수준에서 명령문을 [edit routing-instances instance-name protocols bgp family inet labeled-unicast] 사용해야 per-prefix-label 합니다. 보호 경로를 포함하는 AS 내의 모든 PE 라우터에서 이 명령문을 설정합니다.

보호 경로 선택은 두 상태 플래그의 값을 기반으로 이루어집니다.

플래그는

ProtectionPath보호가 필요한 경로를 나타냅니다.플래그는

ProtectionCand보호 경로로 사용할 수 있는 경로 항목을 나타냅니다.

프로바이더 에지 링크 보호는 외부 피어에 대해서만 구성됩니다.

제공자 에지 링크 보호가 multipath 명령문으로

equal-external-internal구성된 경우, multipath가 보호보다 우선합니다.

레이어 3 VPN의 프로바이더 에지 링크 보호 이해

MPLS 서비스 프로바이더 네트워크에서 고객은 다른 PE 라우터를 통해 서비스 프로바이더와 연결된 듀얼호밍 CE 라우터를 가질 수 있습니다. 이 설정은 서비스 프로바이더 네트워크에서 트래픽의 로드 밸런싱을 활성화합니다. 그러나 CE 라우터와 PE 라우터 간의 링크가 중단되면 트래픽 중단으로 이어질 수 있습니다. 따라서, 고객 에지(CE) 라우터와 PE 라우터 간의 링크가 중단되는 경우, 고객 에지(CE) 라우터와 대체 PE 라우터 간의 보호 경로(백업 경로라고도 함)를 사용할 수 있도록 사전 계산된 보호 경로를 구성해야 합니다.

보호 경로가 될 경로를 구성하려면 계층 수준에서 문을 [edit routing-instances instance-name protocols bgp family inet unicast] 사용합니다protection.

routing-instances {

customer {

instance-type vrf;

...

protocols {

bgp {

type external;

...

family inet {

unicast {

protection;

}

}

family inet6 {

unicast {

protection;

}

}

}

}

}

}

명령문은 protection 특정 이웃 또는 제품군에서 수신한 접두사에 보호가 필요함을 나타냅니다. 지정된 제품군, 그룹 또는 이웃에 대한 보호가 활성화되면 지정된 피어에서 수신한 접두사 또는 다음 홉에 대해 보호 항목이 추가됩니다.

BGP가 포워딩 테이블에 최상의 경로를 이미 설치한 경우에만 보호 경로를 선택할 수 있습니다. 보호 경로를 최적의 경로로 사용할 수 없기 때문입니다.

옵션은 vrf-table-label 보호된 [routing-instances instance-name] PE-CE 링크가 있는 라우터의 계층에서 구성되어야 합니다. 이는 Junos OS 릴리스 12.3부터 13.2까지 적용됩니다.

보호 경로 선택은 두 상태 플래그의 값을 기반으로 이루어집니다.

플래그는

ProtectionPath보호를 요청하는 경로를 나타냅니다.플래그는

ProtectionCand보호 경로로 사용할 수 있는 경로 항목을 나타냅니다.

프로바이더 에지 링크 보호는 외부 피어에 대해서만 구성됩니다.

제공자 에지 링크 보호가 multipath 명령문으로

equal-external-internal구성된 경우, multipath가 보호보다 우선합니다.

예: 레이어 3 VPN에서 프로바이더 에지 링크 보호 구성

이 예에서는 MPLS 네트워크에서 링크 장애가 발생할 경우 사용할 수 있는 프로바이더 에지 보호 경로를 구성하는 방법을 보여 줍니다.

요구 사항

이 예에서 사용되는 하드웨어 구성 요소, 소프트웨어 구성 요소 및 구성 옵션은 다음과 같습니다.

-

M Series Multiservice 에지 라우터, MX 시리즈 5G 유니버설 라우팅 플랫폼 또는 T 시리즈 코어 라우터

-

Junos OS 릴리스 12.3부터 13.2까지

-

이 옵션은

vrf-table-label보호된[routing-instances instance-name]PE-CE 링크가 있는 라우터의 계층 수준에서 활성화되어야 합니다.

개요

다음 예는 레이어 3 VPN에서 프로바이더 에지 링크 보호를 구성하는 방법을 보여줍니다.

위상수학

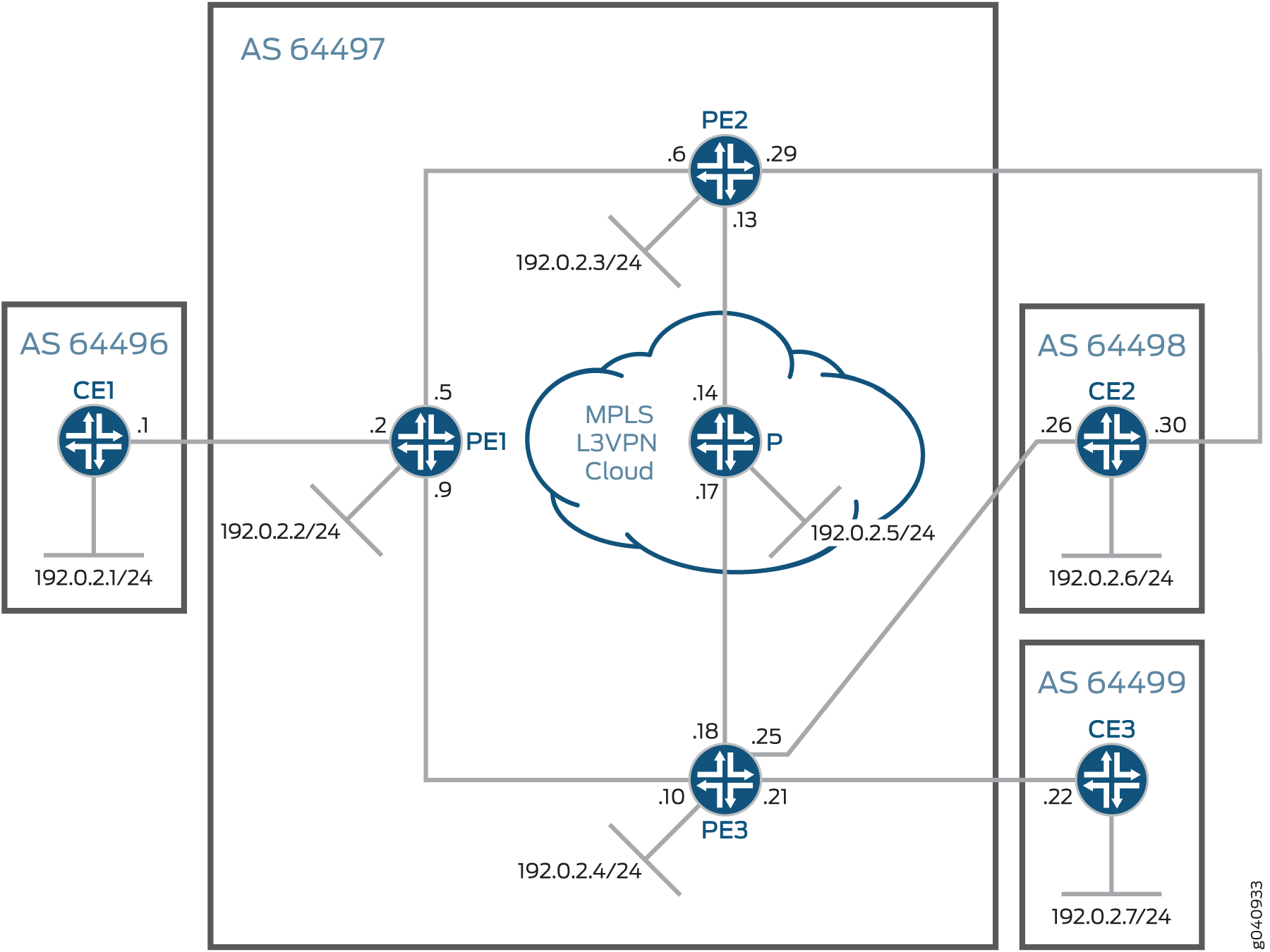

이 예시에서는 4개의 AS(Autonomous System)에 3개의 고객 에지 디바이스와 3개의 서비스 프로바이더 에지 디바이스를 구성하여 레이어 3 VPN을 구성합니다. CE 디바이스는 AS 64496, AS 64498 및 AS 64499로 구성됩니다. PE 디바이스는 AS 64497에서 구성됩니다.

그림 1 은 이 예에서 사용되는 토폴로지입니다.

이 예의 목적은 라우터 PE3와 CE2 간의 프로바이더 에지 링크를 보호하는 것입니다. PE3-CE2 링크가 다운될 때 PE2-CE2의 백업 링크를 통해 트래픽을 라우팅하여 라우터 PE3와 CE2 간의 기본 링크에서 보호를 구성합니다.

구성

CLI 빠른 구성

이 예를 빠르게 구성하려면, 아래 명령을 복사하여 텍스트 파일로 붙여 넣은 다음 모든 라인브레이크를 제거하고, 네트워크 구성을 일치하는 데 필요한 세부 사항을 바꾸고 계층 수준에서 명령을 CLI [edit] 로 복사해 붙여 넣습니다.

라우터 CE1

set interfaces ge-2/0/0 unit 0 description toPE1

set interfaces ge-2/0/0 unit 0 family inet address 10.1.1.1/30

set interfaces ge-2/0/0 unit 0 family inet6 address 2001:db8:0:1::/64 eui-64

set interfaces ge-2/0/0 unit 0 family mpls

set interfaces lo0 unit 0 family inet address 192.0.2.1/24

set interfaces lo0 unit 0 family inet6 address 2001:db8::1/128

set routing-options router-id 192.0.2.1

set routing-options autonomous-system 64496

set protocols bgp group toPE1 type external

set protocols bgp group toPE1 export send-direct

set protocols bgp group toPE1 peer-as 64497

set protocols bgp group toPE1 neighbor 10.1.1.2

set policy-options policy-statement send-direct from protocol direct

set policy-options policy-statement send-direct then accept

라우터 PE1

set interfaces ge-2/0/0 unit 0 description toCE1

set interfaces ge-2/0/0 unit 0 family inet address 10.1.1.2/30

set interfaces ge-2/0/0 unit 0 family inet6 address 2001:db8:0:1::/64 eui-64

set interfaces ge-2/0/0 unit 0 family mpls

set interfaces ge-2/0/1 unit 0 description toPE2

set interfaces ge-2/0/1 unit 0 family inet address 10.1.1.5/30

set interfaces ge-2/0/1 unit 0 family inet6 address 2001:db8:0:5::/64 eui-64

set interfaces ge-2/0/1 unit 0 family mpls

set interfaces ge-2/0/2 unit 0 description toPE3

set interfaces ge-2/0/2 unit 0 family inet address 10.1.1.9/30

set interfaces ge-2/0/2 unit 0 family inet6 address 2001:db8:0:9::/64 eui-64

set interfaces ge-2/0/2 unit 0 family mpls

set interfaces lo0 unit 0 family inet address 192.0.2.2/24

set interfaces lo0 unit 0 family inet6 address 2001:db8::2/128

set protocols mpls interface all

set protocols ldp interface all

set protocols ospf area 0.0.0.0 interface lo0.0 passive

set protocols ospf area 0.0.0.0 interface ge-2/0/1.0 metric 10

set protocols ospf area 0.0.0.0 interface ge-2/0/2.0 metric 10

set protocols ospf3 area 0.0.0.0 interface lo0.0 passive

set protocols ospf3 area 0.0.0.0 interface ge-2/0/1.0 metric 10

set protocols ospf3 area 0.0.0.0 interface ge-2/0/2.0 metric 10

set protocols bgp group toInternal type internal

set protocols bgp group toInternal family inet-vpn unicast

set protocols bgp group toInternal family inet6-vpn unicast

set protocols bgp group toInternal multipath

set protocols bgp group toInternal local-address 192.0.2.2

set protocols bgp group toInternal neighbor 192.0.2.3

set protocols bgp group toInternal neighbor 192.0.2.4

set routing-options router-id 192.0.2.2

set routing-options autonomous-system 64497

set routing-options forwarding-table export lb

set routing-instances radium instance-type vrf

set routing-instances radium interface ge-2/0/0.0

set routing-instances radium route-distinguisher 64497:1

set routing-instances radium vrf-target target:64497:1

set routing-instances radium protocols bgp group toCE1 type external

set routing-instances radium protocols bgp group toCE1 peer-as 64496

set routing-instances radium protocols bgp group toCE1 neighbor 10.1.1.1

set policy-options policy-statement lb then load-balance per-packet

라우터 PE2

set interfaces ge-2/0/0 unit 0 description toPE1

set interfaces ge-2/0/0 unit 0 family inet address 10.1.1.6/30

set interfaces ge-2/0/0 unit 0 family inet6 address 2001:db8:0:5::/64 eui-64

set interfaces ge-2/0/0 unit 0 family mpls

set interfaces ge-2/0/1 unit 0 description toP

set interfaces ge-2/0/1 unit 0 family inet address 10.1.1.13/30

set interfaces ge-2/0/1 unit 0 family inet6 address 2001:db8:0:13::/64 eui-64

set interfaces ge-2/0/1 unit 0 family mpls

set interfaces ge-2/0/2 unit 0 description toCE2

set interfaces ge-2/0/2 unit 0 family inet address 10.1.1.29/30

set interfaces ge-2/0/2 unit 0 family inet6 address 2001:db8:0:29::/64 eui-64

set interfaces ge-2/0/2 unit 0 family mpls

set interfaces lo0 unit 0 family inet address 192.0.2.3/24

set interfaces lo0 unit 0 family inet6 address 2001:db8::3/128

set protocols mpls interface all

set protocols ldp interface all

set protocols ospf area 0.0.0.0 interface lo0.0 passive

set protocols ospf area 0.0.0.0 interface ge-2/0/0.0 metric 10

set protocols ospf area 0.0.0.0 interface ge-2/0/1.0 metric 5

set protocols ospf3 area 0.0.0.0 interface lo0.0 passive

set protocols ospf3 area 0.0.0.0 interface ge-2/0/0.0 metric 10

set protocols ospf3 area 0.0.0.0 interface ge-2/0/1.0 metric 5

set protocols bgp group toInternal type internal

set protocols bgp group toInternal family inet-vpn unicast

set protocols bgp group toInternal family inet6-vpn unicast

set protocols bgp group toInternal multipath

set protocols bgp group toInternal local-address 192.0.2.3

set protocols bgp group toInternal neighbor 192.0.2.2

set protocols bgp group toInternal neighbor 192.0.2.4

set routing-options router-id 192.0.2.3

set routing-options autonomous-system 64497

set routing-options forwarding-table export lb

set routing-instances radium instance-type vrf

set routing-instances radium interface ge-2/0/2.0

set routing-instances radium route-distinguisher 64497:1

set routing-instances radium vrf-target target:64497:1

set routing-instances radium protocols bgp group toCE2 type external

set routing-instances radium protocols bgp group toCE2 peer-as 64498

set routing-instances radium protocols bgp group toCE2 neighbor 10.1.1.30

set policy-options policy-statement lb then load-balance per-packet

라우터 PE3

set interfaces ge-2/0/0 unit 0 description toPE1

set interfaces ge-2/0/0 unit 0 family inet address 10.1.1.10/30

set interfaces ge-2/0/0 unit 0 family inet6 address 2001:db8:0:9::/64 eui-64

set interfaces ge-2/0/0 unit 0 family mpls

set interfaces ge-2/0/1 unit 0 description toP

set interfaces ge-2/0/1 unit 0 family inet address 10.1.1.18/30

set interfaces ge-2/0/1 unit 0 family inet6 address 2001:db8:0:17::/64 eui-64

set interfaces ge-2/0/1 unit 0 family mpls

set interfaces ge-2/0/2 unit 0 description toCE2

set interfaces ge-2/0/2 unit 0 family inet address 10.1.1.25/30

set interfaces ge-2/0/2 unit 0 family inet6 address 2001:db8:0:25::/64 eui-64

set interfaces ge-2/0/2 unit 0 family mpls

set interfaces ge-2/0/3 unit 0 description toCE3

set interfaces ge-2/0/3 unit 0 family inet address 10.1.1.21/30

set interfaces ge-2/0/3 unit 0 family inet6 address 2001:db8:0:21::/64 eui-64

set interfaces ge-2/0/3 unit 0 family mpls

set interfaces lo0 unit 0 family inet address 192.0.2.4/24

set interfaces lo0 unit 0 family inet6 address 2001:db8::4/128

set protocols mpls interface all

set protocols ldp interface all

set protocols ospf area 0.0.0.0 interface lo0.0 passive

set protocols ospf area 0.0.0.0 interface ge-2/0/1.0 metric 5

set protocols ospf area 0.0.0.0 interface ge-2/0/0.0 metric 10

set protocols ospf3 area 0.0.0.0 interface lo0.0 passive

set protocols ospf3 area 0.0.0.0 interface ge-2/0/1.0 metric 5

set protocols ospf3 area 0.0.0.0 interface ge-2/0/0.0 metric 10

set protocols bgp group toInternal type internal

set protocols bgp group toInternal family inet-vpn unicast

set protocols bgp group toInternal family inet6-vpn unicast

set protocols bgp group toInternal multipath

set protocols bgp group toInternal local-address 192.0.2.4

set protocols bgp group toInternal neighbor 192.0.2.2

set protocols bgp group toInternal neighbor 192.0.2.3

set routing-options router-id 192.0.2.4

set routing-options autonomous-system 64497

set routing-options forwarding-table export lb

set routing-instances radium instance-type vrf

set routing-instances radium vrf-table-label

set routing-instances radium interface ge-2/0/2.0

set routing-instances radium interface ge-2/0/3.0

set routing-instances radium route-distinguisher 64497:1

set routing-instances radium vrf-target target:64497:1

set routing-instances radium protocols bgp group toCE2 type external

set routing-instances radium protocols bgp group toCE2 peer-as 64498

set routing-instances radium protocols bgp group toCE2 neighbor 10.1.1.26

set routing-instances radium protocols bgp group toCE2 family inet unicast protection

set routing-instances radium protocols bgp group toCE2 family inet6 unicast protection

set routing-instances radium protocols bgp group toCE3 type external

set routing-instances radium protocols bgp group toCE3 peer-as 64499

set routing-instances radium protocols bgp group toCE3 neighbor 10.1.1.22

set policy-options policy-statement lb then load-balance per-packet

라우터 P

set interfaces ge-2/0/0 unit 0 description toPE2

set interfaces ge-2/0/0 unit 0 family inet address 10.1.1.14/30

set interfaces ge-2/0/0 unit 0 family inet6 address 2001:db8:0:13::/64 eui-64

set interfaces ge-2/0/0 unit 0 family mpls

set interfaces ge-2/0/1 unit 0 description toPE3

set interfaces ge-2/0/1 unit 0 family inet address 10.1.1.17/30

set interfaces ge-2/0/1 unit 0 family inet6 address 2001:db8:0:17::/64 eui-64

set interfaces ge-2/0/1 unit 0 family mpls

set interfaces lo0 unit 0 family inet address 192.0.2.5/24

set interfaces lo0 unit 0 family inet6 address 2001:db8::5/128

set routing-options router-id 192.0.2.5

set routing-options autonomous-system 64497

set protocols mpls interface all

set protocols ldp interface all

set protocols ospf area 0.0.0.0 interface lo0.0 passive

set protocols ospf area 0.0.0.0 interface ge-2/0/0.0 metric 5

set protocols ospf area 0.0.0.0 interface ge-2/0/1.0 metric 5

set protocols ospf3 area 0.0.0.0 interface lo0.0 passive

set protocols ospf3 area 0.0.0.0 interface ge-2/0/0.0 metric 5

set protocols ospf3 area 0.0.0.0 interface ge-2/0/1.0 metric 5

라우터 CE2

set interfaces ge-2/0/0 unit 0 description toPE2

set interfaces ge-2/0/0 unit 0 family inet address 10.1.1.30/30

set interfaces ge-2/0/0 unit 0 family inet6 address 2001:db8:0:29::/64 eui-64

set interfaces ge-2/0/0 unit 0 family mpls

set interfaces ge-2/0/1 unit 0 description toPE3

set interfaces ge-2/0/1 unit 0 family inet address 10.1.1.26/30

set interfaces ge-2/0/1 unit 0 family inet6 address 2001:db8:0:25::/64 eui-64

set interfaces ge-2/0/1 unit 0 family mpls

set interfaces lo0 unit 0 family inet address 192.0.2.6/24

set interfaces lo0 unit 0 family inet6 address 2001:db8::6/128

set routing-options router-id 192.0.2.6

set routing-options autonomous-system 64498

set protocols bgp group toAS2 type external

set protocols bgp group toAS2 export send-direct

set protocols bgp group toAS2 peer-as 64497

set protocols bgp group toAS2 neighbor 10.1.1.25

set protocols bgp group toAS2 neighbor 10.1.1.29

set policy-options policy-statement send-direct from protocol direct

set policy-options policy-statement send-direct then accept

라우터 CE3

set interfaces ge-2/0/0 unit 0 description toPE3

set interfaces ge-2/0/0 unit 0 family inet address 10.1.1.22/30

set interfaces ge-2/0/0 unit 0 family inet6 address 2001:db8:0:21::/64 eui-64

set interfaces ge-2/0/0 unit 0 family mpls

set interfaces lo0 unit 0 family inet address 192.0.2.7/24

set interfaces lo0 unit 0 family inet6 address 2001:db8::7/128

set routing-options router-id 192.0.2.7

set routing-options autonomous-system 64499

set protocols bgp group toPE3 type external

set protocols bgp group toPE3 export send-direct

set protocols bgp group toPE3 peer-as 64497

set protocols bgp group toPE3 neighbor 10.1.1.21

set policy-options policy-statement send-direct from protocol direct

set policy-options policy-statement send-direct then accept

레이어 3 VPN에서 프로바이더 에지 링크 보호 구성

단계별 절차

다음 예는 구성 계층에서 다양한 수준의 탐색이 필요합니다. CLI 탐색에 관한 정보는 CLI 사용자 가이드에서 구성 모드에서 CLI 편집기 사용을 참조하십시오.

프로바이더 에지 링크 보호 구성:

-

라우터 인터페이스를 구성합니다.

[edit interfaces] user@PE3# set ge-2/0/0 unit 0 description toPE1 user@PE3# set ge-2/0/0 unit 0 family inet address 10.1.1.10/30 user@PE3# set ge-2/0/0 unit 0 family inet6 address 2001:db8:0:9::/64 eui-64 user@PE3# set ge-2/0/0 unit 0 family mplsuser@PE3# set ge-2/0/1 unit 0 description toP user@PE3# set ge-2/0/1 unit 0 family inet address 10.1.1.18/30 user@PE3# set ge-2/0/1 unit 0 family inet6 address 2001:db8:0:17::/64 eui-64 user@PE3# set ge-2/0/1 unit 0 family mplsuser@PE3# set ge-2/0/2 unit 0 description toCE2 user@PE3# set ge-2/0/2 unit 0 family inet address 10.1.1.25/30 user@PE3# set ge-2/0/2 unit 0 family inet6 address 12001:db8:0:25::/64 eui-64 user@PE3# set ge-2/0/2 unit 0 family mplsuser@PE3# set ge-2/0/3 unit 0 description toCE3 user@PE3# set ge-2/0/3 unit 0 family inet address 10.1.1.21/30 user@PE3# set ge-2/0/3 unit 0 family inet6 address 2001:db8:0:21::/64 eui-64 user@PE3# set ge-2/0/3 unit 0 family mplsuser@PE3# set lo0 unit 0 family inet address 192.0.2.4/24 user@PE3# set lo0 unit 0 family inet6 address 2001:db8::4/128마찬가지로 다른 모든 라우터에서도 인터페이스를 구성합니다.

-

라우터 ID 및 AS(Autonomous System) 번호를 구성합니다.

[edit routing-options] user@PE3# set router-id 192.0.2.4 user@PE3# set autonomous-system 64497마찬가지로, 다른 모든 라우터에 대한 라우터 ID 및 AS 번호를 구성합니다. 이 예에서 라우터 ID는 라우터에서 구성된 루프백 주소와 동일하게 선택됩니다.

-

라우터 PE3의 모든 인터페이스에 MPLS 및 LDP를 구성합니다.

[edit protocols] user@PE3# set mpls interface all user@PE3# set ldp interface all마찬가지로 다른 PE 라우터를 구성합니다.

-

라우터 PE3의 코어 대면 인터페이스에서 IGP를 구성합니다.

[edit protocols ospf area 0.0.0.0] user@PE3# set interface lo0.0 passive user@PE3# set interface ge-2/0/1.0 metric 5 user@PE3# set interface ge-2/0/0.0 metric 10[edit protocols ospf3 area 0.0.0.0] user@PE3# set interface lo0.0 passive user@PE3# set interface ge-2/0/1.0 metric 5 user@PE3# set interface ge-2/0/0.0 metric 10마찬가지로 다른 PE 라우터를 구성합니다.

-

라우팅 테이블의 경로를 라우터 PE3의 포워딩 테이블로 내보내는 정책을 구성합니다.

[edit policy-options] user@PE3# set policy-statement lb then load-balance per-packet[edit routing-options] user@PE3# set forwarding-table export lb마찬가지로 다른 PE 라우터를 구성합니다.

-

라우터 CE2에서 BGP를 구성하고 서비스 프로바이더 네트워크 측으로 경로를 내보내기 위한 정책을 포함합니다.

[edit policy-options] user@CE2# set policy-statement send-direct from protocol direct user@CE2# set policy-statement send-direct then accept[edit protocols bgp group toAS2] user@CE2# set type external user@CE2# set export send-direct user@CE2# set peer-as 64497 user@CE2# set neighbor 10.1.1.25 user@CE2# set neighbor 10.1.1.29마찬가지로 다른 CE 라우터를 구성합니다.

-

프로바이더 코어 내 라우팅을 위해 라우터 PE3에서 BGP를 구성합니다.

[edit protocols bgp group toInternal] user@PE3# set type internal user@PE3# set family inet-vpn unicast user@PE3# set family inet6-vpn unicast user@PE3# set multipath user@PE3# set local-address 192.0.2.4 user@PE3# set neighbor 192.0.2.2 user@PE3# set neighbor 192.0.2.3마찬가지로 다른 PE 라우터를 구성합니다.

-

라우터 PE3에서 레이어 3 VPN 라우팅 인스턴스를 구성합니다.

[set routing-instances radium] user@PE3# set instance-type vrf user@PE3# set vrf-table-label user@PE3# set interface ge-2/0/2.0 user@PE3# set interface ge-2/0/3.0 user@PE3# set route-distinguisher 64497:1 user@PE3# set vrf-target target:64497:1[edit routing-instances radium protocols bgp group toCE2] user@PE3# set type external user@PE3# set peer-as 64498 user@PE3# set neighbor 10.1.1.26[edit routing-instances radium protocols bgp group toCE3] user@PE3# set type external user@PE3# set peer-as 64499 user@PE3# set neighbor 10.1.1.22마찬가지로 다른 PE 라우터를 구성합니다.

-

라우터 PE3와 CE2 사이의 링크에서 프로바이더 에지 링크 보호를 구성합니다.

[edit routing-instances radium protocols bgp group toCE2] user@PE3# set family inet unicast protection user@PE3# set family inet6 unicast protection

결과

구성 모드에서 , show routing-options, show policy-options, show protocols 및 show routing-instances 명령을 입력하여 show interfaces구성을 확인합니다.

출력 결과가 의도한 구성대로 표시되지 않으면 이 예의 지침을 반복하여 구성을 수정하십시오.

user@PE3# show interfaces

ge-2/0/0 {

unit 0 {

description toPE1;

family inet {

address 10.1.1.10/30;

}

family inet6 {

address 2001:db8:0:9::/64 {

eui-64;

}

}

family mpls;

}

}

ge-2/0/1 {

unit 0 {

description toP;

family inet {

address 10.1.1.18/30;

}

family inet6 {

address 2001:db8:0:17::/64 {

eui-64;

}

}

family mpls;

}

}

ge-2/0/2 {

unit 0 {

description toCE2;

family inet {

address 10.1.1.25/30;

}

family inet6 {

address 2001:db8:0:25::/64 {

eui-64;

}

}

family mpls;

}

}

ge-2/0/3 {

unit 0 {

description toCE3;

family inet {

address 10.1.1.21/30;

}

family inet6 {

address 2001:db8:0:21::/64 {

eui-64;

}

}

family mpls;

}

}

lo0 {

unit 0 {

family inet {

address 192.0.2.4/24;

}

family inet6 {

address 2001:db8::4/128;

}

}

}

user@PE3# show routing-options

router-id 192.0.2.4;

autonomous-system 64497;

forwarding-table {

export lb;

}

user@PE3# show policy-options

policy-statement lb {

then {

load-balance per-packet;

}

}

user@PE3# show protocols

mpls {

interface all;

}

bgp {

group toInternal {

type internal;

local-address 192.0.2.4;

family inet-vpn {

unicast;

}

family inet6-vpn {

unicast;

}

multipath;

neighbor 192.0.2.2;

neighbor 192.0.2.3;

}

}

ospf {

area 0.0.0.0 {

interface lo0.0 {

passive;

}

interface ge-2/0/1.0 {

metric 5;

}

interface ge-2/0/0.0 {

metric 10;

}

}

}

ospf3 {

area 0.0.0.0 {

interface lo0.0 {

passive;

}

interface ge-2/0/1.0 {

metric 5;

}

interface ge-2/0/0.0 {

metric 10;

}

}

}

ldp {

interface all;

}

user@PE3# show routing-instances

radium {

instance-type vrf;

interface ge-2/0/2.0;

interface ge-2/0/3.0;

route-distinguisher 64497:1;

vrf-target target:64497:1;

protocols {

bgp {

group toCE2 {

type external;

family inet {

unicast {

protection;

}

}

family inet6 {

unicast {

protection;

}

}

peer-as 64498;

neighbor 10.1.1.26;

}

group toCE3 {

type external;

peer-as 64499;

neighbor 10.1.1.22;

}

}

}

}

다른 모든 라우터에서 이 명령을 실행하여 구성을 확인합니다. 라우터 구성을 마친 경우, 구성 모드에서 을(를) 입력합니다 commit .

확인

구성이 올바르게 작동하고 있는지 확인합니다.

BGP 검증

목적

BGP가 레이어 3 VPN에서 작동하는지 확인합니다.

행동

라우터 PE3의 운영 모드에서 명령을 실행합니다 show route protocol bgp .

user@PE3> show route protocol bgp

inet.0: 11 destinations, 11 routes (11 active, 0 holddown, 0 hidden)

inet.3: 3 destinations, 3 routes (3 active, 0 holddown, 0 hidden)

radium.inet.0: 9 destinations, 14 routes (9 active, 0 holddown, 0 hidden)

@ = Routing Use Only, # = Forwarding Use Only

+ = Active Route, - = Last Active, * = Both

192.0.2.1/24 *[BGP/170] 00:09:15, localpref 100, from 192.0.2.2

AS path: 64496 I, validation-state: unverified

> to 10.1.1.9 via ge-2/0/0.0, Push 299792

192.0.2.6/24 @[BGP/170] 00:09:40, localpref 100

AS path: 64498 I, validation-state: unverified

> to 10.1.1.26 via ge-2/0/2.0

[BGP/170] 00:09:07, localpref 100, from 192.0.2.3

AS path: 64498 I, validation-state: unverified

> to 10.1.1.17 via ge-2/0/1.0, Push 299792, Push 299776(top)

192.0.2.7/24 *[BGP/170] 00:09:26, localpref 100

AS path: 64499 I, validation-state: unverified

> to 10.1.1.22 via ge-2/0/3.0

10.1.1.0/30 *[BGP/170] 00:09:15, localpref 100, from 192.0.2.2

AS path: I, validation-state: unverified

> to 10.1.1.9 via ge-2/0/0.0, Push 299792

10.1.1.20/30 [BGP/170] 00:09:26, localpref 100

AS path: 64499 I, validation-state: unverified

> to 10.1.1.22 via ge-2/0/3.0

10.1.1.24/30 [BGP/170] 00:09:40, localpref 100

AS path: 64498 I, validation-state: unverified

> to 10.1.1.26 via ge-2/0/2.0

10.1.1.28/30 *[BGP/170] 00:09:07, localpref 100, from 192.0.2.3

AS path: I, validation-state: unverified

> to 10.1.1.17 via ge-2/0/1.0, Push 299792, Push 299776(top)

[BGP/170] 00:09:40, localpref 100

AS path: 64498 I, validation-state: unverified

> to 10.1.1.26 via ge-2/0/2.0

mpls.0: 11 destinations, 11 routes (11 active, 0 holddown, 0 hidden)

bgp.l3vpn.0: 4 destinations, 4 routes (4 active, 0 holddown, 0 hidden)

+ = Active Route, - = Last Active, * = Both

64497:1:192.0.2.1/24

*[BGP/170] 00:09:15, localpref 100, from 192.0.2.2

AS path: 64496 I, validation-state: unverified

> to 10.1.1.9 via ge-2/0/0.0, Push 299792

64497:1:192.0.2.6/24

*[BGP/170] 00:09:07, localpref 100, from 192.0.2.3

AS path: 64498 I, validation-state: unverified

> to 10.1.1.17 via ge-2/0/1.0, Push 299792, Push 299776(top)

64497:1:10.1.1.0/30

*[BGP/170] 00:09:15, localpref 100, from 192.0.2.2

AS path: I, validation-state: unverified

> to 10.1.1.9 via ge-2/0/0.0, Push 299792

64497:1:10.1.1.28/30

*[BGP/170] 00:09:07, localpref 100, from 192.0.2.3

AS path: I, validation-state: unverified

> to 10.1.1.17 via ge-2/0/1.0, Push 299792, Push 299776(top)

inet6.0: 12 destinations, 13 routes (12 active, 0 holddown, 0 hidden)

radium.inet6.0: 7 destinations, 8 routes (7 active, 0 holddown, 0 hidden)

출력에는 라우터 PE3의 라우팅 테이블에 있는 모든 BGP 경로가 표시됩니다. 이는 BGP가 필요에 따라 작동하고 있음을 나타냅니다.

마찬가지로 다른 라우터에서 이 명령을 실행하여 BGP가 작동하는지 확인합니다.

의미

BGP는 레이어 3 VPN에서 작동합니다.

프로바이더 에지 링크 보호 확인

목적

라우터 PE2와 CE2 간의 프로바이더 에지 링크가 보호되는지 확인합니다.

행동

프로바이더 에지 링크 보호가 올바르게 구성되었는지 확인하려면,

-

라우터 CE2의 경로가 라우터 PE3에 직접 그리고 라우터 PE2를 통해 보급되는지 확인합니다.

경로가 올바르게 보급되면 경로에 대한 여러 경로가 표시됩니다.

라우터 PE3의 운영 모드에서 명령을 실행합니다

show route destination-prefix.user@PE3> show route 192.0.2.6 radium.inet.0: 9 destinations, 14 routes (9 active, 0 holddown, 0 hidden) @ = Routing Use Only, # = Forwarding Use Only + = Active Route, - = Last Active, * = Both 192.0.2.6/24 @[BGP/170] 02:55:36, localpref 100 AS path: 64498 I, validation-state: unverified > to 10.1.1.26 via ge-2/0/2.0 [BGP/170] 00:10:13, localpref 100, from 192.0.2.3 AS path: 64498 I, validation-state: unverified > to 10.1.1.17 via ge-2/0/1.0, Push 299840, Push 299776(top) #[Multipath/255] 00:10:13 > to 10.1.1.26 via ge-2/0/2.0 to 10.1.1.17 via ge-2/0/1.0, Push 299840, Push 299776(top)출력으로 라우터 PE3에서 라우터 CE2의 대상 경로 192.0.2.6까지 여러 경로가 있는지 확인합니다. 첫 번째 경로는 PE3-CE2 링크(10.1.1.26)를 직접 통과합니다. 두 번째 경로는 프로바이더 코어 및 PE2(10.1.1.17)를 통과하는 것입니다.

-

보호되는 활성 경로에 대한 가중치가 이고

0x1보호 후보 경로에 대한 가중치가 인지0x4000확인하여 보호 경로가 올바르게 구성되었는지 확인합니다.라우터 PE3의 운영 모드에서 명령을 실행합니다

show route destination-prefix extensive.user@PE3> show route 192.0.2.6 extensive radium.inet.0: 9 destinations, 14 routes (9 active, 0 holddown, 0 hidden) 192.0.2.6/24 (3 entries, 2 announced) State: <CalcForwarding> TSI: KRT in-kernel 192.0.2.6/24 -> {list:10.1.1.26, indirect(1048584)} Page 0 idx 1 Type 1 val 9229c38 Nexthop: Self AS path: [64497] 64498 I Communities: Page 0 idx 2 Type 1 val 9229cc4 Flags: Nexthop Change Nexthop: Self Localpref: 100 AS path: [64497] 64498 I Communities: target:64497:1 Path 192.0.2.6 from 10.1.1.26 Vector len 4. Val: 1 2 @BGP Preference: 170/-101 Next hop type: Router, Next hop index: 994 Address: 0x9240a74 Next-hop reference count: 5 Source: 10.1.1.26 Next hop: 10.1.1.26 via ge-2/0/2.0, selected Session Id: 0x200001 State: <Active Ext ProtectionPath ProtectionCand> Peer AS: 64498 Age: 2:55:54 Validation State: unverified Task: BGP_64498.10.1.1.26+52214 Announcement bits (1): 2-BGP_RT_Background AS path: 64498 I Accepted Localpref: 100 Router ID: 192.0.2.6 BGP Preference: 170/-101 Route Distinguisher: 64497:1 Next hop type: Indirect Address: 0x92413a8 Next-hop reference count: 6 Source: 192.0.2.3 Next hop type: Router, Next hop index: 1322 Next hop: 10.1.1.17 via ge-2/0/1.0, selected Label operation: Push 299840, Push 299776(top) Label TTL action: prop-ttl, prop-ttl(top) Session Id: 0x200005 Protocol next hop: 192.0.2.3 Push 299840 Indirect next hop: 94100ec 1048584 INH Session ID: 0x20000b State: <Secondary NotBest Int Ext ProtectionCand> Inactive reason: Not Best in its group - Interior > Exterior > Exterior via Interior Local AS: 64497 Peer AS: 64497 Age: 10:31 Metric2: 1 Validation State: unverified Task: BGP_64497.192.0.2.3+179 Local AS: 64497 Peer AS: 64497 Age: 10:31 Metric2: 1 Validation State: unverified Task: BGP_64497.192.0.2.3+179 AS path: 64498 I Communities: target:64497:1 Import Accepted VPN Label: 299840 Localpref: 100 Router ID: 192.0.2.3 Primary Routing Table bgp.l3vpn.0 Indirect next hops: 1 Protocol next hop: 192.0.2.3 Metric: 1 Push 299840 Indirect next hop: 94100ec 1048584 INH Session ID: 0x20000b Indirect path forwarding next hops: 1 Next hop type: Router Next hop: 10.1.1.17 via ge-2/0/1.0 Session Id: 0x200005 192.0.2.3/24 Originating RIB: inet.3 Metric: 1 Node path count: 1 Forwarding nexthops: 1 Nexthop: 10.1.1.17 via ge-2/0/1.0 #Multipath Preference: 255 Next hop type: List, Next hop index: 1048585 Address: 0x944c154 Next-hop reference count: 2 Next hop: ELNH Address 0x9240a74 weight 0x1, selected equal-external-internal-type external Next hop type: Router, Next hop index: 994 Address: 0x9240a74 Next-hop reference count: 5 Next hop: 10.1.1.26 via ge-2/0/2.0 Next hop: ELNH Address 0x92413a8 weight 0x4000 equal-external-internal-type internal Next hop type: Indirect Address: 0x92413a8 Next-hop reference count: 6 Protocol next hop: 192.0.2.3 Push 299840 Indirect next hop: 94100ec 1048584 INH Session ID: 0x20000b Next hop type: Router, Next hop index: 1322 Address: 0x9241310 Next-hop reference count: 4 Next hop: 10.1.1.17 via ge-2/0/1.0 Label operation: Push 299840, Push 299776(top) Label TTL action: prop-ttl, prop-ttl(top) State: <ForwardingOnly Int Ext> Inactive reason: Forwarding use only Age: 10:31 Validation State: unverified Task: RT Announcement bits (1): 0-KRT AS path: 64498 I출력 결과, PE3-CE2 경로에 할당된 가중치(0x1)가 PE2-CE2 경로에 할당된 (0x4000) 가중치보다 선호됩니다. 낮은 가중치 값이 높은 가중치 값보다 우선합니다. 이는 PE3-CE2 경로가 PE2-CE2 경로에 의해 보호됨을 확인합니다.

의미

라우터 PE3와 CE2 간의 프로바이더 에지 링크가 보호됩니다.

예: BGP labeled unicast 경로에 대한 프로바이더 에지 링크 보호 구성

이 예는 carrier-of-carriers 토폴로지에서 링크 장애 시 사용할 수 있는 레이블 유니캐스트 보호 경로를 구성하는 방법을 보여줍니다.

요구 사항

이 예에서 사용되는 하드웨어 및 소프트웨어 구성 요소는 다음과 같습니다.

-

M Series Multiservice 에지 라우터, MX 시리즈 5G 유니버설 라우팅 플랫폼 또는 T 시리즈 코어 라우터

-

Junos OS 릴리스 13.3 이상

개요

이 예는 레이어 3 VPN에서 labeled-unicast 링크 보호를 구성하는 방법을 보여줍니다.

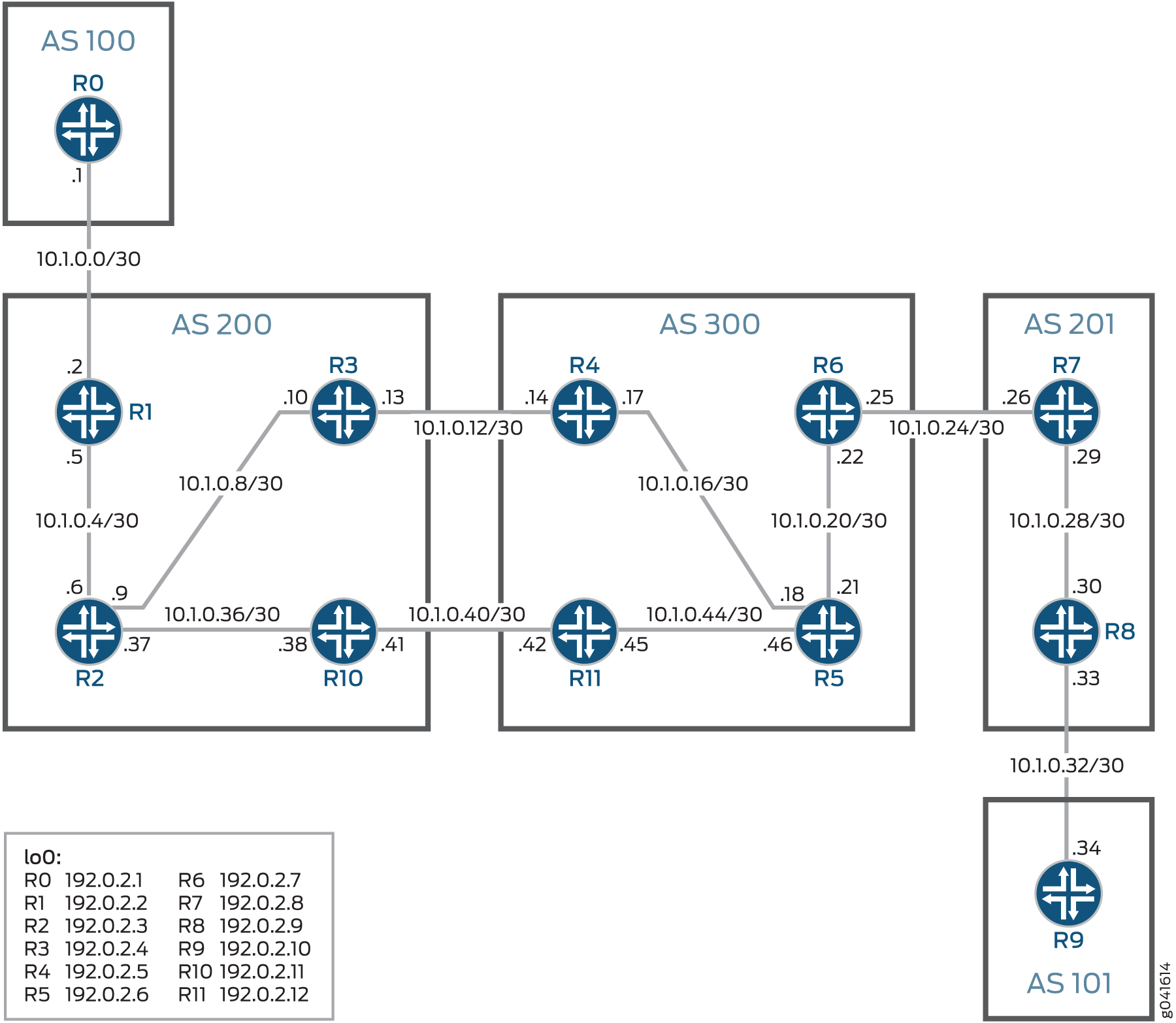

위상수학

이 예에서는 5개의 자치 시스템에 2개의 고객 에지 디바이스와 8개의 서비스 프로바이더 에지 디바이스를 구성하여 carrier-of-carriers 토폴로지를 설정합니다. CE 디바이스는 AS100 및 AS101에서 구성됩니다. PE 디바이스는 AS200, AS300 및 AS201로 구성됩니다.

그림 2 는 이 예에서 사용되는 토폴로지를 보여줍니다.

의 labeled unicast 링크 보호

의 labeled unicast 링크 보호

이 예의 목적은 라우터 R4와 R3 사이의 프로바이더 에지 링크를 보호하는 것입니다. 기본 링크가 다운될 때 백업 링크(R11 - R10)를 통해 트래픽을 라우팅할 수 있도록 R4와 R3 사이의 기본 링크에서 보호가 구성됩니다.

또한 R11과 R10 사이의 보조 링크에서 보호를 구성할 수 있으므로 해당 링크가 기본 링크가 되고 R4-R3 링크가 보조 링크가 되면 R11-R10 링크도 보호됩니다.

구성

CLI 빠른 구성

이 예를 빠르게 구성하려면, 아래 명령을 복사하여 텍스트 파일로 붙여 넣은 다음 모든 라인브레이크를 제거하고, 네트워크 구성을 일치하는 데 필요한 세부 사항을 바꾸고 계층 수준에서 명령을 CLI [edit] 로 복사해 붙여 넣습니다.

초기 구성이 커밋되고 BGP가 포워딩 테이블에 최적의 경로를 설치한 후에만 구성에 보호가 추가됩니다.

라우터 R0

set interfaces ge-2/0/0 unit 0 description toR1

set interfaces ge-2/0/0 unit 0 family inet address 10.1.0.1/30

set interfaces ge-2/0/0 unit 0 family iso

set interfaces ge-2/0/0 unit 0 family mpls

set interfaces lo0 unit 0 family inet address 192.0.2.1/24

set interfaces lo0 unit 0 family iso address 47.0005.80ff.f800.0000.0108.0001.0102.5507.2056.00

set routing-options router-id 192.0.2.1

set routing-options autonomous-system 100

set protocols ospf area 0.0.0.0 interface lo0.0 passive

set protocols ospf area 0.0.0.0 interface ge-2/0/0.0 metric 10

라우터 R1

set interfaces ge-2/0/0 unit 0 description toR0

set interfaces ge-2/0/0 unit 0 family inet address 10.1.0.2/30

set interfaces ge-2/0/0 unit 0 family iso

set interfaces ge-2/0/0 unit 0 family mpls

set interfaces ge-2/0/1 unit 0 description toR2

set interfaces ge-2/0/1 unit 0 family inet address 10.1.0.5/30

set interfaces ge-2/0/1 unit 0 family iso

set interfaces ge-2/0/1 unit 0 family mpls

set interfaces lo0 unit 0 family inet address 192.0.2.2/24

set interfaces lo0 unit 0 family iso address 47.0005.80ff.f800.0000.0108.0001.0102.5507.2052.00

set routing-options router-id 192.0.2.2

set routing-options autonomous-system 200

set protocols mpls interface all

set protocols ldp track-igp-metric

set protocols ldp interface ge-2/0/1.0

set protocols ldp interface lo0.0

set protocols ospf traffic-engineering

set protocols ospf area 0.0.0.0 interface lo0.0 passive

set protocols ospf area 0.0.0.0 interface ge-2/0/1.0 metric 10

set protocols bgp group toR8 local-address 192.0.2.2

set protocols bgp group toR8 type external

set protocols bgp group toR8 multihop ttl 10

set protocols bgp group toR8 family inet-vpn unicast

set protocols bgp group toR8 neighbor 192.0.2.9 peer-as 201

set policy-options policy-statement child_vpn_routes from protocol bgp

set policy-options policy-statement child_vpn_routes then accept

set routing-instances customer-provider-vpn instance-type vrf

set routing-instances customer-provider-vpn interface ge-2/0/0.0

set routing-instances customer-provider-vpn route-distinguisher 192.0.2.4:1

set routing-instances customer-provider-vpn vrf-target target:200:1

set routing-instances customer-provider-vpn protocols ospf export child_vpn_routes

set routing-instances customer-provider-vpn protocols ospf area 0.0.0.0 interface ge-2/0/0.0

라우터 R2

set interfaces ge-2/0/0 unit 0 description toR1

set interfaces ge-2/0/0 unit 0 family inet address 10.1.0.6/30

set interfaces ge-2/0/0 unit 0 family iso

set interfaces ge-2/0/0 unit 0 family mpls

set interfaces ge-2/0/1 unit 0 description toR3

set interfaces ge-2/0/1 unit 0 family inet address 10.1.0.9/30

set interfaces ge-2/0/1 unit 0 family iso

set interfaces ge-2/0/1 unit 0 family mpls

set interfaces ge-2/0/2 unit 0 description toR10

set interfaces ge-2/0/2 unit 0 family inet address 10.1.0.37/30

set interfaces ge-2/0/2 unit 0 family iso

set interfaces ge-2/0/2 unit 0 family mpls

set interfaces lo0 unit 0 family inet address 192.0.2.3/24

set interfaces lo0 unit 0 family iso address 47.0005.80ff.f800.0000.0108.0001.0102.5507.2046.00

set routing-options router-id 192.0.2.3

set routing-options autonomous-system 200

set protocols mpls interface all

set protocols ldp track-igp-metric

set protocols ldp interface ge-2/0/0.0

set protocols ldp interface ge-2/0/1.0

set protocols ldp interface ge-2/0/2.0

set protocols ldp interface lo0.0

set protocols ospf traffic-engineering

set protocols ospf area 0.0.0.0 interface lo0.0 passive

set protocols ospf area 0.0.0.0 interface ge-2/0/0.0 metric 10

set protocols ospf area 0.0.0.0 interface ge-2/0/1.0 metric 10

set protocols ospf area 0.0.0.0 interface ge-2/0/2.0 metric 10

라우터 R3

set interfaces ge-2/0/0 unit 0 description toR2

set interfaces ge-2/0/0 unit 0 family inet address 10.1.0.10/30

set interfaces ge-2/0/0 unit 0 family iso

set interfaces ge-2/0/0 unit 0 family mpls

set interfaces ge-2/0/1 unit 0 description toR4

set interfaces ge-2/0/1 unit 0 family inet address 10.1.0.13/30

set interfaces ge-2/0/1 unit 0 family iso

set interfaces ge-2/0/1 unit 0 family mpls

set interfaces lo0 unit 0 family inet address 192.0.2.4/24

set interfaces lo0 unit 0 family iso address 47.0005.80ff.f800.0000.0108.0001.0102.5507.2045.00

set routing-options router-id 192.0.2.4

set routing-options autonomous-system 200

set protocols mpls traffic-engineering bgp-igp

set protocols mpls interface all

set protocols ldp track-igp-metric

set protocols ldp egress-policy from-bgp

set protocols ldp interface ge-2/0/0.0

set protocols ldp interface lo0.0

set protocols ospf traffic-engineering

set protocols ospf export from-bgp

set protocols ospf area 0.0.0.0 interface lo0.0 passive

set protocols ospf area 0.0.0.0 interface ge-2/0/0.0 metric 10

set protocols bgp group toR4 type external

set protocols bgp group toR4 import send-local

set protocols bgp group toR4 family inet labeled-unicast

set protocols bgp group toR4 export send-local

set protocols bgp group toR4 neighbor 10.1.0.14 peer-as 300

set policy-options policy-statement from-bgp from protocol bgp

set policy-options policy-statement from-bgp then metric add 100

set policy-options policy-statement from-bgp then accept

set policy-options policy-statement send-local term 2 from metric 100

set policy-options policy-statement send-local term 2 then reject

set policy-options policy-statement send-local then accept

라우터 R4

set interfaces ge-2/0/0 unit 0 description toR3

set interfaces ge-2/0/0 unit 0 family inet address 10.1.0.14/30

set interfaces ge-2/0/0 unit 0 family iso

set interfaces ge-2/0/0 unit 0 family mpls

set interfaces ge-2/0/1 unit 0 description toR5

set interfaces ge-2/0/1 unit 0 family inet address 10.1.0.17/30

set interfaces ge-2/0/1 unit 0 family iso

set interfaces ge-2/0/1 unit 0 family mpls

set interfaces lo0 unit 0 family inet address 192.0.2.5/24

set interfaces lo0 unit 0 family iso address 47.0005.80ff.f800.0000.0108.0001.0102.5507.2049.00

set policy-options policy-statement 1b then load-balance per-packet

set routing-options router-id 192.0.2.5

set routing-options autonomous-system 300

set routing-options forwarding-table export 1b

set protocols mpls interface all

set protocols ldp track-igp-metric

set protocols ldp interface ge-2/0/1.0

set protocols ldp interface lo0.0

set protocols isis level 1 disable

set protocols isis level 2 wide-metrics-only

set protocols isis interface ge-2/0/1.0 level 2 metric 10

set protocols isis interface lo0.0 passive

set protocols bgp group parent-vpn-peers type internal

set protocols bgp group parent-vpn-peers local-address 192.0.2.5

set protocols bgp group parent-vpn-peers family inet-vpn unicast

set protocols bgp group parent-vpn-peers neighbor 192.0.2.7

set protocols bgp group parent-vpn-peers neighbor 192.0.2.12

set routing-instances coc-provider-vpn instance-type vrf

set routing-instances coc-provider-vpn interface ge-2/0/0.0

set routing-instances coc-provider-vpn interface ge-2/0/2.0

set routing-instances coc-provider-vpn route-distinguisher 192.0.2.5:1

set routing-instances coc-provider-vpn vrf-target target:300:1

set routing-instances coc-provider-vpn protocols bgp group toR3 type external

set routing-instances coc-provider-vpn protocols bgp group toR3 family inet labeled-unicast per-prefix-label

set routing-instances coc-provider-vpn protocols bgp group toR3 neighbor 10.1.0.13 peer-as 200

라우터 R5

set interfaces ge-2/0/0 unit 0 description toR4

set interfaces ge-2/0/0 unit 0 family inet address 10.1.0.18/30

set interfaces ge-2/0/0 unit 0 family iso

set interfaces ge-2/0/0 unit 0 family mpls

set interfaces ge-2/0/1 unit 0 description toR6

set interfaces ge-2/0/1 unit 0 family inet address 10.1.0.21/30

set interfaces ge-2/0/1 unit 0 family iso

set interfaces ge-2/0/1 unit 0 family mpls

set interfaces ge-2/0/2 unit 0 description toR11

set interfaces ge-2/0/2 unit 0 family inet address 10.1.0.46/30

set interfaces ge-2/0/2 unit 0 family iso

set interfaces ge-2/0/2 unit 0 family mpls

set interfaces lo0 unit 0 family inet address 192.0.2.6/24

set interfaces lo0 unit 0 family iso address 47.0005.80ff.f800.0000.0108.0001.0102.5507.2050.00

set routing-options router-id 192.0.2.6

set routing-options autonomous-system 300

set protocols mpls interface all

set protocols ldp track-igp-metric

set protocols ldp interface ge-2/0/0.0

set protocols ldp interface ge-2/0/1.0

set protocols ldp interface ge-2/0/2.0

set protocols ldp interface lo0.0

set protocols isis level 1 disable

set protocols isis level 2 wide-metrics-only

set protocols isis interface ge-2/0/0.0 level 2 metric 10

set protocols isis interface ge-2/0/1.0 level 2 metric 10

set protocols isis interface ge-2/0/2.0 level 2 metric 10

set protocols isis interface lo0.0 passive

라우터 R6

set interfaces ge-2/0/0 unit 0 description toR5

set interfaces ge-2/0/0 unit 0 family inet address 10.1.0.22/30

set interfaces ge-2/0/0 unit 0 family iso

set interfaces ge-2/0/0 unit 0 family mpls

set interfaces ge-2/0/1 unit 0 description toR7

set interfaces ge-2/0/1 unit 0 family inet address 10.1.0.25/30

set interfaces ge-2/0/1 unit 0 family iso

set interfaces ge-2/0/1 unit 0 family mpls

set interfaces lo0 unit 0 family inet address 192.0.2.7/24

set interfaces lo0 unit 0 family iso address 47.0005.80ff.f800.0000.0108.0001.0102.5507.2048.00

set routing-options router-id 192.0.2.7

set routing-options autonomous-system 300

set protocols mpls interface all

set protocols ldp track-igp-metric

set protocols ldp interface ge-2/0/0.0

set protocols ldp interface lo0.0

set protocols isis level 1 disable

set protocols isis level 2 wide-metrics-only

set protocols isis interface ge-2/0/0.0 level 2 metric 10

set protocols isis interface lo0.0 passive

set protocols bgp group parent-vpn-peers type internal

set protocols bgp group parent-vpn-peers local-address 192.0.2.7

set protocols bgp group parent-vpn-peers family inet-vpn unicast

set protocols bgp group parent-vpn-peers neighbor 192.0.2.5

set protocols bgp group parent-vpn-peers neighbor 192.0.2.12

set routing-instances coc-provider-vpn instance-type vrf

set routing-instances coc-provider-vpn interface ge-2/0/1.0

set routing-instances coc-provider-vpn route-distinguisher 192.0.2.7:1

set routing-instances coc-provider-vpn vrf-target target:300:1

set routing-instances coc-provider-vpn protocols bgp group toR7 family inet labeled-unicast per-prefix-label

set routing-instances coc-provider-vpn protocols bgp group toR7 type external

set routing-instances coc-provider-vpn protocols bgp group toR7 neighbor 10.1.0.26 peer-as 201

라우터 R7

set interfaces ge-2/0/0 unit 0 description toR6

set interfaces ge-2/0/0 unit 0 family inet address 10.1.0.26/30

set interfaces ge-2/0/0 unit 0 family iso

set interfaces ge-2/0/0 unit 0 family mpls

set interfaces ge-2/0/1 unit 0 description toR8

set interfaces ge-2/0/1 unit 0 family inet address 10.1.0.29/30

set interfaces ge-2/0/1 unit 0 family iso

set interfaces ge-2/0/1 unit 0 family mpls

set interfaces lo0 unit 0 family inet address 192.0.2.8/24

set interfaces lo0 unit 0 family iso address 47.0005.80ff.f800.0000.0108.0001.0102.5507.2054.00

set routing-options router-id 192.0.2.8

set routing-options autonomous-system 201

set protocols mpls traffic-engineering bgp-igp

set protocols mpls interface all

set protocols ldp track-igp-metric

set protocols ldp egress-policy from-bgp

set protocols ldp interface ge-2/0/1.0

set protocols ldp interface lo0.0

set protocols ospf traffic-engineering

set protocols ospf export from-bgp

set protocols ospf area 0.0.0.0 interface lo0.0 passive

set protocols ospf area 0.0.0.0 interface ge-2/0/1.0 metric 10

set protocols bgp group toR6 type external

set protocols bgp group toR6 import send-all

set protocols bgp group toR6 family inet labeled-unicast

set protocols bgp group toR6 export send-all

set protocols bgp group toR6 neighbor 10.1.0.25 peer-as 300

set policy-options policy-statement from-bgp from protocol bgp

set policy-options policy-statement from-bgp then accept

set policy-options policy-statement send-all then accept

라우터 R8

set interfaces ge-2/0/0 unit 0 description toR7

set interfaces ge-2/0/0 unit 0 family inet address 10.1.0.30/30

set interfaces ge-2/0/0 unit 0 family iso

set interfaces ge-2/0/0 unit 0 family mpls

set interfaces ge-2/0/1 unit 0 description toR9

set interfaces ge-2/0/1 unit 0 family inet address 10.1.0.33/30

set interfaces ge-2/0/1 unit 0 family iso

set interfaces ge-2/0/1 unit 0 family mpls

set interfaces lo0 unit 0 family inet address 192.0.2.9/24

set interfaces lo0 unit 0 family iso address 47.0005.80ff.f800.0000.0108.0001.0102.5507.2053.00

set routing-options router-id 192.0.2.9

set routing-options autonomous-system 201

set protocols mpls interface all

set protocols ldp track-igp-metric

set protocols ldp interface ge-2/0/0.0

set protocols ldp interface lo0.0

set protocols ospf area 0.0.0.0 interface lo0.0 passive

set protocols ospf area 0.0.0.0 interface ge-2/0/0.0 metric 10

set protocols bgp group toR1 local-address 192.0.2.9

set protocols bgp group toR1 type external

set protocols bgp group toR1 multihop ttl 10

set protocols bgp group toR1 family inet-vpn unicast

set protocols bgp group toR1 neighbor 192.0.2.2 peer-as 200

set policy-options policy-statement child_vpn_routes from protocol bgp

set policy-options policy-statement child_vpn_routes then accept

set routing-instances customer-provider-vpn instance-type vrf

set routing-instances customer-provider-vpn interface ge-2/0/1.0

set routing-instances customer-provider-vpn route-distinguisher 192.0.2.9:1

set routing-instances customer-provider-vpn vrf-target target:200:1

set routing-instances customer-provider-vpn protocols ospf export child_vpn_routes

set routing-instances customer-provider-vpn protocols ospf area 0.0.0.0 interface ge-2/0/1.0

라우터 R9

set interfaces ge-2/0/0 unit 0 description toR8

set interfaces ge-2/0/0 unit 0 family inet address 10.1.0.34/30

set interfaces ge-2/0/0 unit 0 family iso

set interfaces ge-2/0/0 unit 0 family mpls

set interfaces lo0 unit 0 family inet address 192.0.2.10/24

set interfaces lo0 unit 0 family iso address 47.0005.80ff.f800.0000.0108.0001.0102.5507.2047.00

set routing-options router-id 192.0.2.10

set routing-options autonomous-system 101

set routing-options static route 198.51.100.1/24 discard

set protocols ospf export statics

set protocols ospf area 0.0.0.0 interface lo0.0 passive

set protocols ospf area 0.0.0.0 interface ge-2/0/0.0 metric 10

set policy-options policy-statement statics from route-filter 198.51.100.1/24 exact

set policy-options policy-statement statics then accept

라우터 R10

set interfaces ge-2/0/0 unit 0 description toR2

set interfaces ge-2/0/0 unit 0 family inet address 10.1.0.38/30

set interfaces ge-2/0/0 unit 0 family iso

set interfaces ge-2/0/0 unit 0 family mpls

set interfaces ge-2/0/1 unit 0 description toR11

set interfaces ge-2/0/1 unit 0 family inet address 10.1.0.41/30

set interfaces ge-2/0/1 unit 0 family iso

set interfaces ge-2/0/1 unit 0 family mpls

set interfaces lo0 unit 0 family inet address 192.0.2.11.24

set interfaces lo0 unit 0 family iso address 47.0005.80ff.f800.0000.0108.0001.0102.5507.2061.00

set routing-options router-id 192.0.2.11

set routing-options autonomous-system 200

set protocols mpls traffic-engineering bgp-igp

set protocols mpls interface all

set protocols ldp track-igp-metric

set protocols ldp egress-policy from-bgp

set protocols ldp interface ge-2/0/0.0

set protocols ldp interface lo0.0

set protocols ospf traffic-engineering

set protocols ospf export from-bgp

set protocols ospf area 0.0.0.0 interface lo0.0 passive

set protocols ospf area 0.0.0.0 interface ge-2/0/0.0 metric 10

set protocols bgp group toR4 type external

set protocols bgp group toR4 import send-local

set protocols bgp group toR4 family inet labeled-unicast

set protocols bgp group toR4 export send-local

set protocols bgp group toR4 neighbor 10.1.0.42 peer-as 300

set protocols bgp group toR4 inactive: neighbor 10.1.0.50 peer-as 300

set policy-options policy-statement from-bgp from protocol bgp

set policy-options policy-statement from-bgp then metric add 100

set policy-options policy-statement from-bgp then accept

set policy-options policy-statement send-local term 2 from metric 100

set policy-options policy-statement send-local term 2 then reject

set policy-options policy-statement send-local then accept

라우터 R11

set interfaces ge-2/0/0 unit 0 description toR10

set interfaces ge-2/0/0 unit 0 family inet address 10.1.0.42/30

set interfaces ge-2/0/0 unit 0 family iso

set interfaces ge-2/0/0 unit 0 family mpls

set interfaces ge-2/0/1 unit 0 description toR5

set interfaces ge-2/0/1 unit 0 family inet address 10.1.0.45/30

set interfaces ge-2/0/1 unit 0 family iso

set interfaces ge-2/0/1 unit 0 family mpls

set interfaces lo0 unit 0 family inet address 192.0.2.12/24

set interfaces lo0 unit 0 family iso address 47.0005.80ff.f800.0000.0108.0001.0102.5507.2062.00

set routing-options router-id 192.0.2.12

set routing-options autonomous-system 300

set protocols mpls interface all

set protocols ldp track-igp-metric

set protocols ldp interface ge-2/0/1.0

set protocols ldp interface lo0.0

set protocols isis level 1 disable

set protocols isis level 2 wide-metrics-only

set protocols isis interface ge-2/0/1.0 level 2 metric 10

set protocols isis interface lo0.0 passive

set protocols bgp group parent-vpn-peers type internal

set protocols bgp group parent-vpn-peers local-address 192.0.2.12

set protocols bgp group parent-vpn-peers family inet-vpn unicast

set protocols bgp group parent-vpn-peers neighbor 192.0.2.7

set protocols bgp group parent-vpn-peers neighbor 192.0.2.12

set routing-instances coc-provider-vpn instance-type vrf

set routing-instances coc-provider-vpn interface ge-2/0/0.0

set routing-instances coc-provider-vpn route-distinguisher 192.0.2.12:1

set routing-instances coc-provider-vpn vrf-target target:300:1

set routing-instances coc-provider-vpn protocols bgp group toR10 family inet labeled-unicast per-prefix-label

set routing-instances coc-provider-vpn protocols bgp group toR10 type external

set routing-instances coc-provider-vpn protocols bgp group toR10 neighbor 10.1.0.41 peer-as 200

레이어 3 VPN에서 프로바이더 에지 링크 보호 구성

단계별 절차

다음 예는 구성 계층에서 다양한 수준의 탐색이 필요합니다. CLI 탐색에 관한 정보는 CLI 사용자 가이드에서 구성 모드에서 CLI 편집기 사용을 참조하십시오.

레이블이 지정된 유니캐스트 링크 보호 구성:

-

라우터 인터페이스를 구성합니다.

[edit interfaces] user@R4# set ge-2/0/0 unit 0 description toR3 user@R4# set ge-2/0/0 unit 0 family inet address 10.1.0.14/30 user@R4# set ge-2/0/0 unit 0 family iso user@R4# set ge-2/0/0 unit 0 family mplsuser@R4# set ge-2/0/1 unit 0 description toR5 user@R4# set ge-2/0/1 unit 0 family inet address 10.1.0.17/30 user@R4# set ge-2/0/1 unit 0 family iso user@R4# set ge-2/0/1 unit 0 family mplsuser@R4# set lo0 unit 0 family inet address 192.0.2.5/24 user@R4# set lo0 unit 0 family iso address 47.0005.80ff.f800.0000.0108.0001.0102.5507.2049.00마찬가지로 다른 모든 라우터에서도 인터페이스를 구성합니다.

-

R4에서 라우팅 정책 옵션을 구성합니다.

[edit policy-options] user@R4# set policy-statement 1b then load-balance per-packet마찬가지로, 이 예시에서는 라우터 R1, R3, R7, R8, R9 및 R10에서 정책 옵션을 구성합니다.

-

라우터 ID, AS(Autonomous System) 번호 및 기타 라우팅 옵션을 구성합니다.

[edit routing-options] user@R4# set router-id 192.0.2.5 user@R4# set autonomous-system 300 user@R4# set forwarding-table export 1b마찬가지로, 다른 모든 라우터에 대해 라우터 ID, AS 번호 및 기타 라우팅 옵션을 구성합니다. 이 예에서 라우터 ID는 라우터에서 구성된 루프백 주소와 동일하게 선택됩니다.

-

라우터 R4에서 MPLS 및 LDP를 구성합니다.

[edit protocols] user@R4# set mpls interface all user@R4# set ldp track-igp-metric user@R4# set ldp interface ge-2/0/1.0 user@R4# set ldp interface lo0.0마찬가지로, R0 및 R9를 제외한 다른 모든 라우터에서 MPLS 및 LDP를 구성합니다.

-

라우터 R4의 코어 대면 인터페이스에서 IGP를 구성합니다.

[edit protocols isis] user@R4# set level 1 disable user@R4# set level 2 wide-metrics-only user@R4# set interface ge-2/0/1.0 level 2 metric 10 user@R4# set interface lo0.0 passive마찬가지로 다른 라우터(R5, R6 및 R11의 IS-IS(Intermediate System to Intermediate System), 이 예에서는 다른 모든 라우터의 최단 경로 우선(OSPF))를 구성합니다.

-

라우터 R4에서 BGP를 구성합니다.

[edit protocols bgp group parent-vpn-peers] user@R4# set type internal user@R4# set local-address 192.0.2.5 user@R4# set family inet-vpn unicast user@R4# set neighbor 192.0.2.7 user@R4# set neighbor 192.0.2.12마찬가지로 라우터 R1, R3, R6, R7, R8, R10 및 R11에 BGP를 구성합니다.

-

라우터 R4에서 VPN 라우팅 및 포워딩(VRF) 인스턴스를 구성하여 레이어 3 VPN을 생성합니다.

[edit routing-instances coc-provider-vpn] user@R4# set instance-type vrf user@R4# set interface ge-2/0/0.0 user@R4# set interface ge-2/0/2.0 user@R4# set route-distinguisher 192.0.2.5:1 user@R4# set vrf-target target:300:1[edit routing-instances coc-provider-vpn protocols bgp group toR3] user@R4# set type external user@R4# set family inet labeled-unicast per-prefix-label user@R4# set neighbor 10.1.0.13 peer-as 200마찬가지로 R1, R6, R8 및 R11에 다른 VRF 라우팅 인스턴스를 구성합니다.

결과

구성 모드에서 , show policy-options, show routing-options, show protocols및 show routing-instances 명령을 입력하여 show interfaces구성을 확인합니다.

출력 결과가 의도한 구성대로 표시되지 않으면 이 예의 지침을 반복하여 구성을 수정하십시오.

user@R4# show interfaces

ge-2/0/0 {

unit 0 {

description toR3;

family inet {

address 10.1.0.14/30;

}

family iso;

family mpls;

}

}

ge-2/0/1 {

unit 0 {

description toR5;

family inet {

address 10.1.0.17/30;

}

family iso;

family mpls;

}

}

lo0 {

unit 0 {

family inet {

address 192.0.2.5/24;

}

family iso {

address 47.0005.80ff.f800.0000.0108.0001.0102.5507.2049.00;

}

}

}

user@R4# show policy-options

policy-statement 1b {

then {

load-balance per-packet;

}

}

user@R4# show routing-options

router-id 192.0.2.5;

autonomous-system 300;

forwarding-table {

export 1b;

}

user@R4# show protocols

mpls {

interface all;

}

ldp {

track-igp-metric;

interface ge-2/0/1.0;

interface lo0.0;

}

isis {

level 1 disable;

level 2 wide-metrics-only;

interface ge-2/0/1.0 {

level 2 metric 10;

}

interface lo0.0 {

passive;

}

}

bgp {

group parent-vpn-peers {

type internal;

local-address 192.0.2.5;

family inet-vpn {

unicast;

}

neighbor 192.0.2.7;

neighbor 192.0.2.12;

}

}

user@R4# show routing-instances

coc-provider-vpn {

instance-type vrf;

interface ge-2/0/0.0;

interface ge-2/0/2.0;

route-distinguisher 192.0.2.5:1;

vrf-target target:300:1;

protocols {

bgp {

group toR3 {

type external;

family inet {

labeled-unicast {

per-prefix-label;

}

}

neighbor 10.1.0.13 {

peer-as 200;

}

}

}

}

}

라우터 구성을 마친 경우, 구성 모드에서 을(를) 입력합니다 commit .

각 라우터에 적합한 인터페이스 이름과 주소를 사용하여 이 예의 모든 라우터에 대해 이 절차를 반복합니다.

확인

구성이 올바르게 작동하고 있는지 확인합니다.

보호 활성화

목적

R4에서 R3으로의 링크에 대한 보호를 요청하려면 R4에 대한 보호를 활성화합니다.

행동

-

protection계층 수준에서 문을[edit routing-instances instance-name protocols bgp group group-name family inet labeled-unicast]추가합니다.[edit routing-instances coc-provider-vpn protocols bgp group toR3] user@R4# set family inet labeled-unicast protection -

구성을 확인하고 커밋합니다.

type external; family inet { labeled-unicast { per-prefix-label; protection; } } neighbor 10.1.0.13 { peer-as 200; }

multipath 항목 확인

목적

R4에 두 개의 항목이 있는 multipath 항목을 가지고 있는지 확인합니다.

행동

라우터 R4의 운영 모드에서 명령을 실행하여 show route 192.0.2.2 R1까지의 경로를 확인합니다.

user@R4> show route 192.0.2.2

#[Multipath/255] 00:02:44, metric 20

> to 10.1.0.13 via ge-2/0/0.0, Push 408592

to 10.1.0.18 via ge-2/0/1.0, Push 299856, Push 299792(top)

다중 경로 항목의 가중치가 다른지 확인

목적

다중 경로 항목의 두 경로가 서로 다른 가중치를 가지며, 첫 번째 항목의 가중치가 0x1이고 두 번째 항목의 가중치가 0x4000인지 확인합니다.

행동

라우터 R4의 운영 모드에서 명령을 실행하여 show route 192.0.2.2 detail R1까지의 경로를 확인합니다.

user@R4> show route 192.0.2.2 detail

#Multipath Preference: 255

Next hop type: List, Next hop index: 1048609

Address: 0x92f058c

Next-hop reference count: 4

Next hop: ELNH Address 0x92c48ac weight 0x1, selected

equal-external-internal-type external

Next hop type: Router, Next hop index: 1603

Address: 0x92c48ac

Next-hop reference count: 2

Next hop: 10.1.0.13 via ge-2/0/0.0

Label operation: Push 408592

Label TTL action: prop-ttl

Next hop: ELNH Address 0x92c548c weight 0x4000

equal-external-internal-type internal

Next hop type: Indirect

Address: 0x92c548c

Next-hop reference count: 3

Protocol next hop: 192.0.2.12

Push 299856

Indirect next hop: 0x9380f40 1048608 INH Session ID: 0x10001a

Next hop type: Router, Next hop index: 1586

Address: 0x92c5440

Next-hop reference count: 3

Next hop: 10.1.0.18 via ge-2/0/1.0

Label operation: Push 299856, Push 299792(top)

Label TTL action: prop-ttl, prop-ttl(top)

State: <ForwardingOnly Int Ext>

Inactive reason: Forwarding use only

Age: 3:38 Metric: 20

Validation State: unverified

Task: RT

Announcement bits (1): 0-KRT

AS path: 200 I

Host Fast Reroute 이해

Host Fast Reroute(HFRR)는 공급자 에지 디바이스와 서버 팜 간의 링크를 포워딩에 사용할 수 없게 되면 라우터 또는 프로토콜이 업데이트된 포워딩 정보를 제공할 때까지 기다릴 필요 없이 PFE가 다른 경로를 사용할 수 있도록 패킷 포워딩 엔진(PFE)에 미리 계산된 보호 경로를 추가합니다. 이 미리 계산된 보호 경로를 복구 또는 백업 경로라고도 합니다.

HFRR은 이더넷과 같은 멀티포인트 인터페이스에서 IP 엔드포인트를 보호하는 기술입니다. 이 기술은 서버 엔드포인트에 대한 빠른 서비스 복원이 중요한 데이터 센터에서 중요합니다. 인터페이스 또는 링크가 다운된 후 HFRR은 로컬 수리 시간을 약 50밀리초로 설정합니다.

그림 3에 표시된 네트워크 토폴로지를 고려하십시오.

라우팅 디바이스는 ARP(Address Resolution Protocol) 및 IPv6 NDP(Neighbor Discovery Protocol)에 의해 트리거된 호스트 경로 포워딩 항목을 생성합니다. HFRR은 라우팅 프로토콜에서 제공하는 백업 다음 홉으로 호스트 경로를 강화합니다. 이러한 백업 다음 홉을 사용하면 네트워크가 다시 통합되는 동안 도착하는 트래픽의 흐름을 유지할 수 있습니다.

트래픽은 프로바이더 에지 디바이스인 PE1 및 PE2에 연결된 네트워크에서 호스트 A와 호스트 B로 흐릅니다. 이 트래픽은 HFRR로 보호됩니다. 디바이스 PE2와 호스트 서버 간의 링크가 다운되면 트래픽은 디바이스 PE1을 통해 호스트 서버로 다시 라우팅됩니다. 토폴로지에서 호스트 A와 호스트 B는 LAN PC를 나타내며, 이를 통칭하여 서버 팜이라고 합니다. PE 디바이스는 레이어 3 VPN이 구성된 라우터입니다. 디바이스 PE1은 ARP 또는 IPv6 NDP를 통해 직접 연결된 호스트에 대해 학습합니다.

또한 디바이스 PE2는 서버 팜 네트워크에 대한 정보를 보유하고 있으며 이 정보를 디바이스 PE1에 보급합니다. 이 광고는 내부 BGP(IBGP)를 사용하는 레이어 3 VPN을 통해 전송됩니다. 디바이스 PE1 및 PE2에서 이 경로는 서버 팜 서브넷에 대한 직접 경로로 간주됩니다.

디바이스 PE1은 ARP 및 NDP를 통해 학습된 호스트 경로를 사용하여 서버 팜의 호스트 시스템으로 트래픽을 전송합니다. 디바이스 PE1과 서버 팜 간의 링크가 중단되고 HFRR이 구성되지 않은 경우, 라우팅 디바이스는 다음으로 적합한 경로인 IBGP 경로를 찾습니다. 이 구현으로 인해 업데이트가 발생하고 네트워크가 다시 통합될 때까지 일정 간격으로 트래픽 손실이 발생합니다. 디바이스 PE1에 구성된 HFRR은 트래픽이 중단 없이 계속 전달될 수 있도록 백업 경로로 ARP 및 NDP 경로를 보강하여 이 문제를 해결합니다.

이 특정 토폴로지의 백업 경로는 IBGP 레이어 3 VPN 경로입니다. 실제 구축에서 디바이스 PE2는 직접 연결된 서버 팜 네트워크에 대한 링크 보호를 구성할 수도 있으며, 디바이스 PE1은 디바이스 PE2에 대한 레이어 3 VPN 경로를 사용하여 자체적으로 서버 팜에 도달 가능성을 보급할 수 있습니다. 따라서 HFRR은 디바이스 PE1과 디바이스 PE2 모두에서 활성화되어야 합니다. 또한 디바이스 PE1 및 디바이스 PE2 모두 BGP를 통해 서버 팜에 도달 가능성을 보급해야 합니다.

예를 들어, 서버 팜에 대한 디바이스 PE1 간의 링크와 서버 팜에 대한 디바이스 PE2 간의 링크가 동시에 다운되는 경우 PE 디바이스 간에 임시 라우팅 루프가 발생할 수 있습니다. 루프는 양쪽 끝의 BGP가 서버 팜 서브넷이 다운되었음을 알고 BGP 경로를 철회할 때까지 계속될 수 있습니다.

ARP 접두사 제한 및 블랙아웃 추가 타임아웃

HFRR 프로필을 구성할 때 선택적 ARP 접두사 제한은 ARP 경로 수에 대한 최대값을 설정하므로 라우팅 테이블의 각 HFRR 프로필에 대해 생성된 FRR 경로도 설정됩니다. 이 제한은 ARP 공격이 라우팅 디바이스의 가상 메모리를 소진하는 것을 방지합니다. ARP 접두사 제한은 포워딩 테이블에서 ARP 경로를 제한하지 않습니다. 그러나 이는 Junos OS가 프로필에 대해 읽는 ARP 경로의 수를 제한하므로 라우팅 프로세스(rpd)가 라우팅 테이블과 포워딩 테이블에서 생성하는 HFRR 경로의 수를 제한합니다.

ARP 접두사 제한은 각 HFRR 프로필에 적용됩니다. 라우팅 테이블에 있는 모든 ARP/HFRR 경로의 총 개수를 제한하지는 않습니다. 각 HFRR 프로파일에 대한 ARP/HFRR 경로 수만 제한합니다.

ARP 접두사 제한을 설정하는 두 개의 구성 문( global-arp-prefix-limit arp-prefix-limit 및)이 있으며, 하나는 글로벌 [edit routing-options host-fast-reroute] 계층 수준에서, [edit routing-instances instance-name routing-options interface interface-name] 다른 하나는 계층 수준에서 각각 적용됩니다. global global-arp-prefix-limit 문은 라우팅 디바이스에서 구성된 모든 HFRR 프로파일에 대한 기본 ARP 접두사 제한을 설정합니다. 명령문은 arp-prefix-limit 보호된 인터페이스의 해당 HFRR 프로파일에 대한 을(를global-arp-prefix-limit) 재정의합니다.

HFRR 프로필의 ARP 경로 수가 구성된 ARP 접두사 제한의 80%에 도달하면 시스템 로그에 경고 메시지가 전송됩니다. ARP 접두사가 구성된 값의 80% 이상으로 유지되는 경우, 해당 HFRR 프로파일에 추가된 모든 후속 ARP 경로에 대해 경고 메시지가 표시됩니다.

HFRR 프로필의 ARP 경로 수가 HFRR 프로필에 대해 구성된 ARP 접두사 제한의 100%에 도달하면 시스템 로그에 또 다른 경고 메시지가 전송됩니다. 수치가 100% 임계값을 초과하면 HFRR 프로필이 비활성화됩니다. 이 경우 모든 ARP/FRR 경로는 라우팅 테이블에서 삭제됩니다. FRR 경로는 포워딩 테이블에서도 삭제됩니다.

HFRR 프로파일이 비활성화된 후 블랙아웃 타이머가 시작됩니다. 이 타이머의 시간 제한 값은 ARP 캐시 시간 제한(커널 시간 제한) + 보조 블랙아웃 타이머입니다.

전역 및 HFRR당 CLI 문( global-supplementary-blackout-timer supplementary-blackout-timer 및)이 있습니다. 글로벌 값은 [edit routing-options host-fast-reroute] 계층 수준에 있으며 라우팅 디바이스의 모든 HFRR 프로필에 적용됩니다. 계층 수준에서 routing-instance 인터페이스 [edit routing-instances instance-name routing-options interface interface-name] 에 구성된 보충 블랙아웃 타이머는 해당 HFRR 프로필에 대한 전역 값만 재정의합니다.

블랙아웃 타이머가 만료되면 HFRR 프로필이 다시 활성화되고 Junos OS가 ARP 경로를 다시 학습하고 HFRR 경로를 다시 생성합니다. ARP 접두사 제한이 다시 초과되지 않으면 HFRR 경로가 작동합니다.

HFRR 프로필이 차단 목록에 올라 있고 비활성화 상태인 경우, 모든 커밋 작업 중 또는 명령으로 라우팅 프로세스(rpd)를 다시 시작할 때마다 ARP 상태의 재평가가 restart routing 수행됩니다.

기본 경로 및 백업 경로 후보

HFRR 다음 홉의 기본 경로는 ARP 및 IPv6 NDP 경로에 의해 제공됩니다. 이러한 경로는 /32 또는 /128 경로입니다. 백업 경로는 로컬 인터페이스에 구성된 주소와 정확히 일치하는 접두사입니다. 예를 들어, 구성된 로컬 주소가 10.0.0.5/24인 경우, 라우팅 디바이스는 백업 경로 선택을 위해 접두사 길이가 24인 접두사 10.0.0.0의 정확한 일치를 찾습니다.

백업 경로 선택에 대한 제약 조건은 다음과 같습니다.

-

- 라우팅 디바이스의 HFRR 지원 인터페이스에 구성된 동일한 서브넷 주소와 일치하는 접두사여야 합니다.

-

원격 엔드에는 경로 집계(요약이라고도 함)가 구성되어 있지 않아야 합니다. 예를 들어, 원격 엔드가 두 개 이상의 /24 서브넷을 결합하여 접두사 길이가 /24보다 작은 서브넷을 보급하는 경우, Junos OS는 이 요약된 경로를 백업 경로로 선택하지 않습니다.

-

/32 또는 /128(ARP 또는 NDP) 경로에 대해 접두사가 가장 긴 다른 프로토콜에서 학습한 다른 라우팅 테이블 경로가 있는 경우 해당 경로는 백업 후보로 선택되지 않습니다. 예를 들어, 로컬 인터페이스 주소가 10.0.0.5/24라고 가정해봅시다. 또한 라우팅 테이블에 접두사가 10.0.0.0/24인 IBGP 경로와 접두사가 10.0.0.0/28인 OSPF 경로가 포함되어 있다고 가정합니다. 서브넷의 특정 접두사에 대해서는 /28 경로가 더 나은 경로이지만, Junos OS는 10.0.0.0/28을 백업 후보로 간주하지 않습니다. IBGP 경로는 모든 호스트 경로의 백업 후보가 됩니다. 그러나 전역 복구 후에는 OSPF 경로가 포워딩에 사용됩니다.

간단히 말해, 백업 후보는 HFRR로 보호하는 서브넷 로컬 인터페이스와 접두사가 동일한 경로여야 합니다.

백업 경로 선택 정책

레이어 3 VPN 경로만 백업 선택 대상으로 고려됩니다. HFRR은 일반적인 BGP 경로 선택 알고리즘을 사용하여 하나의 최상의 백업 경로를 선택합니다. 백업 경로는 하나만 선택됩니다. 백업 경로 후보가 여러 개 있는 경우 선택 알고리즘이 최상의 백업 경로를 선택합니다. HFRR은 특정 시점에 두 개의 경로, 즉 기본 경로와 백업 경로만 제공합니다. 선택한 백업 경로 자체에 두 개의 경로가 있는 경우 해당 백업 다음 홉의 첫 번째 경로가 HFRR 경로에 대한 백업 다음 홉으로 사용됩니다.

기본 경로는 가중치 1로 설치됩니다. 백업 경로는 0x4000의 가중치로 설치됩니다. 백업 경로는 분명히 기본 인터페이스와 동일하지 않은 인터페이스를 통과하는 경로여야 합니다.

백업 경로는 인터페이스가 속한 라우팅 테이블에서만 조회됩니다. IPv4의 경우, Junos OS는 .inet.0을 사용합니다 routing-instance-name. IPv6의 경우 Junos OS는 .inet6.0을 routing-instance-name확인합니다.

HFRR 경로의 특징

HFRR 경로는 포워딩 전용 경로이며 경로 해결에 사용되지 않습니다. HFRR 경로는 호스트 주소를 가지며, 이는 접두사 길이가 /32 또는 /128임을 의미합니다. 이중 라우팅 엔진이 있는 플랫폼의 경우, 백업 라우팅 프로세스(rpd)는 HFRR 경로도 생성합니다. 그러나 백업 외출 프로세스(rpd)는 라우팅 엔진 전환 후 백업이 기본이 될 때까지 라우팅 테이블에 HFRR 경로를 설치하지 않습니다.

또한 라우팅 테이블에 HFRR 경로가 있는 경우 HFRR 경로는 유니캐스트 uRPF(reverse-path-forwarding) 계산에 사용됩니다.

HFRR 경로 제거

HFRR 경로는 구성에서 보호 인터페이스가 삭제 또는 비활성화되는 경우, 라우팅 인스턴스에서 HFRR이 구성되고 라우팅 인스턴스가 비활성화 또는 삭제되는 경우, HFRR( link-protection (Host Fast Reroute) )을 활성화하는 문이 삭제 또는 비활성화되는 경우 삭제됩니다. HFRR 경로는 라우팅 프로세스가 다시 시작될 때와 같이 인스턴스를 라우팅하는 데 치명적인 작업이 있을 때 삭제되고 다시 추가됩니다. 모든 백업 경로가 삭제되면 HFRR 경로도 제거됩니다. BGP가 경로를 철회하거나 BGP가 비활성화 또는 삭제되는 경우와 같은 것입니다.

보호된 인터페이스가 다운된 후 HFRR이 삭제 또는 비활성화되면 타이머는 20초의 시간 초과로 시작됩니다. HFRR 경로 삭제는 타이머가 만료된 후에 발생합니다. 이는 인터페이스가 플래핑(빠르게 작동 및 중단)되는 경우, Junos OS가 트래픽 손실을 유발하는 경로 삭제 및 추가 작업을 불필요하게 수행하지 않도록 하기 위한 것입니다. 이 타이머는 인터페이스가 다운되거나 HFRR 경로가 삭제 또는 비활성화된 경우에만 사용됩니다.

HFRR 경로는 다음과 같은 경우에 즉시 제거됩니다.

-

백업 경로가 다운되고 다른 잠재적 백업 경로가 없습니다.

-

ARP 삭제 메시지가 수신됩니다.

-

라우팅 프로세스(rpd)가 종료됩니다.

HFRR을 지원하는 인터페이스

HFRR은 이더넷 인터페이스에서만 허용됩니다. point-to-point 인터페이스에서 HFRR을 구성할 경우, 커밋 작업은 실패합니다.

VPN 라우팅 및 포워딩(VRF) 유형의 라우팅 인스턴스에 따라 구성된 인터페이스만 허용됩니다. 다른 유형의 라우팅 인스턴스에서 HFRR을 구성하면 커밋 작업이 실패합니다.

다음 요구 사항이 충족되지 않으면 커밋 작업이 실패하지 않습니다. 그러나 인터페이스는 HFRR에 의해 보호되지 않으며 인터페이스는 명령 출력에서 비활성으로 표시됩니다. show hfrr profiles

-

HFRR은 번호가 지정된 인터페이스에서만 허용되며, 이는 인터페이스에 주소를 할당해야 함을 의미합니다. 예를 들어, 주소가 있는 인터페이스에서 IPv4를 구성하고 주소 없이 IPv6을 구성할 수 없습니다.

-

HFRR 보호를 위해 구성된 인터페이스는 계층 수준에서 구성

[edit interfaces]되어야 하며 또한 라우팅 인스턴스에 연결되어야 합니다. -

라우팅 인스턴스에는 가상 터널(VT) 인터페이스 또는

vrf-table-label문이 포함되어야 합니다.

명령 출력에서 show hfrr profiles 인터페이스가 비활성으로 표시될 수 있는 또 다른 이유는 인터페이스가 한 인스턴스에서 다른 인스턴스로 마이그레이션 중이고 HFRR 구성이 이전 라우팅 인스턴스에 있는 경우입니다.

HFRR은 다음과 같이 동일한 라우팅 인스턴스에 속하는 경우 중첩 논리적 단위에서 지원되지 않습니다.

user@host # show interfaces

ge-0/0/2 {

vlan-tagging;

unit 0 {

vlan-id 1;

family inet {

address 172.16.0.4/16; # same subnet

}

}

unit 1 {

vlan-id 2;

family inet {

address 172.16.0.5/16; # same subnet

}

}

}

여기에 표시된 대로 중복 서브넷을 구성하고 중복되는 서브넷 모두에서 HFRR을 활성화하면 라우팅 프로토콜 프로세스(rpd)가 RPD_ASSERT 오류를 생성합니다.

참조

예: Host Fast Reroute를 통한 링크 보호 구성

이 예는 호스트 HFRR(Fast Reroute)을 구성하는 방법을 보여줍니다. HFRR은 이더넷과 같은 멀티포인트 인터페이스에서 IP 엔드포인트를 보호합니다.

요구 사항

이 예에서 사용되는 하드웨어 및 소프트웨어 구성 요소는 다음과 같습니다.

-

2개의 프로바이더(PE) 디바이스 및 4개의 프로바이더(P) 디바이스.

-

이 예에서는 호스트가 PE 디바이스 뒤에 있다고 가정합니다.

-

이 예에서는 EX 시리즈 스위치와 같은 레이어 3 스위치가 하나 이상 호스트에 연결되어 있다고 가정합니다.

-

Junos OS 11.4R2 이상.

개요

이 예에서 트래픽은 PE 디바이스에 연결된 네트워크에서 서버 호스트로 흐릅니다. 이 트래픽은 HFRR로 보호됩니다. 하나의 PE 장치와 서버 팜 간의 링크가 다운되면 트래픽은 다른 PE 장치를 통해 서버 팜으로 다시 라우팅됩니다.

라우팅 인스턴스의 인터페이스 구성에 link-protection 명령문을 추가하여 HFRR을 구성할 수 있습니다.

[edit routing-instances cust1 routing-options]

set interface ge-4/1/0.0 link-protection (Host Fast Reroute)

멀티포인트 인터페이스를 통해 서버 팜에 연결된 모든 PE 디바이스에 이 문을 포함하는 것이 좋습니다.

이 예에서 PE 디바이스는 레이어 3 VPN 경로 및 BGP를 통해 서버 팜에 도달 가능성을 보급합니다.

옵션 설정으로, PE 디바이스에는 구성된 고가용성 기능인 Nonstop Active Routing 및 Virtual Router Redundancy Protocol(VRRP)이 있습니다. NSR(Nonstop Active Routing)은 중복 라우팅 엔진이 장착된 라우팅 플랫폼이 피어 노드에 변경 사항을 알리지 않고 라우팅 및 프로토콜 정보를 손실하지 않고 기본 라우팅 엔진에서 백업 라우팅 엔진으로 전환할 수 있도록 합니다. VRRP는 참여 호스트에 사용 가능한 라우터를 자동으로 할당하여 라우팅 경로의 가용성과 안정성을 높입니다.

토폴로지 다이어그램

그림 4 는 이 예에서 사용되는 토폴로지입니다.

이 예는 모든 라우팅 디바이스의 구성을 보여주고 디바이스 PE1의 단계별 절차를 보여줍니다.

구성

CLI 빠른 구성

이 예를 빠르게 구성하려면, 아래 명령을 복사하여 텍스트 파일로 붙여 넣은 다음 모든 라인브레이크를 제거하고, 네트워크 구성을 일치하는 데 필요한 세부 사항을 바꾸고 계층 수준에서 명령을 CLI [edit] 로 복사해 붙여 넣습니다.

디바이스 PE1

set interfaces ge-4/1/0 unit 0 family inet address 192.0.2.2/24

set interfaces ge-4/1/0 unit 0 description toPE2

set interfaces ge-0/2/0 unit 0 family inet address 10.10.10.1/30

set interfaces ge-0/2/0 unit 0 description toP1

set interfaces ge-0/2/0 unit 0 family mpls

set interfaces ge-0/2/4 unit 0 family inet address 10.10.15.2/30

set interfaces ge-0/2/4 unit 0 description toP5

set interfaces ge-0/2/4 unit 0 family mpls

set interfaces ge-4/1/0 unit 0 family inet address 192.0.2.2/24 vrrp-group 1 virtual-address 192.0.2.5

set interfaces ge-4/1/0 unit 0 family inet address 192.0.2.2/24 vrrp-group 1 priority 240

set interfaces ge-4/1/0 unit 0 family inet address 192.0.2.2/24 vrrp-group 1 fast-interval 100

set interfaces ge-4/1/0 unit 0 family inet address 192.0.2.2/24 vrrp-group 1 preempt

set interfaces ge-4/1/0 unit 0 family inet address 192.0.2.2/24 vrrp-group 1 accept-data

set interfaces lo0 unit 0 family inet address 10.255.8.207/32

set protocols mpls interface ge-0/2/0.0

set protocols mpls interface ge-0/2/4.0

set protocols bgp group pe-ce type internal

set protocols bgp group pe-ce local-address 10.255.8.207

set protocols bgp group pe-ce family inet-vpn unicast

set protocols bgp group pe-ce neighbor 10.255.8.86

set protocols bgp group pe-ce export send-routes

set protocols ospf area 0.0.0.0 interface ge-0/2/0.0

set protocols ospf area 0.0.0.0 interface ge-0/2/4.0

set protocols ospf area 0.0.0.0 interface lo0.0 passive

set protocols ldp interface ge-0/2/0.0

set protocols ldp interface ge-0/2/4.0

set policy-options policy-statement send-routes term 1 from protocol direct

set policy-options policy-statement send-routes term 1 from protocol local

set policy-options policy-statement send-routes term 1 then accept

set routing-options nonstop-routing

set routing-options autonomous-system 100

set routing-instances cust1 instance-type vrf

set routing-instances cust1 interface ge-4/1/0.0

set routing-instances cust1 route-distinguisher 100:100

set routing-instances cust1 vrf-target target:100:100

set routing-instances cust1 vrf-table-label

set routing-instances cust1 routing-options interface ge-4/1/0.0 link-protection

디바이스 PE2

set interfaces ge-0/0/2 unit 0 family inet address 10.10.12.2/30

set interfaces ge-0/0/2 unit 0 description toP2

set interfaces ge-0/0/2 unit 0 family mpls

set interfaces ge-0/1/2 unit 0 family inet address 10.10.13.1/30

set interfaces ge-0/1/2 unit 0 description toP4

set interfaces ge-0/1/2 unit 0 family mpls

set interfaces ge-2/0/2 unit 0 family inet address 192.0.2.3/24

set interfaces ge-2/0/2 unit 0 description toPE1

set interfaces ge-2/0/2 unit 0 family inet address 192.0.2.3/24 vrrp-group 1 virtual-address 192.0.2.5

set interfaces ge-2/0/2 unit 0 family inet address 192.0.2.3/24 vrrp-group 1 fast-interval 100

set interfaces ge-2/0/2 unit 0 family inet address 192.0.2.3/24 vrrp-group 1 preempt

set interfaces ge-2/0/2 unit 0 family inet address 192.0.2.3/24 vrrp-group 1 accept-data

set interfaces lo0 unit 0 family inet address 10.255.8.86/32

set protocols mpls interface ge-0/0/2.0

set protocols mpls interface ge-0/1/2.0

set protocols bgp group pe-ce type internal

set protocols bgp group pe-ce export send-routes

set protocols bgp group pe-ce local-address 10.255.8.86

set protocols bgp group pe-ce family inet-vpn unicast

set protocols bgp group pe-ce neighbor 10.255.8.207

set protocols ospf area 0.0.0.0 interface ge-0/0/2.0

set protocols ospf area 0.0.0.0 interface ge-0/1/2.0

set protocols ospf area 0.0.0.0 interface lo0.0 passive

set protocols ldp interface ge-0/0/2.0

set protocols ldp interface ge-0/1/2.0

set policy-options policy-statement send-routes term 1 from protocol direct

set policy-options policy-statement send-routes term 1 from protocol local

set policy-options policy-statement send-routes term 1 then accept

set routing-options nonstop-routing

set routing-options autonomous-system 100

set routing-instances cust1 instance-type vrf

set routing-instances cust1 interface ge-2/0/2.0

set routing-instances cust1 route-distinguisher 100:100

set routing-instances cust1 vrf-target target:100:100

set routing-instances cust1 vrf-table-label

set routing-instances cust1 routing-options interface ge-2/0/2.0 link-protection

디바이스 P1

set interfaces ge-0/0/3 unit 0 family inet address 10.10.11.1/30

set interfaces ge-0/0/3 unit 0 description toP2

set interfaces ge-0/0/3 unit 0 family mpls

set interfaces ge-0/0/4 unit 0 family inet address 10.10.10.2/30

set interfaces ge-0/0/4 unit 0 description toPE1

set interfaces ge-0/0/4 unit 0 family mpls

set protocols mpls interface ge-0/0/4.0

set protocols mpls interface ge-0/0/3.0

set protocols ospf area 0.0.0.0 interface ge-0/0/4.0

set protocols ospf area 0.0.0.0 interface ge-0/0/3.0

set protocols ospf area 0.0.0.0 interface lo0.0 passive

set protocols ldp interface ge-0/0/3.0

set protocols ldp interface ge-0/0/4.0

set routing-options autonomous-system 100

디바이스 P2

set interfaces ge-0/2/1 unit 0 family inet address 10.10.12.1/30

set interfaces ge-0/2/1 unit 0 description toPE2

set interfaces ge-0/2/1 unit 0 family mpls

set interfaces ge-1/2/1 unit 0 family inet address 10.10.11.2/30

set interfaces ge-1/2/1 unit 0 description toP1

set interfaces ge-1/2/1 unit 0 family mpls

set interfaces lo0 unit 0 family inet address 10.255.8.246/32

set protocols mpls interface all

set protocols mpls interface fxp0.0 disable

set protocols ospf area 0.0.0.0 interface all

set protocols ospf area 0.0.0.0 interface fxp0.0 disable

set protocols ldp interface all

set protocols ldp interface fxp0.0 disable

set routing-options autonomous-system 100

디바이스 P4

set interfaces ge-0/2/3 unit 0 family inet address 10.10.13.2/30

set interfaces ge-0/2/3 unit 0 description toPE2

set interfaces ge-0/2/3 unit 0 family mpls

set interfaces ge-1/3/3 unit 0 family inet address 10.10.14.1/30

set interfaces ge-1/3/3 unit 0 description toP5

set interfaces ge-1/3/3 unit 0 family mpls

set interfaces lo0 unit 0 family inet address 10.255.8.4/32

set protocols mpls interface ge-0/2/3.0

set protocols mpls interface ge-1/3/3.0

set protocols ospf area 0.0.0.0 interface ge-0/2/3.0

set protocols ospf area 0.0.0.0 interface ge-1/3/3.0

set protocols ospf area 0.0.0.0 interface lo0.0 passive

set protocols ldp interface ge-0/2/3.0

set protocols ldp interface ge-1/3/3.0

set routing-options autonomous-system 100

디바이스 P5

set interfaces ge-0/1/2 unit 0 family inet address 10.10.15.1/30

set interfaces ge-0/1/2 unit 0 description toPE1

set interfaces ge-0/1/2 unit 0 family mpls

set interfaces ge-0/1/5 unit 0 family inet address 10.10.14.2/30

set interfaces ge-0/1/5 unit 0 description toP4

set interfaces ge-0/1/5 unit 0 family mpls

set interfaces lo0 unit 0 family inet address 10.255.8.5/32

set protocols mpls interface ge-0/1/5.0

set protocols mpls interface ge-0/1/2.0

set protocols ospf area 0.0.0.0 interface ge-0/1/5.0

set protocols ospf area 0.0.0.0 interface ge-0/1/2.0

set protocols ospf area 0.0.0.0 interface lo0.0 passive

set protocols ldp interface ge-0/1/2.0

set protocols ldp interface ge-0/1/5.0

set routing-options autonomous-system 100

절차

단계별 절차

다음 예제에서는 구성 계층에서 다양한 수준의 탐색이 필요합니다. CLI 탐색에 관한 정보는 CLI 사용자 가이드에서 구성 모드에서 CLI 편집기 사용을 참조하십시오.

HFRR을 구성하려면 다음을 수행합니다.

-

인터페이스를 구성합니다.

[edit interfaces] user@PE1# set ge-4/1/0 unit 0 family inet address 192.0.2.2/24 user@PE1# set ge-4/1/0 unit 0 description toPE2 user@PE1# set ge-0/2/0 unit 0 family inet address 10.10.10.1/30 user@PE1# set ge-0/2/0 unit 0 description toP1 user@PE1# set ge-0/2/0 unit 0 family mpls user@PE1# set ge-0/2/4 unit 0 family inet address 10.10.15.2/30 user@PE1# set ge-0/2/4 unit 0 description toP5 user@PE1# set ge-0/2/4 unit 0 family mpls user@PE1# set lo0 unit 0 family inet address 10.255.8.207/32 -

(선택 사항) 디바이스 PE2에 대한 인터페이스에서 VRRP를 구성합니다.

[edit interfaces ge-4/1/0 unit 0 family inet address 192.0.2.2/24] user@PE1# set vrrp-group 1 virtual-address 192.0.2.5 user@PE1# set vrrp-group 1 priority 240 user@PE1# set vrrp-group 1 fast-interval 100 user@PE1# set vrrp-group 1 preempt user@PE1# set vrrp-group 1 accept-data -

인터페이스에 MPLS를 구성합니다.

[edit protocols mpls] user@PE1# set interface ge-0/2/0.0 user@PE1# set interface ge-0/2/4.0 -

BGP를 구성합니다.

[edit protocols bgp group pe-ce] user@PE1# set type internal user@PE1# set local-address 10.255.8.207 user@PE1# set family inet-vpn unicast user@PE1# set neighbor 10.255.8.86 user@PE1# set export send-routes -

직접 및 로컬 인터페이스 경로를 보급하는 정책을 구성합니다.

[edit policy-options policy-statement send-routes term 1] user@PE1# set from protocol direct user@PE1# set from protocol local user@PE1# set then accept -

IS-IS(Intermediate System to Intermediate System) 또는 최단 경로 우선(OSPF)과 같은 내부 게이트웨이 프로토콜을 구성합니다.

[edit protocols ospf area 0.0.0.0] user@PE1# set interface ge-0/2/0.0 user@PE1# set interface ge-0/2/4.0 user@PE1# set interface lo0.0 passive -

RSVP 또는 LDP와 같은 신호 프로토콜을 구성합니다.

[edit protocols ldp] user@PE1# set interface ge-0/2/0.0 user@PE1# set interface ge-0/2/4.0 -

(선택 사항) 무중단 활성 라우팅을 구성합니다.

[edit routing-options] user@PE1# set nonstop-routing -

AS(Autonomous System)를 구성합니다.

[edit routing-options] user@PE1# set routing-options autonomous-system 100 -

레이어 3 VPN 라우팅 인스턴스를 구성합니다.

[edit routing-instances cust1] user@PE1# set instance-type vrf user@PE1# set interface ge-4/1/0.0 user@PE1# set route-distinguisher 100:100 user@PE1# set vrf-target target:100:100 user@PE1# set vrf-table-label -

HFRR 링크 보호를 구성합니다.