이 페이지에서

중앙 웹 인증

웹 인증은 클라이언트의 웹 브라우저를 전체 로그인 프로세스를 처리하는 중앙 웹 인증 서버(CWA 서버)로 리디렉션하여 사용자에게 네트워크 액세스를 제공합니다. 웹 인증은 802.1X 지원 디바이스가 있지만 만료된 네트워크 자격 증명과 같은 다른 문제로 인해 인증에 실패하는 일반 네트워크 사용자를 위한 대체 인증 방법으로도 사용할 수 있습니다.

중앙 웹 인증 이해하기

웹 인증은 사용자가 사용자 이름과 암호를 입력해야 하는 로그인 페이지로 웹 브라우저 요청을 리디렉션합니다. 인증에 성공하면 사용자는 네트워크에 액세스할 수 있습니다. 웹 인증은 802.1X를 지원하지 않는 장치를 사용하여 네트워크에 액세스하려는 임시 사용자(예: 회사 사이트 방문자)에게 네트워크 액세스를 제공하는 데 유용합니다. 웹 인증은 802.1X 지원 디바이스가 있지만 만료된 네트워크 자격 증명과 같은 다른 문제로 인해 인증에 실패하는 일반 네트워크 사용자를 위한 대체 인증 방법으로도 사용할 수 있습니다.

캡티브 포털을 사용하여 스위치에서 로컬로 웹 인증을 수행할 수 있지만, 이를 위해서는 네트워크 액세스 디바이스로 사용되는 각 스위치에서 웹 포털 페이지를 구성해야 합니다. CWA(Central Web Authentication)는 클라이언트의 웹 브라우저를 전체 로그인 프로세스를 처리하는 중앙 웹 인증 서버(CWA 서버)로 리디렉션하여 효율성과 확장성 이점을 제공합니다.

CWA는 MAC RADIUS 인증에서만 지원됩니다. CWA는 802.1X 인증에서 지원되지 않습니다.

중앙 웹 인증 프로세스

중앙 웹 인증은 호스트가 MAC RADIUS 인증에 실패한 후에 호출됩니다. 호스트는 먼저 802.1X 인증을 사용하여 인증을 시도할 수 있지만 중앙 웹 인증을 시도하기 전에 MAC RADIUS 인증을 시도해야 합니다. 인증자 역할을 하는 스위치는 RADIUS 메시지를 AAA(Authentication, Authorization, and Accounting) 서버와 교환합니다. MAC RADIUS 인증이 실패하면 스위치는 AAA 서버로부터 Access-Accept 메시지를 수신합니다. 이 메시지에는 동적 방화벽 필터와 중앙 웹 인증을 위한 리디렉션 URL이 포함되어 있습니다. 스위치는 필터를 적용하여 호스트가 IP 주소를 수신할 수 있도록 허용하고 URL을 사용하여 호스트를 웹 인증 페이지로 리디렉션합니다.

호스트에 로그인 자격 증명을 입력하라는 메시지가 표시되고 사용 제한 정책에 동의하라는 메시지가 표시될 수도 있습니다. 웹 인증에 성공하면 AAA 서버는 진행 중인 인증된 세션의 조건을 업데이트하는 CoA(Change of Authorization) 메시지를 보냅니다. 이를 통해 인증자는 제어된 포트에 적용된 필터 또는 VLAN 할당을 업데이트하여 호스트가 LAN에 액세스할 수 있도록 할 수 있습니다.

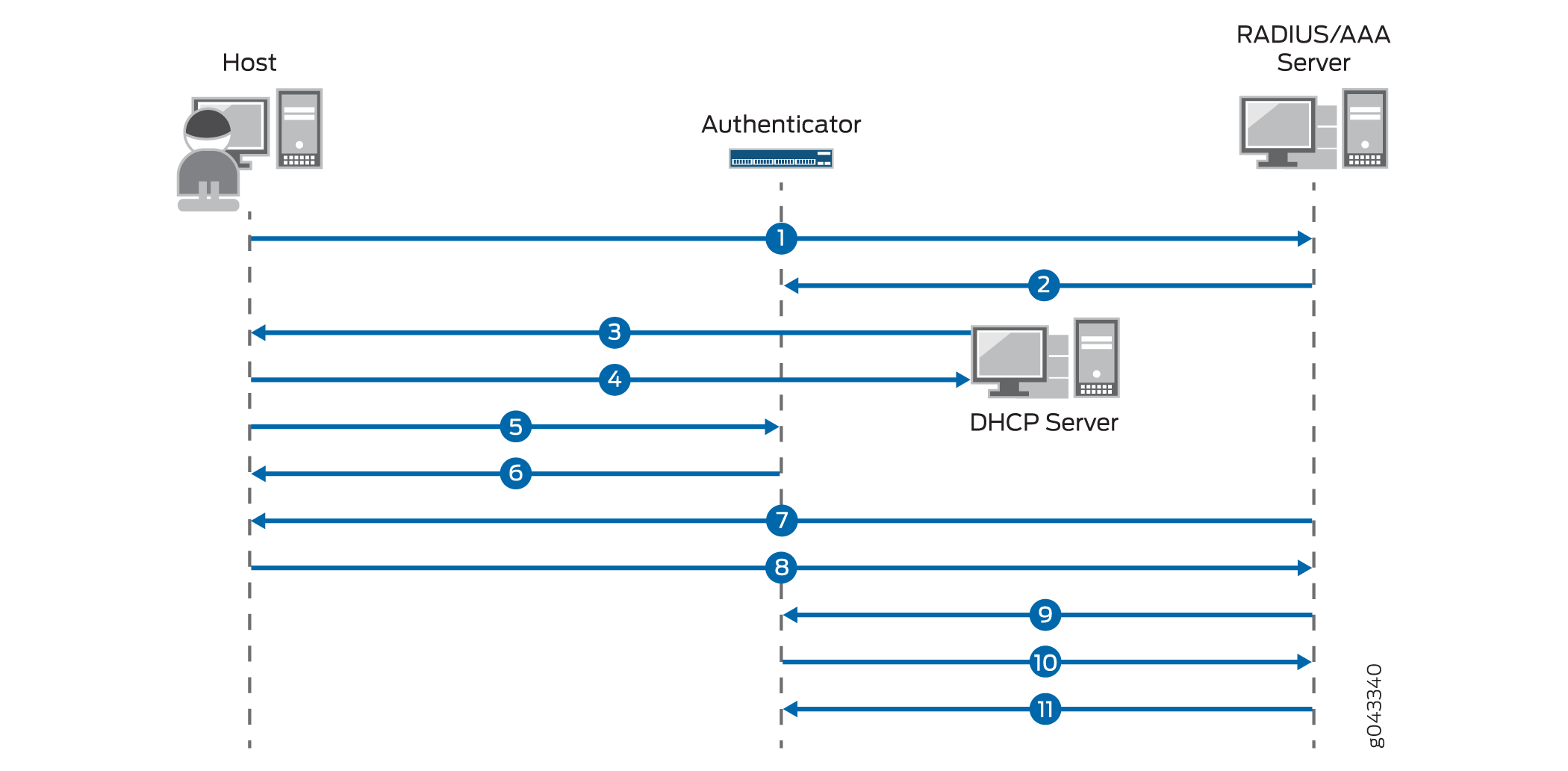

중앙 웹 인증의 이벤트 순서는 다음과 같습니다( 참조 그림 1).

-

스위치에 연결된 호스트(인증자)가 MAC RADIUS 인증을 시작합니다.

-

MAC RADIUS 인증에 실패합니다. 스위치에 Access-Reject 메시지를 보내는 대신 AAA 서버는 동적 방화벽 필터와 CWA 리디렉션 URL이 포함된 Access-Accept 메시지를 보냅니다.

-

호스트는 필터 조건에 따라 DHCP 요청을 보낼 수 있습니다.

-

호스트는 DHCP 서버로부터 IP 주소 및 DNS 정보를 수신합니다. AAA 서버는 고유한 세션 ID가 있는 새 세션을 시작합니다.

-

호스트가 웹 브라우저를 엽니다.

-

인증자는 CWA 리디렉션 URL을 호스트로 보냅니다.

-

호스트가 CWA 서버로 리디렉션되고 로그인 자격 증명을 입력하라는 메시지가 표시됩니다.

-

호스트는 사용자 이름과 암호를 제공합니다.

-

웹 인증에 성공하면 AAA 서버는 CoA 메시지를 전송하여 제어된 포트에 적용된 필터 또는 VLAN 할당을 업데이트하여 호스트가 LAN에 액세스할 수 있도록 합니다.

-

인증자는 CoA-ACK 메시지로 응답하고 MAC RADIUS 인증 요청을 AAA 서버로 보냅니다.

-

AAA 서버는 세션 ID를 적절한 액세스 정책과 일치시키고 Access-Accept 메시지를 전송하여 호스트를 인증합니다.

중앙 웹 인증을 위한 동적 방화벽 필터

Central Web 인증은 AAA 서버에서 중앙 집중식으로 정의되고 해당 서버를 통해 인증을 요청하는 요청자에 동적으로 적용되는 동적 방화벽 필터를 사용합니다. 이 필터를 사용하면 호스트가 DHCP를 사용하여 동적으로 IP 주소를 가져올 수 있습니다. 서버에서 보낸 Access-Accept 메시지에 포함된 RADIUS 특성을 사용하여 필터를 정의합니다. 필터는 VSA(Vendor-Specific Attribute)인 Juniper-Switching-Filter 속성 또는 IETF RADIUS 속성인 Filter-ID 속성을 사용하여 정의할 수 있습니다.

중앙 웹 인증에 Juniper-Switching-Filter VSA를 사용하려면 CWA 서버의 대상 IP 주소를 허용하는 올바른 용어로 필터를 구성해야 합니다. 이 컨피그레이션은 AAA 서버에서 직접 수행됩니다. 중앙 웹 인증에 Filter-ID 속성을 사용하려면 AAA 서버에 JNPR_RSVD_FILTER_CWA로 값을 입력합니다. 이 속성에 대한 필터 용어는 중앙 웹 인증에 대해 내부적으로 정의되므로 추가 구성이 필요하지 않습니다. CWA(Central Web Authentication)를 위한 동적 방화벽 필터 구성에 대한 자세한 내용은 중앙 웹 인증 구성을 참조하십시오.

CWA(Central Web Authentication)를 위한 리디렉션 URL

중앙 웹 인증에서 인증자는 리디렉션 URL을 사용하여 호스트의 웹 브라우저 요청을 CWA 서버로 리디렉션합니다. 리디렉션 후 CWA 서버는 로그인 프로세스를 완료합니다. 중앙 웹 인증을 위한 리디렉션 URL은 AAA 서버 또는 인증자에서 구성할 수 있습니다. MAC RADIUS 인증 실패 후 중앙 웹 인증 프로세스를 트리거하려면 동적 방화벽 필터와 함께 리디렉션 URL이 있어야 합니다.

리디렉션 URL은 주니퍼 RADIUS 사전에서 속성 번호 50인 Juniper-CWA-Redirect VSA를 사용하여 AAA 서버에서 중앙 집중식으로 정의할 수 있습니다. URL은 AAA 서버에서 동적 방화벽 필터가 포함된 동일한 RADIUS Access-Accept 메시지의 스위치로 전달됩니다. [edit protocols dot1x authenticator interface interface-name] 계층 수준에서 CLI 문을 redirect-url 사용하여 호스트 인터페이스에서 로컬로 리디렉션 URL을 구성할 수도 있습니다. 리디렉션 URL 구성에 대한 자세한 내용은 중앙 웹 인증 구성을 참조하십시오.

참조

중앙 웹 인증 구성

중앙 웹 인증은 호스트의 웹 브라우저가 CWA(중앙 웹 인증) 서버로 리디렉션되는 대체 인증 방법입니다. CWA 서버는 사용자가 사용자 이름과 비밀번호를 입력할 수 있는 웹 포털을 제공합니다. CWA 서버에서 이러한 자격 증명을 검증하면 사용자가 인증되고 네트워크에 액세스할 수 있습니다.

중앙 웹 인증은 호스트가 MAC RADIUS 인증에 실패한 후에 호출됩니다. 인증자 역할을 하는 스위치는 AAA 서버로부터 동적 방화벽 필터와 중앙 웹 인증을 위한 리디렉션 URL이 포함된 RADIUS Access-Accept 메시지를 수신합니다. 동적 방화벽 필터와 리디렉션 URL이 모두 있어야 중앙 웹 인증 프로세스가 트리거됩니다.

- CWA(Central Web Authentication)를 위한 동적 방화벽 필터 구성

- CWA(Central Web Authentication)를 위한 리디렉션 URL 구성

- 중앙 웹 인증 구성 지침

CWA(Central Web Authentication)를 위한 동적 방화벽 필터 구성

동적 방화벽 필터는 중앙 웹 인증에서 호스트가 DHCP 서버에서 IP 주소를 가져올 수 있도록 하는 데 사용되며, 이를 통해 호스트가 네트워크에 액세스할 수 있습니다. 필터는 RADIUS 속성을 사용하여 AAA 서버에서 정의되며, 이 속성은 Access-Accept 메시지에서 인증자에게 전송됩니다. VSA(Vendor-Specific Attribute)인 Juniper-Switching-Filter 속성 또는 IETF RADIUS 속성인 Filter-ID 속성을 사용하여 필터를 정의할 수 있습니다.

CWA(Central Web Authentication)에 Juniper-Switching-Filter VSA를 사용하려면 AAA 서버에서 필터 조건을 직접 구성해야 합니다. 필터에는 CWA 서버의 대상 IP 주소와 작업을

allow일치시키는 용어가 포함되어야 합니다.몇 가지 예를 들면 다음과 같습니다.

001122334455 Auth-Type := EAP, Cleartext-Password :="001122334455" Session-Timeout = "300", Juniper-CWA-Redirect-URL = "https://10.10.10.10", Juniper-Switching-Filter = "Match Destination-ip 10.10.10.10 Action allow, Match ip-protocol 17 Action allow, Match Destination-mac 00:01:02:33:44:55 Action deny"주:스위치는 리디렉션 URL에 대한 DNS 쿼리를 확인하지 않습니다. CWA 서버의 대상 IP 주소를 허용하려면 Juniper-Switching-Filter 속성을 구성해야 합니다.

중앙 웹 인증에 Filter-ID 속성을 사용하려면 AAA 서버의 속성 값으로 JNPR_RSVD_FILTER_CWA를 입력합니다. 이 속성에 대한 필터 용어는 중앙 웹 인증에 대해 내부적으로 정의되므로 추가 구성이 필요하지 않습니다.

몇 가지 예를 들면 다음과 같습니다.

001122334455 Auth-Type := EAP, Cleartext-Password :="001122334455" Session-Timeout = "300", Juniper-CWA-Redirect-URL = "https://10.10.10.10", Filter-Id = "JNPR_RSVD_FILTER_CWA",

AAA 서버에서 동적 방화벽 필터를 구성하는 방법에 대한 자세한 내용은 AAA 서버 설명서를 참조하십시오.

CWA(Central Web Authentication)를 위한 리디렉션 URL 구성

중앙 웹 인증에서 인증자는 리디렉션 URL을 사용하여 호스트의 웹 브라우저 요청을 CWA 서버로 리디렉션합니다. 중앙 웹 인증을 위한 리디렉션 URL은 AAA 서버 또는 호스트 인터페이스에서 로컬로 구성할 수 있습니다.

AAA 서버에서 리디렉션 URL을 구성하려면 주니퍼 RADIUS 사전에서 속성 번호 50인 Juniper-CWA-Redirect VSA를 사용합니다. URL은 AAA 서버에서 동적 방화벽 필터가 포함된 동일한 RADIUS Access-Accept 메시지의 스위치로 전달됩니다.

몇 가지 예를 들면 다음과 같습니다.

001122334455 Auth-Type := EAP, Cleartext-Password :="001122334455" Session-Timeout = "300", Juniper-CWA-Redirect-URL = "https://10.10.10.10", Filter-Id = "JNPR_RSVD_FILTER_CWA",주:동적 방화벽 필터에 특수 Filter-ID 속성 JNPR_RSVD_FILTER_CWA 사용되는 경우 리디렉션 URL에 AAA 서버의 IP 주소가 포함되어야 합니다(예 https://10.10.10.10: ).

호스트 인터페이스에서 로컬로 리디렉션 URL을 구성하려면 다음 CLI 문을 사용합니다.

[edit] user@switch# set protocols dot1x authenticator interface interface-name redirect-url

몇 가지 예를 들면 다음과 같습니다.

user@switch# show protocols dot1x authenticator { authentication-name-profile auth1; interface { ge-0/0/1.0 { supplicant single; mac-radius; redirect-url https://10.10.10.10; } } }

중앙 웹 인증 구성 지침

리디렉션 URL과 동적 방화벽 필터가 모두 존재할 때 MAC RADIUS 인증이 실패한 후 중앙 웹 인증이 트리거됩니다. 리디렉션 URL 및 동적 방화벽 필터는 다음 조합 중 하나로 구성할 수 있습니다.

AAA 서버는 CWA 리디렉션 URL과 동적 방화벽 필터를 모두 인증자에게 전송합니다. 리디렉션 URL은 Juniper-CWA-Redirect VSA를 사용하여 AAA 서버에 구성되고, 동적 방화벽 필터는 Juniper-Switching-Filter VSA를 사용하여 AAA 서버에 구성됩니다. 이 경우 CWA 서버의 대상 IP 주소를 허용하도록 필터를 구성해야 합니다.

AAA 서버는 동적 방화벽 필터를 인증자에게 전송하고 리디렉션 URL은 호스트 포트에서 로컬로 구성됩니다. 리디렉션 URL은 CLI 문을 사용하여

redirect-url인증자에서 구성되며 동적 방화벽 필터는 Juniper-Switching-Filter VSA를 사용하여 AAA 서버에서 구성됩니다. 이 경우 CWA 서버의 대상 IP 주소를 허용하도록 필터를 구성해야 합니다.AAA 서버는 CWA 리디렉션 URL과 동적 방화벽 필터를 모두 인증자에게 전송합니다. 리디렉션 URL은 Juniper-CWA-Redirect VSA를 사용하여 AAA 서버에서 구성되며, 동적 방화벽 필터는 값이 JNPR_RSVD_FILTER_CWA인 Filter-ID 속성을 사용하여 AAA 서버에서 구성됩니다. 이 경우 리디렉션 URL에는 CWA 서버의 IP 주소가 포함되어야 합니다.

-

AAA 서버는 동적 방화벽 필터를 인증자에게 전송하고 리디렉션 URL은 호스트 포트에서 로컬로 구성됩니다. 리디렉션 URL은 CLI 문을 사용하여

redirect-url인증자에서 구성되며, 동적 방화벽 필터는 값이 JNPR_RSVD_FILTER_CWA인 Filter-ID 속성을 사용하여 AAA 서버에서 구성됩니다. 이 경우 리디렉션 URL에는 CWA 서버의 IP 주소가 포함되어야 합니다.주:redirect-urlRADIUS 서버가 "Juniper-CWA-Redirect" VSA에서 리디렉션 URL을 전송하지 않는 경우에만 CLI에서 명령문이 필요합니다.