URL 필터링

URL 필터링 개요

URL 필터링을 사용하여 사용자가 액세스할 수 없는 웹 컨텐츠를 확인할 수 있습니다.

이 기능의 구성 요소는 다음과 같습니다.

-

URL 필터 데이터베이스 파일

-

하나 이상의 템플릿 구성(프로필당 최대 8개)

-

URL 필터 플러그인(jservices-urlf)

-

URL 필터링 데몬(url-filterd)

URL 필터 데이터베이스 파일은 라우팅 엔진에 저장되며 허용되지 않는 모든 URL을 포함합니다. 구성된 템플릿은 모니터링할 트래픽, 일치할 기준, 수행할 작업을 정의합니다. 프로파일에서 URL 필터 데이터베이스 파일의 템플릿 및 위치를 구성합니다.

적응형 서비스의 경우 Junos OS 릴리스 17.2R2 및 17.4R1부터는 URL 필터 데이터베이스에서 허용되지 않는 도메인 이름에 속하는 임베디드 IP 주소(예: http:/10.1.1.1)가 포함된 HTTP 트래픽의 필터링을 비활성화할 수 있습니다. Junos OS 릴리스 19.3R2부터는 MX240, MX480 및 MX960의 차세대 서비스에 대해 동일한 기능이 지원됩니다.

URL 필터링 기능을 사용하려면 계층 수준에서 [edit chassis fpc slot-number pic pic-number adaptive-services service-package extension-provider] 로 package-name 구성 jservices-urlf 해야 합니다. 활성화되면 jservices-urlf는 URL 필터링 프로필을 유지하고 필터링할 모든 트래픽, 필터링 기준 및 필터링된 트래픽에 대해 수행할 작업을 수신합니다.

MX-SPC3은 계층 수준에서 [edit chassis fpc slot-number pic pic-number adaptive-services service-package extension-provider] 명시적으로 필요하지 jservices-urlf package-name 않습니다. 기본적으로 지원됩니다.

라우팅 엔진에도 상주하는 URL 필터링 데몬(url-filterd)은 URL 필터 데이터베이스에 있는 각 URL의 도메인 이름을 IPv4 및 IPv6 주소 목록으로 확인합니다. 그런 다음 jservices-urlf를 실행하는 서비스 PIC에 IP 주소 목록을 다운로드합니다. 그런 다음 url-filterd는 동적 방화벽 프로세스(dfwd)와 상호 작용하여 패킷 포워딩 엔진에 필터를 설치하여 패킷 포워딩 엔진에서 서비스 PIC로 선택한 트래픽을 펀트합니다.

새로운 HTTP 및 HTTPS 트래픽이 라우터에 도달하면 URL 필터 데이터베이스 파일의 정보를 기반으로 결정이 내려집니다. 필터링 규칙이 확인되고 라우터가 트래픽을 수락하고 전달하거나 트래픽을 차단합니다. 트래픽이 차단되면 다음과 같이 구성된 작업 중 하나가 수행됩니다.

-

HTTP 리디렉션이 사용자에게 전송됩니다.

-

사용자 정의 페이지가 사용자에게 전송됩니다.

-

HTTP 상태 코드가 사용자에게 전송됩니다.

-

TCP 재설정이 전송됩니다.

수락도 옵션입니다. 이 경우 트래픽이 차단되지 않습니다.

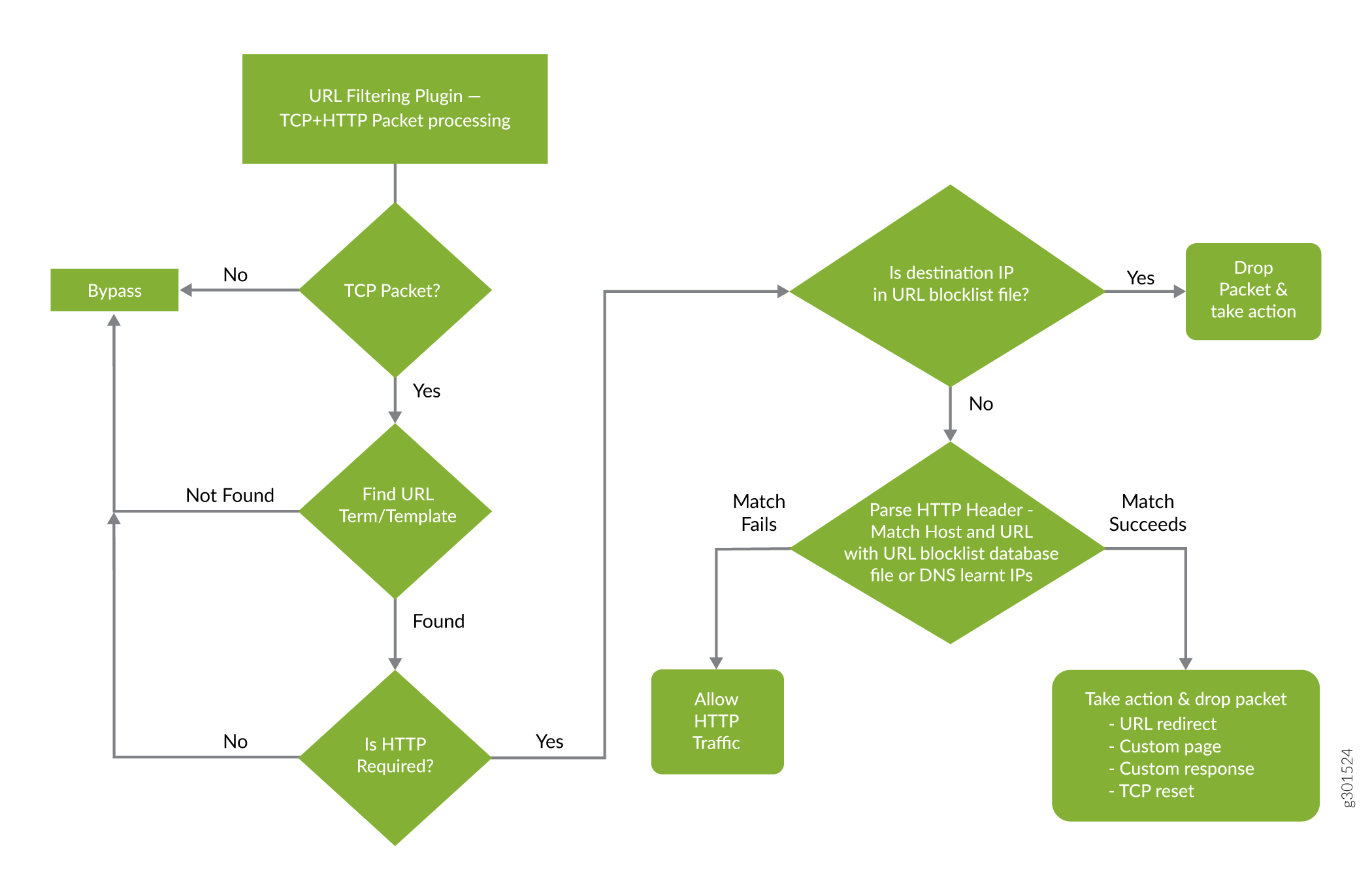

그림 1 은 HTTP 세션에 대한 URL 필터링을 보여줍니다.

에 대한 패킷 플로우 URL 필터링

에 대한 패킷 플로우 URL 필터링

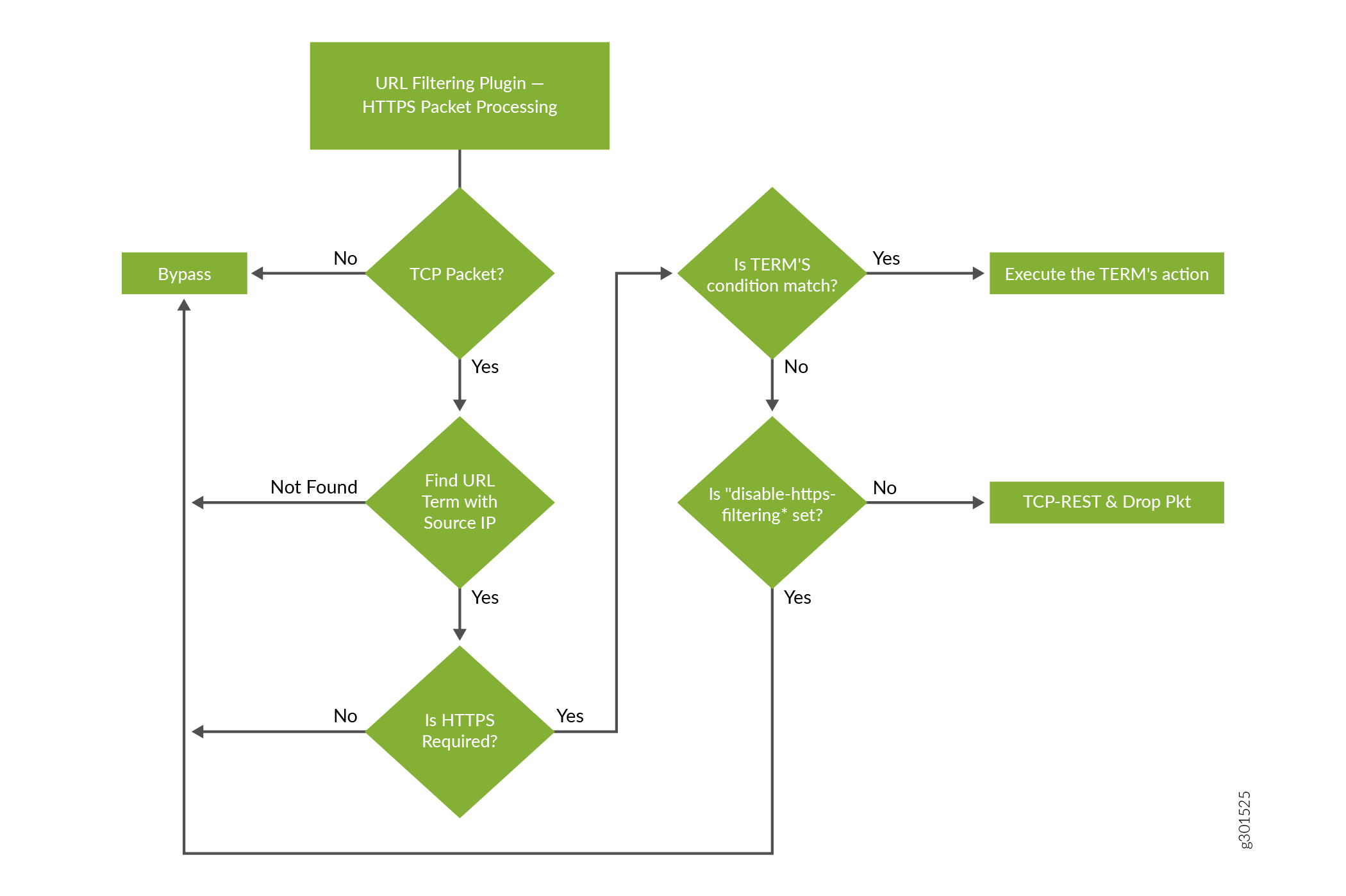

그림 2 는 HTTPS 세션에 대한 URL 필터링을 보여줍니다.

에 대한 패킷 플로우 URL 필터링

에 대한 패킷 플로우 URL 필터링

URL 필터링 기능에 대한 자세한 내용은 다음 섹션을 참조하십시오.

URL 필터 데이터베이스 파일

URL 필터 데이터베이스 파일에는 URL 및 IP 주소 항목이 포함되어 있습니다. 표 1 에 표시된 형식으로 URL 필터 데이터베이스 파일을 생성하고 /var/db/url-filterd 디렉터리의 라우팅 엔진에서 찾습니다.

| 엔트리 |

설명 |

예문 |

|---|---|---|

| FQDN |

정규화된 도메인 이름입니다. |

www.badword.com/jjj/bad.jpg |

| URL |

레이어 7 프로토콜을 사용하지 않은 전체 문자열 URL. |

www.srch.com/*나쁜 단어*/ www.srch.com www.srch.com/xyz www.srch.com/xyz* |

| IPv4 주소 |

특정 IPv4 주소에 대한 HTTP 요청입니다. |

10.1.1.199 |

| IPv6 주소 |

특정 IPv6 주소에 대한 HTTP 요청. |

1::1 |

프로필에서 사용자 정의 URL 필터 데이터베이스를 지정해야 합니다. 필요한 경우 템플릿과 함께 사용자 지정 URL 필터 데이터베이스 파일을 할당할 수도 있으며, 해당 데이터베이스는 프로필 수준에서 구성된 데이터베이스보다 우선합니다.

URL 필터 데이터베이스 파일의 내용을 변경하는 경우 명령을 사용합니다. request services (url-filter | web-filter) update URL 필터 데이터베이스 파일을 유지 관리하는 데 도움이 되는 다른 명령은 다음과 같습니다.

-

request services (url-filter | web-filter) delete -

request services (url-filter | web-filter) force -

request services (url-filter | web-filter) validate

URL 필터 프로필 주의 사항

URL 필터 프로필은 1개에서 8개의 템플릿으로 구성됩니다. 각 템플릿은 URL 필터링 및 하나 이상의 용어에 대해 트래픽이 모니터링되는 구성된 논리적 인터페이스 집합으로 구성됩니다.

용어는 일치 기준이 충족될 경우 수행할 작업이 포함된 일치 기준 집합입니다. URL 필터링을 구성하려면 하나 이상의 용어를 구성해야 합니다. 각 용어는 문과 then 문으로 구성 from 되며, from 문은 모니터링되는 소스 IP 접두사와 대상 포트를 정의합니다. 명령문은 then 수행할 작업을 지정합니다. 이 문을 생 from 략하면 모든 소스 IP 접두사와 대상 포트가 일치하는 것으로 간주됩니다. 그러나 템플릿 또는 프로필당 하나의 from 문만 생략할 수 있습니다.

from 명령문이 없는 여러 용어의 구성 예

template1 {

client-interfaces [ xe-4/0/3.35 xe-4/0/3.36 ];

server-interfaces xe-4/0/0.31;

dns-source-interface xe-4/0/0.1;

dns-routing-instance data_vr;

routing-instance data_vr2;

dns-server 50.0.0.3;

dns-retries 3;

url-filter-database url_database.txt;

term term1 {

then {

tcp-reset;

}

}

term term2 {

then {

redirect-url www.google.com;

}

}

}

템플릿당 두 from 개 이상의 문을 생략하면 커밋 시 다음 오류 메시지가 표시됩니다.

URLFD_CONFIG_FAILURE: Configuration not valid: Cannot have two wild card terms in template template1 error: configuration check-out failed

또한보십시오

URL 필터링 구성

URL 필터링 기능을 구성하려면 먼저 계층 수준에서 [edit chassis fpc slot-number pic pic-number adaptive-services service-package extension-provider] 로 package-name 구성 jservices-urlf 해야 합니다. 구성 문 구성 extension-provider package package-name 에 대한 자세한 내용은 package (Loading on PIC) 문을 참조하십시오.

MX-SPC3은 계층 수준에서 [edit chassis fpc slot-number pic pic-number adaptive-services service-package extension-provider] 명시적으로 필요하지 jservices-urlf package-name 않습니다. 기본적으로 지원됩니다.

URL 필터링은 서비스 PIC에서 구성됩니다. 다루는 인터페이스는 서비스 인터페이스(접두사 사용ms) 또는 어그리게이션 멀티서비스(AMS) 인터페이스(접두사 사용ams)입니다. AMS 인터페이스에 대한 자세한 내용은 어그리게이션 멀티서비스 인터페이스 이해부터 시작하는 라우팅 디바이스용 적응형 서비스 인터페이스 사용자 가이드를 참조하십시오.

URL 필터링 프로필 은 템플릿 모음입니다. 각 템플릿은 허용되지 않는 URL과 수신자에게 알림을 받는 방법을 정의하는 일련의 기준으로 구성됩니다.

URL 프로필을 구성하려면 다음을 수행합니다.

또한보십시오

허용되지 않는 웹 사이트 도메인에 대한 DNS 요청 필터링

- DNS 요청 필터링 개요

- DNS 요청 필터링 구성 방법

- DNS 필터링을 위한 멀티테넌트 지원

- DNS 필터링을 위한 멀티 테넌트 지원 구성

- 예: DNS 필터링을 위한 멀티테넌트 지원 구성

DNS 요청 필터링 개요

Junos OS 릴리스 18.3R1부터는 허용되지 않는 웹 사이트 도메인에 대한 DNS 요청을 식별하도록 DNS 필터링을 구성할 수 있습니다. MX-SPC3 서비스 카드로 차세대 서비스를 실행하는 경우 Junos OS 릴리스 19.3R2부터 DNS 필터링을 구성할 수 있습니다. 차세대 서비스는 MX240, MX480 및 MX960 라우터에서 지원됩니다. DNS 요청 유형 A, AAAA, MX, CNAME, TXT, SRV 및 ANY의 경우 허용되지 않은 도메인에 대한 DNS 요청에 대해 수행할 작업을 구성합니다. 다음 중 하나를 수행할 수 있습니다.

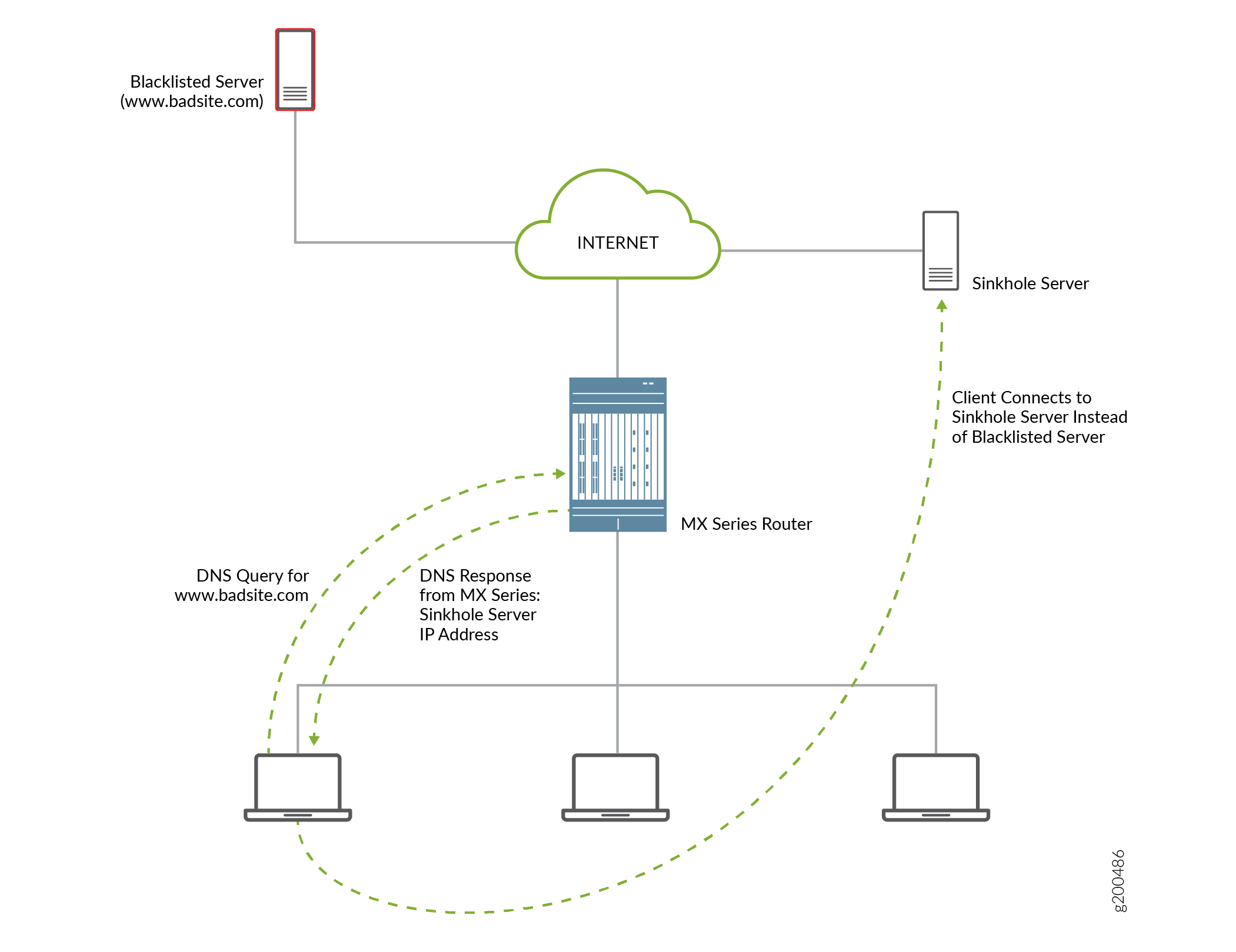

DNS 싱크홀 서버의 IP 주소 또는 정규화된 도메인 이름(FQDN)이 포함된 DNS 응답을 보내 웹 사이트에 대한 액세스를 차단합니다. 이렇게 하면 클라이언트가 허용되지 않은 도메인으로 트래픽을 보내려고 할 때 트래픽이 대신 싱크홀 서버로 이동하게 됩니다( 그림 3 참조).

요청을 기록하고 액세스를 허용합니다.

Junos OS 릴리스 21.1R1부터 허용되지 않은 도메인에 대한 DNS 요청에 대해 다음 작업을 구성할 수도 있습니다.

- 경고

- 수락

- 드롭

- 로그 삭제 없음

허용되지 않는 도메인에 대한 다른 DNS 요청 유형의 경우 요청이 기록되고 액세스가 허용됩니다.

싱크홀 서버가 수행하는 작업은 DNS 요청 필터링 기능에 의해 제어되지 않습니다. 싱크홀 서버 작업을 구성할 책임은 사용자에게 있습니다. 예를 들어 싱크홀 서버는 도메인에 연결할 수 없다는 메시지를 요청자에게 보내고 허용되지 않는 도메인에 대한 액세스를 차단할 수 있습니다.

에 대한 DNS 요청

에 대한 DNS 요청

이점

DNS 필터링은 허용되지 않는 웹 사이트 도메인에 대한 DNS 요청을 싱크홀 서버로 리디렉션하는 동시에 시스템을 운영하는 모든 사용자가 허용되지 않는 도메인 목록을 볼 수 없도록 합니다. 허용되지 않는 도메인 이름이 암호화된 형식이기 때문입니다.

허용되지 않는 도메인 필터 데이터베이스 파일

DNS 요청 필터링에는 허용되지 않는 각 도메인 이름, 허용되지 않은 도메인에 대한 DNS 요청에 대해 수행할 작업, DNS 싱크홀 서버의 IP 주소 또는 정규화된 도메인 이름(FQDN)을 식별하는 허용되지 않는 도메인 필터 데이터베이스 .txt 파일이 필요합니다.

DNS 필터 프로파일

DNS 필터 프로필을 구성하여 사용할 허용되지 않는 도메인 필터 데이터베이스 파일을 지정합니다. 또한 DNS 요청 필터링이 수행되는 인터페이스를 지정하고, 필터링을 특정 DNS 서버에 대한 요청으로 제한하고, 필터링을 특정 소스 IP 주소 접두사의 요청으로 제한할 수 있습니다.

DNS 요청 필터링 구성 방법

허용되지 않는 웹 사이트 도메인에 대한 DNS 요청을 필터링하려면 다음을 수행합니다.

도메인 필터 데이터베이스를 구성하는 방법

허용되지 않는 각 도메인에 대한 항목을 포함하는 하나 이상의 도메인 필터 데이터베이스 파일을 만듭니다. 각 항목은 허용되지 않는 웹 사이트 도메인에 대한 DNS 요청으로 수행할 작업을 지정합니다.

도메인 필터 데이터베이스 파일을 구성하려면:

DNS 필터 프로필을 구성하는 방법

DNS 필터 프로필에는 허용되지 않는 웹 사이트 도메인에 대한 DNS 요청을 필터링하기 위한 일반 설정이 포함되어 있으며 최대 32개의 템플릿을 포함합니다. 템플릿 설정은 특정 업링크 및 다운링크 논리적 인터페이스 또는 라우팅 인스턴스의 DNS 요청 또는 특정 소스 IP 주소 접두사의 DNS 요청에 적용되며, DNS 프로필 수준에서 해당 설정을 재정의합니다. 최대 8개의 DNS 필터 프로필을 구성할 수 있습니다.

DNS 필터 프로필을 구성하려면:

DNS 필터링을 위한 서비스 집합을 구성하는 방법

[edit services service-set service-set-name] user@host# set web-filter-profile profile-name user@host# set syslog host hostname class urlf-logs user@host# set next-hop-service inside-service-interface interface-name.unit-number user@host# set next-hop-service outside-service-interface interface-name.unit-number

DNS 필터링을 위한 멀티테넌트 지원

개요

Junos OS 릴리스 21.1R1부터는 고객 또는 IP 하위 그룹별로 사용자 지정 도메인 피드를 구성할 수 있습니다. 당신은 할 수 있어요:

- 도메인 피드를 테넌트별로 관리할 수 있도록 여러 테넌트에 대한 도메인 이름 및 작업을 구성합니다.

- 프로필별, dns-filter-template 또는 dns-filter-term별 계층적 도메인 피드 관리를 구성합니다.

- IP, 서브넷 또는 CIDR 수준에서 도메인 피드를 면제합니다.

DNS 필터링에 대한 mutiltenant 지원을 구현하기 위해 템플릿 또는 프로필 수준에서 도메인 필터 데이터베이스 파일을 생성하는 것은 비활성화됩니다. 템플릿 또는 프로필 수준에서 파일을 지정할 필요가 없습니다. Junos OS 21.1R1부터는 기본적으로 고정된 이름, nsf_multi_tenant_dn_custom_file.txt (일반 텍스트 형식) 또는 dnsf_multi_tenant_dn_custom_file_hashed.txt (암호화된 파일)의 전역 파일을 사용할 수 있습니다.

데이터베이스 파일의 각 항목에는 다음 항목이 있습니다.

hashed-domain-name, IPv4 싱크홀 주소, IPv6 싱크홀 주소, 싱크홀 FQDN, ID, 작업, 피드 이름.

파일 해시가 계산되어 파일의 도메인 이름 항목 목록에 추가됩니다. 파일 해시는 전역 키 및 메서드를 사용하여 계산되며, 이는 계층에서 [edit services web-filter] 구성된 해시 키를 사용하여 계산된 파일 해시로 검증됩니다. 계산된 파일 해시가 파일에 있는 파일 해시와 일치하는 경우에만 파일 유효성 검사에 성공합니다.

파일의 각 항목 nsf_multi_tenant_dn_custom_file.txt feed-name이라는 추가 필드로 구성됩니다. 이 피드 이름 은 도메인 이름 집합을 그룹화하고 테넌트(프로필, 템플릿, 용어 또는 IP 주소)에 매핑하는 표시기로 사용됩니다.

특정 SRC IP 주소에서 DNS 패킷이 수신되면 해당 피드 이름을 가져오고 용어와 연결된 피드 이름으로 매핑된 도메인 이름에 대해 조회가 발생합니다. 해당 IP 주소에 대해 feed-name이 프로비저닝되지 않은 경우 템플릿 수준에서 구성된 feed-name으로 폴백되고 템플릿과 연결된 feed-name과 매핑된 도메인 이름에 대해 조회가 발생합니다. feed-name이 템플릿에서 구성되지 않은 경우, 조회는 프로필과 연결된 feed-name에 매핑된 도메인 이름에 대해 이루어집니다.

DNS 필터링을 위한 멀티 테넌트 지원 구성

예: DNS 필터링을 위한 멀티테넌트 지원 구성

구성

CLI 빠른 구성

이 예제를 빠르게 구성하려면 다음 명령을 복사하여 텍스트 파일에 붙여 넣고 줄 바꿈을 제거한 다음 네트워크 구성과 일치하는 데 필요한 세부 정보를 변경한 다음 명령을 복사하여 [edit] 계층 수준의 CLI에 붙여넣습니다.

set services service-set Test Zone3 syslog mode stream set services service-set Test Zone3 syslog source-address 10.1.1.1 set services service-set Test Zone3 syslog stream t1 category urlf set services service-set Test Zone3 syslog stream t1 host 10.10.1.1 set services service-set Test Zone3 syslog stream t1 routing-instance client_vr4 set services service-set Test Zone3 web-filter-profile Test-Profile-3-Zone3 set services service-set Test Zone3 next-hop-service inside-service-interface ams3.24 set services service-set Test Zone3 next-hop-service outside-service-interface ams3.25 set services web-filter multi-tenant-support set services web-filter multi-tenant-hash file-hash-key ascii-text "$9$VjsgJikP36AGD6Ap0hcbs2" set services web-filter multi-tenant-hash hash-method hmac-sha2-256 set services web-filter profile Test-Profile-3-Zone3 feed-name abc set services web-filter profile Test-Profile-3-Zone3 global-dns-filter-stats-log-timer 20 set services web-filter profile Test-Profile-3-Zone3 dns-filter statistics-log-timer 5 set services web-filter profile Test-Profile-3-Zone3 dns-filter dns-resp-ttl 100 set services web-filter profile Test-Profile-3-Zone3 dns-filter wildcarding-level 10 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area1 inactive: client-interfaces xe-7/0/2.32 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area1 inactive: server-interfaces xe-7/2/0.36 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area1 inactive: client-routing-instance client_vr4 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area1 inactive: server-routing-instance server_vr4 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area1 term Test-Profile-3-Zone3-Area1-Customer1 feed-name customer2 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area1 term Test-Profile-3-Zone3-Area1-Customer1 from src-ip-prefix 10.12.1.1 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area1 term Test-Profile-3-Zone3-Area1-Customer1 then dns-sinkhole set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area1 term Test-Profile-3-Zone3-Area1-Customer2 feed-name customer2 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area1 term Test-Profile-3-Zone3-Area1-Customer2 from src-ip-prefix 2001:db8::0/96 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area1 term Test-Profile-3-Zone3-Area1-Customer2 then dns-sinkhole set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area1 term Test-Profile-3-Zone3-Area1-Customer3 from src-ip-prefix 2001:db8:bbbb::/96 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area1 term Test-Profile-3-Zone3-Area1-Customer3 then dns-sinkhole set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area2 inactive: client-interfaces xe-7/0/2.32 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area2 inactive: server-interfaces xe-7/2/0.36 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area2 inactive: client-routing-instance client_vr4 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area2 inactive: server-routing-instance server_vr4 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area2 term Test-Profile-3-Zone3-Area2-Customer1 from src-ip-prefix 22.21.128.0/17 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area2 term Test-Profile-3-Zone3-Area2-Customer1 then dns-sinkhole set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone4-Area2 feed-name customer2 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone4-Area2 inactive: client-routing-instance client_vr4 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone4-Area2 inactive: server-routing-instance server_vr4 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone4-Area2 term Test-Profile-3-Zone4-Area2-Customer1 from src-ip-prefix 2001:0db8:0001:/48 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone4-Area2 term Test-Profile-3-Zone4-Area2-Customer1 then dns-sinkhole set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone4-Area2 term wildcard then dns-sinkhole set interfaces xe-7/0/0 unit 0 family inet address 10.11.1.1/24 set interfaces xe-7/0/1 unit 0 family inet address 10.12.1.1/24 set interfaces xe-7/0/2 flexible-vlan-tagging set interfaces xe-7/0/2 mtu 9192 set interfaces xe-7/0/2 encapsulation flexible-ethernet-services set interfaces xe-7/0/2 unit 1 vlan-id 10 set interfaces xe-7/0/2 unit 1 family inet address 198.31.100.1/24 set interfaces xe-7/0/2 unit 31 vlan-id 31 set interfaces xe-7/0/2 unit 31 family inet address 198.51.70.1/24; set interfaces xe-7/0/2 unit 31 family inet6 address 2001:db8:10::0/96 set interfaces xe-7/0/2 unit 32 vlan-id 32 set interfaces xe-7/0/2 unit 32 family inet address 198.51.71.1/24; set interfaces xe-7/0/2 unit 32 family inet6 address 2001:db8:11::0/96 set interfaces xe-7/0/2 unit 33 vlan-id 33 set interfaces xe-7/0/2 unit 33 family inet address 198.51.72.1/24 set interfaces xe-7/0/2 unit 33 family inet6 address 2001:db8:12::0/96 set interfaces xe-7/0/2 unit 34 vlan-id 34 set interfaces xe-7/0/2 unit 34 family inet address 198.51.73.1/24 set interfaces xe-7/0/2 unit 34 family inet6 address 2001:db8:13::0/96 set interfaces xe-7/0/2 unit 35 vlan-id 35 set interfaces xe-7/0/2 unit 35 vlan-id 35 family inet address 198.51.74.1/24 set interfaces xe-7/0/2 unit 3135 vlan-id 35 family inet6 address 2001:db8:14::0/96 set interfaces xe-7/0/2 unit 36 vlan-id 36 set interfaces xe-7/0/2 unit 36 family inet address 198.51.75.1/24 set interfaces xe-7/0/2 unit 36 family inet6 address 2001:db8:15::0/96 set interfaces xe-7/0/2 unit 37 vlan-id 37 set interfaces xe-7/0/2 unit 37 family inet address 198.51.76.1/24 set interfaces xe-7/0/2 unit 37 family inet6 address 2001:db8:16::0/96 set interfaces xe-7/0/2 unit 38 vlan-id 38 set interfaces xe-7/0/2 unit 38 family inet address 198.51.77.1/24 set interfaces xe-7/0/2 unit 38 family inet6 address 2001:db8:17::0/96 set interfaces xe-7/0/2 unit 39 vlan-id 39 set interfaces xe-7/0/2 unit 39 family inet address 198.51.78.1/24 set interfaces xe-7/0/2 unit 39 family inet6 address 2001:db8:18::0/96 set interfaces xe-7/0/2 unit 40 vlan-id 40 set interfaces xe-7/0/2 unit 40 family inet address 198.51.79.1/24 set interfaces xe-7/0/2 unit 40 family inet6 address 2001:db8:19::0/96 set interfaces xe-7/0/2 unit 41 vlan-id 41 set interfaces xe-7/0/2 unit 41 family inet address 198.51.80.1/24 set interfaces xe-7/0/2 unit 41 family inet6 address 2001:db8:20::0/96 set interfaces xe-7/2/0 flexible-vlan-tagging set interfaces xe-7/2/0 mtu 1514 set interfaces xe-7/2/0 encapsulation flexible-ethernet-services set interfaces xe-7/2/0 inactive unit 1 vlan-id 1 set interfaces xe-7/2/0 inactive unit 1 family inet address 198.168.50.0/24 set interfaces xe-7/2/0 inactive unit 1 family inet6 address 2001:0db0:1600:0::1/112 set interfaces xe-7/2/0 unit 2 vlan-id 2 set interfaces xe-7/2/0 unit 2 vlan-id 2 family inet address 198.100.70.0/24 set interfaces xe-7/2/0 unit 31 vlan-id 31 set interfaces xe-7/2/0 unit 31 family inet address 10.1.0.1/16 set interfaces xe-7/2/0 unit 31 family inet6 address 2001:0db0:1601:0::1/112 set interfaces xe-7/2/0 unit 32 vlan-id 32 set interfaces xe-7/2/0 unit 32 family inet address 10.2.0.1/16 set interfaces xe-7/2/0 unit 32 family inet6 address 2001:0db0:1602:0::1/112 set interfaces xe-7/2/0 unit 33 vlan-id 33 set interfaces xe-7/2/0 unit 33 family inet address 10.3.0.1/16 set interfaces xe-7/2/0unit 33 vlan-id 33 family inet6 address 2001:0db0:1603:0::1/112 set interfaces xe-7/2/0 unit 34 vlan-id 34 set interfaces xe-7/2/0 unit 34 family inet address 10.0.0.1/16 set interfaces xe-7/2/0 unit 34 family inet6 address 2001:0db0:1600:0::1/112 set interfaces xe-7/2/0 unit 35 vlan-id 35 set interfaces xe-7/2/0 unit 35 family inet address 10.4.0.1/16 set interfaces xe-7/2/0 unit 35 family inet6 address 2001:0db0:1604:0::1/112 set interfaces xe-7/2/0 unit 36 vlan-id 36 set interfaces xe-7/2/0 unit 36 family inet address 10.5.0.1/16 set interfaces xe-7/2/0 unit 36 family inet6 address 2001:0db0:1605:0::1/112 set interfaces xe-7/2/0 unit 37 vlan-id 37 set interfaces xe-7/2/0 unit 37 family inet address 10.6.0.1/16 set interfaces xe-7/2/0unit 37 family inet6 address 2001:0db0:1606:0::1/112 set interfaces xe-7/2/0 unit 38 vlan-id 38 set interfaces xe-7/2/0 unit 38 family inet address 10.7.0.1/16 set interfaces xe-7/2/0 unit 38 vlan-id 38 family inet6 address 2001:0db0:160:0::1/112 set interfaces ams3 load-balancing-options member-interface mams-3/0/0 set interfaces ams3 load-balancing-options member-interface mams-3/1/0 set interfaces ams3 load-balancing-options member-failure-options redistribute-all-traffic enable-rejoin set interfaces ams3 load-balancing-options high-availability-options many-to-one preferred-backup mams-3/1/0 set interfaces ams3 unit 22 family inet set interfaces ams3 unit 22 family inet6 set interfaces ams3 unit 22 service-domain inside set interfaces ams3 unit 22 load-balancing-options hash-keys ingress-key (source-ip destination-ip ) set interfaces ams3 unit 24 family inet set interfaces ams3 unit 24 family inet6 set interfaces ams3 unit 24 service-domain inside set interfaces ams3 unit 24 family inet6 load-balancing-options hash-keys ingress-key (source-ip destination-ip) set interfaces ams3 unit 25 family inet set interfaces ams3 unit 25 family inet6 set interfaces ams3 unit 25 service-domain inside set interfaces ams3 unit 25 load-balancing-options hash-keys ingress-key (source-ip destination-ip ) set routing-instances client_vr4 instance-type virtual-router set routing-instances client_vr4 routing-options rib client_vr4.inet6.0 static route 2001:0db0:bbbb:0::0/49 next-hop 2001:0db0:7070:71::2 set routing-instances client_vr4 routing-options rib client_vr4.inet6.0 static route 2001:0db0:aaaa:8000::0/49 next-hop 2001:0db0:7070:71::3 set routing-instances client_vr4 routing-options rib client_vr4.inet6.0 static route 60::0/64 next-hop ams3.24 set routing-instances client_vr4 routing-options static route 10.12.1.1 next-hop 192.168.1.2 set routing-instances client_vr4 routing-options static route 22.21.128.0/17 next-hop 192.168.1.3 set routing-instances client_vr4 routing-options static route 0.0.0.0/0 next-hop ams3.24 set routing-instances client_vr4 routing-options static route 10.11.10.10/16 next-hop 192.168.1.4 set routing-instances client_vr4 routing-options static route 10.10.23.10/16 next-hop 192.168.1.5 set routing-instances client_vr4 routing-options static route 10.1.0.0/16 next-hop 192.168.1.6 set routing-instances client_vr4 routing-options static route 10.20.20.0/16 next-hop 192.168.1.7 set routing-instances client_vr4 routing-options static route 10.2.0.0/16 next-hop 192.168.1.8 set routing-instances client_vr4 routing-options static route 10.30.20.0/16 next-hop 192.168.1.9 set routing-instances client_vr4 routing-options static route 10.3.0.0/16 next-hop 192.168.10. set routing-instances client_vr4 routing-options static route 10.40.20.0/16 next-hop 192.168.1.11 set routing-instances client_vr4 routing-options static route 10.4.0.0/16 next-hop 192.168.1.12 set routing-instances client_vr4 routing-options static route 10.50.20.0/16 next-hop 192.168.1.13 set routing-instances client_vr4 interface xe-7/0/0.0 set routing-instances client_vr4 interface xe-7/0/2.32 set routing-instances client_vr4 interface ams3.24 set routing-instances server_vr4 instance-type virtual-router set routing-instances server_vr4 routing-options rib server_vr4.inet6.0 static route 2001:0db0:2221:0::0/48 next-hop ams3.25 set routing-instances server_vr4 routing-options rib server_vr4.inet6.0 static route 2001:db8:ffff::1/128 next-hop 2001:0db0:1605:0::2 set routing-instances server_vr4 routing-options rib server_vr4.inet6.0 static route 2001:db8:bbbb::1/128 next-hop 2001:0db0:1605:0::3 set routing-instances server_vr4 routing-options static route 10.10.20.1 next-hop ams3.25 set routing-instances server_vr4 routing-options static route 60.0.6.0/24 next-hop 192.0.2.2 set routing-instances server_vr4 routing-options static route 60.0.18.0/24 next-hop 192.0.2.3 set routing-instances server_vr4 routing-options static route 10.9.9.0/24 next-hop ams3.25 set routing-instances server_vr4 routing-options static route 60.0.19.0/24 next-hop 192.0.2.4 set routing-instances server_vr4 routing-options static route 60.0.20.0/24 next-hop 192.0.2.5 set routing-instances server_vr4 routing-options static route 60.0.21.0/24 next-hop 192.0.2.6 set routing-instances server_vr4 routing-options static route 60.0.22.0/24 next-hop 192.0.2.7 set routing-instances server_vr4 routing-options static route 60.0.23.0/24 next-hop 192.0.2.8 set routing-instances server_vr4 routing-options static route 60.0.24.0/24 next-hop 192.0.2.9 set routing-instances server_vr4 routing-options static route 60.0.25.0/24 next-hop 192.0.2.10 set routing-instances server_vr4 routing-options static route 60.0.26.0/24 next-hop 192.0.2.11 set routing-instances server_vr4 routing-options static route 60.0.27.0/24 next-hop 192.0.2.12 set routing-instances server_vr4 routing-options static route 60.0.28.0/24 next-hop 192.0.2.13 set routing-instances server_vr4 routing-options static route 10.1.0.0/16 next-hop ams3.25 set routing-instances server_vr4 interface xe-7/0/1.0 set routing-instances server_vr4 interface xe-7/2/0.36 set routing-instances server_vr4 interface ams3.25 set routing-options static route 0.0.0.0/0 next-hop 10.48.179.254

MX 시리즈 라우터에서 주니퍼 ATP 클라우드 및 웹 필터링 통합

개요

주니퍼 ATP 클라우드(주니퍼 ATP 클라우드)는 MX 시리즈 라우터와 통합되어 차세대 방화벽 시스템과 함께 클라우드 기반 위협 탐지 소프트웨어를 사용하여 진화하는 보안 위협으로부터 네트워크의 모든 클라우드를 보호합니다.

이 주제에서는 주니퍼 ATP 클라우드, Policy Enforcer, 보안 인텔리전스, 웹 필터링 및 MX 시리즈 라우터에 통합될 때의 이점에 대해 간략하게 설명합니다.

플랫폼 및 릴리스 정보에 대한 자세한 내용은 기능 탐색기를 참조하십시오 .

이점

-

MX 라우터와 통합되어 구축을 간소화하고 위협 방지 기능을 강화합니다.

-

정교하고 회피적인 위협에 대해 강력한 커버리지를 제공하는 도구 조합을 사용하여 "제로데이" 위협에 대한 보호 기능을 제공합니다.

-

사용자가 맬웨어를 차단하고, 감염된 시스템을 격리하고, 데이터 유출을 방지하고, 측면 이동을 방해할 수 있는 정책 향상을 통해 인바운드 및 아웃바운드 트래픽을 확인합니다.

-

중단 없는 서비스를 제공하기 위해 고가용성을 지원합니다.

-

더 많은 컴퓨팅 리소스가 필요한 증가하는 부하, 더 많은 고객 제출을 수신하기 위한 증가된 네트워크 대역폭, 맬웨어를 위한 대용량 스토리지를 처리할 수 있는 확장성을 제공합니다.

-

심층 검사, 실행 가능한 보고 및 인라인 멀웨어 차단을 제공합니다.

-

로그의 VRF 정보를 사용하여 테넌시 정보를 제공하는 기능 제공

Policy Enforcer 및 주니퍼 ATP 클라우드 이해하기

주니퍼 네트웍스 Security Director는 위협 조건으로부터 학습하고, 정책 생성을 자동화하며, 네트워크의 주니퍼 디바이스에 동적으로 시행을 배포할 수 있는 PE(Policy Enforcer)라는 기능으로 구성되어 있습니다.

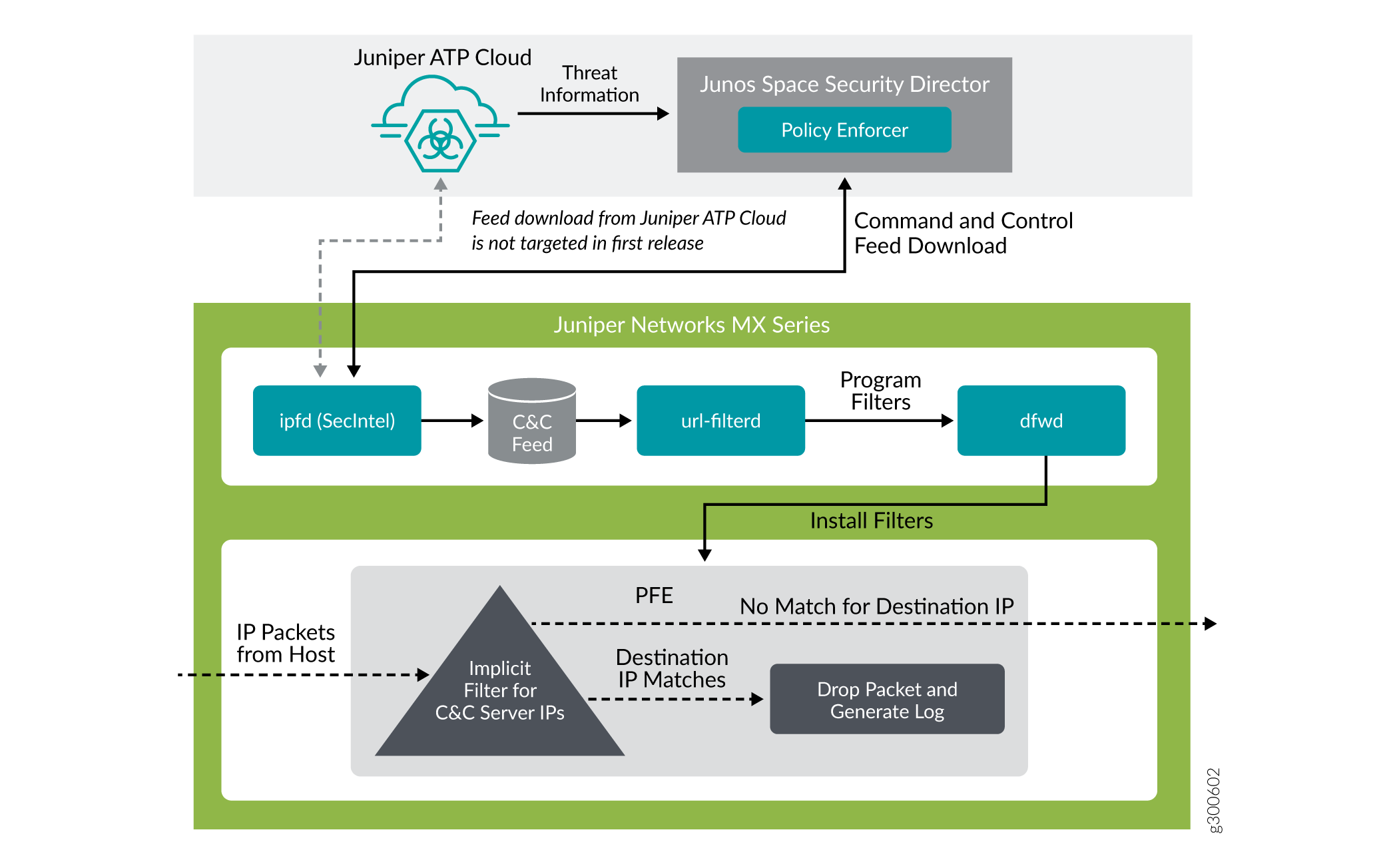

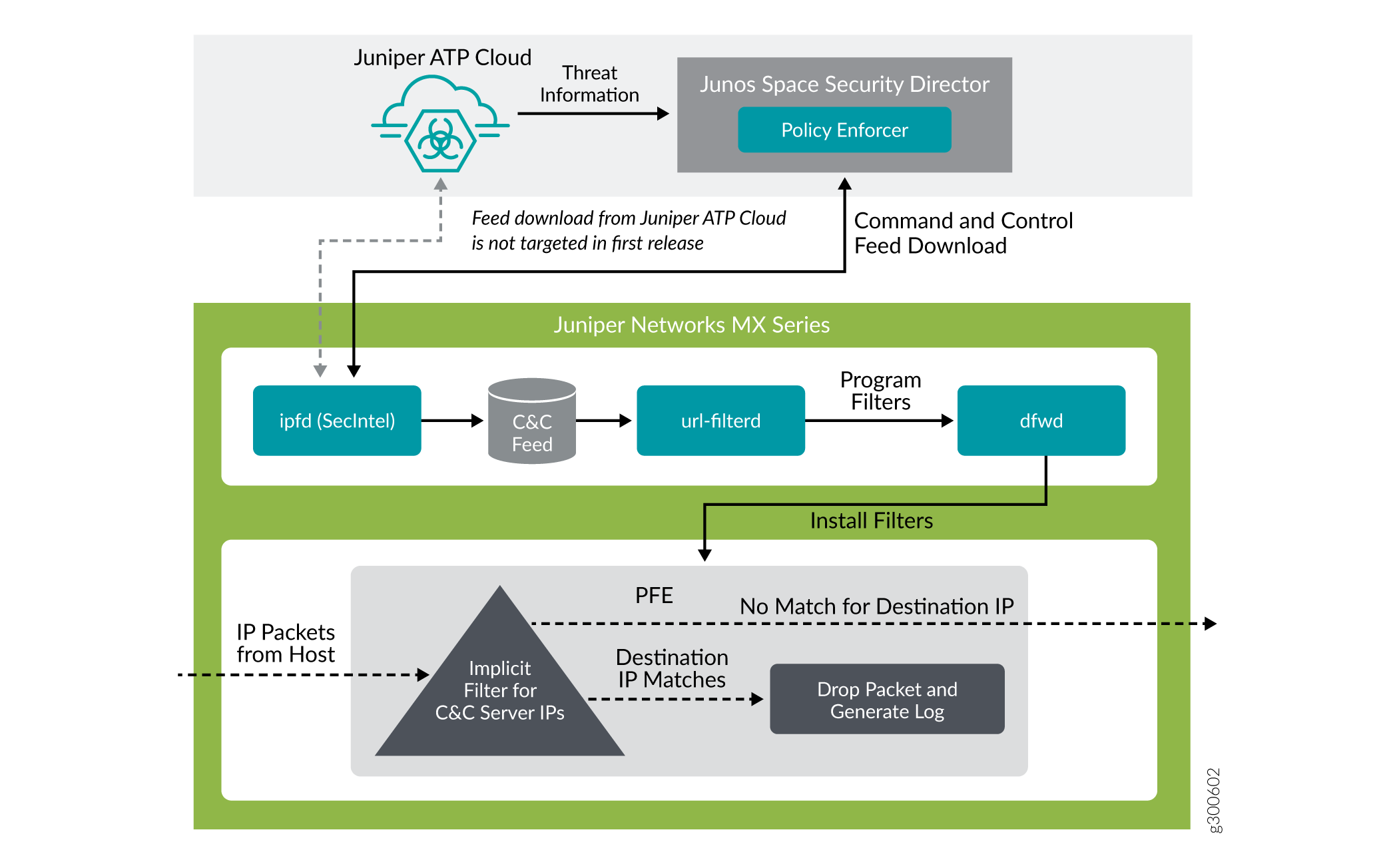

그림 4 는 PE, 주니퍼 ATP 클라우드 및 방화벽 역할을 하는 MX 라우터 간의 트래픽 플로우를 보여줍니다.

-

PE(Policy Enforcer)는 위협 조건으로부터 학습하고, 정책 생성을 자동화하며, 네트워크의 주니퍼 디바이스에 집행을 배포합니다.

-

주니퍼 ATP 클라우드(주니퍼 Advanced Threat Prevention)는 차세대 방화벽 시스템과 함께 클라우드 기반 위협 탐지 소프트웨어를 사용하여 네트워크의 모든 호스트를 보호합니다.

-

MX 라우터는 PE(Policy Enforcer)에서 위협 인텔리전스 피드를 가져와 이러한 정책을 구현하여 손상된 호스트를 격리합니다. 다음과 같은 중요한 구성 요소로 구성됩니다.

-

보안 인텔리전스 프로세스

-

웹 필터링 프로세스

-

방화벽 프로세스

-

시스템 아키텍처의 기능을 이해하기 위해 다음 예를 고려하십시오. 사용자가 인터넷에서 파일을 다운로드하고 해당 파일이 MX 방화벽을 통과하는 경우 (구성 설정에 따라 다름) 맬웨어 검사를 위해 파일을 주니퍼 ATP 클라우드 클라우드로 보낼 수 있습니다. 파일이 맬웨어로 판별되면 PE는 파일을 다운로드한 호스트의 IP 주소와 MAC 주소를 식별합니다. 사용자 정의 정책에 따라 해당 호스트를 격리 VLAN에 배치하거나 인터넷 액세스를 차단할 수 있습니다.

MX 시리즈 라우터는 주니퍼 ATP 클라우드와 통합되어 손상된 호스트(봇넷)가 명령 및 제어 서버와 통신하지 못하도록 방지할 수 있습니다.

-

Junos OS 릴리스 18.4R1부터 인라인 보안 기능으로 적응형 서비스 사용

-

Junos OS 릴리스 19.3R2부터 인라인 보안 기능으로 차세대 서비스를 제공합니다

MX 시리즈 라우터는 다음 방법 중 하나에서 C&C 및 Geo-IP를 다운로드할 수 있습니다.

-

간접 method-Policy Enforcer는 정의된 환경에 있는 모든 디바이스에 대한 피드 프록시와 같은 역할을 합니다. 이 방법은 개별 디바이스가 인터넷에서 주니퍼 ATP 클라우드 서비스에 액세스하는 것을 방지하는 데 도움이 됩니다. 따라서 인터넷에 도달하는 장치의 취약성을 줄입니다.

-

직접 방식-MX 시리즈 라우터는 주니퍼 ATP 클라우드에 직접 등록하여 C&C 및 Geo-IP 피드를 다운로드합니다.

보안 인텔리전스(SecIntel) - 개요

IPFD(보안 인텔리전스 프로세스)는 보안 인텔리전스 피드를 다운로드하고 피드 커넥터 또는 ATP 클라우드 클라우드 피드 서버에서 구문 분석하는 작업을 담당합니다. MX 플랫폼의 IPFD 프로세스는 Policy Enforcer에서 명령 및 제어 IPv4/IPv6 피드를 가져옵니다. C&C 피드는 기본적으로 봇넷의 명령 및 제어 서버로 알려진 서버 목록입니다. 이 목록에는 맬웨어 다운로드의 알려진 소스인 서버도 포함됩니다. 이렇게 가져온 정보는 /var/db/url-filterd 디렉토리 아래에 생성된 파일(urlf_si_cc_db.txt)에 저장됩니다.

IPFD가 웹 필터링 프로세스로 전송하는 허용되지 않는 IP의 파일 형식은 다음과 같습니다.

IPv4 address | IPv6 address, threat-level.

은 threat-level 1에서 10 사이의 정수로, 맬웨어 및 감염된 호스트에 대해 검사한 파일의 위협 수준을 나타냅니다. 여기서 1은 가장 낮은 위협 수준을 나타내고 10은 가장 높은 위협 수준을 나타냅니다.

예: 178.10.19.20, 4

여기서 178.10.19.20은 허용되지 않는 IP를 나타내고 4 threat-level는 .

C&C 피드 데이터베이스가 백업 라우팅 엔진에 동기화됩니다. 그런 다음 IPFD는 정보를 웹 필터링 프로세스(url-filterd)에 공유합니다. 웹 필터링 프로세스는 파일 내용을 읽고 그에 따라 필터를 구성합니다.

Policy Enforcer에서 CC 피드를 다운로드하도록 보안 인텔리전스 구성

주니퍼 ATP Cloud/Policy Enforcer에서 IPv4/IPv6 피드를 명령 및 제어하려면 다음 예와 같이 계층에 [edit services] 문을 포함 security-intelligence 합니다.

security-intelligence {

authentication {

auth-token 7QGSBL5ZRKR5UHUZ2X2R6QLHB656D5EN;

}

url https://10.92.83.245:443/api/v1/manifest.xml;

traceoptions {

file security-inteligence.log size 1g;

level all;

flag all;

}

}

웹 필터링(URL 필터링) - 개요

웹 필터링 프로세스는 IPFD에서 가져온 파일 내용을 읽고 그에 따라 패킷 포워딩 엔진의 필터를 구성합니다. 웹 필터링 프로세스는 차단된 IP 주소로 향하는 패킷을 차단하고 인시던트 보고를 위한 로그를 생성하도록 패킷 포워딩 엔진의 필터를 프로그래밍하여 명령 및 제어 피드를 시행합니다.

그림 5 는 IPFD에서 C&C 피드를 가져온 다음 웹 필터링 프로세스에서 처리하는 방법을 보여줍니다.

웹 필터 프로필에는 둘 이상의 템플릿이 있을 수 있습니다. 각 템플릿은 웹 필터링을 위해 구성된 논리적 인터페이스 집합과 하나 이상의 용어로 구성됩니다. 용어는 일치 기준이 충족될 경우 수행할 작업이 포함된 일치 기준 집합입니다. 동적으로 가져오는 C&C 피드를 사용하도록 웹 필터 프로필을 구성하기 위해 계층 수준에서 [edit services web-filter profile profile-name 명령을 구성할 security-intelligence-policy 수 있습니다. 기반 웹 필터 프로필에 대한 security-intelligence-policy 용어를 구성할 필요가 없습니다.

계층 수준에서 웹 필터 프로필에 대해 다음과 같은 위협 수준 작업을 구성할 수 있습니다.edit web-filter profile profile-name security-intelligence-policy threat-level threat-level threat-action

-

drop -

drop-and-log -

log

각 threat level에 대해 하나 threat-action 만 구성할 수 있습니다. 이 threat-action 특정 threat level에 대해 구성되지 않은 경우 기본값 threat-action 은 accept입니다.

Junos OS 릴리스 24.4R1부터 작업으로 log 구성된 위협의 경우 위협 수준 및 테넌트 또는 VRF 정보가 나가는 syslog에 포함됩니다. 서비스 등급 정책 맵은 위협 수준을 저장하고 나타내는 새로운 user-attribute integer 키워드로 향상되었습니다.

계층에서 구성할 user-attribute integer 수 있습니다.[editi class-of-service policy-map policy-name]

정책 맵은 각 위협 수준 구성에서 참조되어 새로운 사용자 속성<>을 dfw 필터 용어에 매핑하여 각 위협 수준에 대해 구성된 작업을 구동합니다. 정책 맵은 위협 수준을 사용자 속성에 매핑하기 위해 계층 또는 [edit services web-filter profile profile-name url-filter-template template-name security-intelligence-policy threat level integer policy-map policy-name] 계층에서 [edit services web-filter profile profile-name security-intelligence-policy threat level integer policy-map policy-name] 사용됩니다.

예를 들어

[edit] user@host set class-of-service policy-map threat1 user-attribute 1 user@host set class-of-service policy-map threat2 user-attribute 2 user@host set class-of-service policy-map threat3 user-attribute 3 ... ... user@host set class-of-service policy-map threat10 user-attribute 10 user@host set class-of-service policy-map white-list user-attribute 11 user@host set class-of-service policy-map black-list user-attribute 12 ...

[edit] user@host set services web-filter profile ATP-P1 security-intelligence-policy threat-level 1 threat-action log user@host set services web-filter profile ATP-P1 security-intelligence-policy threat-level 1 policy-map threat1

또한보십시오

샘플링을 위한 웹 필터 프로필 구성

Junos OS 릴리스 19.3R1부터 웹 필터링 프로세스(url-filterd)는 위협 수준 작업으로 패킷의 인라인 샘플링을 지원합니다. 패킷은 사용자가 구성한 위협 작업에 따라 드롭되고, 로그되며, 샘플링됩니다. 확장된 시나리오의 경우, 로깅 옵션보다 패킷 샘플링이 선호됩니다. 기존 위협 수준 작업과 함께 계층 수준에서 웹 필터 프로필에 대해 다음과 같은 위협 수준 작업을 구성할 수 있습니다.edit web-filter profile profile-name security-intelligence-policy threat-level threat-level threat-action

drop-and-sampledrop-log-and-samplelog-and-samplesample

인라인 플로우 모니터링은 패킷을 샘플링하고 IPFIX 형식의 플로우 레코드를 플로우 수집기로 보냅니다. 샘플링된 패킷에서 수신된 IP를 /var/db/url-filterd/urlf_si_cc_db.txt의 해당 IP 항목과 일치시켜 외부 수집기에서 수신된 샘플링된 패킷에 대한 위협 수준을 도출할 수 있습니다. 다음 방법 중 하나를 사용하여 샘플링을 구성할 수 있습니다.

계층 수준에서

[edit chassis]미디어 인터페이스가 존재하는 FPC와 샘플링 인스턴스를 연결합니다. IPv4 플로우, IPv6 플로우 또는 VPLS 플로우의 샘플링을 구성하는 경우 각 패밀리에 대한 플로우 해시 테이블 크기를 구성할 수 있습니다.계층 수준에서 인라인 플로우 모니터링을 위한 템플릿 속성을 구성합니다.

[edit services flow-monitoring샘플링 인스턴스를 구성하고 플로우 서버 IP 주소, 포트 번호, 플로우 내보내기 속도를 연결하고 계층 수준에서

[edit forwarding-options수집기를 지정합니다.

- FPC와 샘플링 인스턴스 연결

- 샘플링 인스턴스를 구성하고 템플릿을 샘플링 인스턴스와 연결합니다.

- 샘플 인스턴스를 구성하고 플로우 서버 IP 주소 및 기타 매개 변수를 연결합니다.

- 예: 다른 위협 수준을 정의하기 위한 웹 필터 프로필 구성

FPC와 샘플링 인스턴스 연결

정의된 인스턴스를 특정 FPC, MPC 또는 DPC와 연결하려면 다음 예와 같이 계층 수준에서 [edit chassis fpc number] 문을 포함 sampling-instance 합니다.

chassis {

redundancy {

graceful-switchover;

}

fpc 0 {

pic0 {

inline-services {

bandwidth 10g;

}

}

}

pic 2 {

inline-services {

bandwidth 10g;

}

}

pic 3 {

inline-services {

bandwidth 10g;

}

}

sampling-instance 1to1;

inline-services{

flow-table-size {

ipv4-flow-table-size 5;

ipv6flow-table-size 5;

}

}

}

샘플링 인스턴스를 구성하고 템플릿을 샘플링 인스턴스와 연결합니다.

인라인 플로우 모니터링을 위한 템플릿 속성을 구성하기 위해 다음 예와 같이 계층 수준에서 edit services flow-monitoring 다음 문을 포함합니다.

services {

flow-monitoring {

version-ipfix {

template ipv4 {

flow-active-timeout 60;

flow-inactive-timeout 60;

template-refresh-rate {

packets 48000;

seconds 60;

}

option-refresh-rate {

packets 48000;

seconds 60;

}

ipv4-template;

template ipv6 {

flow-active-timeout 60;

flow-inactive-timeout 60;

template-refresh-rate {

packets 48000;

seconds 60;

}

ipv6-template;

}

}

}

샘플 인스턴스를 구성하고 플로우 서버 IP 주소 및 기타 매개 변수를 연결합니다.

샘플링 인스턴스를 구성하고 플로우 서버 IP 주소 및 기타 매개 변수를 연결합니다. 다음 예와 같이 계층에 [edit forwarding-options] 다음 문을 포함합니다.

forwarding-options {

sampling {

traceoptions {

file ipfix.log size 10k;

}

instance {

1to1 {

input {

rate 1;

}

family inet {

output {

flow-server 192.168.9.194;

port 2055;;

autonomous-system-type origin;

version-ipfix {

template {

ipv4;

}

}

}

inline-jflow {

source-address 192.168.9.195;

}

}

}

family inet6 {

output {

flow-server 192.168.9.194;

port 2000;

autonomous-system-type origin;

version-ipfix {

template {

ipv6;

}

}

}

inline-jflow {

source-address 192.168.9.195;

}

}

}

}

}

예: 다른 위협 수준을 정의하기 위한 웹 필터 프로필 구성

web-filter {

profile Profile1 ;

security-intelligence-policy{

file-type txt;

threat-level 7 {

threat-action {

log-and-sample;

}

}

threat-level 8 {

threat-action {

drop-log-and-sample;

}

}

threat-level 10 {

threat-action {

drop-log-and-sample;

}

}

threat-level 5{

threat-action {

drop-log-and-sample;

}

}

threat-level 6 {

threat-action {

drop-log-and-sample;

}

}

threat-level 9{

threat-action {

drop-log-and-sample;

}

}

}

url-filter-template template1 {

client-interfaces ge-0/0/4.0;

client-routing-instance inet.0;

}

}

traceoptions {

file webfilter_log size 1g;

level all;

flag all;

}

}

}

또한보십시오

GeoIP 필터링

개요

GeoIP 피드는 기본적으로 IP 주소와 국가 코드 매핑 목록입니다. Junos OS 21.4R1부터 MX 시리즈 라우터에서 IP 기반 지리적 위치를 구성하여 Policy Enforcer에서 GeoIP 피드를 가져올 수 있습니다. GeoIP 피드를 배포하면 네트워크가 디바이스가 특정 국가에 속한 IP 주소와 통신하지 못하도록 할 수 있습니다.

MX 시리즈 라우터에서 보안 인텔리전스 프로세스(IPFD)를 구성하여 Policy Enforcer에서 GeoIP 피드를 가져올 수 있습니다. 기존 C&C IP 또는 IPv6 피드와 마찬가지로 IPFD는 Policy Enforcer에서 GeoIP 피드를 다운로드합니다. IPFD는 이후에 웹 필터링 프로세스(url-filterd)에서 처리되는 파일 형식으로 피드를 변환합니다.

Junos OS 22.1R1부터 MX 시리즈 라우터에서 보안 인텔리전스 프로세스(IPFD)를 구성하여 주니퍼 ATP 클라우드에서 GeoIP 피드를 가져올 수 있습니다. 기존 C&C IP 또는 IPv6 피드와 마찬가지로 IPFD는 주니퍼 ATP 클라우드에서 GeoIP 피드를 다운로드합니다.

MX 시리즈 라우터에서 GeoIP 필터링을 구성하는 방법

IPFD에서 가져온 정보는 /var/db/url-filterd 위치에 생성된 파일(urlf_si_geoip_db.txt)에 저장됩니다.

IPFD가 웹 필터링 프로세스로 보내는 파일의 형식은 다음과 같습니다.

IPv4 address|IPv6 address,Prefix,threat-level,VRF-name,Gen-num. Gen-num은 항상 0입니다. VRF-name 국가 코드를 나타냅니다.

예를 들어 178.10.19.22,12,255,US,0입니다.

IPFD와 웹 필터링 프로세스는 GeoIP 피드가 포함된 파일의 생성 또는 업데이트를 통신하기 위한 pconn 연결을 유지합니다. 웹 필터링 프로세스는 차단된 국가로 향하는 패킷을 차단하도록 PFE의 필터를 프로그래밍하여 GeoIP 피드를 적용합니다. liburlf에서 제공하는 API는 파일의 유효성을 검사하고 구문 분석하는 데 사용됩니다.

웹 필터링 프로세스는 IP 주소 목록이 포함된 파일을 읽고 PFE 필터는 피드에 나열된 대상 IP 주소와 관련 국가에 대해 구성된 작업으로 프로그래밍됩니다.

-

전역 필터 - 국가는 프로필 내의 전역 규칙에 따라 구성됩니다. 해당 글로벌 규칙과 관련된 국가의 모든 IP 주소는 단일 필터에 프로그래밍되고 프로필의 모든 템플릿에 적용됩니다. 계층에서

[edit services web-filter profile profile-name security-intelligence-policy]구성geo-ip rule match country country-name하여 GeoIP 피드를 동적으로 가져오도록 프로필을 구성할 수 있습니다. 그룹 필터- 국가 그룹은 템플릿 아래에 구성됩니다. 그룹의 국가와 관련된 모든 IP 주소는 해당 그룹이 구성된 템플릿에 적용되는 그룹 필터에 프로그래밍됩니다. 그룹은 liburlf에 의해 구문 분석되는 json 파일에 정의된 국가 목록입니다.

그룹 필터를 구성하려면 group.json 파일에 그룹 매핑이 포함된 /var/db/url-filterd 위치에 json 파일을 구성해야 합니다.

json 파일의 형식은 다음과 같습니다.

[{"group_name" : "group1","country" : ["ZA","YE"]},{"group_name" : "group2","country" : ["YT"]}]GeoIP 피드를 동적으로 가져오려면 단일 프로필을 사용하여 글로벌 필터를 구성하거나 템플릿을 사용하여 여러 그룹 필터를 구성할 수 있습니다. 두 구성을 함께 지원하지는 않습니다.

json 파일에서 생성된 그룹은 계층에

[edit services web-filter profile profile-name url-filter-template template-name security-intelligence-policy geo-ip rule match group group-name]정의된 GeoIP 일치 절에서 참조됩니다.

전역 허용 목록 및 전역 차단 목록

자체 허용 목록과 차단 목록을 추가하여 IP 피드를 사용자 지정하도록 선택할 수 있습니다. 이는 보안 운영 센터에 사용자 지정된 인텔리전스 피드를 관리하거나 오탐에 대한 임시 조치로 유용할 수 있습니다. Junos OS 릴리스 21.4R1부터는 CLI 또는 파일을 통해 구성에 따라 특정 IP 주소를 허용하거나 차단할 수 있습니다. 허용 목록에 대한 별도의 목록과 차단 목록에 대한 별도의 목록을 구성하거나 파일에 IP 주소를 포함하고 CLI 구성에 파일 이름을 포함할 수 있습니다.

계층에서 을 생성할 IP-address-list 수 있습니다. [edit services web-filter] 여기에는 IP-address-list 허용하거나 차단해야 하는 IP 주소 목록이 포함되어 있습니다. /var/db/url-filterd 위치에서 허용하거나 차단해야 하는 IP 주소가 포함된 파일을 만들 수도 있습니다. 파일 또는 IP 주소 목록의 일부로 구성된 IP 주소는 모든 템플릿에 첨부되는 글로벌 필터의 일부로 프로그래밍됩니다.

계층에서 edit services web-filter profile profile-name security-intelligence-policy 구성 white-list (IP-address-list | file-name) 하여 전역 허용 목록을 정의할 수 있습니다. 계층에서 구성 black-list (IP-address-list | file-name) 하여 글로벌 차단 목록을 정의할 수 있습니다.edit services web-filter profile profile-name security-intelligence-policy 여기서 IP-address-list은(는) 계층에 지정된 IP 주소 목록의 이름을 나타냅니다.[edit services web-filter] 은 file-name 허용하거나 차단해야 하는 IP 주소 목록이 포함된 파일 이름을 나타냅니다. 파일은 /var/db/url-filterd 위치에 있어야 하며 구성과 동일한 이름을 가져야 합니다.

전역 허용 목록 파일의 형식은 다음과 같습니다.

Security Intelligence Policy Enforcement Version 2.0

IP Address,Prefix,Threat-level,VRF-Name,Gen-Num 198.51.100.1,32,0,junos-default-vrf,0

전역 차단 목록 파일의 형식은 다음과 같습니다.

Security Intelligence Policy Enforcement Version 2.0

IP Address,Prefix,Threat-level,VRF-Name,Gen-Num 192.168.1.1,255,junos-default-vrf,0

웹 필터링 프로세스는 전역 허용 목록 또는 전역 차단 목록 IP 주소 목록을 구문 분석하고 구성된 IP 주소로 암시적 필터 용어를 프로그래밍하여 패킷을 허용하거나 차단합니다.

변경 내역 표

기능 지원은 사용 중인 플랫폼과 릴리스에 따라 결정됩니다. 기능 탐색기를 사용하여 플랫폼에서 기능이 지원되는지 확인합니다.

[edit services web-filter] . Junos OS 릴리스 18.3R1 이전에는 계층 수준에서 프로필을 구성하십시오

[edit services url-filter] .