수동 보안 연결

예: 수동 SA 구성

이 예에서는 수동 설정 보안 연결(SA)을 사용하여 IPsec 터널을 생성하는 방법을 보여주며, 다음 섹션을 포함합니다.

요구 사항

이 예에서 사용되는 하드웨어 및 소프트웨어 구성 요소는 다음과 같습니다.

멀티서비스 인터페이스가 설치된 4개의 M Series, MX 시리즈 또는 T 시리즈 라우터.

Junos OS 릴리스 9.4 이상.

이 기능을 구성하기 전에 디바이스 초기화 이외의 특별한 구성은 필요하지 않습니다.

개요 및 토폴로지

SA(보안 연결)는 두 호스트가 IPsec을 통해 서로 안전하게 통신할 수 있도록 하는 단순 연결입니다. SA에는 수동 설정 SA와 동적 SA의 두 가지 유형이 있습니다. 이 예에서는 수동 설정 SA 구성에 대해 설명합니다.

수동 SA는 협상이 필요하지 않습니다. 키를 포함한 모든 값은 정적이며 구성에 지정됩니다. 수동 SA는 정적으로 정의된 SPI(Security Parameter Index) 값, 알고리즘 및 키를 사용하며 터널의 양쪽 끝에서 일치하는 구성이 필요합니다. 통신이 이루어지려면 각 피어에 동일한 구성 옵션이 있어야 합니다.

수동 SA는 키의 배포, 유지 관리 및 추적이 어렵지 않은 소규모 정적 네트워크에 가장 적합합니다.

토폴로지

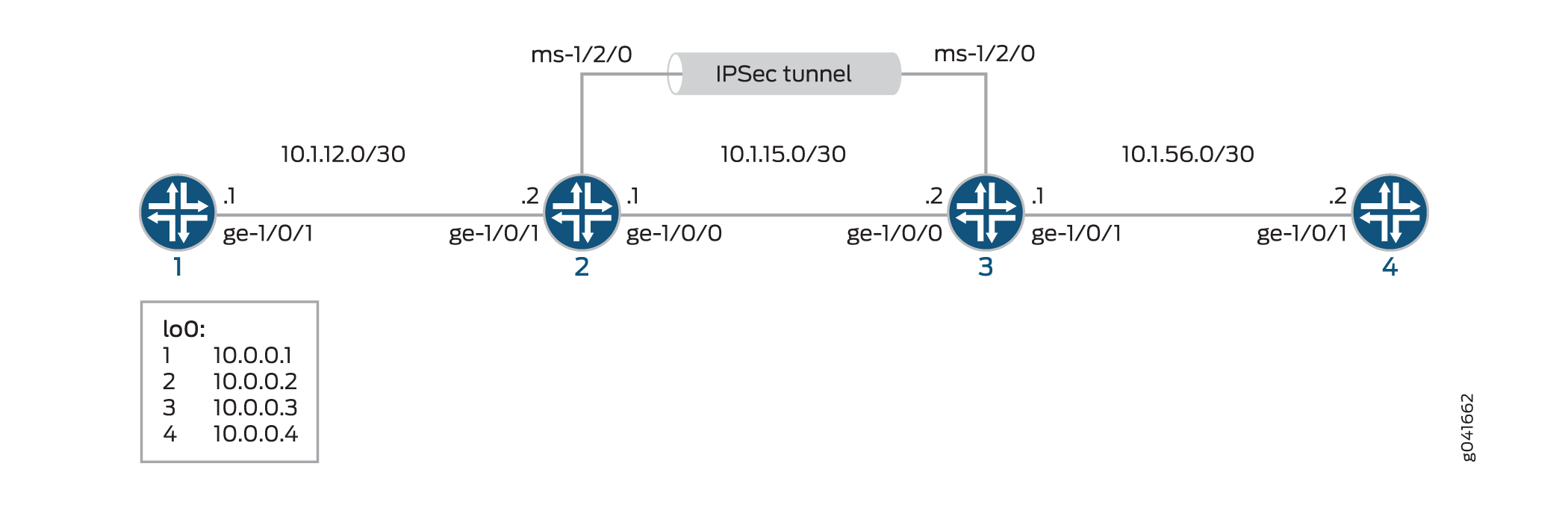

그림 1 은 라우터 1, 2, 3, 4 라우터 4개 그룹을 포함하는 IPsec 토폴로지를 보여줍니다.

라우터 2와 3은 멀티서비스 PIC 및 수동 설정 SA 설정을 사용하여 IPsec 터널을 설정합니다. 라우터 1과 4는 기본 연결을 제공하며 IPsec 터널이 작동하는지 확인하는 데 사용됩니다.

구성

이 예에서는 4개의 라우터를 사용하며 다음과 같은 구성이 포함됩니다.

라우터 1과 4는 각각 라우터 2와 3과의 기본 최단 경로 우선(OSPF) 연결을 위해 구성됩니다.

라우터 2와 3은 각각 라우터 1과 4와의 최단 경로 우선(OSPF) 연결을 위해 구성됩니다. 또한 라우터 2와 3은 이 두 라우터 간에 수동 설정 SA를 사용하여 IPsec 터널을 생성하도록 구성됩니다. 멀티서비스 인터페이스를 통해 IPsec 터널로 트래픽을 전송하기 위해 다음 홉 스타일의 서비스 세트가 라우터 2와 3에 구성되고 IPsec 내부 인터페이스로 구성된 멀티서비스 인터페이스가 각 라우터의 OSPF 구성에 추가됩니다.

이 예에 표시된 인터페이스 유형은 참고용으로만 사용됩니다. 예를 들어, 와 sp- ms-대신 인터페이스를 ge- 사용할 so- 수 있습니다.

이 섹션에는 다음이 포함됩니다.

라우터 1 구성

CLI 빠른 구성

이 예를 빠르게 구성하려면 다음 명령을 복사하여 텍스트 파일에 붙여 넣고 줄 바꿈을 제거한 다음 네트워크 구성과 일치시키는 데 필요한 세부 정보를 변경한 다음 명령을 복사하여 라우터 1의 [edit] 계층 수준에서 CLI에 붙여넣습니다.

set interfaces ge-1/0/1 description "to R2 ge-1/0/1" set interfaces ge-1/0/1 unit 0 family inet address 10.1.12.1/30 set interfaces lo0 unit 0 family inet address 10.0.0.1/32 set protocols ospf area 0.0.0.0 interface ge-1/0/1.0 set protocols ospf area 0.0.0.0 interface lo0.0 set routing-options router-id 10.0.0.1

단계별 절차

다음 예에서는 구성 계층에서 다양한 수준을 탐색해야 합니다. CLI 탐색에 대한 정보는 CLI 사용자 가이드의 구성 모드에서 CLI 편집기 사용을 참조하십시오.

라우터 2와의 OSPF 연결을 위해 라우터 1을 구성하려면 다음을 수행합니다.

이더넷 인터페이스 및 루프백 인터페이스를 구성합니다.

[edit interfaces] user@router1# set ge-1/0/1 description "to R2 ge-1/0/1" user@router1# set ge-1/0/1 unit 0 family inet address 10.1.12.1/30 user@router1# set lo0 unit 0 family inet address 10.0.0.1/32

OSPF 영역을 지정하고 인터페이스를 OSPF 영역과 연결합니다.

[edit protocols] user@router1# set ospf area 0.0.0.0 interface ge-1/0/1.0 user@router1# set ospf area 0.0.0.0 interface lo0.0

라우터 ID를 구성합니다.

[edit routing-options] user@router1# set router-id 10.0.0.1

결과

구성 모드에서 , show protocols ospf및 show routing-options 명령을 show interfaces입력하여 구성을 확인합니다. 출력에 의도한 구성이 표시되지 않으면 이 예의 지침을 반복하여 구성을 수정합니다

user@router1# show interfaces

interfaces {

...

ge-1/0/1 {

description "to R2 ge-1/0/1";

unit 0 {

family inet {

address 10.1.12.1/30;

}

}

}

lo0 {

unit 0 {

family inet {

address 10.0.0.1/32;

}

}

}

...

}

user@router1# show protocols ospf

ospf {

area 0.0.0.0 {

interface ge-1/0/1.0;

interface lo0.0;

}

}

user@router1# show routing-options

routing-options {

router-id 10.0.0.1;

}

라우터 2 구성

CLI 빠른 구성

이 예를 빠르게 구성하려면 다음 명령을 복사하여 텍스트 파일에 붙여 넣고 줄 바꿈을 제거한 다음 네트워크 구성과 일치시키는 데 필요한 세부 정보를 변경한 다음 명령을 복사하여 라우터 2의 [edit] 계층 수준에서 CLI에 붙여넣습니다.

라우터 2에서 인터페이스 및 OSPF 연결(라우터 1 및 라우터 3 포함) 구성

set interfaces ge-1/0/0 unit 0 description "to R3 ge-1/0/0" set interfaces ge-1/0/0 unit 0 family inet address 10.1.15.1/30 set interfaces ge-1/0/1 unit 0 description "to R1 ge-1/0/0" set interfaces ge-1/0/1 unit 0 family inet address 10.1.12.2/30 set interfaces ms-1/2/0 unit 0 family inet set interfaces ms-1/2/0 unit 1 family inet set interfaces ms-1/2/0 unit 1 service-domain inside set interfaces ms-1/2/0 unit 2 family inet set interfaces ms-1/2/0 unit 2 service-domain outside set interfaces lo0 unit 0 family inet address 10.0.0.2/32 set protocols ospf area 0.0.0.0 interface ge-1/0/1.0 set protocols ospf area 0.0.0.0 interface lo0.0 set protocols ospf area 0.0.0.0 interface ms-1/2/0.1 set services ipsec-vpn rule demo-rule-r1-manual-sa term demo-term-manual-sa then remote-gateway 10.1.15.2 set services ipsec-vpn rule demo-rule-r1-manual-sa term demo-term-manual-sa then manual direction bidirectional protocol esp set services ipsec-vpn rule demo-rule-r1-manual-sa term demo-term-manual-sa then manual direction bidirectional spi 261 set services ipsec-vpn rule demo-rule-r1-manual-sa term demo-term-manual-sa then manual direction bidirectional authentication algorithm hmac-sha1-96 set services ipsec-vpn rule demo-rule-r1-manual-sa term demo-term-manual-sa then manual direction bidirectional authentication key ascii-text demokeyipsecmanualsa set services ipsec-vpn rule demo-rule-r1-manual-sa term demo-term-manual-sa then manual direction bidirectional encryption algorithm des-cbc set services ipsec-vpn rule demo-rule-r1-manual-sa term demo-term-manual-sa then manual direction bidirectional encryption key ascii-text manualsa set services ipsec-vpn rule demo-rule-r1-manual-sa match-direction input set services service-set demo-ss-manual-sa next-hop-service inside-service-interface ms-1/2/0.1 set services service-set demo-ss-manual-sa next-hop-service outside-service-interface ms-1/2/0.2 set services service-set demo-ss-manual-sa ipsec-vpn-options local-gateway 10.1.15.1 set services service-set demo-ss-manual-sa ipsec-vpn-rules demo-rule-r1-manual-sa

단계별 절차

다음 예에서는 구성 계층에서 다양한 수준을 탐색해야 합니다. CLI 탐색에 대한 정보는 CLI 사용자 가이드의 구성 모드에서 CLI 편집기 사용을 참조하십시오.

라우터 2에서 OSPF 연결 및 IPsec 터널 매개 변수를 구성하려면 다음을 수행합니다.

인터페이스 속성을 구성합니다. 이 단계에서는 두 개의 이더넷 인터페이스(ge-1/0/0 및 ge-1/0/1), 루프백 인터페이스 및 멀티서비스 인터페이스(ms-1/2/0)를 구성합니다.

[edit interfaces] user@router2# set ge-1/0/0 unit 0 description "to R3 ge-1/0/0" user@router2# set ge-1/0/0 unit 0 family inet address 10.1.15.1/30 user@router2# set ge-1/0/1 unit 0 description "to R1 ge-1/0/0" user@router2# set ge-1/0/1 unit 0 family inet address 10.1.12.2/30 user@router2# set ms-1/2/0 unit 0 family inet user@router2# set ms-1/2/0 unit 1 family inet user@router2# set ms-1/2/0 unit 1 service-domain inside user@router2# set ms-1/2/0 unit 2 family inet user@router2# set ms-1/2/0 unit 2 service-domain outside user@router2# set lo0 unit 0 family inet address 10.0.0.2/32

OSPF 영역을 지정하고 인터페이스를 OSPF 영역과 연결합니다.

[edit protocols] user@router2# set ospf area 0.0.0.0 interface ge-1/0/1.0 user@router2# set ospf area 0.0.0.0 interface lo0.0 user@router2# set ospf area 0.0.0.0 interface ms-1/2/0.1

라우터 ID를 구성합니다.

[edit routing-options] user@router2# set router-ID 10.0.0.2

IPsec 규칙을 구성합니다. 이 단계에서는 IPsec 규칙을 구성하고 원격 게이트웨이 주소, 인증 및 암호화 속성 등과 같은 수동 설정 SA 매개 변수를 지정합니다.

[edit services ipsec-vpn] user@router2# set rule demo-rule-r1-manual-sa term demo-term-manual-sa then remote-gateway 10.1.15.2 user@router2# set rule demo-rule-r1-manual-sa term demo-term-manual-sa then manual direction bidirectional protocol esp user@router2# set rule demo-rule-r1-manual-sa term demo-term-manual-sa then manual direction bidirectional spi 261 user@router2# set rule demo-rule-r1-manual-sa term demo-term-manual-sa then manual direction bidirectional authentication algorithm hmac-sha1-96 user@router2# set rule demo-rule-r1-manual-sa term demo-term-manual-sa then manual direction bidirectional authentication key ascii-text demokeyipsecmanualsa user@router2# set rule demo-rule-r1-manual-sa term demo-term-manual-sa then manual direction bidirectional encryption algorithm des-cbc user@router2# set rule demo-rule-r1-manual-sa term demo-term-manual-sa then manual direction bidirectional encryption key ascii-text manualsa user@router2# set rule demo-rule-r1-manual-sa match-direction input

다음 홉 스타일 서비스 세트를 구성하고, 로컬 게이트웨이 주소를 지정하고, IPsec VPN 규칙을 서비스 세트와 연결합니다.

[edit services] user@router2# set service-set demo-ss-manual-sa next-hop-service inside-service-interface ms-1/2/0.1 user@router2# set service-set demo-ss-manual-sa next-hop-service outside-service-interface ms-1/2/0.2 user@router2# set service-set demo-ss-manual-sa ipsec-vpn-options local-gateway 10.1.15.1 user@router2# set service-set demo-ss-manual-sa ipsec-vpn-rules demo-rule-r1-manual-sa

구성을 커밋합니다.

[edit] user@router2# commit

결과

구성 모드에서 , show protocols ospf, show routing-options및 show services 명령을 show interfaces입력하여 구성을 확인합니다. 출력에 의도한 구성이 표시되지 않으면 이 예의 지침을 반복하여 구성을 수정합니다

user@router1# show interfaces

interfaces {

...

ge-1/0/0 {

unit 0 {

description "to R3 ge-1/0/0";

family inet {

address 10.1.15.1/30;

}

}

}

ge-1/0/1 {

unit 0 {

description "to R1 ge-1/0/1";

family inet {

address 10.1.12.2/30;

}

}

}

ms-1/2/0 {

unit 0 {

family inet;

}

unit 1 {

family inet;

service-domain inside;

}

unit 2 {

family inet;

service-domain outside;

}

}

lo0 {

unit 0 {

family inet {

address 10.0.0.2/32;

}

}

}

...

}

user@router2# show protocols ospf

protocols {

ospf {

area 0.0.0.0 {

interfaces ge-1/0/1.0;

interface lo0;

interface ms-1/2/0;

}

}

}

user@router2# show routing-options

routing-options {

router-id 10.0.0.2;

}

user@router2# show services

services {

ipsec-vpn {

rule demo-rule-r1-manual-sa {

term demo-term-manual-sa {

then {

remote-gateway 10.1.15.2;

manual {

direction bidirectional {

protocol esp;

spi 261;

authentication {

algorithm hmac-sha1-96;

key ascii-text "$ABC1223"; ## SECRET-DATA

}

encryption {

algorithm des-cbc;

key ascii-text "$ABC123"; ## SECRET-DATA

}

}

}

}

}

match-direction input;

}

}

service-set demo-ss-manual-sa {

next-hop-service {

inside-service-interface ms-1/2/0.1;

outside-service-interface ms-1/2/0.2;

}

ipsec-vpn-options {

local-gateway 10.1.15.1;

}

ipsec-vpn-rules demo-rule-r1-manual-sa;

}

}

라우터 3 구성

CLI 빠른 구성

이 예를 빠르게 구성하려면 다음 명령을 복사하여 텍스트 파일에 붙여 넣고 줄 바꿈을 제거한 다음 네트워크 구성과 일치시키는 데 필요한 세부 정보를 변경한 다음 명령을 복사하여 라우터 3의 [edit] 계층 수준에서 CLI에 붙여넣습니다.

set interfaces ge-1/0/1 unit 0 description "to R4 ge-1/0/1" set interfaces ge-1/0/0 unit 0 family inet address 10.1.56.1/30 set interfaces ge-1/0/0 unit 0 description "to R2 ge-1/0/0" set interfaces ge-1/0/0 unit 0 family inet address 10.1.15.2/30 set interfaces ms-1/2/0 unit 0 family inet set interfaces ms-1/2/0 unit 1 family inet set interfaces ms-1/2/0 unit 1 service-domain inside set interfaces ms-1/2/0 unit 2 family inet set interfaces ms-1/2/0 unit 2 service-domain outside set interfaces lo0 unit 0 family inet address 10.0.0.3/32 set protocols ospf area 0.0.0.0 interface ge-1/0/1.0 set protocols ospf area 0.0.0.0 interface lo0.0 set protocols ospf area 0.0.0.0 interface ms-1/2/0.1 set routing-options router-id 10.0.0.3 set services ipsec-vpn rule demo-rule-r1-manual-sa term demo-term-manual-sa then remote-gateway 10.1.15.1 set services ipsec-vpn rule demo-rule-r1-manual-sa term demo-term-manual-sa then manual direction bidirectional protocol esp set services ipsec-vpn rule demo-rule-r1-manual-sa term demo-term-manual-sa then manual direction bidirectional spi 261 set services ipsec-vpn rule demo-rule-r1-manual-sa term demo-term-manual-sa then manual direction bidirectional authentication algorithm hmac-sha1-96 set services ipsec-vpn rule demo-rule-r1-manual-sa term demo-term-manual-sa then manual direction bidirectional authentication key ascii-text demokeyipsecmanualsa set services ipsec-vpn rule demo-rule-r1-manual-sa term demo-term-manual-sa then manual direction bidirectional encryption algorithm des-cbc set services ipsec-vpn rule demo-rule-r1-manual-sa term demo-term-manual-sa then manual direction bidirectional encryption key ascii-text manualsa set services ipsec-vpn rule demo-rule-r1-manual-sa match-direction input set services service-set demo-ss-manual-sa next-hop-service inside-service-interface ms-1/2/0.1 set services service-set demo-ss-manual-sa next-hop-service outside-service-interface ms-1/2/0.2 set services service-set demo-ss-manual-sa ipsec-vpn-options local-gateway 10.1.15.2 set services service-set demo-ss-manual-sa ipsec-vpn-rules demo-rule-r1-manual-sa

단계별 절차

다음 예에서는 구성 계층에서 다양한 수준을 탐색해야 합니다. CLI 탐색에 대한 정보는 CLI 사용자 가이드의 구성 모드에서 CLI 편집기 사용을 참조하십시오.

라우터 3에서 OSPF 연결 및 IPsec 터널 매개 변수를 구성하려면 다음을 수행합니다.

인터페이스 속성을 구성합니다. 이 단계에서는 두 개의 이더넷 인터페이스(ge-1/0/0 및 ge-1/0/1), 루프백 인터페이스 및 멀티서비스 인터페이스(ms-1/2/0)를 구성합니다.

[edit interfaces] user@router3# set ge-1/0/0 unit 0 description "to R4 ge-1/0/0" user@router3# set ge-1/0/0 unit 0 family inet address 10.1.56.1/30 user@router3# set ge-1/0/1 unit 0 description "to R2 ge-1/0/1" user@router3# set ge-1/0/1 unit 0 family inet address 10.1.15.2/30 user@router3# set ms-1/2/0 unit 0 family inet user@router3# set ms-1/2/0 unit 1 family inet user@router3# set ms-1/2/0 unit 1 service-domain inside user@router3# set ms-1/2/0 unit 2 family inet user@router3# set ms-1/2/0 unit 2 service-domain outside user@router3# set lo0 unit 0 family inet address 10.0.0.3/32

OSPF 영역을 지정하고 인터페이스를 OSPF 영역과 연결합니다.

[edit protocols] user@router3# set ospf area 0.0.0.0 interface ge-1/0/1.0 user@router3# set ospf area 0.0.0.0 interface lo0.0 user@router3# set ospf area 0.0.0.0 interface ms-1/2/0.1

라우터 ID를 구성합니다.

[edit routing-options] user@router3# set router-id 10.0.0.3

IPsec 규칙을 구성합니다. 이 단계에서는 IPsec 규칙을 구성하고 원격 게이트웨이 주소, 인증 및 암호화 속성 등과 같은 수동 설정 SA 매개 변수를 지정합니다.

[edit services ipsec-vpn] user@router3# set rule demo-rule-r1-manual-sa term demo-term-manual-sa then remote-gateway 10.1.15.1 user@router3# set rule demo-rule-r1-manual-sa term demo-term-manual-sa then manual direction bidirectional protocol esp user@router3# set rule demo-rule-r1-manual-sa term demo-term-manual-sa then manual direction bidirectional spi 261 user@router3# set rule demo-rule-r1-manual-sa term demo-term-manual-sa then manual direction bidirectional authentication algorithm hmac-sha1-96 user@router3# set rule demo-rule-r1-manual-sa term demo-term-manual-sa then manual direction bidirectional authentication key ascii-text demokeyipsecmanualsa user@router3# set rule demo-rule-r1-manual-sa term demo-term-manual-sa then manual direction bidirectional encryption algorithm des-cbc user@router3# set rule demo-rule-r1-manual-sa term demo-term-manual-sa then manual direction bidirectional encryption key ascii-text manualsa user@router3# set rule demo-rule-r1-manual-sa match-direction input

다음 홉 스타일 서비스 세트를 구성하고, 로컬 게이트웨이 주소를 지정하고, IPsec VPN 규칙을 서비스 세트와 연결합니다.

[edit services] user@router3# set service-set demo-ss-manual-sa next-hop-service inside-service-interface ms-1/2/0.1 user@router3# set service-set demo-ss-manual-sa next-hop-service outside-service-interface ms-1/2/0.2 user@router3# set service-set demo-ss-manual-sa ipsec-vpn-options local-gateway 10.1.15.2 user@router3# set service-set demo-ss-manual-sa ipsec-vpn-rules demo-rule-r1-manual-sa

구성을 커밋합니다.

[edit] user@router3# commit

결과

구성 모드에서 , show protocols ospf, show routing-options및 show services 명령을 show interfaces입력하여 구성을 확인합니다. 출력에 의도한 구성이 표시되지 않으면 이 예의 지침을 반복하여 구성을 수정합니다

user@router3# show interfaces

interfaces {

ge-1/0/1 {

unit 0 {

description "to R4 ge-1/0/1";

family inet {

address 10.1.56.1/30;

}

}

}

ge-1/0/0 {

unit 0 {

description "to R2 ge-1/0/0";

family inet {

address 10.1.15.2/30;

}

}

}

ms-1/2/0 {

unit 0 {

family inet;

}

unit 1 {

family inet;

service-domain inside;

}

unit 2 {

family inet;

service-domain outside;

}

}

lo0 {

unit 0 {

family inet {

address 10.0.0.3/32;

}

}

}

}

user@router3# show protocols ospf

protocols {

ospf {

area 0.0.0.0 {

interface ge-1/0/1.0;

interface lo0.0;

interface ms-1/2/0.1;

}

}

}

user@router3# show routing-options

routing-options {

router-id 10.0.0.3;

}

user@router3# show services

services {

ipsec-vpn {

rule demo-rule-r1-manual-sa {

term demo-term-manual-sa {

then {

remote-gateway 10.1.15.1;

manual {

direction bidirectional {

protocol esp;

spi 261;

authentication {

algorithm hmac-sha1-96;

key ascii-text "$ABC123"; ## SECRET-DATA

}

encryption {

algorithm des-cbc;

key ascii-text "$ABC123"; ## SECRET-DATA

}

}

}

}

}

match-direction input;

}

}

service-set demo-ss-manual-sa {

next-hop-service {

inside-service-interface ms-1/2/0.1;

outside-service-interface ms-1/2/0.2;

}

ipsec-vpn-options {

local-gateway 10.1.15.2;

}

ipsec-vpn-rules demo-rule-r1-manual-sa;

}

}

라우터 4 구성

CLI 빠른 구성

이 예를 빠르게 구성하려면 다음 명령을 복사하여 텍스트 파일에 붙여 넣고 줄 바꿈을 제거한 다음 네트워크 구성과 일치하는 데 필요한 세부 정보를 변경한 다음 명령을 복사하여 라우터 4의 [edit] 계층 수준에서 CLI에 붙여넣습니다.

set interfaces ge-1/0/1 description "to R3 ge-1/0/1" set interfaces ge-1/0/1 unit 0 family inet address 10.1.56.2/30 set interfaces lo0 unit 0 family inet address 10.0.0.4/32 set protocols ospf area 0.0.0.0 interface ge-1/0/1.0 set protocols ospf area 0.0.0.0 interface lo0.0 set routing-options router-id 10.0.0.4

단계별 절차

다음 예에서는 구성 계층에서 다양한 수준을 탐색해야 합니다. CLI 탐색에 대한 정보는 CLI 사용자 가이드의 구성 모드에서 CLI 편집기 사용을 참조하십시오.

라우터 3과의 OSPF 연결을 설정하려면

인터페이스를 구성합니다. 이 단계에서는 이더넷 인터페이스(ge-1/0/1) 및 루프백 인터페이스를 구성합니다.

user@router4# set interfaces ge-1/0/1 description "to R3 ge-1/0/1" user@router4# set interfaces ge-1/0/1 unit 0 family inet address 10.1.56.2/30 user@router4# set interfaces lo0 unit 0 family inet address 10.0.0.4/32

OSPF 영역을 지정하고 인터페이스를 OSPF 영역과 연결합니다.

user@router4# set protocols ospf area 0.0.0.0 interface ge-1/0/1.0 user@router4# set protocols ospf area 0.0.0.0 interface lo0.0

라우터 ID를 구성합니다.

[edit routing-options] user@router4# set router-id 10.0.0.4

구성을 커밋합니다.

[edit] user@router4# commit

결과

구성 모드에서 , show protocols ospf및 show routing-options 명령을 show interfaces입력하여 구성을 확인합니다. 출력에 의도한 구성이 표시되지 않으면 이 예의 지침을 반복하여 구성을 수정합니다

user@router4# show interfaces

interfaces {

ge-1/0/1 {

description "to R3 ge-1/0/1";

unit 0 {

family inet {

address 10.1.56.2/30;

}

}

}

lo0{

unit 0 {

family inet {

address 10.0.0.4/32;

}

}

}

}

user@router4# show routing-options

routing-options {

router-id 10.0.0.4;

}

user@router4# show protocols ospf

protocols {

ospf {

area 0.0.0.0 {

interface lo0.0;

interface ge-1/0/1.0;

}

}

}

검증

수동 설정 SA 구성이 제대로 작동하는지 확인하려면 다음 작업을 수행합니다.

IPsec 터널을 통한 트래픽 플로우 확인

목적

IPsec 터널이 라우터 1과 라우터 4 간에 트래픽을 전달하는지 확인합니다.

작업

라우터 1에서 라우터 4로 lo0 명령을 실행 ping 합니다.

user@router1> ping 10.0.0.4 PING 10.0.0.4 (10.0.0.4): 56 data bytes 64 bytes from 10.0.0.4: icmp_seq=0 ttl=254 time=1.375 ms 64 bytes from 10.0.0.4: icmp_seq=1 ttl=254 time=18.375 ms 64 bytes from 10.0.0.4: icmp_seq=2 ttl=254 time=1.120 ms ^C --- 10.0.0.4 ping statistics --- 3 packets transmitted, 3 packets received, 0% packet loss round-trip min/avg/max/stddev = 1.120/6.957/18.375/8.075 ms

의미

출력은 라우터 1이 IPsec 터널을 통해 라우터 4에 도달할 수 있음을 보여줍니다.

라우터 2에서 보안 연결 확인

목적

보안 연결이 라우터 2에서 활성화되어 있고 트래픽이 IPsec 터널을 통해 흐르고 있는지 확인합니다.

작업

보안 연결이 활성화되었는지 확인하려면 라우터 2에서 문제를

show services ipsec-vpn ipsec security-associations detail해결합니다.user@router2> show services ipsec-vpn ipsec security-associations detail Service set: demo-ss-manual-sa Rule: demo-rule-r1-manual-sa, Term: demo-term-manual-sa, Tunnel index: 1 Local gateway: 10.1.15.1, Remote gateway: 10.1.15.2 Local identity: ipv4_subnet(any:0,[0..7]=10.0.0.0/8) Remote identity: ipv4_subnet(any:0,[0..7]=0.0.0.0/0) Direction: inbound, SPI: 261, AUX-SPI: 0 Mode: tunnel, Type: manual, State: Installed Protocol: ESP, Authentication: hmac-sha1-96, Encryption: des-cbc Anti-replay service: Disabled Direction: outbound, SPI: 261, AUX-SPI: 0 Mode: tunnel, Type: manual, State: Installed Protocol: ESP, Authentication: hmac-sha1-96, Encryption: des-cbc Anti-replay service: Disabled

트래픽이 양방향 IPsec 터널을 통해 이동하는지 확인하려면 라우터 2에서 문제를 해결

show services ipsec-vpn ipsec statistics하십시오.user@router2> show services ipsec-vpn ipsec statistics PIC: ms-1/2/0, Service set: demo-ss-manual-sa sESP Statistics: Encrypted bytes: 1616 Decrypted bytes: 1560 Encrypted packets: 20 Decrypted packets: 19 AH Statistics: Input bytes: 0 Output bytes: 0 Input packets: 0 Output packets: 0 Errors: AH authentication failures: 0, Replay errors: 0 ESP authentication failures: 0, ESP decryption failures: 0 Bad headers: 0, Bad trailers: 0

의미

명령 출력에는 show services ipsec-vpn ipsec security-associations detail 구성한 SA 속성이 표시됩니다.

명령 출력은 show services ipsec-vpn ipsec statistics IPsec 터널을 통한 트래픽 플로우를 보여줍니다.

라우터 3에서 보안 연결 확인

목적

IPsec 터널을 통한 보안 연결 및 트래픽 흐름을 확인합니다.

작업

보안 연결이 활성화되었는지 확인하려면 라우터 3에서 문제를

show services ipsec-vpn ipsec security-associations detail해결합니다.user@router3> show services ipsec-vpn ipsec security-associations detail Service set: demo-ss-manual-sa Rule: demo-rule-r1-manual-sa, Term: demo-term-manual-sa, Tunnel index: 1 Local gateway: 10.1.15.2, Remote gateway: 10.1.15.1 Local identity: ipv4_subnet(any:0,[0..7]=10.0.0.0/8) Remote identity: ipv4_subnet(any:0,[0..7]=0.0.0.0/0) Direction: inbound, SPI: 261, AUX-SPI: 0 Mode: tunnel, Type: manual, State: Installed Protocol: ESP, Authentication: hmac-sha1-96, Encryption: des-cbc Anti-replay service: Disabled Direction: outbound, SPI: 261, AUX-SPI: 0 Mode: tunnel, Type: manual, State: Installed Protocol: ESP, Authentication: hmac-sha1-96, Encryption: des-cbc Anti-replay service: Disabled

트래픽이 양방향 IPsec 터널을 통해 이동하는지 확인하려면 라우터 3에서 문제를 해결

show services ipsec-vpn ipsec statistics하십시오.user@router3> show services ipsec-vpn ipsec statistics PIC: ms-1/2/0, Service set: demo-ss-manual-sa ESP Statistics: Encrypted bytes: 1560 Decrypted bytes: 1616 Encrypted packets: 19 Decrypted packets: 20 AH Statistics: Input bytes: 0 Output bytes: 0 Input packets: 0 Output packets: 0 Errors: AH authentication failures: 0, Replay errors: 0 ESP authentication failures: 0, ESP decryption failures: 0 Bad headers: 0, Bad trailers: 0

의미

명령 출력에는 show services ipsec-vpn ipsec security-associations detail 구성한 SA 속성이 표시됩니다.

명령 출력은 show services ipsec-vpn ipsec statistics IPsec 터널을 통한 트래픽 플로우를 보여줍니다.