이 페이지에서

SSL 암호 해독 미러링

SSL 복호화 미러링 기능을 사용하면 SSL 복호화된 애플리케이션 트래픽이 SRX 시리즈 디바이스에 들어오고 나가는 것을 모니터링할 수 있습니다. SSL 암호 해독 미러링에 대한 자세한 내용은 이 주제를 읽어보십시오.

SSL 암호 해독 미러링 기능 이해

릴리스 18.4R1 Junos OS SSL 포워드 프록시 및 SSL 역방향 프록시에 대한 SSL 복리후화 미러링 기능이 도입되었습니다.

SSL 복호화 미러링 기능을 사용하면 SSL 복호화된 애플리케이션 트래픽이 SRX 시리즈 디바이스에 들어오고 나가는 것을 모니터링할 수 있습니다. 이 기능을 활성화하면 SRX 시리즈 디바이스는 이더넷 인터페이스(구성된 SSL 복호화 미러링 인터페이스)를 사용하여 복호화된 SSL 트래픽 사본을 신뢰할 수 있는 트래픽 수집 도구 또는 네트워크 분석기로 전달합니다. 일반적으로 이 외부 모니터링 디바이스를 스위칭 디바이스를 통해 SSL 암호 해독 미러링 인터페이스에 연결합니다. 외부 미러 트래픽 수집기 포트는 SRX 시리즈 디바이스의 SSL 복호화 미러링 인터페이스로부터 복호화된 트래픽 사본을 수신하는 포트(또는 인터페이스)입니다.

SSL 암호 해독 미러링 기능을 사용하려면 SSL 프록시 프로필을 정의하고 보안 정책에 적용합니다. 보안 정책 규칙을 사용하면 디바이스가 복호화할 트래픽을 정의할 수 있습니다. 보안 정책 규칙에 SSL 프록시 프로필을 연결하면 보안 정책 규칙과 일치하는 트래픽이 복호화됩니다. SSL 복호화 미러링 인터페이스는 검사 및 분석을 위해 복호화된 HTTPS 및 STARTTLS(POP3S/SMTPS/IMAPS) 트래픽 사본을 신뢰할 수 있는 외부 디바이스 또는 트래픽 수집 도구로 제공합니다.

복호화된 IP 패킷의 임베디드 5-튜플 데이터는 암호화된 IP 패킷과 동일한 다음 값을 포함합니다.

소스 IP 주소

대상 IP 주소

소스 포트 번호

대상 포트 번호

프로토콜 번호

재구성 없이 동일한 5-튜플 데이터를 유지하면 복호화된 트래픽이 Wireshark(packet-capturing format)로 저장되고 나중에 데이터를 재생할 수 있습니다.

SSL 복호화 미러링 포트에서 전달된 실제 복호화 페이로드를 기반으로 TCP 시퀀스 번호와 ACK 번호만 구성됩니다. 복호화된 패킷 크기가 SSL 복호화 미러링 포트의 최대 전송 단위(MTU) 크기를 초과하는 경우, 복호화된 페이로드는 MTU 크기 요구 사항에 따라 여러 TCP 세그먼트로 분할됩니다.

정책 적용 전후 SSL 암호 해독 미러링

기본적으로 SRX 시리즈 디바이스는 IDP, Juniper SKY ATP 및 UTM을 포함한 레이어 7 보안 서비스를 적용하기 Junos OS 전에 SSL 복호화된 페이로드를 미러 포트로 전달합니다. 이 옵션을 사용하면 이벤트를 재생하고 위협을 생성하거나 드롭 동작을 트리거하는 트래픽을 분석할 수 있습니다.

또한 보안 정책을 적용한 후 복호화된 트래픽의 미러링을 구성할 수도 있습니다. 이 옵션을 사용하면 보안 정책을 통해 전달되는 트래픽만 미러링됩니다. 그러나 보안 정책을 시행하는 동안 복호화된 페이로드가 수정되면 수정된 복호화된 페이로드가 미러 포트에 전달됩니다. 마찬가지로, 정책 적용(예: 복호화된 트래픽에서 위협이 감지될 때)으로 인해 복호화된 트래픽이 손실되면 특정 복호화된 트래픽은 미러 포트에 전달되지 않습니다.

SSL 암호 해독 미러링 지원

SSL 포워드 프록시 및 SSL 역방향 프록시에 지원됩니다.

IPv4 및 IPv6 트래픽 모두 지원.

미러 포트에서 사용할 수 있는 SSL 복호화 트래픽은 일반 텍스트 형식입니다. SSL 프록시가 지원하는 모든 암호 모음은 SSL 암호 해독 미러링 기능을 지원합니다. 지원되는 암호 모음 목록은 SSL 프록시 개요를 참조하십시오.

SSL 암호 해독 미러링의 이점

감사, 포렌식 조사 및 기록 목적을 위한 포괄적인 데이터 캡처를 활성화합니다.

데이터 유출 방지 기능을 제공합니다.

IDP, UTM 등을 위한 타사 어플라이언스가 수행하는 추가 보안 처리를 활성화합니다.

관련 위협에 대한 인사이트를 제공합니다.

제한

SSL 암호 해독 미러링 st0 터널 인터페이스에 구성할 수 없습니다.

섀시 클러스터의 SSL 복리후화 미러링 지원

릴리스 18.4R1-S2 및 Junos OS 릴리스 19.2R1 Junos OS SSL 복호화 미러링 기능은 섀시 클러스터에서 작동하는 SRX 시리즈 디바이스의 중복 이더넷(reth) 인터페이스에서 지원됩니다.

set interfaces reth20 redundant-ether-options redundancy-group 1 set interfaces reth20 unit 0 family inet

SSL 복리전 미러링 구성

이 예는 SRX 시리즈 디바이스에서 SSL 복호화된 트래픽 미러링을 활성화하는 방법을 보여줍니다.

구성

단계별 절차

SSL 복리후화 미러링을 구성하려면 다음 단계를 따르십시오.

논리적 단위 번호 0을 사용하여 SSL 복호화 미러링 인터페이스를 정의합니다.

user@host#set interfaces ge-0/0/2 unit 0SSL 프록시 프로필에서 SSL 복리전 미러링 인터페이스를 지정합니다.

user@host#set services ssl proxy profile profile-1 mirror-decrypt-traffic interface ge-0/0/2.0Ge-0/0/2.0은 지정된 SSL 복소 미러링 인터페이스로 구성됩니다.

외부 미러 트래픽 수집기 포트의 MAC 주소 지정합니다.

user@host#set services ssl proxy profile profile-1 mirror-decrypt-traffic destination-mac-address 00:50:56:a6:5f:1f트래픽에 대한 일치 기준을 지정하여 보안 정책을 생성합니다.

user@host#set security policies from-zone trust to-zone untrust policy policy-1 match source-address anyuser@host#set security policies from-zone trust to-zone untrust policy policy-1 match destination-address anyuser@host#set security policies from-zone trust to-zone untrust policy policy-1 match application any보안 정책 규칙에 SSL 프록시 프로필을 연결합니다.

user@host#set security policies from-zone trust to-zone untrust policy policy-1 then permit application-services ssl-proxy profile-name profile-1이 구성을 사용하면 외부 미러 트래픽 수집기 포트(또는 인터페이스)가 SRX 시리즈 디바이스의 SSL 복호화 미러링 인터페이스에서 복호화된 트래픽 사본을 수신할 수 있습니다.

결과

구성 모드에서 및 show security policies from-zone trust to-zone untrust policy 명령을 입력하여 구성을 show services ssl proxy profile 확인합니다. 출력에 의도한 구성이 표시되지 않으면 이 예의 구성 지침을 반복하여 수정합니다.

[edit]

user@host# show services ssl proxy profile profile-1

server-certificate Email_server_cert;

mirror-decrypt-traffic {

interface ge-0/0/2.0;

destination-mac-address 00:50:56:a6:5f:1f;

}

[edit]

user@host# show security policies from-zone trust to-zone untrust policy policy-1

match {

source-address any;

destination-address any;

application any;

}

then {

permit {

application-services {

ssl-proxy {

profile-name profile-1;

}

}

}

}

디바이스 구성이 완료되면 구성 모드에서 을(를) 입력합니다 commit .

요구 사항

이 예는 다음과 같은 하드웨어 및 소프트웨어 구성 요소를 사용합니다.

Junos OS 릴리스 18.4R1 이상이 포함된 모든 SRX 시리즈 디바이스. 이 구성 예는 Junos OS 릴리스 18.4R1에 대해 테스트됩니다.

이 기능을 구성하기 전에 디바이스 초기화를 제외한 특별한 구성은 필요하지 않습니다.

시작하기 전에 다음을 수행합니다.

SSL 프록시를 구성합니다. SSL 프록시 개요를 참조하십시오.

구성하는 SSL 암호 해독 미러링 인터페이스는 보안 영역의 일부가 될 필요가 없습니다.

SSL 암호 해독 미러링 인터페이스와 실제 클라이언트 서버 SSL 트래픽 처리 인터페이스가 동일한 라우팅 인스턴스의 일부임을 확인합니다.

SRX 시리즈 디바이스 및 외부 미러 트래픽 수집기 포트의 SSL 암호 해독 미러링 인터페이스가 동일한 브로드캐스트 도메인의 일부여야 되는지 확인합니다.

SRX 시리즈 디바이스에서 SSL 암호 해독 미러링 인터페이스로의 트래픽을 허용하도록 별도의 보안 정책을 구성할 필요가 없습니다.

개요

이 예에서 SSL 복호화 미러링 인터페이스의 이름과 외부 미러 트래픽 수집기 포트의 MAC 주소 지정하여 SSL 포워드 프록시 프로필을 구성합니다. 다음으로 보안 정책을 생성하고 허용된 트래픽에서 애플리케이션 서비스로 SSL 프록시를 호출합니다. 보안 정책 규칙과 일치하는 트래픽은 복호화됩니다. 복호화된 SSL 페이로드의 복사본은 IP 패킷으로 캡슐화되어 SSL 복호화 미러링 인터페이스를 통해 외부 미러 트래픽 수집기 포트로 전달됩니다.

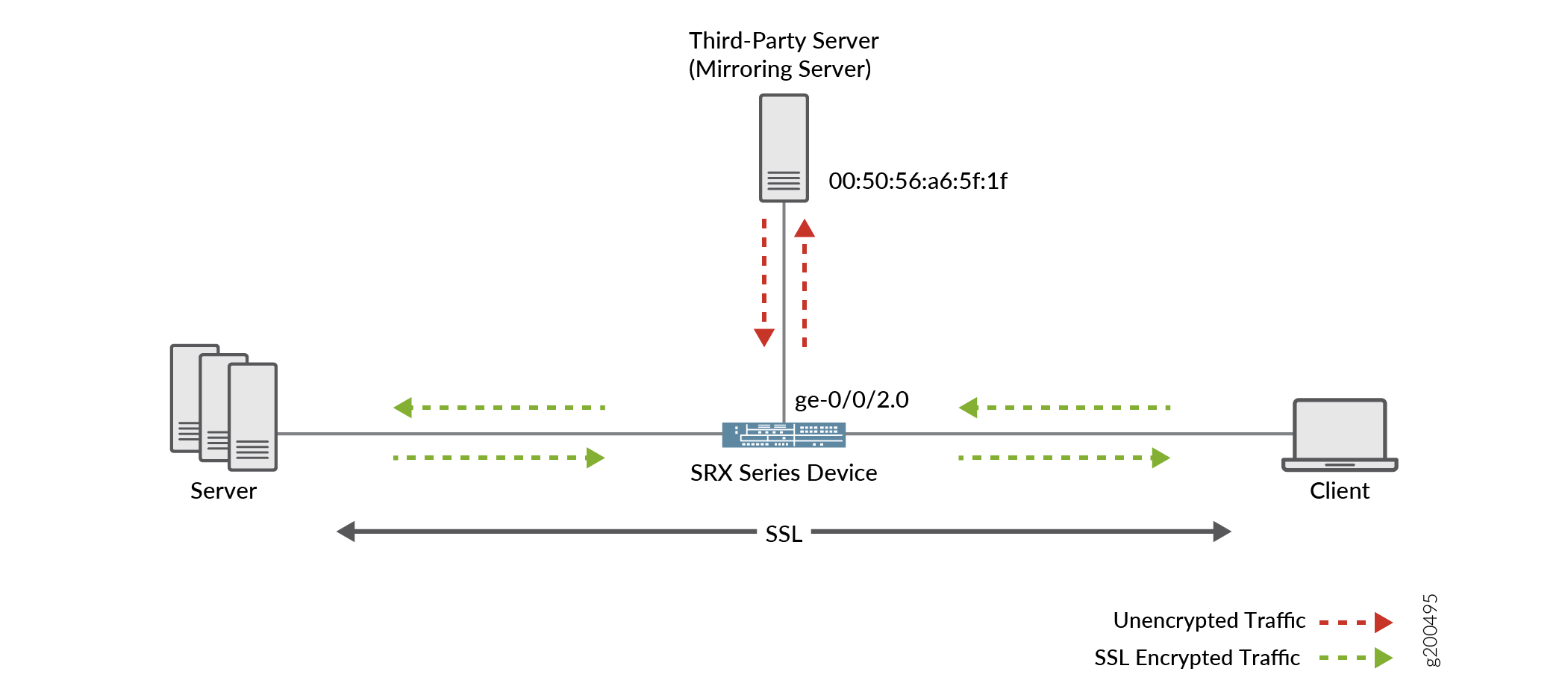

그림 1 은 이 예에서 사용된 토폴로지를 보여줍니다.

표 1 은 이 예에서 사용된 매개 변수의 세부 정보를 제공합니다.

매개 변수 |

이름 |

|---|---|

SRX 시리즈 디바이스의 SSL 암호 해독 미러링 인터페이스 |

ge-0/0/2.0 |

외부 미러 트래픽 수집기 포트의 MAC 주소 |

00:50:56:a6:5f:1f |

SSL 프록시 프로필 |

profile-1 |

보안 정책 |

정책 1 |

확인

SSL 프록시 구성 확인

목적

SSL 프록시 통계를 표시하여 구성이 제대로 작동하는지 확인합니다.

작업

운영 모드에서 명령을 입력합니다 show services ssl proxy statistics .

user@host> show services ssl proxy statistics

PIC:fwdd0 fpc[0] pic[0]

sessions matched 30647

sessions bypassed:non-ssl 0

sessions bypassed:mem overflow 0

sessions bypassed:low memory 0

sessions created 25665

sessions ignored 0

sessions active 0

sessions dropped 0

sessions whitelisted 0

whitelisted url category match 0

default profile hit 0

session dropped no default profile 0

policy hit no profile configured 0