1단계: 로컬 브랜치 연결 확인 및 보안

SRX에 대해 알아가는 더 좋은 방법은 바로 SRX를 사용하는 것보다 더 좋은 방법은 없습니다. 먼저 CLI를 사용하여 SRX의 운영 상태를 확인합니다. 이 단계는 Day One+ 가이드에 설명된 대로 공장 기본값을 사용하여 초기 구성을 완료한 것으로 가정합니다. 이 시점에서 브랜치에 로컬 및 인터넷 연결이 모두 있어야 합니다.

SRX300 제품군 기본 연결 이해하기

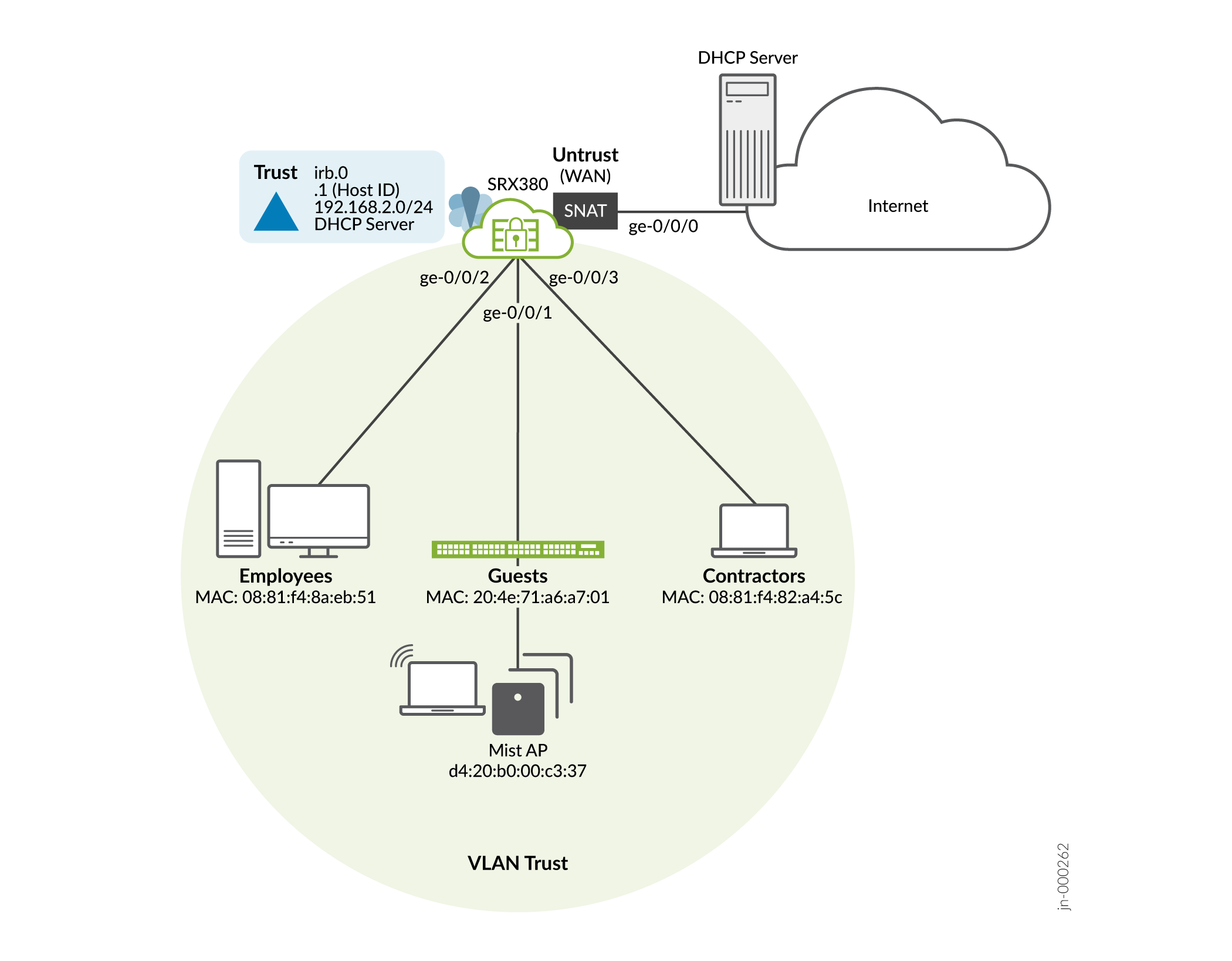

그림 1은 초기 구성을 완료한 후 지사의 종료 상태를 보여줍니다. SRX 공장 기본 구성을 활용하여 브랜치를 신속하게 온라인 전환할 수 있는 방법을 설명합니다.

표 1에서 언급했듯이 일부 SRX300 라인 모델에는 전용 관리 인터페이스가 있지만 다른 모델은 그렇지 않습니다. 이는 트러스트 LAN 포트에 사용되는 IP 서브넷에 영향을 미칩니다. 아래 다이어그램은 전용 관리 인터페이스, 특히 SRX380이 있는 SRX 모델을 기반으로 합니다. SRX에 전용 관리 인터페이스가 없는 경우, 192.168.1.0/24를 반영하도록 표시된 IRB 서브넷을 변경하기만 하면 됩니다. 가이드를 진행하는 동안 이 변경 사항을 염두에 두어야 합니다.

기본 연결은 전용 관리 인터페이스가 있는 SRX380을 기반으로 합니다. 디바이스에 관리 인터페이스가 없는 경우 신뢰 LAN 포트는 192.168.1.0/24를 사용합니다.

먼저, SRX300 라인 디바이스의 Day One+ 종료 상태에 대한 몇 가지 알림을 제공합니다.

CLI 액세스 방법

SRX CLI에 액세스하는 방법에는 여러 가지가 있습니다. 모든 경우에 Day One+ 절차에서 구성한 암호를 사용하여 루트 사용자로 로그인합니다.

- 시리얼 포트를 통한 직접 콘솔 액세스

-

SSH 액세스:

트러스트 영역 디바이스를 통한 액세스

트러스트 VLAN의 로컬 LAN 포트에 연결된 디바이스에서 SSH를 192.168.2.1로 SSH할 수 있습니다.관리 인터페이스를 통한 액세스

SRX에 fxp0(전용 관리 인터페이스)이 있는 경우 대역 관리 네트워크 외부에 연결된 디바이스에서 192.168.1.1로 SSH를 지원합니다.원격 액세스

원격으로 SRX에 액세스하려면 WAN 프로바이더가 ge-0/0/0 인터페이스에 할당한 IP 주소를 사용합니다. 공급자가show interfaces ge-0/0/0 terseWAN 인터페이스에 할당한 주소를 확인하기 위해 SRX에 명령을 실행하기만 하면 됩니다.

기본 LAN 포트 구성

- LAN 포트에 연결된 디바이스는 DHCP를 사용하도록 구성됩니다. SRX에서 네트워크 구성을 수신합니다. 이러한 디바이스는 기본 게이트웨이로 SRX를 사용하여 192.168.2.0/24 주소 풀에서 IP 주소를 얻습니다.

- 영역 LAN 포트는 trust 레이어 2 연결이 있는 동일한 서브넷에 있습니다. 인터페이스 간에 trust 는 모든 트래픽이 허용됩니다.

- 영역에서 발생하는 trust 모든 트래픽은 해당 영역에서 허용됩니다untrust. 일치하는 응답 트래픽은 영역에서 영역으로 trust 다시 untrust 허용됩니다. 영역에서 발생하는 untrust 트래픽은 영역에서 차단됩니다trust.

- SRX는 영역에서 생성되어 WAN 영역으로 전송된 trust 트래픽에 대해 WAN 인터페이스의 IP 주소를 사용하여 소스 네트워크 변환(소스 NAT)을 untrust 수행합니다.

- 특정 시스템 서비스(HTTPS, DHCP, TFTP 및 SSH)와 관련된 트래픽은 영역에서 로컬 호스트로 허용 untrust 됩니다. 모든 로컬 호스트 서비스와 프로토콜은 영역에서 발생한 트래픽에 trust 대해 허용됩니다.