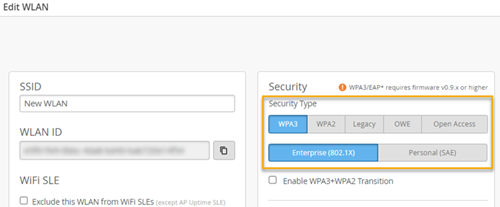

WLANでWPA2/WPA3エンタープライズ(802.1X)セキュリティを有効にする

RADIUSサーバーを使用した高度な認証のために、WLANでWPA2/WPA3エンタープライズを有効にします。

これらのトピックでは、802.1x セキュリティを有効にして RADIUS サーバーを追加するための基本的な手順と、さまざまなオプションに関する追加情報について説明します。

WLAN セキュリティ タイプを設定し、RADIUS サーバーを追加します

Wi-Fi 7(802.11be)および6GHz無線周波数帯の使用には、WPA3または拡張オープン(OWEに基づく)セキュリティタイプが必要です。Wi-Fi 7の場合は、 Wi-Fi 7セキュリティ オプションも有効にする必要があります。サポートされていますが、WPA2 と Open セキュリティ タイプはデフォルトでは使用できません。これらを使用するには、 Wi-FiプロトコルでWi-Fi 6とWi-Fi 7の両方の選択を解除し、WLANテンプレートまたは設定ページの 無線帯 域で6GHzの選択を解除する必要があります。

ファームウェアバージョン0.15.34098以降を実行するジュニパー Mist Wi-Fi 7およびWi-Fi 6E APは、Wi-Fi 7セキュリティをサポートします。

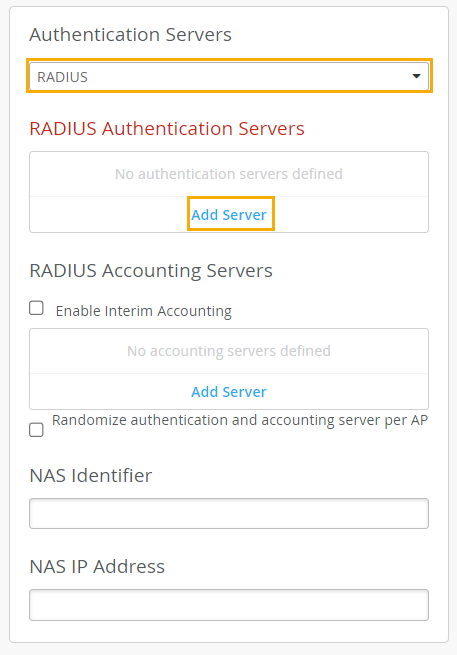

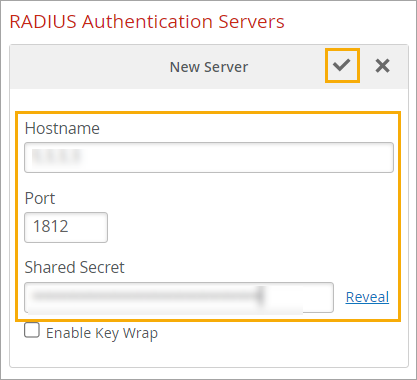

WLANセキュリティタイプを設定し、RADIUSサーバーを追加するには:

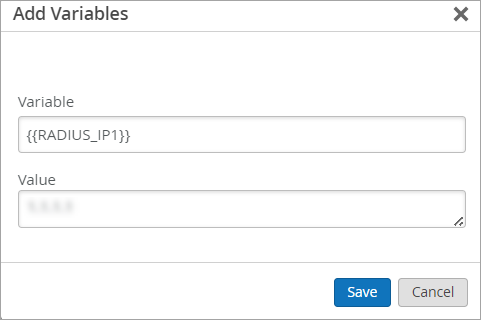

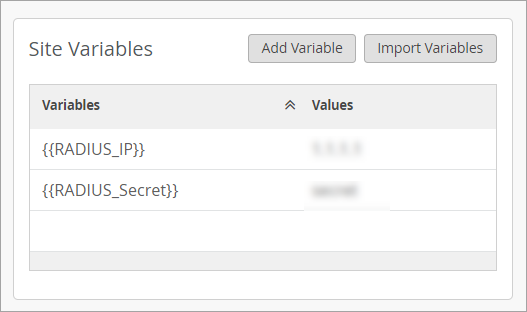

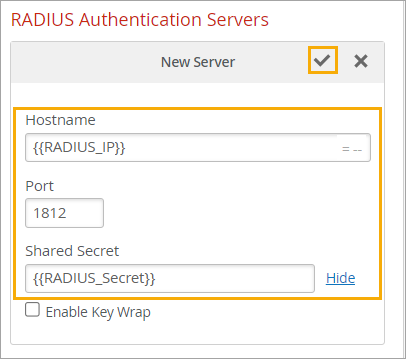

(オプション)サイト変数を使用してサーバーを追加する

サイト変数を使用して RADIUS サーバーを特定することで、属性が異なっていても、異なるサイトの AP に同じ WLAN 設定を簡単に適用できます。このシナリオでは、サイトAとサイトBが異なるRADIUSサーバーを使用しているとします。変数を使用して、WLAN設定にRADIUSサーバーを追加します。次に、2 つのサイト構成で変数を異なる方法で定義します。

サイト変数を使用してサーバーを追加するには:

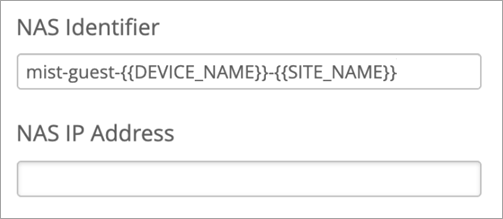

(オプション)NAS識別子とNAS IPアドレスを追加します

WLANで802.1Xセキュリティを有効にする場合、 NAS識別子 または NAS IPアドレス を追加して、RADIUSサーバーに渡される情報をカスタマイズできます。

例えば、サイトID(サイトレベルのWLAN)またはサイト名変数(WLANテンプレート)を NAS識別子として入力できます。このアプローチでは、すべてのアクティビティをサイトに関連付けて、監査/会計プロセスを容易にしたり、サイトごとに異なるRADIUSルールを作成したりできます。別の例として、 Mist という単語を NAS識別子として入力する方法があります。このようにして、Mistからのトラフィックに対して異なるRADIUSルールやゲストポータルエクスペリエンスを作成できます。

NAS識別子フィールドを空白のままにすると、WLAN IDがNAS IDとして使用されます。

プレーンテキストと変数を入力できます。このフィールドでは、以下の変数が有効です。

-

デバイス名—{{DEVICE_NAME}}

-

モデル—{{DEVICE_MODEL}}

-

MACアドレス—{{DEVICE_MAC}}

-

サイト名—{{SITE_NAME}}

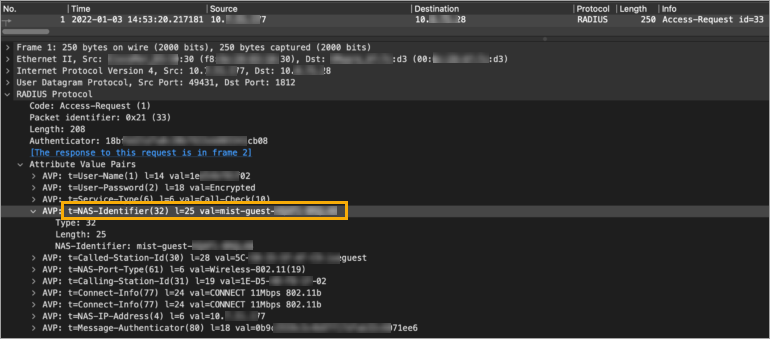

この例は、ID でテキストと変数の両方を使用する方法を示しています。

以下に示すように、このWLAN上のAPがAccess-Requestを送信すると、変数が変換されてAPを識別します。

または、 NAS IPアドレスを指定します。通常、MistはAPの実際のIPアドレスを通過します。ただし、すべてのアクティビティに使用するIPアドレスを指定して、RADIUSポリシーで参照できるようにすることもできます。

NAS識別子またはNAS IPアドレスは、WLANの編集/作成ウィンドウに追加できます。

(オプション)CoA/DMサーバーを追加する

WLANで802.1Xセキュリティを有効にする場合は、CoA/DMサーバーを追加することもできます。

Change of Authorization(CoA)を使用すると、最初の認証後に承認されたRADIUSセッションを変更して、変化するアクセス要件を満たすことができます。例えば、管理者が開始するセッションのリセットなどのユースケースを可能にします。

詳細については、「 Change of Authorization (CoA)」を参照してください。

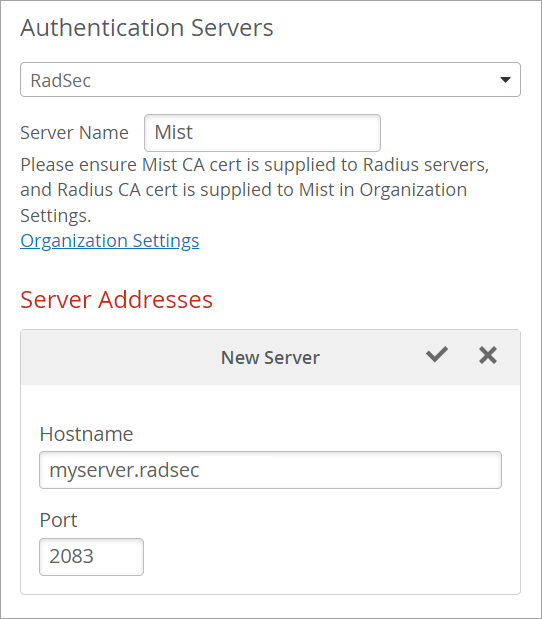

(オプション)RadSecを有効にする

- WLAN セキュリティ タイプを設定し、RADIUS サーバーを追加したら、RadSec サーバーを追加します。

- 組織の設定からMist証明書を取得します。

- ジュニパー Mistポータルの左側のメニューから組織>設定を選択します。

- Mist証明書で、証明書を表示をクリックします。証明書をコピーします。次のステップで必要になります。

- RadSecサーバーに移動し、次のタスクを完了します。

- コピーしたMist証明書をロードします。

- RadSecサーバーからRadSec証明書をコピーします。次のステップで必要になります。

- ジュニパー Mist ポータルの組織設定ページに戻り、RadSec 証明書を追加します。

- RadSec証明書で、RadSec証明書の追加をクリックします。

- RadSecサーバーから証明書の内容を貼り付けます。

- 追加をクリックします。

- (オプション)(APごとに生成される固有の証明書ではなく)独自のAP RadSec証明書を使用する場合Mist、RadSec証明書AP追加をクリックし、CA証明書のプライベートキーと署名付き証明書を入力します。

- 組織設定ページの右上隅にある保存をクリックします。