JAMF Proとの統合

以下の手順に従って、JAMF ProでクライアントIDとシークレットを作成し、JAMF ProアカウントをジュニパーMist™組織にリンクして、統合を確認します。

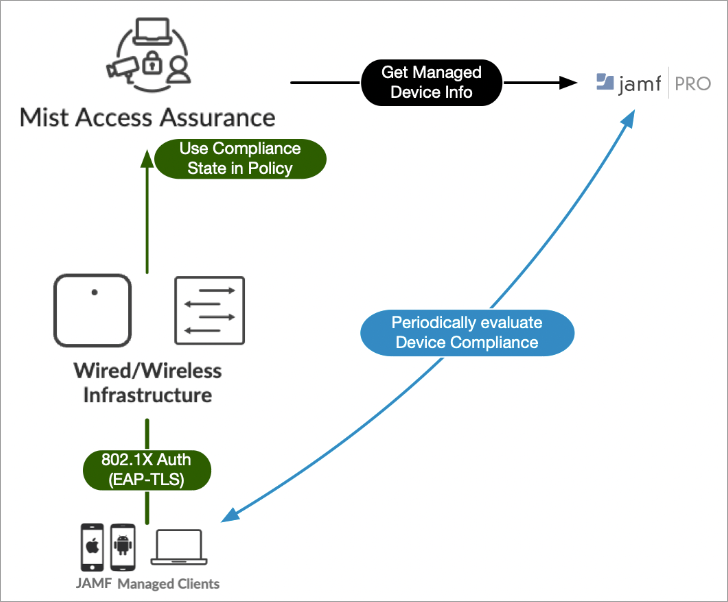

Mist Access Assuranceを使用すると、JAMF Pro Endpoint Managementプラットフォームにネイティブに統合して、マネージドエンドポイントのコンプライアンス状態を確認できます。

JAMFは、JAMF管理対象デバイス(MacBook、iPad、iPhone、その他のiOSデバイス)のコンプライアンスを評価します。評価は、MACbook用のスマートコンピューターグループ、iPadおよびiOSデバイスの用スマートデバイスグループを使用して、アンチウィルス、ファイアウォールの状態、ソフトウェアバージョンなどの存在について行われます。Mist Access Assuranceは、デバイスのコンプライアンス状態を取得し、その状態を認証ポリシールールで活用して体制評価を実行します。

JAMFデバイスデータの取得

Mist Access Assuranceは、以下の方法でJAMF管理対象デバイスのデータを取得します。

-

Access アシュアランスは、以前に認証されたすべての管理対象クライアントに対して、2時間ごとにJAMFに対するAPIベースのポーリングメカニズムを使用します。コンプライアンス状態の情報は、迅速に取得できるようにキャッシュされます。

-

情報の取得は、さらなる遅延を避けるために、アウトオブバンド、つまり認証プロセスの後に実行されます。最初のデバイスオンボーディング後、情報は2時間ごとに更新されます。

-

デバイスのコンプライアンスステータスが変更された場合、Mist Access Assuranceは自動的に認証の変更をトリガーしてポリシーを再実行し、それぞれのアクションを適用します。

-

JAMFが管理するデバイスを無線ネットワークに接続するジュニパー Mistアクセスポイント(AP)には、ファームウェアバージョン0.14以降が必要です。

Mist Access Assuranceは、クライアント認証時に以下の情報を使用して、クライアントをJAMFのデバイスレコードと照合します。

- 非ランダム化MACアドレス—この方法は、EAP-TTLSまたはEAP-TLS認証で使用できます。クライアントMACデバイスは、JAMFに存在するデバイスMACと照合されます。無線プロファイルでは、MACのランダム化またはローテーションが無効になっていることを確認します。

注:

iOSデバイスにはネイティブイーサネットNICがないため、この方法は、無線で接続されているiOSデバイスでのみ有効です。

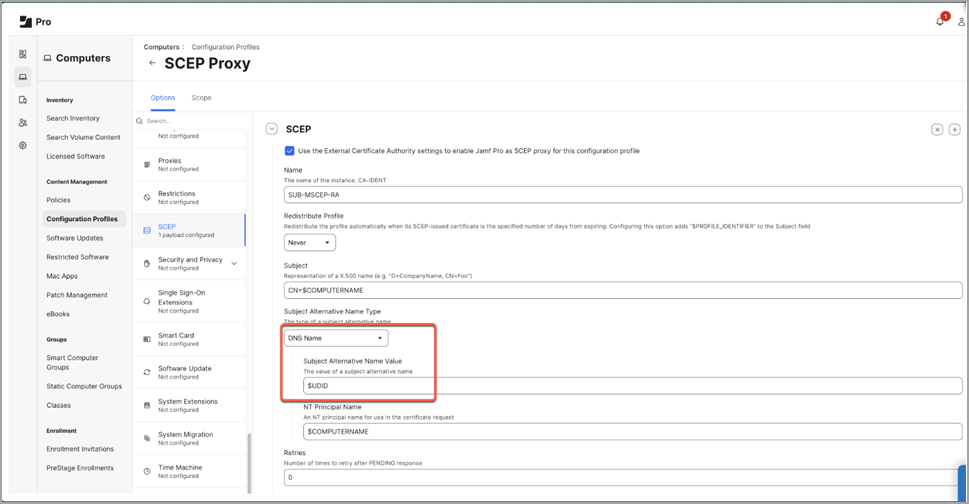

- SAN:DNS証明書属性でエンコードされたJAMFデバイスUDIDです。図2は、構成プロファイル内のUDIDの場所を示しています。

図2:一意のデバイスID

を見つける

を見つける

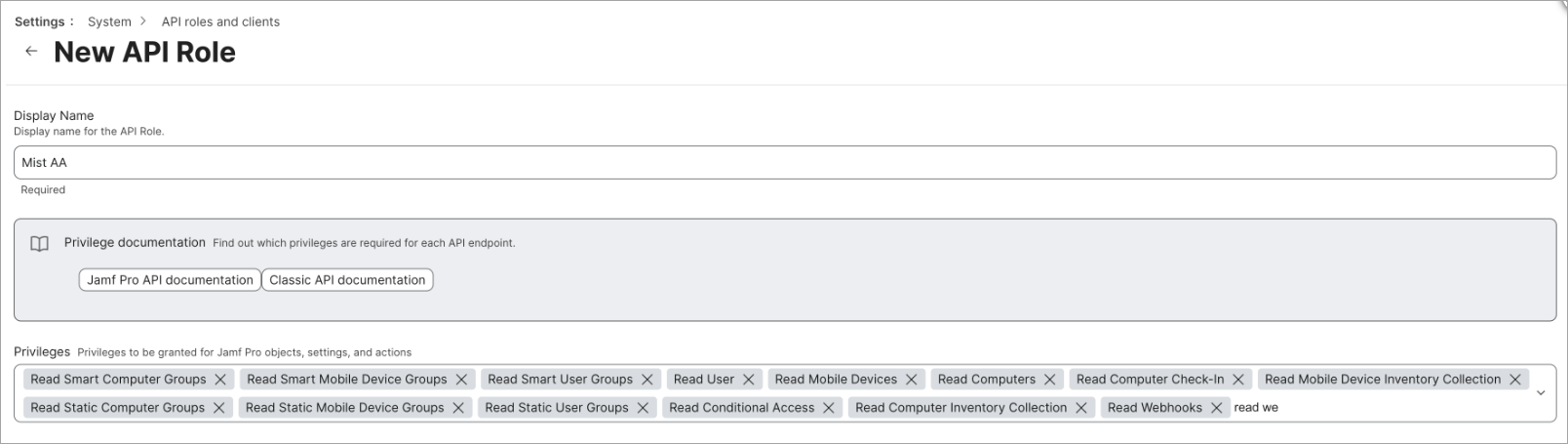

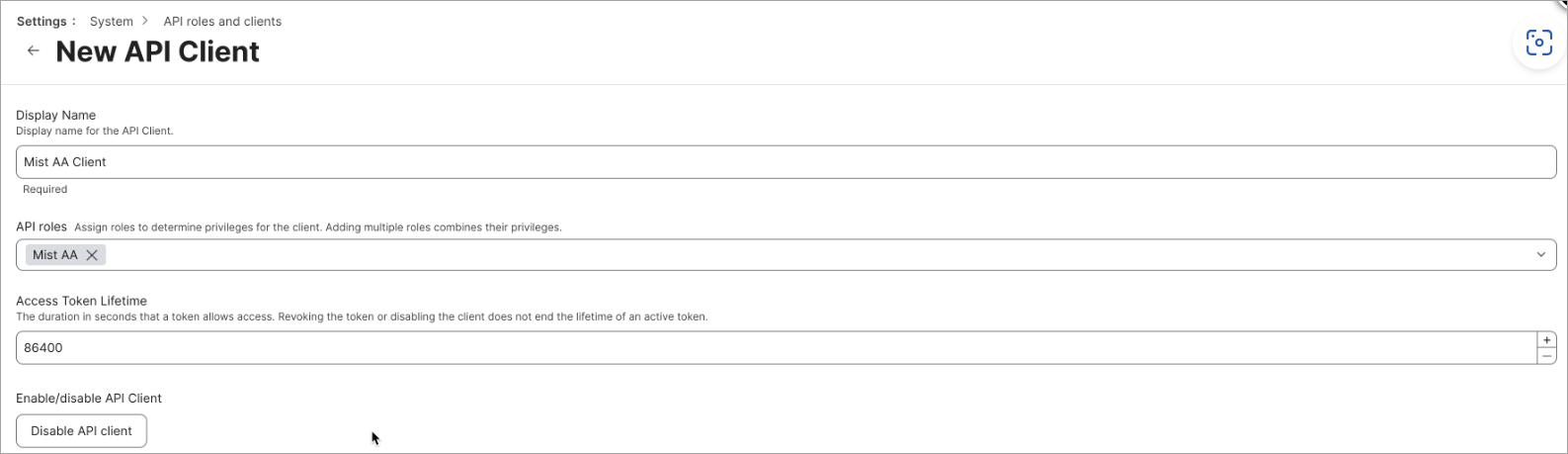

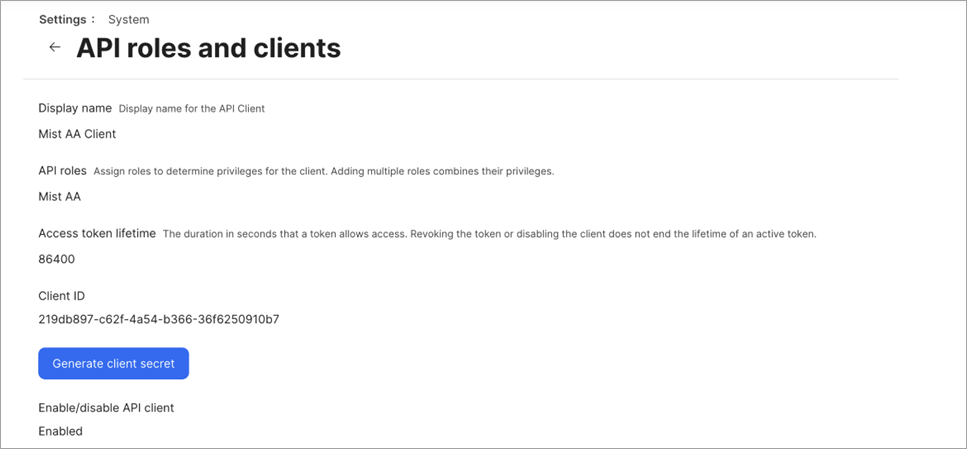

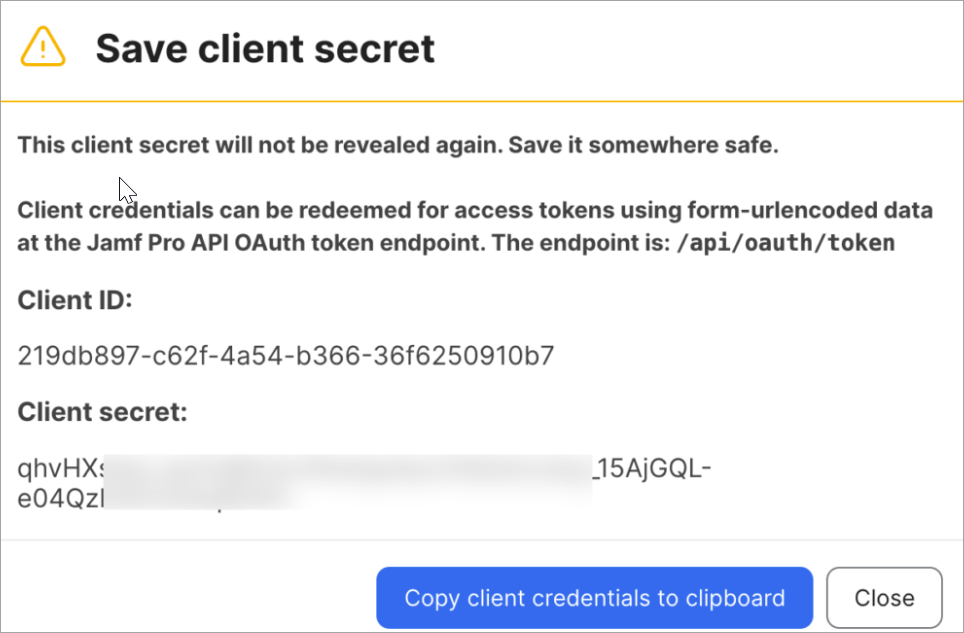

JAMF Pro でクライアント ID とシークレットを作成する

サードパーティ製アプリケーションのスクリーンショットは、公開時点のものです。スクリーンショットがいつ、または将来正確になるかを知る方法はありません。これらの画面の変更や関連するワークフローのガイダンスについては、サードパーティーのWebサイトを参照してください。

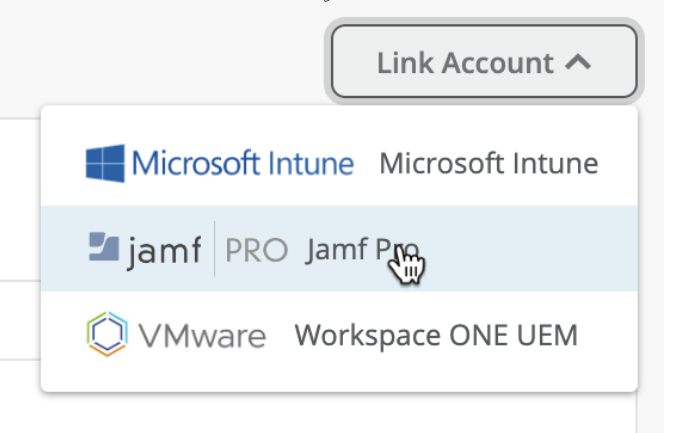

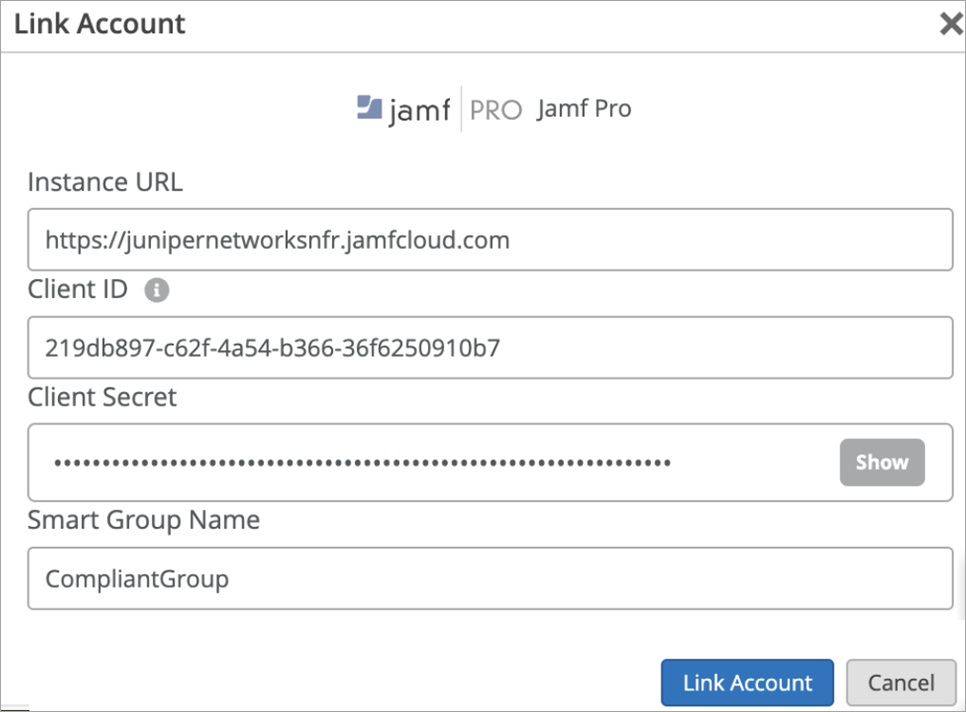

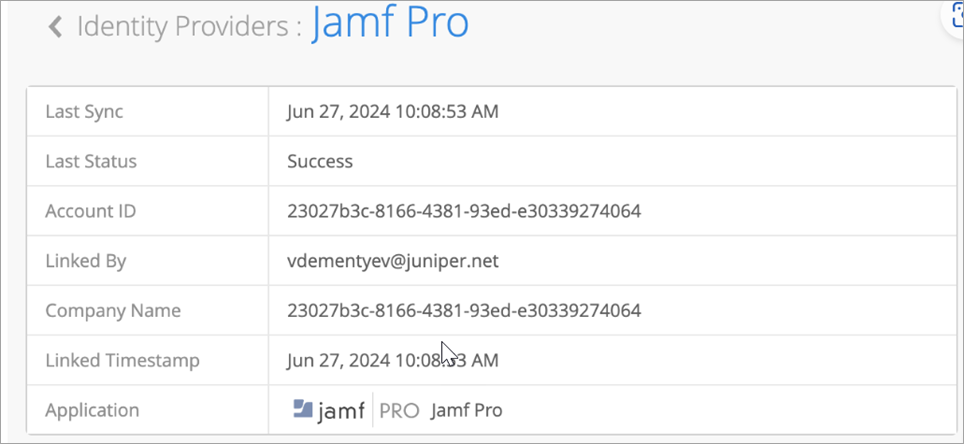

JAMF ProアカウントをMist Access Assuranceにリンク

リンクが完了すると、 図9に示すように、最後の同期ステータスと時刻を確認できます。

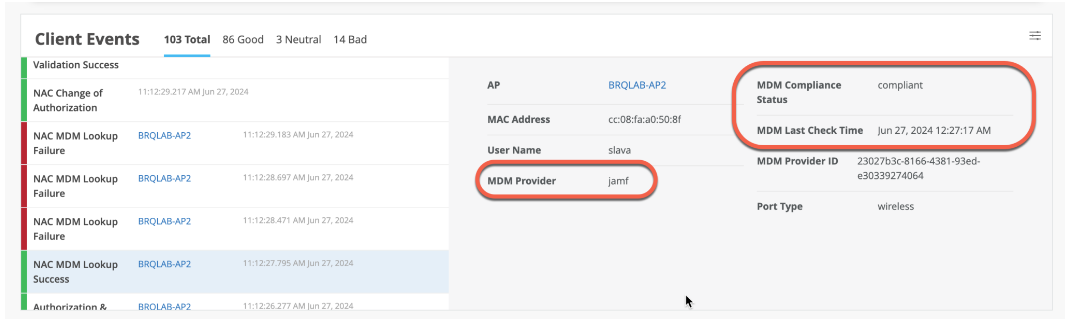

検証

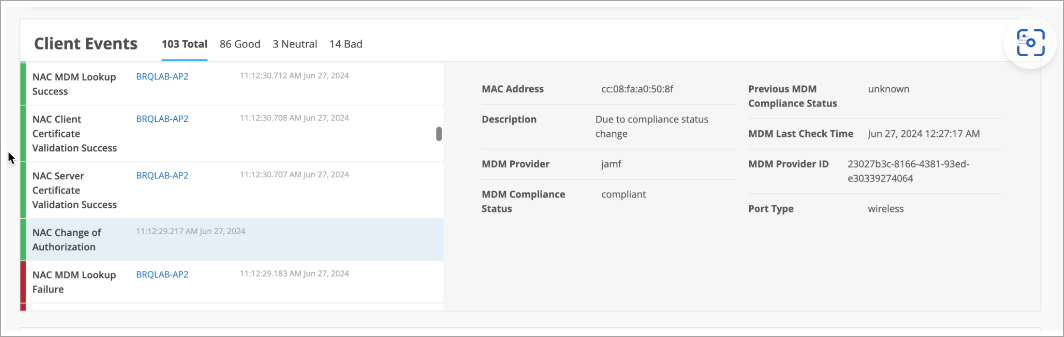

ジュニパー Mistポータルで、[> Insights > Client Eventsの監視]に移動して情報を確認します。Client Insights では、 図 10 に示すように、iOS 管理対象デバイスに対して MDM ルックアップが実行されていることがわかります。

新規クライアントの初期MDMルックアップ中は、初期認証後にルックアップが実行されることに注意してください。MDMの状態が変更されると、Mist Access AssuranceはCoAを開始してクライアントを再認証し、正しいポリシーを適用します。その後の認証では、NACはMDMキャッシュを使用します。MDMキャッシュは定期的に更新され、2時間ごとに変更が反映されます。 図11 は、コンプライアンスステータスの変更の例を示しています。