このページの内容

プライベート VLAN

プライベート VLAN について

VLAN は、指定されたユーザーへのブロードキャストを制限します。PVLAN(プライベート VLAN)は、VLAN 内の通信を制限することで、この概念をさらに一歩進めます。PVLAN は、メンバー スイッチ ポート( プライベート ポートと呼ばれる)を通過するトラフィック フローを制限し、これらのポートが、指定されたアップリンク トランク ポートまたは同じ VLAN 内の指定されたポートとのみ通信するようにすることで、これを実現します。アップリンクトランクポートまたはリンクアグリゲーショングループ(LAG)は、通常、ルーター、ファイアウォール、サーバー、またはプロバイダネットワークに接続されます。通常、各 PVLAN には多数のプライベート ポートが含まれていますが、これらのポートは 1 つのアップリンク ポートとのみ通信するため、ポート同士が通信できません。

PVLANは、VLAN内のポート間のレイヤー2分離を提供し、プライマリVLAN内にセカンダリブロードキャストVLAN(コミュニティ VLANと 分離 VLAN)を作成することで、ブロードキャストドメインを複数の個別のブロードキャストサブドメインに分割します。同じコミュニティVLAN内のポートは、相互に通信できます。分離されたVLAN内のポートは、1つのアップリンクポート とのみ 通信できます。

通常の VLAN と同様に、PVLAN はレイヤー 2 で分離されており、セカンダリ VLAN 間でレイヤー 3 トラフィックをルーティングするには、次のいずれかのオプションが必要です。

ルーターとの無差別ポート接続

RVI(ルーテッドVLANインターフェイス)

セカンダリ VLAN 間でレイヤー 3 トラフィックをルーティングする場合、PVLAN に必要なのは上記のオプションのうちの 1 つだけです。RVI を使用する場合でも、PVLAN に出入りするトラフィックのみを処理するようにプロミスキャスポートを設定して、ルーターへのプロミスキャスポート接続を実装できます。

PVLAN は、ブロードキャスト トラフィックと不明なユニキャスト トラフィックのフローを制限し、既知のホスト間の通信を制限するのに役立ちます。サービスプロバイダは、PVLANを使用して顧客を相互に分離します。PVLAN のもう 1 つの典型的な用途は、ホテルで部屋ごとのインターネット アクセスを提供することです。

PVLAN をサポートするスイッチにまたがるように PVLAN を設定できます。

このトピックでは、EXシリーズスイッチのPVLANに関する次の概念について説明します。

- PVLAN のメリット

- PVLAN の典型的な構造と主な用途

- MXシリーズルーターにおけるPVLANの典型的な構造と主な用途

- EXシリーズスイッチ上のPVLANの典型的な構造と主な用途

- 分離されたVLANとコミュニティVLAN間のルーティング

- PVLAN は、802.1Q タグを使用してパケットを識別します

- PVLAN は IP アドレスを効率的に使用

- PVLAN ポート タイプとフォワーディング ルール

- PVLANの作成

- プライベート VLAN の制限

PVLAN のメリット

単一のVLANを分離する必要があることは、以下の導入シナリオで特に役立ちます。

サーバー ファーム - 一般的なインターネット サービス プロバイダーは、サーバー ファームを使用して、多数の顧客に Web ホスティングを提供します。1 つのサーバー ファーム内にさまざまなサーバーを配置すると、管理が容易になります。レイヤー2ブロードキャストはVLAN内のすべてのサーバーに送信されるため、すべてのサーバーが同じVLAN内にある場合、セキュリティ上の懸念が生じます。

メトロポリタンイーサネットネットワーク—メトロサービスプロバイダは、さまざまな家庭、賃貸コミュニティ、企業にレイヤー2イーサネットアクセスを提供しています。顧客ごとに1つのVLANを導入する従来のソリューションは拡張性に欠け、管理も難しく、IPアドレスの浪費につながる可能性があります。PVLAN は、より安全で効率的なソリューションを提供します。

PVLAN の典型的な構造と主な用途

PVLAN は、1 つのスイッチで設定することも、複数のスイッチにまたがるように設定することもできます。ドメインとポートのタイプは次のとおりです。

プライマリVLAN—PVLANのプライマリVLANは、完全なPVLANの802.1Qタグ(VLAN ID)で定義されます。プライマリPVLANには、複数のセカンダリVLAN(1つの分離VLANと複数のコミュニティVLAN)を含めることができます。

分離VLAN/分離ポート—プライマリVLANには1つの分離VLANのみを含めることができます。分離されたVLAN内のインターフェイスは、プロミスキャスポートまたはスイッチ間リンク(ISL)ポートにのみパケットを転送できます。分離されたインターフェイスは、別の分離されたインターフェイスにパケットを転送できません。また、分離されたインターフェイスは、別の分離されたインターフェイスからパケットを受信できません。顧客デバイスがゲートウェイ ルーター へのアクセスのみ を必要とする場合、デバイスは分離されたトランク ポートに接続する必要があります。

コミュニティ VLAN/コミュニティ ポート—1 つの PVLAN 内で複数のコミュニティ VLAN を設定できます。特定のコミュニティ VLAN 内のインターフェイスは、同じコミュニティ VLAN に属する他のインターフェイスとのレイヤー 2 通信を確立できます。コミュニティVLAN内のインターフェイスは、プロミスキャスポートまたはISLポートとも通信できます。例えば、他の顧客デバイスから分離する必要があるが、相互に通信できる必要がある2台の顧客デバイスがある場合は、コミュニティポートを使用します。

プロミスキャスポート—プロミスキャスポートは、インターフェイスが分離されたVLANに属しているかコミュニティVLANに属しているかに関係なく、PVLAN内のすべてのインターフェイスとレイヤー2通信を行います。プロミスキャスポートはプライマリVLANのメンバーですが、セカンダリサブドメインには含まれません。レイヤー3ゲートウェイ、DHCPサーバー、およびエンドポイントデバイスと通信する必要があるその他の信頼できるデバイスは、通常、プロミスキャスポートに接続されます。

スイッチ間リンク(ISL)—ISLは、PVLAN内の複数のスイッチを接続し、2つ以上のVLANを含むトランクポートです。PVLANが複数のスイッチにまたがる場合にのみ必要です。

設定されたPVLANが プライマリ ドメイン(プライマリVLAN)です。PVLAN 内ではセカンダリ VLAN を設定し、セ カンダリ VLAN はプライマリ ドメイン内にネストされたサブドメインになります。PVLAN は、1 つのスイッチで設定することも、複数のスイッチにまたがるように設定することもできます。 図1 に示すPVLANには、プライマリPVLANドメインとさまざまなサブドメインを持つ2台のスイッチが含まれています。

のサブドメイン

のサブドメイン

図3に示すように、PVLANには1つのプライマリドメインと複数のセカンダリドメインしかありません。ドメインのタイプは次のとおりです。

プライマリVLAN - フレームダウンストリームを分離されたコミュニティVLANに転送するために使用されます。PVLAN のプライマリ VLAN は、完全な PVLAN の 802.1Q タグ(VLAN ID)で定義されます。プライマリPVLANには、複数のセカンダリVLAN(1つの分離VLANと複数のコミュニティVLAN)を含めることができます。

セカンダリ分離VLAN - プライマリVLANからのみパケットを受信し、プライマリVLANにアップストリームのフレームを転送するVLAN。分離VLANは、プライマリVLAN内にネストされたセカンダリVLANです。プライマリVLANには、分離されたVLANを1つだけ含めることができます。分離VLAN(分離インターフェイス)内のインターフェイスは、プロミスキャスポートまたはPVLANトランクポートにのみパケットを転送できます。分離されたインターフェイスは、別の分離されたインターフェイスにパケットを転送できません。また、分離されたインターフェイスが別の分離されたインターフェイスからパケットを受信することもできません。顧客デバイスがルーター へのアクセスのみ を必要とする場合、デバイスは分離されたトランク ポートに接続する必要があります。

セカンダリインタースイッチ分離VLAN - PVLANトランクポートを介して1つのスイッチから別のスイッチに分離されたVLANトラフィックを転送するために使用されます。IEEE 802.1Qは、トランキングデバイスが4バイトVLANフレーム識別タブをパケットヘッダーに挿入する内部タグ付けメカニズムを使用しているため、IEEE 802.1Qタグはスイッチ間の分離VLANに必要です。スイッチ間分離VLANは、プライマリVLAN内にネストされたセカンダリVLANです。

セカンダリコミュニティVLAN - コミュニティのメンバー(VLAN 内のユーザーのサブセット)間でフレームを転送し、フレームをプライマリ VLAN にアップストリームで転送するために使用されます。コミュニティVLANは、プライマリVLAN内にネストされたセカンダリVLANです。1つのPVLAN内で複数のコミュニティVLANを設定できます。特定のコミュニティ VLAN 内のインターフェイスは、同じコミュニティ VLAN に属する他のインターフェイスとのレイヤー 2 通信を確立できます。コミュニティVLAN内のインターフェイスは、プロミスキャスポートまたはPVLANトランクポートとも通信できます。

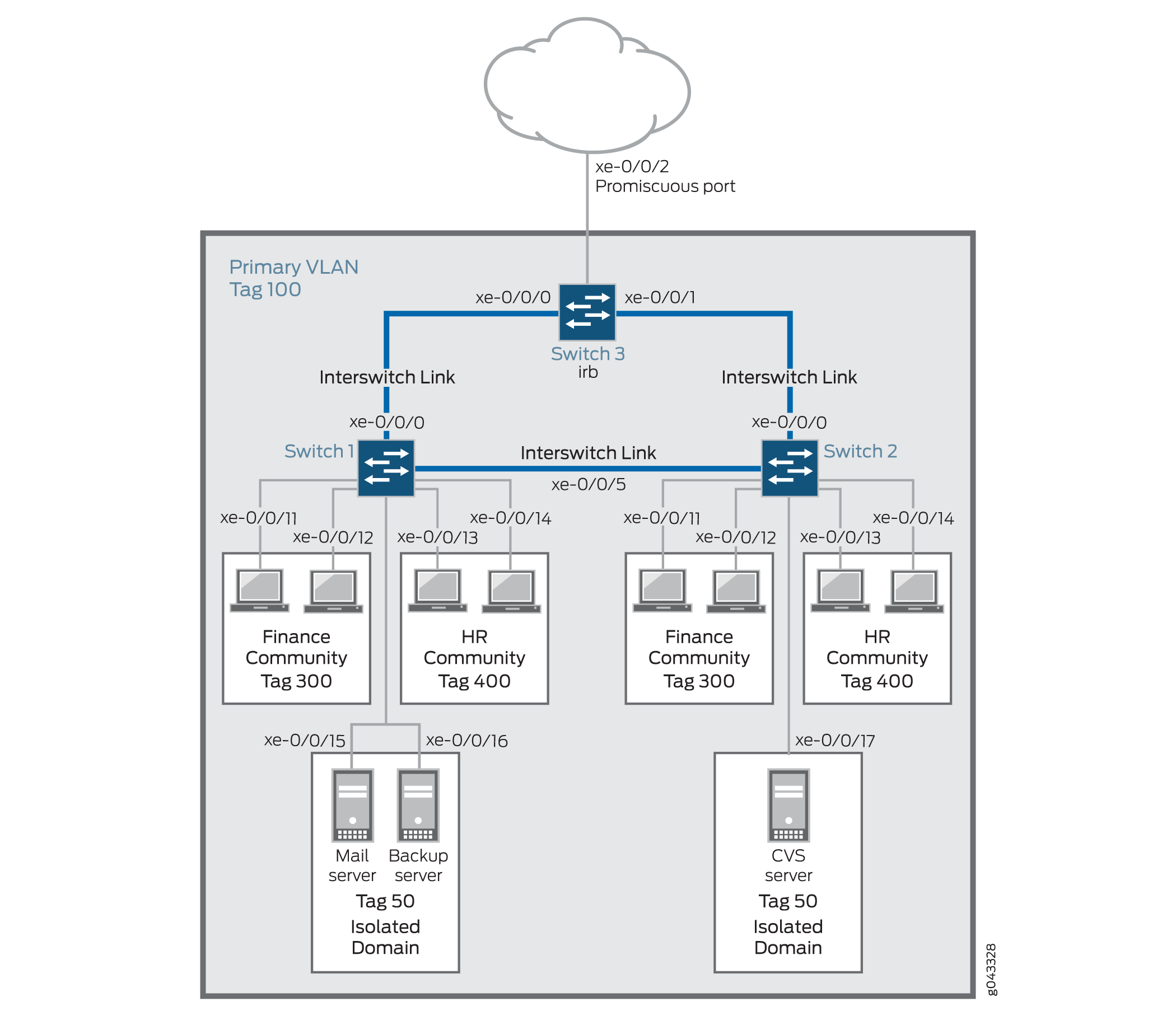

図2 は、複数のスイッチにまたがるPVLANを示しています。プライマリVLAN(100)には2つのコミュニティドメイン (300 および 400)と1つのスイッチ間分離ドメインが含まれています。

にまたがるPVLAN

にまたがるPVLAN

プライマリおよびセカンダリVLANは、QFXシリーズでサポートされる4,089 VLANの上限に対してカウントされます。たとえば、 図2 の各VLANは、この制限に対してカウントされます。

MXシリーズルーターにおけるPVLANの典型的な構造と主な用途

設定されたPVLANがプライマリドメインになり、セカンダリVLANはプライマリドメイン内にネストされたサブドメインになります。PVLAN は、単一のルーター上に作成できます。 図3 に示すPVLANには、1つのプライマリPVLANドメインと複数のセカンダリサブドメインを持つ1つのルーターが含まれています。

を持つPVLANのサブドメイン

を持つPVLANのサブドメイン

ドメインのタイプは次のとおりです。

プライマリVLAN - フレームダウンストリームを分離されたコミュニティVLANに転送するために使用されます。

セカンダリ分離VLAN - プライマリVLANからのみパケットを受信し、プライマリVLANにアップストリームのフレームを転送するVLAN。

セカンダリインタースイッチ分離 VLAN - PVLAN トランク ポートを介して、あるルーターから別のに分離された VLAN トラフィックを転送するために使用する VLAN。

セカンダリコミュニティVLAN - VLAN内のユーザーのサブセットであるコミュニティのメンバー間でフレームを転送し、フレームをプライマリVLANにアップストリームで転送するために使用されるVLAN。

PVLAN は、MX80 ルーター、拡張 LAN モードの DPC を備えた MX240、MX480、MX960 ルーター、MPC1、MPC2、およびアダプティブ サービス PIC を備えた MXシリーズ ルーターでサポートされています。

EXシリーズスイッチ上のPVLANの典型的な構造と主な用途

PVLAN のプライマリ VLAN は、完全な PVLAN の 802.1Q タグ(VLAN ID)で定義されます。EX9200スイッチでは、各セカンダリVLANも個別のVLAN IDで定義する必要があります。

図4 は、1台のスイッチ上のPVLANを示しています。プライマリVLAN(VLAN 100)には、2つのコミュニティVLAN(VLAN 300 およびVLAN 400)と1つの分離VLAN(VLAN 50)が含まれています。

図5 は、複数のスイッチにまたがるPVLANを示しています。プライマリVLAN(VLAN 100)には、2つのコミュニティVLAN(VLAN 300 およびVLAN 400)と1つの分離VLAN(VLAN 200)が含まれています。また、スイッチ 1 と 2 がスイッチ間リンク(PVLAN トランク リンク)を介して接続されていることも示しています。

にまたがるPVLAN

にまたがるPVLAN

また、 図4 と 図5 に示すPVLANは、コミュニティと分離されたVLAN間でレイヤー3トラフィックをルーティングする手段として、ルーターに接続されたプロミスキャスポートを使用しています。ルーターに接続されたプロミスキャスポートを使用する代わりに、 図4 のスイッチまたは 図5 に示すスイッチの1つ(一部のEXスイッチ)でRVIを設定できます。

分離されたVLANとコミュニティVLAN間でレイヤー3トラフィックをルーティングするには、 図4 および 図5に示すように、ルーターをプロミスキャスポートに接続するか、RVIを設定する必要があります。

RVIオプションを選択した場合、PVLANドメインのプライマリVLANにRVIを1つ設定する必要があります。このRVIは、ドメインに1つ以上のスイッチが含まれているかどうかに関係なく、PVLANドメイン全体に対応します。RVI を設定すると、セカンダリ VLAN インターフェイスが受信したレイヤー 3 パケットが RVI にマッピングされ、RVI によってルーティングされます。

RVI を設定する際、セカンダリ VLAN インターフェイスから受信した ARP 要求を RVI が処理できるように、プロキシの ARP(アドレス解決プロトコル)も有効にする必要があります。

単一スイッチおよび複数のスイッチでのPVLANの設定については、 単一EXシリーズスイッチでのプライベートVLANの作成(CLI手順)を参照してください。RVI の設定については、 EXシリーズスイッチ上のプライベート VLAN でのルーティングされた VLAN インターフェイスの設定を参照してください。

分離されたVLANとコミュニティVLAN間のルーティング

分離されたVLANとコミュニティVLAN間でレイヤー3トラフィックをルーティングするには、外部ルーターまたはスイッチをプライマリVLANのトランクポートに接続する必要があります。プライマリVLANのトランクポートは 無差別 ポートです。そのため、PVLAN内の すべての ポートと通信できます。

PVLAN は、802.1Q タグを使用してパケットを識別します

パケットに顧客固有の802.1Qタグが付けられると、そのタグがネットワーク内のスイッチまたはルーターのパケットの所有権を識別します。異なるサブドメインからのパケットを追跡するために、PVLAN内で802.1Qタグが必要になる場合があります。 表1は 、プライマリVLANまたはセカンダリVLANでVLAN 802.1Qタグが必要な場合を示しています。

| 単一スイッチで | 複数のスイッチで | |

|---|---|---|

| プライマリVLAN | VLAN IDを設定して、802.1Qタグを指定します。 |

VLAN IDを設定して、802.1Qタグを指定します。 |

| セカンダリVLAN | VLANにタグは必要ありません。 |

VLANには802.1Qタグが必要です。

|

PVLAN は IP アドレスを効率的に使用

PVLANは、IPアドレスの保存とIPアドレスの効率的な割り当てを提供します。一般的なネットワークでは、VLAN は通常、単一の IP サブネットに対応します。PVLANでは、サブネットはプライマリVLANに割り当てられているため、すべてのセカンダリVLANのホストが同じIPサブネットに属します。セカンダリVLAN内のホストには、プライマリVLANに関連付けられたIPサブネットに基づいてIPアドレスが割り当てられ、そのIPサブネットマスキング情報はプライマリVLANサブネットのIPサブネットを反映します。ただし、各セカンダリVLANは個別のブロードキャストドメインです。

PVLAN ポート タイプとフォワーディング ルール

PVLAN は、最大 6 つの異なるポート タイプを使用できます。図2 に示すネットワークでは、無差別ポートを使用してルーターに情報を転送し、コミュニティポートを使用して財務コミュニティと人事コミュニティをそれぞれのスイッチに接続し、分離ポートを使用してサーバーを接続し、PVLANトランクポートを使用して2つのスイッチを接続しています。PVLANポートにはさまざまな制限があります。

プロミスキャス トランク ポート—プロミスキャス ポートは、インターフェイスが分離された VLAN に属しているかコミュニティ VLAN に属しているかに関係なく、PVLAN 内のすべてのインターフェイスとレイヤー 2 通信を行います。プロミスキャスポートはプライマリVLANのメンバーですが、セカンダリサブドメインの1つには含まれません。レイヤー3ゲートウェイ、DHCPサーバー、およびエンドポイントデバイスと通信する必要があるその他の信頼できるデバイスは、通常、プロミスキャスポートに接続されます。

PVLAN トランク リンク—PVLAN トランク リンクは、インタースイッチ リンクとも呼ばれ、PVLAN が複数のスイッチにまたがるように設定されている場合にのみ必要です。PVLAN トランク リンクは、PVLAN を構成する複数のスイッチを接続します。

PVLAN トランク ポート—マルチスイッチ PVLAN 構成では、スイッチを広げるために PVLAN トランク ポートが必要です。PVLAN トランク ポートは、PVLAN 内のすべての VLAN(つまり、プライマリ VLAN、コミュニティ VLAN、およびスイッチ間分離 VLAN)のメンバーであり、プライマリ VLAN とすべてのセカンダリ VLAN からトラフィックを伝送します。絶縁ポート以外のすべてのポートと通信できます。

PVLAN トランク ポートと絶縁ポート間の通信は、通常単方向です。スイッチ間分離VLANにおけるPVLANトランクポートのメンバーシップはegress-onlyです。つまり、分離ポートはPVLANトランクポートにパケットを転送できますが、PVLANトランクポートは分離ポートにパケットを転送しません(パケットがプロミスキャスアクセスポートで受信したため、プロミスキャスポートと同じプライマリVLAN内のすべてのセカンダリVLANに転送されている場合を除く)。

セカンダリVLANトランクポート(図示せず)—セカンダリトランクポートはセカンダリVLANトラフィックを伝送します。特定のプライベートVLANでは、セカンダリVLANトランクポートは1つのセカンダリVLANのトラフィックのみを伝送できます。ただし、セカンダリVLANトランクポートは、各セカンダリVLANが異なるプライマリVLANのメンバーである限り、複数のセカンダリVLANのトラフィックを伝送できます。例えば、セカンダリVLANトランクポートは、プライマリVLAN pvlan100の一部であるコミュニティVLANのトラフィックを伝送でき、プライマリVLAN pvlan400の一部である分離VLANのトラフィックも伝送できます。

コミュニティポート—コミュニティポートは、ポート同士、および無差別ポートと通信します。コミュニティポートは、選択したユーザーグループにのみサービスを提供します。これらのインターフェイスは、レイヤー 2 で、他のコミュニティ内の他のすべてのインターフェイス、または PVLAN 内の分離ポートから分離されています。

分離されたアクセス ポート—分離されたポートは、プロミスキャス ポートと PVLAN トランク ポートとのレイヤー 2 接続のみを持ちます。これらの 2 つのポートが同じ分離された VLAN(またはスイッチ間分離された VLAN)ドメインのメンバーであっても、分離されたポートは別の分離ポートと通信できません。通常、メール サーバーやバックアップ サーバーなどのサーバーは、分離されたポートで接続されます。ホテルでは、通常、各部屋は隔離されたポートで接続されます。これは、部屋間の通信は不可能であることを意味しますが、各部屋は無差別ポートを介してインターネットにアクセスできます。

プロミスキャスアクセスポート(図示せず)—これらのポートはタグなしのトラフィックを伝送します。プロミスキャス アクセス ポートに侵入したトラフィックは、デバイス上のすべてのセカンダリVLANポートに転送されます。トラフィックがVLAN対応ポートでデバイスに入力され、プロミスキャスアクセスポートで出力される場合、トラフィックは出力時にタグなしになります。タグ付きトラフィックがプロミスキャスアクセスポートに侵入した場合、そのトラフィックは破棄されます。

インタースイッチ リンク ポート—インタースイッチ リンク(ISL)ポートは、PVLAN が 2 つのルーターにまたがるときに 2 つのルーターを接続するトランク ポートです。ISLポートは、PVLAN内のすべてのVLAN(つまり、プライマリVLAN、コミュニティVLAN、および分離VLAN)のメンバーです。

ISLポートと絶縁ポート間の通信は単方向です。スイッチ間分離VLAN内のISLポートのメンバーシップはegressのみであり、ISLポート上の受信トラフィックが分離VLANに割り当てられることはありません。分離ポートはパケットをPVLANトランクポートに転送できますが、PVLANトランクポートはパケットを分離ポートに転送できません。 表3は 、異なるタイプのポート間にレイヤー2接続が存在するかどうかをまとめたものです。

表2 は、ELSをサポートするEXシリーズスイッチ上のPVLAN内の異なるタイプのポート間のレイヤー2接続を要約しています。

ポートタイプから |

分離されたポートに移行するのですか? |

無差別なポートへ? |

コミュニティポートへ? |

スイッチ間リンクポートに切り替えるには? |

|---|---|---|---|---|

分離 |

拒否 |

許可 |

拒否 |

許可 |

無差別 |

許可 |

許可 |

許可 |

許可 |

コミュニティ1 |

拒否 |

許可 |

許可 |

許可 |

ポートタイプ |

無差別トランク |

PVLANトランク |

セカンダリトランク |

コミュニティ |

分離されたアクセス |

プロミスキャスアクセス |

|---|---|---|---|---|---|---|

無差別トランク |

はい |

はい |

はい |

はい |

はい |

はい |

PVLAN トランク |

はい |

はい |

はい |

はい—同じコミュニティのみ |

はい |

はい |

セカンダリトランク |

はい |

はい |

いいえ |

はい |

いいえ |

はい |

コミュニティ |

はい |

はい |

はい |

はい—同じコミュニティのみ |

いいえ |

はい |

分離されたアクセス |

はい |

はい—単方向のみ |

いいえ |

いいえ |

いいえ |

はい |

プロミスキャスアクセス |

はい |

はい |

はい |

はい |

はい |

いいえ |

表4は、PVLAN内の異なるタイプのポート間にレイヤー2接続が存在するかどうかをまとめたものです。

ポートタイプ 宛先:→ From:↓ |

無差別 |

コミュニティ |

分離 |

PVLANトランク |

RVI |

|---|---|---|---|---|---|

無差別 |

はい |

はい |

はい |

はい |

はい |

コミュニティ |

はい |

はい—同じコミュニティのみ |

いいえ |

はい |

はい |

分離 |

はい |

いいえ |

いいえ |

はい

注:

この通信は一方向です。 |

はい |

PVLAN トランク |

はい |

はい—同じコミュニティのみ |

はい

注:

この通信は一方向です。 |

はい |

はい |

RVI |

はい |

はい |

はい |

はい |

はい |

表4に示すように、絶縁ポートとPVLANトランクポート間のレイヤー2 通信は単方向です。つまり、分離ポートは PVLAN トランク ポートへのパケットのみ送信でき、PVLAN トランク ポートは分離ポートからのパケットのみ受信できます。逆に、PVLANトランクポートは分離ポートにパケットを送信できず、分離ポートはPVLANトランクポートからパケットを受信できません。

プライマリVLANで no-mac-learning を有効にすると、PVLAN内のすべての分離VLAN(またはスイッチ間の分離VLAN)がその設定を継承します。ただし、コミュニティVLANでMACアドレス学習を無効にする場合は、それらの各VLANで no-mac-learning を設定する必要があります。

PVLANの作成

図6に示すフローチャートは、PVLANを作成するプロセスの概要を示しています。表示された順序で設定手順を完了すると、これらのPVLANルールに違反することはありません。(PVLANルールでは、PVLANトランクポートの設定は、複数のルーターにまたがるPVLANにのみ適用されます。)

プライマリVLANはタグ付きVLANである必要があります。

コミュニティVLAN IDを設定する場合は、まずプライマリVLANを設定する必要があります。

分離VLAN IDを設定する場合は、まずプライマリVLANを設定する必要があります。

PVLAN インターフェイスでの VoIP(Voice over IP)VLAN の設定はサポートされていません。

1 つのルーターでの VLAN の設定は、 図 6 に示すように比較的簡単です。

プライマリVLANの設定は、以下の手順で構成されます。

プライマリVLAN名と802.1Qタグを設定します。

プライマリVLANで no-local-switching を設定します。

プロミスキャス トランク ポートとアクセス ポートを設定します。

プロミスキャス トランクとアクセス ポートをプライマリ VLAN のメンバーにします。

プライマリVLAN内では、セカンダリコミュニティVLANまたはセカンダリ分離VLAN、またはその両方を設定できます。セカンダリコミュニティVLANの設定は、以下の手順で構成されています。

通常のプロセスを使用してVLANを設定します。

VLANのアクセスインターフェイスを設定します。

コミュニティVLANにプライマリVLANを割り当てます。

分離VLANは、分離VLANがメンバーとしてアクセスインターフェイスを持ち、プライマリVLANで no-local-switching オプションが有効になっている場合に、内部で作成されます。

IEEE 802.1Qは、トランキングデバイスが4バイトVLANフレーム識別タブをパケットヘッダーに挿入する内部タグ付けメカニズムを使用しているため、IEEE 802.1Qタグはスイッチ間の分離VLANに必要です。

トランクポートは、マルチルーターPVLAN構成でのみ必要です。トランクポートは、プライマリVLANとすべてのセカンダリVLANからのトラフィックを伝送します。

プライベート VLAN の制限

プライベート VLAN の設定には、以下の制約が適用されます。

アクセスインターフェイスは、1つのPVLANドメインにのみ属することができます。つまり、2つの異なるプライマリVLANに参加することはできません。

トランクインターフェイスは、セカンダリVLANが2つの 異なる プライマリVLANにある限り、2つのセカンダリVLANのメンバーになることができます。トランクインターフェイスを 、同じ プライマリVLAN内にある2つのセカンダリVLANのメンバーにすることはできません。

PVLANに含まれるすべてのVLANで、マルチプルスパニングツリープロトコル(MSTP)の単一のリージョンを設定する必要があります。

VLANスパニングツリープロトコル(VSTP)はサポートされていません。

IGMPスヌーピングは、プライベートVLANではサポートされていません。

プライベートVLANでは、ルーテッドVLANインターフェイスはサポートされていません

同じプライマリVLAN内のセカンダリVLAN間のルーティングはサポートされていません。

セカンダリVLANで指定できない設定ステートメントもあります。プライマリPVLAN上でのみ、

[edit vlans vlan-name switch-options]階層レベルで以下のステートメント を設定できます。プライマリVLANをセカンダリVLANに変更する場合は、まず通常のVLANに変更し、変更をコミットする必要があります。たとえば、次の手順に従います。

プライマリVLANを通常のVLANに変更します。

設定をコミットします。

通常のVLANをセカンダリVLANに変更します。

設定をコミットします。

セカンダリVLANをプライマリVLANに変更する場合は、同じコミットシーケンスに従います。つまり、セカンダリVLANを通常のVLANにして変更をコミットしてから、通常のVLANをプライマリVLANに変更します。

ELS設定スタイルをサポートするJunos OSスイッチ上のPVLANでは、以下の 機能はサポート されていません。

エグレスVLANファイアウォールフィルター

イーサネットリング保護(ERP)

柔軟なVLANタギング

マルチシャーシリンクアグリゲーショングループ(MC-LAG)

ポートミラーリング

Q-in-Qトンネリング

VLANスパニングツリープロトコル(VSTP)

VoIP(Voice over IP)

プライマリPVLAN上でのみ、 [edit vlans vlan-name switch-options] 階層レベルで以下のステートメントを設定できます。

複数のスイッチにわたるPVLANトラフィックフローの理解

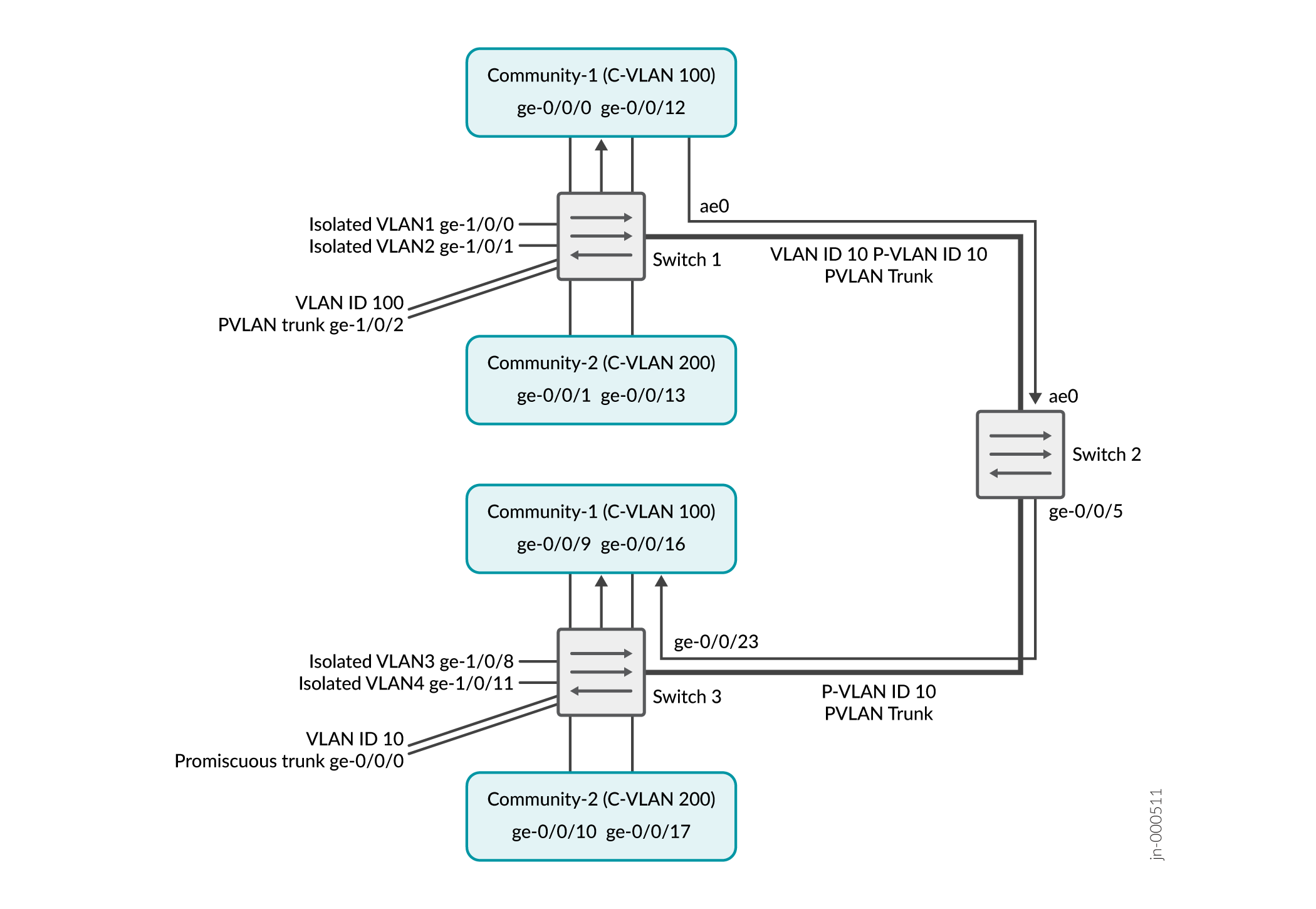

このトピックでは、プライベート VLAN(PVLAN)で設定されたサンプル マルチスイッチ ネットワーク上の 3 つの異なるトラフィック フローを説明します。PVLAN は、メンバー スイッチ ポート(「プライベート ポート」と呼ばれる)を通過するトラフィック フローを制限し、特定のアップリンク トランク ポートまたは同じ VLAN 内の指定されたポートとのみ通信するようにします。

このトピックでは、以下について説明します。

タグなしトラフィックを送信するコミュニティVLAN

この例では、スイッチ1のCommunity-1のメンバーが、インターフェイスge-0/0/12でタグなしトラフィックを送信しています。 図7 の矢印は、結果として得られるトラフィックフローを表しています。

この例では、コミュニティ 1 のメンバーには、P-VLAN ID 10 にマッピングされた C-VLAN ID 100 が割り当てられています。

このシナリオでは、スイッチ 1 で以下のアクティビティが発生します。

-

インターフェイスge-0/0/0およびge-0/0/12上のCommunity-1 VLAN: 学習

-

インターフェイスge-0/0/0およびge-0/0/12上のPVLAN100:レプリケーション

-

インターフェイスge-0/0/12上のCommunity-1 VLAN: タグなしトラフィックを受信します

-

Community-1 VLAN interface ge-0/0/0: トラフィックはタグなしで出ます

-

PVLAN トランク ポート: ge-1/0/2 および ae0 からタグ 10 のトラフィックが出ます

-

コミュニティ-2: インターフェイスはトラフィックを受信しません

-

分離されたVLAN:インターフェイスはトラフィックを受信しません

このシナリオでは、このアクティビティはスイッチ3で行われます。

-

インターフェイスge-0/0/23のCommunity-1 VLAN(PVLANトランク): 学習

-

インターフェイスge-0/0/23上のPVLAN100: レプリケーション

-

インターフェイスge-0/0/9およびge-0/0/16上のCommunity-1 VLAN: タグなしトラフィックを受信します

-

プロミスキャス トランク ポート: ge-0/0/0 からタグ 10 を出るトラフィック

-

コミュニティ-2: インターフェイスはトラフィックを受信しません

-

分離されたVLAN:インターフェイスはトラフィックを受信しません

タグなしトラフィックを送信する分離VLAN

このシナリオでは、インターフェイスge-1/0/0のスイッチ1上の分離されたVLAN1がタグなしトラフィックを送信します。 図8 の矢印は、このトラフィックフローを表しています。

このシナリオでは、スイッチ 1 で以下のアクティビティが発生します。

-

インターフェイスge-1/0/0の分離VLAN1: 学習

-

インターフェイスge-1/0/0上のPVLAN100: レプリケーション

-

pvlan-trunk ge-1/0/2およびタグ50のae0からのトラフィック出口

-

コミュニティ-1およびコミュニティ-2: インターフェイスはトラフィックを受信しません

-

分離されたVLAN:インターフェイスはトラフィックを受信しません

このシナリオでは、このアクティビティはスイッチ3で行われます。

-

インターフェイスge-0/0/23(PVLANトランクポート)上のVLAN: 学習

-

インターフェイスge0/0/23上のPVLAN100:レプリケーション

-

プロミスキャス トランク ポート: ge-0/0/0 からタグ 100 を出るトラフィック

-

コミュニティ-1およびコミュニティ-2: インターフェイスはトラフィックを受信しません

-

分離されたVLAN:トラフィックを受信しない

プロミスキャスポートで送信されたPVLANタグ付きトラフィック

このシナリオでは、PVLANタグ付きトラフィックがプロミスキャスポートで送信されます。 図9 の矢印は、このトラフィックフローを表しています。

このシナリオでは、スイッチ 1 で以下のアクティビティが発生します。

-

インターフェイスae0(PVLANトランク)上のpvlan100 VLAN: 学習

-

コミュニティ-1、コミュニティ-2、およびインターフェイスae0上のすべての分離VLAN: レプリケーション

-

インターフェイスae0上のVLAN:レプリケーション

-

pvlan-trunk ge-1/0/2からタグ100でトラフィックが出る

-

コミュニティ-1およびコミュニティ-2: インターフェイスはトラフィックを受信します

-

分離されたVLAN: トラフィックを受信する

このシナリオでは、このアクティビティはスイッチ3で行われます。

-

インターフェイスge-0/0/0上のPVLAN100: 学習

-

コミュニティ-1、コミュニティ-2、およびインターフェイスge-0/0/0上のすべての分離VLAN: レプリケーション

-

インターフェイスge-0/0/0上のVLAN: レプリケーション

-

コミュニティ-1およびコミュニティ-2: インターフェイスはトラフィックを受信します

-

分離されたVLAN: トラフィックを受信する

PVLAN のセカンダリ VLAN トランク ポートとプロミスキャス アクセス ポートについて

VLAN は、指定されたユーザーへのブロードキャストを制限します。PVLAN(プライベート VLAN)は、この概念をさらに一歩進めて、VLANを複数のブロードキャスト サブドメインに分割し、実質的にプライマリVLAN内にセカンダリVLANを配置します。PVLAN は、メンバー ポートを通過するトラフィック フローを制限し、これらのポートが、指定されたアップリンク トランク ポートまたは同じ VLAN 内の指定されたポートとのみ通信するようにします。アップリンク トランク ポートは、通常、ルーター、ファイアウォール、サーバー、またはプロバイダー ネットワークに接続されています。通常、PVLAN には 1 つのアップリンクでのみ通信する多数のプライベート ポートが含まれているため、ポート間の通信が妨げられます。

セカンダリトランクポートとプロミスキャスアクセスポートは、PVLANの機能を拡張して、以下のような複雑な導入で使用することができます。

-

エンタープライズVMWareインフラストラクチャ環境

-

VM管理によるマルチテナントクラウドサービス

-

複数の顧客向けのWebホスティングサービス

例えば、セカンダリVLANトランクポートを使用して、プライベートVLANで設定されたVMwareサーバーにQFXデバイスを接続できます。プロミスキャスアクセスポートを使用して、トランクポートをサポートしていないがプライベートVLANに参加する必要があるシステムにQFXデバイスを接続できます。

このトピックでは、QFXシリーズのPVLANに関する次の概念について説明します。

PVLANポートタイプ

PVLAN では、以下の異なるポートタイプを使用できます。

-

プロミスキャス トランク ポート—プロミスキャス ポートは、ルーター、ファイアウォール、サーバー、またはプロバイダー ネットワークに接続されたアップストリーム トランク ポートです。プロミスキャス トランク ポートは、PVLAN 内の分離ポートやコミュニティ ポートを含むすべてのインターフェイスと通信できます。

-

PVLAN トランク ポート—マルチスイッチ PVLAN 構成では、スイッチを広げるために PVLAN トランク ポートが必要です。PVLAN トランク ポートは、PVLAN 内のすべての VLAN(つまり、プライマリ VLAN、コミュニティ VLAN、およびスイッチ間分離 VLAN)のメンバーであり、プライマリ VLAN とすべてのセカンダリ VLAN からトラフィックを伝送します。すべてのポートと通信できます。

PVLAN トランク ポートと絶縁ポート間の通信は、通常単方向です。スイッチ間分離VLANにおけるPVLANトランクポートのメンバーシップはegress-onlyです。つまり、分離ポートはPVLANトランクポートにパケットを転送できますが、PVLANトランクポートは分離ポートにパケットを転送しません(パケットがプロミスキャスアクセスポートで受信したため、プロミスキャスポートと同じプライマリVLAN内のすべてのセカンダリVLANに転送されている場合を除く)。

-

セカンダリVLANトランクポート—セカンダリVLANトランクポートは、セカンダリVLANトラフィックを伝送します。特定のプライベート(プライマリ)VLAN では、セカンダリ VLAN トランク ポートは 1 つのセカンダリ VLAN のトラフィックのみを伝送できます。ただし、セカンダリVLANトランクポートは、各セカンダリVLANが異なるプライマリVLANのメンバーである限り、複数のセカンダリVLANのトラフィックを伝送できます。例えば、セカンダリVLANトランクポートは、プライマリVLAN pvlan100の一部であるコミュニティVLANのトラフィックを伝送でき、プライマリVLAN pvlan400の一部である分離VLANのトラフィックも伝送できます。

注:セカンダリVLANトランクポートからトラフィックが送信される場合、通常、セカンダリポートがメンバーになっているプライマリVLANのタグが伝送されます。セカンダリVLANトランクポートから出るトラフィックにセカンダリVLANタグを保持させる場合は、 extend-secondary-vlan-id ステートメントを使用します。

-

コミュニティポート—コミュニティポートは、ポート同士、および無差別ポートと通信します。コミュニティポートは、選択したユーザーグループにのみサービスを提供します。これらのインターフェイスは、レイヤー 2 で、他のコミュニティ内の他のすべてのインターフェイス、または PVLAN 内の分離ポートから分離されています。

-

分離されたアクセスポート—分離されたポートは、プロミスキャスポートとPVLANトランクポートとのレイヤー2接続のみを持ちます。分離された 2 つのポートが同じ分離された VLAN のメンバーであっても、分離されたアクセス ポートは別の分離ポートと通信できません。

-

プロミスキャスアクセスポート—これらのポートはタグなしのトラフィックを伝送し、1つのプライマリVLANのメンバーにしかなりません。プロミスキャス アクセス ポートに入力されたトラフィックは、プロミスキャス アクセス ポートがメンバーであるプライマリ VLAN のメンバーであるセカンダリ VLAN のポートに転送されます。この場合、セカンダリVLANポートがトランクポートの場合、トラフィックはセカンダリVLANポートから送信されるときに適切なセカンダリVLANタグを伝送します。トラフィックがセカンダリVLANポートで受信し、プロミスキャスアクセスポートで送信する場合、トラフィックは送信時にタグなしになります。タグ付きトラフィックがプロミスキャスアクセスポートに侵入した場合、そのトラフィックは破棄されます。

セカンダリVLANトランクポートの詳細

セカンダリVLANトランクポートを使用する場合は、以下の点に注意してください。

-

セカンダリVLANトランクポートが参加する各プライマリVLANに対して、分離VLAN IDを設定する必要があります。これは、セカンダリVLANトランクポートが伝送するセカンダリVLANが単一のデバイスに限定されている場合でも同様です。

-

あるポートを特定のプライマリVLANのセカンダリVLANトランクポートとして設定した場合、同じ物理ポートを次のいずれかに設定することもできます。

-

別のプライマリVLAN用のセカンダリVLANトランクポート

-

別のプライマリVLANのPVLANトランク

-

プロミスキャス トランク ポート

-

非プライベート VLAN のアクセス ポート

-

-

セカンダリVLANトランクポート(セカンダリVLANタグ付き)でイングレスし、PVLANトランクポートでエグレスされるトラフィックは、エグレス時にセカンダリVLANタグを保持します。

-

セカンダリVLANトランクポートで受信し、プロミスキャストランクポートでエグレスされるトラフィックには、適切なプライマリVLANタグがあります。

-

セカンダリVLANトランクポートで受信し、プロミスキャスアクセスポートで送信されるトラフィックは、エグレスでタグなしになります。

-

プライマリVLANタグを持つプロミスキャストランクポートに入り、セカンダリVLANトランクポートで発信するトラフィックは、エグレス時に適切なセカンダリVLANタグを伝送します。例えば、スイッチ上で以下を設定しているとします。

-

プライマリVLAN 100

-

プライマリVLANの一部としてのコミュニティVLAN 200

-

プロミスキャス トランク ポート

-

コミュニティVLAN 200を伝送するセカンダリトランクポート

パケットがプライマリVLANタグ100のプロミスキャストランクポートで受信し、セカンダリVLANトランクポートで送信する場合、そのパケットはエグレスでタグ200を伝送します。

-

ユースケース

同じ物理インターフェイス上で、(異なるプライマリVLAN内)複数のセカンダリVLANトランクポートを設定したり、セカンダリVLANトランクポートを他のタイプのVLANポートと組み合わせることができます。以下のユースケースは、これを行う例を示し、それぞれのケースでトラフィックがどのように流れるかを示しています。

- 2つのプライマリVLANのセカンダリVLANトランク

- セカンダリVLANトランクとプロミスキャストランク

- セカンダリVLANトランクとPVLANトランク

- セカンダリVLANトランクおよび非プライベートVLANインターフェイス

- プロミスキャスアクセスポートで受信するトラフィック

2つのプライマリVLANのセカンダリVLANトランク

このユースケースでは、以下の設定のスイッチが2台あるとします。

-

タグ100を持つプライマリVLAN pvlan100。

-

タグ200を持つ分離VLAN isolated200は、pvlan100のメンバーです。

-

コミュニティVLAN タグ300のcomm300は、pvlan100のメンバーです。

-

-

プライマリVLAN pvlan400、タグ400

-

タグ500を持つ分離VLAN isolated500は、pvlan400のメンバーです。

-

コミュニティVLAN タグ600のcomm600は、pvlan400のメンバーです。

-

-

スイッチ1のインターフェイスxe-0/0/0は、この例で使用されているプライベートVLANで設定されたVMwareサーバー(図示せず)に接続します。このインターフェイスは、セカンダリVLANcomm600およびpvlan100のメンバーである分離VLAN(タグ200)のトラフィックを伝送するためにセカンダリVLANトランクポートで構成されています。

-

スイッチ2のインターフェイスxe-0/0/0は、プロミスキャストランクポートまたはプロミスキャスアクセスポートとして設定されています。後者の場合、トランクポートはサポートしていないが、この例で使用されているプライベートVLANで設定されているシステム(図示せず)に接続していると想定できます。

-

スイッチ1では、xe-0/0/6はcomm600のメンバーであり、トランクポートとして設定されています。

-

スイッチ2では、xe-0/0/6はcomm600のメンバーであり、アクセスポートとして設定されています。

図10は、このトポロジーと、スイッチ1のxe-0/0/0にイングレスした後にisolated200とcomm600のトラフィックがどのように流れるかを示しています。トラフィックは、矢印が示す場所にのみ流れることに注意してください。例えば、スイッチ1のインターフェイスxe-0/0/2、xe-0/0/3、xe-0/0/5には矢印がありません。これらのインターフェイスではパケットが出力されないためです。

上の2つのセカンダリVLANトランクポート

上の2つのセカンダリVLANトランクポート

VLAN isolated200のトラフィックフローは次のとおりです。

VLAN isolated200のトラフィックは、スイッチ1の分離アクセスポートxe-0/0/2またはスイッチ2のセカンダリVLANトランクポートxe-0/0/2では、同じ分離VLANのメンバーであっても、これら2つのポートには出ません。

VLAN comm600のトラフィックフローは次のとおりです。

-

スイッチ 1 のセカンダリ VLAN トランク ポートで comm600 のトラフィックが受信された後、PVLAN トランク ポートで送信されます。これは、PVLAN トランク ポートがすべての VLAN のメンバーであるためです。パケットは、送信時にセカンダリVLANタグ(600)を保持します。

-

comm600のトラフィックは、スイッチ1のコミュニティポートxe-0/0/6でも送信されます。ポートがトランクとして設定されているため、トラフィックにタグが付けられます。

-

スイッチ2のPVLANトランクポートでcomm600のトラフィックがイングレスになった後、このインターフェイスがプロミスキャストランクポートとして設定されている場合、xe-0/0/0でegressになります。

注:スイッチ2のxe-0/0/0がプロミスキャスアクセスポートとして設定されている場合、ポートは1つのプライマリVLANにのみ参加できます。この場合、プロミスキャス アクセス ポートは pvlan100 の一部であるため、comm600 のトラフィックはそこから出力されません

-

comm600のトラフィックは、スイッチ2のコミュニティポートxe-0/0/6でも送信されます。この場合、ポートモードがアクセスであるため、トラフィックにはタグが付けられません。

セカンダリVLANトランクとプロミスキャストランク

このユースケースでは、1つの例外を除いて、前のユースケースと同じポートとVLANで設定された2台のスイッチがあるとします。 この場合、スイッチ1のxe-0/0/0は、VLAN pvlan100のセカンダリVLANトランクポートとして設定され、pvlan400のプロミスキャストランクポートとしても設定されています。

図11は、このトポロジーと、スイッチ1に侵入した後にisolated200(PVLAN100のメンバー)とcomm600(PVLAN400のメンバー)のトラフィックがどのように流れるかを示しています。

上のセカンダリVLANトランクとプロミスキャストランク

上のセカンダリVLANトランクとプロミスキャストランク

VLAN isolated200のトラフィックフローは前のユースケースと同じですが、comm600のフローは異なります。VLAN comm600のトラフィックフローは次のとおりです。

セカンダリVLANトランクとPVLANトランク

このユースケースでは、スイッチ1のxe-0/0/0がVLAN pvlan100のセカンダリVLANトランクポートとして設定され、pvlan400のPVLANトランクポートとしても設定されていることを除き、前のユースケースと同じポートとVLANで設定された2台のスイッチがあると仮定します。

図12は、このトポロジーと、スイッチ1にイングレスした後にcomm300(PVLAN100のメンバー)とcomm600(PVLAN400のメンバー)のトラフィックがどのように流れるかを示しています。

上のセカンダリVLANトランクとPVLANトランク

上のセカンダリVLANトランクとPVLANトランク

VLAN comm300のトラフィックフローは次のとおりです。

VLAN comm600のトラフィックフローは次のとおりです。

-

スイッチ1のPVLANポートxe-0/0/0でcomm600のトラフィックがイングレスになった後、スイッチ1のコミュニティポートxe-0/0/6でegressになります。xe-0/0/6はトランクポートであるため、パケットはエグレス時にセカンダリVLANタグ(600)を保持します。

-

また、comm600のトラフィックは、PVLANトランクポートxe-0/0/1でも送信されます。これは、PVLANトランクポートがすべてのVLANのメンバーであるためです。パケットは、送信時にセカンダリVLANタグ(600)を保持します。

-

スイッチ2のPVLANトランクポートでcomm600のトラフィックがイングレスになった後、このインターフェイスがプロミスキャストランクポートとして設定されている場合、xe-0/0/0でegressになります。

ポートはpvlan100にのみ参加できるため、このインターフェイスがプロミスキャスアクセスポートとして設定されている場合、xe-0/0/0ではegressになりません。

-

comm600のトラフィックは、スイッチ2のコミュニティポートxe-0/0/6でも送信されます。xe-0/0/6はアクセスポートであるため、このトラフィックはエグレスではタグなしです。

セカンダリVLANトランクおよび非プライベートVLANインターフェイス

このユースケースでは、次の相違点を除き、前のユースケースと同じポートとVLANで設定された2台のスイッチがあると仮定します。

-

スイッチ1でのxe-0/0/0の設定:

-

VLANPVLAN100用のセカンダリVLANトランクポート

-

vlan700のアクセスポート

-

-

両方のスイッチのポートxe-0/0/6は、vlan700のアクセスポートです。

図13は、このトポロジーと、スイッチ1にイングレスした後にisolated200(PVLAN100のメンバー)とvlan700のトラフィックがどのように流れるかを示しています。

上のセカンダリVLANトランクおよび非プライベートVLANポート

上のセカンダリVLANトランクおよび非プライベートVLANポート

VLAN isolated200のトラフィックフローは次のとおりです。

VLAN isolated200のトラフィックは、スイッチ1の分離アクセスポートxe-0/0/2またはスイッチ2のセカンダリVLANトランクポートxe-0/0/2では、同じ分離VLANのメンバーであっても、これら2つのポートには出ません。

スイッチ1のxe-0/0/0で設定されたアクセスポートでvlan700のトラフィックが受信した後、アクセスポートxe-0/0/6で送信されます。これは、そのポートが同じVLANのメンバーであるためです。xe-0/0/1のPVLANトランクがこのVLANを伝送しないため、vlan700のトラフィックはスイッチ2には転送されません(スイッチ2のxe-0/0/6がvlan700のメンバーであっても)。

プロミスキャスアクセスポートで受信するトラフィック

このユースケースでは、スイッチ1のxe-0/0/0がプロミスキャスアクセスポートとして設定され、PVLAN100のメンバーであることを除き、前のユースケースと同じポートとVLANで設定された2台のスイッチがあると仮定します。 図14 は、このトポロジーと、スイッチ1でこのインターフェイスを通過した後にタグなしトラフィックがどのように流れるかを示しています。

のトラフィック入力

のトラフィック入力

図に示すように、プロミスキャス アクセス ポートに入力するタグなしトラフィックは、プロミスキャス アクセス ポートがメンバーである同じプライマリVLANのメンバーであるすべてのセカンダリVLANポートに転送されます。トラフィックは、アクセスポートから出るときはタグなしになり、トランクポート(スイッチ2のxe-0/0/2)から出るときはタグが付けられます。

同じインターフェイスで802.1X認証とプライベートVLANを一緒に使用する

- 同じインターフェイスで 802.1X 認証と PVLAN を一緒に使用する方法について

- 802.1X認証とPVLANの組み合わせに関する設定ガイドライン

- 例:1つの設定でプライベートVLANを使用した802.1X認証を設定する

同じインターフェイスで 802.1X 認証と PVLAN を一緒に使用する方法について

同じインターフェイス上で 802.1X 認証とプライベート VLAN(PVLAN)の両方を設定できるようになりました。

IEEE 802.1X 認証は、ネットワークエッジセキュリティを提供し、サプリカント(クライアント)の資格情報が authentication server (RADIUSサーバー)で提示および照合されるまで、サプリカント(クライアント)との間のすべてのトラフィックをインターフェイスでブロックすることで、認証されていないユーザーアクセスからイーサネットLANを保護します。

PVLAN(プライベート VLAN)は、VLAN 内のポート間のレイヤー 2 分離を提供し、セカンダリ VLAN を作成することでブロードキャスト ドメインを複数の個別のブロードキャスト サブドメインに分割します。PVLAN は、ブロードキャスト トラフィックと不明なユニキャスト トラフィックのフローを制限し、既知のホスト間の通信を制限するのに役立ちます。

802.1X認証とPVLANの両方で設定されたスイッチでは、新しいデバイスがPVLANネットワークに接続されると、デバイスが認証され、PVLAN設定またはRADIUSプロファイルに基づいてセカンダリVLANに割り当てられます。その後、デバイスはIPアドレスを取得し、PVLANネットワークへのアクセスを許可します。

このドキュメントでは、802.1X認証やプライベートVLANの詳細については説明しません。詳細については、個々の機能に固有の機能ドキュメントを参照してください。802.1Xについては、 ユーザーアクセスと認証ユーザーガイドを参照してください。PVLAN については、 イーサネットスイッチングユーザーガイドを参照してください。

802.1X認証とPVLANの組み合わせに関する設定ガイドライン

同じインターフェイスでこれら 2 つの機能を設定する場合は、以下のガイドラインと制限事項に留意してください。

802.1X対応インターフェイスを、プロミスキャスインターフェイス(設定によりプライマリVLANのメンバーとなるインターフェイス)またはインタースイッチリンク(ISL)インターフェイスとして設定することはできません。

例えば、インターフェイスge-0/0/0が

supplicant multipleとして設定され、クライアントC1とC2が認証され、それぞれ動的VLAN V1とV2に追加された場合、V1とV2は異なるPVLANドメインに属している必要があります。VoIP VLANとデータVLANが異なる場合、これら2つのVLANは異なるPVLANドメインにある必要があります。

PVLAN メンバーシップが変更された場合(つまり、インターフェイスが別の PVLAN で再設定された場合)、クライアントを再認証する必要があります。

例:1つの設定でプライベートVLANを使用した802.1X認証を設定する

要件

Junos OSリリース18.2R1以降

EX2300、EX3400、または EX4300 スイッチ

開始する前に、RADIUSサーバーまたは認証サーバーとして使用するサーバーを指定します。「スイッチ での RADIUS サーバー接続の指定(CLI 手順)を参照してください。

概要

次の構成セクションでは、アクセスプロファイル構成、802.1X認証構成、そして最後にVLAN(PVLANを含む)構成を示します。

1つの設定でプライベートVLANを使用した802.1X認証を構成する

手順

CLIクイックコンフィグレーション

[edit] set access radius-server 10.20.9.199 port 1812 set access radius-server 10.20.9.199 secret "$9$Lqa7dsaZjP5F245Fn/0OX7-V24JGDkmf" set access profile dot1x-auth authentication-order radius set access profile authp authentication-order radius set access profile authp radius authentication-server 10.204.96.165 set switch-options voip interface ge-0/0/8.0 vlan voip set interfaces ge-0/0/8 unit 0 family ethernet-switching interface-mode access set interfaces ge-0/0/8 unit 0 family ethernet-switching vlan members data set protocols dot1x authenticator authentication-profile-name authp set protocols dot1x authenticator interface ge-0/0/8.0 supplicant multiple set protocols dot1x authenticator interface ge-0/0/8.0 mac-radius set vlans community vlan-id 20 set vlans community private-vlan community set vlans community-one vlan-id 30 set vlans community-one private-vlan community set vlans isolated vlan-id 200 set vlans isolated private-vlan isolated set vlans pvlan vlan-id 2000 set vlans pvlan isolated-vlan isolated set vlans pvlan community-vlans [community community-one] set vlans data vlan-id 43 set vlans voip vlan-id 33

ステップバイステップの手順

802.1X認証とPVLANを1つの構成で構成するには、次の手順に従います。

アクセスプロファイルを設定します。

[edit access] set radius-server 10.20.9.199 port 1812 set radius-server 10.20.9.199 secret "$9$Lqa7dsaZjP5F245Fn/0OX7-V24JGDkmf" set profile dot1x-auth authentication-order radius set profile authp authentication-order radius set profile authp radius authentication-server 10.204.96.165 [edit switch-options] set voip interface ge-0/0/8.0 vlan voip

注:設定するVoIP VLANをPVLAN(プライマリ、コミュニティ、または分離)にすることはできません。

802.1X 設定を構成します。

[edit interfaces] set ge-0/0/8 unit 0 family ethernet-switching interface-mode access set ge-0/0/8 unit 0 family ethernet-switching vlan members data [edit protocols] set dot1x authenticator authentication-profile-name authp set dot1x authenticator interface ge-0/0/8.0 supplicant multiple set dot1x authenticator interface ge-0/0/8.0 mac-radius

注:設定データVLANは、コミュニティVLANまたは分離VLANにすることもできます。

VLAN(PVLANを含む)を設定します。

[edit vlans] set community vlan-id 20 set community private-vlan community set community-one vlan-id 30 set community-one private-vlan community set isolated vlan-id 200 set isolated private-vlan isolated set pvlan vlan-id 2000 set pvlan isolated-vlan isolated set pvlan community-vlans [community community-one] set data vlan-id 43 set voip vlan-id 33

結果

設定モードから、スイッチに以下の show コマンドを入力して設定を確認します。出力に意図した設定が表示されない場合は、この例の手順を繰り返して設定を修正します。

user@switch# show access

radius-server {

10.20.9.199 {

port 1812;

secret "$9$Lqa7dsaZjP5F245Fn/0OX7-V24JGDkmf"; ## SECRET-DATA

}

}

profile dot1x-auth {

authentication-order radius;

}

profile authp {

authentication-order radius;

radius {

authentication-server 10.204.96.165;

}

}

user@switch# show interfaces

ge-0/0/8 {

unit 0 {

family ethernet-switching {

interface-mode access;

vlan {

members data;

}

}

}

}

user@switch# show protocols

dot1x {

authenticator {

authentication-profile-name authp;

interface {

ge-0/0/8.0 {

supplicant multiple;

mac-radius;

}

}

}

}

user@switch# show switch-options

voip {

interface ge-0/0/8.0 {

vlan voip;

}

}

user@switch# show vlans

community {

vlan-id 20;

private-vlan community;

}

community-one {

vlan-id 30;

private-vlan community;

}

data {

vlan-id 43;

}

isolated {

vlan-id 200;

private-vlan isolated;

}

pvlan {

vlan-id 2000;

isolated-vlan isolated;

community-vlans [community community-one];

}

voip {

vlan-id 33;

}

検証

クライアントMACアドレスがプライマリVLANで学習されていることを確認

目的

クライアントMACアドレスがプライマリVLANで学習されたことを示します。

アクション

user@switch> show ethernet-switching table

MAC flags (S - static MAC, D - dynamic MAC, L - locally learned, P - Persistent static, C - Control MAC, SE - statistics enabled, NM - non configured MAC, R - remote PE MAC, O - ovsdb MAC)

Ethernet switching table : 1 entries, 1 learned

Routing instance : default-switch

Vlan MAC MAC Age Logical NH RTR

name address flags interface Index ID

pvlan 00:30:48:8C:66:BD D - ge-0/0/8.0 0 0

プライマリVLANが認証済みVLANであることを確認する

目的

プライマリVLANが認証済みVLANとして表示されていることを示します。

アクション

user@switch> show dot1x interface ge-0/0/8.0 detail

ge-0/0/8.0

Role: Authenticator

Administrative state: Auto

Supplicant mode: Multiple

Number of retries: 3

Quiet period: 60 seconds

Transmit period: 30 seconds

Mac Radius: Enabled

Mac Radius Strict: Disabled

Reauthentication: Enabled Reauthentication interval: 40 seconds

Supplicant timeout: 30 seconds

Server timeout: 30 seconds

Maximum EAPOL requests: 1

Guest VLAN member: <not configured>

Number of connected supplicants: 1

Supplicant: user5, 00:30:48:8C:66:BD

Operational state: Authenticated

Authentication method: Radius

Authenticated VLAN: pvlan

Reauthentication due in 17 seconds

プライベート VLAN にアクセス ポートのセキュリティを設定

PVLAN のアクセス ポートのセキュリティについて

プライベート VLAN(PVLAN)で、DHCP スヌーピングなどのアクセス ポートのセキュリティ機能を有効にできるようになりました。

セキュリティ上の理由から、ブロードキャスト トラフィックと不明なユニキャスト トラフィックのフローを制限したり、既知のホスト間の通信を制限したりすることがしばしば便利です。PVLAN機能を使用すると、ブロードキャストドメインを複数の分離されたブロードキャストサブドメインに分割して、基本的にVLANをVLAN内に配置できます。

イーサネットLANは、ネットワークデバイス上のアドレススプーフィング(偽造)やレイヤー2サービス拒否(DoS)などの攻撃に対して脆弱です。以下のアクセスポートのセキュリティ機能は、このような攻撃が引き起こす情報の損失や生産性の損失からデバイスを保護するのに役立ちます。PVLAN でこれらのセキュリティ機能を設定できるようになりました。

DHCPスヌーピング—信頼できないポート上のイングレスDHCPサーバーメッセージをフィルタリングしてブロックします。DHCP スヌーピングは、DHCP スヌーピング データベースと呼ばれる DHCP リース情報のデータベースを構築して維持します。

DHCPv6スヌーピング—IPv6のDHCPスヌーピング

DHCP オプション 82—DHCP リレー エージェント情報オプションとも呼ばれます。IPアドレスやMACアドレスのなりすましやDHCP IPアドレスの枯渇などの攻撃からスイッチを保護します。オプション 82 は、DHCP クライアントのネットワークロケーションに関する情報を提供します。DHCP サーバーは、この情報を使用して、クライアントに IP アドレスまたはその他のパラメーターを実装します。

DHCPv6 オプション:

オプション37 - DHCPv6のリモートIDオプション。リモートホストのネットワークロケーションに関する情報をDHCPv6パケットに挿入します。

オプション18 - DHCPv6の回線IDオプション。クライアントポートに関する情報をDHCPv6パケットに挿入します。

オプション16 - DHCPv6のベンダーIDオプション。クライアントハードウェアのベンダーに関する情報をDHCPv6パケットに挿入します。

動的ARPインスペクション(DAI)—アドレス解決プロトコル(ARP)スプーフィング攻撃を防止します。ARPの要求と応答はDHCPスヌーピングデータベースのエントリーと比較され、これらの比較結果に基づいてフィルタリングの決定が行われます。

IPソースガード—イーサネットLANに対するIPアドレススプーフィング攻撃の影響を軽減します。信頼できないアクセスインターフェイスから送信されたパケットの送信元IPアドレスをDHCPスヌーピングデータベースと照合して検証します。パケットを検証できない場合、パケットは破棄されます。

IPv6ソースガード—IPv6用のIPソースガード。

IPv6ネイバーディスカバリーインスペクション—IPv6アドレススプーフィング攻撃を防止します。近隣の検出要求と応答をDHCPv6スヌーピングデータベースのエントリーと比較し、それらの比較結果に基づいてフィルタリングの決定が行われます。

このドキュメントでは、アクセス ポートのセキュリティ機能や PVLAN の詳細については説明しません。詳細については、個々の機能に固有の機能ドキュメントを参照してください。アクセスポートのセキュリティについては、 『セキュリティサービス管理ガイド』を参照してください。PVLAN については、 イーサネットスイッチングユーザーガイドを参照してください。

PVLAN にアクセス ポートのセキュリティ機能を配置するための設定ガイドライン

PVLAN でアクセス ポートのセキュリティ機能を設定する場合は、次のガイドラインと制限事項に留意してください。

プライマリVLANとそのすべてのセカンダリVLANの両方に 、同じ アクセスポートのセキュリティ機能を適用する必要があります。

PVLAN は IRB(統合型ルーティングおよびブリッジング)インターフェイスを 1 つだけ持つことができ、IRB インターフェイスはプライマリ VLAN 上にある必要があります。

PVLAN のアクセス ポートのセキュリティ設定の制限は、PVLAN にないアクセス ポートのセキュリティ機能設定の制限と同じです。『セキュリティサービス管理ガイド』のアクセスポートセキュリティドキュメントについては、 セキュリティサービス管理ガイドを参照してください。

例:PVLAN でのアクセス ポートのセキュリティの設定

要件

Junos OSリリース18.2R1以降

EX4300スイッチ

概要

以下の設定セクションは、以下のとおりです。

プライマリ VLAN(

vlan-pri)とその 3 つのセカンダリ VLAN(コミュニティ VLAN(vlan-hrおよびvlan-finance)および分離 VLAN(vlan-iso)を含むプライベート VLAN の設定。これらのVLAN上のインターフェイス間の通信を送信するために使用されるインターフェイスの設定。

PVLANを構成するプライマリおよびセカンダリVLAN上のアクセスセキュリティ機能の設定。

表5 に、トポロジー例の設定を示します。

| インターフェース | 説明 |

|---|---|

ge-0/0/0.0 |

プライマリVLAN(vlan1-pri)トランクインターフェイス |

ge-0/0/11.0 |

ユーザー1、HRコミュニティ(vlan-hr) |

ge-0/0/12.0 |

ユーザー2、HRコミュニティ(vlan-hr) |

ge-0/0/13.0 |

ユーザー3、ファイナンスコミュニティ(vlan-finance) |

ge-0/0/14.0 |

ユーザー4、ファイナンスコミュニティ(vlan-finance) |

ge-0/0/15.0 |

メールサーバー、分離(vlan-iso) |

ge-0/0/16.0 |

バックアップサーバー、分離(vlan-iso) |

ge-1/0/0.0 |

プライマリVLAN(vlan-pri)トランクインターフェイス |

PVLAN でのアクセス ポート セキュリティの設定

手順

CLIクイックコンフィグレーション

set vlans vlan-pri vlan-id 100 set vlans vlan-hr private-vlan community vlan-id 200 set vlans vlan-finance private-vlan community vlan-id 300 set vlans vlan-iso private-vlan isolated vlan-id 400 set vlans vlan-pri community-vlan vlan-hr set vlans vlan-pri community-vlan vlan-finance set vlans vlan-pri isolated-vlan vlan-iso set interfaces ge-0/0/11 unit 0 family ethernet-switching interface-mode access vlan members vlan-hr set interfaces ge-0/0/12 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-hr set interfaces ge-0/0/13 unit 0 family ethernet-switching interface-mode access vlan members vlan-finance set interfaces ge-0/0/14 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-finance set interfaces ge-0/0/15 unit 0 family ethernet-switching interface-mode access vlan members vlan-iso set interfaces ge-0/0/16 unit 0 family ethernet-switching interface-mode access vlan members vlan-iso set interfaces ge-0/0/0 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-pri set interfaces ge-1/0/0 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-pri set vlans vlan-pri forwarding-options dhcp-security arp-inspection set vlans vlan-pri forwarding-options dhcp-security ip-source-guard set vlans vlan-pri forwarding-options dhcp-security ipv6-source-guard set vlans vlan-pri forwarding-options dhcp-security neighbor-discovery-inspection set vlans vlan-pri forwarding-options dhcp-security option-82 set vlans vlan-pri forwarding-options dhcp-security dhcpv6-options option-16 set vlans vlan-pri forwarding-options dhcp-security dhcpv6-options light-weight-dhcpv6-relay set vlans vlan-hr forwarding-options dhcp-security arp-inspection set vlans vlan-hr forwarding-options dhcp-security ip-source-guard set vlans vlan-hr forwarding-options dhcp-security ipv6-source-guard set vlans vlan-hr forwarding-options dhcp-security neighbor-discovery-inspection set vlans vlan-hr forwarding-options dhcp-security option-82 set vlans vlan-hr forwarding-options dhcp-security dhcpv6-options option-16 set vlans vlan-hr forwarding-options dhcp-security dhcpv6-options light-weight-dhcpv6-relay set vlans vlan-finance forwarding-options dhcp-security arp-inspection set vlans vlan-finance forwarding-options dhcp-security ip-source-guard set vlans vlan-finance forwarding-options dhcp-security ipv6-source-guard set vlans vlan-finance forwarding-options dhcp-security neighbor-discovery-inspection set vlans vlan-finance forwarding-options dhcp-security option-82 set vlans vlan-finance forwarding-options dhcp-security dhcpv6-options option-16 set vlans vlan-finance forwarding-options dhcp-security dhcpv6-options light-weight-dhcpv6-relay set vlans vlan-iso forwarding-options dhcp-security arp-inspection set vlans vlan-iso forwarding-options dhcp-security ip-source-guard set vlans vlan-iso forwarding-options dhcp-security ipv6-source-guard set vlans vlan-iso forwarding-options dhcp-security neighbor-discovery-inspection set vlans vlan-iso forwarding-options dhcp-security option-82 set vlans vlan-iso forwarding-options dhcp-security dhcpv6-options option-16 set vlans vlan-iso forwarding-options dhcp-security dhcpv6-options light-weight-dhcpv6-relay

ステップバイステップの手順

プライベート VLAN(PVLAN)を設定し、その PVLAN にアクセス ポートのセキュリティ機能を設定するには、次の手順に従います。

PVLANの設定—プライマリVLANとそのセカンダリVLANを作成し、それらにVLAN IDを割り当てます。インターフェイスをVLANに関連付けます。(VLAN の設定の詳細については、 ELS をサポートする EXシリーズ スイッチの VLAN の設定(CLI 手順)を参照してください)。

-

[edit vlans] user@switch# set vlan-pri vlan-id 100 user@switch# set vlan-hr private-vlan community vlan-id 200 user@switch# set vlan-finance private-vlan community vlan-id 300 user@switch# set vlan-iso private-vlan isolated vlan-id 400 user@switch# set vlan-pri community-vlan vlan-hr user@switch# set vlan-pri community-vlan vlan-finance user@switch# set vlan-pri isolated-vlan vlan-iso

-

[edit interfaces] user@switch# set ge-0/0/11 unit 0 family ethernet-switching interface-mode access vlan members vlan-hr user@switch# set ge-0/0/12 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-hr user@switch# set ge-0/0/13 unit 0 family ethernet-switching interface-mode access vlan members vlan-finance user@switch# set ge-0/0/14 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-finance user@switch# set ge-0/0/15 unit 0 family ethernet-switching interface-mode access vlan members vlan-iso user@switch# set ge-0/0/16 unit 0 family ethernet-switching interface-mode access vlan members vlan-iso user@switch# set ge-0/0/0 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-pri user@switch# set ge-1/0/0 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-pri

-

プライマリVLANとそのすべてのセカンダリVLANで、アクセスポートのセキュリティ機能を設定します。

注:ARPインスペクション、IPソースガード、IPv6ソースガード、ネイバーディスカバリインスペクション、DHCPオプション82、またはDHCPv6オプションを設定すると、DHCPスヌーピングとDHCPv6スヌーピングが自動的に設定されます。

[edit vlans] user@switch# set vlan-pri forwarding-options dhcp-security arp-inspection user@switch# set vlan-pri forwarding-options dhcp-security ip-source-guard user@switch# set vlan-pri forwarding-options dhcp-security ipv6-source-guard user@switch# set vlan-pri forwarding-options dhcp-security neighbor-discovery-inspection user@switch# set vlan-pri forwarding-options dhcp-security option-82 user@switch# set vlan-pri forwarding-options dhcp-security dhcpv6-options option-16 user@switch# set vlan-pri forwarding-options dhcp-security dhcpv6-options light-weight-dhcpv6-relay user@switch# set vlan-hr forwarding-options dhcp-security arp-inspection user@switch# set vlan-hr forwarding-options dhcp-security ip-source-guard user@switch# set vlan-hr forwarding-options dhcp-security ipv6-source-guard user@switch# set vlan-hr forwarding-options dhcp-security neighbor-discovery-inspection user@switch# set vlan-hr forwarding-options dhcp-security option-82 user@switch# set vlan-hr forwarding-options dhcp-security dhcpv6-options option-16 user@switch# set vlan-hr forwarding-options dhcp-security dhcpv6-options light-weight-dhcpv6-relay user@switch# set vlan-finance forwarding-options dhcp-security arp-inspection user@switch# set vlan-finance forwarding-options dhcp-security ip-source-guard user@switch# set vlan-finance forwarding-options dhcp-security ipv6-source-guard user@switch# set vlan-finance forwarding-options dhcp-security neighbor-discovery-inspection user@switch# set vlan-finance forwarding-options dhcp-security option-82 user@switch# set vlan-finance forwarding-options dhcp-security dhcpv6-options option-16 user@switch# set vlan-finance forwarding-options dhcp-security dhcpv6-options light-weight-dhcpv6-relay user@switch# set vlan-iso forwarding-options dhcp-security arp-inspection user@switch# set vlan-iso forwarding-options dhcp-security ip-source-guard user@switch# set vlan-iso forwarding-options dhcp-security ipv6-source-guard user@switch# set vlan-iso forwarding-options dhcp-security neighbor-discovery-inspection user@switch# set vlan-iso forwarding-options dhcp-security option-82 user@switch# set vlan-iso forwarding-options dhcp-security dhcpv6-options option-16 user@switch# set vlan-iso forwarding-options dhcp-security dhcpv6-options light-weight-dhcpv6-relay

結果

設定モードから、スイッチに以下の show コマンドを入力して設定を確認します。出力に意図した設定が表示されない場合は、この例の手順を繰り返して設定を修正します。

[edit]

user@switch# show interfaces

ge-0/0/0 {

unit 0 {

family ethernet-switching {

interface-mode trunk;

vlan {

members vlan-pri;

}

}

}

}

ge-1/0/0 {

unit 0 {

family ethernet-switching {

interface-mode trunk;

vlan {

members vlan-pri;

}

}

}

}

ge-0/0/11 {

unit 0 {

family ethernet-switching {

interface-mode access;

vlan {

members vlan-hr;

}

}

}

}

ge-0/0/12 {

unit 0 {

family ethernet-switching {

interface-mode access;

vlan {

members vlan-hr;

}

}

}

}

ge-0/0/13 {

unit 0 {

family ethernet-switching {

interface-mode access;

vlan {

members vlan-hr;

}

}

}

}

ge-0/0/14 {

unit 0 {

family ethernet-switching {

interface-mode access;

vlan {

members vlan-hr;

}

}

}

}

ge-0/0/15 {

unit 0 {

family ethernet-switching {

interface-mode access;

vlan {

members vlan-iso;

}

}

}

}

ge-0/0/16 {

unit 0 {

family ethernet-switching {

interface-mode access;

vlan {

members vlan-iso;

}

}

}

}

user@switch# show vlans

vlan-finance {

vlan-id 300;

private-vlan community;

interface {

ge-0/0/13.0;

ge-0/0/14.0;

}

forwarding-options {

dhcp-security {

arp-inspection;

ip-source-guard;

neighbor-discovery-inspection;

ipv6-source-guard;

option-82;

dhcpv6-options light-weight-dhcpv6-relay;

dhcpv6-options option-16;

}

}

}

vlan-hr {

vlan-id 200;

private-vlan community;

interface {

ge-0/0/11.0;

ge-0/0/12.0;

}

forwarding-options {

dhcp-security {

arp-inspection;

ip-source-guard;

neighbor-discovery-inspection;

ipv6-source-guard;

option-82;

dhcpv6-options light-weight-dhcpv6-relay;

dhcpv6-options option-16;

}

}

}

vlan-iso {

vlan-id 400;

private-vlan isolated;

interface {

ge-0/0/15.0;

ge-0/0/16.0;

}

forwarding-options {

dhcp-security {

arp-inspection;

ip-source-guard;

neighbor-discovery-inspection;

ipv6-source-guard;

option-82;

dhcpv6-options light-weight-dhcpv6-relay;

dhcpv6-options option-16;

}

}

}

vlan-pri {

vlan-id 100;

community-vlan vlan-finance;

community-vlan vlan-hr;

isolated-vlan vlan-iso;

interface {

ge-0/0/0.0;

ge-1/0/0.0;

}

forwarding-options {

dhcp-security {

arp-inspection;

ip-source-guard;

neighbor-discovery-inspection;

ipv6-source-guard;

option-82;

dhcpv6-options light-weight-dhcpv6-relay;

dhcpv6-options option-16;

}

}

}

検証

アクセスセキュリティ機能が期待どおりに機能していることを検証します

目的

PVLAN で設定したアクセス ポートのセキュリティ機能が想定どおりに機能していることを確認します。

アクション

show dhcp-security コマンドと clear dhcp-security CLI コマンドを使用して、機能が期待どおりに動作していることを確認します。これらのコマンドの詳細については、『セキュリティサービス管理ガイド』を参照してください。

ELS をサポートする単一スイッチでのプライベート VLAN の作成(CLI 手順)

このタスクでは、ELS(拡張レイヤー 2 ソフトウェア)設定スタイルをサポートするスイッチで Junos OS を使用します。お使いのEXシリーズスイッチでELSをサポートしていないソフトウェアが実行されている場合は、 シングルEXシリーズスイッチでのプライベートVLANの作成(CLI手順)を参照してください。ELSの詳細については、 拡張レイヤー2ソフトウェアCLIの使用を参照してください。

プライベート VLAN は、Junos OS リリース 15.1X53 を実行している QFX5100 スイッチおよび QFX10002 スイッチではサポートされていません。

セキュリティ上の理由から、多くの場合、ブロードキャストおよび不明なユニキャストトラフィックのフローを制限したり、既知のホスト間の通信を制限したりすることが有用です。プライベート VLAN(PVLAN)を使用すると、ブブロードキャスト ドメイン(プライマリ VLAN)を複数の分離されたブロードキャスト サブドメイン(セカンダリ VLAN)に分割して、基本的に VLAN を VLAN 内に配置できます。この手順では、1 つのスイッチで PVLAN を作成する方法について説明します。

PVLAN が単一のスイッチ上で設定されている場合でも、セカンダリ VLAN ごとに VLAN ID を指定する必要があります。

プライマリVLANを事前に設定する必要はありません。このトピックでは、このPVLAN設定手順の一部として設定されるプライマリVLANを紹介します。

PVLAN の設定に関するガイドラインの一覧については、「 プライベート VLAN について」を参照してください。

1 つのスイッチ上でプライベート VLAN を設定するには:

ELSをサポートしない単一のQFXスイッチでのプライベートVLANの作成

スイッチがELSをサポートするソフトウェアを実行している場合は、 ELSをサポートするシングルスイッチ上でのプライベートVLANの作成(CLI手順)を参照してください。

セキュリティ上の理由から、ブロードキャスト トラフィックと不明なユニキャスト トラフィックのフローを制限したり、既知のホスト間の通信を制限したりすることがしばしば便利です。プライベート VLAN(PVLAN)機能を使用すると、ブブロードキャスト ドメインを複数の分離されたブロードキャスト サブドメインに分割して、実質的にプライマリ VLAN 内にセカンダリ VLAN を配置できます。このトピックでは、単一のスイッチでPVLANを設定する方法について説明します。

開始する前に、プライマリVLANの一部となるすべてのセカンダリVLANの名前を設定します。(プライマリVLANは事前に設定する必要はありません。これはこの手順の一部として設定されます。)セカンダリVLAN用のVLAN ID(タグ)を作成する必要はありません。セカンダリVLANにタグを付けても機能に支障はありませんが、セカンダリVLANが単一のスイッチ上で設定されている場合は、タグは使用されません。

PVLANを設定する際は、以下のルールに留意してください。

-

プライマリVLANはタグ付きVLANである必要があります。

-

コミュニティVLANを設定する場合は、まずプライマリVLANとPVLANトランクポートを設定する必要があります。また、 pvlan ステートメントを使用して、プライマリVLANをプライベートに設定する必要があります。

-

分離VLANを設定する場合は、まずプライマリVLANとPVLANトランクポートを設定する必要があります。

表示された順序で設定手順を完了すると、これらのPVLANルールに違反することはありません。1 つのスイッチ上でプライベート VLAN を設定するには:

ELSをサポートしない単一のEXシリーズスイッチでのプライベートVLANの作成(CLI手順)

スイッチがELSをサポートするソフトウェアを実行している場合は、 ELSをサポートするシングルスイッチ上でのプライベートVLANの作成(CLI手順)を参照してください。

セキュリティ上の理由から、ブロードキャスト トラフィックと不明なユニキャスト トラフィックのフローを制限したり、既知のホスト間の通信を制限したりすることがしばしば便利です。EXシリーズスイッチのプライベートVLAN(PVLAN)機能を使用すると、プライマリVLANとも呼ばれるブロードキャストドメインを、セカンダリVLANとも呼ばれる複数の分離されたブロードキャストサブドメインに分割できます。プライマリVLANをセカンダリVLANに分割すると、基本的にVLANが別のVLAN内にネストされます。このトピックでは、単一のスイッチでPVLANを設定する方法について説明します。

開始する前に、プライマリVLANの一部となるすべてのセカンダリVLANの名前を設定します。(セカンダリVLANとは異なり、プライマリVLANを事前に設定する必要はありません。この手順では、プライマリVLANの完全な設定が提供されます。)セカンダリVLANが単一のスイッチ上で設定されている場合、タグは必要ありませんが、セカンダリVLANをタグ付きとして設定しても、その機能に悪影響を与えることはありません。セカンダリVLANの設定手順については、 EXシリーズスイッチのVLANの設定を参照してください。

1 つのスイッチで PVLAN を設定する場合は、次のルールに留意してください。

プライマリVLANはタグ付きVLANである必要があります。

PVLAN インターフェイスでの VoIP VLAN の設定はサポートされていません。

1 つのスイッチ上でプライベート VLAN を設定するには:

分離VLANは、このプロセスの一部として設定されません。代わりに、プライマリVLANで no-local-switching が有効になっており、分離されたVLANにメンバーとしてのアクセスインターフェイスがある場合、内部で作成されます。

オプションで、ルーターに接続されたプロミスキャスポートではなく、ルーテッドVLANインターフェイス(RVI)を使用して、分離されたVLANとコミュニティVLAN間のルーティングを有効にするには、 EXシリーズスイッチ上のプライベートVLANでのルーテッドVLANインターフェイスの設定を参照してください。

EX8200スイッチまたはEX8200バーチャルシャーシのみが、PVLANドメイン内の分離されたVLANとコミュニティVLAN間のレイヤー3トラフィックをルーティングするためにRVIの使用をサポートしています。

ELSをサポートしない複数のQFXシリーズスイッチにまたがるプライベートVLANの作成

スイッチがELSをサポートするソフトウェアを実行している場合は、 ELSをサポートする複数のEXシリーズスイッチにまたがるプライベートVLANの作成(CLI手順)を参照してください。

セキュリティ上の理由から、ブロードキャスト トラフィックと不明なユニキャスト トラフィックのフローを制限したり、既知のホスト間の通信を制限したりすることがしばしば便利です。プライベート VLAN(PVLAN)機能を使用すると、ブブロードキャスト ドメインを複数の分離されたブロードキャスト サブドメインに分割して、実質的にプライマリ VLAN 内にセカンダリ VLAN を配置できます。このトピックでは、複数のスイッチにまたがるPVLANを設定する方法について説明します。

開始する前に、プライマリVLANの一部となるすべてのセカンダリVLANの名前を設定します。(プライマリVLANは事前に設定する必要はありません。これはこの手順の一部として設定されます。)セカンダリVLAN用のVLAN ID(タグ)を作成する必要はありません。セカンダリVLANにタグを付けても機能に支障はありませんが、セカンダリVLANが単一のスイッチ上で設定されている場合は、タグは使用されません。

PVLANの作成には、以下のルールが適用されます。

-

プライマリVLANはタグ付きVLANである必要があります。

-

コミュニティVLANを設定する場合は、まずプライマリVLANとPVLANトランクポートを設定する必要があります。また、 pvlan ステートメントを使用して、プライマリVLANをプライベートに設定する必要があります。

-

分離VLANを設定する場合は、まずプライマリVLANとPVLANトランクポートを設定する必要があります。

表示された順序で設定手順を完了すると、これらのPVLANルールに違反することはありません。プライベート VLAN を複数のスイッチにまたがるように設定するには:

ELS をサポートする複数の EXシリーズ スイッチにまたがるプライベート VLAN の作成(CLI 手順)

このタスクでは、拡張レイヤー 2 ソフトウェア(ELS)設定スタイルをサポートする EXシリーズ スイッチで Junos OS を使用します。 ご使用のスイッチが ELS をサポートしていないソフトウェアを実行している場合は、「複数の EXシリーズスイッチにまたがるプライベート VLAN の作成(CLI手順)を参照してください。ELSの詳細については、 拡張レイヤー2ソフトウェアCLIの使用を参照してください。

プライベート VLAN は、Junos OS リリース 15.1X53 を実行している QFX5100 スイッチおよび QFX10002 スイッチではサポートされていません。

セキュリティ上の理由から、多くの場合、ブロードキャストおよび不明なユニキャストトラフィックのフローを制限したり、既知のホスト間の通信を制限したりすることが有用です。プライベート VLAN(PVLAN)を使用すると、ブブロードキャスト ドメイン(プライマリ VLAN)を複数の分離されたブロードキャスト サブドメイン(セカンダリ VLAN)に分割して、基本的に VLAN を VLAN 内に配置できます。この手順では、複数のスイッチにまたがる PVLAN を設定する方法について説明します。

PVLAN の設定に関するガイドラインの一覧については、「 プライベート VLAN について」を参照してください。

PVLAN を複数のスイッチにまたがるように設定するには、PVLAN に参加するすべてのスイッチで次の手順を実行します。

ELSサポートなしの複数のEXシリーズスイッチにまたがるプライベートVLANの作成(CLI手順)

スイッチがELSをサポートするソフトウェアを実行している場合は、 ELSをサポートする複数のEXシリーズスイッチにまたがるプライベートVLANの作成(CLI手順)を参照してください。

セキュリティ上の理由から、ブロードキャスト トラフィックと不明なユニキャスト トラフィックのフローを制限したり、既知のホスト間の通信を制限したりすることがしばしば便利です。EXシリーズスイッチのプライベートVLAN(PVLAN)機能により、管理者は、プライマリVLANとも呼ばれるブロードキャストドメインを、セカンダリVLANとも呼ばれる複数の分離されたブロードキャストサブドメインに分割できます。プライマリVLANをセカンダリVLANに分割すると、基本的にVLANが別のVLAN内にネストされます。このトピックでは、複数のスイッチにまたがるPVLANを設定する方法について説明します。

開始する前に、プライマリVLANの一部となるすべてのセカンダリVLANの名前を設定します。(セカンダリVLANとは異なり、プライマリVLANを事前に設定する必要はありません。この手順では、プライマリVLANの完全な設定が提供されます。)セカンダリVLANの設定手順については、 EXシリーズスイッチのVLANの設定を参照してください。

PVLANの作成には、以下のルールが適用されます。

-

プライマリVLANはタグ付きVLANである必要があります。

-

セカンダリVLANを設定する前に、プライマリVLANとPVLANトランクポートを設定する必要があります。

-

PVLAN インターフェイスでの VoIP VLAN の設定はサポートされていません。

-

PVLAN トランク ポートで MVRP(Multiple VLAN Registration Protocol)が設定されている場合、セカンダリ VLAN と PVLAN トランク ポートの設定を同じコミット操作でコミットする必要があります。

プライベート VLAN を複数のスイッチにまたがるように設定するには:

オプションで、ルーターに接続されたプロミスキャスポートではなく、ルーテッドVLANインターフェイス(RVI)を使用して、分離されたVLANとコミュニティVLAN間のルーティングを有効にするには、 EXシリーズスイッチ上のプライベートVLANでのルーテッドVLANインターフェイスの設定を参照してください。

EX8200スイッチまたはEX8200バーチャルシャーシのみが、PVLANドメイン内の分離されたVLANとコミュニティVLAN間のレイヤー3トラフィックをルーティングするためにRVIの使用をサポートしています。

例:ELS をサポートする単一スイッチ上のプライベート VLAN の設定

この例では、ELS(拡張レイヤー 2 ソフトウェア)設定スタイルをサポートするスイッチに Junos OS を使用します。EX スイッチが ELS をサポートしていないソフトウェアを実行している場合は、 例:単一の EXシリーズ スイッチ上でのプライベート VLAN の設定を参照してください。ELSの詳細については、 拡張レイヤー2ソフトウェアCLIの使用を参照してください。

プライベート VLAN は、Junos OS リリース 15.1X53 を実行している QFX5100 スイッチおよび QFX10002 スイッチではサポートされていません。

セキュリティ上の理由から、多くの場合、ブロードキャストおよび不明なユニキャストトラフィックのフローを制限したり、既知のホスト間の通信を制限したりすることが有用です。プライベート VLAN(PVLAN)を使用すると、ブブロードキャスト ドメイン(プライマリ VLAN)を複数の分離されたブロードキャスト サブドメイン(セカンダリ VLAN)に分割して、基本的に VLAN を VLAN 内に配置できます。

この例では、1 つのスイッチで PVLAN を作成する方法について説明します。

要件

この例では、以下のハードウェアおよびソフトウェアコンポーネントを使用しています。

1 つの Junos OS スイッチ

EXシリーズスイッチのJunos OSリリース14.1X53-D10以降

QFXシリーズスイッチのJunos OSリリース14.1X53-D15以降

概要とトポロジー

加入者のグループを分離して、セキュリティと効率を向上させることができます。この構成例では、シンプルなトポロジーを使用して、1 つのプライマリ VLAN と 3 つのセカンダリ VLAN(1 つの分離 VLAN と 2 つのコミュニティ VLAN)を持つ PVLAN を作成する方法を示します。

表6は 、例で使用されたトポロジーのインターフェイスを示しています。

| インターフェース | 説明 |

|---|---|

|

プロミスキャスメンバーポート |

|

HRコミュニティVLANメンバーポート |

|

金融コミュニティ VLANメンバーポート |

|

分離されたメンバーポート |

表7は 、この例で使用されたトポロジーのVLAN IDを示しています。

| VLAN ID | 説明 |

|---|---|

|

プライマリVLAN |

|

HRコミュニティVLAN |

|

金融コミュニティVLAN |

|

分離VLAN |

図16 は、この例のトポロジーを示しています。

設定

既存のVLANをプライベートPVLANのベースとして使用し、その中にサブドメインを作成できます。この例では、手順の一部として、VLAN 名 vlan-pri を使用してプライマリ VLAN を作成します。

PVLANを設定するには、以下のタスクを実行します。

CLIクイックコンフィグレーション

PVLAN をすばやく作成および設定するには、以下のコマンドをコピーしてスイッチの端末ウィンドウに貼り付けます。

[edit] set vlans vlan-pri vlan-id 100 set vlans vlan-iso private-vlan isolated vlan-id 400 set vlans vlan-hr private-vlan community vlan-id 200 set vlans vlan-finance private-vlan community vlan-id 300 set vlans vlan-pri vlan-id 100 isolated-vlan vlan-iso community-vlan vlan-hr community-vlan vlan-finance set interface ge-0/0/11 unit 0 family ethernet-switching interface-mode access vlan members vlan-hr set interface ge-0/0/12 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-hr set interface ge-0/0/13 unit 0 family ethernet-switching interface-mode access vlan members vlan-finance set interface ge-0/0/14 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-finance set interface ge-0/0/15 unit 0 family ethernet-switching interface-mode access vlan members vlan-iso set interface ge-0/0/16 unit 0 family ethernet-switching interface-mode access vlan members vlan-iso set interface ge-0/0/0 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-pri set interface ge-1/0/0 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-pri

手順

ステップバイステップの手順

PVLANを設定するには:

プライベートVLANのプライマリVLAN(この例では、名前は vlan-pri)を作成します。

[edit vlans] user@switch# set vlan-pri vlan-id 100

分離されたVLANを作成し、VLAN IDを割り当てます。

[edit vlans] user@switch# set vlan-iso private-vlan isolated vlan-id 400

HRコミュニティVLANを作成し、VLAN IDを割り当てます。

[edit vlans] user@switch# set vlan-hr private-vlan community vlan-id 200

ファイナンスコミュニティVLANを作成し、VLAN IDを割り当てます。

[edit vlans] user@switch# set vlan-finance private-vlan community vlan-id 300

セカンダリVLANをプライマリVLANに関連付けます。

[edit vlans] user@switch# set vlan-pri vlan-id 100 isolated-vlan vlan-iso community-vlan vlan-hr community-vlan vlan-finance

インターフェイスを適切なインターフェイスモードに設定します。

[edit interfaces] user@switch# set ge-0/0/11 unit 0 family ethernet-switching interface-mode access vlan members vlan-hr user@switch# set ge-0/0/12 unit 0 family ethernet-switching interface-mode access vlan members vlan-hr user@switch# set ge-0/0/13 unit 0 family ethernet-switching interface-mode access vlan members vlan-finance user@switch# set ge-0/0/14 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-finance user@switch# set ge-0/0/15 unit 0 family ethernet-switching interface-mode access vlan members vlan-iso user@switch# set ge-0/0/16 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-iso

プライマリVLANのプロミスキャストランクインターフェイスを設定します。このインターフェイスは、プライマリVLANがセカンダリVLANと通信するために使用されます。

user@switch# set ge-0/0/0 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-pri

プライマリVLANの別のトランクインターフェイス(これもプロミスキャスインターフェイス)を設定して、PVLANをルーターに接続します。

user@switch# set ge-1/0/0 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-pri

例:単一の QFXシリーズスイッチでのプライベートVLANの設定

セキュリティ上の理由から、ブロードキャストおよび不明なユニキャストトラフィックのフローを制限したり、既知のホスト間の通信を制限したりすることがしばしば便利です。プライベート VLAN(PVLAN)機能を使用すると、管理者はブロードキャスト ドメインを複数の分離されたブロードキャスト サブドメインに分割して、基本的に VLAN を VLAN 内に配置できます。

この例では、1 つのスイッチで PVLAN を作成する方法について説明します。

要件

この例では、以下のハードウェアおよびソフトウェアコンポーネントを使用しています。

1台のQFX3500デバイス

QFXシリーズのJunos OSリリース12.1以降

PVLAN の設定を開始する前に、必要な VLAN の作成と設定が完了していることを確認してください。拡張 レイヤー2サポートなしのQFXシリーズスイッチでのVLANの設定を参照してください。

概要とトポロジー

複数の建物とVLANがある大規模なオフィスでは、セキュリティ上の理由から、またはブロードキャストドメインをパーティション化するために、一部のワークグループやその他のエンドポイントを分離する必要がある場合があります。この構成例では、1つのプライマリVLANと2つのコミュニティVLAN(人事用と財務用)、さらに2つの分離ポート(メールサーバー用とバックアップサーバー用)を持つPVLANを作成する方法を説明するシンプルなトポロジーを示しています。

表8 に、サンプルトポロジーの設定を示します。

| インターフェース | 説明 |

|---|---|

|

プライマリVLAN( |

|

ユーザー1、HRコミュニティ( |

|

ユーザー2、HRコミュニティ( |

|

ユーザー3、ファイナンスコミュニティ( |

|

ユーザー4、Finance Community( |

|

メールサーバー、分離( |

|

バックアップサーバー、分離( |

|

プライマリVLAN( |

設定

CLIクイックコンフィグレーション

PVLAN をすばやく作成および設定するには、以下のコマンドをコピーしてスイッチの端末ウィンドウに貼り付けます。

[edit] set vlans pvlan100 vlan-id 100 set interfaces ge-0/0/0 unit 0 family ethernet-switching port-mode trunk set interfaces ge-0/0/0 unit 0 family ethernet-switching vlan members pvlan set interfaces ge-1/0/0 unit 0 family ethernet-switching port-mode trunk set interfaces ge-1/0/0 unit 0 family ethernet-switching vlan members pvlan set interfaces ge-0/0/11 unit 0 family ethernet-switching port-mode access set interfaces ge-0/0/12 unit 0 family ethernet-switching port-mode access set interfaces ge-0/0/13 unit 0 family ethernet-switching port-mode access set interfaces ge-0/0/14 unit 0 family ethernet-switching port-mode access set interfaces ge-0/0/15 unit 0 family ethernet-switching port-mode access set interfaces ge-0/0/16 unit 0 family ethernet-switching port-mode access set vlans pvlan100 pvlan set vlans pvlan100 interface ge-0/0/0.0 set vlans pvlan100 interface ge-1/0/0.0 set vlans hr-comm interface ge-0/0/11.0 set vlans hr-comm interface ge-0/0/12.0 set vlans finance-comm interface ge-0/0/13.0 set vlans finance-comm interface ge-0/0/14.0 set vlans hr-comm primary-vlan pvlan100 set vlans finance-comm primary-vlan pvlan100 set pvlan100 interface ge-0/0/15.0 isolated set pvlan100 interface ge-0/0/16.0 isolated

手順

ステップバイステップの手順

PVLANを設定するには:

プライマリVLANのVLAN IDを設定します。

[edit vlans] user@switch# set pvlan vlan-id 100

インターフェイスとポートモードを設定します。

[edit interfaces] user@switch# set ge-0/0/0 unit 0 family ethernet-switching port-mode trunk user@switch# set ge-0/0/0 unit 0 family ethernet-switching vlan members pvlan user@switch# set ge-1/0/0 unit 0 family ethernet-switching port-mode trunk user@switch# set ge-1/0/0 unit 0 family ethernet-switching vlan members pvlan user@switch# set ge-0/0/11 unit 0 family ethernet-switching port-mode access user@switch# set ge-0/0/12 unit 0 family ethernet-switching port-mode access user@switch# set ge-0/0/13 unit 0 family ethernet-switching port-mode access user@switch# set ge-0/0/14 unit 0 family ethernet-switching port-mode access user@switch# set ge-0/0/15 unit 0 family ethernet-switching port-mode access user@switch# set ge-0/0/16 unit 0 family ethernet-switching port-mode access

プライマリVLANをローカルスイッチングなしに設定します。

注:プライマリVLANはタグ付きVLANである必要があります。

[edit vlans] user@switch# set pvlan100 pvlan

トランクインターフェイスをプライマリVLANに追加します。

[edit vlans] user@switch# set pvlan100 interface ge-0/0/0.0 user@switch# set pvlan100 interface ge-1/0/0.0

セカンダリVLANごとに、アクセスインターフェイスを設定します。

注:セカンダリVLANはタグなしVLANにすることをお勧めします。セカンダリVLANにタグを付けても、機能に支障をきたすことはありません。ただし、セカンダリVLANが単一のスイッチ上で設定されている場合は、タグは使用されません。

[edit vlans] user@switch# set hr-comm interface ge-0/0/11.0 user@switch# set hr-comm interface ge-0/0/12.0 user@switch# set finance-comm interface ge-0/0/13.0 user@switch# set finance-comm interface ge-0/0/14.0

コミュニティVLANごとに、プライマリVLANを設定します。

[edit vlans] user@switch# set hr-comm primary-vlan pvlan100 user@switch# set finance-comm primary-vlan pvlan100

プライマリVLANで分離されたインターフェイスを設定します。

[edit vlans] user@switch# set pvlan100 interface ge-0/0/15.0 isolated user@switch# set pvlan100 interface ge-0/0/16.0 isolated

結果

設定の結果を確認します。

[edit]

user@switch# show

interfaces {

ge-0/0/0 {

unit 0 {

family ethernet-switching {

port-mode trunk;

vlan {

members pvlan100;

}

}

}

}

ge-1/0/0 {

unit 0 {

family ethernet-switching;

}

}

ge-0/0/11 {

unit 0 {

family ethernet-switching {

port-mode access;

}

}

}

ge-0/0/12 {

unit 0 {

family ethernet-switching {

port-mode access;

}

}

}

ge-0/0/13 {

unit 0 {

family ethernet-switching {

port-mode access;

}

}

}

ge-0/0/14 {

unit 0 {

family ethernet-switching {

port-mode access;

}

}

}

vlans {

finance-comm {

interface {

ge-0/0/13.0;

ge-0/0/14.0;

}

primary-vlan pvlan100;

}

hr-comm {

interface {

ge-0/0/11.0;

ge-0/0/12.0;

}

primary-vlan pvlan100;

}

pvlan100 {

vlan-id 100;

interface {

ge-0/0/15.0;

ge-0/0/16.0;

ge-0/0/0.0;

ge-1/0/0.0;

}

pvlan;

}

}

検証

設定が正常に機能していることを確認するには、以下のタスクを実行します。

プライベート VLAN とセカンダリ VLAN が作成されたことの検証

目的

プライマリVLANとセカンダリVLANがスイッチ上で正しく作成されていることを確認します。

アクション

show vlansコマンドを使用します。

user@switch> show vlans pvlan100 extensive

VLAN: pvlan100, Created at: Tue Sep 16 17:59:47 2008

802.1Q Tag: 100, Internal index: 18, Admin State: Enabled, Origin: Static

Private VLAN Mode: Primary

Protocol: Port Mode

Number of interfaces: Tagged 2 (Active = 0), Untagged 6 (Active = 0)

ge-0/0/0.0, tagged, trunk

ge-0/0/11.0, untagged, access

ge-0/0/12.0, untagged, access

ge-0/0/13.0, untagged, access

ge-0/0/14.0, untagged, access

ge-0/0/15.0, untagged, access

ge-0/0/16.0, untagged, access

ge-1/0/0.0, tagged, trunk

Secondary VLANs: Isolated 2, Community 2

Isolated VLANs :

__pvlan_pvlan_ge-0/0/15.0__

__pvlan_pvlan_ge-0/0/16.0__

Community VLANs :

finance-comm

hr-comm

user@switch> show vlans hr-comm extensive

VLAN: hr-comm, Created at: Tue Sep 16 17:59:47 2008

Internal index: 22, Admin State: Enabled, Origin: Static

Private VLAN Mode: Community, Primary VLAN: pvlan100

Protocol: Port Mode

Number of interfaces: Tagged 2 (Active = 0), Untagged 2 (Active = 0)

ge-0/0/0.0, tagged, trunk

ge-0/0/11.0, untagged, access

ge-0/0/12.0, untagged, access

ge-1/0/0.0, tagged, trunk

user@switch> show vlans finance-comm extensive

VLAN: finance-comm, Created at: Tue Sep 16 17:59:47 2008

Internal index: 21, Admin State: Enabled, Origin: Static

Private VLAN Mode: Community, Primary VLAN: pvlan100

Protocol: Port Mode

Number of interfaces: Tagged 2 (Active = 0), Untagged 2 (Active = 0)

ge-0/0/0.0, tagged, trunk

ge-0/0/13.0, untagged, access

ge-0/0/14.0, untagged, access

ge-1/0/0.0, tagged, trunk

user@switch> show vlans __pvlan_pvlan_ge-0/0/15.0__ extensive

VLAN: __pvlan_pvlan_ge-0/0/15.0__, Created at: Tue Sep 16 17:59:47 2008

Internal index: 19, Admin State: Enabled, Origin: Static

Private VLAN Mode: Isolated, Primary VLAN: pvlan100

Protocol: Port Mode

Number of interfaces: Tagged 2 (Active = 0), Untagged 1 (Active = 0)

ge-0/0/0.0, tagged, trunk

ge-0/0/15.0, untagged, access

ge-1/0/0.0, tagged, trunk

user@switch> show vlans __pvlan_pvlan_ge-0/0/16.0__ extensive

VLAN: __pvlan_pvlan_ge-0/0/16.0__, Created at: Tue Sep 16 17:59:47 2008

Internal index: 20, Admin State: Enabled, Origin: Static

Private VLAN Mode: Isolated, Primary VLAN: pvlan100

Protocol: Port Mode

Number of interfaces: Tagged 2 (Active = 0), Untagged 1 (Active = 0)

ge-0/0/0.0, tagged, trunk

ge-0/0/16.0, untagged, access

ge-1/0/0.0, tagged, trunk

意味

出力には、プライマリ VLAN が作成されたことが表示され、それに関連付けられたインターフェイスとセカンダリ VLAN が識別されます。

例:単一のEXシリーズスイッチでプライベートVLANを設定する

セキュリティ上の理由から、ブロードキャスト トラフィックと不明なユニキャスト トラフィックのフローを制限したり、既知のホスト間の通信を制限したりすることがしばしば便利です。EXシリーズスイッチのプライベートVLAN(PVLAN)機能を使用すると、管理者はブロードキャストドメインを複数の分離されたブロードキャストサブドメインに分割して、基本的にVLANをVLAN内に配置できます。

この例では、単一の EXシリーズ スイッチで PVLAN を作成する方法について説明します。

PVLAN インターフェイスでの VoIP(Voice over IP)VLAN の設定はサポートされていません。

要件

この例では、以下のハードウェアおよびソフトウェアコンポーネントを使用しています。

1 つの EXシリーズ スイッチ

EXシリーズスイッチ向けJunos OSリリース9.3以降

PVLAN の設定を開始する前に、必要な VLAN の作成と設定が完了していることを確認してください。 EXシリーズスイッチのVLANの設定を参照してください。

概要とトポロジー

複数の建物とVLANがある大規模なオフィスでは、セキュリティ上の理由から、またはブロードキャストドメインをパーティション化するために、一部のワークグループやその他のエンドポイントを分離する必要がある場合があります。この構成例では、1つのプライマリVLANと2つのコミュニティVLAN(人事用と財務用)、さらに2つの分離ポート(メールサーバー用とバックアップサーバー用)を持つPVLANを作成する方法を説明するシンプルなトポロジーを示しています。

表9に 、トポロジー例の設定を示します。

| インターフェース | 説明 |

|---|---|

ge-0/0/0.0 |

プライマリVLAN(vlan1)トランクインターフェイス |

ge-0/0/11.0 |

ユーザー1、HRコミュニティ(hr-comm) |

ge-0/0/12.0 |

ユーザー2、HRコミュニティ(hr-comm) |

ge-0/0/13.0 |

ユーザー3、金融コミュニティ(finance-comm) |

ge-0/0/14.0 |

ユーザー4、金融コミュニティ(finance-comm) |

ge-0/0/15.0 |

メールサーバー、分離(分離) |

ge-0/0/16.0 |

バックアップサーバー、分離(分離) |

ge-1/0/0.0 |

プライマリVLAN( PVLAN)トランクインターフェイス |

図17 は、この例のトポロジーを示しています。

設定

PVLANを設定するには、以下のタスクを実行します。

CLIクイックコンフィグレーション

PVLAN をすばやく作成および設定するには、以下のコマンドをコピーしてスイッチの端末ウィンドウに貼り付けます。

[edit] set vlans vlan1 vlan-id 1000 set interfaces ge-0/0/0 unit 0 family ethernet-switching port-mode trunk set interfaces ge-0/0/0 unit 0 family ethernet-switching vlan members vlan1 set interfaces ge-1/0/0 unit 0 family ethernet-switching port-mode trunk set interfaces ge-1/0/0 unit 0 family ethernet-switching vlan members vlan1 set interfaces ge-0/0/11 unit 0 family ethernet-switching port-mode access set interfaces ge-0/0/12 unit 0 family ethernet-switching port-mode access set interfaces ge-0/0/13 unit 0 family ethernet-switching port-mode access set interfaces ge-0/0/14 unit 0 family ethernet-switching port-mode access set interfaces ge-0/0/15 unit 0 family ethernet-switching port-mode access set interfaces ge-0/0/16 unit 0 family ethernet-switching port-mode access set vlans vlan1 no-local-switching set vlans vlan1 interface ge-0/0/0.0 set vlans vlan1 interface ge-1/0/0.0 set vlans hr-comm vlan-id 400 set vlans hr-comm interface ge-0/0/11.0 set vlans hr-comm interface ge-0/0/12.0 set vlans finance-comm vlan-id 300 set vlans finance-comm interface ge-0/0/13.0 set vlans finance-comm interface ge-0/0/14.0 set vlans hr-comm primary-vlan vlan1 set vlans finance-comm primary-vlan vlan1 set vlans vlan1 interface ge-0/0/15.0 set vlans vlan1 interface ge-0/0/16.0

手順

ステップバイステップの手順

PVLANを設定するには:

プライマリVLANのVLAN IDを設定します。

[edit vlans] user@switch# set vlan1 vlan-id 1000

インターフェイスとポートモードを設定します。

[edit interfaces] user@switch# set ge-0/0/0 unit 0 family ethernet-switching port-mode trunk user@switch# set ge-0/0/0 unit 0 family ethernet-switching vlan members pvlan user@switch# set ge-1/0/0 unit 0 family ethernet-switching port-mode trunk user@switch# set ge-1/0/0 unit 0 family ethernet-switching vlan members vlan1 user@switch# set ge-0/0/11 unit 0 family ethernet-switching port-mode access user@switch# set ge-0/0/12 unit 0 family ethernet-switching port-mode access user@switch# set ge-0/0/13 unit 0 family ethernet-switching port-mode access user@switch# set ge-0/0/14 unit 0 family ethernet-switching port-mode access user@switch# set ge-0/0/15 unit 0 family ethernet-switching port-mode access user@switch# set ge-0/0/16 unit 0 family ethernet-switching port-mode access

プライマリVLANをローカルスイッチングなしに設定します。

注:プライマリVLANはタグ付きVLANである必要があります。

[edit vlans] user@switch# set vlan1 no-local-switching

トランクインターフェイスをプライマリVLANに追加します。

[edit vlans] user@switch# set vlan1 interface ge-0/0/0.0 user@switch# set vlan1 interface ge-1/0/0.0

セカンダリVLANごとに、VLAN IDとアクセスインターフェイスを設定します。

注:セカンダリVLANはタグなしVLANにすることをお勧めします。セカンダリVLANにタグを付けても、機能に支障をきたすことはありません。ただし、セカンダリVLANが単一のスイッチ上で設定されている場合は、タグは使用されません。

[edit vlans] user@switch# set hr-comm vlan-id 400 user@switch# set hr-comm interface ge-0/0/11.0 user@switch# set hr-comm interface ge-0/0/12.0 user@switch# set finance-comm vlan-id 300 user@switch# set finance-comm interface ge-0/0/13.0 user@switch# set finance-comm interface ge-0/0/14.0

コミュニティVLANごとに、プライマリVLANを設定します。

[edit vlans] user@switch# set hr-comm primary-vlan vlan1 user@switch# set finance-comm primary-vlan vlan1

分離された各インターフェイスをプライマリVLANに追加します。

[edit vlans] user@switch# set vlan1 interface ge-0/0/15.0 user@switch# set vlan1 interface ge-0/0/16.0

結果

設定の結果を確認します。

[edit]

user@switch# show

interfaces {

ge-0/0/0 {

unit 0 {

family ethernet-switching {

port-mode trunk;

vlan {

members vlan1;

}

}

}

}

ge-1/0/0 {

unit 0 {

family ethernet-switching {

port-mode trunk;

vlan {

members vlan1;

}

}

}

}

ge-0/0/11 {

unit 0 {

family ethernet-switching {

port-mode access;

}

}

}

ge-0/0/12 {

unit 0 {

family ethernet-switching {

port-mode access;

}

}

}

ge-0/0/13 {

unit 0 {

family ethernet-switching {

port-mode access;

}

}

}

ge-0/0/14 {

unit 0 {

family ethernet-switching {

port-mode access;

}

}

}

vlans {

finance-comm {

vlan-id 300;

interface {

ge-0/0/13.0;

ge-0/0/14.0;

}

primary-vlan vlan1;

}

hr-comm {

vlan-id 400;

interface {

ge-0/0/11.0;

ge-0/0/12.0;

}

primary-vlan vlan1;

}

vlan1 {

vlan-id 1000;

interface {

ge-0/0/15.0;

ge-0/0/16.0;

ge-0/0/0.0;

ge-1/0/0.0;

}

no-local-switching;

}

}

検証

設定が正常に機能していることを確認するには、以下のタスクを実行します。

プライベート VLAN とセカンダリ VLAN が作成されたことの検証

目的

プライマリVLANとセカンダリVLANがスイッチ上で正しく作成されていることを確認します。

アクション

show vlansコマンドを使用します。

user@switch> show vlans vlan1 extensive

VLAN: vlan1, Created at: Tue Sep 16 17:59:47 2008

802.1Q Tag: 1000, Internal index: 18, Admin State: Enabled, Origin: Static

Private VLAN Mode: Primary

Protocol: Port Mode

Number of interfaces: Tagged 2 (Active = 0), Untagged 6 (Active = 0)

ge-0/0/0.0, tagged, trunk

ge-0/0/11.0, untagged, access

ge-0/0/12.0, untagged, access

ge-0/0/13.0, untagged, access

ge-0/0/14.0, untagged, access

ge-0/0/15.0, untagged, access

ge-0/0/16.0, untagged, access

ge-1/0/0.0, tagged, trunk

Secondary VLANs: Isolated 2, Community 2

Isolated VLANs :

__vlan1_vlan1_ge-0/0/15.0__

__vlan1_vlan1_ge-0/0/16.0__

Community VLANs :

finance-comm

hr-comm

user@switch> show vlans hr-comm extensive

VLAN: hr-comm, Created at: Tue Sep 16 17:59:47 2008

802.1Q Tag: 400,Internal index: 22, Admin State: Enabled, Origin: Static

Private VLAN Mode: Community, Primary VLAN: vlan1

Protocol: Port Mode

Number of interfaces: Tagged 2 (Active = 0), Untagged 2 (Active = 0)

ge-0/0/0.0, tagged, trunk

ge-0/0/11.0, untagged, access

ge-0/0/12.0, untagged, access

ge-1/0/0.0, tagged, trunk

user@switch> show vlans finance-comm extensive

VLAN: finance-comm, Created at: Tue Sep 16 17:59:47 2008

802.1Q Tag: 300,Internal index: 21, Admin State: Enabled, Origin: Static

Private VLAN Mode: Community, Primary VLAN: vlan1

Protocol: Port Mode

Number of interfaces: Tagged 2 (Active = 0), Untagged 2 (Active = 0)

ge-0/0/0.0, tagged, trunk

ge-0/0/13.0, untagged, access

ge-0/0/14.0, untagged, access

ge-1/0/0.0, tagged, trunk

user@switch> show vlans __vlan1_vlan1_ge-0/0/15.0__ extensive

VLAN: __vlan1_vlan1_ge-0/0/15.0__, Created at: Tue Sep 16 17:59:47 2008

Internal index: 19, Admin State: Enabled, Origin: Static

Private VLAN Mode: Isolated, Primary VLAN: vlan1

Protocol: Port Mode

Number of interfaces: Tagged 2 (Active = 0), Untagged 1 (Active = 0)

ge-0/0/0.0, tagged, trunk

ge-0/0/15.0, untagged, access

ge-1/0/0.0, tagged, trunk

user@switch> show vlans __vlan1_vlan1_ge-0/0/16.0__ extensive

VLAN: __vlan1_vlan1_ge-0/0/16.0__, Created at: Tue Sep 16 17:59:47 2008

Internal index: 20, Admin State: Enabled, Origin: Static

Private VLAN Mode: Isolated, Primary VLAN: vlan1

Protocol: Port Mode

Number of interfaces: Tagged 2 (Active = 0), Untagged 1 (Active = 0)

ge-0/0/0.0, tagged, trunk

ge-0/0/16.0, untagged, access

ge-1/0/0.0, tagged, trunk

意味

出力には、プライマリ VLAN が作成されたことが表示され、それに関連付けられたインターフェイスとセカンダリ VLAN が識別されます。

例:複数のQFXスイッチにまたがるプライベートVLANの設定

セキュリティ上の理由から、ブロードキャストおよび不明なユニキャストトラフィックのフローを制限したり、既知のホスト間の通信を制限したりすることがしばしば便利です。プライベート VLAN(PVLAN)機能を使用すると、管理者はブロードキャスト ドメインを複数の分離されたブロードキャスト サブドメインに分割して、基本的に VLAN を VLAN 内に配置できます。PVLAN は複数のスイッチにまたがることができます。

この例では、複数のスイッチにまたがるPVLANを作成する方法を説明します。この例では、複数のセカンダリVLANを含む1つのプライマリPVLANを作成します。

要件

この例では、以下のハードウェアおよびソフトウェアコンポーネントを使用しています。

3 台の QFX3500 デバイス

QFXシリーズのJunos OSリリース12.1以降

PVLAN の設定を開始する前に、必要な VLAN の作成と設定が完了していることを確認してください。拡張 レイヤー2サポートなしのQFXシリーズスイッチでのVLANの設定を参照してください。

概要とトポロジー

複数の建物とVLANがある大規模なオフィスでは、セキュリティ上の理由から、またはブロードキャストドメインをパーティション化するために、一部のワークグループやその他のエンドポイントを分離する必要がある場合があります。この構成例では、1つのプライマリVLANに2つのコミュニティVLAN(人事用と財務用)と、スイッチ間分離VLAN(メールサーバー、バックアップサーバー、CVSサーバー用)を含む複数のQFXデバイスにまたがるPVLANを作成する方法を示しています。PVLAN は、3 台のスイッチ、2 台のアクセス スイッチ、1 台の分散型スイッチで構成されています。PVLAN は、分散型スイッチで設定されたプロミスキャス ポートを介してルーターに接続されます。

スイッチ1とスイッチ2の分離ポートは、同じドメイン内に含まれていても、互いにレイヤー2接続を持っていません。 プライベートVLANについてを参照してください。

図18 は、この例のトポロジーを示しています。2台のアクセススイッチが分散型スイッチに接続されており、分散型スイッチは(プロミスキャスポートを介して)ルーターに接続しています。

にまたがるPVLANトポロジー

にまたがるPVLANトポロジー

表 10、 表 11、 および表 12 に、トポロジー例の設定を示します。

| プロパティ | 設定 |

|---|---|

VLAN 名とタグ ID |

primary-vlan、タグ 100 isolation-vlan-id、タグ 50finance-comm、タグ 300hr-comm、タグ 400 |

PVLAN トランク インターフェイス |

ge-0/0/0.0、スイッチ1をスイッチ3に接続 ge-0/0/5.0、スイッチ1をスイッチ2に接続 |

プライマリVLANの分離されたインターフェイス |

ge-0/0/15.0、メールサーバー ge-0/0/16.0、バックアップサーバー |

VLAN finance-comのインターフェイス |

ge-0/0/11.0 ge-0/0/12.0 |

VLAN hr-comm のインターフェイス |

ge-0/0/13.0 ge-0/0/14.0 |

| プロパティ | 設定 |

|---|---|

VLAN 名とタグ ID |

primary-vlan、タグ 100 isolation-vlan-id、タグ 50finance-comm、タグ 300hr-comm、タグ 400 |

PVLAN トランク インターフェイス |

ge-0/0/0.0、スイッチ2をスイッチ3に接続 ge-0/0/5.0、スイッチ2をスイッチ1に接続 |

プライマリVLANの分離されたインターフェイス |

ge-0/0/17.0、CVSサーバー |

VLAN finance-comのインターフェイス |

ge-0/0/11.0 ge-0/0/12.0 |

VLAN hr-comm のインターフェイス |

ge-0/0/13.0 ge-0/0/14.0 |

| プロパティ | 設定 |

|---|---|

VLAN 名とタグ ID |

primary-vlan、タグ 100 isolation-vlan-id、タグ 50finance-comm、タグ 300hr-comm、タグ 400 |

PVLAN トランク インターフェイス |

ge-0/0/0.0、スイッチ3をスイッチ1に接続 ge-0/0/1.0、スイッチ3をスイッチ2に接続 |

無差別ポート |

ge-0/0/2では、PVLANをルーターに接続します

注:

PVLAN を PVLAN 外部の別のスイッチまたはルーターに接続するトランク ポートを PVLAN のメンバーとして設定する必要があります。これにより、暗黙的にプロミスキャス ポートとして設定されます。 |

トポロジー

スイッチ1でのPVLANの設定

複数のスイッチでPVLANを設定する場合、以下のルールが適用されます。

プライマリVLANはタグ付きVLANである必要があります。最初にプライマリVLANを設定することをお勧めします。

コミュニティVLAN IDを設定する場合は、まずプライマリVLANとPVLANトランクポートを設定する必要があります。また、 pvlan ステートメントを使用して、プライマリVLANをプライベートに設定する必要があります。

分離VLAN IDを設定する場合は、まずプライマリVLANとPVLANトランクポートを設定する必要があります。

CLIクイックコンフィグレーション

複数のスイッチにまたがるPVLANをすばやく作成・設定するには、以下のコマンドをコピーしてスイッチ1のターミナルウィンドウに貼り付けます。

[edit] set vlans finance-comm vlan-id 300 set vlans finance-comm interface ge-0/0/11.0 set vlans finance-comm interface ge-0/0/12.0 set vlans finance-comm primary-vlan pvlan100 set vlans hr-comm vlan-id 400 set vlans hr-comm interface ge-0/0/13.0 set vlans hr-comm interface ge-0/0/14.0 set vlans hr-comm primary-vlan pvlan100 set vlans pvlan100 vlan-id 100 set vlans pvlan100 interface ge-0/0/15.0 set vlans pvlan100 interface ge-0/0/16.0 set vlans pvlan100 interface ge-0/0/0.0 pvlan-trunk set vlans pvlan100 interface ge-0/0/5.0 pvlan-trunk set vlans pvlan100 pvlan set vlans pvlan100 pvlan isolation-vlan-id 50 set pvlan100 interface ge-0/0/15.0 isolated set pvlan100 interface ge-0/0/16.0 isolated

手順

ステップバイステップの手順

プライマリVLANのVLAN IDを設定します。

[edit vlans] user@switch# set pvlan100 vlan-id 100

PVLAN トランク インターフェイスを設定して、隣接するスイッチ間でこの VLAN を接続します。

[edit vlans] user@switch# set pvlan100 interface ge-0/0/0.0 pvlan-trunk user@switch# set pvlan100 interface ge-0/0/5.0 pvlan-trunk

プライマリVLANをプライベートに設定し、ローカルスイッチングを使用しないように設定します。

[edit vlans] user@switch# set pvlan100 pvlan

スイッチにまたがる finance-comm コミュニティVLANのVLAN IDを設定します。

[edit vlans] user@switch# set finance-comm vlan-id 300

finance-comm VLAN のアクセス インターフェイスを設定します。

[edit vlans] user@switch# set finance-comm interface ge-0/0/11.0

user@switch# set finance-comm interface ge-0/0/12.0

このセカンダリコミュニティVLAN、 finance-comm のプライマリVLANを設定します。