URLフィルタリング

URLフィルタリングの概要

URLフィルタリングを使用して、ユーザーがアクセスできないWebコンテンツを判断できます。

この機能のコンポーネントには次のものが含まれます。

-

URLフィルターデータベースファイル

-

1つ以上のテンプレートの設定(プロファイルあたり最大8つ)

-

URLフィルタープラグイン(jservices-urlf)

-

URLフィルタリングデーモン(url-filterd)

URLフィルターデータベースファイルは、ルーティングエンジンに保存され、許可されていないすべてのURLが含まれています。設定された テンプレートは 、監視するトラフィック、一致させる基準、実行するアクションを定義します。 プロファイル内のURLフィルターデータベースファイルのテンプレートと場所を設定します。

Junos OSリリース17.2R2および17.4R1以降、アダプティブサービスでは、URLフィルターデータベースで許可されていないドメイン名に属する埋め込みIPアドレス(http:/10.1.1.1など)を含むHTTPトラフィックのフィルタリングを無効にできます。Junos OSリリース19.3R2以降、これと同じ機能がMX240、MX480、MX960の次世代サービスでサポートされています。

URLフィルタリング機能を有効にするには、[edit chassis fpc slot-number pic pic-number adaptive-services service-package extension-provider]階層レベルでjservices-urlfをpackage-nameとして設定する必要があります。有効化されると、jservices-urlf は URL フィルタリングプロファイルを維持し、フィルタリングするすべてのトラフィック、フィルタリング基準、フィルタリングされたトラフィックに対して実行されるアクションを受信します。

MX-SPC3は、[edit chassis fpc slot-number pic pic-number adaptive-services service-package extension-provider]階層レベルのpackage-nameとして明示的にjservices-urlfを必要としません。デフォルトでサポートされています。

同じくルーティングエンジンに存在するURLフィルタリングデーモン(url-filterd)は、URLフィルターデータベース内の各URLのドメイン名をIPv4およびIPv6アドレスのリストに解決します。次に、IPアドレスのリストをjservices-urlfを実行するサービスPICにダウンロードします。次に、url-filterdは動的ファイアウォールプロセス(dfwd)と対話して、パケット転送エンジンにフィルターをインストールし、選択したトラフィックをパケット転送エンジンからサービスPICにパントします。

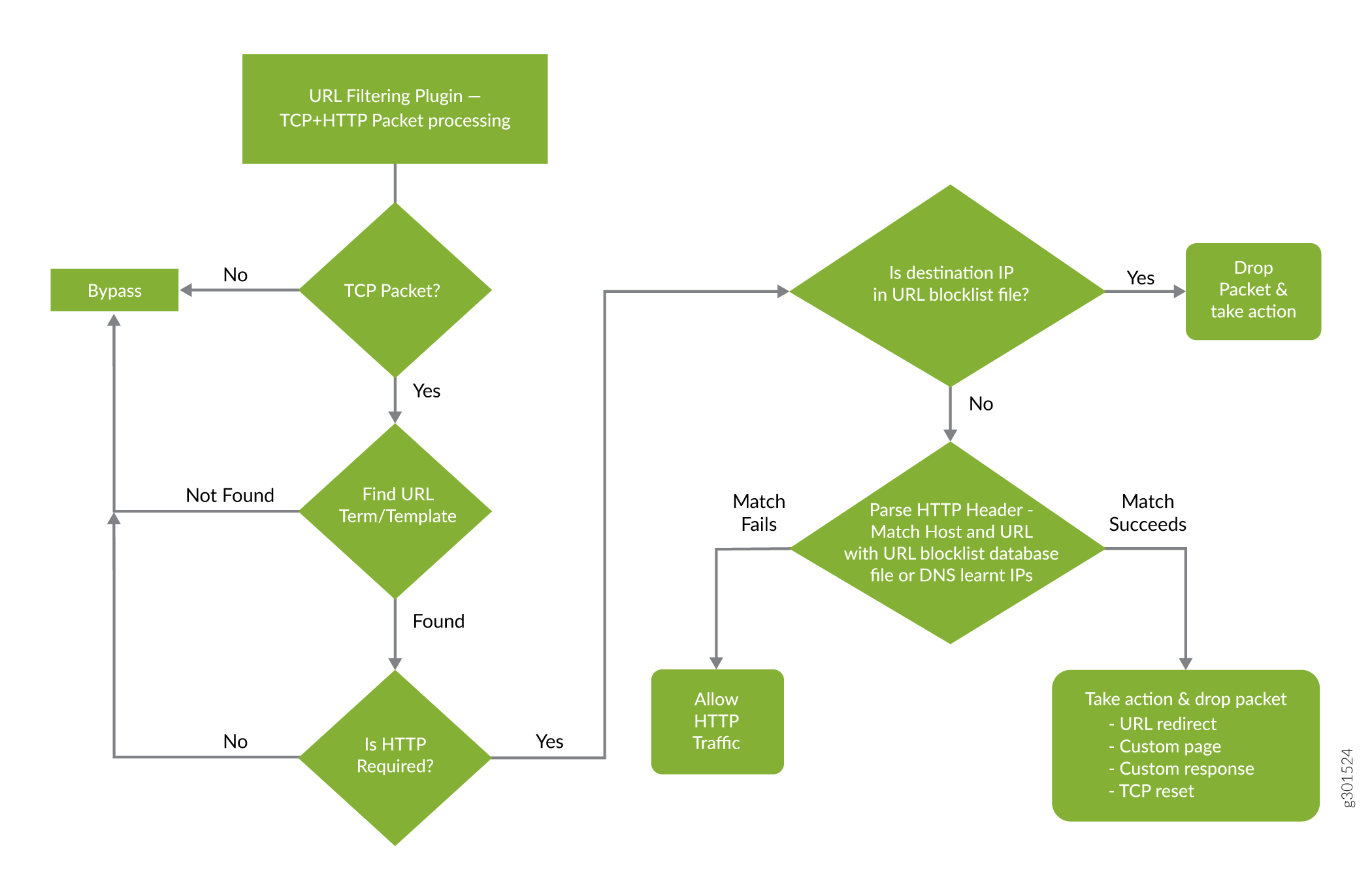

新しいHTTPおよびHTTPSトラフィックがルーターに到達すると、URLフィルターデータベースファイルの情報に基づいて決定が行われます。フィルタリングルールがチェックされ、ルーターがトラフィックを受け入れて渡すか、トラフィックをブロックするかのいずれかになります。トラフィックがブロックされた場合、以下のいずれかの設定されたアクションが実行されます。

-

HTTPリダイレクトがユーザーに送信されます。

-

カスタムページがユーザーに送信されます。

-

HTTPステータスコードがユーザーに送信されます。

-

TCPリセットが送信されます。

[Accept]もオプションです。この場合、トラフィックはブロックされません。

図1 は、HTTPセッションのURLフィルタリングを示しています。

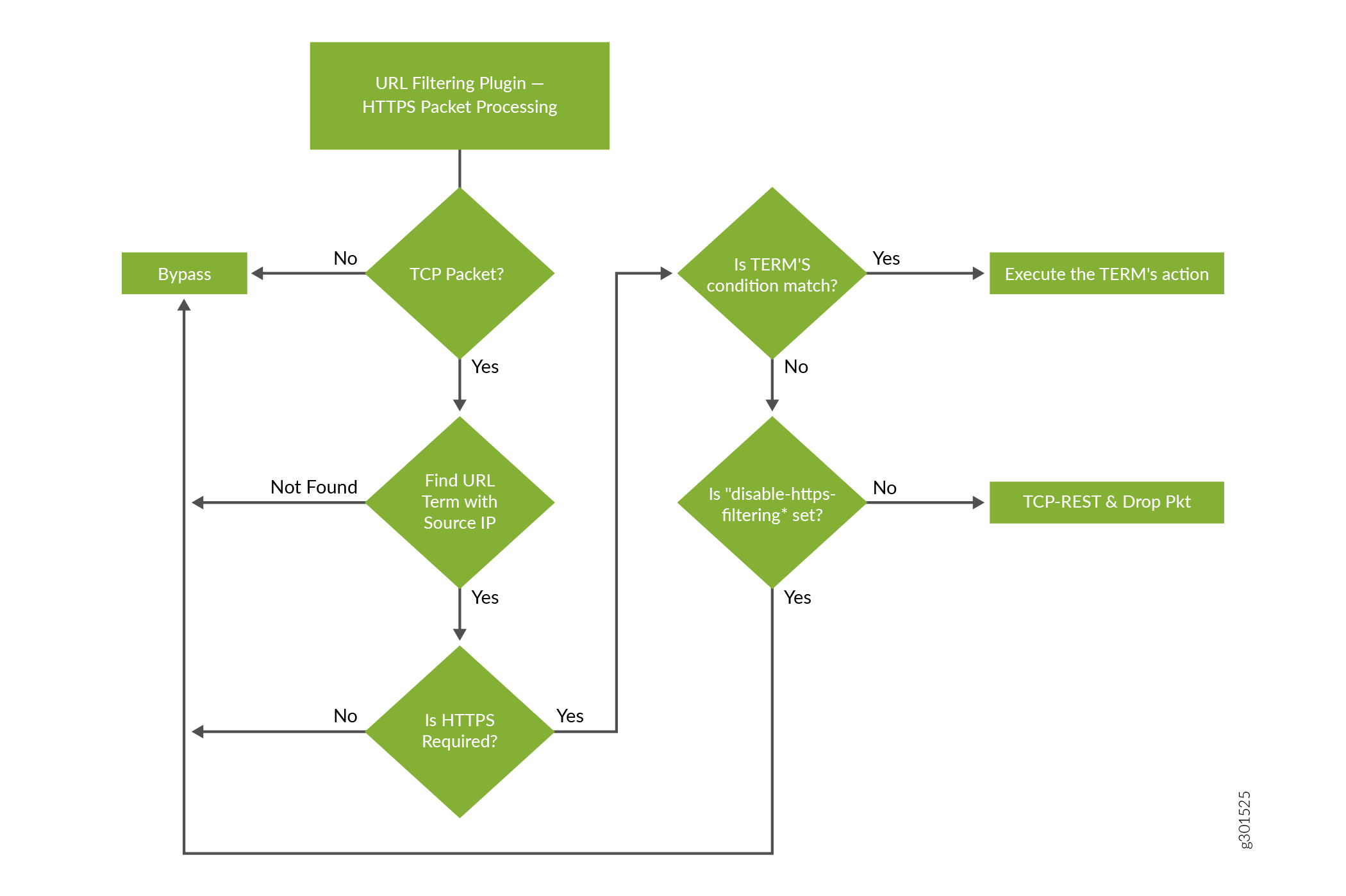

図2 は、HTTPSセッションのURLフィルタリングを示しています。

URLフィルタリング機能の詳細については、次のセクションを参照してください。

URLフィルターデータベースファイル

URLフィルターデータベースファイルには、URLとIPアドレスのエントリが含まれています。 表1 に示す形式でURLフィルターデータベースファイルを作成し、ルーティングエンジンの /var/db/url-filterd ディレクトリにあります。

| エントリー |

説明 |

例文 |

|---|---|---|

| FQDN |

完全修飾ドメイン名。 |

www.badword.com/jjj/bad.jpg |

| URL |

レイヤー7プロトコルなしの完全な文字列URL。 |

www.srch.com/*悪い言葉*/ www.srch.com www.srch.com/xyz www.srch.com/xyz* |

| IPv4アドレス |

特定のIPv4アドレスに対するHTTPリクエスト。 |

10.1.1.199 |

| IPv6アドレス |

特定のIPv6アドレスに対するHTTPリクエスト。 |

1::1 |

プロファイルでカスタムURLフィルターデータベースを指定する必要があります。必要に応じて、任意のテンプレートにカスタムURLフィルターデータベースファイルを割り当てることもでき、そのデータベースはプロファイルレベルで設定されたデータベースよりも優先されます。

URLフィルターデータベースファイルの内容を変更する場合は、 request services (url-filter | web-filter) update コマンドを使用します。URLフィルターデータベースファイルの維持に役立つその他のコマンドは次のとおりです。

-

request services (url-filter | web-filter) delete -

request services (url-filter | web-filter) force -

request services (url-filter | web-filter) validate

URLフィルタープロファイルの注意事項

URLフィルタープロファイルは、1つから8つのテンプレートで構成されています。各テンプレートは、URLフィルタリングと1つ以上の条件のためにトラフィックが監視される、設定された論理インターフェイスのセットで構成されています。

用語は、一致基準を満たした場合に実行されるアクションを含む一連の一致基準です。URLフィルタリングを設定するには、少なくとも1つの条件を設定する必要があります。各用語は、fromステートメントとthenステートメントで構成され、fromステートメントは監視対象の送信元IPプレフィックスと宛先ポートを定義します。then ステートメントは、実行するアクションを指定します。from文を省略すると、送信元IPプレフィックスと宛先ポートが一致すると見なされます。ただし、テンプレートごと、またはプロファイルごとに省略できるfromステートメントは1つだけです。

from ステートメントを使用しない複数の用語の設定例

template1 {

client-interfaces [ xe-4/0/3.35 xe-4/0/3.36 ];

server-interfaces xe-4/0/0.31;

dns-source-interface xe-4/0/0.1;

dns-routing-instance data_vr;

routing-instance data_vr2;

dns-server 50.0.0.3;

dns-retries 3;

url-filter-database url_database.txt;

term term1 {

then {

tcp-reset;

}

}

term term2 {

then {

redirect-url www.google.com;

}

}

}

テンプレートごとに複数の from ステートメントを省略すると、コミット時に以下のエラーメッセージが表示されます。

URLFD_CONFIG_FAILURE: Configuration not valid: Cannot have two wild card terms in template template1 error: configuration check-out failed

関連項目

URLフィルタリングの設定

URLフィルタリング機能を設定するには、まず[edit chassis fpc slot-number pic pic-number adaptive-services service-package extension-provider]階層レベルでjservices-urlfをpackage-nameとして設定する必要があります。extension-provider package package-name設定ステートメントの設定の詳細については、パッケージ(PICでの読み込み)ステートメントを参照してください。

MX-SPC3は、[edit chassis fpc slot-number pic pic-number adaptive-services service-package extension-provider]階層レベルのpackage-nameとして明示的にjservices-urlfを必要としません。デフォルトでサポートされています。

URLフィルタリングは、サービスPICで設定されます。扱うインターフェイスは、サービスインターフェイス(msプレフィックスを使用)またはアグリゲートマルチサービス(AMS)インターフェイス(amsプレフィックスを使用)です。AMSインターフェイスの詳細については、集約型マルチサービスインターフェイスについてで始まるルーティングデバイス用アダプティブサービスインターフェイスユーザーガイドを参照してください。

URLフィルタリング プロファイル はテンプレートの集合です。各テンプレートは、許可されていないURLと受信者への通知方法を定義する一連の基準で構成されています。

URLプロファイルを設定するには:

関連項目

許可されていないWebサイトドメインのDNSリクエストフィルタリング

- DNSリクエストフィルタリングの概要

- DNSリクエストフィルタリングの設定方法

- DNSフィルタリングのマルチテナントサポート

- DNSフィルタリングのマルチテナントサポートの設定

- 例:DNSフィルタリングのマルチテナントサポートの設定

DNSリクエストフィルタリングの概要

Junos OSリリース18.3R1以降、許可されていないWebサイトドメインに対するDNSリクエストを特定するためにDNSフィルタリングを設定できるようになりました。Junos OS リリース 19.3R2 以降、MX-SPC3 サービス カードを使用して次世代サービスを実行している場合、DNS フィルタリングを設定できます。次世代サービスは、MX240、MX480、MX960ルーターでサポートされています。DNSリクエストタイプA、AAAA、MX、CNAME、TXT、SRV、ANYでは、許可されていないドメインのDNSリクエストに対して実行するアクションを設定します。以下のいずれかを実行できます。

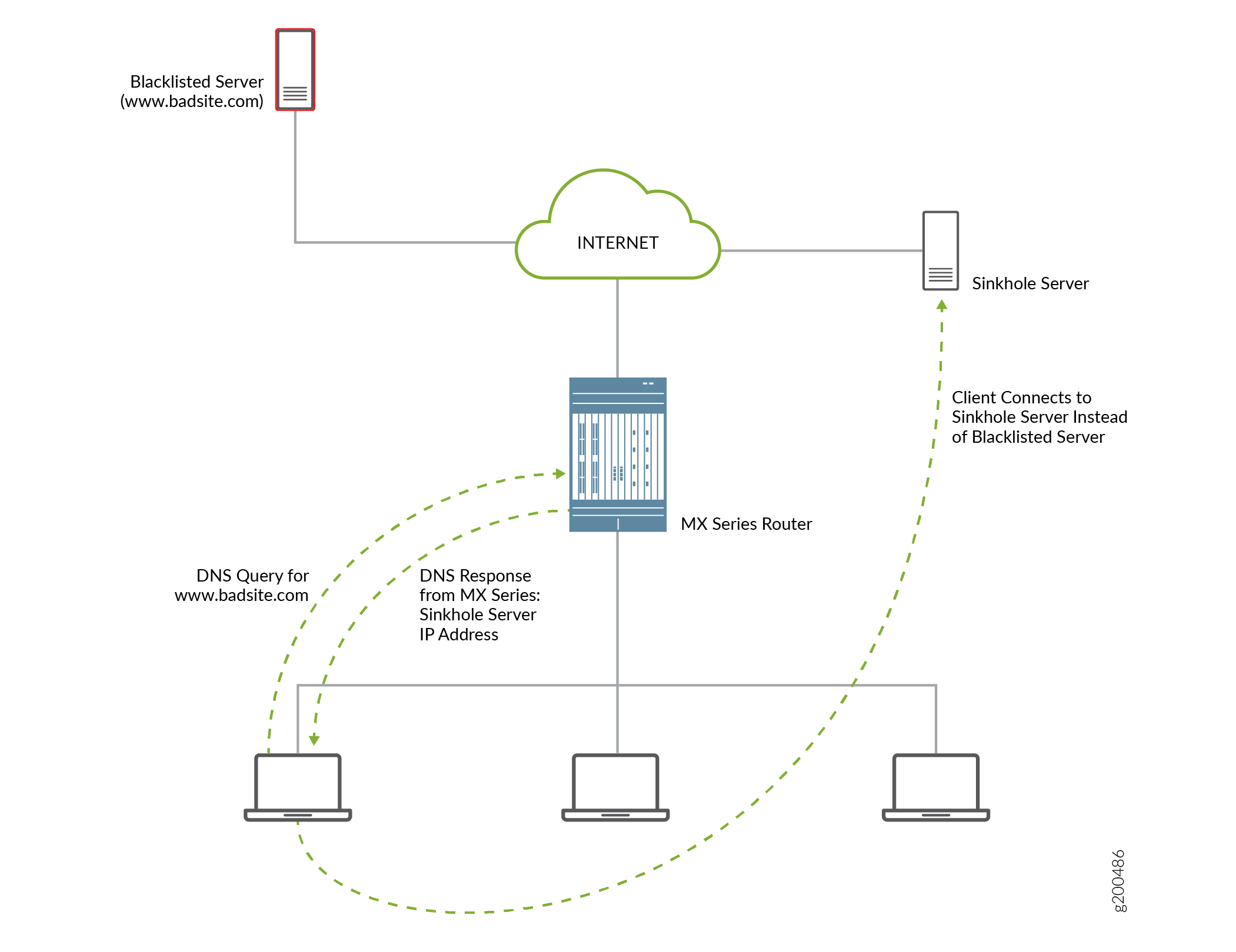

DNSシンクホールサーバーのIPアドレスまたは完全修飾ドメイン名(FQDN)を含むDNS応答を送信して、Webサイトへのアクセスをブロックします。これにより、クライアントが許可されていないドメインにトラフィックを送信しようとすると、トラフィックは代わりにシンクホールサーバーに送られます( 図3を参照)。

リクエストを記録し、アクセスを許可します。

Junos OS リリース 21.1R1 以降では、許可されていないドメインの DNS リクエストに対して以下のアクションも設定できます。

- アラート

- 同意する

- ドロップ

- ログドロップなし

許可されていないドメインに対するその他のDNSリクエストタイプについては、リクエストがログに記録され、アクセスが許可されます。

シンクホールサーバーが実行するアクションは、DNSリクエストフィルタリング機能によって制御されません。シンクホールサーバーアクションの設定はお客様の責任となります。例えば、シンクホールサーバーは、ドメインに到達できないというメッセージをリクエスターに送信し、許可されていないドメインへのアクセスを阻止する可能性があります。

に対するDNSリクエスト

に対するDNSリクエスト

利点

DNSフィルタリングは、許可されていないWebサイトドメインのDNSリクエストをシンクホールサーバーにリダイレクトすると同時に、システムを操作するユーザーが許可されていないドメインのリストを見るのを防ぎます。これは、許可されていないドメイン名が暗号化された形式であるためです。

許可されていないドメインフィルターデータベースファイル

DNSリクエストフィルタリングには、許可されていない各ドメイン名、許可されていないドメインに対するDNSリクエストに対して実行するアクション、DNSシンクホールサーバーのIPアドレスまたは完全修飾ドメイン名(FQDN)を識別する、許可されていないドメインフィルターデータベース.txtファイルが必要です。

DNSフィルタプロファイル

DNSフィルタープロファイルを設定して、使用する許可されていないドメインフィルターデータベースファイルを指定します。また、DNSリクエストフィルタリングが実行されるインターフェイスを指定したり、フィルタリングを特定のDNSサーバーのリクエストに制限したり、フィルタリングを特定の送信元IPアドレスプレフィックスからのリクエストに制限したりすることもできます。

DNSリクエストフィルタリングの設定方法

許可されていないWebサイトドメインのDNSリクエストをフィルタリングするには、以下を実行します。

ドメインフィルターデータベースを設定する方法

許可されていない各ドメインのエントリーを含む1つ以上のドメインフィルターデータベースファイルを作成します。各エントリは、許可されていないWebサイトドメインのDNSリクエストをどうするかを指定します。

ドメインフィルターデータベースファイルを設定するには:

DNSフィルタープロファイルの設定方法

DNSフィルタープロファイルには、許可されていないWebサイトドメインのDNSリクエストをフィルタリングするための一般的な設定が含まれており、最大32個のテンプレートが含まれています。テンプレート設定は、特定のアップリンクおよびダウンリンク論理インターフェイスまたはルーティングインスタンスでのDNSリクエスト、または特定の送信元IPアドレスプレフィックスからのDNSリクエストに適用され、DNSプロファイルレベルで対応する設定を上書きします。最大8つのDNSフィルタープロファイルを設定できます。

DNSフィルタープロファイルを設定するには:

DNSフィルタリング用にサービスセットを設定する方法

[edit services service-set service-set-name] user@host# set web-filter-profile profile-name user@host# set syslog host hostname class urlf-logs user@host# set next-hop-service inside-service-interface interface-name.unit-number user@host# set next-hop-service outside-service-interface interface-name.unit-number

DNSフィルタリングのマルチテナントサポート

概要

Junos OSリリース21.1R1以降、顧客またはIPサブグループごとにカスタムドメインフィードを設定できるようになりました。できます:

- ドメインフィードをテナントごとに管理できるように、複数のテナントのドメイン名とアクションを設定します。

- 階層型ドメインフィード管理をプロファイルごと、dns-filter-template、またはdns-filter-termごとに設定します。

- IP、サブネット、またはCIDRレベルでドメインフィードを除外します。

DNSフィルタリングのmutiltenantサポートを実装するには、テンプレートまたはプロファイルレベルでのドメインフィルタデータベースファイルの作成を無効にします。テンプレートまたはプロファイルレベルでファイルを指定する必要はありません。Junos OS 21.1R1以降、デフォルトでは、固定名、 nsf_multi_tenant_dn_custom_file.txt (プレーンテキスト形式)または dnsf_multi_tenant_dn_custom_file_hashed.txt (暗号化ファイル)のグローバルファイルを使用できます。

データベース・ファイル内の各エントリーには、以下の項目があります。

hashed-domain-name、IPv4シンクホールアドレス、IPv6シンクホールアドレス、シンクホールFQDN、ID、アクション、feed-name。

ファイルハッシュが計算され、ファイル内のドメイン名エントリーのリストに追加されます。ファイルハッシュはグローバルキーと方法を使用して計算され、 [edit services web-filter] 階層で設定されたハッシュキーを使用して計算されたファイルハッシュで検証されます。ファイルの検証は、計算されたファイルハッシュがファイルに存在するファイルハッシュと一致する場合にのみ成功します。

nsf_multi_tenant_dn_custom_file.txtファイルの各エントリーは、feed-nameと呼ばれる追加フィールドで構成されています。このフィード名は、ドメイン名のセットをグループ化し、テナント(プロファイル、テンプレート、用語、またはIPアドレス)にマッピングするためのインジケーターとして使用されます。

特定のSRC IPアドレスからDNSパケットを受信すると、対応するフィード名が取得され、その用語に関連付けられたフィード名でマッピングされたドメイン名に対してルックアップが行われます。フィード名がそのIPアドレス用にプロビジョニングされていない場合、テンプレートレベルで設定されたフィード名にフォールバックし、テンプレートに関連付けられたフィード名でマッピングされたドメイン名に対してルックアップが行われます。フィード名がテンプレートで設定されていない場合、プロファイルに関連付けられたフィード名に対してマッピングされたドメイン名に対してルックアップが行われます。

DNSフィルタリングのマルチテナントサポートの設定

例:DNSフィルタリングのマルチテナントサポートの設定

設定

CLIクイックコンフィグレーション

この例をすばやく設定するには、以下のコマンドをコピーしてテキストファイルに貼り付け、改行を削除して、ネットワーク構成に合わせて必要な詳細を変更し、[edit]階層レベルのCLIにコマンドをコピー&ペーストします。

set services service-set Test Zone3 syslog mode stream set services service-set Test Zone3 syslog source-address 10.1.1.1 set services service-set Test Zone3 syslog stream t1 category urlf set services service-set Test Zone3 syslog stream t1 host 10.10.1.1 set services service-set Test Zone3 syslog stream t1 routing-instance client_vr4 set services service-set Test Zone3 web-filter-profile Test-Profile-3-Zone3 set services service-set Test Zone3 next-hop-service inside-service-interface ams3.24 set services service-set Test Zone3 next-hop-service outside-service-interface ams3.25 set services web-filter multi-tenant-support set services web-filter multi-tenant-hash file-hash-key ascii-text "$9$VjsgJikP36AGD6Ap0hcbs2" set services web-filter multi-tenant-hash hash-method hmac-sha2-256 set services web-filter profile Test-Profile-3-Zone3 feed-name abc set services web-filter profile Test-Profile-3-Zone3 global-dns-filter-stats-log-timer 20 set services web-filter profile Test-Profile-3-Zone3 dns-filter statistics-log-timer 5 set services web-filter profile Test-Profile-3-Zone3 dns-filter dns-resp-ttl 100 set services web-filter profile Test-Profile-3-Zone3 dns-filter wildcarding-level 10 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area1 inactive: client-interfaces xe-7/0/2.32 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area1 inactive: server-interfaces xe-7/2/0.36 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area1 inactive: client-routing-instance client_vr4 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area1 inactive: server-routing-instance server_vr4 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area1 term Test-Profile-3-Zone3-Area1-Customer1 feed-name customer2 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area1 term Test-Profile-3-Zone3-Area1-Customer1 from src-ip-prefix 10.12.1.1 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area1 term Test-Profile-3-Zone3-Area1-Customer1 then dns-sinkhole set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area1 term Test-Profile-3-Zone3-Area1-Customer2 feed-name customer2 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area1 term Test-Profile-3-Zone3-Area1-Customer2 from src-ip-prefix 2001:db8::0/96 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area1 term Test-Profile-3-Zone3-Area1-Customer2 then dns-sinkhole set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area1 term Test-Profile-3-Zone3-Area1-Customer3 from src-ip-prefix 2001:db8:bbbb::/96 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area1 term Test-Profile-3-Zone3-Area1-Customer3 then dns-sinkhole set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area2 inactive: client-interfaces xe-7/0/2.32 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area2 inactive: server-interfaces xe-7/2/0.36 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area2 inactive: client-routing-instance client_vr4 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area2 inactive: server-routing-instance server_vr4 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area2 term Test-Profile-3-Zone3-Area2-Customer1 from src-ip-prefix 22.21.128.0/17 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone3-Area2 term Test-Profile-3-Zone3-Area2-Customer1 then dns-sinkhole set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone4-Area2 feed-name customer2 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone4-Area2 inactive: client-routing-instance client_vr4 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone4-Area2 inactive: server-routing-instance server_vr4 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone4-Area2 term Test-Profile-3-Zone4-Area2-Customer1 from src-ip-prefix 2001:0db8:0001:/48 set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone4-Area2 term Test-Profile-3-Zone4-Area2-Customer1 then dns-sinkhole set services web-filter profile Test-Profile-3-Zone3 dns-filter-template Test-Profile-3-Zone4-Area2 term wildcard then dns-sinkhole set interfaces xe-7/0/0 unit 0 family inet address 10.11.1.1/24 set interfaces xe-7/0/1 unit 0 family inet address 10.12.1.1/24 set interfaces xe-7/0/2 flexible-vlan-tagging set interfaces xe-7/0/2 mtu 9192 set interfaces xe-7/0/2 encapsulation flexible-ethernet-services set interfaces xe-7/0/2 unit 1 vlan-id 10 set interfaces xe-7/0/2 unit 1 family inet address 198.31.100.1/24 set interfaces xe-7/0/2 unit 31 vlan-id 31 set interfaces xe-7/0/2 unit 31 family inet address 198.51.70.1/24; set interfaces xe-7/0/2 unit 31 family inet6 address 2001:db8:10::0/96 set interfaces xe-7/0/2 unit 32 vlan-id 32 set interfaces xe-7/0/2 unit 32 family inet address 198.51.71.1/24; set interfaces xe-7/0/2 unit 32 family inet6 address 2001:db8:11::0/96 set interfaces xe-7/0/2 unit 33 vlan-id 33 set interfaces xe-7/0/2 unit 33 family inet address 198.51.72.1/24 set interfaces xe-7/0/2 unit 33 family inet6 address 2001:db8:12::0/96 set interfaces xe-7/0/2 unit 34 vlan-id 34 set interfaces xe-7/0/2 unit 34 family inet address 198.51.73.1/24 set interfaces xe-7/0/2 unit 34 family inet6 address 2001:db8:13::0/96 set interfaces xe-7/0/2 unit 35 vlan-id 35 set interfaces xe-7/0/2 unit 35 vlan-id 35 family inet address 198.51.74.1/24 set interfaces xe-7/0/2 unit 3135 vlan-id 35 family inet6 address 2001:db8:14::0/96 set interfaces xe-7/0/2 unit 36 vlan-id 36 set interfaces xe-7/0/2 unit 36 family inet address 198.51.75.1/24 set interfaces xe-7/0/2 unit 36 family inet6 address 2001:db8:15::0/96 set interfaces xe-7/0/2 unit 37 vlan-id 37 set interfaces xe-7/0/2 unit 37 family inet address 198.51.76.1/24 set interfaces xe-7/0/2 unit 37 family inet6 address 2001:db8:16::0/96 set interfaces xe-7/0/2 unit 38 vlan-id 38 set interfaces xe-7/0/2 unit 38 family inet address 198.51.77.1/24 set interfaces xe-7/0/2 unit 38 family inet6 address 2001:db8:17::0/96 set interfaces xe-7/0/2 unit 39 vlan-id 39 set interfaces xe-7/0/2 unit 39 family inet address 198.51.78.1/24 set interfaces xe-7/0/2 unit 39 family inet6 address 2001:db8:18::0/96 set interfaces xe-7/0/2 unit 40 vlan-id 40 set interfaces xe-7/0/2 unit 40 family inet address 198.51.79.1/24 set interfaces xe-7/0/2 unit 40 family inet6 address 2001:db8:19::0/96 set interfaces xe-7/0/2 unit 41 vlan-id 41 set interfaces xe-7/0/2 unit 41 family inet address 198.51.80.1/24 set interfaces xe-7/0/2 unit 41 family inet6 address 2001:db8:20::0/96 set interfaces xe-7/2/0 flexible-vlan-tagging set interfaces xe-7/2/0 mtu 1514 set interfaces xe-7/2/0 encapsulation flexible-ethernet-services set interfaces xe-7/2/0 inactive unit 1 vlan-id 1 set interfaces xe-7/2/0 inactive unit 1 family inet address 198.168.50.0/24 set interfaces xe-7/2/0 inactive unit 1 family inet6 address 2001:0db0:1600:0::1/112 set interfaces xe-7/2/0 unit 2 vlan-id 2 set interfaces xe-7/2/0 unit 2 vlan-id 2 family inet address 198.100.70.0/24 set interfaces xe-7/2/0 unit 31 vlan-id 31 set interfaces xe-7/2/0 unit 31 family inet address 10.1.0.1/16 set interfaces xe-7/2/0 unit 31 family inet6 address 2001:0db0:1601:0::1/112 set interfaces xe-7/2/0 unit 32 vlan-id 32 set interfaces xe-7/2/0 unit 32 family inet address 10.2.0.1/16 set interfaces xe-7/2/0 unit 32 family inet6 address 2001:0db0:1602:0::1/112 set interfaces xe-7/2/0 unit 33 vlan-id 33 set interfaces xe-7/2/0 unit 33 family inet address 10.3.0.1/16 set interfaces xe-7/2/0unit 33 vlan-id 33 family inet6 address 2001:0db0:1603:0::1/112 set interfaces xe-7/2/0 unit 34 vlan-id 34 set interfaces xe-7/2/0 unit 34 family inet address 10.0.0.1/16 set interfaces xe-7/2/0 unit 34 family inet6 address 2001:0db0:1600:0::1/112 set interfaces xe-7/2/0 unit 35 vlan-id 35 set interfaces xe-7/2/0 unit 35 family inet address 10.4.0.1/16 set interfaces xe-7/2/0 unit 35 family inet6 address 2001:0db0:1604:0::1/112 set interfaces xe-7/2/0 unit 36 vlan-id 36 set interfaces xe-7/2/0 unit 36 family inet address 10.5.0.1/16 set interfaces xe-7/2/0 unit 36 family inet6 address 2001:0db0:1605:0::1/112 set interfaces xe-7/2/0 unit 37 vlan-id 37 set interfaces xe-7/2/0 unit 37 family inet address 10.6.0.1/16 set interfaces xe-7/2/0unit 37 family inet6 address 2001:0db0:1606:0::1/112 set interfaces xe-7/2/0 unit 38 vlan-id 38 set interfaces xe-7/2/0 unit 38 family inet address 10.7.0.1/16 set interfaces xe-7/2/0 unit 38 vlan-id 38 family inet6 address 2001:0db0:160:0::1/112 set interfaces ams3 load-balancing-options member-interface mams-3/0/0 set interfaces ams3 load-balancing-options member-interface mams-3/1/0 set interfaces ams3 load-balancing-options member-failure-options redistribute-all-traffic enable-rejoin set interfaces ams3 load-balancing-options high-availability-options many-to-one preferred-backup mams-3/1/0 set interfaces ams3 unit 22 family inet set interfaces ams3 unit 22 family inet6 set interfaces ams3 unit 22 service-domain inside set interfaces ams3 unit 22 load-balancing-options hash-keys ingress-key (source-ip destination-ip ) set interfaces ams3 unit 24 family inet set interfaces ams3 unit 24 family inet6 set interfaces ams3 unit 24 service-domain inside set interfaces ams3 unit 24 family inet6 load-balancing-options hash-keys ingress-key (source-ip destination-ip) set interfaces ams3 unit 25 family inet set interfaces ams3 unit 25 family inet6 set interfaces ams3 unit 25 service-domain inside set interfaces ams3 unit 25 load-balancing-options hash-keys ingress-key (source-ip destination-ip ) set routing-instances client_vr4 instance-type virtual-router set routing-instances client_vr4 routing-options rib client_vr4.inet6.0 static route 2001:0db0:bbbb:0::0/49 next-hop 2001:0db0:7070:71::2 set routing-instances client_vr4 routing-options rib client_vr4.inet6.0 static route 2001:0db0:aaaa:8000::0/49 next-hop 2001:0db0:7070:71::3 set routing-instances client_vr4 routing-options rib client_vr4.inet6.0 static route 60::0/64 next-hop ams3.24 set routing-instances client_vr4 routing-options static route 10.12.1.1 next-hop 192.168.1.2 set routing-instances client_vr4 routing-options static route 22.21.128.0/17 next-hop 192.168.1.3 set routing-instances client_vr4 routing-options static route 0.0.0.0/0 next-hop ams3.24 set routing-instances client_vr4 routing-options static route 10.11.10.10/16 next-hop 192.168.1.4 set routing-instances client_vr4 routing-options static route 10.10.23.10/16 next-hop 192.168.1.5 set routing-instances client_vr4 routing-options static route 10.1.0.0/16 next-hop 192.168.1.6 set routing-instances client_vr4 routing-options static route 10.20.20.0/16 next-hop 192.168.1.7 set routing-instances client_vr4 routing-options static route 10.2.0.0/16 next-hop 192.168.1.8 set routing-instances client_vr4 routing-options static route 10.30.20.0/16 next-hop 192.168.1.9 set routing-instances client_vr4 routing-options static route 10.3.0.0/16 next-hop 192.168.10. set routing-instances client_vr4 routing-options static route 10.40.20.0/16 next-hop 192.168.1.11 set routing-instances client_vr4 routing-options static route 10.4.0.0/16 next-hop 192.168.1.12 set routing-instances client_vr4 routing-options static route 10.50.20.0/16 next-hop 192.168.1.13 set routing-instances client_vr4 interface xe-7/0/0.0 set routing-instances client_vr4 interface xe-7/0/2.32 set routing-instances client_vr4 interface ams3.24 set routing-instances server_vr4 instance-type virtual-router set routing-instances server_vr4 routing-options rib server_vr4.inet6.0 static route 2001:0db0:2221:0::0/48 next-hop ams3.25 set routing-instances server_vr4 routing-options rib server_vr4.inet6.0 static route 2001:db8:ffff::1/128 next-hop 2001:0db0:1605:0::2 set routing-instances server_vr4 routing-options rib server_vr4.inet6.0 static route 2001:db8:bbbb::1/128 next-hop 2001:0db0:1605:0::3 set routing-instances server_vr4 routing-options static route 10.10.20.1 next-hop ams3.25 set routing-instances server_vr4 routing-options static route 60.0.6.0/24 next-hop 192.0.2.2 set routing-instances server_vr4 routing-options static route 60.0.18.0/24 next-hop 192.0.2.3 set routing-instances server_vr4 routing-options static route 10.9.9.0/24 next-hop ams3.25 set routing-instances server_vr4 routing-options static route 60.0.19.0/24 next-hop 192.0.2.4 set routing-instances server_vr4 routing-options static route 60.0.20.0/24 next-hop 192.0.2.5 set routing-instances server_vr4 routing-options static route 60.0.21.0/24 next-hop 192.0.2.6 set routing-instances server_vr4 routing-options static route 60.0.22.0/24 next-hop 192.0.2.7 set routing-instances server_vr4 routing-options static route 60.0.23.0/24 next-hop 192.0.2.8 set routing-instances server_vr4 routing-options static route 60.0.24.0/24 next-hop 192.0.2.9 set routing-instances server_vr4 routing-options static route 60.0.25.0/24 next-hop 192.0.2.10 set routing-instances server_vr4 routing-options static route 60.0.26.0/24 next-hop 192.0.2.11 set routing-instances server_vr4 routing-options static route 60.0.27.0/24 next-hop 192.0.2.12 set routing-instances server_vr4 routing-options static route 60.0.28.0/24 next-hop 192.0.2.13 set routing-instances server_vr4 routing-options static route 10.1.0.0/16 next-hop ams3.25 set routing-instances server_vr4 interface xe-7/0/1.0 set routing-instances server_vr4 interface xe-7/2/0.36 set routing-instances server_vr4 interface ams3.25 set routing-options static route 0.0.0.0/0 next-hop 10.48.179.254

MXシリーズルーターでのジュニパーATPクラウドとWebフィルタリングの統合

概要

ジュニパー Advanced Threat Prevention(ジュニパー ATP クラウド)は、MXシリーズルーターと統合されており、次世代ファイアウォールシステムを備えたクラウドベースの脅威検出ソフトウェアを採用することにより、進化するセキュリティ脅威からクラウド内のすべてのホストを保護します。

このトピックでは、ジュニパー ATP クラウド、Policy Enforcer、セキュリティインテリジェンス、Webフィルタリングの概要と、MXシリーズルーターに統合した場合のメリットについて説明します。

プラットフォームとリリース情報の詳細については、 Feature Explorer を参照してください。

利点

-

MXルーターと統合することで導入が簡素化され、脅威対策機能が強化されます。

-

ツールを組み合わせて「ゼロデイ」の脅威から保護し、巧妙で回避型の脅威に対して堅牢なカバレッジを提供します。

-

ポリシー強化により、インバウンドおよびアウトバウンドトラフィックをチェックし、ユーザーはマルウェアの阻止、感染したシステムを隔離し、データ流出を防止し、ラテラルムーブメントを妨害することができます。

-

高可用性をサポートし、中断のないサービスを提供します。

-

より多くのコンピューティングリソースを必要とする負荷の増加、より多くの顧客からの送信を受信するためのネットワーク帯域幅の増加、マルウェア用の大容量ストレージを処理するための拡張性を提供します。

-

詳細な検査、実用的なレポート、インラインマルウェアブロックを提供します。

-

ログ内のVRF情報を使用してテナンシ情報を提供する機能を提供

Policy Enforcerとジュニパー ATP クラウドについて

ジュニパーネットワークス Security Director は、脅威条件からの学習、ポリシー作成の自動化、ネットワーク内のジュニパー デバイスへの動的な適用の展開を可能にする Policy Enforcer(PE)と呼ばれる機能で構成されています。

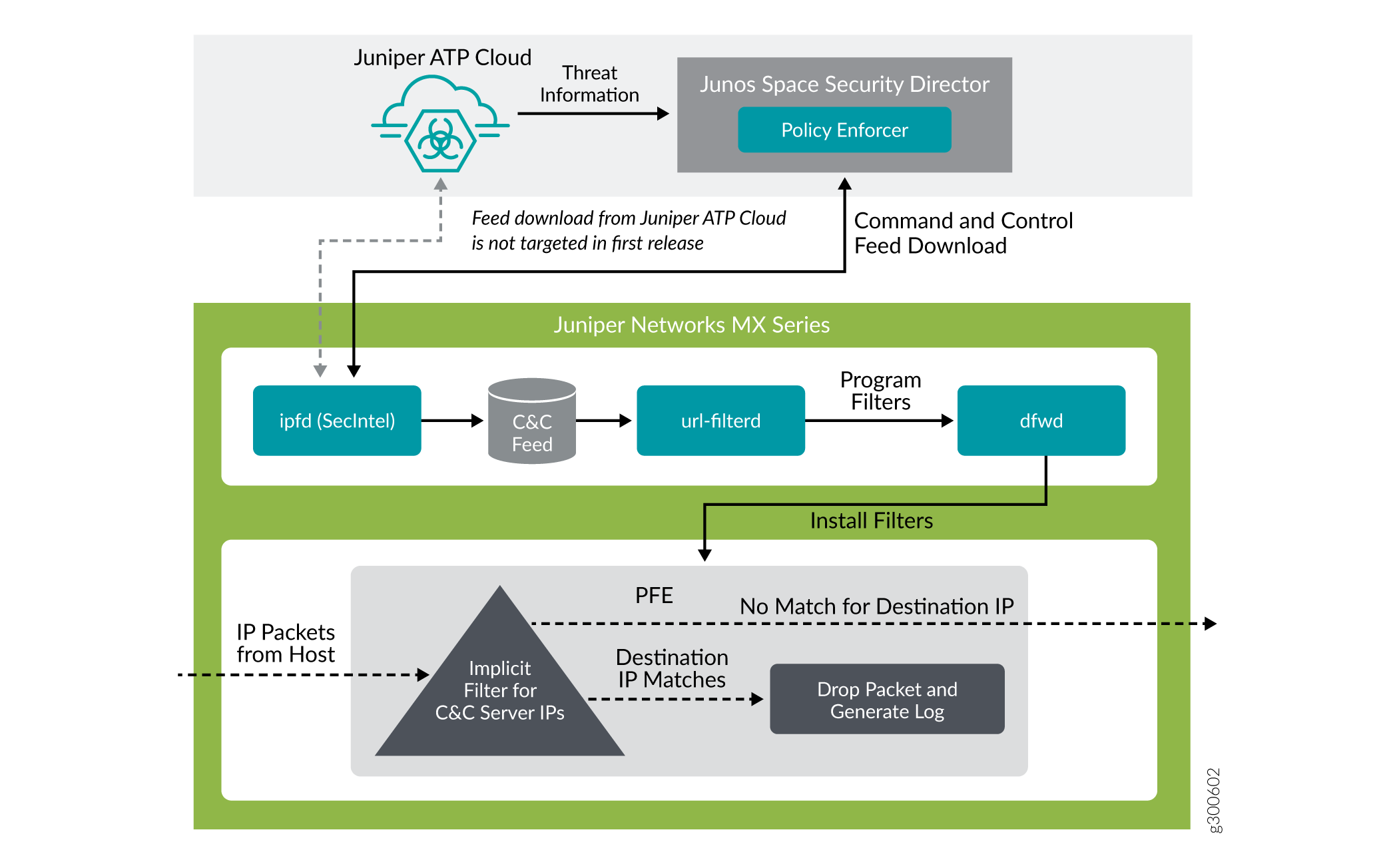

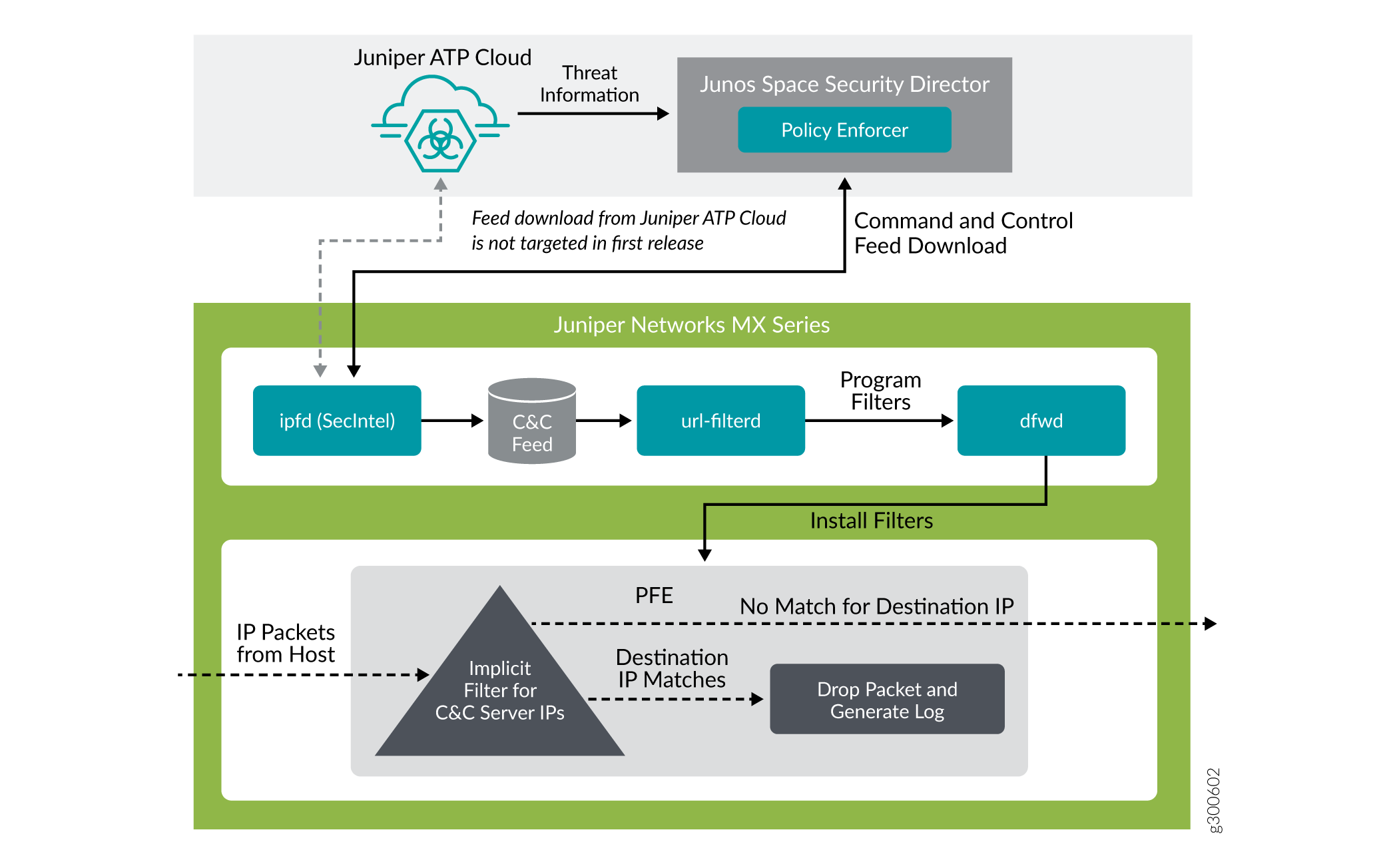

図4 は、PE、ジュニパーATPクラウド、およびファイアウォールとして機能するMXルーター間のトラフィックフローを示しています。

-

Policy Enforcer(PE)は、脅威の状態から学習し、ポリシーの作成を自動化して、ネットワーク内のジュニパーデバイスに適用を展開します。

-

ジュニパー Advanced Threat Prevention(ジュニパー ATP クラウド)は、次世代ファイアウォール システムでクラウドベースの脅威検出ソフトウェアを採用することで、クラウド内のすべてのホストを保護します。

-

MXルーターは、Policy Enforcer(PE)から脅威インテリジェンスフィードを取得し、それらのポリシーを実装して、侵害されたホストを隔離します。これは、次の重要なコンポーネントで構成されています。

-

セキュリティインテリジェンスプロセス

-

Webフィルタリングプロセス

-

ファイアウォールプロセス

-

システムアーキテクチャの機能を理解するために、次の例を考えてみましょう。ユーザーがインターネットからファイルをダウンロードし、そのファイルがMXファイアウォールを通過した場合、マルウェア検査のためにそのファイルがジュニパー ATPクラウドクラウドに送信される可能性があります(構成設定によって異なります)。ファイルがマルウェアと判断された場合、PE はファイルをダウンロードしたホストの IP アドレスと MACアドレスを識別します。ユーザー定義のポリシーに基づいて、そのホストを隔離VLANに入れるか、インターネットへのアクセスをブロックすることができます。

MXシリーズルーターをジュニパーATPクラウドと統合することで、侵害されたホスト(ボットネット)がコマンド&コントロールサーバーと通信するのを防ぐことができます。

-

インラインセキュリティ機能としてのアダプティブサービスを搭載したJunos OSリリース18.4R1以降

-

インラインセキュリティ機能としての次世代サービスを含むJunos OSリリース19.3R2以降

MXシリーズルーターは、以下のいずれかの方法でC&CとGeo-IPをダウンロードできます。

-

間接メソッド-Policy Enforcerは、定義された環境にあるすべてのデバイスに対するフィードプロキシのように機能します。この方法は、個々のデバイスがインターネット上のジュニパー ATP クラウド サービスにアクセスしないようにするのに役立ちます。したがって、インターネットに到達するデバイスの脆弱性が減少します。

-

ダイレクト方式-MXシリーズルーターは、ジュニパー ATPクラウドに直接登録し、C&CとGeo-IPフィードをダウンロードします。

セキュリティインテリジェンス(SecIntel)-概要

セキュリティインテリジェンスプロセス(IPFD)は、フィードコネクターまたはATP Cloud クラウドフィードサーバーからセキュリティインテリジェンスフィードをダウンロードして解析します。MXプラットフォーム上のIPFDプロセスは、Policy EnforcerからコマンドアンドコントロールIPv4/IPv6フィードを取得します。C&Cフィードは、基本的にボットネット向けの既知のコマンドおよびコントロールサーバーであるサーバーのリストです。このリストには、マルウェアのダウンロード元が知られているサーバーも含まれています。このようにして取得された情報は、/var/db/url-filterdディレクトリの下に作成されたファイル(urlf_si_cc_db.txt)に保存されます。

IPFDがWebフィルタリングプロセスに送信する許可されていないIPのファイル形式は、以下のとおりです。

IPv4 address | IPv6 address, threat-level.

threat-levelは1から10の範囲の整数で、マルウェアや感染ホストをスキャンしたファイルの脅威レベルを示します。ここで、1は最も低い脅威レベルを表し、10は最高の脅威レベルを表します。

例:178.10.19.20、4

ここで、178.10.19.20は許可されていないIPを示し、4は threat-levelを示します。

C&Cフィードデータベースは、バックアップルーティングエンジンに同期されます。その後、IPFDはWebフィルタリングプロセス(url-filterd)に情報を共有します。Webフィルタリングプロセスは、ファイルの内容を読み取り、それに応じてフィルターを設定します。

Policy EnforcerからCCフィードをダウンロードするようにセキュリティ Intelligenceを設定する

ジュニパー ATP Cloud/Policy EnforcerからコマンドアンドコントロールIPv4/IPv6フィードをダウンロードするには、次の例に示すように、[edit services]階層にsecurity-intelligenceステートメントを含めます。

security-intelligence {

authentication {

auth-token 7QGSBL5ZRKR5UHUZ2X2R6QLHB656D5EN;

}

url https://10.92.83.245:443/api/v1/manifest.xml;

traceoptions {

file security-inteligence.log size 1g;

level all;

flag all;

}

}

Webフィルタリング(URLフィルタリング)- 概要

Webフィルタリングプロセスは、IPFDから取得したファイルの内容を読み取り、それに応じてパケット転送エンジンのフィルターを設定します。Webフィルタリングプロセスは、パケット転送エンジンのフィルターをプログラミングして、ブロックされたIPアドレス宛てのパケットをブロックし、インシデントを報告するためのログを生成することで、コマンド&コントロールフィードを強制します。

図5 は、C&CフィードがIPFDによって取得され、Webフィルタリングプロセスによって処理される方法を示しています。

Webフィルタープロファイルには、複数のテンプレートを含めることができます。各テンプレートは、Webフィルタリング用に設定された論理インターフェイスのセットと、1つ以上の条件で構成されています。用語は、一致基準を満たした場合に実行されるアクションを含む一連の一致基準です。動的に取得されたC&Cフィードを使用するようにWebフィルタープロファイルを設定するには、[edit services web-filter profile profile-name 階層レベルでsecurity-intelligence-policyコマンドを設定します。security-intelligence-policyベースのWebフィルタープロファイルに条件を設定する必要はありません。

edit web-filter profile profile-name security-intelligence-policy threat-level threat-level threat-action階層レベルで、Webフィルタープロファイルに対して以下の脅威レベルアクションを設定できます。

-

drop -

drop-and-log -

log

各threat levelに対して設定できるthreat-actionは1つだけです。特定のthreat level用にthreat-actionが設定されていない場合、デフォルトのthreat-actionはacceptです。

Junos OS リリース 24.4R1 以降、 log アクションで設定された脅威では、脅威レベルとテナントまたは VRF 情報が送信 syslog に埋め込まれます。サービスクラスポリシーマップは、脅威レベルを保存および表示するための新しい user-attribute integer キーワードで強化されています。

[editi class-of-service policy-map policy-name]階層でuser-attribute integerを設定できます。

ポリシーマップは、各脅威レベルの設定で参照され <>新しいユーザー属性 をdfwフィルター条件にマッピングし、各脅威レベルに対して設定されたアクションを駆動します。ポリシーマップは、 [edit services web-filter profile profile-name security-intelligence-policy threat level integer policy-map policy-name] 階層または [edit services web-filter profile profile-name url-filter-template template-name security-intelligence-policy threat level integer policy-map policy-name] 階層で使用され、脅威レベルをユーザー属性にマッピングします。

例えば

[edit] user@host set class-of-service policy-map threat1 user-attribute 1 user@host set class-of-service policy-map threat2 user-attribute 2 user@host set class-of-service policy-map threat3 user-attribute 3 ... ... user@host set class-of-service policy-map threat10 user-attribute 10 user@host set class-of-service policy-map white-list user-attribute 11 user@host set class-of-service policy-map black-list user-attribute 12 ...

[edit] user@host set services web-filter profile ATP-P1 security-intelligence-policy threat-level 1 threat-action log user@host set services web-filter profile ATP-P1 security-intelligence-policy threat-level 1 policy-map threat1

関連項目

サンプリング用のWebフィルタープロファイルの設定

Junos OSリリース19.3R1以降、Webフィルタリングプロセス(url-filterd)は、脅威レベルのアクションとしてパケットのインラインサンプリングをサポートしています。パケットは、設定した脅威アクションに基づいてドロップされ、ログに記録され、サンプリングされます。拡張されたシナリオでは、ログ オプションよりもパケットのサンプリングが優先されます。既存の脅威レベルアクションに加えて、 edit web-filter profile profile-name security-intelligence-policy threat-level threat-level threat-action 階層レベルのWebフィルタープロファイルで以下の脅威レベルアクションを設定できます。

drop-and-sampledrop-log-and-samplelog-and-samplesample

インラインフロー監視は、パケットをサンプリングし、IPFIX形式のフローレコードをフローコレクターに送信します。外部コレクターで受信したサンプリングパケットの脅威レベルは、サンプリングされたパケットから受信したIPと /var/db/url-filterd/urlf_si_cc_db.txt内の対応するIPエントリーを照合することで導き出すことができます。以下の方法のいずれかを使用して、サンプリングを設定できます。

[edit chassis]階層レベルでメディアインターフェイスが存在するFPCにサンプリングインスタンスを関連付けます。IPv4フロー、IPv6フロー、VPLSフローのサンプリングを設定する場合、各ファミリーのフローハッシュテーブルサイズを設定することができます。[edit services flow-monitoring階層レベルでインラインフロー監視用のテンプレートプロパティを設定します。サンプリングインスタンスを設定し、フローサーバーのIPアドレス、ポート番号、フローのエクスポートレートを関連付け、

[edit forwarding-options階層レベルでコレクターを指定します。

- サンプリングインスタンスをFPCに関連付ける

- サンプリングインスタンスを設定し、テンプレートをサンプリングインスタンスに関連付けます。

- サンプルインスタンスを設定し、フローサーバーのIPアドレスとその他のパラメーターを関連付けます。

- 例:さまざまな脅威レベルを定義するためのWebフィルタープロファイルの設定

サンプリングインスタンスをFPCに関連付ける

定義されたインスタンスを特定のFPC、MPC、またはDPCに関連付けるには、次の例に示すように、 [edit chassis fpc number]階層レベルにsampling-instanceステートメントを含めます。

chassis {

redundancy {

graceful-switchover;

}

fpc 0 {

pic0 {

inline-services {

bandwidth 10g;

}

}

}

pic 2 {

inline-services {

bandwidth 10g;

}

}

pic 3 {

inline-services {

bandwidth 10g;

}

}

sampling-instance 1to1;

inline-services{

flow-table-size {

ipv4-flow-table-size 5;

ipv6flow-table-size 5;

}

}

}

サンプリングインスタンスを設定し、テンプレートをサンプリングインスタンスに関連付けます。

インラインフロー監視用のテンプレートプロパティを設定するには、次の例に示すように、 edit services flow-monitoring 階層レベルで以下のステートメントを含めます。

services {

flow-monitoring {

version-ipfix {

template ipv4 {

flow-active-timeout 60;

flow-inactive-timeout 60;

template-refresh-rate {

packets 48000;

seconds 60;

}

option-refresh-rate {

packets 48000;

seconds 60;

}

ipv4-template;

template ipv6 {

flow-active-timeout 60;

flow-inactive-timeout 60;

template-refresh-rate {

packets 48000;

seconds 60;

}

ipv6-template;

}

}

}

サンプルインスタンスを設定し、フローサーバーのIPアドレスとその他のパラメーターを関連付けます。

サンプリングインスタンスを設定し、フローサーバーのIPアドレスとその他のパラメーターを関連付けるには。次の例に示すように、 [edit forwarding-options] 階層に以下のステートメントを含めます。

forwarding-options {

sampling {

traceoptions {

file ipfix.log size 10k;

}

instance {

1to1 {

input {

rate 1;

}

family inet {

output {

flow-server 192.168.9.194;

port 2055;;

autonomous-system-type origin;

version-ipfix {

template {

ipv4;

}

}

}

inline-jflow {

source-address 192.168.9.195;

}

}

}

family inet6 {

output {

flow-server 192.168.9.194;

port 2000;

autonomous-system-type origin;

version-ipfix {

template {

ipv6;

}

}

}

inline-jflow {

source-address 192.168.9.195;

}

}

}

}

}

例:さまざまな脅威レベルを定義するためのWebフィルタープロファイルの設定

web-filter {

profile Profile1 ;

security-intelligence-policy{

file-type txt;

threat-level 7 {

threat-action {

log-and-sample;

}

}

threat-level 8 {

threat-action {

drop-log-and-sample;

}

}

threat-level 10 {

threat-action {

drop-log-and-sample;

}

}

threat-level 5{

threat-action {

drop-log-and-sample;

}

}

threat-level 6 {

threat-action {

drop-log-and-sample;

}

}

threat-level 9{

threat-action {

drop-log-and-sample;

}

}

}

url-filter-template template1 {

client-interfaces ge-0/0/4.0;

client-routing-instance inet.0;

}

}

traceoptions {

file webfilter_log size 1g;

level all;

flag all;

}

}

}

関連項目

GeoIPフィルタリング

概要

GeoIPフィードは、基本的にIPアドレスと国のコードマッピングのリストです。Junos OS 21.4R1以降、MXシリーズルーターでIPベースの地理的な場所を設定して、Policy EnforcerからGeoIPフィードを取得できるようになりました。GeoIPフィードを展開することで、デバイスが特定の国に属するIPアドレスと通信しないようにネットワークを有効にすることができます。

MXシリーズルーターでセキュリティインテリジェンスプロセス(IPFD)を設定して、Policy EnforcerからGeoIPフィードを取得できます。既存のC&C IPまたはIPv6フィードと同様に、IPFDはPolicy EnforcerからGeoIPフィードをダウンロードします。IPFDは、フィードをファイル形式に変換し、その後Webフィルタリングプロセス(url-filterd)で処理します。

Junos OS 22.1R1以降、MXシリーズルーターでセキュリティインテリジェンスプロセス(IPFD)を設定して、ジュニパーATPクラウドからGeoIPフィードを取得できるようになりました。既存のC&C IPまたはIPv6フィードと同様に、IPFDはジュニパーATPクラウドからGeoIPフィードをダウンロードします。

MXシリーズルーターでGeoIPフィルタリングを設定する方法

IPFDによって取得された情報は、/var/db/url-filterdの場所に作成されたファイル(urlf_si_geoip_db.txt)に保存されます。

IPFDからWebフィルタリングプロセスに送信されるファイルの形式は次のとおりです。

IPv4 address|IPv6 address,Prefix,threat-level,VRF-name,Gen-num.Gen-num は常に 0 です。 VRF-name は国コードを指します。

例:178.10.19.22,12,255,US,0

IPFDとWebフィルタリングプロセスは、GeoIPフィードを含むファイルの作成または更新を通信するためのpconn接続を維持します。Webフィルタリングプロセスでは、PFEのフィルターをプログラミングして、ブロックされた国宛てのパケットをブロックすることで、GeoIPフィードを強制します。liburlf が提供する API は、ファイルの検証と解析に使用されます。

Webフィルタリングプロセスは、IPアドレスのリストを含むファイルを読み取り、PFEフィルターは、フィードにリストされている宛先IPアドレスと、関連する国に設定されたアクションでプログラムされます。

-

グローバルフィルター - 国は、プロファイル内のグローバルルールの下で設定されます。そのグローバルルールに固有の国のすべてのIPアドレスが単一のフィルターでプログラムされ、プロファイル内のすべてのテンプレートに適用されます。

[edit services web-filter profile profile-name security-intelligence-policy]階層でgeo-ip rule match country country-nameを設定することで、GeoIPフィードを動的に取得するプロファイルを設定できます。 グループフィルター - 国のグループはテンプレートの下に設定されます。グループの国に関連付けられたすべてのIPアドレスは、グループが設定されているテンプレートに適用されるグループフィルターでプログラムされます。グループは、liburlf によって解析される json ファイルで定義された国のリストです。

グループフィルターを設定するには、group.jsonファイルにグループマッピングが含まれている/var/db/url-filterdの場所にjsonファイルを設定する必要があります。

jsonファイルの形式は次のとおりです。

[{"group_name" : "group1","country" : ["ZA","YE"]},{"group_name" : "group2","country" : ["YT"]}]GeoIPフィードを動的に取得するには、単一のプロファイルを使用してグローバルフィルターを構成するか、テンプレートを使用して複数のグループフィルターを構成します。両方の設定を一緒にサポートしているわけではありません。

jsonファイルで作成されたグループは、

[edit services web-filter profile profile-name url-filter-template template-name security-intelligence-policy geo-ip rule match group group-name]階層で定義されたGeoIP一致句で参照されます。

グローバル許可リストとグローバルブロックリスト

独自の許可リストとブロックリストを追加して、IPフィードをカスタマイズすることを選択できます。これは、セキュリティ運用センター向けにカスタマイズされたインテリジェンスフィードの管理や、誤検知の一時的な対策として役立ちます。Junos OSリリース21.4R1以降、CLIまたはファイルによる設定に基づいて特定のIPアドレスを許可またはブロックできるようになりました。許可リスト用に別々のリストを設定し、ブロックリスト用に別々のリストを設定するか、ファイルにIPアドレスを含めてCLI設定にファイル名を含めることができます。

[edit services web-filter]階層でIP-address-listを作成できます。ここには、許可またはブロックする必要があるIPアドレスのリストが含まれていますIP-address-list。また、許可またはブロックする必要があるIPアドレスを含むファイルを/var/db/urlフィルターされた場所に作成することもできます。ファイルまたはIPアドレスリストの一部として設定されたIPアドレスは、すべてのテンプレートに添付されたグローバルフィルターの一部としてプログラムされます。

edit services web-filter profile profile-name security-intelligence-policy階層でwhite-list (IP-address-list | file-name) を設定することで、グローバル許可リストを定義できます。edit services web-filter profile profile-name security-intelligence-policy階層でblack-list (IP-address-list | file-name)を設定することで、グローバルブロックリストを定義できます。ここでのIP-address-listは、[edit services web-filter]階層で指定されたIPアドレスリストの名前を指します。file-nameは、許可またはブロックする必要があるIPアドレスのリストを含むファイルの名前を参照します。ファイルは /var/db/url-filterd の場所に存在する必要があり、設定と同じ名前である必要があります。

グローバル許可リストファイルの形式は次のとおりです。

Security Intelligence Policy Enforcement Version 2.0

IP Address,Prefix,Threat-level,VRF-Name,Gen-Num 198.51.100.1,32,0,junos-default-vrf,0

グローバルブロックリストファイルの形式は次のとおりです。

Security Intelligence Policy Enforcement Version 2.0

IP Address,Prefix,Threat-level,VRF-Name,Gen-Num 192.168.1.1,255,junos-default-vrf,0

Webフィルタリングプロセスは、グローバル許可リストまたはグローバルブロックリストのIPアドレスのリストを解析し、設定されたIPアドレスで暗示的なフィルター条件をプログラムして、パケットを許可またはブロックします。

変更履歴テーブル

サポートされる機能は、使用しているプラットフォームとリリースによって決まります。 機能エクスプローラー を使用して、機能がお使いのプラットフォームでサポートされているかどうかを確認します。

[edit services web-filter] 階層レベルでプロファイルを設定します。リリース18.3R1 Junos OSより前は、

[edit services url-filter] 階層レベルでプロファイルを設定します。