例:EVPN-VXLAN Centrally-Routed Bridging Fabric の設定

最新のデータセンターはIPファブリックに依存しています。IPファブリックは、コントロールプレーンでBGPベースのイーサネットVPN(EVPN)シグナリングを使用し、データプレーンで仮想拡張LAN(VXLAN)カプセル化を使用します。このテクノロジーは、VLAN内のレイヤー2(L2)ブリッジングとVLAN間のルーティングにスタンダードベースの高性能ソリューションを提供します。

ほとんどの場合、ユーザー VLAN と VXLAN のネットワーク識別子(VNI)の間には 1 対 1 の関係が存在します。そのため、「VLAN」と「VXLAN」という略語はしばしば同じ意味で使用されます。デフォルトでは、VXLANカプセル化は、アクセス ポートから受信すると、イングレスVLANタグをすべて除去します。残りのイーサネットフレームは、ファブリック全体にトランスポートするためにVXLANにカプセル化されます。フレームが接続されたデバイスに送信される前に、エグレス ポイントで VXLAN カプセル化が取り除かれ、VLAN タグ(存在する場合)が再挿入されます。

これは、Centrally Routed Bridging(CRB)アーキテクチャに基づくEVPN-VXLAN IPファブリックの例です。IRB(統合型ルーティングおよびブリッジング)インターフェイスは、異なる VLAN やネットワークに属するサーバーや VM にレイヤー 3(L3)接続を提供します。これらのIRBインターフェイスは、ファブリック内のVLAN間トラフィックのデフォルトゲートウェイとして機能します。また、データセンターの相互接続(DCI)の場合など、ファブリックに対してリモートの宛先としても機能します。CRB 設計では、スパイン デバイスでのみ IRB インターフェイスを定義します。そのため、このような設計は、すべてのルーティングがスパイン上で行われるため、集中型ルーティングと呼ばれます。

エッジルーテッドブリッジング(ERB)設計の例については、例:エニーキャストゲートウェイでEVPN-VXLANエッジルーテッドブリッジングファブリックを設定するを参照してください。

EVPN-VXLAN テクノロジーおよびサポートされるアーキテクチャの背景情報については、『 EVPN Primer』を参照してください。

必要条件

元の例では、次のハードウェアおよびソフトウェア コンポーネントを使用していました。

15.1X53-D30ソフトウェアJunos OS リリースを実行する2台のQFX10002スイッチ(スパイン1およびスパイン2)。

14.1X53-D30ソフトウェアJunos OS リリースを実行する4台のQFX5100スイッチ(リーフ1〜リーフ4)。

Junos OS リリース 20.4R1 を使用して更新および再検証しました。

サポートされているプラットフォームの一覧については、 ハードウェアの概要 を参照してください。

概要

この例では、3 つのユーザー グループ(つまり 3 つの VLAN)をサポートする物理サーバーには、次の接続が必要です。

- サーバー A とサーバー C は L2 で通信できる必要があります。これらのサーバーはサブネットを共有する必要があるため、VLANも共有されます。

- ブロードキャストを分離するには、サーバー B と D を別々の VLAN に配置する必要があります。これらのサーバは、L3 で通信できる必要があります。

- サーバー A と C は、サーバー B と D と通信できないようにする必要があります。

これらの接続要件を満たすために、これらのプロトコルとテクノロジーが使用されます。

EVPNは、サーバーAとCを接続するためのL2仮想ブリッジを確立し、サーバーBとDをそれぞれのVLANに配置します。

EVPNトポロジー内では、BGPはルート情報を交換します。

VXLAN は、基盤となる L3 ファブリックを介して L2 フレームをトンネリングします。VXLANカプセル化を使用すると、ルーティングプロトコルで使用できるようにL3ファブリックが保持されます。

IRB インターフェイスは、VLAN 間で IP パケットをルーティングします。

繰り返しになりますが、IRBインターフェイスは、一元的にルーティングされたブリッジング(CRB)用に、スパインデバイスでのみ設定されます。この設計では、スパインデバイスは、リーフスイッチのアクセスポートに接続されたさまざまなサーバー、VM、またはコンテナ化されたワークロードのL3ゲートウェイとして機能します。ワークロードが自身のVLAN内でデータを交換すると、リーフによってトラフィックがブリッジングされます。その結果、VXLANカプセル化されたトラフィックは、アンダーレイ(IP)トラフィックとしてスパインを介して送信されます。VLAN内トラフィックの場合、スパインのVXLAN仮想トンネルエンドポイント(VTEP)機能は使用されません。VLAN 内トラフィックは、送信元リーフと宛先リーフの VTEP 間で送信されます。

対照的に、VLAN 間(およびファブリック間)のトラフィックはルーティングする必要があります。このトラフィックはVXLANにカプセル化され、リーフによってスパインにブリッジされます。ルーティングを必要とする送信元は、VLANのデフォルトゲートウェイの宛先MACアドレスをターゲットとしているため、リーフはこのトラフィックをスパインに送信することを認識しています。つまり、IRB の MAC アドレスに送信されたフレームは、L2 でスパインデバイスに転送されます。

スパインでは、L2カプセル化が削除され、VLAN/IRBに関連付けられたルーティング インスタンスでのL3ルート検索に対応します。VLAN 間トラフィックの場合、スパインはルート ルックアップから宛先 VLAN と対応する VXLAN VNI を決定します。その後、スパインがトラフィックを再カプセル化し、アンダーレイを介してターゲットリーフに送信します。

位相幾何学

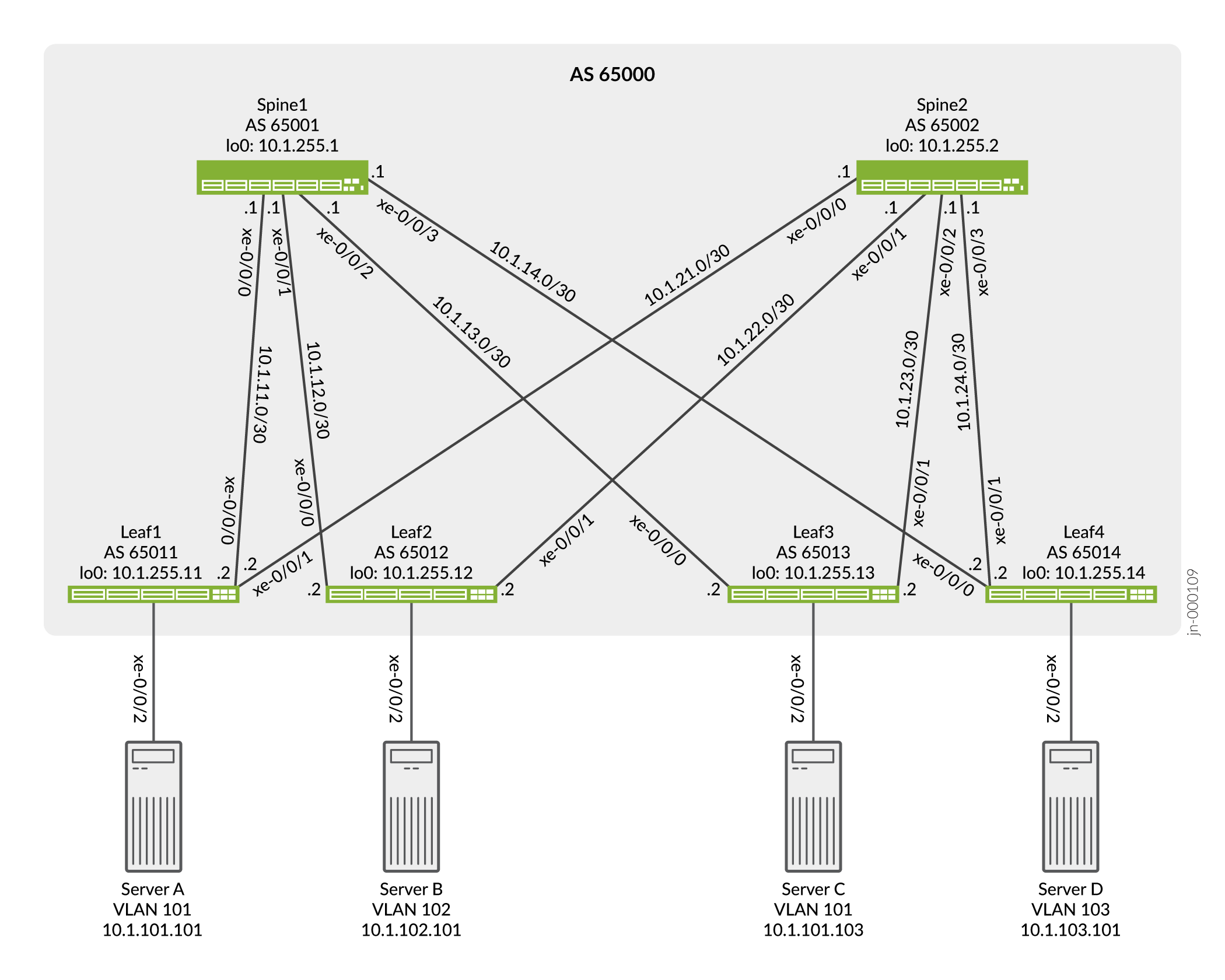

図 1 に示すシンプルな IP Clos トポロジーには、2 台のスパイン スイッチ、4 台のリーフ スイッチ、4 台のサーバーが含まれています。各リーフスイッチは、冗長性を確保するために各スパインスイッチに接続されています。

サーバー ネットワークは 3 つの VLAN に分割され、各 VLAN は VXLAN 仮想ネットワーク識別子(VNI)にマッピングされます。VLAN v101 はサーバー A と C をサポートし、VLAN v102 と v103 はそれぞれサーバー B と D をサポートします。構成パラメーターについては、 表 1 を参照してください。

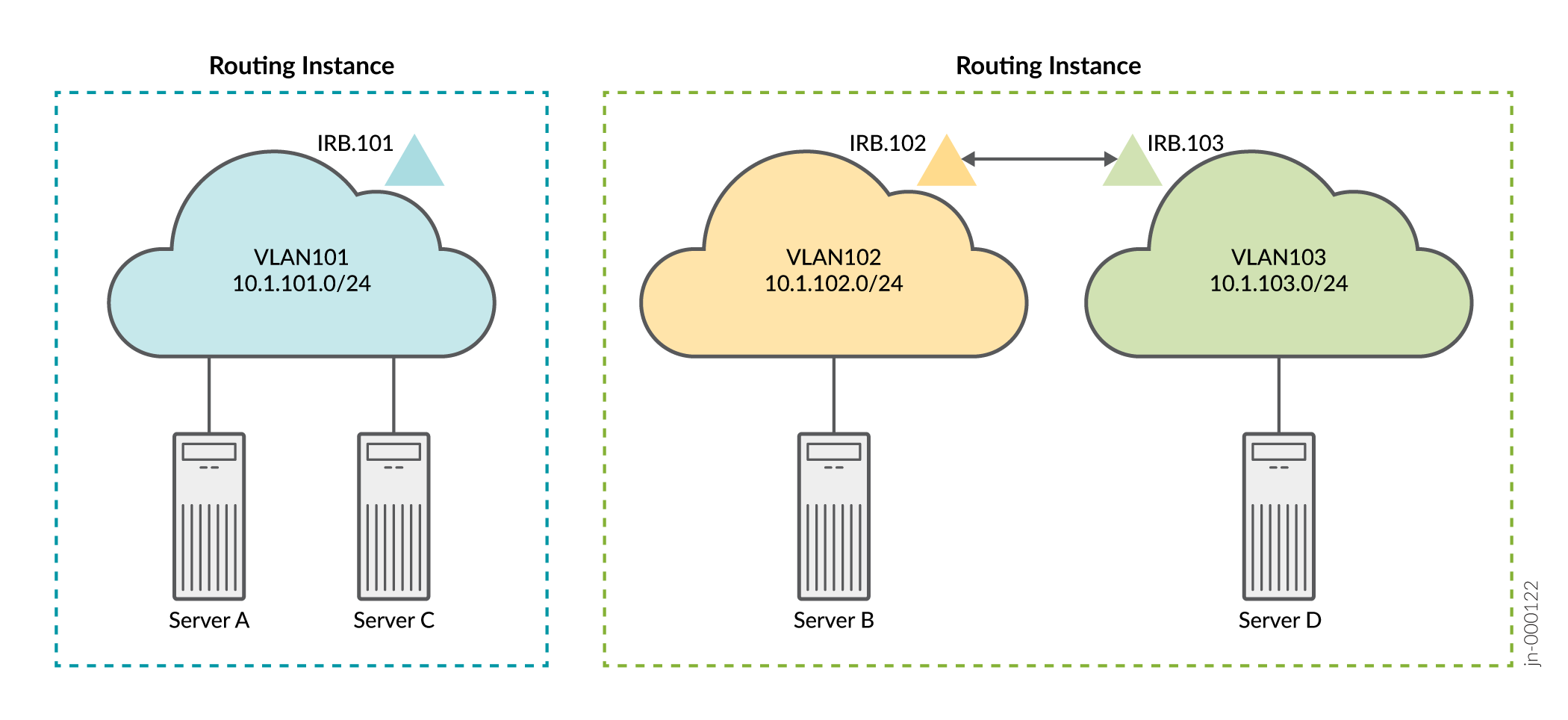

論理トポロジーは、予想される接続を示しています。この例では、1 つのルーティング インスタンスが VLAN 101 を使用してサーバー A と C を接続するために使用され、1 つのルーティング インスタンスが VLAN 102 と 103 を使用してサーバー B と D を接続するために使用されます。サーバーは、デフォルトで同じルーティング インスタンス内にある他のサーバーとのみ通信できます。

サーバーAとCは同じVLANを共有するため、サーバーはL2で通信します。したがって、サーバーAとCの通信にIRBインターフェイスは必要ありません。ジュニパーでは、将来の L3 接続を可能にするためのベスト プラクティスとして、ルーティング インスタンスの IRB インターフェイスを定義します。これに対し、サーバー B と D は、固有の IP サブネット上で動作する異なる VLAN にあるため、通信するにはそれぞれの IRB インターフェイスを介した L3 接続が必要です。

表 1 は、IRB インターフェイスなど、各ネットワークに設定された主要なパラメータを示しています。IRB インターフェイスは各 VLAN をサポートし、他の VLAN からその VLAN 上でデータパケットをルーティングします。

パラメーター |

サーバー A および C |

サーバー B および C |

|---|---|---|

VLAN |

V101の |

V102の |

v103の |

||

VXLAN VNI |

101 |

102 |

103 |

||

VLAN ID |

101 |

102 |

103 |

||

IRB インターフェイス |

IRB.101 |

IRB.102 |

IRB.103 |

表 1 のパラメーターを設定する際は、次の点に注意してください。しなきゃいけません:

各 VLAN を一意の IP サブネット、つまり一意の IRB インターフェイスに関連付けます。

各 VLAN に一意の VXLAN ネットワーク識別子(VNI)を割り当てます。

各 IRB インターフェイスを L3 仮想ルーティング転送(VRF)インスタンスの一部として指定するか、デフォルトのスイッチ インスタンスにインターフェイスをまとめることができます。この例では、VRFインスタンスを使用して、ユーザーコミュニティ(VLAN)間の分離を強制します。

各 IRB インターフェイスの設定に、

[interfaces irb unit logical-unit-number family inet address ip-address]階層レベルのvirtual-gateway-address設定ステートメントで指定するデフォルト ゲートウェイ アドレスを含めます。仮想ゲートウェイを設定すると、各 IRB インターフェイスに冗長なデフォルト ゲートウェイが設定されます。

スパイン 1:アンダーレイ ネットワーク設定

CLIクイック構成

この例を迅速に設定するには、以下のコマンドをコピーしてテキストファイルに貼り付け、改行を削除し、設定に一致させる必要がある詳細情報を変更し、[edit]階層レベルのCLIにコマンドをコピーアンドペーストして、設定モードから commit を入力します。

set interfaces xe-0/0/0 unit 0 family inet address 10.1.11.1/30 set interfaces xe-0/0/1 unit 0 family inet address 10.1.12.1/30 set interfaces xe-0/0/2 unit 0 family inet address 10.1.13.1/30 set interfaces xe-0/0/3 unit 0 family inet address 10.1.14.1/30 set interfaces lo0 unit 0 family inet address 10.1.255.1/32 primary set policy-options policy-statement load-balancing-policy then load-balance per-packet set policy-options policy-statement send-direct term 1 from protocol direct set policy-options policy-statement send-direct term 1 then accept set routing-options router-id 10.1.255.1 set routing-options autonomous-system 65000 set routing-options forwarding-table export load-balancing-policy set protocols bgp group underlay type external set protocols bgp group underlay export send-direct set protocols bgp group underlay local-as 65001 set protocols bgp group underlay multipath multiple-as set protocols bgp group underlay neighbor 10.1.11.2 peer-as 65011 set protocols bgp group underlay neighbor 10.1.12.2 peer-as 65012 set protocols bgp group underlay neighbor 10.1.13.2 peer-as 65013 set protocols bgp group underlay neighbor 10.1.14.2 peer-as 65014

スパイン 1:アンダーレイ ネットワークの設定

手順

スパイン 1 でアンダーレイ ネットワークを設定するには、次の手順を実行します。

L3ファブリックインターフェイスを設定します。

[edit] user@Spine1# set interfaces xe-0/0/0 unit 0 family inet address 10.1.11.1/30 user@Spine1# set interfaces xe-0/0/1 unit 0 family inet address 10.1.12.1/30 user@Spine1# set interfaces xe-0/0/2 unit 0 family inet address 10.1.13.1/30 user@Spine1# set interfaces xe-0/0/3 unit 0 family inet address 10.1.14.1/30

ループバックインターフェイスのIPアドレスを指定します。この IP アドレスは、VXLAN カプセル化パケットの外部ヘッダーの送信元 IP アドレスとして機能します。

[edit] user@Spine1# set interfaces lo0 unit 0 family inet address 10.1.255.1/32 primary

ルーティングオプションを設定します。この設定には、アンダーレイを介した等コストマルチパス(ECMP)ルーティングの使用を有効にするためのロードバランシング ポリシーへの参照が含まれています。

[edit] user@Spine1# set routing-options router-id 10.1.255.1 user@Spine1# set routing-options autonomous-system 65000 user@Spine1# set routing-options forwarding-table export load-balancing-policy

外部 BGP(EBGP)ベースのアンダーレイの BGP グループを設定します。マルチパスは、複数のイコール コスト パスの使用を可能にするために BGP 設定に含まれることに注意してください。通常、BGPは、単一の最良パスを選択するタイブレークアルゴリズムを使用します。

[edit] user@Spine1# set protocols bgp group underlay type external user@Spine1# set protocols bgp group underlay export send-direct user@Spine1# set protocols bgp group underlay local-as 65001 user@Spine1# set protocols bgp group underlay multipath multiple-as user@Spine1# set protocols bgp group underlay neighbor 10.1.11.2 peer-as 65011 user@Spine1# set protocols bgp group underlay neighbor 10.1.12.2 peer-as 65012 user@Spine1# set protocols bgp group underlay neighbor 10.1.13.2 peer-as 65013 user@Spine1# set protocols bgp group underlay neighbor 10.1.14.2 peer-as 65014

パケット単位の負荷分散ポリシーを設定します。

[edit] user@Spine1# set policy-options policy-statement load-balancing-policy then load-balance per-packet

直接インターフェイス ルートをアンダーレイにアドバタイズするポリシーを設定します。少なくとも、ループバック インターフェイス(lo0)ルートをアンダーレイにアドバタイズする必要があります。

[edit] user@Spine1# set policy-options policy-statement send-direct term 1 from protocol direct user@Spine1# set policy-options policy-statement send-direct term 1 then accept

スパイン1:オーバーレイネットワーク設定

CLIクイック構成

この例を迅速に設定するには、以下のコマンドをコピーし、設定をテキストファイルに貼り付け、改行を削除し、設定に一致させる必要がある詳細情報を変更し、[edit]階層レベルのCLIにコマンドをコピーアンドペーストして、設定モードから commit を入力します。

set protocols bgp group evpn type internal set protocols bgp group evpn local-address 10.1.255.1 set protocols bgp group evpn family evpn signaling set protocols bgp group evpn cluster 10.1.1.1 set protocols bgp group evpn multipath set protocols bgp group evpn neighbor 10.1.255.2 set protocols bgp group evpn neighbor 10.1.255.11 set protocols bgp group evpn neighbor 10.1.255.12 set protocols bgp group evpn neighbor 10.1.255.13 set protocols bgp group evpn neighbor 10.1.255.14 set protocols evpn encapsulation vxlan set protocols evpn default-gateway no-gateway-community set protocols evpn multicast-mode ingress-replication set switch-options vtep-source-interface lo0.0 set switch-options route-distinguisher 10.1.255.1:1 set switch-options vrf-target target:65000:1 set switch-options vrf-target auto

スパイン1でのオーバーレイネットワークの設定

手順

スパイン1でオーバーレイネットワークを設定するには:

内部BGP(IBGP)ベースのEVPN-VXLANオーバーレイを設定します。EVPNアドレスファミリーは、EVPNルートのアドバタイズメントをサポートするように設定されていることに注意してください。この場合、スパイン間接続のために、スパイン2へのオーバーレイピアリングを定義します。アンダーレイと同様に、オーバーレイでも BGP マルチパスを有効にしました。

手記:一部のIPファブリックは、EBGPベースのEVPN-VXLANオーバーレイを使用しています。アンダーレイとオーバーレイの両方に EBGP を使用する IP ファブリックの例については、「 例:エニーキャスト ゲートウェイで EVPN VXLAN エッジルーテッド ブリッジング ファブリックを設定する」を参照してください。オーバーレイにEBGPまたはIBGPを選択しても、ファブリックアーキテクチャに悪影響を与えることはありません。中央ルーティングされたブリッジング(CRB)とエッジルーティングされたブリッジング(ERB)の設計はどちらも、どちらのオーバーレイタイプにも対応しています。

[edit] user@Spine1# set protocols bgp group evpn type internal user@Spine1# set protocols bgp group evpn local-address 10.1.255.1 user@Spine1# set protocols bgp group evpn family evpn signaling user@Spine1# set protocols bgp group evpn cluster 10.1.1.1 user@Spine1# set protocols bgp group evpn multipath user@Spine1# set protocols bgp group evpn neighbor 10.1.255.2 user@Spine1# set protocols bgp group evpn neighbor 10.1.255.11 user@Spine1# set protocols bgp group evpn neighbor 10.1.255.12 user@Spine1# set protocols bgp group evpn neighbor 10.1.255.13 user@Spine1# set protocols bgp group evpn neighbor 10.1.255.14

L2 VXLAN VTEP 間で交換される L2 フレームの VXLAN カプセル化を設定します。

[edit] user@Spine1# set protocols evpn encapsulation vxlan

プロトコルEVPNのデフォルトゲートウェイオプション

no-gateway-communityを設定します。[edit] user@Spine1# set protocols evpn default-gateway no-gateway-community

手記:仮想ゲートウェイアドレスを使用すると、VRRPベースのMAC「00:00:5e:00:01:01」が両方のスパインで使用されるため、MAC同期は必要ありません。詳細については、「 デフォルト ゲートウェイ 」を参照してください。

マルチキャスト トラフィックがファブリック内で複製される方法を指定します。

[edit] user@Spine1# set protocols evpn multicast-mode ingress-replication

デフォルトのルーティング インスタンス オプション(仮想スイッチ タイプ)を設定します。

[edit] user@Spine1# set switch-options vtep-source-interface lo0.0 user@Spine1# set switch-options route-distinguisher 10.1.255.1:1 user@Spine1# set switch-options vrf-target target:65000:1 user@Spine1# set switch-options vrf-target auto

スパイン1:アクセスプロファイル設定

CLIクイック構成

アクセスプロファイルまたはアクセスポートの設定には、サーバーワークロード、BMSまたはVMをアクセス(リーフ)スイッチに接続するために必要な設定が含まれます。この手順では、デバイスの VLAN の定義と、ユーザーの分離と L3 ルーティングをそれぞれ提供する ルーティング インスタンス および IRB の設定を行います。

これは一元的にルーティングされたブリッジング(CRB)ファブリックの例であるため、ルーティングインスタンスと統合型ルーティングおよびブリッジング(IRB)インターフェイスはスパインデバイスでのみ定義されます。CRB ファブリックのリーフ デバイスには、L2 VXLAN 機能しかありません。

この例を迅速に設定するには、以下のコマンドをコピーして、コマンドをテキストファイルに貼り付け、改行を削除し、設定に一致させる必要がある詳細情報を変更し、[edit]階層レベルのCLIにコマンドをコピーアンドペーストして、設定モードから commit を入力します。

proxy-macip-advertisement が有効な場合、L3 ゲートウェイは、EVPN-VXLAN ネットワークの L2 VXLAN ゲートウェイに代わって、MAC および IP ルート(MAC+IP タイプ 2 ルート)をアドバタイズします。この動作は EVPN-MPLS ではサポートされていません。Junos OS リリース 20.2R2 以降、proxy-macip-advertisement を有効にすると、次の警告メッセージが表示されます。

警告:EVPN VXLANのみがproxy-macip-advertisement設定をサポートしています。

このメッセージは、設定を変更したとき、設定を保存したとき、または show コマンドを使用して設定を表示したときに表示されます

set interfaces irb unit 101 proxy-macip-advertisement set interfaces irb unit 101 virtual-gateway-accept-data set interfaces irb unit 101 family inet address 10.1.101.1/24 virtual-gateway-address 10.1.101.254 set interfaces irb unit 102 proxy-macip-advertisement set interfaces irb unit 102 virtual-gateway-accept-data set interfaces irb unit 102 family inet address 10.1.102.1/24 virtual-gateway-address 10.1.102.254 set interfaces irb unit 103 proxy-macip-advertisement set interfaces irb unit 103 virtual-gateway-accept-data set interfaces irb unit 103 family inet address 10.1.103.1/24 virtual-gateway-address 10.1.103.254 set protocols evpn vni-options vni 101 vrf-target target:65000:101 set protocols evpn vni-options vni 102 vrf-target target:65000:102 set protocols evpn vni-options vni 103 vrf-target target:65000:103 set protocols evpn extended-vni-list 101 set protocols evpn extended-vni-list 102 set protocols evpn extended-vni-list 103 set routing-instances serverAC instance-type vrf set routing-instances serverAC interface irb.101 set routing-instances serverAC route-distinguisher 10.1.255.1:13 set routing-instances serverAC vrf-target target:65000:13 set routing-instances serverBD instance-type vrf set routing-instances serverBD interface irb.102 set routing-instances serverBD interface irb.103 set routing-instances serverBD route-distinguisher 10.1.255.1:24 set routing-instances serverBD vrf-target target:65000:24 set vlans v101 vlan-id 101 set vlans v101 l3-interface irb.101 set vlans v101 vxlan vni 101 set vlans v102 vlan-id 102 set vlans v102 l3-interface irb.102 set vlans v102 vxlan vni 102 set vlans v103 vlan-id 103 set vlans v103 l3-interface irb.103 set vlans v103 vxlan vni 103

スパイン1のアクセスプロファイルの設定

手順

サーバー ネットワークのプロファイルを構成するには、次の手順に従います。

VLAN 101、102、および 103 間のルーティングをサポートする IRB インターフェイスを設定します。

[edit] user@Spine1# set interfaces irb unit 101 proxy-macip-advertisement user@Spine1# set interfaces irb unit 101 virtual-gateway-accept-data user@Spine1# set interfaces irb unit 101 family inet address 10.1.101.1/24 virtual-gateway-address 10.1.101.254 user@Spine1# set interfaces irb unit 102 proxy-macip-advertisement user@Spine1# set interfaces irb unit 102 virtual-gateway-accept-data user@Spine1# set interfaces irb unit 102 family inet address 10.1.102.1/24 virtual-gateway-address 10.1.102.254 user@Spine1# set interfaces irb unit 103 proxy-macip-advertisement user@Spine1# set interfaces irb unit 103 virtual-gateway-accept-data user@Spine1# set interfaces irb unit 103 family inet address 10.1.103.1/24 virtual-gateway-address 10.1.103.254

EVPN-VXLANドメインに含める仮想ネットワーク識別子(VNI)を指定します。

[edit] user@Spine1# set protocols evpn extended-vni-list 101 user@Spine1# set protocols evpn extended-vni-list 102 user@Spine1# set protocols evpn extended-vni-list 103

各VNIのルートターゲットを設定します。

[edit] user@Spine1# set protocols evpn vni-options vni 101 vrf-target target:65000:101 user@Spine1# set protocols evpn vni-options vni 102 vrf-target target:65000:102 user@Spine1# set protocols evpn vni-options vni 103 vrf-target target:65000:103

手記:元の設定では、スパインデバイスはJunos OS リリース 15.1X53-D30、リーフデバイスは 14.1X53-D30 です。これらのソフトウェアリリースでは、

[edit protocols evpn vni-options vni]階層レベルにvrf-target設定ステートメントを含める場合、exportオプションも含める必要があります。それ以降の Junos OS リリースでは、このオプションは必要ありません。そのため、この更新された例の設定では、exportオプションが省略されています。サーバー A と C のルーティング インスタンスを構成します。

[edit] user@Spine1# set routing-instances serverAC instance-type vrf user@Spine1# set routing-instances serverAC interface irb.101 user@Spine1# set routing-instances serverAC route-distinguisher 10.1.255.1:13 user@Spine1# set routing-instances serverAC vrf-target target:65000:13

サーバー B と D のルーティング インスタンスを構成します。

[edit] user@Spine1# set routing-instances serverBD instance-type vrf user@Spine1# set routing-instances serverBD interface irb.102 user@Spine1# set routing-instances serverBD interface irb.103 user@Spine1# set routing-instances serverBD route-distinguisher 10.1.255.1:24 user@Spine1# set routing-instances serverBD vrf-target target:65000:24

VLAN v101、v102、v103 を設定し、対応する VNI および IRB インターフェイスを各 VLAN に関連付けます。

[edit] user@Spine1# set vlans v101 vlan-id 101 user@Spine1# set vlans v101 l3-interface irb.101 user@Spine1# set vlans v101 vxlan vni 101 user@Spine1# set vlans v102 vlan-id 102 user@Spine1# set vlans v102 l3-interface irb.102 user@Spine1# set vlans v102 vxlan vni 102 user@Spine1# set vlans v103 vlan-id 103 user@Spine1# set vlans v103 l3-interface irb.103 user@Spine1# set vlans v103 vxlan vni 103

スパイン2:フル構成

CLIクイック構成

スパイン2の構成はスパイン1の構成と似ているため、ステップバイステップの構成ではなく、完全な構成を提供します。この例を迅速に設定するには、以下のコマンドをコピーして、コマンドをテキストファイルに貼り付け、改行を削除し、設定に一致させる必要がある詳細情報を変更し、[edit]階層レベルのCLIにコマンドをコピーアンドペーストして、設定モードから commit を入力します。

set interfaces xe-0/0/0 unit 0 family inet address 10.1.21.1/30 set interfaces xe-0/0/1 unit 0 family inet address 10.1.22.1/30 set interfaces xe-0/0/2 unit 0 family inet address 10.1.23.1/30 set interfaces xe-0/0/3 unit 0 family inet address 10.1.24.1/30 set interfaces irb unit 101 proxy-macip-advertisement set interfaces irb unit 101 virtual-gateway-accept-data set interfaces irb unit 101 family inet address 10.1.101.2/24 virtual-gateway-address 10.1.101.254 set interfaces irb unit 102 proxy-macip-advertisement set interfaces irb unit 102 virtual-gateway-accept-data set interfaces irb unit 102 family inet address 10.1.102.2/24 virtual-gateway-address 10.1.102.254 set interfaces irb unit 103 proxy-macip-advertisement set interfaces irb unit 103 virtual-gateway-accept-data set interfaces irb unit 103 family inet address 10.1.103.2/24 virtual-gateway-address 10.1.103.254 set interfaces lo0 unit 0 family inet address 10.1.255.2/32 primary set policy-options policy-statement load-balancing-policy then load-balance per-packet set policy-options policy-statement send-direct term 1 from protocol direct set policy-options policy-statement send-direct term 1 then accept set routing-instances serverAC instance-type vrf set routing-instances serverAC interface irb.101 set routing-instances serverAC route-distinguisher 10.1.255.1:13 set routing-instances serverAC vrf-target target:65000:13 set routing-instances serverBD instance-type vrf set routing-instances serverBD interface irb.102 set routing-instances serverBD interface irb.103 set routing-instances serverBD route-distinguisher 10.1.255.1:24 set routing-instances serverBD vrf-target target:65000:24 set routing-options router-id 10.1.255.2 set routing-options autonomous-system 65000 set routing-options forwarding-table export load-balancing-policy set protocols bgp group underlay type external set protocols bgp group underlay export send-direct set protocols bgp group underlay local-as 65002 set protocols bgp group underlay multipath multiple-as set protocols bgp group underlay neighbor 10.1.21.2 peer-as 65011 set protocols bgp group underlay neighbor 10.1.22.2 peer-as 65012 set protocols bgp group underlay neighbor 10.1.23.2 peer-as 65013 set protocols bgp group underlay neighbor 10.1.24.2 peer-as 65014 set protocols bgp group evpn type internal set protocols bgp group evpn local-address 10.1.255.2 set protocols bgp group evpn family evpn signaling set protocols bgp group evpn cluster 10.2.2.2 set protocols bgp group evpn multipath set protocols bgp group evpn neighbor 10.1.255.1 set protocols bgp group evpn neighbor 10.1.255.11 set protocols bgp group evpn neighbor 10.1.255.12 set protocols bgp group evpn neighbor 10.1.255.13 set protocols bgp group evpn neighbor 10.1.255.14 set protocols evpn encapsulation vxlan set protocols evpn default-gateway no-gateway-community set protocols evpn multicast-mode ingress-replication set protocols evpn vni-options vni 101 vrf-target target:65000:101 set protocols evpn vni-options vni 102 vrf-target target:65000:102 set protocols evpn vni-options vni 103 vrf-target target:65000:103 set protocols evpn extended-vni-list 101 set protocols evpn extended-vni-list 102 set protocols evpn extended-vni-list 103 set switch-options vtep-source-interface lo0.0 set switch-options route-distinguisher 10.1.255.2:1 set switch-options vrf-target target:65000:1 set switch-options vrf-target auto set vlans v101 vlan-id 101 set vlans v101 l3-interface irb.101 set vlans v101 vxlan vni 101 set vlans v102 vlan-id 102 set vlans v102 l3-interface irb.102 set vlans v102 vxlan vni 102 set vlans v103 vlan-id 103 set vlans v103 l3-interface irb.103 set vlans v103 vxlan vni 103

リーフ 1:アンダーレイ ネットワーク設定

CLIクイック構成

この例を迅速に設定するには、以下のコマンドをコピーして、コマンドをテキストファイルに貼り付け、改行を削除し、設定に一致させる必要がある詳細情報を変更し、[edit]階層レベルのCLIにコマンドをコピーアンドペーストして、設定モードから commit を入力します。

set interfaces xe-0/0/0 unit 0 family inet address 10.1.11.2/30 set interfaces xe-0/0/1 unit 0 family inet address 10.1.21.2/30 set interfaces lo0 unit 0 family inet address 10.1.255.11/32 primary set routing-options router-id 10.1.255.11 set routing-options autonomous-system 65000 set routing-options forwarding-table export load-balancing-policy set protocols bgp group underlay type external set protocols bgp group underlay export send-direct set protocols bgp group underlay local-as 65011 set protocols bgp group underlay multipath multiple-as set protocols bgp group underlay neighbor 10.1.11.1 peer-as 65001 set protocols bgp group underlay neighbor 10.1.21.1 peer-as 65002 set policy-options policy-statement load-balancing-policy then load-balance per-packet set policy-options policy-statement send-direct term 1 from protocol direct set policy-options policy-statement send-direct term 1 then accept

リーフ 1 のアンダーレイ ネットワークの設定

手順

リーフ 1 のアンダーレイ ネットワークを設定するには、次の手順に従います。

L3インターフェイスを設定します。

[edit] user@Leaf1# set interfaces xe-0/0/0 unit 0 family inet address 10.1.11.2/30 user@Leaf1# set interfaces xe-0/0/1 unit 0 family inet address 10.1.21.2/30

ループバックインターフェイスのIPアドレスを指定します。この IP アドレスは、VXLAN カプセル化パケットの外部ヘッダーの送信元 IP アドレスとして機能します。

[edit] user@Leaf1# set interfaces lo0 unit 0 family inet address 10.1.255.11/32 primary

ルーティング オプションを設定します。

[edit] user@Leaf1# set routing-options router-id 10.1.255.11 user@Leaf1# set routing-options autonomous-system 65000 user@Leaf1# set routing-options forwarding-table export load-balancing-policy

アンダーレイルーティングを処理するピアとしてスパインを含む外部BGP(EBGP)グループを設定します。

[edit] user@Leaf1# set protocols bgp group underlay type external user@Leaf1# set protocols bgp group underlay export send-direct user@Leaf1# set protocols bgp group underlay local-as 65011 user@Leaf1# set protocols bgp group underlay multipath multiple-as user@Leaf1# set protocols bgp group underlay neighbor 10.1.11.1 peer-as 65001 user@Leaf1# set protocols bgp group underlay neighbor 10.1.21.1 peer-as 65002

ジュニパーネットワークスのスイッチ間の複数のパスにトラフィックを分散させるポリシーを設定します。

[edit] user@Leaf1# set policy-options policy-statement load-balancing-policy then load-balance per-packet

インターフェイスの直接ルートをアドバタイズするポリシーを設定します。少なくとも、アンダーレイはデバイスのループバック アドレスに完全に到達できる必要があります。

[edit] user@Leaf1# set policy-options policy-statement send-direct term 1 from protocol direct user@Leaf1# set policy-options policy-statement send-direct term 1 then accept

リーフ1:オーバーレイネットワーク設定

CLIクイック構成

この例を迅速に設定するには、以下のコマンドをコピーし、コマンドをテキストファイルに貼り付け、改行を削除し、設定に一致させる必要がある詳細情報を変更し、コマンドを [edit] 階層レベルでCLIにコピーアンドペーストして、設定モードから commit を入力します。

set protocols bgp group evpn type internal set protocols bgp group evpn local-address 10.1.255.11 set protocols bgp group evpn family evpn signaling set protocols bgp group evpn multipath set protocols bgp group evpn neighbor 10.1.255.1 set protocols bgp group evpn neighbor 10.1.255.2 set protocols evpn encapsulation vxlan set protocols evpn multicast-mode ingress-replication set switch-options vtep-source-interface lo0.0 set switch-options route-distinguisher 10.1.255.11:1 set switch-options vrf-target target:65000:1 set switch-options vrf-target auto

リーフ 1 のオーバーレイ ネットワークの設定

手順

リーフ 1 のオーバーレイネットワークを設定するには、次の手順を実行します。

EVPN-VXLAN オーバーレイネットワークの内部 BGP(IBGP)グループを設定します。

[edit] user@Leaf1# set protocols bgp group evpn type internal user@Leaf1# set protocols bgp group evpn local-address 10.1.255.11 user@Leaf1# set protocols bgp group evpn family evpn signaling user@Leaf1# set protocols bgp group evpn multipath user@Leaf1# set protocols bgp group evpn neighbor 10.1.255.1 user@Leaf1# set protocols bgp group evpn neighbor 10.1.255.2

EVPNネイバー間で交換されるデータパケットのVXLANカプセル化を設定します。

[edit] user@Leaf1# set protocols evpn encapsulation vxlan

EVPN-VXLAN 環境でのマルチキャスト トラフィックの複製方法を指定します。

[edit] user@Leaf1# set protocols evpn multicast-mode ingress-replication

デフォルトのルーティング インスタンス オプション(仮想スイッチ タイプ)を設定します。

[edit] user@Leaf1# set switch-options vtep-source-interface lo0.0 user@Leaf1# set switch-options route-distinguisher 10.1.255.11:1 user@Leaf1# set switch-options vrf-target target:65000:1 user@Leaf1# set switch-options vrf-target auto

リーフ1:アクセスプロファイルの設定

CLIクイック構成

この例を迅速に設定するには、以下のコマンドをコピーして、コマンドをテキストファイルに貼り付け、改行を削除し、設定に一致させる必要がある詳細情報を変更し、[edit]階層レベルのCLIにコマンドをコピーアンドペーストして、設定モードから commit を入力します。

set interfaces xe-0/0/2 unit 0 family ethernet-switching interface-mode trunk set interfaces xe-0/0/2 unit 0 family ethernet-switching vlan members 101 set protocols evpn vni-options vni 101 vrf-target target:65000:101 set protocols evpn extended-vni-list 101 set vlans v101 vlan-id 101 set vlans v101 vxlan vni 101

リーフ1のアクセスプロファイルの設定

手順

サーバー・ネットワークのプロファイルを構成するには、次のようにします。

物理サーバーとの接続用にL2イーサネットインターフェイスを設定します。このインターフェイスはVLAN 101に関連付けられています。この例では、アクセス インターフェイスは、VLAN タギングをサポートするトランクとして設定されています。タグなしアクセスインターフェイスもサポートされています。

[edit] user@Leaf1# set interfaces xe-0/0/2 unit 0 family ethernet-switching interface-mode trunk user@Leaf1# set interfaces xe-0/0/2 unit 0 family ethernet-switching vlan members 101

仮想ネットワーク識別子(VNI)のルート ターゲットを設定します。

[edit] user@Leaf1# set protocols evpn vni-options vni 101 vrf-target target:65000:101

手記:元の設定では、スパインデバイスはJunos OS リリース 15.1X53-D30、リーフデバイスは 14.1X53-D30 です。これらのソフトウェアリリースでは、

[edit protocols evpn vni-options vni]階層レベルにvrf-target設定ステートメントを含める場合、exportオプションも含める必要があります。それ以降の Junos OS リリースでは、このオプションは必要なく、この例で使用されている更新された設定に反映されています。EVPN-VXLAN ドメインに含める VNI を指定します。

[edit] user@Leaf1# set protocols evpn extended-vni-list 101

VLAN v101 を設定します。VLANは、スパインデバイスで設定したものと同じVXLAN VNIにマッピングされます。L3 IRB(統合型ルーティングおよびブリッジング)インターフェイスは、リーフデバイスでは指定されていないことに注意してください。これは、CRB(Centrally Routed Bridging)では、リーフが L2 ブリッジングのみを実行するためです。

[edit] user@Leaf1# set vlans v101 vlan-id 101 user@Leaf1# set vlans v101 vxlan vni 101

リーフ2:完全な構成

CLIクイック構成

リーフ 2 の設定はリーフ 1 の設定と似ているため、手順を追った設定ではなく、完全な設定を提供します。この例を迅速に設定するには、以下のコマンドをコピーして、コマンドをテキスト ファイルに貼り付け、改行を削除し、設定に一致させる必要がある詳細情報を変更し、コマンドを [edit] 階層レベルで CLI にコピー アンド ペーストして、設定モードから commit を入力します。

set interfaces xe-0/0/0 unit 0 family inet address 10.1.12.2/30 set interfaces xe-0/0/1 unit 0 family inet address 10.1.22.2/30 set interfaces xe-0/0/2 unit 0 family ethernet-switching interface-mode trunk set interfaces xe-0/0/2 unit 0 family ethernet-switching vlan members 102 set interfaces lo0 unit 0 family inet address 10.1.255.12/32 primary set policy-options policy-statement load-balancing-policy then load-balance per-packet set policy-options policy-statement send-direct term 1 from protocol direct set policy-options policy-statement send-direct term 1 then accept set routing-options router-id 10.1.255.12 set routing-options autonomous-system 65000 set routing-options forwarding-table export load-balancing-policy set protocols bgp group underlay type external set protocols bgp group underlay export send-direct set protocols bgp group underlay local-as 65012 set protocols bgp group underlay multipath multiple-as set protocols bgp group underlay as-override set protocols bgp group underlay neighbor 10.1.12.1 peer-as 65001 set protocols bgp group underlay neighbor 10.1.22.1 peer-as 65002 set protocols bgp group evpn type internal set protocols bgp group evpn local-address 10.1.255.12 set protocols bgp group evpn family evpn signaling set protocols bgp group evpn multipath set protocols bgp group evpn neighbor 10.1.255.1 set protocols bgp group evpn neighbor 10.1.255.2 set protocols evpn encapsulation vxlan set protocols evpn multicast-mode ingress-replication set protocols evpn vni-options vni 102 vrf-target target:65000:102 set protocols evpn extended-vni-list 102 set switch-options vtep-source-interface lo0.0 set switch-options route-distinguisher 10.1.255.12:1 set switch-options vrf-target target:65000:1 set switch-options vrf-target auto set vlans v102 vlan-id 102 set vlans v102 vxlan vni 102

リーフ 3:完全な構成

CLIクイック構成

リーフ 3 の設定はリーフ 1 の設定と似ているため、手順ごとの設定ではなく、完全な設定を提供します。この例を迅速に設定するには、以下のコマンドをコピーして、コマンドをテキスト ファイルに貼り付け、改行を削除し、設定に一致させる必要がある詳細情報を変更し、コマンドを [edit] 階層レベルで CLI にコピー アンド ペーストして、設定モードから commit を入力します。

set interfaces xe-0/0/0 unit 0 family inet address 10.1.13.2/30 set interfaces xe-0/0/1 unit 0 family inet address 10.1.23.2/30 set interfaces xe-0/0/2 unit 0 family ethernet-switching interface-mode trunk set interfaces xe-0/0/2 unit 0 family ethernet-switching vlan members 101 set interfaces lo0 unit 0 family inet address 10.1.255.13/32 primary set policy-options policy-statement load-balancing-policy then load-balance per-packet set policy-options policy-statement send-direct term 1 from protocol direct set policy-options policy-statement send-direct term 1 then accept set routing-options router-id 10.1.255.13 set routing-options autonomous-system 65000 set routing-options forwarding-table export load-balancing-policy set protocols bgp group underlay type external set protocols bgp group underlay export send-direct set protocols bgp group underlay local-as 65013 set protocols bgp group underlay multipath multiple-as set protocols bgp group underlay neighbor 10.1.13.1 peer-as 65001 set protocols bgp group underlay neighbor 10.1.23.1 peer-as 65002 set protocols bgp group evpn type internal set protocols bgp group evpn local-address 10.1.255.13 set protocols bgp group evpn family evpn signaling set protocols bgp group evpn multipath set protocols bgp group evpn neighbor 10.1.255.1 set protocols bgp group evpn neighbor 10.1.255.2 set protocols evpn encapsulation vxlan set protocols evpn multicast-mode ingress-replication set protocols evpn vni-options vni 101 vrf-target target:65000:101 set protocols evpn extended-vni-list 101 set switch-options vtep-source-interface lo0.0 set switch-options route-distinguisher 10.1.255.13:1 set switch-options vrf-target target:65000:1 set switch-options vrf-target auto set vlans v101 vlan-id 101 set vlans v101 vxlan vni 101

リーフ4:完全な構成

CLIクイック構成

リーフ 4 の設定はリーフ 1 の設定と似ているため、ステップバイステップの設定ではなく、完全な設定を提供します。この例を迅速に設定するには、以下のコマンドをコピーして、コマンドをテキスト ファイルに貼り付け、改行を削除し、設定に一致させる必要がある詳細情報を変更し、コマンドを [edit] 階層レベルで CLI にコピー アンド ペーストして、設定モードから commit を入力します。

set interfaces xe-0/0/0 unit 0 family inet address 10.1.14.2/30 set interfaces xe-0/0/1 unit 0 family inet address 10.1.24.2/30 set interfaces xe-0/0/2 unit 0 family ethernet-switching interface-mode trunk set interfaces xe-0/0/2 unit 0 family ethernet-switching vlan members 103 set interfaces lo0 unit 0 family inet address 10.1.255.14/32 primary set policy-options policy-statement load-balancing-policy then load-balance per-packet set policy-options policy-statement send-direct term 1 from protocol direct set policy-options policy-statement send-direct term 1 then accept set routing-options router-id 10.1.255.14 set routing-options autonomous-system 65000 set routing-options forwarding-table export load-balancing-policy set protocols bgp group underlay type external set protocols bgp group underlay export send-direct set protocols bgp group underlay local-as 65014 set protocols bgp group underlay multipath multiple-as set protocols bgp group underlay neighbor 10.1.14.1 peer-as 65001 set protocols bgp group underlay neighbor 10.1.24.1 peer-as 65002 set protocols bgp group evpn type internal set protocols bgp group evpn local-address 10.1.255.14 set protocols bgp group evpn family evpn signaling set protocols bgp group evpn multipath set protocols bgp group evpn neighbor 10.1.255.1 set protocols bgp group evpn neighbor 10.1.255.2 set protocols evpn encapsulation vxlan set protocols evpn multicast-mode ingress-replication set protocols evpn vni-options vni 103 vrf-target target:65000:103 set protocols evpn extended-vni-list 103 set switch-options vtep-source-interface lo0.0 set switch-options route-distinguisher 10.1.255.14:1 set switch-options vrf-target target:65000:1 set switch-options vrf-target auto set vlans v103 vlan-id 103 set vlans v103 vxlan vni 103

検証

IRB(統合型ルーティングおよびブリッジング)インターフェイスが正常に動作していることを確認します。

IRBインターフェイスの確認

目的

スパイン 1 とスパイン 2 の IRB インターフェイスの設定を確認します。

アクション

動作モードから、 show interfaces irb コマンドを入力します。

user@Spine1> show interfaces irb

Physical interface: irb, Enabled, Physical link is Up

Interface index: 640, SNMP ifIndex: 505

Type: Ethernet, Link-level type: Ethernet, MTU: 1514

Device flags : Present Running

Interface flags: SNMP-Traps

Link type : Full-Duplex

Link flags : None

Current address: 02:05:86:71:57:00, Hardware address: 02:05:86:71:57:00

Last flapped : Never

Input packets : 0

Output packets: 0

Logical interface irb.101 (Index 558) (SNMP ifIndex 583)

Flags: Up SNMP-Traps 0x4004000 Encapsulation: ENET2

Bandwidth: 1Gbps

Routing Instance: default-switch Bridging Domain: v101

Input packets : 7

Output packets: 13

Protocol inet, MTU: 1514

Max nh cache: 75000, New hold nh limit: 75000, Curr nh cnt: 2, Curr new hold cnt: 0, NH drop cnt: 0

Flags: Sendbcast-pkt-to-re, Is-Primary

Addresses, Flags: Is-Default Is-Preferred Is-Primary

Destination: 10.1.101/24, Local: 10.1.101.1, Broadcast: 10.1.101.255

Destination: 10.1.101/24, Local: 10.1.101.254, Broadcast: 10.1.101.255

Logical interface irb.102 (Index 582) (SNMP ifIndex 584)

Flags: Up SNMP-Traps 0x4000 Encapsulation: ENET2

Bandwidth: 1Gbps

Routing Instance: default-switch Bridging Domain: v102

Input packets : 2

Output packets: 6

Protocol inet, MTU: 1514

Max nh cache: 75000, New hold nh limit: 75000, Curr nh cnt: 1, Curr new hold cnt: 0, NH drop cnt: 0

Flags: Sendbcast-pkt-to-re

Addresses, Flags: Is-Preferred Is-Primary

Destination: 10.1.102/24, Local: 10.1.102.1, Broadcast: 10.1.102.255

Destination: 10.1.102/24, Local: 10.1.102.254, Broadcast: 10.1.102.255

Logical interface irb.103 (Index 580) (SNMP ifIndex 585)

Flags: Up SNMP-Traps 0x4000 Encapsulation: ENET2

Bandwidth: 1Gbps

Routing Instance: default-switch Bridging Domain: v103

Input packets : 2

Output packets: 6

Protocol inet, MTU: 1514

Max nh cache: 75000, New hold nh limit: 75000, Curr nh cnt: 1, Curr new hold cnt: 0, NH drop cnt: 0

Flags: Sendbcast-pkt-to-re, Is-Primary

Addresses, Flags: Is-Default Is-Preferred Is-Primary

Destination: 10.1.103/24, Local: 10.1.103.1, Broadcast: 10.1.103.255

Destination: 10.1.103/24, Local: 10.1.103.254, Broadcast: 10.1.103.255

意味

スパイン1からのサンプル出力では、以下が検証されます。

IRB インターフェイス irb.101、irb.102、および irb.103 が設定されています。

IRB インターフェイスが設定されている物理インターフェイスが稼働している。

各 IRB インターフェイスは、それぞれの VLAN に適切にマッピングされます。

各 IRB インターフェイスの設定には、割り当てられた IP アドレスと宛先(仮想ゲートウェイ アドレス)が正しく反映されています。

ルーティングインスタンスの検証

目的

サーバーAとB、およびサーバーCとDのルーティングインスタンスが、スパイン1とスパイン2で正しく設定されていることを確認します。

アクション

動作モードから、 show route instance routing-instance-name extensive コマンド routing instances serversAC と serversBD を入力します。

user@Spine1> show route instance serverAC extensive

serverAC:

Router ID: 10.1.101.1

Type: vrf State: Active

Interfaces:

irb.101

Route-distinguisher: 10.1.255.1:12

Vrf-import: [ __vrf-import-serverAC-internal__ ]

Vrf-export: [ __vrf-export-serverAC-internal__ ]

Vrf-import-target: [ target:65000:12 ]

Vrf-export-target: [ target:65000:12 ]

Fast-reroute-priority: low

Tables:

serverAC.inet.0 : 3 routes (3 active, 0 holddown, 0 hidden)

serverAC.iso.0 : 0 routes (0 active, 0 holddown, 0 hidden)

serverAC.inet6.0 : 1 routes (1 active, 0 holddown, 0 hidden)

serverAC.mdt.0 : 0 routes (0 active, 0 holddown, 0 hidden)

user@Spine1> show route instance serverBD extensive

serverBD:

Router ID: 10.1.102.1

Type: vrf State: Active

Interfaces:

irb.102

irb.103

Route-distinguisher: 10.1.255.1:34

Vrf-import: [ __vrf-import-serverBD-internal__ ]

Vrf-export: [ __vrf-export-serverBD-internal__ ]

Vrf-import-target: [ target:65000:34 ]

Vrf-export-target: [ target:65000:34 ]

Fast-reroute-priority: low

Tables:

serverBD.inet.0 : 6 routes (6 active, 0 holddown, 0 hidden)

serverBD.iso.0 : 0 routes (0 active, 0 holddown, 0 hidden)

serverBD.inet6.0 : 1 routes (1 active, 0 holddown, 0 hidden)

serverBD.mdt.0 : 0 routes (0 active, 0 holddown, 0 hidden)

意味

スパイン 1 からのサンプル出力では、サーバー A と C およびサーバー B と D のルーティング インスタンスは、各グループに関連付けられたループバック インターフェイスと IRB インターフェイスを示しています。出力には、実際のルート識別、VRF(仮想ルーティングおよび転送)インポート、VRF エクスポート ポリシー設定も表示されます。

ダイナミック MAC アドレスの学習の検証

目的

VLAN v101、v102、v103 では、動的 MAC アドレスがすべてのリーフのイーサネット スイッチング テーブルにインストールされていることを確認します。

アクション

動作モードから、 show ethernet-switching table コマンドを入力します。

user@Leaf1> show ethernet-switching table

MAC flags (S - static MAC, D - dynamic MAC, L - locally learned, P - Persistent static

SE - statistics enabled, NM - non configured MAC, R - remote PE MAC, O - ovsdb MAC)

Ethernet switching table : 5 entries, 5 learned

Routing instance : default-switch

Vlan MAC MAC Logical SVLBNH/ Active

name address flags interface VENH Index source

v101 00:00:5e:00:01:01 DR esi.1746 05:00:00:fd:e8:00:00:00:65:00

v101 00:50:56:93:87:58 D xe-0/0/2.0

v101 00:50:56:93:ab:f6 D vtep.32770 10.1.255.13

v101 02:05:86:71:27:00 D vtep.32771 10.1.255.1

v101 02:05:86:71:5f:00 D vtep.32769 10.1.255.2

意味

リーフ1からのサンプル出力は、仮想ゲートウェイ(IRB)のMACアドレス00:00:5e:00:01:01を学習したことを示しています。これは、接続されたサーバーがデフォルトゲートウェイに到達するために使用するMACアドレスです。両方のスパインで同じ仮想IP/MACが設定されているため、仮想IPはESI LAGとして扱われ、パケットループのリスクなしに両方のスパインへのアクティブな転送をサポートします。また、この出力は、リーフ1がVTEPとして機能するスパイン1とスパイン2のIRB MACアドレスを学習したことを示しています。

ルーティングインスタンスでのルートの検証

目的

ルーティングインスタンスに正しいルートが存在することを確認します。

アクション

動作モードから、 show route table routing-instance-name.inet.0 コマンドを入力します。

user@Spine1> show route table serverAC.inet.0

serverAC.inet.0: 3 destinations, 3 routes (3 active, 0 holddown, 0 hidden)

+ = Active Route, - = Last Active, * = Both

10.1.101.0/24 *[Direct/0] 2d 01:34:44

> via irb.101

10.1.101.1/32 *[Local/0] 2d 01:34:44

Local via irb.101

10.1.101.254/32 *[Local/0] 2d 01:34:44

Local via irb.101

user@Spine1> show route table serverBD.inet.0

serverBD.inet.0: 6 destinations, 6 routes (6 active, 0 holddown, 0 hidden)

+ = Active Route, - = Last Active, * = Both

10.1.102.0/24 *[Direct/0] 2d 01:34:51

> via irb.102

10.1.102.1/32 *[Local/0] 2d 01:34:51

Local via irb.102

10.1.102.254/32 *[Local/0] 2d 01:34:51

Local via irb.102

10.1.103.0/24 *[Direct/0] 2d 01:34:51

> via irb.103

10.1.103.1/32 *[Local/0] 2d 01:34:51

Local via irb.103

10.1.103.254/32 *[Local/0] 2d 01:34:51

Local via irb.103

意味

スパイン 1 からのサンプル出力は、サーバー A および C のルーティング インスタンスに VLAN 101 に関連付けられた IRB インターフェイス ルートがあり、サーバー B および D のルーティング インスタンスに VLAN 102 および 103 に関連付けられた IRB インターフェイス ルートがあることを示しています。

各テーブルのルートに基づくと、VLAN 101 のサーバ A と C が、VLAN 102 または 103 の C と D のサーバに到達できないことは明らかです。また、この出力は、サーバー B と D のルートを格納する共通テーブルが、IRB インターフェイスを介した L3 通信を許可していることも示しています。

接続の確認

目的

サーバーAとCが互いにpingを実行でき、サーバーBとDが互いにpingを実行できることを確認します。

アクション

サーバーから ping コマンドを実行します。

user@serverA> ping 10.1.101.103 count 2 PING 10.1.101.103 (10.1.101.103): 56 data bytes 64 bytes from 10.1.101.103: icmp_seq=0 ttl=64 time=103.749 ms 64 bytes from 10.1.101.103: icmp_seq=1 ttl=64 time=116.325 ms --- 10.1.101.103 ping statistics --- 2 packets transmitted, 2 packets received, 0% packet loss round-trip min/avg/max/stddev = 103.749/110.037/116.325/6.288 ms user@serverB> ping 10.1.103.101 count 2 PING 10.1.103.101 (10.1.103.101): 56 data bytes 64 bytes from 10.1.103.101: icmp_seq=0 ttl=63 time=103.346 ms 64 bytes from 10.1.103.101: icmp_seq=1 ttl=63 time=102.355 ms --- 10.1.103.101 ping statistics --- 2 packets transmitted, 2 packets received, 0% packet loss round-trip min/avg/max/stddev = 102.355/102.851/103.346/0.495 ms

意味

サンプル出力では、サーバー A がサーバー C に ping を、サーバー B がサーバー D に ping できることを示しています。サーバー A と C はサーバー B と D に ping できず、サーバー B と D はサーバー A と C に ping できないはずです。

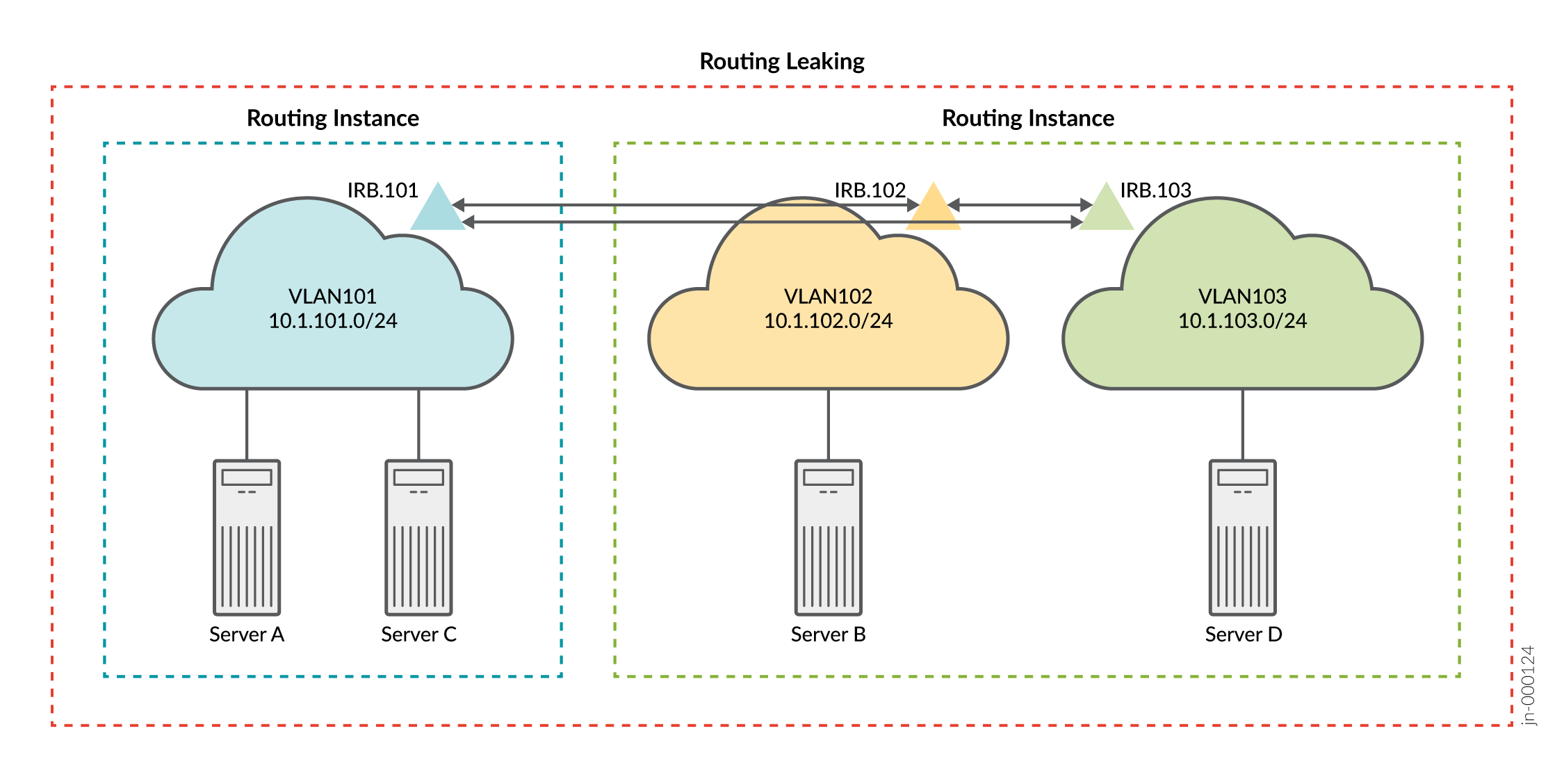

スパイン1および2:ルート漏洩(オプション)

図 2 を参照すると、VLAN 101 のサーバー A と C と、VLAN 102 と 103 のサーバー B と D にそれぞれ接続を提供するために、3 つの VLAN と 2 つのルーティング インスタンスを構成したことを思い出してください。このセクションでは、2つのルーティングインスタンス間でルートをリークするように設定を変更します。図 3 は、IRB(統合型ルーティングおよびブリッジング)ルートがリークされた後の論理接続を示しています。

を使用したEVPN-VXLAN論理トポロジー

を使用したEVPN-VXLAN論理トポロジー

ルーティング情報ベース(RIB)グループを変更すると、VLAN 101のサーバがL3接続を使用してVLAN 102と103の両方のサーバに到達することが期待できます。

CLIクイック構成

この時点で、CRBベースのEVPNファブリックを展開し、想定される接続性を確認しました。つまり、サーバーAとCはL2で通信できます。サーバー B と D (それぞれ VLAN 102 と 103) は、共有ルーティング インスタンスで IRB ルーティングを介して通信します。すべてのサーバーが相互にpingを実行できるようにする場合はどうすればよいでしょうか。この問題を解決する1つの方法は、ルーティングインスタンス間のルートをリークすることです。仮想ルーティングおよび転送(VRF)インスタンス間のルート漏洩の詳細については、 自動エクスポート を参照してください。この例を迅速に設定するには、以下のコマンドをコピーして、コマンドをテキスト ファイルに貼り付け、改行を削除し、設定に一致させる必要がある詳細情報を変更し、コマンドを [edit] 階層レベルで CLI にコピー アンド ペーストして、設定モードから commit を入力します。

set policy-options policy-statement serverAC_vrf_imp term 1 from community serverBD set policy-options policy-statement serverAC_vrf_imp term 1 then accept set policy-options policy-statement serverBD_vrf_imp term 1 from community serverAC set policy-options policy-statement serverBD_vrf_imp term 1 then accept set policy-options community serverAC members target:65000:13 set policy-options community serverBD members target:65000:24 set routing-instances serverAC routing-options auto-export set routing-instances serverAC vrf-import serverAC_vrf_imp set routing-instances serverBD routing-options auto-export set routing-instances serverBD vrf-import serverBD_vrf_imp

ルート漏洩による検証(オプション)

ルート漏洩によるルートの検証(オプション)

目的

ルーティングインスタンスに正しいルートが存在することを確認します。

アクション

動作モードから、 show route table routing-instance-name.inet.0 コマンドを入力します。

user@Spine1> show route table serverAC.inet.0

serverAC.inet.0: 9 destinations, 9 routes (9 active, 0 holddown, 0 hidden)

+ = Active Route, - = Last Active, * = Both

10.1.101.0/24 *[Direct/0] 2d 02:18:50

> via irb.101

10.1.101.1/32 *[Local/0] 2d 02:18:50

Local via irb.101

10.1.101.254/32 *[Local/0] 2d 02:18:50

Local via irb.101

10.1.102.0/24 *[Direct/0] 00:31:21

> via irb.102

10.1.102.1/32 *[Local/0] 00:31:21

Local via irb.102

10.1.102.254/32 *[Local/0] 00:31:21

Local via irb.102

10.1.103.0/24 *[Direct/0] 00:31:21

> via irb.103

10.1.103.1/32 *[Local/0] 00:31:21

Local via irb.103

10.1.103.254/32 *[Local/0] 00:31:21

Local via irb.103

user@Spine1> show route table serverBD.inet.0

serverBD.inet.0: 9 destinations, 9 routes (9 active, 0 holddown, 0 hidden)

+ = Active Route, - = Last Active, * = Both

10.1.101.0/24 *[Direct/0] 00:32:00

> via irb.101

10.1.101.1/32 *[Local/0] 00:32:00

Local via irb.101

10.1.101.254/32 *[Local/0] 00:32:00

Local via irb.101

10.1.102.0/24 *[Direct/0] 2d 02:19:29

> via irb.102

10.1.102.1/32 *[Local/0] 2d 02:19:29

Local via irb.102

10.1.102.254/32 *[Local/0] 2d 02:19:29

Local via irb.102

10.1.103.0/24 *[Direct/0] 2d 02:19:29

> via irb.103

10.1.103.1/32 *[Local/0] 2d 02:19:29

Local via irb.103

10.1.103.254/32 *[Local/0] 2d 02:19:29

Local via irb.103

意味

スパイン1からのサンプル出力は、両方のルーティングインスタンスに、3つのVLANすべてに関連付けられたIRB(統合型ルーティングおよびブリッジング)インターフェイスルートがあることを示しています。インスタンス テーブル間でルートをコピーしたため、最終的な結果は、共通のルーティング インスタンスで 3 つの VLAN すべてを構成した場合と同じになります。したがって、3つのVLANすべてのサーバー間で完全なL3接続が期待できます。

ルート漏洩による接続の検証(オプション)

目的

サーバー A と C がサーバー B と D に ping できることを確認します。

アクション

サーバーから ping コマンドを実行します。

user@serverA> ping 10.1.102.101 count 2 PING 10.1.102.101 (10.1.102.101): 56 data bytes 64 bytes from 10.1.102.101: icmp_seq=0 ttl=63 time=102.448 ms 64 bytes from 10.1.102.101: icmp_seq=1 ttl=63 time=102.384 ms --- 10.1.102.101 ping statistics --- 2 packets transmitted, 2 packets received, 0% packet loss round-trip min/avg/max/stddev = 102.384/102.416/102.448/0.032 ms user@serverA> ping 10.1.103.101 count 2 PING 10.1.103.101 (10.1.103.101): 56 data bytes 64 bytes from 10.1.103.101: icmp_seq=0 ttl=63 time=103.388 ms 64 bytes from 10.1.103.101: icmp_seq=1 ttl=63 time=102.623 ms --- 10.1.103.101 ping statistics --- 2 packets transmitted, 2 packets received, 0% packet loss round-trip min/avg/max/stddev = 102.623/103.006/103.388/0.382 ms user@serverC> ping 10.1.102.101 count 2 PING 10.1.102.101 (10.1.102.101): 56 data bytes 64 bytes from 10.1.102.101: icmp_seq=0 ttl=63 time=167.580 ms 64 bytes from 10.1.102.101: icmp_seq=1 ttl=63 time=168.075 ms --- 10.1.102.101 ping statistics --- 2 packets transmitted, 2 packets received, 0% packet loss round-trip min/avg/max/stddev = 167.580/167.827/168.075/0.248 ms user@serverC> ping 10.1.103.101 count 2 PING 10.1.103.101 (10.1.103.101): 56 data bytes 64 bytes from 10.1.103.101: icmp_seq=0 ttl=63 time=103.673 ms 64 bytes from 10.1.103.101: icmp_seq=1 ttl=63 time=115.090 ms --- 10.1.103.101 ping statistics --- 2 packets transmitted, 2 packets received, 0% packet loss round-trip min/avg/max/stddev = 103.673/109.382/115.090/5.709 ms

意味

サンプル出力は、サーバ A がサーバ B とサーバ D に ping できることを示しています。また、サーバー C がサーバー B とサーバー D に ping できることも示しています。これにより、サーバーとその VLAN 間で予想される完全な接続が確認されます。

変更履歴

サポートされる機能は、使用しているプラットフォームとリリースによって決まります。特定の機能がお使いのプラットフォームでサポートされているかどうかを確認するには、 Feature Explorer を使用します。