シャーシ クラスタでのマルチキャスト ルーティングと非対称ルーティング

シャーシ クラスタでマルチキャスト ルーティングをサポートすると、異なるマルチキャスト プロトコルがインターフェイスを介して複数の受信者にトラフィックを送信できます。非対称ルーティングとは、送信元ホストから宛先ホストへのパケットが、宛先ホストから送信元ホストへのパケットとは異なるパスをたどる状況のことです。詳細については、次のトピックを参照してください。

シャーシ クラスタのマルチキャスト ルーティングについて

シャーシ クラスタ内のノード間でマルチキャスト ルーティングがサポートされるため、PIM(プロトコル独立マルチキャスト)バージョン 1 および 2、IGMP(インターネット グループ管理プロトコル)、SAP(セッション アナウンスメント プロトコル)、DVMRP(ディスタンス ベクトル マルチキャスト ルーティング プロトコル)などのマルチキャスト プロトコルが、クラスタ内のインターフェイス間でトラフィックを送信できます。ただし、マルチキャストプロトコルは、シャーシ管理インターフェイス(fxp0)またはファブリックインターフェイス(fab0およびfab1)では有効にしないでください。マルチキャスト セッションはクラスタ間で同期され、冗長なグループ フェイルオーバー中も維持されます。フェイルオーバー中は、他のタイプのトラフィックと同様に、マルチキャストパケットの損失が発生する可能性があります。

シャーシ クラスタでのマルチキャスト データ転送は、受信インターフェイスを使用して、セッションがアクティブであるかどうかを判断します。リーフ セッションの発信インターフェイスが受信インターフェイスのノードではなくピアにある場合、パケットはピア ノードに転送されます。シャーシ クラスタのマルチキャスト ルーティングは、着信インターフェイスと発信インターフェイスの両方のトンネルをサポートします。

マルチキャスト トラフィックのトラフィック フローには、アップストリーム方向(送信元方向)とダウンストリーム方向(加入者方向)があります。デバイスは、加入者を含む複数のネットワークに単一のマルチキャストパケットを複製(ファンアウト)します。シャーシ クラスタ環境では、マルチキャスト パケットのファンアウトをどちらのノードでもアクティブにできます。

着信インターフェイスが現在のノードでアクティブであり、ピア ノードでバックアップしている場合、セッションは現在のノードでアクティブになり、ピア ノードでバックアップされます。

シャーシ クラスタ上のマルチキャスト設定は、スタンドアロン デバイス上のマルチキャスト設定と同じです。詳細については、「 マルチキャストプロトコルユーザーガイド 」を参照してください。

PIM データ転送について

PIM(プロトコル独立マルチキャスト)は、相互に転送されるマルチキャストパケットを追跡するためにデバイス間で使用されます。

PIM セッションは、マルチキャスト データを PIM ユニキャスト パケットにカプセル化します。PIM セッションは、以下のセッションを作成します。

制御セッション

データセッション

データ セッションは、制御セッション ID を保存します。制御セッションとデータセッションは個別に閉じられます。受信インターフェイスは、PIM セッションがアクティブかどうかを判断するために使用されます。発信インターフェイスがピアノードでアクティブである場合、パケットは送信のためにピアノードに転送されます。

マルチキャストと PIM セッション同期について

マルチキャスト セッションと PIM セッションを同期すると、フェールオーバーが発生したときにセッションを再設定する必要がないため、フェールオーバーによるパケット損失を防ぐことができます。

PIM セッションでは、制御セッションがバックアップ ノードに同期され、次にデータ セッションが同期されます。

マルチキャスト セッションでは、テンプレート セッションがピア ノードに同期され、次にすべてのリーフ セッションが同期され、最後にテンプレート セッションが再び同期されます。

参照

シャーシ クラスタの非対称ルーティングについて

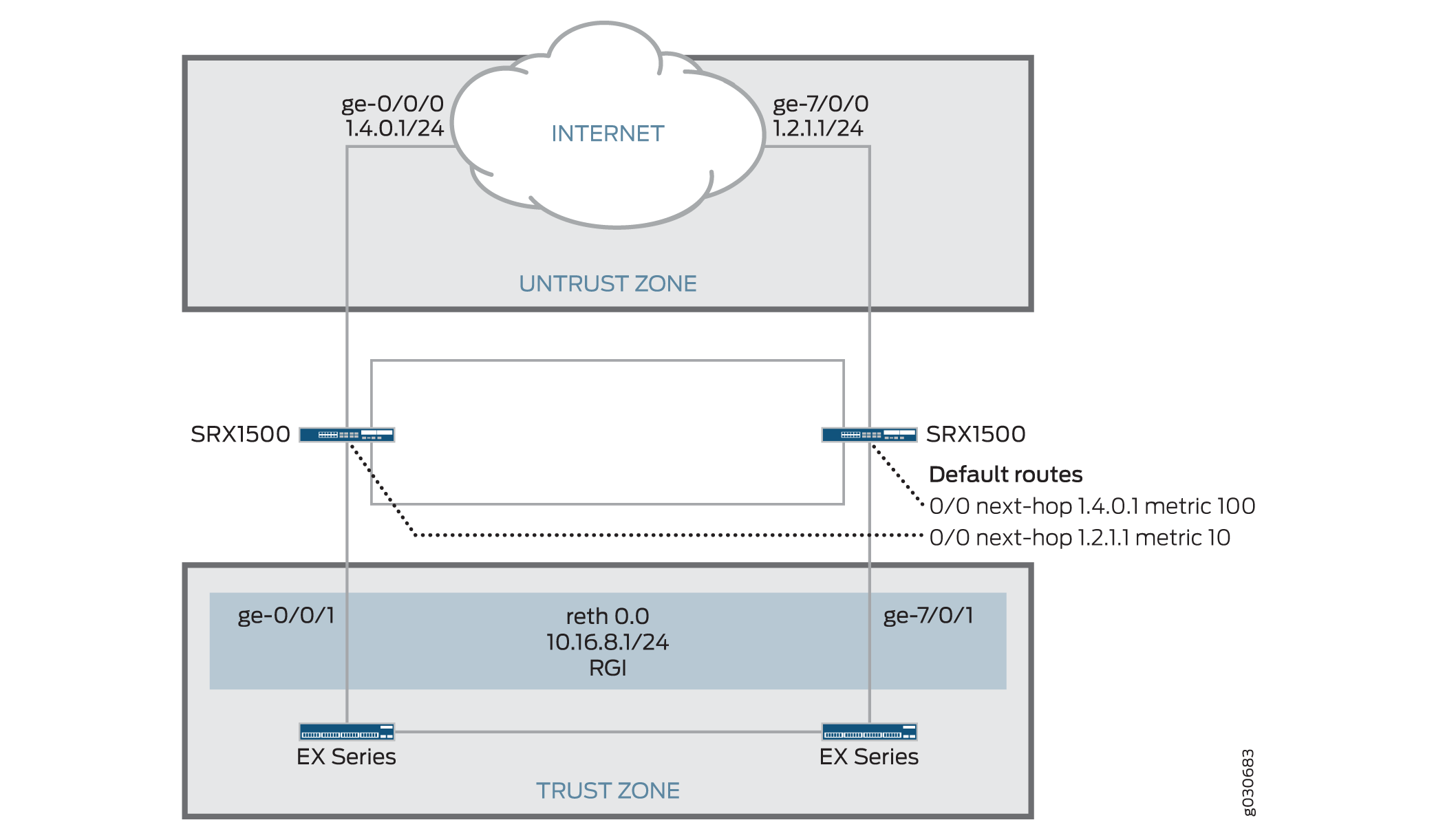

シャーシクラスターの非対称ルーティングシナリオで、SRXシリーズファイアウォールを使用できます( 図1を参照)。ノードが受信したトラフィックは、そのノードのセッションテーブルと照合されます。このルックアップの結果によって、そのノードがパケットを処理するか、ファブリックリンクを介して他のノードに転送するかが決まります。セッションは、セッションを作成した最初のパケットのエグレスノードに固定されます。セッションが固定されていないノードでトラフィックを受信すると、それらのパケットはファブリックリンクを介してセッションが固定されているノードに転送されます。

セッション中にルーティングが変更された場合、セッションのアンカーノードが変更される可能性があります。

このシナリオでは、2 つのインターネット接続が使用され、1 つが優先されます。trustゾーンへの接続は、冗長イーサネットインターフェイスを使用して行われ、trustゾーン内のデバイスにLAN冗長性を提供します。このシナリオでは、インターネットを宛先とするtrustゾーンでセッションが発生する2つのフェイルオーバーケース(untrustゾーン)について説明します。

trustゾーンの障害を理解する 冗長イーサネット インターフェイス

通常の動作状態では、トラフィックはreth0.0に属するtrustゾーンインターフェイスge-0/0/1からインターネットに流れます。プライマリインターネット接続はノード0にあるため、セッションはノード0で作成され、ノード1に同期されます。ただし、セッションはノード0でのみアクティブです。

インターフェイス ge-0/0/1 で障害が発生すると、冗長グループのフェイルオーバーがトリガーされ、ノード 1 のインターフェイス ge-7/0/1 がアクティブになります。フェイルオーバー後、トラフィックはノード1に到達します。セッション ルックアップ後、このノードではセッションがアクティブであるため、トラフィックはノード 0 に送信されます。次に、ノード0がトラフィックを処理し、インターネットに転送します。リターントラフィックも同様のプロセスに従います。トラフィックはノード 0 に到着し、セッションがノード 0 に固定されているため、ノード 0 でセキュリティ目的(アンチスパム スキャン、アンチウィルス スキャン、セキュリティ ポリシーの適用など)で処理されます。その後、パケットは、エグレス処理のためにファブリックインターフェイスを介してノード1に送信され、最終的にはインターフェイスge-7/0/1を介してノード1から送信されます。

untrust ゾーン インターフェイスの障害の理解

この場合、セッションはノード間で移行されます。通常の動作状態では、トラフィックはノード0によってのみ処理されます。ノード0でインターフェイスge-0/0/0に障害が発生すると、ルーティングテーブルが変更され、ノード1のインターフェイスge-7/0/0を指すようになります。障害が発生すると、ノード0のセッションは非アクティブになり、ノード1のパッシブセッションはアクティブになります。trustゾーンから到着したトラフィックは、インターフェイスge-0/0/1で受信されますが、処理のためにノード1に転送されます。トラフィックは、ノード1で処理された後、インターフェイスge-7/0/0を介してインターネットに転送されます。

このシャーシ クラスタ設定では、冗長グループ1を使用して、trustゾーンに接続された冗長イーサネットインターフェイスを制御します。このシナリオで設定されたように、冗長グループ 1 は、インターフェイス ge-0/0/1 または ge-7/0/1 に障害が発生した場合にのみフェイルオーバーし、インターネットに接続されたインターフェイスに障害が発生した場合にはフェイルオーバーしません。オプションとして、冗長グループ 1 がインターネットに接続されているすべてのインターフェイスを監視し、インターネット リンクに障害が発生した場合にフェイルオーバーできるように設定を変更することもできます。そのため、例えば、この設定では、冗長グループ1がge-0/0/0を監視し、ge-0/0/0インターネットリンクに障害が発生した場合にreth0に対してge-7/0/1をアクティブにすることができます。(このオプションについては、次の設定例では説明しません。)

参照

例:非対称シャーシ クラスタ ペアの設定

この例では、非対称ルーティングを許可するようにシャーシ クラスタを設定する方法を示しています。シャーシ クラスタに非対称ルーティングを設定すると、どちらのデバイスでも受信したトラフィックをシームレスに処理できます。

必要条件

開始する前に、以下を実行します。

-

2 組のデバイスを物理的に接続し、それらが同じモデルであることを確認します。この例では、SRX1500またはSRX1600デバイスのペアを使用します。

-

ファブリックリンクを作成するには、一方のデバイス上のギガビットイーサネットインターフェイスを、もう一方のデバイス上の別のギガビットイーサネットインターフェイスに接続します。

-

制御リンクを作成するには、2つのSRX1500デバイスの制御ポートを接続します。

-

-

コンソール ポートを使用して、デバイスの 1 つに接続します。(これは、クラスターを形成するノードです。

-

クラスタIDとノード番号を設定します。

user@host> set chassis cluster cluster-id 1 node 0 reboot

-

-

コンソール ポートを使用して他のデバイスに接続します。

-

クラスタIDとノード番号を設定します。

user@host> set chassis cluster cluster-id 1 node 1 reboot

-

概要

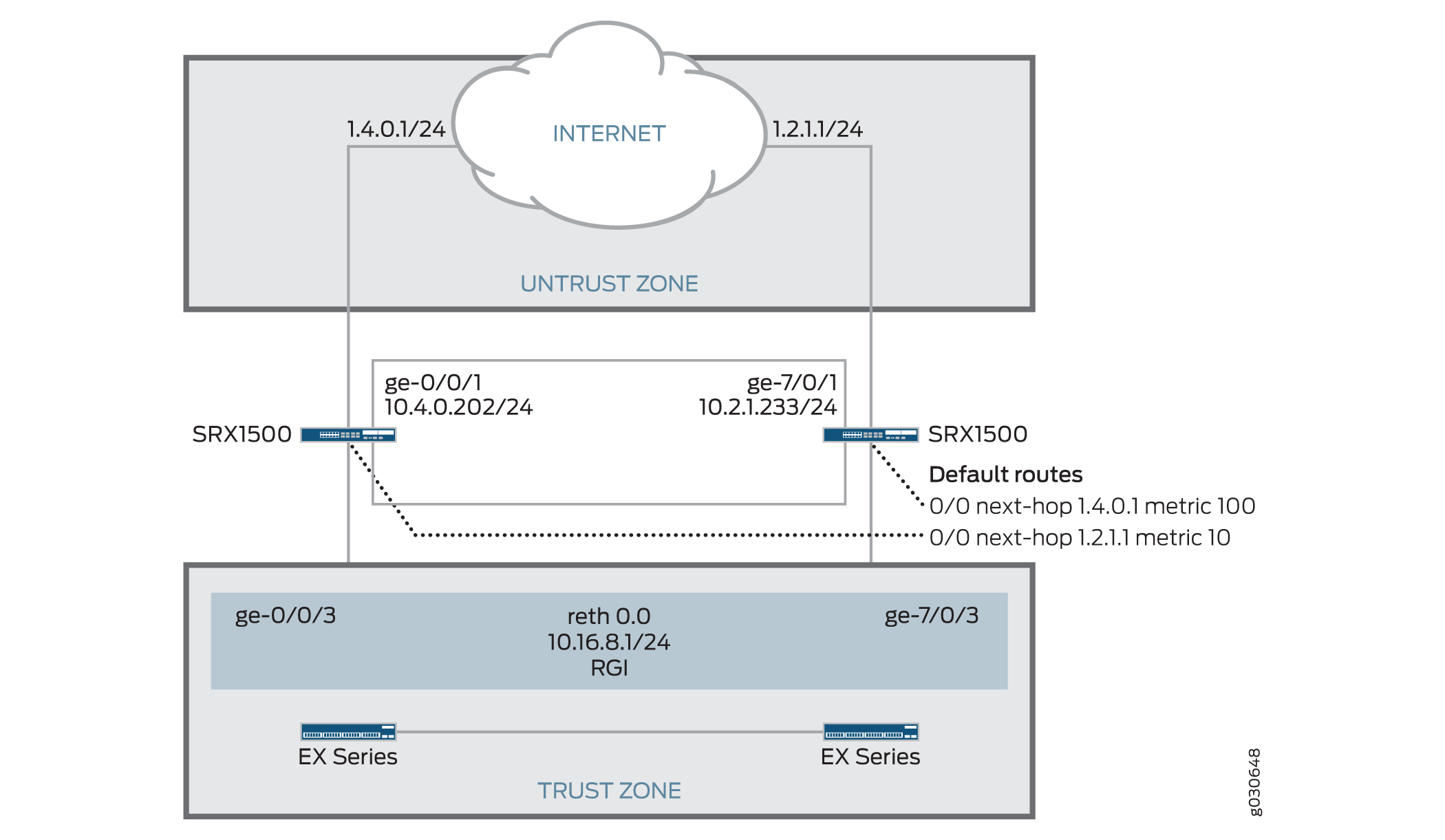

この例では、シャーシ クラスタが非対称ルーティングを提供しています。 図 2 に示すように、インターネット接続は 2 つ使用され、1 つが優先されます。trustゾーンへの接続は、trustゾーン内のデバイスにLANの冗長性を提供するために、冗長イーサネットインターフェイスによって提供されます。

この例では、グループ( apply-groups コマンドで設定を適用)とシャーシ クラスタ情報を設定します。次に、セキュリティゾーンとセキュリティポリシーを設定します。 表 1 から 表 4 を参照してください。

| 特徴 |

名前 |

設定パラメータ |

|---|---|---|

| グループ |

ノード0 |

|

| ノード1 |

|

| 特徴 |

名前 |

設定パラメータ |

|---|---|---|

| ファブリックリンク |

ファブ0 |

インターフェイス:ge-0/0/7 |

| ファブ1 |

インターフェイス:ge-7/0/7 |

|

| ハートビート間隔 |

– |

1000 |

| ハートビートしきい値 |

– |

3 |

| リダンダンシーグループ |

1 |

|

| インターフェイス監視

|

||

| 冗長イーサネットインターフェイスの数 |

– |

1 |

| インターフェイス |

ge-0/0/1 |

|

| ge-7/0/1 |

|

|

| ge-0/0/3 |

冗長な親: reth0 |

|

| ge-7/0/3 |

冗長な親: reth0 |

|

| reth0さん |

|

|

| 名前 |

設定パラメータ |

|---|---|

| 信託 |

reth0.0インターフェイスは、このゾーンにバインドされています。 |

| 信頼できない |

ge-0/0/1 と ge-7/0/1 インターフェイスはこのゾーンにバインドされています。 |

| 目的 |

名前 |

設定パラメータ |

|---|---|---|

| このセキュリティ ポリシーは、trustゾーンからuntrustゾーンへのトラフィックを許可します。 |

任意 |

|

構成

プロシージャ

CLIクイック構成

この例を迅速に設定するには、以下のコマンドをコピーして、テキスト ファイルに貼り付け、改行を削除し、ネットワーク設定に一致させる必要がある詳細情報を変更し、コマンドを [edit] 階層レベルで CLI にコピー アンド ペーストして、設定モードから commit を入力します。

{primary:node0}[edit]

set groups node0 system host-name srxseries-1

set groups node0 interfaces fxp0 unit 0 family inet address 192.168.100.50/24

set groups node1 system host-name srxseries-2

set groups node1 interfaces fxp0 unit 0 family inet address 192.168.100.51/24

set apply-groups “${node}”

set interfaces fab0 fabric-options member-interfaces ge-0/0/7

set interfaces fab1 fabric-options member-interfaces ge-7/0/7

set chassis cluster reth-count 1

set chassis cluster heartbeat-interval 1000

set chassis cluster heartbeat-threshold 3

set chassis cluster redundancy-group 1 node 0 priority 100

set chassis cluster redundancy-group 1 node 1 priority 1

set chassis cluster redundancy-group 1 interface-monitor ge-0/0/3 weight 255

set chassis cluster redundancy-group 1 interface-monitor ge-7/0/3 weight 255

set interfaces ge-0/0/1 unit 0 family inet address 1.4.0.202/24

set interfaces ge-0/0/3 gigether-options redundant-parent reth0

set interfaces ge-7/0/1 unit 0 family inet address 10.2.1.233/24

set interfaces ge-7/0/3 gigether-options redundant-parent reth0

set interfaces reth0 unit 0 family inet address 10.16.8.1/24

set routing-options static route 0.0.0.0/0 qualified-next-hop 10.4.0.1 metric 10

set routing-options static route 0.0.0.0/0 qualified-next-hop 10.2.1.1 metric 100

set security zones security-zone untrust interfaces ge-0/0/1.0

set security zones security-zone untrust interfaces ge-7/0/1.0

set security zones security-zone trust interfaces reth0.0

set security policies from-zone trust to-zone untrust policy ANY match source-address any

set security policies from-zone trust to-zone untrust policy ANY match destination-address any

set security policies from-zone trust to-zone untrust policy ANY match application any

set security policies from-zone trust to-zone untrust policy ANY then permit

手順

非対称シャーシ クラスタ ペアを設定するには、次の手順に従います。

-

管理インターフェイスを設定します。

{primary:node0}[edit] user@host# set groups node0 system host-name srxseries-1 user@host# set groups node0 interfaces fxp0 unit 0 family inet address 192.168.100.50/24 user@host# set groups node1 system host-name srxseries-2 user@host#set groups node1 interfaces fxp0 unit 0 family inet address 192.168.100.51/24 user@host# set apply-groups “${node}” -

ファブリックインターフェイスを設定します。

{primary:node0}[edit] user@host# set interfaces fab0 fabric-options member-interfaces ge-0/0/7 user@host# set interfaces fab1 fabric-options member-interfaces ge-7/0/7 -

冗長イーサネットインターフェイスの数を設定します。

{primary:node0}[edit] user@host# set chassis cluster reth-count 1 -

冗長性グループを設定します。

{primary:node0}[edit] user@host# set chassis cluster heartbeat-interval 1000 user@host# set chassis cluster heartbeat-threshold 3 user@host# set chassis cluster node 0 user@host# set chassis cluster node 1 user@host# set chassis cluster redundancy-group 1 node 0 priority 100 user@host# set chassis cluster redundancy-group 1 node 1 priority 1 user@host# set chassis cluster redundancy-group 1 interface-monitor ge-0/0/3 weight 255 user@host# set chassis cluster redundancy-group 1 interface-monitor ge-7/0/3 weight 255 -

冗長イーサネットインターフェイスを設定します。

{primary:node0}[edit] user@host# set interfaces ge-0/0/1 unit 0 family inet address 1.4.0.202/24 user@host# set interfaces ge-0/0/3 gigether-options redundant-parent reth0 user@host# set interfaces ge-7/0/1 unit 0 family inet address 10.2.1.233/24 user@host# set interfaces ge-7/0/3 gigether-options redundant-parent reth0 user@host# set interfaces reth0 unit 0 family inet address 10.16.8.1/24 -

静的ルートを設定します(各ISPに1つ、ge-0/0/1を経由する優先ルート)。

{primary:node0}[edit] user@host# set routing-options static route 0.0.0.0/0 qualified-next-hop 10.4.0.1 metric 10 user@host# set routing-options static route 0.0.0.0/0 qualified-next-hop 10.2.1.1 metric 100 -

セキュリティ ゾーンを設定します。

{primary:node0}[edit] user@host# set security zones security-zone untrust interfaces ge-0/0/1.0 user@host# set security zones security-zone untrust interfaces ge-7/0/1.0 user@host# set security zones security-zone trust interfaces reth0.0 -

セキュリティポリシーを設定します。

{primary:node0}[edit] user@host# set security policies from-zone trust to-zone untrust policy ANY match source-address any user@host# set security policies from-zone trust to-zone untrust policy ANY match destination-address any user@host# set security policies from-zone trust to-zone untrust policy ANY match application any user@host# set security policies from-zone trust to-zone untrust policy ANY then permit

業績

動作モードから、 show configuration コマンドを入力して設定を確認します。出力結果に意図した設定内容が表示されない場合は、この例の設定手順を繰り返して設定を修正します。

簡潔にするために、この show コマンド出力には、この例に関連する設定のみ含まれています。システム上のその他の設定はすべて省略記号(...)で置き換えられています。

user@host> show configuration

version x.xx.x;

groups {

node0 {

system {

host-name srxseries-1;

}

interfaces {

fxp0 {

unit 0 {

family inet {

address 192.168.100.50/24;

}

}

}

}

}

node1 {

system {

host-name srxseries-2;

interfaces {

fxp0 {

unit 0 {

family inet {

address 192.168.100.51/24;

}

}

}

}

}

}

apply-groups "${node}";

chassis {

cluster {

reth-count 1;

heartbeat-interval 1000;

heartbeat-threshold 3;

redundancy-group 1 {

node 0 priority 100;

node 1 priority 1;

interface-monitor {

ge-0/0/3 weight 255;

ge-7/0/3 weight 255;

}

}

}

}

interfaces {

ge-0/0/3 {

gigether–options {

redundant–parent reth0;

}

}

ge-7/0/3 {

gigether–options {

redundant–parent reth0;

}

}

ge–0/0/1 {

unit 0 {

family inet {

address 10.4.0.202/24;

}

}

}

ge–7/0/1 {

unit 0 {

family inet {

address 10.2.1.233/24;

}

}

}

fab0 {

fabric–options {

member–interfaces {

ge–0/0/7;

}

}

}

fab1 {

fabric–options {

member–interfaces {

ge–7/0/7;

}

}

}

reth0 {

gigether–options {

redundancy–group 1;

}

unit 0 {

family inet {

address 10.16.8.1/24;

}

}

}

}

...

routing-options {

static {

route 0.0.0.0/0 {

next-hop 10.4.0.1;

metric 10;

}

}

}

routing-options {

static {

route 0.0.0.0/0 {

next-hop 10.2.1.1;

metric 100;

}

}

}

security {

zones {

security–zone untrust {

interfaces {

ge-0/0/1.0;

ge-7/0/1.0;

}

}

security–zone trust {

interfaces {

reth0.0;

}

}

}

policies {

from-zone trust to-zone untrust {

policy ANY {

match {

source-address any;

destination-address any;

application any;

}

then {

permit;

}

}

}

}

}

デバイスの設定が完了したら、設定モードから commit を入力します。

検証

設定が正常に機能していることを確認します。

- シャーシ クラスタ ステータスの検証

- シャーシ クラスタ インターフェイスの検証

- シャーシ クラスタ統計情報の検証

- シャーシ クラスタ コントロール プレーン統計情報の検証

- シャーシ クラスタ データ プレーン統計情報の検証

- シャーシ クラスタ冗長グループ ステータスの検証

- ログを使用したトラブルシューティング

シャーシ クラスタ ステータスの検証

目的

シャーシ クラスタ ステータス、フェイルオーバー ステータス、冗長グループ情報を検証します。

アクション

動作モードから show chassis cluster status コマンドを入力します。

{primary:node0}

user@host> show chassis cluster status

Cluster ID: 1

Node Priority Status Preempt Manual failover

Redundancy group: 1 , Failover count: 1

node0 100 primary no no

node1 1 secondary no no

シャーシ クラスタ インターフェイスの検証

目的

シャーシ クラスタ インターフェイスに関する情報を検証します。

アクション

動作モードから show chassis cluster interfaces コマンドを入力します。

{primary:node0}

user@host> show chassis cluster interfaces

Control link name: fxp1

Redundant-ethernet Information:

Name Status Redundancy-group

reth0 Up 1

Interface Monitoring:

Interface Weight Status Redundancy-group

ge-0/0/3 255 Up 1

ge-7/0/3 255 Up 1

シャーシ クラスタ統計情報の検証

目的

同期するさまざまなオブジェクトの統計情報、ファブリックと制御インターフェイスHello、クラスタ内の監視対象インターフェイスのステータスに関する情報を検証します。

アクション

動作モードから show chassis cluster statistics コマンドを入力します。

{primary:node0}

user@host> show chassis cluster statistics

Control link statistics:

Control link 0:

Heartbeat packets sent: 228

Heartbeat packets received: 2370

Heartbeat packets errors: 0

Fabric link statistics:

Child link 0

Probes sent: 2272

Probes received: 597

Services Synchronized:

Service name RTOs sent RTOs received

Translation context 0 0

Incoming NAT 0 0

Resource manager 6 0

Session create 160 0

Session close 147 0

Session change 0 0

Gate create 0 0

Session ageout refresh requests 0 0

Session ageout refresh replies 0 0

IPSec VPN 0 0

Firewall user authentication 0 0

MGCP ALG 0 0

H323 ALG 0 0

SIP ALG 0 0

SCCP ALG 0 0

PPTP ALG 0 0

RPC ALG 0 0

RTSP ALG 0 0

RAS ALG 0 0

MAC address learning 0 0

GPRS GTP 0 0

シャーシ クラスタ コントロール プレーン統計情報の検証

目的

シャーシ クラスタ コントロール プレーン統計情報(送受信したハートビート)とファブリック リンク統計情報(送受信したプローブ)に関する情報を検証します。

アクション

動作モードから show chassis cluster control-plane statistics コマンドを入力します。

{primary:node0}

user@host> show chassis cluster control-plane statistics

Control link statistics:

Control link 0:

Heartbeat packets sent: 258689

Heartbeat packets received: 258684

Heartbeat packets errors: 0

Fabric link statistics:

Child link 0

Probes sent: 258681

Probes received: 258681

シャーシ クラスタ データ プレーン統計情報の検証

目的

サービスで送受信されたRTO数に関する情報を確認します。

アクション

動作モードから show chassis cluster data-plane statistics コマンドを入力します。

{primary:node0}

user@host> show chassis cluster data-plane statistics

Services Synchronized:

Service name RTOs sent RTOs received

Translation context 0 0

Incoming NAT 0 0

Resource manager 6 0

Session create 160 0

Session close 147 0

Session change 0 0

Gate create 0 0

Session ageout refresh requests 0 0

Session ageout refresh replies 0 0

IPSec VPN 0 0

Firewall user authentication 0 0

MGCP ALG 0 0

H323 ALG 0 0

SIP ALG 0 0

SCCP ALG 0 0

PPTP ALG 0 0

RPC ALG 0 0

RTSP ALG 0 0

RAS ALG 0 0

MAC address learning 0 0

GPRS GTP 0 0

シャーシ クラスタ冗長グループ ステータスの検証

目的

クラスタ内の両ノードの状態と優先度、プライマリ ノードの事前対応の有無または手動フェイルオーバーの有無に関する情報を検証します。

アクション

動作モードから chassis cluster status redundancy-group コマンドを入力します。

{primary:node0}

user@host> show chassis cluster status redundancy-group 1

Cluster ID: 1

Node Priority Status Preempt Manual failover

Redundancy-Group: 1, Failover count: 1

node0 100 primary no no

node1 1 secondary no no