Intégrez Google Workspace en tant que fournisseur d’identité

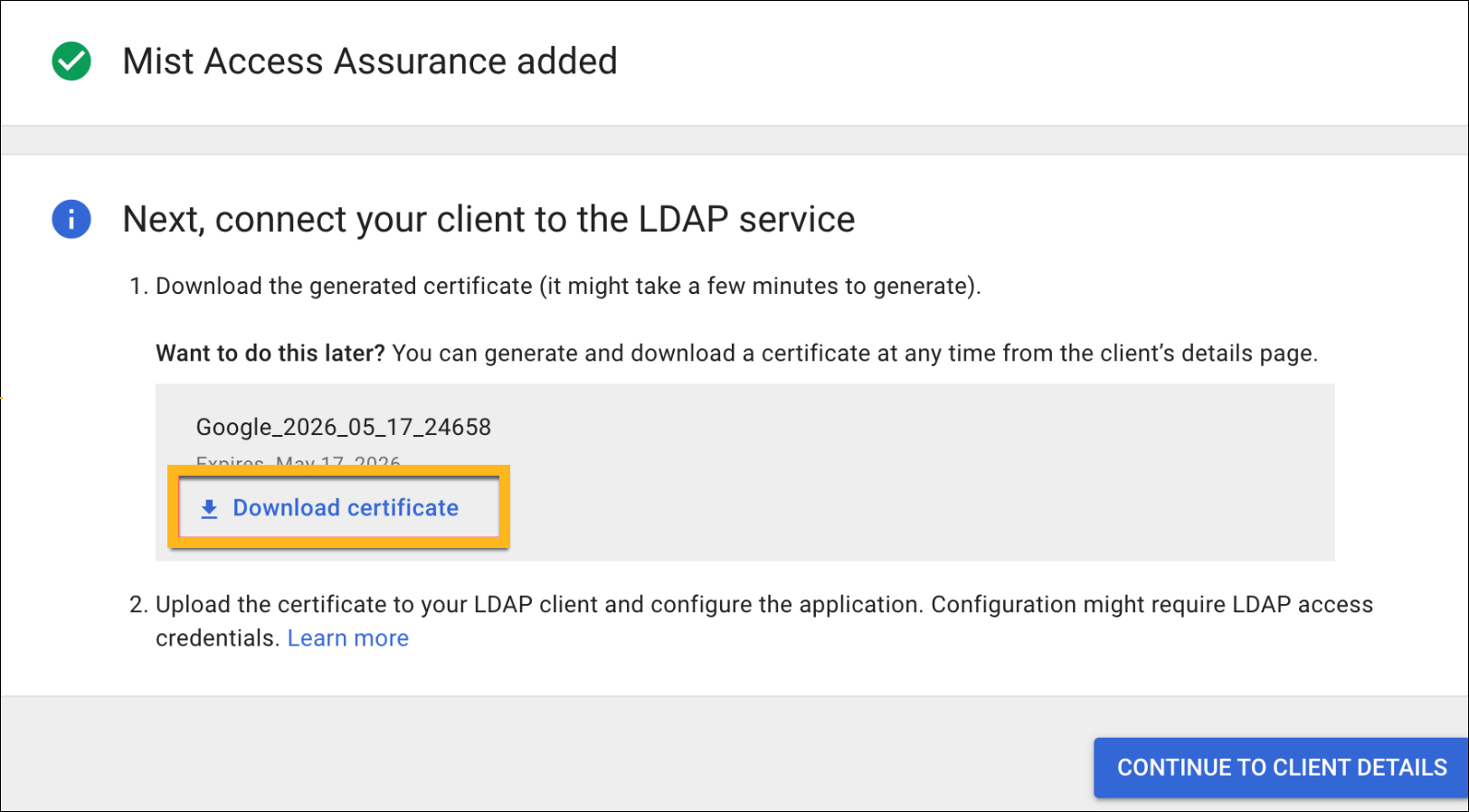

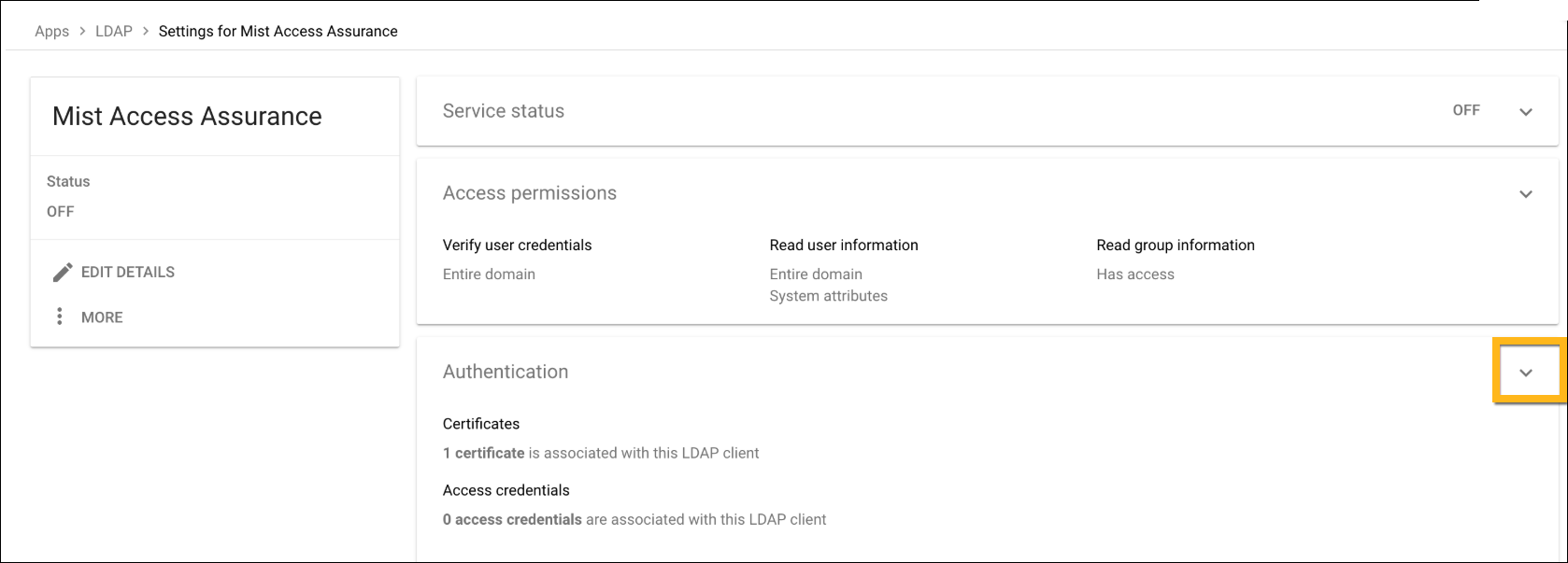

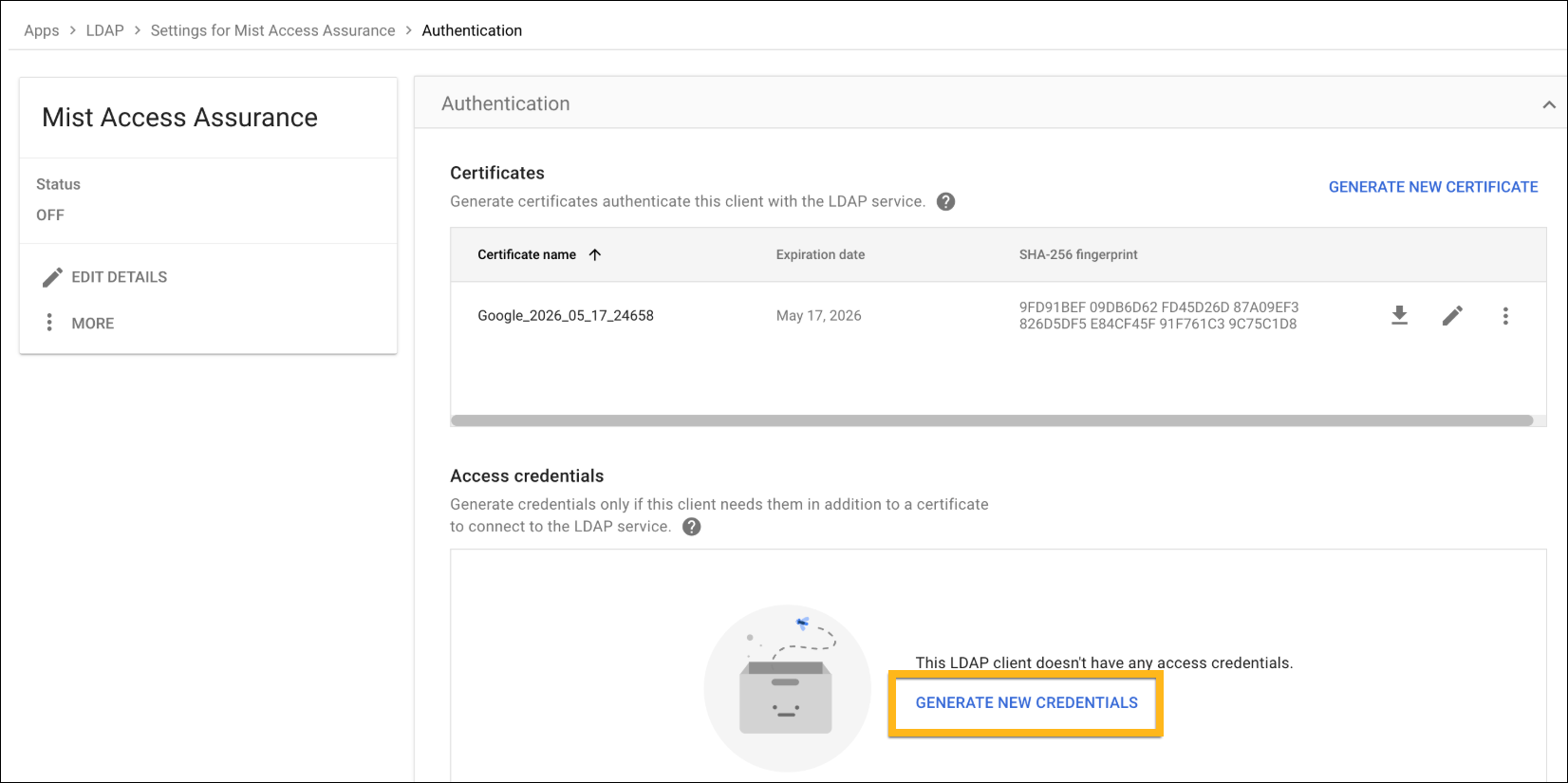

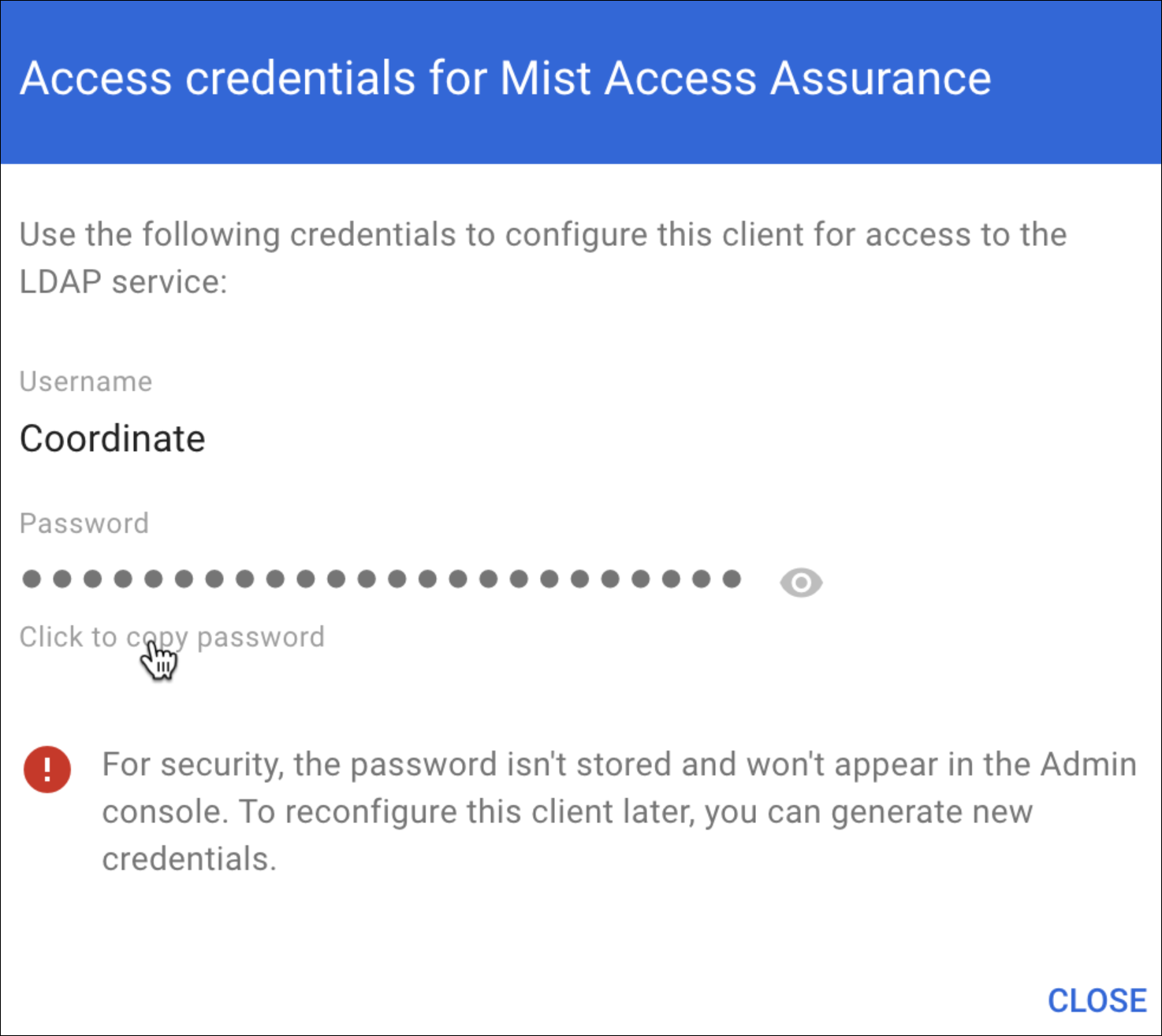

Suivez ces étapes pour ajouter Mist en tant que client dans votre portail Google Workspace, télécharger votre certificat et ajouter votre fournisseur d’identité à votre organisation Juniper Mist.

Juniper Mist Access Assurance vous permet d’intégrer Google Workspace en tant que fournisseur d’identité (IdP) afin d’exploiter le connecteur sécurisé LDAPS (Lightweight Directory Access Protocol over SSL) dans les cas d’utilisation suivants :

- Pour une autorisation basée sur un certificat (EAP-TLS ou EAP-TTLS) :

- Récupère les informations d’appartenance aux groupes d’utilisateurs pour prendre en charge les stratégies d’authentification basées sur cette identité utilisateur

- Obtient l’état (actif ou suspendu) d’un compte utilisateur

-

EAP-TTLS avec PAP

- Vérifie le nom d’utilisateur et le mot de passe pour l’authentification auprès du fournisseur d’identité de Google

Certaines des captures d’écran incluses dans ce document proviennent d’applications tierces. Sachez que ces captures d’écran peuvent changer au fil du temps et peuvent ne pas toujours correspondre à la version actuelle des applications.

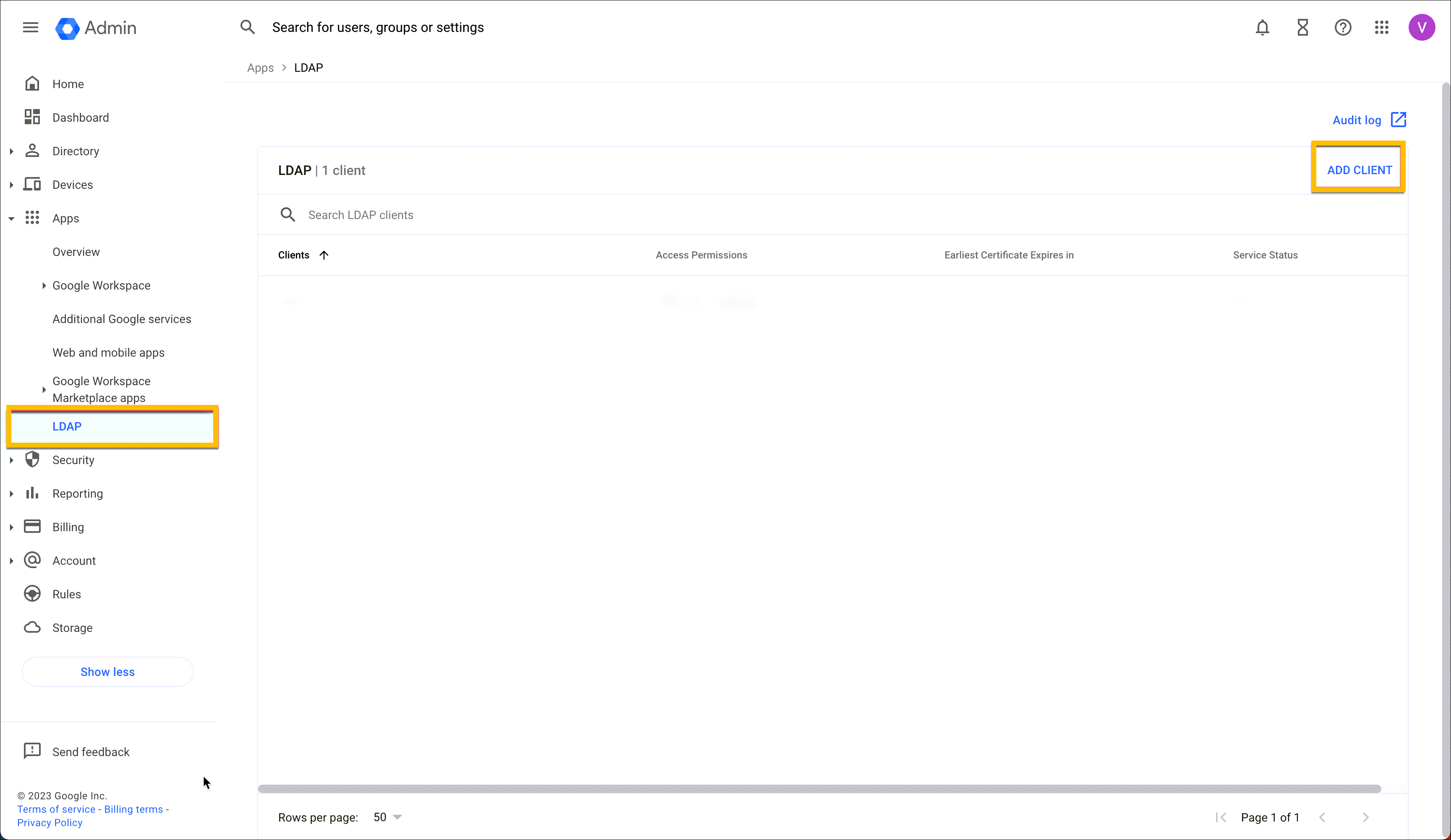

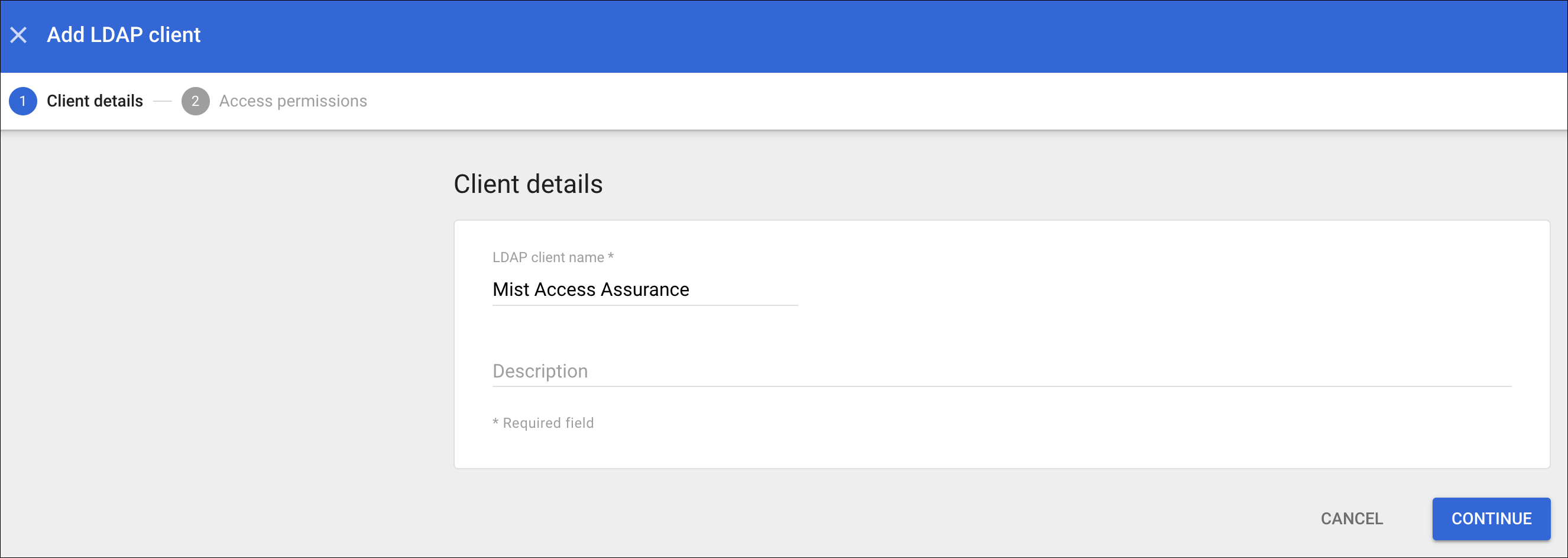

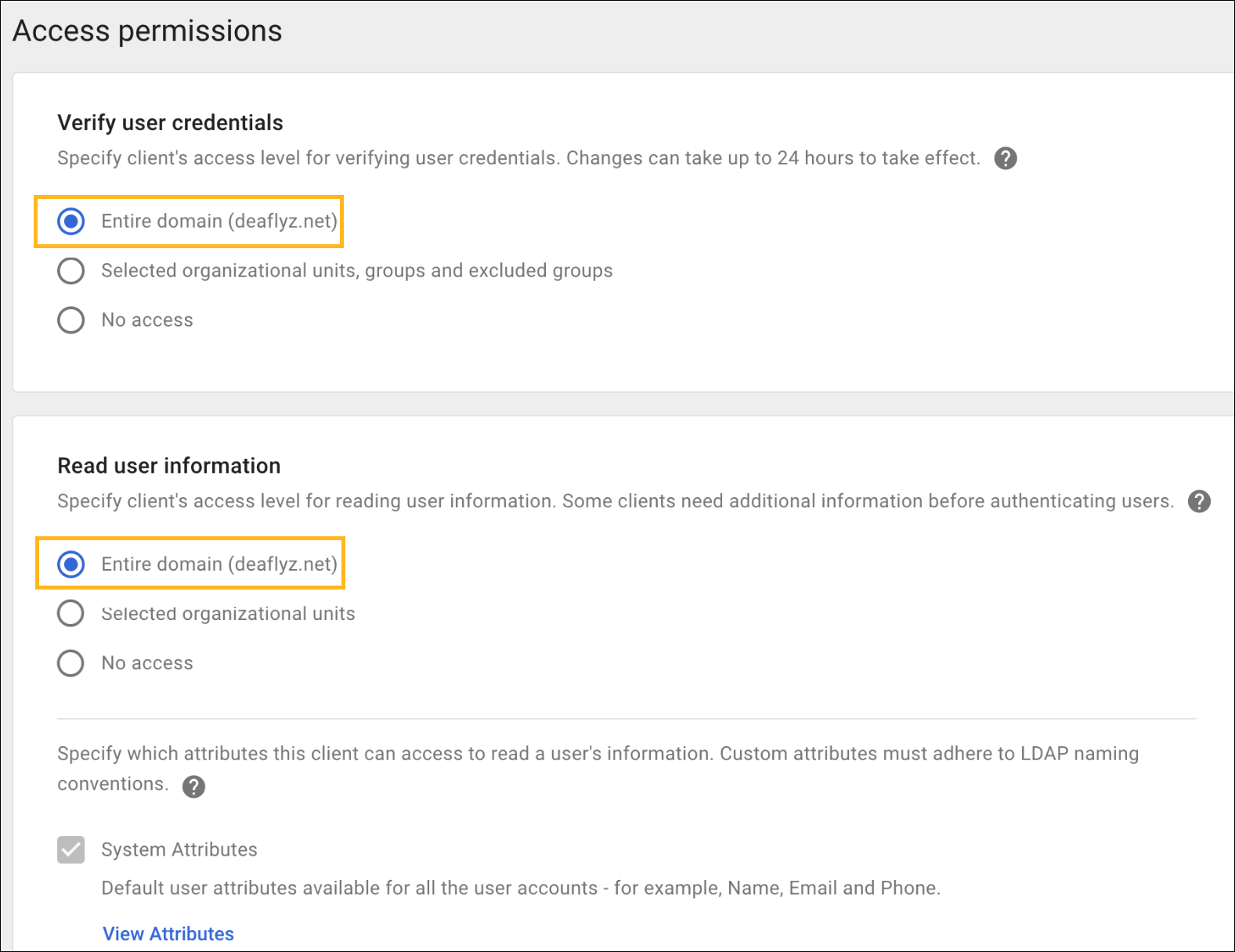

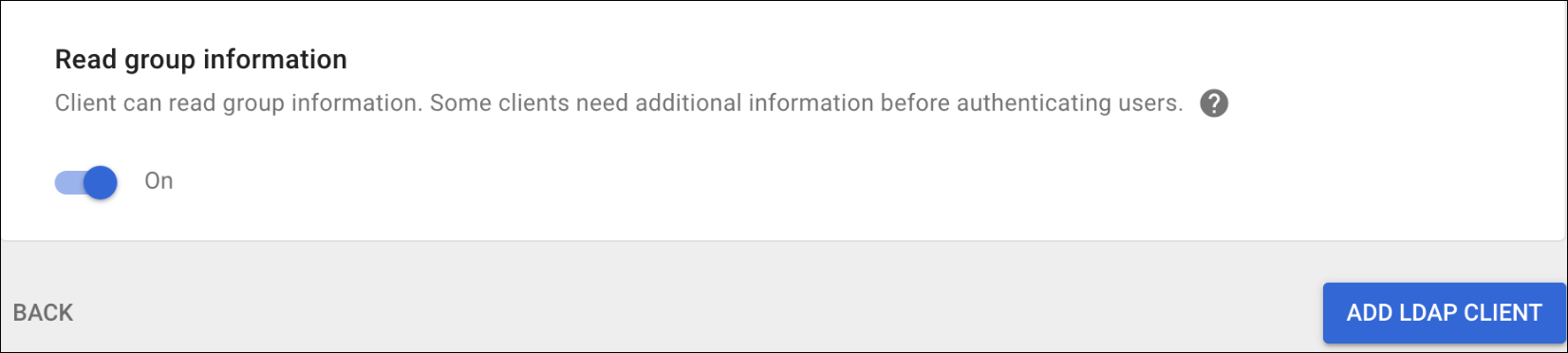

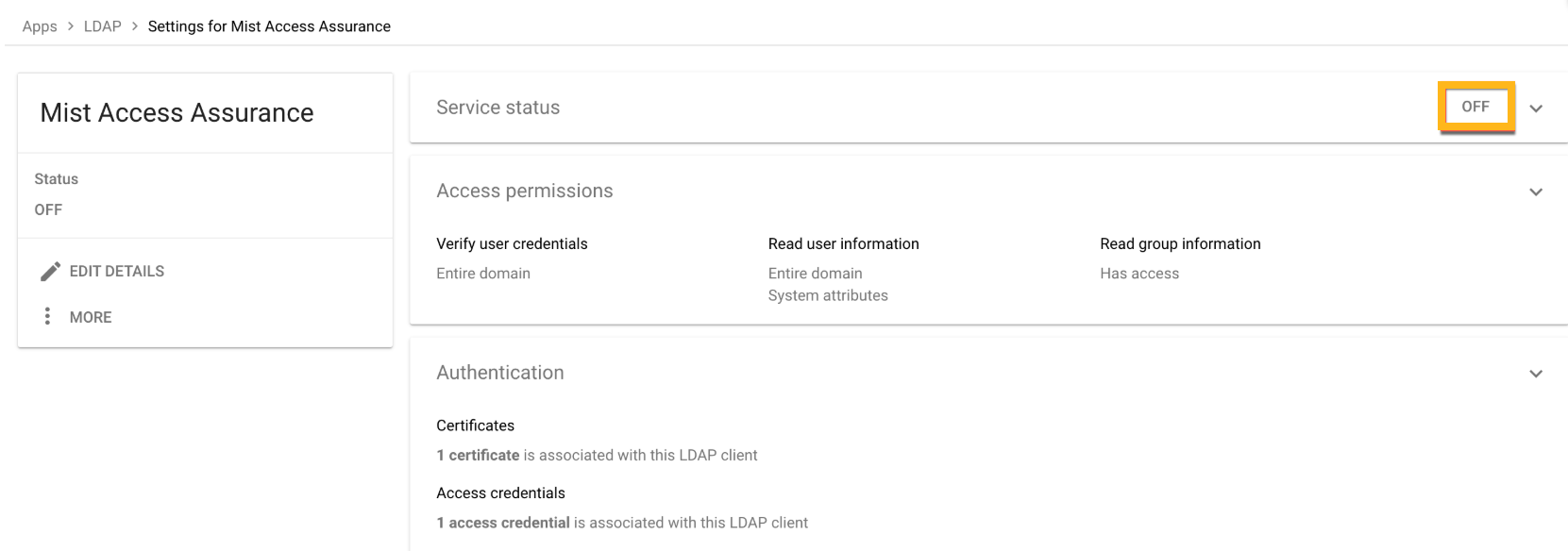

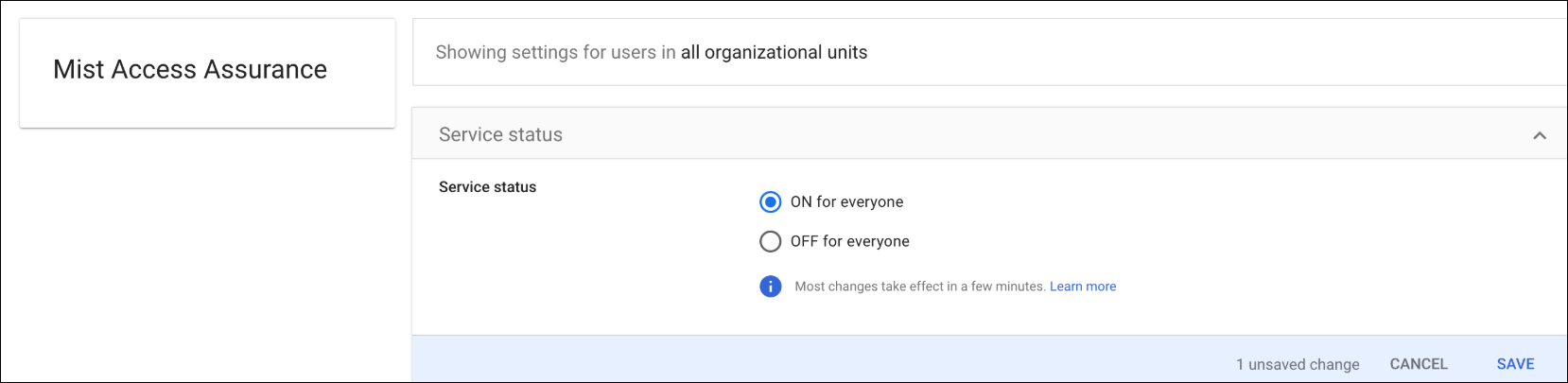

Configuration sur Google Workspace

La procédure suivante vous montre comment configurer Google Workspace en tant que fournisseur d’identité (IdP) avec Juniper Mist.

Les captures d’écran des applications tierces sont correctes au moment de la publication. Nous n’avons aucun moyen de savoir quand ou si les captures d’écran seront exactes à l’avenir. Veuillez vous référer au site Web tiers pour obtenir des conseils sur les modifications apportées à ces écrans ou aux workflows impliqués.

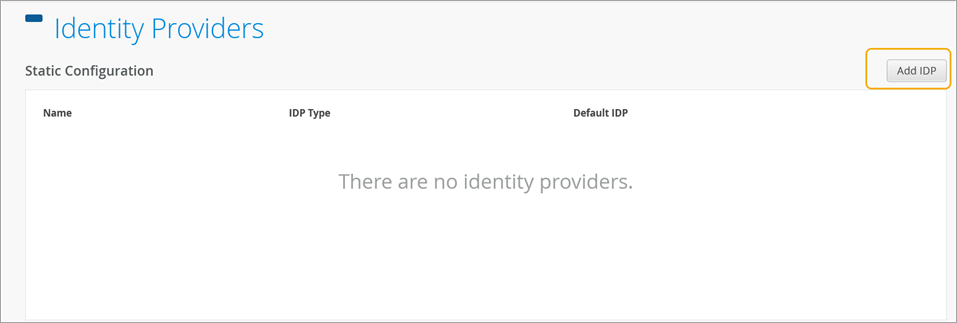

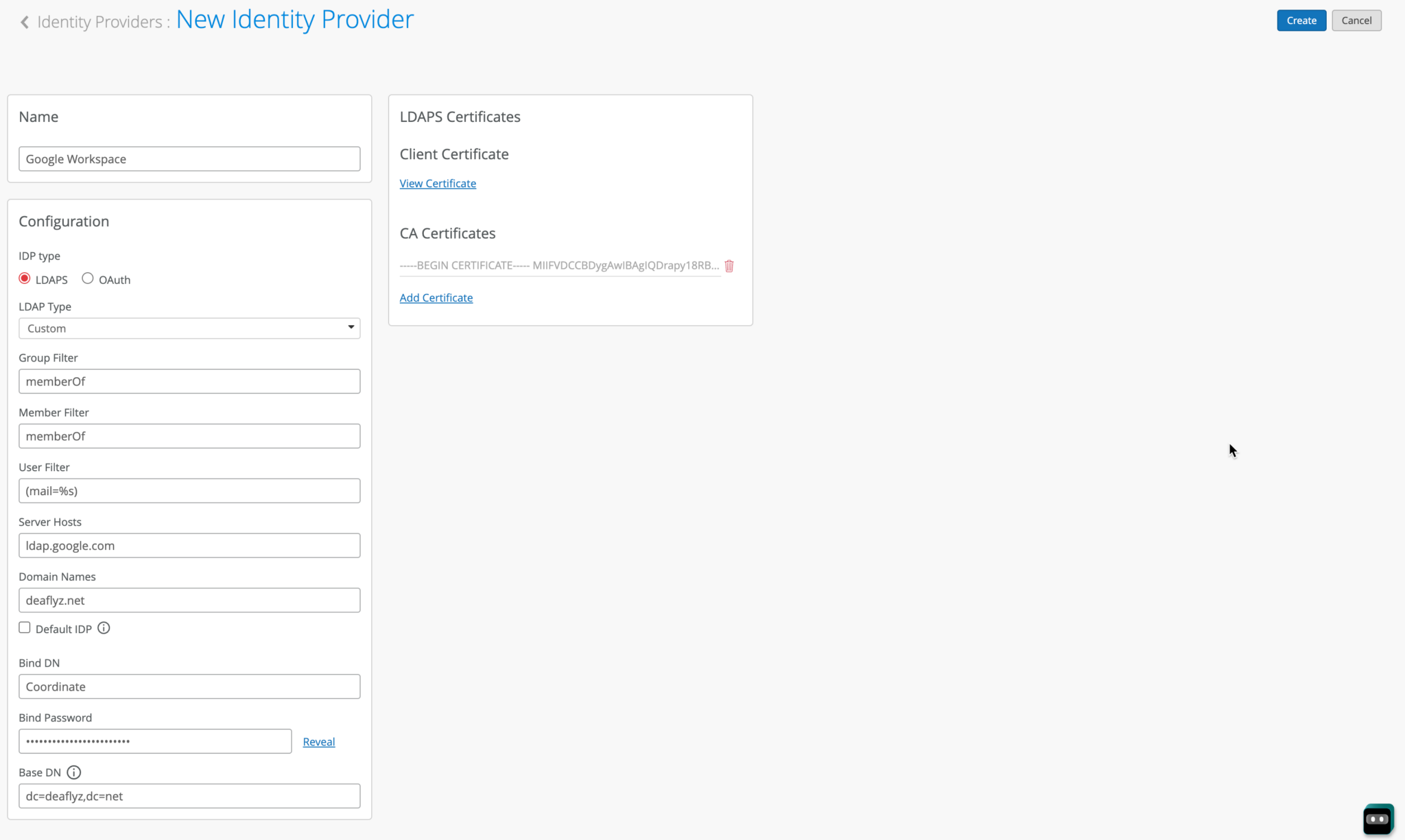

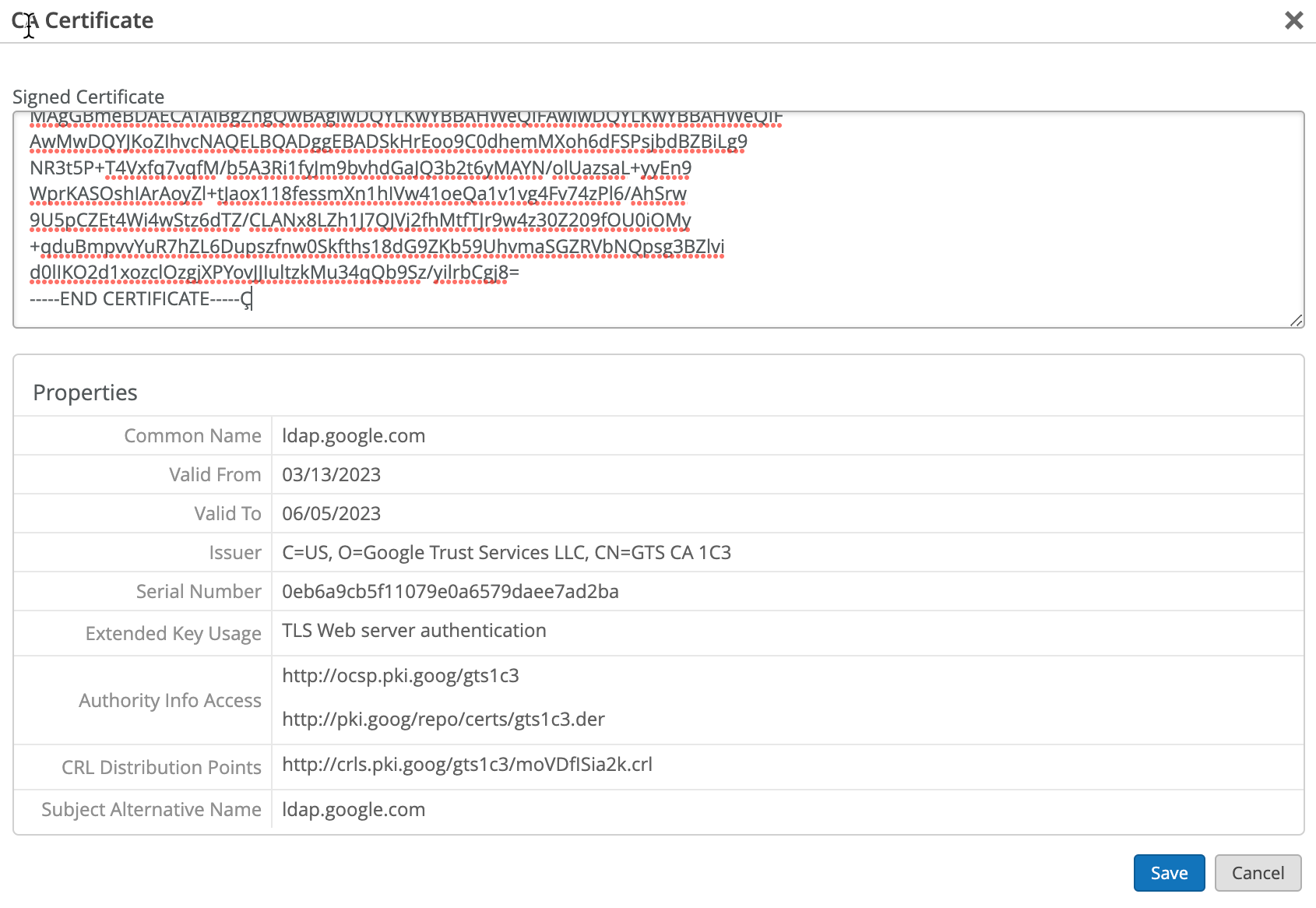

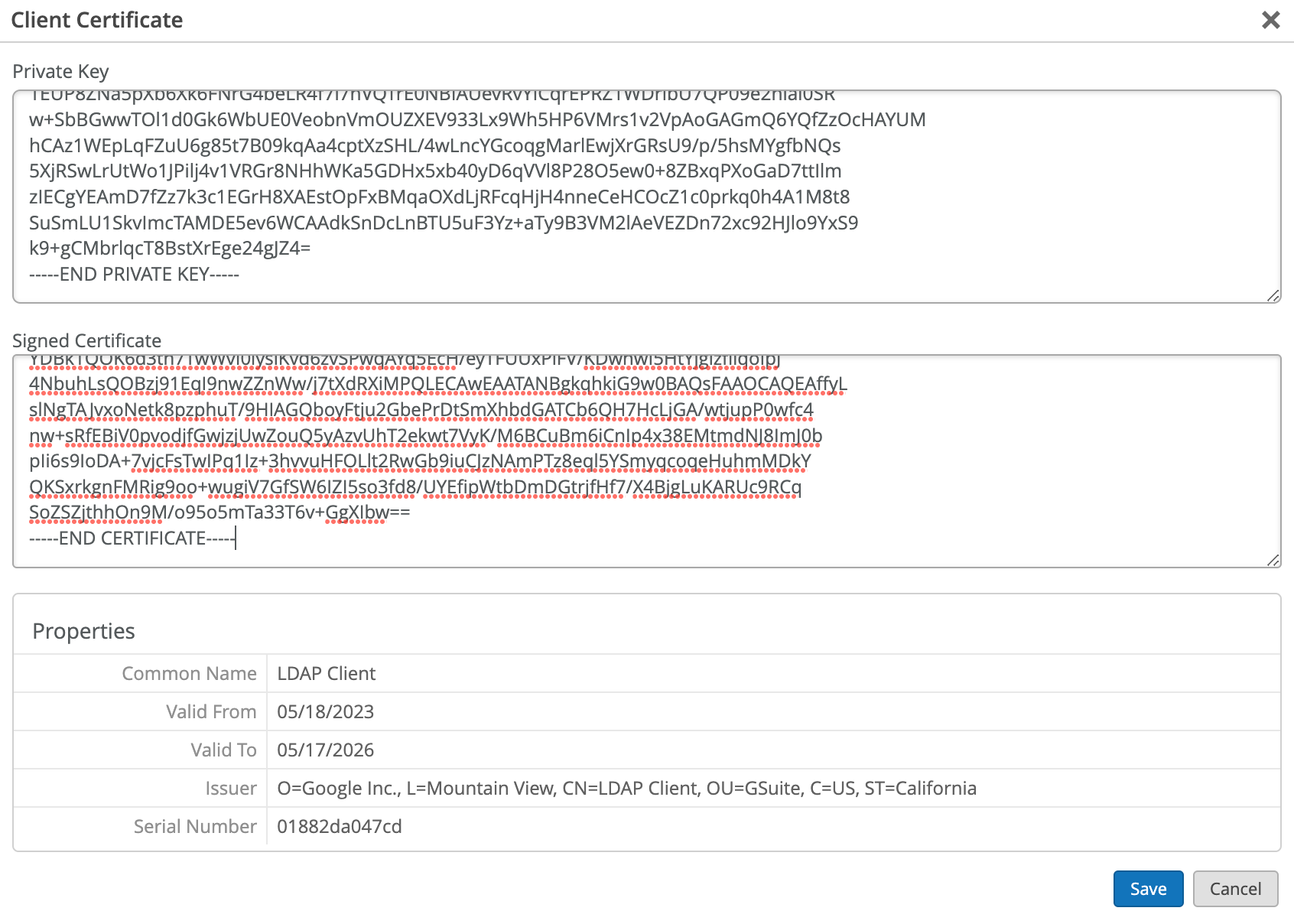

Configuration sur le tableau de bord Juniper Mist

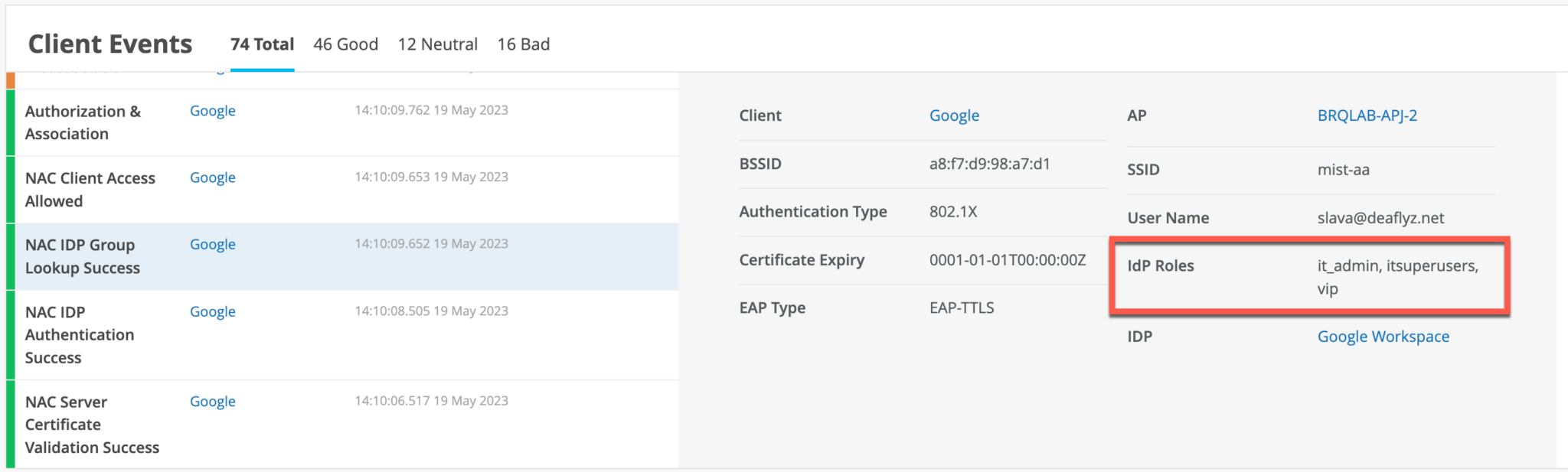

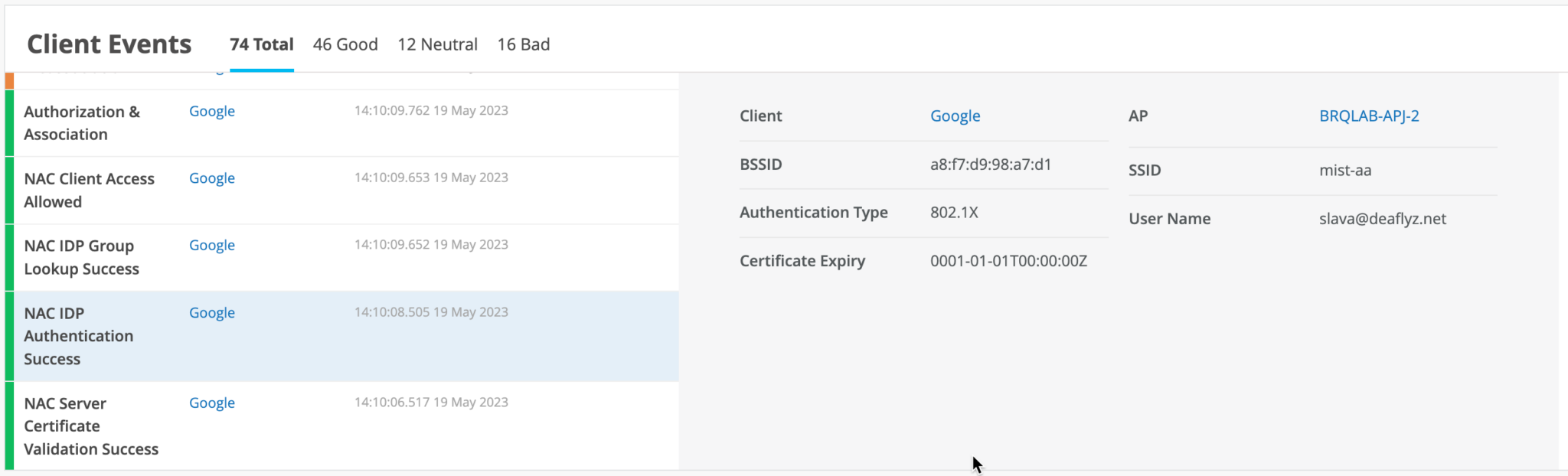

Sur le portail Juniper Mist, accédez à Surveillance des > Insights > des événements client.

Lorsqu’un utilisateur s’authentifie à l’aide d’EAP-TTLS , vous pouvez voir les événements NAC IDP Authentication Success et NAC IDP Group Success qui récupèrent les informations d’appartenance au groupe d’utilisateurs.

En cas d’authentification EAP-TTLS, vous pouvez voir l’événement NAC IDP Authentication Successful . Cet événement indique que Google Workspace a validé les informations d’identification de l’utilisateur.

de réussite de l’authentification IDP

de réussite de l’authentification IDP

Vous pouvez utiliser les rôles IDP de Google Workspace dans vos règles de stratégie d’authentification pour segmenter le réseau en fonction des rôles des utilisateurs.

À propos d’EAP-TTLS et d’Azure AD à l’aide de ROPC

Le protocole d’authentification extensible – TLS tunnelisé (EAP-TTLS) exploite le flux OAuth LDAPS avec Azure AD pour effectuer l’authentification des utilisateurs. Cela implique l’utilisation de l’authentification héritée, qui implique l’utilisation d’un nom d’utilisateur et d’un mot de passe sans MFA. Plusieurs facteurs doivent être pris en compte lors de l’utilisation de cette méthode :

- Configurez les appareils clients avec le profil Wi-Fi approprié, à partir d’un objet de stratégie de groupe ou d’un MDM. Le fait de n’indiquer qu’un nom d’utilisateur et un mot de passe à l’invite de connexion ne fonctionne pas avec certains systèmes d’exploitation.

- Les utilisateurs doivent utiliser le format de nom d’utilisateur Google Email ID (username@domain) pour saisir le nom d’utilisateur.

- Configurez les clients pour approuver le certificat du serveur. Voir Utiliser des certificats numériques.