Résilience des VPN L3 multicast avec tunnels virtuels redondants

Présentation des tunnels virtuels redondants offrant une résilience pour fournir un trafic multicast

Dans les VPN de couche 3 multicast, des interfaces de tunnel virtuel (VT) sont nécessaires pour faciliter la recherche de tables de routage et de transfert virtuel (VRF) basée sur des étiquettes MPLS.

Junos OS prend en charge les VT redondants au niveau du moteur de transfert de paquets afin d’améliorer la résilience du trafic multicast.

Les VT redondants ne sont pris en charge que sur les routeurs MX Series équipés de MPC.

Pour créer des VT redondants au niveau du moteur de transfert de paquets, vous ajoutez des VT membres (interfaces vt-) à une VT parente (interface rvt).

La configuration d’interfaces VT redondantes sur des routeurs MX Series avec des MPC présente les caractéristiques suivantes :

Lorsque vous créez un VT redondant, vous pouvez ajouter des VT non configurés en tant que membres du VT redondant. Vous configurez le VT redondant de la même manière qu’un VT standard, et les VT membres héritent de la configuration du VT redondant parent.

Lorsqu’un VT avec une configuration existante rejoint un VT redondant, vous devez configurer le VT redondant avec les paramètres de la configuration existante.

Vous pouvez créer jusqu’à 16 VT redondants.

Vous pouvez ajouter jusqu’à 32 VT en tant que membres des VT redondants.

Note:Le nombre réel de VT que vous pouvez créer est déterminé par le type de châssis et le nombre de cartes d’interface dont vous disposez.

Lorsque vous ajoutez plus de deux VT à un VT redondant, les membres sont en mode actif par défaut, et le trafic via le VT redondant est équilibré entre tous les membres du VT redondant.

Lorsque vous n’ajoutez que deux membres, vous pouvez configurer les membres de l’une des deux manières suivantes :

Les deux membres en mode actif

Un membre en mode actif et l’autre en mode de sauvegarde

Meilleures pratiques :Pour configurer un membre en mode actif et l’autre en mode de sauvegarde, nous recommandons que les membres soient hébergés sur différents MPC. De cette façon, si un MPC échoue, il ne réduit pas l’interface rvt entière.

Les configurations de service et de pare-feu impliquant des interfaces VT fonctionnent de la même manière sur les interfaces VT redondantes.

Les VT redondants aident à fournir la résilience et à améliorer la disponibilité de votre réseau lorsque vous fournissez du trafic multicast. Lorsqu’elle enhanced-ip est activée au [edit chassis network-services] niveau hiérarchique, une défaillance d’un VT membre d’un VT redondant peut généralement être détectée et basculer vers un autre VT membre dans les 50 millisecondes.

Configuration de tunnels virtuels redondants pour fournir une résilience dans la fourniture de trafic multicast

Dans les VPN de couche 3 multicast, des interfaces de tunnel virtuel (VT) sont nécessaires pour faciliter la recherche de tables de routage et de transfert virtuel (VRF) basée sur des étiquettes MPLS.

Junos OS prend en charge les VT redondants au niveau du moteur de transfert de paquets afin d’améliorer la résilience du trafic multicast.

Les VT redondants ne sont pris en charge que sur les routeurs MX Series équipés de MPC.

Pour créer des VT redondants au niveau du moteur de transfert de paquets, ajoutez des VT membres (interfaces vt-) à une VT redondante (interface rvt) et ajoutez cette interface VT redondante à une instance de routage vrf.

Pour configurer un VT redondant :

Voir aussi

Exemple : configuration de tunnels virtuels redondants pour assurer la résilience du trafic multicast

Cet exemple montre comment configurer des tunnels virtuels redondants (VTs) dans un vpn multi-protocole BGP (MBGP) multicast VPN (MVPN). Vous configurez un tunnel de bouclage virtuel pour faciliter la recherche de table VRF (Virtual Routing and Forwarding) basée sur des labels MPLS. Les VT redondants configurés à l’aide de cette méthode permettent un basculement quasi immédiat (moins de 50 millisecondes) en cas d’échec de l’un des VT.

Exigences

Cet exemple utilise les composants matériels et logiciels suivants :

MPC sur les routeurs MX Series

Junos OS Version 15.2

Aperçu

Lorsqu’un VT avec une configuration existante rejoint un VT redondant, vous devez configurer le VT redondant avec les paramètres de la configuration existante.

Vous pouvez ajouter des VT membres à un VT parent pour la redondance.

Sur les routeurs MX Series avec MPC, vous pouvez configurer des VT redondants de ces manières :

Vous pouvez créer jusqu’à 16 VT redondants.

Vous pouvez ajouter jusqu’à 32 VT en tant que membres des VT redondants.

Note:Le nombre réel de VT que vous pouvez créer est déterminé par le type de châssis et le nombre de cartes d’interface dont vous disposez.

Lorsque vous ajoutez plus de deux VT à un VT redondant, les membres sont en mode actif par défaut.

Lorsque vous n’ajoutez que deux membres, vous pouvez configurer les membres de l’une des façons suivantes :

Les deux membres en mode actif

Un membre en mode actif et l’autre en mode de sauvegarde

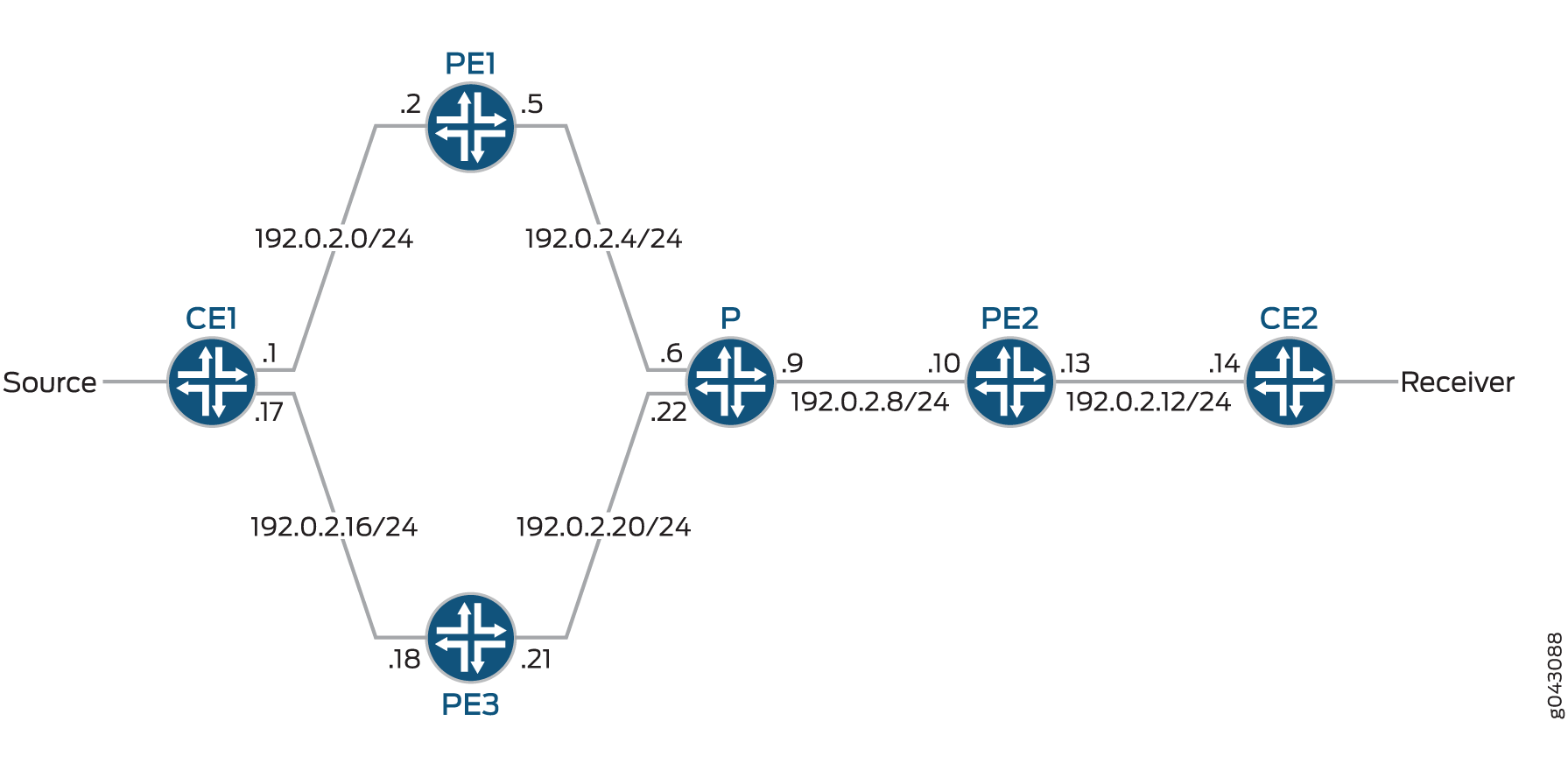

Topologie

Dans cet exemple, l’équipement PE2 dispose d’une interface VT redondante configurée dans une instance de routage LDP multicast. L’interface VT redondante de cet exemple contient deux interfaces VT membres, une en mode actif et l’autre en mode de sauvegarde.

La figure 1 illustre la topologie utilisée dans cet exemple.

MBGP

MBGP

L’exemple suivant illustre la configuration des équipements de périphérie client (CE), de fournisseur (P) et de périphérie fournisseur (PE) sur la figure 1. Consultez la procédure étape par étape pour configurer le PE2 de l’équipement.

Configuration

Équipement P

set chassis network-services enhanced-ip set interfaces ge-0/0/0 description “to PE1” set interfaces ge-0/0/0 unit 0 family inet address 192.0.2.6/24 set interfaces ge-0/0/0 unit 0 family mpls set interfaces ge-0/0/1 description “to PE2” set interfaces ge-0/0/1 unit 0 family inet address 192.0.2.9/24 set interfaces ge-0/0/1 unit 0 family mpls set interfaces ge-0/0/2 description “to PE3” set interfaces ge-0/0/2 unit 0 family inet address 192.0.2.22/24 set interfaces ge-0/0/2 unit 0 family mpls set interfaces lo0 unit 0 family inet address 198.51.100.3/24 set protocols rsvp interface all set protocols rsvp interface fxp0.0 disable set protocols mpls interface all set protocols mpls interface fxp0.0 disable set protocols bgp local-address 198.51.100.3 set protocols bgp family inet-vpn unicast set protocols bgp group ibgp type internal set protocols bgp group ibgp local-address 198.51.100.3 set protocols bgp group ibgp family inet any set protocols bgp group ibgp family inet-vpn any set protocols bgp group ibgp family inet-mvpn signaling set protocols bgp group ibgp cluster 198.51.100.3 set protocols bgp group ibgp neighbor 198.51.100.2 set protocols bgp group ibgp neighbor 198.51.100.4 set protocols bgp group ibgp neighbor 198.51.100.6 set protocols ospf traffic-engineering set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols ospf area 0.0.0.0 interface all set protocols ospf area 0.0.0.0 interface fxp0.0 disable set protocols ldp interface all set protocols ldp interface fxp0.0 disable set protocols pim interface all set protocols pim interface fxp0.0 disable set routing-options router-id 198.51.100.3 set routing-options autonomous-system 10

Équipement PE2

set chassis redundancy-group interface-type redundant-virtual-tunnel device-count 16 set chassis fpc 1 pic 0 tunnel-services bandwidth 1g set chassis fpc 2 pic 0 tunnel-services bandwidth 1g set chassis network-services enhanced-ip set interfaces ge-0/0/0 description “to P” set interfaces ge-0/0/0 unit 0 family inet address 192.0.2.10/24 set interfaces ge-0/0/0 unit 0 family mpls set interfaces ge-0/0/1 description “to CE2” set interfaces ge-0/0/1 unit 0 family inet address 192.0.2.13/24 set interfaces ge-0/0/1 unit 0 family mpls set interfaces lo0 unit 0 family inet address 198.51.100.4/24 set interfaces rvt0 redundancy-group member-interface vt-1/0/10 active set interfaces rvt0 redundancy-group member-interface vt-2/0/10 backup set interfaces rvt0 unit 1000 family inet set interfaces rvt0 unit 1000 family mpls set protocols rsvp interface ge-0/0/0.0 set protocols rsvp interface fxp0.0 disable set protocols mpls label-switched-path PE2-to-PE1 to 198.51.100.2 set protocols mpls label-switched-path PE2-to-PE3 to 198.51.100.6 set protocols mpls interface ge-0/0/0.0 set protocols mpls interface fxp0.0 disable set protocols bgp group ibgp type internal set protocols bgp group ibgp local-address 198.51.100.4 set protocols bgp group ibgp family inet any set protocols bgp group ibgp family inet-vpn any set protocols bgp group ibgp family inet-mvpn signaling set protocols bgp group ibgp neighbor 198.51.100.3 set protocols ospf traffic-engineering set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols ospf area 0.0.0.0 interface ge-0/0/0.0 set protocols ospf area 0.0.0.0 interface fxp0.0 disable set protocols ldp interface all set protocols ldp interface fxp0.0 disable set protocols pim interface all set protocols pim interface fxp0.0 disable set policy-options policy-statement direct from protocol direct set policy-options policy-statement direct then accept set routing-instances vpn-1 instance-type vrf set routing-instances vpn-1 interface ge-0/0/1.0 set routing-instances vpn-1 interface lo0.1 set routing-instances vpn-1 interface rvt0.1000 set routing-instances vpn-1 route-distinguisher 100:100 set routing-instances vpn-1 vrf-target target:1:1 set routing-instances vpn-1 routing-options multipath set routing-instances vpn-1 protocols bgp group CE2-PE2 type external set routing-instances vpn-1 protocols bgp group CE2-PE2 export direct set routing-instances vpn-1 protocols bgp group CE2-PE2 peer-as 100 set routing-instances vpn-1 protocols bgp group CE2-PE2 neighbor 192.0.2.14 family inet unicast set routing-instances vpn-1 protocols ospf area 0.0.0.0 interface all set routing-instances vpn-1 protocols pim rp static address 192.168.0.0 set routing-instances vpn-1 protocols pim interface all mode sparse set routing-instances vpn-1 protocols mvpn mvpn-mode spt-only set routing-instances vpn-1 protocols mvpn sender-based-rpf set routing-instances vpn-1 protocols mvpn hot-root-standby source-tree set routing-options router-id 198.51.100.4 set routing-options autonomous-system 10

Équipement CE2

set interfaces ge-0/0/0 description “upstream to PE2” set interfaces ge-0/0/0 unit 0 family inet address 192.0.2.14/24 set interfaces ge-0/0/0 unit 0 family mpls set interfaces ge-0/0/1 description “Source-facing interface” set interfaces ge-0/0/1 unit 0 family inet address 203.0.113.2/24 set interfaces lo0 unit 0 family inet address 198.51.100.5/24 set protocols bgp group CE-to-PE type external set protocols bgp group CE-to-PE export direct set protocols bgp group CE-to-PE peer-as 10 set protocols bgp group CE-to-PE local-as 100 set protocols bgp group CE-to-PE neighbor 192.0.2.13 family inet unicast set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols ospf area 0.0.0.0 interface ge-0/0/0.0 set protocols pim rp static address 192.168.0.0 set protocols pim interface all set policy-options policy-statement direct from protocol direct set policy-options policy-statement direct then accept set routing-options router-id 198.51.100.5 set routing-options nonstop-routing set routing-options autonomous-system 100

Procédure

Procédure étape par étape

Dans l’exemple suivant, vous devez parcourir différents niveaux de la hiérarchie de configuration. Pour plus d’informations sur la navigation sur l’interface cli, consultez Utilisation de l’éditeur CLI en mode de configuration dans le guide de l’utilisateur CLI.

Dans cette section, l’interface rvt est configurée sur l’équipement PE2.

-

Configurez le groupe de redondance de tunnel virtuel et les services de tunnel redondants sur le châssis.

[edit chassis] user@PE2# set redundancy-group interface-type redundant-virtual-tunnel device-count 16 user@PE2# set fpc 1 pic 0 tunnel-services bandwidth 1g user@PE2# set fpc 2 pic 0 tunnel-services bandwidth 1g user@PE2# set network-services enhanced-ip

-

Configurez les interfaces physiques et les interfaces de bouclage.

[edit interfaces] user@PE2# set ge-0/0/0 description “to P” user@PE2# set ge-0/0/0 unit 0 family inet address 192.0.2.10/24 user@PE2# set ge-0/0/0 unit 0 family mpls user@PE2# set ge-0/0/1 description “to CE2” user@PE2# set ge-0/0/1 unit 0 family inet address 192.0.2.13/24 user@PE2# set ge-0/0/1 unit 0 family mpls user@PE2# set lo0 unit 0 family inet address 198.51.100.4/24

-

Configurez l’interface rvt.

Note:Dans cet exemple, un membre de l’interface rvt est défini pour être actif et l’autre interface est définie pour être la sauvegarde. Cette approche exige que les interfaces membres soient sur des MPC distincts.

[edit interfaces] user@PE2# set rvt0 redundancy-group member-interface vt-1/0/10 active user@PE2# set rvt0 redundancy-group member-interface vt-2/0/10 backup user@PE2# set rvt0 unit 1000 family inet user@PE2# set rvt0 unit 1000 family mpls

-

Configurez MPLS.

[edit protocols mpls] user@PE2# set label-switched-path PE2-to-PE1 to 198.51.100.2 user@PE2# set label-switched-path PE2-to-PE3 to 198.51.100.6 user@PE2# set interface ge-0/0/0.0 user@PE2# set interface fxp0.0 disable

-

Configurez BGP.

[edit protocols bgp] user@PE2# set group ibgp type internal user@PE2# set group ibgp local-address 198.51.100.4 user@PE2# set group ibgp family inet any user@PE2# set group ibgp family inet-vpn any user@PE2# set group ibgp family inet-mvpn signaling user@PE2# set group ibgp neighbor 198.51.100.3

-

Configurez un protocole de passerelle intérieure.

[edit protocols ospf] user@PE2# set traffic-engineering user@PE2# set area 0.0.0.0 interface lo0.0 passive user@PE2# set area 0.0.0.0 interface ge-0/0/0.0 user@PE2# set area 0.0.0.0 interface fxp0.0 disable

-

Configurez LDP, PIM et RSVP.

[edit protocols] user@PE2# set ldp interface all user@PE2# set ldp interface fxp0.0 disable user@PE2# set pim interface all user@PE2# set pim interface fxp0.0 disable user@PE2# set rsvp interface ge-0/0/0.0 user@PE2# set rsvp interface fxp0.0 disable

-

Configurez la stratégie de routage.

[edit policy-options policy-statement direct] user@PE2# set from protocol direct user@PE2# set then accept

-

Configurez l’instance de routage.

[edit routing-instances vpn-1] user@PE2# set instance-type vrf user@PE2# set interface ge-0/0/1.0 user@PE2# set interface lo0.1 user@PE2# set route-distinguisher 100:100 user@PE2# set vrf-target target:1:1 user@PE2# set routing-options multipath user@PE2# set protocols bgp group CE2-PE2 type external user@PE2# set protocols bgp group CE2-PE2 export direct user@PE2# set protocols bgp group CE2-PE2 peer-as 100 user@PE2# set protocols bgp group CE2-PE2 neighbor 192.0.2.14 family inet unicast user@PE2# set protocols ospf area 0.0.0.0 interface all user@PE2# set protocols pim rp static address 192.168.0.0 user@PE2# set protocols pim interface all mode sparse user@PE2# set protocols mvpn mvpn-mode spt-only user@PE2# set protocols mvpn sender-based-rpf user@PE2# set protocols mvpn hot-root-standby source-tree

-

Ajoutez l’interface rvt à l’instance de routage.

[edit routing-instances vpn-1] user@PE2# set interface rvt0.1000

-

Configurez l’ID du routeur et le numéro du système autonome (AS).

[edit routing-options] user@PE2# set router-id 198.51.100.4 user@PE2# set autonomous-system 10

Résultats

À partir du mode de configuration, confirmez votre configuration en entrant le show chassis, show interfaces, show protocols, show policy-options, show routing-instanceset show routing-options les commandes. Si la sortie n’affiche pas la configuration prévue, répétez les instructions de configuration de cet exemple pour la corriger.

user@PE2# show chassis

redundancy-group {

interface-type {

redundant-virtual-tunnel {

device-count 16;

}

}

}

fpc 1 {

pic 0 {

tunnel-services {

bandwidth 1g;

}

}

}

fpc 2 {

pic 0 {

tunnel-services {

bandwidth 1g;

}

}

}

network-services {

enhanced-ip;

}

user@PE2# show interfaces

ge-0/0/0 {

description "to P";

unit 0 {

family inet {

address 192.0.2.10/24;

}

family mpls;

}

}

ge-0/0/1 {

description "to CE2";

unit 0 {

family inet {

address 192.0.2.13/24;

}

family mpls;

}

}

lo0 {

unit 0 {

family inet {

address 198.51.100.4/24;

}

}

}

rvt0 {

redundancy-group {

member-interface vt-1/0/10 {

active;

}

member-interface vt-2/0/10 {

backup;

}

}

unit 1000 {

family inet;

family mpls;

}

}

user@PE2# show protocols

mpls {

label-switched-path PE2-to-PE1 {

to 198.51.100.2;

}

label-switched-path PE2-to-PE3 {

to 198.51.100.6;

}

interface fxp0.0 {

disable;

}

interface ge-0/0/0.0;

}

bgp {

group ibgp {

type internal;

local-address 198.51.100.4;

family inet {

any;

}

family inet-vpn {

any;

}

family inet-mvpn {

signaling;

}

neighbor 198.51.100.3;

}

}

ospf {

traffic-engineering;

area 0.0.0.0 {

interface fxp0.0 {

disable;

}

interface lo0.0 {

passive;

}

interface ge-0/0/0.0;

}

}

ldp {

interface all;

interface fxp0.0 {

disable;

}

}

pim {

interface all;

interface fxp0.0 {

disable;

}

}

rsvp {

interface fxp0.0 {

disable;

}

interface ge-0/0/0.0;

}

user@PE2# show policy-options

policy-statement direct {

from protocol direct;

then accept;

}

user@PE2# show routing-instances

vpn-1 {

instance-type vrf;

interface ge-0/0/1.0;

interface lo0.1;

interface rvt0.1000;

route-distinguisher 100:100;

vrf-target target:1:1;

routing-options {

multipath;

}

protocols {

bgp {

group CE2-PE2 {

type external;

export direct;

peer-as 100;

neighbor 192.0.2.14 {

family inet {

unicast;

}

}

}

}

ospf {

area 0.0.0.0 {

interface all;

}

}

pim {

rp {

static {

address 192.168.0.0;

}

}

interface all {

mode sparse;

}

}

mvpn {

mvpn-mode {

spt-only;

}

sender-based-rpf;

hot-root-standby {

source-tree;

}

}

}

}

user@PE2# show routing-options

router-id 198.51.100.4;

autonomous-system 10;

Si vous avez fini de configurer l’équipement, saisissez commit à partir du mode de configuration.

Vérification

Vérifiez que la configuration fonctionne correctement.

- Vérification de la création de tunnels virtuels et d’interfaces de tunnel virtuel redondantes

- Vérification de l’inclusion de l’interface rvt dans le routage multicast

- Vérification du trafic via l’interface rvt et ses interfaces membres

- Vérification du basculement immédiat vers le tunnel virtuel de secours

Vérification de la création de tunnels virtuels et d’interfaces de tunnel virtuel redondantes

But

Vérifiez que l’interface rvt est créée et que les interfaces vt- membres appropriées sont contenues dans l’interface rvt.

Action

Depuis le mode opérationnel, saisissez la show interfaces terse | match rvt0 commande.

user@PE2# show interfaces terse | match rvt0 user@host# run show interfaces terse | match rvt0 vt-1/0/10.1000 up up container--> rvt0.1000 vt-2/0/10.1000 up up container--> rvt0.1000 rvt0 up up rvt0.1000 up up inet

Sens

Le résultat indique que l’interface rvt0 a été créée et qu’elle contient vt-1/0/10 et vt-2/0/10 en tant qu’interfaces membres.

Vérification de l’inclusion de l’interface rvt dans le routage multicast

But

Vérifiez que l’instance de vpn1 routage multicast est en cours d’exécution et qu’elle contient l’interface rvt0 .

Action

Depuis le mode opérationnel, saisissez la show multicast route extensive instance vpn1 commande.

user@PE2# show multicast route extensive instance vpn1

Instance: vpn1 Family: INET

Group: 203.0.113.3

Source: 10.0.0.2/24

Upstream rpf interface list:

rvt0.1000 (P)

Sender Id: Label 299888

Downstream interface list:

ge-1/0/5.0

Number of outgoing interfaces: 1

Session description: Unknown

Statistics: 460 kBps, 10000 pps, 4387087 packets

RPF Next-hop ID: 941

Next-hop ID: 1048594

Upstream protocol: MVPN

Route state: Active

Forwarding state: Forwarding

Cache lifetime/timeout: forever

Wrong incoming interface notifications: 0

Uptime: 00:07:48

Sens

Le résultat montre que l’instance de vpn1 routage est en cours d’exécution et contient rvt0.

Vérification du trafic via l’interface rvt et ses interfaces membres

But

Vérifiez que le trafic passe par l’interface rvt0 et ses interfaces membres comme prévu. Pour cette section, démarrez des flux de trafic unicast et multicast de la source au récepteur.

Dans cet exemple, tout le trafic transitant par l’interface rvt0 est censé passer par l’interface active vt-1/0/10 , et aucun trafic ne doit passer par l’interface de sauvegarde vt-2/0/10 .

Action

Depuis le mode opérationnel, saisissez la monitor interface rvt0 commande.

user@PE2# monitor interface rvt0 Interface: rvt0, Enabled, Link is Up Encapsulation: VPN-Loopback-tunnel, Speed: 2000mbps Traffic statistics: Current delta Input bytes: 2788575982 (14720096 bps) [10976152] Output bytes: 0 (0 bps) [0] Input packets: 60621217 (40000 pps) [238612] Output packets: 0 (0 pps) [0] Error statistics: Input errors: 0 [0] Input drops: 0 [0] Input framing errors: 0 [0] Carrier transitions: 0 [0] Output errors: 0 [0] Output drops: 0 [0]

À partir de cette sortie, rvt0 est activée et le trafic y transite.

Maintenant, saisissez la monitor interface vt-1/0/10 commande.

user@PE2# monitor interface vt-1/0/10 Interface: vt-1/0/10, Enabled, Link is Up Encapsulation: VPN-Loopback-tunnel, Speed: 1000mbps Traffic statistics: Current delta Input bytes: 2997120202 (14720096 bps) [3658702] Output bytes: 0 (0 bps) [0] Input packets: 65154787 (40000 pps) [79537] Output packets: 0 (0 pps) [0] Error statistics: Input errors: 0 [0] Input drops: 0 [0] Input framing errors: 0 [0] Carrier transitions: 0 [0] Output errors: 0 [0] Output drops: 0 [0]

À partir de cette sortie, tout le trafic qui passe par l’interface rvt0 passe par l’interface active vt-1/0/10 , comme prévu.

Maintenant, saisissez la monitor interface vt-2/0/10 commande.

user@PE2# monitor interface vt-2/0/10 Interface: vt-2/0/10, Enabled, Link is Up Encapsulation: VPN-Loopback-tunnel, Speed: 1000mbps Traffic statistics: Current delta Input bytes: 0 (0 bps) [0] Output bytes: 0 (0 bps) [0] Input packets: 0 (0 pps) [0] Output packets: 0 (0 pps) [0] Error statistics: Input errors: 0 [0] Input drops: 0 [0] Input framing errors: 0 [0] Carrier transitions: 0 [0] Output errors: 0 [0] Output drops: 0 [0]

À partir de cette sortie, même si vt-2/0/10 elle est activée et plus, aucun trafic ne transite. Cela est attendu, car l’interface est définie sur backup.

Sens

Alors que tout fonctionne normalement, le trafic passe par l’interface virtuelle redondante, rvt0et tout le trafic passe par son interface membre active. Si aucune des interfaces membres n’est définie comme étant active ou backup, le trafic doit être équilibré sur les deux interfaces.

Vérification du basculement immédiat vers le tunnel virtuel de secours

But

Vérifiez que lorsque le MPC contenant l’interface membre actif échoue ou est redémarré, tout le trafic passant par les rvt0 interfaces passe immédiatement à l’interface membre de sauvegarde.

Pour cette tâche, nous vous recommandons d’avoir une fenêtre ouverte affichant les statistiques en direct de l’interface de sauvegarde, via la monitor interface vt-2/0/10 commande, et une autre fenêtre à partir de laquelle vous pouvez redémarrer le MPC contenant l’interface membre actif.

Action

Depuis le mode opérationnel, saisissez la request chassis fpc slot 1 restart commande et observez les statistiques en direct de l’interface membre de sauvegarde.

user@PE2# request chassis fpc slot 1 restart Interface: vt-2/0/10, Enabled, Link is Up Encapsulation: VPN-Loopback-tunnel, Speed: 1000mbps Traffic statistics: Current delta Input bytes: 354964428 (14720248 bps) [13220676] Output bytes: 0 (0 bps) [0] Input packets: 7716618 (40000 pps) [287406] Output packets: 0 (0 pps) [0] Error statistics: Input errors: 0 [0] Input drops: 0 [0] Input framing errors: 0 [0] Carrier transitions: 0 [0] Output errors: 0 [0] Output drops: 0 [0]

Sens

Le résultat montre que le trafic à travers l’interface rvt0 est immédiatement entièrement transporté par l’interface membre de sauvegarde.

Comprendre les interfaces de tunnel virtuel redondantes dans les MVPN MBGP

Dans les VPN multicast BGP (MBGP), les interfaces VT sont nécessaires pour le trafic multicast sur les équipements de routage qui fonctionnent comme des routeurs de périphérie fournisseur (PE) et de cœur de fournisseur (P) pour optimiser l’utilisation de la bande passante sur les liaisons centrales. Les interfaces VT empêchent la réplication du trafic lorsqu’un routeur P agit également comme un routeur PE (point de sortie pour le trafic multicast).

À partir de la version 12.3 de Junos OS, vous pouvez configurer jusqu’à huit interfaces VT dans une instance de routage, offrant ainsi la redondance du tunnel PIC au sein de la même instance de routage VPN multicast. Lorsque l’interface VT active tombe en panne, la seconde prend le relais et vous pouvez continuer à gérer le trafic multicast sans duplication.

Les interfaces VT redondantes sont prises en charge avec les tunnels fournisseurs RSVP point à multipoint ainsi que les tunnels de fournisseurs LDP multicast. Cette fonctionnalité fonctionne également pour les extranets.

Vous pouvez configurer l’une des interfaces VT pour qu’elle soit l’interface principale. Si une interface VT est configurée en tant que principale, elle devient le saut suivant utilisé pour le trafic entrant du cœur du chemin de commutation d’étiquettes (LSP) vers l’instance de routage. Lorsqu’une interface VT est configurée pour être primaire et que l’interface VT est utilisée à la fois pour le trafic unicast et multicast, seul le trafic multicast est affecté.

Si aucune interface VT n’est configurée pour être la principale ou si l’interface VT principale est inutilisable, l’une des interfaces VT configurées utilisables est choisie comme le saut suivant utilisé pour le trafic entrant du cœur du LSP vers l’instance de routage. Si l’interface VT utilisée tombe en panne pour une raison quelconque, une autre interface VT configurée utilisable dans l’instance de routage est choisie. Lorsque l’interface VT utilisée change, tous les routes multicast de l’instance basculent également leur interface de transfert de chemin inverse (RPF) vers la nouvelle interface VT pour permettre la réception du trafic.

Pour tirer pleinement parti de la redondance, nous recommandons que lorsque vous configurez plusieurs interfaces VT, au moins une des interfaces VT soit sur un tunnel PIC différent des autres interfaces VT. Toutefois, Junos OS ne l’applique pas.

Exemple : configuration d’interfaces de tunnel virtuel redondantes dans des MVPNs MBGP

Cet exemple montre comment configurer des interfaces de tunnel virtuel redondant (VT) dans des VPN multiprotocoles BGP (MBGP) multicast (MVPN). Pour configurer, incluez plusieurs interfaces VT dans l’instance de routage et, éventuellement, appliquez l’instruction primary à l’une des interfaces VT.

Exigences

L’équipement de routage dont les interfaces VT redondantes sont configurées doit exécuter Junos OS version 12.3 ou ultérieure.

Aperçu

Dans cet exemple, l’équipement PE2 dispose d’interfaces VT redondantes configurées dans une instance de routage LDP multicast, et l’une des interfaces VT est affectée comme interface principale.

La figure 2 illustre la topologie utilisée dans cet exemple.

MVPN MBGP

MVPN MBGP

L’exemple suivant illustre la configuration des équipements de périphérie client (CE), de fournisseur (P) et de périphérie fournisseur (PE) en figure 2. La section Procédure étape par étape décrit les étapes sur l’équipement PE2.

Configuration

Procédure

Configuration rapide cli

Pour configurer rapidement cet exemple, copiez les commandes suivantes, collez-les dans un fichier texte, supprimez les sauts de ligne, modifiez les détails nécessaires pour correspondre à votre configuration réseau, puis copiez et collez les commandes dans la CLI au niveau de la [edit] hiérarchie.

Équipement CE1

set interfaces ge-1/2/0 unit 0 family inet address 10.1.1.1/30 set interfaces ge-1/2/0 unit 0 family mpls set interfaces lo0 unit 0 family inet address 192.0.2.1/24 set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols ospf area 0.0.0.0 interface ge-1/2/0.0 set protocols pim rp static address 198.51.100.0 set protocols pim interface all set routing-options router-id 192.0.2.1

Équipement CE2

set interfaces ge-1/2/0 unit 0 family inet address 10.1.1.18/30 set interfaces ge-1/2/0 unit 0 family mpls set interfaces lo0 unit 0 family inet address 192.0.2.6/24 set protocols sap listen 192.168.0.0 set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols ospf area 0.0.0.0 interface ge-1/2/0.0 set protocols pim rp static address 198.51.100.0 set protocols pim interface all set routing-options router-id 192.0.2.6

Équipement CE3

set interfaces ge-1/2/0 unit 0 family inet address 10.1.1.22/30 set interfaces ge-1/2/0 unit 0 family mpls set interfaces lo0 unit 0 family inet address 192.0.2.7/24 set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols ospf area 0.0.0.0 interface ge-1/2/0.0 set protocols pim rp static address 198.51.100.0 set protocols pim interface all set routing-options router-id 192.0.2.7

Équipement P

set interfaces ge-1/2/0 unit 0 family inet address 10.1.1.6/30 set interfaces ge-1/2/0 unit 0 family mpls set interfaces ge-1/2/1 unit 0 family inet address 10.1.1.9/30 set interfaces ge-1/2/1 unit 0 family mpls set interfaces lo0 unit 0 family inet address 192.0.2.3/24 set protocols mpls interface ge-1/2/0.0 set protocols mpls interface ge-1/2/1.0 set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols ospf area 0.0.0.0 interface ge-1/2/0.0 set protocols ospf area 0.0.0.0 interface ge-1/2/1.0 set protocols ldp interface ge-1/2/0.0 set protocols ldp interface ge-1/2/1.0 set protocols ldp p2mp set routing-options router-id 192.0.2.3

Équipement PE1

set interfaces ge-1/2/0 unit 0 family inet address 10.1.1.2/30 set interfaces ge-1/2/0 unit 0 family mpls set interfaces ge-1/2/1 unit 0 family inet address 10.1.1.5/30 set interfaces ge-1/2/1 unit 0 family mpls set interfaces vt-1/2/0 unit 2 family inet set interfaces lo0 unit 0 family inet address 192.0.2.2/24 set interfaces lo0 unit 1 family inet address 198.51.100.0/24 set protocols mpls interface ge-1/2/1.0 set protocols bgp group ibgp type internal set protocols bgp group ibgp local-address 192.0.2.2 set protocols bgp group ibgp family inet-vpn any set protocols bgp group ibgp family inet-mvpn signaling set protocols bgp group ibgp neighbor 192.0.2.4 set protocols bgp group ibgp neighbor 192.0.2.5 set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols ospf area 0.0.0.0 interface ge-1/2/1.0 set protocols ldp interface ge-1/2/1.0 set protocols ldp p2mp set policy-options policy-statement parent_vpn_routes from protocol bgp set policy-options policy-statement parent_vpn_routes then accept set routing-instances vpn-1 instance-type vrf set routing-instances vpn-1 interface ge-1/2/0.0 set routing-instances vpn-1 interface vt-1/2/0.2 multicast set routing-instances vpn-1 interface lo0.1 set routing-instances vpn-1 route-distinguisher 100:100 set routing-instances vpn-1 provider-tunnel ldp-p2mp set routing-instances vpn-1 vrf-target target:1:1 set routing-instances vpn-1 protocols ospf export parent_vpn_routes set routing-instances vpn-1 protocols ospf area 0.0.0.0 interface lo0.1 passive set routing-instances vpn-1 protocols ospf area 0.0.0.0 interface ge-1/2/0.0 set routing-instances vpn-1 protocols pim rp static address 198.51.100.0 set routing-instances vpn-1 protocols pim interface ge-1/2/0.0 mode sparse set routing-instances vpn-1 protocols mvpn set routing-options router-id 192.0.2.2 set routing-options autonomous-system 1001

Équipement PE2

set interfaces ge-1/2/0 unit 0 family inet address 10.1.1.10/30 set interfaces ge-1/2/0 unit 0 family mpls set interfaces ge-1/2/2 unit 0 family inet address 10.1.1.13/30 set interfaces ge-1/2/2 unit 0 family mpls set interfaces ge-1/2/1 unit 0 family inet address 10.1.1.17/30 set interfaces ge-1/2/1 unit 0 family mpls set interfaces vt-1/1/0 unit 0 family inet set interfaces vt-1/2/1 unit 0 family inet set interfaces lo0 unit 0 family inet address 192.0.2.4/24 set interfaces lo0 unit 1 family inet address 203.0.113.4/24 set protocols mpls interface ge-1/2/0.0 set protocols mpls interface ge-1/2/2.0 set protocols bgp group ibgp type internal set protocols bgp group ibgp local-address 192.0.2.4 set protocols bgp group ibgp family inet-vpn any set protocols bgp group ibgp family inet-mvpn signaling set protocols bgp group ibgp neighbor 192.0.2.2 set protocols bgp group ibgp neighbor 192.0.2.5 set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols ospf area 0.0.0.0 interface ge-1/2/0.0 set protocols ospf area 0.0.0.0 interface ge-1/2/2.0 set protocols ldp interface ge-1/2/0.0 set protocols ldp interface ge-1/2/2.0 set protocols ldp p2mp set policy-options policy-statement parent_vpn_routes from protocol bgp set policy-options policy-statement parent_vpn_routes then accept set routing-instances vpn-1 instance-type vrf set routing-instances vpn-1 interface vt-1/1/0.0 multicast set routing-instances vpn-1 interface vt-1/1/0.0 primary set routing-instances vpn-1 interface vt-1/2/1.0 multicast set routing-instances vpn-1 interface ge-1/2/1.0 set routing-instances vpn-1 interface lo0.1 set routing-instances vpn-1 route-distinguisher 100:100 set routing-instances vpn-1 vrf-target target:1:1 set routing-instances vpn-1 protocols ospf export parent_vpn_routes set routing-instances vpn-1 protocols ospf area 0.0.0.0 interface lo0.1 passive set routing-instances vpn-1 protocols ospf area 0.0.0.0 interface ge-1/2/1.0 set routing-instances vpn-1 protocols pim rp static address 198.51.100.0 set routing-instances vpn-1 protocols pim interface ge-1/2/1.0 mode sparse set routing-instances vpn-1 protocols mvpn set routing-options router-id 192.0.2.4 set routing-options autonomous-system 1001

Équipement PE3

set interfaces ge-1/2/0 unit 0 family inet address 10.1.1.14/30 set interfaces ge-1/2/0 unit 0 family mpls set interfaces ge-1/2/1 unit 0 family inet address 10.1.1.21/30 set interfaces ge-1/2/1 unit 0 family mpls set interfaces vt-1/2/0 unit 5 family inet set interfaces lo0 unit 0 family inet address 192.0.2.5/24 set interfaces lo0 unit 1 family inet address 203.0.113.5/24 set protocols mpls interface ge-1/2/0.0 set protocols bgp group ibgp type internal set protocols bgp group ibgp local-address 192.0.2.5 set protocols bgp group ibgp family inet-vpn any set protocols bgp group ibgp family inet-mvpn signaling set protocols bgp group ibgp neighbor 192.0.2.2 set protocols bgp group ibgp neighbor 192.0.2.4 set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols ospf area 0.0.0.0 interface ge-1/2/0.0 set protocols ldp interface ge-1/2/0.0 set protocols ldp p2mp set policy-options policy-statement parent_vpn_routes from protocol bgp set policy-options policy-statement parent_vpn_routes then accept set routing-instances vpn-1 instance-type vrf set routing-instances vpn-1 interface vt-1/2/0.5 multicast set routing-instances vpn-1 interface ge-1/2/1.0 set routing-instances vpn-1 interface lo0.1 set routing-instances vpn-1 route-distinguisher 100:100 set routing-instances vpn-1 vrf-target target:1:1 set routing-instances vpn-1 protocols ospf export parent_vpn_routes set routing-instances vpn-1 protocols ospf area 0.0.0.0 interface lo0.1 passive set routing-instances vpn-1 protocols ospf area 0.0.0.0 interface ge-1/2/1.0 set routing-instances vpn-1 protocols pim rp static address 198.51.100.0 set routing-instances vpn-1 protocols pim interface ge-1/2/1.0 mode sparse set routing-instances vpn-1 protocols mvpn set routing-options router-id 192.0.2.5 set routing-options autonomous-system 1001

Procédure étape par étape

Dans l’exemple suivant, vous devez parcourir différents niveaux de la hiérarchie de configuration. Pour plus d’informations sur la navigation sur l’interface cli, consultez Utilisation de l’éditeur CLI en mode de configuration dans le guide de l’utilisateur CLI.

Pour configurer des interfaces VT redondantes dans un MVPN MBGP :

Configurez les interfaces physiques et les interfaces de bouclage.

[edit interfaces] user@PE2# set ge-1/2/0 unit 0 family inet address 10.1.1.10/30 user@PE2# set ge-1/2/0 unit 0 family mpls user@PE2# set ge-1/2/2 unit 0 family inet address 10.1.1.13/30 user@PE2# set ge-1/2/2 unit 0 family mpls user@PE2# set ge-1/2/1 unit 0 family inet address 10.1.1.17/30 user@PE2# set ge-1/2/1 unit 0 family mpls user@PE2# set lo0 unit 0 family inet address 192.0.2.4/24 user@PE2# set lo0 unit 1 family inet address 203.0.113.4/24

Configurez les interfaces VT.

Chaque interface VT est configurable sous une seule instance de routage.

[edit interfaces] user@PE2# set vt-1/1/0 unit 0 family inet user@PE2# set vt-1/2/1 unit 0 family inet

Configurez MPLS sur les interfaces physiques.

[edit protocols mpls] user@PE2# set interface ge-1/2/0.0 user@PE2# set interface ge-1/2/2.0

Configurez BGP.

[edit protocols bgp group ibgp] user@PE2# set type internal user@PE2# set local-address 192.0.2.4 user@PE2# set family inet-vpn any user@PE2# set family inet-mvpn signaling user@PE2# set neighbor 192.0.2.2 user@PE2# set neighbor 192.0.2.5

Configurez un protocole de passerelle intérieure.

[edit protocols ospf area 0.0.0.0] user@PE2# set interface lo0.0 passive user@PE2# set interface ge-1/2/0.0 user@PE2# set interface ge-1/2/2.0

Configurez LDP.

[edit protocols ldp] user@PE2# set interface ge-1/2/0.0 user@PE2# set interface ge-1/2/2.0 user@PE2# set p2mp

Configurez la stratégie de routage.

[edit policy-options policy-statement parent_vpn_routes] user@PE2# set from protocol bgp user@PE2# set then accept

Configurez l’instance de routage.

[edit routing-instances vpn-1] user@PE2# set instance-type vrf user@PE2# set interface ge-1/2/1.0 user@PE2# set interface lo0.1 user@PE2# set route-distinguisher 100:100 user@PE2# set vrf-target target:1:1 user@PE2# set protocols ospf export parent_vpn_routes user@PE2# set protocols ospf area 0.0.0.0 interface lo0.1 passive user@PE2# set protocols ospf area 0.0.0.0 interface ge-1/2/1.0 user@PE2# set protocols pim rp static address 198.51.100.0 user@PE2# set protocols pim interface ge-1/2/1.0 mode sparse user@PE2# set protocols mvpn

Configurez des interfaces VT redondantes dans l’instance de routage.

Faites du vt-1/1/0.0 l’interface principale.

[edit routing-instances vpn-1] user@PE2# set interface vt-1/1/0.0 multicast primary user@PE2# set interface vt-1/2/1.0 multicast

Configurez l’ID du routeur et le numéro du système autonome (AS).

[edit routing-options] user@PE2# set router-id 192.0.2.4 user@PE2# set autonomous-system 1001

Résultats

À partir du mode de configuration, confirmez votre configuration en entrant le show interfaces, show protocolsshow policy-options, , show routing-instanceset les show routing-options commandes. Si la sortie n’affiche pas la configuration prévue, répétez les instructions de configuration de cet exemple pour la corriger.

user@PE2# show interfaces

ge-1/2/0 {

unit 0 {

family inet {

address 10.1.1.10/30;

}

family mpls;

}

}

ge-1/2/2 {

unit 0 {

family inet {

address 10.1.1.13/30;

}

family mpls;

}

}

ge-1/2/1 {

unit 0 {

family inet {

address 10.1.1.17/30;

}

family mpls;

}

}

vt-1/1/0 {

unit 0 {

family inet;

}

}

vt-1/2/1 {

unit 0 {

family inet;

}

}

lo0 {

unit 0 {

family inet {

address 192.0.2.4/24;

}

}

unit 1 {

family inet {

address 203.0.113.4/24;

}

}

}

user@PE2# show protocols

mpls {

interface ge-1/2/0.0;

interface ge-1/2/2.0;

}

bgp {

group ibgp {

type internal;

local-address 192.0.2.4;

family inet-vpn {

any;

}

family inet-mvpn {

signaling;

}

neighbor 192.0.2.2;

neighbor 192.0.2.5;

}

}

ospf {

area 0.0.0.0 {

interface lo0.0 {

passive;

}

interface ge-1/2/0.0;

interface ge-1/2/2.0;

}

}

ldp {

interface ge-1/2/0.0;

interface ge-1/2/2.0;

p2mp;

}

user@PE2# show policy-options

policy-statement parent_vpn_routes {

from protocol bgp;

then accept;

}

user@PE2# show routing-instances

vpn-1 {

instance-type vrf;

interface vt-1/1/0.0 {

multicast;

primary;

}

interface vt-1/2/1.0 {

multicast;

}

interface ge-1/2/1.0;

interface lo0.1;

route-distinguisher 100:100;

vrf-target target:1:1;

protocols {

ospf {

export parent_vpn_routes;

area 0.0.0.0 {

interface lo0.1 {

passive;

}

interface ge-1/2/1.0;

}

}

pim {

rp {

static {

address 198.51.100.0;

}

}

interface ge-1/2/1.0 {

mode sparse;

}

}

mvpn;

}

}

user@PE2# show routing-options router-id 192.0.2.4; autonomous-system 1001;

Si vous avez fini de configurer l’équipement, saisissez commit à partir du mode de configuration.

Vérification

Vérifiez que la configuration fonctionne correctement.

La show multicast route extensive instance instance-name commande affiche également l’interface VT dans la table de transfert multicast lorsque le trafic multicast est transmis sur le VPN.

Vérification du routage LSP

But

Vérifiez que l’interface LT attendue est affectée à la route apprise LDP.

Action

Depuis le mode opérationnel, saisissez la show route table mpls commande.

user@PE2> show route table mpls mpls.0: 13 destinations, 13 routes (13 active, 0 holddown, 0 hidden) + = Active Route, - = Last Active, * = Both 0 *[MPLS/0] 02:09:36, metric 1 Receive 1 *[MPLS/0] 02:09:36, metric 1 Receive 2 *[MPLS/0] 02:09:36, metric 1 Receive 13 *[MPLS/0] 02:09:36, metric 1 Receive 299776 *[LDP/9] 02:09:14, metric 1 > via ge-1/2/0.0, Pop 299776(S=0) *[LDP/9] 02:09:14, metric 1 > via ge-1/2/0.0, Pop 299792 *[LDP/9] 02:09:09, metric 1 > via ge-1/2/2.0, Pop 299792(S=0) *[LDP/9] 02:09:09, metric 1 > via ge-1/2/2.0, Pop 299808 *[LDP/9] 02:09:04, metric 1 > via ge-1/2/0.0, Swap 299808 299824 *[VPN/170] 02:08:56 > via ge-1/2/1.0, Pop 299840 *[VPN/170] 02:08:56 > via ge-1/2/1.0, Pop 299856 *[VPN/170] 02:08:56 receive table vpn-1.inet.0, Pop 299872 *[LDP/9] 02:08:54, metric 1 > via vt-1/1/0.0, Pop via ge-1/2/2.0, Swap 299872À partir du mode de configuration, modifiez l’interface VT principale en supprimant l’instruction

primaryde l’interface vt-1/1/0.0 et en l’ajoutant à l’interface vt-1/2/1.0.[edit routing-instances vpn-1] user@PE2# delete interface vt-1/1/0.0 primary user@PE2# set interface vt-1/2/1.0 primary user@PE2# commit

Depuis le mode opérationnel, saisissez la show route table mpls commande.

user@PE2> show route table mpls mpls.0: 13 destinations, 13 routes (13 active, 0 holddown, 0 hidden) + = Active Route, - = Last Active, * = Both 0 *[MPLS/0] 02:09:36, metric 1 Receive 1 *[MPLS/0] 02:09:36, metric 1 Receive 2 *[MPLS/0] 02:09:36, metric 1 Receive 13 *[MPLS/0] 02:09:36, metric 1 Receive 299776 *[LDP/9] 02:09:14, metric 1 > via ge-1/2/0.0, Pop 299776(S=0) *[LDP/9] 02:09:14, metric 1 > via ge-1/2/0.0, Pop 299792 *[LDP/9] 02:09:09, metric 1 > via ge-1/2/2.0, Pop 299792(S=0) *[LDP/9] 02:09:09, metric 1 > via ge-1/2/2.0, Pop 299808 *[LDP/9] 02:09:04, metric 1 > via ge-1/2/0.0, Swap 299808 299824 *[VPN/170] 02:08:56 > via ge-1/2/1.0, Pop 299840 *[VPN/170] 02:08:56 > via ge-1/2/1.0, Pop 299856 *[VPN/170] 02:08:56 receive table vpn-1.inet.0, Pop 299872 *[LDP/9] 02:08:54, metric 1 > via vt-1/2/1.0, Pop via ge-1/2/2.0, Swap 299872

Sens

Avec la configuration d’origine, la sortie affiche l’interface vt-1/1/0.0. Si vous remplacez l’interface principale par vt-1/2/1.0, la sortie affiche l’interface vt-1/2/1.0.