Présentation d’IPsec

Comprendre Junos VPN Site Secure

Junos VPN Site Secure est une suite de fonctionnalités IPsec prises en charge sur les cartes de ligne multiservices (MS-DPC, MS-MPC et MS-MIC) et était appelée services IPsec dans les versions de Junos antérieures à la version 13.2. Dans Junos OS version 13.2 et ultérieure, le terme fonctionnalités IPsec est utilisé exclusivement pour désigner l’implémentation IPsec sur les PIC Adaptive Services et Encryption Services. Cette rubrique vous donne une vue d’ensemble de Junos VPN Site Secure et comporte les sections suivantes :

- IPsec

- Associations de sécurité

- IKE

- Non-prise en charge du NAT-T

- Comparaison d’IPsec sur les PIC ES et de Junos VPN Site Secure sur cartes LIne multiservices

IPsec

L’architecture IPsec fournit une suite de sécurité pour les couches réseau IP version 4 (IPv4) et IP version 6 (IPv6). La suite offre des fonctionnalités telles que l’authentification de l’origine, l’intégrité des données, la confidentialité, la protection contre la relecture et la non-répudiation de la source. Outre IPsec, Junos OS prend également en charge l’Internet Key Exchange (IKE), qui définit les mécanismes de génération et d’échange de clés et gère les associations de sécurité (SA).

IPsec définit également une association de sécurité et un cadre de gestion des clés qui peuvent être utilisés avec n’importe quel protocole de couche réseau. La SA spécifie la stratégie de protection à appliquer au trafic entre deux entités de couche IP. IPsec fournit des tunnels sécurisés entre deux pairs.

Associations de sécurité

Pour utiliser les services de sécurité IPsec, vous devez créer des SA entre les hôtes. Une SA est une connexion simplexe qui permet à deux hôtes de communiquer entre eux en toute sécurité au moyen d’IPsec. Il existe deux types d’AS :

-

Les AS manuelles ne nécessitent aucune négociation ; Toutes les valeurs, y compris les clés, sont statiques et spécifiées dans la configuration. Les SA manuelles définissent de manière statique les valeurs SPI, les algorithmes et les clés à utiliser et exigent des configurations correspondantes aux deux extrémités du tunnel. Chaque pair doit avoir les mêmes options configurées pour que la communication ait lieu.

-

Les SA dynamiques nécessitent une configuration supplémentaire. Avec les SA dynamiques, vous configurez d’abord IKE, puis la SA. L’IKE crée des associations de sécurité active ; il négocie les SA pour IPsec. La configuration IKE définit les algorithmes et les clés utilisés pour établir la connexion IKE sécurisée avec la passerelle de sécurité homologue. Cette connexion est ensuite utilisée pour s’accorder dynamiquement sur les clés et autres données utilisées par la SA IPsec dynamique. La SA IKE est d’abord négociée, puis utilisée pour protéger les négociations qui déterminent les SA IPsec dynamiques.

IKE

IKE est un protocole de gestion des clés qui crée des SA dynamiques ; il négocie les SA pour IPsec. Une configuration IKE définit les algorithmes et les clés utilisés pour établir une connexion sécurisée avec une passerelle de sécurité homologue.

IKE effectue les tâches suivantes :

-

Négocie et gère les paramètres IKE et IPsec.

-

Authentifie l’échange de clés sécurisé.

-

Fournit une authentification mutuelle des pairs au moyen de secrets partagés (pas de mots de passe) et de clés publiques.

-

Fournit une protection de l’identité (en mode principal).

Deux versions du protocole IKE (IKEv1 et IKEv2) sont désormais prises en charge. L’IKE négocie les attributs de sécurité et établit des secrets partagés pour former l’architecture bidirectionnelle IKE SA. Dans IKE, des SA IPsec entrantes et sortantes sont établies et l’SA IKE sécurise les échanges. À partir de la version 11.4 de Junos OS, IKEv1 et IKEv2 sont pris en charge par défaut sur tous les routeurs M Series, MX Series et T Series. IKE génère également du matériel de clé, fournit un secret de transmission parfait et échange des identités.

À partir de la version 18.2R1 de Junos OS, vous pouvez configurer un routeur MX Series avec des MS-MPC ou des MS-MICs pour qu’il agisse uniquement en tant que répondeur IKE. Dans ce mode de réponse uniquement, le routeur MX Series ne lance pas de négociations IKE, il répond uniquement aux négociations IKE initiées par la passerelle homologue. Cela peut être nécessaire lors de l’interopérabilité avec des équipements d’autres fournisseurs, tels que des appareils Cisco. Comme le MX Series ne prend pas en charge les valeurs de protocole et de port dans le sélecteur de trafic, il ne peut pas initier de tunnel IPsec vers la passerelle homologue d’un autre fournisseur qui attend ces valeurs. En configurant le mode de réponse uniquement sur le MX Series, le MX peut accepter le sélecteur de trafic dans la négociation IKE initiée à partir de la passerelle homologue.

À partir de la version 18.2R1 de Junos OS, vous pouvez configurer le routeur MX Series avec MS-MPC ou MS-MICs afin d’envoyer uniquement le certificat de l’entité finale pour l’authentification IKE basée sur des certificats au lieu de la chaîne de certificats complète. Cela évite la fragmentation d’IKE.

À partir de la version 19.1R1 de Junos OS, la prise en charge des noms distinctifs est ajoutée à l’identification IKE (ID IKE) utilisée pour la validation des périphériques homologues VPN lors de la négociation IKE. L’ID IKE reçu par un routeur MX Series à partir d’un pair distant peut être une adresse IPv4 ou IPv6, un nom d’hôte, un nom de domaine complet (FQDN) ou un nom distinctif (DN). L’ID IKE envoyé par l’homologue distant doit correspondre à ce qui est attendu par le routeur MX Series. Sinon, la validation de l’ID IKE échoue et le VPN n’est pas établi.

Non-prise en charge du NAT-T

Avant Junos OS version 17.4R1, la traduction d’adresses réseau (NAT-Traversal) n’est pas prise en charge pour la suite de fonctionnalités IPsec de Junos VPN Site Secure sur les routeurs MX Series, et vous devez désactiver NAT-T sur le routeur MX Series pour éviter d’exécuter NAT-T non pris en charge (voir Désactivation de NAT-T sur les routeurs MX Series pour la gestion de NAT avec des paquets protégés IPsec). Le NAT-T est une méthode permettant de contourner les problèmes de traduction d’adresses IP rencontrés lorsque des données protégées par IPsec passent par un périphérique NAT pour la traduction d’adresses.

Comparaison d’IPsec sur les PIC ES et de Junos VPN Site Secure sur cartes LIne multiservices

Le Tableau 1 compare la configuration de haut niveau des fonctionnalités IPsec sur les interfaces PIC ES, IPsec sur les PIC des services adaptatifs et Junos VPN Site Secure sur les cartes de ligne multiservices.

| ES PIC Configuration |

Configuration des cartes de ligne AS et multiservices |

|---|---|

[edit security ipsec]

proposal {...}

|

[edit services ipsec-vpn ipsec]

proposal {...}

|

[edit security ipsec]

policy {...}

|

[edit services ipsec-vpn ipsec]

policy {...}

|

[edit security ipsec]

security-association sa-dynamic {...}

|

[edit services ipsec-vpn rule rule-name]

term term-name match-conditions {...}

then dynamic {...}]

|

[edit security ipsec]

security-association sa-manual {...}

|

[edit services ipsec-vpn rule rule-name]

term term-name match-conditions {...}

then manual {...}]

|

[edit security ike]

proposal {...}

|

[edit services ipsec-vpn ike]

proposal {...}

|

[edit security ike]

policy {...}

|

[edit services ipsec-vpn ike]

policy {...}

|

| Non disponible |

[edit services ipsec-vpn]

rule-set {...}

|

| Non disponible |

[edit services ipsec-vpn]

service-set {...}

|

[edit interfaces es-fpc/pic/port] tunnel source address |

[edit services ipsec-vpn service-set set-name ipsec-vpn local-gateway address] |

[edit interfaces es-fpc/pic/port] tunnel destination address |

[edit services ipsec-vpn rule rule-name] remote-gateway address |

Bien que bon nombre des mêmes instructions et propriétés soient valides sur les deux plates-formes (MultiServices et ES), les configurations ne sont pas interchangeables. Vous devez valider une configuration complète pour le type de PIC installé sur votre routeur.

Algorithmes d’authentification

L’authentification est le processus de vérification de l’identité de l’expéditeur. Les algorithmes d’authentification utilisent une clé partagée pour vérifier l’authenticité des appareils IPsec. Junos OS utilise les algorithmes d’authentification suivants :

Message Digest 5 (MD5) utilise une fonction de hachage unidirectionnelle pour convertir un message de longueur arbitraire en un résumé de message de longueur fixe de 128 bits. En raison du processus de conversion, il est mathématiquement impossible de calculer le message d’origine en le calculant à rebours à partir du résumé du message résultant. De même, une modification d’un seul caractère dans le message entraînera la génération d’un numéro de résumé de message très différent.

Pour vérifier que le message n’a pas été falsifié, Junos OS compare le résumé de message calculé à un résumé de message déchiffré avec une clé partagée. Le système d’exploitation Junos OS utilise la variante MD5 avec code d’authentification de message haché (HMAC) qui fournit un niveau de hachage supplémentaire. MD5 peut être utilisé avec l’en-tête d’authentification (AH), l’encapsulation d’une charge utile de sécurité (ESP) et l’IKE (Internet Key Exchange).

Secure Hash Algorithm 1 (SHA-1) utilise un algorithme plus puissant que MD5. SHA-1 prend un message de moins de 264 bits et produit un résumé de message de 160 bits. Le résumé des messages volumineux garantit que les données n’ont pas été modifiées et qu’elles proviennent de la bonne source. Junos OS utilise la variante SHA-1 HMAC qui fournit un niveau de hachage supplémentaire. SHA-1 peut être utilisé avec AH, ESP et IKE.

SHA-256, SHA-384 et SHA-512 (parfois regroupés sous le nom de SHA-2) sont des variantes de SHA-1 et utilisent des résumés de messages plus longs. Junos OS prend en charge la version SHA-256 de SHA-2, qui peut traiter toutes les versions du chiffrement AES (Advanced Encryption Standard), DES (Data Encryption Standard) et Triple DES (3DES).

Algorithmes de chiffrement

Le chiffrement encode les données dans un format sécurisé afin qu’elles ne puissent pas être déchiffrées par des utilisateurs non autorisés. Comme pour les algorithmes d’authentification, une clé partagée est utilisée avec les algorithmes de chiffrement pour vérifier l’authenticité des appareils IPsec. Junos OS utilise les algorithmes de chiffrement suivants :

Le chaînage de blocs de chiffrement standard de chiffrement des données (DES-CBC) est un algorithme symétrique de bloc de clé secrète. DES utilise une taille de clé de 64 bits, où 8 bits sont utilisés pour la détection des erreurs et les 56 bits restants fournissent le chiffrement. Le DES effectue une série d’opérations logiques simples sur la clé partagée, y compris des permutations et des substitutions. CBC prend le premier bloc de 64 bits de sortie de DES, combine ce bloc avec le deuxième bloc, le réinjecte dans l’algorithme DES et répète ce processus pour tous les blocs suivants.

Triple DES-CBC (3DES-CBC) est un algorithme de chiffrement similaire à DES-CBC, mais qui fournit un résultat de chiffrement beaucoup plus fort car il utilise trois clés pour le chiffrement 168 bits (3 x 56 bits). Le 3DES fonctionne en utilisant la première clé pour chiffrer les blocs, la deuxième clé pour déchiffrer les blocs et la troisième clé pour chiffrer à nouveau les blocs.

Advanced Encryption Standard (AES) est une méthode de chiffrement de nouvelle génération basée sur l’algorithme de Rijndael développé par les cryptographes belges Dr. Joan Daemen et Dr. Vincent Rijmen. Il utilise un bloc de 128 bits et trois tailles de clé différentes (128, 192 et 256 bits). En fonction de la taille de la clé, l’algorithme effectue une série de calculs (10, 12 ou 14 tours) qui incluent la substitution d’octets, le mélange de colonnes, le décalage de lignes et l’ajout de clés. L’utilisation d’AES conjointement avec IPsec est définie dans la norme RFC 3602, Algorithme de chiffrement AES-CBC et son utilisation avec IPsec.

À partir de la version 17.3R1 de Junos OS, la norme de chiffrement avancée en mode Galois/compteur (AES-GCM) est prise en charge pour les MS-MPC et les MS-MIC. Toutefois, en mode FIPS de Junos, AES-GCM n’est pas pris en charge dans Junos OS version 17.3R1. À partir de la version 17.4R1 de Junos OS, AES-GCM est pris en charge en mode FIPS de Junos. AES-GCM est un algorithme de chiffrement authentifié conçu pour assurer à la fois l’authentification et la confidentialité. AES-GCM utilise le hachage universel sur un champ Galois binaire pour fournir un chiffrement authentifié et permet un chiffrement authentifié à des débits de données de plusieurs dizaines de Gbit/s.

Voir aussi

Protocoles IPsec

Les protocoles IPsec déterminent le type d’authentification et de chiffrement appliqué aux paquets sécurisés par le routeur. Junos OS prend en charge les protocoles IPsec suivants :

AH : défini dans la norme RFC 2402, AH assure l’intégrité sans connexion et l’authentification de l’origine des données pour les paquets IPv4 et IPv6. Il offre également une protection contre les rediffusions. AH authentifie autant que possible l’en-tête IP, ainsi que les données de protocole de niveau supérieur. Toutefois, certains champs d’en-tête IP peuvent changer en transit. Comme la valeur de ces champs peut ne pas être prévisible par l’expéditeur, ils ne peuvent pas être protégés par AH. Dans un en-tête IP, AH peut être identifié avec une valeur de

51dans leProtocolchamp d’un paquet IPv4 et leNext Headerchamp d’un paquet IPv6. La figure 1 illustre la protection IPsec offerte par AH.Remarque :AH n’est pas pris en charge sur les routeurs T Series, M120 et M320.

AH

AH

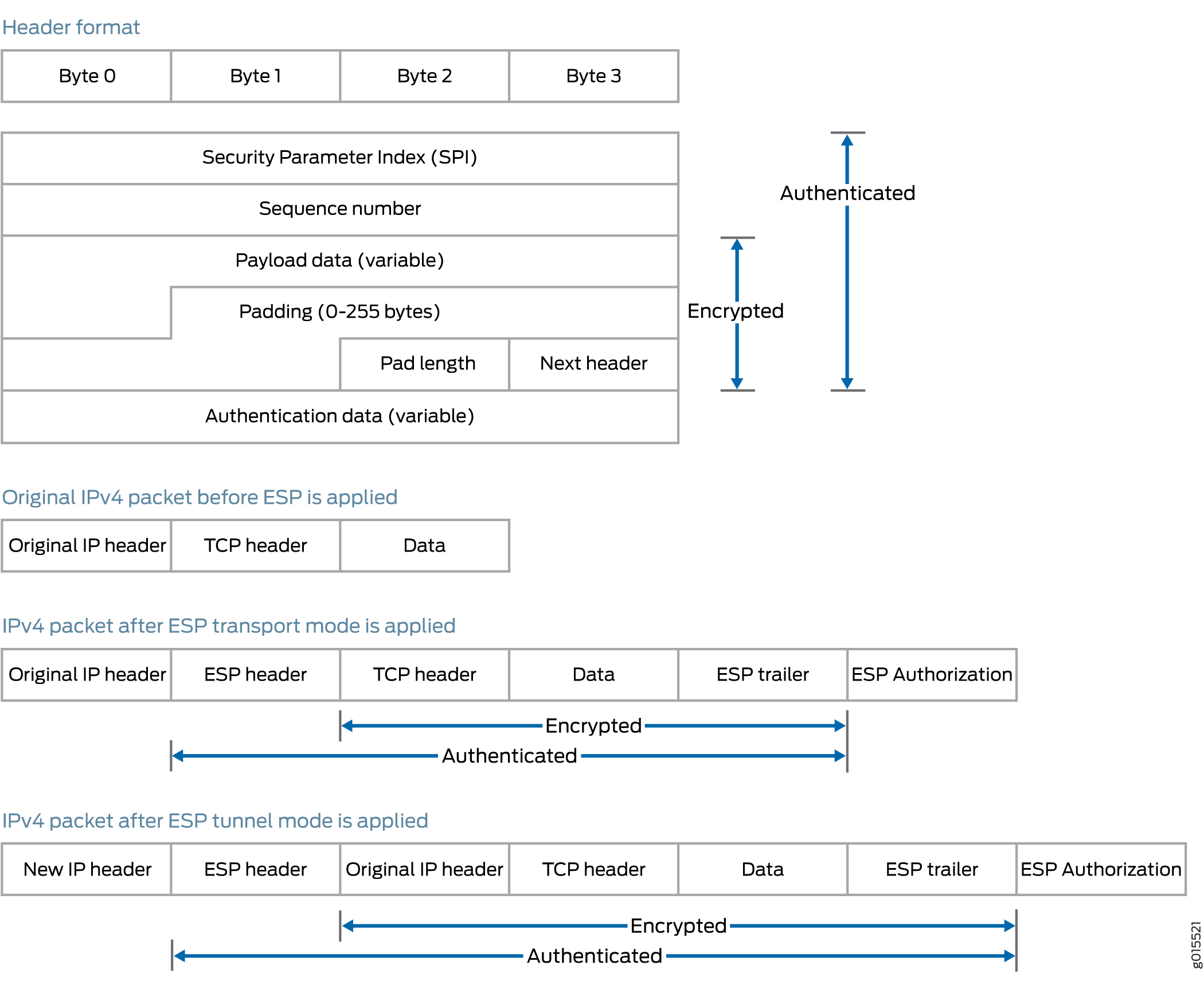

ESP : défini dans la norme RFC 2406, l’ESP peut fournir un chiffrement et un flux de trafic limité, la confidentialité ou l’intégrité sans connexion, l’authentification de l’origine des données et un service anti-relecture. Dans un en-tête IP, ESP peut être identifié une valeur de

50dans leProtocolchamp d’un paquet IPv4 et leNext Headerchamp d’un paquet IPv6. La figure 2 montre un exemple de la protection IPsec offerte par ESP.

ESP

ESP

Bundle : lorsque vous comparez AH et ESP, les deux protocoles présentent des avantages et des lacunes. L’ESP fournit un niveau décent d’authentification et de chiffrement, mais ne le fait que pour une partie du paquet IP. À l’inverse, bien que AH ne fournisse pas de chiffrement, il assure l’authentification de l’ensemble du paquet IP. C’est pourquoi Junos OS propose une troisième forme de protocole IPsec appelée bundle de protocoles. L’option groupée offre une combinaison hybride d’authentification AH et de chiffrement ESP.

Voir aussi

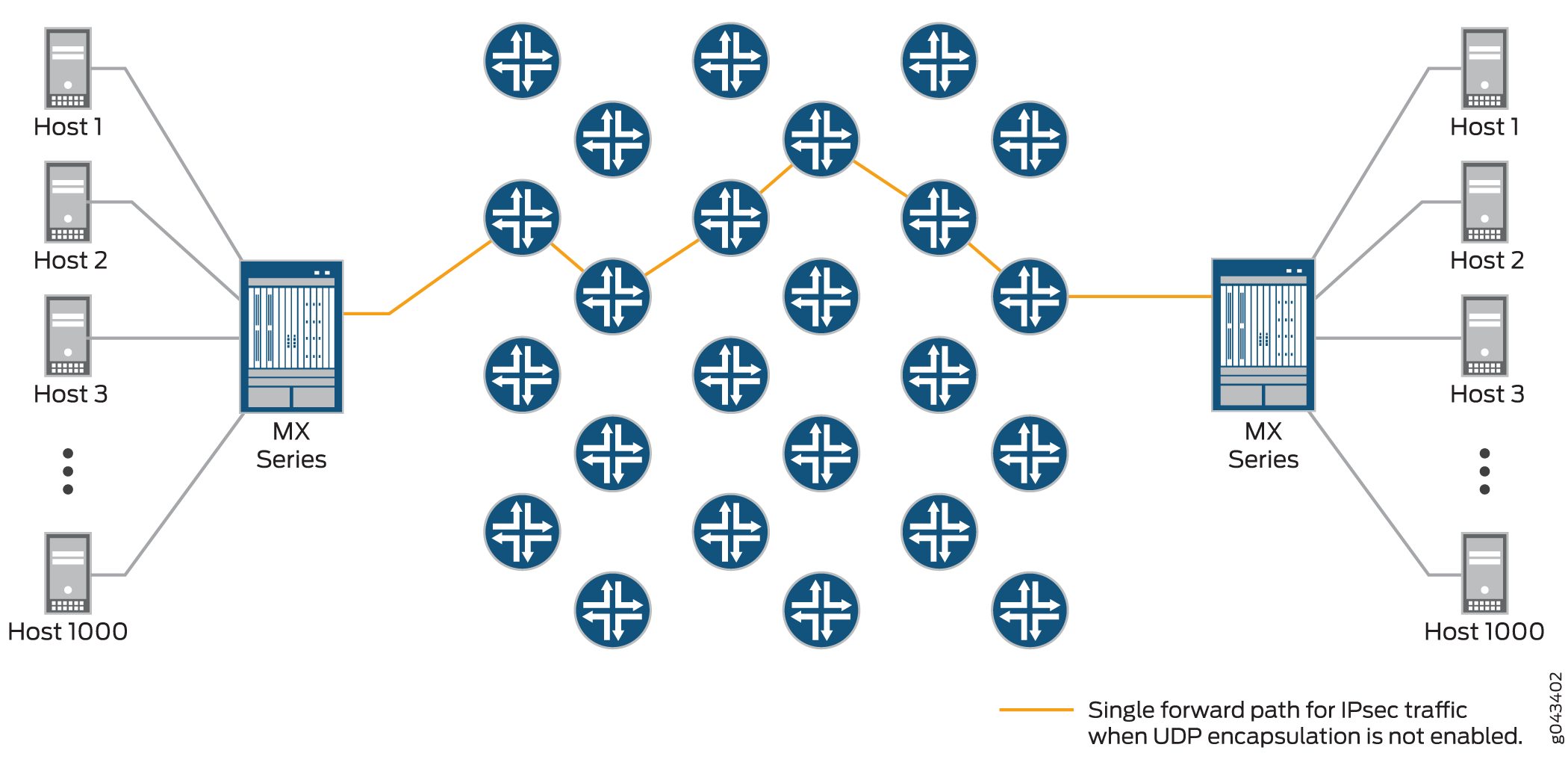

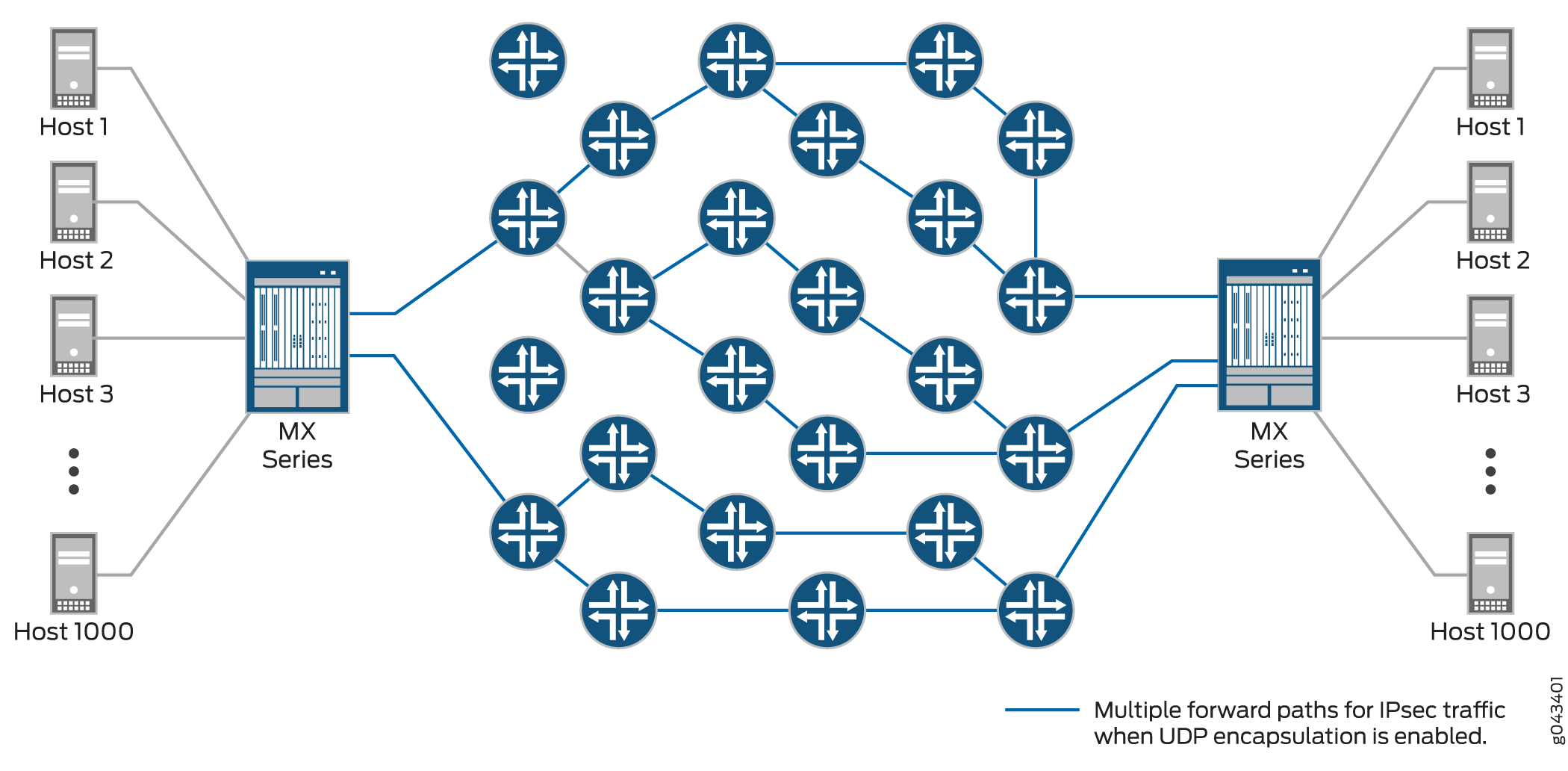

Transfert multichemin IPsec avec encapsulation UDP

IPsec fournit des tunnels sécurisés entre deux pairs, et les paquets encapsulés IPsec ont des en-têtes IP qui contiennent des adresses IP de point de terminaison de tunnel qui ne changent pas. Ainsi, un chemin de transfert unique est sélectionné entre les pairs, comme illustré à la Figure 3. Lorsque le trafic IPsec circule entre des datacenters comptant des milliers d’hôtes, cette sélection d’un seul chemin limite le débit.

de transfert unique

de transfert unique

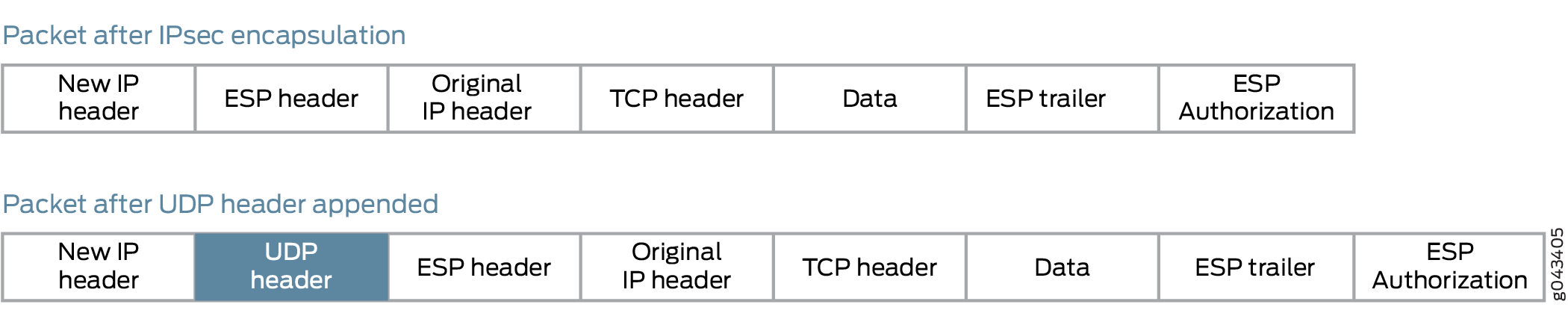

Vous pouvez surmonter ce problème en activant l’encapsulation UDP des paquets IPsec, qui ajoute un en-tête UDP après l’en-tête ESP, comme illustré à la figure 4. Les informations des couches 3 et 4 sont ainsi transmises aux routeurs intermédiaires, et les paquets IPsec sont transférés sur plusieurs chemins, comme illustré sur la Figure 5. Vous activez l’encapsulation UDP pour l’ensemble de services.

UDP ajouté

UDP ajouté

de transfert

de transfert

Vous pouvez configurer le port de destination UDP ou utiliser la valeur par défaut 4565. Vous ne pouvez pas configurer 4500 comme port de destination, car il s’agit d’un port bien connu pour les traversées NAT.

Junos OS génère le port UDP source via une fonction de hachage qui fonctionne sur les données suivantes :

Adresse IP source

Adresse IP de destination

Protocole de transport

Port source de transport

Port de destination du transport

Un nombre aléatoire

Seuls les deux derniers octets du hachage résultant sont utilisés, de sorte que les détails de l’en-tête IP interne sont masqués.

Lorsque le NAT-T est détecté, seule l’encapsulation UDP NAT-T se produit, et non l’encapsulation UDP pour les paquets IPsec.

Voir aussi

Normes IPsec et IKE prises en charge

Sur les routeurs équipés d’un ou de plusieurs MS-MPC, MS-MIC ou DPC, les versions canadienne et américaine de Junos OS prennent en charge de manière substantielle les RFC suivantes, qui définissent les normes pour la sécurité IP (IPsec) et l’Internet Key Exchange (IKE).

-

RFC 2085, authentification IP HMAC-MD5 avec prévention de relecture

-

RFC 2401, Architecture de sécurité pour le protocole Internet (obsolète par RFC 4301)

-

RFC 2402, En-tête d’authentification IP (obsolète par RFC 4302)

-

RFC 2403, L’utilisation de HMAC-MD5-96 dans ESP et AH

-

RFC 2404, L’utilisation de HMAC-SHA-1-96 dans ESP et AH (obsolète par RFC 4305)

-

RFC 2405, Algorithme de chiffrement ESP DES-CBC avec IV explicite

-

RFC 2406, Encapsulation IP de la charge utile de sécurité (ESP) (obsolète par RFC 4303 et RFC 4305)

-

RFC 2407, Domaine d’interprétation de la sécurité IP sur Internet pour ISAKMP (obsolète par RFC 4306)

-

RFC 2408, Internet Sécurité Association and Key Management Protocol (ISAKMP) (obsolète par RFC 4306)

-

RFC 2409, The Internet Key Exchange (IKE) (obsolète par RFC 4306)

-

RFC 2410, L’algorithme de chiffrement NULL et son utilisation avec IPsec

-

RFC 2451, Les algorithmes de chiffrement en mode CBC de l’ESP

-

Protocole OCSP (Internet Public Key Infrastructure) RFC 2560, X.509 - OCSP (Internet Public Key Infrastructure)

-

RFC 3193, Sécurisation L2TP à l’aide d’IPsec

-

RFC 3280, Certificat d’infrastructure à clé publique Internet X.509 et profil de liste de révocation de certificats (CRL)

-

RFC 3602, L’algorithme de chiffrement AES-CBC et son utilisation avec IPsec

-

RFC 3948, encapsulation UDP de paquets IPsec ESP

-

RFC 4106, Utilisation du mode Galois/compteur (GCM) dans l’encapsulation IPsec d’une charge utile de sécurité (ESP)

-

RFC 4210, Internet X.509 Protocole de gestion des certificats d’infrastructure à clé publique (CMP)

-

RFC 4211, Format de message de demande de certificat d’infrastructure à clé publique Internet X.509 (CRMF)

-

RFC 4301, Architecture de sécurité pour le protocole Internet

-

RFC 4302, En-tête d’authentification IP

-

RFC 4303, Encapsulation IP des charges utiles de sécurité (ESP)

-

RFC 4305, Exigences d’implémentation des algorithmes cryptographiques pour l’encapsulation d’une charge utile de sécurité (ESP) et d’un en-tête d’authentification (AH)

-

RFC 4306, Protocole Internet Key Exchange (IKEv2)

-

RFC 4307, Algorithmes cryptographiques à utiliser dans l’Internet Key Exchange version 2 (IKEv2)

-

RFC 4308, Suites cryptographiques pour IPsec

Seul Suite VPN-A est pris en charge dans Junos OS.

-

Authentification RFC 4754, IKE et IKEv2 à l’aide de l’algorithme de signature numérique à courbe elliptique (ECDSA)

-

RFC 4835, Exigences d’implémentation des algorithmes cryptographiques pour l’encapsulation d’une charge utile de sécurité (ESP) et d’un en-tête d’authentification (AH)

-

RFC 5996, Internet Key Exchange Protocol Version 2 (IKEv2) (obsolète par RFC 7296)

-

RFC 7296, Internet Key Exchange Protocol version 2 (IKEv2)

-

RFC 7427, Authentification des signatures dans l’Internet Key Exchange version 2 (IKEv2)

-

RFC 7634, ChaCha20, Poly1305 et leur utilisation dans le protocole Internet Key Exchange (IKE) et IPsec

-

RFC 8200, spécification du protocole Internet, version 6 (IPv6)

Junos OS prend partiellement en charge les RFC suivants pour IPsec et IKE :

-

RFC 3526, Groupes de Diffie-Hellman MODP (More Modular Exponentiel) pour Internet Key Exchange (IKE)

-

RFC 5114, Groupes Diffie-Hellman supplémentaires à utiliser avec les normes IETF

-

RFC 5903, Groupes de courbes elliptiques modulo a Prime (groupes ECP) pour IKE et IKEv2

Les RFC et l’ébauche Internet suivantes ne définissent pas les normes, mais fournissent des informations sur IPsec, IKE et les technologies associées. L’IETF les classe comme « informationnels ».

-

RFC 2104, HMAC : hachage à clé pour l’authentification des messages

-

RFC 2412, Le protocole de détermination de clé OAKLEY

-

RFC 3706, Une méthode basée sur le trafic de détection des pairs Internet Key Exchange morts (IKE)

-

Internet draft draft-eastlake-sha2-02.txt, US Secure Hash Algorithms (SHA et HMAC-SHA) (expire en juillet 2006)

Voir aussi

Termes et acronymes IPSec

Triple norme de chiffrement des données (3DES)

Un algorithme DES amélioré qui fournit un chiffrement 168 bits en traitant les données trois fois avec trois clés différentes.

PIC Services adaptatifs

Une carte d’interface physique (PIC) de nouvelle génération qui fournit des services IPsec et d’autres services, tels que la traduction d’adresses réseau (NAT) et un pare-feu dynamique, sur les plates-formes M Series et T Series.

Norme de chiffrement avancée (AES)

Une méthode de chiffrement de nouvelle génération basée sur l’algorithme de Rijndael et utilisant un bloc de 128 bits, trois tailles de clé différentes (128, 192 et 256 bits) et plusieurs cycles de traitement pour chiffrer les données.

En-tête d’authentification (AH)

Composant du protocole IPsec utilisé pour vérifier que le contenu d’un paquet n’a pas changé (intégrité des données) et pour valider l’identité de l’expéditeur (authentification de la source de données). Pour plus d’informations sur AH, consultez RFC 2402.

autorité de certification (AC)

Une organisation tierce de confiance qui génère, inscrit, valide et révoque les certificats numériques. L’AC garantit l’identité d’un utilisateur et émet des clés publiques et privées pour le chiffrement et le déchiffrement des messages.

liste de révocation de certificats (CRL)

Une liste des certificats numériques qui ont été invalidés avant leur date d’expiration, y compris les raisons de leur révocation et les noms des entités qui les ont émis. Une liste de révocation de certificats empêche l’utilisation de certificats numériques et de signatures qui ont été compromis.

Chaîne de blocs de chiffrement (CBC)

Méthode cryptographique qui chiffre des blocs de texte chiffré en utilisant le résultat du chiffrement d’un bloc pour chiffrer le bloc suivant. Lors du déchiffrement, la validité de chaque bloc de texte chiffré dépend de la validité de tous les blocs de texte chiffré précédents. Pour plus d’informations sur la façon d’utiliser CBC avec DES et ESP pour assurer la confidentialité, consultez RFC 2405.

Norme de chiffrement des données (DES)

Algorithme de chiffrement qui chiffre et déchiffre les données de paquets en les traitant avec une seule clé partagée. Le DES fonctionne par incréments de blocs de 64 bits et fournit un chiffrement de 56 bits.

certificat numérique

Fichier électronique utilisant la technologie des clés privées et publiques pour vérifier l’identité d’un créateur de certificat et distribuer des clés aux pairs.

ES PIC

Un PIC qui fournit des services de chiffrement de première génération et une prise en charge logicielle d’IPsec sur les plates-formes M Series et T Series.

Encapsulation d’une charge utile de sécurité (ESP)

Composant du protocole IPsec utilisé pour chiffrer les données d’un paquet IPv4 ou IPv6, assurer l’intégrité des données et assurer l’authentification de la source des données. Pour plus d’informations sur ESP, consultez RFC 2406.

Code d’authentification des messages hachés (HMAC)

Un mécanisme d’authentification des messages à l’aide de fonctions de hachage cryptographiques. HMAC peut être utilisé avec n’importe quelle fonction de hachage cryptographique itérative, telle que MD5 ou SHA-1, en combinaison avec une clé secrète partagée. Pour plus d’informations sur HMAC, consultez RFC 2104.

Internet Key Exchange (IKE)

Établit des paramètres de sécurité partagés pour tous les hôtes ou routeurs utilisant IPsec. IKE établit les SA pour IPsec. Pour plus d’informations sur IKE, reportez-vous à RFC 2407.

Message Digest 5 (MD5)

Algorithme d’authentification qui prend un message de données de longueur arbitraire et produit un résumé de message de 128 bits. Pour plus d’informations, consultez RFC 1321.

Perfect Forward Secrecy (PFS)

Fournit une sécurité supplémentaire au moyen d’une valeur secrète partagée Diffie-Hellman. Avec PFS, si une clé est compromise, les clés précédentes et suivantes sont sécurisées car elles ne sont pas dérivées des clés précédentes.

infrastructure à clé publique (PKI)

Hiérarchie d’approbation qui permet aux utilisateurs d’un réseau public d’échanger des données de façon sécurisée et privée en utilisant des paires de clés cryptographiques publiques et privées qui sont obtenues et partagées avec leurs pairs par le biais d’une autorité de confiance.

autorité d’enregistrement (AR)

Une organisation tierce de confiance qui agit au nom d’un AC pour garantir l’identité d’un utilisateur.

moteur de routage

Partie architecturale PCI d’un routeur basé sur Junos OS qui gère le processus de protocole de routage, le processus d’interface, certains composants du châssis, la gestion du système et l’accès utilisateur.

association de sécurité (SA)

Spécifications qui doivent être convenues entre deux équipements réseau avant qu’IKE ou IPsec ne soient autorisés à fonctionner. Les SA spécifient principalement des options de protocole, d’authentification et de chiffrement.

Base de données de la Sécurité Association (SADB)

Base de données dans laquelle toutes les SA sont stockées, surveillées et traitées par IPsec.

Algorithme de hachage sécurisé 1 (SHA-1)

Algorithme d’authentification qui prend un message de données de moins de 264 bits et produit un résumé de message de 160 bits. Pour plus d’informations sur SHA-1, consultez RFC 3174.

Algorithme de hachage sécurisé 2 (SHA-2)

Successeur de l’algorithme d’authentification SHA-1 qui inclut un groupe de variantes de SHA-1 (SHA-224, SHA-256, SHA-384 et SHA-512). Les algorithmes SHA-2 utilisent des tailles de hachage plus grandes et sont conçus pour fonctionner avec des algorithmes de chiffrement améliorés tels que AES.

Base de données des stratégies de sécurité (SPD)

Une base de données qui fonctionne avec la SADB pour assurer une sécurité maximale des paquets. Pour les paquets entrants, IPsec vérifie le SPD pour vérifier si le paquet entrant correspond à la sécurité configurée pour une politique particulière. Pour les paquets sortants, IPsec vérifie le SPD pour voir si le paquet doit être sécurisé.

Index des paramètres de sécurité (SPI)

Identificateur utilisé pour identifier de manière unique une SA sur un hôte ou un routeur réseau.

SCEP (Simple Certificate Enrollment Protocol)

Protocole qui prend en charge l’AC et l’autorité d’enregistrement (RA) la distribution de clés publiques, l’inscription de certificats, la révocation de certificats, les requêtes de certificats et les requêtes de listes de révocation de certificats (CRL).

Présentation d’IPsec pour l’ACX Series

Le système d’exploitation Junos (Junos OS) de Juniper Networks prend en charge IPsec. Cette rubrique comprend les sections suivantes, qui fournissent des informations générales sur la configuration d’IPsec sur les routeurs métro universels ACX Series.

IPsec est pris en charge uniquement sur les routeurs alimentés en courant alternatif ACX1100 et les routeurs ACX500. La modification du service (GRE, NAT et IPSec) sur les routeurs ACX1100-AC et ACX500 n’est pas prise en charge.

Les routeurs ACX5048 et ACX5096 ne prennent pas en charge les configurations IPsec.

Pour obtenir la liste des normes IPsec et IKE prises en charge par Junos OS, reportez-vous à la hiérarchie Junos OS et à la référence RFC.

IPsec

L’architecture IPsec fournit une suite de sécurité pour la couche réseau IP version 4 (IPv4). La suite offre des fonctionnalités telles que l’authentification de l’origine, l’intégrité des données, la confidentialité, la protection contre la relecture et la non-répudiation de la source. Outre IPsec, Junos OS prend également en charge l’Internet Key Exchange (IKE), qui définit les mécanismes de génération et d’échange de clés et gère les associations de sécurité.

IPsec définit également une association de sécurité et un cadre de gestion des clés qui peuvent être utilisés avec n’importe quel protocole de couche transport. L’association de sécurité spécifie la stratégie de protection à appliquer au trafic entre deux entités de couche IP. IPsec fournit des tunnels sécurisés entre deux pairs.

Associations de sécurité

Pour utiliser les services de sécurité IPsec, vous devez créer des associations de sécurité entre les hôtes. Une association de sécurité est une connexion simplexe qui permet à deux hôtes de communiquer entre eux en toute sécurité au moyen d’IPsec. Il existe deux types d’associations de sécurité :

Les associations de sécurité manuelles ne nécessitent aucune négociation ; Toutes les valeurs, y compris les clés, sont statiques et spécifiées dans la configuration. Les associations de sécurité manuelles définissent de manière statique les valeurs d’indice des paramètres de sécurité (SPI), les algorithmes et les clés à utiliser, et nécessitent des configurations correspondantes aux deux extrémités du tunnel. Chaque pair doit avoir les mêmes options configurées pour que la communication ait lieu.

Les associations de sécurité dynamique nécessitent une configuration supplémentaire. Avec les associations de sécurité dynamique, vous configurez d’abord IKE, puis l’association de sécurité. L’IKE crée des associations de sécurité active ; il négocie les associations de sécurité pour IPsec. La configuration IKE définit les algorithmes et les clés utilisés pour établir la connexion IKE sécurisée avec la passerelle de sécurité homologue. Cette connexion est ensuite utilisée pour convenir dynamiquement des clés et d’autres données utilisées par l’association de sécurité IPsec dynamique. L’association de sécurité IKE est d’abord négociée, puis utilisée pour protéger les négociations qui déterminent les associations de sécurité IPsec dynamiques.

IKE

IKE est un protocole de gestion des clés qui crée des associations de sécurité dynamique ; il négocie les associations de sécurité pour IPsec. Une configuration IKE définit les algorithmes et les clés utilisés pour établir une connexion sécurisée avec une passerelle de sécurité homologue.

IKE effectue les tâches suivantes :

Négocie et gère les paramètres IKE et IPsec.

Authentifie l’échange de clés sécurisé.

Fournit une authentification mutuelle des pairs au moyen de secrets partagés (pas de mots de passe) et de clés publiques.

Fournit une protection de l’identité (en mode principal).

Voir aussi

Tableau de l’historique des modifications

La prise en charge des fonctionnalités est déterminée par la plateforme et la version que vous utilisez. Utilisez l’explorateur de fonctionnalités pour déterminer si une fonctionnalité est prise en charge sur votre plateforme.